Эксперт перечислил игры, зараженные вирусом Crackonosh

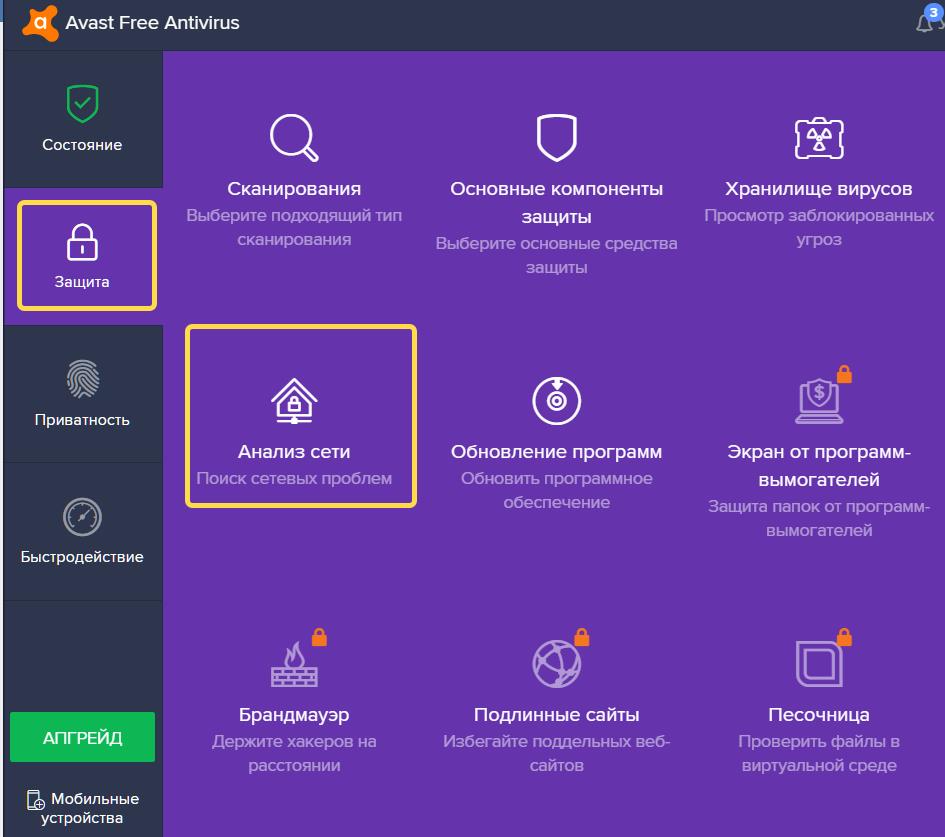

Crackonosh — вирус-майнер, который нацелен на геймеров. Вредоносное ПО прячется в пиратских версиях популярных игр, а после установки начинает майнить криптовалюту. Как сообщает Avast, благодаря Crackonosh киберпреступникам удалось заработать более $2 млн. В каких именно видеоиграх скрывается вирус и как определить его наличие — выяснила «Газета.Ru».

В популярных пиратских компьютерных играх был найден вирус Crackonosh, сообщает компания по кибербезопасности Avast.

Заражая компьютер жертвы, вирус устанавливает там программное обеспечение для криптомайнинга Monero. Эту валюту часто используют киберпреступники, так как ее гораздо сложнее отследить, нежели другие. Таким образом злоумышленники смогли заработали более $2 млн.

Вирус циркулирует по интернету по меньшей мере с 2018 года, за это время он смог заразить около 222 тыс. компьютеров.

В России также были найдены пострадавшие от вируса пользователи, однако их количество не так велико — всего было зарегистрировало 727 зараженных ПК.

В России также были найдены пострадавшие от вируса пользователи, однако их количество не так велико — всего было зарегистрировало 727 зараженных ПК.Однако важно понимать, что Avast смогла обнаружить вирус только на тех компьютерах, на которых установлен их антивирус, и в реальности жертв может оказаться гораздо больше.

После установки Crackonosh заменяет важные системные файлы Windows и использует безопасный режим. Он защищается от обнаружения, отключая обновления и решения безопасности. Из-за этого его очень сложно обнаружить, распознать и удалить.

Майнинг криптовалюты происходит в фоновом режиме, так что пользователь зараженного ПК может определить наличие вируса по нескольким неочевидным признакам. Среди них замедление работы компьютера, быстрый износ видеокарты из-за чрезмерного использования и увеличение счета за электричество.

Исследователь угроз Avast Дэниел Бенеш рассказал «Газете.Ru», что название нового вредоносного ПО — Crackonosh [рус. Краконош] происходит из чешского фольклора и буквально означает «горный дух».

«Мы выбрали такое название, поскольку есть несколько индикаторов, указывающих на то, что создатель этого вредоносного ПО из Чехии», — объяснил причину выбора эксперт.

По словам Бенеша, Crackonosh скрывается в следующих пиратских версиях игр: NBA 2K19, Grand Theft Auto V, Far Cry 5, The Sims 4 Seasons, Euro Truck Simulator 2, The Sims 4, Jurassic World Evolution, Fallout 4 GOTY, Call of Cthulhu, Pro Evolution Soccer 2018 и We Happy Few.

Директор департамента информационной безопасности Oberon Евгений Суханов отметил, что игры, в которые вшит вирус, были выбраны хакером не просто так.

«Такие игры очень требовательны к ресурсам ПК, особенно к видеокарте, что, в свою очередь, на руку злоумышленникам ― для майнинга используются зачастую ресурсы видеопроцессора. Кейс лишний раз напоминает о том, что установка софта из непроверенных источников вызывает серьезные риски компрометации ПК», — считает эксперт.

Как сообщает «Би-би-си», в последнее время возросло количество случаев, когда жертвой киберпреступников становятся геймеры.

Так, в своем последнем отчете о киберугрозах компания по кибербезопасности Akamai сообщает, что с 2019 года она обнаружила увеличение числа атак как на игровые бренды, так и на геймеров на 340%.

Многие кибератаки были связаны с кражей игровых аккаунтов из-за их дорогостоящих внутриигровых предметов, которые затем продавались на хакерских форумах.

Насколько быстро можно заразить телефон вирусом, и что после этого с ним будет?

Смартфоны и мобильная связь до сих пор окутаны разными мифами и предрассудками. Говорят, что от телефонных разговоров образуются опухоли, во время движения сигнал связи ослабевает, а базовые станции убивают людей. В ближайшем цикле статей Yota узнает, что из этого правда, не щадя собственных сотрудников и их смартфоны.

Вредоносные программы способны списывать средства с банковской карты, извлекать личную информацию, блокировать экран и превращать смартфон в кирпич — это совсем не миф. Мы решили проверить, насколько просто заразить телефон вирусом.

Мы попробовали заразить смартфон, предварительно отключив антивирус и защитные функции. Жертвой стал Motorola Moto G3 на платформе Android 6.0.1.

Первые попытки оказались неудачными:

- Перешли по внешним ссылкам с сайта Kinogo22.net по запросу “Смотреть Оно онлайн в хорошем качестве”- безрезультатно,

- Скачали приколы с freesoft.ru/prikoly/download — приколы есть, вирусов нет,

- Зашли на сайт watchmygirlfriend.gfpornbox.com и походили по ссылкам — нет вирусов (нет, это не реклама).

- Искали бесплатные игры на сомнительных сайтах — все предложенные варианты были официальными.

- С ссылок по запросу “Обнаженные фото звезд” тоже ничего криминального не загрузилось.

- Спустя пару дней поиска вредоносного ПО мы получили SMS с заманчивым предложением осуществить “обмен с доплатой” и в нетерпении перешли по прикрепленной ссылке. Подключиться к сайту не удалось, “сервер не найден”.

- Зашли на сайт с сомнительным розыгрышем.

Отвечали наугад на все вопросы, выиграли. Еще бы. 🙂 На указанный нами адрес должно было прийти письмо с подтверждением приза. Но не пришло.

Отвечали наугад на все вопросы, выиграли. Еще бы. 🙂 На указанный нами адрес должно было прийти письмо с подтверждением приза. Но не пришло.

Не оставляя надежд превратить устройство в кирпич, мы решили установить на телефон взломанный рут KingRoot.

Root в Андроид — это права главного администратора, которые открывают возможности для управления устройством, недоступные для обычного пользователя. Чтобы получить рут, необходимо установить специальное приложение.

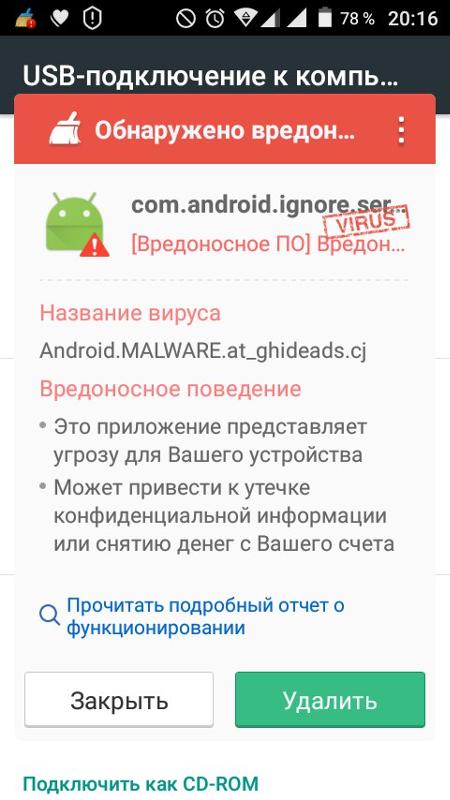

Зараженный KingRoot содержит вредоносный код, который ворует данные пользователя.

И тут нас ждала неожиданность. Из всего многообразия устройств на Android, именно на наш Motorola Moto G3 эта утилита не устанавливается!

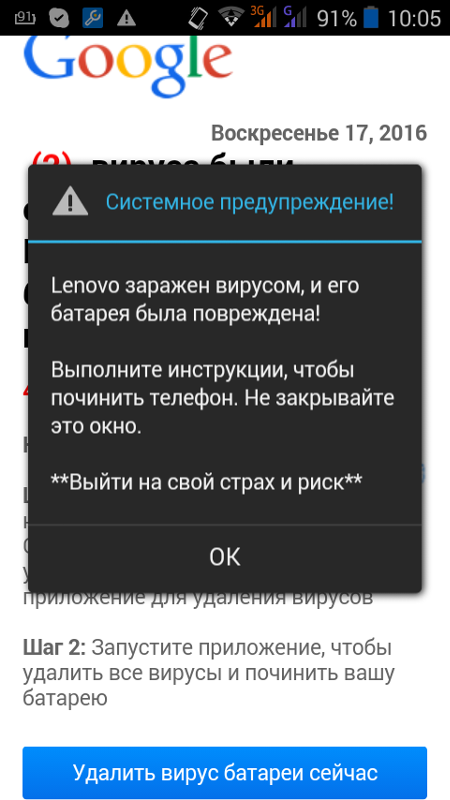

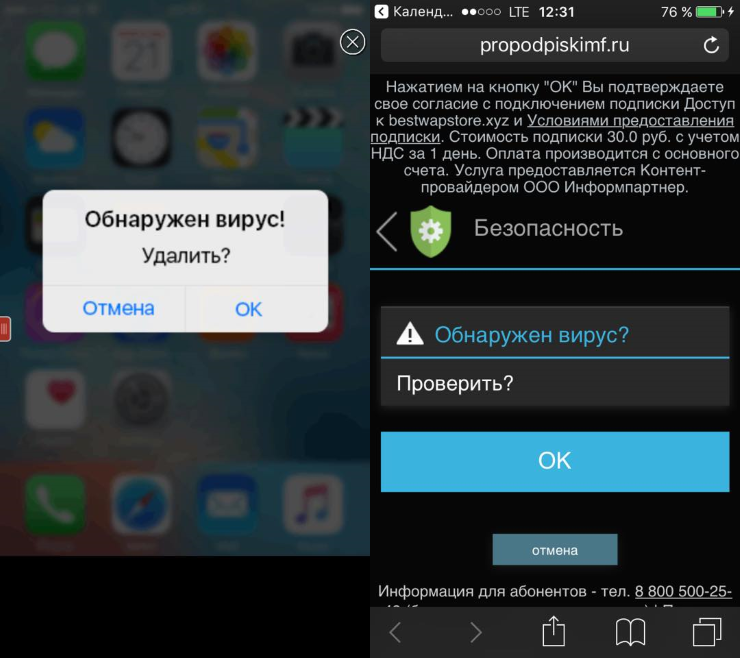

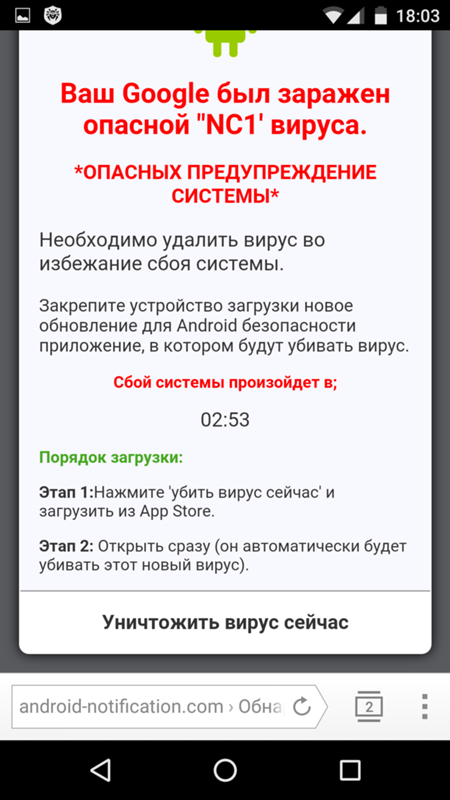

Отчаявшись, мы просим знакомых и коллег пересылать все сомнительные SMS и письма с ссылками на наш номер. После перехода по одной из ссылок мы обнаруживаем вот такое всплывающее окно:

Подтверждаем действие.

После этого открывается Playmarket с предложением установить Doctor Clean.

Doctor Clean просит доступ ко всем доступным функциям телефона. После разрешения он устанавливает еще два приложения для “Ускорения” и “Перехода в спящий режим”. Одна из этих программ устанавливает еще два приложения.

На следующий день мы получаем рекламу, закрывающую весь экран. Каждый раз после разблокировки экрана мы видим очередной красочный баннер. Для того, чтобы ответить на входящий звонок нам приходится искать крестик, сворачивающий рекламу. Вместе с этим смартфон начинает работать медленнее. Периодически экран блокировки перестает реагировать на прикосновения. Возобновлять работу помогает перезагрузка устройства.

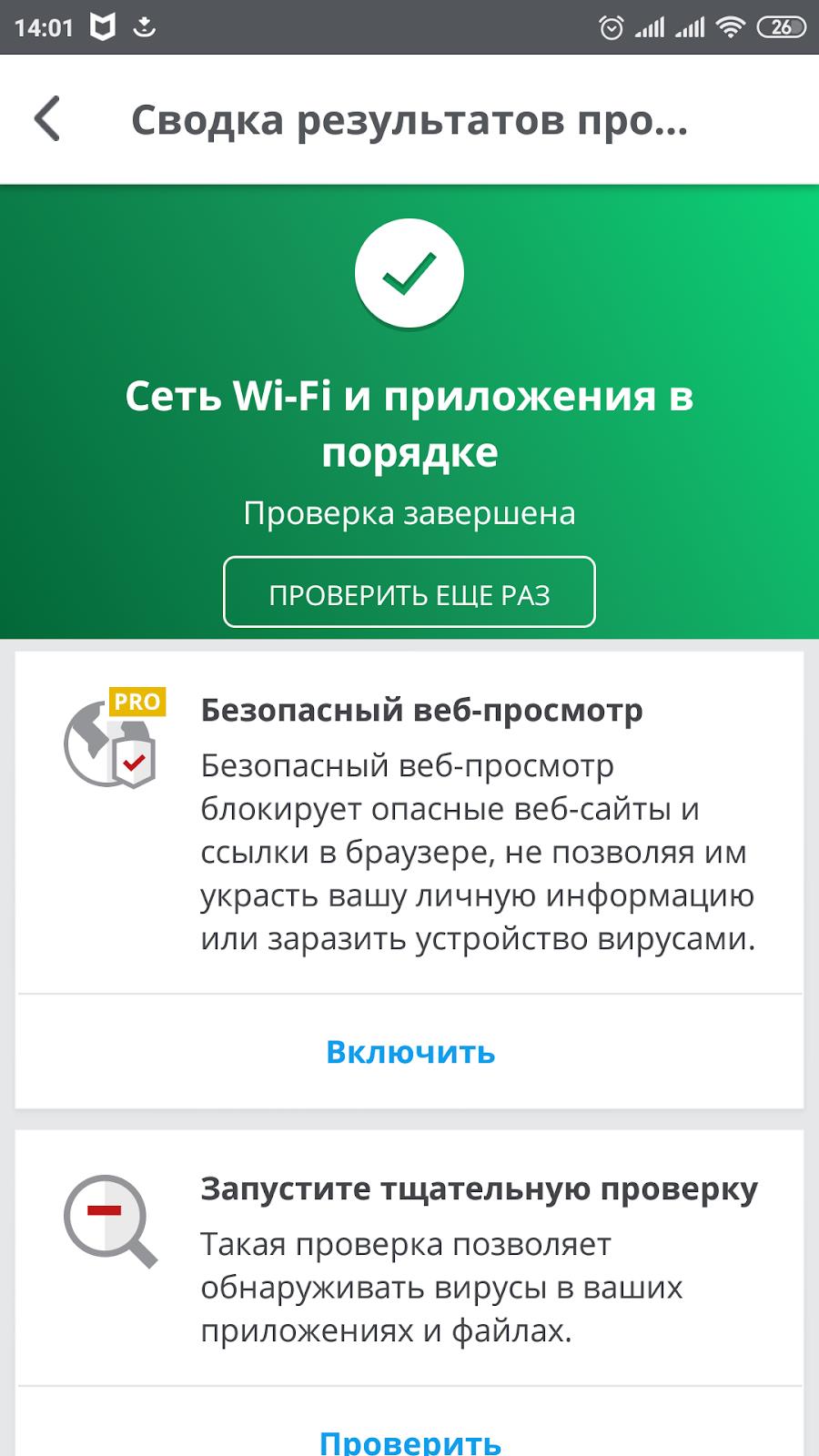

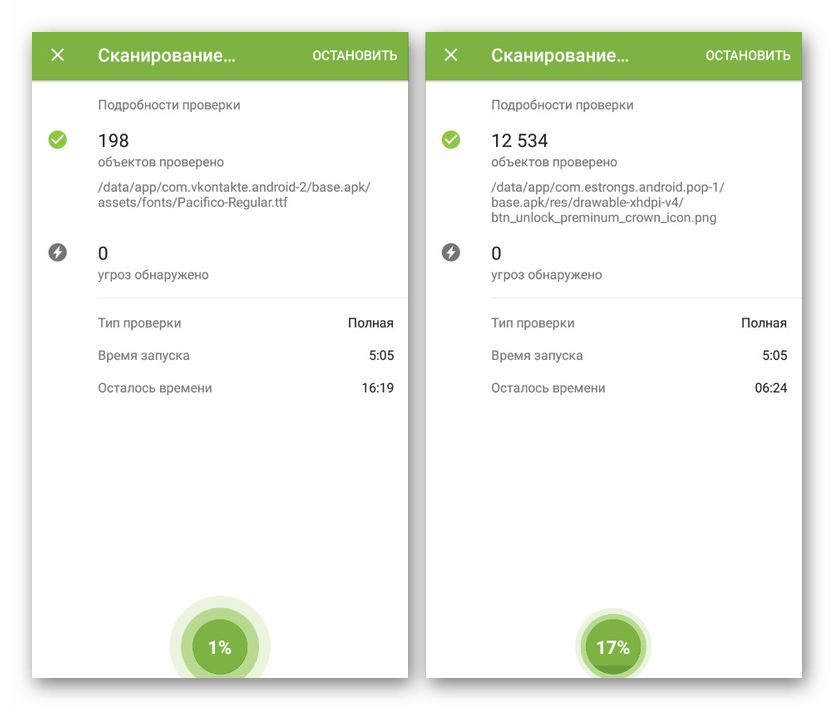

После этого установили “Антивирус Касперского”, но он ничего не обнаружил. Тем временем, телефон начинает сильно тормозить. Антишпион Malwarebytes’ Anti-Malware нашел пять проблем. Все странные приложения удалили.

Оказалось, что установить вредоносное ПО на телефон не так-то легко: система, встроенные приложения безопасности и антивирусы успешно его распознают и старательно оберегают нас. Чтобы заразить телефон, нужно тщательно игнорировать все предупреждения системы и заранее отключить защитные функции.

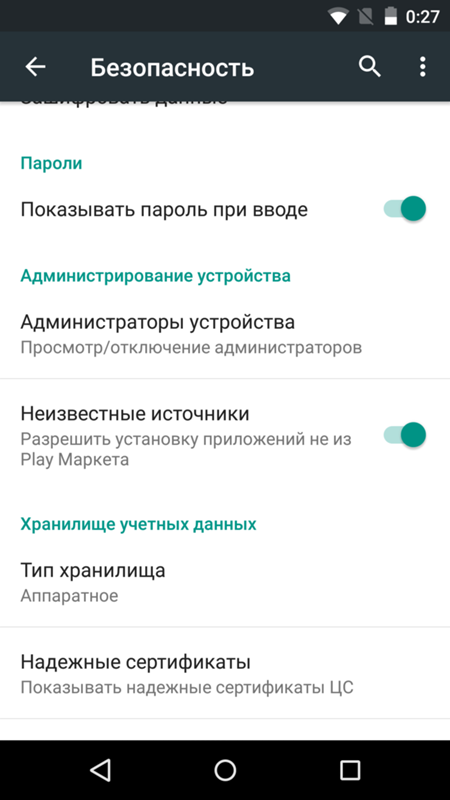

Раньше скачать вредоносные приложения было проще. Сейчас все приложения в PlayMarket и AppStore проходят аудит. Для того, чтобы установить неофициальное приложение, придется отключить в настройках функцию скачивания только из доверенных источников.

Как понять, что на смартфоне вирус?

SMS, сообщения в почте и мессенджерах с сомнительными ссылками.

Они маскируются под предложения о работе, письма из полиции, оповещения от антивируса, распродажи в интернет-магазинах и так далее. В тексте каждого из них есть непонятная ссылка, на которую необходимо перейти, чтобы узнать «подробности».

Скачивание нелицензионных программ и сомнительных приложений.

Вместе с ними на телефон часто устанавливается сопутствующее вредоносное ПО.

Общественный Wi-Fi.

Через незащищенные точки доступа Wi-Fi вирусы перехватывают личную информацию пользователей для доступа к личным аккаунтам и системным данным смартфона.

Сайты и форумы со всплывающими окнами и баннерами.

Они предлагают «скачать быстро и без регистрации» что угодно, перейдя по ссылке.

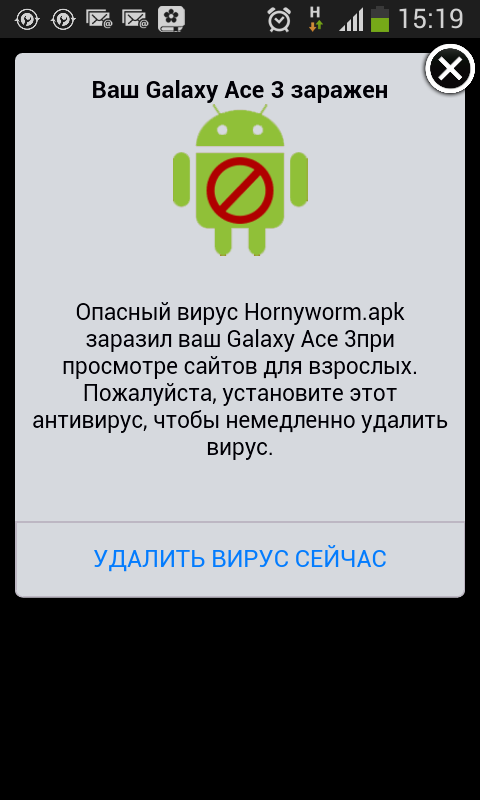

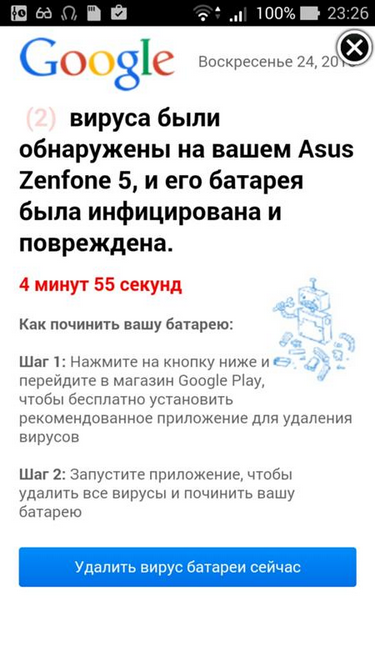

Часто баннеры выглядят как «предупреждения от МВД» или уведомления «Ваш телефон заражен вирусом!». Их цель – посеять панику у пользователя, чтобы он сразу перешел по ссылке, перевел деньги на счет вымогателя или ввел пароль от личного аккаунта.

Зараженные флеш-накопители.

Иногда вредоносное ПО под видом приложения сохраняется на карту памяти. Когда вы вставляете старую флешку в новый смартфон, то заражаете его.

Насколько это быстро?

Сами вирусы весят немного. В зависимости от скорости интернет-соединения, «зараза» попадает в телефон за промежуток от пары секунд до 5 минут.

Что произойдет, если вирус все-таки проникнет в устройство? К примеру, вы соглашаетесь обновить браузер Chrome, забыв о том, что не устанавливали его.

Что происходит дальше

Как понять, что телефон заражен:

- Быстро кончаются деньги на телефоне. При этом в детализации отображены SMS, которые вы не отправляли и звонки, которых не совершали.

- Трафик расходуют непонятные приложения.

- Скорость работы смартфона падает, он нагревается, быстро разряжается, приложения «глючат» и не открываются. Вредоносные программы действуют в фоновом режиме, заставляя устройство работать с удвоенной силой.

Весь экран закрывает баннер с непристойным содержимым, рекламой или требованием денег. Но изредка пользователям «везет» и на баннере изображены котики.

Где искать вредоносное ПО и как отличить его от нормального приложения?

Чаще всего они маскируются под обычные приложения с расширением .apk и сохраняются в папку Download.

Стоит насторожиться, если при установке незнакомое приложение запрашивает доступ к платным функциям и ограничению доступа:

- Просмотр и отправка SMS,

- Телефонные вызовы,

- Доступ к привязанным банковским картам,

- Получение прав администратора.

- Если приложение скачано не из официального магазина и просит доступ к конфиденциальным данным – будьте уверены, это вирус.

10 признаков заражения смартфона вирусом

Проблему существования вирусов для Android признает даже разработчик этой операционной системы — Google. Специалисты компании постоянно чистят от вредоносных программ магазин Google Play, но заражение телефонов по всему миру продолжаются. В этой статье мы собрали 10 признаков, по которым можно вычислить наличие вируса на смартфоне.

Почему вирус на телефоне сложно обнаружить

Цель любого разработчика вируса — долгое нахождение вредоносного кода на телефоне жертвы. Поэтому вредоносы ведут себя максимально скрытно, продолжая делать свое дело:

- собирать данные о ваших кредитках и паролях,

- отправлять от вашего имени странные SMS,

- подписываться на платные подписки,

- иным способом помогать своему хозяину зарабатывать деньги.

Но вооружившись логикой и штатными средствами управления системой мы можем вычислить вирус по следам его деятельности.

1. Телефон тормозит, батарея быстро садится

Значительная доля вирусных приложений работает в фоне. Нагрузка на процессор увеличивается, мешает активировать спящий режим. Расход заряда растет. Если раньше телефона хватало на 1,5 дня, теперь он умирает к обеду. Чаще всего повышенным потреблением ресурсов грешат майнеры и шифровальщики, которых пока на Андроид немного.

В современных версиях Android есть статистика использования батареи приложениями. Вот так это выглядит на моем Samsung Galaxy.

Как быстро вычислить причину чрезмерного энергопотребления, рассказано в нашей статье.

2. В счете за мобильную связь появились платные SMS и подписки

Большинство вирусов для Андроид телефонов служит для получения прибыли. В условиях жесткого ограничения прав без Root их разработчикам приходится искать простые в реализации схемы. Например, заставить ваш телефон отправить SMS на нужный номер и подписать вас на платный сервис.

Например, заставить ваш телефон отправить SMS на нужный номер и подписать вас на платный сервис.

Сначала проверьте личный кабинет в МТС, Мегафон или иного оператора, чтобы отключить платные рассылки. А затем приступайте к следующему пункту статьи — проанализируйте права на SMS сообщения.

3. Приложение непонятно для чего просит право на SMS

Иногда пользователь скачивает какой-то очередной оптимизатор или расширитель памяти (есть и такие), а программа требует право на SMS. Не стоит давать такой доступ кому попало. Это может быть вирус, скрытый под личиной бесполезной программы.

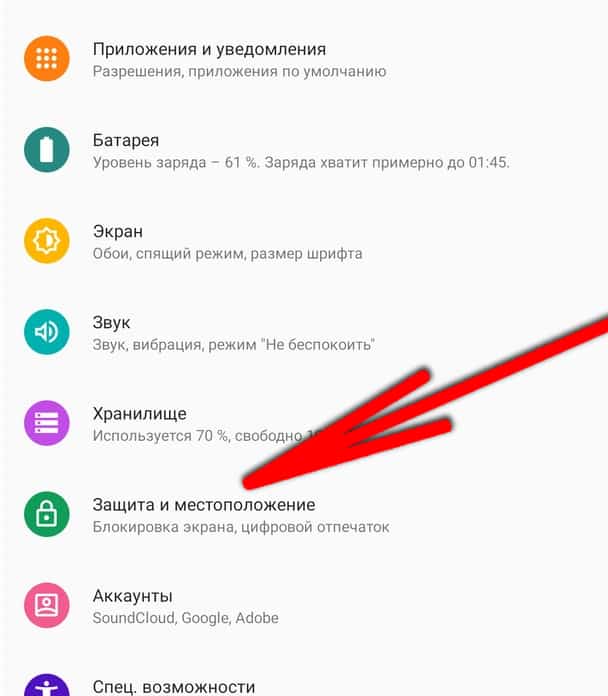

Зайдите в Настройки Андроид и выберите пункт Приложения.

В правом углу выберите три точки и в появившемся меню Разрешения приложений.

Проверьте, кому вы выдали разрешения на СМС.

4. Неизвестное приложение просит права совершать звонки

Права на звонки также используются вирусами для подписки на платные рассылки. Проанализируйте решения звонки или телефон (зависит от версии Андроид).

5. Вас просят разрешить установку из неизвестных источников

Так поступают разработчики вирусных программ, которым не удалось замаскировать вредоносный код и разместить его в Google Play. Возможно, вам предложат скачать установочный .apk файл полезной программы, исправляющей все проблемы на телефоне. По статистике более 90% вирусов так и попадают к жертвам.

6. Вас просят включить root-права

Это продолжение пункта 5. Рут-права дадут злоумышленнику полный доступ к данным телефона, позволят украсть важные сведения или зашифровать файлы и вам же продать ключик.

7. Обновление и запуск программ прекращается с ошибкой или вылетает

Это может служить косвенным признаком деятельности вирусного ПО. Но тот же эффект вызывает и банальный сбой в памяти смартфона, ошибка в очередной сборке системы. Обновите программное обеспечение телефона. Если вылетает только одна программа, удалите ее и установите заново.

8. Вместо обычного браузера запускается иной

Подмена средства веб-серфинга — одно из излюбленных средств вирусного ПО. В своем браузере они смогут без труда анализировать ваши пароли, показывать нужную рекламу и от вашего имени отправлять спам.

В своем браузере они смогут без труда анализировать ваши пароли, показывать нужную рекламу и от вашего имени отправлять спам.

9. Появление пропущенных звонков

Если вы обнаруживаете в журнале входящих звонков пропущенные вызовы с неизвестных номеров, то это также может служить косвенным признаком заражения. В исходящих звонках могут находиться совершенные вызовы на незнакомые номера. Вернитесь к пункту 4 этой статьи и проверьте, какие программы затребовали доступ к телефону.

10. Антивирус вылетает или не работает

Если антивирусная программа начинает сбоить, то это также может считаться поводом для подозрений вирусной активности. Особенно, если речь идет о штатной утилите, которая есть в прошивках Samsung, Xiaomi и ряда других марок. Некоторые владельцы зараженных устройств отмечают, что при сканировании угроза обнаруживается, но не может быть удалена из-за сбоя или ошибки в антивирусе.

Читайте также

Как проверить файл или сайт на вирусы

Допустим, я скачал из интернета файл. Но это как-то спонтанно получилось и я даже не помню, с какого сайта он был скачан. Хотелось бы перед открытием файла убедиться, что он не заражен вирусами. Как же его проверить? Варианта два: либо антивирусной программой, либо через интернет.

Но это как-то спонтанно получилось и я даже не помню, с какого сайта он был скачан. Хотелось бы перед открытием файла убедиться, что он не заражен вирусами. Как же его проверить? Варианта два: либо антивирусной программой, либо через интернет.

По-хорошему каждый скачанный из интернета файл следует проверять на вирусы. Даже если загружаете его с давно знакомого и любимого сайта. Как говорится, доверяй, но проверяй!

Немного об антивирусных программах

На каждом компьютере или ноутбуке должна быть установлена антивирусная программа. Также не мешало бы ее иметь и на планшете или телефоне. Особенно это касается начинающих пользователей, а также школьников и студентов.

Мое мнение основано на многолетней работе в сфере компьютерного обучения. И со мной согласны мои друзья, которые профессионально занимаются ремонтом компьютеров.

Как бы аккуратно вы ни работали за компьютером, всегда есть риск подхватить вирус. Особенно это касается интернета. Поэтому, если у вас нет антивирусной программы или есть, но вы неуверены в том, что она обновляется, настоятельно рекомендую ее установить.

Поэтому, если у вас нет антивирусной программы или есть, но вы неуверены в том, что она обновляется, настоятельно рекомендую ее установить.

Каждый день появляется кучка новых вирусов, и если программа не обновляет свои базы, то она не сможет их обнаружить и ликвидировать.

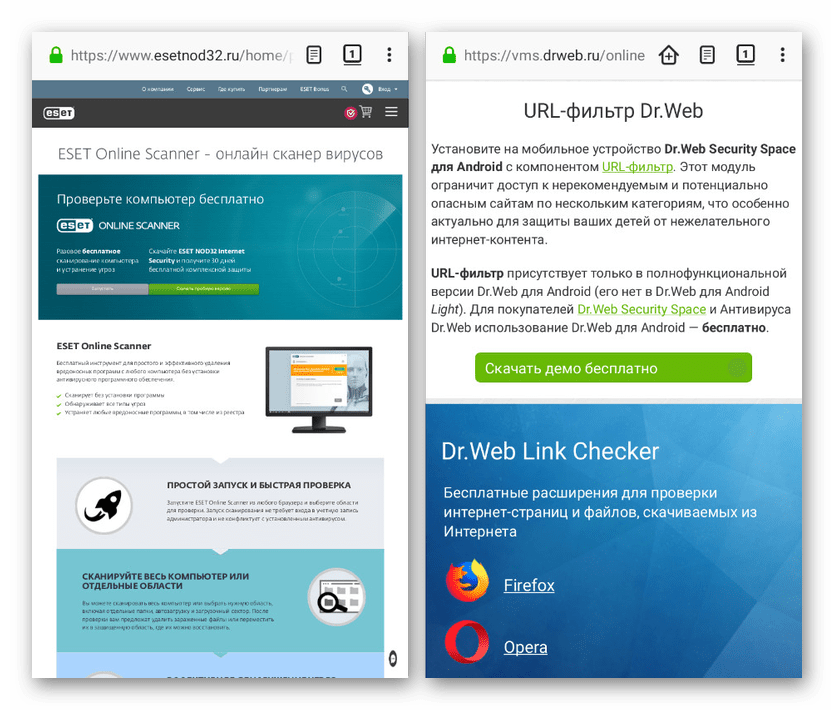

Антивирусов в мире существует очень много. Есть платные, а есть и совершенно бесплатные версии. Но не все они одинаково хороши. По личному опыту, я рекомендую из платных пользоваться Антивирусом Касперского или Eset NOD32, а из бесплатных – программой Avast.

Как проверить файл антивирусной программой

Если на вашем компьютере установлена рабочая антивирусная программа, то при нажатии правой кнопкой по любому файлу или папке в открывающемся меню будет определенный пункт. Например, при установленном Антивирусе Касперского он называется «Проверить на вирусы».

Если на компьютере другая программа, то название может отличаться. Например, «Сканировать программой ESET NOD32» или «Проверить Avast».

На этот пункт нужно нажать, и программа проверит файл или папку на вирусы. Если она что-то обнаружит, то вылечит, удалит или заблокирует опасный объект. Конечно, при условии, что антивирус рабочий и его базы регулярно обновляются.

На самом деле, ни одна антивирусная программа не гарантирует обнаружения и удаления всех возможных вирусов. Это как употребление даже самых качественных витаминных комплексов не гарантирует того, что вы не заболеете.

В случае с антивирусной программой риск подхватить вирус крайне мал. А если на компьютере установлена одна из проверенных программ с обновляющимися базами, то он сводится к нулю.

Под «проверенными» я имею в виду те, которым доверяю я, мои друзья и большинство опытных пользователей компьютера. А именно: Kaspersky, Eset NOD, Avast, Dr.WEB.

Резюме: для того чтобы проверить на вирусы определенный файл или папку с файлами антивирусной программой, нужно просто нажать на нее правой кнопкой мышки и из меню выбрать соответствующий пункт.

Как проверить файл без антивирусной программы

Если на компьютере по какой-то причине нет антивирусной программы или вы сомневаетесь в ее надежности, можно проверить файл прямо в интернете. Есть очень мощный сайт, который проверяет файлы не одним-двумя антивирусами, а более чем 50-ю.

Адрес сайта: virustotal.com

Принцип простой. Открываем virustotal.com, нажимаем на кнопку «Выберите файл» и выбираем файл на компьютере. После этого нажимаем на кнопку «Проверить».

Появится окошко, в котором будет сказано, проверялся ли этот файл раньше, а также когда это было и каковы результаты проверки.

Я вам рекомендую, каков бы ни был результат, все равно нажать на кнопку «Повторить анализ» в этом окошке. После этого начнется проверка файла и через непродолжительное время вы получите всю информацию по нему.

На картинке видно, что файл безопасен, но одной из 53-х антивирусных программ он не понравился. В данном случае этим файлом можно пользоваться. Но вот если бы он не понравился большему количеству программ, то лучше такой файл удалить.

Но вот если бы он не понравился большему количеству программ, то лучше такой файл удалить.

Минусы. Если в файле будет найдено что-то нехорошее, сайт его не сможет вылечить и не сможет удалить. Вам это нужно будет сделать самостоятельно при помощи установленной на компьютере антивирусной программы (при условии, что она найдет вирус) или вручную.

Еще один серьезный минус — ограничение по размеру. Можно проверить только файлы, размер которых не превышает 128 МБ.

Также стоит отметить, что проверяя файл через интернет, он попадает к разработчикам антивирусных программ. То есть, осуществляя проверку, вы соглашаетесь с тем, что этот файл попадет в другие руки.

Как проверить сайт без антивирусной программы

Если на компьютере есть рабочая антивирусная программа, то все сайты, которые вы открываете в интернете, она проверяет автоматически. Но если ее нет, компьютер все время пребывания в интернете находится под угрозой. Ведь даже просто открыв зараженный вирусом сайт, вы можете занести его в систему.

На самом деле, выход есть. Существуют различные антивирусные «примочки» к браузерам. По-научному, они называются плагины или расширения. Это такие маленькие программы, которые встраиваются в браузер и проверяют на вирусы каждый открываемый вами сайт.

В общем-то, такой вариант защищает не хуже антивирусной программы. Но с поправкой, что речь идет только об интернете и только о тех сайтах, которые вы открываете в браузере.

Например, файлы, которые вы получаете через скайп, эти «примочки» не проверяют.

Как добавить антивирус в браузер:

- Google Chrome: → Дополнительные инструменты → Расширения → включить Kaspersky Protection.

- Mozilla Firefox: → Дополнения → Расширения → включить Kaspersky Protection.

- Safari: Safari → Настройки → Расширения → установить галочку на пункт Kaspersky Security.

В Yandex браузер такой плагин добавлен по умолчанию — специально включать его не нужно.

Кроме того, проверить на вирусы определенный сайт или отдельную страницу сайта можно также через virustotal.

1. Заходим на сайт virustotal.com.

2. Щелкаем по вкладке «URL-адрес».

3. В строке «Введите URL» указываем адрес сайта, который нужно проверить.

4. Нажимаем на кнопку «Проверить!». Через пару секунд откроется дополнительное окошко, в котором будет написан результат.

Для более надежной проверки рекомендую на этом не останавливаться, а щелкнуть по кнопке «Повторить анализ». Антивирусы проверят сайт и выдадут актуальные данные о его безопасности.

Важно! Даже если проверка показала, что вирусов на сайте нет, это не гарантирует безопасности файлов, которые с него можно скачать. Поэтому рекомендую все-таки дополнительно их проверять.

Автор: Илья Кривошеев

Быстро разряжается аккумулятор? Возможно, на Вашем телефон вирус. Что делать?

Неожиданно ваш телефон начинает очень плохо работать: приложения не открываются, постоянно появляется реклама, а недавно заряженный аккумулятор разряжается уже к полудню. Почему это может произойти? На вашем телефоне может быть установлена вредоносная программа. Мы расскажем подробнее о мобильных вирусах и о том, как защитить от них свой смартфон.

Почему это может произойти? На вашем телефоне может быть установлена вредоносная программа. Мы расскажем подробнее о мобильных вирусах и о том, как защитить от них свой смартфон.

Как понять, что ваш телефон в опасности?

Вредоносные программы буквально следят за пользователем, считывая его данные и пароли, а также разряжая аккумулятор. По этим признакам можно понять, что на вашем телефоне есть потенциально опасные приложения:

- телефон внезапно стал работать очень медленно;

- аккумулятор стал быстро разряжаться;

- смартфон использует гораздо больше мобильных данных, чем обычно;

- в счете за телефон появились большие и непонятные вам суммы;

- на экране постоянно появляется реклама или навязчивые уведомления.

Как вредоносные программы попадают на телефон?

Программу могут прислать по SMS или MMS, также вы можете самостоятельно скачать ее, установив ненадежное приложение. Иногда через популярные мессенджеры отправляют сообщения со ссылками, перейдя по которым, пользователь автоматически скачает опасную программу.

Антивирусные программы способны защитить смартфон?

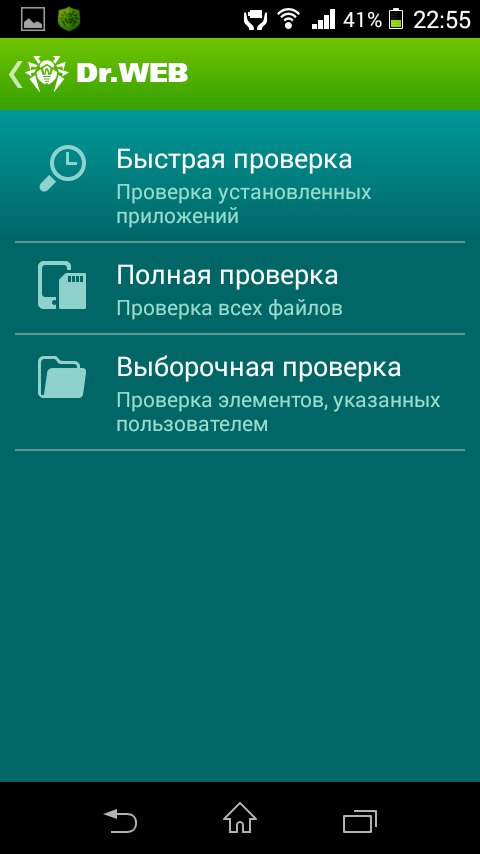

Ответ на этот вопрос зависит от операционной системы телефона. Для телефонов на базе Android есть большое количество антивирусных программ, например, Avira, Bitdefender, Kaspersky или Norton. Хорошую антивирусную программу можно скачать даже бесплатно.

Смартфоны от Apple защищены лучше, поэтому пользователи практически не подвержены риску.

Что нужно запомнить

Если вы загружаете приложения через Googles Play Store, риск скачать вредоносную программу минимален. Опасно скачивать на телефоны на базе Android что-то с внешних сайтов.

Пользователям iOS нечего переживать – Apple не позволяет скачивать приложения с неизвестных сайтов. Поэтому если у вас IPhone, вам нет смысла скачивать антивирусную программу.

Однако в любом случае важно соблюдать следующие рекомендации:

- внимательно читайте отзывы о приложении;

- не скачивайте приложения с неизвестных источников;

- регулярно обновляйте операционную систему Android или iOS;

- не используйте операции типа Roots и Jailbreaks – хотя и дадут вам доступ к практически всем операциям и к файловой системе, они также сделают их более уязвимыми для других приложений.

Как узнать, есть ли в вашем телефоне вирус, и как его удалить

Content:

Учитывайте это при выборе времени! Удалите все данные и почистите кэш. После этого еще раз проверьте наличие обновлений для ПО способом, описанным выше. Подождите, пока ваше устройство синхронизируется с программой. Это происходит обычно в течение нескольких секунд. Следуйте указаниям системы. Не отключайте смартфон он компьютера до окончания процесса обновления!

Go to page top. Добро пожаловать в мир LG! Откройте новые грани жизни и подготовьтесь к лучшим ее моментам вместе с LG. Высокие стандарты качества и забота о потребителе — наша ответственность и гордость. Цель LG в России и мире — использовать технологии будущего сегодня, расширить функциональные возможности техники, улучшить управление и дизайн. Рус Eng. Уважаемые клиенты! В целях безопасности и избежания возможных случаев интернет-мошенничества настоятельно рекомендуем Вам соблюдать следующие меры безопасности при работе в сервисе Интернет-банк: Используйте для работы в сервисе интернет-банк компьютер, на котором установлено современное антивирусное программное обеспечение и следите за его регулярным обновлением.

Рус Eng. Уважаемые клиенты! В целях безопасности и избежания возможных случаев интернет-мошенничества настоятельно рекомендуем Вам соблюдать следующие меры безопасности при работе в сервисе Интернет-банк: Используйте для работы в сервисе интернет-банк компьютер, на котором установлено современное антивирусное программное обеспечение и следите за его регулярным обновлением.

Прочтите отзывы и внимательно ознакомьтесь с правилами и условиями использования интересующей программы, где может быть указано на доступ к персональным данным. Регулярно создавайте резервные копии вашего телефона, чтобы вы могли восстановить предыдущую версию, если вирус действительно проникнет в ваше устройство. Некоторые вирусы на мобильных телефонах дремлют до тех пор, пока не активируются, что позволяет им подключиться к как можно большему объему пользовательских данных прежде, чем они будут обнаружены.

- Вы можете разместить мобильный телефон, когда SIM-карту?

- Как узнать, есть ли в вашем телефоне вирус, и как его удалить?

- Handycam DCR-TRV250 Программное обеспечение?

- Обращение в службу поддержки.

Антивирусное программное обеспечение может защитить ваши мобильные устройства от кибер-атак. Будьте бдительны при загрузке новых приложений и обращайте внимание на проблемы производительности, которые могут являться признаками работы вредоносных программ на вашем мобильном устройстве. Мобильная безопасность Как узнать, есть ли в вашем телефоне вирус, и как его удалить Август 4, Могут ли телефоны заражаться вирусами? Эти 8 признаков указывают на то, что ваш телефон может быть заражен вирусом: 1. Типы мобильных вирусов Наиболее распространенными мобильными вирусами являются рекламное ПО, шифровальщики, шпионские программы, трояны и черви.

Рекламное ПО Adware : в то время как некоторые всплывающие окна являются ожидаемой частью маркетинговых акций, все же резкий рост их количества может быть признаком наличия рекламного ПО. В лучшем случае они могут вызывать раздражение. В худшем случае такие вредоносные программы могут отслеживать вашу активность и получить доступ к вашему устройству для кражи данных.

Шифровальщик Ransomware : впервые появившись на настольных компьютерах, шифровальщики шифруют личную информацию, чтобы пользователь не мог получить к ней доступ. Затем они требуют выкуп за доступ к зашифрованным файлам.

Выбор номера ошибки или сообщения об ошибке

Шпионское ПО Spyware : шпионские программы часто скрываются в, казалось бы, легальных приложениях. Затем программа-шпион загружается на ваше устройство и отслеживает вашу активность, местоположение, имена пользователей и пароли. Скорее всего, вы даже не заметите, что такая опасная программа появилась на вашем телефоне. Троян Trojan : троян на вашем мобильном телефоне обычно появляется в виде текстового сообщения. Затем он будет отправлять премиум-сообщения, увеличивая ваш телефонный счет.

А совсем недавно, например, банковский троян проник на устройства с Android и стал перехватывать сообщения с личной финансовой информацией. Червь Worm : еще один вирус, распространяемый через текстовые сообщения, — червь, которому для распространения хаоса не требуется взаимодействие с пользователем.

Его главная цель — распространить себя на как можно большем количестве устройств, чтобы хакеры могли загружать вредоносное ПО на телефоны и красть данные. Шаг 2 : Восстановите ваш телефон с помощью резервной копии.

Откройте настройки, затем Apple ID, выберите iCloud, затем перейдите к управлению хранилищем и резервным копиям. Выберите самую последнюю резервную копию и восстановите устройство. К счастью для любителей продуктов Apple, вирусы на iPhone — явление крайне редкое.

Но, увы, не невозможное. Как правило, iPhone хорошо защищен, поэтому уязвимым для вирусов он может стать, прежде всего, в случае взлома. Взломать iPhone — это то же самое что разблокировать его, но нелегитимно. В результате взлома хакер получает привилегии суперпользователя, позволяющие обойти ограничения безопасности, которые обычно регулируют работу программного обеспечения на устройстве. Apple решает проблемы с джейлбрейком и предпринимает усилия, чтобы исправить уязвимости в iPhone, которые позволяют этому случиться.

Как проверить телефон на прослушку: основные способы

Взлом iPhone позволяет пользователям получить больше контроля над операционной системой, например, возможность настраивать внешний вид системы, удалять предустановленные приложения и скачивать приложения с других ресурсов помимо App Store. Звучит заманчиво, но взлом вашего iPhone может сделать его менее безопасным: существуют вредоносные программы, которые проникают на взломанные iPhone. О других угрозах безопасности, с которыми пользователи iPhone могут столкнуться, читайте в статье Vulnerabilities in the iPhone.

9 Признаков Того, Что Ваш Телефон Обзавелся Вирусом

Вирусы — это вредоносные фрагменты компьютерного кода, которые могут копировать сами себя. Они распространяются по всей системе и могут привести к повреждению, удалению или краже данных. Чтобы иметь возможность распространяться, компьютерный вирус должен иметь доступ к различными программам, составляющими систему. Однако операционная система, которую использует iPhone, не позволяет это сделать. Дело в том, что в силу особенностей операционной системы Apple, каждое приложение выполняется в изолированном виртуальном пространстве. По сути, приложение взаимодействует только с собственными данными и ресурсами, поэтому вредоносной программе попросту негде будет разгуляться.

Кроме того, Apple разрешает установку приложений на устройства с iOS исключительно из собственного каталога App Store, куда они попадают после довольно пристальной проверки. Таким образом, скачать приложение, зараженное вредоносным ПО, крайне маловероятно. Если ваш iPhone себя странно ведет, то, возможно, причина в следующем:.

FAQ на основе информации из форума и раздела по мобильной связи

Лишь в редких случаях проблема вызвана вирусом. Тем не менее, стоит знать, на что обратить внимание. Наличие незнакомых приложений может быть признаком присутствия вредоносного ПО. Удалите приложения, которые вы не знаете. Если это происходит без объяснимой причины, ваше устройство может быть заражено вредоносным ПО. Рост трафика, который происходит не потому, что вы стали по-другому использовать свой смартфон, может быть вызван вредоносным ПО.

Content:

Перейти к основному содержанию. Как вы используете сетевую песочницу? Поделитесь опытом Positive Technologies проводит исследование о том, как ИБ-специалисты используют сетевые песочницы, какие задачи и каким образом решают с их помощью.

Тариф «Корпоративный Супер»

Цель — понять, как помочь ИБ-специалистам решать эти задачи эффективнее. Если вы работаете с песочницей любого вендора, пожалуйста, ответьте анонимно на несколько вопросов. Участники опроса получат отчет с результатами исследования. Кирилл Токарев 14 Октября — Кража данных. Подписывайтесь на канал «Anti-Malware» в Telegram, чтобы первыми узнавать о новостях и наших эксклюзивных материалах по информационной безопасности.

Российский киберпреступный форум Maza Mazafaka стал жертвой утечки. Это означает, что контент, которым вы делитесь, может быть перехвачен при отправке на серверы платформы с помощью атаки Man-in-the-Middle MITM. Приложение было взломано поддельными аккаунтами, которые в то время не нуждались в проверке.

В результате взломали миллионы пользователей, чьи имена и номера были записаны хакерами. Беспокойство о защите учетной записи распространяется на хакеров, которые получают доступ к вашей учетной записи случайным образом или через кого-то из ваших близких. Давайте посмотрим на обе эти возможности. Хакеры используют инструменты мониторинга, чтобы шпионить за чьей-либо учетной записью Snapchat. Это наиболее широко используемый метод шпионажа в социальных сетях. Любой желающий может подписаться на использование инструментов мониторинга, загруженных и установленных на его смартфон.

Spyzie Parental Control for Snapchat Monitoring

Приложение остается инкогнито на устройстве цели и записывает их действия в режиме реального времени, к которым хакер может получить удаленный доступ в любой момент. Родители часто используют приложения для мониторинга и могут освещать все действия в социальных сетях.

PlantSnap интегрируется с платформой Snapchat

Они позволяют читать, архивировать и делать снимки экрана сообщения, фотографии и видео. Приложения обычно включают отслеживание местоположения.

Связанный: Как отключить ваше местоположение в Snapchat. Поскольку приложения для мониторинга могут записывать и хранить данные, которые они отслеживают из Snapchat, контент, который позже удаляется пользователем, мог быть скопирован. На самой платформе весь удаленный контент и учетные записи навсегда удаляются. После установки шпионского приложения хакер может расшифровать пароль, а затем напрямую войти в вашу учетную запись.

- В США произошёл сбой в работе сервиса Snapchat.

- Как мы используем информацию;

- BeeFree Premium | Beeline;

- Кто угодно может взломать ваш Snapchat – вот как их остановить?

- Спойка приложений джейлбрейк;

- аудитория Snapchat?

- WhatsApp Spionage онлайн.

FB , NASDAQ уже столкнулась с этой проблемой, привлекла внимание антимонопольных органов и вызвала вопросы о возможном разделении компании. Facebook привлекла тысячи модераторов и значительные финансовые ресурсы для мониторинга новостной информации на своей платформе. Однако на предстоящих выборах президента США Facebook намерена отказаться от модерации политической рекламы.

Это решение Facebook уже подвергли критике, но сложности с вопросами достоверности политических обещаний и фактов из закрытой личной жизни политиков очевидны. Собрать достаточно большую группу экспертов для качественной оценки слишком дорого даже для Facebook. К тому же коммерческая цель такого мероприятия не очевидна. На этом фоне вызывает вопросы решение Эвана Шпигеля об участии Snapchat в политической активности и целесообразности расходов на сопровождение предвыборных кампаний. Пользователи Plantsnap в более чем странах мира делают в среднем около снимков в день. С помощью PlantSnap все люди на планете могут вносить собственный вклад в защиту и сохранение окружающей среды, просто фотографируя растения на своем пути.

В стране. Национальные проекты. Международная панорама. Экономика и бизнес. Малый бизнес. Армия и ОПК.

Предотвращение заражения вредоносным ПО Mac Defender и его удаление в ОС Mac OS X 10.6 и более ранних версий

Предотвращение установки этого вредоносного ПО

При появлении любого уведомления о вирусах или программном обеспечении безопасности закройте браузер Safari или любой другой используемый браузер. Если не удается закрыть браузер обычным способом, закройте его с помощью команды Завершить принудительно.

В некоторых случаях браузер может автоматически загрузить и запустить установщик этого вредоносного ПО. Тогда необходимо отменить процесс установки. Не вводите пароль администратора. Незамедлительно удалите установщик, выполнив описанные ниже действия.

-

- Перейдите в папку «Загрузки» или настроенную папку для загрузки.

- Перетащите установщик в корзину.

- Очистите корзину.

Удаление этого вредоносного ПО

Если вредоносное ПО установлено, рекомендуется выполнить следующие действия.

-

- Ни при каких обстоятельствах не указывайте информацию о кредитной карте.

- Выполните описанную ниже процедуру удаления.

Процедура удаления

-

- Переместите или закройте окно сканирования.

- Перейдите в папку «Утилиты» в каталоге «Программы» и запустите программу «Мониторинг системы».

- Во всплывающем меню в верхнем правом углу окна выберите пункт «Все процессы».

- В столбце «Имя процесса» найдите имя программы и нажмите, чтобы выбрать его (в числе распространенных имен программы: MacDefender, MacSecurity и MacProtector).

- Нажмите кнопку «Завершить процесс» в верхнем левом углу окна и выберите команду «Завершить».

- Закройте программу «Мониторинг системы».

- Откройте папку «Программы».

- Найдите программу с именем MacDefender, MacSecurity, MacProtector или подобным.

- Перетащите ее в корзину и очистите корзину.

Вредоносное ПО также устанавливает объект входа в учетную запись в программе «Системные настройки». Удалять этот объект входа не обязательно, но ниже описана процедура его удаления.

-

- Откройте программу «Системные настройки» и выберите пункт «Учетные записи», а затем — «Объекты входа».

- Выберите имя программы, удаленной с помощью описанных выше действий, например MacDefender, MacSecurity, MacProtector.

- Нажмите кнопку со знаком «минус» (–).

Удалите установщик из папки загрузки, выполнив процедуру, описанную в разделе «Предотвращение установки этого вредоносного ПО» выше.

Примечание. Компания Apple предоставляет обновления системы безопасности для компьютеров Mac только с помощью функции «Обновление ПО» и на веб-сайте загрузок службы поддержки Apple. Пользователь должен проявлять осторожность всегда, когда его просят ввести конфиденциальную личную информацию в Интернете.

Оставайтесь под защитой с помощью Windows Security

Windows 10 и 11 включают Windows Security, которая обеспечивает новейшую антивирусную защиту. Ваше устройство будет активно защищено с момента запуска Windows. Безопасность Windows постоянно сканирует на наличие вредоносных программ ( mal icious soft ware ), вирусов и угроз безопасности. Помимо этой защиты в реальном времени, обновления загружаются автоматически, чтобы обеспечить безопасность вашего устройства и защитить его от угроз.

Windows 10 или 11 в S-режиме

Некоторые функции будут немного отличаться, если вы используете Windows 10 или 11 в S-режиме.Поскольку этот режим оптимизирован для повышения безопасности, в области защиты от вирусов и угроз меньше вариантов. Но не волнуйтесь — встроенная система безопасности этого режима автоматически предотвращает запуск вирусов и других угроз на вашем устройстве, и вы будете получать обновления безопасности автоматически. Дополнительные сведения см. В разделе часто задаваемых вопросов о Windows 10 или 11 в S-режиме.

Важная информация о безопасности

Безопасность Windows встроена в Windows и включает антивирусную программу под названием Microsoft Defender Antivirus.(В ранних версиях Windows 10 служба безопасности Windows называлась центром безопасности Защитника Windows).

Если у вас установлено и включено другое антивирусное приложение, антивирус Microsoft Defender автоматически отключится. Если вы удалите другое приложение, антивирус Microsoft Defender снова включится автоматически.

Если у вас возникли проблемы с получением обновлений безопасности Windows, см. Исправление ошибок Центра обновления Windows и Часто задаваемые вопросы Центра обновления Windows.

Для получения информации о том, как удалить приложение, см. Восстановление или удаление приложения в Windows.

Чтобы изменить свою учетную запись пользователя на учетную запись администратора, см. Создание учетной записи локального пользователя или администратора в Windows.

Понимание и настройка функций безопасности Windows

Windows Security — это ваш дом для управления инструментами, которые защищают ваше устройство и ваши данные:

Защита от вирусов и угроз. Отслеживайте угрозы для вашего устройства, выполняйте сканирование и получайте обновления, которые помогут обнаруживать новейшие угрозы.(Некоторые из этих параметров недоступны, если вы используете Windows 10 в S-режиме.)

Защита учетной записи — доступ к параметрам входа и настройкам учетной записи, включая Windows Hello и динамическую блокировку.

Брандмауэр и защита сети — управляйте настройками брандмауэра и отслеживайте, что происходит с вашими сетями и подключениями к Интернету.

Управление приложениями и браузером — обновите настройки SmartScreen в Защитнике Microsoft, чтобы защитить ваше устройство от потенциально опасных приложений, файлов, сайтов и загрузок. У вас будет защита от эксплойтов, и вы сможете настроить параметры защиты для своих устройств.

Безопасность устройства — изучите встроенные параметры безопасности, которые помогут защитить ваше устройство от атак вредоносного ПО.

Производительность и работоспособность устройства — просматривайте информацию о состоянии производительности вашего устройства и поддерживайте его чистоту и обновляйте до последней версии Windows.

Семейные возможности. Следите за онлайн-активностью ваших детей и устройствами в вашем доме.

Чтобы настроить защиту устройства с помощью этих функций безопасности Windows, выберите Пуск > Настройки > Обновление и безопасность > Безопасность Windows или нажмите кнопку ниже.

Откройте настройки безопасности Windows

Значки состояния указывают на ваш уровень безопасности:

Зеленый означает, что в данный момент нет рекомендуемых действий.

Желтый означает, что для вас есть рекомендации по безопасности.

Красный — это предупреждение о том, что что-то требует немедленного внимания.

Запустить сканирование на наличие вредоносных программ вручную

Если вас беспокоят риски для определенного файла или папки, вы можете щелкнуть правой кнопкой мыши файл или папку в проводнике и выбрать Сканировать с помощью Microsoft Defender .

Если вы подозреваете, что на вашем устройстве есть вредоносное ПО или вирус, вам следует немедленно запустить быстрое сканирование.Это намного быстрее, чем запускать полное сканирование всех ваших файлов и папок.

Выполнить быстрое сканирование в Windows Security

Выберите Пуск > Настройки > Обновление и безопасность > Безопасность Windows , а затем Защита от вирусов и угроз .

Откройте настройки безопасности WindowsВ разделе Текущие угрозы выберите Быстрое сканирование (или в ранних версиях Windows 10 в разделе История угроз выберите Сканировать сейчас ).

Если сканирование не обнаружило никаких проблем, но вы все еще обеспокоены, вы можете более тщательно проверить свое устройство.

Запустить расширенное сканирование в Windows Security

Выберите Пуск > Настройки > Обновление и безопасность > Безопасность Windows , а затем Защита от вирусов и угроз .

В разделе Текущие угрозы выберите Параметры сканирования (или в ранних версиях Windows 10 в разделе История угроз выберите Запустить новое расширенное сканирование ).

Выберите один из вариантов сканирования:

Полная проверка (проверка файлов и программ, запущенных в данный момент на вашем устройстве)

Выборочное сканирование (сканирование определенных файлов или папок)

Автономное сканирование Защитника Microsoft (запустите это сканирование, если ваше устройство было или потенциально могло быть заражено вирусом или вредоносным ПО).Узнать больше о Microsoft Defender Offline

Выбрать Сканировать сейчас .

Подробнее о расширенном сканировании

Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 или 11 в S-режиме.

Запланируйте собственное сканирование

Несмотря на то, что служба безопасности Windows регулярно сканирует ваше устройство, чтобы обеспечить его безопасность, вы также можете указать, когда и как часто будет выполняться сканирование.

Запланировать сканирование

Нажмите кнопку Start , введите расписания задач в поле Search и в списке результатов выберите Task Scheduler .

На левой панели щелкните стрелку (>) рядом с Task Scheduler Library , чтобы развернуть ее, сделайте то же самое с Microsoft > Windows , а затем прокрутите вниз и выберите папку Windows Defender .

На центральной верхней панели выберите Сканирование по расписанию Защитника Windows . (Укажите варианты, чтобы увидеть полные имена.)

На панели Действия справа прокрутите вниз и выберите Свойства .

В открывшемся окне выберите вкладку Triggers , а затем выберите New .

Установите желаемое время и частоту, а затем выберите OK .

Просмотрите расписание и выберите OK .

Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 или 11 в S-режиме.

Включение и выключение защиты в реальном времени антивируса Microsoft Defender

Иногда может потребоваться кратковременное прекращение работы защиты в реальном времени.Пока защита в реальном времени отключена, файлы, которые вы открываете или скачиваете, не будут проверяться на наличие угроз. Тем не менее, защита в реальном времени скоро снова автоматически включится, чтобы защитить ваше устройство.

Временное отключение защиты в режиме реального времени

Выберите Пуск > Настройки > Обновление и безопасность > Безопасность Windows , а затем Защита от вирусов и угроз > Управление настройками .(В ранних версиях Windows 10 выберите Защита от вирусов и угроз > Параметры защиты от вирусов и угроз .)

.

Откройте параметры безопасности WindowsПереключите настройку Real-time protection на Off и выберите Yes для проверки.

Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 или 11 в S-режиме.

См. Также

Как вредоносное ПО может заразить ваш компьютер

Справка и обучение Microsoft по безопасности

Проверка безопасности Android: 16 шагов к более безопасному телефону

БезопасностьAndroid всегда является горячей темой в этих Сетях Интерна — и почти всегда по неправильной причине.

Как мы уже несколько лет обсуждали до тошноты, большинство посланий, которые вы читаете о том или ином супер-страшном вредоносном ПО / вирусе / буги-монстре, пожирающем мозги, являются чрезмерно сенсационными сообщениями, привязанными к теоретическим угрозам практически с нулевым шанс действительно повлиять на вас в реальном мире. На самом деле, если вы присмотритесь, вы начнете замечать, что подавляющее большинство этих историй исходит от компаний, которые — ахают! — зарабатывают деньги на продаже программ защиты от вредоносных программ для телефонов Android.(Чистое совпадение, не так ли?)

Реальность такова, что у Google есть несколько довольно продвинутых методов защиты для Android, и если вы воспользуетесь ими и немного здравого смысла, у вас почти наверняка все будет в порядке ( да, даже когда охранники Play Store ошибаются и пропускают случайное плохое приложение в ворота). Самая большая угроза, о которой вам следует подумать, — это ваша собственная защита , окружающая ваши устройства и учетные записи — и все, что требуется, это 20 минут в год, чтобы убедиться, что ваша настройка исправна.

Найдите время, чтобы пройти эту проверку, и установите напоминание, чтобы вернуться на эту страницу еще через 12 месяцев. Затем отдыхайте спокойно остаток года, зная, что вы в хорошей форме — и что старый злобный вредоносный монстр для Android в ближайшее время не выскочит из вашей виртуальной двери.

Часть I: Аналитика приложений

Шаг 1. Просмотрите все приложения и службы, связанные с вашей учетной записью

Вы, вероятно, со временем предоставили бесчисленным приложениям доступ к частям своей учетной записи Google — что в целом не представляет большого труда, но с любыми приложениями, которые вы больше не используете, разумно закрыть соединения.

[Получайте свежие советы и аналитическую информацию в своем почтовом ящике каждую пятницу с помощью информационного бюллетеня JR Android Intelligence. Ожидаются эксклюзивные дополнения!]

Посетите эту страницу в настройках безопасности Google, чтобы увидеть список всего, что разрешено, и того, к чему именно он может получить доступ. Если вы видите что-то, что вы не узнаете или больше не используете, щелкните по нему, а затем нажмите синюю кнопку «Удалить доступ», чтобы запустить его.

JRШаг 2. Пересмотрите разрешения для вашего Android-приложения

Слишком легко предоставить приложению доступ к какой-либо информации, не задумываясь во время процесса начальной настройки (привет, Facebook!).Вот почему стоит периодически проверять себя, чтобы напоминать себе, какими разрешениями обладают приложения на вашем телефоне, и видеть, не выходят ли какие-либо из них за рамки того, что кажется разумным или необходимым.

Откройте раздел «Приложения и уведомления» в настройках системы, нажмите «Дополнительно», затем нажмите «Разрешения приложений» или «Диспетчер разрешений». Там вы увидите категории для всех типов разрешений, которые вы предоставили приложениям на своем телефоне с течением времени.

Взгляните на них всех и посмотрите, что вы найдете.Если вы видите что-то, что вызывает удивление, все, что вам нужно сделать, это нажать на это, чтобы отозвать разрешение.

JRИ помните: начиная с Android 10 вы можете пойти еще дальше, когда дело доходит до местоположения, и разрешить приложению доступ к нему только тогда, когда вы активно его используете. Но, что критически важно, вы должны пройти через свои настройки и внести эти изменения.

Шаг 3. Убедитесь, что вы используете систему сканирования приложений Android.

Android уже давно имеет возможность отслеживать ваше устройство на предмет вредоносного кода или подозрительной активности — никаких сторонних приложений или надстроек не требуется.И хотя система должна быть включена по умолчанию на любом достаточно современном устройстве, рекомендуется время от времени подтверждать, что все включено и работает должным образом.

Mosey, перейдите в раздел «Безопасность» в настройках системы, коснитесь строки с надписью «Google Play Protect» и убедитесь, что установлен флажок «Сканировать устройство на наличие угроз безопасности». (В зависимости от вашего устройства вам может сначала потребоваться нажать значок шестеренки в правом верхнем углу экрана, чтобы увидеть эту опцию.)

JRЭто позволит системе проверки приложений Android следить за всеми приложениями на вашем устройстве, даже после их установки, и следить за тем, чтобы ни одно из них не делало ничего опасного. Сканирование будет выполняться в фоновом режиме и не будет вас беспокоить, если не будет обнаружено что-то подозрительное.

Скорее всего, вы даже не узнаете, что он там есть. Но это ценная защита и душевное спокойствие.

Шаг 4: Оцените загрузку вашего приложения IQ

Если вы читаете эту колонку, мне, вероятно, не нужно говорить вам об этом, но я все равно расскажу: пока мы думаем о безопасности Android, возьмите на себя крохотную долю ответственности и позвольте здравому смыслу руководить вашими решениями о загрузке приложений.

Послушайте, давайте не будем обманывать себя: механизмы безопасности Google неизменно дают сбой. От этого никуда не деться. Но даже когда сомнительное приложение попадает в Play Маркет, все, что обычно требуется, — это мельчайшая осознанность, чтобы не повлиять на вас каким-либо образом.

Так же, как при просмотре веб-страниц с компьютера, посмотрите на что-нибудь перед загрузкой. Посмотрите на количество загрузок и общее количество отзывов. Подумайте, какие разрешения нужны приложению и устраивает ли вас требуемый уровень доступа.Щелкните имя разработчика, если вы все еще не уверены, и посмотрите, что еще они создали. И если вы действительно не знаете, что делаете, не загружайте приложения со случайных веб-сайтов или других неустановленных сторонних источников. Такие приложения будут по-прежнему сканироваться системой безопасности на устройстве Google перед установкой , но ваши шансы столкнуться с чем-то сомнительным значительно выше в дикой природе, чем в Play Store.

(Кстати, ваше устройство Android по умолчанию не позволяет загружать приложения из неизвестных источников, поэтому, если вы когда-нибудь попытаетесь — даже непреднамеренно — вы будете предупреждены и предложены авторизовать эту конкретную форму, не относящуюся к Play-Store. скачать.Приложения на Android никогда не установятся волшебным образом без вашего явного разрешения.)

По большому счету, достаточно 10 секунд, чтобы оценить что-то и посмотреть, стоит ли его устанавливать. При всем уважении к додо мира, не требуется ученого-ракетчика, чтобы придерживаться авторитетного программного обеспечения и избегать сомнительных творений.

Часть II: Пароли и аутентификация

Шаг 5. Перепроверьте основы безопасности

Быстрое и простое решение, которое важно упомянуть: если вы не используете биометрическую безопасность и / или PIN-код, графический ключ или пароль на любое из ваших устройств, начните это делать. Сейчас .

Поговорите с любым экспертом по безопасности, и вы услышите то же самое: наиболее вероятная причина сбоя безопасности — это просто неспособность защитить ваши данные с вашей стороны. Вы — самое слабое звено, как говорили крутые ребята 15–20 лет назад.

Не говоря уже о досадно устаревших отсылках к поп-культуре, подумайте об этом: если у вашего телефона нет пароля, защищающего его, все ваши данные просто там и ждут, когда вы оставите устройство без присмотра (намеренно или иначе).Это включает в себя вашу электронную почту, документы, учетные записи в социальных сетях и всю коллекцию фотографий (да, даже этих фотографий — эй, я здесь не для того, чтобы судить).

Самое приятное: Android позволяет легко обеспечить безопасность ваших устройств. Функция Smart Lock в программе позволяет автоматически оставлять телефон разблокированным в различных заранее утвержденных «безопасных» условиях — например, когда вы находитесь дома, когда подключено определенное надежное устройство Bluetooth или даже когда телефон переносится в вашем доме. карман.Это означает, что дополнительная безопасность появляется только тогда, когда она действительно необходима, и вам не нужно возиться с ней в остальное время.

JRПросто и понятно, нет оправдания тому, чтобы оставить свои вещи незащищенными. Зайдите в раздел «Безопасность» в настройках вашего устройства, чтобы начать работу, если вы еще этого не сделали.

Шаг 6: Просмотрите сохраненные пароли Smart Lock

Говоря о Smart Lock, одна из менее часто обсуждаемых частей системы безопасности Google — это ее способность сохранять пароли для веб-сайтов и приложений, доступных через ваши мобильные устройства.В рамках ежегодной проверки просмотрите список сохраненных паролей, которые Google использует для вашей учетной записи, чтобы знать, что там находится — и пока вы это делаете, потратьте несколько секунд, чтобы удалить все устаревшие элементы, которые больше не нужны, и не принадлежат.

Шаг 7. Оцените свою систему управления паролями

Система сохраненных паролей Google лучше, чем ничего, но вы получите более надежные гарантии безопасности, более продвинутые и полезные функции и более широкую поддержку для заполнения пароля в приложении с помощью специального пароля служба управления.Доступно множество похвальных опций, но я рекомендую для лучшего всестороннего опыта на Android LastPass (который имеет отлично обслуживаемую бесплатную опцию и одинаково хорошо работает на рабочем столе и даже на iOS). Это упрощает создание и хранение уникальных безопасных паролей для каждого сайта и службы, которые вы используете, а затем автоматическое заполнение этих паролей по мере необходимости — в любом приложении или браузере практически на любой платформе.

Если вы не пользуетесь LastPass или другой подобной службой, самое время начать.И если вы, , уже пользуетесь такой услугой, потратьте несколько минут, чтобы заглянуть в настройки приложения и убедиться, что вы пользуетесь всеми преимуществами защиты на устройстве, которые оно предлагает. Например, с помощью LastPass вы должны подтвердить, что активны опции автоматической блокировки приложения и когда оно не используется более нескольких минут. Убедитесь, что для разблокировки приложению требуется PIN-код или биометрическая аутентификация. И вы должны подтвердить, что приложение настроено для автономного доступа, если в этом возникнет необходимость.(Все эти параметры находятся в разделе «Безопасность» в настройках LastPass.)

LastPass и другие менеджеры паролей также предоставляют возможность анализировать все ваши пароли и определять любые пароли, которые было бы целесообразно изменить — дублированные или не соответствующие насколько они могли быть сильными. Это еще одна полезная вещь, которую нужно проверить в рамках этого ежегодного аудита.

Шаг 8: Оцените ситуацию с двухфакторной аутентификацией

В наши дни одного пароля недостаточно для защиты важной учетной записи, особенно такой широко распространенной и ценной, как ваша учетная запись Google.Двухфакторная аутентификация позволяет вводить специальный чувствительный ко времени код в дополнение к паролю каждый раз, когда вы пытаетесь войти в систему. Это значительно повышает уровень безопасности и снижает вероятность того, что кто-либо когда-либо сможет это сделать. взломать и получить доступ к вашим личным данным, поскольку для этого им потребуется как знание вашего пароля , так и физическое присутствие вашего устройства для генерации кода (скорее всего, вашего телефона).

Если у вас еще не включена двухфакторная аутентификация для вашей учетной записи Google, перейдите на этот сайт, чтобы начать работу.И не останавливайтесь только на Google: подумайте о включении двухфакторной аутентификации для любой службы, которая ее предлагает, включая ваш менеджер паролей, ваши учетные записи в социальных сетях и любые другие облачные сервисы хранения данных, которые вы используете. После того, как вы все настроите повсюду, вы будете полагаться на приложение, такое как Google Authenticator, для генерации одноразовых кодов со своего телефона или на стороннюю альтернативу, такую как Authy, которая может работать как на вашем телефоне, так и на других устройствах.

Кстати об Authy, если вы уже используете его для двухфакторной аутентификации, откройте приложение прямо сейчас и перейдите в раздел «Моя учетная запись» в его настройках, затем нажмите «Защита приложений» и подтвердите, что используете ПИН-код. или отпечаток пальца для защиты.Затем перейдите в раздел «Устройства» того же меню настроек, чтобы проверить, какие именно устройства имеют доступ к приложению. Удалите все, что устарело и больше не используется.

Если вы действительно хотите защитить свою учетную запись, кстати, Google также теперь предлагает расширенную опцию под названием Advanced Protection. Для этого вам необходимо приобрести физические ключи безопасности, а затем использовать их при входе в свою учетную запись Google. Это также серьезно ограничивает способы, которыми сторонние приложения могут подключаться к вашей учетной записи.Такая повышенная и заблокированная настройка, вероятно, не будет разумной для большинства людей, но если вы чувствуете, что вам нужна дополнительная защита, вы можете узнать больше и зарегистрироваться здесь.

Шаг 9. Оптимизируйте безопасность экрана блокировки

Экран блокировки — это охранник вашего Android-устройства, и есть несколько вещей, которые вы можете сделать, чтобы нарастить его мускулы и убедиться, что он полностью подготовлен к работе.

Во-первых, подумайте о типах уведомлений, которые вы получаете, и о том, какую часть этой информации вы хотите видеть на экране блокировки, поскольку любой, кто достанет ваш телефон, может легко увидеть все эти данные.Если вы склонны получать конфиденциальные сообщения или просто хотите повысить уровень безопасности и конфиденциальности, перейдите в раздел «Дисплей» в настройках системы и выберите «Экран блокировки». (На старых устройствах вам, возможно, придется заглянуть в раздел настроек «Безопасность», чтобы найти аналогичный вариант.)

Там вы найдете инструменты для точного управления тем, что будет и что не будет отображаться в этой области предварительной аутентификации. а также для создания сообщения о безопасности, которое всегда будет отображаться на экране блокировки — например, что-то вроде: «Если обнаружено, позвоните Джо Т.Schmo at 333-222-1111. «Вы можете даже подумать о добавлении экстренного контакта в свои настройки, а затем использовать сообщение на экране блокировки, чтобы направлять людей к этой информации.

JRИ, наконец, если ваш телефон работает под управлением Android 9 или выше, вариант, называемый режимом блокировки, стоит вашего времени для активации. После включения он дает вам быстрый способ заблокировать телефон от всех биометрических параметров и параметров безопасности Smart Lock, то есть только графический ключ, PIN-код или пароль могут получить человек, прошедший через экран блокировки, на ваше устройство.

Идея состоит в том, что если вы когда-нибудь оказывались в ситуации, когда вам казалось, что вас могут заставить разблокировать телефон с помощью отпечатка пальца или лица — будь то какой-то агент правоохранительных органов или просто обычный старый хулиган, — вы могли активируйте режим блокировки и знайте, что ваши данные не могут быть доступны без вашего явного разрешения. Даже уведомления не будут отображаться на экране блокировки, когда режим активирован, и этот повышенный уровень защиты останется на месте до тех пор, пока вы вручную не разблокируете свой телефон (даже если устройство будет перезагружено).

Есть только одна загвоздка: на некоторых устройствах вы должны заранее включить эту опцию, чтобы она стала доступной. Но это займет всего пару секунд: в том же разделе «Экран блокировки» в настройках вашей системы просто активируйте переключатель рядом с «Показать опцию блокировки» — и все.

Если в этом возникнет необходимость, просто запомните следующее: находясь на заблокированном экране, нажмите и удерживайте кнопку питания телефона в течение секунды или двух. Там, наряду с обычными вариантами перезапуска и выключения устройства, вы увидите недавно появившуюся опцию «Блокировка».Надеюсь, он вам никогда не понадобится — но теперь вы готовы на всякий случай.

А с этим, угадайте, что? Вы прошли более чем половину этого ежегодного осмотра. Пока не так уж больно, правда? Осталось всего шесть шагов …

СЛЕДУЮЩАЯ СТРАНИЦА: доступ к устройству и заключительные замечания

Как узнать, что ваш телефон взломан? Основные сведения в 2021 году

ВведениеБыло бы лучше, если бы вы помнили о предупреждениях и подозрительном функционировании вашего телефона, чтобы убедиться, что он не взломан.Приведенные ниже пункты помогут вам узнать, как узнать, что ваш телефон взломан.

Сегодня все задачи решаются с помощью мобильных телефонов. Эти смартфоны стали частой мишенью для большинства хакеров в мире. Несмотря на все усилия компаний по предотвращению присутствия вредоносных программ, существует множество способов взломать смартфон.

В этой статье давайте посмотрим на:

- Как узнать, что ваш телефон взломан?

- Признаки взлома вашего телефона

- Что делать, если ваш телефон взломан?

- Как защитить себя?

- Кто взломает ваш телефон?

- Способы взлома вашего телефона

- Предотвращение взлома вашего телефона

- Почему хакеры взламывают ваш телефон?

- Как обеспечить безопасность своего смартфона?

- Дополнительные советы по защите вашего телефона от хакеров

1.

Как узнать, что ваш телефон взломан?Если ваш мобильный телефон демонстрирует или демонстрирует подозрительное или неприемлемое поведение или функции, есть вероятность, что ваш телефон может быть взломан. С помощью медленной работы вашего мобильного телефона или некоторых загадочных текстов вы можете определить и получить ответ, как узнать, взломан ваш телефон или нет.

2.

Признаки взлома вашего телефона● Странные или необычные предупреждения и всплывающие окна: Если вы видите мигающий или неприемлемый контент и рекламу или всплывающий контент для взрослых и X-рейтинг, это означает, что ваш телефон может быть взломан.

● Текстовые сообщения, сообщения или некоторые звонки, которые вы не совершали: Если вы столкнетесь с текстовыми сообщениями или требованиями, которые вы не предъявляли самостоятельно, ваш телефон также может быть взломан. Это лучший способ развеять ваши сомнения по поводу вопроса, как узнать, что ваш телефон взломан.

● Использование мобильных данных выше ожидаемого: Причин для внезапного увеличения использования мобильных данных может быть гораздо больше. Но если поведение вашего телефона остается неизменным в течение длительного периода времени, пора заняться исследованием.

● Приложения, которые вы не знаете или не помните, что загружали на свой смартфон: Новые смартфоны часто сопровождают некоторые популярные предварительно загруженные файлы и приложения. Однако, если вы обнаружите, что после покупки смартфона появляются новые папки и приложения, есть вероятность, что это связано с вредоносным ПО или взломом.

● Разряд батареи внезапно увеличился: Если вы замечаете, что батарея вашего телефона разряжается быстрее, чем обычно, это может быть признаком взлома вашего телефона.Однако, если ваш телефон не был взломан и это все еще происходит, вам нужен новый телефон.

● Телефон нагревается — Телефон нагревается не только при разрядке аккумулятора, но и во время использования. Возможно, ваше интернет-соединение и данные используются быстрее, чем обычно.

● Низкая производительность мобильных телефонов — Иногда ваш телефон начинает очень медленно загружать страницы и дает сбой при использовании некоторых веб-сайтов. Согласно исследованиям, взломанные телефоны не выключаются должным образом.Если вы также сталкиваетесь с задержками при отправке и получении текстов, это также признак взлома телефона.

Было бы полезно, если бы вы позаботились об этих мелочах, чтобы защитить свой телефон от взлома и развеять ваши сомнения относительно того, как узнать, что ваш телефон взломан. Хакеры могут получить доступ к целевому телефону несколькими способами. Например, некоторые из способов, позволяющих хакерам получить доступ:

- Загрузили несоответствующее или поврежденное приложение.

● Чтобы ограничить загрузку неправильного или несоответствующего приложения, которое может содержать вирус и дать хакерам шанс, только выбранные приложения должны быть загружены из Google Play Store.

● Вы всегда должны подтверждать список разработчиков приложений, которые вы загружаете. Обязательно проверьте все детали соответствующего приложения. Например, если вы загружаете Gmail, приложение должно быть указано в Google LLC.

● Обязательно прочтите отзывы о приложении. Максимальная обратная связь должна быть благоприятной для установки.

- Если вы нажали неподходящую ссылку

● Если вы заметили электронное письмо от кого-то, кого вы не знаете, не нажимайте ни на одну из прикрепленных ссылок и не загружайте вложения.Есть вероятность, что они могут состоять из какого-то вируса, который может улучшить взлом.

● Если вы просматриваете интернет-страницы и доступны по ссылке, которая, по вашему мнению, также может быть неприемлемой или подозрительной, обязательно проверьте ее, прежде чем нажимать.

3.

Что делать, если ваш телефон взломан?Если вам интересно, как узнать, взломан ли ваш телефон, есть несколько важных шагов, которые вам нужно выполнить. Всегда рекомендуется сообщать своему собеседнику, что ваш телефон был взломан.Лучше всего предупредить их, чтобы они не переходили по ссылкам или прикрепленным файлам, отправленным с вашего телефона.

Вот еще несколько шагов, которые вы можете предпринять, чтобы остановить процесс взлома.

4.

Как обезопасить себя?· Удалить подозрительные приложения

Загрузка неприемлемого и подозрительного приложения может привести к заражению вашего смартфона вирусами. Как только вы обнаружите, что ваш телефон был взломан, вы должны удалить все ссылки на сторонние источники, имеющиеся на вашем смартфоне.

· Убедитесь, что на вашем смартфоне запущено антивирусное программное обеспечение .

Надежное антивирусное программное обеспечение может помочь вам выявить и избавиться от любых вредоносных программ, появившихся на вашем смартфоне. Было бы лучше, если бы вы регулярно использовали антивирусное программное обеспечение для защиты своего смартфона.

· Сбросить настройки телефона

Вы можете быстро избавиться от всех вредоносных программ в своем смартфоне, сбросив его настройки. Сброс вашего смартфона также удалит все ваши данные и файлы.Но также важно предотвратить взлом вашего смартфона. Вы можете сделать резервную копию всех своих данных перед их сбросом.

· Попробуйте изменить некоторые важные пароли

Как только вы узнаете, что ваше устройство взломано, вам следует сменить важные пароли. Это обеспечит безопасность ваших учетных записей и личных данных.

· Активируйте многофакторную аутентификацию на своем смартфоне

Это самый важный шаг, который нужно выполнить, когда вы обнаружите, что ваш телефон был взломан.Некоторые популярные приложения, такие как Facebook, Google и Instagram, имеют эту функцию. Вы можете найти многофакторную аутентификацию в разделе настроек вашего телефона.

Следуйте приведенным ниже инструкциям для сброса настроек iPhone или Android.

Выполните следующие действия для сброса настроек iPhone .

- Предположим, у вас MacBook или Mac.

- Сначала подключите iPhone к ноутбуку.

- Выберите вариант вашего устройства на экране.

- Выберите параметр «Восстановить iPhone» на экране.

- Для получения дополнительной помощи посетите службу поддержки Apple.

Выполните следующие действия для сброса телефона Android .

Инструкция по сбросу телефона android может зависеть от производителя. Вы можете посетить веб-сайт производителя вашего телефона Android, чтобы узнать, как сбросить настройки телефона Android. Большинство телефонов Android имеют возможность сброса настроек в меню настроек. Вы также можете посетить службу поддержки Google, чтобы узнать больше.

Смените пароли

Также есть вероятность, что ваша регистрационная информация была взломана во время регистрации.Хакеры используют данные для входа в систему для взлома ваших банковских счетов. Обязательно удалите вредоносные программы и вирусы и сбросьте все свои пароли.

5.

Кто взломает ваш телефон?Существует множество программ для взлома, доступных в Интернете для телефонов Android. Это программное обеспечение может быстро помочь человеку взломать и получить информацию с вашего телефона. Однако некоторые серьезные и профессиональные хакеры также платят некоторую сумму, чтобы получить доступ к программному обеспечению для взлома. Не всем хакерам физически нужен целевой телефон.Многие программы позволяют хакеру получить доступ к целевому телефону через онлайн-процесс. Поэтому вам следует провести исследование и узнать подробности того, как узнать, что ваш телефон кем-то взломан.

6.

Способы взлома телефонаНекоторые из этих способов —

Регистрация ключей — Регистрация ключей включает загрузку шпионского приложения на целевой телефон и доступ к данным телефона через шифрование. Этот тип программного обеспечения используется, когда у вас есть целевой телефон физически.

Троянец — Троянец относится к типу вредоносного программного обеспечения, установленного в телефоне, и используется для извлечения некоторых важных данных с целевого телефона. Хакер может извлечь информацию о кредитной карте, информацию о дебетовой карте или другую личную информацию. Хакеры используют такие методы, как фишинг, для установки троянских программ на целевой телефон.

Adaptive Mobile — Этот метод взлома более сложен, чем фишинг, поскольку он нацелен на SIM-карту, отправляя символ на целевое устройство.Если сообщение открыть и щелкнуть, хакеры могут шпионить за взломанным устройством и даже определить определенную информацию.

Фишинг — Фишинг — это метод хакеров, при котором они выдают себя за название компании или за надежное лицо для получения информации о некоторых личных данных. Хакеры обычно используют этот метод, отправляя некоторые официальные и формальные коды, электронные письма и сообщения. Когда целевой человек нажимает на эту ссылку или электронное письмо, хакеры получают доступ к вашему телефону.URL-адрес или ссылка, содержащиеся в электронном письме, заражены вирусом, который дает доступ к целевому телефону.

Взлом по номеру мобильного телефона — Чтобы быть готовым к взлому с помощью номера телефона, вы хотите разобраться в технических тонкостях взлома телефона. Сигнализация SS7 относится к системе, которая не соединяет телефонные сети, но чтобы использовать эту технику для взлома телефонов, нужно иметь к ней доступ. Запись звонков, переадресация звонков, чтение сообщений, поиск определенных местоположений устройств часто осуществляется с помощью системы SS7.

Взлом камеры телефона — Все мы предпочитаем делать видеозвонки с друзьями и членами семьи. Однако мы должны помнить, что веб-камеры наиболее подвержены взлому. Наибольшему риску подвергается передняя веб-камера вашего телефона. Хакеры могут записывать видео, делать снимки, ваш адрес и другую конфиденциальную информацию с помощью взлома веб-камеры.

Приложения для слежки за телефоном — Существует огромное количество приложений для слежки за телефоном, которые специально созданы для отслеживания местоположения человека.Эти приложения также могут записывать общение человека. Обычно эти приложения используются родителями, чтобы присматривать за своими детьми. Во многих случаях эти приложения используются хакерами для получения личных данных целевого телефона. Такие приложения также извлекают электронные письма, текстовые сообщения и интернет-историю человека. Следовательно, эти приложения позволяют хакеру получать любую информацию о человеке.

7.

Защитите свой телефон от взломаХакеры могут использовать несколько способов проникнуть в ваш телефон и украсть ваши личные данные для незаконного использования.Вот несколько советов, которые помогут вам не стать жертвой взлома телефона:

- Отключите WIFI и Bluetooth — Хакерам относительно легко получить доступ к телефону с помощью WIFI или Bluetooth. Не забудьте выключить Wi-Fi и Bluetooth, когда они вам не нужны.

- Ваш телефон всегда будет в ваших руках -Лучший способ для хакера взломать информацию вашего телефона — получить доступ к устройству. Поэтому всегда важно иметь при себе смартфон.Если вы находились далеко от телефона в компании незнакомых людей и беспокоитесь о возможном взломе, проверьте свои настройки и внешний вид на наличие странных приложений.

Чтобы установить пароль для SIM-карты на устройстве IOS, выполните следующие действия —

● Перейти к настройкам

● Выберите вариант сотовой связи

.● Выберите вариант ввода PIN-кода SIM-карты.

● Введите существующий PIN-код

● Включит блокировку.

Выполните следующие действия, чтобы установить код доступа для SIM-карты на устройстве Android —

● Перейти к настройкам

● Нажмите «Экран блокировки» и выберите «Безопасность».

● Щелкните другие настройки безопасности

● Выберите вариант блокировки SIM-карты.

- Блокировка SIM-карты -Вы должны использовать пароль для вашей SIM-карты, чтобы предотвратить ее взлом.

- Используйте Security Protection: Убедитесь, что ваш смартфон или любое другое устройство защищено от шпионского ПО. Это можно сделать быстро с помощью мобильного приложения безопасности на вашем устройстве.

- Оставайтесь в безопасности: Вам следует провести соответствующее исследование, чтобы узнать причины взлома и узнать подробности того, как узнать, что ваш телефон взломан.

8.

Почему хакеры взламывают ваш телефон?● Чтобы украсть вашу личность,

● Для входа в свои банковские и платежные приложения и выполнения незаконных финансовых операций,

● Чтобы получить доступ к своей учетной записи электронной почты и отправить незаконные электронные письма от вашего имени и личности,

● Использовать ваши данные в незаконных целях,

● Используйте свое устройство в качестве сторонних кибер-атак и ботнетов,

● Чтобы разыграть личную обиду и нанести вред вашему имиджу и репутации.

9.

Как обеспечить безопасность моего смартфона?Как видите, мы обсудили несколько способов, которыми хакер может украсть ваши данные. Некоторые из них нажимают неправильную ссылку, загружают приложение, используют общедоступные сети и многое другое.

Вот еще несколько способов обезопасить свой телефон.

● Всегда избегайте сохранения и хранения важной и конфиденциальной информации, такой как банковские реквизиты и данные кредитной карты, на своем телефоне.Если вы хотите сохранить его, убедитесь, что он хранится в безопасном приложении.

● Возьмите за привычку выключать Bluetooth, когда вы им не пользуетесь.

● Установите пароль или графический ключ для блокировки экрана и доступа к телефону.

● Установите все последние обновления на свой смартфон как можно скорее.