Тип безопасности и шифрования беспроводной сети. Какой выбрать?

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, или WPA2? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WEP, WPA, WPA2

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты).

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда).

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – новая, доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. На данный момент, это лучший способ защиты Wi-Fi сети. Именно его я рекомендую использовать.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли).

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA2 — Personal (PSK). Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA/WPA2. На многих маршрутизаторах этот способ установлен по умолчанию. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

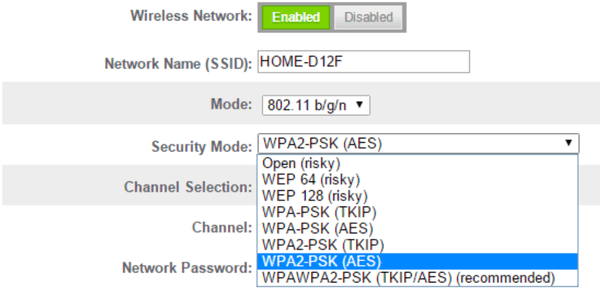

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется), то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

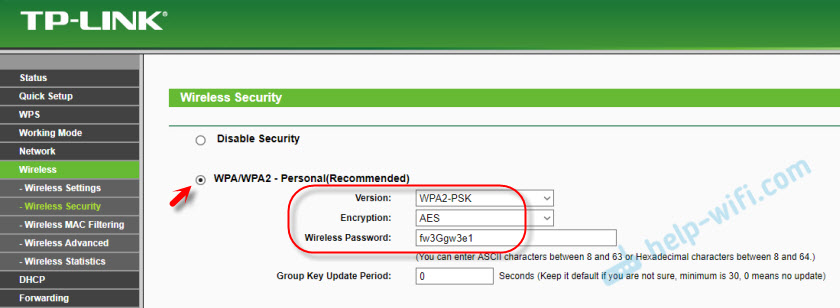

Используйте WPA2 — Personal с шифрованием AES

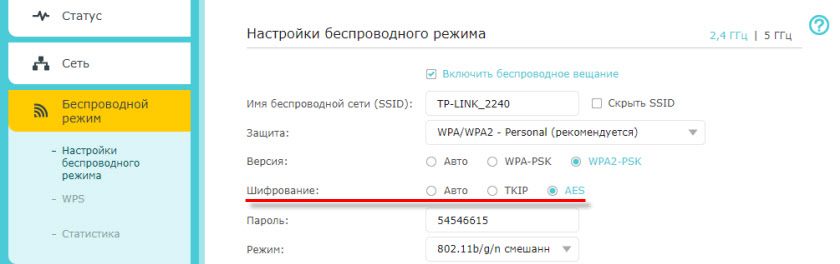

. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

Подробнее в статье: как установить пароль на Wi-Fi роутере Asus.

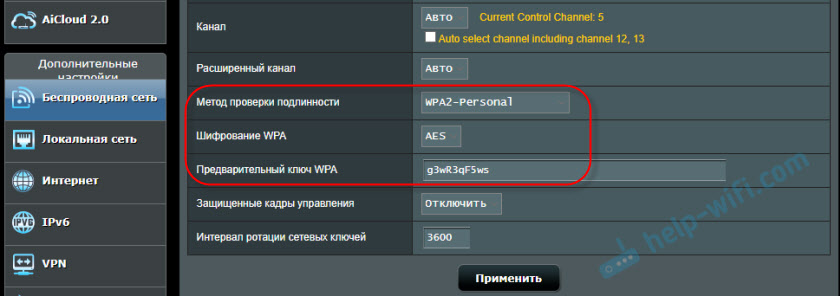

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой).

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Так как WPA2 — Personal (AES) старые устройства (Wi-Fi адаптеры, телефоны, планшеты и т. д.) могут не поддерживать, то в случае проблем с подключением устанавливайте смешанный режим (Авто).

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте 🙂

Разница между Wi-Fi протоколами WPA, WPA2 и WEP

Существует множество опасных рисков, связанных с беспроводными протоколами и методами шифрования. Таким образом, для их минимизации используется надежная структура различных протоколов беспроводной безопасности. Эти

Разница между WPA2, WPA, WEP протоколами Wi-Fi

Большинство точек беспроводного доступа имеют возможность включить один из трех стандартов беспроводного шифрования:

- WEP (Wired Equivalent Privacy)

- WPA или защищенный доступ Wi-Fi

- WPA2

WEP или Wired Equivalent Privacy

Первой беспроводной сетью безопасности был WEP или Wired Equivalent Privacy протокол. Он начался с 64-битного шифрования (слабый) и в итоге прошел весь путь до 256-битного шифрования (сильный). Наиболее популярной реализацией в маршрутизаторах по-прежнему является 128-битное шифрование (промежуточное). Это было рассмотрено как возможное решение, пока исследователи безопасности не обнаружили несколько уязвимостей в нем, что позволило хакерам взломать ключ WEP в течение нескольких минут. Он использовал CRC или Cyclic Redundancy Check.

WPA или защищенный доступ Wi-Fi

Чтобы устранить недостатки WEP, WPA был разработан как новый стандарт безопасности для беспроводных протоколов. Для обеспечения целостности сообщений он использовал протокол целостности TKIP или Temporal Key Integrity. Это было отличным от WEP в некотором смысле, который использовал CRC или Cyclic Redundancy Check. Считалось, что TKIP намного сильнее, чем CRC. Его использование обеспечивало передачу каждого пакета данных с помощью уникального ключа шифрования. Комбинация клавиш увеличила сложность декодирования ключей и тем самым уменьшила количество вторжений из вне. Однако, как и WEP, WPA тоже имел недостаток. Таким образом, WPA был расширен в WPA 2.

WPA2

WPA 2 в настоящее время признан самым безопасным протоколом. Одним из наиболее важных изменений, видимых между WPA и WPA2, является обязательное использование алгоритмов

comments powered by HyperComments

Что такое WEP, WPA и WPA2 – какой лучше для защиты сети

Акронимы WEP, WPA и WPA2 относятся к различным протоколам беспроводного шифрования, которые предназначены для защиты информации, которую вы отправляете и получаете по беспроводной сети. Выбор протокола для собственной сети может немного сбить с толку, если вы не знакомы с их различиями.

Ниже приводится обзор истории беспроводного шифрования и сравнение этих протоколов, чтобы вы могли прийти к четкому выводу о том, что вы можете использовать для своего дома или бизнеса.Короче говоря, WPA2 – это то, что следует использовать, если это возможно. Не все устройства поддерживают его, но если оно вам доступно, важно активировать его, чтобы максимально возможная защита была доступна для всех устройств, которые в данный момент подключены и будут подключаться к вашей сети Wi-Fi .

Что значат WEP, WPA и WPA2 – что использовать

Эти протоколы беспроводного шифрования были созданы Wi-Fi Alliance, ассоциацией сотен компаний в отрасли беспроводных технологий. Первым протоколом, созданным группой, был WEP (Wired Equivalent Privacy), введенный в конце 1990-х годов.

WEP, однако, имел серьезные недостатки безопасности и был заменен WPA (Wi-Fi Protected Access). Несмотря на простоту взлома, WEP-соединения всё ещё широко используются и могут давать ложное чувство безопасности многим людям, которые «защищают» свои сети с помощью WEP.

Причина, по которой WEP по-прежнему используется, либо потому, что сетевой администратор не изменил настройки безопасности на беспроводных маршрутизаторах, либо потому, что устройство устарело и поэтому не поддерживает более новые методы шифрования, такие как WPA.

Так же, как WPA заменил WEP, WPA2 заменил WPA в качестве более современного и надежного протокола безопасности. WPA2 реализует новейшие стандарты безопасности, в том числе шифрование данных государственного уровня. С 2006 года все сертифицированные продукты Wi-Fi должны использовать безопасность WPA2.

Если вы ищете новую беспроводную карту или устройство, убедитесь, что оно помечено как Wi-Fi CERTIFIED™, что знать, что оно соответствует последнему стандарту безопасности. Для существующих подключений убедитесь, что ваша беспроводная сеть использует протокол WPA2, особенно при передаче конфиденциальной личной или деловой информации.

Использование WEP/WPA/WPA2 на маршрутизаторе

Во время начальной настройки большинство современных беспроводных точек доступа и маршрутизаторов позволяют выбрать протокол безопасности для использования. Хотя это хорошо, некоторые люди не хотят менять стандартных настроек.

Проблема, связанная с отсутствием изменения протокола безопасности по умолчанию, используемого маршрутизатором, заключается в том, что он может использовать WEP, который небезопасен. Или, что ещё хуже, маршрутизатор может быть полностью открыт без какого-либо шифрования или пароля.

Если вы настраиваете свою собственную сеть, обязательно используйте WPA2 или, по крайней мере, WPA.

Использование WEP/WPA/WPA2 на стороне клиента

Когда вы впервые пытаетесь установить соединение с беспроводной сетью с поддержкой безопасности – будь то ваш ноутбуку, настольный компьютер, смартфон и т.д. – вам будет предложено ввести правильный ключ безопасности или фразу-пароль, чтобы получить доступ к сеть.

Этот пароль является кодом WEP/WPA/WPA2, который администратор маршрутизатора ввел в маршрутизатор при настройке безопасности сети. Если вы подключаетесь к бизнес-сети, он, скорее всего, предоставляется сетевым администратором.

В отличие от точки зрения администратора, настраивающего маршрутизатор на использование определенного протокола безопасности, вы, как пользователь, не можете ничего изменить в методе обеспечения безопасности. Когда вы вводите пароль для сети Wi-Fi, вы получаете доступ, используя любой уже активированный протокол.

По этой причине вы должны принять к сведению настройки безопасности сети после подключения, чтобы понять, что безопасно и небезопасно делать в этой конкретной сети.

проникновение и защита. 1) Матчасть / Habr

Синоптики предсказывают, что к 2016 году наступит второй ледниковый период трафик в беспроводных сетях на 10% превзойдёт трафик в проводном Ethernet. При этом от года в год частных точек доступа становится примерно на 20% больше.

При таком тренде не может не радовать то, что 80% владельцев сетей не меняют пароли доступа по умолчанию. В их число входят и сети компаний.

Этим циклом статей я хочу собрать воедино описания существующих технологии защит, их проблемы и способы обхода, таким образом, что в конце читатель сам сможет сказать, как сделать свою сеть непробиваемой, и даже наглядно продемонстрировать проблемы на примере незадачливого соседа (do not try this at home, kids). Практическая сторона взлома будет освещена с помощью Kali Linux (бывший Backtrack 5) в следующих частях.

Статья по мере написания выросла с 5 страниц до 40, поэтому я решил разбить её на части. Этот цикл — не просто инструкция, как нужно и не нужно делать, а подробное объяснение причин для этого. Ну, а кто хочет инструкций — они такие:

Используйте WPA2-PSK-CCMP с паролем от 12 символовa-z(2000+ лет перебора на ATI-кластере). Измените имя сети по умолчанию на нечто уникальное (защита от rainbow-таблиц). Отключите WPS (достаточно перебрать 10000 комбинаций PIN). Не полагайтесь на MAC-фильтрацию и скрытие SSID.

Оглавление:

1) Матчасть

2) Kali. Скрытие SSID. MAC-фильтрация. WPS

3) WPA. OpenCL/CUDA. Статистика подбора

Но сначала — матчасть.

Передайте мне сахар

Представьте, что вы — устройство, которое принимает инструкции. К вам может подключиться каждый желающий и отдать любую команду. Всё хорошо, но на каком-то этапе потребовалось фильтровать личностей, которые могут вами управлять. Вот здесь и начинается самое интересное.

Как понять, кто может отдать команду, а кто нет? Первое, что приходит в голову — по паролю. Пусть каждый клиент перед тем, как передать новую команду, передаст некий пароль. Таким образом, вы будете выполнять только команды, которые сопровождались корректным паролем. Остальные — фтопку.

Именно так работает базовая авторизация HTTP (Auth Basic):

AuthType Basic

AuthName "My super secret zone!"

AuthUserFile /home/.htpasswd

Require valid-user

После успешной авторизации браузер просто-напросто будет передавать определённый заголовок при каждом запросе в закрытую зону:

Authorization: Basic YWRtaW46cGFzcw==

То есть исходное:

echo -n 'admin:pass' | base64

# YWRtaW46cGFzcw==

У данного подхода есть один большой недостаток — так как пароль (или логин-пароль, что по сути просто две части того же пароля) передаётся по каналу «как есть» — кто угодно может встрять между вами и клиентом и получить ваш пароль на блюдечке. А затем использовать его и распоряжаться вами, как угодно!

Для предотвращения подобного безобразия можно прибегнуть к хитрости: использовать какой-либо двухсторонний алгоритм шифрования, где закрытым ключом будет как раз наш пароль, и явно его никогда не передавать. Однако проблемы это не решит — достаточно один раз узнать пароль и можно будет расшифровать любые данные, переданные в прошлом и будущем, плюс шифровать собственные и успешно маскироваться под клиента. А учитывая то, что пароль предназначен для человека, а люди склонны использовать далеко не весь набор из 256 байт в каждом символе, да и символов этих обычно около 6-8… в общем, комсомол не одобрит.

Что делать? А поступим так, как поступают настоящие конспираторы: при первом контакте придумаем длинную случайную строку (достаточно длинную, чтобы её нельзя было подобрать, пока светит это солнце), запомним её и все дальнейшие передаваемые данные будем шифровать с использованием этого «псевдонима» для настоящего пароля. А ещё периодически менять эту строку — тогда джедаи вообще не пройдут.

Первые две передачи (зелёные иконки на рисунке выше) — это фаза с «пожатием рук» (handshake), когда сначала мы говорим серверу о нашей легитимности, показывая правильный пароль, на что сервер нам отвечает случайной строкой, которую мы затем используем для шифрования и передачи любых данных.

Итак, для подбора ключа хакеру нужно будет либо найти уязвимость в алгоритме его генерации (как в случае с Dual_EC_DRBG), либо арендовать сотню-другую параллельных вселенных и несколько тысяч ATI-ферм для решения этой задачи при своей жизни. Всё это благодаря тому, что случайный ключ может быть любой длины и содержать любые коды из доступных 256, потому что пользователю-человеку никогда не придётся с ним работать.

Именно такая схема с временным ключом (сеансовый ключ, session key или ticket) в разных вариациях и используется сегодня во многих системах — в том числе SSL/TLS и стандартах защиты беспроводных сетей, о которых будет идти речь.

План атаки

Внимательные читатели, конечно, заметили, что как бы мы не хитрили — от передачи пароля и временного ключа в открытой или хэшированной форме нам никуда не деться. Как результат — достаточно хакеру перехватить передачу на этой фазе, и он сможет читать все последующие данные, а также участвовать в процессе, вставляя свои пять копеек. И отличить его невозможно, так как вся информация, которой бы мог руководствоваться сервер для выдачи временного ключа или проверки доступа базируется именно на том, что было в начале передачи — handshake. Поэтому хакер знает всё то же, что и сервер, и клиент, и может водить обоих за нос, пока не истечёт срок действия временного ключа.

Наша задача при взломе любой передачи так или иначе сводится к перехвату рукопожатия, из которого можно будет либо вытащить временный ключ, либо исходный пароль, либо и то, и другое. В целом, это довольно долгое занятие и требует определённой удачи.

Но это в идеальном мире…

Механизмы защиты Wi-Fi

Технологии создаются людьми и почти во всех из них есть ошибки, иногда достаточно критические, чтобы обойти любую самую хорошую в теории защиту. Ниже мы пробежимся по списку существующих механизмов защиты передачи данных по радиоканалу (то есть не затрагивая SSL, VPN и другие более высокоуровневые способы).

OPEN

OPEN — это отсутствие всякой защиты. Точка доступа и клиент никак не маскируют передачу данных. Почти любой беспроводной адаптер в любом ноутбуке с Linux может быть установлен в режим прослушки, когда вместо отбрасывания пакетов, предназначенных не ему, он будет их фиксировать и передавать в ОС, где их можно спокойно просматривать. Кто у нас там полез в Твиттер?

Именно по такому принципу работают проводные сети — в них нет встроенной защиты и «врезавшись» в неё или просто подключившись к хабу/свичу сетевой адаптер будет получать пакеты всех находящихся в этом сегменте сети устройств в открытом виде. Однако с беспроводной сетью «врезаться» можно из любого места — 10-20-50 метров и больше, причём расстояние зависит не только от мощности вашего передатчика, но и от длины антенны хакера. Поэтому открытая передача данных по беспроводной сети гораздо более опасна.

В этом цикле статей такой тип сети не рассматривается, так как взламывать тут нечего. Если вам нужно пользоваться открытой сетью в кафе или аэропорту — используйте VPN (избегая PPTP) и SSL (https://, но при этом поставьте HTTPS Everywhere, или параноидально следите, чтобы из адресной строки «внезапно» не исчез замок, если кто включит sslstrip — что, впрочем, переданных паролей уже не спасёт), и даже всё вместе. Тогда ваших котиков никто не увидит.

WEP

WEP — первый стандарт защиты Wi-Fi. Расшифровывается как Wired Equivalent Privacy («эквивалент защиты проводных сетей»), но на деле он даёт намного меньше защиты, чем эти самые проводные сети, так как имеет множество огрехов и взламывается множеством разных способов, что из-за расстояния, покрываемого передатчиком, делает данные более уязвимыми. Его нужно избегать почти так же, как и открытых сетей — безопасность он обеспечивает только на короткое время, спустя которое любую передачу можно полностью раскрыть вне зависимости от сложности пароля. Ситуация усугубляется тем, что пароли в WEP — это либо 40, либо 104 бита, что есть крайне короткая комбинация и подобрать её можно за секунды (это без учёта ошибок в самом шифровании).

WEP был придуман в конце 90-х, что его оправдывает, а вот тех, кто им до сих пор пользуется — нет. Я до сих пор на 10-20 WPA-сетей стабильно нахожу хотя бы одну WEP-сеть.

На практике существовало несколько алгоритмов шифровки передаваемых данных — Neesus, MD5, Apple — но все они так или иначе небезопасны. Особенно примечателен первый, эффективная длина которого — 21 бит (~5 символов).

Основная проблема WEP — в фундаментальной ошибке проектирования. Как было проиллюстрировано в начале — шифрование потока делается с помощью временного ключа. WEP фактически передаёт несколько байт этого самого ключа вместе с каждым пакетом данных. Таким образом, вне зависимости от сложности ключа раскрыть любую передачу можно просто имея достаточное число перехваченных пакетов (несколько десятков тысяч, что довольно мало для активно использующейся сети).

К слову, в 2004 IEEE объявили WEP устаревшим из-за того, что стандарт «не выполнил поставленные перед собой цели [обеспечения безопасности беспроводных сетей]».

Про атаки на WEP будет сказано в третьей части. Скорее всего в этом цикле про WEP не будет, так как статьи и так получились очень большие, а распространённость WEP стабильно снижается. Кому надо — легко может найти руководства на других ресурсах.

WPA и WPA2

WPA — второе поколение, пришедшее на смену WEP. Расшифровывается как Wi-Fi Protected Access. Качественно иной уровень защиты благодаря принятию во внимание ошибок WEP. Длина пароля — произвольная, от 8 до 63 байт, что сильно затрудняет его подбор (сравните с 3, 6 и 15 байтами в WEP).

Стандарт поддерживает различные алгоритмы шифрования передаваемых данных после рукопожатия: TKIP и CCMP. Первый — нечто вроде мостика между WEP и WPA, который был придуман на то время, пока IEEE были заняты созданием полноценного алгоритма CCMP. TKIP так же, как и WEP, страдает от некоторых типов атак, и в целом не безопасен. Сейчас используется редко (хотя почему вообще ещё применяется — мне не понятно) и в целом использование WPA с TKIP почти то же, что и использование простого WEP.

Одна из занятных особенностей TKIP — в возможности так называемой Michael-атаки. Для быстрого залатывания некоторых особо критичных дыр в WEP в TKIP было введено правило, что точка доступа обязана блокировать все коммуникации через себя (то есть «засыпать») на 60 секунд, если обнаруживается атака на подбор ключа (описана во второй части). Michael-атака — простая передача «испорченных» пакетов для полного отключения всей сети. Причём в отличии от обычного DDoS тут достаточно всего двух (двух) пакетов для гарантированного выведения сети из строя на одну минуту.

WPA отличается от WEP и тем, что шифрует данные каждого клиента по отдельности. После рукопожатия генерируется временный ключ — PTK — который используется для кодирования передачи этого клиента, но никакого другого. Поэтому даже если вы проникли в сеть, то прочитать пакеты других клиентов вы сможете только, когда перехватите их рукопожатия — каждого по отдельности. Демонстрация этого с помощью Wireshark будет в третьей части.

Кроме разных алгоритмов шифрования, WPA(2) поддерживают два разных режима начальной аутентификации (проверки пароля для доступа клиента к сети) — PSK и Enterprise. PSK (иногда его называют WPA Personal) — вход по единому паролю, который вводит клиент при подключении. Это просто и удобно, но в случае больших компаний может быть проблемой — допустим, у вас ушёл сотрудник и чтобы он не мог больше получить доступ к сети приходится применять способ из «Людей в чёрном» менять пароль для всей сети и уведомлять об этом других сотрудников. Enterprise снимает эту проблему благодаря наличию множества ключей, хранящихся на отдельном сервере — RADIUS. Кроме того, Enterprise стандартизирует сам процесс аутентификации в протоколе EAP (Extensible Authentication Protocol), что позволяет написать собственный велосипед алгоритм. Короче, одни плюшки для больших дядей.

В этом цикле будет подробно разобрана атака на WPA(2)-PSK, так как Enterprise — это совсем другая история, так как используется только в больших компаниях.

WPS/QSS

WPS, он же Qikk aSS QSS — интересная технология, которая позволяет нам вообще не думать о пароле, а просто добавить воды нажать на кнопку и тут же подключиться к сети. По сути это «легальный» метод обхода защиты по паролю вообще, но удивительно то, что он получил широкое распространение при очень серьёзном просчёте в самой системе допуска — это спустя годы после печального опыта с WEP.

WPS позволяет клиенту подключиться к точке доступа по 8-символьному коду, состоящему из цифр (PIN). Однако из-за ошибки в стандарте нужно угадать лишь 4 из них. Таким образом, достаточно всего-навсего 10000 попыток подбора и вне зависимости от сложности пароля для доступа к беспроводной сети вы автоматически получаете этот доступ, а с ним в придачу — и этот самый пароль как он есть.

Учитывая, что это взаимодействие происходит до любых проверок безопасности, в секунду можно отправлять по 10-50 запросов на вход через WPS, и через 3-15 часов (иногда больше, иногда меньше) вы получите ключи от рая.

Когда данная уязвимость была раскрыта производители стали внедрять ограничение на число попыток входа (rate limit), после превышения которого точка доступа автоматически на какое-то время отключает WPS — однако до сих пор таких устройств не больше половины от уже выпущенных без этой защиты. Даже больше — временное отключение кардинально ничего не меняет, так как при одной попытке входа в минуту нам понадобится всего 10000/60/24 = 6,94 дней. А PIN обычно отыскивается раньше, чем проходится весь цикл.

Хочу ещё раз обратить ваше внимание, что при включенном WPS ваш пароль будет неминуемо раскрыт вне зависимости от своей сложности. Поэтому если вам вообще нужен WPS — включайте его только когда производится подключение к сети, а в остальное время держите этот бекдор выключенным.

Атака на WPS будет рассмотрена во второй части.

p.s: так как тема очень обширная, в материал могли закрасться ошибки и неточности. Вместо криков «автор ничего не понимает» лучше использовать комментарии и ЛС. Это будет только приветствоваться.

Оглавление:

1) Матчасть

2) Kali. Скрытие SSID. MAC-фильтрация. WPS

3) WPA. OpenCL/CUDA. Статистика подбора

WEP, WPA, WPA2. Что лучше

Сегодня не назовешь чем-то из ряда вон выходящим. Однако при этом многие юзеры (особенно владельцы мобильных устройств) сталкиваются с проблемой, какую систему защиты использовать: WEP, WPA или WPA2-PSK. Что это за технологии, мы сейчас и посмотрим. Однако наибольшее внимание будет уделено именно WPA2-PSK, поскольку именно эта протекция является сегодня наиболее востребованной.

WPA2-PSK: что это?

Скажем сразу: это система защиты любого локального подключения к беспроводной сети на основе WI-Fi. К проводным системам на основе сетевых карт, использующих непосредственное соединение при помощи Ethernet, это не имеет никакого отношения.

С применением технологии WPA2-PSK сегодня является наиболее «продвинутой». Даже несколько устаревающие методы, требующие запрос логина и пароля, а также предполагающие шифрование конфиденциальных данных при приеме-передаче, выглядят, мягко говоря, детским лепетом. И вот почему.

Разновидности зашиты

Итак, начнем с того, что еще недавно самой безопасной технологией защиты соединения считалась структура WEP. Она использовала проверку целостности ключа при беспроводном подключении любого девайса и являлась стандартом IEEE 802. 11i.

Защита WiFi-сети WPA2-PSK работает, в принципе, почти так же, однако проверку ключа доступа осуществляет на уровне 802. 1X. Иными словами, система проверяет все возможные варианты.

Однако есть и более нова технология, получившая название WPA2 Enterprise. В отличие от WPA, она предусматривает не только затребование персонального ключа доступа, но и наличие предоставляющего доступ сервера Radius. При этом такой алгоритм проверки подлинности может работать одновременно в нескольких режимах (например, Enterprise и PSK, задействовав при этом шифрование уровня AES CCMP).

Основные протоколы защиты и безопасности

Равно как и уходящие в прошлое, современные методы защиты используют один и тот же протокол. Это TKIP (система защиты WEP, основанная на обновлении программного обеспечения и алгоритме RC4). Все это предполагает ввод временного ключа для доступа к сети.

Как показало практическое использование, сам по себе такой алгоритм особой защищенности подключения в беспроводной сети не дал. Именно поэтому были разработаны новые технологии: сначала WPA, а затем WPA2, дополненные PSK (персональный ключ доступа) и TKIP (временный ключ). Кроме того, сюда же были включены данных при приеме-п

WEP, WPA, WPA2. Что лучше

Эта статья посвящена вопросу безопасности при использовании беспроводных сетей WiFi.

Введение — уязвимости WiFi

Главная причина уязвимости пользовательских данных, когда эти данные передаются через сети WiFi, заключается в том, что обмен происходит по радиоволне. А это дает возможность перехвата сообщений в любой точке, где физически доступен сигнал WiFi. Упрощенно говоря, если сигнал точки доступа можно уловить на дистанции 50 метров, то перехват всего сетевого трафика этой WiFi сети возможен в радиусе 50 метров от точки доступа. В соседнем помещении, на другом этаже здания, на улице.

Представьте такую картину. В офисе локальная сеть построена через WiFi. Сигнал точки доступа этого офиса ловится за пределами здания, например на автостоянке. Злоумышленник, за пределами здания, может получить доступ к офисной сети, то есть незаметно для владельцев этой сети. К сетям WiFi можно получить доступ легко и незаметно. Технически значительно легче, чем к проводным сетям.

Да. На сегодняшний день разработаны и внедрены средства защиты WiFi сетей. Такая защита основана на шифровании всего трафика между точкой доступа и конечным устройством, которое подключено к ней. То есть радиосигнал перехватить злоумышленник может, но для него это будет просто цифровой «мусор».

Как работает защита WiFi?

Точка доступа, включает в свою WiFi сеть только то устройство, которое пришлет правильный (указанный в настройках точки доступа) пароль. При этом пароль тоже пересылается зашифрованным, в виде хэша. Хэш это результат необратимого шифрования. То есть данные, которые переведены в хэш, расшифровать нельзя. Если злоумышленник перехватит хеш пароля он не сможет получить пароль.

Но каким образом точка доступа узнает правильный указан пароль или нет? Если она тоже получает хеш, а расшифровать его не может? Все просто — в настройках точки доступа пароль указан в чистом виде. Программа а

WEP, WPA, WPA2. Что лучше

Что означает защита wpa2. Режимы безопасности Wi-Fi: WEP, WPA, WPA2. Что лучше

Сегодня не назовешь чем-то из ряда вон выходящим. Однако при этом многие юзеры (особенно владельцы мобильных устройств) сталкиваются с проблемой, какую систему защиты использовать: WEP, WPA или WPA2-PSK. Что это за технологии, мы сейчас и посмотрим. Однако наибольшее внимание будет уделено именно WPA2-PSK, поскольку именно эта протекция является сегодня наиболее востребованной.

WPA2-PSK: что это?

Скажем сразу: это система защиты любого локального подключения к беспроводной сети на основе WI-Fi. К проводным системам на основе сетевых карт, использующих непосредственное соединение при помощи Ethernet, это не имеет никакого отношения.

С применением технологии WPA2-PSK сегодня является наиболее «продвинутой». Даже несколько устаревающие методы, требующие запрос логина и пароля, а также предполагающие шифрование конфиденциальных данных при приеме-передаче, выглядят, мягко говоря, детским лепетом. И вот почему.

Разновидности зашиты

Итак, начнем с того, что еще недавно самой безопасной технологией защиты соединения считалась структура WEP. Она использовала проверку целостности ключа при беспроводном подключении любого девайса и являлась стандартом IEEE 802. 11i.

Защита WiFi-сети WPA2-PSK работает, в принципе, почти так же, однако проверку ключа доступа осуществляет на уровне 802. 1X. Иными словами, система проверяет все возможные варианты.

Однако есть и более нова технология, получившая название WPA2 Enterprise. В отличие от WPA, она предусматривает не только затребование персонального ключа доступа, но и наличие предоставляющего доступ сервера Radius. При этом такой алгоритм проверки подлинности может работать одновременно в нескольких режимах (например, Enterprise и PSK, задействовав при этом шифрование уровня AES CCMP).

Основные протоколы защиты и безопасности

Равно как и уходящие в прошлое, современные методы защиты используют один и тот же протокол. Это TKIP (система защиты WEP, основанная на обновлении программного обеспечения и алгоритме RC4). Все это предполагает ввод временного ключа для доступа к сети.

Как показало практическое использование, сам по себе такой алгоритм особой защищенности подключения в беспроводной сети не дал. Именно поэтому были разработаны новые технологии: сначала WPA, а затем WPA2, дополненные PSK (персональный ключ доступа) и TKIP (временный ключ). Кроме того, сюда же были включены данных при приеме-передаче, сегодня известные как стандарт AES.

Устаревшие технологии

Тип безопасности WPA2-PSK появился относительно недавно. До этого, как уже было сказано выше, использовалась система WEP в сочетании с TKIP. Защита TKIP есть не что иное, как средство увеличения разрядности ключа доступа. На данный момент считается, что базовый режим позволяет увеличить ключ с 40 до 128 бит. При всем этом можно также сменить один-единственный ключ WEP на несколько отличных, генерируемых и отсылаемых в автоматическом режиме самим сервером, производящим аутентификацию пользователя при входе.

Кроме того, сама система предусматривает использование строгой иерархии распределения ключей, а также методики, позволяющей избавиться от так называемой проблемы предсказуемости. Иными словами, когда, допустим, для беспроводной сети, использующей защиту WPA2-PSK, пароль задается в виде последовательности типа «123456789», нетрудно догадаться, что те же программы-генераторы ключей и паролей, обычно называемые KeyGen или чем-то вроде этого, при вводе первых четырех знаков могут автоматически сгенерировать четыре последующих. Тут, как говорится, не нужно быть уникумом, чтобы угадать тип используемой секвенции. Но это, как, наверное, уже понято, самый простой пример.

Что касается даты рождения пользователя в пароле, это вообще не обсуждается. Вас запросто можно вычислить по тем же регистрационным данным в социальных сетях. Сами же цифровые пароли такого типа являются абсолютно ненадежными. Уж лучше использовать совместно цифры, литеры, а также символы (можно даже непечатаемые при условии задания сочетания «горячих» клавиш) и пробел. Однако даже при таком подходе взлом WPA2-PSK осуществить можно. Тут нужно пояснить методику работы самой системы.

Типовой алгоритм доступа

Теперь еще несколько слов о системе WPA2-PSK. Что это такое в плане практического применения? Это совмещение нескольких алгоритмов, так сказать, в рабочем режиме. Поясним ситуацию на примере.

В идеале секвенция исполнения процедуры защиты подключения и шифрования передающейся или принимающейся информации сводится к следующему:

WPA2-PSK (WPA-PSK) + TKIP + AES.

При этом здесь главную роль играет общий ключ (PSK) длиной от 8 до 63 символов. В какой именно последовательности будут задействованы алгоритмы (то ли сначала произойдет шифрование, то ли после передачи, то ли в процессе с использованием случайных промежуточных ключей и т. д.), не суть важно.

Но даже при наличии защиты и системы шифрования на уровне AES 256 (имеется в виду разрядность ключа шифра) взлом WPA2-PSK для хакеров, сведущих в этом деле, будет задачей хоть и трудной, но возможной.

Уязвимость

Еще в 2008 году на состоявшейся конференции PacSec была представлена методика, позволяющая взломать беспроводное соединение и прочитать передающиеся данные с маршрутизатора на клиентский терминал. Все это заняло около 12-15 минут. Однако взломать обратную передачу (клиент-маршрутизатор) так и не удалось.

Дело в том, что при включенном режиме маршрутизатора QoS можно не только прочитать передаваемую информацию, но и заменить ее поддельной. В 2009 году японские специалисты представили технологию, позволяющую сократить время взлома до одной минуты. А в 2010 году в Сети появилась информация о том, что проще всего взламывать модуль Hole 196, присутствующий в WPA2, с использованием собственного закрытого ключа.

Ни о каком вмешательстве в генерируемые ключи речь не идет. Сначала используется так называемая атака по словарю в сочетании с «брут-форс», а затем сканируется пространство беспроводного подключения с целью перехвата передаваемых пакетов и их последующей записью. Достаточно пользователю произвести подключение, как тут же происходит его деавторизация, перехват передачи начальных пакетов (handshake). После этого даже нахождение поблизости от основной точки доступа не требуется. Можно преспокойно работать в режиме оффлайн. Правда, для совершения всех этих действий понадобится специальное ПО.

Как взломать WPA2-PSK?

По понятным причинам, здесь полный алгоритм взлома соединения приводиться не будет, поскольку это может быть использовано как некая инструкция к действию. Остановимся только на главных моментах, и то — только в общих чертах.

Как правило, при непосредственном доступе к роутеру его можно перевести в так называемый режим Airmon-NG для отслеживания трафика (airmon-ng start wlan0 — переименование беспроводного адаптера). После этого происходит захват и фиксация трафика при помощи команды airdump-ng mon0 (отслеживание данных канала, скорость маяка, скорость и метод шифрования, количество передаваемых данных и т. д.).

Далее задействуется команда фиксации выбранного канала, после чего вводится команда Aireplay-NG Deauth с сопутствующими значениями (они не приводятся по соображениям правомерности использования таких методов).

После этого (когда пользователь уже прошел авторизацию при подключении) юзера можно просто отключить от сети. При этом при повторном входе со взламывающей стороны система повторит авторизацию входа, после чего можно будет перехватить все пароли доступа. Далее возникнет окно с «рукопожатием» (handshake). Затем можно применить запуск специального файла WPAcrack, который позволит взломать любой пароль. Естественно, как именно происходит его запуск, никто и никому рассказывать не будет. Заметим только, что при наличии определенных знаний весь процесс занимает от нескольких минут