Как взломать пароль на мобильных устройствах Android?

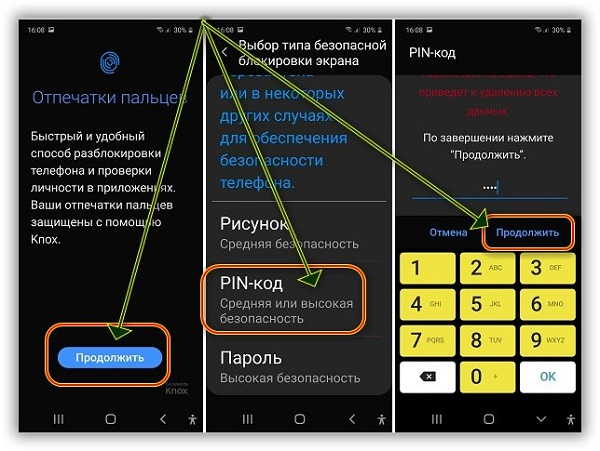

Люди любят блокировать экраны Android, чтобы защитить свои телефоны от несанкционированных взломов. Они также пытаются взломать пароли на другом телефоне. Вы можете использовать блокировку графическим ключом, блокировку цифровым паролем и многие другие механизмы блокировки экрана. Возникает вопрос, а что, если вы не смогли попасть в свой целевой заблокированный целевой Android-телефон? Вы можете забыть шаблон блокировки телефона и цифровой пароль. Мы получили несколько запросов на взлом паролей Android, таких как блокировка шаблона, блокировка цифр и многие другие. Вы можете использовать множество способов обойти экран блокировки. Мы расскажем вам о нескольких методах взлома паролей и о самом простом способе разблокировать другой телефон.

Взлом пароля — это метод, который позволяет вам получить доступ к мобильному телефону с ограниченным доступом, заблокированному несколькими паролями или алгоритмами. Он может угадывать пароли, взламывать пароли и получать правильный пароль для доступа к устройству, защищенному механизмом аутентификации. Процесс, который может взламывать пароли основан на нескольких методах выполнения работы. Вы можете угадать пароль, сохраненный в списке слов, и использовать алгоритмы для создания пароля, соответствующего паролю целевого устройства.

Он может угадывать пароли, взламывать пароли и получать правильный пароль для доступа к устройству, защищенному механизмом аутентификации. Процесс, который может взламывать пароли основан на нескольких методах выполнения работы. Вы можете угадать пароль, сохраненный в списке слов, и использовать алгоритмы для создания пароля, соответствующего паролю целевого устройства.

Можно ли взломать/взломать цифры/пароли-шаблоны на Android?

Да! Вы можете взломать и взломать пароли на другом телефоне Android с помощью приложение для взлома паролей. Взломщики паролей плавают в Интернете, но вам нужно найти надежный преследователь паролей для Android, чтобы отслеживать пароли на целевом устройстве. Необходимо получить в свои руки лучший взломщик паролей, чтобы получить шаблонные / цифровые пароли на вашем целевом телефоне Android. Приложение для взлома паролей может легко получить доступ к целевому устройству, чтобы отслеживать каждый примененный пароль, например шаблоны и цифры.

Законно ли использовать взломщик паролей Android?

Некоторые обстоятельства обсуждают законность приложений для взлома паролей для Android. Это законно для борющихся родителей, которые хотят защитить подростков от преследователей, сексуальные преступники киберхулиганы. Работодатели также могут использовать погонщики паролей для разблокировки бизнес-устройств, чтобы предотвратить утечку данных. Однако взлом пароля является незаконным за нарушение чьей-либо конфиденциальности, например, вашего супруга и других.

Что нужно учитывать при взломе пароля на Android

Вы хотите отслеживать каждую цифру пароля и пароль-шаблон на Android? Вам нужно знать о следующих вещах, прежде чем выбрать лучшее приложение для поиска паролей в вашем распоряжении.

- Простое в установке программное обеспечение для взлома паролей

- Тайно получить пароль на телефонах Android

- Возможность взламывать шаблонные и цифровые пароли

- Остается скрытым и незаметным на устройстве

- Работает на рутированных и нерутированных телефонах Android

- Упаковано с функциями кейлогинга для взлома паролей

Какое лучшее приложение, которое взламывает шаблонные/цифровые пароли на Android?

TheOneSpy — одно из немногих шпионских приложений для Android. которые позволяют вам взламывать и взламывать пароли на целевых мобильных телефонах. Приложение имеет множество функции для мониторинга и отслеживать телефоны Android без обнаружения. Он позволяет пользователям установить его на целевом устройстве, имеющем однократный физический доступ, и использовать его веб-портал для активации функций, которые могут легко взломать пароль на телефонах Android.

которые позволяют вам взламывать и взламывать пароли на целевых мобильных телефонах. Приложение имеет множество функции для мониторинга и отслеживать телефоны Android без обнаружения. Он позволяет пользователям установить его на целевом устройстве, имеющем однократный физический доступ, и использовать его веб-портал для активации функций, которые могут легко взломать пароль на телефонах Android.

Возможности TheOneSpy для убедительного взлома паролей

Вот следующие инструменты мониторинга и слежки за паролями, представленные TheOneSpy в 2022 году, о которых вам нужно знать:

Кейлоггер паролей

Кейлоггер паролей является одним из лучших инструментов TheOneSpy. Вы можете установить его на другой телефон, чтобы выполнить работу.

- Он может записывать и захватывать нажатия клавиш на телефоне.

- Вы можете получить нажатия клавиш цифровых паролей на целевом телефоне.

- Пользователи могут взламывать пароли, электронную почту, мессенджеры и нажатия клавиш чата в режиме реального времени.

Пароль Chaser

Поиск паролей — самый сложный инструмент мониторинга. Он может тайно взламывать цифровые пароли и шаблоны паролей на телефонах Android, чтобы разблокировать целевое устройство.

Запись экрана паролей

Live Screen Recorder позволяет записывать экраны телефонов Android в режиме реального времени. Пользователи могут записывать короткие видеоролики на экране мобильного телефона, когда целевой человек использует шаблонный пароль на телефоне. Далее он отправит записанные видеоданные на приборную панель. Вы можете посмотреть записанные видео, чтобы узнать о шаблоне пароля.

Другие функции TheOneSpy для отслеживания телефонов Android

5 лучших бесплатных способов взломать пароль на телефонах Android

Вот лучшие бесплатные методы, которые вы можете использовать для взлома цифровых и шаблонных паролей на вашем целевом мобильном телефоне.

Вывод:

TheOneSpy — это идеальное шпионское программное обеспечение для Android, которое позволяет пользователям взламывать шаблоны и цифры паролей без рута. Это лучшее программное обеспечение для поиска паролей, которое защищает подростков в Интернете и проверяет бизнес-устройства, чтобы не дать недовольным сотрудникам нарушить коммерческую тайну.

Это лучшее программное обеспечение для поиска паролей, которое защищает подростков в Интернете и проверяет бизнес-устройства, чтобы не дать недовольным сотрудникам нарушить коммерческую тайну.

Вас также может заинтересовать

Искать:

Искать:

Следите за нашими новостями о шпионаже и мониторинге из США и других стран. Twitter , Как мы на Facebook и подписаться на нашу YouTube страница, которая обновляется ежедневно.

Как взломать пароль на телефоне или компьютере с windows

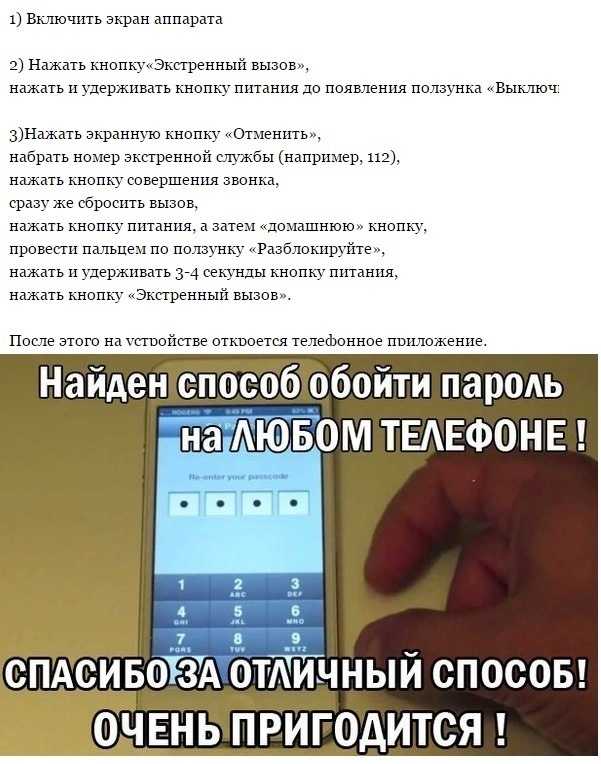

Взломать телефон может каждый! Если вы забыли пароль, установленный до этого для того, что б любопытные не совали нос в ваши дела, ситуация выглядит тупиковой. Еще бы! Сам попался в свою же ловушку! Ничего не остается, кроме того, что б взломать забытый пароль. Конечно, это совсем непросто – иначе установка паролей была бы бесполезным занятием. Но нет ничего невозможного.

Содержание:

Методы взлома паролей

Если разобраться – то методов взлома пароля не так уж и много. Все методы сводятся либо к удалению файлов где находятся пароли, либо к фишингу или к сбросу всех паролей и настроек. Какой способ взлома пароля выбрать – решать вам, наша же задача дать подробную и понятную инструкцию по каждому из способов.

Все методы сводятся либо к удалению файлов где находятся пароли, либо к фишингу или к сбросу всех паролей и настроек. Какой способ взлома пароля выбрать – решать вам, наша же задача дать подробную и понятную инструкцию по каждому из способов.

Любой пароль можно взломать?

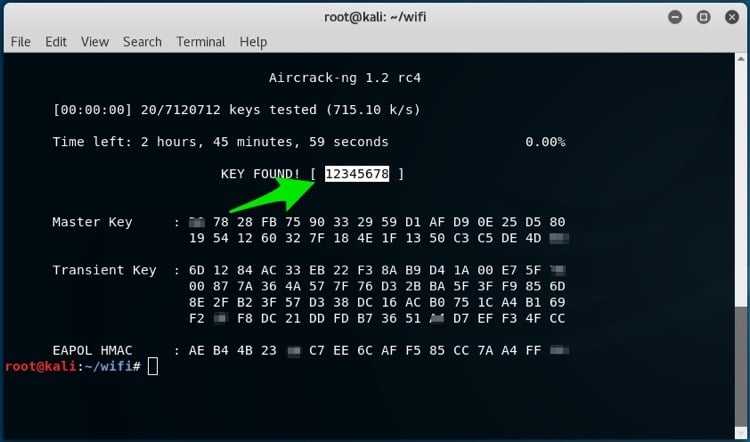

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Ну что ж. Приступим к теории.

Как взломать пароль на компьютере с windows

Потеря пароля от учетной записи на первый взгляд выглядит как катастрофа. Нет доступа никуда – ни в интернет, ни в системные папки. Синий экран с именами пользователей и абсолютная безысходность.

Нет доступа никуда – ни в интернет, ни в системные папки. Синий экран с именами пользователей и абсолютная безысходность.

Но не все так страшно. Взлом пароля windows самом деле один из самых простых.

Все, что вам нужно – этот зайти в систему в безопасном режиме. Тут же у вас откроется доступ к учетной записи Администратора. Это самая главная учетная запись, из-под которой можно делать все, что угодно. Поменять или удалить пароль в частности.

Перезагружаем компьютер, нажимаем клавишу в зависимости от вашей системы. Чаще всего это F8, иногда — F12. Дальше заходим в пользователя Admin, в панель управления, в зависимости от версии вашей системы – проходим в меню установки паролей, находим вашу учетную запись, выполняем привычные действия по смене пароля, как будто вы сами у себя меняете пароль и оп-ля – доступ к вашей учетной записи у вас в руках.

Постарайтесь только не забыть новый пароль, пока будете перезагружать систему!

Как взломать пароль на телефоне

За пальму первенства в рейтинге наиболее часто забываемых паролей борются и мобильные устройства.

Количество приватной информации в такой личной вещи требует относиться к ней бережно. Пароли ставятся все сложнее и сложнее, и однажды пароль побеждает владельца.

Тут уже не найдешь никаких безопасных режимов, телефон или планшет безучастно выводят тебе экран с вводом пароля и кажется, что выхода нет. Но, конечно же, это не так.

Для того, что б определить способ взлома, сначала определите свою систему. Наиболее распространены сейчас android и ios. Их мы и рассмотрим.

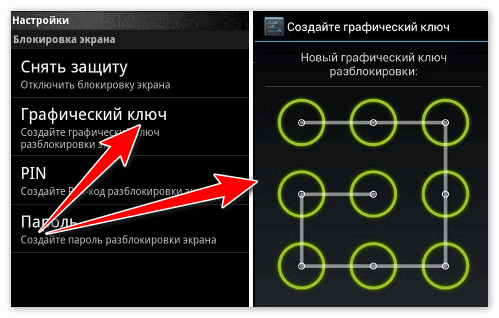

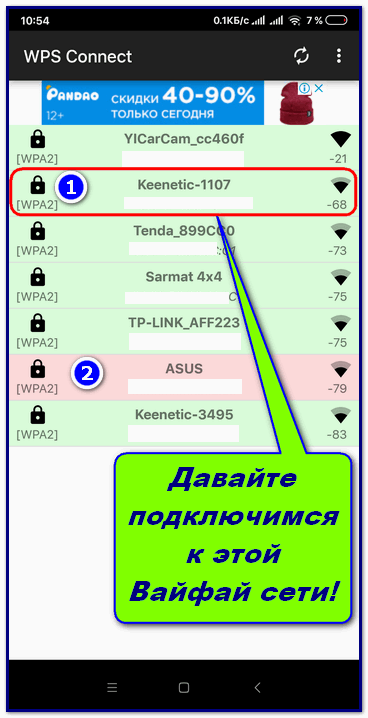

Взламываем пароль на android

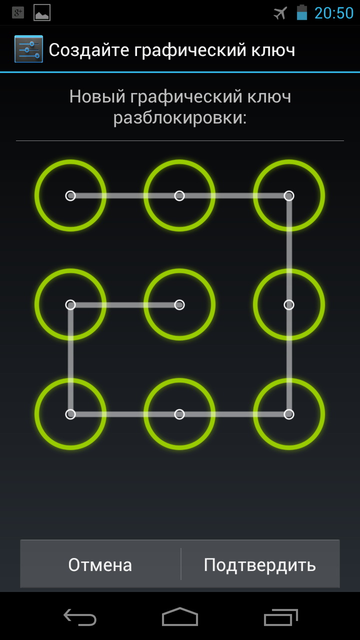

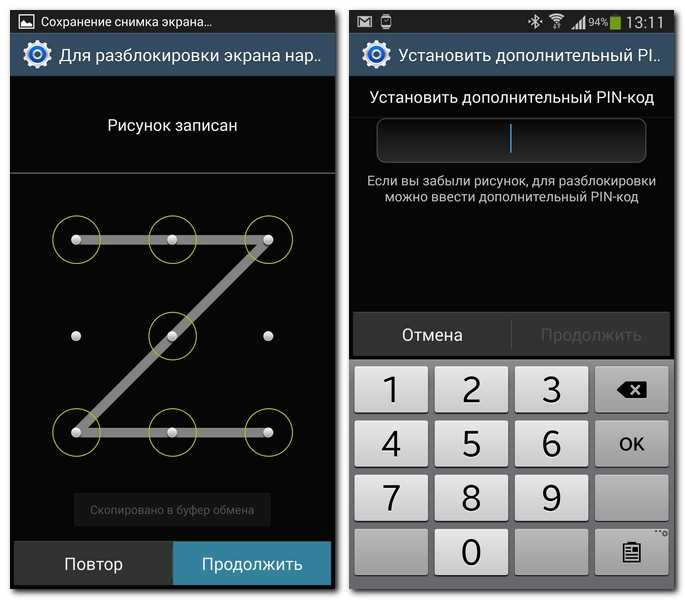

Первый способ – попроще. Если у вас есть учетная запись Google (и вы помните от нее пароль), то разблокировать телефон будет проще простого. Сначала вводите комбинации графического ключа, можно наобум, можно попытаться вспомнить свою (вдруг угадаете). Если не угадали, то экран заблокируется и появится надпись: «Попробуйте немного позже». А внизу другая – «Забыли графический ключ?». Вот на эту надпись и нажимаем. Вас перебросит на вход в гугл аккаунт, а после ввода имени и пароля даст возможность установить новый графический ключ.

Важно! Этот способ работает только тогда, когда ваш аккаунт привязан к устройству.

Второй способ — посложнее. Зайдите в гугл плей через компьютер (под именем и паролем со своего устройства). Установите приложение «Screen Lock Bypass» через веб-интерфейс. Затем установите еще одно приложение, абсолютно любое. Установка вызовет Screen Lock Bypass автоматически и экран блокировки будет сброшен. Не забудьте до следующей блокировки поменять пароль!

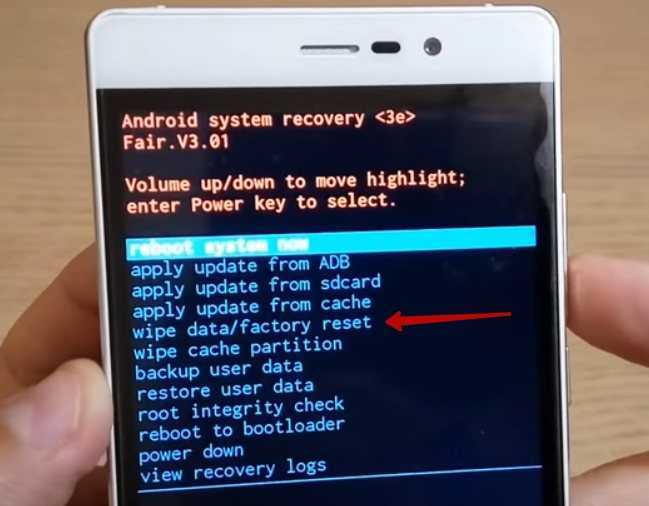

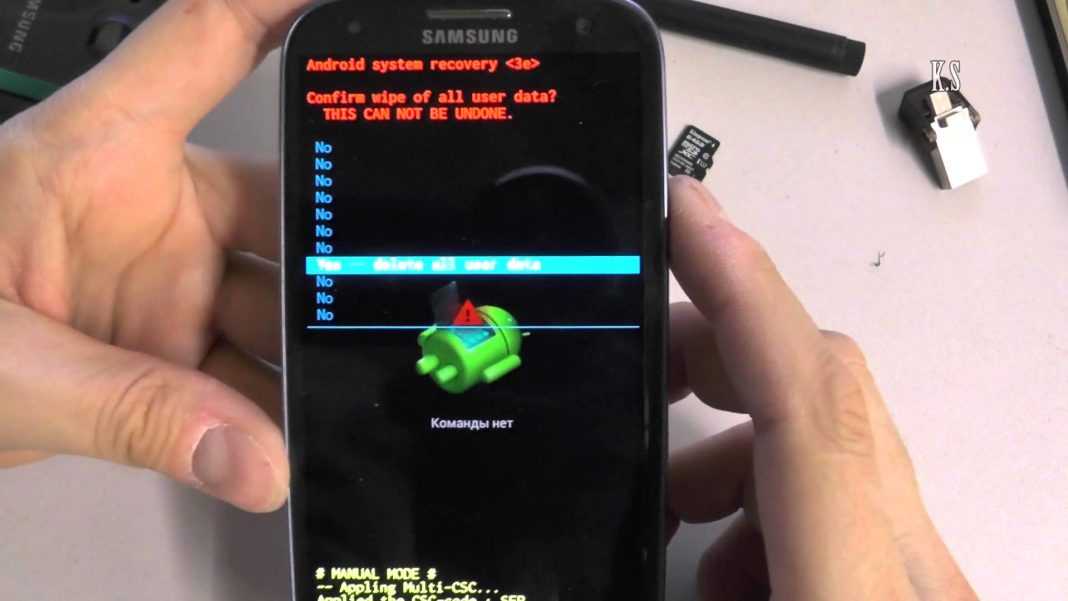

Третий способ, простой, но не желательный. Вы можете сбросить состояние устройства до заводского. На каждом устройстве свой механизм сброса (почитайте инструкцию), но обычно нужно выключить телефон, затем одновременно зажать клавишу громкости и клавишу “домой” (а иногда и 3ю клавишу). После чего на экране появится системное меню в котором нужно выбрать пункт — Wipe data / factory reset, а затем согласится с рисками. Далее начнется удаление всех данных с телефона (возврат к заводским настройкам). Затем, после окончания сброса, выберите пункт Reboot System (перезагрузка устройства).

Затем, после окончания сброса, выберите пункт Reboot System (перезагрузка устройства).

Помните, что после сброса все личные данные и установленные приложения будут удалены. Телефон или планшет окажется таким же, каким вы принесли его из магазина.

Взламываем пароль на ios (iphone)

Для сброса экрана блокировки в яблоке, вам потребуется подключить устройство к компьютеру и войти в режим Recovery Mode. Запустите iTunes, и выберите пункт «восстановить», а затем – настроить, как новый. Тут вам будет предложено установить новый пароль или оставить устройство без пароля. Решать вам.

Смотри наши инструкции по настройке девасов в ютуб!

Как взломать пароль на ноутбуке

Процесс восстановления пароля на ноутбуке ничем не отличается от процесса восстановления пароля на персональном компьютере. Поэтому смело вернитесь на два пункта назад и внимательно прочитайте инструкцию по восстановлению пароля в wndows.

Что сделать, чтобы ваш пароль не взломали?

Как видите, взломать пароль несложно только в том случае, если он находится на вашем устройстве и у вас есть доступ к другим учетным записям. Чужой человек не может зайти в iTunes или Google Play, поэтому все, что вам нужно – поставить не элементарный пароль, которые легко подбирается перебором. Не записывать и не оставлять пароль на видном месте, а так же ежемесячно менять ваши пароли.

Чужой человек не может зайти в iTunes или Google Play, поэтому все, что вам нужно – поставить не элементарный пароль, которые легко подбирается перебором. Не записывать и не оставлять пароль на видном месте, а так же ежемесячно менять ваши пароли.

Как взломать пароль администратора

Первый способ: Для того, что б взломать пароль администратора, зайдите из-под другой учетной записи в командную строку. Введите команду «control userpasswords2» и нажмите ввод. Откроется окошко с учетными пользователями – выберите нужную и снимите галочку с пункта «требовать ввод пароля». Вот и все – учетная запись администратора теперь без пароля.

Второй способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка с поддержкой командной строки.

Как только появится командная строка — пишем: “CD WINDOWS” и Жмём “Еnter”.

Затем набираем : “rename *.pwl *.abc” и жмём “Enter” или “rename *. pwd *.abc” и жмём “Enter” в зависимости от вашей версии windows.

pwd *.abc” и жмём “Enter” в зависимости от вашей версии windows.

После перезагрузки компьютера пароль администратора будет сброшен.

Третий способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка в безопасном режиме с поддержкой командной строки.

Далее выбираем любую учетную запись администратора, которая не защищена паролями (или ту пароль от которой вам известен).

После загрузки командной строки вводим: “net user имя пользователя пароль” и жмем “Enter”.

Всё, дело сделано, перезагружайте компьютер и пользуйтесь на здоровье.

PS: “имя пользователя” заменяем на реальное имя пользователя на данном компьютере, “ пароль ” заменяем на реальный пароль.

Программы для взлома паролей

Если вам не подошли указанные выше способы – попробуйте специальные программы

— для компьютера

Наиболее популярная программа из компьютерных – это Password Cracker. Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.

Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.

— для телефона

Телефоны с помощью программ лучше всего взламывать через компьютер. Подойдет любая программа-взломщик, которая поддерживает работу с мобильной платформой. Например, Password Cracker.

Ваш графический ключ Android можно взломать всего за пять попыток

Если вы используете графический ключ для защиты своего Android-смартфона, вы, вероятно, думаете, что это идеальный способ избежать нежелательных вторжений. Однако та линия, которую вы рисуете пальцем, может быть слишком простой. В конце концов, если даже сам Марк Цукерберг использовал «дадада» для всех своих паролей, неудивительно, что ваш код блокировки может быть простой буквой алфавита .

Шаблоны блокировки Android можно легко взломать с помощью алгоритма компьютерного зрения.

Расслабься, ты не один такой. Около 40 процентов пользователей Android предпочитают шаблон блокировки PIN-кодам или текстовым паролям для защиты своих устройств. И они обычно выбирают простые узоры. Согласно недавнему исследованию, проведенному Норвежским университетом науки и технологий, большинство людей используют только четыре из девяти доступных узлов . Кроме того, 44 процента людей начинают свой рисунок экрана блокировки с верхнего левого угла сетки.

Около 40 процентов пользователей Android предпочитают шаблон блокировки PIN-кодам или текстовым паролям для защиты своих устройств. И они обычно выбирают простые узоры. Согласно недавнему исследованию, проведенному Норвежским университетом науки и технологий, большинство людей используют только четыре из девяти доступных узлов . Кроме того, 44 процента людей начинают свой рисунок экрана блокировки с верхнего левого угла сетки.

Несмотря на то, что создание более сложных шаблонов может показаться лучшим решением для того, чтобы ваш пароль было труднее угадать, группа исследователей продемонстрировала, что сложных шаблонов на удивление легче взломать, чем простые с помощью алгоритма.

Хакеры могут украсть ваш графический ключ на расстоянии Представьте себе: вы сидите за столиком в своем любимом кафе, достаете из кармана смартфон и рисуете свой графический ключ на экране телефона. При этом злоумышленник за соседним столиком снимает движения ваших пальцев . В течение нескольких секунд программное обеспечение, установленное на их устройстве, предложит небольшое количество возможных шаблонов, которые можно использовать для разблокировки вашего смартфона или планшета.

В течение нескольких секунд программное обеспечение, установленное на их устройстве, предложит небольшое количество возможных шаблонов, которые можно использовать для разблокировки вашего смартфона или планшета.

Исследователи из Ланкастерского университета и Университета Бата в Великобритании, а также Северо-Западного университета в Китае показали, что этот тип атаки может быть успешно осуществлен с использованием кадров, снятых с помощью видеокамеры, и алгоритма компьютерного зрения . Исследователи оценили атаку, используя 120 уникальных паттернов, собранных у пользователей, и смогли взломать 95% паттернов за пять попыток.

Атака работает даже без видеозаписи, не позволяющей увидеть какой-либо контент на экране, и независимо от размера экрана. Злоумышленникам даже не нужно было находиться рядом с жертвой , так как команда смогла украсть информацию с расстояния до двух с половиной метров, сняв на стандартную камеру смартфона, и с девяти метров, используя более совершенную цифровую зеркальную камеру.

Удивительно, но команда также обнаружила, что более длинных паттернов легче взломать , так как они помогают алгоритму сузить возможные варианты. Во время тестов исследователи смогли взломать все шаблоны, отнесенные к категории сложных, кроме одного, 87,5% средних сложных шаблонов и 60% простых шаблонов с первой попытки.

Теперь, если отслеживание сложного шаблона не является безопасной альтернативой, что вы можете сделать, чтобы защитить себя, особенно если вы храните конфиденциальные данные на своем смартфоне? Использование вашей руки для закрытия экрана при рисовании кода блокировки (так же, как вы делаете это при использовании банкомата) или уменьшение цвета и яркости экрана вашего устройства, чтобы сбить с толку записывающую камеру, — вот некоторые из рекомендаций, предложенных исследователями.

Panda Security специализируется на разработке продуктов для обеспечения безопасности конечных точек и является частью портфеля решений WatchGuard в области ИТ-безопасности. Первоначально сосредоточившись на разработке антивирусного программного обеспечения, компания с тех пор расширила сферу своей деятельности, предоставив передовые услуги в области кибербезопасности с технологиями предотвращения киберпреступлений.

Первоначально сосредоточившись на разработке антивирусного программного обеспечения, компания с тех пор расширила сферу своей деятельности, предоставив передовые услуги в области кибербезопасности с технологиями предотвращения киберпреступлений.

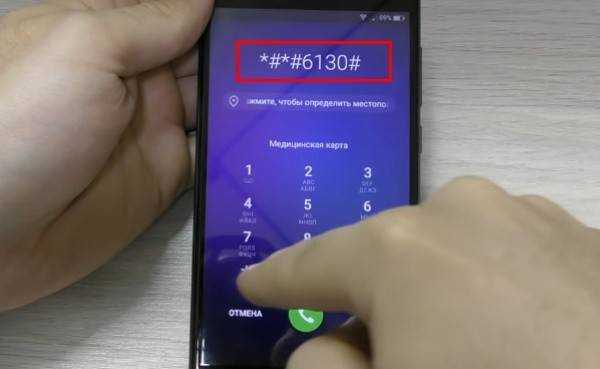

Одноминутный взлом позволил обойти блокировку экрана на Android, текущие пиксели безопасны — это не более чем обычный выпуск для устранения нескольких ошибок, включая исправления для снижения энергопотребления, мерцания экрана и случайного сбоя приложения. Однако это обновление также устраняет довольно серьезную уязвимость, которая может позволить человеку обойти экран блокировки многих телефонов Android менее чем за минуту без какого-либо программного обеспечения или специальных инструментов.

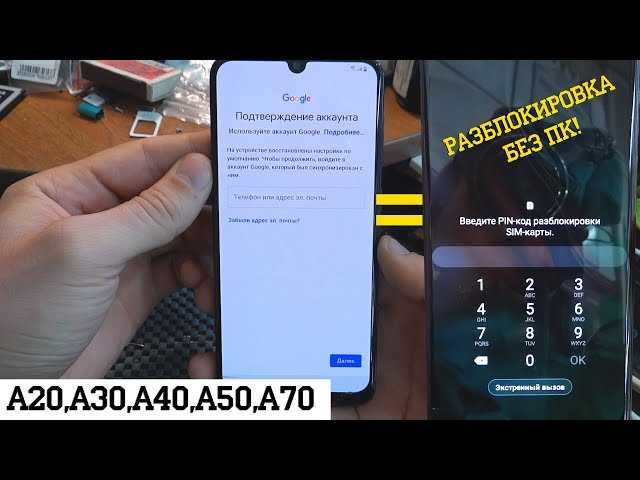

Этот метод обхода экрана блокировки был открыт Дэвидом Шютцем. Удивительно простой процесс требует только физического доступа к уязвимому телефону и дополнительной SIM-карте, заблокированной PIN-кодом. Все, что требуется, — это заменить дополнительную SIM-карту, ввести неверный код для SIM-карты три раза и, наконец, ввести PUK-код (обычно он находится на карте размером с бумажник, из которой была получена SIM-карта). И с этими простыми шагами экран блокировки исчезнет. Дэвид демонстрирует процесс в видео ниже.

И с этими простыми шагами экран блокировки исчезнет. Дэвид демонстрирует процесс в видео ниже.

Как это работает

Подробности о том, как возникает эта уязвимость, более подробно изложены в сообщении в блоге Дэвида Шютца, но, если упростить, проблема связана с тем, как Android реализует экран блокировки, или, точнее, с узкой категорией безопасности. экраны, которые включают в себя стандартные экраны блокировки и экран ввода PUK-кода. Когда должен отображаться экран безопасности, например, после загрузки или выключения и повторного включения экрана, Android размещает его сверху и не позволяет пользователю закрыть его без выполнения условий (например, действительного отпечатка пальца или кода доступа). Как только условия соблюдены, система отправляет сигнал закрыть экран безопасности в верхней части этого стека и вернуться к любым оставшимся экранам безопасности или к приложению или домашнему экрану, если в стеке нет других экранов безопасности.

Нестандартная проблема, приводящая к этой уязвимости, вызвана системной службой, которая отслеживает изменения состояния SIM-карты. Как только PUK-код принят и PIN-код сброшен на SIM-карте, SIM-карта становится активной, и системная служба прерывается, закрывая экран безопасности PUK и возвращая обычный экран блокировки на вершину стека. Однако, когда операционная система закончила обработку результатов экрана безопасности PUK, она по-прежнему транслировала сообщение о закрытии экрана безопасности. Поскольку остался только один экран безопасности, обычный экран блокировки, система случайно отклонила его и предоставила пользователю полный доступ к устройству.

Как только PUK-код принят и PIN-код сброшен на SIM-карте, SIM-карта становится активной, и системная служба прерывается, закрывая экран безопасности PUK и возвращая обычный экран блокировки на вершину стека. Однако, когда операционная система закончила обработку результатов экрана безопасности PUK, она по-прежнему транслировала сообщение о закрытии экрана безопасности. Поскольку остался только один экран безопасности, обычный экран блокировки, система случайно отклонила его и предоставила пользователю полный доступ к устройству.

Что затронуто?

Есть некоторые предостережения относительно этого обхода, в частности, он полностью эффективен только на устройстве, которое было разблокировано с момента последней загрузки. Если он не был разблокирован, по-прежнему можно обойти экран блокировки, но личные данные и большинство настроек конфигурации будут недоступны, что обычно приводит к сбоям в работе большинства программ на телефоне до тех пор, пока он не будет перезагружен. Пока неясно, будет ли этот обход работать на устройствах с включенной программой Advanced Protection Program (APP).

Пока неясно, будет ли этот обход работать на устройствах с включенной программой Advanced Protection Program (APP).

Кроме того, взлом был первоначально обнаружен на телефоне Pixel, но ошибка существует в коде, доступном в Android Open Source Project (AOSP). В результате любые устройства, на которых работает программное обеспечение, основанное на этом коде, также могут быть уязвимы. Некоторые люди уже сообщали, что устройства под управлением Lineage уязвимы и, вероятно, GrapheneOS также . Однако в некоторых отчетах указывается, что последние устройства Samsung не являются таковыми.

ОБНОВЛЕНИЕ: 2022/11/11 21:10 EST ОТ CODY TOOMBS

Сообщается, что для GrapheneOS уже исправлено исправление

Член команды GrapheneOS связался, чтобы подтвердить, что последнее исправление было применено и выпущено как часть обновления, выпущенного 8 ноября 2022 года.

Компания Google опубликовала исправление ошибки

Решение Google для этой ошибки довольно простое. Вместо того, чтобы расширять поведение системной службы активации SIM-карты, что может оставить место для других ошибок, команда Android дополнила широковещательное сообщение, потребовав новый параметр, указывающий тип экрана безопасности, который следует закрыть. При этом не должно быть риска случайного исключения экрана неправильного типа из стека.

Вместо того, чтобы расширять поведение системной службы активации SIM-карты, что может оставить место для других ошибок, команда Android дополнила широковещательное сообщение, потребовав новый параметр, указывающий тип экрана безопасности, который следует закрыть. При этом не должно быть риска случайного исключения экрана неправильного типа из стека.

Эта уязвимость официально зарегистрирована под именем CVE-2022-20465. Google опубликовал исправления в ветке Android 13 на AOSP, но они также были перенесены в ветки Android 10, 11 и 12.

Google обычно сообщает предупреждения об уязвимостях своим партнерам по оборудованию перед публичными выпусками, поэтому вполне вероятно, что большинство производителей в ближайшем будущем будут выпускать обновления безопасности для любых устройств, которые могут быть уязвимы.

Награда за обнаружение ошибок в размере 70 000 долларов США

За сообщение о проблеме Google выплатила Дэвиду 70 000 долларов США в рамках своей программы Bug Bounty Program, по которой за несколько лет было выплачено несколько миллионов долларов.