Троянский вирус | Троянская программа | Об угрозах

Троянец (троянский вирус или троянская программа)- это тип вредоносных программ, маскирующихся под легитимное ПО. Он часто используется киберпреступниками для кражи личных данных, слежения за пользователями и получения несанкционированного доступа к системам. Если вы в последние десять лет уделяли внимание вопросам компьютерной и интернет-безопасности, вы, несомненно, встречали термин «Троянская программа». Вы, наверняка знаете, что эти ничего хорошего от этих вредоносных программ ждать не стоит, но вы можете не знать о том, что они могут сделать с вашим компьютером, как они в него попадают и как этого не допустить. Имея представление о том, что такое троянская программа и какими проблемами она может для вас обернуться, вы получаете возможность избежать столкновения с этими опасными образцами вредоносного ПО.

Что такое троянский вирус?

В отличие от вирусов троянцы — это программы, им не нужно воздействовать на другой файл, чтобы выполнять свою грязную работу. Кроме того, они неспособны к самовоспроизведению. Но не стоит обманываться: последствия действий троянцев могут быть столь же разрушительны, как и любого компьютерного вируса.

Как работает троянец (троянский вирус)

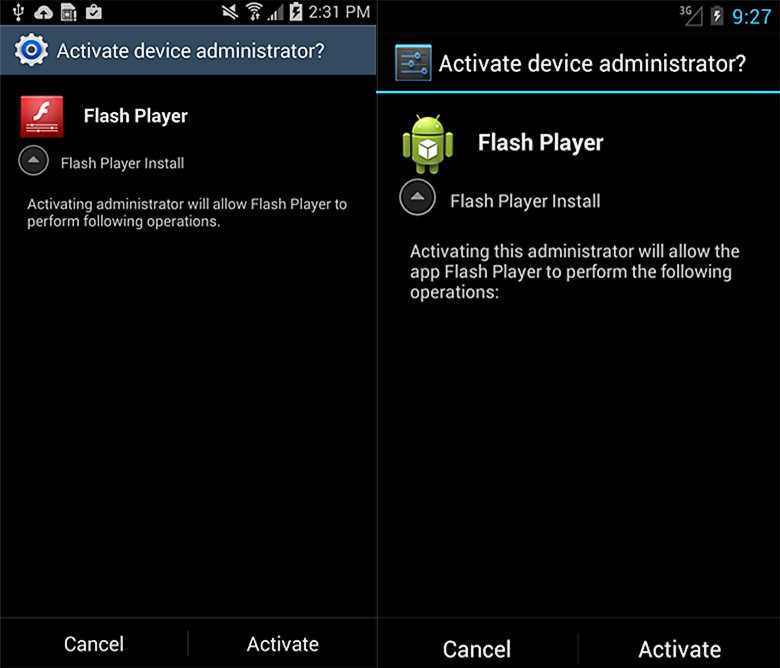

Как и в истории с троянским конем из древнегреческой мифологии троянская вредоносная программа появляется в «образе» того, что вы хотите. Она часто маскируется под бесплатное ПО или вложение в электронном письме, а затем, как только вы даете ей разрешение на установку на вашем компьютере, она открывает шлюзы.

Как только у троянца появляется доступ к вашему компьютеру, он может делать что угодно, но большинство этих вредоносных программ стремятся получить полный контроль над вашим компьютером. Иными словами, все ваши действия на компьютере записываются и отправляются на сервер, указанный трояном. Это особенно опасно, если вы на своем компьютере выполняете финансовые транзакции, поскольку троянская программа отправляет информацию о вашей банковской карте или платежных реквизитах людям, которые могут использовать или продать ее. С помощью троянцев злоумышленники могут превратить ваш компьютер в зомби и использовать его для запуска кибератак по всему миру.

Как защититься от троянских программ

Троянцы названы так потому, что им требуется ваше разрешение на запуск на вашем компьютере — либо когда вы запускаете программу самостоятельно, либо когда вы открываете документ или изображение, которое затем запускает программу. Исходя из этого, первая и лучшая защита от троянов — никогда не открывать вложение электронной почты и не запускать программу, если вы не уверены на все 100% в источнике файлов, скачанных из одноранговых программ или с веб-сайтов. Но в сегодняшнем взаимосвязанном мире такое редко возможно, поэтому нужно принять несколько конкретных мер безопасности.

Исходя из этого, первая и лучшая защита от троянов — никогда не открывать вложение электронной почты и не запускать программу, если вы не уверены на все 100% в источнике файлов, скачанных из одноранговых программ или с веб-сайтов. Но в сегодняшнем взаимосвязанном мире такое редко возможно, поэтому нужно принять несколько конкретных мер безопасности.

Всегда обновляйте программное обеспечение. Это вдвойне актуально для важных программ, таких как ваша операционная система и браузер. Хакеры используют известные бреши в системе защиты в этих типах программ, и через них засылают на ваш компьютер троянцев, которые делают так свою черную работу. Производитель ПО, как правило, выпускает исправления для этих уязвимостей, но они не принесут вам никакой пользы, если вы не будете поддерживать последнюю версию программного обеспечения на вашем устройстве. Чтобы ваше интернет-соединение было максимально безопасным, всегда должен быть включен сетевой экран. Как программные, так и аппаратные сетевые экраны отлично справляются с фильтрацией вредоносного трафика и часто могут предотвратить загрузку троянских программ на ваш компьютер.

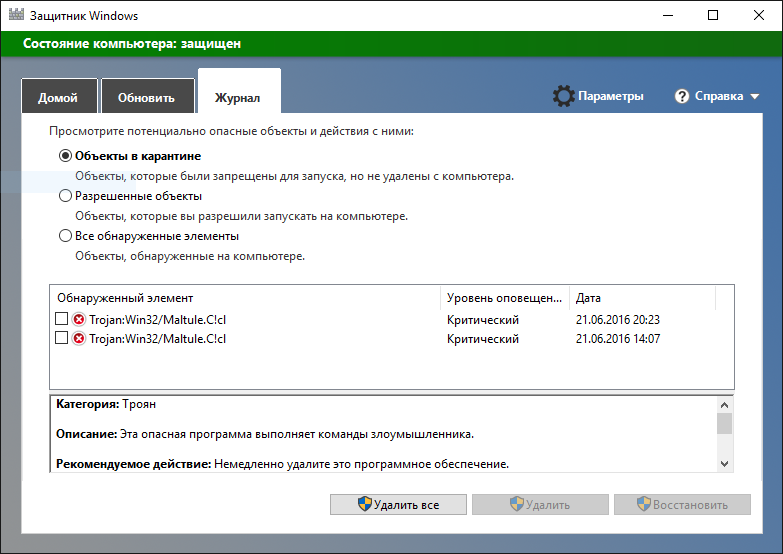

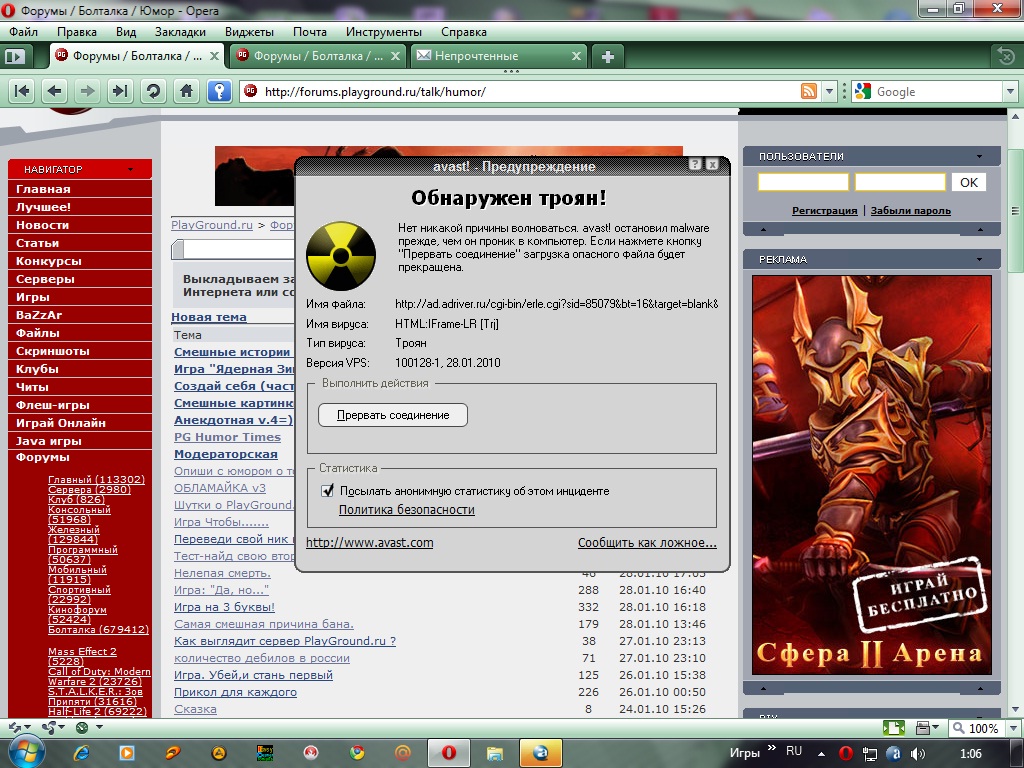

Все это полезно, но чтобы полностью обезопасить себя, следует установить антивирусное программное обеспечение или утилиту для удаления троянских программ. Это ПО (при условии того, что оно регулярно обновляется) сканирует вашу систему на наличие троянцев и автоматически проверяет любую программу или файл, которые вы исполняете, чтобы обеспечить его безопасность. В Интернете есть бесплатные утилиты для удаления троянских программ, но мало какие из них регулярно обновляются, а некоторые даже сами являются троянцами. Чтобы лучше защитить ваш компьютер, используйте антивирусное ПО известных производителей с бесплатной пробной версией. Это позволит вам оценить преимущества той или иной программы, прежде чем покупать ее. Такие программы часто входят в общий пакет безопасности, но при этом предоставляют вам возможность указать нужные вам функции защиты, а ненужные отключить.

Защита вашего компьютера от троянских программ не должна быть неподъёмной задачей. Следуя нескольким простым правилам безопасного поведения в Интернете и используя надежное защитное решение, вы можете быть уверены, что ваш компьютер защищен от подавляющего большинства троянских и других вредоносных программ.

Другие статьи и ссылки по теме

Как не стать жертвой троянца? Держать шлюзы закрытыми

KasperskyТроянец (троянский вирус) — это тип вредоносных программ, маскирующихся под легитимное ПО. Изучите риски и узнайте, как не стать их жертвой.

Как удалить трояны ▷ ➡️ Stop Creative ▷ ➡️

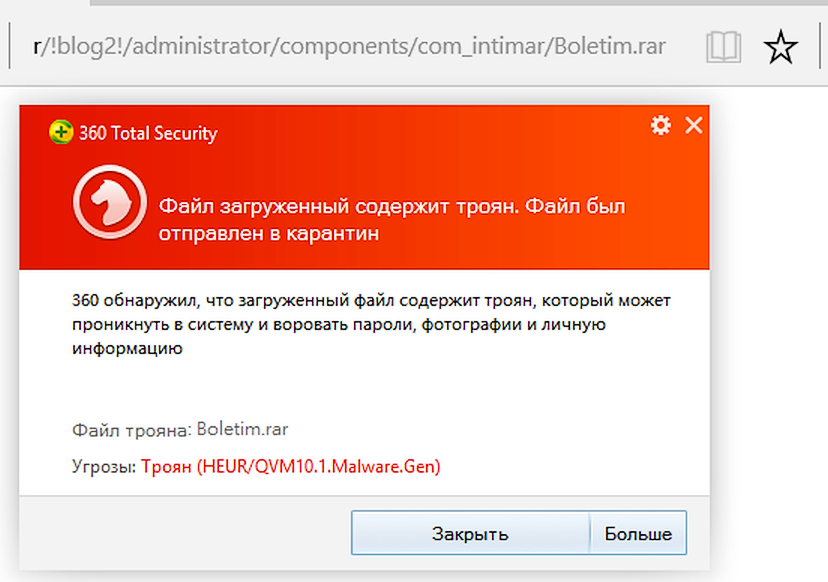

la трояны Это одна из самых распространенных киберугроз в мире. Это вредоносные программы, которые, маскируясь под кажущиеся полезными программы, устанавливаются на компьютер жертвы, чтобы шпионить за их действиями или выполнять другие вредоносные действия. Все наиболее распространенные антивирусы могут идентифицировать и уничтожать их, но иногда «второе мнение» может быть полезно для выявления угроз, которые могли ускользнуть от антивируса, и защитить ваш компьютер от вредоносных программ. Именно поэтому сегодня я хочу объяснить, как это сделать. удалить трояны.

Именно поэтому сегодня я хочу объяснить, как это сделать. удалить трояны.

Поэтому, если вы хотите узнать, как избавиться от троянов, я предлагаю вам выделить десять или более минут свободного времени, удобно расположиться перед компьютером и сосредоточиться на чтении этого руководства. Я уверен, что в конце вы сможете сказать ему более чем удовлетворенный, и что при необходимости он также будет готов и доступен, чтобы объяснить своим друзьям, что им нужен аналогичный совет о том, как получить собственный результат.

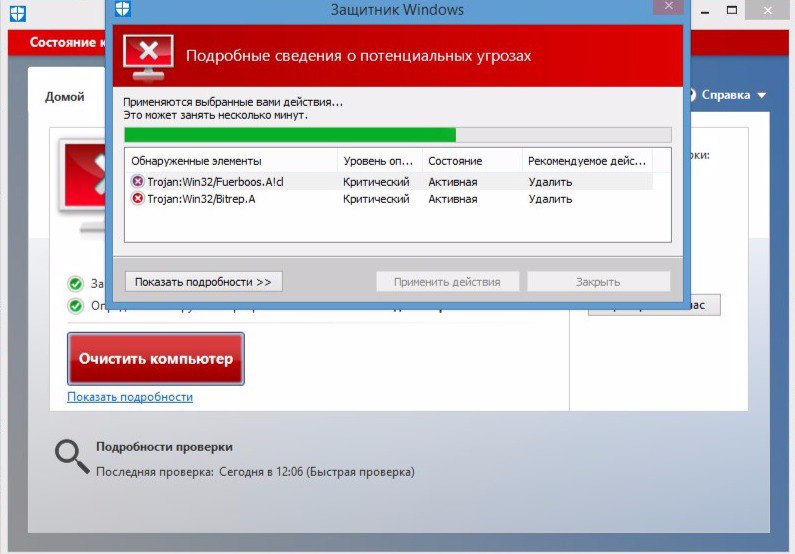

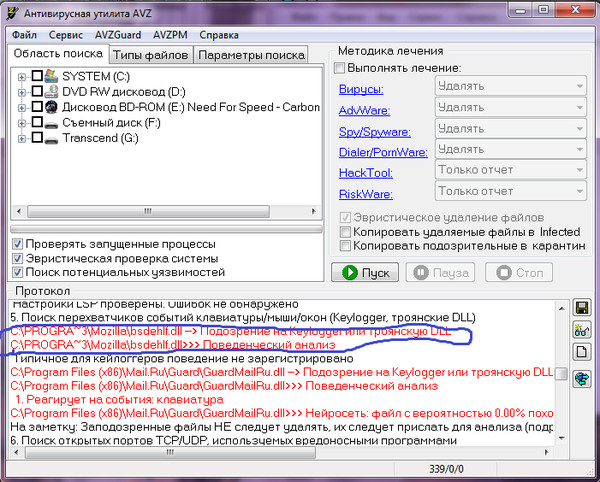

антивирус

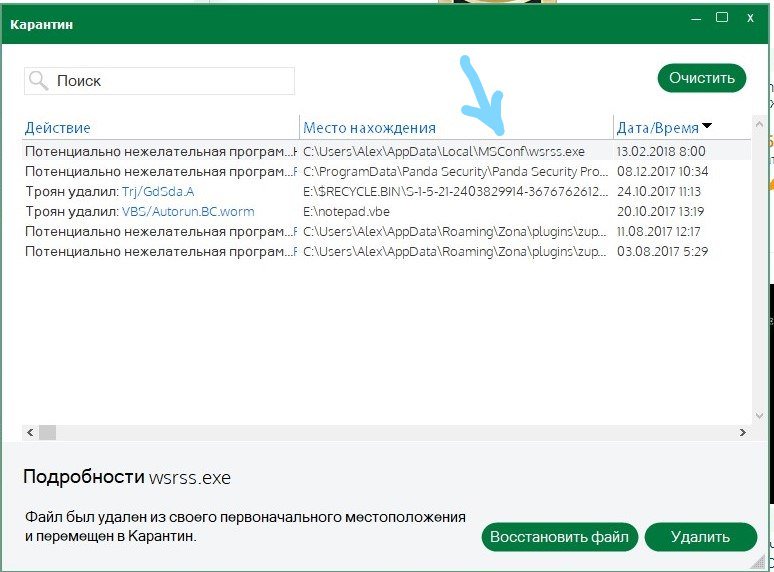

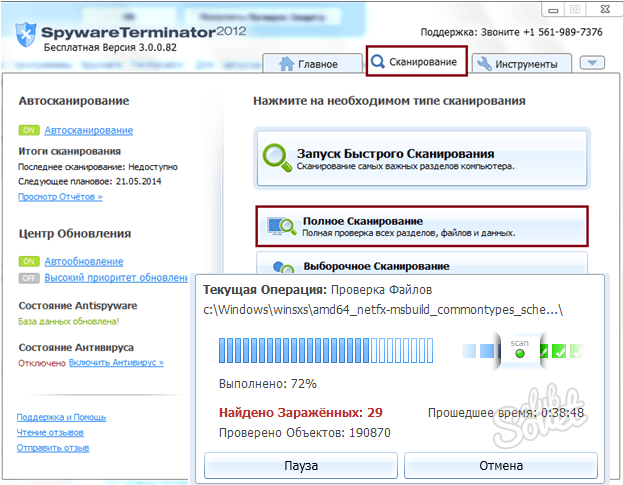

Первое, что я предлагаю вам сделать для устранения троянов, это, как я уже упоминал, выполнить полное сканирование жесткий диск с вашего ПК и с любого накопителя, подключенного черезантивирус установлен на вашей мультимедийной станции.

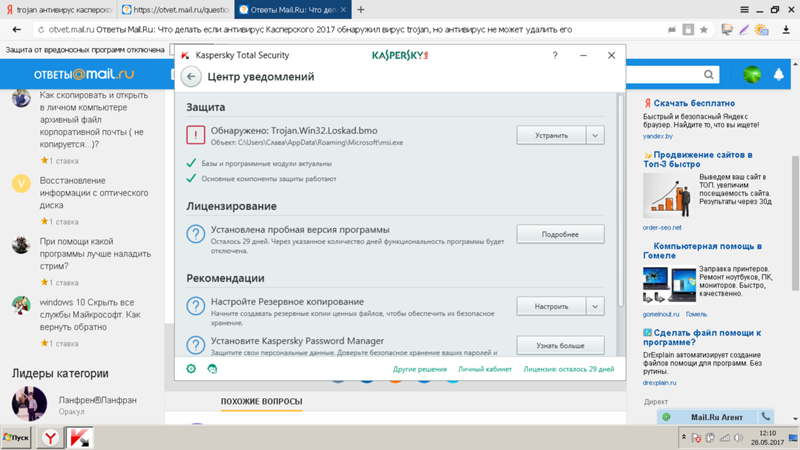

Для этого запустите надежное антивирусное программное обеспечение, обновите свои определения и просканируйте свой компьютер. Обычно для этого достаточно нажать кнопку томография, томография o сканирование.

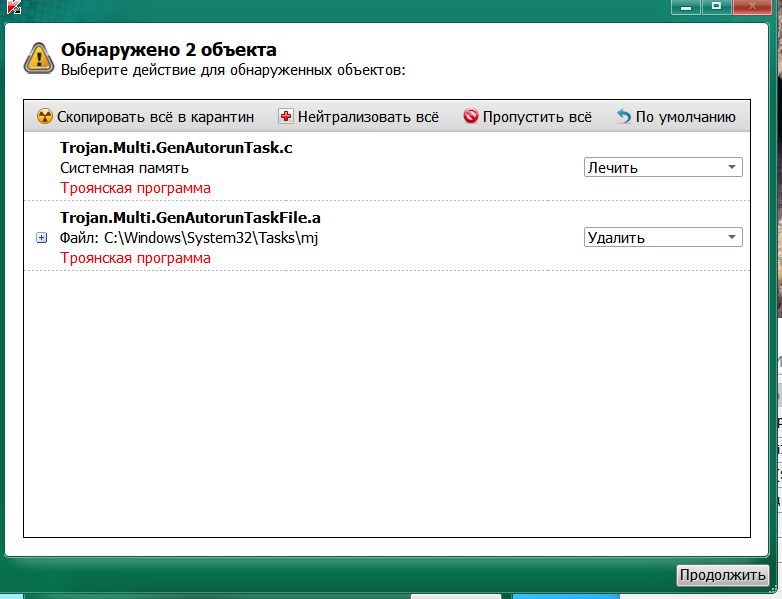

В конце сканирования посмотрите на угрозы, обнаруженные антивирусом, включая трояны, и нажмите соответствующую кнопку, прикрепленную к окну, чтобы уничтожить их все.

Очевидно, что для того, чтобы вы могли удалять троянские программы с помощью своего антивируса, вам следует не только обновить их определения, но и загрузить последние доступные обновления для программного обеспечения. Кроме того, не забывайте регулярно сканировать всю систему, как я только что указал. Делая это, вы избежите проблем.

Кроме того, не забывайте регулярно сканировать всю систему, как я только что указал. Делая это, вы избежите проблем.

Если на вашем ПК не установлен антивирус (очень плохо!) И вы хотите получить совет по выбору подходящего продукта, вы можете ознакомиться с моим руководством на лучший антивирус бесплатно, что я подготовил для вас Если вы ищете что-то, так сказать, более «тонкое» и, следовательно, способное защитить ваш компьютер, не слишком замедляя его, вы можете взглянуть на решения, которые я вам показал в мой световой пост Бесплатный антивирус.

Malwarebytes Anti-Malware

Если вы используете антивирус, вы не смогли удалить трояна или не обнаружили угроз, и поэтому хотели бы получить отзыв о том, что я предлагаю вам связаться Malwarebytes Anti-Malware, бесплатная программа, которая может удалять трояны, черви, руткиты, закладки, шпионское ПО и другие типы вредоносных программ с вашего компьютера, не «наступая на ноги» антивирусу.

Чтобы загрузить Malwarebytes Anti-Malware на свой компьютер, подключитесь к его официальному сайту, щелкнув здесь, затем нажмите кнопку скачать а потом об этом Скачать сейчас.

После завершения загрузки откройте, дважды щелкнув по нему, файл, который вы только что загрузили, и в окне, которое вы теперь видите на рабочем столе, сначала нажмите Да, тогда в Буэно а затем в

После этого Malwarebytes Anti-Malware должен запуститься автоматически. Если этого не произошло, дважды щелкните значок программы, добавленной на рабочий стол. Когда вы запускаете Malwarebytes Anti-Malware в первый раз, дождитесь загрузки последних определений защиты от вредоносных программ с Интернет и установите итальянский язык для программы, перейдя на вкладку настройки и выбрав статью Italiano из выпадающего меню язык.

Затем нажмите на карту томография расположен вверху, выберите раздел Поиск вредных элементов поместите слева, а затем нажмите кнопку Начать сканирование. Подождите, пока программное обеспечение завершит контроль всего ПК (это может занять даже более 30 минут), затем убедитесь, что рядом со всеми обнаруженными угрозами стоит галочка, и нажмите Применить действия удалить трояны и любые другие идентифицированные угрозы. Если вас попросят перезагрузить компьютер, чтобы завершить работу по удалению угрозы, нажмите кнопку да.

Если вы хотите полностью удалить угрозы, которые Malwarebytes переместил на карантин, перейдите на карту история из приложения и нажмите на элемент Удалить все расположен на вершине. В любом случае, операция не обязательна: карантин троянцев больше не может нанести вред системе.

После первого полного сканирования системы я рекомендую периодически проверять ваш компьютер с помощью Malwarebytes Anti-Malware выполняя операции, уже виденные вместе. Делая это, вы будете уверены, что у вас нет троянов или других вредоносных программ на вашем компьютере.

Делая это, вы будете уверены, что у вас нет троянов или других вредоносных программ на вашем компьютере.

AdwCleaner

В качестве альтернативы Malwarebytes Anti-Malware вы можете удалить трояны, используя AdwCleaner, Это надежное, бесплатное и достаточно быстрое программное обеспечение для защиты от вредоносных программ, которое не требует установки для работы. Научиться пользоваться этой программой очень просто.

Чтобы удалить троянских коней с помощью AdwCleaner, первым делом необходимо щелкнуть здесь, чтобы перейти на официальный сайт программы. Затем сначала нажмите на предмет AdwCleaner расположен в правом верхнем углу, а затем на кнопке Скачать AdwCleaner сейчас скачать его на свой компьютер.

Затем запустите исполняемый файл, который был загружен на ваш компьютер, подождите, пока откроется окно программы, а затем нажмите Я принимаю принять условия использования программного обеспечения.

В этот момент нажмите кнопку анализ и подождите несколько секунд, пока AdwCleaner обнаружит любую угрозу в системе.

После завершения сканирования, если угрозы были обнаружены, сначала нажмите уборка а затем в Буэно три раза подряд Затем дождитесь перезагрузки ПК, чтобы завершить очистку.

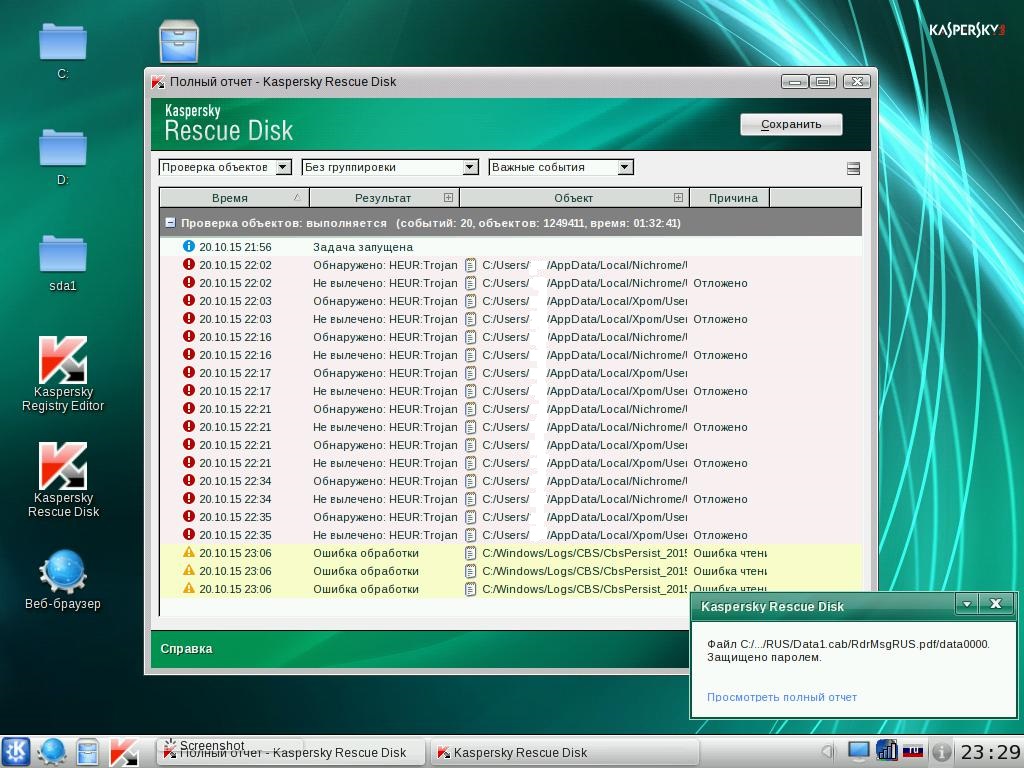

Kaspersky Rescue Disk

Вы пытаетесь удалить троянские программы со своего компьютера, но не можете выполнить эту операцию? Если ответ «да», я рекомендую проверить ваш компьютер с помощью спасательный диск. Это самозапускающийся антивирус, который необходимо записать на CD / DVD или скопировать. память USB и начать вместо Операционная система выполнить комплексную проверку ПК, не столкнувшись с проблемами, связанными с действием вирусов.

Я лично рекомендую вам использовать спасательный диск Kaspersky который очень эффективен и прост в использовании. Чтобы загрузить его на свой ПК, щелкните здесь, чтобы перейти на соответствующую веб-страницу загрузки, затем сначала щелкните элемент. Скачать и информация присутствует слева, а затем на кнопке distributivo.

Чтобы загрузить его на свой ПК, щелкните здесь, чтобы перейти на соответствующую веб-страницу загрузки, затем сначала щелкните элемент. Скачать и информация присутствует слева, а затем на кнопке distributivo.

Затем ISO образ размером более 300 МБ, и его необходимо записать на CD / DVD или перенести на USB-накопитель. В первом случае вы можете использовать любую программу, подходящую для этой цели, например ту, которую я упомянул в своем руководстве по записи Файлы ISOПри переносе аварийного диска на USB-накопитель вы должны использовать официальную программу Kaspersky, которую вы можете скачать, нажав здесь.

Получив дискету или ключ автозапуска с Kaspersky Rescue Disk, вставьте носитель в компьютер и перезагрузите машину. Когда сообщение появляется на экране Нажмите любую клавишу, чтобы войти в меню, нажмите любую клавишу на клавиатура ПК для запуска Касперского, установите язык Английскийнажмите кнопку 1 и выберите статью Kaspersky Rescue Disk. Графический режим Из начального меню запустить антивирус.

Графический режим Из начального меню запустить антивирус.

Через несколько секунд запустится аварийный диск Kaspersky. Затем выберите карту Мой центр обновлений и нажмите на кнопку Начать обновление обновить антивирусные определения. Затем вернитесь на вкладку Сканирование объектов и нажмите на кнопку Начать проверку объекта начать полное сканирование системы.

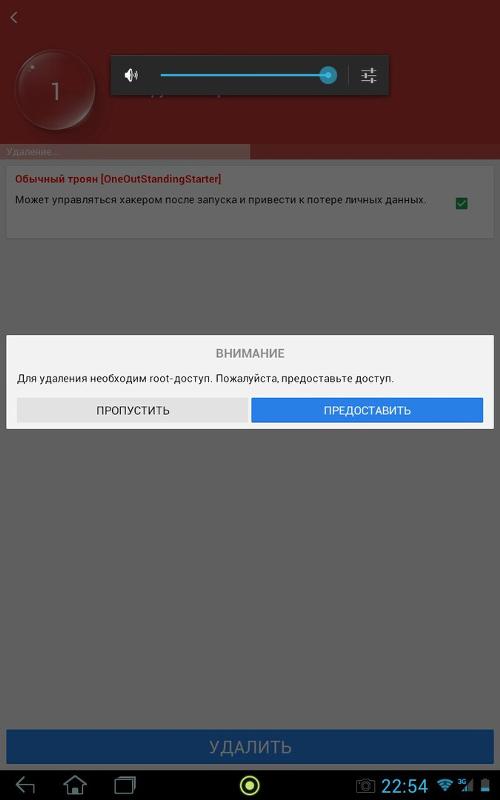

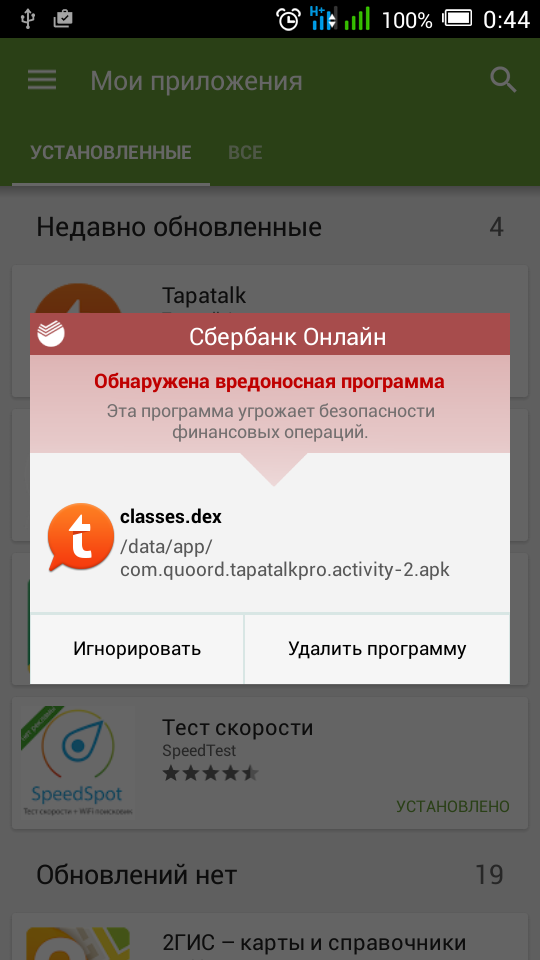

Удалите троянов с мобильных телефонов и планшетов Android

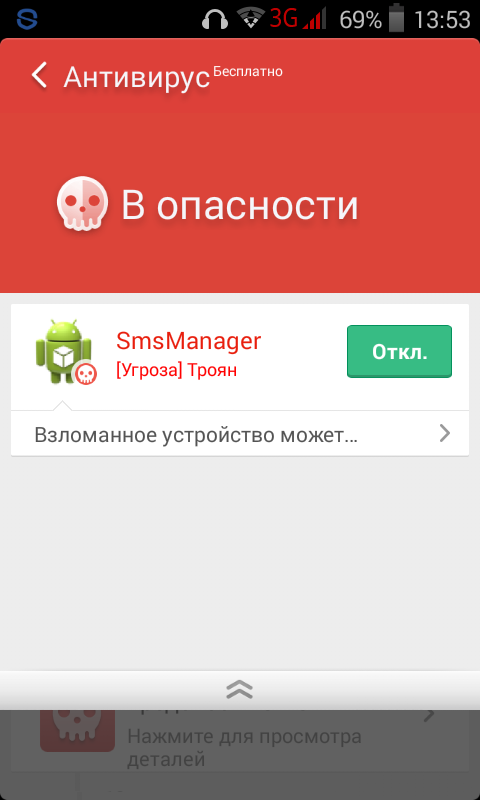

У тебя есть мобильный телефон или планшет? Android? Извините, что напоминаю вам, но трояны и другие вредоносные программы также присутствуют в операционной системе зеленого робота, и вам следует подготовиться к борьбе с ними. Проще говоря, я собираюсь прочитать свое руководство, посвященное Android антивирус и загрузку одного из продуктов, показанных в последнем.

Удалить трояны с Mac

У тебя тоже есть Мак? Так что я рекомендую вам также прочитать мой пост о Mac антивирус которые становятся все более полезными (к сожалению, OS X также начинает привлекать внимание киберпреступников), и они часто способны распознавать угрозы для Windows (чтобы предотвратить совместное использование Зараженные файлы с системами Microsoft). Пожалуйста, взгляните хотя бы.

Пожалуйста, взгляните хотя бы.

Вирусы-трояны: как от них избавиться?

Вирусы-трояны — это вредоносные программы, которые способны проникать внутрь компьютера под видом обновлений к различным утилитам и приложениям. Таким образом, маскируясь, они могут нанести непоправимый вред вашему ПК, а также похитить полезную и важную информацию. Но, что самое интересное, этот вирус сам по себе не может получить управление вашим компьютером, пока вы самостоятельно не запустите его. Троян обычно имеет расширение .exe, и, как правило, не все пользователи обращают на это внимание. А вот и зря! Хватает всего одного клика по этому файлу или ссылке, чтобы вирусы-трояны начали свою работу. Так как же обезопасить себя от этих вредоносных программ? Как действовать, если вирусы все-таки попали в ваш компьютер? Об этом и многом другом мы сейчас с вами и узнаем.

Как избавиться от вируса «троян»?

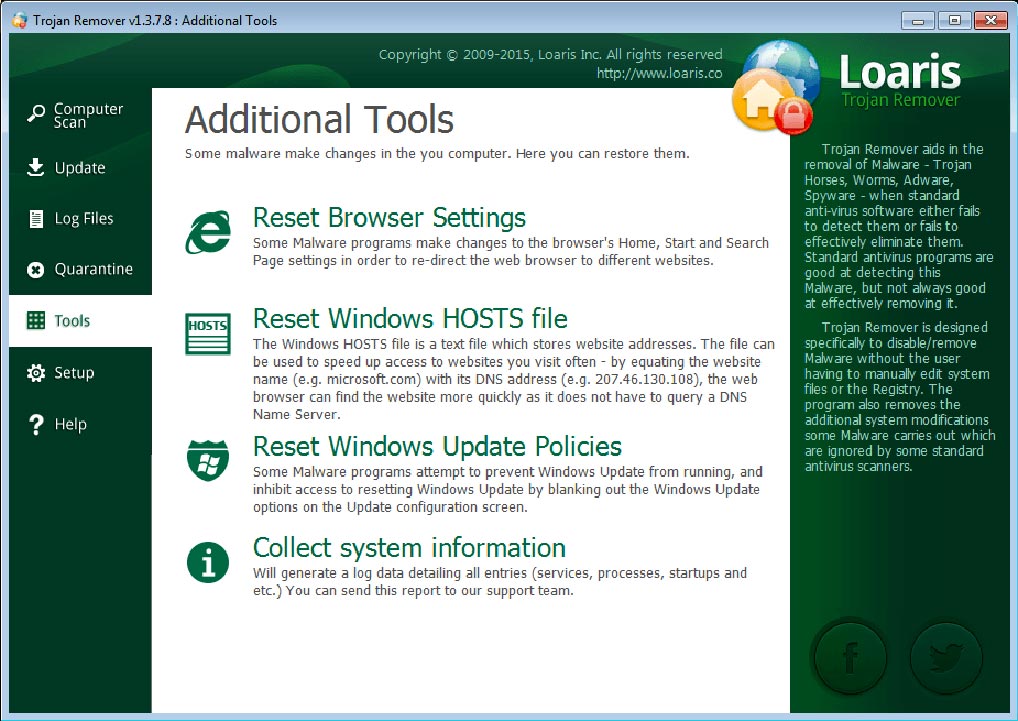

Если же вы все-таки столкнулись с этой неприятностью, то начинайте действовать незамедлительно. Обратите внимание на то, как ведет себя ваш компьютер. Если он сам по себе выключается, запускает всякие баннеры и картинки или же самостоятельно, без вашего участия выполняет другие действия, то велика вероятность, что это проделки вирусов, а точнее троянской программы. И если вовремя не остановить это, то вы рискуете потерять всю информацию, хранящуюся на ПК. И, что самое страшное, ваш компьютер может «погибнуть». Чаще всего вирусы-трояны располагаются во временных файлах интернета (Temporary Internet Files). Поэтому, для того чтобы избавиться от этих вредителей, можно просто очистить эту папку. Но, к сожалению, этот метод не всегда считается эффективным. Лучше всего будет, если для борьбы с троянами вы воспользуетесь антивирусной программой. Самыми надежными и эффективными можно считать Антивирус Касперского, «Avast» и «Dr.Web». Есть еще одна полезная утилита, которая создана специально для поиска и уничтожения троянов — «Trojan Remover». Сегодня можно легко скачать демо-версию этой программы, которая будет доступна для использования в течение 30 дней.

Обратите внимание на то, как ведет себя ваш компьютер. Если он сам по себе выключается, запускает всякие баннеры и картинки или же самостоятельно, без вашего участия выполняет другие действия, то велика вероятность, что это проделки вирусов, а точнее троянской программы. И если вовремя не остановить это, то вы рискуете потерять всю информацию, хранящуюся на ПК. И, что самое страшное, ваш компьютер может «погибнуть». Чаще всего вирусы-трояны располагаются во временных файлах интернета (Temporary Internet Files). Поэтому, для того чтобы избавиться от этих вредителей, можно просто очистить эту папку. Но, к сожалению, этот метод не всегда считается эффективным. Лучше всего будет, если для борьбы с троянами вы воспользуетесь антивирусной программой. Самыми надежными и эффективными можно считать Антивирус Касперского, «Avast» и «Dr.Web». Есть еще одна полезная утилита, которая создана специально для поиска и уничтожения троянов — «Trojan Remover». Сегодня можно легко скачать демо-версию этой программы, которая будет доступна для использования в течение 30 дней. Как правило, этого времени достаточно, чтобы вылечить компьютер.

Как правило, этого времени достаточно, чтобы вылечить компьютер.

Как предотвратить проникновение троянских программ?

Лучше профилактика, чем лечение — эту известную истину можно смело отнести и к вирусам, поражающим наш компьютер. Итак, чтобы обезопасить ПК от вредоносных программ, необходимо:

- Следовать правилу: лучшая проверка на наличие вредоносных программ — это сканирование системы в безопасном режиме.

- Скачивать информацию только с проверенных сайтов, у которых хорошая репутация.

- Никогда не переходить по ссылкам, которые приходят к вам на почту от неизвестных пользователей. Также не кликайте на различную цветную рекламу, которая пестрит на многих сайтах (типа «Как похудеть за 5 дней», «Сколько у вас будет детей?» и т. п.). Как правило, выполняя такие действия, вы рискуете подцепить какой-нибудь вирус или потерять деньги с телефона.

- Если вдруг компьютер стал работать как-то иначе: зависать, произвольно выключаться и т. д., тогда немедленно включить антивирусник и просканировать систему.

- По возможности периодически проводить резервное копирование или же скидывать все документы и фотографии на съемные носители. Таким образом вы обезопасите себя от потери важной информации, если вдруг вас атакуют вирусы-трояны.

Заключение

Как вы уже поняли, чтобы у вас никогда не возник вопрос о том, как убрать вирус-троян, необходимо установить на ПК хороший антивирусник. Важно также соблюдать все правила нахождения в интернете: не переходить по неизвестным ссылкам, скачивать информацию только с надежных и проверенных источников, а также не поддаваться на завлекающую рекламу.

Как удалить вирус с iPhone или iPad

У iPhone есть вирусы? Да, они делают — но это очень редко. Вместо того, чтобы быть вирусом, более вероятно, что вы видите ненадлежащую рекламу в приложении, которое вы регулярно используете, вызывая поведение, которое должно убедить вас, что iOS заражена, и вам нужно скачать приложение, чтобы исправить его, или перенаправить вас на хитрую веб-страницу или хитрое приложение в App Store.

Однако, если вы уверены, что на вашем iPhone или iPad есть вирус, червь или другое вредоносное ПО, читайте дальше, чтобы узнать, как его удалить, а также как избежать этих проблем. Для более общих советов, прочитайте наши советы по безопасности iPhone.

Как узнать, есть ли на вашем iPhone вирус

Технически говоря, вирус — это кусок кода, который вставляется в другую программу, тогда как червь — отдельная программа; оба стремятся распространять себя, угоняя приложения для обмена сообщениями или с помощью социальной инженерии.

Платформа iOS столкнулась с рядом атак, которые соответствуют первому определению, когда злоумышленники вставили вредоносный код в респектабельные приложения или взломали инструмент разработчика, использованный для их создания. И хотя скомпрометированные приложения должны быть обнаружены на этапе одобрения App Store, те, кто взломал свои устройства, могут устанавливать приложения из других источников и могут случайно установить что-то опасное.

В любом случае, однако, характер изолированной изолированной программной среды iOS должен препятствовать атаке вредоносных программ получить доступ к другим приложениям (для их распространения) или к базовой операционной системе.

В чем причина проблемы?

При попытке выяснить, что случилось с неисправным iPhone или iPad, возникают следующие вопросы:

Вы взломали ваше устройство? И если да, установили ли вы приложение из неофициального источника, подлинность которого вызывает сомнения? Если ответ на оба вопроса — «да», возможно, на вашем устройстве установлено вредоносное ПО, и вам следует попытаться изолировать и удалить виновного.

Неожиданное поведение проявляется, когда вы используете только определенные приложения? Если так — и особенно если это только одно приложение — тогда вы, вероятно, смотрите на проблему, связанную с конкретным приложением, и мы разберемся с ней через минуту. Обычное поведение, демонстрируемое угнанными приложениями, включает перенаправление вас на незнакомую веб-страницу в Safari и открытие App Store без разрешения.

Если проблема продолжает возникать независимо от того, какие приложения открыты, есть вероятность, что ваше устройство работает неправильно из-за аппаратной проблемы, или из-за изменения iOS, к которому вы еще не привыкли, или из-за того, что вы или другой пользователь Устройство изменило настройку, возможно, случайно. Крайне маловероятно, что вредоносное ПО проникло в сердце операционной системы и вызывает проблемы во всей системе; это было бы по сути беспрецедентно. В любом из этих случаев мы перенесли бы устройство в Apple Genius Bar.

Крайне маловероятно, что вредоносное ПО проникло в сердце операционной системы и вызывает проблемы во всей системе; это было бы по сути беспрецедентно. В любом из этих случаев мы перенесли бы устройство в Apple Genius Bar.

Является ли проблема скомпрометированным приложением?

Вместо того, чтобы воздействовать на сам вирус, возможно, у вас просто проблемное приложение.

Это не обязательно означает, что приложение плохое или что разработчики виноваты; и наоборот, тот факт, что приложение является законным или было создано авторитетной компанией, не означает, что оно не может быть взломано вредоносным ПО или хакерами.

Поскольку хакеры не могут взломать саму iOS, одна из их наиболее распространенных стратегий — взломать комплект разработчика, который, в свою очередь, может быть использован разработчиками приложений с благими намерениями и не подозревающими. Таким образом, мошенники получают возможность перенаправить вас на хитрый веб-сайт, когда вы используете приложение, которое использует скомпрометированный инструмент разработчика.

Обычно это очевидно, когда проблема возникает из-за одного скомпрометированного приложения, потому что у вас есть проблемы только при его использовании. Обычно это бесплатный знак того, что когда вы откроете это приложение, вы будете периодически перенаправляться на веб-страницу или в App Store без вашего разрешения.

Если вы считаете, что проблема связана с одним приложением, прежде всего посмотрите, доступна ли обновленная версия приложения, поскольку проблема могла быть замечена и исправлена. Также проверьте веб-сайт приложения (если он есть) и / или ленту разработчиков (если они есть), чтобы узнать, была ли проблема сообщена или обсуждена в этих местах. Если с разработчиками можно связаться, вы должны сообщить им о проблеме; они могут предложить решение, но даже если они не могут, они с большей вероятностью найдут решение, если знают о проблеме.

Предполагая, что обновление приложения не решит проблему, удалите его и попытайтесь какое-то время обходиться без него. Если проблема исчезнет, значит, вы нашли своего виновника, и пришло время решить, сможете ли вы обойтись без приложения в долгосрочной перспективе. Однако, даже если вы решите дать ему шанс, помните, что время от времени вы можете проверять разработчиков и проверять, не произошло ли удовлетворительного обновления.

Однако, даже если вы решите дать ему шанс, помните, что время от времени вы можете проверять разработчиков и проверять, не произошло ли удовлетворительного обновления.

Очистить историю и данные сайта

Вот быстрый совет, который может решить проблемы с перенаправлением веб-страницы. Выберите «Настройки»> «Safari»> «Очистить историю и данные веб-сайта», затем нажмите «Очистить историю и данные» для подтверждения.

Выключите и перезапустите

Удерживайте нажатой кнопку питания до тех пор, пока экран не изменится и не появится слайдер «слайд к выключению». (Это должно занять от четырех до пяти секунд.) Затем сдвиньте ползунок, чтобы телефон выключился. Экран станет черным. (На iPhone серии X вам придется одновременно удерживать кнопку питания и кнопку уменьшения громкости.)

Чтобы перезагрузить телефон, снова нажмите и удерживайте кнопку питания. На этот раз это займет около 10 секунд. Появится логотип Apple; в этот момент вы можете отпустить кнопку питания. Подождите, пока не появится экран ввода пароля (вам нужно ввести пароль вместо использования Touch ID при первой разблокировке телефона после включения питания), а затем разблокируйте телефон.

Подождите, пока не появится экран ввода пароля (вам нужно ввести пароль вместо использования Touch ID при первой разблокировке телефона после включения питания), а затем разблокируйте телефон.

Это решило проблему? Если нет, возможно, вам придется принять более решительные меры.

Восстановите ваш iPhone из резервной копии

Мы уверены, что вы регулярно создаете резервные копии своего iPhone. Если это так, вам будет легко восстановить ваш iPhone из последней резервной копии и посмотреть, было ли решение удалено.

Если это не удастся, возможно, вы создали резервную копию содержимого вашего iPhone, включая вредоносное ПО другой проблемы, поэтому восстановите данные из второй самой последней резервной копии, затем до предыдущей и так далее. Надеюсь, вы найдете резервную копию, которая предшествует проблеме, и вы сможете продолжить с этого.

Восстановите ваш iPhone как новое устройство

Если ни одна из ваших резервных копий не содержит вредоносных программ или единственные резервные копии, которые не содержат вредоносных программ, не могут быть использованы по какой-либо другой причине, то вам лучше начать с нуля.

Протрите iPhone, выбрав «Настройки»> «Основные»> «Сброс»> «Стереть все содержимое и настройки», затем введите свой пароль и подтвердите процесс. Дождитесь завершения стирания, а затем настройте iPhone как новое устройство.

Мы опишем этот процесс более подробно в отдельных статьях: Как удалить контент iPhone Настройки и Как настроить новый iPhone.

После того, как вы завершили настройку, вам нужно переустановить приложения, которые вы хотите использовать (хотя помните, что если приложение, по-видимому, вызывает проблему, вы должны попробовать пожить без него некоторое время и посмотреть, все ли лучше), перезагрузить цифровую версию. медиа и вернуть настройки так, как вам нравится. Это боль, но, надеюсь, вам нужно будет сделать это только один раз.

Как защитить свой iPhone от вредоносных программ в будущем

Обновляйте iOS регулярно. Мы рекомендуем не делать джейлбрейк, и если вы это сделаете, вы должны быть особенно осторожны в отношении программного обеспечения, которое вы устанавливаете, и источников, из которых вы его скачиваете. И будьте осторожны с атаками «социальной инженерии» — не открывайте ссылки, если вы не уверены, откуда они берутся.

И будьте осторожны с атаками «социальной инженерии» — не открывайте ссылки, если вы не уверены, откуда они берутся.

FAQ по компьютеру — Как удалить вирусы, трояны, всплывающие окна (попапы), spyware (шпионские программы), adware и прочу

Как бесплатно проверить компьютер на вирусы и трояныЛучший бесплатный антивирус находится здесь. Интерфейс там очень простой, разберетесь без проблем. Жмите на кнопку SCAN и ждите результатов.

Еще один отличный бесплатный антивирус можно скачать здесь. Он распознает не все вирусы, только самые популярные, чего в большинстве случаев вполне достаточно.

Еще бывает такая вещь как трояны. Чем они отличаются от вирусов нормальному человеку знать не обязательно. Гадость отменная и подлежит уничтожению с помощью вот этой замечательной бесплатной антивирусной программы.

Как удалить всплывающие окна (попапы), spyware (шпионские модули), adware (рекламные программы)

Для этих целей в первую очередь рекомендуем пойти в Панель Управления Windows, выбрать «Установка и удаление программ» и удалить все программы которыми вы не пользуетесь или которые просто выглядят подозрительно. Многие шпионские программы проникают на компьютер под видом полезных утилит, игр, проигрывателей музыки и видео, халявы, прогноза погоды, лотерей и прочего. Некоторые из них можно просто удалить через Панель Управления Windows не прибегая к специальным средствам.

Многие шпионские программы проникают на компьютер под видом полезных утилит, игр, проигрывателей музыки и видео, халявы, прогноза погоды, лотерей и прочего. Некоторые из них можно просто удалить через Панель Управления Windows не прибегая к специальным средствам.

Однако, в большинстве случаев, для полной очистки системы требуется скачать и установить специальные программы для удаления spyware. Лучшими бесплатными программами для удаления spyware являютсяSpybot Search and Destroy и Ad-Aware.

Рекомендуем установить обе программы и по очереди просканировать ими систему. Сразу после установки этих программ нужно скачать обновления (опция Update) и только потом лечить компьютер. Обычно Spybot и Ad-Aware выявляют львиную долю spyware и позволяют вам полностью очистить компьютер от всякой гадости. Spybot Search and Destroy позволяет сделать компьютеру прививку от известных шпионских модулей (опция Immunize), а также включает ряд полезных утилит для настройки компьютера (опция Advanced Mode – Tools).

Корпорация Microsoft готовится запустить свою новую программу для удаления spyware, называется «Microsoft AntiSpyware». Так называемую «бета-версию» (что на человеческом языке означает сырой, не совсем готовый вариант программы) можно скачать здесь.

Для защиты компьютера от spyware рекомендуем установить вот этупрограмму. Незаменимая вещь, специализируется на предотвращении проникновения шпионских программ на компьютер, но не на удалении того что там уже есть. Для удаления используйте Spybot и Ad-Aware.

Если после сканирования с помощью Spybot и Ad-Aware ваш компьютер все еще страдает от бесконечных всплывающих окон, придется воспользоваться дополнительными утилитами. ВНИМАНИЕ: пользоваться перечисленными ниже программами нужно очень осторожно, они дают возможность удалять не только вредоносные компоненты, но и системные модули. Если есть сомнения в целесообразности борьбы с компьютерными вирусами до последней капли крови (вашего компьютера), лучше обратится к специалистам по ремонту и настройке компьютеров. Это сэкономит время и нервы. Если вас не смущает это предупреждение, идем дальше:

Это сэкономит время и нервы. Если вас не смущает это предупреждение, идем дальше:

Набор утилит от доброго волшебника по кличке Merijn можно скачатьздесь. Нужные вам программы: StartupList, HijackThis (анализатор логов для этой утилиты живет здесь), CWShredder, BugOff, ADS Spy, BHOList и Kill2Me. Пользуйтесь аккуратно, по возможности на трезвую голову.

Еще одна весьма полезная утилита для случаев когда все ну просто совсем запущено и компьютер отказывается ходить в Интернет после удаления spyware.

Ну а если вам мало перечисленных выше средств для удаления spyware, рекомендуем посетить этот сайт.

Если же у вас нет времени и терпения заниматься чисткой компьютера от вирусов, рекламы и троянов, рекомендуем набрать в Метаботе «ремонт компьютеров» или «компьютерная помощь» и обратится за помощью к специалистам по компьютерным болезням. Ну а если вы сами являетесь таковым специалистом и считаете эту статью неполной, не сочтите за труд дополнить ее в комментариях ниже. Вам же лучше будет.

Вам же лучше будет.

Как удалить троянский вирус с помощью бесплатных антивирусных программ на MacBook | Small Business

Windows остается самой популярной операционной системой для предприятий, но принятие OS X продолжает расти, поскольку все больше творческих профессионалов покупают MacBook для выполнения серьезной работы. Внезапный рост доли рынка заставил киберпреступников создавать троянов и вирусы, которые раскрывают множество уязвимостей OS X. Поскольку OS X не поставляется со сканером вредоносных программ, вы должны использовать одно из бесплатных средств очистки от вирусов, чтобы убедиться, что ваша система свободна. от заражения и ваши важные файлы в безопасности.

ClamXav

Запустите ClamXav из папки «Приложения» в Finder после его установки. Если ClamXav попросит вас загрузить последние описания вирусов, нажмите кнопку «Обновить сейчас» и дождитесь завершения обновления.

Щелкните место в «Списке источников», которое, по вашему мнению, содержит троян или вирус. Если вы не уверены, щелкните источник со значком дома. Нажмите кнопку «Начать сканирование», чтобы просканировать расположение на наличие троянов и вирусов.

Если вы не уверены, щелкните источник со значком дома. Нажмите кнопку «Начать сканирование», чтобы просканировать расположение на наличие троянов и вирусов.

Щелкните правой кнопкой мыши любой файл, который появляется в списке ClamXav, и выберите «Удалить файл».«Файлы, которые появляются в этом списке, считаются троянами или файлами с вирусными инфекциями.

avast! Бесплатный антивирус для Mac

Запустите avast! Из папки« Приложения »в Finder после его установки.

Нажмите« Начать заново » сканировать ссылку на боковой панели антивируса avast! Free и нажмите любую кнопку «Начать сканирование» в зависимости от области, в которой вы хотите проверить наличие вирусов и троянов. Если вы не знаете, что нажимать, нажмите кнопку «Начать сканирование» рядом с «Полное» Сканирование системы »для поиска вредоносных программ по всей системе.

Щелкните файл, указанный в результатах, и нажмите кнопку «Удалить» на панели инструментов, чтобы удалить зараженный файл. Повторите этот шаг для любых других файлов в списке, так как эти файлы тоже заражены.

Повторите этот шаг для любых других файлов в списке, так как эти файлы тоже заражены.

Антивирус Sophos для Mac Home Edition

Запустите Антивирус Sophos из папки «Приложения» в Finder после его установки.

Нажмите кнопку «Сканировать сейчас», чтобы просканировать все файлы и папки в вашей системе на наличие вредоносных программ. При обнаружении вируса или трояна нажмите «Открыть диспетчер карантина»… «, чтобы проверить список заражений.

Нажмите кнопку» Очистить угрозу «, чтобы удалить выбранные вирусы и трояны. Если эта кнопка отключена, щелкните значок замка в левом нижнем углу и введите свой пароль OS X, чтобы Включите кнопку. Нажмите кнопку «Очистить», когда появится всплывающее окно, чтобы продолжить удаление.

Ссылки

Ресурсы

Предупреждения

- Обратите внимание на зараженные файлы перед их удалением, потому что вы не можете восстановить их после вируса уборщик удаляет их.Знание того, какие файлы были удалены, может помочь вам восстановить эти конкретные файлы, если вы сделали чистые резервные копии на внешнем диске.

Писатель Bio

Джон Руис начал свою писательскую карьеру в 2008 году в качестве внештатного сотрудника, пишущего для eHow и различных блогов о технологиях, программном обеспечении и оборудовании. Он занимается дизайном веб-сайтов с 2002 года. Руис получил степень бакалавра наук в области информационных технологий и веб-дизайна в компьютерном университете AMA.

Что такое троянский вирус и как его удалить? [Руководство 2021]

Троянские вирусы не могут просто украсть ваши конфиденциальные личные данные; они также могут подвергнуть вас риску кражи личных данных и других серьезных преступлений.В этой статье мы рассмотрим, что такое троянские кони, лучшие инструменты для удаления троянских программ и откуда берутся троянские вирусы. Кроме того, мы объясним, как вы можете защитить себя и как удалить троянские вирусы, чтобы вы могли оставаться в безопасности.

Что такое троянский вирус?

Что такое троянский вирус? Ниже приведено правильное определение троянца! Троянский вирус — это тип вредоносного ПО, которое проникает на ваш компьютер под видом настоящей программы. После того, как троянец проникнет в вашу систему, он выполнит деструктивные действия еще до того, как вы узнаете о его наличии.Попав внутрь системы, некоторые троянские вирусы сидят на вашем компьютере и ждут дальнейших инструкций от киберпреступника-хозяина, а другие начинают свои вредоносные действия с самого начала.

После того, как троянец проникнет в вашу систему, он выполнит деструктивные действия еще до того, как вы узнаете о его наличии.Попав внутрь системы, некоторые троянские вирусы сидят на вашем компьютере и ждут дальнейших инструкций от киберпреступника-хозяина, а другие начинают свои вредоносные действия с самого начала.

Некоторые троянские вирусы загружают на ваш компьютер дополнительные вредоносные программы, а затем обходят настройки безопасности, тогда как другие пытаются отключить вашу антивирусную программу. Но в настоящее время многие антивирусные программы включают в себя больше, чем просто антивирусный сканер.

Лучшие инструменты для удаления троянов обычно содержат функции, которые добавляют дополнительную защиту, например родительский контроль, менеджер паролей, хороший VPN для обеспечения конфиденциальности и сетевой брандмауэр.Эти дополнительные функции позволяют улучшить собственные системы безопасности вашего ПК. Это связано с тем, что чем выше безопасность вашего устройства, тем меньше вероятность того, что ваши конфиденциальные данные будут раскрыты или взломаны.

Не хватает времени? См. Нашу пятерку лучших за декабрь 2021 г.

1. Malwarebytes — останавливает атаки программ-вымогателей

2. Norton — отличная защита от вредоносных программ

3. Bitdefender — предлагает «Не отслеживать» для оптимизации конфиденциальности

4. IObit — Оптимизация производительности ПК

5. McAfee — Несколько дополнительных функций

Как удалить троянский вирус?

Компьютерная безопасность быстро становится серьезной проблемой. К сожалению, не только корпоративные организации и компании обеспокоены цифровой безопасностью. Сегодня пользователей находятся под постоянными атаками со стороны вредоносного и опасного ПО. Вредоносные программы превратились из обычно безобидных киберугроз в возможные варианты, такие как программы-вымогатели.

Не спят изобретатели троянцев. Они круглосуточно работают над поиском новых способов получить доступ к пользователям ПК. И одна из основных задач, стоящих перед поставщиками анти-троянских программ, — убедиться, что вы на шаг впереди киберпреступников. К счастью, есть отличные компании, которые справились с этой задачей и предлагают эффективных решений защиты . В этом разделе мы перечислили лучшие инструменты удаления троянских программ для удаления троянских вирусов.

И одна из основных задач, стоящих перед поставщиками анти-троянских программ, — убедиться, что вы на шаг впереди киберпреступников. К счастью, есть отличные компании, которые справились с этой задачей и предлагают эффективных решений защиты . В этом разделе мы перечислили лучшие инструменты удаления троянских программ для удаления троянских вирусов.

🥇1. Malwarebytes

Malwarebytes разработан американской интернет-компанией и впервые был запущен в 2006 году.Он доступен как платный, так и бесплатный продукт и предлагает доступные тарифные планы для обычных пользователей. Имея почти 20-летний опыт работы в антивирусной индустрии, команда круглосуточно работала над усовершенствованием оригинальной версии с последними обновлениями.

Что касается инструментов удаления троянских программ, важно понимать, что Malwarebytes не так мощен, как другие ведущие инструменты удаления троянов. Вместо этого считайте Malwarebytes дополнительным уровнем защиты для защиты от сетевых угроз наряду с классическим антивирусом (например, McAfee и Bitdefender). Сам по себе Malwarebytes защитит ваш компьютер от опасных типов вредоносных программ, таких как трояны.

Сам по себе Malwarebytes защитит ваш компьютер от опасных типов вредоносных программ, таких как трояны.

Malwarebytes Features

Malwarebytes обеспечивает защиту в реальном времени от программ-вымогателей, шпионского ПО, вредоносных программ и других типов угроз. Ниже приведены некоторые из функций, которые вы можете ожидать от лучшего антивирусного программного обеспечения.

Защита от новых киберугроз

Встроенный модуль удаления троянских программ обнаруживает и удаляет вредоносные действия в режиме реального времени.Сканирование обычно выполняется круглосуточно, что означает, что оно защищает вашу операционную систему от новых угроз, о которых вы даже не подозреваете. Вредоносное ПО, шпионское ПО и руткиты — это типы киберугроз, с которыми борется Malwarebytes.

Защита от программ-вымогателей

Последние версии программ-вымогателей могут хранить важные файлы на вашем ПК, пока вы не заплатите преступнику. Malwarebytes идеально подходит для обнаружения новых угроз и не позволяет им получить контроль над вашей операционной системой. Этот подход является упреждающим и в основном направлен на блокировку программ-вымогателей до того, как они нанесут ущерб вашему компьютеру.

Malwarebytes идеально подходит для обнаружения новых угроз и не позволяет им получить контроль над вашей операционной системой. Этот подход является упреждающим и в основном направлен на блокировку программ-вымогателей до того, как они нанесут ущерб вашему компьютеру.

Защита от мошенничества

Киберпреступники могут получить доступ к вашим учетным данным для кражи конфиденциальных данных и денег. Malwarebytes Premium защищает пользователей от криптоджекинга; это когда на ваш компьютер устанавливается программа для майнинга биткойнов.

Игровой режим

Функция «игровой режим» — это то, что вам нужно, если вам не нужно отвлекаться от игрового сеанса. Это эффективно остановит любые обновления, запланированные проверки и всплывающие окна в Malwarebytes, которые могут помешать игровому процессу.

→ Попробуйте Malwarebytes бесплатно! ←

🥈2. Norton 360

Антивирусный пакет Norton 360 защищает ваши устройства от вредоносных программ и других типов киберугроз. Таким образом, в тестах, проведенных AV-Comparatives, Norton набрал 100% за эффективную защиту от всех угроз нулевого дня.

Таким образом, в тестах, проведенных AV-Comparatives, Norton набрал 100% за эффективную защиту от всех угроз нулевого дня.

Тест защиты AV-Comparatives показал, что Norton 360 заблокировал около 99% угроз. Более того, тесты защиты от вредоносных программ показали, что антивирус Norton может блокировать почти 100% киберугроз.Тем не менее, это было не так хорошо с точки зрения обеспечения оптимальной защиты от офлайн-атак.

Norton 360 предлагает множество удивительных функций, таких как родительский контроль, расширения браузера и интеллектуальный брандмауэр. Кроме того, он может похвастаться новой защитой от кражи LifeLock.

Norton поставляется с ярлыком по выгодной цене и невероятным набором функций для превосходной защиты. Идеально для новичков; он имеет удобный интерфейс и очень простой процесс установки.Кроме того, есть несколько отличных бонусных функций для семейной безопасности, потому что Norton 360 идеально подходит для тех, кто ищет защиту от вредоносных программ с родительским контролем. Кроме того, он идеально подходит для людей, ищущих экономически выгодные тарифы.

Кроме того, он идеально подходит для людей, ищущих экономически выгодные тарифы.

Основные характеристики

- Отлично подходят для родительской защиты

- Финансовая защита, защита личности и брандмауэр

- Ведущее антивирусное решение

- Веб-защита

- Безопасный VPN

- Менеджер паролей

- Сканирование брокера данных

- Мониторинг даркнета

- Умный брандмауэр

Почему выбирают Norton 360

Norton поставляется с полным набором функций, доступных по доступным ценам.Однако по сравнению с другим антивирусным ПО Norton 360 относительно прост. Как упоминалось ранее, Norton 360 предлагает дополнительных функций обеспечения конфиденциальности в Интернете. таких функций, как защита веб-камеры, сканирование брокером данных и мониторинг темной сети. Пользователи также могут получить доступ к защите от кражи личных данных Norton LifeLock, которая добавляет новый уровень защиты от шпионского ПО.

→ Попробуйте Norton 360 бесплатно! ←

🥉3. Bitdefender Antivirus

Сканер Bitdefender выявляет и удаляет троянские вирусы, не замедляя работу вашей системы.Bitdefender удалил всех троянцев с нашего тестового ПК, включая скрытые трояны. Однако, в отличие от других инструментов для удаления троянских программ, которые задерживают работу вашей системы во время сканирования в реальном времени, сканер троянов Bitdefender работает в облаке, и сканирование никак не влияет на производительность вашего ПК .

Bitdefender за долгие годы продемонстрировал отличные результаты в сторонних лабораторных тестах. Более того, в 2020 году Bitdefender был признан лучшим антивирусом по версии AV-Comparatives.Кроме того, он был награжден AV-Test как лучшая производительность и лучшая защита.

Антивирусное программное обеспечение Bitdefender предлагает различные пакеты. Все эти пакеты предлагают лучшую защиту от вредоносных программ и сверхбыстрого сканирования , не загромождая вашу систему. Кроме того, вы получаете антифишинговую фильтрацию, менеджер паролей, шредер файлов и родительский контроль. Сегодня Bitdefender добавляет в вашу систему средства защиты от программ-вымогателей и новые уровни защиты. Хорошей новостью является то, что антивирус неплохо работает на Mac и Windows и предлагает отличную защиту для Android и iOS.

Кроме того, вы получаете антифишинговую фильтрацию, менеджер паролей, шредер файлов и родительский контроль. Сегодня Bitdefender добавляет в вашу систему средства защиты от программ-вымогателей и новые уровни защиты. Хорошей новостью является то, что антивирус неплохо работает на Mac и Windows и предлагает отличную защиту для Android и iOS.

С другой стороны, если вы ищете Safepay и / или VPN, вам следует попробовать антивирус Bitdefender. Кроме того, Bitdefender поставляется с отличным набором удивительных функций, таких как:

- VPN

- Защита микрофона

- Защита веб-камеры

- Безопасный браузер

- Брандмауэр

Нам очень понравился Bitdefender Secure Browser (Safepay). Это полностью изолированное, зашифрованное окно браузера. для банковских операций — троянец не может отслеживать свой веб-трафик, собирать данные с помощью снимков экрана или заражать поисковые системы или панель инструментов.Итак, если вы часто посещаете банковские сайты или сайты платежей, такие как PayPal, Safepay — жизненно важный инструмент безопасности в Интернете.

Антивирус Bitdefender Total Security предлагает все функции Bitdefender для Android, iOS, macOS и Windows. Однако люди, которым нужна только защита компьютера, могут получить планы Bitdefender Internet Security или Antivirus Plus, которые предлагают одинаковое покрытие для 3 или 1 ПК соответственно.

→ Попробовать BitDefender ←

4. IObit Advanced SystemCare

Для большинства людей покупка нового ПК — это решение проблемы с медленным компьютером.К счастью, это не всегда решение. Вместо этого пользователи могут сэкономить много денег, если они просто инвестируют в утилиту настройки, такую как IObit Advanced SystemCare. Приложение позволяет проводить все ремонты системы , найденные в Advanced SystemCare. Он также добавляет оптимизацию, глубокий очиститель реестра Windows и другие функции.

Основные характеристики

Ниже перечислены функции, которые вы найдете в IObit Advanced SystemCare.

Care

Опция IObit Advanced SystemCare обычно поставляется с двумя вариантами сканирования, включая традиционный ручной режим и новый режим AI. Режим AI очищает и ускоряет ваш компьютер разумно, в зависимости от состояния вашего компьютера.

Режим AI очищает и ускоряет ваш компьютер разумно, в зависимости от состояния вашего компьютера.

Ускорение

IObit имеет вкладку ускорения с новыми функциями для повышения производительности вашего ПК.

- Очиститель приложений / панелей инструментов

- Настройка в реальном времени

- Аппаратное ускорение

- Запуск

- Turbo boost

Protect

IObit имеет функцию защиты с различными опциями для защиты всех ваших конфиденциальных данных:

- Инструменты безопасности и ремонта

- Защита конфиденциальных данных

- Защита браузера

- Защита системы

Toolbox

Функция IObit Advanced SystemCare Toolbox включает в себя различные компоненты, которые можно использовать для оптимизации работы компьютера.Он поставляется со многими инструментами очистки системы, инструментами безопасности и восстановления, а также инструментами оптимизации системы. Также IObit перечисляет другие продукты.

Также IObit перечисляет другие продукты.

Software Updater

Вкладка SystemCare Software Updater более оптимизирована. Это проверяет наличие самых современных версий программы на вашем компьютере и позволяет вам напрямую обновлять их одним щелчком мыши.

Вердикт

IObit Advanced SystemCare — очень эффективный инструмент обслуживания системы. IObit не использует много ресурсов.Более того, это освобождает оперативную память от нежелательных сервисов и программ. Он утверждает, что увеличивает производительность вашего ПК более чем на 200%.

По сути, IObit Advanced SystemCare — это универсальное программное обеспечение для удаления вредоносных программ, предназначенное для удаления ненужных записей и файлов для запуска ПК как нового. Благодаря конкурентоспособным ценам и широкому спектру функций вам понравится IObit Advanced SystemCare.

→ Попробуйте IObit Advanced SystemCare ←

5. Антивирус McAfee

Антивирус McAfee предлагает отличное обнаружение и удаление троянов, а также широкий спектр полезных инструментов интернет-безопасности. В наших тестах McAfee удалила все троянские файлы с нашего ПК и веб-браузера. Он даже смог обнаруживать расширения браузера и шпионские приложения на телефоне Android.

В наших тестах McAfee удалила все троянские файлы с нашего ПК и веб-браузера. Он даже смог обнаруживать расширения браузера и шпионские приложения на телефоне Android.

McAfee Total Protection — отличный инструмент защиты от вредоносных программ для ваших планшетов, смартфонов, компьютеров Mac и ПК в рамках одной подписки. На все доступные планы предоставляется 100% гарантия, что означает, что все вредоносные программы будут удалены с ваших устройств.

Функции

Антивирус McAfee отлично работает на iOS, Android, Mac и Windows 10 и работает в фоновом режиме, автоматически обновляется по мере необходимости и сканирует на предмет возможных сетевых угроз.

Защита в реальном времени

После установки нового программного обеспечения или загрузки новых файлов McAfee автоматически сканирует их и блокирует на случай заражения. Сканирование в реальном времени — вот что делает программное обеспечение McAfee лидером. Он сканирует все файлы, установленные на вашем компьютере, в режиме реального времени.

Электронная почта и защита в Интернете

Антивирус McAfee имеет несколько функций, которые защищают вашу личную информацию и файлы при работе в Интернете.

- Советчик по сайту: эта функция предлагает вам дополнительную информацию о сайтах перед их посещением, уведомляя вас о безопасных сайтах.

- Фильтр спама: он оснащен функцией защиты от спама, которая фильтрует нежелательные файлы в вашей электронной почте и блокирует возможные угрозы.

- Брандмауэр: есть брандмауэр, который помогает защитить ваш компьютер от киберугроз, отслеживая полученную информацию.

- Уничтожитель файлов: уничтожитель файлов безвозвратно удаляет файлы, включая файлы во временных файлах Интернета, корзине и пользовательском интерфейсе.

Повышение производительности

Он поставляется с функцией «QuickClean», которая сканирует ваш компьютер на наличие устаревших и ненужных файлов и позволяет вам удалить их, чтобы повысить производительность вашего устройства. В целом McAfee — отличное антивирусное программное обеспечение для всех, кто хочет защитить несколько устройств от кражи личных данных и злонамеренных атак на всех фронтах, включая социальные сети и электронную почту.

В целом McAfee — отличное антивирусное программное обеспечение для всех, кто хочет защитить несколько устройств от кражи личных данных и злонамеренных атак на всех фронтах, включая социальные сети и электронную почту.

→ Попробуйте McAfee ←

Что делает троянский вирус?

Хотите знать, что такое троянский вирус? Троянский конь или троянский конь — это тип вредоносного ПО, которое часто маскируется под легальное программное обеспечение.Хакеры и киберугрозы, пытающиеся получить доступ к вашей личной информации, могут использовать троянский вирус. Социальная инженерия часто обманом заставляет пользователей запускать и загружать троянские программы в свои системы. Если они активны, трояны позволяют хакерам получить доступ к бэкдору, украсть конфиденциальные данные и шпионить за вами.

Вы часто слышите, как люди говорят о «троянском вирусе», но это может ввести в заблуждение, потому что, в отличие от компьютерных вирусов, троян не самовоспроизводится. Скорее, троянец распространяет , выдавая себя за более полезное программное обеспечение или контент, но тайно содержит вредоносные инструкции.

Скорее, троянец распространяет , выдавая себя за более полезное программное обеспечение или контент, но тайно содержит вредоносные инструкции.

Замедлить вашу систему

Троян должен быть запущен жертвами для выполнения своей работы. Есть разные способы, с помощью которых вирус троянского коня может повлиять на ваш компьютер , например, замедлить его работу. Низкая производительность устройства — например, частые сбои или медленная работа. Изменился рабочий стол — например, изменилось разрешение экрана или цвет стал другим. Вы будете перенаправлены на незнакомые сайты при просмотре онлайн.

Отправка дорогостоящих SMS-сообщений

Вы начинаете видеть всплывающие окна с поддельным антивирусным программным обеспечением, в котором утверждается, что ваш компьютер заражен, и предлагается запустить программу для удаления вируса.Пользователь заходит на вредоносный сайт через скрытую загрузку, которая выдает себя за полезное программное обеспечение. Пользователи загружают программы, издатель которых неизвестен, с веб-сайта, которому можно доверять. Пользователь становится жертвой атаки социальной инженерии или других фишинговых атак, открывая зараженные вложения электронной почты.

Пользователи загружают программы, издатель которых неизвестен, с веб-сайта, которому можно доверять. Пользователь становится жертвой атаки социальной инженерии или других фишинговых атак, открывая зараженные вложения электронной почты.

Изменить настройки

Киберпреступники устанавливают троян, используя уязвимость программы или используя неавторизованный доступ. Киберпреступники создают поддельную сеть точек доступа Wi-Fi, которая выглядит так, будто пользователь пытается подключиться к ней.

Spy on You

Трояны неплохо умеют прятаться. Троянские вирусы обманом заставляют вас установить их на ваш компьютер, а затем запускать в фоновом режиме для достижения своей цели. Если вы станете жертвой, вы можете заметить это только тогда, когда будет слишком поздно. Ниже приведены некоторые признаки, на которые следует обратить внимание, если вы подозреваете, что ваш компьютер заражен.

- Рост количества спам-писем

- Панель задач изменилась или полностью исчезла

Создание бэкдоров

Если пользователи подключаются к сети, они могут быть перенаправлены на поддельные сайты, содержащие эксплойты браузера.

Используйте вашу систему для DDoS-атак

Троянские вирусы могут использовать ваш компьютер для DDoS-атак. Имейте в виду, что DDoS-атаки в США незаконны.

Как всегда, сочетание отличной антивирусной защиты и высокой гигиены кибербезопасности — лучшая защита от троянских вирусов:

- Будьте очень осторожны при загрузке

- Тщательно отслеживайте фишинговые угрозы

- Обновляйте программное обеспечение вашей ОС сразу после появления обновлений

- Не посещайте небезопасные сайты

- Избегайте нажатия на баннеры и всплывающие окна

- Защитите свои учетные записи уникальными сложными паролями

- Используйте брандмауэры для защиты вашей личной информации

- Регулярное резервное копирование

Как вы можете заразиться троянским конем Вирус?

В этом разделе мы подробнее рассмотрим те места, где вы более уязвимы для атак троянских вирусов.Хотя все троянские вирусы могут показаться типичными программами, им нужен способ привлечь ваше внимание, прежде чем пользователь по незнанию установит их в своей системе. Трояны отличаются от большинства типов вредоносных программ , поскольку они обманом заставляют пользователей устанавливать их сами. Вы будете думать, что троянский вирус — это музыкальный файл или игра, и загруженные вами файлы, скорее всего, будут работать как обычные файлы.

Однако они также установят на ваш компьютер опасный вирус троянского коня. Будьте очень осторожны, если получаете файлы из источников, перечисленных ниже.Некоторые пользователи устанавливают троянские программы с поддельных вложений электронной почты и с файловых сайтов. Кроме того, вы можете подвергнуться атаке со стороны взломанных сетей, зараженных веб-сайтов, поддельных сообщений чата и т. Д.

вложения электронной почты

мошеннические вложения электронной почты — еще один способ для пользователей оказаться уязвимыми для троянских вирусов. Например, киберпреступник может прислать вам письмо в виде вложения, в надежде, что вы сразу же нажмете на него; следовательно, вы сразу же заразитесь после его открытия.Большинство хакеров отправляют электронные письма тысячам людей. Но есть и другие, которые преследуют определенные предприятия или людей, на которых они нацелены.

Когда дело доходит до целевых дел, киберпреступник рассылает фальшивые электронные письма, которые якобы отправлены вашим знакомым. В электронном письме может содержаться код , который вы считаете безопасным, , например текстовый документ, но вирус немедленно заразит ваш компьютер, если вы откроете это вложение. Самый простой способ защитить себя от таких атак — связаться с отправителем, чтобы убедиться, что вы знаете человека, который отправил вам вложение.

Взломанные сети Wi-Fi

Другой распространенный источник троянских вирусов — это взломанные сети Wi-Fi. Хакер создает поддельную сеть Wi-Fi, которая выглядит точно так же, как та, к которой вы хотите подключиться. Если вы совершите ошибку, подключившись к такой сети, злоумышленник затем перенаправит вас на поддельный сайт , который выглядит как настоящий , и даже специалисты не смогут заметить разницу. Эти поддельные сайты содержат эксплойты браузера, которые перенаправляют файлы, которые вы пытаетесь загрузить.

Поддельные сообщения

Неограниченное количество популярных программ и других полезных приложений позволяет вам общаться с другими людьми с вашего ПК. Но независимо от того, когда вы решите использовать такое программное обеспечение для личных или деловых контактов, вы можете подвергнуться риску заражения трояном, если вы не знаете, как вы должны защитить себя или удалить вирус трояна.

Хакеры изменяют сообщение так, чтобы оно выглядело как сообщение от человека, которому вы доверяете. Помимо спуфинга, киберпреступники также создают аналогичные учетные данные для входа в систему, надеясь, что вы этого не заметите.Затем, как и в случае поддельных писем, преступник отправляет вам зараженное троянцем приложение или файл.

Зараженные веб-сайты

Большинство киберпреступников нацелены на сайты, а не на отдельных пользователей. Хакеры находят слабые места в незащищенных сайтах, которые позволяют преступникам загружать файлы или брать на себя контроль над всем сайтом. Если происходит такой захват, преступник может использовать этот сайт для перенаправления пользователей на другие сайты.

Обмен файлами

Практически каждый, кто пользовался Интернетом, пользуется сайтами для обмена файлами.Сайты обмена файлами включают торрент-сайты и другие веб-сайты, которые позволяют пользователям обмениваться файлами, и эта идея очень привлекательна по разным причинам. Во-первых, это позволяет людям получить премиальную программу, не платя розничные цены. Но, к сожалению, сайты для обмена файлами очень привлекательны для киберпреступников , ищущих простые пути в вашу систему.

Например, злоумышленник загружает взломанные копии популярной программы на торрент-сайт для бесплатной загрузки, а затем ждет, пока потенциальные жертвы немедленно загрузят ее, но эта программа содержит скрытого трояна, который позволяет злоумышленникам контролировать ваш компьютер.

Часто задаваемые вопросы об удалении троянских программ

Можно ли удалить троянские вирусы?

Да, вы можете удалить троянские вирусы, отключив на своем компьютере элементы автозагрузки, которые не поступают из надежных источников. Для получения лучших результатов начните с перезагрузки устройства в безопасном режиме, чтобы вирус не помешал вам полностью удалить его.

Какое лучшее средство для удаления троянских вирусов?

Некоторые из лучших инструментов для удаления троянов, которые вы можете использовать, включают антивирус Bitdefender, Malwarebytes, Norton 360 и McAfee.

Как мне бесплатно удалить троянский вирус с моего компьютера?

Вы можете бесплатно опробовать различные инструменты для удаления троянских программ, не тратя при этом денег. Однако у вас будет совсем немного времени, чтобы получить доступ к бесплатной пробной версии. Например, Bitdefender позволяет вам получить доступ к бесплатной версии в течение 30 дней. Затем вы можете перейти на премиум-версию.

Опасны ли троянские вирусы?

Троянский конь — один из самых опасных и распространенных типов угроз, который может заразить ваше мобильное устройство или компьютер.Троянские программы часто маскируются под полезное или безобидное программное обеспечение, которое вы загружаете из Интернета.

Могут ли троянские вирусы заразить iPhone?

На сегодняшний день нет известных троянских вирусов или программ, которые могут повлиять на iPhone.

Автор: Марк Бруно

Марк Бруно не типичный компьютерный фанатик. У него есть степень в области права и криминологии, и он всегда нуждался в правосудии. Видя, как все становится оцифрованным, он решил освоить кибербезопасность и защиту от вирусов, и он присоединился к команде LossOfPrivacy.10 ЛУЧШИХ бесплатных программ для удаления вредоносных программ 2021 года [ТОП-выборочно]

Полный список лучших инструментов для удаления вредоносных программ с функциями и сравнением. Прочтите этот обзор, чтобы выбрать лучшее программное обеспечение для защиты от вредоносных программ, соответствующее вашим требованиям:

В этом обзоре рассматриваются особенности, цены, плюсы и минусы лучших решений для удаления вредоносных программ, а также их сравнение.

Сегодня компании по всему миру пытаются справиться с проблемами кибербезопасности.Угроза кибератак для бизнеса вполне реальна, поскольку статистика показывает рост утечки данных за последние несколько лет.

Атаки вредоносного ПО: влияние и обзор

Исследование Accenture, проведенное в 2017 году, показывает, что ежегодно в США происходит более 130 случаев крупномасштабных целевых утечек данных, и это число ежегодно растет на 27%.

Основные результаты исследования Accenture «Стоимость киберпреступности».[источник изображения]

Исследование, проведенное Accenture, также показало, что самыми дорогостоящими видами кибератак были вредоносные программы и атаки через Интернет.Средняя сумма, которую компании тратили на вредоносное ПО и веб-атаки, составляла 2,4 миллиона долларов и 2 миллиона долларов соответственно.

Общая годовая стоимость киберпреступности для типов атак в миллионах долларов СШАИз приведенной выше цифры мы видим, что вредоносное ПО является самым дорогостоящим типом кибератак для бизнеса на сегодняшний день. Вредоносные программы не только обходятся вашему бизнесу в миллионы долларов, но и отнимают у вас много драгоценного времени. Мы говорим об этом, потому что исследование Accenture сообщает, что среднее время, необходимое для устранения злонамеренной атаки инсайдеров, составляет 50 дней.

Принимая во внимание влияние вредоносных программ на стоимость и время, стоит подумать о своей уязвимости для вредоносных программ и о том, как предотвратить или минимизировать этот риск. Самым первым шагом в этом отношении будет понимание вредоносного ПО, его типов и способов защиты от него.

Все это и многое другое мы объяснили в следующем разделе, который дает ответы на часто задаваемые вопросы об удалении вредоносных программ и вредоносных программ.

Часто задаваемые вопросы о вредоносных программах и их удалении

Ниже перечислены наиболее часто задаваемые вопросы о вредоносных программах и их удалении.

Q # 1) Что такое вредоносное ПО?

Ответ: Аббревиатура от вредоносного программного обеспечения, вредоносное ПО является общим термином для всех видов вредоносных компьютерных программ, которые используются хакерами и другими злоумышленниками для нанесения ущерба и получения доступа к конфиденциальной информации.

Используя вредоносное ПО, киберпреступники могут раскрыть вашу личность и нанести ущерб отдельным компьютерам, серверам или целой компьютерной сети. В большинстве случаев вредоносная программа получает доступ к компьютеру или другому устройству через электронную почту или Интернет.

Однако бывают случаи, когда он может получить доступ к устройству через программное обеспечение, панели инструментов, музыкальные файлы, демонстрации игр, бесплатные подписки, веб-сайты или что-либо еще, загруженное на устройство из Интернета, которое не защищено антивирусным ПО.

Q # 2) Какие бывают типы вредоносных программ?

Ответ: Под типами вредоносных программ понимаются различные способы, которыми вредоносные программы могут заразить устройство или компьютерную систему.

С учетом этого к наиболее распространенным типам вредоносного ПО относятся следующие:

- Червь

- Вирус

- Троян

Автономное вредоносное ПО, Worm воспроизводит себя и переносится с одного компьютера на другой.

Часть компьютерного кода, вирус может бесконтрольно распространяться, чтобы повредить основные функции системы и удалить или повредить файлы.

Вредоносная программа, троян обманом заставляет людей активировать ее, чтобы она могла быстро распространиться и нанести ущерб системе.

Q # 3) Какие различные методы атак используются вредоносными программами для заражения и распространения?

Ответ. Методы атаки, которые использует вредоносное ПО для заражения и распространения, включают:

- Шпионское ПО

- Руткит

- Рекламное ПО

- Программа-вымогатель

- Ботнеты

- Вредоносная реклама

Как следует из названия, шпионское ПО — это вредоносная программа, предназначенная для слежки за вами.Вредоносная программа тайно собирает информацию о ничего не подозревающем пользователе, скрываясь в фоновом режиме и делая записи о его действиях в Интернете. Часто это набор программных инструментов, Rootkit дает злоумышленникам удаленный доступ и контроль над системой, такой как компьютер.

Хотя рекламное ПО не всегда является вредоносным, оно может подорвать безопасность вашей системы, пытаясь показать вашу рекламу, и тем самым может позволить множеству других вредоносных программ проникнуть в вашу систему. Вредоносное ПО, которое шифрует файлы на жестком диске, а затем требует за них выкуп, называется программами-вымогателями.

Ботнеты — это сеть зараженных компьютеров, которые работают вместе под контролем злоумышленника, чтобы поставить под угрозу безопасность системы и нанести ей ущерб. Используемая для тайной доставки вредоносного ПО на компьютер ничего не подозревающих пользователей, вредоносная реклама включает использование законной рекламы или рекламных сетей для распространения вредоносного ПО.

Q # 4) Как предотвратить и защитить от вредоносного ПО?

Ответ: Лучший способ предотвратить вредоносное ПО и обеспечить защиту от него — это использовать мощное антивирусное и антивирусное программное обеспечение.

Еще один способ предотвратить вредоносное ПО — не открывать ссылки или вложения электронной почты из неожиданных или неизвестных источников. Существуют также некоторые технические превентивные меры, которые вы можете предпринять, чтобы вредоносные программы не заразили вашу систему и / или сеть.

Эти технические меры включают:

- Исправление и обновление ваших систем.

- Ведение инвентаря оборудования, чтобы точно знать, что именно защищать.

- Постоянная оценка вашей инфраструктуры на уязвимость.

Это некоторые технические меры, которые вы можете предпринять для предотвращения вредоносных программ. Однако использование лучшего антивирусного и антивирусного программного обеспечения по-прежнему является наиболее разумным способом распознавания, удаления и предотвращения вредоносных программ.

Q # 5) В чем разница между антивирусом и защитой от вредоносных программ?

Ответ: Назначение антивирусного ПО — обеспечение защиты. Эта программа используется для предотвращения загрузки в вашу систему файлов, содержащих вирусы.Кроме того, он предотвращает активацию вируса в случае, если он каким-то образом проникнет в вашу систему.

С другой стороны, программное обеспечение для защиты от вредоносных программ, которое также известно как средство удаления вредоносных программ, немного отличается по принципу работы. В то время как антивирусное программное обеспечение направлено на предотвращение, антивирусное программное обеспечение стремится искоренить и уничтожить вредоносное ПО, которое уже загружено и активировано в системе.

Несмотря на то, что между этими двумя типами программного обеспечения есть много общего, для максимальной защиты рекомендуется использовать оба.

Q # 6) В чем важность программного обеспечения для удаления вредоносных программ?

Ответ: Хотя вы можете удалить некоторые активные вирусы с помощью антивирусного программного обеспечения, они, вероятно, снова появятся в системе в будущем. Это связано с тем, что они не удаляются, а просто скрываются на зараженном компьютере и, таким образом, могут быть повторно активированы в более позднее время.

С другой стороны, средства удалениявредоносных программ полностью удаляют вредоносное ПО с зараженного компьютера, и вирус вряд ли снова появится в системе.Это потому, что невероятно важно использовать программу защиты от вредоносных программ наряду с антивирусной программой для защиты вашей системы от вредоносных программ.

Q # 7) Что мне нужно: бесплатное или платное вредоносное ПО?

Ответ: Это одно из наиболее важных решений, которые необходимо принять при выборе средства удаления вредоносных программ. Прежде всего, вы должны знать, что бесплатное вредоносное ПО — это не то же самое, что вредоносное ПО с бесплатным пробным периодом.

Сегодня вы встретите несколько антивирусных программ, которые можно использовать бесплатно в течение 30 дней.Когда бесплатная пробная версия закончится, вам будет предложено купить полную подписку. С другой стороны, бесплатное вредоносное ПО не имеет пробного периода и может использоваться бесплатно, пока вы используете программное обеспечение.

В обмен на бесплатное программное обеспечение поставщики вредоносного программного обеспечения могут запросить у вас некоторую неличную информацию в рекламных целях. Хотя это не нарушает вашу конфиденциальность, это может раздражать, и это серьезный недостаток, связанный с бесплатным вредоносным ПО.

С точки зрения функциональности бесплатное вредоносное ПО выполняет большинство основных задач, которые могут быть выполнены с его платным аналогом, например, сканирует устройство на наличие вредоносных программ и затем активирует соответствующую защиту.

Однако, как только вы пройдете мимо основ, сравнивать эти два значения не имеет особого смысла. Возможно, самым большим преимуществом выбора платного вредоносного ПО перед бесплатной версией является обеспечение защиты от вредоносного ПО в режиме реального времени.

Другими преимуществами выбора платного вредоносного ПО являются обеспечение поддержки клиентов и доступ к целому ряду функций, таких как уведомления об опасных веб-сайтах, защита от программ-вымогателей, функции защиты от фишинга, родительский контроль, брандмауэр и многое другое.

Проверка фактов о рынке антивирусного и антивирусного программного обеспечения: Согласно недавно опубликованному отчету об исследовании рынка, к 2024 году мировой рынок антивирусного программного обеспечения вырастет до 3500 миллионов долларов. С другой стороны, глобальный рынок антивирусного программного обеспечения Ожидается, что рынок вырастет до 5,7 млрд долларов к 2020 году, то есть в следующем году.

В настоящее время наибольшая доля рынка антивирусного программного обеспечения принадлежит Avast Software, за ней следуют Malwarebytes и Bitdefender.

Ниже приводится инфографика, в которой показано различное программное обеспечение для защиты от вредоносных программ по размеру рынка.

Инфографика, показывающая различное программное обеспечение для защиты от вредоносных программ по размеру рынка.[источник изображения]

Хотя приведенная выше инфографика показывает самое популярное программное обеспечение для защиты от вредоносных программ на основе цифр, это не полное и окончательное представление о лучших инструментах для удаления вредоносных программ.

Хотя различные программы для защиты от вредоносных программ, представленные в инфографике, привлекают огромное количество людей, ищущих их, это не означает, что все они являются лучшим программным обеспечением для удаления вредоносных программ, доступным на сегодняшний день.

Некоторые антивирусные программы, представленные в инфографике, могут входить в список лучших антивирусных решений, а другие — нет.

Это потому, что они не соответствуют критериям лучшего средства удаления вредоносных программ, которое включает:

- Комплексная защита, т.е. защита от всех типов и видов вредоносных программ.

- Незначительное влияние на производительность системы.

- Удобство использования

- Служба поддержки клиентов

- Набор функций / инструментов в комплекте.

- Отличная репутация

- Доступно / Экономично.

Приведенный выше список не является исчерпывающим, и есть еще несколько факторов, которые следует учитывать при выборе инструмента для удаления вредоносных программ.

Список лучших средств удаления вредоносных программ

Ниже перечислены самые популярные программы для удаления вредоносных программ.

- Системный механик Ultimate Defense

- Ресторо

- Расширенный уход за системой

- Vipre

- Нортон 360

- Расширенное средство защиты системы

- Malwarebytes

- LifeLock

- Антивирус Bitdefender

- AVG

- Norton Power Eraser

- Avast Internet Security

- HitmanPro

- Emsisoft

- Trend Micro

- Comodo

- Средство удаления вредоносных программ Microsoft

Сравнение лучших программ для удаления вредоносных программ

Давайте изучим !!

# 1) Системный механик Ultimate Defense

System Mechanic Ultimate Defense — это платформа для полной производительности, защиты и конфиденциальности.Он имеет System Shield для блокировки вредоносных программ и Malware Killer для поиска и уничтожения существующих вредоносных программ. Malware Killer может находить и удалять вредоносные программы с зараженных компьютеров. Он использует сканирование и анализ на основе облачного сканирования.

Для блокировки вредоносного ПО использует стратегии реактивного и упреждающего обнаружения вредоносного ПО. Реактивная стратегия обнаруживает вирусы, используя обнаружение опубликованных сигнатур вредоносных программ. В проактивной стратегии используется сложная техника мониторинга поведения. Это поможет составить общее представление о файле.

Особенности: Оптимизация производительности ПК, защита конфиденциальности в Интернете, безопасное управление паролями, удаление вредоносных программ, блокировка вредоносных программ, стирание целых дисков и восстановление удаленных файлов.

Цена:

- Купон со скидкой: Получите огромную скидку 60% на System Mechanic Ultimate Defense всего за 31,98 доллара!

- Код купона: workfromhome (только для новых клиентов)

- Действителен с: Сейчас

- Действительно до: 5 октября 2020 г.

# 2) Ресторо

Restoro — это полная система для ремонта ПК.В нем используются мощные технологии для безопасного и надежного восстановления ПК до оптимального состояния. Он может удалить вредоносные программы с вашего компьютера. Это восстановит максимальную производительность вашего ПК.

Restoro имеет функции для удаления вирусов и шпионского ПО. Он может исправить вирусные повреждения. Он устранит проблемы со стабильностью Windows и приложений. Он может выполнять восстановление операционной системы.

Характеристики:

- Restoro может обнаруживать опасные веб-сайты.

- Он обнаружит опасные приложения в режиме реального времени.

- Заменит поврежденные или отсутствующие файлы Windows на новые.

- Restoro имеет функции защиты от вредоносных программ.

Цена: Restoro предлагает бесплатную пробную версию. Его 1 лицензия с одноразовым ремонтом обойдется вам в 29,95 долларов. Неограниченное использование с поддержкой в течение 1 года доступно за 29,95 долларов США. 3 лицензии с неограниченным использованием на 1 год обойдутся вам в 39,95 долларов США.

# 3) Advanced SystemCare

Advanced SystemCare — это инструмент для очистки и оптимизации вашего ПК.Это может увеличить скорость ПК до 200%. Это убережет ваши личные данные от незащищенных программ. Вы можете получить скидку 50% от Advanced SystemCare, перейдя по ссылке ниже.