Лечение компьютерных вирусов и удаление троянов из зараженной системы

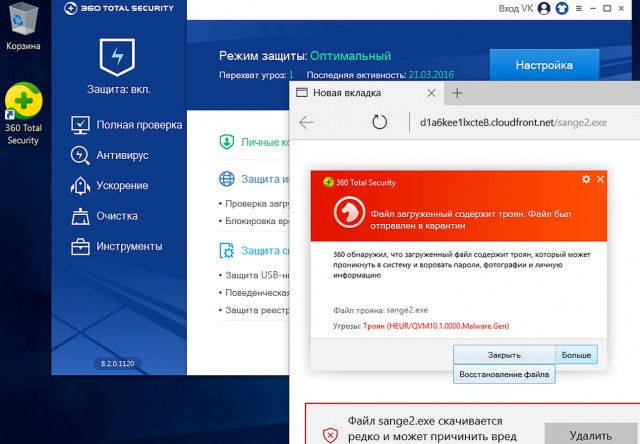

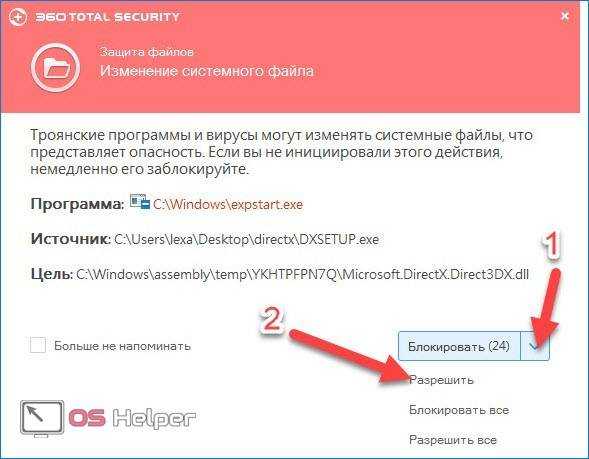

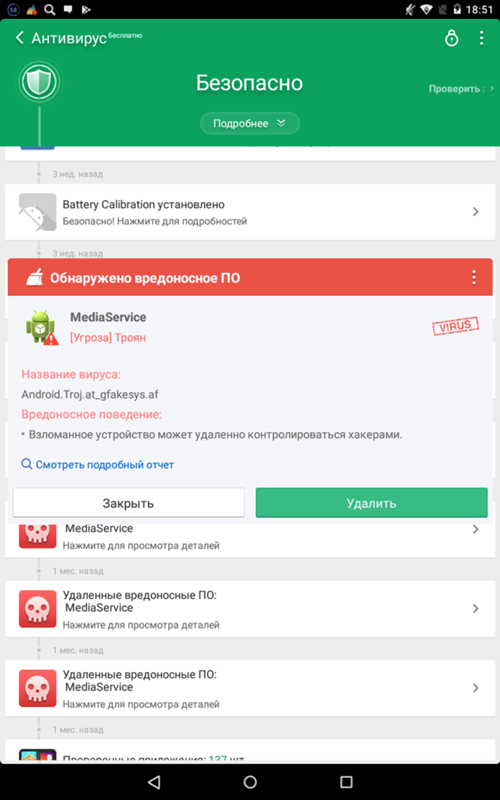

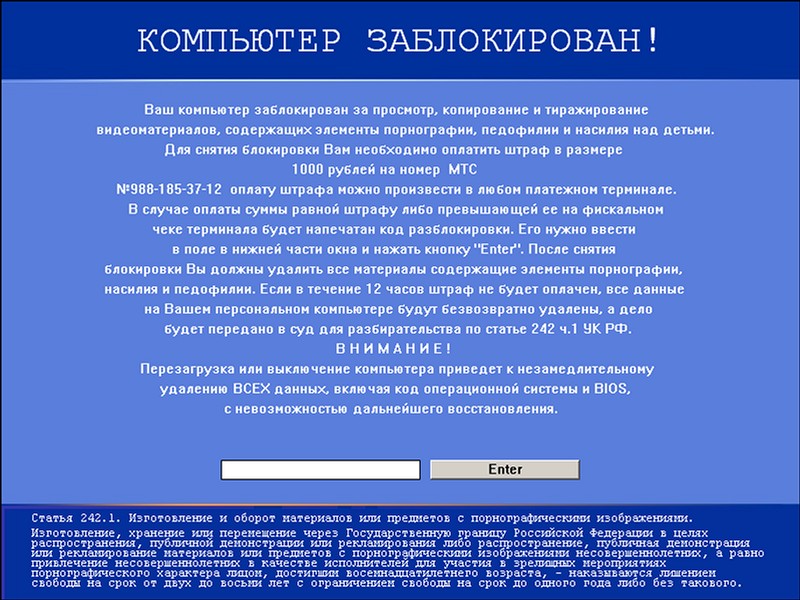

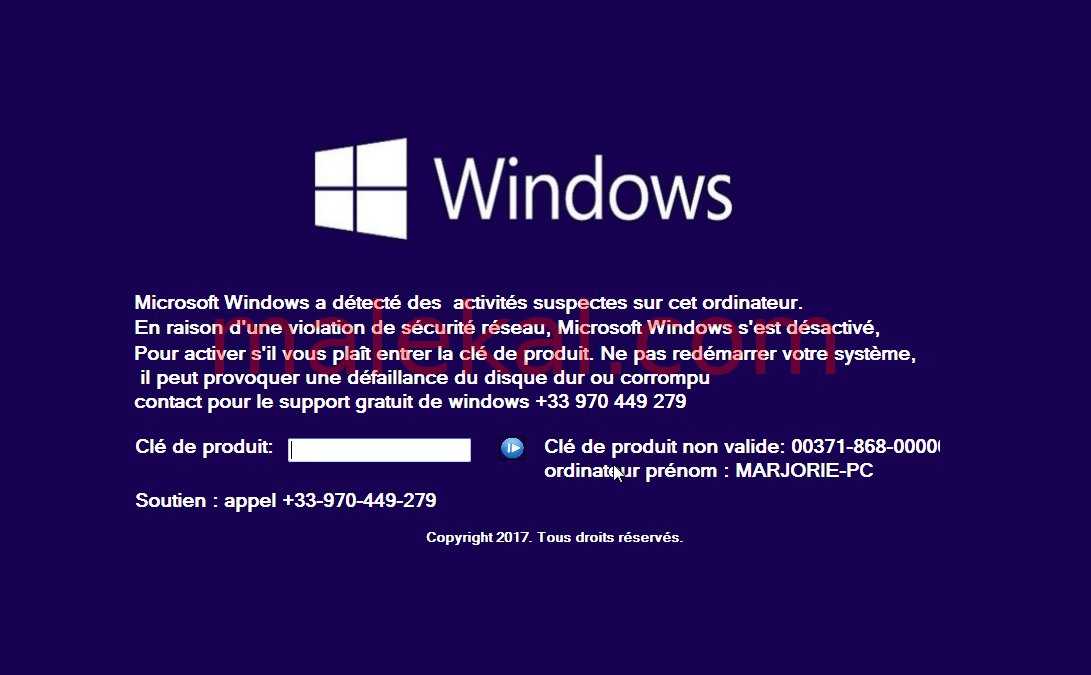

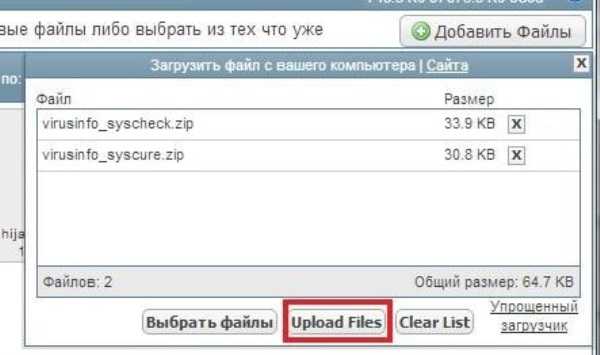

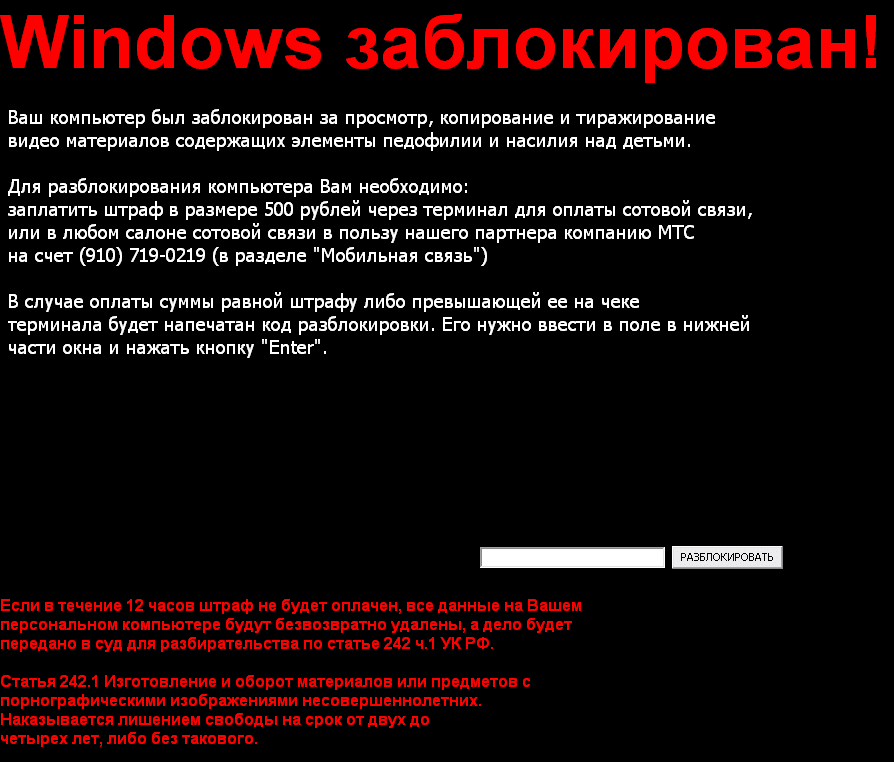

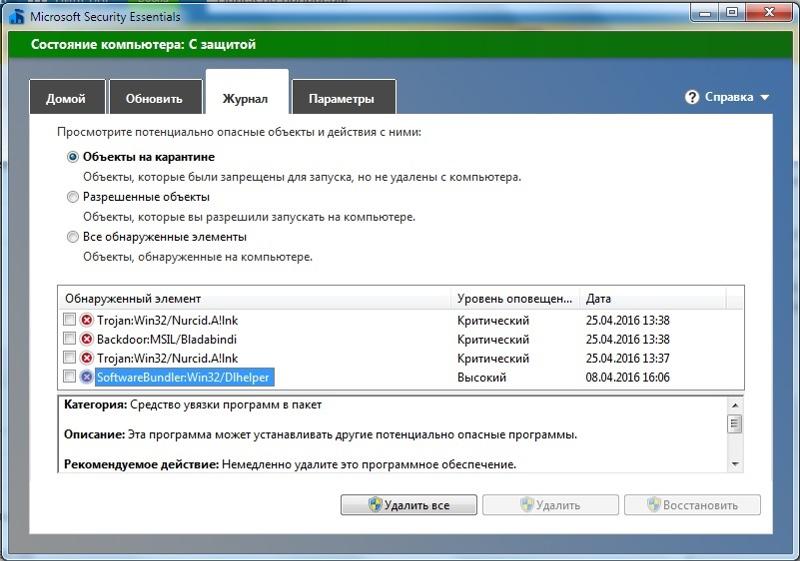

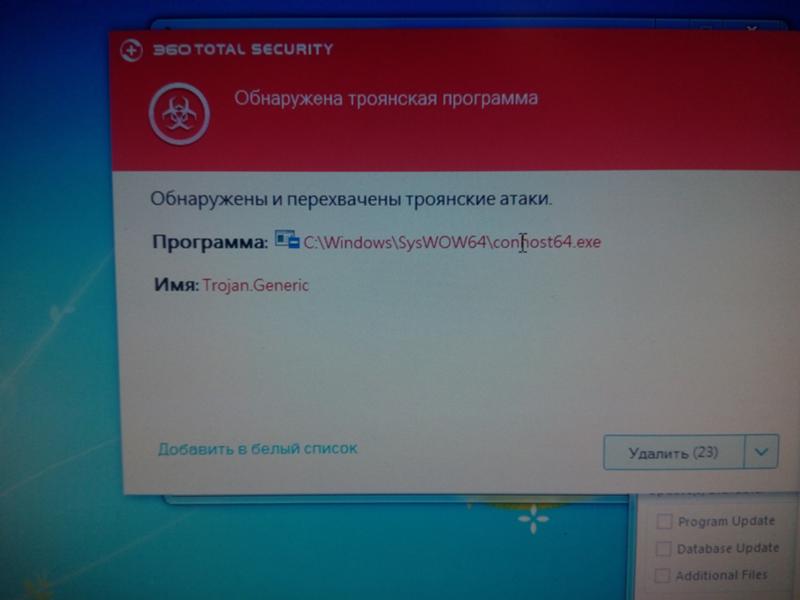

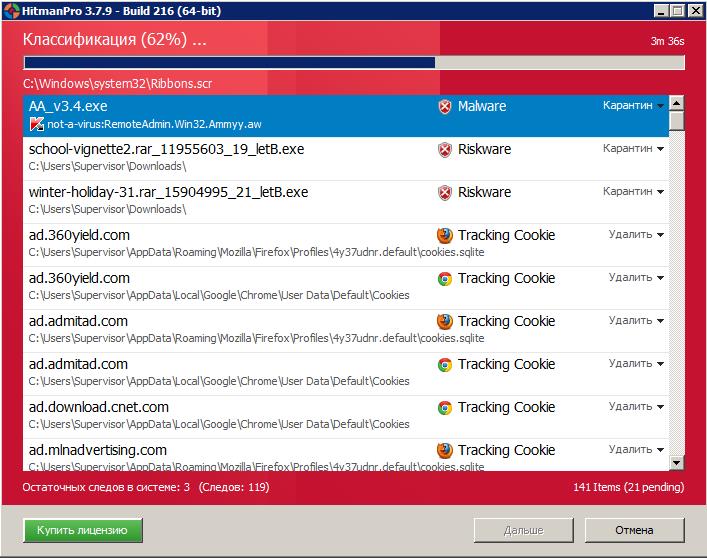

Лечение компьютерных вирусов и удаление троянов из зараженной системы Всем пользователям компьютера рано или поздно приходится столкнуться с компьютерными вирусами или троянами в своей системе. Это, конечно, событие печальное, но далеко не смертельное. Подавляющее большинство троянов несут в себе шпионский функционал и не имеют прямой целью нанесение вреда компьютеру. Реальные проблемы могут доставить трояны, которые вступают в конфликт с антивирусом на этапе их удаления из системы, что в результате приводит, например, к краху операционной системы. Кроме того, в последнее время широкое распространение получили трояны-вымогатели, которые блокируют работу операционной системы и требуют отправить выкуп через SMS или иным образом. Трояны с деструктивным функционалом, которые удаляют пользовательскую информацию с жесткого диска, сегодня встречаются редко. Заражение компьютерным вирусом В случае с заражением компьютерным вирусом на компьютере уже, скорее всего, заражена добрая половина всех исполняемых файлов, особенно если использовали компьютер без антивируса или у антивируса закончилась лицензия. Тем не менее, сохраняйте спокойствие, если Ваш антивирус после очередного обновления нашел в оперативной памяти вирус или троян! Полдела уже сделано, нарушитель найден и осталось лишь удалить троян или обезвредить. Подавляющее большинство современных антивирусов способны провести лечение вирусов или удаление троянов самостоятельно. Вам же может потребоваться лишь дать отмашку антивирусу, чтобы тот приступил к лечению или удалению найденных вирусов. По отношению к обнаруженным угрозам антивирус обычно предлагает несколько вариантов действий. В случае заражения компьютера троянами антивирусы особо не церемонятся. Как Вы помните, троян по своей сути представляет полностью вредоносный объект, поэтому лечить в нем особенно нечего. В случае лечения троянов антивирусы обычно завершают троянские процессы или потоки, после чего удаляют файлы троянов с жесткого диска. Порой можно столкнуться с ситуацией, когда троян подменил собой или внес изменения в какой-либо системный файл. Обычно это делается, чтобы обеспечить скрытый автозапуск троянских компонентов, без наличия ключей в системном реестре или чтобы спрятать тело трояна от антивирусов. Естественно, просто так удалять такой файл уже нельзя! Это может привести к краху всей операционной системы Windows. Нередко производители антивирусов выпускают даже специальные утилиты для лечения определенных типов вирусов или удаления троянов, отличающихся своим технологическим потенциалом от остальной массы. Если у вашего антивируса по какой-то причине не получается провести удаление трояна из зараженной системы, то на помощь готовы прийти специальные лечебные утилиты. Одна из самых популярных бесплатных программ для обнаружения и удаления троянов — это антивирусная программа AVZ. AVZ имеет массу возможностей для детектирования, а также удаления известных и неизвестных троянов из зараженной системы. Есть и автоматизированные утилиты для лечения компьютера от всех типов компьютерных угроз: руткитов, вирусов, троянов и пр., которые работают по сигнатурам: Одна из самых удачных подобных программ — это бесплатная утилита для лечения компьютера DRWeb Cureit. CureIt бесплатна для лечения вирусов на домашнем компьютере, если Вы планируете лечить вирусы с её помощью на работе, то придется приобретать лицензию… Утилита для лечения компьютерных вирусов – DrWeb CureIT не требует установки в систему, она работает сразу же после запуска исполняемого файла. Бесплатная утилита для лечения вирусов от DrWeb обновляется по несколько раз в день, поэтому Вы можете скачать бесплатный антивирус с последними базами практически в любой момент времени. Лаборатория Каспеского также выпускает свой бесплатный антивирус для лечения зараженного компьютера — это утилита AVP Tool. |

Удаление вирусов, троянов и других вредоносных программ

Компьютер зараженный вирусами — это серьезная проблема для его владельца. Вредоносные программы могут не только замедлять или блокировать работу операционной системы, но и повреждать, удалять, шифровать данные, рассылать спам и так далее. Удаление вирусов – не простая задача. Очень часто для этого требуются высококвалифицированные знания и умения применять эти знания на практике. Основная работа специалистов заключается в умении корректно удалить тот или иной вирус. Наши специалисты практически каждую неделю проходят тренинги по обнаружению новых вирусов и методов борьбы с ними. Автоматическое удаление вирусов (с помощью антивирусной программы), помогает не всегда. Если заражение уже произошло, то вирус как правило блокирует службы антивируса, и он становиться бесполезным. В этой ситуации может помочь только удаление вирусов вручную. Этот процесс делится на несколько этапов, и все они выполняются последовательно. Только в таком случае можно рассчитывать на успех.

Наши специалисты практически каждую неделю проходят тренинги по обнаружению новых вирусов и методов борьбы с ними. Автоматическое удаление вирусов (с помощью антивирусной программы), помогает не всегда. Если заражение уже произошло, то вирус как правило блокирует службы антивируса, и он становиться бесполезным. В этой ситуации может помочь только удаление вирусов вручную. Этот процесс делится на несколько этапов, и все они выполняются последовательно. Только в таком случае можно рассчитывать на успех.

Такую сложную процедуру с Вашим компьютером лучше всего доверить профессионалам. В случае некорректного удаления вирусов можно повредить операционную систему. Трояны заражают системные файлы, отвечающие за работу windows и, как правило, хранятся в системных папках. Поэтому обнаружить вредоносную программу довольно сложно. Если операционная система заблокировалась и нет доступа к жесткому диску, специалист принимает решение очистить жесткий диск от вредоносных программ с виртуальной операционной системы. Он устанавливает программу, которая может получить доступ к жесткому диску и реестру компьютера, после чего мастер приступает к удалению вирусов вручную. Для начала специалист определяет название вредоносной программы, который в данный момент наносит вред компьютеру.

Он устанавливает программу, которая может получить доступ к жесткому диску и реестру компьютера, после чего мастер приступает к удалению вирусов вручную. Для начала специалист определяет название вредоносной программы, который в данный момент наносит вред компьютеру.

Как происходит заражение вирусами

Очень часто случается так, что компьютер начинает зависать, глючить и вести себя так как ему вздумается. Проще говоря, если компьютер ведет свою жизнь, то скорее всего, произошло заражение вирусами. Заражение происходит в различных случаях по разному, и виной этому в, основном, сами пользователи. Сегодня чаще всего заражение происходит из интернета. Стоит Вам только зайти на сайт с сомнительным содержанием как троян уже в Вашей операционной системе. Конечно, если установлен антивирус, риск заражения очень сильно снижается. Однако нет ничего идеального. Любой антивирус может пропустить вредоносную программу, и заражение произойдет очень быстро.

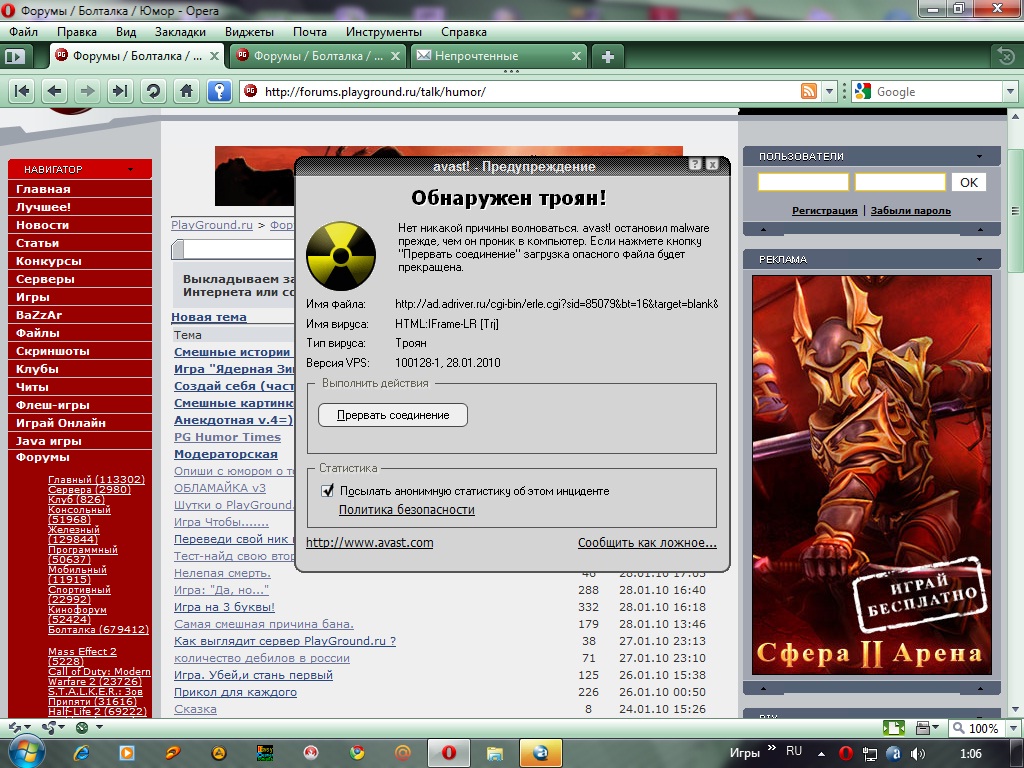

Помимо автоматических вирусов, которые могут автоматически попасть на компьютер с сайта, очень часто встречаются различные уловки на страницах в интернет. Пользователи самостоятельно кликают на заманчивые иконки, где им предлагают «супер новости» или просмотр «видео файлов». А чтобы открыть это видео, пользователю предлагается скачать и установить файл. Это, конечно же – троян. После его скачивания происходит заражение компьютера, его блокировка и другие неприятные вещи.

Пользователи самостоятельно кликают на заманчивые иконки, где им предлагают «супер новости» или просмотр «видео файлов». А чтобы открыть это видео, пользователю предлагается скачать и установить файл. Это, конечно же – троян. После его скачивания происходит заражение компьютера, его блокировка и другие неприятные вещи.

Заражение со съемных носителей

Во время использования флешки на компьютере, который заражен вирусами, вредоносные программы проникают на съемный носитель, и флешка становиться потенциально опасной для других устройств, где она будет использоваться. При использовании зараженной флешки на компьютере, происходит автозапуск трояна. В этом процессе участие пользователя не требуется. Заражение происходит автоматически: оно будет распространяться на съемные носители, которые будут подключены к этому компьютеру.

Если среди выше описанных симптом заражения Вы находите те которые схожи по тем или иным признакам событиями, происходящими на Вашим компьютере, то скорее всего компьютер заражен вирусами. Однако не стоит расстраиваться: квалифицированному специалисту под силу справиться практически с любым, даже самым современным вирусом. Обращайтесь к нам и высококлассные специалисты избавят Вас от сложных поисков решения проблем заражения и в кротчайшие сроки очистят компьютер от вирусов.

Однако не стоит расстраиваться: квалифицированному специалисту под силу справиться практически с любым, даже самым современным вирусом. Обращайтесь к нам и высококлассные специалисты избавят Вас от сложных поисков решения проблем заражения и в кротчайшие сроки очистят компьютер от вирусов.

Лечение вирусов

Под фразой «лечение вирусов» подразумевается лечение файлов, которые заразил троян. Если открыть такой файл, то запускается процесс повторного заражения. К примеру: на ноутбуке появилась программа, которая рассылает спам. Дополнительно он заражает документы программы word. Вы об этом не знаете и копируете зараженные файлы на флешку. Тем самым Ваша флешка становиться потенциально опасной для других компьютеров. Если запустить зараженный файл на другом ноутбуке, то и на нем появится червь, который будет также рассылать спам. После удаления вирусов необходимо обязательно вылечить все зараженные объекты. Иначе никакого смысла в удалении вирусов не будет. Заражение появится снова. Рассылка спама еще не самая страшная проблема, которая может произойти после заражения компьютера вирусом. Очень часто операционная система начинает зависать, пропадают фотографии и другие документы, происходит блокировка операционной системы и мошенники просят отправить денежное вознаграждение или платную смс, чтобы разблокировать баннер.

Рассылка спама еще не самая страшная проблема, которая может произойти после заражения компьютера вирусом. Очень часто операционная система начинает зависать, пропадают фотографии и другие документы, происходит блокировка операционной системы и мошенники просят отправить денежное вознаграждение или платную смс, чтобы разблокировать баннер.

Удаление трояна

Троянская программа не попадает в группу обычных вирусов. Ее основная цель — это найти самое уязвимое место в компьютере для проникновения. Очень часто трояны маскируются под полезные программы, и вычислить их бывает очень сложно. Для удаления троянов применяется нестандартные действия со стороны специалистов. Даже антивирусы не всегда могут справиться с троянами.

Удаление сетевого червя

Почтовые или сетевые черви получили свое название из-за самостоятельного распространения. Они могут передаваться через интернет или по локальной сети. Если хотя бы на одном из офисных компьютеров появился сетевой червь, а на остальных компьютерах данной локальной сети нет соответствующей защиты, то через некоторое время можно получить заражение всего офисного компьютерного парка. Удаление сетевого червя производится несколькими способами: удаление вручную или автоматическое удаление с помощью специальной программы. Для сканирования операционной системы Windows и ликвидации сетевого червя необходимо установить на компьютер антивирусную программу с сетевым экраном, которая блокирует распространение сетевого червя, после чего уничтожает его.

Удаление сетевого червя производится несколькими способами: удаление вручную или автоматическое удаление с помощью специальной программы. Для сканирования операционной системы Windows и ликвидации сетевого червя необходимо установить на компьютер антивирусную программу с сетевым экраном, которая блокирует распространение сетевого червя, после чего уничтожает его.

Удаление шпионов

Программы «шпионы» на компьютере появляются не просто так. Они делятся на «залетные» и «целенаправленные». Залетные программы шпионы, как и обычные вирусы, собирают информацию о пользователе, введенных паролях и отправляют полученные данные своему владельцу. В основном это делается для дальнейшей рассылки спама.

Целенаправленные программы «шпионы», могут установить на компьютер или ноутбук специально те люди, которые хотят получить пароли пользователя от его почты, социальных сетей и так далее . К примеру, недавно у обслуживаемой сотрудниками СКП-Сервис компании, на компьютере генерального директора была обнаружена программа шпион, которая собирала информацию о паролях и отправляла исполнительному директору этой же компании. С какой целью он это делал неизвестно, но генеральный директор избавился от этого сотрудника. Бывает так, что программу шпион устанавливает на компьютер один из супругов, когда он или она не доверяет свой половине, и желает знать, чем та занимается в его отсутствие.

С какой целью он это делал неизвестно, но генеральный директор избавился от этого сотрудника. Бывает так, что программу шпион устанавливает на компьютер один из супругов, когда он или она не доверяет свой половине, и желает знать, чем та занимается в его отсутствие.

Чтобы удалить «шпиона» с компьютера, специалист выясняет, каким способом производится запуск исполняемого файла. Запускающийся файл приводит к месту расположения «шпиона». После этого мастер удаляет с компьютера все компоненты принадлежащие этой программе.

Удаление вируса autorun.ini

Многие современные вирусы научились автоматически копироваться на съемные носители и создавать файл для автоматического запуска autorun.ini. Если установить зараженную флешку в незараженный компьютер, происходит автозапуск вирусной программы. Антивирус часто удаляет только файл автозапуска с флешки, но сам вирус остается нетронутым. Поэтому удалять autorun.ini необходимо вручную, и не только текстовый, но и исполняемый файл, на который ссылается autorun. ini.

ini.

Профилактика после удаления вирусов

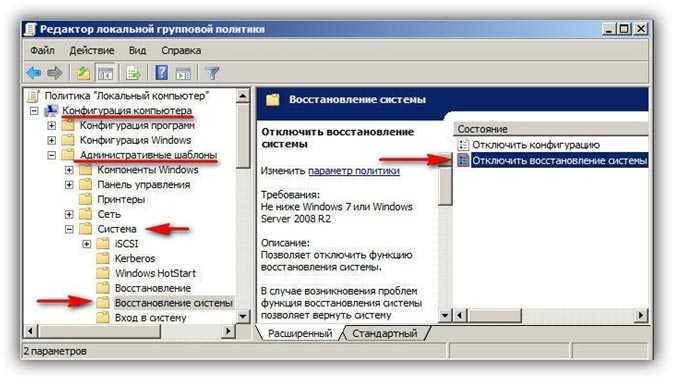

После удаления вирусов специалист обязательно проверяет наличие так называемых хвостов. Часто вирусы копируются несколькими копиями под разными именами, и порой обнаружить их бывает не просто. Чтобы не произошло повторного заражения, выполняется обязательная процедура полной проверки компьютера на вирусы. После удаления вирусов, необходимо проверить операционную систему на сбои. Если не желательное программное обеспечение повредило служебные файлы, которые отвечали за работоспособность windows, их необходимо восстановить. Далее следует проверить службы ОС. Они должны автоматически запускаться и работать без зависаний. Если какая-нибудь служба не запустилась, то специалист выясняет причину такого поведения данных программ, а затем приступает к ее устранению.

Что такое троянские вирусы и как от них избавиться

Базовый онлайн-сценарий. Вы заходите на свой компьютер и замечаете, что что-то не так, но не можете понять, что именно. Просто что-то кажется… немного не так. Если вы оказались в такой ситуации или даже думаете, что это так, существует реальная вероятность того, что на вашем компьютере может быть троянский вирус.

Просто что-то кажется… немного не так. Если вы оказались в такой ситуации или даже думаете, что это так, существует реальная вероятность того, что на вашем компьютере может быть троянский вирус.

Троянские вирусы могут не только украсть вашу самую личную информацию, но и подвергнуть вас риску кражи личных данных и других серьезных киберпреступлений. В этом посте мы рассмотрим, что такое троянские вирусы и откуда они берутся. Мы также расскажем, как вы можете защитить себя и избавиться от вирусов, чтобы оставаться в безопасности и сохранять душевное спокойствие в Интернете.

Что делают троянские вирусы

Троянские вирусы – это тип вредоносного ПО, которое проникает в ваш компьютер под видом реальных действующих программ. Как только троян оказывается внутри вашей системы, он может выполнять деструктивные действия еще до того, как вы узнаете о нем. Оказавшись внутри, некоторые трояны бездействуют на вашем компьютере и ждут дальнейших инструкций от хакера-хозяина, а другие начинают свою вредоносную деятельность с самого начала.

Некоторые трояны загружают на ваш компьютер дополнительные вредоносные программы, а затем обходят ваши настройки безопасности, в то время как другие пытаются активно отключить ваше антивирусное программное обеспечение. Некоторые трояны захватывают ваш компьютер и делают его частью преступной сети DDoS (распределенный отказ в обслуживании).

Как удалить троянский вирус

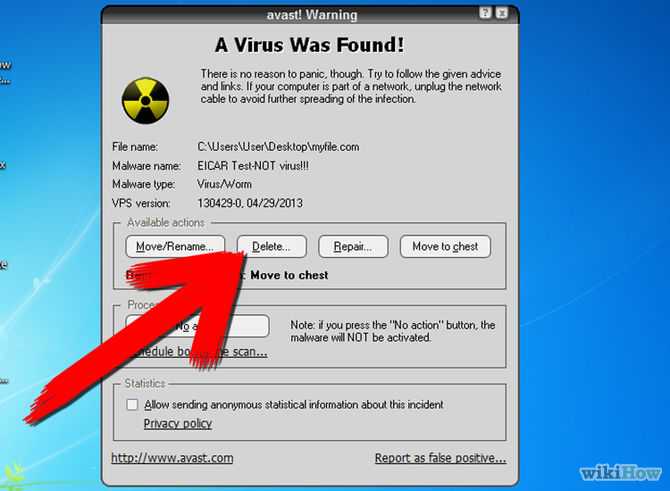

Прежде чем вы узнаете обо всех местах, где троян может проникнуть на ваш компьютер, давайте сначала узнаем, как от них избавиться. Вы можете удалить некоторые трояны, отключив элементы автозагрузки на вашем компьютере, которые не поступают из надежных источников. Для достижения наилучших результатов сначала перезагрузите устройство в безопасном режиме, чтобы вирус не смог помешать вам удалить его.

Внимательно убедитесь, что вы знаете, какие именно программы вы удаляете, потому что вы можете замедлить, вывести из строя или вывести из строя вашу систему, если вы удалите основные программы, необходимые для работы вашего компьютера. Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет действительное доверие и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаружить, изолировать, а затем быстро удалить их. Помимо обнаружения известных троянов, антивирусная программа McAfee может выявлять новые трояны, обнаруживая подозрительную активность во всех без исключения ваших приложениях.

Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет действительное доверие и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаружить, изолировать, а затем быстро удалить их. Помимо обнаружения известных троянов, антивирусная программа McAfee может выявлять новые трояны, обнаруживая подозрительную активность во всех без исключения ваших приложениях.

Откуда берутся троянские вирусы

В этом разделе более подробно рассматриваются места, которые наиболее уязвимы для атаки троянских вирусов. Хотя все трояны выглядят как обычные программы, им нужен способ привлечь ваше внимание, прежде чем вы неосознанно установите их в своей системе. Троянские вирусы отличаются от других типов вредоносных программ тем, что обманом заставляют вас установить их самостоятельно. Вы подумаете, что троянец — это игра или музыкальный файл, а загруженный вами файл, скорее всего, будет работать как обычно, так что вы не узнаете, что это троянец. Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны при получении файлов из следующих источников. Многие пользователи устанавливают трояны с файлообменных сайтов и поддельных вложений электронной почты. Вы также можете подвергнуться атаке из-за поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и многого другого.

Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны при получении файлов из следующих источников. Многие пользователи устанавливают трояны с файлообменных сайтов и поддельных вложений электронной почты. Вы также можете подвергнуться атаке из-за поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и многого другого.

Сайты для обмена файлами

Почти каждый, кто хотя бы немного разбирается в технологиях, время от времени использует сайты для обмена файлами. Веб-сайты для обмена файлами включают торрент-сайты и другие сайты, которые позволяют пользователям обмениваться своими файлами, и эта концепция привлекательна по целому ряду причин. Во-первых, это позволяет людям получать программное обеспечение премиум-класса, не платя розничную цену. Однако проблема заключается в том, что сайты обмена файлами также чрезвычайно привлекательны для хакеров, которые хотят найти легкий путь внутрь вашей системы.

Например, хакер загружает взломанную копию популярного программного обеспечения на торрент-сайт для бесплатной загрузки, а затем ждет, пока потенциальные жертвы мгновенно загрузят его… но взломанное программное обеспечение содержит скрытый троянский вирус, который позволяет хакеру контролировать ваш компьютер. .

.

Троянские вирусы также могут встречаться в популярных формах музыкальных файлов, игр и многих других приложений.

Вложения электронной почты

Поддельные вложения электронной почты — еще один распространенный способ заражения людей троянскими вирусами. Например, хакер отправляет вам электронное письмо с вложением, надеясь, что вы мгновенно кликнете по нему, так что вы мгновенно заразитесь, открыв его. Многие хакеры рассылают стандартные электронные письма как можно большему количеству людей. Другие преследуют конкретных людей или предприятия, на которые они нацелились.

В определенных случаях хакер отправляет поддельное электронное письмо, которое выглядит так, как будто оно пришло от кого-то, кого вы знаете. Электронное письмо может содержать документ Word или что-то, что вы считаете «безопасным», но вирус заражает ваш компьютер, как только вы открываете вложение. Самый простой способ защитить себя от этой целенаправленной атаки — позвонить отправителю, прежде чем открывать вложение, чтобы убедиться, что именно он отправил это конкретное вложение.

Поддельные сообщения

Бесчисленное количество популярных программ и полезных приложений позволяют вам общаться с другими людьми с рабочего стола. Но независимо от того, используете ли вы такое программное обеспечение для деловых или личных связей, вы рискуете заразиться троянами, если не знаете, как защитить себя.

Хакеры «подделывают» сообщение, чтобы оно выглядело так, как будто оно пришло от кого-то, кому вы доверяете. Помимо спуфинга, хакеры также создают похожие имена пользователей и надеются, что вы не заметите или не обратите внимание на небольшие различия. Как и в случае с поддельными электронными письмами, хакер отправляет вам зараженный трояном файл или приложение.

Зараженные веб-сайты

Многие хакеры нацелены на веб-сайты, а не на отдельных пользователей. Они находят слабые места в незащищенных веб-сайтах, которые позволяют им загружать файлы или, в некоторых случаях, даже захватывать весь веб-сайт. Когда происходит такой захват сайта, хакер может использовать веб-сайт, чтобы перенаправить вас на другие сайты.

Хакер может скомпрометировать весь веб-сайт и перенаправить ваши загрузки на вредоносный сервер, содержащий троянскую программу. Использование только проверенных, известных веб-сайтов — один из способов уменьшить ваши шансы попасть в эту ловушку, но хорошая антивирусная программа также может помочь обнаружить зараженные и взломанные сайты.

Взломанные сети Wi-Fi

Взломанные сети Wi-Fi также являются распространенным источником троянов и других вредоносных программ. Хакер может создать фальшивую сеть «точки доступа», которая выглядит точно так же, как та, к которой вы пытаетесь подключиться. Однако когда вы по ошибке подключаетесь к этой поддельной сети, хакер может перенаправить вас на поддельные веб-сайты, которые выглядят настолько реальными, что даже эксперты не могут отличить их. Эти поддельные веб-сайты содержат эксплойты браузера, которые перенаправляют любой файл, который вы пытаетесь загрузить.

Заключительные мысли

Трояны могут заразить ваш компьютер и вызвать огромные проблемы еще до того, как вы поймете, что произошло. Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются общими и с ними легко справиться, если следовать этому проверенному процессу.

Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются общими и с ними легко справиться, если следовать этому проверенному процессу.

Непроверенные элементы автозагрузки и подозрительные программы могут выступать в качестве шлюзов для троянов для установки вредоносного кода на ваш компьютер и другие устройства. Если вы заметили какие-либо новые программы, работающие в вашей системе, которые вы не устанавливали, это может быть троян. Попробуйте удалить программу и перезагрузить компьютер, чтобы увидеть, улучшится ли производительность вашего компьютера.

Удалите трояны, выполнив следующие действия:

Удаление троянов — отличный способ защитить ваш компьютер и конфиденциальность, но вы также должны принять меры, чтобы избежать их в будущем:

- Настройка облачных учетных записей с использованием адресов электронной почты, предлагающих учетную запись поддержка восстановления.

Аккаунты провайдеров или платных сервисов.

Аккаунты провайдеров или платных сервисов. - В случае с Apple вы можете запросить помощь в восстановлении учетной записи (учетные записи Gmail и/или Yahoo не могут быть восстановлены, поскольку они не могут подтвердить право собственности)

- Используйте VPN в общедоступной сети Wi-Fi

- Звонок отправителю перед открытием вложений электронной почты

- Используйте антивирусное решение с защитой в реальном времени

Будьте защищены

Ландшафт киберугроз постоянно меняется и развивается. Хакеры всегда ищут новые способы взлома компьютеров и серверов, поэтому вы должны быть в курсе последних угроз, а использование проверенного антивирусного решения всегда является разумным выбором. Эти шаги не только защитят ваши устройства, но и обеспечат вам душевное спокойствие в сети.

Что такое троян? Предотвращение и удаление

Троянский конь был хитрой уловкой, которую древние греки использовали для проникновения своих войск в Трою, чтобы в конечном итоге завоевать город. Следуя той же аналогии, троян — это вредоносная программа, которую хакер использует для взлома компьютера. Точно так же, как оригинальный троянский конь обманывал жителей Трои, компьютерный троянец обманывает пользователя, выдавая себя за законное программное обеспечение.

Следуя той же аналогии, троян — это вредоносная программа, которую хакер использует для взлома компьютера. Точно так же, как оригинальный троянский конь обманывал жителей Трои, компьютерный троянец обманывает пользователя, выдавая себя за законное программное обеспечение.

Что такое троян?

Троянец — это особый вид вредоносного ПО, которое выдает себя за приложение, утилиту или программный продукт, чтобы заставить пользователя запустить его. Например, оператор троянца может попытаться обмануть пользователя, пытающегося просмотреть видеоконтент (обычно загружаемый через P2P-сети), чтобы установить «специальный кодек», который в конечном итоге оказывается бэкдором или программой-вымогателем.

Трояны составляют большую часть существующих в настоящее время вредоносных программ и, в отличие от вирусов или червей, они не могут ни заражать файлы, ни распространяться по сети без вмешательства пользователя. Эти вредоносные приложения являются узкоспециализированными: они могут предоставлять удаленный доступ к компьютеру или смартфону, могут использоваться для запуска атак типа «отказ в обслуживании», загрузки других троянских программ для других киберпреступников или рассылки спама по электронной почте с зараженных устройств.

Трояны удаленного доступа (RAT) обычно популярны на Android, поскольку они позволяют злоумышленникам использовать кажущиеся законными приложения для использования уязвимостей в мобильной операционной системе и получения контроля над ней.

В конце 2014 года в СМИ появилось новое семейство троянцев: программы-вымогатели. Программы-вымогатели — это разновидность вредоносных программ, специализирующихся на шифровании пользовательских данных и запросе выкупа в обмен на ключ дешифрования.

Как троян может попасть в мое устройство?

Трояны являются наиболее распространенным типом вредоносных программ как для Mac, так и для Windows. Методы доставки троянов на любую конкретную платформу обычно включают методы социальной инженерии, такие как спам и фишинг, зараженные веб-сайты или мошенничество с использованием любимых социальных сетей жертвы. Трояны

широко используются против высокопоставленных целей Windows и остаются на карте главных угроз для компьютеров Windows во всем мире. В 2021 году, несмотря на международные усилия по демонтажу известных троянцев, таких как Trickbot, Emotet, Dridex и AgentTesla, киберпреступники продолжали использовать это печально известное семейство вредоносных программ.

В 2021 году, несмотря на международные усилия по демонтажу известных троянцев, таких как Trickbot, Emotet, Dridex и AgentTesla, киберпреступники продолжали использовать это печально известное семейство вредоносных программ.

На компьютерах Mac значительное количество троянских заражений также происходит через варез-сайты — рассадники пиратских загрузок. Каким бы ни был вектор, трояны представляют собой наибольшую угрозу для компьютеров Mac, и большинство этих попыток атак были совершены в США, где в 2021 году зарегистрировано 36% активности троянцев, нацеленных на macOS во всем мире, что неудивительно, учитывая, что в США самая большая установка macOS. база в мире.

Android знаком с троянами. Если угрозы традиционно были нацелены на Windows и macOS, а в 2022 году в мире было более 3 миллиардов активных Android-устройств, киберпреступникам имеет смысл разрабатывать угрозы для Android-смартфонов. В то время как трояны, отправляющие SMS, обычно довольно популярны, особенно потому, что они представляют собой простой способ зарабатывания денег, рутирующие трояны являются одной из самых коварных угроз. Укореняющие трояны предназначены для получения полного удаленного контроля над устройством, что позволяет злоумышленнику получить доступ к любому типу хранимой информации, как если бы он фактически владел устройством.

Укореняющие трояны предназначены для получения полного удаленного контроля над устройством, что позволяет злоумышленнику получить доступ к любому типу хранимой информации, как если бы он фактически владел устройством.

В то время как некоторые пользователи могут захотеть рутировать свои устройства, чтобы либо удалить предустановленные приложения, которые обычно не могут быть удалены, либо даже изменить версию Android, на которой работает устройство, рутирующие трояны обычно устанавливаются без ведома пользователя. Например, были даже рутирующие трояны, которым удалось проскользнуть в Google Play. Приложение было представлено как совершенно законная игра с цветными блоками, после чего злоумышленники обновляли его вредоносным кодом. После того, как вредоносное обновление достигло устройства и получило системные привилегии, оно получило возможность скрытно устанавливать потенциально вредоносные приложения со сторонних торговых площадок без ведома пользователя. После успешного выполнения приложение снова было обновлено безобидной версией, чтобы не вызывать подозрений.

Как идентифицировать и уничтожить троянца

Поскольку концепция троянца заключается в том, чтобы обмануть пользователей незаметным образом, его не всегда легко поймать, и троянские инфекции растут. Лучше проявить скептицизм и перепроверить, знаете ли вы, что скачиваете или на что нажимаете, чтобы не рисковать загрузить поддельную программу. Будьте в курсе и обращайте пристальное внимание на язык, используемый в электронных письмах или на посещаемых вами веб-сайтах, особенно если они просят вас загрузить программное обеспечение.

Как обезопасить себя

Если вы все еще сомневаетесь в самостоятельном обнаружении троянских программ, лучший способ сохранить вашу систему в чистоте — это установить программное решение для обеспечения безопасности, которое защитит все ваши устройства. Тем не менее, внесите свой вклад и воздержитесь от посещения подозрительных сайтов, переходов по неизвестным ссылкам или загрузки контрафактных игр, музыки или фильмов из сомнительных источников.

Устанавливая приложения из надежных торговых площадок, вы снижаете вероятность случайной установки рутирующих троянов или любого типа угроз. Но даже Google Play не застрахован от троянов, некоторым из них удалось проникнуть.

Настоятельно рекомендуется регулярно обновлять операционную систему с помощью последних исправлений безопасности, поскольку злоумышленники не могут использовать известные уязвимости в своих интересах. Поскольку смартфоны содержат столько же личных данных, если не больше, чем традиционные ПК, всем рекомендуется всегда иметь установленное решение для обеспечения безопасности мобильных устройств, поскольку они обычно способны выявлять вредоносные приложения с официальных торговых площадок и сторонних приложений.

Решение для обеспечения безопасности может своевременно идентифицировать любое вредоносное приложение, обладающее возможностями рутирования, поскольку это не совсем легитимное поведение, защищая пользователей от злоумышленников, пытающихся удаленно управлять их устройством.

Также в последние несколько лет встречались трояны, которые шифровали некоторые данные на компьютере пользователя (документы, фотографии и пр.), но доля их в общем потоке троянов несоизмерима мала.

Также в последние несколько лет встречались трояны, которые шифровали некоторые данные на компьютере пользователя (документы, фотографии и пр.), но доля их в общем потоке троянов несоизмерима мала. Если в оперативной памяти был найден компьютерный вирус, то действия антивируса обычно сводятся к следующему: лечить, удалить или ничего не делать. Если Вы еще помните, то компьютерные вирусы заражают файлы, поэтому почти всегда существует возможность вылечить зараженный файл от вируса и вернуть файл в незараженное работоспособное состояние. Поэтому можем дать полезный совет — всегда старайтесь первым делом именно лечить зараженные объекты! Если лечение не удается, то только тогда уже можно прибегать к удалению, действуя при этом весьма аккуратно — ведь удаление системных файлов может нарушить работу операционной системы!!! То же самое касается зараженных файлов ваших программ и приложений. Именно в случае с заражением компьютерным вирусом наибольшую эффективность несет в себе полная проверка сканером антивируса всего содержимого жесткого диска. Типовой случай лечения компьютерных вирусов выглядит примерно так: файловый монитор антивируса обнаруживает активный вирус (вирусы) в памяти, обезвреживает угрозу, а затем запускаете полную проверку компьютера на вирусы, которая уже добивает неактивные остатки, лежащие на жестком диске.

Если в оперативной памяти был найден компьютерный вирус, то действия антивируса обычно сводятся к следующему: лечить, удалить или ничего не делать. Если Вы еще помните, то компьютерные вирусы заражают файлы, поэтому почти всегда существует возможность вылечить зараженный файл от вируса и вернуть файл в незараженное работоспособное состояние. Поэтому можем дать полезный совет — всегда старайтесь первым делом именно лечить зараженные объекты! Если лечение не удается, то только тогда уже можно прибегать к удалению, действуя при этом весьма аккуратно — ведь удаление системных файлов может нарушить работу операционной системы!!! То же самое касается зараженных файлов ваших программ и приложений. Именно в случае с заражением компьютерным вирусом наибольшую эффективность несет в себе полная проверка сканером антивируса всего содержимого жесткого диска. Типовой случай лечения компьютерных вирусов выглядит примерно так: файловый монитор антивируса обнаруживает активный вирус (вирусы) в памяти, обезвреживает угрозу, а затем запускаете полную проверку компьютера на вирусы, которая уже добивает неактивные остатки, лежащие на жестком диске. Некоторые антивирусы для удаления компьютерных вирусов в оперативной памяти используют процедуру лечения активного заражения. Такую процедуру применяет рекомендуемый нами антивирус Касперского: при обнаружении в памяти активной угрозы, работа на зараженном компьютере фактически приостанавливается, запущенные приложения (в т.ч. и активные вирусы или трояны) начинают работать в ограниченном режиме, после чего проверяется все содержимое оперативной памяти и важных мест системного реестра. Далее следует перезагрузка системы, в ходе которой добиваются остатки висрусов на жестком диске. Это избавляет пользователя от массы хлопот по ручному удалению активных вирусов из зараженной системы.

Некоторые антивирусы для удаления компьютерных вирусов в оперативной памяти используют процедуру лечения активного заражения. Такую процедуру применяет рекомендуемый нами антивирус Касперского: при обнаружении в памяти активной угрозы, работа на зараженном компьютере фактически приостанавливается, запущенные приложения (в т.ч. и активные вирусы или трояны) начинают работать в ограниченном режиме, после чего проверяется все содержимое оперативной памяти и важных мест системного реестра. Далее следует перезагрузка системы, в ходе которой добиваются остатки висрусов на жестком диске. Это избавляет пользователя от массы хлопот по ручному удалению активных вирусов из зараженной системы. Но это в идеальном случае, когда Вы имеете дело с трояном, который совсем не сопротивляется своему удалению и обнаружению. А таких пассивных троянов в последнее время становится все меньше и меньше. Чаще всего приходится иметь дело с достаточно агрессивными троянами, которые блокируют или пытаются нарушить работу установленных антивирусов, а также активно препятствуют своему удалению из системы. Нередко в современных троянах используются rootkit технологии, основанные на работе через драйвер ядра операционной системы. Все эти факторы в комплексе делают удаление сопротивляющихся троянов довольно трудоёмким занятием.

Но это в идеальном случае, когда Вы имеете дело с трояном, который совсем не сопротивляется своему удалению и обнаружению. А таких пассивных троянов в последнее время становится все меньше и меньше. Чаще всего приходится иметь дело с достаточно агрессивными троянами, которые блокируют или пытаются нарушить работу установленных антивирусов, а также активно препятствуют своему удалению из системы. Нередко в современных троянах используются rootkit технологии, основанные на работе через драйвер ядра операционной системы. Все эти факторы в комплексе делают удаление сопротивляющихся троянов довольно трудоёмким занятием. Пропатченные или видоизмененные троянами файлы операционной системы, нужно заменить на родные — с дистрибутива Windows. Правда, имейте в виду, что если Вы устанавливали на свою Windows пакеты обновлений — Service Pack, то заменять файлы нужно очень осторожно! Если версии заменяемых файлов будут сильно отличаться друг от друга, то Ваша Windows после такого «лечения вирусов» может больше и не загрузиться!

Пропатченные или видоизмененные троянами файлы операционной системы, нужно заменить на родные — с дистрибутива Windows. Правда, имейте в виду, что если Вы устанавливали на свою Windows пакеты обновлений — Service Pack, то заменять файлы нужно очень осторожно! Если версии заменяемых файлов будут сильно отличаться друг от друга, то Ваша Windows после такого «лечения вирусов» может больше и не загрузиться! Кроме того, у AVZ имеется прекрасный форум поддержки, где квалифицированные специалисты помогут выполнить бесплатное лечение компьютерных вирусов или удаление троянов.

Кроме того, у AVZ имеется прекрасный форум поддержки, где квалифицированные специалисты помогут выполнить бесплатное лечение компьютерных вирусов или удаление троянов. При первом своём запуске AVP Tool производит инсталляцию в систему (фактически — устанавливает, регистрирует и запускает свои сервисы и драйверы), после чего она уже полностью готова к работе. Утилита способна провести проверку компьютера на вирусы, после чего готова устранить найденные угрозы безопасности.

При первом своём запуске AVP Tool производит инсталляцию в систему (фактически — устанавливает, регистрирует и запускает свои сервисы и драйверы), после чего она уже полностью готова к работе. Утилита способна провести проверку компьютера на вирусы, после чего готова устранить найденные угрозы безопасности.