«Троянский конь» (вирус). Как его удалить, и чем он опасен? :: SYL.ru

Одной из самых больших неприятностей для пользователя интернета является «троянский конь» – вирус, который распространяется в сети злоумышленниками. И хотя разработчики антивирусного ПО постоянно модифицируют свои программы, делая их более надежными, проблема все же остается, ведь и хакеры тоже не сидят на месте.

Прочитав эту статью, вы узнаете, как защитить свой компьютер от проникновения на него «трояна», а также научитесь удалять данный вирус, если все-таки он оказался на вашем девайсе.

Что такое «троянский конь»?

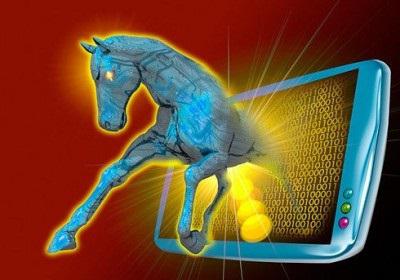

Название этого вируса позаимствовано из легенды, в которой говорится, что греки сделали деревянного коня, внутри которого спрятались войны.

Затем это сооружение доставили к воротам Трои (отсюда и название), якобы в знак примирения. Ночью греческие солдаты открыли ворота вражеского города и нанесли сокрушительное поражение противнику.

Аналогичным образом действует и компьютерный вирус. «Троянский конь» зачастую маскируется злоумышленниками под обычную программу, при загружении которой на ваш компьютер проникает вредоносное ПО.

Этот вирус отличается от других тем, что он не размножается самопроизвольно, а попадает к вам в результате хакерской атаки. В большинстве случаев вы, сами того не подозревая, загружаете «троян» на свое устройство.

«Троянский конь» — вирус, который способен доставить много неприятностей пользователю. О том, какие последствия могут быть, читайте далее.

Признаки заражения

Если ваш компьютер атаковал «троян», то узнать об этом вы сможете по следующим изменениям в компьютере:

- Во-первых, устройство начнет перезагружаться без вашей команды.

- Во-вторых, когда на компьютер проникает «троянский конь», то существенно снижается быстродействие девайса.

- В-третьих, производится рассылка спама с вашего электронного почтового ящика.

- В-четвертых, открываются неизвестные окна с порнографией или рекламой какого-либо продукта.

- В-пятых, операционная система не запускается, а если загрузка все-таки удалась, то появляется окно с требованием перевести на указанный счет деньги для разблокировки системы.

Кроме всех вышеперечисленных проблем, есть еще одна – пропажа денег с электронного кошелька или конфиденциальная информация. Если заметили, что с вами это произошло, то после удаления «трояна» нужно сразу поменять все пароли.

«Троянский конь» (вирус). Как удалить его с компьютера?

Конечно, проникновение «троянского коня» способно нанести значительный вред пользователю (например, в финансовом плане), но так как это достаточно распространенный вид вирусов, то и избавиться от него можно с помощью любого популярного антивируса (Касперский, «Аваст», «Авира» и т. д.).

Если вы подозреваете, что компьютер атакован «трояном», загрузите устройство в «Безопасном режиме» и просканируйте антивирусной программой систему. Обнаруженное вредоносное ПО поместите в карантин или сразу удалите. После этого откройте раздел «Программы и компоненты» и избавьтесь от подозрительных приложений, которые вы не устанавливали.

Иногда и антивирусную программу блокирует «троянский конь». Вирус этот постоянно модернизируется, поэтому бывают и такие ситуации. В таком случае вы можете воспользоваться одной из специальных утилит, например SuperAntiSpyware или Spyware Terminator. В общем, найдите подходящую вам программу, а затем с помощью нее удалите «троян».

Заключение

Итак, теперь вы знаете, что такое «троянский конь». Вирус, о котором шла речь в этой статье, вы сможете самостоятельно удалить, если он попадет к вам на компьютер.

Конечно, лучше, чтобы с вами такой неприятности не произошло, но для этого необходимо установить хороший антивирусник, регулярно обновлять его базу, внимательно следить за предупреждениями программы, а также не посещать и ничего не загружать с подозрительных ресурсов.

Перед тем как распаковать какой-нибудь скачанный архив, обязательно проверьте его антивирусом. Также проверяйте флешки – на них должны отсутствовать скрытые файлы. Помните: «троян» способен доставить немало проблем, поэтому относитесь ко всем мероприятиям по его выявлению ответственно.

Как удалить вирус-троян с Windows и Android :: SYL.ru

К сожалению, приходится констатировать, что практически каждый пользователь компьютерных систем на основе ОС Windows так или иначе сталкивался с таким понятием, как вирус «троян». Что это такое, очень многие юзеры представляют себе очень слабо. Тем более практически никто не имеет представления о том, как удалить вирус трояна целиком и полностью. Давайте узнаем, что можно сделать в данном случае.

Что такое вирус троян?

Начнем, пожалуй, с самого основного. Обладатель любого компьютера или мобильного устройства должен четко понимать, что если девайс работает под управлением операционной системы, значит, он не застрахован от проникновения посторонних угроз. Конечно, систем типа Mac OS X или Linux (вообще, UNIX-подобных систем) это касается в очень малой степени, ведь вирусы подобного типа для запуска в них просто не разработаны, а сами системы имеют достаточно сильную и непробиваемую по всем параметрам систему безопасности.

Другое дело Windows или мобильные платформы на основе Android. Здесь брешей столько, что мобильное устройство или компьютер вирус троян может воспринимать, так сказать, как «родное» приложение, не представляющее угрозы в плане исполнения.

На самом деле, как уже понятно по названию угрозы, вирус был изначально ассоциирован с древнегреческой легендой о завоевании Трои, когда в знак перемирия жителям города был подарен огромный деревянный конь. Вот только беда – в нем прятались воины, которые ночью открыли ворота вражескому войску.

Как вирус проникает в систему?

Вирус троян действует подобным образом. Эта вредоносная программа проникает на компьютер или в смартфон под видом стандартного приложения (даже с ничего не значащим названием), картинки или чего-то еще (даже из популярных социальных сетей), а когда приходит время, активируется.

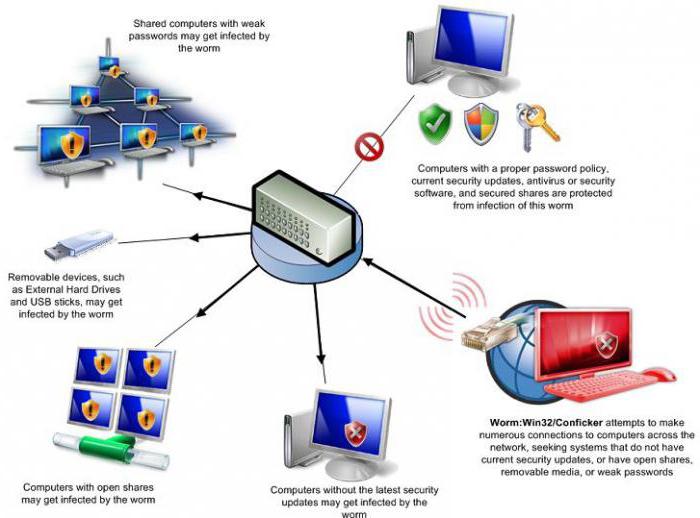

Проникновение может быть связано в первую очередь с доступом в интернет, поскольку на съемных носителях он, как правило, не сохраняется, хотя бывают и такие случаи. Но вот при посещении каких-либо сайтов с сомнительной репутацией или даже известных, но зараженных вирусами, проблема, связанная с тем, как удалить вирус трояна, становится практически нерешаемой. Кто не сталкивался с проблемой, когда при загрузке контента из VK антивирус начинает, мягко говоря, «плеваться»?

Как известно, практически любой вирусный код сегодня является самокопирующимся, а это означает только то, что при удалении основного исполняемого файла его копия все равно останется в системе и будет продолжать свою вредоносную деятельность.

Вред, наносимый вирусом

Естественно, при поиске ответа на вопрос, как удалить вирус троян из системы, стоит учитывать и вред, им наносимый, и возможные последствия, ведь при неправильном удалении ручным способом он способен «зацепить» за собой кучу системных файлов (им же и зараженных), что приведет к полной неработоспособности «операционки» и устройства, на котором она установлена.

Вообще, с точки зрения знаний о компьютерных вирусах, трояны, или, как их еще называют, «компьютерные черви», не ориентированы на удаление информации или дестабилизацию работы всей системы в целом.

Тут, скорее, действие имеет направленность на получение доступа к компьютерному терминалу, учетной записи пользователя, управлению системой или краже конфиденциальной информации. Реже встречаются варианты создания помех в работе тех или иных приложений, включая даже штатные антивирусы и средства безопасности Windows. В Android их, к великому сожалению, практически нет.

Поэтому даже проблема, как удалить вирус троян с «Андроида», решается только с использованием сторонних программ и приложений, созданных другими разработчиками. Но дело даже не в этом.

Стандартные средства борьбы с угрозой

Многие, так сказать, начинающие хакеры, как они себя любят называть, зачастую задаются вопросом, как создать вирусы трояны. По понятным причинам мы это рассматривать не будем, хотя даже при минимальном знании любого языка программирования (даже начального уровня) сделать это не так уж и сложно. Лучше обратимся к тому, как можно бороться с такими угрозами и последствиями их деятельности.

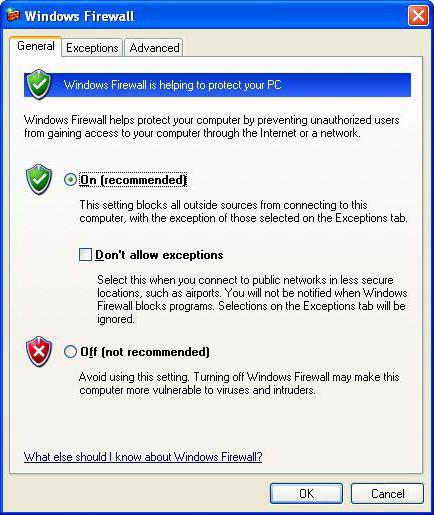

Для Windows в «чистой системе», только что установленной, нет практически никаких средств, разве что встроенный брэндмауэр (он же файерволл). К сожалению, эта «стена» способна блокировать непроникновение вирусов или установку их компонентов в фоновом режиме, а именно инсталляционные процессы, запущенные пользователем (вручную или при посещении каких-либо интернет-ресурсов). Наверное, уже понятно, что вопрос, как удалить вирус «троян», собственными средствами системы решаться не может. Тут придется применять не только штатные антивирусы, а и независимые средства сканирования системы.

Как удалить вирус троян в Windows?

Трояны настолько глубоко пускают корни в «операционках» типа Windows, что иногда даже установленные антивирусы не помогают. Тем не менее стандартным средством удаления вредоносных программ и кодов принято считать именно их. Каждый пользователь должен иметь такой пакет в своем распоряжении.

Что именно это будет — Kaspersky, NOD или какой-то бесплатный пакет — каждый решает сам. Тут стоит заметить, что платные или условно-бесплатные пакеты имеют намного больше возможностей по определению угроз такого типа. Особенно сильно это касается продуктов типа Smart Security или Internet Security, которые отслеживают проникновение угроз в реальном времени.

Бесплатные антивирусы в большинстве своем троянов просто пропускают, считая их, скажем, какими-то неофициальными дополнениями к установленным программным продуктам. Тем не менее если угроза все-таки проникла в систему, удаление вируса трояна любым мощным антивирусом не составит труда. При этом, правда, пользователь должен указать, какие именно действия будут выполнены: либо удаление самого вируса (что встречается очень редко), либо лечение зараженных файлов, либо их полное удаление. Вот тут мы и подходим к тому, что неправильное удаление или использование не того антивирусного пакета может привести к полному «крашу» системы.

Последствия неполного удаления вируса

Само собой разумеется, что любой бесплатный сканер по сигнатуре способен определить исходный файл вируса, проникшего на компьютер или в телефон. Как правило, все трояны, например, в Windows, имеют в своем скрытом названии Win32, Worm32 или Trojan.Win32 (это уж как сам антивирус распознает).

Как и положено, будет указан путь расположения файла. Однако, удалив его при помощи примитивного пакета или вручную, пользователь совершенно забывает о том, что его копии могут оставаться в системе под другими именами и с разными расширениями. Более того, вирус троян способен создавать собственные записи и ключи в системном реестре, а также в загрузочном секторе, что приводит только к тому, что при старте вредоносный код активируется снова и снова.

Удаление угроз из Android

Операционные системы Android в разных версиях и сборках тоже не застрахованы от влияния «компьютерных червей». Встроенная система безопасности в виде так называемого «антивируса» McAfee способна лишь на то, чтобы блокировать устройства при краже, утере или при вводе неправильного ПИН-кода.

Вопрос, как удалить вирус троян с «Андроида», мучает всех обладателей девайсов на основе этой «операционки». Раз собственные средства не помогают, значит, нужно использовать сторонние программные продукты. Вот тут одним из лидеров, причем самых мощных и востребованных, можно назвать уникальную программу 360 Security, которая в том же Google Play и Android Market появилась относительно недавно.

Как удалить вирус троян с телефона с Android на борту с использованием этого приложения? Все просто. Сначала задается сканирование, после чего программа выдает не только список найденных угроз или связанных с вирусом файлов, но и абсолютно безопасно очищает зараженные файлы от инфекции. Статистика говорит сама за себя: не зря же на том же «Маркете» количество скачиваний превысило 100 миллионов. К тому же само приложение является абсолютно бесплатным. Правда, тут есть один нюанс: оно после установки всегда висит в оперативной памяти, а его значок присутствует в верхней панели уведомлений (так сказать, системный трей «Андроида» по типу Windows). Но согласитесь, что важнее — безопасность или чуть большая нагрузка на системные ресурсы?

Если ничего не помогает

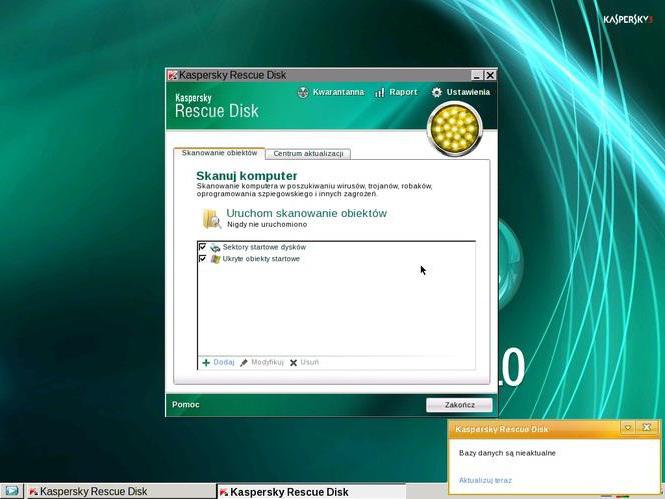

Для систем Windows существует, пожалуй, самый действенный способ избавиться от угроз подобного типа (особенно если они уже просочились в загрузочный сектор или системную память).

Вирус троян можно распознать и удалить еще до загрузки самой ОС, если использовать утилиты типа Rescue Disc. Они запускаются либо с флэшки, либо с оптического диска типа CD/DVD, имеют графический интерфейс и удаляют даже те угрозы, которые обычный, установленный по умолчанию, антивирус может пропустить, например, в связи с блокировкой его работы тем же вирусом.

Как показывает практика, этот метод является наиболее действенным, поскольку в данном случае ликвидируется угроза не только в виде зараженных объектов, а и в плане деактивации самого носителя инфекции, который, как уже говорилось выше, может располагаться даже в загрузочном секторе.

К сожалению, для систем типа Android такие утилиты не предусмотрены. Тут не поможет даже так называемый hard-reset (принудительная перезагрузка). Так что придется довольствоваться тем, что есть.

Итог

Если сделать некоторые выводы относительно самого вируса и методов борьбы с ним, стоит сказать, что это, скорее, шпион, нежели уничтожитель файлов или системы. Правда, если кто-то хранит пароли или коды доступа к банковским реквизитам на компьютере или телефоне (даже в зашифрованном виде при помощи алгоритмов AES 128 или 256), будьте уверены, вирус их не пропустит. А ломает он такие коды (хоть и утверждается, что это невозможно) просто «на ура». Срабатывает обычный клавиатурный шпион. Так что будьте бдительны!

Что такое «Троянский Конь». И как его удалить вручную

Если вы работаете на компьютере регулярно, то вы, возможно, знаете о самом вирусе троянский конь и о его влияние на ваш компьютер. Это вирус, который прикрепляется к некоторым файлам и программам, которые можно загрузить из Интернета. Вы думаете, что устанавливаете полезное программное обеспечение, но на самом деле делает этот вирус прямо противоположное, тем самым создает много проблем для вашего компьютера. Главная особенность этого вируса в том, что, как только он попадает на ваш компьютер, он начинает уничтожать файлы тайно.

Особенности троянского коня

Основное различие от компьютерного вируса в том, что троянский конь не специально разработан для распространения. Этот вирус способен украсть у пользователя информацию и нанести вред системным файлам компьютера. Для борьбы с этим коварным трояном вы можете установить антивирусное программное обеспечение, подходящее для вашей системы. Однако, Антивирус не всегда эффективен против троянского коня, так что в этом случае выход из этой проблемы один — необходимо удалить троян вручную.

Шаги для удаления трояна в ручную, которым вы должны следовать

Есть несколько простых шагов, которые вы можете выполнить, чтобы удалить Trojan вручную . Они включают в себя:

- Определить Trojan: После того как вы нашли зараженный файл его необходимо просто удалить. Как правило, ваша система выдаст вам ошибки DLL, которые связаны с троянской атакой. Вы можете скопировать текст ошибки и узнать об инфицированном exe файле в Интернете.

- Воспользоваться функцией system restore (восстановление системы): Если вы забыли этот шаг, то это будет проще восстановить файлы, которые будут удалены по ошибке.

- Перезагрузите компьютер: после перезагрузки, нажмите клавишу F8 и выбрать безопасный режим для запуска компьютера.

- Пуск, потом Добавить или Удалить Программы: Вы найдете это в панели управления, а затем удалите программы, пострадавшие от троянского коня.

- Удаление инфицированных программ: Чтобы удалить все файлы программы, вы должны удалить их из Системной папки Windows.

После того как вы сделали следующие шаги, вы должны перезагрузить вашу систему в нормальном режиме.

Другие способы удаления вируса вручную

- Отобразить скрытые папки из папки

- Затем перезагрузите систему в безопасном режиме

- После чего необходимо остановить процессы, связанные с трояном

- Однако чтобы выполнить эти шаги, вы должны отредактировать ваш системный реестр.

ВАЖНЫЕ МОМЕНТЫ: Для перемещение зараженных файлов из реестра, вы должны найти файл в нужной папке. Далее, когда вы найдете папку, вы должны удалить DLL и exe-файлы, относящиеся к Trojan, а затем, наконец-таки, удалить и само это значение. Вы должны также проверить автозагрузку

и найти, какие программы загружаются автоматически при загрузке системы. Этот метод подходит для тех, кто имеет некоторые знания о редактирования реестра.

В противном случае, вам придется использовать современные

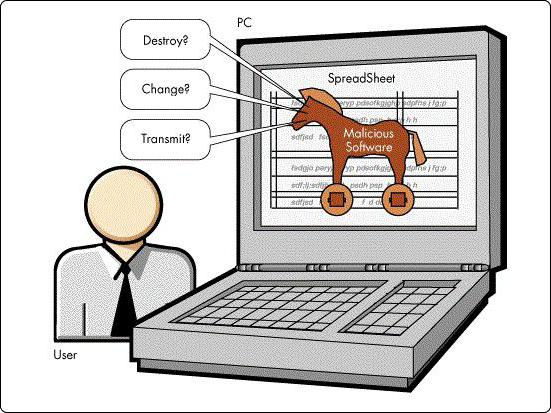

Троянская программа — это программа, которую применяют злоумышленники для добычи, уничтожения и изменения информации, а также для создания сбоев в работе устройства.

Данная программа является вредоносной. Однако троян не являет собой вирус за способом проникновения на устройство и за принципом действий, потому что не имеет способности саморазмножаться.

Название программы «Троян» пошло от словосочетания «троянский конь». Как гласит легенда, древние греки преподнесли обитателям Трои деревянного коня, в котором скрывались воины. Ночью они выбрались и открыли городские ворота грекам. Так и современная троянская программа несет в себе опасность и скрывает настоящие цели разработчика программы.

Троянскую программу применяют для того, чтобы провести систему безопасности. Такие программы могут запускаться вручную или автоматически. Это приводит к тому, что система делается уязвимой и к ней могут получить доступ злоумышленники. Для автоматического запуска разработку привлекательно именуют или маскируют ее под другие программы.

Часто прибегают и к другим способам. Например, к исходному коду уже написаной программы добавляют троянские функции и подменяют ее с оригиналом. К примеру, троян может быть замаскирован под бесплатную заставку для рабочего стола. Тогда при ее установке подгружаются скрытые команды и программы. Это может происходить как с согласия пользователя, так и без него.

Существует вдоволь разных видов троянских программ. Из-за этого нет одного единственного способа их уничтожения. Хотя сейчас практически любой антивирус умеет автоматически найти и уничтожить троянские программы. В том случае, если антивирусная программа все таки не может выявить троян, поможет загрузка операционной системы с альтернативного источника. Это поможет антивирусной программе отыскать и уничтожить троян. Не стоит забывать о постоянном обновлении базы данных антивируса. От регулярности обновлений напрямую зависит качество обнаружения троянов. Самым простым решение будет вручную найти зараженный файл и удалить его в безопасном режиме или полностью очистить каталог Temporary Internet Files.

Троянская программа, которая маскируется под игры, прикладные программы, установочные файлы, картинки, документы, способна довольно неплохо имитировать их задачи (а в некоторых случаях и вообще полноценно). Подобные маскирующие и опасные функции также применяются и в компьютерных вирусах, но они, в отличии от троянов, могут сами по себе распространяться. Наряду с этим, троян может быть вирусным модулем.

Вы можете даже не подозревать, что троянская программа находится на Вашем компьютере. Трояны могут объединяться с обычными файлами. При запуске такого файла или приложения, активируется также и троянская программа. Бывает, что трояны автоматически запускаются после включения компьютера. Это происходит, когда они прописаны в Реестре.

Троянские программы располагают на дисках, флешках, открытых ресурсах, файловых серверах или отправляют при помощи электронной почты и сервисов для обмена сообщениями. Ставка делается на то, что их запустят на определенном ПК, особенно если такой компьютер является частью сети.

Сегодня во Всемирной паутине можно встретить столько подводных рифов в виде вирусов, что и не сосчитать. Естественно, все угрозы классифицируются по методу проникновения в систему, наносимому вреду и способам удаления. К сожалению, одним из наиболее опасных является вирус Trojan (или троян). Что такое эта угроза, мы и попробуем рассмотреть. В конечном итоге разберемся еще и в том, как безопасно удалить эту гадость с компьютера или мобильного девайса.

«Троян» — что такое?

Вирусы-трояны представляют собой самокопирующегося типа с собственными или встраиваемыми в другие приложения исполняемыми кодами, которые несут достаточно серьезную угрозу любой компьютерной или мобильной системе.

В большинстве своем наибольшему поражению подвержены системы Windows и Android. До недавнего времени считалось, что такие вирусы на UNIX-подобные «операционки» не действуют. Однако буквально несколько недель назад вирусом были атакованы и «яблочные» мобильные гаджеты. Считается, что угрозу представляет именно троян. Что такое этот вирус, мы сейчас и посмотрим.

Аналогия с историей

Сравнение с историческими событиями неслучайно. И прежде чем разбираться, обратимся к бессмертному произведению Гомера «Илиада», в котором описано взятие неп

Троянская программа — виды и действие, как найти и убрать опасный вирус на компьютере

Иногда под видом легального ПО (программного обеспечения) в компьютер проникает вредоносная программа. Независимо от действий пользователя, она самостоятельно распространяется, заражая уязвимую систему. Троянская программа опасна тем, что вирус не только разрушает информацию и нарушает работоспособность компьютера, но и передает ресурсы злоумышленнику.

Что такое троянская программа

Как известно из древнегреческой мифологии, в деревянном коне, который был дан в дар жителям Трои, прятались воины. Они открыли ночью городские ворота и впустили своих товарищей. После этого город пал. В честь деревянного коня, уничтожившего Трою, была названа вредоносная утилита. Что такое троянский вирус? Программа с этим термином создана людьми для модификации и разрушения информации, находящейся в компьютере, а также для использования чужих ресурсов в целях злоумышленника.

В отличие от других червей, которые распространяются самостоятельно, она внедряется людьми. По своей сути, троянская программа – это не вирус. Ее действие может не носить вредоносный характер. Взломщик нередко хочет проникнуть в чужой компьютер лишь с целью получения нужной информации. Трояны заслужили плохую репутацию из-за использования в инсталляции программ для получения повторного внедрения в систему.

Особенности троянских программ

Вирус троянский конь – это разновидность шпионского ПО. Основная особенность троянских программ – это замаскированный сбор конфиденциальной информации и передача третьей стороне. К ней относятся реквизиты банковских карт, пароли для платежных систем, паспортные данные и другие сведения. Вирус троян по сети не распространяется, не производит уничтожение данных, не делает фатального сбоя оборудования. Алгоритм этой вирусной утилиты не похож на действия уличного хулигана, который все на своем пути разрушает. Троян – это диверсант, сидящий в засаде, и ждущий своего часа.

Виды троянских программ

Троянец состоит из 2 частей: серверной и клиентской. Обмен данными между ними происходит по протоколу TCP/IP черед любой порт. На работающем ПК жертвы инсталлируется серверная часть, которая работает незаметно, а клиентская – находится у владельца или заказчика вредоносной утилиты. Для маскировки трояны имеют названия, аналогичные офисным, а их расширения совпадают с популярными: DOC, GIF, RAR и прочие. Виды троянских программ разделяются в зависимости от типа действий, выполняемых в компьютерной системе:

- Trojan-Downloader. Загрузчик, который устанавливает на ПК жертвы новые версии опасных утилит, включая рекламные модули.

- Trojan-Dropper. Дезактиватор программ безопасности. Используется хакерами для блокировки обнаружения вирусов.

- Trojan-Ransom. Атака на ПК для нарушения работоспособности. Пользователь не может осуществлять работу на удаленном доступе без оплаты злоумышленнику требуемой денежной суммы.

- Эксплойт. Содержит код, способный воспользоваться уязвимостью ПО на удаленном или локальном компьютере.

- Бэкдор. Предоставляет мошенникам удаленно управлять зараженной компьютерной системой, включая закачивание, открытие, отправку, изменение файлов, распространение неверной информации, регистрацию нажатий клавиш, перезагрузку. Используется для ПК, планшета, смартфона.

- Руткит. Предназначен для сокрытия нужных действий или объектов в системе. Основная цель – увеличить время несанкционированной работы.

Какие вредоносные действия выполняют троянские программы

Трояны – сетевые монстры. Заражение происходит с помощью флешки или другого компьютерного устройства. Основные вредоносные действия троянских программ – это проникновение на ПК владельца, загрузка его личных данных на свой компьютер, копирование файлов, похищение ценной информации, наблюдение за действиями в открытом ресурсе. Полученная информация используется не в пользу жертвы. Самый опасный вид действий – полный контроль над чужой компьютерной системой с функцией администрирования зараженного ПК. Мошенники незаметно проводят те или иные операции от имени жертвы.

Как найти троян на компьютере

Определяются троянские программы и защита от них, в зависимости от класса вируса. Можно делать поиск троянов с помощью антивирусов. Для этого надо скачать на жесткий диск одно из приложений типа Kaspersky Virus или Dr. Web. Однако следует помнить, что не всегда скачивание антивирусника поможет обнаружить и удалить все трояны, ведь тело вредоносной утилиты может создавать много копий. Если описанные продукты не справились с задачей, то вручную просмотрите в реестре своего ПК такие каталоги, как runonce, run, windows, soft , чтобы проверить на предмет зараженных файлов.

Удаление троянской программы

Если ПК заражен, его необходимо срочно лечить. Как удалить троян? Воспользоваться бесплатным антивирусом Касперского, Spyware Terminator, Malwarebytes или платным софтом Trojan Remover. Эти продукты отсканируют, покажут результаты, предложат убрать найденные вирусы. Если снова появляются новые приложения, показывается закачка видеопрограмм или создаются снимки экрана, значит, удаление троянов прошло безуспешно. В этом случае следует попробовать загрузить утилиту для быстрого сканирования зараженных файлов с альтернативного источника, к примеру, CureIt.

Защита от троянских программ

Легче предотвратить попадание вируса на ПК, чем его лечить. Главная защита от троянов – это установка эффективных ПО, которые способны обезвредить атаку вредоносных утилит. Помимо этого, защититься от проникновения троянцев помогут следующие действия:

- обновляемый периодически антивирус;

- всегда включенный брандмауэр;

- регулярно обновляемая операционная система;

- использование информации только с проверенных источников;

- запрет на переход на сомнительные сайты;

- использование разных паролей для сервисов;

- адреса сайтов, где есть учетная запись с ценными данными лучше вводить вручную.

Видео: троянский вирус

Что такое ТРОЯН?

Что такое ТРОЯН?

Все о троянском вирусе. «Троянский конь» (вирус)

Инструкция

Троянским конем принято сегодня называть вредоносный , который проникает в компьютер, маскируясь под безобидные и даже полезные программы. Пользователь такую программу и даже не подозревает, что в ее коде враждебные функции. При запуске программы внедряется в компьютерную систему и начинает творить в ней все те безобразия, для которых он и был создан злоумышленниками. Последствия заражения троянами могут быть самыми различными – от нервирующих, но вполне безобидных зависаний, до передачи ваших данных мошенникам и нанесения вам серьезного материального урона. Отличие трояна заключается в том, что троян не способен к самокопированию, а значит, каждый из них был привнесен в систему самим пользователем. Антивирусы умеют отслеживать троянских коней, но специальные программы справляются с этим гораздо лучше.

Более того, почти всего производители антивирусов предлагают на своих сайтах бесплатные утилиты для отлова троянов. Eset NOD, Dr. Web, Kaspersky – любой из этих производителей может предложить свежайшую версию программы, способную отловить ваших непрошенных гостей. Очень важно при этом пользоваться именно свежими , ведь армия троянов пополняется ежедневно новыми, более хитрыми представителями, и позавчерашней давности программа может их просто не распознать. Иногда имеет смысл несколько программ и прогнать систему через них. Кроме утилит, выпускаемых антивирусными компаниями, в сети можно найти и антитроянов от менее известных производителей, но не менее эффективных в поиске. Например AntiSpyWare, Ad-Aware, SpyBot и многие другие. Если самостоятельные попытки лечения компьютера не приносят желаемого результата, то лучше отнести компьютер к специалисту, который сможет применить более серьезные меры.

Но, как известно, лучшее лечение – это профилактика. Как уже было сказано выше, трояны не материализуются из ниоткуда, пользователи сами скачивают их к себе в компьютер. Это может происходить при скачивании неизвестных файлов, переходам по сомнительным ссылкам, вскрытии файлов с неизвестным содержимым . Особенно опасны в плане потенциального заражения взломанные программы, Ядро такой программы в 99% окажется зараженным троянским вирусом, бесплатного сыра, увы, не существует. Поэтому бдительность и осторожность – эти два качества будут надежнее любого антивируса. А антивирус, с новыми базами данных, регулярная специальными программами закроют последнюю брешь, через которую к вам мог бы прокрасться троянский конь.

Источники:

- вирус троян как удалить

Среди вредоносных программ современного виртуального мира троянские вирусы являются одними из самых распространенных. И хотя они напрямую не вредят компьютеру, проблем они могут принести очень много. Ведь они предназначены для того, чтобы открыть доступ к компьютеру для автора такого вируса, который может иметь разные цели, от хищения личной информации до использования вашего компьютера для своих задач. При этом антивирусные программы часто не могут обнаружить троянские вирусы .

Вам понадобится

- Компьютер, утилита для удаления троянских и шпионских программ SUPERAntiSpyware, доступ в интернет, начальные навыки по работе с компьютером

Инструкция

Запустите программу. Чтобы начать проверку, выберите пункт «Scan You Computer». Выберите вид , которая будет произведена. Quick Scan – это быстрое сканирование, проверяются только системные . Complete Scan – углубленное сканирование с проверкой всей информации на выбранных дисках, занимает достаточно долгое время.

После того как проверка будет окончена, нажмите кнопку «Далее», и все обнаруженные троянские и шпионские программы будут удалены. После завершения всех описанных операций необходимо перезагрузить. Проверку желательно производить регулярно. Перед ее началом обновите антивирусные базы утилиты.

Видео по теме

Источники:

- SUPERAntiSpyware в 2019

- троянский вирус удалить в 2019

Троянский вирус – это вредоносная программа, распространяемая хакерами для выполнения шпионских действий, например, воровство документов, блокировка доступа, проникновение на ваш персональный компьютер.

Вам понадобится

Инструкция

Ов, которые распространяются самостоятельно. Установите антивирус ное программное обеспечение на ваш персональный компьютер. Обязательно используйте лицензионную версию, чтобы вы могли получать обновления с сайта производителя.

вирус ов, если на нем имеется троянская программа, то она также будет обнаружена. Названия у данной вредоносной программы могут быть различными, например, Adware Sheriff, Alpha Cleaner, AntiVirGear, Back Orifice, Brave Sentry, NetBus, Pest Trap, Pinch, Prorat, SpyAxe, SpyShredder, SpyTrooper, SpywareNo, SpywareQuake, Trojan.Genome.BUY, Trojan.Winlock, Vanda, Zlob, CyberGate, Wishmaster.

После того, как антивирус обнаружил троянскую программу, нажмите кнопку «Лечить все».

Признаком того, что на вашем персональном появилась данная вредоносная программа, является факт, что содержимое папок пропадает или замещается на посторонние файлы. Проверьте эту папку антивирус ом. Если вирус и папка не содержит важных файлов, то рекомендуется удалить ее или поместить на карантин.

Троянскую программу Winlock необходимо удалять вручную, так как она блокирует рабочий стол персонального компьютера. Скачайте на незараженном компьютере с сайта Dr.Web программное обеспечение LiveCD (http://www.freedrweb.com/livecd ). Данная программа является бесплатной. Запишите ее на чистый диск и вставьте в привод зараженного компьютера. Перезагрузите систему. Начнется поиск троянской программы и удаление ее.

Для удаления вирус ов используйте восстановление системы. Зайдите в «Пуск» — «Все программы» — «Стандартные программы» — «Служебные» и выберите «Восстановление системы. Укажите точку «отката» и нажмите «ОК». После данной операции вирус будет удален.

Троянские программы могут нанести пользователю компьютера как моральный, так и финансовый ущерб. Антивирусные программы и брандмауэры пресекают основной поток вредоносного программного обеспечения, однако новые версии троянских программ появляются каждый день. Иногда пользователь ПК оказывается в ситуации, когда антивирус не видит вредоносный код, тогда бороться с вредоносной программой приходится самостоятельно.

Инструкция

Одной из самых неприятных разновидностей троянских программ являются бэкдоры (backdoor), позволяющие хакеру осуществлять удаленное управление зараженным компьютером. Оправдывая свое название, backdoor открывает для злоумышленника лазейку, ч

Троянская программа вирус обзор и способы удаления

Троянские программы могут серьезно осложнить жизнь любому владельцу компьютера. В некоторой степени они схожи с вирусами, так как направлены на причинение вреда пользователю. Ущерб не обязательно явно выражен и заметен, однако, так или иначе на операционную систему оказывается отрицательное влияние. Подобная троянская программа вирус может устанавливаться под видом полезного ПО или вовсе быть незаметной для пользователя.

Понятие троянской программы

Троянская программа — это вредоносная утилита, существенно отличающаяся от классического типа вирусов, которые внедряются на компьютер пользователя с помощью собственных алгоритмов. В отличие от них для появления трояна обязательным условием является активное участие человека, так как, самостоятельно троян распространяться не способен. Как правило, данные утилиты маскируются под другие типы файлов — от пакетов установщиков, до мультимедийных данных. Запуская, такой троянский конь вирус, пользователь активирует алгоритмы вредоносной программы. В некоторых случаях трояны становятся частью многосоставного вируса.

Способы внедрения вредоносного ПО

Следует понимать, что цель злоумышленника, создавшего любой троянский вирус — заставить конечного пользователя запустить файл, содержащий в себе её код. Мошенники придумали множество действенных способов, в большей части которых человек даже не узнает о поражении трояном своего ПК.

Часто используется маскировка троянской программы под популярные пакеты установщиков ПО и игровых приложений. В дальнейшем, такой файл выкладывается на ненадёжном файлообменнике или недоброкачественном софт-портале. Помимо этого, вредоносную программу можно подцепить в интернет мессенджере, электронном письме, социальной сети, а также в других подобных ресурсах.

Наиболее часто встречаемый сценарий — просьба загрузить дополнительное ПО не с официального сайта разработчика. Это могут быть драйвера к оборудованию, браузеры, обновления, игры и другие утилиты. Также, пользователя могут убеждать перейти по непроверенной ссылке социальных сетях и мессенджерах.

Признаки заражения

О появлении на компьютере вредоносной программы данного типа могут свидетельствовать различные симптомы. Как правило, пользователь узнает об этом достаточно быстро:

- самопроизвольная перезагрузка компьютера;

- запуск программ и системных служб без участия пользователя;

- самостоятельное открытие и закрытие CD-ROM;

- в следствии изменения троянским конём файла hosts – браузер открывает страницы, которые пользователь не посещал до этого — сайты для взрослых и порталы азартных игр;

- самопроизвольные снимки экрана;

- появление новых приложений в автозагрузке;

- внезапное проигрывание видео контента, звуков и картинок;

- перезагрузка компьютера при запуске заражённого ПО;

- могут появляться ошибки синего экрана смерти.

В некоторых случаях программа не проявляет себя настолько явно, однако, побочные признаки всё же присутствуют. Особенно заметно это для компьютеров с малой производительностью — трояны сильно нагружают процессор, температура CPU подымается, из-за чего компьютер работает очень медленно. В диспетчере задач большая часть ресурсов ПК будет использоваться неизвестным процессом. При обнаружении любого из перечисленных симптомов — проверка компьютера на вирусы обязательна.

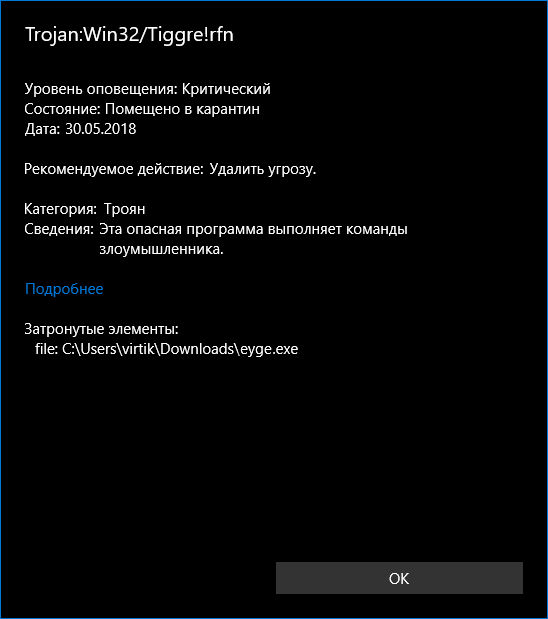

Иллюстрация ниже отображает вредоносное действие, оказываемое на систему в одном случае из моей практики. Причём обратите внимание, данный вредоносный процесс не нагружает систему на все 100%, для того, чтобы как можно дольше оставаться незамеченным, тем не менее мешать запуску приложений. Непонятное название сразу бросается в глаза.

Назначение троянской программы

Как правило, любая троянская программа пишется с определённой целью. В основном это обогащение, шпионаж и сведение личных счетов. От того, к каким вирусам относится троянский конь, вытекают и последствия для конечного пользователя:

- Кража финансовой информации. К конфиденциальным данным, на которые нацелены мошенники, относятся логины, пароли, номера кошельков и счетов, пин-коды банковских карт и т. д. Чтобы, обезопасить взаимодействие пользователя с интернет-банкингом и платёжными системами разрабатываются специальные механизмы безопасности для защиты личных данных. Яркий пример данного подхода — ввод дополнительного кода, который присылается посредством СМС или электронной почты.

- Кража информации об аккаунтах. Часто троянские программы пытаются перехватить защищённые личные данные интернет-аккаунтов популярных веб-ресурсов — социальные сети, мессенджеры, сайты знакомств и т. д. В случае успеха злоумышленник начинает вымогать деньги от лица пользователя у его друзей под различными предлогами. Также, страница пользователя может использоваться для перенаправления на определённые сайты.

- Спам. Вредоносное ПО часто применяется для сбора почтовых адресов для последующей рассылки спама.

- Повышение посещаемости ресурса. Внедрённый троян будет открывать в браузере пользователя выбранный заранее сайт, тем самым увеличивая его показатели и способствуя обогащению мошенников.

- Накрутка скачиваний файлов. Как известно многие файлообменники платят пользователям за каждое скачивание выложенных ими файлов. Троянская программа может увеличить число подобных загрузок и улучшить финансовое состояние разработчика утилиты.

- Управление компьютером. Заражённое трояном устройство может использоваться для хакерских DDOS атак на различные интернет-ресурсы.

- Уничтожение данных. Удаление ценной информации на компьютере пользователя, а также повреждение некоторых аппаратных составляющих.

- Сбор личных данных пользователей. Статистическая информация по посещаемым сайтам, любимым программам, фильмам, музыке и другим аспектам повседневной жизни пользователей, собранная при помощи троянов, ложится в основу маркетинговых исследований коммерческих компаний.

- Звонки на платные номера. Если пользователь подключается к сети интернет с помощью модема, то внедрённый троян может периодически проводить звонки на платные дорогостоящие номера.

Помимо приведённых целей, вредоносное ПО может использоваться в личных целях, например для мести или шантажа. Поэтому, лучше всего иметь как минимум установленный бесплатный антивирус, для избегания проникновения вредителя на компьютер.

Как удалить троянский вирус

Достаточно эффективный метод избежать внедрения троянской программы — на постоянной основе пользоваться надёжным антивирусом. Многие утилиты способны блокировать запуск трояна. Несмотря на то, что специализированное защитное ПО продолжает постоянно совершенствоваться, в некоторых случаях оно может не обнаружить угрозу.

Если сканирование антивирусом не дало результатов, то требуется тщательно изучить все действующие процессы в диспетчере задач и постараться удалить вирус вручную. Если название процесса неизвестно и существует потребление многих ресурсов процессора, то существует большая вероятность, что это троян.

Кроме того, полезной может оказаться очистка кэша в браузерах, а также папки «Temp». Помочь в этом могут специализированные программы чистильщики, например, утилита для очистки компьютера Ccleaner. Ваши вопросы можно задать в комментариях ниже, либо перейдите на страницу «Контакты» заполните и пошлите мне форму.

31.05.2018

Ещё статьи, которые могут заинтересовать:

Исправление ошибок Windows с помощью Microsoft Easy Fix

Ccleaner безупречная очистка операционной системы

Диагностика системы компьютера с помощью программы Aida64

Популярный архиватор файлов программа WinRAR

Лучший бесплатный словарь Rhymes

как избавиться от троянского вируса вручную?

1) Нужно убить вирусный процесс, либо сразу группу вирусных процессов. ВАЖНО: группа процессов убивается сразу ВСЯ, иначе толку нет. Для этого нужны дополнительные средства, обычным диспетчером задач не отделаешься. И чтобы обнаружить эти процессы — нужно знать пути к файлам, инициировавших их. А чтобы распознать маскирующегося трояна — нужно заглянуть в электронную подпись: обычно в троянах там пусто. 2) Это ещё не всё: нужно выкорчевать все библиотеки трояна (если таковые есть) , которые вбуравились в эксплорер, и грузятся какждый раз, воссоздавая троян, даже если ты его удалил. 3) Из автозагрузки тоже все процессы нужно убрать (только после остановки ВСЕХ процессов трояна) . 4) Ну и последнее — удалить все эти трояны с диска, хотя уже и не обязательно. ps — в большинстве случаев в безопасный режим выходить даже не придётся.

элементарно, но для подобного рассказа не хватит терпения.<br>И времени чтоб расписать все это на форуме.

антивирем лучше.. .как вирус называется? <a rel=»nofollow» href=»http://www.freedrweb.com/cureit/» target=»_blank»>http://www.freedrweb.com/cureit/</a>

Если ты видишь этот файл — заборт выкинь или попробуй так : Попробуй откатиться, это делается так. . Иди : ПУСК-ВСЕ ПРОГРАММЫ-СТАНДАРТНЫЕ-СЛУЖЕБНЫЕ-ВОССТАНОВЛЕНИЕ СИСТЕМЫ… А там соориентируешься.. . Жирное число — это и есть точка восстановления. Вспомни только с какого числа машина сбоить начала. Всегда в принципе помогает. Даже убивает вирусы-трояны, если такие есть.. . Антивирусы бывают несколько типов, а именно ПРОГРАММНЫЕ, АППАРАТНЫЕ и ОНЛАЙНОВЫЕ. ПРОГРАММНЫЕ — это те, которые мы привыкли видеть установленными на своих компьютерах. АППАРАТНЫЕ — обычно применяются в бизнес-сетях и представляют собой такие коробочки с сетевыми интерфейсами, которые на =лету= сканируют приходящий и исходящий IP-трафик и тем самым не нагружают процессор и тем самым ограждают всю сеть от входящих через Интернет вирусов. ОНЛАЙН-АНТИВИРУСы — представляют отдельные компании. Могу лишь отметить компанию PANDA SOFTWARE с её сервисами TOTALSCAN или NANOSCAN-beta по адресу: <a rel=»nofollow» href=»http://www.infectedornot.com» target=»_blank»>http://www.infectedornot.com</a>. Однако не стоит забывать, что вирусы могут попасть на компьютеры не только через сеть, но и посредством различных сьёмных носителей. АНТИВИРУСЫ которые я знаю : 1.Sumantec (США) 2.McAfee (США) 3.Trend Micro (ТАЙВАНЬ) 4.Sophos (АНГЛИЯ) 5,Panda Software (ИСПАНИЯ) 6.Computer Associates (США) 7.F-Secure (ФИНЛЯНДИЯ) 8.Norman (НОРВЕГИЯ) 9.Ahnlab (ЮЖНАЯ КОРЕЯ) 10.AVP (РОССИЯ) — Касперский 11.Alvil-Avast (ЧЕХИЯ) 12.Arcabit (ПОЛЬША) 13.Doctor Web (РОССИЯ) 14.Eset-NOD32 (СЛОВАКИЯ) 15.Fdisk Software (ИСЛАНДИЯ) 16.Gri Soft (ЧЕХИЯ) 17.H+BDW (ГЕРМАНИЯ) 18.Hauri (ЮЖНАЯ КОРЕЯ) 19.Soft Win (РУМЫНИЯ) 20.Virus Buster (ВЕНГРИЯ) 21.UNA (УКРАИНА) 22.STOP! (УКРАИНА) 23.Rising (КИТАЙ) 24.King Soft (КИТАЙ) Устал перечислять. Это естественно не все. Выбирай и ставь. Лишь бы компик не чихал и не кашлял. С червями и всякой такой нечестью, типа шпионов хорошо борется программа AD-AWARE SE PERSONAL. Я её каждый раз включаю после инета и обязательно нахожу пару шпионов.. .Но подчёркиваю — это не антивирус ! Черви и спайверы это чума для воровства информации. <a rel=»nofollow» href=»http://www.lavasoft.de/news/product/info» target=»_blank»>http://www.lavasoft.de/news/product/info</a>… Желаю тебе удачи при выборе.

найти его в процессах (файл-троян), найти где он лежит (скорей всего в папке виндоус а там может и систем32) загрузиться с загружочного диска или например какой-то оболочки, чтобы можно было удалить этот файл… сам так избавлялся и не раз..

Если ты знаешь,что файл заражен трояном-лутше удали его.Если нет антивирусного сканера-посмотри,какие файлы появылись на компе без вашего вмешательства и удаляйте<br>

1. Установите программу TCPViewer и запустите её<br>2. В окне программы найдите процесс, который обращается к внешнему несанкционированному адресу. Запишите имя файла и его расположение, который запускает процесс. Остановите процесс.<br>3. Зайдите в свойства папки и уберите скрытие системных файлов<br>4. Зайдите в папку, где расположен файл (п.2) и удалите его.<br><br>Удачи.

Чтобы получить список процессов, нужно вызвать диспетчер задач — стандартное средство Windows для управления процессами. В операционных системах Windows NT/2000/XP/2003 для вызова диспетчера задач нужно нажать комбинацию клавиш Ctrl + Shift + Esc или вызвать контекстное меню в системной панели (внизу экрана) и выбрать пункт Диспетчер задач. <br> вполне хорошо справляеться с троянами касперский

Переустанови винду 🙂