Какой Выбрать Тип Шифрования WiFi Сети — 3 Способа

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi – его еще называют “аутентификацией” – и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности – Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть – это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) – это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) – более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK – Personal или Enterprise?

WPA2 – усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его – теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев – и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise – более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Типы шифрования WPA – TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP – сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES – последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались – переходим к практике. Поскольку стандартами WiFi 802.11 “B” и “G”, у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется – сегодня нормой является 802.11 “N” или “AC”, которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK – AES

Либо, на крайний случай, в качестве типа шифрования указывайте “Авто”, чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

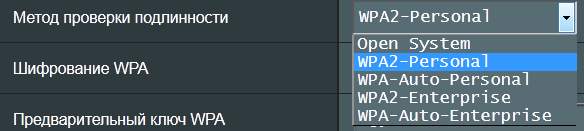

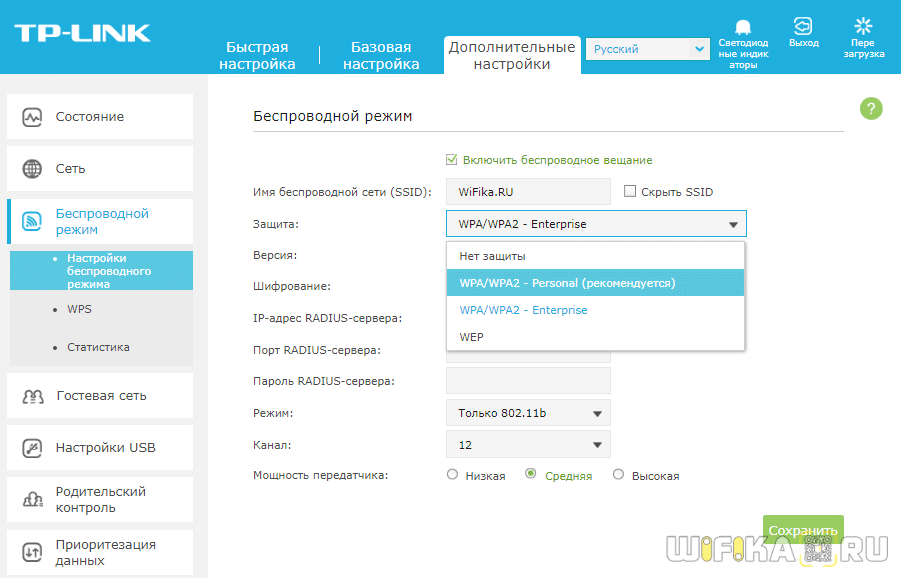

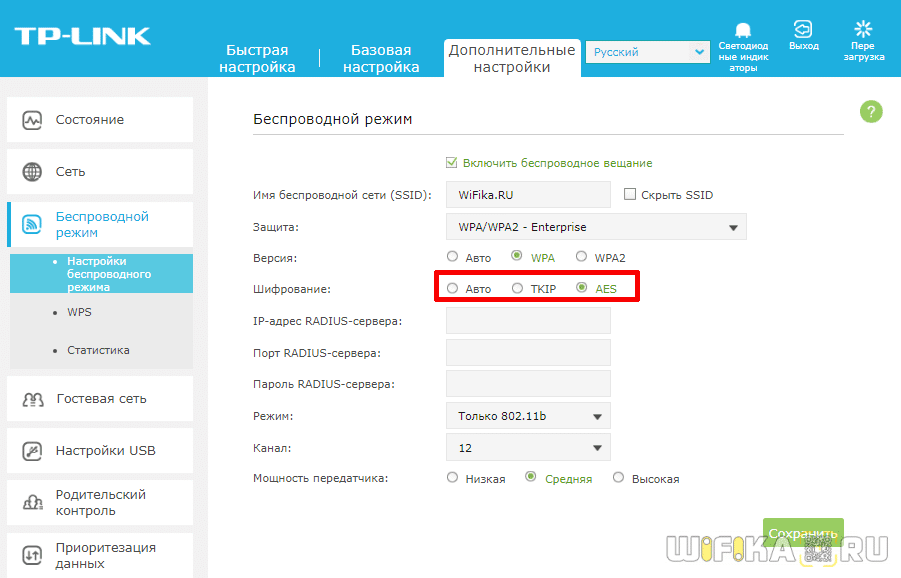

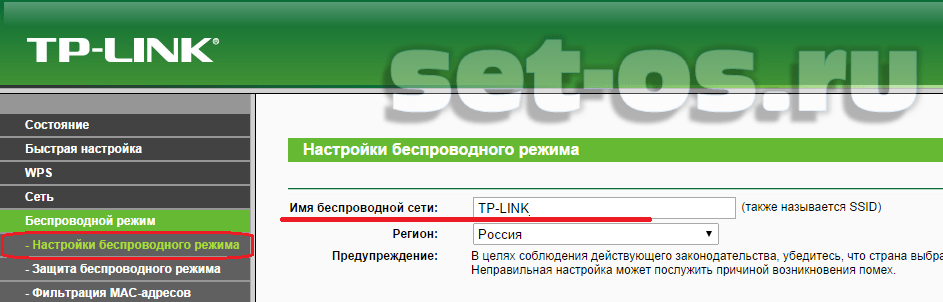

Защита беспроводного режима на маршрутизаторе TP-Link

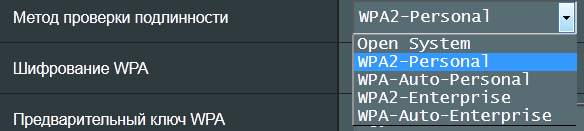

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе “Дополнительные настройки – Беспроводной режим”.

В старой “зеленой” версии интересующие нас конфигурации WiFi сети расположены в меню “Беспроводной режим – Защита”. Сделаете все, как на изображении – будет супер!

Если заметили, здесь еще есть такой пункт, как “Период обновления группового ключа WPA”. Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию – в разных моделях интервал обновления отличается.

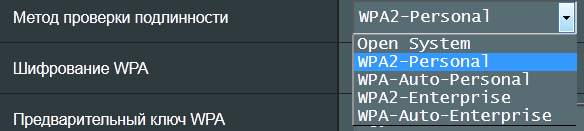

Метод проверки подлинности на роутере ASUS

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице “Беспроводная сеть”

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic – раздел “Сеть WiFi – Точка доступа”

В роутерах Keenetic без приставки “Zyxel” смена типа шифрования производится в разделе “Домашняя сеть”.

Настройка безопасности роутера D-Link

На D-Link ищем раздел “Wi-Fi – Безопасность”

Что ж, сегодня мы разобрались типами шифрования WiFi и с такими терминами, как WEP, WPA, WPA2-PSK, TKIP и AES и узнали, какой из них лучше выбрать. О других возможностях обеспечения безопасности сети читайте также в одной из прошлых статей, в которых я рассказываю о фильтрации контента на роутере по MAC и IP адресам и других способах защиты.

Видео по настройке типа шифрования на маршрутизаторе

Лучшие предложения

Александр / автор статьи

Специалист по беспроводным сетям, компьютерной технике и системам видеонаблюдения. Выпускник образовательного центра при МГТУ им. Баумана в Москве. Автор видеокурса «Все секреты Wi-Fi»

Задать вопрос

Как узнать шифрование wifi. Какой тип шифрования выбрать для wifi роутера? Изменение типа шифрования беспроводной сети в Windows

Доброго времени суток, дорогие друзья, знакомые и прочие личности. Сегодня поговорим про WiFi шифрование , что логично из заголовка.

Думаю, что многие из Вас пользуются такой штукой как , а значит, скорее всего, еще и Wi-Fi на них для Ваших ноутбуков, планшетов и прочих мобильных устройств.

Само собой, что этот самый вай-фай должен быть закрыт паролем, иначе вредные соседи будут безвозмездно пользоваться Вашим интернетом, а то и того хуже, — Вашим компьютером:)

Само собой, что помимо пароля есть еще и всякие разные типы шифрования этого самого пароля, точнее говоря, Вашего Wi-Fi протокола, чтобы им не просто не пользовались, но и не могли взломать.

В общем, сегодня хотелось бы немного поговорить с Вами о такой вещи как WiFi шифрование, а точнее этих самых WPE, WPA, WPA2, WPS и иже с ними.

Готовы? Давайте приступим.

WiFi шифрование — общая информация

Для начала сильно упрощенно поговорим о том как выглядит аутентификация с роутером (сервером), т.е как выглядит процесс шифрования и обмена данными. Вот такая вот у нас получается картинка:

Т.е, сначала, будучи клиентом мы говорим, что мы, — это мы, т.е знаем пароль (стрелочка зелененькая сверху). Сервер, тобишь допустим роутер, радуется и отдаёт нам случайную строку (она же является ключом с помощью которого мы шифруем данные), ну и далее происходит обмен данными, зашифрованными этим самым ключом.

Теперь же поговорим о типах шифрования, их уязвимостях и прочем прочем. Начнем по порядку, а именно с OPEN , т.е с отсутствия всякого шифра, а далее перейдем ко всему остальному.

Тип 1 — OPEN

Как Вы уже поняли (и я говорил только что), собственно, OPEN — это отсутствие всякой защиты, т.е. Wifi шифрование отсутствует как класс, и Вы и Ваш роутер абсолютно не занимаются защитой канала и передаваемых данных.

Именно по такому принципу работают проводные сети — в них нет встроенной защиты и «врезавшись» в неё или просто подключившись к хабу/свичу/роутеру сетевой адаптер будет получать пакеты всех находящихся в этом сегменте сети устройств в открытом виде.

Однако с беспроводной сетью «врезаться» можно из любого места — 10-20-50 метров и больше, причём расстояние зависит не только от мощности вашего передатчика, но и от длины антенны хакера. Поэтому открытая передача данных по беспроводной сети гораздо более опасна, ибо фактически Ваш канал доступен всем и каждому.

Тип 2 — WEP (Wired Equivalent Privacy)

Один из самых первых типов Wifi шифрования это WEP . Вышел еще в конце 90 -х и является, на данный момент, одним из самых слабых типов шифрования.

Хотите знать и уметь, больше и сами?

Мы предлагаем Вам обучение по направлениям: компьютеры, программы, администрирование, сервера, сети, сайтостроение, SEO и другое. Узнайте подробности сейчас!

Во многих современных роутерах этот тип шифрования вовсе исключен из списка возможных для выбора:

Его нужно избегать почти так же, как и открытых сетей — безопасность он обеспечивает только на короткое время, спустя которое любую передачу можно полностью раскрыть вне зависимости от сложности пароля.

Ситуация усугубляется тем, что пароли в WEP — это либо 40 , либо 104 бита, что есть крайне короткая комбинация и подобрать её можно за секунды (это без учёта ошибок в самом шифровании).

Основная проблема WEP — в фундаментальной ошибке проектирования. WEP фактически передаёт несколько байт этого самого ключа вместе с каждым пакетом данных.

Таким образом, вне зависимости от сложности ключа раскрыть любую передачу можно просто имея достаточное число перехваченных пакетов (несколько десятков тысяч, что довольно мало для активно использующейся сети).

Тип 3 — WPA и WPA2 (Wi-Fi Protected Access)

Это одни из самых современных на данный момент типов такой штуки, как Wifi шифрование и новых пока, по сути, почти не придумали.

Собственно, поколение этих типов шифрования пришло на смену многострадальному WEP . Длина пароля — произвольная, от 8 до 63 байт, что сильно затрудняет его подбор (сравните с 3, 6 и 15 байтами в WEP ).

Стандарт поддерживает различные алгоритмы шифрования передаваемых данных после рукопожатия: TKIP и CCMP .

Первый — нечто вроде мостика между WEP и WPA , который был придуман на то время, пока IEEE были заняты созданием полноценного алгоритма CCMP . TKIP так же, как и WEP , страдает от некоторых типов атак, и в целом не сильно безопасен.

Сейчас используется редко (хотя почему вообще ещё применяется — мне не понятно) и в целом использование WPA с TKIP почти то же, что и использование простого

Кроме разных алгоритмов шифрования, WPA (2) поддерживают два разных режима начальной аутентифик

Какой метод шифрования wifi выбрать. Какой тип шифрования выбрать для wifi роутера

Когда я впервые настраивала домашний Wi-Fi роутер, совершила серьезную ошибку: выбрала неправильный протокол шифрования. Как результат – мою точку взломали на следующий день даже с 8-значным паролем. Поняла я это только через несколько недель, а до этого довольствовалась медленной загрузкой страниц и прерыванием потокового видео. И это лишь половина вопроса: если через незащищенное соединение передавать конфиденциальную информацию и рабочие документы, они могут «уйти» не в те руки. Хотите избежать подобных проблем? Достаточно выбрать оптимальный протокол шифрования.

WEP 64 и WEP 128

Худшее, что можно сделать при настройке роутера – установить протокол шифрования WEP. Он не может гарантировать даже минимальный уровень безопасности: взломать вашу точку смогут за считанные минуты. И не только, чтобы воспользоваться бесплатным интернетом, но и получить личные данные.

WPA-PSK (TKIP) и

Еще один протокол шифрования, который я не советую выбирать: безопасность, прямо скажем, не 100%. Особенно, если вы выбрали тип шифрования TKIP.

WPA2-AES vs WPA2-TKIP

Версия протокола WPA2 – самый актуальный вариант. Когда возникает вопрос о типе шифрования, выбираем WPA2-AES – он обеспечит максимальную защиту вашей Wi-Fi сети и безопасность данных. В сравнении с ним тип шифрования TKIP считается менее надежным. Но если у вас устаревшее устройство и

Доброго времени суток, дорогие друзья, знакомые и прочие личности. Сегодня поговорим про WiFi шифрование , что логично из заголовка.

Думаю, что многие из Вас пользуются такой штукой как , а значит, скорее всего, еще и Wi-Fi на них для Ваших ноутбуков, планшетов и прочих мобильных устройств.

Само собой, что этот самый вай-фай должен быть закрыт паролем, иначе вредные соседи будут безвозмездно пользоваться Вашим интернетом, а то и того хуже, — Вашим компьютером:)

Само собой, что помимо пароля есть еще и всякие разные типы шифрования этого самого пароля, точнее говоря, Вашего Wi-Fi протокола, чтобы им не просто не пользовались, но и не могли взломать.

В общем, сегодня хотелось бы немного поговорить с Вами о такой вещи как WiFi шифрование, а точнее этих самых WPE, WPA, WPA2, WPS и иже с ними.

Готовы? Давайте приступим.

WiFi шифрование — общая информация

Для начала сильно упрощенно поговорим о том как выглядит аутентификация с роутером (сервером), т.е как выглядит процесс шифрования и обмена данными. Вот такая вот у нас получается картинка:

Т.е, сначала, будучи клиентом мы говорим, что мы, — это мы, т.е знаем пароль (стрелочка зелененькая сверху). Сервер, тобишь допустим роутер, радуется и отдаёт нам случайную строку (она же является ключом с помощью которого мы шифруем данные), ну и далее происходит обмен данными, зашифрованными этим самым ключом.

Теперь же поговорим о типах шифрования, их уязвимостях и прочем прочем. Начнем по порядку, а именно с OPEN , т.е с отсутствия всякого шифра, а далее перейдем ко всему остальному.

Тип 1 — OPEN

Как Вы уже поняли (и я говорил только что), собственно, OPEN — это отсутствие всякой защиты, т.е. Wifi шифрование отсутствует как класс, и Вы и Ваш роутер абсолютно не занимаются защитой канала и передаваемых данных.

Именно по такому принципу работают проводные сети — в них нет встроенной защиты и «врезавшись» в неё или просто подключившись к хабу/свичу/роутеру сетевой адаптер будет получать пакеты всех находящихся в этом сегменте сети устройств в открытом виде.

Однако с беспроводной сетью «врезаться» можно из любого места — 10-20-50 метров и больше, причём расстояние зависит не только от мощности вашего передатчика, но и от длины антенны хакера. Поэтому открытая передача данных по беспроводной сети гораздо более опасна, ибо фактически Ваш канал доступен всем и каждому.

Тип 2 — WEP (Wired Equivalent Privacy)

Один из самых первых типов Wifi шифрования это WEP . Вышел еще в конце 90 -х и является, на данный момент, одним из самых слабых типов шифрования.

Хотите знать и уметь, больше и сами?

Мы предлагаем Вам обучение по направлениям: компьютеры, программы, администрирование, сервера, сети, сайтостроение, SEO и другое. Узнайте подробности сейчас!

Во многих современных роутерах этот тип шифрования вовсе исключен из списка возможных для выбора:

Его нужно избегать почти так же, как и открытых сетей — безопасность он обеспечивает только на короткое время, спустя которое любую передачу можно полностью раскрыть вне зависимости от сложности пароля.

Ситуация усугубляется тем, что пароли в WEP — это либо 40 , либо 104

бита, что есть крайне короткая комбинация и подобрать её можно за секунды (это без учёта ошибок в самом шифровании).Основная проблема WEP — в фундаментальной ошибке проектирования. WEP фактически передаёт несколько байт этого самого ключа вместе с каждым пакетом данных.

Таким образом, вне зависимости от сложности клю

Тип шифрования беспроводной сети. Шифрование Wi-Fi протокола. Что это такое? Никто не станет взламывать мою домашнюю сеть

Протокол WPA2 определяется стандартом IEEE 802.11i, созданным в 2004 году, с целью заменить . В нём реализовано CCMP и шифрование AES , за счет чего WPA2 стал более защищённым, чем свой предшественник. С 2006 года поддержка WPA2 является обязательным условием для всех сертифицированных устройств.

Разница между WPA и WPA2

Поиск разницы между и WPA2 для большинства пользователей актуальности не имеет, так как вся защита беспроводной сети сводится к выбору более-менее сложного пароля на доступ. На сегодняшний день ситуация такова, что все устройства, работающие в сетях Wi-Fi, обязаны поддерживать WPA2, так что выбор WPA обусловлен может быть только нестандартными ситуациями. К примеру, операционные системы старше Windows XP SP3 не поддерживают работу с WPA2 без применения патчей, так что машины и устройства, управляемые такими системами, требуют внимания администратора сети. Даже некоторые современные смартфоны могут не поддерживать новый протокол шифрования, преимущественно это касается внебрендовых азиатских гаджетов. С другой стороны, некоторые версии Windows старше XP не поддерживают работу с WPA2 на уровне объектов групповой политики, поэтому требуют в этом случае более тонкой настройки сетевых подключений.

Техническое отличие WPA от WPA2 состоит в технологии шифрования, в частности, в используемых протоколах. В WPA используется протокол TKIP, в WPA2 — протокол AES. На практике это означает, что более современный WPA2 обеспечивает более высокую степень защиты сети. К примеру, протокол TKIP позволяет создавать ключ аутентификации размером до 128 бит, AES — до 256 бит.

Отличие WPA2 от WPA заключается в следующем:

- WPA2 представляет собой улучшенный WPA.

- WPA2 использует протокол AES, WPA — протокол TKIP.

- WPA2 поддерживается всеми современными беспроводными устройствами.

- WPA2 может не поддерживаться устаревшими операционными системами.

- Степень защиты WPA2 выше, чем WPA.

Аутентификация в WPA2

Как WPA, так и WPA2 работают в двух режимах аутентификации: персональном (Personal) и корпоративном (Enterprise) . В режиме WPA2-Personal из введенной открытым текстом парольной фразы генерируется 256-разрядный ключ, иногда именуемый предварительно распределяемым ключом . Ключ PSK, а также идентификатор и длина последнего вместе образуют математический базис для формирования главного парного ключа PMK (Pairwise Master Key) , который используется для инициализации четырехстороннего квитирования связи и генерации временного парного или сеансового ключа PTK (Pairwise Transient Key) , для взаимодействия беспроводного пользовательского устройства с точкой доступа. Как и статическому , протоколу WPA2-Personal присуще наличие проблем распределения и поддержки ключей, что делает его более подходящим для применения в небольших офисах, нежели на предприятиях.

Однако в протоколе WPA2-Enterprise успешно решаемы проблемы, касающиеся распределения статических ключей и управления ими, а его интеграция с большинством корпоративных сервисов аутентификации обеспечивает контроль доступа на основе учетных записей. Для работы в этом режиме требуются такие регистрационные данные, как имя и пароль пользователя, сертификат безопасности или одноразовый пароль; аутентификация же осуществляется между рабочей станцией и центральным сервером аутентификации. Точка доступа или беспроводной контроллер проводят мониторинг соединения и направляют аутентификационные пакеты на соответствующий сервер аутентификации, как правило, это . Базой для режима WPA2-Enterprise служит стандарт 802.1X, поддерживающий основанную на контроле портов аутентификацию пользователей и машин, пригодную как для проводных коммутаторов, так и для беспроводных точек доступа.

Шифрование WPA2

В основе стандарта WPA2 лежит метод шифрования AES, пришедший на смену стандартам DES и 3DES в качестве отраслевого стандарта де-факто. Требующий большого объема вычислений, стандарт AES нуждается в аппаратной поддержке, которая не всегда имеется в старом оборудовании БЛВС.

Для аутентификации и обеспечения целостности данных WPA2 использует протокол CBC-MAC (Cipher Block Chaining Message Authentication Code), а для шифрования данных и контрольной суммы MIC — режим счетчика (Counter Mode — CTR). Код целостности сообщения (MIC) протокола WPA2 представляет собой не что иное, как контрольную сумму и в отличие от и WPA обеспечивает целостность данных для неизменных полей заголовка 802.11. Это предотвращает атаки типа packet replay с целью расшифровки пакетов или компрометации криптографической информации.

Для расчета MIC используется 128-разрядный вектор инициализации (Initialization Vector — IV), для шифрования IV — метод AES и временный ключ, а в итоге получается 128-разрядный результат. Далее над этим результатом и следующими 128 бит данных выполняется операция “исключающее ИЛИ”. Результат ее шифруется посредством AES и TK, а затем над последним результатом и следующими 1

Тип безопасности и шифрования беспроводной сети. Какой выбрать? Wifi шифрование — какое бывает и как выбрать

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной без потери скорости.

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal , обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу , то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети

Шифрование вай фай. Тип безопасности и шифрования беспроводной сети. Какой выбрать

Шифрование вай фай. Тип безопасности и шифрования беспроводной сети. Какой выбрать

Я купил себе новый роутер и решил его настроить самостоятельно. Все настроил — интернет и беспроводная сеть работает. Возник вопрос, ведь радиоволны (Wi-Fi в моем случае) распространяются не только в рамках моей квартиры. Соответственно, их можно перехватывать. Теоретически. В роутере есть настройка шифрования беспроводной сети. Я предполагаю, что именно для исключения перехвата и «подслушивания». Вопрос, какой из протоколов шифрования, имеющихся в моем роутере, выбрать? Доступны: WPE, WPA-Personal, WPA-Enterprise, WPA2-Personal, WPA2-Enterprise, WPS. Какое шифрование Wi-Fi следует использовать в моем случае?

norik | 16 февраля 2015, 10:14

Опущу описания всяких устаревших протоколов шифрования Wi-Fi. Потому буду описывать только те, которыми пользоваться имеет смысл. Если протокол здесь не описан, то либо это экзотика, либо он вам не нужен.

WPA и WPA2 (Wi-Fi Protected Access) — есть на всех роутерах. Самый ходовой и распространенный протокол. Он же один из самых современных. ИМХО — лучший выбор для дома и небольшого офиса. Впрочем, для крупных офисов тоже вполне подойдет, разве что имеет смысл авторизацию сделать посложнее. Длина пароля у него до 63 байт, поэтому подбором взламывать — можно поседеть раньше. Разумеется выбирать нужно WPA2, если он поддерживается всеми устройствами в сети (не понимают его только совсем уж старые гаджеты).

Что действительно ценно, так это то, что внутри данного сервиса можно использовать несколько алгоритмов шифрования. Среди них: 1. TKIP — не рекомендую, так как вполне можно найти дыру.

2. CCMP — намного лучше.

3. AES — мне он нравится больше всего, но поддерживается не всеми устройствами, хотя в спецификации WPA2 имеется.

WPA2 еще предусматривает два режима начальной аутентификации. Эти режимы — PSK и Enterprise. WPA Personal, он же WPA PSK подразумевает, что все пользователи будут входить в беспроводную сеть единому паролю, вводимому на стороне клиента в момент подключения к сетке. Для дома отлично, но для большого офиса — проблематично. Сложно будет менять каждый раз пароль для всех, когда уволится очередной сотрудник, знающий его.

WPA Enterprise предполагает наличие отдельного сервера с набором ключей. Для дома или офиса на 6 машин это громоздко, а вот если в офисе 3 десятка беспроводных устройств, то можно озаботиться.

Собственно этим и исчерпывается выбор шифрования Wi-Fi на данный момент. Остальные протоколы либо вообще не имеют шифрования или пароля, либо имеют дыры в алгоритмах, куда не залезет только совсем ленивый. Я рекомендую сочетание WPA2 Personal AES для дома. Для крупных офисов — WPA2 Enterprise AES. Если нет AES, то можно обойтись и TKIP, но тогда сохраняется вероятность чтения пакетов посторонним лицом. Есть мнение, что WPA2 TKIP так и не взломали, в отличие от WPA TKIP, но береженого…

Доброго времени суток, дорогие друзья, знакомые и прочие личности. Сегодня поговорим про WiFi шифрование , что логично из заголовка.

Думаю, что многие из Вас пользуются такой штукой как , а значит, скорее всего, еще и Wi-Fi на них для Ваших ноутбуков, планшетов и прочих мобильных устройств.

Само собой, что этот самый вай-фай должен быть закрыт паролем, иначе вредные соседи будут безвозмездно пользоваться Вашим интернетом, а то и того хуже, — Вашим компьютером:)

Само собой, что помимо пароля есть еще и всякие разные типы шифрования этого самого пароля, точнее говоря, Вашего Wi-Fi протокола, чтобы им не просто не пользовались, но и не могли взломать.

В общем, сегодня хотелось бы немного поговорить с Вами о такой вещи как WiFi шифрование, а точнее этих самых WPE, WPA, WPA2, WPS и иже с ними.

Готовы? Давайте приступим.

WiFi шифрование — общая информация

Для начала сильно упрощенно поговорим о том как выглядит аутентификация с роутером (сервером), т.е как выглядит процесс шифрования и обмена данными. Вот такая вот у нас получается картинка:

Т.е, сначала, будучи клиентом мы говорим, что мы, — это мы, т.е знаем пароль (стрелочка зелененькая сверху). Сервер, тобишь допустим роутер, радуется и отдаёт нам случайную строку (она же является ключом с помощью которого мы шифруем данные), ну и далее происходит обмен данными, зашифрованными этим самым ключом.

Теперь же поговорим о типах шифрования, их уязвимостях и прочем прочем. Начнем по порядку, а именно с OPEN , т.е с отсутствия всякого шифра, а далее перейдем ко всему остальному.

Тип 1 — OPEN

Как Вы уже поняли (и я говорил только что), собственно, OPEN — это отсутствие всякой защиты, т.е. Wifi шифрование отсутствует как класс, и Вы и Ваш роутер абсолютно не занимаются защитой канала и передаваемых данных.

Именно по такому принципу работают проводные сети — в них нет встроенной защиты и «врезавшись» в неё или просто подключившись к хабу/свичу/роутеру сетевой адаптер будет получать пакеты всех находящихся в этом сегменте сети устройств в открытом виде.

Однако с беспроводной сетью «врезаться» можно из любого места — 10-20-50 метров и больше, причём расстояние зависит не только от мощности вашего передатчика, но и от длины антенны хакера. Поэтому открытая передача данных по беспроводной сети гораздо более опасна, ибо фактически Ваш канал доступен всем и каждому.

Тип 2 — WEP (Wired Equivalent Privacy)

Один из самых первых типов Wifi шифрования это WEP . Вышел еще в конце 90 -х и является, на данный момент, одним из самых слабых типов шифрования.

Хотите знать и уметь, больше и сами?

Мы предлагаем Вам обучение по направлениям: компьютеры, программы, администрирование, сервера, сети, сайтостроение, SEO и другое. Узнайте подробности сейчас!

Во многих современных роутерах этот тип шифрования вовсе исключен из списка возможных для выбора:

Его нужно избегать почти так же, как и открытых сетей — безопасность он обеспечивает только на короткое время, спустя которое любую передачу можно полностью раскрыть вне зависимости от сложности пароля.

Ситуация усугубляется тем, что пароли в WEP — это либо 40 , либо 104 бита, что есть крайне короткая комбинация и подобрать её можно за секунды (это без учёта ошибок в самом шифровании).

Основная проблема WEP — в фундаментальной ошибке проектирования. WEP фактически передаёт несколько байт этого самого ключа вместе с каждым пакетом данных.

Таким образом, вне зависимости от сложности ключа раскрыть любую передачу можно просто имея достаточное число перехваченных пакетов (несколько десятков тысяч, что довольно мало для активно использующейся сети).

Тип 3 — WPA и WPA2 (Wi-Fi Protected Access)

Это одни из самых современных на данный момент типов такой штуки, как Wifi шифрование и новых пока, по сути, почти не придумали.

Собственно, поколение этих типов шифрования пришло на смену многострадальному WEP . Длина пароля — произвольная, от 8 до 63 байт, что сильно затрудняет его подбор (сравните с 3, 6 и 15 байтами в WEP ).

Стандарт поддерживает различные алгоритмы шифрования передаваемых данных после рукопожатия: TKIP и CCMP .

Первый — нечто вроде мостика между WEP и WPA , который был придуман на то время, пока IEEE были заняты созданием полноценного алгоритма CCMP . TKIP так же, как и WEP , страдает от некоторых типов атак, и в целом не сильно безопасен.

Сейчас используется редко (хотя почему вообще ещё применяется — мне не понятно) и в целом использование WPA с TKIP почти то же, что и использование простого WEP .

Кроме разных алгоритмов шифрования, WPA (2) поддерживают два разных режима начальной аутентификации (проверки пароля для доступа клиента к сети) — PSK и Enterprise . PSK (иногда его называют WPA Personal ) — вход по единому паролю, который вводит клиент при подключении.

Это просто и удобно, но в случае больших компаний может быть проблемой — допустим, у вас ушёл сотрудник и чтобы он не мог больше получить доступ к сети приходится менять пароль для всей сети и уведомлять об этом других сотрудников. Enterprise снимает эту проблему благодаря наличию множества ключей, хранящихся на отдельном сервере — RADIUS .

Кроме того, Enterprise стандартизирует сам процесс аутентификации в протоколе EAP (E xtensible A uthentication P rotocol), что позволяет написать собственный алгоритм.

Тип 4 — WPS/QSS

Wifi шифрование WPS , он же QSS — интересная технология, которая позволяет нам вообще не думать о паро

Какой тип шифрования выбрать для wifi роутера? Тип Шифрования WiFi — Какой Выбрать, WEP или WPA2-PSK Personal-Enterprise Для Защиты Безопасности Сети.

Нередко возникает вопрос: какой тип шифрования Wi-Fi выбрать для домашнего маршрутизатора. Казалось бы мелочь, но при некорректных параметрах, к сети , да и c передачей информации по Ethernet-кабелю могут возникнуть проблемы.

Поэтому здесь мы рассмотрим, какие типы шифрования данных поддерживают современные WiFi роутеры, и чем тип шифрования aes отличается от популярного wpa и wpa2.

Тип шифрования беспроводной сети: как выбрать способ защиты?

Итак, всего существует 3 типа шифрования:

- 1. WEP шифрование

Тип шифрования WEP появился ещё в далеких 90-х и был первым вариантом защиты Wi-Fi сетей: позиционировался он как аналог шифрования в проводных сетях и применял шифр RC4. Существовало три распространенных алгоритма шифровки передаваемых данных — Neesus, Apple и MD5 — но каждый из них не обеспечивал должного уровня безопасности. В 2004 году IEEE объявили стандарт устаревшим ввиду того, что он окончательно перестал обеспечивать безопасность подключения к сети. В данный момент такой тип шифрования для wifi использовать не рекомендуется, т.к. он не является криптостойким.

- 2. WPS — это стандарт, не предусматривающий использование . Для подключения к роутеру достаточно просто нажать на соответствующую кнопку, о которой мы подробно рассказывали в статье .

Теоретически WPS позволяет подключиться к точке доступа по восьмизначному коду, однако на практике зачастую достаточно лишь четырех.

Этим фактом преспокойно пользуются многочисленные хакеры, которые достаточно быстро (за 3 — 15 часов) взламывают сети wifi, поэтому использовать данное соединение также не рекомендуется.

- 3. Тип шифрования WPA/WPA2

Куда лучше обстоят дела с шифрованием WPA. Вместо уязвимого шифра RC4 здесь используется шифрование AES, где длина пароля – величина произвольная (8 – 63 бита). Данный тип шифрования обеспечивает нормальный уровень безопасности безопасность, и вполне подходит для простых wifi маршрутизаторов. При этом существует две его разновидности:

Тип PSK (Pre-Shared Key) – подключение к точке доступа осуществляется с помощью заранее заданного пароля.

— Enterprise – пароль для каждого узла генерируется автоматически с проверкой на серверах RADIUS.

Тип шифрования WPA2 является продолжением WPA с улучшениями безопасности. В данном протоколе применяется RSN, в основе которого лежит шифрование AES.

Как и у шифрования WPA, тип WPA2 имеет два режима работы: PSK и Enterprise.

С 2006 года тип шифрования WPA2 поддерживается всем Wi-Fi оборудованием, соответственное гео можно выбрать для любого маршрутизатора.

Судя по тому, что Вы набрели в Интернете на эту статью — Вы знаете о проблемах безопасности Вай-Фай сетей и о необходимости её грамотной настройки. Но вот сразу разобраться и правильно её настроить у неподготовленного человека вряд ли получится. А многие пользователи вообще думают, что на роутере «из коробки» уже всё настроено с максимальным уровнем безопасности. В большинстве случаев — это ошибочное мнение. Поэтому, сейчас я приведу основные правила настройки безопасности WiFi сетей на примере роутера TP-Link.

1. Обязательно включайте шифрование сети.

Никогда не оставляйте свою сеть открытой. Если ваш домашний WiFi не шифруется — это не правильно. Любой желающий сможет к Вам подключиться и использовать Ваш доступ в Интернет в своих целях.

2. По возможности используйте только тип шифрования WPA2-PSK

Если в настройках роутера используется шифрование WEP, обязательно изменить его на WPA2, потому как WEP (Wired Equivalent Privacy) устарел и имеет серьезные уязвимости. А WPA2 является самым сильным в использовании прямо сейчас. WPA стоит использовать только в том случае, если у Вас есть устройства не умеющие работать с WPA2.

3. Отключите WPS.

Если Вы не пользуетесь функцией WPS — обязательно её отключите. В некоторых моделях роутеров она является серьёзной уязвимостью ввиду типовой конфигурации. Как показывает практика в 90% случаев WPS не используется вообще.

4. Измените имя сети SSID, используемое по умолчанию.

Очень часто в качестве SSID (Service Set Identifier) используется модель беспроводного маршрутизатора, что облегчает злоумышленнику взлом Вай-Фай. Поэтому обязательно надо его изменить на любой другой. В качестве имени может быть любое слово на латинице и цифры. Кириллицу не используйте.

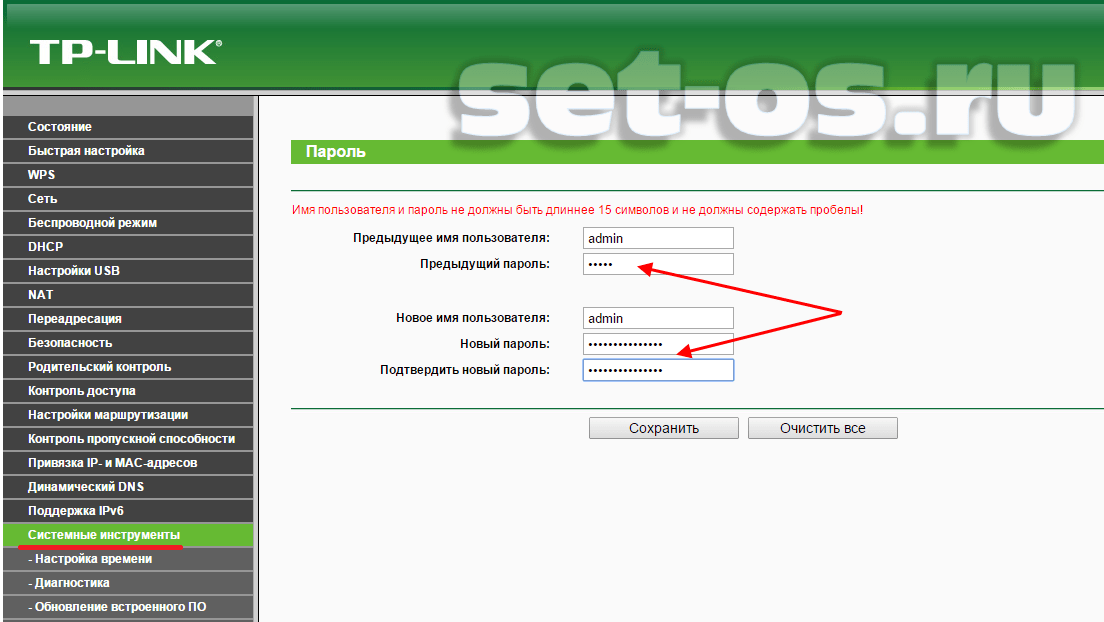

5. Измените пароль маршрутизатора по умолчанию.

В качестве примера можно привести GPON ONT терминалы ZTE. Из-за того, что у них у всех по умолчанию использовался один и тот же пароль, который при настройке устройства никто не менял. Из-за этого много домашних сетей в Москве и Питере были взломаны. Соответственно злоумышленник мог получить доступ к настройка роутера, Интернет-каналу и домашней сети.

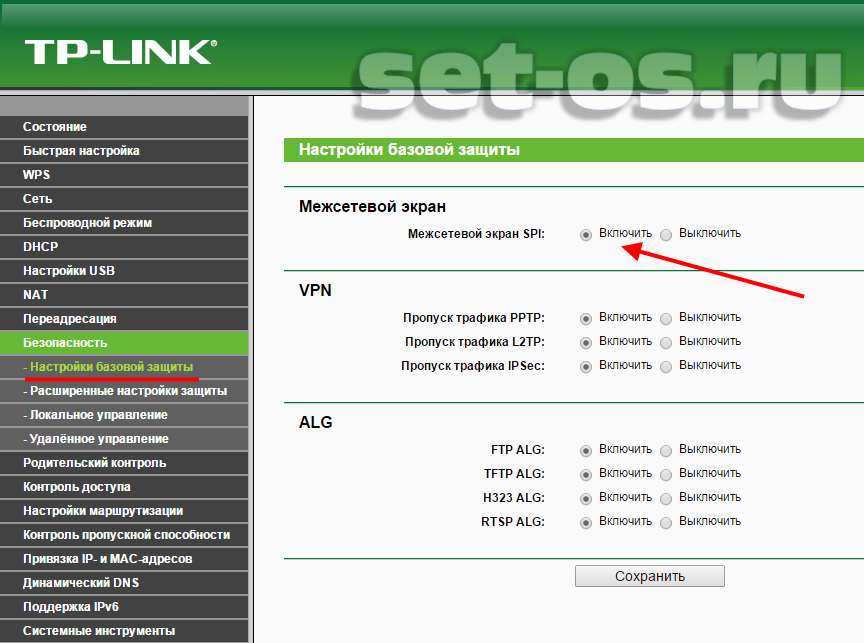

6. Включить брандмауэр (firewall) маршрутизатора.

Практически все маршрутизаторы оснащены встроенным брандмауэром (он же фаервол), который по умолчанию может быть отключен. Убедитесь, что он включен. Для еще большей безопасности надо убедиться, что каждый компьютер в вашей сети также использует брандмауэр и антивирусное программное обеспечение.

7. Включить фильтрацию МАС-адресов клиентов Вай-Фай.

Каждый компьютер, ноутбук или мобильное устройство имеет уникальный идентификатор в сети, называемый MAC-адрес. Это позволяет WiFi роутеру отслеживать все устройства, подключенных к нему. Многие WiFi маршрутизаторы позволяют администраторам физически ввести MAC-адреса устройств, которым можно подключиться к сети.

Таким образом к Вашей домашней сети смогут подключиться только те устройства, которые есть в таблице. Другие вообще не смогут, даже если подберут пароль.

8. Отключение удаленного администрирования.

Большинство маршрутизаторов позволяют администраторам удаленно подключаться из сети Интернет к веб-интерфейсу или командной строке устройства. Если вам не нужно это, отключить эту функцию. Из локальной сети настройки устройства всё равно будут доступны.

Итак, потратив несколько минут, чтобы убедиться, что наша домашняя сеть WiFi настроена на оптимальном уровне безопасности, Вы можете избежать проблем и предотвратить их в дальнейшем.

Сегодня у многих есть дома Wi-Fi маршрутизатор. Ведь по безпроводке куда проще подключить к интернету и ноутбук, и планшет, и смартфон, коих развелось в каждой семье больше чем людей. И он (маршрутизатор) по сути — врата в информационную вселенную. Читай входная дверь. И от этой двери зависит зайдет ли к вам незваный гость без вашего разрешения. Поэтому очень важно уделить внимание правильной настройке роутера, чтобы ваша беспроводная сеть не была уязвимой.

Думаю не нужно напоминать, что скрытие SSID точки доступа не защищает Вас. Ограничение доступа по MAC адресу не эффективно. Поэтому только современные методы шифрования и сложный пароль.

Зачем шифровать? Кому я нужен? Мне нечего скрывать

Не так страшно если украдут пин-код с кредитной карты и снимут с нее все деньги. Тем более, если кто-то будет сидеть за ваш счет в интернете, зная Wi-Fi пароль. И не так страшно если опубликуют ваши фото с корпоративных вечеринок гд