OEM — это… Что такое OEM?

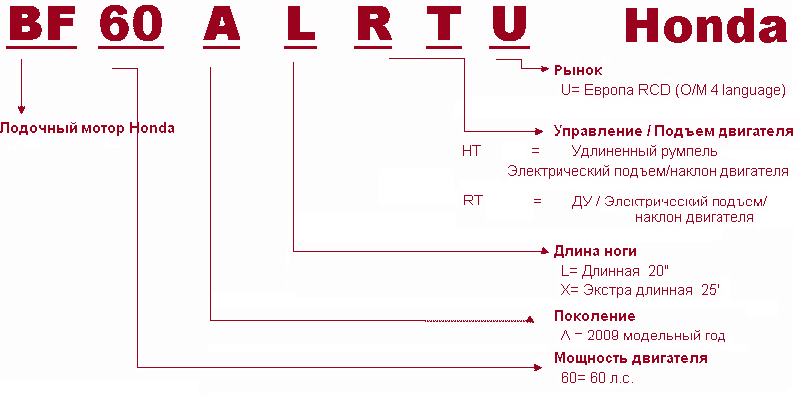

OEM (англ. Original equipment manufacturer) — аббревиатура для обозначения чего-либо, имеющего отношение к производству продукта OEM-способом, при котором этот продукт, продающийся розничным покупателям под оригинальным брендом, получается путем сборки типовых комплектующих и/или их кастомизацией. Компанию, которая занимается сборкой конечного продукта, называют OEM-производителем, а компанию, которая поставляет типовые комплектующие, — OEM-поставщиком.

Контрактное производство

В электронной промышленности, ориентированной на потребительский сектор, под OEM часто понимают предприятия, выполняющие по конструкторской документации стороннего заказчика только сборку изделий[1], но не выполняющие собственных проектно-конструкторских работ. (Хотя потенциально способных их выполнить.) При этом OEM сопровождают уточняющим словом «контракт», тем самым указывая на форму экономических отношений двух субъектов предпринимательской деятельности.

Потребительский рынок

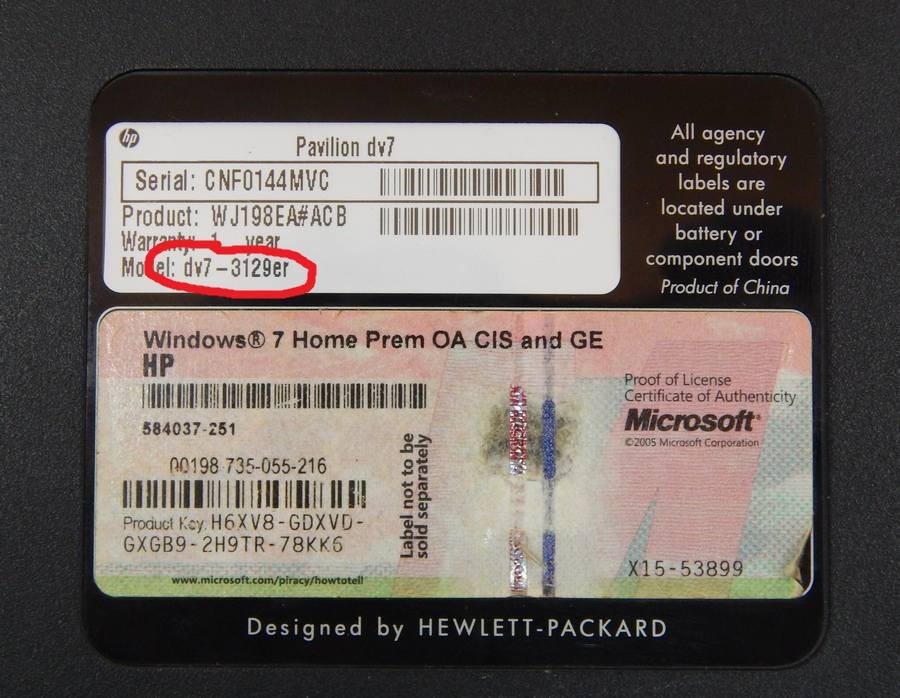

На розничном рынке компьютерных комплектующих и программного обеспечения постсоветского пространства аббревиатура «OEM», в силу ряда причин, приобрела своё особое — маркетинговое и бытовое — значение, и закрепилась там у потребителей и продавцов, став традиционной: в данном значении это — версия продукта, товара[2], поставляемая производителем в минимально необходимой комплектации и поступающая в таком виде в розничную торговлю. При этом продукт не ориентирован на конечного потребителя, и непосредственный производитель не обеспечивает его поддержку — гарантийные обязательства (или их отсутствие) и их объём по своему усмотрению берут (или не берут) на себя розничные продавцы. В случае программного обеспечения версии «OEM» и retail могут существенно отличаться условиями лицензионных соглашений. Так называемые «OEM-товары»

обычно поставляются без сопровождающих материалов и дополнительных компонентов, в упаковке без оформления, гарантирующей только их безопасную транспортировку[3]. За счет меньших габаритов, минимальной комплектации и сниженных затрат производителя на маркетинговые решения «OEM-товары» получаются на 10-40 % дешевле, чем продукты, предназначенные для розничной продажи (т. н. retail).

За счет меньших габаритов, минимальной комплектации и сниженных затрат производителя на маркетинговые решения «OEM-товары» получаются на 10-40 % дешевле, чем продукты, предназначенные для розничной продажи (т. н. retail).То есть «OEM-версия» товара — это фактически комплектующие, поставляемые в виде, предназначенном для промышленных производителей (собственно OEM), но продаваемые в розничной сети.

В некоторых странах розничная продажа «OEM-товаров» — изделий, предназначенных для OEM (то есть производителей, а не потребителей) — запрещена.

Автомобилестроение

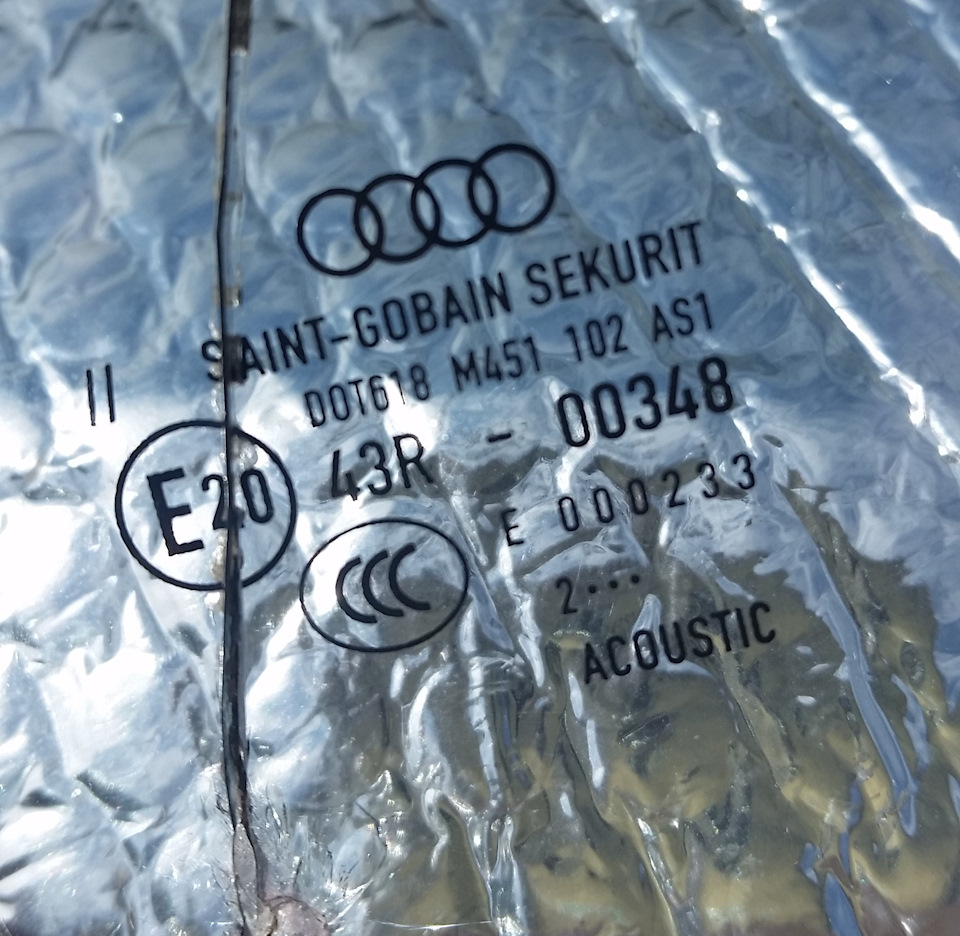

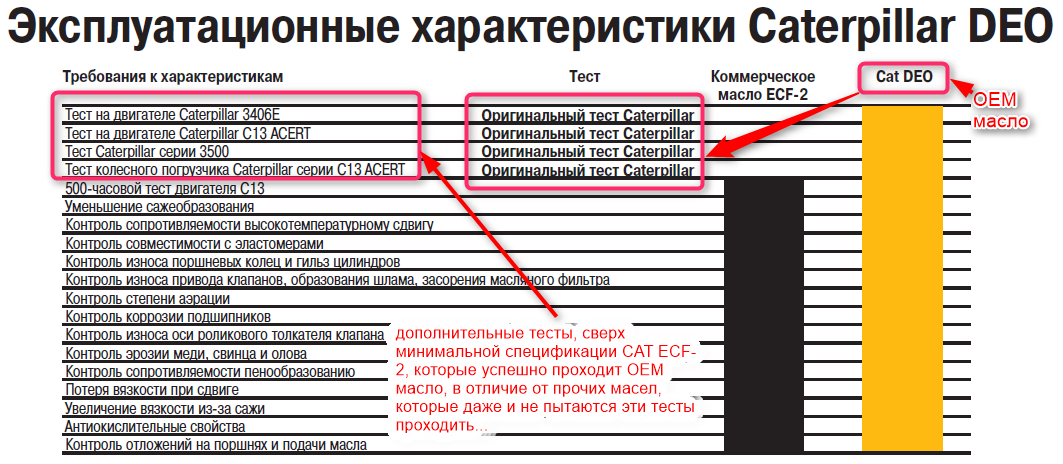

В автомобилестроении OEM означает, как правило, производителей структурно сложных автокомпонентов (узлов, агрегатов). Эти автокомпоненты поставляются на сборочные предприятия, выпускающие автомобили (например, Тойота, Ниссан, Хёндэ). Из готовых узлов и компонентов сборочное предприятие собирает, сваривает, окрашивает и получает готовый автомобиль. При этом основным разработчиком всех деталей и узлов является, как правило, ОЕМ.

Примеры

Примечания

- ↑ Напр., собранная печатная плата по принятой терминологии (ГОСТ 15105-69) не является комплектным изделием, так как считается неразборной и не имеет самостоятельных законченных элементов. Тем не менее, её производитель в данном случае будет называться OEM.

- ↑ Заметьте, как меняется смысл: это уже не «производитель» — manufacturer, а некий «продукт». Хотя «продукт» и «производитель продукта» — логически взаимосвязанные понятия, но не обратно подчинённые. Есть разные уровни передела в производстве: комплектующие — это тоже продукт, из которого создаётся другой более сложный продукт, изделие. То есть то, что называется здесь «OEM», правильнее было бы называть «изделие для OEM». В английском языке также есть отдельное понятие «OEM supplier».

- ↑ Так как изначально предназначены не для конечного частного потребителя, а для использования в массовой сборке на том или ином предприятии верхнего уровня.

См. также

OEM — это… Что такое OEM?

OEM (англ. Original equipment manufacturer) — аббревиатура для обозначения чего-либо, имеющего отношение к производству продукта OEM-способом, при котором этот продукт, продающийся розничным покупателям под оригинальным брендом, получается путем сборки типовых комплектующих и/или их кастомизацией. Компанию, которая занимается сборкой конечного продукта, называют OEM-производителем, а компанию, которая поставляет типовые комплектующие, — OEM-поставщиком.

Контрактное производство

В электронной промышленности, ориентированной на потребительский сектор, под OEM часто понимают предприятия, выполняющие по конструкторской документации стороннего заказчика только сборку изделий[1], но не выполняющие собственных проектно-конструкторских работ. (Хотя потенциально способных их выполнить.) При этом OEM сопровождают уточняющим словом «контракт», тем самым указывая на форму экономических отношений двух субъектов предпринимательской деятельности. (Ср. с ODM.)

(Ср. с ODM.)

Потребительский рынок

На розничном рынке компьютерных комплектующих и программного обеспечения постсоветского пространства аббревиатура «OEM», в силу ряда причин, приобрела своё особое — маркетинговое и бытовое — значение, и закрепилась там у потребителей и продавцов, став традиционной: в данном значении это — версия продукта, товара[2], поставляемая производителем в минимально необходимой комплектации и поступающая в таком виде в розничную торговлю. При этом продукт не ориентирован на конечного потребителя, и непосредственный производитель не обеспечивает его поддержку — гарантийные обязательства (или их отсутствие) и их объём по своему усмотрению берут (или не берут) на себя розничные продавцы. В случае программного обеспечения версии «OEM» и retail могут существенно отличаться условиями лицензионных соглашений. Так называемые «OEM-товары» обычно поставляются без сопровождающих материалов и дополнительных компонентов, в упаковке без оформления, гарантирующей только их безопасную транспортировку[3]. За счет меньших габаритов, минимальной комплектации и сниженных затрат производителя на маркетинговые решения

За счет меньших габаритов, минимальной комплектации и сниженных затрат производителя на маркетинговые решения

То есть «OEM-версия» товара — это фактически комплектующие, поставляемые в виде, предназначенном для промышленных производителей (собственно OEM), но продаваемые в розничной сети.

В некоторых странах розничная продажа «OEM-товаров» — изделий, предназначенных для OEM (то есть производителей, а не потребителей) — запрещена.

Автомобилестроение

В автомобилестроении OEM означает, как правило, производителей структурно сложных автокомпонентов (узлов, агрегатов). Эти автокомпоненты поставляются на сборочные предприятия, выпускающие автомобили (например, Тойота, Ниссан, Хёндэ). Из готовых узлов и компонентов сборочное предприятие собирает, сваривает, окрашивает и получает готовый автомобиль. При этом основным разработчиком всех деталей и узлов является, как правило, ОЕМ.

Примеры

Примечания

- ↑ Напр., собранная печатная плата по принятой терминологии (ГОСТ 15105-69) не является комплектным изделием, так как считается неразборной и не имеет самостоятельных законченных элементов. Тем не менее, её производитель в данном случае будет называться OEM.

- ↑ Заметьте, как меняется смысл: это уже не «производитель» — manufacturer, а некий «продукт». Хотя «продукт» и «производитель продукта» — логически взаимосвязанные понятия, но не обратно подчинённые. Есть разные уровни передела в производстве: комплектующие — это тоже продукт, из которого создаётся другой более сложный продукт, изделие. То есть то, что называется здесь «OEM», правильнее было бы называть «изделие для OEM». В английском языке также есть отдельное понятие «OEM supplier».

См. также

OEM, аббревиатура, Retail, продукт, бренды

OEM (англ. Original equipment manufacturer — оригинальный производитель оборудования) — аббревиатура для обозначения чего-либо, имеющего отношение к производству продукта OEM-способом, при котором этот продукт, продающийся розничным покупателям под оригинальным брендом, получается путём сборки типовых комплектующих и(или) их типовую конфигурацию.

OEM в официальном варианте — обозначение производителем факта сборки продукта на основе сторонних проектов и созданных другими компаниями комплектующих. Фактически же для российского рынка аббревиатура OEM символизирует минимальную комплектацию, предназначенную в теории для сборщиков продуктов и дальнейшей реализации. Как правило, в российских торговых сетях OEM-продукты лежат на витринах рядом с RTL.

Примечание: Retail — в переводе с английского именно “розничная торговля”. Аббревиатура RTL обозначает, что продукт полностью готов к эксплуатации конечным потребителем. Во многих странах только такая форма и допускается к продаже в розничных торговых точках.

Во многих странах только такая форма и допускается к продаже в розничных торговых точках.

Компанию, которая занимается сборкой конечного продукта, называют OEM-производителем, а компанию, которая поставляет типовые комплектующие — OEM-поставщиком.

OEM — компонентами называется продукт, использующийся как составная часть завершенного продуктового решения.

Производство комплектующих хорошо представлено в Китае. Китай является крупнейшей производственной площадкой для многих известных мировых брендов.

Сочетание приемлемой стоимости рабочей силы с технологичным производством позволяет создать продукцию с достаточно низкой себестоимостью, соответствующую международным стандартам качества. Высокий уровень кооперации между предприятиями в стране, огромный инженерно-технический потенциал позволяет организовать любое производство, а развитая транспортная инфраструктура позволят оперативно осуществить поставку продукции по всему миру. Однако процесс производства ОЕМ нуждается в строгом контроле, чтобы избежать получения брака.

ОЕМ бренды в кондиционировании и вентиляции

По разному можно относится к российским предпринимателям, решившимся вывести на рынок свой бренд. Так или иначе, этот процесс имеет место и на рынке HVAC оборудования.

Наиболее известные ОЕМ бренды вы все знаете: General Climate, Dantex, Lessar, Aeronic, Kentatsu, Toiler, Venterra, Aerotek, Pioneer, Jax, Dax, IGC, Neoclima, Timberk, Akira и многие другие.

Разница между OEM и RTL продуктами заключается в следующем:

OEM всегда дешевле, разница в цене может доходить до 40%.

RTL существенно богаче комплектацией.

На RTL дается гарантия производителя и предоставляются выгодные лицензионные условия.

Теоретически возможность брака в поставке OEM выше.

Что такое «BOX’овые» и «OEM»-версии компьютерного железа и чем они отличаются?

от: 29-01-2017 00:55 | раздел: О разном…

Многие пользователи при выборе нового железа для апгрейда своего ПК часто наблюдают в прайс-листе сразу два наименования одного продукта, однако с одним незначительным отличием: на одном написано BOX, а на другом OEM, при этом первый вариант по стоимости довольно ощутимо отличается от второго.

За что такая разница? Давайте разберемся…

Аббревиатуры BOX и OEM чаще всего сопровождают компьютерные процессоры и обозначают варианты комплектации товара. Кроме того их отличают гарантийный срок, качество упаковки, комплект документации и сервисного программного обеспечения, а в случае с моделями процессора – еще и наличие установленного вентилятора.

Гарантийный срок OEM-версий товаров обычно не превышает 1 год, в то время как у более дорогих BOX’ов она бывает от трех лет и более.

При этом OEM-поставка редко может похвастаться приличной упаковкой, в то время как BOX – это реальная картонная коробка с дополнительной комплектацией внутри.

При выборе процессоров зачастую имеет смысл выбирать OEM-вариант, тем более, что к нему может подойти и ваш старый радиатор с вентилятором и доплачивать за дорогой фирменный уже не придется. К тому же вентиляторы на BOX’овых процессорах часто крепятся так, что их почти невозможно снять в домашних условиях, а потому, если такой вентилятор сломается, придется немало повозиться, чтобы его заменить.

С другой стороны, сами производители в заводских условиях качественно устанавливают на BOX’овые версии своих процессоров высококачественные кулеры, подходящие для экстремального разгона, в то время, как самостоятельная установка радиатора на процессор может оказаться далека от совершенной.

Другие комплектующие с аббревиатурой OEM, накопители, видеокарты, материнские платы и так далее также соблюдают вышеописанные условия. Потому, если вам не нужна расширенная гарантия, документация и дополнительные аксессуары, можно немного выиграть на их общей стоимости.

Кстати, аббревиатура OEM сопровождает даже программные продукты, в частности — операционную систему Windows от Microsoft и означает, что эту версию можно использовать только для предпродажной установки на готовые ПК и не допускается перенос ее на другой компьютер. «Коробочные» (BOX) как версии стоят значительно дороже, продаются отдельно от компьютера и допускают перенос лицензии, т.е. возможность переустановки ОС на другой ПК в рамках лицензионного соглашения.

Подписывайтесь и читайте новости от ITквариат раньше остальных в нашем Telegram-канале !

Поделитесь этой новостью с друзьями!

Иван Ковалев

Заметили ошибку? Выделите ее мышкой и нажмите Ctrl+Enter!

И еще об интересном…

Что такое OEM-номер запчасти 【каталожный номер】➽ БусЦентр

OEM-номер (Original Equipment Market) – дословно можно перевести как «оригинальный рыночный номер изделия». Фактически, это детали, которые были установлены на ваше транспортное средство на заводе.

В связи с широкой номенклатурой запчастей для импортных автомобилей идентификация каждой конкретной детали производится по уникальному OEM-номеру (или кросс-номеру, или кросс-коду). Однако часто одна и та же деталь имеет несколько различных ОЕМ-номеров – и выяснить, одинаковая ли деталь, или нет, не будучи специалистом невозможно. В этой связи складские запасы оптовых и розничных продавцов необоснованно возрастают – хотя на складе хранится одна и та же деталь, но под разными кросс-кодами!

Чем же вызвано появление нескольких ОЕМ-номеров у одного и того же изделия – ведь это очень неудобно? Существуют несколько причин появления такого «дублирующих» номеров . Рассмотрим их на примере такой детали, как радиатор:

Каждый из альтернативных поставщиков на конвейер получает свой номер на поставляемое изделие.

Производитель автомобилей в большинстве случаев имеет несколько альтернативных поставщиков комплектующих. Как правило, радиаторы на конвейер поставляют два производителя.

Смена марки автомобиля.

Например, радиатор для автомобиля Fiat Ducato имеет один ОЕМ-номер, а радиатор для его «близнеца» Citroen Jumper – уже другой.

Изменение модели автомобиля.

Автомобили, предназначенные для разных рынков, и имеющие только экстерьерные (внешние) отличия без каких-либо конструктивных изменений, могут иметь разные ОЕМ-номера для одинаковых деталей. Например, «близнецы» Vauxhall Vivaro, Opel Vivaro, Renault Trafic и Nissan Primastar имеют разные кросс-номера радиатора, хотя фактически он полностью идентичен.

Изменение завода-производителя.

При существующей глобальной экономике одна и та же модель может производиться в разных странах, на разных континентах. Для удобства логистики и контроля качества ОЕМ-номер радиатора автомобиля, произведенного, например, в Корее, отличается от ОЕМ-номера радиатора автомобиля, сделанного в Ижевске.

Различные комплектации автомобиля.

Одна и та же деталь для автомобилей разной комплектации (например, GL и GLS) может иметь разные ОЕМ-номера. И не стоит забывать о том, что нередко детали для машин одной марки адаптируются к каждой конкретной модели. То есть изменения, хоть и минимальные, но все же есть, таким образом нельзя дать гарантию, что запчасти для автомобилей одной марки подойдут друг другу.

И не стоит забывать о том, что нередко детали для машин одной марки адаптируются к каждой конкретной модели. То есть изменения, хоть и минимальные, но все же есть, таким образом нельзя дать гарантию, что запчасти для автомобилей одной марки подойдут друг другу.

Изменение комплектации детали.

Естественно, это изменение не должно затрагивать конструкции детали. Например, радиатор может комплектовать крышкой – такая деталь (радиатор в сборе с крышкой) может иметь уже новый ОЕМ-номер.

Все приведенные выше причины использования различных ОЕМ-номеров касаются только тех случаев, когда узлы и детали не имеет конструктивных изменений. В противном случае изменение ОЕМ-номера означает, что деталь полностью изменена и взаимозаменяемости нет.

Конструктивные изменения радиатора и даже использование полностью другого радиатора на один и тот же автомобиль вызвано, как правило, (1) использованием на автомобиле более мощного двигателя (и, соответственно, изменением температурного режима системы охлаждения) или (2) серьезными экстерьерными изменениями, которые повлекли за собой изменение мест крепления радиатора.

Наиболее частые изменения конструкции радиатора – изменение толщины сердцевины для использования теплообменника с более мощным двигателем (случай 1). Изменение силовой конструкции (кузова) автомобиля, которые вызывают изменение мест крепления радиатора (случай 2) – достаточно редкое явление по причине значительной дороговизны таких изменений для производителя автомобиля.

Как узнать OEM-номер детали? Просто посмотрите на нее – номера обязательно наносят на запчасти. Также соответствующие цифры будут коробке изделия, в сопроводительных документах и в каталоге самого производителя.

Компания «БусЦентр» понимает насколько необходимы коммерческие автомобили в движении, именно поэтому у нас всегда вас ждет широкий ассортимент Б/у запчастей с разборки европейских авто, качественный сервис, оперативная обработка заказов, доступные цены на товары и быстрая доставка заказов по всем регионам России. А благодаря удобному поиску запчастей на нашем сайте, вы в любое время можете узнать стоимость и наличие деталей.

Процессор Intel® Core™ i5-10400F (12 МБ кэш-памяти, до 4,30 ГГц) Спецификации продукции

Дата выпуска

Дата выпуска продукта.

Литография

Литография указывает на полупроводниковую технологию, используемую для производства интегрированных наборов микросхем и отчет показывается в нанометре (нм), что указывает на размер функций, встроенных в полупроводник.

Условия использования

Условия использования представляют собой условия окружающей среды и эксплуатации, вытекающие из контекста использования системы.

Информацию об условиях использования конкретного SKU см. в отчете PRQ.

Информацию о текущих условиях использования см. в разделе Intel UC (сайт CNDA)*.

Количество ядер

Количество ядер — это термин аппаратного обеспечения, описывающий число независимых центральных модулей обработки в одном вычислительном компоненте (кристалл).

Количество потоков

Поток или поток выполнения — это термин программного обеспечения, обозначающий базовую упорядоченную последовательность инструкций, которые могут быть переданы или обработаны одним ядром ЦП.

Базовая тактовая частота процессора

Базовая частота процессора — это скорость открытия/закрытия транзисторов процессора. Базовая частота процессора является рабочей точкой, где задается расчетная мощность (TDP). Частота измеряется в гигагерцах (ГГц) или миллиардах вычислительных циклов в секунду.

Базовая частота процессора является рабочей точкой, где задается расчетная мощность (TDP). Частота измеряется в гигагерцах (ГГц) или миллиардах вычислительных циклов в секунду.

Максимальная тактовая частота с технологией Turbo Boost

Максимальная тактовая частота в режиме Turbo — это максимальная тактовая частота одноядерного процессора, которую можно достичь с помощью поддерживаемых им технологий Intel® Turbo Boost и Intel® Thermal Velocity Boost. Частота измеряется в гигагерцах (ГГц) или миллиардах вычислительных циклов в секунду.

Кэш-память

Кэш-память процессора — это область быстродействующей памяти, расположенная в процессоре. Интеллектуальная кэш-память Intel® Smart Cache указывает на архитектуру, которая позволяет всем ядрам совместно динамически использовать доступ к кэшу последнего уровня.

Частота системной шины

Шина — это подсистема, передающая данные между компонентами компьютера или между компьютерами. В качестве примера можно назвать системную шину (FSB), по которой происходит обмен данными между процессором и блоком контроллеров памяти; интерфейс DMI, который представляет собой соединение «точка-точка» между встроенным контроллером памяти Intel и блоком контроллеров ввода/вывода Intel на системной плате; и интерфейс Quick Path Interconnect (QPI), соединяющий процессор и интегрированный контроллер памяти.

Частота с технологией Intel® Turbo Boost 2.0

‡Тактовая частота с технологией Intel® Turbo Boost 2.0 — это максимальная тактовая частота одного ядра процессора, которую можно достичь с помощью технологии Intel® Turbo Boost. Частота обычно измеряется в гигагерцах (ГГц) или миллиардах вычислительных циклов в секунду.

Частота обычно измеряется в гигагерцах (ГГц) или миллиардах вычислительных циклов в секунду.

Расчетная мощность

Расчетная тепловая мощность (TDP) указывает на среднее значение производительности в ваттах, когда мощность процессора рассеивается (при работе с базовой частотой, когда все ядра задействованы) в условиях сложной нагрузки, определенной Intel. Ознакомьтесь с требованиями к системам терморегуляции, представленными в техническом описании.

Доступные варианты для встраиваемых систем

Доступные варианты для встраиваемых систем указывают на продукты, обеспечивающие продленную возможность приобретения для интеллектуальных систем и встроенных решений. Спецификация продукции и условия использования представлены в отчете Production Release Qualification (PRQ). Обратитесь к представителю Intel для получения подробной информации.

Поиск продукции с Доступные варианты для встраиваемых систем

Макс. объем памяти (зависит от типа памяти)

Макс. объем памяти означает максимальный объем памяти, поддерживаемый процессором.

Типы памяти

Процессоры Intel® поддерживают четыре разных типа памяти: одноканальная, двухканальная, трехканальная и Flex.

Макс. число каналов памяти

От количества каналов памяти зависит пропускная способность приложений.

Макс. пропускная способность памяти

Макс. пропускная способность памяти означает максимальную скорость, с которой данные могут быть считаны из памяти или сохранены в памяти процессором (в ГБ/с).

Поддержка памяти ECC

‡Поддержка памяти ECC указывает на поддержку процессором памяти с кодом коррекции ошибок. Память ECC представляет собой такой типа памяти, который поддерживает выявление и исправление распространенных типов внутренних повреждений памяти. Обратите внимание, что поддержка памяти ECC требует поддержки и процессора, и набора микросхем.

Поиск продукции с Поддержка памяти ECC ‡

Редакция PCI Express

Редакция PCI Express — это версия, поддерживаемая процессором. PCIe (Peripheral Component Interconnect Express) представляет собой стандарт высокоскоростной последовательной шины расширения для компьютеров для подключения к нему аппаратных устройств. Различные версии PCI Express поддерживают различные скорости передачи данных.

PCIe (Peripheral Component Interconnect Express) представляет собой стандарт высокоскоростной последовательной шины расширения для компьютеров для подключения к нему аппаратных устройств. Различные версии PCI Express поддерживают различные скорости передачи данных.

Конфигурации PCI Express

‡Конфигурации PCI Express (PCIe) описывают доступные конфигурации каналов PCIe, которые можно использовать для привязки каналов PCH PCIe к устройствам PCIe.

Макс. кол-во каналов PCI Express

Полоса PCI Express (PCIe) состоит из двух дифференциальных сигнальных пар для получения и передачи данных, а также является базовым элементом шины PCIe. Количество полос PCI Express — это общее число полос, которое поддерживается процессором.

Поддерживаемые разъемы

Разъемом называется компонент, которые обеспечивает механические и электрические соединения между процессором и материнской платой.

Спецификации системы охлаждения

Рекомендуемая спецификация системы охлаждения Intel для надлежащей работы процессора.

T

JUNCTIONТемпература на фактическом пятне контакта — это максимальная температура, допустимая на кристалле процессора.

Поддержка памяти Intel® Optane™

‡Память Intel® Optane™ представляет собой новый революционный класс энергонезависимой памяти, работающей между системной памятью и устройствами хранения данных для повышения системной производительности и оперативности. В сочетании с драйвером технологии хранения Intel® Rapid она эффективно управляет несколькими уровнями систем хранения данных, предоставляя один виртуальный диск для нужд ОС, обеспечивая тем самым хранение наиболее часто используемой информации на самом быстродействующем уровне хранения данных. Для работы памяти Intel® Optane™ необходимы специальная аппаратная и программная конфигурации. Чтобы узнать о требованиях к конфигурации, посетите сайт https://www.intel.com/content/www/ru/ru/architecture-and-technology/optane-memory.html.

В сочетании с драйвером технологии хранения Intel® Rapid она эффективно управляет несколькими уровнями систем хранения данных, предоставляя один виртуальный диск для нужд ОС, обеспечивая тем самым хранение наиболее часто используемой информации на самом быстродействующем уровне хранения данных. Для работы памяти Intel® Optane™ необходимы специальная аппаратная и программная конфигурации. Чтобы узнать о требованиях к конфигурации, посетите сайт https://www.intel.com/content/www/ru/ru/architecture-and-technology/optane-memory.html.

Intel® Thermal Velocity Boost

Intel® Thermal Velocity Boost (Intel® TVB) — это функция, которая своевременно и автоматически повышает тактовую частоту одноядерных и многоядерных процессоров, имеющих поддержку технологии Intel® Turbo Boost, в зависимости от того, насколько текущая рабочая температура процессора ниже максимума и каковы доступные возможности повышения частоты. Повышение частоты и его продолжительность зависят от рабочей нагрузки, возможностей процессора и системы охлаждения.

Повышение частоты и его продолжительность зависят от рабочей нагрузки, возможностей процессора и системы охлаждения.

Технология Intel® Turbo Boost Max 3.0

‡Технология Intel® Turbo Boost Max 3.0 определяет лучшую производительность ядер в процессоре и обеспечивает увеличенную производительность в ядрах с помощью возрастающей по мере необходимости частоты, пользуясь преимуществом резерва мощности и температуры.

Технология Intel® Turbo Boost

‡Технология Intel® Turbo Boost динамически увеличивает частоту процессора до необходимого уровня, используя разницу между номинальным и максимальным значениями параметров температуры и энергопотребления, что позволяет увеличить эффективность энергопотребления или при необходимости «разогнать» процессор.

Технология Intel® Hyper-Threading

‡Intel® Hyper-Threading Technology (Intel® HT Technology) обеспечивает два потока обработки для каждого физического ядра. Многопоточные приложения могут выполнять больше задач параллельно, что значительно ускоряет выполнение работы.

Поиск продукции с Технология Intel® Hyper-Threading ‡

Технология виртуализации Intel® (VT-x)

‡Технология Intel® Virtualization для направленного ввода/вывода (VT-x) позволяет одной аппаратной платформе функционировать в качестве нескольких «виртуальных» платформ. Технология улучшает возможности управления, снижая время простоев и поддерживая продуктивность работы за счет выделения отдельных разделов для вычислительных операций.

Технология улучшает возможности управления, снижая время простоев и поддерживая продуктивность работы за счет выделения отдельных разделов для вычислительных операций.

Поиск продукции с Технология виртуализации Intel® (VT-x) ‡

Технология виртуализации Intel® для направленного ввода/вывода (VT-d)

‡Технология Intel® Virtualization Technology для направленного ввода/вывода дополняет поддержку виртуализации в процессорах на базе архитектуры IA-32 (VT-x) и в процессорах Itanium® (VT-i) функциями виртуализации устройств ввода/вывода. Технология Intel® Virtualization для направленного ввода/вывода помогает пользователям увеличить безопасность и надежность систем, а также повысить производительность устройств ввода/вывода в виртуальных средах.

Поиск продукции с Технология виртуализации Intel® для направленного ввода/вывода (VT-d) ‡

Intel® VT-x с таблицами Extended Page Tables (EPT)

‡Intel® VT-x с технологией Extended Page Tables, известной также как технология Second Level Address Translation (SLAT), обеспечивает ускорение работы виртуализованных приложений с интенсивным использованием памяти. Технология Extended Page Tables на платформах с поддержкой технологии виртуализации Intel® сокращает непроизводительные затраты памяти и энергопотребления и увеличивает время автономной работы благодаря аппаратной оптимизации управления таблицей переадресации страниц.

Intel® TSX-NI

Intel® Transactional Synchronization Extensions New Instructions (Intel® TSX-NI) представляют собой набор команд, ориентированных на масштабирование производительности в многопоточных средах. Эта технология помогает более эффективно осуществлять параллельные операции с помощью улучшенного контроля блокировки ПО.

Эта технология помогает более эффективно осуществлять параллельные операции с помощью улучшенного контроля блокировки ПО.

Архитектура Intel® 64

‡Архитектура Intel® 64 в сочетании с соответствующим программным обеспечением поддерживает работу 64-разрядных приложений на серверах, рабочих станциях, настольных ПК и ноутбуках.¹ Архитектура Intel® 64 обеспечивает повышение производительности, за счет чего вычислительные системы могут использовать более 4 ГБ виртуальной и физической памяти.

Поиск продукции с Архитектура Intel® 64 ‡

Набор команд

Набор команд содержит базовые команды и инструкции, которые микропроцессор понимает и может выполнять. Показанное значение указывает, с каким набором команд Intel совместим данный процессор.

Показанное значение указывает, с каким набором команд Intel совместим данный процессор.

Расширения набора команд

Расширения набора команд — это дополнительные инструкции, с помощью которых можно повысить производительность при выполнении операций с несколькими объектами данных. К ним относятся SSE (Поддержка расширений SIMD) и AVX (Векторные расширения).

Состояния простоя

Режим состояния простоя (или C-состояния) используется для энергосбережения, когда процессор бездействует. C0 означает рабочее состояние, то есть ЦПУ в данный момент выполняет полезную работу. C1 — это первое состояние бездействия, С2 — второе состояние бездействия и т.д. Чем выше численный показатель С-состояния, тем больше действий по энергосбережению выполняет программа.

Enhanced Intel SpeedStep® Technology (Усовершенствованная технология Intel SpeedStep®)

Усовершенствованная технология Intel SpeedStep® позволяет обеспечить высокую производительность, а также соответствие требованиям мобильных систем к энергосбережению. Стандартная технология Intel SpeedStep® позволяет переключать уровень напряжения и частоты в зависимости от нагрузки на процессор. Усовершенствованная технология Intel SpeedStep® построена на той же архитектуре и использует такие стратегии разработки, как разделение изменений напряжения и частоты, а также распределение и восстановление тактового сигнала.

Технологии термоконтроля

Технологии термоконтроля защищают корпус процессора и систему от сбоя в результате перегрева с помощью нескольких функций управления температурным режимом. Внутрикристаллический цифровой термодатчик температуры (Digital Thermal Sensor — DTS) определяет температуру ядра, а функции управления температурным режимом при необходимости снижают энергопотребление корпусом процессора, тем самым уменьшая температуру, для обеспечения работы в пределах нормальных эксплуатационных характеристик.

Внутрикристаллический цифровой термодатчик температуры (Digital Thermal Sensor — DTS) определяет температуру ядра, а функции управления температурным режимом при необходимости снижают энергопотребление корпусом процессора, тем самым уменьшая температуру, для обеспечения работы в пределах нормальных эксплуатационных характеристик.

Технология защиты конфиденциальности Intel®

‡Технология защиты конфиденциальности Intel® — встроенная технология безопасности, основанная на использовании токенов. Эта технология предоставляет простые и надежные средства контроля доступа к коммерческим и бизнес-данным в режиме онлайн, обеспечивая защиту от угроз безопасности и мошенничества. Технология защиты конфиденциальности Intel® использует аппаратные механизмы аутентификации ПК на веб-сайтах, в банковских системах и сетевых службах, подтверждая уникальность данного ПК, защищает от несанкционированного доступа и предотвращает атаки с использованием вредоносного ПО. Технология защиты конфиденциальности Intel® может использоваться в качестве ключевого компонента решений двухфакторной аутентификации, предназначенных для защиты информации на веб-сайтах и контроля доступа в бизнес-приложения.

Технология защиты конфиденциальности Intel® может использоваться в качестве ключевого компонента решений двухфакторной аутентификации, предназначенных для защиты информации на веб-сайтах и контроля доступа в бизнес-приложения.

Программа Intel® Stable Image Platform (Intel® SIPP)

Программа Intel® SIPP (Intel® Stable Image Platform Program) подразумевает нулевые изменения основных компонентов платформ и драйверов в течение не менее чем 15 месяцев или до следующего выпуска поколения, что упрощает эффективное управление конечными вычислительными системами ИТ-персоналом.

Подробнее о программе Intel® SIPP

Новые команды Intel® AES

Команды Intel® AES-NI (Intel® AES New Instructions) представляют собой набор команд, позволяющий быстро и безопасно обеспечить шифрование и расшифровку данных. Команды AES-NI могут применяться для решения широкого спектра криптографических задач, например, в приложениях, обеспечивающих групповое шифрование, расшифровку, аутентификацию, генерацию случайных чисел и аутентифицированное шифрование.

Команды AES-NI могут применяться для решения широкого спектра криптографических задач, например, в приложениях, обеспечивающих групповое шифрование, расшифровку, аутентификацию, генерацию случайных чисел и аутентифицированное шифрование.

Поиск продукции с Новые команды Intel® AES

Secure Key

Технология Intel® Secure Key представляет собой генератор случайных чисел, создающий уникальные комбинации для усиления алгоритмов шифрования.

Intel® Software Guard Extensions (Intel® SGX)

Расширения Intel® SGX (Intel® Software Guard Extensions) открывают возможности создания доверенной и усиленной аппаратной защиты при выполнении приложениями важных процедур и обработки данных. ПО Intel® SGX дает разработчикам возможность распределения кода программ и данных по защищенным центральным процессором доверенным средам выполнения, TEE (Trusted Execution Environment).

ПО Intel® SGX дает разработчикам возможность распределения кода программ и данных по защищенным центральным процессором доверенным средам выполнения, TEE (Trusted Execution Environment).

Технология Intel® Trusted Execution

‡Технология Intel® Trusted Execution расширяет возможности безопасного исполнения команд посредством аппаратного расширения возможностей процессоров и наборов микросхем Intel®. Эта технология обеспечивает для платформ цифрового офиса такие функции защиты, как измеряемый запуск приложений и защищенное выполнение команд. Это достигается за счет создания среды, где приложения выполняются изолированно от других приложений системы.

Поиск продукции с Технология Intel® Trusted Execution ‡

Функция Бит отмены выполнения

‡Бит отмены выполнения — это аппаратная функция безопасности, которая позволяет уменьшить уязвимость к вирусам и вредоносному коду, а также предотвратить выполнение вредоносного ПО и его распространение на сервере или в сети.

Intel® Boot Guard

Технология Intel® Device Protection с функциями Boot Guard используется для защиты систем от вирусов и вредоносных программ перед загрузкой операционных систем.

Чем отличается OEM от Retail поставка

Обновлено 06.02.2017

Чем отличается OEM от Retail

Всем привет сегодня расскажу чем отличается OEM от Retail поставка. Изучая прайсы магазинов, преимущественно торгующих компьютерными комплектующими и программным обеспечением, все мы сталкиваемся с приписочкой после полностью идентичных названий – OEM или RTL (Retail). И цены в этих строчках могут существенно различаться. За что приходится платить или чем жертвовать? Попробуем разобраться.

OEM (Original equipment manufacturer) в официальном варианте – обозначение производителем факта сборки продукта на основе сторонних проектов и созданных другими компаниями комплектующих. Фактически же для российского рынка аббревиатура OEM символизирует минимальную комплектацию, предназначенную в теории для сборщиков продуктов и дальнейшей реализации. Как правило, в российских торговых сетях OEM-продукты лежат на витринах рядом с RTL.

Фактически же для российского рынка аббревиатура OEM символизирует минимальную комплектацию, предназначенную в теории для сборщиков продуктов и дальнейшей реализации. Как правило, в российских торговых сетях OEM-продукты лежат на витринах рядом с RTL.

Retail – в переводе с английского именно “розничная торговля”. Аббревиатура RTL обозначает, что продукт полностью готов к эксплуатации конечным потребителем. Во многих странах только такая форма и допускается к продаже в розничных торговых точках.

Раз наш рынок не столь щепетилен, посмотрим на оба эти варианта ради оценки выгод покупателя, то есть нас с вами. OEM-поставка очень скромна: антистатический пакет, если речь идет о комплектующих или электронике (максимум – добавлен диск с драйверами), или же, в случае с программным обеспечением, бумажный конверт с носителем (тот же оптический диск, чаще всего). RTL-поставка щедрее, хотя щедрость – понятие относительное. Но, как минимум, имеется коробка, инструкция, минимальный набор аксессуаров вроде кабелей, болтиков и переходников, в зависимости от вида продукции. Если товар в коробке – уже не OEM, так что отсутствие в комплекте чего-то нужного и важного – на совести производителя.

Цена производителем на OEM и RTL устанавливается разная, так что и мы на витринах видим ценники, иной раз значительно отличающиеся друг от друга. Таким образом, платим мы за коробку и определенного рода удобство эксплуатации. RTL по умолчанию дороже.

Как правило, на OEM-поставки производитель не дает своей гарантии или дает ее на особых условиях. Эти обязательства перекладываются на плечи сборщиков и торговых организаций. Что касается программного обеспечения, то техподдержка разработчиком оказывается, но лицензионные соглашения часто действительны лишь для единственного варианта установки. Переносить OEM-лицензии в большинстве случаев запрещено. Retail-поставки в этом отношении гораздо лояльнее к потребителю.

Также существенным для конечного потребителя может оказаться факт, что OEM-поставка ввиду отсутствия прочной упаковки может чаще оказаться поврежденной по вине перевозчика. К тому же стоит учитывать российские реалии, где за OEM очень часто выдают отбраковку или отремонтированное в сервисе.

Итог

- OEM всегда дешевле, разница в цене может доходить до 40%.

- OEM не предназначена для конечного пользователя, но на российском рынке это игнорируется.

- RTL существенно богаче комплектацией.

- На RTL дается гарантия производителя и предоставляются выгодные лицензионные условия.

- Теоретически возможность брака в поставке OEM выше.

Вот такие вот отличия OEM от Retail.

Материал сайта pyatilistnik.org

Шифрование электронной почты в Microsoft 365 — соответствие требованиям Microsoft 365

- 6 минут на чтение

В этой статье

В этой статье сравниваются параметры шифрования в Microsoft 365, включая шифрование сообщений Office 365 (OME), S / MIME, управление правами на доступ к данным (IRM), а также знакомство с безопасностью транспортного уровня (TLS).

Microsoft 365 предоставляет несколько вариантов шифрования, чтобы помочь вам удовлетворить потребности вашего бизнеса в защите электронной почты. В этой статье представлены три способа шифрования электронной почты в Office 365. Если вы хотите узнать больше обо всех функциях безопасности в Office 365, посетите Центр управления безопасностью Office 365. В этой статье представлены три типа шифрования, доступные администраторам Microsoft 365 для защиты электронной почты в Office 365:

Шифрование офисных сообщений (OME).

Безопасные / многоцелевые расширения почты Интернета (S / MIME).

Управление правами на информацию (IRM).

Как Microsoft 365 использует шифрование электронной почты

Шифрование — это процесс, с помощью которого информация кодируется так, что только авторизованный получатель может декодировать и использовать информацию. Microsoft 365 использует шифрование двумя способами: в службе и в качестве контроля клиента. В сервисе по умолчанию используется шифрование в Microsoft 365; вам не нужно ничего настраивать. Например, Microsoft 365 использует Transport Layer Security (TLS) для шифрования соединения или сеанса между двумя серверами.

Вот как обычно работает шифрование электронной почты:

Сообщение зашифровано или преобразовано из простого текста в нечитаемый зашифрованный текст либо на машине отправителя, либо центральным сервером во время передачи сообщения.

Сообщение остается в зашифрованном виде во время передачи, чтобы защитить его от чтения в случае перехвата сообщения.

Как только сообщение получено получателем, оно преобразуется обратно в читаемый простой текст одним из двух способов:

Машина получателя использует ключ для расшифровки сообщения, или

Центральный сервер расшифровывает сообщение от имени получателя после проверки личности получателя.

Для получения дополнительной информации о том, как Microsoft 365 защищает связь между серверами, например между организациями внутри Microsoft 365 или между Microsoft 365 и доверенным бизнес-партнером за пределами Microsoft 365, см. Как Exchange Online использует TLS для защиты подключений электронной почты в Office 365.

Сравнение параметров шифрования электронной почты, доступных в Office 365

| Технология шифрования электронной почты | |||

|---|---|---|---|

| Что это? | Office 365 Message Encryption (OME) — это служба, основанная на Azure Rights Management (Azure RMS), которая позволяет отправлять зашифрованные сообщения электронной почты людям внутри или за пределами вашей организации, независимо от адреса электронной почты назначения (Gmail, Yahoo! Mail, Outlook.com и т. д.). Как администратор, вы можете настроить правила транспорта, которые определяют условия для шифрования. Когда пользователь отправляет сообщение, соответствующее правилу, автоматически применяется шифрование. Для просмотра зашифрованных сообщений получатели могут получить одноразовый пароль, войти в систему с учетной записью Microsoft или войти в систему с рабочей или учебной учетной записью, связанной с Office 365. Получатели также могут отправлять зашифрованные ответы. Им не нужна подписка на Microsoft 365 для просмотра зашифрованных сообщений или отправки зашифрованных ответов. | IRM — это решение для шифрования, которое также накладывает ограничения на использование сообщений электронной почты. Это помогает предотвратить печать, пересылку или копирование конфиденциальной информации неуполномоченными лицами. Возможности IRM в Microsoft 365 используют Azure Rights Management (Azure RMS). | S / MIME — это решение для шифрования на основе сертификатов, которое позволяет как зашифровать, так и поставить цифровую подпись для сообщения. Шифрование сообщения помогает гарантировать, что только предполагаемый получатель может открыть и прочитать сообщение.Цифровая подпись помогает получателю подтвердить личность отправителя. Как цифровые подписи, так и шифрование сообщений стали возможными благодаря использованию уникальных цифровых сертификатов, которые содержат ключи для проверки цифровых подписей и шифрования или дешифрования сообщений. Чтобы использовать S / MIME, у вас должны быть открытые ключи для каждого получателя. Получатели должны хранить свои собственные закрытые ключи, которые должны оставаться в безопасности. Если закрытые ключи получателя скомпрометированы, получателю необходимо получить новый закрытый ключ и распространить открытые ключи среди всех потенциальных отправителей. |

| Что он делает? | OME: Шифрует сообщения, отправленные внутренним или внешним получателям. Позволяет пользователям отправлять зашифрованные сообщения на любой адрес электронной почты, включая Outlook.com, Yahoo! Почта и Gmail. Позволяет вам, как администратору, настроить портал просмотра электронной почты, чтобы он отражал бренд вашей организации. Microsoft надежно управляет ключами и хранит их, поэтому вам не нужно это делать. Никакого специального программного обеспечения на стороне клиента не требуется, если зашифрованное сообщение (отправленное как вложение HTML) можно открыть в браузере. | IRM: Использует ограничения на шифрование и использование для обеспечения онлайн- и автономной защиты сообщений электронной почты и вложений. Предоставляет вам как администратору возможность настраивать правила транспорта или правила защиты Outlook для автоматического применения IRM к выбранным сообщениям. Позволяет пользователям вручную применять шаблоны в Outlook или Outlook в Интернете (ранее известном как Outlook Web App). | S / MIME обращается к аутентификации отправителя с помощью цифровых подписей и конфиденциальности сообщений с помощью шифрования. |

| Чего он не делает? | OME не позволяет применять ограничения на использование сообщений. Например, вы не можете использовать его, чтобы помешать получателю пересылать или печатать зашифрованное сообщение. | Некоторые приложения могут не поддерживать электронную почту IRM на всех устройствах. Дополнительные сведения об этих и других продуктах, поддерживающих электронную почту IRM, см. В разделе Возможности клиентского устройства. | S / MIME не позволяет сканировать зашифрованные сообщения на наличие вредоносных программ, спама или политик. |

| Рекомендации и примеры сценариев | Мы рекомендуем использовать OME, если вы хотите отправить конфиденциальную бизнес-информацию людям за пределами вашей организации, будь то потребители или другие компании. Например: Сотрудник банка, отправляющий клиентам выписки по кредитным картам Офис врача, отправляющий медицинские записи пациенту Поверенный, отправляющий конфиденциальную юридическую информацию другому поверенному | Мы рекомендуем использовать IRM, если вы хотите применить ограничения использования, а также шифрование.Например: Менеджер, отправляющий своей команде конфиденциальные сведения о новом продукте, применяет параметр «Не пересылать». Руководителю необходимо поделиться предложением о ставке с другой компанией, которое включает в себя вложение от партнера, использующего Office 365, и требует защиты электронной почты и вложения. | Мы рекомендуем использовать S / MIME, когда ваша организация или организация получателя требует истинного однорангового шифрования. S / MIME чаще всего используется в следующих сценариях: Государственные учреждения связываются с другими правительственными учреждениями Бизнес общается с правительственным учреждением |

Какие варианты шифрования доступны для моей подписки Microsoft 365?

Сведения о параметрах шифрования электронной почты для вашей подписки Microsoft 365 см. В описании службы Exchange Online.Здесь вы можете найти информацию о следующих функциях шифрования:

Azure RMS, включая возможности IRM и OME

S / MIME

TLS

Шифрование данных в состоянии покоя (через BitLocker)

Вы также можете использовать сторонние инструменты шифрования с Microsoft 365, например PGP (Pretty Good Privacy). Microsoft 365 не поддерживает PGP / MIME, и вы можете использовать PGP / Inline только для отправки и получения сообщений электронной почты, зашифрованных с помощью PGP.

А как насчет шифрования данных в состоянии покоя?

«Неактивные данные» относятся к данным, которые не передаются активно. В Microsoft 365 неактивные данные электронной почты зашифрованы с помощью шифрования диска BitLocker. BitLocker шифрует жесткие диски в центрах обработки данных Microsoft, чтобы обеспечить улучшенную защиту от несанкционированного доступа. Чтобы узнать больше, см. Обзор BitLocker.

Дополнительная информация о параметрах шифрования электронной почты

Дополнительные сведения о параметрах шифрования электронной почты в этой статье, а также о TLS см. В следующих статьях:

OME

Шифрование сообщений Office 365 (OME)

IRM

Управление правами на доступ к данным в Exchange Online

Что такое Управление правами Azure?

S / MIME

S / MIME для подписи и шифрования сообщений

Понимание S / MIME

Общие сведения о криптографии с открытым ключом

TLS

Настроить настраиваемый почтовый поток с помощью соединителей

Настройка новых возможностей шифрования сообщений — соответствие требованиям Microsoft 365

- 4 минуты на чтение

В этой статье

Новые возможности шифрования сообщений Office 365 (OME) позволяют организациям делиться защищенной электронной почтой с кем угодно на любом устройстве.Пользователи могут обмениваться защищенными сообщениями с другими организациями Microsoft 365, а также с лицами, не являющимися клиентами, с помощью Outlook.com, Gmail и других почтовых служб.

Выполните следующие действия, чтобы убедиться, что новые возможности OME доступны в вашей организации.

Убедитесь, что служба управления правами Azure активна

Новые возможности OME используют функции защиты в Службах управления правами Azure (Azure RMS), технологии, используемой Azure Information Protection для защиты электронной почты и документов с помощью шифрования и контроля доступа.

Единственным предварительным условием для использования новых возможностей OME является активация Azure Rights Management в клиенте вашей организации. Если это так, Microsoft 365 автоматически активирует новые возможности OME, и вам не нужно ничего делать.

Azure RMS также активируется автоматически для большинства подходящих планов, поэтому вам, вероятно, также не нужно ничего делать в этом отношении. Дополнительные сведения см. В разделе Активация управления правами Azure.

Важно

Если вы используете службу управления правами Active Directory (AD RMS) с Exchange Online, вам необходимо перейти на Azure Information Protection, прежде чем вы сможете использовать новые возможности OME.OME не совместим с AD RMS.

Для получения дополнительной информации см .:

Активация управления правами Azure вручную

Если вы отключили Azure RMS или если он не был автоматически активирован по какой-либо причине, вы можете активировать его вручную в:

Настройте управление ключом клиента Azure Information Protection

Это необязательный шаг. Разрешение Microsoft управлять корневым ключом для Azure Information Protection является настройкой по умолчанию и рекомендуется для большинства организаций.В этом случае ничего делать не нужно.

Существует множество причин, например требования соответствия, которые могут потребовать от вас создания и управления собственным корневым ключом (также известного как принести свой собственный ключ (BYOK)). В этом случае мы рекомендуем выполнить необходимые действия перед настройкой новых возможностей OME. Дополнительные сведения см. В разделе Планирование и внедрение ключа клиента Azure Information Protection.

Проверить новую конфигурацию OME в Exchange Online PowerShell

Вы можете убедиться, что ваш клиент Microsoft 365 правильно настроен для использования новых возможностей OME в Exchange Online PowerShell.

Подключитесь к Exchange Online PowerShell с помощью учетной записи с разрешениями глобального администратора в вашем клиенте Microsoft 365.

Запустите командлет Get-IRMConfiguration.

Вы должны увидеть значение $ True для параметра AzureRMSLicensingEnabled, которое указывает, что OME настроен в вашем клиенте. Если это не так, используйте Set-IRMConfiguration, чтобы установить для AzureRMSLicensingEnabled значение $ True, чтобы включить OME.

Запустите командлет Test-IRMConfiguration, используя следующий синтаксис:

Test-IRMConfiguration [-Sender <адрес электронной почты> -Recipient <адрес электронной почты>]Пример :

Test-IRMConfiguration -Sender securityadmin @ contoso.com -Recipient [email protected]В качестве отправителя и получателя используйте адрес электронной почты любого пользователя в вашем клиенте Microsoft 365.

Ваши результаты должны быть похожи на:

Результаты: получение шаблонов RMS ... - ПРОЙДЕН: получены шаблоны RMS. Доступные шаблоны: Contoso - только конфиденциальный просмотр, Contoso - конфиденциально, запрещать Вперед. Проверка шифрования ... - PASS: шифрование успешно проверено.Проверка расшифровки ... - ПРОЙДЕН: расшифровка успешно проверена. Проверка включения IRM ... - PASS: IRM успешно подтвержден. ОБЩИЙ РЕЗУЛЬТАТ: ПРОЙДЕННазвание вашей организации заменит Contoso .

Имена шаблонов по умолчанию могут отличаться от указанных выше. Дополнительные сведения см. В разделе Настройка шаблонов для Azure Information Protection и управление ими.

Запустите командлет Remove-PSSession, чтобы отключиться от службы управления правами.

Remove-PSSession $ session

Следующие шаги: Определите правила потока почты для использования новых возможностей OME

Если в вашей организации есть ранее настроенные правила потока обработки почты для шифрования электронной почты, вам необходимо обновить существующие правила, чтобы использовать новые возможности OME. Для новых развертываний вам необходимо создать новые правила для почтового потока.

Важно

Если вы не обновите существующие правила потока обработки почты, ваши пользователи будут продолжать получать зашифрованную почту, в которой используется предыдущий формат вложения HTML, вместо нового бесшовного интерфейса OME.

Правила потока почты определяют, при каких условиях сообщения электронной почты должны быть зашифрованы, а также условия для удаления этого шифрования. Когда вы устанавливаете действие для правила, любые сообщения, соответствующие условиям правила, при отправке шифруются.

Инструкции по созданию правил потока обработки почты для OME см. В разделе Определение правил потока обработки почты для шифрования сообщений электронной почты в Office 365.

Чтобы обновить существующие правила для использования новых возможностей OME:

- В центре администрирования Microsoft 365 перейдите по ссылке Центры администрирования> Exchange .

- В центре администрирования Exchange перейдите в раздел Почтовый поток> Правила .

- Для каждого правила в Выполните следующие действия :

- Выберите Изменить защиту сообщения .

- Выберите Применить шифрование сообщений и защиту прав Office 365 .

- Выберите шаблон RMS из списка.

- Выберите Сохранить .

- Выберите ОК .

Шифрование сообщений — соответствие требованиям Microsoft 365

- 7 минут на чтение

В этой статье

Люди часто используют электронную почту для обмена конфиденциальной информацией, такой как финансовые данные, юридические контракты, конфиденциальная информация о продуктах, отчеты и прогнозы продаж, информация о здоровье пациентов или информация о клиентах и сотрудниках.В результате почтовые ящики могут стать хранилищами больших объемов потенциально конфиденциальной информации, а утечка информации может стать серьезной угрозой для вашей организации.

С помощью шифрования сообщений Office 365 ваша организация может отправлять и получать зашифрованные сообщения электронной почты между людьми внутри и за пределами вашей организации. Шифрование сообщений Office 365 работает с Outlook.com, Yahoo !, Gmail и другими почтовыми службами. Шифрование сообщений электронной почты помогает гарантировать, что только предполагаемые получатели могут просматривать содержимое сообщения.

Как работает шифрование сообщений Office 365

Остальная часть этой статьи относится к новым возможностям OME.

Office 365 Message Encryption — это онлайн-служба, основанная на Microsoft Azure Rights Management (Azure RMS), которая является частью Azure Information Protection. Эта услуга включает в себя политики шифрования, идентификации и авторизации для защиты вашей электронной почты. Вы можете зашифровать сообщения с помощью шаблонов управления правами, параметра «Не пересылать» и параметра «Только шифрование».

Пользователи могут затем зашифровать сообщения электронной почты и различные вложения, используя эти параметры. Полный список поддерживаемых типов вложений см. В разделе «Типы файлов, на которые распространяются политики IRM, если они прикреплены к сообщениям» в статье Введение в IRM для сообщений электронной почты.

Как администратор, вы также можете определить правила потока почты для применения этой защиты. Например, вы можете создать правило, которое требует шифрования всех сообщений, адресованных определенному получателю, или которое содержит определенные слова в строке темы, а также указать, что получатели не могут копировать или распечатывать содержимое сообщения.

В отличие от предыдущей версии OME, новые возможности обеспечивают унифицированное взаимодействие с отправителем независимо от того, отправляете ли вы почту внутри своей организации или получателям за пределами Microsoft 365. Кроме того, получатели, которые получают защищенное сообщение электронной почты, отправленное на учетную запись Microsoft 365 в Outlook 2016 или Outlook в Интернете, не нужно предпринимать никаких других действий для просмотра сообщения. Работает безупречно. Получатели, использующие другие почтовые клиенты и поставщики услуг электронной почты, также получили улучшенный опыт.Дополнительные сведения см. В разделах «Узнайте о защищенных сообщениях в Office 365» и «Как открыть защищенное сообщение».

Подробный список различий между предыдущей версией OME и новыми возможностями OME см. В разделе Сравнение версий OME.

Когда кто-то отправляет сообщение электронной почты, которое соответствует правилу потока почты с шифрованием, сообщение шифруется перед отправкой. Все конечные пользователи Microsoft 365, использующие клиенты Outlook для чтения почты, получают первоклассные возможности для чтения зашифрованной и защищенной почты, даже если они не находятся в той же организации, что и отправитель.Поддерживаемые клиенты Outlook включают рабочий стол Outlook, Outlook Mac, мобильный Outlook для iOS и Android и Outlook в Интернете (ранее известный как Outlook Web App).

Получатели зашифрованных сообщений, которые получают зашифрованную почту или почту с защитой прав, отправленную на их учетные записи Outlook.com, Gmail и Yahoo, получают почту-оболочку, которая направляет их на портал OME, где они могут легко пройти аутентификацию с помощью учетной записи Microsoft, Gmail или Yahoo реквизиты для входа.

Конечные пользователи, которые читают зашифрованную почту или почту с защитой прав на клиентах, отличных от Outlook, также используют портал OME для просмотра получаемых зашифрованных и защищенных правами сообщений.

Если отправитель защищенного письма находится в GCC High, а получатель находится за пределами GCC High, включая коммерческих пользователей, пользователей Outlook.com и пользователей других поставщиков электронной почты, таких как Gmail, получатель получает письмо-оболочку. Почта-оболочка направляет получателя на портал OME, где получатель может прочитать сообщение и ответить на него. В противном случае, если отправитель и получатель находятся в среде GCC High, даже если они не в одной организации, тогда получатели, использующие клиенты Outlook для чтения почты, получат собственные первоклассные возможности чтения для зашифрованной и защищенной почты. .Дополнительные сведения о различных возможностях GCC High см. В разделе Сравнение версий OME.

Дополнительные сведения об ограничениях на размер сообщений и вложений, которые можно зашифровать с помощью OME, см. В разделе Ограничения Exchange Online.

Как работает расширенное шифрование сообщений Office 365 поверх OME

Office 365 Advanced Message Encryption позволяет создавать несколько шаблонов брендинга, чтобы можно было точно настроить контроль над почтой получателя и создать пользовательский интерфейс брендинга для поддержки разнообразной организационной структуры.

Расширенное шифрование сообщенийв Microsoft 365 помогает выполнять нормативные требования, требующие более гибкого контроля над доступом внешнего получателя к зашифрованным сообщениям электронной почты. С помощью расширенного шифрования сообщений в Office 365 в качестве администратора вы можете управлять конфиденциальными сообщениями электронной почты, передаваемыми за пределами организации, с помощью автоматических политик, которые обнаруживают типы конфиденциальной информации (например, PII, финансовые идентификаторы или идентификаторы состояния здоровья) или ключевые слова для повышения защиты путем истечения срока доступа через безопасный веб-портал для зашифрованных писем.Как администратор, вы можете дополнительно контролировать зашифрованные сообщения электронной почты, доступ к которым осуществляется через веб-портал Microsoft 365, в любое время отозвав доступ к электронной почте.

Отзыв и истечение срока действия сообщения работают только для писем, которые ваши пользователи отправляют получателям за пределами вашей организации. Кроме того, получатели должны получить доступ к электронной почте через веб-портал. Чтобы убедиться, что получатель использует портал для получения электронной почты, вы настраиваете настраиваемый шаблон фирменного стиля, который применяет оболочку. Затем вы применяете шаблон брендинга в правиле потока обработки почты.Дополнительные сведения о расширенном шифровании сообщений см. В разделе Расширенное шифрование сообщений Office 365.

Определение правил для шифрования сообщений Office 365

Один из способов включить новые возможности шифрования сообщений Office 365 — это для администраторов Exchange Online и Exchange Online Protection определить правила для потока почты. Эти правила определяют, при каких условиях сообщения электронной почты должны быть зашифрованы. Если для правила задано действие шифрования, любые сообщения, соответствующие условиям правила, шифруются перед отправкой.

Правила потока почты являются гибкими, что позволяет комбинировать условия, чтобы вы могли удовлетворить определенные требования безопасности в одном правиле. Например, вы можете создать правило для шифрования всех сообщений, содержащих указанные ключевые слова и адресованных внешним получателям. Новые возможности шифрования сообщений Office 365 также позволяют шифровать ответы получателей зашифрованной электронной почты.

Дополнительные сведения о том, как создавать правила для почтового потока, чтобы воспользоваться преимуществами новых возможностей OME, см. В разделе Определение правил для шифрования сообщений Office 365.

Начните работу с новыми возможностями OME

Если вы готовы начать использовать новые возможности OME в своей организации, см. Раздел Настройка новых возможностей шифрования сообщений Office 365.

Отправка, просмотр и ответ на зашифрованные сообщения электронной почты

С помощью шифрования сообщений Office 365 пользователи могут отправлять зашифрованные сообщения электронной почты из Outlook и Outlook в Интернете. Кроме того, администраторы могут настроить правила потока обработки почты в Microsoft 365 для автоматического шифрования электронной почты на основе соответствия ключевых слов или других условий.

Получатели зашифрованных сообщений в организациях смогут легко читать эти сообщения в любой версии Outlook, включая Outlook для ПК, Outlook для Mac, Outlook в Интернете, Outlook для iOS и Outlook для Android. Пользователи, получающие зашифрованные сообщения в других почтовых клиентах, могут просматривать сообщения на портале OME.

Для получения подробных инструкций о том, как отправлять и просматривать зашифрованные сообщения, ознакомьтесь с этими статьями.

| Прочтите эту статью… | Если вы … |

|---|---|

| Узнайте о защищенных сообщениях в Office 365 | Конечный пользователь, который хочет узнать больше о том, как работают зашифрованные сообщения и какие варианты доступны вам. |

| Как открыть защищенное сообщение? | Конечный пользователь, желающий прочитать отправленное вам защищенное сообщение. Эта статья содержит информацию о чтении сообщений в нескольких версиях Outlook и из разных учетных записей электронной почты, включая учетные записи вне Microsoft 365, такие как Gmail и Yahoo! учетные записи. |

| Отправка, просмотр и ответ на зашифрованные сообщения в Outlook | Конечный пользователь, который хочет отправить, просмотреть или ответить на зашифрованное сообщение из Outlook. Даже если вы не являетесь членом организации, вы все равно будете получать уведомления о зашифрованных сообщениях, отправленных вам в Outlook. В этой статье приведены инструкции о том, как просматривать зашифрованные сообщения, отправленные из Office 365, и отвечать на них. |

| Отправить сообщение с цифровой подписью или зашифрованное сообщение | Конечный пользователь, который хочет отправлять, просматривать или отвечать на зашифрованные сообщения с помощью Outlook для Mac.В этой статье также рассматривается использование методов шифрования, отличных от OME, таких как S / MIME. |

| Просмотр зашифрованных сообщений на устройстве Android | Конечный пользователь, получивший сообщение, зашифрованное с помощью шифрования сообщений Office 365 на устройстве Android, может использовать бесплатное приложение OME Viewer, чтобы просмотреть сообщение и отправить зашифрованный ответ. В этой статье объясняется, как это сделать. |

| Просмотр зашифрованных сообщений на вашем iPhone или iPad | Конечный пользователь, получивший сообщение, зашифрованное с помощью шифрования сообщений Office 365 на свой iPhone или iPad, может использовать бесплатное приложение OME Viewer, чтобы просмотреть сообщение и отправить зашифрованный ответ.В этой статье объясняется, как это сделать. |

Описание службы Exchange Online — описания служб

- 22 минуты на чтение

В этой статье

Вы ищете сравнение функций подписок, включающих Exchange Online? В таком случае статья с описанием службы Exchange Online — это то, что вам нужно.Вы также узнаете о системных требованиях, а также о требованиях к хранилищу и получателям.

Microsoft Exchange Online — это размещенное решение для обмена сообщениями, которое предоставляет возможности Microsoft Exchange Server как облачной службы. Он дает пользователям доступ к электронной почте, календарю, контактам и задачам с ПК, Интернета и мобильных устройств. Он полностью интегрируется с Active Directory, позволяя администраторам использовать групповые политики, а также другие инструменты администрирования для управления функциями Exchange Online в своей среде.

Организации, подписавшиеся на Exchange Online, сохраняют контроль над службами обмена сообщениями, которые они предлагают пользователям, но у них нет операционной нагрузки на локальное серверное программное обеспечение. При использовании размещенных планов Exchange Online, описанных в этом документе, электронная почта размещается на серверах, которые обслуживают несколько клиентов одновременно. Эти серверы размещены в центрах обработки данных Microsoft и доступны пользователям на широком спектре устройств внутри корпоративной сети или через Интернет.

Чтобы сравнить функции по планам, см. Мощные инструменты для поддержки вашего предприятия. Чтобы сравнить планы для Office 365 для Германии, см. Планы подписки на Office 365 для Германии.

Что нового в центре администрирования Exchange

Сведения о новых функциях центра администрирования Exchange см. В разделе Что нового в центре администрирования Exchange.

Планыдля Exchange Online

Microsoft 365 доступен в различных тарифных планах, чтобы наилучшим образом удовлетворить потребности вашей организации. Подробные сведения о планах по подпискам, которые позволяют пользователям использовать Exchange Online, см. В полной сравнительной таблице подписок.

Каждому пользователю, который обращается к службе Exchange Online, должен быть назначен план подписки, и каждая подписка пользователя имеет свой собственный почтовый ящик. Папки и сообщения в этих почтовых ящиках находятся на компьютере с Exchange Server в центре обработки данных Microsoft.

Пользовательские подписки не требуются для конференц-залов и общих почтовых ящиков. У этих специальных типов почтовых ящиков нет учетных данных для входа. Вместо этого лицензированные пользователи с соответствующими разрешениями управляют ими и получают к ним доступ через делегирование.

Права на использование почтового ящика пользователя Microsoft 365 F1

Microsoft 365 F1 не включает права на почтовый ящик Exchange. Чтобы обеспечить полноценное взаимодействие с Teams, лицензии M365 F1 могут поставляться с включенным планом обслуживания Exchange Online K1. Хотя план обслуживания Exchange Online K1 будет предоставлять пользователю почтовый ящик, пользователи M365 F1 не имеют права использовать этот почтовый ящик. Мы рекомендуем отключить Outlook в Интернете, выполнив следующие действия, и попросить пользователей не получать доступ к почтовому ящику Exchange другими способами.

Системные требования для Exchange Online

Требования к системе — ежемесячная подписка, доступная для бизнеса, образовательных и государственных организаций, — см. В разделе Ресурсы Microsoft 365 и Office.

Ограничения на хранилище и получателей для Exchange Online

Сведения об ограничениях на хранилище и получателей, доступных в планах подписки Exchange Online, см. В разделе Ограничения Exchange Online.

Наличие функции

Если у вашей организации в настоящее время есть подписки на Office 365 для малого бизнеса, Office 365 для малого бизнеса Premium или Office 365 для среднего бизнеса, посетите свой центр сообщений в центре администрирования Microsoft 365 или поговорите со своим поставщиком, чтобы получить дополнительные сведения о том, как новые приложения Microsoft 365. план влияет на вас.Чтобы узнать больше о новом семействе планов Microsoft 365 Apps, см. Новые планы для малого и среднего бизнеса.

Информацию о доступности функций в Microsoft 365 Business Premium см. В описании службы Microsoft 365 Business Premium.

| Элемент | Exchange Server 2013 | Сервер Exchange 2016 | Microsoft 365 бизнес базовый | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

|---|---|---|---|---|---|---|---|---|

| Планирование и развертывание | ||||||||

| Поддерживается гибридное развертывание | Есть | Есть | Есть 16 | Есть 16 | Есть | Есть | Есть | Есть 16 |

| Поддерживается миграция IMAP | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Поддерживается прямая миграция | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Поддерживается поэтапная миграция | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Разрешения | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Разрешения на основе ролей | Есть | Есть | Есть | Есть | Есть | Есть | Есть | № |

| Ролевые группы | Есть | Есть | Есть | Есть | Есть | Есть | Есть | № |

| Политика назначения ролей | Есть | Есть | Есть | Есть | Есть | Есть | Есть | № |

| Политика сообщений и соответствие | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Архивирование почтовых ящиков Exchange Online | № | № | Есть | Есть 9 | Есть 9 | Есть 9 | Есть 9 | № |

| Облачное архивирование локальных почтовых ящиков | Есть 1 | Есть 1 | № | № | Есть | Есть | Есть | № |

| Управление записями сообщений (MRM) | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Политики хранения, этикетки и теги вручную | № | № | № | № | Есть | Есть | Есть | Есть |

| Шифрование данных в состоянии покоя (BitLocker) | Есть 15 | Есть 15 | Есть | Есть | Есть | Есть | Есть | Есть |

| IRM с использованием Azure Information Protection | № | Есть | № 2 | № 2 | № 2 | Есть | Есть | № 2 |

| IRM с использованием Windows Server AD RMS | Есть 3 | Есть 3 | Есть 3 | Есть 3 | Есть 3 | Есть 3 | Есть 3 | Есть 3 |

| Шифрование сообщений Office 365 | Есть 13 | Есть 13 | № 2 | № 2 | № 2 | Есть | Есть | № 2 |

| Ключ клиента 22 | № | № | № | № | № | № | Есть | № |

| S / MIME | Есть 15 | Есть 15 | Есть | Есть | Есть | Есть | Есть | Есть |

| Удержание на месте и удержание в судебном порядке | Есть | Есть | № | № | № | Есть | Есть | № |

| Обнаружение электронных данных на месте | Есть 20 | Есть 20 | Есть 20 | Есть 20 | Есть 20 | Есть 20 | Есть 20 | Есть |

| Правила перевозки | Есть 4 | Есть 4 | Есть 4 | Есть 4 | Есть 4 | Есть 4 | Есть 4 | Есть 4 |

| Защита от потери данных | Да 5, 14 | Да 5, 14 | № | № | № | Есть | Есть | № |

| Журнал | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Защита от спама и вредоносных программ | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Встроенная защита от спама | Есть 6 | Есть 6 | Есть | Есть | Есть | Есть | Есть | Есть |

| Настройка политик защиты от спама | Да, но только через PowerShell | Да, но только через PowerShell | Есть | Есть | Есть | Есть | Есть | Есть 7 |

| Встроенная защита от вредоносных программ | Есть 8 | Есть 8 | Есть 8 | Есть 8 | Есть 8 | Есть 8 | Есть 8 | Есть 8 |

| Настройка политик защиты от вредоносных программ | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть 7 |

| Карантин — администраторское управление | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть 7 |

| Карантин — самоуправление конечным пользователем | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Защитник Microsoft для Office 365 | № | № | № | № | № | № | Есть | № |

| Почтовый поток | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Пользовательская маршрутизация исходящей почты | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Безопасный обмен сообщениями с доверенным партнером | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Условная маршрутизация почты | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Добавление партнера в безопасный список входящего | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Гибридная маршрутизация электронной почты | Есть | Есть | Есть 16 | Есть 16 | Есть | Есть | Есть | Есть |

| Получатели | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Оповещения о емкости | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Беспорядок | Есть | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Подсказки | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Делегированный доступ | Есть | Есть | Есть | Есть | Есть | Есть | Есть | № |

| Правила для входящих сообщений | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Подключенные счета | Есть | Есть | Есть | Есть | Есть 17 | Есть 17 | Есть 17 | Есть 17 |

| Неактивные почтовые ящики | № | № | № 9 | № 9 | № 9 | Есть | Есть | № 9 |

| Автономная адресная книга | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Политика адресной книги | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Иерархическая адресная книга | Есть | Есть | Есть | Есть | Есть | Есть | Есть | № |

| Списки адресов и глобальный список адресов | Есть | Есть | Есть | Есть | Есть 18 | Есть 18 | Есть 18 | Есть 18 |

| Группы Microsoft 365 | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Группы распределения | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Внешние контакты (глобальные) | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Универсальная контактная карта | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Связь с социальными сетями | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Ресурсные почтовые ящики | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Управление конференц-залами | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Ответы на сообщения об отсутствии на рабочем месте | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Общий доступ к календарю | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Функции отчетности и инструменты для устранения неполадок | Сервер Exchange 2013 | Сервер Exchange 2016 | Microsoft 365 Business Basic | Microsoft 365 бизнес стандарт | Office 365 корпоративный E1 | Office 365 корпоративный E3 | Office 365 корпоративный E5 | Office 365 корпоративный F3 |

| Отчеты центра администрирования Microsoft 365 | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Отчетная книга Excel | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Отчеты веб-служб | № | № | Есть | Есть | Есть | Есть | Есть | Есть |

| Трассировка сообщения | № | Есть | Есть | Есть | Есть | Есть | Есть | Есть |

| Аудиторские заключения | Есть | Есть | Есть | Есть | Есть | Есть | Есть | Есть 3 |

| Отчеты единой системы обмена сообщениями | Есть | Есть | № | № | № | Есть | Есть | № |