Какой тип безопасности выбрать для wifi роутера. Тип Шифрования WiFi — Какой Выбрать, WEP или WPA2-PSK Personal-Enterprise Для Защиты Безопасности Сети

- Перед чтением данного материала, рекомендуется ознакомится с предыдущими статьями цикла:

- Строим сеть своими руками и подключаем ее к Интернет, часть первая — построение проводной Ethernet сети (без коммутатора, в случае двух компьютеров и с коммутатором, а также при наличии трех и более машин) и организация доступа в Интернет через один из компьютеров сети, на котором имеются две сетевые карты и установлена операционная система Windows XP Pro.

- Часть вторая: настройка беспроводного оборудования в одноранговой сети — рассматриваются вопросы организации сети, при использовании только беспроводных адаптеров.

В предыдущей статье шифрованию в беспроводных сетях было посвящено всего несколько слов — было обещано осветить этот вопрос в отдельной статье. Сегодня мы выполняем свое обязательство:)

Для начала — немного теории.

Шифрованию данных в беспроводных сетях уделяется так много внимания из-за самого характера подобных сетей. Данные передаются беспроводным способом, используя радиоволны, причем в общем случае используются всенаправленные антенны. Таким образом, данные слышат все — не только тот, кому они предназначены, но и сосед, живущий за стенкой или «интересующийся», остановившийся с ноутбуком под окном. Конечно, расстояния, на которых работают беспроводные сети (без усилителей или направленных антенн), невелики — около 100 метров в идеальных условиях. Стены, деревья и другие препятствия сильно гасят сигнал, но это все равно не решает проблему.

Изначально для защиты использовался лишь SSID (имя сети). Но, вообще говоря, именно защитой такой способ можно называть с большой натяжкой — SSID передается в открытом виде и никто не мешает злоумышленнику его подслушать, а потом подставить в своих настройках нужный. Не говоря о том, что (это касается точек доступа) может быть включен широковещательный режим для SSID, т.е. он будет принудительно рассылаться в эфир для всех слушающих.

Поэтому возникла потребность именно в шифровании данных. Первым таким стандартом стал WEP — Wired Equivalent Privacy. Шифрование осуществляется с помощью 40 или 104-битного ключа (поточное шифрование с использованием алгоритма RC4 на статическом ключе). А сам ключ представляет собой набор ASCII-символов длиной 5 (для 40-битного) или 13 (для 104-битного ключа) символов. Набор этих символов переводится в последовательность шестнадцатеричных цифр, которые и являются ключом. Драйвера многих производителей позволяют вводить вместо набора ASCII-символов напрямую шестнадцатеричные значения (той же длины). Обращаю внимание, что алгоритмы перевода из ASCII-последовательности символов в шестнадцатеричные значения ключа могут различаться у разных производителей. Поэтому, если в сети используется разнородное беспроводное оборудование и никак не удается настройка WEP шифрования с использованием ключа-ASCII-фразы, — попробуйте ввести вместо нее ключ в шестнадцатеричном представлении.

А как же заявления производителей о поддержке 64 и 128-битного шифрования, спросите вы? Все правильно, тут свою роль играет маркетинг — 64 больше 40, а 128 — 104. Реально шифрование данных происходит с использованием ключа длиной 40 или 104. Но кроме ASCII-фразы (статической составляющей ключа) есть еще такое понятие, как Initialization Vector — IV — вектор инициализации. Он служит для рандомизации оставшейся части ключа. Вектор выбирается случайным образом и динамически меняется во время работы. В принципе, это разумное решение, так как позволяет ввести случайную составляющую в ключ. Длина вектора равна 24 битам, поэтому общая длина ключа в результате получается равной 64 (40+24) или 128 (104+24) бит.

Все бы хорошо, но используемый алгоритм шифрования (RC4) в настоящее время не является особенно стойким — при большом желании, за относительно небольшое время можно подобрать ключ перебором. Но все же главная уязвимость WEP связана как раз с вектором инициализации. Длина IV составляет всего 24 бита. Это дает нам примерно 16 миллионов комбинаций — 16 миллионов различных векторов. Хотя цифра «16 миллионов» звучит довольно внушительно, но в мире все относительно. В реальной работе все возможные варианты ключей будут использованы за промежуток от десяти минут до нескольких часов (для 40-битного ключа). После этого вектора начнут повторяться. Злоумышленнику стоит лишь набрать достаточное количество пакетов, просто прослушав трафик беспроводной сети, и найти эти повторы. После этого подбор статической составляющей ключа (ASCII-фразы) не занимает много времени.

Но это еще не все. Существуют так называемые «нестойкие» вектора инициализации. Использование подобных векторов в ключе дает возможность злоумышленнику практически сразу приступить к подбору статической части ключа, а не ждать несколько часов, пассивно накапливая трафик сети. Многие производители встраивают в софт (или аппаратную часть беспроводных устройств) проверку на подобные вектора, и, если подобные попадаются, они молча отбрасываются, т.е. не участвуют в процессе шифрования. К сожалению, далеко не все устройства обладают подобной функцией.

В настоящее время некоторые производители беспроводного оборудования предлагают «расширенные варианты» алгоритма WEP — в них используются ключи длиной более 128 (точнее 104) бит. Но в этих алгоритмах увеличивается лишь статическая составляющая ключа. Длина инициализационного вектора остается той же самой, со всеми вытекающими отсюда последствиями (

Типы шифрования сетевого оборудования: особенности и характеристики

Количество людей, которые активно пользуются интернетом растет, как на дрожжах: на работе для решения корпоративных целей и администрирования, дома, в общественных местах. Распространение получают Wi-Fi сети и оборудование, позволяющее беспрепятственно получать доступ к интернету.

Вай фай сеть обладает зашитой в виде пароля, не зная который, подключиться к конкретной сети будет практически невозможно, кроме общественных сетей (кафе, рестораны, торговые центры, точки доступа на улицах) . «Практически» не стоит понимать в буквальном смысле: умельцев, способных «вскрыть» сеть и получить доступ не только к ресурсу роутера, но и к передаваемым внутри конкретной сети данным, достаточно.

Но в этом вступительном слове мы поговорили о подключении к wi-fi — аутентификации пользователя (клиента), когда клиентское устройство и точка доступа обнаруживают друг друга и подтверждают, что могут общаться между собой.

Варианты аутентификации:

- Open — открытая сеть, в которой все подключаемые устройства авторизованы сразу

- Shared — подлинность подключаемого устройства должна быть проверена ключом/паролем

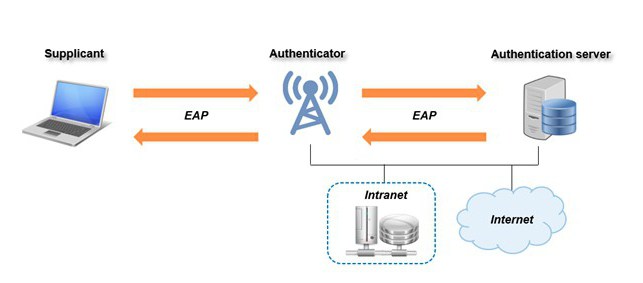

- EAP — подлинность подключаемого устройства должна быть проверена по протоколу EAP внешним сервером

Шифрование роутера: методы и их характеристики

Шифрование

Для оборудования wifi были разработаны различные типы шифрования, дающие возможность защищать сеть от взлома, а данные от общего доступа.

На сегодняшний день выделяются несколько вариантов шифрования. Рассмотрим каждый из них подробнее.

Выделяются и являются самыми распространенными следующие типы:

- OPEN;

- WEP;

- WPA, WPA2;

- WPS.

Первый тип, именуемый не иначе, как OPEN, все требуемую для познания информацию содержит в названии. Зашифровать данные или защитить сетевое оборудование такой режим не позволит, потому как точка доступа будет являться при условии выбора такого типа постоянно открытой и доступной для всех устройств, которыми она будет обнаружена. Минусы и уязвимости такого типа «шифрования» очевидны.

Если сеть открыта, это не значит, что любой может с ней работать. Чтобы пользоваться такой сетью и передавать в ней данные, нужно совпадение используемого метода шифрования. И еще одно условие пользования такой сетью отсутствие MAC-фильтра, который определяет MAC-адреса пользователей, для того, что бы распознать каким устройствам запрещено или разрешено пользоваться данной сетью

WEP

Второй тип, он же WEP, уходит корнями в 90-е годы прошлого века, являясь родоначальником всех последующих типов шифрования. Wep шифрование сегодня – слабейший из всех существующих вариантов организации защиты. Большинство современных роутеров, создаваемых специалистами и учитывающих интересы конфиденциальности пользователей, не поддерживают шифрование wep.

Среди минусов, вопреки факту наличия хоть какой-то защиты (в сравнении с OPEN), выделяется ненадежность: она обусловлена кратковременной защитой, которая активируется на определенные интервалы времени. По истечении этого промежутка, пароль к вашей сети можно будет легко подобрать, а ключ wep будет взломан за время до 1 минуты. Это обусловлено битностью wep ключа, которая составляет в зависимости от характеристик сетевого оборудования от 40 до 100 бит.

Уязвимость wep ключа заключается в факте передачи частей пароля в совокупности с пакетами данных. Перехват пакетов для специалиста – хакера или взломщика – задача, легкая для осуществления. Важно понимать и тот факт, что современные программные средства способны перехватывать пакеты данных и созданы специально для этого.

Таким образом, шифрование wep – самый ненадежный способ защиты вашей сети и сетевого оборудования.

WPA, WPA2

Такие разновидности – самые современные и совершенными с точки зрения организации зашиты на данный момент. Аналогов им не существует. Возможность задать любую удобную пользователю длину и цифробуквенную комбинацию wpa ключа довольно затрудняет жизнь желающим несанкционированно воспользоваться конкретной сетью или перехватить данные этой сети.

Данные стандарты поддерживают различные алгоритмы шифрования, которые могут передаваться после взаимодействия протоколов TKIP и AES. Тип шифрования aes является более совершенным протоколом, чем tkip, и большинством современных роутеров поддерживается и активно используется.

Шифрование wpa или wpa2 – предпочтительный тип как для домашнего использования, так и для корпоративного. Последний дает возможность применения двух режимов аутентификации: проверка паролей для доступа определенных пользователей к общей сети осуществляется, в зависимости от заданных настроек, по режиму PSK или Enterprise.

PSK предполагает доступ к сетевому оборудованию и ресурсам интернета при использовании единого пароля, который требуется ввести при подключении к роутеру. Это предпочтительный вариант для домашней сети, подключение которой осуществляется в рамках небольших площадей определенными устройствами, например: мобильным, персональным компьютером и ноутбуком.

Для компаний, имеющих солидные штаты сотрудников, PSK является недостаточно удобным режимом аутентификации, потому был разработан второй режим – Enterprise. Его использование дает возможность применения множества ключей, который будут храниться на особом выделенном сервере.

WPS

По-настоящему современная и уникальная технология – WPS, делает возможным подключение к беспроводной сети при помощи одного нажатия на кнопку. Задумываться о паролях или ключах бессмысленно, но стоит выделить и учитывать ряд серьезных недостатков, касающихся допуска к сетям с WPS.

Подключение посредством такой технологии осуществляется при использовании ключа, включающего в себя 8 символов. Уязвимость типа шифрования заключается в следующем: он обладает серьезной ошибкой, которая взломщикам или хакерам позволяет получить доступ к сети, если им доступны хотя бы 4 цифры из восьмизначной комбинации. Количество попыток подбора пароля при этом составляет порядка нескольких тысяч, однако для современных программных средств это число – смешное. Если измерять процесс форсирования WPS во времени, то процесс займет не более суток.

Стоит отметить и тот факт, что данная уязвимость находиться на стадии совершенствования и поддается исправлению, потому в последующих моделях оборудования с режимом WPS стали внедряться ограничения на количество попыток входа, что существенно затруднило задачу несанкционированного доступа для заинтересованных в этом лиц.

И тем не менее, чтобы повысить общий уровень безопасности, опытные пользователи рекомендуют принципиально отказываться от рассмотренной технологии.

Подводя итоги

Самой современной и по-настоящему надежной методикой организации защиты сети и данных, передаваемых внутри нее, является WPA или ее аналог WPA2.

Первый вариант предпочтителен для домашнего использования определенным числом устройств и пользователей.

Второй, обладающий функцией аутентификации по двум режимам, больше подходит для крупных компаний. Применение его оправдано тем, что при увольнении сотрудников нет необходимости в смене паролей и ключей, потому как определенное количество динамических паролей хранятся на специально выделенном сервере, доступ к которому имеют лишь текущие сотрудники компании.

Следует отметить, что большинство продвинутых пользователей отдают предпочтение WPA2 даже для домашнего использования. С точки зрения организации защиты оборудования и данных, такой метод шифрования является самым совершенным из существующих на сегодняшний день.

Что касается набирающего популярность WPS, то отказаться от него – значит в определенной мере обезопасить сетевое оборудование и информационные данные, передаваемые с его помощью. Пока технология не развита достаточно и не обладает всеми преимуществами, например, WPA2, от ее применения рекомендуется воздержаться вопреки кажущейся простоте применения и удобству. Ведь безопасность сети и передаваемых внутри нее информационных массивов – приоритет для большинства пользователей.

Вконтакте

Google+

Как поменять шифрование wifi. Тип Шифрования WiFi — Какой Выбрать, WEP или WPA2-PSK Personal-Enterprise Для Защиты Безопасности Сети

Сегодня не назовешь чем-то из ряда вон выходящим. Однако при этом многие юзеры (особенно владельцы мобильных устройств) сталкиваются с проблемой, какую систему защиты использовать: WEP, WPA или WPA2-PSK. Что это за технологии, мы сейчас и посмотрим. Однако наибольшее внимание будет уделено именно WPA2-PSK, поскольку именно эта протекция является сегодня наиболее востребованной.

WPA2-PSK: что это?

Скажем сразу: это система защиты любого локального подключения к беспроводной сети на основе WI-Fi. К проводным системам на основе сетевых карт, использующих непосредственное соединение при помощи Ethernet, это не имеет никакого отношения.

С применением технологии WPA2-PSK сегодня является наиболее «продвинутой». Даже несколько устаревающие методы, требующие запрос логина и пароля, а также предполагающие шифрование конфиденциальных данных при приеме-передаче, выглядят, мягко говоря, детским лепетом. И вот почему.

Разновидности зашиты

Итак, начнем с того, что еще недавно самой безопасной технологией защиты соединения считалась структура WEP. Она использовала проверку целостности ключа при беспроводном подключении любого девайса и являлась стандартом IEEE 802. 11i.

Защита WiFi-сети WPA2-PSK работает, в принципе, почти так же, однако проверку ключа доступа осуществляет на уровне 802. 1X. Иными словами, система проверяет все возможные варианты.

Однако есть и более нова технология, получившая название WPA2 Enterprise. В отличие от WPA, она предусматривает не только затребование персонального ключа доступа, но и наличие предоставляющего доступ сервера Radius. При этом такой алгоритм проверки подлинности может работать одновременно в нескольких режимах (например, Enterprise и PSK, задействовав при этом шифрование уровня AES CCMP).

Основные протоколы защиты и безопасности

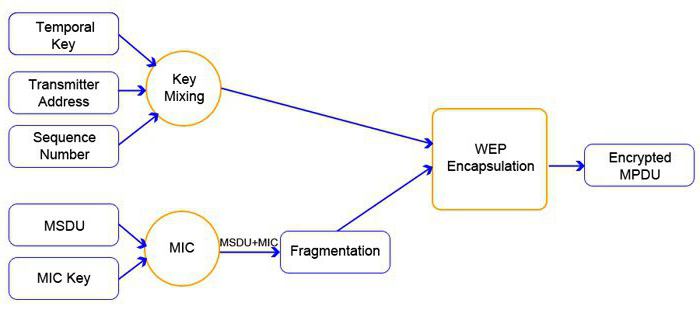

Равно как и уходящие в прошлое, современные методы защиты используют один и тот же протокол. Это TKIP (система защиты WEP, основанная на обновлении программного обеспечения и алгоритме RC4). Все это предполагает ввод временного ключа для доступа к сети.

Как показало практическое использование, сам по себе такой алгоритм особой защищенности подключения в беспроводной сети не дал. Именно поэтому были разработаны новые технологии: сначала WPA, а затем WPA2, дополненные PSK (персональный ключ доступа) и TKIP (временный ключ). Кроме того, сюда же были включены данных при приеме-передаче, сегодня известные как стандарт AES.

Устаревшие технологии

Тип безопасности WPA2-PSK появился относительно недавно. До этого, как уже было сказано выше, использовалась система WEP в сочетании с TKIP. Защита TKIP есть не что иное, как средство увеличения разрядности ключа доступа. На данный момент считается, что базовый режим позволяет увеличить ключ с 40 до 128 бит. При всем этом можно также сменить один-единственный ключ WEP на несколько отличных, генерируемых и отсылаемых в автоматическом режиме самим сервером, производящим аутентификацию пользователя при входе.

Кроме того, сама система предусматривает использование строгой иерархии распределения ключей, а также методики, позволяющей избавиться от так называемой проблемы предсказуемости. Иными словами, когда, допустим, для беспроводной сети, использующей защиту WPA2-PSK, пароль задается в виде последовательности типа «123456789», нетрудно догадаться, что те же программы-генераторы ключей и паролей, обычно называемые KeyGen или чем-то вроде этого, при вводе первых четырех знаков могут автоматически сгенерировать четыре последующих. Тут, как говорится, не нужно быть уникумом, чтобы угадать тип используемой секвенции. Но это, как, наверное, уже понято, самый простой пример.

Что касается даты рождения пользователя в пароле, это вообще не обсуждается. Вас запросто можно вычислить по тем же регистрационным данным в социальных сетях. Сами же цифровые пароли такого типа являются абсолютно ненадежными. Уж лучше использовать совместно цифры, литеры, а также символы (можно даже непечатаемые при условии задания сочетания «горячих» клавиш) и пробел. Однако даже при таком подходе взлом WPA2-PSK осуществить можно. Тут нужно пояснить методику работы самой системы.

Типовой алгоритм доступа

Теперь еще несколько слов о системе WPA2-PSK. Что это такое в плане практического применения? Это совмещение нескольких алгоритмов, так сказать, в рабочем режиме. Поясним ситуацию на примере.

В идеале секвенция исполнения процедуры защиты подключения и шифрования передающейся или принимающейся информации сводится к следующему:

WPA2-PSK (WPA-PSK) + TKIP + AES.

При этом здесь главную роль играет общий ключ (PSK) длиной от 8 до 63 символов. В какой именно последовательности будут задействованы алгоритмы (то ли сначала произойдет шифрование, то ли после передачи, то ли в процессе с использованием случайных промежуточных ключей и т. д.), не суть важно.

Но даже при наличии защиты и системы шифрования на уровне AES 256 (имеется в виду разрядность ключа шифра) взлом WPA2-PSK для хакеров, сведущих в этом деле, будет задачей хоть и трудной, но возможной.

Уязвимость

Еще в 2008 году на состоявшейся конференции PacSec была представлена методика, позволяющая взломать беспроводное соединение и прочитать передающиеся данные с маршрутизатора на клиентский терминал. Все это заняло около 12-15 минут. Однако взломать обратную передачу (клиент-маршрутизатор) так и не удалось.

Дело в том, что при включенном режиме маршрутизатора QoS можно не только прочитать передаваемую информацию, но и заменить ее поддельной. В 2009 году японские специалисты представили тех

PSK — что это? Тип безопасности WPA2-PSK. Какой тип шифрования выбрать для wifi роутера

- Перед чтением данного материала, рекомендуется ознакомится с предыдущими статьями цикла:

- Строим сеть своими руками и подключаем ее к Интернет, часть первая — построение проводной Ethernet сети (без коммутатора, в случае двух компьютеров и с коммутатором, а также при наличии трех и более машин) и организация доступа в Интернет через один из компьютеров сети, на котором имеются две сетевые карты и установлена операционная система Windows XP Pro.

- Часть вторая: настройка беспроводного оборудования в одноранговой сети — рассматриваются вопросы организации сети, при использовании только беспроводных адаптеров.

В предыдущей статье шифрованию в беспроводных сетях было посвящено всего несколько слов — было обещано осветить этот вопрос в отдельной статье. Сегодня мы выполняем свое обязательство:)

Для начала — немного теории.

Шифрованию данных в беспроводных сетях уделяется так много внимания из-за самого характера подобных сетей. Данные передаются беспроводным способом, используя радиоволны, причем в общем случае используются всенаправленные антенны. Таким образом, данные слышат все — не только тот, кому они предназначены, но и сосед, живущий за стенкой или «интересующийся», остановившийся с ноутбуком под окном. Конечно, расстояния, на которых работают беспроводные сети (без усилителей или направленных антенн), невелики — около 100 метров в идеальных условиях. Стены, деревья и другие препятствия сильно гасят сигнал, но это все равно не решает проблему.

Изначально для защиты использовался лишь SSID (имя сети). Но, вообще говоря, именно защитой такой способ можно называть с большой натяжкой — SSID передается в открытом виде и никто не мешает злоумышленнику его подслушать, а потом подставить в своих настройках нужный. Не говоря о том, что (это касается точек доступа) может быть включен широковещательный режим для SSID, т.е. он будет принудительно рассылаться в эфир для всех слушающих.

Поэтому возникла потребность именно в шифровании данных. Первым таким стандартом стал WEP — Wired Equivalent Privacy. Шифрование осуществляется с помощью 40 или 104-битного ключа (поточное шифрование с использованием алгоритма RC4 на статическом ключе). А сам ключ представляет собой набор ASCII-символов длиной 5 (для 40-битного) или 13 (для 104-битного ключа) символов. Набор этих символов переводится в последовательность шестнадцатеричных цифр, которые и являются ключом. Драйвера многих производителей позволяют вводить вместо набора ASCII-символов напрямую шестнадцатеричные значения (той же длины). Обращаю внимание, что алгоритмы перевода из ASCII-последовательности символов в шестнадцатеричные значения ключа могут различаться у разных производителей. Поэтому, если в сети используется разнородное беспроводное оборудование и никак не удается настройка WEP шифрования с использованием ключа-ASCII-фразы, — попробуйте ввести вместо нее ключ в шестнадцатеричном представлении.

А как же заявления производителей о поддержке 64 и 128-битного шифрования, спросите вы? Все правильно, тут свою роль играет маркетинг — 64 больше 40, а 128 — 104. Реально шифрование данных происходит с использованием ключа длиной 40 или 104. Но кроме ASCII-фразы (статической составляющей ключа) есть еще такое понятие, как Initialization Vector — IV — вектор инициализации. Он служит для рандомизации оставшейся части ключа. Вектор выбирается случайным образом и динамически меняется во время работы. В принципе, это разумное решение, так как позволяет ввести случайную составляющую в ключ. Длина вектора равна 24 битам, поэтому общая длина ключа в результате получается равной 64 (40+24) или 128 (104+24) бит.

Все бы хорошо, но используемый алгоритм шифрования (RC4) в настоящее время не является особенно стойким — при большом желании, за относительно небольшое время можно подобрать ключ перебором. Но все же главная уязвимость WEP связана как раз с вектором инициализации. Длина IV составляет всего 24 бита. Это дает нам примерно 16 миллионов комбинаций — 16 миллионов различных векторов. Хотя цифра «16 миллионов» звучит довольно внушительно, но в мире все относительно. В реальной работе все возможные варианты ключей будут использованы за промежуток от десяти минут до нескольких часов (для 40-битного ключа). После этого вектора начнут повторяться. Злоумышленнику стоит лишь набрать достаточное количество пакетов, просто прослушав трафик беспроводной сети, и найти эти повторы. После этого подбор статической составляющей ключа (ASCII-фразы) не занимает много времени.

Но это еще не все. Существуют так называемые «нестойкие» вектора инициализации. Использование подобных векторов в ключе дает возможность злоумышленнику практически сразу приступить к подбору статической части ключа, а не ждать несколько часов, пассивно накапливая трафик сети. Многие производители встраивают в софт (или аппаратную часть беспроводных устройств) проверку на подобные вектора, и, если подобные попадаются, они молча отбрасываются, т.е. не участвуют в процессе шифрования. К сожалению, далеко не все устройства обладают подобной функцией.

В настоящее время некоторые производители беспроводного оборудования предлагают «расширенные варианты» алгоритма WEP — в них используются ключи длиной более 128 (точнее 104) б

Разница между Wi-Fi протоколами WPA, WPA2 и WEP. Wifi шифрование — какое бывает и как выбрать

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной без потери скорости.

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal , обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу , то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

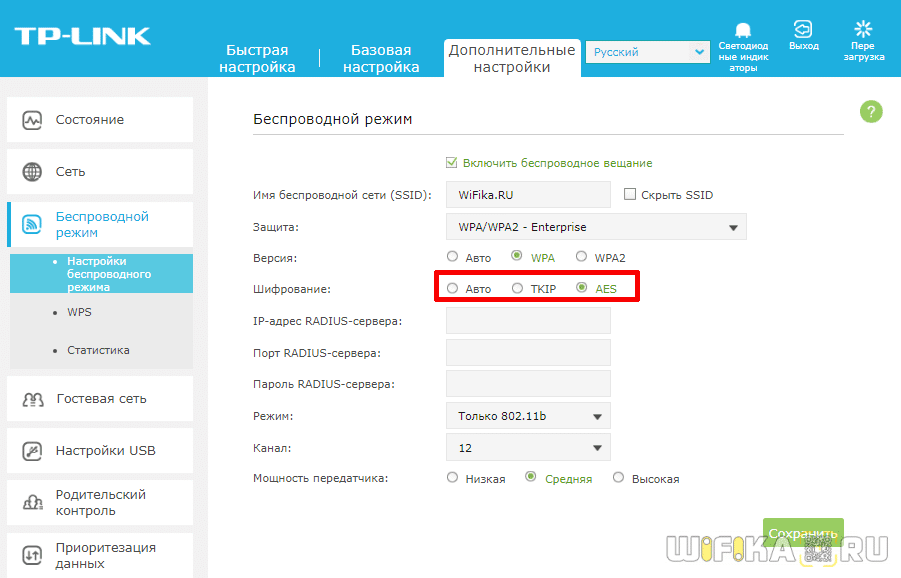

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

WPA2/PSK — AES

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

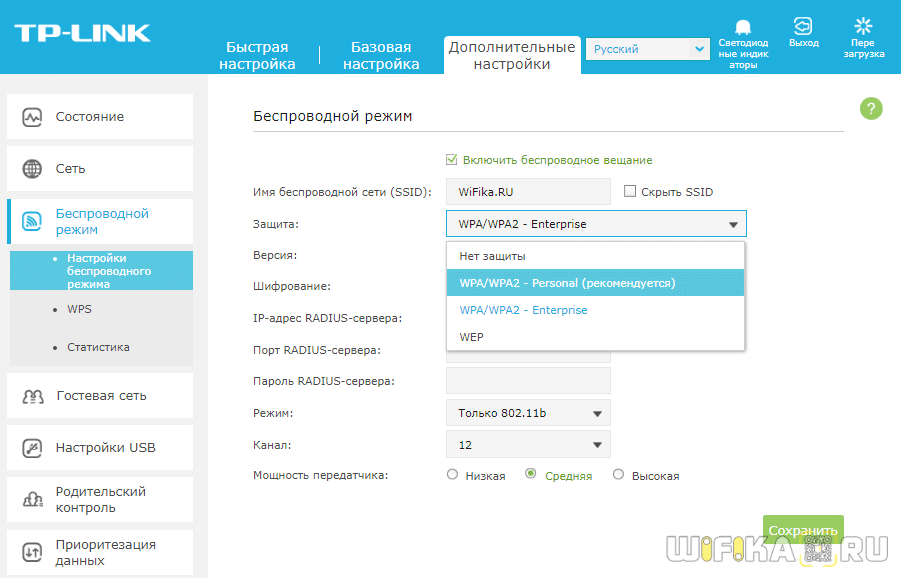

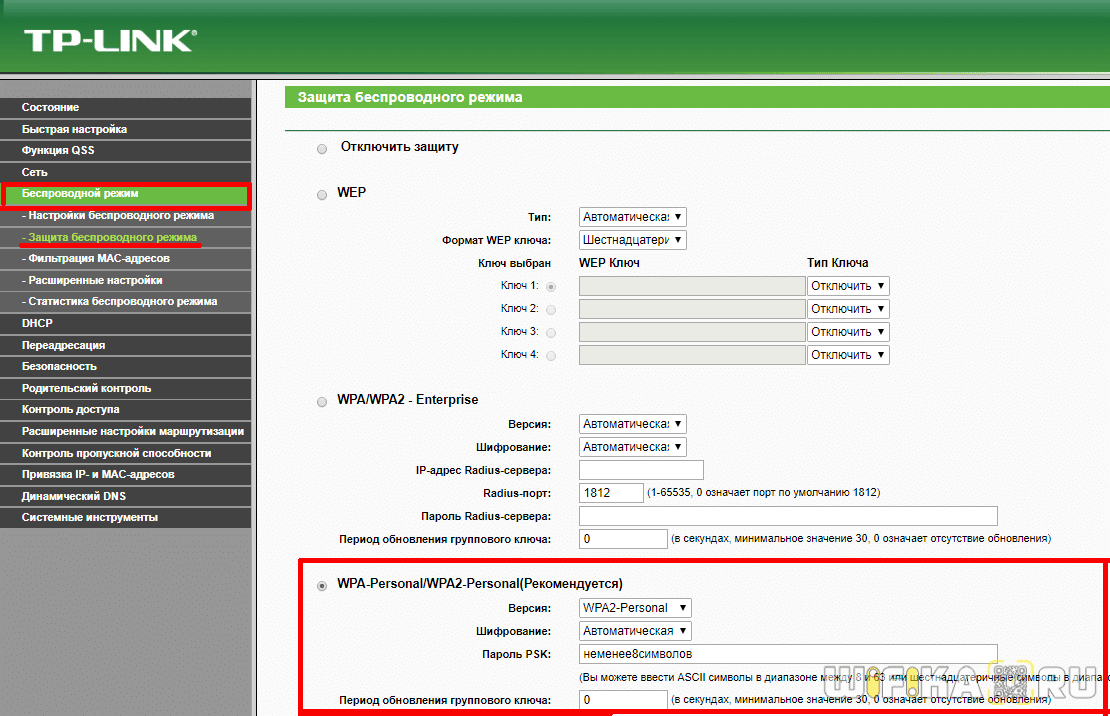

Защита беспроводного режима на маршрутизаторе TP-Link

На приведенных выше скринах показана панель управления современным роутером TP-Link в новой версии прошивки. Настройка шифрования сети здесь находится в разделе «Дополнительные настройки — Беспроводной режим».

В старой «зеленой» версии интересующие нас конфигурации WiFi сети расположены в меню «Беспроводной режим — Защита «. Сделаете все, как на изображении — будет супер!

Если заметили, здесь еще есть такой пункт, как «Период обновления группового ключа WPA». Дело в том, что для обеспечения большей защиты реальный цифровой ключ WPA для шифрования подключения динамически меняется. Здесь задается значение в секундах, после которого происходит смена. Я рекомендую не трогать его и оставлять по умолчанию — в разных моделях интервал обновления отличается.

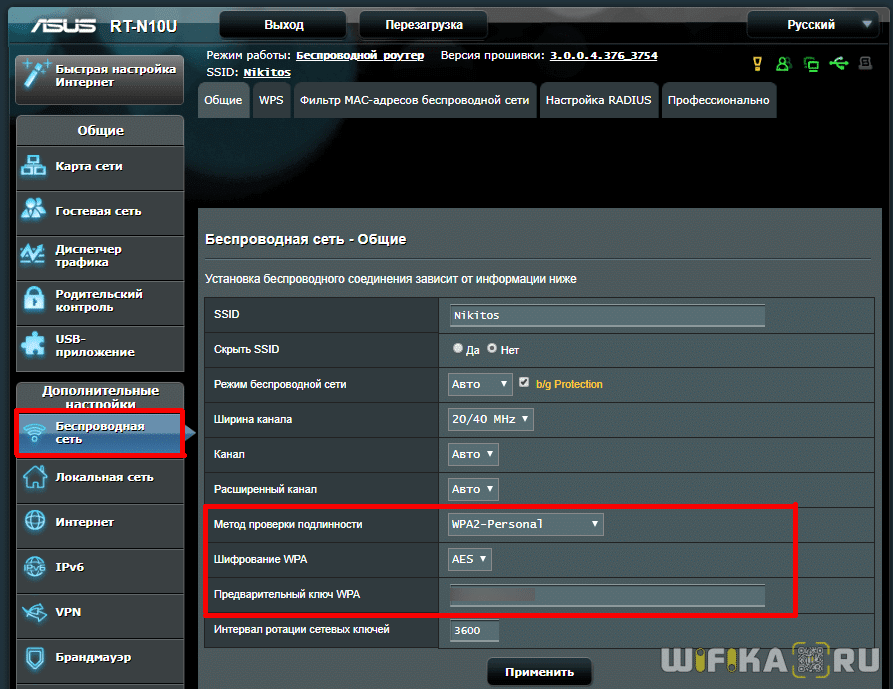

Метод проверки подлинности на роутере ASUS

На маршрутизаторах ASUS все параметры WiFi расположены на одной странице «Беспроводная сеть»

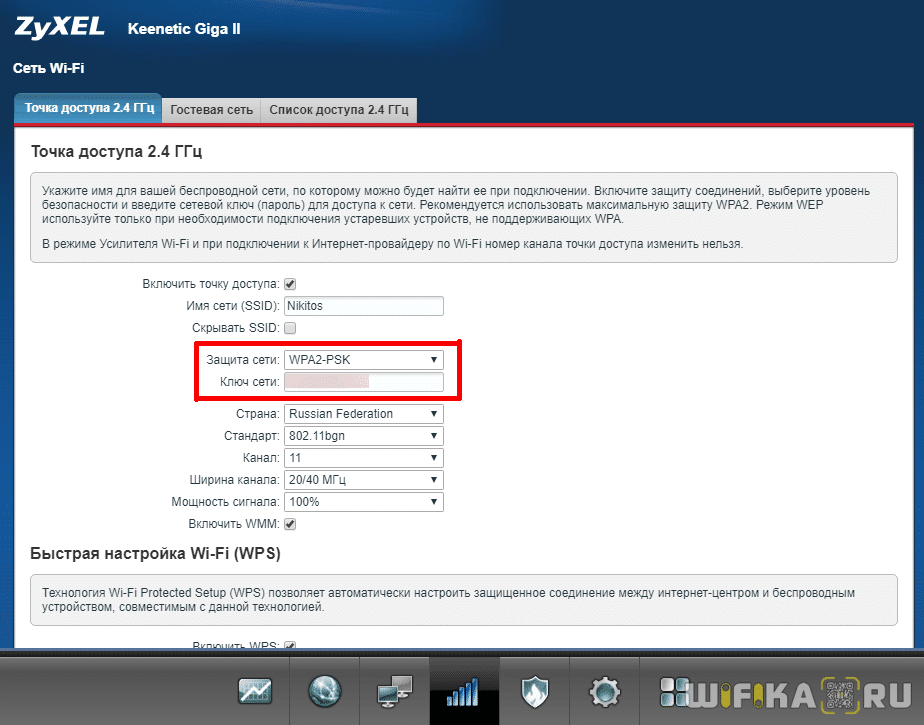

Защита сети через руотер Zyxel Keenetic

Аналогично и у Zyxel Keenetic — раздел «Сеть WiFi — Точка доступа»

В роутерах Keenetic без приставки «Zyxel» смена типа шифрования производится в разделе «Домашняя сеть».

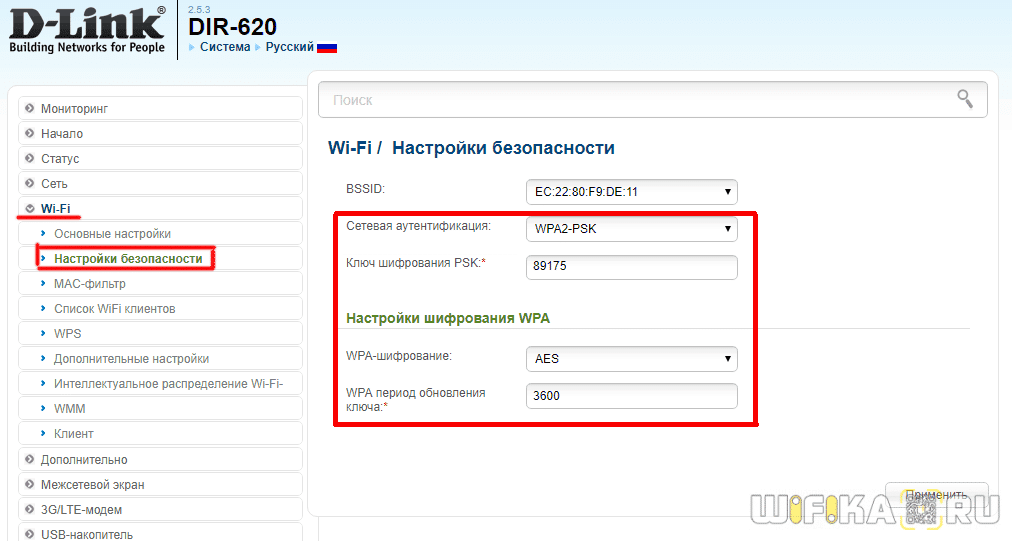

Настройка безопасности роутера D-Link

На D-Link ищем раздел «Wi-Fi — Безопасность »

Что ж, сегодня мы разобрались типами шифрования WiFi и с такими терминами, как WEP, WPA, WPA2-PSK, TKIP и AES и узнали, какой из них лучше выбрать. О других возможностях обеспечения безопасности сети читайте также в одной из прошлых статей, в которых я рассказываю о по MAC и IP адресам и других способах защиты.

Видео по настройке типа шифрования на маршрутизаторе

TKIP и AES — это два альтернативных типа шифрования, которые применяются в режимах безопасности WPA и WPA2. В настройках безопасности бе

10 опасных мифов о беспроводных роутерах и их разоблачение

Широкополосный доступ в интернет уже давно перестал быть роскошью не только в крупных городах, но и в отдалённых регионах. При этом многие сразу же обзаводятся беспроводными роутерами, чтобы сэкономить на мобильном интернете и подключить к скоростной линии смартфоны, планшеты и прочую портативную технику. Более того, провайдеры всё чаще сразу устанавливают своим клиентам маршрутизаторы со встроенной беспроводной точкой доступа.

Между тем, потребители далеко не всегда понимают, как на самом деле работает сетевое оборудование и какую опасность оно может нести. Главное заблуждение состоит в том, что частный клиент просто не представляет, что беспроводная связь может нанести ему какой-то ущерб – ведь он не банк, не секретная служба и не владелец порнохранилищ. Но стоит только начать разбираться, как вам сразу захочется вернуться к старому доброму кабелю.

1. Никто не станет взламывать мою домашнюю сеть

Вот главное заблуждение домашних пользователей, ведущее к пренебрежению элементарными нормами сетевой безопасности. Принято считать, есто если вы не знаменитость, не банк и не интернет-магазин, то никто не будет тратить на вас время, ведь результаты будут неадекватны приложенным усилиям.

Более того, почему-то упорно циркулирует мнение, что якобы небольшие беспроводные сети взломать сложнее, чем крупные, в чём есть крупица правды, но в целом это тоже миф. Очевидно, это утверждение основано на том, что у мелких локальных сетей ограниченная дальность распространения сигнала, поэтому достаточно понизить его уровень, и хакер просто не сможет обнаружить такую сеть из припаркованного рядом автомобиля или кафе по-соседству.

Возможно, когда-то это было так, но сегодняшние взломщики оснащены высокочувствительными антеннами, способными принять даже самый слабый сигнал. И тот факт, что у вас на кухне планшет постоянно теряет связь, вовсе не означает, что хакеру, сидящему в машине за два дома от вас, не удастся покопаться в вашей беспроводной сети.

Что же касается мнения, что взлом вашей сети не стоит потраченных усилий, то это совсем не так: в ваших гаджетах хранится море всевозможной персональной информации, которая, как минимум, позволит злоумышленнику от вашего имени заказать покупки, получить кредит, или, воспользовавшись методами социальной инженерии, добиться ещё более неочевидных целей вроде проникновения в сеть вашего работодателя или даже его партнёров. При этом отношение к сетевой безопасности у простых пользователей сегодня настолько пренебрежительное, что взломать домашнюю сеть не составит особого труда даже для новичков.

2. Дома не нужен двух- или трёхдиапазонный роутер

Считается, что многодиапазонные роутеры нужны только особо требовательным владельцам огромного количества гаджетов, которые хотят выжать из беспроводной связи максимально доступную скорость. Между тем, любому из нас не помешает хотя бы двухдиапазонный маршрутизатор.

Главное преимущество многодиапазонного роутера заключается в том, что разные устройства можно «раскидать» по разным диапазонам, и тем самым повысить потенциально возможную скорость передачи данных и, конечно же, надёжность связи. Например, вполне целесообразно было бы подключать ноутбуки к одному диапазону, телевизионные приставки – ко второму, а мобильные гаджеты – к третьему.

3. Диапазон 5 ГГц лучше диапазона 2,4 ГГц

Оценившие преимущества частотного диапазона 5 ГГц обычно рекомендуют всем переходить на него и вообще отказаться от использования частоты 2,4 ГГц. Но, как обычно, не всё так просто.

Да, 5 ГГц физически менее «заселён», чем более массовый 2,4 ГГц – в том числе и потому, что на 2,4 ГГц работает больше всего устройств на базе старых стандартов. Однако 5 ГГц уступает в дальности связи, в особенности в том, что касается проникновения через бетонные стены и другие преграды.

В целом, здесь нет однозначного ответа, можно посоветовать лишь использовать тот диапазон, в котором конкретно у вас приём лучше. Ведь вполне может оказаться, что в каком-то конкретном месте и полоса 5 ГГц перегружена устройствами – хотя это и очень маловероятно.

4. Не нужно трогать настройки роутера

Предполагается, что настройку оборудования лучше оставить профессионалам и ваше вмешательство способно только навредить работоспособности сети. Обычный способ представителей провайдера (и сисадминов) запугать пользователя, чтобы снизить вероятность неправильных настроек и последующих вызовов на дом.

Понятно, что если вы вообще не представляете, о чём там речь, лучше ничего не трогать, но даже непрофессионал вполне способен изменить некоторые настройки, повысив защищённость, надёжность и производительность сети. Хотя бы зайдите в веб-интерфейс и ознакомьтесь с тем, что там можно изменить – но если вы не знаете, что это даст, лучше оставьте всё как есть.

В любом случае есть смысл внести четыре поправки, если они уже не сделаны в настройках вашего роутера:

1) По возможности переключайтесь на новый стандарт – если его поддерживает как роутер, так и ваши устройства. Переход с 802.11n на 802.11ac даст существенный прирост скорости, как и переключение с более старых 802.11b/g на 802.11n.

2) Поменяйте тип шифрования. Некоторые установщики до сих пор оставляют домашние беспроводные сети либо полностью открытыми, либо с устаревшим стандартом шифрования WEP. Обязательно нужно поменять тип на WPA2 c шифрованием AES и сложным длинным паролем.

3) Измените логин и пароль по умолчанию. Практически все провайдеры при установке нового оборудования оставляют эти данные по умолчанию – если только их специально не попросить о смене. Это общеизвестная «дыра» домашних сетей, и любой хакер для начала обязательно попробует воспользоваться именно ею.

4) Отключите WPS (Wi-Fi Protected Setup). Технология WPS обычно включена в роутерах по умолчанию – она предназначена для быстрого подключения совместимых мобильных устройств к сети без ввода длинных паролей. Вместе с тем WPS делает вашу локальную сеть очень уязвимой для взлома путём метода «грубой силы» – простого подбора пин-кода WPS, состоящего из 8 цифр, после чего злоумышленник без проблем получит доступ к ключу WPA/WPA2 PSK. При этом из-за ошибки в стандарте достаточно определить всего 4 цифры, а это уже всего 11 000 сочетаний, и для взлома понадобится перебрать далеко не все из них.

5. Сокрытие SSID спрячет сеть от хакеров

SSID – это сервисный идентификатор сети или попросту название вашей сети, которое используют для установки соединения различные устройства, когда-либо подключавшиеся к ней. Отключив трансляцию SSID, вы не будете появляться в соседском списке доступных сетей, но это не значит, что хакеры не смогут её найти: демаскировка скрытого SSID – задача для новичка.

Вместе с тем, спрятав SSID, вы даже упростите жизнь хакерам: все устройства, пытающиеся подключиться к вашей сети, станут перебирать ближайшие точки доступа, и могут подключиться к сетям-«ловушкам», специально созданным злоумышленниками. Можно развернуть такую подменную открытую сеть под вашим же раскрытым SSID, к которому ваши девайсы будут просто подключаться автоматически.

Поэтому общая рекомендация такова: дайте вашей сети такое название, в котором никак бы не упоминался ни провайдер, ни производитель роутера, ни какая-то личная информация, позволяющая идентифицировать вас и нанести точечные атаки по слабым местам.

6. Шифрование не нужно, если есть антивирус и брандмауэр

Типичный пример того, когда путают тёплое с мягким. Программы защищают от программных же угроз онлайн или уже находящихся в вашей сети, они не защищают вас от перехвата самих данных, передаваемых между роутером и вашим компьютером.

Для обеспечения сетевой безопасности нужен комплекс средств, куда входят и протоколы шифрования, и аппаратные или программные брандмауэры, и антивирусные пакеты.

7. Шифрования WEP достаточно для домашней сети

WEP небезопасен в любом случае, и он поддаётся взлому за считанные минуты с помощью смартфона. По уровню безопасности он мало отличается от полностью открытой сети, и это его главная проблема. Если вы интересуетесь историей вопроса, то можете найти в интернете массу материалов о том, что WEP запросто ломали ещё в начале «нулевых». Нужна ли вам такая «безопасность»?

8. Роутер с шифрованием WPA2-AES невозможно взломать

Если брать «сферический роутер с шифрованием WPA2-AES в вакууме», то это правда: по последним оценкам, при существующих вычислительных мощностей на взлом AES методами «грубой силы» уйдут миллиарды лет. Да, миллиарды.

Но это вовсе не означает, что AES не позволит хакеру добраться до ваших данных. Как и всегда, главная проблема – человеческий фактор. В данном случае, многое зависит от того, насколько сложным и грамотно составленным будет ваш пароль. При «бытовом» подходе к придумыванию паролей, методов социальной инженерии будет достаточно для взлома WPA2-AES за достаточно короткий срок.

О правилах составления хороших паролей мы подробно писали не так давно, так что всех интересующихся отсылаем к этой статье.

9. Шифрование WPA2-AES снижает скорость передачи данных

Технически, это действительно так, но в современных роутерах есть аппаратные средства, позволяющие свести это снижение к минимуму. Если вы наблюдаете существенное замедление соединения, это означает, что вы используете устаревший роутер, в которых были реализованы немного иные стандарты и протоколы. Например, WPA2-TKIP. Сам по себе TKIP был более безопасным, чем его предшественник WEP, но представлял из себя компромиссное решение, позволяющее использовать старое «железо» с более современными и защищёнными протоколами. Чтобы «подружить» TKIP c новым типом шифрования AES, использовались различные программные ухищрения, что и приводило к замедлению скорости передачи данных.

Ещё в 2012 году в стандарте 802.11 TKIP был признан недостаточно безопасным, но он всё ещё часто встречается в роутерах старых выпусков. Решение проблемы одно – купить современную модель.

10. Работающий роутер менять не нужно

Принцип для тех, кого сегодня вполне устраивает механическая пишущая машинка и телефон с наборным диском. Новые стандарты беспроводной связи появляются регулярно, и с каждым разом не только повышается скорость передачи данных, но и безопасность сети.

Сегодня, когда стандарт 802.11ac предусматривает передачу данных со скоростью выше 50 Мбит/с, старый роутер с поддержкой 802.11n и всех предыдущих стандартов может ограничивать потенциальную пропускную способность сети. В случае с тарифными планами, предусматривающими скорости выше 100 Мбит/с, вы просто будете платить лишние деньги, не получая полноценной услуги.

Конечно, срочно менять работающий роутер вовсе не обязательно, но в один прекрасный день настанет момент, когда к нему не сможет подключиться ни одно современное устройство.

Какой метод проверки подлинности Wi-Fi лучше

Вступление

Скоростной проводной интернет становится всё более доступным. И вместе с развитием мобильной техники становится актуальным вопрос использование домашнего интернета на каждом из устройств. Этой цели служит Wi-Fi-роутер, его цель — распределить при беспроводном подключении интернет между разными пользователями.

Отдельное внимание следует уделить вопросу безопасности своей сети

При покупке достаточно настроить его при первом включении. Вместе с роутером поставляется диск с утилитой настройки. С его помощью настроить домашнюю сеть проще простого. Но, тем не менее у неопытных пользователей часто возникают проблемы на этапе настроек безопасности сети. Система предлагает выбрать метод проверки подлинности, и на выбор предоставляется как минимум четыре варианта. Каждый из них обладает определёнными преимуществами и недостатками, и, если вы хотите обезопасить себя от действий злоумышленников, следует выбрать самый надёжный вариант. Об этом наша статья.

Методы проверки подлинности

Большинство домашних моделей роутеров имеют поддержку следующих методов проверки подлинности сети: без шифрования, WEP, WPA/WPA2-Enterprise, WPA/WPA2-Personal (WPA/WPA2-PSK). Последние три имеют также несколько алгоритмов шифрования. Разберёмся подробнее.

Отсутствие защиты

Этот метод говорит сам за себя. Соединение является полностью открытым, к нему может подключиться абсолютно любой желающий. Обычно такой метод используется в общественных местах, но дома его лучше не использовать. Минимум, чем вам это грозит, это то, что соседи при подключении будут занимать ваш канал, и вы просто не сможете получить максимальную скорость согласно вашего тарифного плана. В худшем случае злоумышленники могут использовать это в своих целях, воруя вашу конфиденциальную информацию или совершая иные противозаконные действия. Зато вам не нужно запоминать пароль, но согласитесь, это довольно сомнительное преимущество.

WEP

При использовании этого метода проверки подлинности сети передаваемая информация защищается с помощью секретного ключа. Тип защиты бывает «Открытая система» и «Общий ключ». В первом случае идентификация происходит за счёт фильтрации по MAC-адресу без использования дополнительного ключа. Защита является, по сути, самой минимальной, поэтому небезопасной. Во втором вы должны придумать секретный код, который будет использоваться в качестве ключа безопасности. Он может быть 64, 128 из 152-битным. Система вам подскажет какой длины должен быть код, в зависимости от его кодировки — шестнадцатеричной либо ASCII. Можно задать несколько таких кодов. Надёжность защиты — относительная и давно считается устаревшей.

WPA/WPA2 – Enterprise и WPA/WPA2-Personal

Очень надёжный метод проверки подлинности сети, в первом случае используется на предприятиях, во втором — дома и в небольших офисах. Разница между ними в том, что в домашнем варианте используется постоянный ключ, который настраивается в точке доступа. Совместно с алгоритмом шифрования и SSID подключения образует безопасное соединение. Чтобы получить доступ к такой сети, необходимо знать пароль. Поэтому, если он надёжен, и вы никому его не разглашаете, для квартиры или дома — это идеальный вариант. Кроме того, практически все производители отмечают его как рекомендуемый.

Во втором случае применяется динамический ключ и каждому пользователю присваивается индивидуальный. Дома с этим заморачиваться нет смысла, поэтому он используется только на крупных предприятиях, где очень важна безопасность корпоративных данных.

Дополнительная надёжность зависит и от алгоритма шифрования. Их бывает два: AES и TKIP. Лучше использовать первый из них, так как последний является производным от WEP и доказал свою несостоятельность.

Как изменить метод проверки подлинности Wi-Fi

Если вы уже ранее выполняли настройку проверки подлинности своего соединения, но не уверены в выборе правильного метода, обязательно проверьте его сейчас. Зайдите в настройки роутера, в браузере введя его IP-адрес, логин и пароль(подробнее можно прочесть в статье IP адрес роутера на нашем сайте). Вам нужно пройти во вкладку настроек безопасности сети. В разных моделях роутера она может располагаться по-разному. После чего выберите метод проверки подлинности сети, придумайте надёжный пароль, нажмите «Сохранить» и перезагрузите маршрутизатор. Не забудьте переподключиться к сети по новой со всех устройств.

Заключение

Надеемся, эта информация стала для вас полезной. Не стоит пренебрежительно относиться к установкам безопасности Wi-Fi. Не оставляйте его открытым, а выберите рекомендуемый метод проверки подлинности и правильный алгоритм шифрования.

Какой метод безопасности соединения вы используете? Делитесь с нами в комментариях.