Защита компьютера от несанкционированого доступа

Задача сохранения конфиденциальной и рабочей информации, а также информации, содержащей персональные данные пользователя или группы пользователей, является важнейшей при создании защитных систем, оберегающих компьютер от несанкционированного доступа. Собственно, сам несанкционированный доступ – понятие довольно широкое, и может быть осуществлен злоумышленником по различным физическим и программным путям. Противодействие всем этим путям в комплексе и формирует задачу создания системы защиты, как многокомпонентной программно-аппаратной структуры.

Какими же методами и способами злоумышленник может получить несанкционированный доступ к компьютеру?

- Физический способ, в котором участвует внешний нарушитель с физическим доступом к «железу» компьютера

- Программный способ, осуществляемый внутренним нарушителем, имеющим определенные права доступа на разных уровнях внутри сети

- Удаленно-программный способ, осуществляемый через вирусное ПО, либо удалённый доступ из внешних сетей, находящихся за «периметром» безопасности локальной сети конкретного компьютера

При первом способе внешний нарушитель, имеющий доступ в помещения, где установлены компьютеры, может осуществить несанкционированный доступ, загрузившись с внешнего носителя, либо использовав заранее известные учетные данные других пользователей. В другом случае нарушитель может вскрыть корпус компьютера, получив доступ к физическим компонентам, в частности локальному хранилищу информации – жесткому диску, и демонтировать его.

В другом случае нарушитель может вскрыть корпус компьютера, получив доступ к физическим компонентам, в частности локальному хранилищу информации – жесткому диску, и демонтировать его.

При втором способе, пользователь, работающий внутри «периметра» локальной сети осуществляет действия по несанкционированному доступу к информации и её хищению путём копирования из ресурсов, которые ему разрешены для входа. В отдельных случаях такой пользователь может воспользоваться привилегированным доступом в сеть, который заранее ему известен (под чужими учётными данными).

При третьем способе несанкционированный доступ осуществляет вредоносный программный модуль, интегрированный удалённо в систему атакуемого компьютера. Такой модуль может действовать совместно с программами кейлоггинга, пользуясь зафиксированными данными о логинах и паролях пользователей. Сюда же можно отнести и низкоуровневые программные системы перехвата трафика на канальном уровне, и удалённые доступы с использованием открытых портов и уязвимостей операционных систем.

Всё вышеописанное является исходными данными для организации системы защиты компьютера от несанкционированного доступа. Строить систему рекомендуется именно по шагам противодействия угрозам, описанным выше. Соответственно, методы защиты можно классифицировать по трём основным направлениям.

Защита от физического несанкционированного доступа

Должна обеспечиваться отсутствием или ограничением свободного доступа неавторизованного персонала и предполагаемых нарушителей непосредственно к аппаратным составляющим и корпусу компьютера. Сюда можно отнести все системы физической защиты доступа – системы контроля доступа, решетки, турникеты, защитные средства, закрывающие корпус и т.п.

Должна быть обеспечена парольная защита системы первоначальной загрузки путём задания пароля в BIOS (включая пароль на изменение самих настроек BIOS).

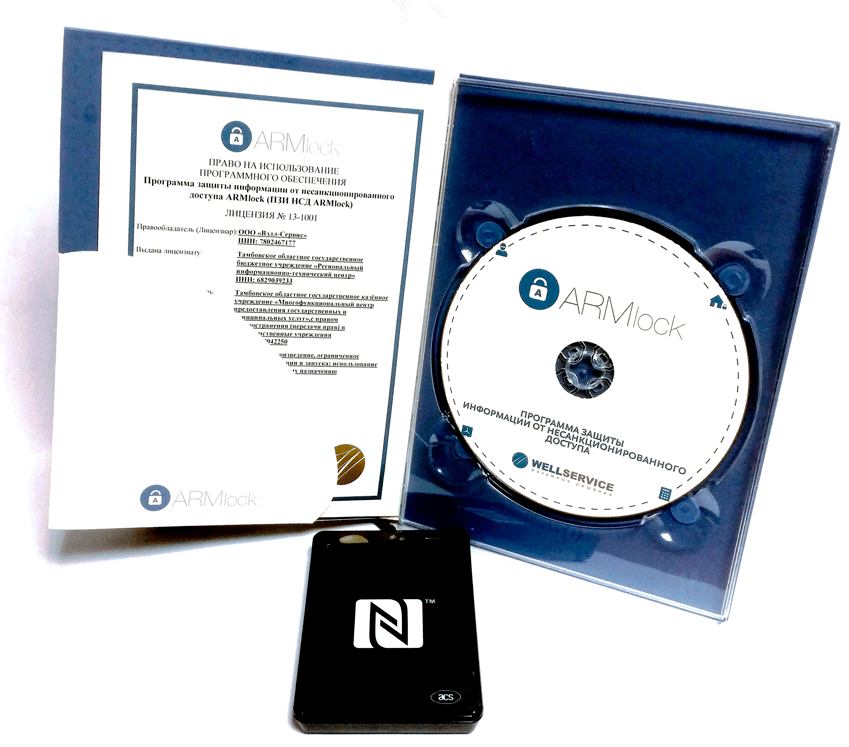

Возможно использование также электронного замка (например, «Соболь») обладающий собственным «доверенным» периметром загрузки, который на сто процентов препятствует запуску компьютера с не доверенной операционной системой или с использованием внешних носителей.

Защита от несанкционированного доступа с использованием программных средств

Должен быть установлен антивирус с максимально широким функционалом для защиты сетевой инфраструктуры и сервера, желательно управляемый централизованно, постоянно обновляемый

Должна быть обеспечена прежде всего закрытая от внешних воздействий изолированная транспортная сеть передачи данных, на которой базируются машины домена или рабочей группы. Это может быть достигнуто сертифицированными сетевыми устройствами, обеспечивающими виртуальное разделение сетевых сегментов (по технологии VLAN) с осуществлением маршрутизации пакетов между ними.

Должен быть обеспечен защитный «периметр», включающий в себя демилитаризованную зону в виде отдельной изолированной подсети на стыке, отвечающим за сопряжение с внешними сетями и Интернет. Это достигается работающими аппаратными файрволами на граничных маршрутизаторах и набором правил доступа во внешние сети и входа из них.

Должен быть обеспечен необходимый уровень криптозащиты каналов связи, обеспечивающих обмен между сегментами локальной сети, что достигается применением аппаратных криптомаршрутизаторов, шифрующих IP-трафик в канале с помощью сертифицированных интегрированных в них средств (например, СЗИ Crypto Pro).

Также допускается организация защиты соединения непосредственно информационной системы с нужным ресурсом через программные VPN-клиенты, шифрующие трафик в создаваемом VPN-туннеле.

На уровне операционных систем защита от внешних проникновений, обнаружение и «отлов» вредоносного кода, действующего из файловых «тел», скриптов, внутри памяти и через электронную почту должна обеспечиваться комплексной антивирусной защитой всех точек сетевого взаимодействия – клиентских машин и серверов.

Непосредственно на компьютере, на котором работает пользователь, должны применяться и действовать доменные политики, а также система разрешительного доступа к информационным системам согласно утверждённой матрице доступа. Также должны действовать политики безопасности, контролируемые администраторами, в соответствии с которыми у пользователей изменяются пароли, осуществляется контроль доступа и т.п

Таким образом, по совокупности методов комплексное решение по защите компьютера от несанкционированного доступа определяется совокупностью программных, организационных и физических методов защиты, применяемых к конкретному автоматизированному рабочему месту.

Как защитить компьютер от несанкционированного доступа на производстве

Компьютерная безопасность – это то состояние, к которому стремится каждый владелец компьютера. Чаще всего пользователи начинают задумываться о его защите от вирусов либо доступа иных лиц только тогда, когда уже однажды стали жертвами неисправимых последствий заражения системы. Большинство полагают, что установить дорогую антивирусную программу, вполне достаточно для сохранения нормального функционирования компьютера. Данное мнение является ошибочным. Обеспечение компьютерной безопасности достигается принятием несколько больших мер по защите целостности и приватности своей информации. Недавно, на сайте Ekran System, вышла интересная статья о лучших методах защиты в 2016 году. Не будем ее переводить, но можем выделить некоторые пункуты.

Методы предохранения от вредоносных ПО

Основы компьютерной безопасности включают:

- Профилактику;

- Обеспечение аппаратной защиты;

- Настройку Брандмауэра;

- Установку антивирусной программы;

- Инсталлирование программных брандмауэров.

Вначале следует выяснить, откуда они появляются на ПК. Возможно инфицирование посредством внешних цифровых носителей данных, сетевых подключений, интернета, при загрузке и установке различных ПО. Следовательно, защита информации от несанкционированного доступа должна подразумевать следующее:

- Отключить параметр автозагрузки абсолютно всех внешних носителей;

- Не подключать их к ПК, если нет антивируса;

- Активировать блокировку записи на них;

- Перед копированием каких-либо файлов с внешнего носителя требуется проверять их с использованием антивирусного ПО;

- Никогда не открывать письма, пришедшие на электронную почту от неизвестных;

- Не открывать вложения, файлы, не переходить по неизвестным ссылкам, которые приходят в сообщениях по почте или в социальных сетях;

- Не раскрывать никому своих координат;

- Активировать защитное подключение через антивирус;

- Не посещать сайты, которым предшествует уведомление о его возможном представлении угрозы информационной безопасности;

- Не обращать внимания на всевозможную рекламу, выскакивающую на том или ином сайте;

- Отключиться от сети, когда она не используется;

- Не опубликовывать свой электронный адрес в источниках открытого типа;

- Не устанавливать неизвестное и подозрительное ПО;

- Избавляться от Cookies, временных файлов самостоятельно;

- Внимательно следить за программами, обновляющимися автоматически;

- Отключить Remote Registry, Term Service, Messenger, SSDPSRV, Alerter, Shedule, Remote Desktop Help Session Manager, MNMSRVC; так как через них злоумышленники могут получить несанкционированный доступ на ПК.

Безопасность информации в компьютерных сетях может быть достигнута при помощи аппаратной защиты, которая подразумевает инсталлирование между компьютерами некоего устройства, которое предотвратит попадание на отдельный ПК и во всю сеть не запрошенных данных. Таким образом, может быть достигнута информационная безопасность предприятия. Существует также понятие об аппаратных брандмауэрах. Они нужны тогда, когда компьютер беспрерывно находится в состоянии подключения к внешней сети.

Антивирусное программное обеспечение, вопреки мнению некоторых, действительно необходимо и должно быть постоянно запущено. Однако, информационная безопасность будет достигнута в случае использования хорошего ПО, лучше всего, легального, так как пиратские версии сами могут являть угрозу либо некорректно осуществлять работу.

Программные брандмауэры осуществляют управление информационной безопасностью путем мониторинга ПО, обращающихся из сети по протоколам и наоборот. Контролируется запуск программ и информация, исходящая от них. Инсталлируются непосредственно на компьютер, который необходимо защитить.

Инсталлируются непосредственно на компьютер, который необходимо защитить.

Любой специалист по компьютерной безопасности подтвердит то, что на все сто процентов защититься от вредоносных программ невозможно, но при принятии вышеперечисленных мер, вероятность атаки компьютера или сети близка к нулю. Некоторые из них представляют сложность или требует периодических затрат времени и постоянного внимания. Именно поэтому была создана «Система Экран», которая самостоятельно выполняет огромное количество функций, призванных поддерживать неприступность ПК.

Буду признателен, если воспользуетесь кнопочками:

Как защитить компьютер от несанкционированного доступа?

Привет. Как же давно я не писал в блог, пропала мотивация куда-то, я и забыл на время про него. В один день, как сейчас помню 30 декабря мне на почту пришло уведомление о том, что пора оплатить домен. Пришлось, задумался заплатить или забить и не возвращаться больше. Я выбрал первый вариант вернуться и поставил цель в этом 2017 году более активно заняться написанием статей в блог. Вот одна из них на тему: «Как защитить компьютер от несанкционированного доступа?».

Вот одна из них на тему: «Как защитить компьютер от несанкционированного доступа?».

Все пользователи вычислительной техники сталкиваются с такими понятиями, как «вирусы», «спам», «хакерские атаки» и др. Хотелось бы остановиться на атаках злоумышленников, которые способны обойти систему защиты компьютера и добыть конфиденциальную информацию и использовать ее в своих, зачастую, корыстных целях.

Если хакеры хотят добыть данные о какой-либо компании, например, то могут найти огромное количество информации об этой компании только с помощью функции поиска в интернете. Затем могут использовать эту информацию, чтобы найти слабые места в системе безопасности компании.

Домашний компьютер можно сравнить с компанией. И если вы думаете, что в вашей машине не содержится ценной информации, то очень ошибаетесь. Наверняка вы пользуетесь веб-банкингом для контроля своих банковских счетов.

Или на вашем компьютере имеются электронные кошельки WebMoney .

Если ваш компьютер не имеет должной системы защиты, то злоумышленники с легкостью могут завладеть паролями от таких систем при помощи специальных программ и украсть имеющиеся на счетах деньги.

Что вы можете сделать, чтобы защитить свой компьютер от хакеров?

1. Настройте автоматическое обновление операционной системы и другого программного обеспечения. Устаревшее программное обеспечение позволяет получить доступ к вашему компьютеру через уязвимости в устаревших программах.

2. Уничтожьте все следы вашей личной информации на аппаратных средствах, которые вы планируете продать или передать в пользование другим людям.

3. Не пользуйтесь открытым Wi-Fi.Для хакеров слишком легко украсть вашу сеть и скачать нелегальные файлы.

Защитите свой Wi-Fi зашифрованным паролем, а также освежайте свое оборудование через каждые несколько лет. А также поставьте пароли на все ваши устройства, включая рабочий стол, ноутбук, телефон, планшет и т.д. Поставьте короткий тайм-аут на мобильный телефон. Широкое распространение мобильных устройств делает их особенно уязвимыми, а ведь именно личный смартфон – это настоящий клад информации.

Обязательно!

Создайте сложные пароли и часто их меняйте.

Если их трудно запомнить, используйте менеджер паролей.

Если их трудно запомнить, используйте менеджер паролей.4. Придумайте творческие ответы на вопросы безопасности. Теперь люди могут узнать девичью фамилию вашей матери или где вы окончили среднюю школу с помощью простого поиска Google. Только не забывайте ответы на такие вопросы.

5. Не связывайте свои аккаунты. Если вы хотите прокомментировать статью и вам будет предложено войти через профиль Вконтакте, Twitter или Facebook, не заходите, а пройдите процедуру регистрации. Связывание учетных записей позволяет заинтересованным злоумышленникам приобретать ошеломляющее количество личной информации.

6. Не храните конфиденциальные данные на облаке в интернете. На самом деле, когда вы загружаете туда информацию, она больше вам не принадлежит.

7. Убедитесь, что ваша антивирусная программа получает обновления. Не запускайте две антивирусные программы одновременно. Это может привести к конфликту двух программ.

8. Будьте предельно осторожны при вскрытии вложений электронной почты.

9. Будьте внимательны при просмотре веб-сайтов. Следите за окнами браузера, которые появляются автоматически, и читайте их внимательно, а не просто нажимайте кнопку «Да» или «ОК». Если есть сомнения, вы должны закрыть «всплывающие окна», нажав на крестик в правом верхнем углу, а не кнопку «Отмена». Это может помочь предотвратить установку вредоносных программ на вашем компьютере.

На самом деле вариантов шпионских атак очень много. Распознать и разобраться с ними под силу только хорошему специалисту в сфере IT и программирования. Но вышеперечисленные меры предосторожности помогут предупредить попытку вторжения в частную жизнь и личные данные.

Как защитить свой компьютер от проникновения хакеров: полезные советы. Сетевая защита

Как можно защитить свой компьютер от удаленного доступа? Как запретить доступ к компьютеру через браузер?

Как защитить свой компьютер от удаленного доступа , обычно думают тогда, когда уже что то случилось. Но естественно, это неправильное решение для человека, который занимается хоть какой то собственной деятельностью. Да и всем пользователям желательно ограничить доступ к своему компьютеру для посторонних. И в данной статье мы не будем обсуждать способ установки пароля для входа на компьютер, а посмотрим вариант, как запретить доступ к компьютеру из локальной сети, или с другого компьютера, если они подключены в одну сеть. Такая информация будет особо полезна для новых пользователей ПК.

Но естественно, это неправильное решение для человека, который занимается хоть какой то собственной деятельностью. Да и всем пользователям желательно ограничить доступ к своему компьютеру для посторонних. И в данной статье мы не будем обсуждать способ установки пароля для входа на компьютер, а посмотрим вариант, как запретить доступ к компьютеру из локальной сети, или с другого компьютера, если они подключены в одну сеть. Такая информация будет особо полезна для новых пользователей ПК.

И так, в операционной системе Windows существует функция, которая называется “Удаленный доступ”. И если она не отключена, этим могут воспользоваться другие пользователи, чтобы получить контроль над вашим компьютером. Даже если Вы руководитель и Вам нужно следить за сотрудниками, тогда естественно, Вам нужен доступ к их ПК, но свой то нужно закрыть, чтобы эти же сотрудники не смотрели Вашу переписку с секретаршей — чревато…

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

| 1 | ||||||

| 2 | 3 | 4 | 5 | 6 | 7 | 8 |

| 9 | 10 | 11 | 12 | 13 | 14 | 15 |

| 16 | 17 | 18 | 19 | 20 | 21 | 22 |

| 23 | 24 | 25 | 26 | 27 | 28 | 29 |

| 30 | 31 | |||||

РЕКЛАМА

Как обычно раскручиваются проекты онлайн. Обычно, сео копирайтеры стараются вбухать в текст как можно больше поисковых запросов, склоняя их в

Обычно, сео копирайтеры стараются вбухать в текст как можно больше поисковых запросов, склоняя их в

Понимание главных нюансов, отличающих поддельные Айфоны от настоящих изделий, поможет сэкономить деньги и избежать покупки у нерадивых продавцов. На что

Очень точная фраза «неуязвимых систем не бывает». Ни одну систему нельзя полностью защитить. Если питание включено и компьютер подключен к сети то, какие бы меры предосторожности ни применялись, система уязвима и может сделать уязвимыми другие компьютеры сети. Всегда необходимо предполагать наличие невыясненных ранее слабых мест и угроз и продолжать укреплять безопасность системы.

Человеческий фактор и его недостатки

Если работник компании, по роду своей деятельности имеет доступ к вычислительным ресурсам последней, то он владеет информацией, которая может оказаться ценной для злоумышленников. Рассмотрим примеры утечки информации.

- Пароли, трудные для взлома, столь же тяжело запомнить, поэтому их часто записывают на бумаге (записная книжка, деловой дневник, наклейка на мониторе и т.

д.).

д.). - В обычном разговоре человек может сболтнуть лишнее.

- Социотехника, или манипулирующее поведение, является эффективным приемом злоумышленников. Например, злоумышленник может выдать себя за начальника и заставить пользователя передать ему важную информацию или, наоборот, выдать себя за пользователя и попросить администратора по телефону сообщить ему пароль.

- Обиженные служащие могут представлять серьезную угрозу. Это особенно опасно, если таким служащим является системный администратор или человек, имеющий доступ к важной информации, составляющей коммерческую тайну.

Лучшей защитой от этих уязвимостей и угроз является обучение персонала, повышение их осведомленности и определение мер наказания за нарушение правил работы в системе.

Системные и сетевые администраторы в этом процессе играют вспомогательную, но очень важную роль. К примеру, администратор может следить за действиями пользователей и, будучи досконально знакомым с правилами работы в системе, выявлять несанкционированную деятельность и сообщать о ней в службу безопасности.

Бдительности мало не бывает

Всегда наблюдайте за тем, что происходит в вашей среде. Если выявляется что-то необычное, выясните причину. Перекрывайте обнаруженные слабые места и старайтесь снизить вероятность угроз.

Основное средство регулярного мониторинга – журнальные файлы . Анализ журнальных файлов позволит понять, что произошло и, возможно, кто несет за это ответственность. Часто он помогает выявить слабые места и потенциальные угрозы. Интерпретация информации, хранящейся в журнальных файлах, – это полностью ручной процесс.

Возможная угроза свободно распространяемых программ

Преимуществом таких программ – доступность их исходных кодов. Даже если у некоторых из нас не хватает знаний, чтобы проверить исходный код или создать тестовую среду, это могут сделать другие люди. Они сообщают о замеченных недостатках разработчикам, а также публикуют свои замечания в списки рассылки (bugtraq ).

Всегда проверяйте слабые места, сигнатуры (С) PGP и контрольные суммы (КС) MD5 загружаемых программ. Если КС или С отсутствует, проанализируйте исходный код либо запустить программу в безопасной среде и посмотреть, что произойдет.

Если КС или С отсутствует, проанализируйте исходный код либо запустить программу в безопасной среде и посмотреть, что произойдет.

Которые вынуждены ждать создания физического файла на компьютере пользователя, сетевая защита начинает анализировать входящие потоки данных, поступающие на компьютер пользователя через сеть, и блокирует угрозы прежде, чем они попадают в систему.

Основными направлениями сетевой защиты, которые обеспечивают технологии Symantec, являются:

Загрузки методом drive-by, веб-атаки;

— Атаки типа «Социальной инженерии»: FakeAV (поддельные антивирусы) и кодеки;

— Атаки через социальные сети наподобие Facebook;

— Обнаружение вредоносных программ, руткитов и зараженных ботами систем;

— Защита от усложненных угроз;

— Угрозы Нулевого дня;

— Защита от неисправленных уязвимостей ПО;

— Защита от вредоносных доменов и IP-адресов.

Технологии Сетевой защиты

Уровень «Сетевая защиты» включает в себя 3 различные технологии.

Network Intrusion Prevention Solution (Network IPS)

Технология Network IPS понимает и сканирует более 200 различных протоколов. Он интеллектуально и точно «пробивается» сквозь двоичный и сетевой протокол, попутно ища признаки вредоносного трафика. Этот интеллект позволяет обеспечить более точное сетевое сканирование, при этом обеспечивая надежную защиту. В его «сердце» находится движок блокировки эксплойтов, который обеспечивает открытые уязвимости практически непробиваемой защитой. Уникальной особенностью Symantec IPS является то, что никакой настройки этот компонент не требует. Все его функции работают, как говорится, «из коробки». Каждый пользовательский продукт Norton , а также каждый продукт Symantec Endpoint Protection версии 12.1 и новее, обладают данной критичной технологией, включенной по умолчанию.

Защита Браузера

Этот защитный движок располагается внутри браузера. Он способен обнаруживать наиболее сложные угрозы, которые ни традиционный антивирус, ни Network IPS не способны определить. В наше время, многие сетевые атаки используют методы обфускации во избежание обнаружения. Поскольку Защита Браузера работает внутри браузера, она способна изучать пока еще не скрытый (обфускацированный) код, во время того, как он выполняется. Это позволяет обнаружить и заблокировать атаку, в случае, если она была пропущена на нижних уровнях защиты программы.

В наше время, многие сетевые атаки используют методы обфускации во избежание обнаружения. Поскольку Защита Браузера работает внутри браузера, она способна изучать пока еще не скрытый (обфускацированный) код, во время того, как он выполняется. Это позволяет обнаружить и заблокировать атаку, в случае, если она была пропущена на нижних уровнях защиты программы.

Un-Authorized Download Protection (UXP)

Находящаяся внутри слоя сетевой защиты, последняя линия обороны помогает прикрыть и «смягчить» последствия использования неизвестных и неисправленных уязвимостей, без использования сигнатур. Это обеспечивает дополнительный слой защиты от атак Нулевого дня.

Ориентируясь на проблемы

Работая вместе, технологии сетевой защиты решают следующие проблемы.

Загрузки методом Drive-by и наборы инструментов для веб-атак

Используя Network IPS, Защиту Браузера, и UXP-технологию, технологии сетевой защиты компании Symantec блокируют загрузки Drive-by и, фактически, не позволяют зловреду даже достичь системы пользователя. Практикуются различные превентивные методы, включающие использование этих самых технологий, включая технологию Generic Exploit Blocking и инструментарий обнаружения веб-атак. Общий веб-инструментарий обнаружения атак анализирует характеристики распространенной веб-атаки, не зависимо от того, какой именно уязвимости касается эта атака. Это позволяет обеспечить дополнительной защитой новые и неизвестные уязвимости. Самое лучшее в этом типе защиты — это то, что если вредоносный файл смог бы «тихо» заразить систему, он все равно был бы проактивно остановлен и удален из системы: ведь именно это поведение обычно пропускается традиционными антивирусными продуктами. Но Symantec продолжает блокировать десятки миллионов вариантов вредоносного ПО, которое обычно не может быть обнаружено другими способами.

Практикуются различные превентивные методы, включающие использование этих самых технологий, включая технологию Generic Exploit Blocking и инструментарий обнаружения веб-атак. Общий веб-инструментарий обнаружения атак анализирует характеристики распространенной веб-атаки, не зависимо от того, какой именно уязвимости касается эта атака. Это позволяет обеспечить дополнительной защитой новые и неизвестные уязвимости. Самое лучшее в этом типе защиты — это то, что если вредоносный файл смог бы «тихо» заразить систему, он все равно был бы проактивно остановлен и удален из системы: ведь именно это поведение обычно пропускается традиционными антивирусными продуктами. Но Symantec продолжает блокировать десятки миллионов вариантов вредоносного ПО, которое обычно не может быть обнаружено другими способами.

Атаки типа «Социальной инженерии»

Поскольку технологии компании Symantec наблюдают за сетевым трафиком и трафиком браузера во время его передачи, они определяют атаки типа «Социальной инженерии», на подобии FakeAV или поддельных кодеков. Технологии предназначены блокировать подобные атаки до того, как они отобразятся на экране пользователя. Большинство других конкурирующих решений не включает в себя этот мощный потенциал.

Технологии предназначены блокировать подобные атаки до того, как они отобразятся на экране пользователя. Большинство других конкурирующих решений не включает в себя этот мощный потенциал.

Symantec блокирует сотни миллионов подобных атак при помощи технологии защиты от сетевых угроз.

Атаки, нацеленные на социальные медиа-приложения

Социальные медиа-приложения в последнее время стали широко востребованы, поскольку они позволяют мгновенно обмениваться различными сообщениями, интересными видео и информацией с тысячами друзей и пользователей. Широкое распространение и потенциал подобных программ, делают их объектом внимания №1 для хакеров. Некоторые распространенные трюки «взломщиков» включают в себя создание поддельных аккаунтов и рассылку спама.

Технология Symantec IPS способна защитить от подобных методов обмана, зачастую предотвращая их до того, как пользователь успеет кликнуть на них мышкой. Symantec останавливает мошеннические и поддельные URL, приложения и другие методы обмана с помощью технологии защиты от сетевых угроз.

Обнаружение вредоносного ПО, руткитов и зараженных ботами систем

Правда было бы неплохо знать, где именно в сети располагается зараженный компьютер? IPS-решения компании Symantec предоставляют эту возможность, также включая в себя обнаружение и восстановление тех угроз, возможно которым удалось обойти другие слои защиты. Решения компании Symantec обнаруживают вредоносов и ботов, которые пытаются совершить автодозвон или загрузить «обновления», чтобы увеличить свою активность в системе. Это позволяет IT-менеджерам, у которых есть четкий лист систем для проверки, получить гарантию того, что их предприятие находится в безопасности. Полиморфные и сложные скрытые угрозы, использующие методы руткитов наподобие Tidserv, ZeroAccess, Koobface и Zbot, могут быть остановлены и удалены при помощи этого метода.

Защита от «запутанных» угроз

Сегодняшние веб-атаки используют комплексные методы усложнения атак. Browser Protection компании Symantec «сидит» внутри браузера, и может обнаружить очень сложные угрозы, которые зачастую не способны увидеть традиционные методы.

Угрозы «Нулевого дня» и неисправленные уязвимости

Одним из прошлых, добавленных компанией защитных дополнений, является дополнительный слой защиты против угроз «Нулевого дня» и неисправленных уязвимостей. Используя безсигнатурную защиту, программа перехватывает вызовы System API и защищает от загрузок вредоносного ПО. Эта технология называется Un-Authorized Download Protection (UXP). Она является последним рубежом опоры внутри экосистемы защиты от сетевых угроз. Это позволяет продукту «прикрыть» неизвестные и непропатченные уязвимости без использования сигнатур. Эта технология включена по умолчанию, и она находится во всех продуктах, выпущенных с момента дебюта Norton 2010.

Защита от неисправленных уязвимостей в ПО

Вредоносные программы зачастую устанавливаются без ведома пользователя, используя уязвимости в ПО. Сетевая защита компании Symantec предоставляют дополнительный слой защиты, именуемый Generic Exploit Blocking (GEB). Независимо от того, установлены ли последние обновления или нет, GEB «в основном» защищает основные узявимости от эксплуатации. Уязвимости в Oracle Sun Java, Adobe Acrobat Reader, Adobe Flash, Internet Explorer, контролях ActiveX, или QuickTime сейчас повсеместно распространены. Generic Exploit Protection была создана методом «обратного инжиниринга», выяснив, каким образом уявимость могла быть использована в сети, предоставляя при этом специальный патч на сетевом уровне. Одна-единственная GEB или сигнатура уязвимости, способна предоставить защиту от тысяч вариантов зловредов, новых и неизвестных.

Уязвимости в Oracle Sun Java, Adobe Acrobat Reader, Adobe Flash, Internet Explorer, контролях ActiveX, или QuickTime сейчас повсеместно распространены. Generic Exploit Protection была создана методом «обратного инжиниринга», выяснив, каким образом уявимость могла быть использована в сети, предоставляя при этом специальный патч на сетевом уровне. Одна-единственная GEB или сигнатура уязвимости, способна предоставить защиту от тысяч вариантов зловредов, новых и неизвестных.

Вредоносные IP и блокировка доменов

Сетевая защита компании Symantec также включает в себя возможность блокировки вредоносных доменов и IP-адресов, при этом останавливая вредоносно ПО и трафик от известных вредоносных сайтов. Благодаря тщательному анализу и обновлению базы веб-сайтов отделом STAR, Symantec предоставляет защиту от постоянно меняющихся угроз в режиме реального времени.

Улучшенное сопротивление к Уклонению

Была добавлена поддержка дополнительных кодировок, чтобы улучшить эффективность детекта атак при помощи техник шифрования, таких как base64 и gzip.

Обнаружение сетевого аудита для применения политик использования и идентификации утечки данных

Сетевой IPS может быть использован для идентификации приложений и инструментов, которые могут нарушить корпоративную политику использования, или для предотвращения утечки данных через сеть. Является возможным обнаружить, предупредить или предотвратить трафик на подобии IM, P2P, социальных медиа, или другого «интересного» вида трафика.

STAR Intelligence Communication Protocol

Технология сетевой защиты сама по себе не работает. Движок обменивается данными с другими сервисами защиты при помощи протокола STAR Intelligence Communication (STAR ICB). Движок Network IPS соединяется с движком Symantec Sonar, а затем с движком Внутренней Репутации (Insight Reputation). Это позволяет предоставить более информативную и точную защиту.

В следующей статье мы рассмотрим уровень «Поведенческий анализатор».

По материалам Symantec

Антивирус должен быть установлен на каждом ПК с Windows. Долгое время это считалось золотым правилом, однако сегодня эксперты по IT-безопасности спорят об эффективности защитного ПО. Критики утверждают, что антивирусы не всегда защищают, а иногда даже наоборот — из-за небрежной реализации способны образовать бреши в безопасности системы. Разработчики же таких решений противопоставляют данному мнению впечатляющие цифры заблокированных атак, а отделы маркетинга продолжают уверять во всеобъемлющей защите, которую обеспечивают их продукты.

Долгое время это считалось золотым правилом, однако сегодня эксперты по IT-безопасности спорят об эффективности защитного ПО. Критики утверждают, что антивирусы не всегда защищают, а иногда даже наоборот — из-за небрежной реализации способны образовать бреши в безопасности системы. Разработчики же таких решений противопоставляют данному мнению впечатляющие цифры заблокированных атак, а отделы маркетинга продолжают уверять во всеобъемлющей защите, которую обеспечивают их продукты.

Истина лежит где-то посередине. Антивирусы работают небезупречно, однако все их повально нельзя назвать бесполезными. Они предупреждают о множестве угроз, но для максимально возможной защиты Windows их недостаточно. Для вас как для пользователя это означает следующее: можно либо выбросить антивирус в мусорную корзину, либо слепо ему довериться. Но так или иначе, он всего лишь один из блоков (пусть и крупный) в стратегии безопасности. Мы снабдим вас еще девятью такими «кирпичиками».

Угроза безопасности: антивирусы

> Что говорят критики Нынешний спор об антивирусных сканерах спровоцировал бывший разработчик Firefox Роберт О’Каллахан.

Он утверждает: антивирусы угрожают безопасности Windows и должны быть удалены. Единственное исключение — Защитник Windows от Microsoft.

> Что говорят разработчики Создатели антивирусов, в том числе Kaspersky Lab, в качестве аргумента приводят впечатляющие цифры. Так, в 2016 году ПО из этой лаборатории зарегистрировало и предотвратило около 760 миллионов интернет-атак на компьютеры пользователей.

> Что думает CHIP Антивирусы не должны считаться ни пережитком, ни панацеей. Они всего лишь кирпичик в здании безопасности. Мы рекомендуем использовать компактные антивирусы. Но не стоит сильно заморачиваться: Защитник Windows вполне подойдет. Вы можете использовать даже простые сканеры сторонних разработчиков.

Выбрать правильный антивирус

Мы, как и прежде, убеждены, что Windows немыслима без антивирусной защиты. Вам нужно только выбрать правильный продукт. Для пользователей «десятки» это может быть даже встроенный Защитник Windows. Несмотря на то, что во время наших тестов он показал не самую лучшую степень распознавания, он идеально и, что самое важное, без каких-либо проблем для безопасности встроен в систему. Кроме того, компания Microsoft доработала свой продукт в обновлении Creators Update для Windows 10 и упростила его управление.

Кроме того, компания Microsoft доработала свой продукт в обновлении Creators Update для Windows 10 и упростила его управление.

У антивирусных пакетов других разработчиков степень распознавания зачастую выше, чем у Защитника. Мы ратуем за компактное решение. Лидером нашего рейтинга на данный момент является Kaspersky Internet Security 2017. Те же, кто может отказаться от таких дополнительных опций, как родительский контроль и менеджер паролей, должны обратить свое внимание на более бюджетный вариант от «Лаборатории Касперского».

Следить за обновлениями

Если для обеспечения безопасности Windows нужно было выбирать лишь одну меру, мы однозначно остановились бы на обновлениях. В данном случае речь, разумеется, идет в первую очередь об апдейтах для Windows, но не только. Установленное ПО, в том числе Office, Firefox и iTunes, также следует регулярно обновлять. В Windows получить системные обновления относительно легко. И в «семерке», и в «десятке» патчи устанавливаются автоматически при настройках по умолчанию.

В случае с программами ситуация затрудняется, поскольку далеко не все из них так же легко обновить, как Firefox и Chrome, в которые встроена функция автоматического апдейта. Утилита SUMo (Software Update Monitor) поддержит вас в решении этой задачи и сообщит о наличии обновлений. Родственная программа DUMo (Driver Update Monitor) выполнит ту же работу для драйверов. Оба бесплатных помощника, однако, лишь информируют вас о новых версиях — загружать их и устанавливать вам придется самостоятельно.

Настроить брандмауэр

Встроенный в Windows брандмауэр хорошо справляется со своей работой и надежно блокирует все входящие запросы. Однако он способен на большее — его потенциал не исчерпывается конфигурацией по умолчанию: все установленные программы имеют право без спроса открывать порты в брандмауере. Бесплатная утилита Windows Firewall Control даст вам в руки больше функций.

Запустите ее и в меню «Profiles» установите фильтр на «Medium Filtering». Благодаря этому брандмауэр будет контролировать и исходящий трафик по заданному набору правил. Какие меры туда будут входить, устанавливаете вы сами. Для этого в нижнем левом углу экрана программы нажмите на иконку записки. Так вы сможете просмотреть правила и одним кликом выдать разрешение отдельной программе или же ее заблокировать.

Какие меры туда будут входить, устанавливаете вы сами. Для этого в нижнем левом углу экрана программы нажмите на иконку записки. Так вы сможете просмотреть правила и одним кликом выдать разрешение отдельной программе или же ее заблокировать.

Использовать особую защиту

Обновления, антивирус и браундмауэр — об этой великой троице мер безопасности вы уже позаботились. Пришло время тонкой настройки. Проблема дополнительных программ под Windows зачастую состоит в том, что в них не используются все предлагаемые защитные функции системы. Утилита против эксплойтов, такая как EMET (Enhanced Mitigation Experience Toolkit), дополнительно усиливает установленное ПО. Для этого нажмите на «Use Recommended Settings» и позвольте программе работать автоматически.

Укрепить шифрование

Вы можете существенно усилить защиту персональных данных их шифрованием. Даже если ваша информация попадет в чужие руки, хорошее кодирование хакеру снять не удастся, во всяком случае не сразу. В профессиональных версиях Windows уже предусмотрена утилита BitLocker, настраиваемая через Панель управления.

В профессиональных версиях Windows уже предусмотрена утилита BitLocker, настраиваемая через Панель управления.

Альтернативой для всех пользователей станет VeraCrypt. Эта программа с открытым кодом является неофициальным преемником TrueCrypt, поддержка которого прекратилась пару лет назад. Если речь идет лишь о защите личной информации, вы можете создать зашифрованный контейнер через пункт «Create Volume». Выберите опцию «Create an encrypted file container» и следуйте указаниям Мастера. Доступ к готовому сейфу с данными осуществляется через Проводник Windows, как к обычному диску.

Защитить пользовательские аккаунты

Множество уязвимостей остаются неиспользованными хакерами только потому, что работа на компьютере осуществляется из-под стандартного аккаунта с ограниченными правами. Таким образом, для повседневных задач вам также следует настроить такую учетную запись. В Windows 7 это осуществляется через Панель управления и пункт «Добавление и удаление учетных записей пользователя». В «десятке» щелкните по «Параметрам» и «Учетным записям», а далее выберите пункт «Семья и другие люди».

В «десятке» щелкните по «Параметрам» и «Учетным записям», а далее выберите пункт «Семья и другие люди».

Активировать VPN вне дома

Дома в беспроводной сети ваш уровень безопасности высок, поскольку только вы контролируете, кто имеет доступ к локальной сети, а также несете ответственность за шифрование и коды доступа. Все иначе в случае с хотспотами, например,

в отелях. Здесь Wi-Fi распределяется между посторонними пользователями, и на безопасность сетевого доступа вы не способны оказать какое-либо воздействие. Для защиты рекомендуем применять VPN (Virtual Private Network). Если вам нужно просто просмотреть сайты через точку доступа, достаточно будет встроенной VPN в последней версии браузера Opera. Установите браузер и в «Настройках» нажмите на «Безопасность». В разделе «VPN» поставьте флажок для «Включить VPN».

Отрезать неиспользуемые беспроводные соединения

ok

Исход ситуации могут решить даже детали. Если вы не пользуетесь такими соединениями, как Wi-Fi и Bluetooth, просто отключите их и тем самым закройте потенциальные лазейки. В Windows 10 проще всего это сделать через Центр уведомлений. «Семерка» предлагает для этой цели на Панели управления раздел «Сетевые подключения».

В Windows 10 проще всего это сделать через Центр уведомлений. «Семерка» предлагает для этой цели на Панели управления раздел «Сетевые подключения».

Управлять паролями

Каждый пароль должен использоваться только один раз, а также содержать специальные знаки, цифры, заглавные и прописные буквы. И еще быть максимально длинным — лучше всего из десяти и более символов. Принцип безопасности, обеспечиваемой паролем, сегодня достиг своих пределов, поскольку пользователям приходится слишком многое помнить. Следовательно, там, где это возможно, следует заменять такую защиту на другие способы. Возьмем, к примеру, вход в Windows: если у вас есть камера с поддержкой технологии Windows Hello, используйте для авторизации метод распознавания лиц. Для остальных кодов рекомендуем обратиться к менеджерам паролей, таким как KeePass, которые следует защитить мощным мастер-паролем.

Обезопасить личную сферу в браузере

Для защиты своей конфиденциальности в Сети существует множество способов. Для Firefox идеально подойдет расширение Privacy Settings. Установите его и настройте на «Full Privacy». После этого браузер не выдаст никакой информации о вашем поведении в Интернете.

Для Firefox идеально подойдет расширение Privacy Settings. Установите его и настройте на «Full Privacy». После этого браузер не выдаст никакой информации о вашем поведении в Интернете.

Спасательный круг: бэкап

> Бэкапы крайне важны Резервное копирование оправдывает

себя не только после заражения вирусом. Оно отлично зарекомендовало себя и при возникновении проблем с аппаратным обеспечением. Наш совет: единожды сделайте копию всей Windows, а затем дополнительно и регулярно — бэкапы всех важных данных.> Полное архивирование Windows Windows 10 получила в наследство от «семерки» модуль «Архивирование и восстановление». С помощью него вы создадите резервную копию системы. Вы также можете воспользоваться специальными утилитами, например, True Image или Macrium Reflect.

> Защита файлов True Image и платная версия Macrium Reflect способны сделать копии определенных файлов и папок. Бесплатной альтернативой для архивирования важной информации станет программа Personal Backup.

ФОТО: компании-производители; NicoElNino/Fotolia.com

Как защитить компьютер от несанкционированного доступа, сетевых атак, вирусов?

Любая система, подключенная к Сети, может подвергнуться атаке хакеров. Компьютерные системы банков, крупных организаций и служб защищены специальным оборудованием и программным обеспечением, которое не доступно рядовому пользователю. Что же делать обычному человеку? Как защитить компьютер от несанкционированного доступа, вирусов и сетевых атак?

Многие люди путают понятия «хакер», «программист» и «крэкер». Причем последнее слово многим неизвестно, но именно крэкеры (crack – «взлом») взламывают системы ради прибыли. Хакеры делают это в основном из любопытства, а программисты и вовсе не занимаются подобными вещами. Но люди по незнанию продолжают называть всех взломщиков операционных систем хакерами.

Впрочем, сейчас наша главная задача – разобраться в том, как защититься от «напавших» на компьютер злоумышленников. По сути, все действия пользователя, направленные на решение проблем с защитой ПК, можно разделить на две категории:

По сути, все действия пользователя, направленные на решение проблем с защитой ПК, можно разделить на две категории:

- защита от сетевых атак;

- защита компьютера от несанкционированного доступа и вирусов.

Защита от сетевых атак

Компьютер, подключенный к интернету, может подвергнуться сетевой атаке. Чтобы защитить компьютер от сетевых атак, достаточно установить на него антивирусное программное обеспечение. Но не все антивирусы обладают встроенным фаерволом и анти-spyware.

Собственно говоря, можно воспользоваться бесплатным антивирусом Avira, в составе которого имеется «защитник от сетевых атак», проще говоря, фаервол.

Несомненно, если вы фанатично относитесь к защите своего ПК, то можно приобрести платный антивирус, к примеру Dr.Web или Касперского.

Впрочем, в Windows есть свой брандмауэр, который рекомендуется не отключать. По сути, это системный фаервол, который следует выключить лишь при наличии сетевого защитника сторонней компании. Чтобы включить брандмауэр Windows, нужно открыть панель управления, перейти в пункт «Брандмауэр Windows» и кликнуть слева «Включение/отключение брандмауэра Windows». В новом окне ставим метки рядом с «Включение» и кликаем «ОК».

Чтобы включить брандмауэр Windows, нужно открыть панель управления, перейти в пункт «Брандмауэр Windows» и кликнуть слева «Включение/отключение брандмауэра Windows». В новом окне ставим метки рядом с «Включение» и кликаем «ОК».

Также не стоит выключать в системе автообновление. Ведь обнаружив брешь в системе, Microsoft решает проблему и выпускает патч/обновление. Отключив у себя опцию автообновления, вы будете лишены возможности установить новые обновления защиты.

Впрочем, в большинстве случаев именно из-за пользователя компьютер подвергается сетевым атакам. Первым делом запрещайте своим браузерам запоминать пароли. Существует огромное количество хакерских утилит, способных вытащить пароль из любого браузера. Несомненно, это доставляет определенное неудобство, так как каждый раз придется авторизоваться на сайтах. Но лучше быть уверенным в своей безопасности, чем однажды распрощаться со своими аккаунтами.

Помните, что пароль всегда должен быть сложным и длинным. Чем длиннее пароль, тем сложнее его подобрать. Никогда не указывайте в качестве пароля дни рождения, имена, номера телефонов и т.д. Пароль не должен быть связан с пользователем.

Чем длиннее пароль, тем сложнее его подобрать. Никогда не указывайте в качестве пароля дни рождения, имена, номера телефонов и т.д. Пароль не должен быть связан с пользователем.

Электронная почта – самый популярный способ сетевой атаки. Открывая неизвестные письма, вы подвергаете свой компьютер риску заражения вирусом. Ведь зачастую хакеры встраивают в электронные письма вредоносные коды, которые могут выкрасть пароли или загрузить на ваш ПК шпионское программное обеспечение без вашего ведома.

Защита от вирусов

Помните, защитить свой компьютер от вирусов можно только антивирусным программным обеспечением. Правда, установив антивирус, многие пользователи забывают о том, что периодически нужно обновлять базы антивируса и сканировать систему. Обновление антивируса обычно происходит через интернет, но для тех, у кого нет постоянного подключения к Сети, предусмотрен вариант обновления баз антивируса офлайн-путем. Скачивается специальный архив с базами и в безопасном режиме загружается в специальную папку антивируса.

Что касается сканирования, то его нужно регулярно производить в удобное для вас время. Сканирование системы на вирусы существенно замедляет работу системы и продолжается долгое время. При сканировании отключите ПК от интернета и старайтесь его не использовать.

Если вы загружаете на свой ПК программы и файлы, то делайте это из проверенных источников. Особенно это касается программного обеспечения и игр, которые часто заражаются вирусами.

Предлагаем вам посмотреть видео о защите ПК от угроз:

Заметив какие-либо изменения в системе, обязательно проверьте автозагрузку и системные логи. И помните, что самое слабое звено в любой системе – это человек. А социальную инженерию еще никто не отменял…

Защита компьютера от несанкционированного доступа » PROtector Firewall

Взлом компьютера все чаще осуществляется для хищения информации. При этом соблюдается принцип: выгода от полученного доступа должна превышать затраты на его получение. Так что уровень защиты компьютера должен соответствовать важности и ценности хранящихся на нем данных.

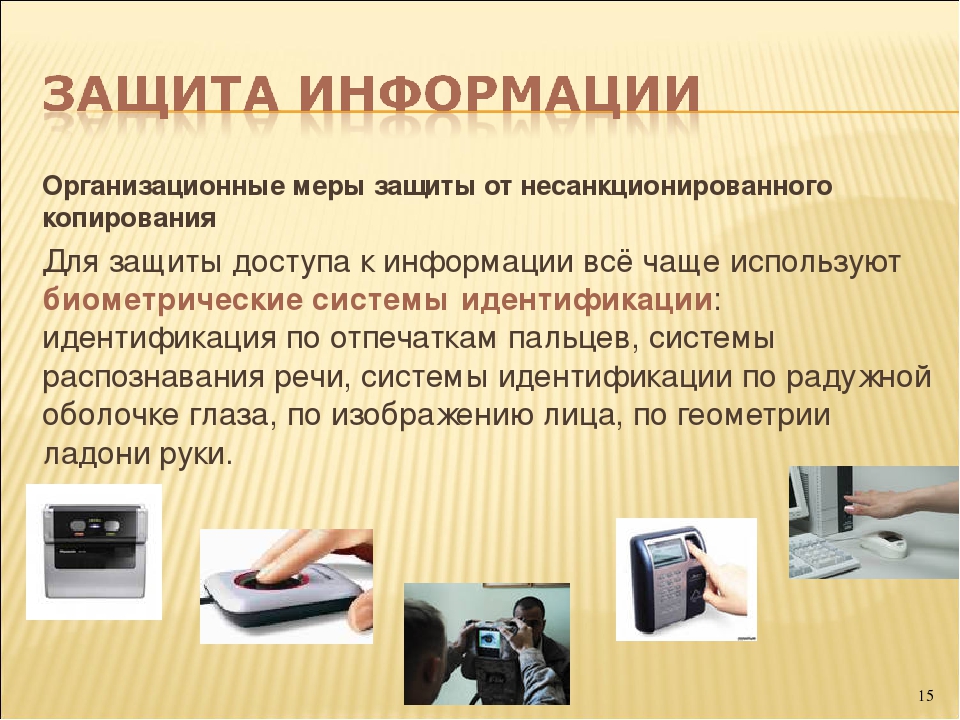

Иногда у злоумышленников и просто любопытных бывает возможность получить физический доступ к компьютеру, но чаще на него внедряют шпионские программы или пытаются перехватить информацию в процессе передачи по сети. Так что защита компьютера от несанкционированного доступа должна строиться с учетом этих способов. От физического доступа можно защититься установкой надежного пароля на вход в систему либо аутентификацией по отпечатку пальца, другим биометрическим данным.

В корпоративных сетях лучше настроить электронный замок, контролирующий списки пользователей, проверяющий наличие у них средств доступа и анализирующий целостность защищаемых файлов. Для защиты от доступа по сети необходимо использовать на компьютере и маршрутизаторе включенные брандмауэры, шифрование данных, антивирусное и антишпионское ПО, систему паролей.

Взлом компьютера все чаще осуществляется для хищения информации. При этом соблюдается принцип: выгода от полученного доступа должна превышать затраты на его получение. Так что уровень защиты компьютера должен соответствовать важности и ценности хранящихся на нем данных.

Иногда у злоумышленников и просто любопытных бывает возможность получить физический доступ к компьютеру, но чаще на него внедряют шпионские программы или пытаются перехватить информацию в процессе передачи по сети. Так что защита компьютера от несанкционированного доступа должна строиться с учетом этих способов. От физического доступа можно защититься установкой надежного пароля на вход в систему либо аутентификацией по отпечатку пальца, другим биометрическим данным.

В корпоративных сетях лучше настроить электронный замок, контролирующий списки пользователей, проверяющий наличие у них средств доступа и анализирующий целостность защищаемых файлов. Для защиты от доступа по сети необходимо использовать на компьютере и маршрутизаторе включенные брандмауэры, шифрование данных, антивирусное и антишпионское ПО, систему паролей.

Вернуться обратно

Как включить защиту от несанкционированного доступа в Windows 10

Защита от несанкционированного доступа помогает предотвратить изменение важных параметров антивирусной программы «Защитник Windows», в том числе защиты в реальном времени и облачной защиты, вредоносными приложениями. Читайте, как включить защиту от несанкционированного доступа для повышения безопасности в Windows 10.

Содержание

Введение

Операционная система «Windows» уделяет процессу обеспечения безопасности данных особое повышенное внимание. И в новейшей версии системы «Windows 10», после выпуска официального обновления операционной системы за май 2019 года, предоставлена новая функция защиты от несанкционированного доступа в стандартном предустановленном программном продукте корпорации «Microsoft», также известном как антивирус «Защитник Windows».

Защита от несанкционированного доступа не всегда бывает включена по умолчанию, и «Защита от вирусов и угроз» операционной системы сообщит, что ваше «устройство может быть уязвимым», если функция будет отключена. И далее мы подробнее покажем, как устранить потенциальную угрозу и включить защиту системы от несанкционированного доступа в операционной системе «Windows 10».

Перейти к просмотру

Бесплатный встроенный антивирус Защитник Windows (Defender), автономный режим работы в 2019 💥🛡️💻

Что представляет собой защита от несанкционированного доступа в

«Windows 10»?По словам представителей корпорации «Microsoft», защита от несанкционированного доступа «помогает предотвратить изменение важных параметров антивирусной программы «Защитник Windows», в том числе защиты в реальном времени и облачной защиты, вредоносными приложениями». Другими словами, вредоносным программам, которым удалось проникнуть на пользовательский компьютер и скрытно пытаются осуществить вредоносную деятельность, труднее отключить реальное приложение антивирусной защиты и другие важные системные функции. А пользователи без ограничений могут управлять и самостоятельно настраивать разнообразные параметры безопасности в приложении «Защитник Windows». И как только функция «Защита от подделки» будет включена, никаких дополнительных ограничений для полноценного использования операционной системы пользователи не заметят, но смогут на порядок повысить защищенность системы. Поэтому включение данного дополнительного уровня системной защиты настоятельно рекомендуется.

Обратите внимание, что защита от несанкционированного доступа применяется только к настройкам безопасности «Windows». Если вы используете сторонний антивирус, то на его настройки системная защита распространяться не будет. Некоторые сторонние антивирусные программы имеют собственные аналогичные встроенные функции «защиты от несанкционированного доступа» для защиты своих настроек.

Параметры безопасности включают защиту в режиме реального времени, облачную защиту, «IOfficeAntivirus» («IOAV»), мониторинг поведения и удаление обновлений безопасности. Приложения не могут настроить данные параметры с помощью управления мобильными устройствами и других корпоративных решений, параметров командной строки, групповой политики, реестра «Windows» и других различных методов с включенной функцией «Защита от подделки», что значительно повышает общую информационную безопасность.

Перейти к просмотру

Контролируемый доступ к защищенным папкам Windows 10 (бесплатная защита от вирусов) 🐛🛡️🖥️

Как включить защиту от несанкционированного доступа

Доступ к означенной функции по умолчанию можно получить непосредственно из приложения «Безопасность Windows». Существует много различных способов открыть соответствующее приложение, но в нашей статье мы рассмотрим лишь несколько из них.

Способ 1. Нажмите на «Панели задач» в нижнем левом углу рабочего стола на кнопку «Пуск», и откройте панель главного пользовательского меню «Windows». Используя бегунок полосы прокрутки или применяя колесо перемещения манипулятора (мыши) отыщите в главном перечне, установленных на компьютерном устройстве, программ и системных служб приложение «Безопасность Windows». Щелкните обнаруженный раздел левой кнопкой мыши и искомое приложение будет открыто.

Способ 2. Откройте любым комфортным или приемлемым способом главное системное приложение «Параметры». Самый простой и удобный способ прямого непосредственного доступа к приложению заключается в использовании совместной комбинации клавиш «Windows + I». Затем на главной странице приложения системных параметров перейдите при помощи бегунка полосы прокрутки или колеса манипулятора в конец списка вкладок и выберите вариант «Обновление и безопасность».

В левой боковой панели окна выберите раздел «Безопасность Windows», а затем в правой панели нажмите на кнопку «Открыть службу Безопасность Windows».

Способ 3. Нажмите на «Панели задач» в нижнем правом углу рабочего стола на кнопку вызова вложенной панели «Отображать скрытые значки», в которой их предложенных образцов нажмите на кнопку «Безопасность Windows», представленную в виде щита, и приложение будет запущено мгновенно.

В главном окне приложения, предлагающем краткий обзор о состоянии защиты, сведения о работоспособности устройства и потребности в исполнении определенных действий, отыщите раздел «Защита от вирусов и угроз».

Иногда, системное требование о необходимости включения защиты от несанкционированного доступа может быть вынесено в заголовок ответственного раздела. И для включения, пользователям достаточно просто нажать, на расположенную под требованием, кнопку «Включить», и функция дополнительной защиты системы будет активна.

Если требование отсутствует, то перейдите в раздел «Защита от вирусов и угроз», представленный в форме щита, простым нажатием левой кнопкой мыши.

Перемещаясь по новой странице окна посредством колеса манипулятора или бегунка полосы прокрутки найдите раздел «Параметры защиты от вирусов и других угроз» и нажмите на текстовую ссылку «Управление настройками» для перехода на связанную страницу.

Затем в разделе «Защита от подделки», переход к которому выполните при помощи бегунка полосы прокрутки или колеса управления ручного манипулятора, нажмите левой кнопкой мыши на переключатель, чтобы изменить его значение с положения «Выкл.» на состояние «Вкл.».

Примечание: На вопрос системной службы контроля учетных записей «Разрешить этому приложению вносить изменения на вашем устройстве?» нажмите на кнопку «Да» и защитная функция будет включена.

Если в дальнейшем пользователям потребуется вернуть исходное состояние и отключить функцию «Защита от подделки» – нет гарантированной уверенности, но, возможно, функция способна вызывать некоторые проблемы при функционировании устройства – повторите описанный алгоритм заново и установите переключатель в положение «Откл.» в данном разделе «Защитника Windows».

Дополнительно, в операционной системе «Windows 10» присутствует способ управления функцией «Защита от подделки» непосредственно из реестра.

Примечание: Любые действия с реестром «Windows» требуют от пользователей особого внимания и осторожности. Безответственный подход к процессу его редактирования может повлечь за собой нежелательные или необратимые последствия, напрямую связанные с работоспособностью системы, возникновением ошибок и сбоев в работе отдельных функций и приложений, а также возможен крах всей системы. Настоятельно рекомендуется перед любыми действиями с реестром создать его резервную копию для исправления возможных негативных последствий.

Откройте приложение «Редактор реестра Windows» любым доступным способом. Например, нажмите совместно сочетание клавиш «Windows + R» и откройте диалоговое окно «Выполнить». В строке «Открыть» введите команду «regedit» и нажмите кнопку «ОК» или клавишу «Ввод» на клавиатуре для ее исполнения.

Затем в окне редактора реестра перейдите в левой боковой панели управления по следующему адресу или скопируйте и вставьте конечный адрес в строку состояния окна под лентой главного меню приложения (команду использовать без внешних граничных кавычек):

«Компьютер\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Features»

Примечание: Второй способ, предусматривающий процедуру копирования и вставки готового адреса реестра предпочтительнее, потому как в окне редактора представлено большое количество разнообразных разделов со схожими названиями, и данный путь позволяет избежать непреднамеренной ошибки при переходе к искомому разделу реестра.

Теперь в правой панели окна «Редактор реестра Windows» отыщите раздел «TamperProtection». Дважды щелкните его левой кнопкой мыши, или нажните на нем правой кнопкой мыши для вызова контекстного меню, в котором, из представленных вариантов действий, выберите раздел «Изменить».

Во всплывающем окне «Изменение параметра DWORD (32 бита)» в ячейке «Значение» установите цифровой параметр «5» и нажмите на кнопку «ОК» или клавишу «Ввод» на клавиатуре для сохранения внесенных изменений.

По окончанию процесса редактирования реестра, функция «Защита от подделки» будет включена, о чем будет свидетельствовать числовой коэффициент в строке параметра «TamperProtection» соответствующего раздела окна «Редактора реестра Windows».

Используя представленный алгоритм, пользователи могут отключить функцию, установив в окне изменения параметра «DWORD» в ячейке «Значение» число «4».

Заключение

Использование современных персональных компьютеров в стационарном и мобильном исполнении, существенно облегчает пользователям процессы управления цифровыми материалами, позволяя обрабатывать, передавать и хранить значительные объемы данных мгновенно в любом количестве.

И такие способы требуют наличия продвинутых средств защиты пользовательской информации от различных видов вредоносного воздействия.

Разработчики операционной системы «Windows 10» стремятся в своем продукте предоставить пользователям обширную защиту, включающую разнообразные инструменты безопасности, и постоянно работают над добавлением новых функций, одной из которых является «Защита от подделки».

Основываясь на собственном опыте, мы рекомендуем в обязательном порядке включать данный защитный инструмент на всех своих персональных компьютерах под управлением операционной системы «Windows 10».

В редких случаях, для крупных сетей, управляющих комплексом подключенных компьютерных устройств с помощью корпоративных программных инструментов, данную функцию предпочтительнее отключить. Однако, это единственная веская причина, по которой системная функция защиты может быть не активна. В остальных случаях, целесообразность ее использования довольно высока.

Перейти к просмотру

Невозможно запустить это приложение на вашем ПК, настройка SmartScreen в 2019 🐞⚙️💻

18 способов защитить устройства и сеть вашего SMB

- Хакеры — это преступники, которые получают несанкционированный доступ к сети и устройствам, обычно с намерением украсть конфиденциальные данные, такие как финансовая информация или секреты компании.

- Вы можете защитить свои компьютеры, используя брандмауэры и антивирусное программное обеспечение, а также следуя передовым методам использования компьютера.

- Вы можете защитить свои мобильные устройства, отключив Bluetooth, когда он не используется, помня о сетях Wi-Fi, к которым вы подключаетесь, и используя приложения безопасности для улучшения мониторинга и защиты.

Рост всемирной паутины в 1990-х годах представил новые возможности и породил новые отрасли, но он также привел к новым недостаткам подключения. Тонны спама начали проникать в учетные записи электронной почты, а компьютерные вирусы нанесли ущерб бизнес-сетям. Новая угроза, известная как компьютерный взлом, расширила определение воровства, включив в него проникновение на ваш компьютер, кражу личной информации, обман вас с целью раскрытия личных данных и использование этих данных для кражи и вымогательства личной информации, такой как коммерческие секреты, учетные данные банковского счета и даже личности людей.

Что такое компьютерные хакеры?

Компьютерные хакеры — это люди, которые взламывают устройства, подключенные к Интернету, такие как компьютеры, планшеты и смартфоны, обычно с намерением украсть, изменить или удалить информацию.

Подобно тому, как другие воры имеют злой умысел, хакеры обычно проникают в устройства с негативными целями. (Однако одним исключением являются так называемые хакеры в белых шляпах, которых компании нанимают для взлома их устройств, чтобы найти недостатки безопасности, которые необходимо исправить.) Хакеры могут захотеть украсть, изменить или удалить информацию на ваших устройствах, и они часто делают это, устанавливая вредоносное ПО (программное обеспечение, используемое в злонамеренных целях), о котором вы, возможно, даже не подозреваете. Эти воры могут получить доступ к вашим самым ценным данным до того, как вы узнаете о взломе.

Ключевой вывод: Хакеры заинтересованы в получении несанкционированного доступа к вашим устройствам для кражи конфиденциальных данных.

Типы взлома

Вот некоторые из причин, по которым компьютерные хакеры взламывают устройства:

- Финансовые преступления .Все мы слышали классическую историю о том, как кто-то проверяет выписку по кредитной карте только для того, чтобы найти транзакции, которые они не совершали. Эти ложные транзакции часто являются результатом компьютерных хакеров, которые крадут номера ваших кредитных карт, проверяют информацию об учетной записи или получают доступ к другим финансовым данным.

- Вандализм . У хакерства есть своя собственная субкультура, поэтому некоторые хакеры могут захотеть разрушить определенные веб-сайты, чтобы показать себя другим хакерам. Смешно это звучит? Не совершайте ошибку, не относясь к этой мотивации серьезно; По данным Malwarebytes, это довольно распространенное явление.

- Хактивизм . Это чемоданчик описывает форму взлома, которая чем-то похожа на вандализм. Некоторые хакеры могут захотеть изменить или уничтожить определенные веб-сайты по политическим мотивам.

- Корпоративный шпионаж . Шпионаж существовал задолго до эры Интернета, и хакерство только сделало шпионаж более доступным для обычных людей. Поскольку большая часть мира постоянно подключена к Интернету, одна компания может взламывать устройства других компаний, чтобы украсть их информацию и использовать ее для создания несправедливого конкурентного преимущества.

Ключевой вывод: Хакеры имеют множество мотивов , от финансовой выгоды до политических целей. Осведомленность об этих намерениях может помочь вам предвидеть атаки, которые могут повлиять на ваш малый бизнес.

Как защитить свой компьютер от хакеров

Несмотря на распространенность компьютерных хакеров, большинство предприятий полагаются на Интернет для отслеживания своих финансовых показателей, заказа и поддержания запасов, проведения маркетинговых и PR-кампаний, связи с клиентами, участия в социальных сетях, и выполнять другие важные операции.Тем не менее, мы продолжаем слышать о массовых компьютерных нарушениях, даже в гигантских корпорациях с надежными мерами безопасности.

Малые предприятия также часто становятся мишенью, особенно потому, что они могут недооценивать риск киберпреступности и могут не иметь ресурсов для использования дорогостоящих решений по кибербезопасности. Следуйте этим советам, чтобы защитить свои устройства и конфиденциальные данные:

1. Используйте брандмауэр.

Windows и macOS имеют встроенные брандмауэры — программное обеспечение, предназначенное для создания барьера между вашей информацией и внешним миром.Брандмауэры предотвращают несанкционированный доступ к вашей бизнес-сети и предупреждают вас о любых попытках вторжения.

Перед выходом в Интернет убедитесь, что брандмауэр включен. Вы также можете приобрести аппаратный межсетевой экран у таких компаний, как Cisco, Sophos или Fortinet, в зависимости от вашего широкополосного маршрутизатора, который также имеет встроенный межсетевой экран, защищающий вашу сеть. Если у вас более крупный бизнес, вы можете приобрести дополнительный брандмауэр для корпоративной сети.

2. Установите антивирус.

Компьютерные вирусы и вредоносные программы повсюду.Антивирусные программы, такие как Bitdefender, Panda Free Antivirus, Malwarebytes и Avast, защищают ваш компьютер от несанкционированного кода или программного обеспечения, которые могут угрожать вашей операционной системе. Вирусы могут иметь легко заметные эффекты — например, они могут замедлять работу вашего компьютера или удалять ключевые файлы — или они могут быть менее заметными.

Антивирусное программное обеспечение играет важную роль в защите вашей системы, обнаруживая угрозы в реальном времени и обеспечивая безопасность ваших данных. Некоторые передовые антивирусные программы обеспечивают автоматические обновления, дополнительно защищая вашу машину от новых вирусов, которые появляются каждый день.После установки антивирусной программы не забудьте ее использовать. Запускайте или планируйте регулярные проверки на вирусы, чтобы защитить ваш компьютер от вирусов. [Ищете антивирусное программное обеспечение для вашего бизнеса? Ознакомьтесь с нашим выбором антивирусного программного обеспечения .]

3. Установите пакет антишпионского ПО.

Шпионское ПО — это особый вид программного обеспечения, которое тайно отслеживает и собирает личную или организационную информацию. Он разработан таким образом, чтобы его было трудно обнаружить и трудно удалить, и он имеет тенденцию показывать нежелательную рекламу или результаты поиска, которые предназначены для перенаправления вас на определенные (часто вредоносные) веб-сайты.

Некоторые шпионские программы записывают каждое нажатие клавиши, чтобы получить доступ к паролям и другой финансовой информации. Антишпионское ПО концентрируется исключительно на этой угрозе, но часто входит в основные антивирусные пакеты, например, от Webroot, McAfee и Norton. Пакеты антишпионского ПО обеспечивают защиту в реальном времени, сканируя всю входящую информацию и блокируя угрозы.

4. Используйте сложные пароли.

Использование безопасных паролей — самый важный способ предотвращения сетевых вторжений.Чем надежнее ваши пароли, тем сложнее хакеру вторгнуться в вашу систему.

Более безопасный часто означает более длительный и сложный. Используйте пароль, содержащий не менее восьми символов и комбинацию цифр, прописных и строчных букв и компьютерных символов. У хакеров есть целый арсенал инструментов, позволяющих взламывать короткие и простые пароли за считанные минуты.

Не используйте узнаваемые слова или комбинации, обозначающие дни рождения или другую информацию, которая может быть связана с вами. Не используйте пароли повторно.Если вам нужно запомнить слишком много паролей, рассмотрите возможность использования менеджера паролей, такого как Dashlane, Sticky Password, LastPass или Password Boss. [См. Статью по теме: Как создать надежный пароль ]

5. Держите свою ОС, приложения и браузер в актуальном состоянии.

Всегда устанавливайте новые обновления для своих операционных систем. Большинство обновлений включают исправления безопасности, которые предотвращают доступ хакеров к вашим данным и их использование. То же самое и с приложениями. Современные веб-браузеры становятся все более изощренными, особенно с точки зрения конфиденциальности и безопасности.Обязательно проверьте настройки безопасности вашего браузера в дополнение к установке всех новых обновлений. Например, вы можете использовать свой браузер, чтобы запретить веб-сайтам отслеживать ваши движения, что увеличивает вашу конфиденциальность в Интернете. Или используйте один из этих частных веб-браузеров.

6. Игнорировать спам.

Остерегайтесь сообщений электронной почты от неизвестных сторон и никогда не нажимайте на ссылки или открытые вложения, которые их сопровождают. Спам-фильтры для входящих сообщений довольно хорошо справляются с обнаружением наиболее заметного спама. Но более изощренные фишинговые электронные письма, имитирующие ваших друзей, партнеров и доверенные компании (например, ваш банк), стали обычным явлением, поэтому следите за всем, что выглядит или звучит подозрительно.

7. Создайте резервную копию вашего компьютера.

Если ваша компания еще не создает резервную копию жесткого диска, вам следует начать делать это немедленно. Резервное копирование вашей информации имеет решающее значение на случай, если хакерам удастся проникнуть в вашу систему и разрушить ее.

Всегда будьте уверены, что сможете восстановить систему как можно быстрее после нарушения целостности или потери данных. Утилиты резервного копирования, встроенные в macOS (Time Machine) и Windows (File History), — хорошее место для начала. Внешний жесткий диск резервного копирования также может предоставить достаточно места для правильной работы этих утилит.

8. Выключите его.

Многие предприятия, особенно те, которые используют веб-сервер, постоянно работают «все системы». Однако, если вы не работаете в сложной интернет-компании, выключайте машину на ночь или на длительное время, когда вы не работаете. Постоянное включение делает ваш компьютер более заметной и доступной целью для хакеров; завершение работы разрывает соединение, которое хакер мог установить с вашей сетью, и предотвращает любые возможные неприятности.

9.Используйте виртуализацию.

Не всем нужно идти этим путем, но если вы посещаете отрывочные веб-сайты, ожидайте, что вас засыпают шпионским ПО и вирусами. В то время как лучший способ избежать вторжений со стороны браузера — держаться подальше от небезопасных сайтов, виртуализация позволяет запускать браузер в виртуальной среде, такой как Parallels или VMware Fusion, которая обходит вашу операционную систему в целях повышения ее безопасности.

10. Защитите свою сеть.

Маршрутизаторы обычно не имеют самых высоких настроек безопасности.При настройке сети войдите в маршрутизатор и установите пароль, используя безопасную зашифрованную настройку. Это предотвращает проникновение злоумышленников в вашу сеть и нарушение ваших настроек.

11. Используйте двухфакторную аутентификацию.

Пароли — это первая линия защиты от компьютерных хакеров, но второй уровень повышает защиту. Многие сайты позволяют вам включить двухфакторную аутентификацию, которая повышает безопасность, поскольку требует, чтобы вы вводили числовой код, отправленный на ваш телефон или адрес электронной почты, в дополнение к вашему паролю при входе в систему.

12. Используйте шифрование.

Даже если киберпреступники получат доступ к вашей сети и файлам, шифрование может помешать им получить доступ к любой из этой информации. Вы можете зашифровать свой жесткий диск Windows или macOS с помощью BitLocker (Windows) или FileVault (Mac), зашифровать любой USB-накопитель, содержащий конфиденциальную информацию, и использовать VPN для шифрования веб-трафика. Делайте покупки только на зашифрованных веб-сайтах; их можно сразу заметить по «https» в адресной строке, сопровождаемой значком закрытого замка. [См. Статью по теме: A Small Business Guide to Computer Encryption ]

Ключевой вывод: Сочетание инструментов безопасности и передовых методов может защитить ваши компьютеры и сеть от несанкционированного доступа.

Как защитить свой телефон от хакеров

Чтобы защитить мобильное устройство, вам может потребоваться принять другие меры безопасности, чем для защиты компьютера. Следуйте этим советам от Webroot, чтобы защитить свои мобильные устройства от хакеров:

13.Выключите Bluetooth.

Если Bluetooth не используется, выключите его. Если оставить Bluetooth включенным, но бездействовать, это откроет еще один черный ход для компьютерных хакеров.

14. Не используйте незащищенные общедоступные Wi-Fi.

Широко используемые сети Wi-Fi без пароля не имеют функций безопасности. Таким образом, они являются главными целями компьютерных хакеров.

15. Получите приложение безопасности.

Установите приложение безопасности на свой телефон точно так же, как вы должны установить на свой компьютер брандмауэр, антивирусное программное обеспечение и антишпионский пакет.Популярные варианты включают Avast, Kaspersky Mobile Antivirus и Bitdefender.

16. Используйте лучший пароль.

Коды разблокировки, такие как 0000 и 1234, легко запомнить, но их также легко угадать. Вместо этого выберите случайно сгенерированный код доступа из шести цифр.

17. Отключить автозаполнение.

Автозаполнение — это функция, которая угадывает, что вы вводите, и дополняет слово, фразу или другую информацию за вас. Несмотря на удобство, этот инструмент практически передает ваш адрес электронной почты, почтовый адрес, номер телефона и другую важную информацию хакерам.Выключи это.

18. Очистите историю просмотров.

В вашем мобильном браузере тоже есть история просмотров. Часто очищайте его, включая файлы cookie и кешированные файлы, чтобы хакеры могли получить как можно меньше информации, с которой можно было бы работать, если они взломают ваш телефон.

Ключевой вывод: Мобильные устройства требуют дополнительных усилий для защиты, включая отключение определенных функций, когда они не используются, и установку приложений безопасности.

Дополнительная отчетность Джеки Дав.

Как предотвратить несанкционированный доступ к компьютеру

Обновлено: 16.05.2020, Computer Hope

Большинство пользователей заинтересованы в том, чтобы предотвратить доступ посторонних к их компьютеру. Будь то защита от вредоносных программ или обеспечение безопасности вашей личной информации, наличие защищенного компьютера может обеспечить душевное спокойствие. В следующих разделах подробно описаны многие способы защиты вашего компьютера от посторонних. Чтобы продолжить, вы можете прочитать каждый раздел или выбрать тот, который вам интересен, из приведенного ниже списка.

Пароли

Убедитесь, что для операционной системы вашего компьютера установлен пароль. Лучший способ не допустить кого-либо к вашим учетным записям и личной информации — это вообще не пускать их на вашу машину. Вы всегда можете создать дополнительные аккаунты для гостей. Для получения дополнительной информации см. Следующие связанные страницы.

Полезные подсказки по паролю

- Никогда не сохраняйте пароль по умолчанию. Такие пароли, как «пароль», «root», «admin» или отсутствие пароля, позволяют легко получить доступ к вашему компьютеру или учетным записям в Интернете.

- Часто меняйте пароли. Рекомендуем не реже одного раза в несколько месяцев.

- Создайте пароль BIOS.

- При создании пароля добавляйте к паролю цифры или другие символы, чтобы его было труднее угадать; например, 1mypassword23 !.

- Не используйте стикеры рядом с компьютером для записи паролей. Вместо этого используйте менеджер паролей.

Получите аппаратный или программный брандмауэр

Мы настоятельно рекомендуем всем пользователям компьютеров иметь брандмауэр.Брандмауэр может защитить ваш компьютер и сеть двумя способами.

- Аппаратный брандмауэр — Аппаратный брандмауэр — это физическое устройство, которое подключается к вашей сети. Часто многие пользователи, у которых есть домашняя сеть, могут использовать свой сетевой маршрутизатор в качестве брандмауэра. Хорошим примером устройства сетевой безопасности с брандмауэром и другими параметрами безопасности является ZyXEL ZyWALL (показано справа).

- Программный брандмауэр — Программный брандмауэр — это программа, которую вы устанавливаете на свой компьютер, чтобы защитить его от несанкционированных входящих и исходящих данных.Программный брандмауэр защищает только компьютер, на котором он установлен. Кроме того, многие антивирусные сканеры включают программный брандмауэр. Дополнительную информацию см. В разделе «Антивирус» на этой странице.

Брандмауэр Microsoft Windows

Если вы используете любую версию Microsoft Windows после XP, в вашу операционную систему встроен брандмауэр.

Другие программы брандмауэра

Если вы не используете брандмауэр Windows, аппаратный брандмауэр или брандмауэр, который является частью вашего программного обеспечения безопасности, вы также можете приобрести автономный брандмауэр.

Исправления и обновления операционной системы и программного обеспечения

Совершенного программного обеспечения не существует. Программы часто имеют проблемы совместимости или уязвимости, которые ставят под угрозу безопасность вашего компьютера. Программные исправления, обновления и драйверы предоставляются потребителям, часто бесплатно, чтобы помочь поддерживать правильную и безопасную работу программного обеспечения и операционных систем.

Программа, не имеющая метода проверки обновлений, требует от вас проверки актуальности программы.Часто это можно сделать, посетив веб-сайт разработчика, создавшего программу. Список сторонних компаний и ссылки на каждую из их страниц находятся на нашей странице сторонней поддержки.

Защита от вредоносных программ

Трояны, вирусы, шпионское ПО и другие вредоносные программы могут контролировать ваш компьютер и регистрировать нажатия клавиш для сбора конфиденциальных данных, таких как пароли и данные кредитных карт.

Чтобы защитить ваш компьютер от этих угроз, мы предлагаем установить антивирусные программы и программы защиты от шпионского ПО.