Как избавиться от компьютерного вируса: Все, что вам нужно знать

Вас беспокоит, что на вашем компьютере может быть вирус? Если ваш компьютер заражен, то важно знать, как избавиться от компьютерного вируса.

Из этой статьи вы узнаете все, что нужно знать о том, как работают компьютерные вирусы и о том, как удалять компьютерные вирусы.

Краткий план статьи:

- Как избавиться от компьютерного вируса.

- Что такое компьютерный вирус.

- Как определить компьютерный вирус на вашем компьютере.

- Может ли ваш компьютер заразиться вирусом через электронную почту.

- Как защитить компьютер от вирусов.

Как избавиться от компьютерного вируса

В этом разделе мы обсудим, как удалить компьютерный вирус с компьютера Windows и с компьютера Mac.

Удаление компьютерного вируса с компьютера с ОС Windows

Компьютерные вирусы почти никогда не видимы. Без антивирусной защиты вы можете и не знать о существовании вируса на вашем компьютере. Вот почему важно установить антивирусную защиту на всех ваших устройствах.

Если на вашем компьютере операционной системой Windows есть вирус, вам нужно выполнить следующие десять простых шагов, чтобы избавиться от него:

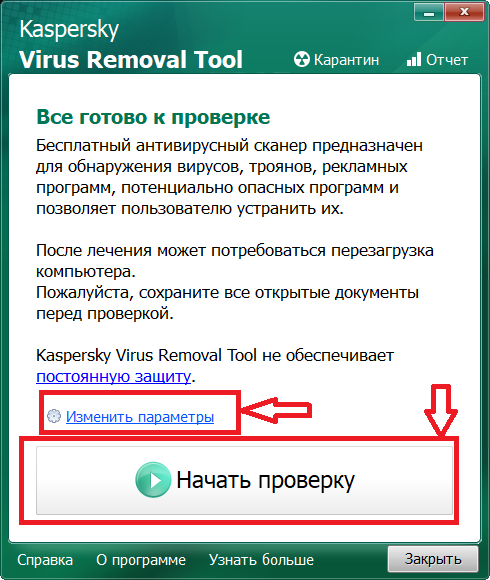

Шаг 1: Загрузить и установить антивирусный сканер

Загрузите антивирусный сканер или решение класса Internet Security. Мы рекомендуем использовать Kaspersky Internet Security. Процесс его установки показан в следующем видео:

w3.org/1999/xhtml»>Шаг 2: Отключиться от интернета

При удалении вируса с компьютера желательно отключаться от интернета, чтобы исключить дальнейшее распространение угрозы: некоторые компьютерные вирусы распространяются через интернет.

Шаг 3: Перезагрузите компьютер в безопасном режиме

Для защиты компьютера при удалении вируса, перезагрузите компьютер в Безопасном режиме. Если вы не знаете, как это сделать, то ниже дается инструкция.

- Выключите компьютер и включите снова

- Когда на экране появится изображение, нажмите F8, чтобы вызвать меню «Дополнительные параметры загрузки»

- Выберите «Безопасный режим с сетевой поддержкой»

- Оставайтесь отключенными от интернета

Шаг 4: Удалите все временные файлы

Далее вам нужно удалить все временные файлы при помощи утилиты «Очистка диска».

Следуйте следующим шагам:

- Нажмите на логотип Windows в правом нижнем углу

- Введите “Temporary Files” (Временные файлы)

- Выберите “Free up disk space by deleting unnecessary files” (удалить ненужные файлы, чтобы освободить дисковое пространство)

- В списке Disk Cleanup «Файлы на удаление» (Files to delete) найдите и выберите «временные интернет-файлы» (Temporary Internet Files) и нажмите «OK»

- Подтвердите выбор «Удалить файлы» (Delete Files)

Некоторые вирусы начинают действовать при перезагрузке компьютера. Удаление временных файлов может удалить вирус. Однако, полагаться только на это не надежно. Чтобы убедиться, что ваш компьютер свободен от вирусов, рекомендуем выполнить следующие шаги.

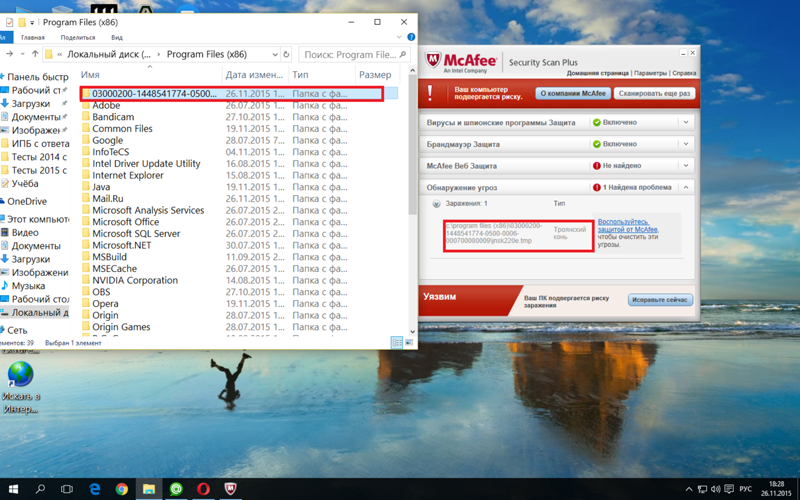

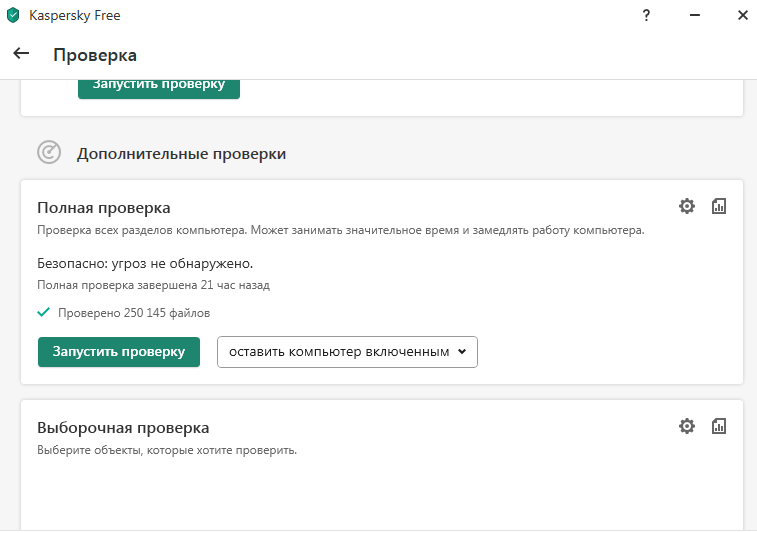

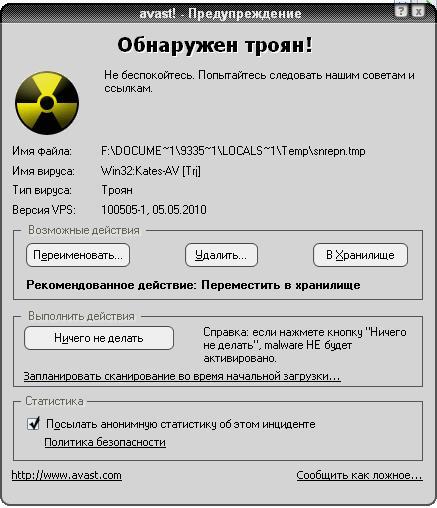

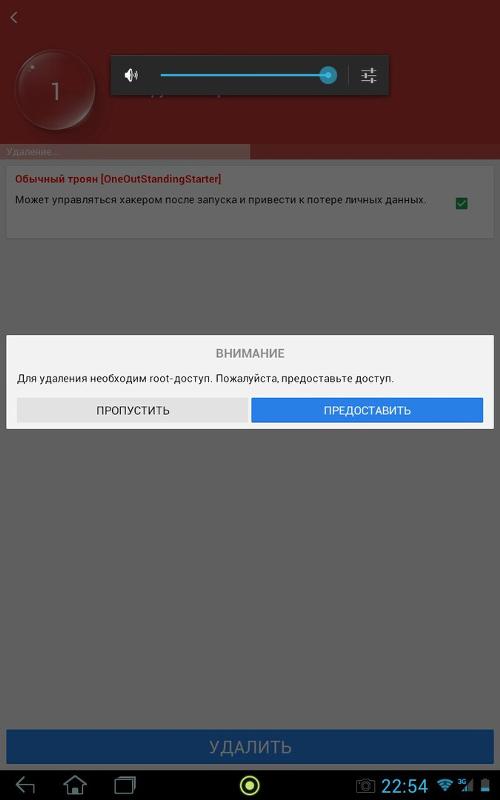

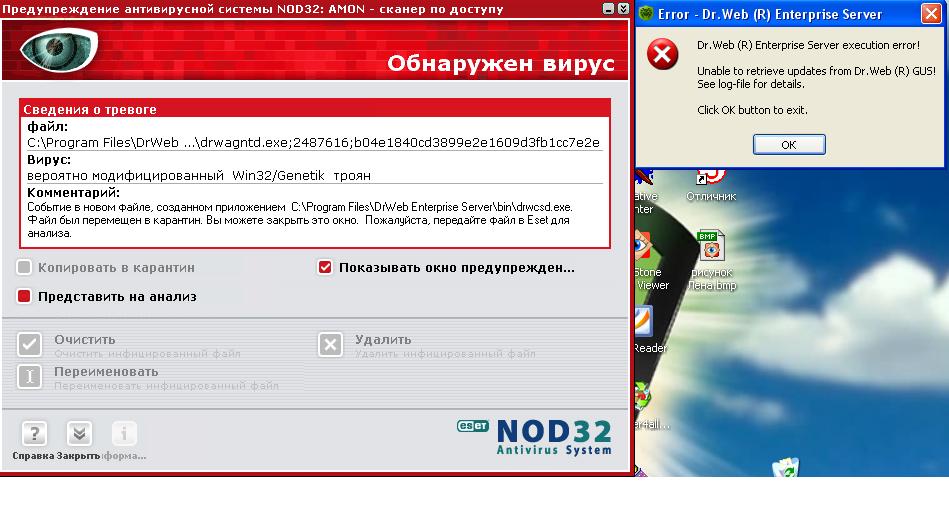

Шаг 5: Запустите сканирование на вирусы

Теперь пора открыть ваш антивирус или решение класса Internet Security и запустить сканирование на вирусы. Если вы используете Kaspersky Internet Security, выберите и нажмите на кнопку ‘Запустить проверку’ (Scan).

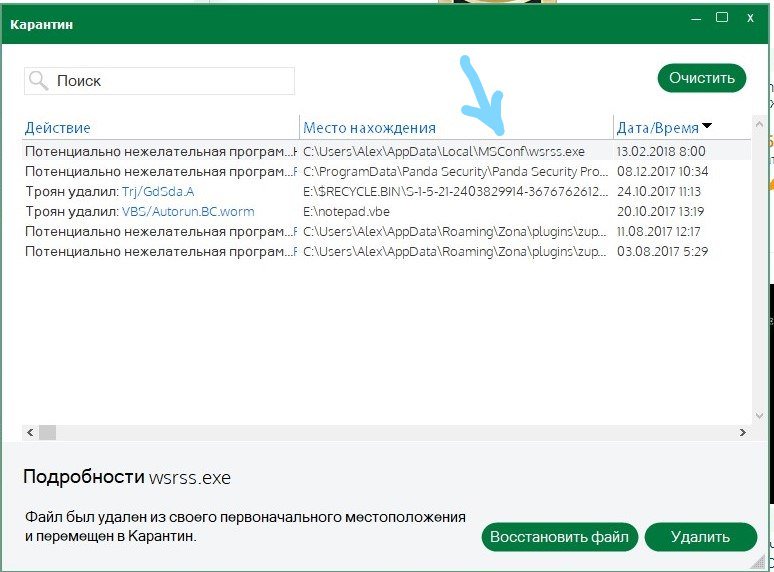

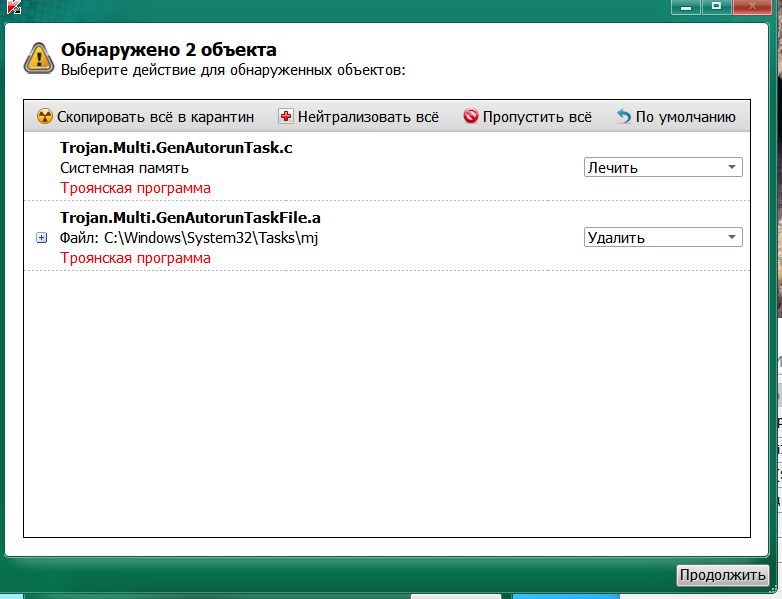

Шаг 6: Удалите вирус или поместите его в карантин

Если нашелся вирус, им может быть затронуто несколько файлов. Выберите «удалить» (Delete) или «поместить в карантин» (Quarantine), чтобы избавиться от вируса. Заново запустите проверку компьютера, чтобы убедиться, что других угроз не осталось. Если нашлись другие угрозы, поместите их в карантин или удалите.

Шаг 7: Перезагрузите компьютер

Теперь, после удаления вируса, вы можете перезагрузить компьютер. Просто включите его, как обычно. «Безопасный режим» больше не нужен.

Шаг 8: Поменяйте все пароли

Чтобы защитить компьютер от дальнейших атак, поменяйте все пароли на тот случай, если они скомпрометированы. Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Это обязательно, только если у вас есть причина считать, что ваши пароли украдены вредоносной программой, но перестраховаться не мешает в любом случае.

Функционал вируса вы всегда можете проверить на веб-сайте производителя вашего антивируса или связавшись с их группой технической поддержки.

Шаг 9: Обновите ваше ПО, браузер и операционную систему

Обновление ПО, браузера и операционной системы снизит риск эксплуатации киберпреступниками брешей в старом коде для установки вредоносных программ на вашем компьютере.

Удаление компьютерного вируса с компьютера Mac

Если у вас компьютер Mac, вам может казаться, что ваш компьютер не может заразиться вирусом. К сожалению, это заблуждение. Для Mac, по сравнению с Windows, создается меньше вирусов, но они существуют.

w3.org/1999/xhtml»>Некоторые Mac-вирусы маскируются под антивирусные продукты. Если вы случайно скачали один из таких вирусов, то ваш компьютер может быть заражен. Вот три примера вирусов такого типа: ‘MacDefender’, ‘MacProtector’ и ‘MacSecurity’.

Если вам кажется, что на вашем компьютере Mac завелся вирус, нужно выполнить следующие шесть шагов, чтобы удалить его:

- Выйдите из приложения или программного продукта, который, как вам кажется, заражен.

- Откройте «Мониторинг системы» и запустите поиск известных вирусов Mac, таких как MacDefender, MacProtector и MacSecurity.

- При обнаружение любого из этих вирусов, нажмите «Остановить процесс», затем закройте «Мониторинг системы».

- Затем откройте папку «Приложения» и перетащите файл в Корзину.

- Не забудьте потом очистить Корзину, чтобы насовсем удалить вирус.

- Убедитесь, что ваше ПО и приложения обновлены до последних версий – таким образом вы установите последние версии обновлений безопасности.

Чтобы проверить, что вы ничего не пропустили, и убедиться в защите вашего Mac, рассмотрите вариант установить и запустить антивирусное решение, если его у вас уже нет. Мы рекомендуем использовать комплексное решение класса Internet Security, такое как Kaspersky Total Security.

Что такое компьютерный вирус?

Компьютерный вирус – это вид вредоносного ПО, отличительной чертой которого является его самовоспроизведение – он копирует себя на любой носитель, который подключается к компьютеру.

Компьютерные вирусы так называются из-за того, что, по аналогии с настоящими вирусами, они способны самовоспроизводиться. После того, как вирус заражает ваш компьютер, он распространяет себя таким образом. При заражении вирусом компьютер может начать работать медленнее, возможны перебои в его работе.

w3.org/1999/xhtml»>Существует три основных пути, которыми ваш компьютер может заразиться компьютерным вирусом.

Во-первых, компьютер может заразиться через съемные носители, такие как USB-флешки. Если вы вставите в компьютер флешки или диск, полученный от неизвестных источников, то он может содержать вирус.

Иногда хакеры оставляют зараженные флешки или диски на рабочих столах людей или в публичных местах, например, в кафе, с расчетом распространить таким образом компьютерный вирус. Люди, которые совместно используют USB-носители, также могут переносить таким методом файлы с зараженного компьютера на незараженный.

Другой способ заражения компьютера вирусом – это скачать вирус из интернета.

Если вы загружаете ПО или приложения на ваш компьютер, обязательно берите их из доверенных источников, таких как Google Play или App Store у Apple. Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Не загружайте ничего из всплывающих окон или с веб-сайтов, о которых ничего не знаете.

Третий возможный способ заражения компьютера вирусом – при открытии вложения или нажатии на ссылку в спам-сообщении, которое вы получили по почте.

При получении почтовых сообщений от отправителя, которого не знаете или которому не доверяете, не открывайте такие сообщения. При открытии такого сообщения, не открывайте никаких вложений в нем и не нажимайте на ссылки.

Признаки того, что на вашем компьютере есть вирус

Есть несколько признаков того, что на вашем компьютере завелся вирус.

Во-первых, вас должно насторожить, если ваш компьютер стал тормозить. Если задачи выполняются дольше, чем обычно, то возможно, ваш компьютер заражен.

Во-вторых, будьте внимательны при появлении на компьютере подозрительных приложений или программ, о которых вы ничего не знаете. Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Если вы заметили, чтобы на компьютере появилось приложение или программа, которую вы не скачивали, будьте осторожны.

Желательно удалить все программы на компьютере, которые вам неизвестны, а затем запустить сканирование в антивирусе или защитном устройстве класса Internet Security, чтобы проверить компьютер на наличие угроз. Если при закрытии браузера возникают всплывающие окна – это верный признак того, что компьютер заражен вирусом. Если вы заметите такое, сразу же примите меры, чтобы удалить вирус. Для этого следуйте инструкциям, данным выше.

Еще один признак возможного заражения компьютера вирусом – это странности в работе приложений или программ. Если программы стали завершаться аварийно по непонятной причине, то, возможно, на вашем компьютере завелся вирус.

И наконец, зараженный компьютер может начать перегреваться. Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Если вы заметите такое, проверьте компьютер на вирусы, запустив антивирус или защитное решение класса Internet Security.

Как компьютер может заразиться вирусом через электронную почту?

Ваш компьютер может заразиться вирусом по электронной почте, но только в том случае, если вы откроете вложение в спам-сообщении или нажмете на ссылку в таком сообщение.

Ваш компьютер не может заразиться только из-за того, что вы получите по почте спам. При получении таких сообщений отметьте их как спам или как нежелательные (junk) и обязательно сотрите их. У большинства поставщиков услуг электронной почты (например, у Gmail) этот процесс автоматизирован, но если вдруг какие-то нежелательные сообщения все же просочатся, то вручную отметьте их как спам и не открывайте их.

Как защитить компьютер от вирусов

Вот основные способы, которые позволят вам защитить компьютер от вирусов:

- w3.org/1999/xhtml»>

- Используйте антивирус или решение класса Internet Security, такое как Kaspersky Total Security. Для защиты мобильного устройства Android рассмотрите Kaspersky Internet Security для Android.

- Просмотрите отзывы пользователей о приложениях и программных продуктах.

- До загрузки приложений и ПО прочитайте описание от разработчиков.

- Загружайте приложения и ПО только с доверенных сайтов.

- Проверяйте, сколько раз были загружены приложения и программные продукты. Чем больше число загрузок, тем лучше.

- Проверяйте разрешения, которые запрашивают приложения и программы. Насколько они обоснованы?

- Никогда не нажимайте на непроверенные ссылки в спам-сообщениях, почте и на незнакомых веб-сайтах.

- Не открывайте вложения в спам-сообщениях.

- Вовремя обновляйте ПО, приложения и операционную систему.

- При использовании публичных Wi-Fi сетей используйте безопасное VPN-соединение, например Kaspersky Secure Connection.

- Никогда не подключайте к вашему компьютеру неизвестные USB-флешки, не вставляйте неизвестные диски.

Не подвергайте себя риску заражения. Защищайте свой компьютер при помощи Kaspersky Total Security.

Связанные статьи:

Как удалить вирусы, трояны, шпионы вручную

Не всегда можно с легкостью обнаружить заражение компьютера, потому что киберпреступники принимают все возможные меры и техники чтобы скрыть свой код и скрыть действия своих программ на зараженном компьютере.

Проблематично выделить симптомы зараженного компьютера, так как большинство симптомов можно отнести к конфликтам оборудования или ПО, однако есть несколько вариантов, по которым можно предположить, что ваш компьютер был заражен:

- Получение сообщения об ошибке «Internet Explorer не может отобразить страницу», при попытках доступа к определенным веб-сайтам

- Ваш браузер (будь то Chrome, Opera или Safari) подвисает, застывает на время или не отвечает

- Изменяется домашняя (стартовая) страница браузера

- Заблокирован доступ к популярным сайта по безопасности (сайты антивирусов и т.

п.)

- Вы попадаете совсем не на те страницы, на которые собирались войти

- Вы получаете многочисленные всплывающие сообщения в браузере

- Странные, не известные панели инструментов в верхней части браузера

- Ваш компьютер работает медленнее, чем обычно

- Ваш компьютер на время или намертво зависает

- Появляются новые иконки, вам не известные

- Компьютер перезагружается сам по себе, без предупреждений

- Получение сообщений об ошибках (говорящие что какие-либо системные файлы отсутствуют или повреждены

- Вы не можете получить доступ к панели управления, диспетчеру задач, редактору реестра или командной строке

Эта статья представляет из себя исчерпывающее руководство, с которым возможно удалить большую часть вредоносных программ, которые могут находиться на вашем компьютере.

И если у вас обнаружен любой из вышеперечисленных симптомов, то настоятельно рекомендуется следовать этому руководству, чтобы проверить и удалить любую инфекцию, что могла проникнуть на ваш компьютер.

Как удалить вирусы, вымогателей, червей, троянских коней, руткиты, кейлоггеры, дозвонщики , шпионские программы, рекламного ПО, объекты BHO и другие вредоносные программы

Некоторые виды вредоносных программ могут не позволить вам (будут блокировать все попытки) запустить описанные ниже утилиты или сканеры, пока система запущена в обычном режиме.

Если это произойдет, рекомендуем вам запустить компьютер в безопасном режиме с загрузкой сетевых драйверов и попытаться запустить сканирование оттуда. Но сперва все же попробуйте запуск системы в обычном режиме.

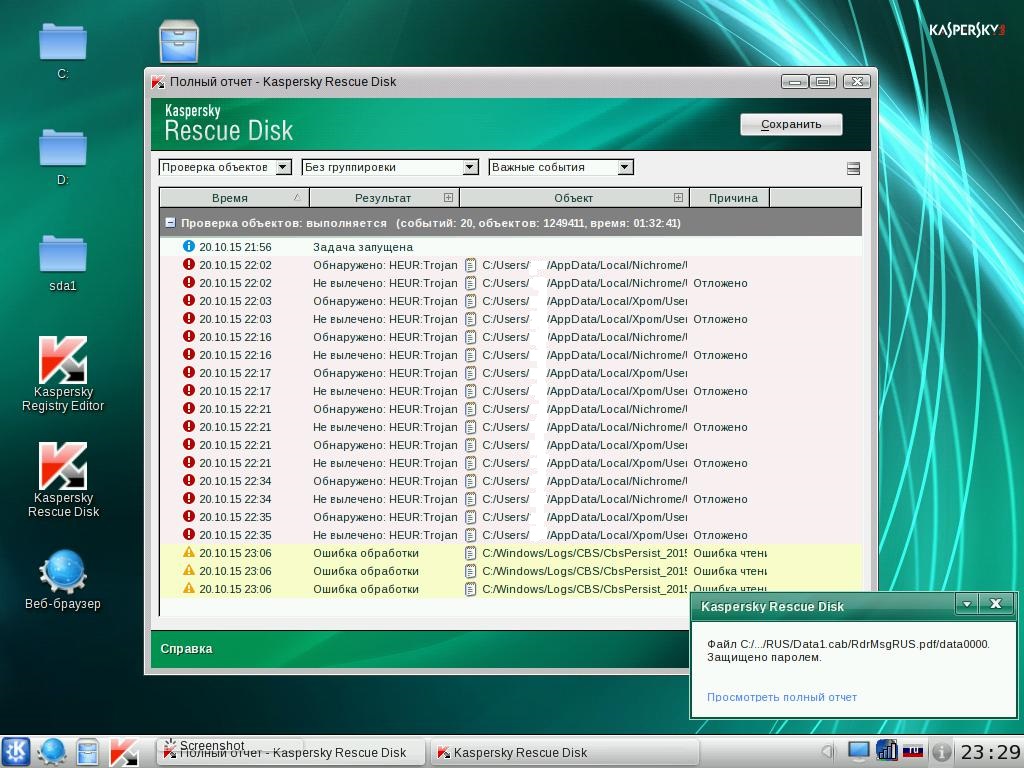

ШАГ 1: Удаляем все инфекции из Master Boot Record с Kaspersky TDSSKiller

Некоторые вредоносные программы, защищая себя, устанавливают руткит на зараженном компьютере, который загружается до загрузки операционной системы. Удаление таких видов руткитов и будет первым шагом. Для этого воспользуемся программой сканером TDSSKiller.

- Скачиваем последнюю актуальную версию TDSSKiller (ссылка на описание и скачивание)

- Запускаем программу, дважды щелкнув по файлу TDSSKiller.

- Выбираем пункт «Детектировать файловую систему TDLFS» и нажимаем ОК

- Далее нам надо запустить саму проверку, для чего нажимаем «Начать сканирование»

- Теперь Kaspersky TDSSKiller будет сканировать ваш компьютер на наличие вредоносных программ и инфекции

- После того как сканирование закончится TDSSKiller сообщит Вам, что найдены угрозы или же если компьютер чист, что заражений не обнаружено. Если же, что-то будет найдено, то будет подобный экран:

- Чтобы удалить инфекцию просто нажмите на кнопку «Продолжить» и TDSSKiller попытается удалить инфекцию.

ШАГ 2: Используем RKill для завершения любых вредоносных процессов

RKill это программа, которая прекращает, завершает вредоносные процессы, запущенные на вашем компьютере, так что мы сможем выполнять следующий шаг (а это сканирование и удаление), не отвлекаясь на это вредоносное ПО и его методы противодействия удалению.

Поскольку эта утилита только завершает вирусные процессы, и не удаляет сами вирусы, то не следует перезагружать компьютера, так как все вирусные программы опять загрузятся и запустятся автоматически.

- Загружаем RKill (ссылка для скачивания). Обратите внимание файл упакован в rar архив и защищен паролем (пароль архива: freeprotection). Так пришлось поступить вынужденно, так как Google, как и некоторые антивирусы, считает этот файл подозрительным. Но мы вас заверяем, что он безопасен.

Пожалуйста, обратите внимание, что мы будем использовать переименованную версию RKill, для того чтобы вредоносное ПО не пыталось блокировать эту утилиту. Так как она достаточно популярна и вирусописатели учитывают возможность её использования. (По ссылке будет автоматически загружен RKill переименованный в iexplore.exe)

- Дважды щелкайте по ярлыку RKill для его запуска

- Теперь Rkill запущен и работает в фоновом процессе, сканируя нашу систему на вредоносные процессы и автоматически завершая их.

Так что наберитесь терпения, программа сообщит вам, когда закончит

- По завершению работы RKill откроет полный журнал проведенной работы в блокноте. Не перезагружайте компьютер, иначе все вирусы заново загрузятся. Переходим к следующему шагу

ШАГ 3: Удаляем троянов, и других зловредов с помощью Malwarebytes Anti-Malware FREE

Malwarebytes Anti-Malware Free использует мощную технологию для обнаружения и удаления всех видов вредоносных программ, включая червей, троянов, руткитов, дозвонщиков , шпионских программ и многих других.

- Скачайте Malwarebytes Anti-Malware Free по ссылке ниже, затем дважды щелкните на нем, чтобы установить его. Malwarebytes Anti-Malware cсылка для скачивания

- Когда начинается установка, следуйте написанным инструкциям. Не вносите изменения в настройки по умолчанию, кроме последнего окошка, уберите галочку с «Включить бесплатный тестовый период» и нажимайте кнопку «Завершить».

- После запуска, придется немного подождать, так как Ant-Malware необходимо обновить свои базы, после обновления нажмите на кнопку справа внизу «Scan Now», что означает сканировать:

- Процесс проверки системы может занять длительное время.

Отвлекитесь на время сканирования, чтобы время проверки прошло быстрее 8)

Отвлекитесь на время сканирования, чтобы время проверки прошло быстрее 8) - По окончанию проверки программа выдаст перечень всех обнаруженных угроз. Нажимаем на кнопку «Apply Actions», что удалит все обнаруженные угрозы.

- После удаления программа выдаст запрос на перезагрузку компьютера. Нажмите «No», ведь нам предстоит следующий шаг с другим сканером

ШАГ 4: Удаляем руткиты из системы с помощью HitmanPro

HitmanPro это еще один стоящий сканер безопасности, который мы будем использовать, чтобы очистить ваш компьютер от вредоносного ПО (вирусы, трояны, руткиты и т.д.), которые проникли в вашу систему, несмотря на все меры безопасности, которые вы предприняли (антивирусные программы, брандмауэры и т.д.).

- Скачиваем HitmanPro по ссылке ниже и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания HitmanPro. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию сканера по кнопке «Загрузить» слева)

- После запуска следуйте инструкциям, нажимая далее, пока не начнется процесс сканирования.

Настройки можно вообще не трогать

Настройки можно вообще не трогать - Сканирование, также может занять длительное время в зависимости от ваше системы. В зависимости от угрозы, фон программы меняется от синего до красного (не пугайтесь)

- По окончанию проверки перед вами будет весь список обнаруженных угроз, у вас есть возможность по каждой записи выбрать дальнейшее действие либо удалить, либо пропустить. Нажимаем кнопку «Далее». Стоит отметить, что после этого программа задумается (возможно надолго) она будет создавать точку восстановления на случай непредвиденного сбоя

- В следующем окне нас ждет «сюрприз» предлагающий ввести код активации. Нажимаем кнопку «Активация бесплатной лицензии», которая позволит бесплатно пользоваться программой в течении 30 дней. После чего все наши отмеченные угрозы будут удалены.

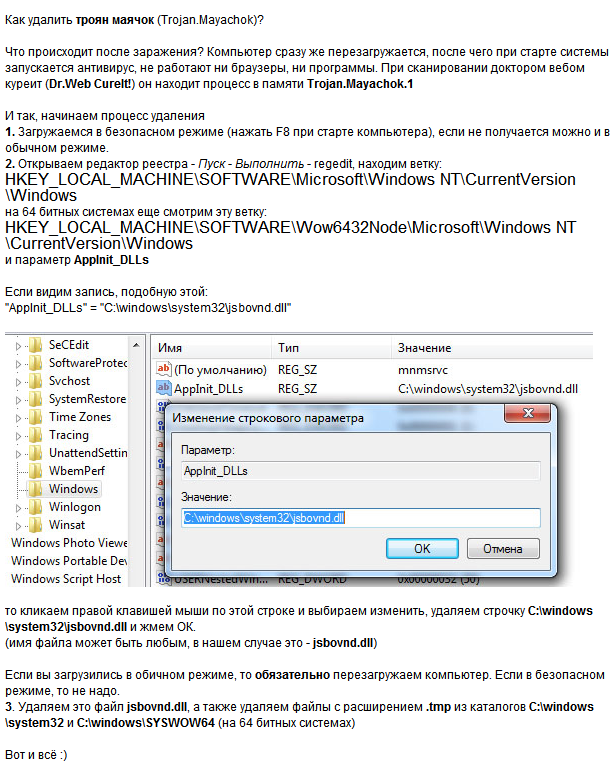

ШАГ 5: Чистим реестр от заразы с RogueKiller

Вредоносные программы часто добавляют свои ключи реестра Windows, для своих «нехороших дел», и для того чтобы их удалить нам нужно просканировать систему программой RogueKiller.

- Скачиваем RougeKiller по ссылке указанной ниже. и дважды щелкаем по нему, чтобы его запустить. Ссылка для скачивания RougeKiller. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева)

- После запуска программы, подождем немного пока пройдет автоматическое подготовительное сканирование, затем нажимаем на кнопку «Scan»

- После завершения сканирования, нажимаем кнопку «Delete», чтобы удалить все обнаруженные вредоносные записи в реестре

ШАГ 6: Удаляем все рекламное ПО с компьютера с помощью AdwCleaner

Утилита AdwCleaner сканирует систему и установленные браузеры на предмет наличия рекламного ПО, которое отображается пользователю, рекламируя те или иные услуги, фирмы, сайты и т.д., и которое установлено без вашего ведома.

- Скачиваем AdwCleaner по ссылке указанной ниже. ВНИМАНИЕ!! архив запаролен пароль freeprotection.ru Вводим пароль, распаковываем файл и дважды щелкаем по файлу, чтобы его запустить.

Ссылка для скачивания AdwCleaner. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева)

Ссылка для скачивания AdwCleaner. (Эта ссылка откроет новую страницу, на которой вы сможет скачать последнюю версию программы по кнопке «Загрузить» слева) - Перед запуском программы, необходимо закрыть все открытые браузеры, иначе программа не запуститься. Если вы этого не сделаете, она сама попросит вас об этом

- После запуска, нажмите кнопку «Сканировать», и AdwCleaner начнет сканировать ваш компьютер на предмет наличия рекламного ПО, которое в последнее время раздражает не хуже вирусов

- По окончанию сканирования нажмите на кнопку «Очистить» и будет удалено все обнаруженное рекламно ПО с вашего компьютера, которое в последнее время раздражает не хуже вирусов. И самое главное по окончанию компьютер будет перезагружен автоматически.

После использования всех программ в инструкции вы избавитесь практически от любого вредоносного ПО которое могло проникнуть в вашу систему, несмотря на установленный антивирус.

Как удалить вирус троян с ноутбука или компе универсальный метод

Как часто Вам приходится сталкиваться с вирусами или trojan? На моем личном ПК подобных проблем не возникает, благодаря надежному защитному ПО, но знакомые частенько спрашивают, как удалить вирус троян с ноутбука или стационарного компьютера. В этой статье я расскажу о простейших способах, которые должен знать каждый юзер.

В этой статье я расскажу о простейших способах, которые должен знать каждый юзер.

Я работаю в компьютерной отрасли не первый год, и за это время устранил сотни вредоносных утилит. Иногда даже самый «навороченный» антивирус не способен решить проблему. Приходится использовать специализированный софт конкретно для каждой ситуации. Частенько на помощь приходят встроенные приложения и возможности Windows.

СОДЕРЖАНИЕ СТАТЬИ:

Последствия негативного воздействия

Когда троян проникает в систему начинают происходить странные вещи:

- Перестают работать разъемы USB;

- Система самостоятельно перезагружается;

- Производительность ПК снижается, будто что-то потребляет большую часть ресурсов;

- Не переключается языковая раскладка;

- Браузер медленно открывает страницы, а некоторые вообще не загружаются;

- На рабочем столе появляется уведомление, которое блокирует все Ваши действия и просит отправить SMS для снятия ограничения.

Это лишь часть неприятных последствий проникновения вирусов в ОС Windows.

Решения

Нельзя сказать, что существует один универсальный способ для «лечения». Хакеры постоянно придумывают что-то новенькое, не позволяя расслабляться. Поэтому, некоторые трояны можно устранить очень быстро, а над другими придется изрядно попотеть.

Форматирование диска

Этот путь нежелателен для большинства пользователей, поскольку все данные с носителя будут удалены. Но иногда только таким образом можно спасти ситуацию.

Если вирусы крепко засели в системе, то проще отформатировать всё и переустановить ОС.

Рекомендую начинать с других способов.

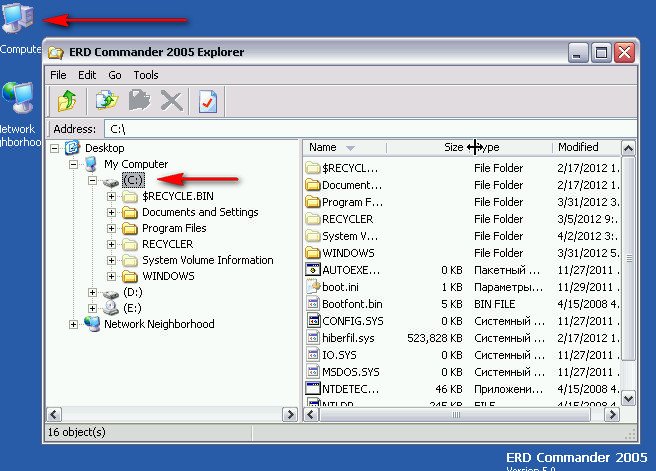

Если система не запускается

В таком случае Вам не обойтись без установочного диска. Придется выполнить загрузку в безопасном режиме и вручную зачистить все следы трояна. Подробнее я расскажу далее.

Не появляется рабочий стол

Такое случается после поражения некоторых системных ресурсов. После загрузки перед Вами появляется чёрный экран с курсором.

После загрузки перед Вами появляется чёрный экран с курсором.

Чтобы запустить процесс «Проводник», кликаем Ctrl + Esc +Shift и запускаем «Менеджер задач». В верхнем меню выбираем «Файл» — «Новая задача». Вводим:

Explorer.exe

Если не открываются сайты социальных сетей

Очень распространенное «заболевание», которое сводит с ума многих пользователей. Чаще всего решение скрывается в файле hosts:

Его нужно открыть в любом текстовом редакторе и удалить все записи. Затем перезагрузить ПК.

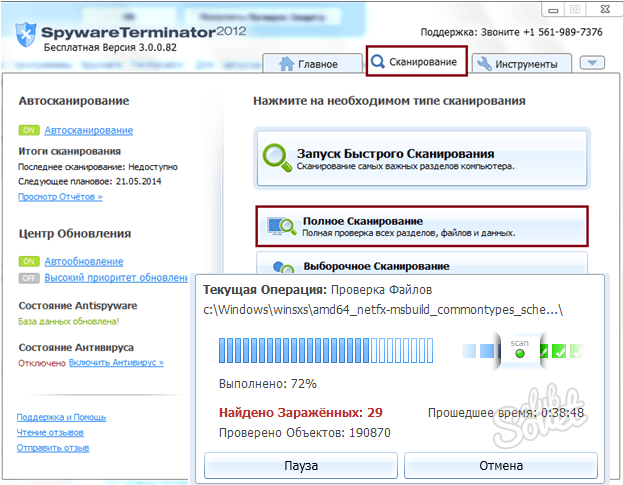

Полное сканирование

Как только заподозрили неладное, следует воспользоваться установленным антивирусом, запустив тщательную проверку. Это может занять несколько часов и поможет убрать вредоносный код с компьютера.

Внимание! Выполнять данную процедуру желательно в безопасном режиме! Чтобы в него войти, следует во время загрузки Windows нажать F8 на клавиатуре. Появится меню, в котором выбираем соответствующий пункт.

После запуска ОС, большинство драйверов и сетевых сервисов не будут включены, что позволит провести полноценное сканирование и избавиться от «недуга». Кроме того, антивирусный софт получит доступ к ресурсам, которые в обычном режиме могут быть заблокированы троянским софтом.

DrWeb CureIt!

Если проверка не принесла желаемого результата (не было выявлено никаких проблем), то следует скачать бесплатно утилиту Cure It, которая содержит самые последние определения вирусов и может найти проблемы.

Удаление процессов из автозагрузки

Открываем консоль «Выполнить» (Win + R) и прописываем команду:

Msconfig

После появления на экране окна настройки, переходим во вкладку «Автозагрузка» и снимаем галочки напротив подозрительных пунктов. Вот пример:

Устраняйте всё, что Вы лично не устанавливали. Если возникают сомнения, то зайдите в интернет с андройд планшета (или любого другого устройства) и «забейте» в поиск подозрительную строку, чтобы узнать её назначение.

Я написал уже много разных статей на тему лечение вирусов, можно будет глянть и там, может подойдет другой метод лучше.

Отдельно стоит упомянуть о вирусе Artemis (Артемида), который копирует свои файлы на диск, а потом начинает их дублировать. Таким образом свободное место начинает быстро заканчиваться. Чаще всего троян поражает только системы на базе Win32.

В автозапуске его процесс называется (randomname).dll. Если встретите что-нибудь подобное, без раздумий удаляйте.

Очистка дисков

Я настоятельно рекомендую зачистить все файлы, которые связаны с точками восстановления, поскольку в них может содержаться вредоносный код. Также, стоит удалить временные файлы в папках Temp и просмотренные страницы браузера. Командную строку использовать не придется. Для этой цели подойдет любое сторонне ПО: Wise Care 365, CCleaner.

Используем AVZ, Ad-Aware

Чтобы защититься от шпионских приложений можно скачать данные мини-утилиты, которые могут бороться не только с Spyware, но и другими разновидностями Trojan.

Надеюсь материал был полезным, не забываем поделится им в социальных сетях по кнопкам ниже. До новых встреч.

Предотвращение и удаление вирусов и других вредоносных программ

Что такое компьютерный вирус?

Компьютерный вирус — это небольшая программа, которая распространяется между компьютерами и мешает их нормальному функционированию. Компьютерный вирус может повреждать или удалять данные, использовать клиент электронной почты для рассылки вируса на другие компьютеры или даже полностью удалять содержимое жесткого диска.

Компьютерные вирусы зачастую распространяются с использованием вложений в сообщения электронной почты или мгновенных сообщений. По этой причине не следует открывать вложения в сообщениях электронной почты, полученных из неизвестных источников. Вирусы могут быть замаскированы под забавные изображения, поздравительные открытки, звуковые или видеофайлы. Кроме того, компьютерные вирусы распространяются через файлы, загружаемые из Интернета. Они могут быть скрыты в пиратском программном обеспечении или в других файлах и программах, загружаемых пользователями.

Симптомы наличия вирусов

Сведения о симптомах наличия компьютерного вируса см. на веб-сайте

Безопасность ПК Майкрософт.

Что такое вирус-червь?

Вирус-червь — это компьютерный код, который распространяется без взаимодействия с пользователем. Большинство вирусов-червей содержится во вложениях электронной почты. Они заражают компьютер при открытии таких вложений. Вирус-червь осуществляет поиск файлов на зараженном компьютере, таких как адресные книги или временные веб-страницы, которые содержат адреса электронной почты. Вирус-червь использует эти адреса для рассылки зараженных сообщений электронной почты, зачастую эти программы подделывают адреса отправителей в последующих сообщениях электронной почты, чтобы казалось, что сообщения пришло от знакомого вам человека. Вирусы-черви, которые автоматически распространяются через сообщения электронной почты, сети или уязвимости операционной системы, чаще всего наносят вред системам, прежде чем бывают обнаружены. Вирусы-черви не всегда разрушают систему компьютеров, но обычно их наличие негативно сказывается на производительности компьютера и ведет к нестабильной работе.

Что такое программа-троян?

Вредоносная программа типа «Троянский конь» — вредоносная программа, которая скрывается внутри других программ. На компьютер такая программа-троян попадает вместе с законными программами, например, с заставками. Затем эта программа помещает код в операционную систему, который позволяет злоумышленнику получить доступ к зараженному компьютеру. Подобные программы обычно не распространяются сами по себе. Они распространяются за счет вирусов, вирусов-червей и загружаемого программного обеспечения.

Что такое программа-шпион?

Программа-шпион может быть установлена на компьютере без ведома пользователя. Эти программы могут изменять конфигурацию вашего компьютера или собирать публичные данные и конфиденциальные сведения. Программы-шпионы могут отслеживать осуществляемый вами поиск в Интернете, а также переправлять вас на другие веб-сайты, отличные от тех, которые вы намереваетесь открыть.

Что такое мошенническая программа по обеспечению безопасности?

Мошенническая программа по обеспечению безопасности пытается убедить пользователя, что компьютер заражен, и предлагает загрузить или купить продукт, который устранит компьютерный вирус. Имена таких продуктов зачастую содержат слова Antivirus, Shield, Security, Protection или Fixer. Благодаря этому они кажутся легальными. Часто они запускаются сразу же после загрузки программы или при следующем запуске компьютера. Мошеннические программы по обеспечению безопасности могут препятствовать запуску приложений, например, Internet Explorer. Мошеннические программы по обеспечению безопасности могут также отображать легальные и важные файлы Windows как вирусы. Стандартные сообщения об ошибках или всплывающие сообщения могут содержать следующие предложения:

Имена таких продуктов зачастую содержат слова Antivirus, Shield, Security, Protection или Fixer. Благодаря этому они кажутся легальными. Часто они запускаются сразу же после загрузки программы или при следующем запуске компьютера. Мошеннические программы по обеспечению безопасности могут препятствовать запуску приложений, например, Internet Explorer. Мошеннические программы по обеспечению безопасности могут также отображать легальные и важные файлы Windows как вирусы. Стандартные сообщения об ошибках или всплывающие сообщения могут содержать следующие предложения:

Внимание!

Ваш компьютер заражен!

Этот компьютер заражен программой-шпионом и программой для показа рекламы.

Примечание. Если у вас появилось сообщение во всплывающем диалоговом окне, которое напоминает такое предупреждение, нажмите клавиши ALT+F4 на клавиатуре, чтобы закрыть его. Не нажимайте ничего внутри диалогового окна. Если при попытках закрыть окно предупреждение продолжает появляться, это указывает на то, что вероятнее всего это сообщение создано вредоносной программой.

Вы действительно хотите покинуть эту страницу?

Ваш компьютер заражен! Эти программы могут привести к потри данных и повреждению файлов, поэтому их необходимо удалить как можно скорее. Нажмите ОТМЕНА, чтобы избежать этого. Вернитесь на страницу безопасности системы и загрузите ее, чтобы обеспечить безопасность вашего ПК.

Чтобы продолжить, нажмите «OK». Чтобы остаться на данной странице, нажмите «Отмена».

Если у вас появилось данное сообщение, не загружайте и не приобретайте данное ПО.

Что такое вредоносная программа?

Вредоносная программа — термин, который используется для обозначения вредоносного ПО, которое разработано для причинения ущерба или для осуществления нежелательных действий в рамках компьютерной системы. Ниже приведены примеры вредоносных программ.

-

Вирусы

-

Вирусы-черви

-

Программы-троян

-

Программа-шпион

-

Мошеннические программы по обеспечению безопасности

Удаление таких вредоносных программ, как вирусы, программы-шпионны и мошеннические программы по обеспечению безопасности.

Удаление компьютерного вируса или программы-шпиона может быть сложной задачей без средств удаления вредоносных программ. Некоторые вирусы и программы-шпионы могут переустановить свою копию после обнаружения и удаления. К счастью, пользователь может полностью удалить нежелательное ПО, обновив систему и воспользовавшись средствами удаления вредоносных программ.

Для получения дополнительных сведений о удалении компьютерного вируса и программы-шпиона см. следующую статью базы знаний Майкрософт:

2671662. Ресурсы и рекомендации Майкрософт по борьбе с вредоносными программами и вирусами. Примечание. Если вы не можете получить доступ к Интернету на своем компьютере, используйте другой компьютер, чтобы выполнить на зараженном компьютере действия из раздела «Сброс параметров настройки прокси-сервера Internet Explorer».

Чтобы удалить компьютерный вирус и другие вредоносные программы, выполните указанные ниже действия по порядку.

Установка последних обновлений Центра обновлений Майкрософт

Примечание. Компьютерный вирус может препятствовать получению доступа к Центру обновления Майкрософт для установки последних обновлений. Рекомендуется установить автоматический запуск службы автоматического обновления, чтобы не пропустить важные обновления для компьютера. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

Компьютерный вирус может препятствовать получению доступа к Центру обновления Майкрософт для установки последних обновлений. Рекомендуется установить автоматический запуск службы автоматического обновления, чтобы не пропустить важные обновления для компьютера. Дополнительные сведения см. в следующей статье базы знаний Майкрософт:

306525 — Настройка и использование средства «Автоматическое обновление» в Windows

-

Нажмите кнопку Пуск и в поле поиска введите Центр обновления Windows.

-

В области результатов выберите пункт Центр обновления Windows.

-

Нажмите кнопку Проверить наличие обновлений.

-

Следуйте инструкциям по загрузке и установке последних обновлений Windows.

Воспользуйтесь бесплатным средством проверки безопасности Майкрософт.

Майкрософт предлагает бесплатное веб-средство, которое выполняет поиск и помогает устранять программы, представляющие потенциальные угрозы для вашего компьютера. Чтобы выполнить поиск, перейдите на веб-страницу Средства проверки безопасности (Майкрософт).

Используйте средство удаления вредоносных программ Windows.

За дополнительной информацией о проверки безопасности Майкрософт см. в следующей статье базы знаний Майкрософт:

890830 — удаление определенных распространенных вредоносных программ с помощью средства удаления вредоносных программ для Windows

Удаление мошеннических программ по обеспечению безопасности

Если нельзя найти и удалить мошеннические программы по обеспечению безопасности с помощью средства проверки безопасности Майкрософт или средства удаления вредоносных программ для Microsoft Windows, попробуйте выполнить следующие действия:

-

Обратите внимание на названия мошеннических программ по обеспечению безопасности.

В этом примере программа будет названа XP Security Agent 2010.

В этом примере программа будет названа XP Security Agent 2010. -

Перезагрузите компьютер.

-

При появлении логотипа производителя компьютера несколько раз нажмите клавишу F8.

-

После появления соответствующего уведомления с помощью клавиш со стрелками выберите пункт Безопасный режим с загрузкой сетевых драйверов и нажмите клавишу ВВОД.

-

Нажмите кнопку Пуск и проверьте, появилась ли мошенническая программа по обеспечению безопасности в меню Пуск. Если она отсутствует в списке, выберите Все программы и просмотрите список, чтобы найти название этой мошеннической программы.

-

Правой кнопкой мыши щелкните название мошеннической программы по обеспечению безопасности и выберите Свойства.

-

Откройте вкладку Ярлык.

-

В диалоговом окне Свойства проверьте путь к мошеннической программе по обеспечению безопасности, который указан в поле Объект. Например, C:\Program Files\XP Security Agent 2010.

Примечание. Имя папки чаще всего обозначается случайным числом.

-

Нажмите кнопку Расположение файла.

-

В окне Program Files щелкните Program Files в адресной строке.

-

Прокрутите список, пока не найдете папку с мошеннической программой по обеспечению безопасности. Например, XP Security Agent 2010.

-

Щелкните папку правой кнопкой мыши и выберите команду Удалить.

-

Перезагрузите компьютер.

-

Перейдите на сайт Средства проверки безопасности Майкрософт.

-

Нажмите кнопку Скачать сейчас, а затем — Выполнить.

-

Следуйте инструкциям, чтобы найти и удалить мошенническую программу по обеспечению безопасности.

Если вы подозреваете, что компьютер заражен мошеннической программой по обеспечению безопасности, которая не была выявлена с помощью решений безопасности Майкрософт, то можете отправить образцы с помощью формы отправки Центра Майкрософт по защите от вредоносных программ.

Дополнительные сведения о мошеннических программах по обеспечению безопасности см. в разделе веб-сайта Остерегайтесь поддельных оповещений о вирусах.

Установка и запуск программы Microsoft Security Essentials или Защитник Windows

Корпорация Майкрософт предлагает бесплатную программу Microsoft Security Essentials, предназначенную для удаления вредоносного ПО и для защиты компьютера от заражения. Чтобы установить программу Security Essentials, выполните следующие действия.

Чтобы установить программу Security Essentials, выполните следующие действия.

-

Перейдите на веб-сайт Microsoft Security Essentials.

-

Нажмите кнопку Скачать бесплатно.

-

Нажмите кнопку Запустить и следуйте указаниям, чтобы установить Microsoft Security Essentials.

-

Перезапустите свой компьютер после установки.

-

Нажмите кнопку Пуск и выберите пункт Все программы, а затем — Microsoft Security Essentials.

-

Откройте вкладку Главная, выберите параметр проверки Полная, а затем щелкните элемент Проверить сейчас.

Установите автономную версию Защитника Microsoft Windows.

Автономная версия Защитника Microsoft Windows — средство для удаления трудновыявляемых вирусов, запуск которых осуществляется до запуска ОС Windows. Следуйте инструкциям для использования автономной версии Защитника Microsoft Windows:

-

На незараженном компьютере перейдите на веб-страницу What is Windows Defender Offline (Что такое автономный Защитник Microsoft Windows).

-

Щелкните Download the 32 bit version (Скачать 32-битную версию) или Download the 64 bit version (Скачать 64-битную версию) в зависимости от используемой системы. Если вы не знаете, какая система запущена у вас, перейдите на веб-страницу Is my PC running the 32-bit or 64-bit version of Windows (Определение разрядности используемой версии Windows (32-разрядная или 64-разрядная)).

-

При появлении запроса щелкните Сохранить как, затем сохраните файл на DVD-диске, CD-диске или USB-устройстве флэш-памяти.

-

Поместите DVD-диск, CD-диск или USB-устройство флэш-памяти в привод зараженного компьютера, а затем перезапустите его.

-

При появлении запроса нажмите клавишу, чтобы выбрать параметр запуска компьютера, например, F12, F5 или F8 (в зависимости от компьютера, который вы используете).

-

Используйте клавиши со стрелками, чтобы выбрать диск, на котором установлен файл автономной версии Защитника Microsoft Windows. Автономная версия Защитника Microsoft Windows будет запущен, после этого он немедленно начнет поиск вредоносных программ.

Дополнительные сведения об удалении компьютерного вируса см. на веб-странице How do I remove a computer virus (Удаление компьютерного вируса).

Защита компьютера от вредоносных программ

Выполните следующие действия, чтобы защитить свой компьютер от вредоносных программ.

Включите брандмауэр.

-

Откройте меню Пуск и выберите пункт Панель управления.

-

В поле Поиск введите брандмауэр, а затем щелкните элемент Брандмауэр Windows.

-

На левой панели выберите элемент Включение и отключение брандмауэра Windows (возможно, вам будет предложено сменить пароль).

-

Под каждым сетевым расположением щелкните Включить (рекомендуется) (Windows Vista) или Включить брандмауэр Windows (Windows 7), а затем нажмите кнопку ОК.

Сведения о способе включения брандмауэра в Windows 7 см. на веб-странице Turn Windows 7 Firewall on or off (Включение и выключение брандмауэра Windows 7).

Поддержание компьютера в актуальном состоянии

Дополнительные сведения об автоматической установки обновлений для Windows см. следующую статью базы знаний Майкрософт:

следующую статью базы знаний Майкрософт:

306525. Настройка и использование средства «Автоматическое обновление» в Windows

Установите Microsoft Security Essentials и постоянно обновляйте программу.

Дополнительные сведения об установке и использовании Microsoft Security Essentials см. на веб-странице Microsoft Security Essentials.

Не позволяйте обманным путем заставить вас загрузить вредоносное ПО.

Ниже даны советы, которые помогут вам избежать скачивания нежелательного ПО:

-

Загружайте программы только с веб-страниц, которым доверяете. Если вы не уверены в легальности программы, которую хотите загрузить, введите ее название в средство поиска, чтобы узнать, было ли заявлено другими пользователями, что она содержит программу-шпиона.

-

Ознакомьтесь со всеми предупреждениями системы безопасности, лицензионными соглашениями и заявлениями о конфиденциальности, которая связанны с любым загружаемым ПО.

-

Никогда не нажимайте кнопку «Принимаю» или «ОК», чтобы закрыть окно программы, которая может быть программой-шпионом. Вместо этого нажмите значок «x» красного цвета в углу окна или клавиши ALT+F4 на клавиатуре.

-

Будьте в курсе бесплатных программ для доступа к музыке и фильмам, также убедитесь, что вы знаете о всех программах, которые включают эти программы.

-

Используйте учетную запись обычного пользователя, а не администратора. Дополнительные сведения см. на веб-странице Why use a standard account instead of an administrator account (Использование учетной записи обычного пользователя, а не администратора).

Дополнительные сведения о защите компьютера от вирусов см. на веб-странице How to boost your malware defense and protect your PC (Усиление защиты от вредоносных программ и повышение уровня безопасности ПК).

Сброс параметров прокси-сервера Internet Explorer

Вредоносное ПО может изменить настройки прокси-сервера Internet Explorer, и эти настройки могут препятствовать получению доступа к Центру обновления Windows или любому веб-сайту безопасности Майкрософт.

Для изменения параметров прокси-сервера браузера Internet Explorer нажмите кнопку или ссылку Исправить. Нажмите кнопку Выполнить в диалоговом окне Скачивание файла и следуйте инструкциям мастера устранения проблем.

Примечания.

-

Мастер может быть доступен только на английском языке. При этом автоматическое исправление подходит для любых языковых версий Windows.

-

Если вы не используете компьютер, на котором возникла проблема, решение Fix It можно сохранить на устройстве флэш-памяти или компакт-диске, а затем запустить на нужном компьютере.

Если вы хотите самостоятельно изменить настройки прокси-сервера Internet Explorer, выполните следующие действия:

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Выполнить скопируйте и вставьте следующее:

reg add «HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings» /v ProxyEnable /t REG_DWORD /d 0 /f

-

Нажмите кнопку ОК.

-

Нажмите кнопку Пуск и выберите пункт Выполнить.

-

В поле Выполнить скопируйте и вставьте следующее:

reg delete «HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings» /v ProxyServer /f

-

Нажмите кнопку ОК.

Сведения о способе сброса настроек прокси-сервера браузера Internet Explorer см. в статье базы знаний Майкрософт:

2289942. Сброс параметров прокси-сервера Internet Explorer.

Получение поддержки по вопросам безопасности и защиты от вирусов

Для США

Хотите напрямую обратиться к специалисту? Наши обученные специалисты службы поддержки Майкрософт готовы помочь:

Служба вопросов и ответов

Для США и Канады

Защитите свой ПК от вирусов и вредоносных программ:

Центр решений для обеспечения безопасности и защиты от вирусов

Получите помощь в установке обновлений:

Центр обновления Windows: Вопросы и ответы

Помощь по вопросам безопасности для ИТ-специалистов:

TechNet — устранение неполадок и поддержка по вопросам безопасности

Поддержка по странам:

Международная поддержка

Если на вашем компьютере установлена Windows 8, щелкните здесь,чтобы получить информацию о защите компьютера от вирусов, или здесь, чтобы получить информацию о поиске и удалении вирусов.

Для других регионов

Чтобы получить поддержку по вопросам безопасности и защиты от вирусов за пределами Северной Америки, посетите веб-сайт Служба поддержки Майкрософт.

Как удалить вирусы из зараженного компьютера или ноутбука.

Процесс удаления вирусов из компьютера самостоятельно тернист. Вредоносные программы хорошо научились защищать себя от антивирусов. Бывает, что удалить вирусы с одного раза не получается. Приходится прогонять антивирусные программы по несколько раз, причем несколькими антивирусными программами. Дело в том, что у каждой антивирусной программы есть своя антивирусная база. Она непрерывно пополняется свежими телами новых вирусов. Опасными для заражения являются только свежие вирусы. И не факт, что такие вирусы включены в базу одного антивируса. Вероятность обнаружения нового вируса растет с количеством используемых антивирусных программ. Вывод: чем больше антивирусов проверили ваш компьютер, тем выше вероятность удаления вируса.

На зараженном компьютере и ноутбуке многие вирусы не лечатся. Более того, часто на зараженный компьютер или ноутбук вы не сможете установить антивирус. Вирусы научились блокировать установку антивирусов. Радикальное удаление вирусов начинается с того, что жесткий диск снимают и устанавливают вторым на компьютер с антивирусным программным обеспечением. При этом нужно обойти систему защиты Windows и обеспечить доступ ко всем папкам на зараженном диске, иначе некоторые области на диске останутся не пролеченными, вирусы останутся в компьютере. Это возможно не на всех версиях Windows, обычно на профессиональных.

Далее производится лечение вирусов и троянов с помощью обновленных антивирусных программ. Лучше лечить и удалить вирусы в помощью нескольких антивирусов. Как правило, для этого используют лучшие российские и зарубежные антивирусные программы или специальные бесплатные утилиты – Касперского (Kaspersky virus removal toolkit), DRWEB (Cureit), NOD32. Если доступ на эти сайты блокирован, то это явный признак заражения.

Однако то, что известные антивирусы не находят вирусы и трояны на жестком диске, не означает, что их там нет. Свидетельством их присутствия могут быть специфические признаки вирусов – 100% загруженность процессора, высокая сетевая активность компьютера, блокирование установки антивирусов, появление подозрительных программ в автозагрузке, вскрытие аккаунтов и др. проявления вирусов и троянских программ.

Как удалить вирусы из системы зараженного компьютера?

Для этого нужно, чтобы было либо загрузочное устройство (флешка или диск), либо операционная система хотя бы запускалась.

В первом случае нужно запустить операционную систему, открыть на ней доступ ко всем областям диска и пролечить диск специальными утилитами от DRWEB или Касперского. Если доступ открыть не удастся, то и лечение проблематично и вряд ли удастся. Такое обычно происходит, если был установлен пароль при входе в Windows на учетную запись и данные защищаются средствами операционной системы. Открыть доступ не получится.

Часто много сил уходит, чтобы загрузиться с зараженного компьютера – компьютер бывает заблокирован СМС-блокером, либо не запускается проводник. В последнем случае нужно запуститься в безопасном режиме с поддержкой командной строки и запустить explorer.exe в командной строке. Если проводник запустится, то дальше уже дело техники запустить антивирусную утилиту.

Вопрос может решиться простым способом. Если же эти утилиты удается запустить из операционной системы зараженного компьютера. Хотя бы из режима защиты от сбоев. Иногда можно вылечить компьютер от простых вирусов путем удаления запуска вредоносных программ из автозагрузки Windows. Но таким образом удаляются только самые примитивные вирусы. Умные вирусы восстанавливают удаленную строку в автозагрузке после перезагрузки. То же касается и остановки процесса. Если завершить вредоносный процесс вручную, то продвинутый вирус его восстановит через несколько секунд.

Удаление последствий вирусов

Главный вопрос, не как удалить вирус, а что делать после удаления, если следы вируса остались? После лечения вирусов Windows может не запускаться, работать с ошибками, зависать. И все потому что вирусы могут повредить системные файлы операционной системы. Заранее предсказать такое повреждение операционной системы невозможно. Никто не знает, как работают вирусы, попавшие в компьютер. Всего же вирусов насчитывается более миллиона. Скорее всего, потребуется восстановление системы или пере установка Windows. После лечения компьютера от вирусов обязательно нужно проверить работу операционной системы. А также погонять программы и тесты.

Некоторые последствия вирусов, например, зашифрованные файлы фото и видео, устранить чрезвычайно сложно. Причина – невозможно найти программу дешифрирования.

После того, как процесс по удалению вирусов закончен, следует пролечить компьютер от шпионов. Шпионы – это процессы, которые не относятся к вирусам. Но по вредоносности могут с ними поспорить. Лечение от шпионов производится компьютере, зараженном шпионами. Поскольку процесс нельзя вылечить на другом компьютере. После удаления шпионов и установки антивирусной защиты можно считать процесс вирусолечения законченным. Кстати, в большинстве случаев удаление шпионов с первого раза не происходит. Эту процедуру нужно запускать несколько раз и обязательно после обновления базы.

Иногда действие вирусов путают с аппаратными или программными неисправностями. В действительности нужен ремонт компьютера. Для начала нужно ознакомиться с неисправностями компьютеров, которые можно принять за последствия вируса.

Удалить вирус, троян или spyware

Алгоритм действий для удаления вируса из заражённой системы.

Для начала определимся, что с антивирусом,установленном на компьютере. Так вот, быстрее всего он разрушен вирусом. Так же возможна ситуация при которой антивирус в своём сигнатурном арсенале не имеет алгоритма для полного удаления вируса из системы и пытается устранить последствия вирусной инвазии, а не её причину.

Очень часто бывает, что вирус генерирует вспомогательные файлы- модули для своей работы, либо самореплицируется, при этом наш антивирусник видит эти модули (копии), но не видит сам вирус (исходник), и как следствие, удалить его не может. Похожий алгоритм поражения операционной системы использует червь Conficker (также известен как Downup, Downadup и Kido), поразивший на 2009 год 12.000.000 компьютеров по всему миру. Conficker эксплуатировал уязвимость Windows, скачивался из интернета, при этом сам находясь в папке system 32 в виде dll библиотеки с рандомным именем, создавал файл с autorun.inf и файл RECYCLED\имя папки\имя файла.vmx. Таким образом, создавалась возможность заражения через флешку. На сегодняшний день вирусов с похожим поведением очень много, и не все антивирусы корректно отрабатывают процедуру удаления. Антивирус рапортует, что видит вирус, удаляет его, но потом на том же месте снова видит вирус и удалят — процесс приобретает постоянный характер и удалить его совсем не представляется возможным!

Так что же делать, чтобы удалить вирус из заражённой системы, без установки Windows заново, при работающей в резидентном режиме антивирусной программе?

- В самом начале испробуем обычный алгоритм: максимально обновляем антивирус из интернета, запускаем полное сканирование, смотрим результат. Если результата нет- идём к следующему пункту.

- Запускаем обновление ОС Windows через интернет, как это делать объяснять не буду. Скачиваем все обновления (кроме одного — уведомление о результатах подлинности Windows — его скачивать не надо, возможны проблемы, если у вас пиратская копия ОС). Установка обновлений происходит автоматически сразу, либо при выключении системы. Перезагружаемся — ждём установки обновлений до самого конца. После установки всех обновлений можно воспользоваться расширенной панелью управления Defendera для быстрого сканирования, но это не обязательно, так как защитник Windows мало эффективен, но всё же.

- Удаляем корректно (с помощью программы деинталлятора в меню «Установка-удаление программ») имеющуюся антивирусную программу, она будет только мешать.

- Скачиваем и устанавливаем программу Ccleaner. Запускаем, чистим temp папки. Программа рассчитана на обычного пользователя, поэтому можно выставлять все галочки в настройках- пользовательские данные она не удалит!

- Скачиваем и устанавливаем программу Malwarebytes Anti-Malware. Обновляем через интернет, проводим быстрое или полное сканирование, в зависимости от времени, которым мы располагаем. Быстрое сканирование достаточно эффективно. Найденные вирусы удаляем. Перезагружаемся. Как альтернативу для удаления вирусов из оперативной памяти компьютера можно использовать некоторые антивирусные онлайн-сканеры.

- Скачиваем и устанавливаем резидентную антивирусную защиту. Причём, если у вас до часа «Ч» стояла защита от Eset NOD32 antivirus, то лучше установить Avast или Avira, если Avast был первым, ставим Eset или другой понравившийся. Объясняется это тем, что прежний антивирус, скорее всего, был повреждён, записи в реестре могут остаться, что вызовет некорректную работу программы, тем более, что именно этот антивирус не сработал на угрозу из интернета.

Пункты алгоритма по удалению вирусов, троянов, spyware обязательны!

Читайте также:

Как удалить троянский вирус — информация об опасных вирусах

Доброго времени суток уважаемые читатели блога. Сегодня решил, для Вас открыть новую рубрику посвященную борьбе с вирусами.

Вирусы

Достаточно много о них поведано на просторах интернета. Но в большей степени, при поиске информации, я находил её по крупицам. На одном сайте пишут о вредном компьютерном коде, но забыли упомянуть о том как с ним бороться.

На другом читаю про лечение вирусов, но каких именно, сказано лишь поверхностно. Так что решил я это дело упорядочить, но при этом постараюсь не перегружать информативными терминами.

Компьютерные вирусы — программы вредоносного назначения, которые размножаются на вашем ПК и выполняют какие-либо действия без вашего ведома.

Это самый старый и распространенный способ, который используется с целью — как вывести компьютер из строя, так и получить доступ к ценной информации на нем.

Сами по себе компьютерные вирусы, это программы у которых есть определенная функция, цель. Чтобы создать такую программу, достаточно иметь начальное понятие о программировании.

Чтобы внедрить вирусы в действие, необходимо иметь понятие о сетевом взаимодействии и ПО (Программное обеспечение) которое используется на компьютерах. Обычно людей обладающих знаниями в этих двух направлениях называют — хакерами.

Для них нет ничего невозможного, потому что любая программа имеет уязвимые места, из-за этого проблема взлома и похищения информации будет актуальна ещё долгое время.

Все мы работаем в различных операционных системах. Самая уязвимая операционная система для вирусов это Windows. В первую очередь,это связанно с популярностью О.С и основной аудиторией которая оной пользуется.

К примеру пользователя Linux (который обычно имеет минимальные познание об О.С) достаточно сложно убедить зайти на сомнительный ресурс или же обновится с оного.

Тем более что пользователей Linux на порядок меньше чем Windows. Так что чем больше появляется новых пользователей Windows, тем больше вероятность, что вирус будет распространятся эффективней.

Назначение вирусов

Раньше я встречал компьютерные вирусы, которые могли лишь испортить мне всевозможные файлы с расширением.ехе подробней о расширениях я писал в статье — как изменить расширение файла. То есть основная цель была вывести Windows из строя и сделать программы нерабочими.

Сегодня всё чаще встречаются вирусы winlock. Действуют достаточно просто, цель заблокировать доступ пользователя к определенному ресурсу в сети (Вконтакте) или запретить доступ к О.С.(Windows). При этом Вы увидите лишь обнадеживающее сообщение под видом обращения администрации.

Мол Вы нарушили такие-то правила. Теперь доступ заблокирован. Для разблокировки вирус требует отправить СМС на номер.

(после отправки СМС у Вас снимается кругленькая сумма с счёта)

Или для доступа к О.С., Вам необходимо получить код доступа. Получить его, Вы можете после того как оплатите штраф, отправив СМС на номер (или позвонив).

Запомните! Если Вы не хотите лишится денег и попасть в руки к электронным мошенникам, никогда не звоните и никогда не отправляйте СМС на сомнительные номера, которые указываются Вам в качестве спасательного круга или чего-либо.

Иначе Вы просто посодействуете сценарию мошенников, которые получат деньги и будут дальше развивать свою деятельность. Будьте бдительны, не спешите реагировать и самостоятельно решать подобные вопросы.

Как бороться с такими вирусами я напишу в статье — удаление смс вируса. Подпишитесь на обновления, чтобы не пропустить.

Есть ещё один тип вирусов — трояны, цель которых отправлять запросы на какой-либо ресурс по команде (DOS- атаки).

Работают они только при активном подключении к сети интернет, делая из вашего ПК так называемого зомби. Вы можете заметить тормоза в определенные моменты вашего ПК или интернета.

Определить действия вируса достаточно сложно, они хорошо маскируются и запускаются достаточно редко.

Хакеры создают сети таких зомби компьютеров (достигают до 300 тыс.) и зарабатывают деньги за счет выполнения различных заказов, например положить интернет портал (за счет DOS атак).

При чем положить можно абсолютно любой интернет ресурс, не зависимо от мощности его Дата центров. Так как атака производится одновременно и сервер просто не может обработать канал в несколько десятков гигабит. Сервер становится неработоспособным а последствия для ресурса весьма печальные.

к меню ↑

Как удалить троянский вирус с компьютера?

Опишу один из способов для удаления троянов, которым можно воспользоватся в случае если антивируса нет под рукой или он просто напросто не срабатывает. Перед тем как что-то делать желательно сохранить все важные данные на отдельный диск или флешку.

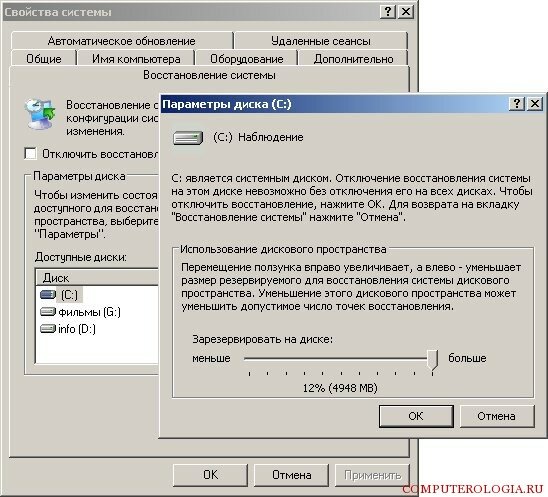

Чтобы троянский вирус после удаления не имел возможности восстановится, необходимо избавится от точек восстановления системы. Также отключить автоматическую работу восстановления. Подробней об этом я писал в статье — восстановление системы windows 7.

Удаление вирусов троян делается очень просто. Переходим в диспетчер задач. Если в диспетчер задач не переходит, то почитайте статью — диспетчер задач отключен администратором.

Далее переходим во вкладку процессы и находим процессы с странными названиями вроде: 123qwerty.exe, sqvare.exe, system456.exe.

Кстати системных процессов не много в Windows и если какой-то вызывает подозрения, то по возможности вбейте его название в гугл. Если в интернет не пускает, то пробуйте отключить процесс. Системные Windows отключить не даст.

Перед отключением копируем название процесса. Теперь открываем поиск на системном диске, обычно — C:/. И вбиваем имя завершенного процесса.

После того как вирус будут найдет переименовываем его в что-то вроде: trojan-virus. После переименования производим удаление троянов. Таким образом очищаемся от всех троянов.

После делаем резервную копию а затем открываем редактор реестра через Пуск -> выполнить — команда regedit. Если реестр не запускается, читаем статью — редактирование реестра запрещено администратором системы.

Далее в поиске вбиваем имена удаленных вирусов и очищаем записи с ними. Все, осталось только выбрать бесплатный антивирус из статьи — лечение вирусов. И проверить компьютер на оставшиеся вирусы.

Если ничего не помогло то удалить вирус с компьютера можно утилитой AVZ.

Не было бы вирусов, если бы не было интернета.

Достаточно справедливое определение. Абсолютно любой вирус способен распространятся, размножатся и вредить пользователям, благодаря интернету.

Сейчас хакеры умудряются распространять вирусы через такие популярные ресурсы как vkontakte, livejournal, facebook, одноклассники.

Аудитория таких сайтов достаточно велика, поэтому для хакера запустить распространения вируса через оные, тоже самое, что в казино сорвать куш🙂

Если у Вас интернет отсутствует, как это было у меня долгое время, то вирусы вам принесет друг, который нахватался оных с интернета достаточно хорошо. Обычно они либо на флешках либо на дисках.

На мой взгляд, самый классный и проверенный способ не нахвататься таким образом вирусов самому, это запустить программку USBGuard. Скачать здесь. Работает без установки и по достаточно простому алгоритму:

Она сканирует флешку на (автораны) и не дает им запустится. То есть вставив флешку, у вас обычно происходит автозапуск оной. Именно в этот момент ваш ПК наиболее уязвим.

Данная программа не дает, во время автозапуска проскочить вирусам. Всё что необходимо, это запустить программу и всё.

Что касается вирусов через интернет, там всё гораздо сложней. Надо сканировать систему антивирусом. Если такового под рукой не имеется, подскажу где чаще всего располагаются вирусы занесенные с интернета:

C:/documents and settings/Имя_пользователя/Local Settings/

Полностью чистим содержание двух папок:

Temporary Internet Files.

Temp.

Чтобы получить доступ к папкам, необходимо сделать скрытые файлы и папки видимыми, подробней об этом здесь.

Также в настройках браузера очистите файлы Cookies. Проводите такую чистку хотя бы раз в неделю и вирусов с интернета, у Вас будет на порядок меньше.

Как вы заметили я ничего не упомянул об Антивирусах и не все типы вирусов я описал. Всему свое время, рубрика будет постоянно наполнятся новыми статьями об защите компьютера от вирусов и удалении вирусов в сложных ситуациях.

Сейчас всего лишь вводная статья с основными понятиями, решениями и способами борьбы с компьютерными вирусами.

Надеюсь данная информация была для вас, хоть в какой-то степени полезной и теперь вы знаете как удалить вирус троян. Спасибо за внимание. Отзывы, замечания и пожелания буду рад увидеть в комментариях🙂

Что такое троянские вирусы и как от них избавиться

Что такое троянские вирусы и как от них избавитьсяБазовый сетевой сценарий. Вы входите в систему и замечаете, что что-то не так, но не можете понять это. Что-то кажется… немного не таким. Если вы оказались в такой ситуации или даже думаете, что это так, существует реальная вероятность того, что на вашем компьютере может быть троянский вирус.

Троянские вирусы могут не только украсть вашу самую личную информацию, но и подвергнуть вас риску кражи личных данных и других серьезных киберпреступлений. В этом посте мы рассмотрим, что такое троянские вирусы и откуда они берутся. Мы также расскажем, как вы можете защитить себя и избавиться от вирусов, чтобы оставаться в безопасности и сохранять душевное спокойствие в Интернете.

Что делают троянские вирусыТроянские вирусы — это разновидность вредоносных программ, которые вторгаются в ваш компьютер, замаскированные под настоящие, работающие программы.Как только троян попадает в вашу систему, он может выполнять деструктивные действия еще до того, как вы узнаете о нем. Попав внутрь, некоторые трояны бездельничают на вашем компьютере и ждут дальнейших инструкций от своего хост-хакера, но другие начинают свою вредоносную деятельность с самого начала.

Некоторые трояны загружают на ваш компьютер дополнительные вредоносные программы, а затем обходят ваши настройки безопасности, в то время как другие пытаются активно отключить антивирусное программное обеспечение. Некоторые трояны захватывают ваш компьютер и превращают его в преступную сеть DDoS (распределенный отказ в обслуживании).

Как удалить троянский вирусПрежде чем вы обнаружите все места, откуда троян может проникнуть на ваш компьютер, давайте сначала узнаем, как от них избавиться. Вы можете удалить некоторые трояны, отключив на своем компьютере элементы автозагрузки, которые не поступают из надежных источников. Для достижения наилучших результатов сначала перезагрузите устройство в безопасном режиме, чтобы вирус не помешал вам удалить его.

. Убедитесь, что вы точно знаете, какие именно программы вы удаляете, потому что вы можете замедлить, вывести из строя или повредить систему, если вы удалите базовые программы, необходимые вашему компьютеру для работы.Установка и использование надежного антивирусного решения также является одним из лучших способов избавиться от троянов. Эффективная антивирусная программа ищет допустимые доверительные отношения и поведение приложений, а также сигнатуры троянов в файлах, чтобы обнаруживать, изолировать и оперативно удалять их. Помимо обнаружения известных троянов, антивирусная программа McAfee может идентифицировать новые трояны, обнаруживая подозрительную активность внутри любого и всех ваших приложений.

Откуда берутся троянские вирусыВ этом разделе более подробно рассматриваются места, наиболее уязвимые для атаки троянских вирусов.Хотя все трояны выглядят как обычные программы, им нужен способ привлечь ваше внимание, прежде чем вы по незнанию установите их в своей системе. Троянские вирусы отличаются от других типов вредоносных программ, потому что они обманом заставляют вас установить их самостоятельно. Вы будете думать, что троянец — это игра или музыкальный файл, и загруженный вами файл, скорее всего, будет работать как обычно, так что вы не будете знать, что это троян. Но он также установит вредоносный вирус на ваш компьютер в фоновом режиме. Будьте осторожны, когда получаете файлы из следующих источников.Многие пользователи устанавливают трояны с веб-сайтов для обмена файлами и фальшивых вложений электронной почты. Вы также можете подвергнуться атаке из поддельных сообщений чата, зараженных веб-сайтов, взломанных сетей и т. Д.

Сайты для обмена файламиПрактически каждый, кто хоть немного разбирается в технологиях, иногда использует веб-сайты для обмена файлами. Сайты для обмена файлами включают торрент-сайты и другие сайты, которые позволяют пользователям делиться своими файлами, и эта концепция привлекательна по разным причинам. Во-первых, это позволяет людям получать премиальное программное обеспечение, не платя розничную цену.Проблема, однако, в том, что сайты обмена файлами также чрезвычайно привлекательны для хакеров, которые хотят найти простой путь внутрь вашей системы.

Например, хакер загружает взломанную копию популярного программного обеспечения на торрент-сайт для бесплатной загрузки, а затем ждет, пока потенциальные жертвы мгновенно загрузят его … но взломанное программное обеспечение содержит скрытый троянский вирус, который позволяет хакеру контролировать ваш компьютер.

Троянские вирусы также могут присутствовать в популярных музыкальных файлах, играх и многих других приложениях.

Вложения электронной почтыПоддельные вложения электронной почты — еще один распространенный способ заражения троянскими вирусами. Например, хакер отправляет вам электронное письмо с вложением, надеясь, что вы мгновенно нажмете на него, чтобы вы заразились сразу после его открытия. Многие хакеры отправляют обычные электронные письма как можно большему количеству людей. Другие преследуют конкретных людей или компании, на которые они нацелены.

В определенных случаях хакер отправляет поддельное электронное письмо, которое выглядит так, как будто оно пришло от кого-то, кого вы знаете.Электронное письмо может содержать документ Word или что-то, что вы считаете «безопасным», но вирус заражает ваш компьютер, как только вы открываете вложение. Самый простой способ защитить себя от этой целевой атаки — позвонить отправителю перед открытием вложения, чтобы убедиться, что это именно он отправил это конкретное вложение.

Поддельные сообщенияБесчисленное количество популярных программ и полезных приложений позволяют вам общаться с другими со своего рабочего стола. Но независимо от того, используете ли вы такое программное обеспечение для деловых или личных контактов, вы подвержены риску заражения троянами, если не знаете, как защитить себя.

Хакеры «подделывают» сообщение, чтобы оно выглядело так, как будто оно пришло от человека, которому вы доверяете. Помимо спуфинга, хакеры также создают похожие имена пользователей и надеются, что вы не заметите или не заметите незначительные различия. Как и в случае с поддельными сообщениями электронной почты, хакер отправляет вам файл или приложение, зараженное трояном.

Зараженные сайтыМногие хакеры нацелены на веб-сайты, а не на отдельных пользователей. Они находят слабые места в незащищенных веб-сайтах, которые позволяют им загружать файлы или, в некоторых случаях, даже захватывать весь веб-сайт.Когда происходит этот тип взлома сайта, хакер может использовать этот сайт, чтобы перенаправить вас на другие сайты.

Хакер может взломать весь веб-сайт и перенаправить ваши загрузки на вредоносный сервер, содержащий троян. Использование только надежных и хорошо известных веб-сайтов — один из способов снизить ваши шансы попасть в эту ловушку, но хорошая антивирусная программа также может помочь обнаружить зараженные и взломанные сайты.

Взломанные сети Wi-FiВзломанные сети Wi-Fi также являются частым источником троянов и другого вредоносного ПО.Хакер может создать поддельную сеть «точки доступа», которая выглядит точно так же, как та, к которой вы пытаетесь подключиться. Однако, когда вы по ошибке подключаетесь к этой поддельной сети, хакер может перенаправить вас на поддельные веб-сайты, которые выглядят настолько реальными, что даже эксперты не могут заметить разницу. Эти поддельные веб-сайты содержат эксплойты браузера, которые перенаправляют любой файл, который вы пытаетесь загрузить.

Последние мыслиТрояны могут заразить ваш компьютер и вызвать огромные проблемы еще до того, как вы узнаете, что произошло.Как только троян попадает в вашу систему, он может контролировать вашу клавиатуру, устанавливать дополнительные вредоносные программы и вызывать множество других проблем, с которыми вы просто не хотите сталкиваться. К счастью, большинство троянских программ являются универсальными, и с ними легко справиться, если вы будете следовать этому проверенному процессу.

Непроверенные элементы автозагрузки и подозрительные программы могут использоваться троянами как шлюзы для установки вредоносного кода на ваш компьютер и другие устройства. Если вы заметили какие-либо новые программы, запущенные в вашей системе, которые вы не устанавливали, это может быть троян.Попробуйте удалить программу и перезагрузить компьютер, чтобы проверить, улучшится ли его производительность.

Удалите троянов, выполнив следующие действия:

Удаление троянов — отличный способ защитить ваш компьютер и конфиденциальность, но вы также должны принять меры, чтобы избежать их в будущем:

- Настройте облачные учетные записи, используя адреса электронной почты, которые предлагают поддержку восстановления учетной записи. Аккаунты интернет-провайдеров или платных сервисов.

- В случае Apple, вы можете запросить помощь, чтобы помочь восстановить учетную запись (учетные записи Gmail и / или Yahoo не могут быть восстановлены, поскольку они не могут подтвердить право собственности)

- Использование VPN в общедоступной сети Wi-Fi

- Позвоните отправителю, прежде чем открывать вложения электронной почты

- Используйте антивирусное решение с защитой в реальном времени

Ландшафт киберугроз постоянно меняется и развивается.Хакеры всегда ищут новые способы взлома компьютеров и серверов, поэтому вы должны быть в курсе последних угроз, а использование проверенного антивирусного решения — всегда разумный выбор. Эти действия не только защитят ваши устройства, но и дадут вам душевное спокойствие при работе в сети.

5 простых шагов для удаления трояна с ПК

Основные сведения о вирусе троянского коня

Основное различие между вирусом троянского коня и типичным вирусом для ПК заключается в том, что троян не создается для самораспространения.Вирус троянского коня загружается как полезная нагрузка другого заражения или зараженного файла из Интернета. Эта инфекция способна загружать на ПК другие вредоносные программы и красть данные конечных пользователей. Бороться Этот хитрый вирус и знает, как удалить троян с ПК, ваш компьютер оснащен брандмауэром. Вы также можете установить антивирусное программное обеспечение. Но антивирус не всегда эффективен для автоматического удаления троянского вируса с ПК. В этом случае вам придется удалить вирус троянского коня вручную.

Шаги для ручного удаления

Существуют простые шаги, которые вы можете выполнить, чтобы удалить троян с ПК вручную.

1. Узнай это

После распознавания того, что файл заражен вирусом троянского коня, его становится легко удалить. По большей части ваша система выдает ошибку DLL, которая связанные с атакой вируса троянского коня. Вы можете скопировать ошибку и получить ответы на затронутый EXE-файл в Интернете.

2. Остановить восстановление системы

Если вы пропустите этот шаг, он восстановит удаленные вами файлы.

3. Перезагрузите компьютер

Выберите «Безопасный режим» при перезагрузке компьютера.

4. Установка и удаление программ

Вы найдете это в Панели управления. После этого удалите программы, пораженные вирусом троянского коня.

5.Удалить расширения

Чтобы стереть все файлы программы, вы должны удалить их из системной папки.

После того, как вы выполнили следующие шаги для удаления трояна с ПК, вам следует перезагрузить систему в нормальном режиме.

Другой способ удалить троян с ПК вручную включает следующие шаги:

- Показать скрытые папки в параметрах папки.

- Перезагрузите систему в безопасном режиме.

- Остановить процессы, связанные с вирусом троянского коня.

Чтобы завершить эти шаги по удалению трояна с ПК, вам следует отредактировать системный реестр.

Удалить троян с ПК: указывает на размышление

Чтобы удалить зараженные файлы из реестра, вы должны найти файл в папке RUN. Как только вы найдете его, вы должны удалить идентифицированные DLL и EXE-файлы. с вирусом троянского коня.Затем вы можете окончательно удалить значение.

Вам также следует проверить папку «Автозагрузка» и посмотреть, какие программы загружаются при запуске вашей системы. Эта методика полезна тем, кто разбирается в редактирование реестра. В противном случае вам придется использовать расширенную программу для удаления трояна с ПК.

Лучшее приложение для удаления

Лучшее приложение для удаления трояна с ПК — это антивирус. Anti-malware предлагает бесплатное сканирование для выявления вирусов троянских коней и других вредоносных программ.

Удалить вирус троянского коня проблематично. Самые последние приложения для защиты от вредоносных программ достаточно мощны, чтобы удалить троян с ПК, а также любые вредоносные программы, которые могут нанести вред производительности вашего ПК.

Comodo Forensic Analysis Tool — самый идеальный подход. Это гарантирует защиту от уточненных векторов. Инструмент судебно-медицинской экспертизы Comodo обладает самым творческим решения безопасности. Его структура шаг за шагом будет бороться с любыми серьезными опасностями.Инструмент судебно-медицинской экспертизы Comodo является проактивным.

Бесплатный инструмент криминалистического анализа от Comodo использует лицензированную процедуру. Для предотвращения неизвестных рисков используется метод отказа по умолчанию. Организации могут защитить каждую конечную точку от утечек данных, кибератак, программ-вымогателей и т. д.

Comodo Forensic Analysis Tool предоставляет три типа отчетов:

Отчет об устройстве Valkyrie

Этот «Отчет по устройствам» показывает рейтинг доверия файлов на каждом фильтруемом устройстве.Он включает в себя отчет о вредоносных объектах, обнаруженных на каждом устройстве. Он также описывает файлы, которые анализируются.

Программа Valkyrie Report

Этот «Отчет по программе» показывает впечатление от каждого файла, проанализированного Valkyrie. Сюда входят сведения о каждом вредоносном или неизвестном файле. Он также указывает, где были ли они найдены и их пути.

Исполнительный отчет Valkyrie

Это список результатов сканирования и подробные сведения, например, когда сканирование началось и закончилось, количество проверенных гаджетов и т. Д.Вам не нужно беспокоиться ни о чем обновления. Вы можете сосредоточиться на работе, которая важнее всего.