Как найти и удалить вирус-майнер с компьютера

Во время онлайн-серфинга есть риск заразить компьютер скрытым вирусом-майнером. Он может самостоятельно использовать ПК или ноутбук для майнинга криптовалюты. Причем антивирус не всегда эффективен против такой программы, и от неё бывает сложно избавиться.

Что такое скрытый майнинг-вирусВредоносные программы-майнеры относятся к троянской группе вирусов. Они незаметно проникают в систему Windows и начинают использовать аппаратные ресурсы компьютера или ноутбука для майнинга криптовалюты.

Как только пользователь обнаружил, что такой майнинг выполняется с его ПК, необходимо сразу избавиться от вредоносной программы.

Чем опасен вирус-майнер для ПКЕсли троян находится в системе Windows, то использование компьютера или ноутбука становится небезопасным. Любые пароли могут быть вычислены, а данные — удалены или украдены.

Если это троянская программа для майнинга, то она еще и негативно влияет на видеокарту и процессор. Работать на перегруженном ПК становится некомфортно. К тому же скрытый майнинг приводит к ускоренному износу оборудования.

Работать на перегруженном ПК становится некомфортно. К тому же скрытый майнинг приводит к ускоренному износу оборудования.

Особенно чувствительны к таким нагрузкам ноутбуки. Они могут выходить из строя уже через несколько часов фонового майнинга. Вот почему нужно как можно скорее избавляться от скрытых программ.

Виды скрытых вирусов для майнингаВирусы для майнинга можно разделить на две основные группы.

Скрытый криптоджекингТакой вирус не загружается на ПК или ноутбук, а существует в виде встроенного в сайт онлайн-скрипта.

Когда пользователь попадает на зараженную страницу, скрипт активируется и ресурсы компьютера или ноутбука начинают использоваться для майнинга криптовалюты. А поскольку майнинг-программа встроена в сайт, антивирус не может ее удалить.

Обнаружить, что вредоносный скрипт начал работать против компьютера, можно по возросшей загрузке процессора.

Классический майнинг-вирусТакой вирус имеет вид архива или файла. Он устанавливается незаметно, против желания пользователя. Если его не удалить, он будет запускаться при каждом включении компьютера.

Он устанавливается незаметно, против желания пользователя. Если его не удалить, он будет запускаться при каждом включении компьютера.

Как правило, у такой программы только одна функция – использовать ПК для майнинга криптовалюты. Но иногда можно «подхватить» скрытый вирус, который проверяет кошельки пользователя и переводит его средства на счета хакера.

Как понять, что ПК зараженЧтобы удалить вирус-майнер, его необходимо распознать. Проверьте компьютер антивирусом и выполните поиск зараженных файлов, если обнаружены такие симптомы:

Перегрузка видеокарты. Распознать эту проблему можно по внешним признакам: GPU начинает сильно шуметь (из-за интенсивного вращения кулера) и становится горячей на ощупь. Также определить нагрузку можно при помощи бесплатной программы GPU-Z.

Медленная работа ПК. Когда компьютер или ноутбук тормозит, нужно через диспетчер задач проверить нагрузку процессора. Если этот показатель на уровне 60% и более, то система Windows может быть заражена вирусом-майнером.

Повышенный расход RAM. Скрытый майнер использует все доступные ресурсы компьютера, в том числе оперативную память.

Удаление файлов, информации или настроек против желания пользователя и без его одобрения.

Повышенный расход онлайн-трафика. Скрытый майнер активен постоянно. А иногда трояны могут быть частью ботнета – хакерской сети, которая используется для DDOS-атак против внешних систем.

Замедление работы браузера. При поиске и посещении сайтов происходит отключение онлайн-соединения или удаление вкладок.

Диспетчер задач находит процессы с незнакомыми названиями, например «asikadl.exe».

Если обнаружен хоть один из описанных симптомов, необходимо проверить систему Windows антивирусом. Он помогает бороться против вредоносного софта и удалять его.

После проверки антивирусом стоит запустить программу Ccleaner или её аналог. Она находит и убирает из системы Windows весь мусор, который работает против неё. Для завершения процесса удаления нужно перезагрузить компьютер.

Она находит и убирает из системы Windows весь мусор, который работает против неё. Для завершения процесса удаления нужно перезагрузить компьютер.

Иногда появляются вирусы для майнинга, которые могут добавлять себя в список доверенных программ. Тогда антивирус не сможет их найти и удалить.

Также новые майнеры умеют обнаруживать диспетчер задач и отключаться до того, как он появится на экране. Но в любом случае нужно проверять все процессы.

Ручной поиск скрытого майнераДля ручной проверки компьютера откройте реестр:

Нажмите сочетание клавиш Win+R.

В появившемся окне введите слово regedit.

Нажмите «ОК».

В открывшемся реестре можно обнаружить подозрительный процесс.

Для проверки необходимо:

Таким образом можно обнаружить процессы, которые расходуют ресурсы. Часто у них названия в виде случайного набора символов.

После этого нужно избавиться от всех найденных подозрительных записей и перезагрузить компьютер. Если скрытый майнинг обнаружится повторно, значит, избавиться от вируса не удалось и нужно проверять компьютер другими способами.

Если скрытый майнинг обнаружится повторно, значит, избавиться от вируса не удалось и нужно проверять компьютер другими способами.

Чтобы вычислить скрытый майнинг через планировщик в Windows 10:

В окне планировщика заданий нужно найти и открыть папку «Библиотека планировщика заданий». В ней будут процессы, которые загружаются автоматически. Если кликнуть по любому из них, то в нижней части окна отобразится информация о задаче.

Здесь нужно проверить вкладки «Триггеры» и «Действия»:

В «Триггерах» указано, когда и как часто запускается процесс. Обратите внимание на те, что активируются при каждом включении ПК.

В «Условиях» можно найти информацию о том, за что именно отвечает этот процесс: например, за обнаружение и загрузку определённой программы.

Подозрительные процессы необходимо убрать. Для этого нужно кликнуть правой кнопкой мыши по названию задачи и выбрать пункт «Отключить». При этом удаления майнинг-вируса не происходит, но он не сможет полноценно работать.

При этом удаления майнинг-вируса не происходит, но он не сможет полноценно работать.

Остановив подозрительные задачи, нужно проверить загрузку процессора. Если он начал работать нормально, то найденные программы нужно убрать из автозагрузки. Удаление выполняется так же, как и отключение, только кликнуть нужно на пункт «Удалить».

Более тщательно проверить автозагрузку можно с помощью бесплатной программы AnVir Task Manager. Она ищет и проверяет задачи, которые запускаются автоматически.

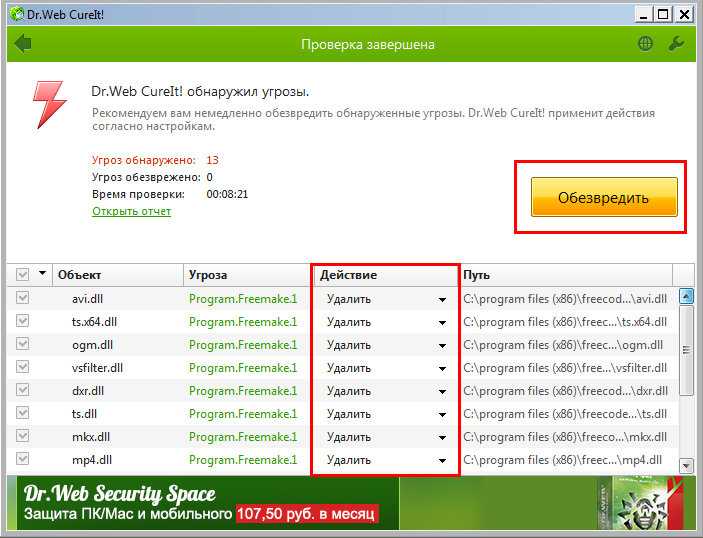

Для обнаружения и удаления более сложного вредоносного софта нужно загрузить антивирус, например программу Dr. Web. Она выполняет глубокую проверку системы Windows. Через ее интерфейс можно избавиться от любых подозрительных файлов и процессов (не только от скрытого майнинга).

Перед тем как удалять вирус, лучше создать бэкап для восстановления системы.

Защита компьютера от майнинг-вирусовЗащитить ПК помогут следующие рекомендации:

Установите на ПК образ чистой и проверенной системы Windows.

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца.

Если обнаружены признаки заражения скрытым майнером, нужно запустить процесс ее восстановления. Это можно делать каждые 2—3 месяца. Установите антивирус. Важно регулярно обновлять антивирусные базы.

Не забывайте проверять информацию о программах перед их скачиванием. Так можно обнаружить вирус для майнинга еще до того, как он попадет на ПК.

Проверяйте антивирусом все скачанные файлы и при обнаружении вируса удаляйте его. Так можно избавиться от программ скрытого майнинга, которые уже скачаны, но еще не запущены.

Работайте онлайн с включенными антивирусом и брандмауэром. Если софт обнаружит опасный сайт, лучше его закрыть.

Внесите опасные сайты в файл hosts. Для этого можно использовать списки с портала GitHub. В нём есть раздел с информацией для обнаружения браузерного майнинга. Там же размещена инструкция, как защититься от вирусов.

Не выполняйте действия от имени администратора. Если таким образом запустить программу-майнер, то она получит максимальный доступ к ресурсам ПК и избавиться от нее будет очень сложно.

Разрешите запуск только проверенных программ. Для этого в системе Windows есть утилита secpol.msc. В ней можно создать политику проверки и ограниченного использования ПО.

Установите разрешение на использование только определенных портов. Соответствующие настройки находятся в меню антивируса и брандмауэра.

Установите на роутере надежный пароль, а также уберите его обнаружение и удаленный онлайн-доступ.

Запретите другим пользователям поиск и установку программ.

Поставьте пароль к системе Windows, чтобы исключить возможность несанкционированного использования ПК.

Не заходите на сомнительные сайты без онлайн-сертификатов. Безопасные ресурсы можно узнать по значку ssl (https).

Заблокируйте скриптовые коды JavaScript, которые находятся в настройках браузера. Так можно убрать возможность запуска вредоносного кода, подключающегося онлайн через браузер. При этом подвижные элементы сайтов тоже перестанут корректно определяться и отображаться.

Включите обнаружение и защиту против майнинга в браузере Chrome. Это можно сделать в настройках в разделе «Конфиденциальность и безопасность».

В качестве дополнительной меры защиты можно установить фильтры поиска и удаления рекламных баннеров – AdBlock, uBlock и прочие.

Как удалить вирус

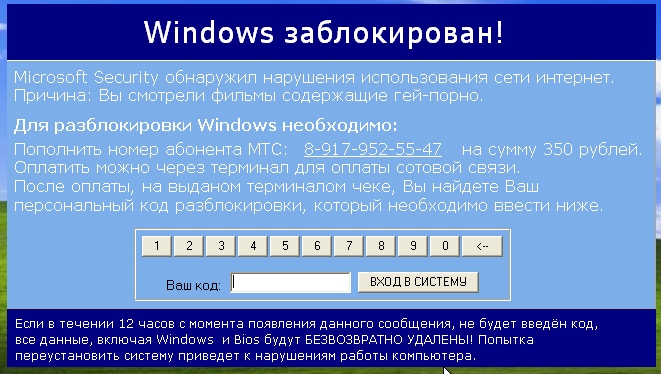

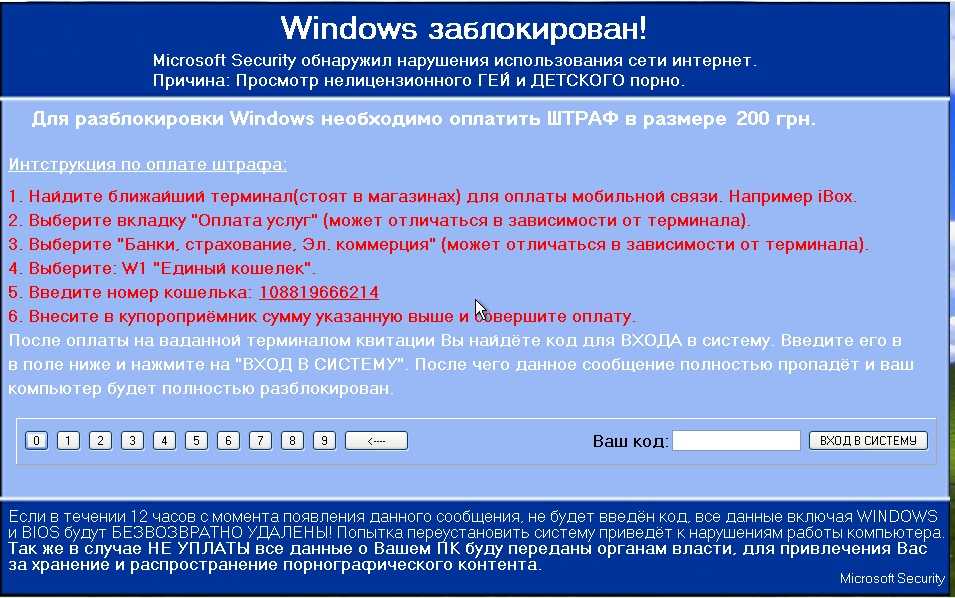

Компьютер резко начал плохо работать? Заблокирован с просьбой отправить СМС или просто сильно тормозит и перезагружается? Вероятно, он заражен вирусом.

Неприятно, но и не смертельно. Ведь его можно удалить. В первую очередь, надо понять, что такое компьютерный вирус. Упрощенно говоря вирус или вредоносный код – это вид программного обеспечения, функционал которого направлен на нарушения работы другого программного обеспечения или компьютера в целом. Более подробно этот вопрос раскрыт в статье Компьютерные вирусы.

Что бы удалить вирус его нужно обнаружить

Большинство компьютерных вирусов заражает системные разделы и системные папки ОС. Для удаления такого вредоносного кода пользователю понадобиться полный доступ к файловой структуре операционной системы – права администратора компьютера.

Для удаления такого вредоносного кода пользователю понадобиться полный доступ к файловой структуре операционной системы – права администратора компьютера.

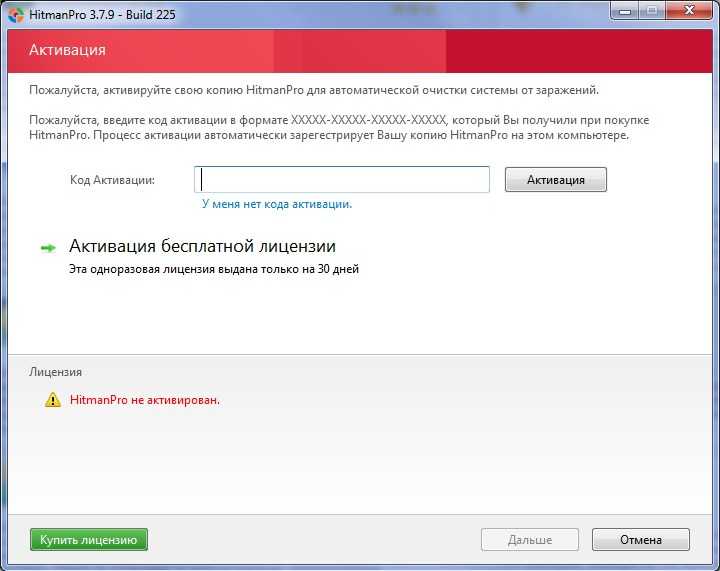

Поиск и удаление вирусов выполняется с помочью специальных программ-сканеров. Большинство антивирусных лабораторий имеют бесплатные версии сканеров для разового использования, которые можно скачать с сайта лаборатории. Среди них Kaspersky Lab, Esset, Dr.Web, Avira и прочие.

Но нужно учитывать, что большинство вирусов заражает систему запуская свои процессы резидентно. Что бы удалить такое заражение нужно остановить функционирование его процесса и только после этого удалять сами файлы вируса. Это можно сделать через диспетчера задач, нажав ctrl+shift+esc на клавиатуре.

Так же на помощь может прийти так называемый «Безопасный режим загрузки Windows». В этом режиме операционная система загружает только свои системные модули игнорируя остальные приложений, в круг которых попадут и модули вируса. Для загрузки в безопасном режиме необходимо нажать клавишу F8 на текстовом этапе загрузки компьютера и выбрать этот режим из появившегося меню.

Для загрузки в безопасном режиме необходимо нажать клавишу F8 на текстовом этапе загрузки компьютера и выбрать этот режим из появившегося меню.

После загрузки рабочего стола необходимо запустить антивирусный сканер и просканировать всю файловую систему. Это позволит удалить вредоносный код со всех дисков компьютера.

Необходимо удалить вирус? Обратитесь к профессионалам!

Мы рассмотрели наиболее простые способы локализации и удаления вирусов. Но, к сожалению, подавляющее большинство вирусов действуют куда хитрее. Они имеют сложные алгоритмы маскировки, внедрения, распространения и воспроизводства после очистки системы сканером. Неосторожные действия пользователя в случае заражения таким вредоносным кодом могут привести операционную систему в негодность, повредить личные данные пользователя или привести к их утере. Вредоносный код же останется в файловой структуре поврежденной системы.

Мы настоятельно рекомендуем доверить задачу удаления вирусов компьютера профессиональным инженерам BCS.

Наши сотрудники не только удалят вирусы с вашего компьютера, то и установят антивирусную защиту. А так же дадут рекомендации по методам избежание дальнейших заражений.

Более подробно вопрос лечения вирусов раскрыт в статье: Лечение вирусов.

404: Страница не найдена

БезопасностьСтраница, которую вы пытались открыть по этому адресу, похоже, не существует. Обычно это результат плохой или устаревшей ссылки. Мы приносим свои извинения за доставленные неудобства.

Что я могу сделать сейчас?

Если вы впервые посещаете TechTarget, добро пожаловать! Извините за обстоятельства, при которых мы встречаемся. Вот куда вы можете пойти отсюда:

Поиск- Узнайте последние новости.

- Наша домашняя страница содержит последнюю информацию об информационной безопасности.

- Наша страница «О нас» содержит дополнительную информацию о сайте, на котором вы находитесь, «Безопасность».

- Если вам нужно, свяжитесь с нами, мы будем рады услышать от вас.

Просмотр по категории

Сеть

- Сравните 6 основных сетевых сертификатов на 2023 год

Сетевые сертификаты

- Оцените инструменты сопоставления Wi-Fi и лучшие практики

Поскольку Wi-Fi в настоящее время является важнейшим компонентом подключения к корпоративной сети, сопоставление Wi-Fi помогает командам оценивать свои беспроводные …

- Как Wi-Fi с облачным управлением упрощает управление политиками и точками доступа

Wi-Fi с облачным управлением предоставляет ИТ-группам ряд преимуществ, включая применение политик, управление сетью и стабильную точку доступа …

ИТ-директор

- Бывший генеральный директор Google рассказал об опасностях генеративного ИИ

Снижение рисков, связанных с генеративными инструментами искусственного интеллекта, такими как ChatGPT, означает привлечение людей к принятию окончательных решений и созданию .

..

- Экономический спад не может остановить продвижение ESG ИТ-отдела

Замедление экономического роста может быть неизбежным, но ИТ-руководители должны сосредоточиться на инициативах ESG. Узнайте, почему ИТ-операции должны…

- Почему управление ИТ-активами должно включать устойчивость

ИТ-директора должны делать больше с меньшими затратами по мере роста экономических проблем и продолжать усилия по защите окружающей среды, социальной сфере и управлению. …

Корпоративный настольный компьютер

- 5 шагов для выявления и устранения проблем с производительностью Windows 11

Администраторы Windows 11 могут столкнуться с многочисленными рабочими столами с различными проблемами производительности. Выполните следующие действия, чтобы определить …

- Устранение наиболее распространенных проблем с Windows 11

Когда администраторы Windows 11 сталкиваются с проблемой на рабочем столе без четкого решения, они должны выполнить общее устранение неполадок.

..

.. - Замедление продаж ПК привело к снижению цен

Цены на ПК падают, поскольку производители снижают цены для перемещения запасов. Насыщение рынка после пандемии является значительным…

Облачные вычисления

- Последний Google Cloud AI проливает свет на автоматизацию розничной торговли

Автоматизированные системы отслеживания запасов на базе искусственного интеллекта не идеальны. Однако ритейлерам с высокими показателями упущенных продаж не хватает…

- Как настроить автомасштабирование в службе Azure Kubernetes

Изучите параметры масштабирования в AKS, такие как горизонтальный модуль и средство автомасштабирования кластера. Затем следуйте пошаговому руководству по …

- Варианты IaaS и PaaS на AWS, Azure и Google Cloud Platform

Хотите перенести рабочие нагрузки вашей организации в облако? Узнайте о преимуществах и недостатках вариантов IaaS и PaaS.

..

..

ComputerWeekly.com

- Расходы на корпоративную локальную инфраструктуру «постпандемически» восстанавливаются

Последние данные Synergy Research Group показывают рост расходов на корпоративную локальную ИТ-инфраструктуру

- Местные власти Великобритании раскрывают приоритеты и проблемы в области подключения

- Сотрудники старше 55 лет хотят получить новые навыки

Большое количество людей в возрасте 50 лет и старше хотят получить новые цифровые навыки, но не получают необходимой для этого поддержки

Как удалить троянский конь с вашего Mac

Троян или троянский конь — это тип вредоносных программ, которые каким-то образом скрывают свои истинные намерения. Как вы, наверное, догадались, они получили свое название из греческой мифологии. Но вместо армии греческих солдат, прячущихся внутри гигантского деревянного коня, чтобы проникнуть в город Трою, эти трояны содержат вредоносное ПО. Это будет скрыто в чем-то, что выглядит безобидно, например, в приложении или вложении электронной почты. Часто он активируется только при попытке открыть зараженный файл.

Как вы, наверное, догадались, они получили свое название из греческой мифологии. Но вместо армии греческих солдат, прячущихся внутри гигантского деревянного коня, чтобы проникнуть в город Трою, эти трояны содержат вредоносное ПО. Это будет скрыто в чем-то, что выглядит безобидно, например, в приложении или вложении электронной почты. Часто он активируется только при попытке открыть зараженный файл.

В этом руководстве мы рассмотрим, как определить, заражен ли ваш Mac, и как удалить троянскую программу с вашего Mac.

Представляют ли троянские программы угрозу для компьютеров Mac?

Хотя компьютеры Mac по-прежнему являются довольно безопасными машинами, дни, когда они считались невосприимчивыми к вредоносным программам, давно позади. По мере того, как компьютеры Mac становятся все более популярными, они становятся все более популярной мишенью для хакеров, которые будут использовать все виды атак, включая троянские программы.

В феврале 2022 года группа безопасности Microsoft обнаружила вредоносное ПО, которое скрывалось в, казалось бы, законных приложениях, таких как видеоинструменты, а также во всплывающих окнах с рекламой. Этот троянец для Mac может обойти функции безопасности macOS и даже удалить доказательства своего существования.

Этот троянец для Mac может обойти функции безопасности macOS и даже удалить доказательства своего существования.

Контрольные признаки заражения троянской программой

По определению, троянская программа старается оставаться незамеченной — по крайней мере, до тех пор, пока не придет время сбросить свою полезную нагрузку. Когда это произойдет, вы можете заметить некоторые из классических признаков заражения вредоносным ПО.

Признаки того, что на вашем Mac может быть троянский вирус:

- Чрезвычайно низкая производительность

- Сбои и зависания

- Файлы удаляются 9 Ваш антивирус отключен

- Дополнительные всплывающие окна

- Ваш веб-браузер перенаправляется

Как удалить троянскую программу с вашего Mac

Обнаружение троянской программы на вашем Mac — это только одна часть головоломки. Если вы думаете, что он у вас есть, найти способ удалить его — ваша следующая задача. Вот несколько способов, которыми вы можете это сделать.

Вот несколько способов, которыми вы можете это сделать.

Если вы недавно загрузили файл или установили приложение или расширение из ненадежного места, это может быть источником вашего троянца. Простого удаления может быть достаточно, чтобы решить проблему, хотя это немного далеко, так как большинство вредоносных программ удалить сложнее. Однако стоит попробовать, особенно с помощью такого инструмента, как Smart Uninstaller от MacKeeper.

Использование Smart Uninstaller, вы можете удалить приложения, плагины и все их остатки:

1. и установить Mackeeper

2. В Mackeeper, Smart Uninstaller

3. Click STAR

4. Выберите то, что вы хотите удалить, и нажмите «Удалить выбранное». Возможно, проще загрузить резервную копию Time Machine, созданную до того, как вы установили зараженный файл.

Как восстановить Mac из резервной копии Time Machine:

- Щелкните значок Time Machine в строке меню

- Выберите Войдите в Time Machine

- Вы увидите стопку окон Finder из которых другая резервная копия.

- Выберите, что вы хотите восстановить, и нажмите кнопку Восстановить . Это включает в себя, если вы думаете, что у вас есть Trojan. Хорошее антивирусное программное обеспечение заглянет внутрь файлов, чтобы увидеть, не скрывают ли они что-нибудь вредоносное.

Вот как вы можете запустить вирусное сканирование с Mackeeper:

1. Запустите Mackeeper и Select Antivirus

2. Нажмите Scan Scan

3. Если бы нажмите, . выберите его и нажмите «Переместить в карантин».

Сброс настроек Mac до заводских настроекЭто ядерный вариант, но если никакие другие средства не удалят троян с вашего Mac, возможно, вам лучше просто выполнить сброс настроек до заводских. Это вернет вашему Mac все его исходные настройки, удалив с него все, включая все ваши данные, поэтому сначала обязательно сделайте резервную копию того, что вам нужно. Для начала вам нужно войти в режим восстановления.

Вот как войти в режим восстановления на M1 Mac:

- Выключите Mac

- Теперь нажмите и удерживайте кнопку питания

- параметры запуска 8100190

- Нажмите и удерживайте, пока не появится

- Загрузка

- Нажмите Параметры

- Нажмите Продолжить

- Введите пароль администратора, если вас попросят

Ознакомьтесь с нашим полным руководством по сбросу настроек Mac для получения дополнительной информации.

Как предотвратить троянские атаки в будущем

Предотвратить всегда лучше, чем лечить. Итак, что вы должны сделать, чтобы избежать воздействия троянов? Прежде всего, вам следует установить приложение безопасности с защитой в реальном времени, например MacKeeper. Это означает, что ваш Mac постоянно отслеживается на наличие угроз, и вы получаете предупреждение, если на ваш компьютер загружается что-либо опасное или подозрительное.