Что делать если мой компьютер взломали?

Что случилось?

Вы обнаружили, что, кажется, в вашем компьютере побывал кто-то чужой

А могу я не обнаружить?

Конечно! И в 90% случаев пользователи узнают о случившемся постфактум. Злоумышленник уже ушел, сделав все ему необходимое.

Есть вариант, что вы никогда об этом не узнаете, что, конечно, печальней всего.

Ну, и пусть. Что он там найдет? Рецепты блинов?

И их тоже. Но цель злоумышленника не ваша любимые рецепты или фотографии из последнего отпуска (если вы известная личность, то фотографии пригодятся).

Если доступ был получен к домашнему компьютеру, то пригодится все:

- Пароли к интернет-банкингу, социальным сетям и почте

- Номера пластиковых карт

- Ваш компьютер весь

Если доступ получен к рабочему компьютеру, то тут дело гораздо серьезнее. Даже компьютер офис-менеджера является очень ценным объектом. Там злоумышленник может найти:

Даже компьютер офис-менеджера является очень ценным объектом. Там злоумышленник может найти:

- Списки сотрудников с должностями и адресами электронной почты

- Пароли к внутреннему порталу

- Иногда доступы к внутренним дисковым ресурсам (очень часто они не защищены)

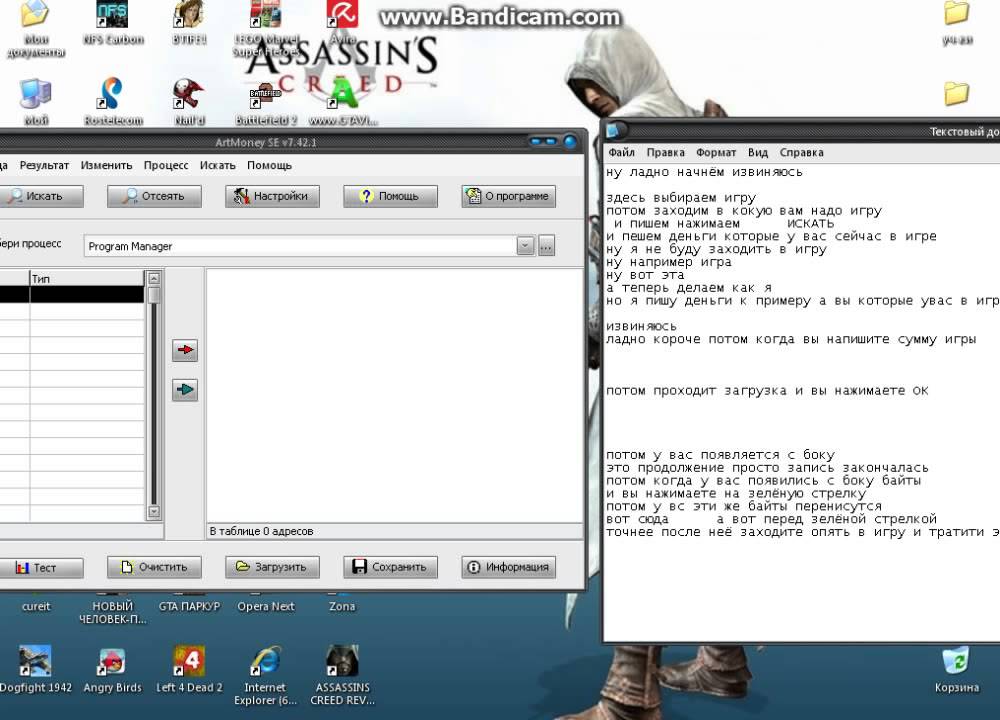

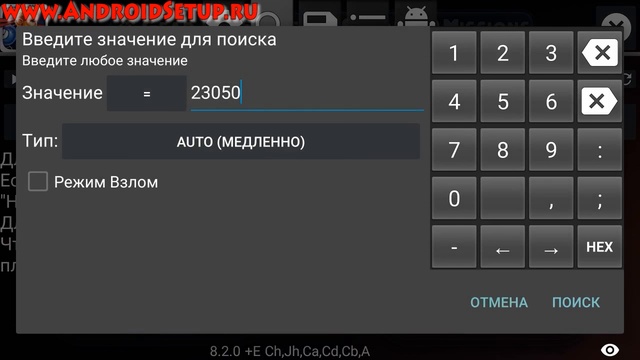

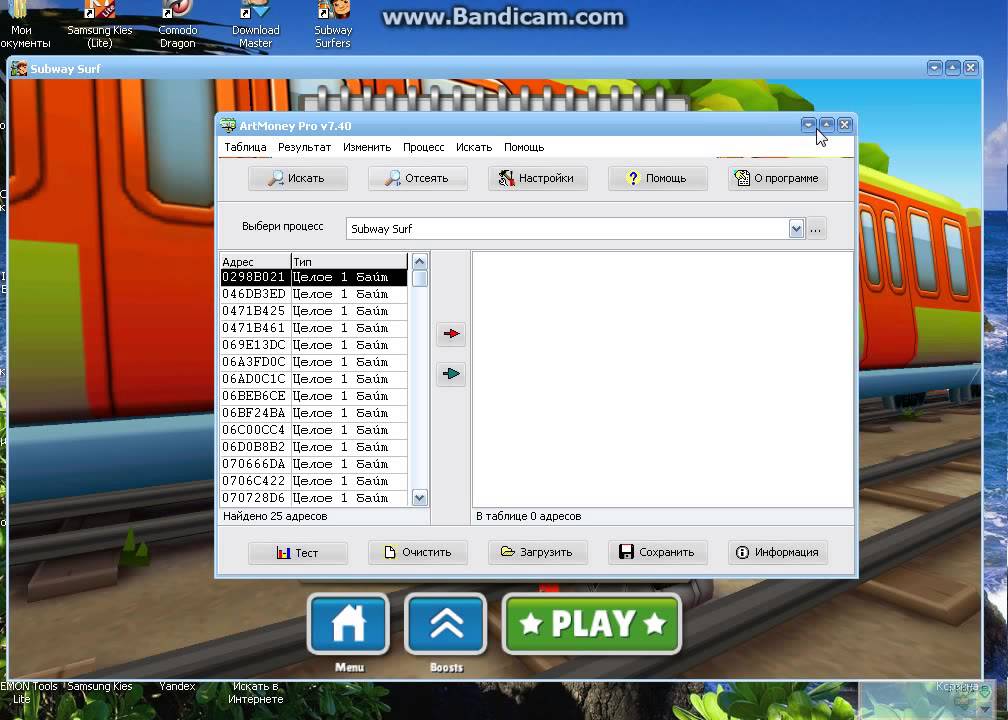

Кроме документов и паролей, ценность представляет сам компьютер. На него можно установить специальную программу (а может, и не одну), которая незаметно, совершенно никак себя не показывая (без специальных других программ ее не обнаружить), будет записывать все, что вы делаете на компьютере и отправлять злоумышленнику. Также он от вашего имени (с вашего же компьютера) может совершать атаки на другие компьютеры. Что может привести вас к встрече с правоохранительными органами.

Какие еще напасти бывают?

С недавних пор популярным стало вымогательство денег у пользователей, чьи компьютеры были взломаны. Дело в том, что на ваш компьютер может быть загружена и тайно установлена программа, которая заблокирует вам доступ к своему же компьютеру. Кроме блокировки подобная программа может изменить все ваши файлы, зашифровав их. Так что даже отключив компьютер от интернета (или офисной сети), вы не сможете все восстановить: и доступ, и файлы.

Кроме блокировки подобная программа может изменить все ваши файлы, зашифровав их. Так что даже отключив компьютер от интернета (или офисной сети), вы не сможете все восстановить: и доступ, и файлы.

Однако цель программы, как это не смешно, не навредить вам и убежать. Нет. Вам предложат выход: отправить на номер мобильного телефона (самый частый вариант) определенную сумму денег. Как предложат? Сама программа и предложит, появившись на вашем мониторе с какой-нибудь лаконичной фразой, объясняющей, что произошло и за какую сумму от этого можно избавиться.

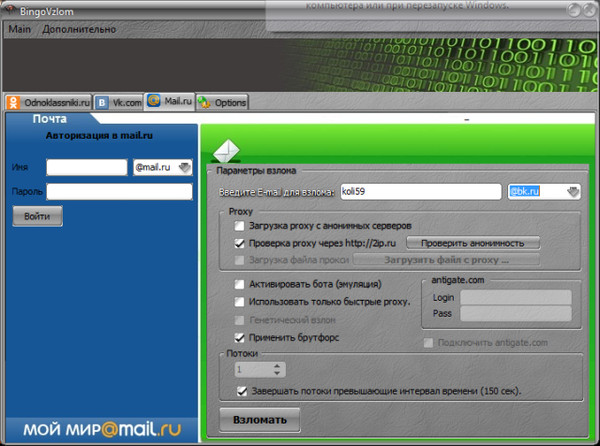

Денег не требуют, но войти в почту не могу. Мой компьютер взломан?

И да, и нет. Почту могли взломать, просто подобрав пароль, либо найдя ваш адрес электронной почты (с паролем) в украденных базах пользователей сайтов, предоставляющих бесплатные почтовые ящики. А могли получить пароль и через взлом компьютера, установив программу, которая записывает все нажатия на клавиатуру (и буфер обмена) и отправляет злоумышленнику.

Все ясно. Что делать?

Если ваш компьютер уже взломали и вы знаете об этом, сменить пароль, используемый для входа. Если компьютер рабочий, рассказать о случившемся группе технической поддержки. Они уже сам произведут все необходимые действия, в том числе предложат вам сменить пароль.

На компьютере с Microsoft Windows это делается через Пуск, Панель управления, Учетные записи пользователей и семейная безопасность, Учетные записи пользователей, Изменение своего пароля. На компьютере с Windows 10 шаги такие: Пуск, Параметры, Учетные записи, Параметры входа. Если вы работаете с Mac OSX, то вам нужны Системные настройки, Пользователи и группы, Сменить пароль.

Дата рождения подойдет?

Нет. И дата рождения ребенка, жены, мужа, тещи тоже не подойдут. Правило хорошего тона гласит, что пароль должен содержать латинские буквы в верхнем и нижнем регистре, цифры, не буквенно-числовые знаки (скобки, дефисы, решетки, знаки процента и т. п.). Все это должно идти не последовательно, а в разнобой. Также пароль не должен быть словом или его частью на естественном языке.

п.). Все это должно идти не последовательно, а в разнобой. Также пароль не должен быть словом или его частью на естественном языке.

Отлично. Но я это не запомню. Лучше запишу.

Не стоит этого делать нигде, особенно в офисе. Помните, внутренний хакер опаснее любого внешнего.

Пароль можно сделать мнемоническим, т.е. состоящим из букв и цифр, указывающих на определенное слово (но не являющийся им), которое знаете только вы. Это можно быть до неузнаваемости измененное слово: части переставлены местами, разделены числами и другими знаками. Однако хороший пароль (кстати, меняйте его периодически) — это только половина дела. Компьютер, на котором побывал злоумышленник, скорее всего содержит вредоносные программы, от которых надо избавиться.

И как это все лечить?

Если на вашем компьютере был антивирус, то либо вредоносная программа обошла его, либо злоумышленник сам внес изменения в настройки антивируса, где добавил исключение для своей «шпионской программы».

Если антивирус говорит вам, что все хорошо и никакой опасности нет, проверьте, давно ли актуальные ли у него вирусные базы. Обновитесь. Не забывайте также регулярно загружать и устанавливать обновления операционной системы. 70% всех обновлений посвящены безопасности.

Проверьте настройки вашей антивирусной программы. Нет ли в них изменений. Особенно разделы исключений.

Если же до сих пор на вашем компьютере не установлен антивирус, то самое время это сделать.

Снова в школу!

На сегодняшний день чистых антивирусных программ практически нет. Т.е. тех, которые занимаются только сканированием вашего диска и запущенных (или запускаемых) программы на предмет их вредоносности. Сегодня антивирус — это центр безопасности. Он и классический антивирус, он и монитор сетевого траффика (т.е. постоянно следит за тем, что отправляет и что принимает ваш компьютер через локальную или глобальную сеть). Подобные центры безопасности проверяют вашу почту, если вы используете программы вроде Outlook. Некоторые предоставляют возможности проверки интернет сайтов, на которые вы заходите — не опасны ли они для вашего компьютера.

Некоторые предоставляют возможности проверки интернет сайтов, на которые вы заходите — не опасны ли они для вашего компьютера.

Какую программу выбрать — дело вкуса и кошелька. Есть бесплатные версии, как, например, Microsoft Security Essentials (начиная с Windows 8 встроен). Есть вариант с подпиской. Вы не покупаете саму программу в вечное пользование, а раз в год вносите некоторую сумму (заметно меньшую по стоимости нежели покупка навсегда) и полноценно пользуетесь программой.

В конце концов на работе на вашем компьютере должен обязательно быть установлен антивирус. Это обязанность технической службы.

Пара слов о Mac OSX

Дело в том, что для этой операционной системы вирусов не существует. Есть возможности проникновения на компьютер, так сказать, удаленно, т.е. с другого компьютера. Однако эта проблема решается установкой другого класса программы нежели антивирус. Firewall. Это тоже программа-защитник вашего компьютера (а бывает, что и целой группы компьютеров). Все, что она делает, — это разрешает или запрещает отправку или прием данных по сети. Для неизвестных ей подключений она спрашивает пользователя, разрешить или запретить, и запоминает его выбор.

Все, что она делает, — это разрешает или запрещает отправку или прием данных по сети. Для неизвестных ей подключений она спрашивает пользователя, разрешить или запретить, и запоминает его выбор.

Для Mac OSX лучшей из этого класса программ, на мой взгляд, является Little Snitch. Программа платная (но с бесплатным демонстрационным периодом). Работает тихо, не влияя на работоспособностью компьютера. При неизвестных подключениях, предлагает вам принять решение о запрете или разрешении, указывая при этом, что за программа на вашем компьютере хочет выйти в сеть и куда конкретно. Есть молчаливый режим, когда вас вообще не будут беспокоить, а блокировке подвергнуться только подозрительные подключения.

Что еще можно сделать?

Вообще безопасность начинается с вас, а не с компьютера. Большинство самых резонансных взломом было совершено не с помощью технических средств, а лишь, используя, социальную инженерию. Правила защиты очень просты

- Не открывать прикрепленных к электронным письмам файлов, если они напоминают программу.

Современные программы по работе с почтой сами вас об этом предупредят

Современные программы по работе с почтой сами вас об этом предупредят - Не заходить на подозрительные сайты. Простое расширение WOT для браузеров Chrome и Firefox вовремя вас предупредит о небезопасности сайта для вашего компьютера

- Если вы сами не запрашивали на сайте социальной сети, интернет магазина и т.п. восстановления пароля, не открывайте подобных писем и не переходите по указанным там ссылкам. Скорее всего они ведут на очень похожий сайт и цель его как раз украсть ваш пароль или даже установить вредоносную программу на ваш компьютер.

- Не используйте простых паролей даже на безобидных сайтах, где вроде нет ваших личных, тем более финансовых, данных. Известно много случаев, когда доступ к онлайн банкингу был получен через последовательные взломы учетных записей в социальных сетях и электронной почты.

- Где это возможно, используйте двухфакторную защиту. Восстановить пароль можно только с использованием вашего почтового ящика или группы контрольных вопросов и, это главное, отправки смс на ваш мобильный телефон с кодом для подтверждения операции.

- В офисе возьмите за правило всегда блокировать компьютер (вообще компьютер выключать не надо). Даже, если вы отошли за чаем. Еще не встали из-за стола, сперва заблокируйте компьютер. Делается это очень легко. Для компьютеров с Windows необходимо на клавиатуре зажать кнопку Windows (обычно слева рядом с Alt) и нажать латинскую L.

Какой должен быть технический минимум на компьютере?

В плане технических средств у вас на компьютере должно быть следующее:

- Операционная система с самыми последними обновлениями, которые устанавливаются регулярно и сами

- Антивирус или комплексный продукт обеспечения безопасности компьютера. Так же с последними обновлениями, которые регулярно устанавливаются. На доступ к самой программе-защитнику необходимо установить пароль. Отличный от пароля для входа на компьютер.

- Да бы защитить важную для себя информацию, сохраняйте копии файлов на внешние диски, флешки или даже внешний дисковый массив (NAS).

Последний может это дело в автоматическом режиме.

Последний может это дело в автоматическом режиме.

Две истории напоследок

Известный хакер Кевин Митник получил удаленный доступ на компьютер бухгалтера, используя только телефон. Он звонил в компанию и представлялся то системных администратором, то бухгалтером, и таким образом добился от настоящего системного администратора компании письма на свою, личную почту со полной инструкцией и паролем для удаленного входа на компьютер бухгалтера.

Один мой друг, работая в компании, которая занимается проверкой безопасности, реализовал проект. В один рабочий день, сотрудники начали находить в офисе флешки, будто кем-то оставленные. Некоторые из нашедших вставили эти флешки в свои рабочие компьютеры. Некоторые посмотрели, что там на флешке дома.

Суть была в том, что флешки те были не простые — при подключении к компьютеру они автоматически без ведома пользователя запускали программу, которая находилась на скрытом от него разделе на флешке.

Подпишитесь на «Клерк.Премиум»!

Незаменимая и полная информация за смешные деньги!

• Мини-курсы каждый день

• Бесплатные вебинары по горячим темам

• Консультации по любым вопросам в день обращения

• Доступ к разборам новых правил и законов

• Курсы повышения квалификации с огромной выгодой

Оставьте заявку сейчас, чтобы получить персональную скидку.

Восстановление взломанной или скомпрометированной учетной записи Майкрософт

Существует два фактора, указывающие на то, что ваша учетная запись могла быть взломана.

-

Возможно, вы получили от Майкрософт сообщение «Помогите нам защитить вашу учетную запись».

Это означает, что мы заметили некоторую нетипичную активность в вашей учетной записи, которой достаточно для того, чтобы мы приняли меры по блокировке вашей учетной записи до тех пор, пока вы не сможете принять меры самостоятельно.

-

Вы заметили такие действия, как несанкционированное списание средств, рассылка спама вашему списку контактов, неизвестные имена файлов в общем доступе и т. д.

Если ни одно из этих описаний не совпадает с вашей ситуацией, см. раздел Не удается войти в учетную запись Майкрософт.

Выполните следующие действия, чтобы восстановить доступ к своей учетной записи Майкрософт.

-

Изменение пароля к учетной записи Майкрософт

- org/ListItem»>

Проверьте сеансы входа, которые вы не выполняли

-

Проверьте параметры учетной записи

-

Защитите другие учетные записи интернет-служб

-

Защитите свою учетную запись Майкрософт для дальнейшего использования

Примечание: Пользователи консоли Xbox могут найти решение, соответствующее их характеру взаимодействия с консолью и учетной записью, в разделе Решение на случай взлома учетной записи Xbox.

1. Измените пароль к учетной записи Майкрософт

Для защиты учетной записи необходимо изменить пароль к ней.

-

Перейдите в раздел Восстановление учетной записи и введите адрес электронной почты, номер телефона или логин в Skype, которые вы используете для входа. Затем нажмите Далее.

-

Мы спросим, как бы вы хотели получить код безопасности. Выберите Далее.

-

Введите запрошенную информацию и выберите Отправить код.

- org/ListItem»>

Введите код безопасности в поле Подтвердите свою личность, а затем нажмите кнопку Далее.

-

Введите ваш Новый пароль. Затем подтвердите его, введя его повторно в поле Введите пароль еще раз.

Если вам не удается изменить пароль, используя код безопасности к вашим контактным данным, заполните форму восстановления. Вот несколько советов, которые можно использовать при заполнении формы.

Примечание: Для обеспечения защиты вашей учетной записи действия наших специалистов поддержки регулируются строгими правилами. Специалисты службы поддержки Microsoft не могут сбросить ваш пароль, предоставить сведения учетной записи без надлежащей проверки или изменять параметры безопасности вашей учетной записи от вашего имени. Только вы можете сбросить пароль и изменить параметры безопасности вашей учетной записи.

Как действия следует выполнить, если мне не удается подтвердить право владения учетной записью?

-

-

Если у вас возникли проблемы с запросом на восстановление, вы можете создать новую учетную запись и повторить попытку, как только вспомните новую полезную информацию.

2. Проверьте сеансы входа, которые вы не выполняли

После входа в систему ознакомьтесь с последними действиями, выполненными в вашей учетной записи. Если вы заметили какие-либо подозрительные действия с учетной записью, выберите пункт Это действие выполнено не мной и мы поможем вам изменить пароль, если вы еще этого не сделали.

Если вы заметили какие-либо подозрительные действия с учетной записью, выберите пункт Это действие выполнено не мной и мы поможем вам изменить пароль, если вы еще этого не сделали.

Примечание:

Местоположение вычисляется на основе IP-адреса и является приблизительным с целью защиты вашей конфиденциальности. Обращайте внимание на систематичность указания местоположений, которые находятся рядом, а не на их точность.-

Перейдите в раздел Безопасность > Сеансы входа в систему > Просмотр моих действий.

-

Так как эта информация является конфиденциальной, нам будет необходимо проверить вашу личность с помощью кода безопасности.

На экране Защита учетной записи выберите, как вы хотите получить этот код, а затем выберите Отправить код

На экране Защита учетной записи выберите, как вы хотите получить этот код, а затем выберите Отправить код -

На экране Введите код введите полученный код безопасности.

-

Проверка последних сеансов входа в учетную запись. Если вы заметили успешный вход в систему, который вы не совершали, выполните антивирусную проверку устройства и удалите все найденные вредоносные программы. Затем снова измените пароль.

3. Проверьте параметры своей учетной записи Майкрософт.

Проверьте контактные данные для безопасности. Удалите все контактные данные безопасности, которые могли быть добавлены злоумышленником.

-

На странице Основные сведения о безопасности нажмите кнопку Обновить сведения. Если вы еще не вошли в свою учетную запись Майкрософт, отобразится запрос на выполнение входа.

-

Вам может быть предложено ввести код проверки для продолжения. Если у вас нет доступа к дополнительному адресу электронной почты или номеру телефона, нажмите У меня нет этих данных и следуйте инструкциям, чтобы обновить свои сведения безопасности.

-

Вы увидите свои сведения безопасности в разделе Параметры безопасности. Чтобы удалить ненужные данные, выберите пункт Удалить.

Обновите параметры электронной почты Outlook.com. Иногда злоумышленники меняют параметры электронной почты, чтобы получать отправленные вами сообщения, или настраивают автоответ для входящих сообщений. Подобные методы используются очень часто, поэтому корпорация Майкрософт восстанавливает для этих параметров значения по умолчанию, если возникает подозрение, что учетная запись была взломана.

-

Войти в учетную запись Outlook.com

-

Выберите значок параметров, а затем пункт Просмотреть все параметры.

-

Проверьте следующие параметры и удалите любые незнакомые адреса или добавленные сведения:

-

Подключенные учетные записи

-

Переадресация

-

Автоматические ответы

-

Правила

-

Отключите общий доступ к OneDrive. Проверьте, не предоставил ли злоумышленник самому себе доступ к вашим файлам.

Проверьте, не предоставил ли злоумышленник самому себе доступ к вашим файлам.

-

Войдите в OneDrive.

-

Выберите пункт Общие в меню слева в разделе OneDrive.

-

Проверьте свои общие папки и файлы на предмет добавленных или удаленных.

Проверьте журнал заказов: проверьтежурнал заказов на предмет несанкционированных списаний средств.

-

Если вы обнаружили платежи, которые вы не совершали, проверьте свои приложения и скачанное содержимое — возможно, член вашей семьи совершал эти покупки.

-

Если вы выяснится, что платеж был совершен не вами, см. статью Непредвиденные списания средств корпорацией Майкрософт.

4. Защитите другие учетные записи интернет-служб

Если злоумышленник получил доступ к вашим имени пользователя и паролю, значит у него есть доступ ко всем другим учетным записям, для которых вы использовали эти данные. На всякий случай также измените пароли на этих сайтах.

5. Защитите свою учетную запись Майкрософт для дальнейшего использования.

Ознакомьтесь с нашими советами в статье Защита учетной записи Майкрософт. В частности, настоятельно рекомендуем изучить советы по созданию надежного пароля, а также использовать двухфакторную проверку подлинности и приложение Microsoft Authenticator, чтобы повысить уровень безопасности вашей учетной записи и осуществлять вход без использования паролей.

Добавление дополнительных контактных данных для защиты может упростить восстановление учетной записи в случае, если кто-то получит к ней доступ или вы забудете пароль. Мы не используем контактные данные для защиты учетной записи в маркетинговых целях. Они служат только для вашей идентификации.

Статьи по теме

Не удается войти в учетную запись Майкрософт

Порядок закрытия учетной записи Майкрософт

Защита компьютера дома

Непредвиденные списания средств Майкрософт

Что делать, если ваш телефон был взломан

Ничто так не беспокоит одержимых смартфонами миллениалов, как мы, чем мысль о том, что наши телефоны могут быть взломаны. На самом деле, у нас были настоящие кошмары именно по этому сценарию. Но правда в том, что взлом вашего телефона — это не конец света, хотя в данный момент может так показаться. От нескольких минут до нескольких дней вы можете восстановить контроль над своим телефоном и своей жизнью.

От нескольких минут до нескольких дней вы можете восстановить контроль над своим телефоном и своей жизнью.

Что делать, если ваш телефон взломан

Антивирусное программное обеспечениепредназначено для предотвращения взлома, но даже если вы не загружали его ранее, вы можете использовать его для удаления вредоносного ПО, вызывающего взлом вашего телефона.

Как удалить хакера с телефона

- Используйте антивирусное программное обеспечение. Антивирусное программное обеспечение изолирует вредоносное ПО в песочнице, чтобы оно не могло повлиять на остальную часть вашего телефона. Затем он удалит его для вас. Фу! Звонок больше не исходит из дома (не каламбур). Держите антивирусное программное обеспечение включенным, чтобы оно продолжало работать в фоновом режиме.

- Связаться с предприятиями. Свяжитесь с любыми финансовыми службами или предприятиями электронной коммерции, у которых есть информация о вашей кредитной карте или банковском счете, которая действительно является очень конфиденциальной информацией.

Узнайте, какие транзакции вам нужно оспорить в своем банке, а в некоторых случаях сообщить о мошенничестве.

Узнайте, какие транзакции вам нужно оспорить в своем банке, а в некоторых случаях сообщить о мошенничестве. - Удалить приложения. Если вы видите на телефоне приложения, которые не загружали, удалите их.

- Сбросьте телефон до заводских настроек. А еще лучше, выполните полный сброс настроек телефона, чтобы восстановить настройки, которые были у вас при покупке. После резервного копирования данных выполните следующие действия:

iPhone:- Перейти к настройкам.

- Нажмите «Общие».

- Нажмите «Сброс».

- Нажмите «Удалить все содержимое и настройки».

- Введите пароль или пароль Apple ID.1

Samsung Android версии 5.0 или выше:

- Нажмите «Приложения».

- Нажмите «Настройки».

- Нажмите «Резервное копирование и сброс».

- Выберите «Восстановление заводских настроек».

- Выберите «Сбросить устройство».

- Нажмите «Стереть все».

2

2

- Смените свои пароли. Наконец, измените пароли всех взломанных учетных записей — хорошая практика, когда ваши учетные данные для входа связаны с утечкой данных.

Как защитить свой телефон от взлома

Итак, как предотвратить повторение кошмара? С помощью всего лишь нескольких изменений в настройках вы можете значительно снизить вероятность взлома вашего телефона. Аллилуйя!

- Загрузите антивирусное программное обеспечение. Антивирусное программное обеспечение работает, сканируя ваш телефон на наличие вирусов и вредоносных программ, а затем удаляя любые угрозы для вашего устройства. Однако не всем нужен антивирус на мобильном устройстве — только пользователям Android. Узнайте, как избавиться от вируса на Android и какие есть лучшие варианты антивируса для Android.

iPhone и iPad не нуждаются в антивирусном программном обеспечении, хотя их можно взломать другими способами. Антивирус может остановить хакеров во многих случаях. Прочтите наше руководство по антивирусу, чтобы узнать больше.

iPhone и iPad не нуждаются в антивирусном программном обеспечении, хотя их можно взломать другими способами. Антивирус может остановить хакеров во многих случаях. Прочтите наше руководство по антивирусу, чтобы узнать больше. - Подключайтесь к VPN в общедоступных сетях Wi-Fi. Общедоступные сети Wi-Fi настолько же удобны, насколько и небезопасны. Однако VPN делают подключение к общедоступным сетям Wi-Fi безопасным. VPN скрывают вашу историю просмотров и скрывают ваш IP-адрес, изменяя ваш IP-адрес, чтобы скрыть ваше местоположение. VPN-приложения доступны как для iPhone, так и для Android; мы рекомендуем лучшие VPN для iPhone и лучшие VPN для Android. В некоторых случаях VPN могут останавливать DDoS-атаки, поэтому они являются отличным решением для подключения к общедоступным сетям Wi-Fi.

- Не делать джейлбрейк. Взлом вашего iPhone дает вам полный контроль над ним, от того, где вы загружаете приложения, до того, как вы упорядочиваете свой интерфейс.

Хотя мы, как и все, любим контролировать, джейлбрейк iPhone означает отсутствие встроенных функций безопасности Apple, включая сканирование на наличие вредоносных программ. По сути, если вы хотите избежать взлома вашего iPhone, не делайте джейлбрейк; это не игра в монополию! Вместо этого загружайте приложения только из официальных магазинов приложений для телефонов, чтобы избежать загрузки вредоносных приложений.

Хотя мы, как и все, любим контролировать, джейлбрейк iPhone означает отсутствие встроенных функций безопасности Apple, включая сканирование на наличие вредоносных программ. По сути, если вы хотите избежать взлома вашего iPhone, не делайте джейлбрейк; это не игра в монополию! Вместо этого загружайте приложения только из официальных магазинов приложений для телефонов, чтобы избежать загрузки вредоносных приложений.Примечание. Взлом джейлбрейка применим только к iPhone; с Android вы можете устанавливать приложения не из Google Play Store без джейлбрейка.

- Избегайте фишинга. Что-то пахнет фишингом? Возможно, вы получили электронное письмо с неизвестного адреса или вводите данные для входа на сайт, который выглядит не совсем правильно. Большинство антивирусных программ имеют защиту от фишинга, но если вы не уверены, лучше всего не переходить по незнакомым ссылкам, электронным письмам, вложениям, веб-сайтам или сообщениям.

- Использовать шифрование.

Независимо от того, хотите ли вы оставаться анонимным в сети, шифрование — отличный способ избежать взлома. Ищите веб-сайты и приложения, использующие сквозное шифрование, в идеале — отраслевой стандарт 245-битного AES.

Независимо от того, хотите ли вы оставаться анонимным в сети, шифрование — отличный способ избежать взлома. Ищите веб-сайты и приложения, использующие сквозное шифрование, в идеале — отраслевой стандарт 245-битного AES. - Используйте только надежные зарядные станции. Одна из лучших вещей в жизни в 21 веке — общественные зарядные станции. Не дай бог оказаться на публике без смартфона! Тем не менее, эти зарядные станции сопряжены с риском, например, если кто-то «забирает» данные вашего телефона через USB-накопитель. Хакеры могут легко получить доступ к данным вашего телефона через диск или даже запустить вредоносное ПО. Если возможно, используйте розетку переменного тока вместо USB-порта для зарядки, так как розетки переменного тока передают только питание, а не данные. Если доступен только USB, используйте адаптер только для зарядки или блокировщик данных. Вы поблагодарите нас позже!

- Установка блокировки телефона и кодов доступа.

Убедитесь, что если вы отложите телефон на определенное время, вам потребуется код доступа, чтобы снова открыть его. Вот как настроить пароли:

Убедитесь, что если вы отложите телефон на определенное время, вам потребуется код доступа, чтобы снова открыть его. Вот как настроить пароли:

iPhone X или новее:- Нажмите «Настройки».

- Нажмите «Face ID и пароль».

- Нажмите «Включить пароль».

- Введите шестизначный пароль.

- Введите пароль еще раз, чтобы подтвердить и активировать его.

Андроид:

- Нажмите «Настройки».

- Нажмите «Безопасность».

- Нажмите «Блокировка экрана».

- Выберите «Стандартные замки».

- Выберите «Пароль».

- Введите более четырех символов.

- Добавить расширенную аутентификацию. Когда это возможно, включите биометрическую аутентификацию, также известную как многофакторная аутентификация, или двухфакторную аутентификацию (пароли) для онлайн-аккаунтов. Узнайте больше в нашем руководстве по аутентификации.

- Отключить голосовых помощников на экране блокировки.

Доступ к Siri или Google Assistant до разблокировки телефона удобен, но не самый лучший для безопасности. Выполните следующие действия, чтобы отключить этих голосовых помощников:

Доступ к Siri или Google Assistant до разблокировки телефона удобен, но не самый лучший для безопасности. Выполните следующие действия, чтобы отключить этих голосовых помощников:

iPhone:- Перейдите в настройки телефона.

- Нажмите «Face ID и код-пароль» или «Touch ID и код-пароль».

- Выключите Siri.

Андроид:

- Скажите на телефоне «Окей, Google, открой настройки Ассистента».

- Перейти к настройкам.

- Нажмите «Персонализация».

- Нажмите «Личные результаты».

- Включите «Личные результаты блокировки экрана».

- Включите «найти мой телефон». Если вы не установили пароль, потерянный телефон — верный способ взлома. К счастью, если у вас есть пароль и функция «найти телефон», потеря телефона не означает, что его взломали.

iPhone:- Войдите в настройки.

- Щелкните свое имя.

- Нажмите «Найти iPhone».

- Включите функцию «Найти iPhone».

Андроид:

- Перейти к настройкам.

- Нажмите «Безопасность».

- Нажмите «Найти мое устройство».

- Включите «Найти мое устройство».

- Отключить автозаполнение. Еще одной удобной функцией во многих браузерах является автозаполнение, которое заполняет личную информацию, такую как ваше имя, адрес и номер телефона. Однако, если ваш телефон попадет в чужие руки, эта личная информация (PII) может сделать вас уязвимым для кражи личных данных, поэтому лучше отключить ее в мобильных браузерах. Ниже мы перечислили инструкции для Safari, браузера по умолчанию на iPhone, и Chrome, браузера по умолчанию на Android.

iPhone:- Нажмите «Настройки».

- Нажмите «Сафари».

- Отключить «Автозаполнение паролей».

Андроид:

- Откройте приложение Google.

- Нажмите «Еще».

- Нажмите «Настройки».

- Нажмите «Общие».

- Отключите «Автозаполнение с популярными поисковыми запросами».

- Ограничение разрешений приложений. Зайдите в настройки своего телефона, нажмите на разные приложения и посмотрите, какие разрешения у них есть. Ваше приложение Google Maps всегда отслеживает ваше местоположение? Может ли ваше приложение для знакомств видеть ваши текстовые сообщения? Для максимальной конфиденциальности максимально ограничьте разрешения в различных мобильных приложениях.

- Отключить отслеживание местоположения. Отслеживание местоположения — особенно пугающая концепция, которая в наши дни слишком распространена в мобильных приложениях. Выполните следующие действия, чтобы отключить его:

iPhone:- Нажмите «Настройки».

- Нажмите «Конфиденциальность».

- Нажмите «Службы геолокации».

- Отключите «Службы определения местоположения».

Андроид:

- Проведите вниз по экрану Android.

- Нажмите и удерживайте «Местоположение».

- Нажмите «Дополнительно».

- Нажмите «Точность местоположения Google».

- Отключите «Повышение точности определения местоположения».

- Отключить Wi-Fi. Мы уже упоминали об опасностях общедоступных сетей Wi-Fi, но если ваш Wi-Fi включен по умолчанию, ваш телефон может подключаться к сетям без вашего ведома. Вместо этого используйте Wi-Fi только от случая к случаю. Выполните следующие действия, чтобы отключить его:

iPhone:- Нажмите «Настройки».

- Нажмите «Wi-Fi».

- Выключить Wi-Fi.

Андроид:

- Проведите вниз по экрану Android.

- Коснитесь и удерживайте «Wi-Fi».

- Отключить «Использовать Wi-Fi».

- Выполнение обновлений программного обеспечения. Обновления программного обеспечения содержат последние исправления безопасности, поэтому, даже если они могут раздражать, выполняйте их, как только они станут доступны.

iPhone:- Нажмите «Настройки».

- Нажмите «Общие».

- Нажмите «Обновление ПО».

- Нажмите «Загрузить и установить».

- Нажмите «Установить».

- Введите пароль.

Андроид:

- Нажмите «Настройки».

- Нажмите «Система».

- Нажмите «Дополнительно».

- Нажмите «Обновление системы».

- Используйте надежные пароли. Самый простой способ защитить свой телефон (и все другие ваши учетные записи в Интернете) — использовать надежные пароли. Каждая учетная запись должна иметь полностью уникальный пароль. Узнайте больше советов по безопасности паролей.

Совет: Чтобы запомнить все свои пароли, храните их в менеджере паролей, в зашифрованном хранилище.

Что такое взлом телефона?

Проще говоря, взлом телефона — это когда кто-либо получает доступ к телефону или коммуникациям без согласия владельца. Взлом телефона может происходить из-за нарушений безопасности, кражи или потери устройства, а также атак методом грубой силы.

Взлом телефона может происходить из-за нарушений безопасности, кражи или потери устройства, а также атак методом грубой силы.

признака того, что ваш телефон был взломан

Как узнать, взломан ли ваш телефон? Вы можете заметить эти признаки:

- Ваш телефон быстро разряжается.

- Ваш телефон работает медленнее, чем обычно.

- Вы заметили странную активность в своих сетевых учетных записях, например, незнакомые логины, регистрацию новых учетных записей или электронные письма для сброса пароля.

- Вы видите незнакомые звонки или сообщения.

- Вы получаете больше всплывающих окон, чем обычно; это может быть признаком рекламного ПО. Узнайте, как удалить рекламное ПО конкретно.

- Ваш телефон использует больше данных, чем обычно.

- Вы замечаете незнакомые приложения.3

Как взламывают телефоны?

Причина, по которой мы принимаем так много мер предосторожности в отношении наших телефонов, заключается в том, что взлом может происходить по-разному. Вот несколько примеров:

Вот несколько примеров:

- Фишинг: Фишинговые сообщения ведут к социальной инженерии, т. е. запрашивают у людей их учетные данные напрямую, чтобы получить доступ к компьютерным системам. Фишинг может происходить не только через электронные письма и текстовые сообщения, но и через мошеннические телефонные звонки. Если вы получили странный текст или электронное письмо от кого-то, кого вы не знаете, не нажимайте на него; то же самое касается сообщений в социальных сетях. Ваша мобильная безопасность будет вам благодарна!

- Атаки методом грубой силы: Атаки методом грубой силы, пожалуй, самый примитивный метод взлома, поскольку хакеры просто угадывают пароли, пока не войдут в систему правильно.

- Атаки «человек посередине»: С помощью этого метода хакеры перехватывают пакеты данных, когда они перемещаются между отправителем и получателем, «прослушивая» учетные данные для входа.4

- Физический доступ: Будь то потерянный или украденный телефон, если у него нет пароля, взломать его намного проще.

- Взлом на основе программирования: Взлом на основе программирования требует самых технических знаний; хакеры находят уязвимости в системах и дают себе полные административные привилегии.

Могут ли взломать мой телефон?

Все это звучит тревожно, но вы можете задаться вопросом: «Можно ли взломать мой Android или iPhone?» Ответ, к сожалению, да, и Android, и iPhone подвержены взлому6. Извините!

Кто взламывает телефоны?

Хакеры — это преступники, которые получают доступ без разрешения законных пользователей к сетям и устройствам с целью кражи личных данных, данных компании и т. д. В частности, черные хакеры — это злонамеренные хакеры, в отличие от белых или серых хакеров. хакеры, у которых нет злого умысла.

Резюме

Любой, у кого есть смартфон, должен опасаться взлома. Но с правильными настройками и рекомендациями вы можете защитить себя от большинства хакерских атак.

Если вы что-то вынесете из этой статьи, так это установить пароль на свой телефон. Это занимает всего несколько секунд и не позволяет большинству людей войти. Иногда самые простые решения оказываются и самыми эффективными.

Это занимает всего несколько секунд и не позволяет большинству людей войти. Иногда самые простые решения оказываются и самыми эффективными.

Часто задаваемые вопросы

Естественно, мы получаем массу вопросов о предотвращении взлома телефонов, и мы здесь, чтобы ответить на каждый из них.

Хакадей | Свежие лайфхаки каждый день

Просмотреть все записи в блогеДэн Мэлони | 30 октября 2022 г.

Печальные новости для детей и взрослых: Lego объявляет об окончании линейки Mindstorms. Популярная линейка робототехнических конструкторов будет снята с производства к концу …прочитайте больше

Арья Воронова | 30 октября 2022 г.

Многие старые технологии работают на компонентах, которые больше не производятся — жесткие диски являются одной из таких деталей, а диски IDE уже давно вышли из моды и уходят …прочитайте больше

Дональд Папп | 30 октября 2022 г.

Garmin HUD+ представлял собой небольшое Bluetooth-устройство, предназначенное для приборной панели автомобиля и предназначенное для использования в качестве проекционного дисплея GPS для данных из приложений для смартфонов Garmin. …читать дальше

Дэни Конради | 30 октября 2022 г.

Программное обеспечение для нарезки должно поддерживать баланс между простотой использования и контролем, при этом обрабатывая любой файл STL, который вы ему подбрасываете. Если вы избавитесь от необходимости конвертировать существующий …прочитайте больше

Брайан Кокфилд | 30 октября 2022 г.

Несколько лет назад Toyota была в новостях из-за серьезных проблем с безопасностью ряда своих легковых автомобилей. Казалось бы, наугад, некоторые машины беззаботно разгонялись…читать дальше

Наварра Барц | 30 октября 2022 г.