Как добавить соответствие IP-адреса и домена сайта в файл /etc/hosts

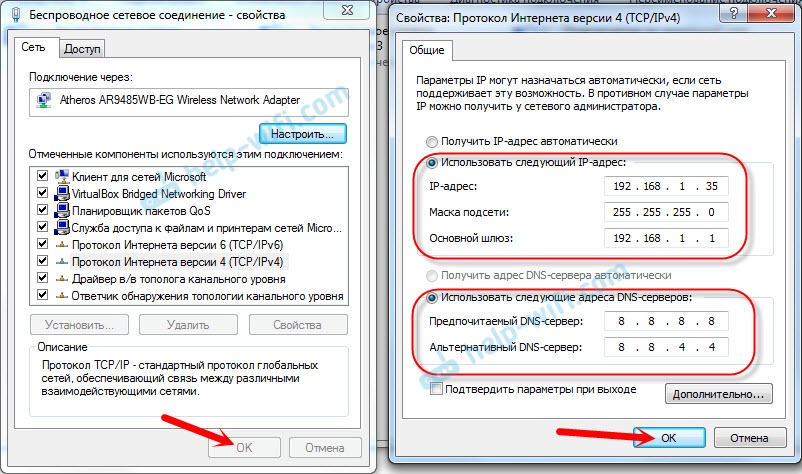

Обновление DNS обычно занимает до 4 часов, однако DNS-кэш интернет-провайдера может обновляться гораздо дольше — до 3 дней. Если для домена недавно были изменены NS-записи, либо домен был зарегистрирован недавно, можно проверить работоспособность сайта, прописав в файл hosts соответствие IP-адреса сервера и домена.

Узнать IP-адрес сервера, на котором расположен ваш аккаунт, можно в разделе DNS панели управления хостингом.

А-запись вашего технического домена содержит нужный адрес. Технический домен имеет вид ваш_логин.beget.tech, в примере на скриншоте ниже это z964375h.beget.tech.

В ОС Windows, для добавления соответствия домена и IP-адреса в файл hosts найдите в меню «Пуск» программу Блокнот (Notepad)

При необходимости введите пароль администратора, после чего откройте подменю Файл -> Открыть:

В открывшемся окне вставьте путь к файлу в поле «Имя файла»:

c:\windows\system32\drivers\etc\hostsи нажмите кнопку «Открыть».

Стандартный файл hosts выглядит так:

Добавьте в конец файла IP-адрес сервера и в той же строке через пробел доменное имя. Например:

5.101.152.56 primer.ru www.primer.ruОсталось сохранить изменения. Для этого воспользуйтесь подменю Файл -> Сохранить

или сочетанием клавиш CTRL+S.MacOSВ MacOS, для добавления соответствия домена и IP-адреса в файл hosts откройте контекстное меню файлового менеджера Finder. Для этого, нажмите правой кнопкой мыши на иконку Finder, или после наведения курсора на иконку коснитесь двумя пальцами тачпада. Затем, выберите Переход к папке.

В адресной строке Переход к папке укажите путь до файла hosts: /private/etc/hosts и нажмите кнопку «Перейти».

Далее необходимо скопировать файл hosts на рабочий стол. После чего открыть скопированный файл в текстовом редакторе, например, в стандартном редакторе TextEdit.

Дублировать файл необходимо, поскольку оригинальный файл защищён от редактирования.

Стандартный файл hosts выглядит так:

Добавьте в конец файла IP-адрес сервера и в той же строке через пробел доменное имя. Например:

5.101.152.56 primer.ru www.primer.ruОсталось сохранить изменения. Для этого воспользуйтесь меню Файл -> Сохранить, или нажмите на клавиатуре сочетание клавиш ⌘ и S, затем кнопку Сохранить, в появившемся окне.

Остаётся заменить старый файл /private/etc/hosts, на новый (отредактированный), перетащив отредактированный файл в окно Finder, в директорию /private/etc/hosts и подтвердив замену.

Для замены файла потребуется:

Нажать на кнопку Аутентификация после перемещения файла в окно файлового менеджера Finder.

Выбрать вариант замены, нажав на кнопку Заменить.

Ввести логин и пароль администратора вашего Mac и подтвердить действие.

Обычно логин и пароль соответствуют данным для авторизации вашей учётной записи пользователя Операционной системы.

Linux и MacOSДругой вариант редактирования файла hosts, подходящий в том числе для Операционных систем Linux — редактирование содержимого файла hosts через Терминал.

Для этого в Терминале вводим sudo nano /etc/hosts и нажимаем клавишу Enter (Ввод). После чего нужно указать пароль от учётной записи пользователя Mac (или Linux, если вы используете её).

Стандартный файл hosts, открытый в текстовом редакторе nano, выглядит так:

Добавьте в конец файла IP-адрес сервера и в той же строке через пробел доменное имя. Например:

Например:

5.101.152.56 primer.ru www.primer.ruОсталось сохранить изменения. Для этого нажмите на клавиатуре сочетание клавиш ⌘ и X — Exit (выход).

Для ОС Linux сочетание клавиш Сtrl и X.

Выбрать вариант выхода с сохранением изменений, нажав сочетание клавиш ⌘ и Y — Yes (Да).

Для ОС Linux сочетание клавиш Сtrl и Y.

И, не меняя название файла, нажать клавишу Enter (Ввод).

Вариант для ОС Linux совпадает — клавиша Enter (Ввод).

Теперь ваш компьютер знает, какому серверу посылать запросы, чтобы открыть сайт. Иногда для применения изменений может потребоваться перезагрузка компьютера и очистка кэша браузера.

Когда у провайдера точно обновятся данные DNS, — например, через неделю — рекомендуем удалить соответствие адреса и домена из файла hosts. Это избавит от возможных проблем в будущем: адрес сервера иногда меняется, и если он будет жестко прописан в hosts, с вашего компьтера сайт окажется недоступен.

Это избавит от возможных проблем в будущем: адрес сервера иногда меняется, и если он будет жестко прописан в hosts, с вашего компьтера сайт окажется недоступен.

Удачной работы! Если возникнут вопросы, пишите нам через раздел «Помощь и поддержка», будем рады помочь!

Обнаружение кэшей контента при использовании нескольких общедоступных IP‑адресов на Mac

Синтаксис для указания записей TXT и не-ASCII символы в записях TXT различаются в зависимости от сервера DNS. Приведенные здесь примеры предназначены только для иллюстрации.

Записи DNS для кэширования контента имеют такой же формат, как у записей TXT DNS-SD (пары ключ-значение):

name._tcp 10800 IN TXT "[prs|prn|fss|fsn]=addressRanges"

Для общедоступных IP-адресов используйте ключи prs и prn; для диапазонов локальных IP-адресов доверенных кэшей контента используйте ключи fss и fsn.

Принимаются адреса IPv4 и IPv6, но поддерживается только IPv4.

В следующих примерах определен один и тот же набор из двух диапазонов IP-адресов: диапазон адресов с 17.53.22.2 по 17.53.22.254 и диапазон, содержащий один IP-адрес 93.184.216.119. Разница между ними заключается в том, что в первом примере используется ключ prs, а во втором примере — ключ prn.

_aaplcache._tcp 10800 IN TXT "\x2aprs=17.53.22.2-17.53.22.254,93.184.216.119"_aaplcache._tcp 10800 IN TXT "\x12prn=\x24\x11\x35\x16\x02\x11\x35\x16\xfe\x14\x5d\xb8\xd8\x77"

В этих ключах используются различные форматы диапазонов IP-адресов, указанные в значении.

prs или fss. Значение ключа prs или fss представляет собой последовательность диапазонов IP-адресов, разделенных запятыми, в формате представления (точечная нотация ASCII). Этот синтаксис предназначен для удобной настройки. Диапазон состоит либо из одного IP-адреса, либо из двух IP-адресов, разделенных дефисом.

prn или fsn. Значение ключа prn или fsn представляет собой последовательность диапазонов IP-адресов, идущих друг за другом, в двоичном формате с сетевым порядком байтов.

Этот синтаксис предназначен для последовательностей диапазонов, которые слишком велики, чтобы их можно было указать в записи DNS в формате представления. Каждому диапазону в последовательности предшествует байт, который указывает тип следующего за ним диапазона:

Этот синтаксис предназначен для последовательностей диапазонов, которые слишком велики, чтобы их можно было указать в записи DNS в формате представления. Каждому диапазону в последовательности предшествует байт, который указывает тип следующего за ним диапазона:0x14 обозначает одиночный адрес IPv4.

0x16 обозначает одиночный адрес IPv6.

0x24 обозначает начало и окончание диапазона адресов IPv4.

0x26 обозначает начало и окончание диапазона адресов IPv6.

Можно расположить несколько записей друг за другом. В этом случае назовите первую запись _aaplcache._tcp, а последующие — с _aaplcache1._tcp по _aaplcache24._tcp (цепочка может содержать не более 25 записей).

Чтобы обеспечить совместимость с клиентами под управлением macOS 10.14 и более ранних версий, поместите ключи prs или prn перед любыми записями с ключами fss или fsn.

Соедините записи в цепочку, добавив маркер продолжения во все записи TXT, кроме последней.

Можно смешивать синтаксис prs и prn в разных записях в цепочке. Если используется синтаксис prs, добавьте в конце значения записи «,more». Если используется синтаксис prn, добавьте в конце значения записи «+» (0x2b). Цепочка обрывается на первой записи, в которой отсутствует такой маркер продолжения.

Цепочки записей обрабатываются пакетами по пять штук: сначала параллельно обрабатываются запись _aaplcache._tcp и записи с _aaplcache1._tcp по _aaplcache4._tcp, затем, если во всех первых пяти записях был маркер продолжения, обрабатываются записи с _aaplcache5._tcp по _aaplcache9._tcp и т. д.

Вот пример цепочки из трех записей:

_aaplcache._tcp 10800 IN TXT "\x2bprs=17.250.1.1,17.250.2.1-17.250.2.254,more"_aaplcache1._tcp 10800 IN TXT "\x0eprn=\x24\x11\xfa\x03\x01\x11\xfa\x03\xfe+"_aaplcache2._tcp 10800 IN TXT "\x0eprs=17.250.4.5"

Синтаксис для указания записей TXT и не-ASCII символы в записях TXT для Вашего сервера DNS могут отличаться. Некоторые серверы не требуют использования байта длины в начале (в примерах это \x2a, \x12, \x2b, \x0e и \x0e, соответственно), поскольку они добавляют его автоматически.

Некоторые серверы не требуют использования байта длины в начале (в примерах это \x2a, \x12, \x2b, \x0e и \x0e, соответственно), поскольку они добавляют его автоматически.

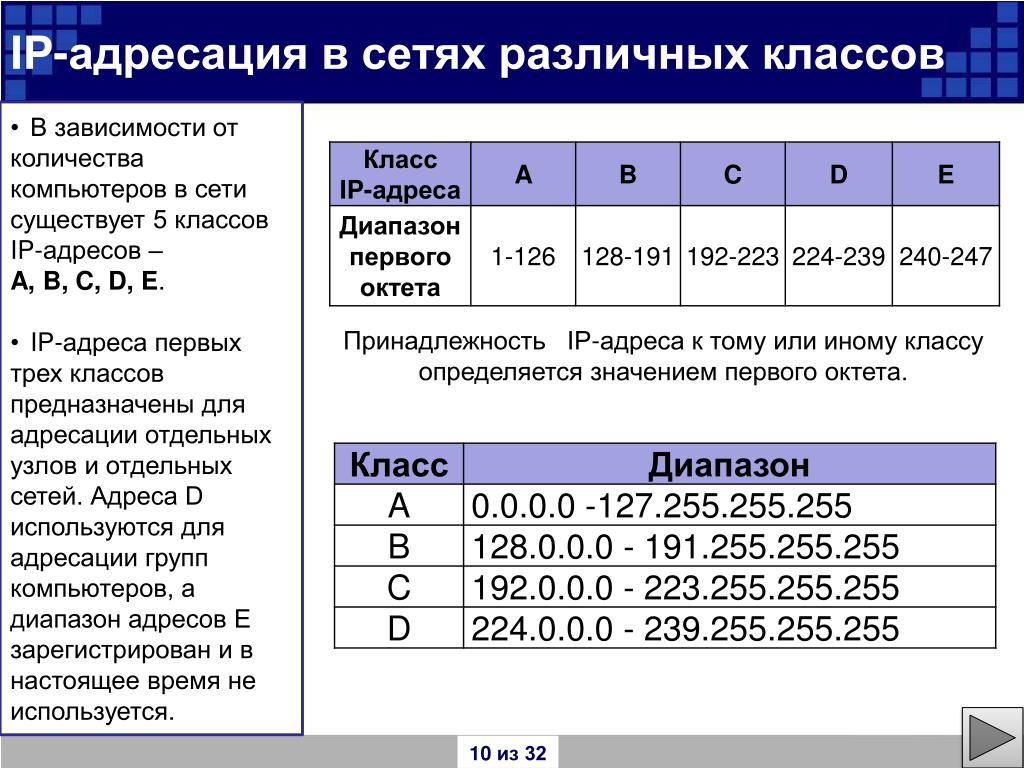

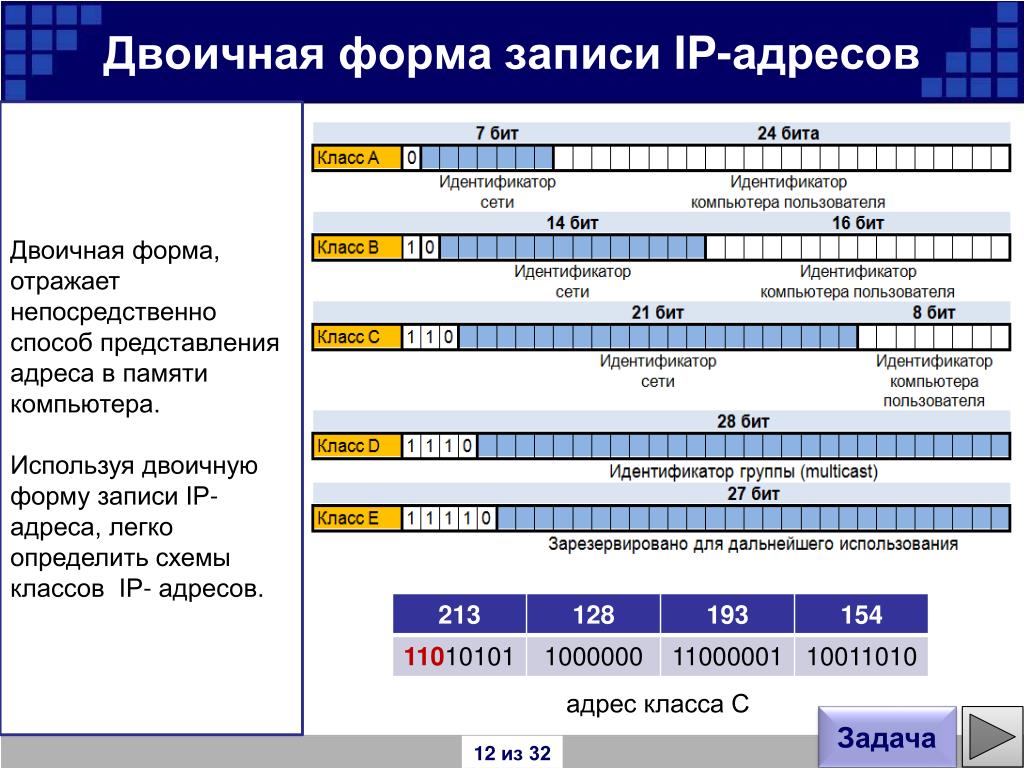

Классы IPv4 адресов | CiscoTips

На заре IP cуществовала так называемая классовая маршрутизация. Это означает, что любой IP адрес сразу «из коробки» относился к одному из классов, а в этом классе заранее предопределена маска подсети. Когда интернет был маленьким и всем хватало IPv4 адресов, придумали следующие классы:

- Класс А — все IP адреса в диапазоне от 1.0.0.0 до 127.255.255.255 для адресов класса А по умочанию считается префикс /8 (маска 255.0.0.0). То есть, это огромные сети (16 млн адресов в каждой), которые сразу отъели половину всего адресного пространства.

- Класс B — все адреса в диапазоне от 128.0.0.0 до 191.255.255.255. У этих адресов стандартный префикс /16 (255.255.0.0). Это половина от оставшейся половины. Довольно большие сети по 65534 хоста в каждой.

- Класс С — все адреса с 192.0.0.0 по 223.255.255.255. Для этих адресов префикс /24 и маска 255.255.255.0 в таких сетях умещается всего по 254 хоста.

Есть ещё класс D — мультикастовые адреса и класс E — экспериментальные, которые IANA не выдаёт и проводит на них какие-то тёмные эксперименты. Эти классы в ключе рассматриваемой темы нас мало интересуют.

Но вернёмся к заре интернета. Адреса никому не были нужны, отдельные институты и лаборатории подключались, но большого спроса не было. Придумали эту систему классов. Кому нужна большая сеть — пуст берёт себе класс А, кому поменьше — класс В, кому совсем маленькие — класс С. О выдаче скажем 14 адресов тогда речи не шло — берите уж сразу класс С (254 адреса), чего тут экономить.

Понятное дело, что как только начался лавинообразный скачёк в развитии сетей, адреса начали очень быстро заканчиваться. Тогда от классовой идеи пришлось отказаться. Началась эпоха CIDR (classless inter domain routing), по простоу — безклассовой маршрутизации. В современных сетях об изначальных классах никто не вспоминает. Может разве что какой-нибудь бородатый админ похвастаться что у них в организации «своя сеть класса С белых адресов». Но в реальной жизни обычно используются маски отличные от предопределённых для класса. Поэтому сейчас маска подсети (или префикс) стали обязательным спутником IP адреса, чтобы однозначно определить масштабы сети, в которой этот адрес оказался.

В современных сетях об изначальных классах никто не вспоминает. Может разве что какой-нибудь бородатый админ похвастаться что у них в организации «своя сеть класса С белых адресов». Но в реальной жизни обычно используются маски отличные от предопределённых для класса. Поэтому сейчас маска подсети (или префикс) стали обязательным спутником IP адреса, чтобы однозначно определить масштабы сети, в которой этот адрес оказался.

Город по IP-адресу

↑ Все API✔️ Определяет город по IP-адресу в России. Использует IP-адрес клиента, значение из параметра ip или заголовок X-Forwarded-For.

✔️ Поддерживает как IPv4, так и IPv6 адреса.

✔️ Возвращает детальную информацию о городе, в том числе почтовый индекс.

Как вызвать

Чтобы вызвать метод, зарегистрируйтесь и подтвердите почту.

Пример запроса:

Параметры запроса

| Название | Тип | Обяз. ? ? | По умолч. | Описание |

|---|---|---|---|---|

| ip | string | ✓ | IP-адрес | |

| language | string | ru | На каком языке вернуть результат (ru / en) |

Что в ответе

Ответ:

{

"location": {

"value": "г Краснодар",

"unrestricted_value": "350000, Краснодарский край, г Краснодар",

"data": {

"postal_code": "350000",

"country": "Россия",

"country_iso_code": "RU",

"federal_district": "Южный",

"region_fias_id": "d00e1013-16bd-4c09-b3d5-3cb09fc54bd8",

"region_kladr_id": "2300000000000",

"region_iso_code": "RU-KDA",

"region_with_type": "Краснодарский край",

"region_type": "край",

"region_type_full": "край",

"region": "Краснодарский",

"area_fias_id": null,

"area_kladr_id": null,

"area_with_type": null,

"area_type": null,

"area_type_full": null,

"area": null,

"city_fias_id": "7dfa745e-aa19-4688-b121-b655c11e482f",

"city_kladr_id": "2300000100000",

"city_with_type": "г Краснодар",

"city_type": "г",

"city_type_full": "город",

"city": "Краснодар",

.

..

}

}

}Если город не удалось определить, ответ будет таким:

{

"location": null

}Точность определения города

Определение города по IP-адресу — не слишком надёжный способ. Точность составляет 60–80%. Если «Дадата» неправильно определила город или не определила его вовсе — сообщите об этом через специальную форму. Мы исправляем ошибки ежемесячно.

Как не исчерпать лимит запросов

Если просто подключить API «город по IP» на сервере, можно очень быстро выйти за бесплатный лимит в 10 000 запросов в сутки. Причины у этого две:

- Когда человек ходит по страницам сайта, каждая страница заново пытается определить город.

- Большое количество запросов генерируют поисковые боты (Яндекс, Гугл, Бинг).

Чтобы решить обе проблемы, мы рекомендуем:

- Запоминать результат, который вернула «Дадата» — и не делать повторных вызовов на других страницах.

- Вызывать API из браузера, а не с сервера — это защитит от ботов.

Примеры вызова

Ограничения

Длина запроса (параметр query) — не более 300 символов.

Количество запросов в день — в соответствии с тарифным планом.

Максимальная частота запросов — 20 в секунду с одного IP-адреса.

Максимальная частота создания новых соединений — 60 в минуту с одного IP-адреса.

Стоимость

Метод бесплатный до 10 000 запросов в день. Больше — в составе годовой подписки.

Исчерпание IP-адресов в России и Европе: есть ли решение

Дефицит интернет-адресов самой распространенной — четвертой версии протокола IP в России и Европе окончательно наступил. 25 ноября 2019 года в 17:35 по Москве был распределен последний блок IPv4-адресов. Это создаст трудности не только для операторов связи и хостинг-провайдеров, но и для рядовых пользователей. Разберемся, почему столь быстро закончились IP-адреса в интернет-пространстве и что за этим последует.

Почему пропали адреса

На заре интернета под адресацию было выделено 32 бита, ограничивающих адресное пространство 4,29 млрд возможных уникальных IP-адресов. В силу различных аспектов реализации реально в интернете могло использоваться еще меньше адресов — порядка 3,7 млрд. На тот момент казалось, что этого более чем достаточно, но сегодня на одного человека приходится как минимум три-четыре подключенных к сети устройства, и эта цифра продолжает нарастать. А значит, адресного пространства на всех хватить никак не могло.

Еще в 2012 году начались публичные предупреждения о грядущем дефиците, а к 2018-му адресное пространство закончилось полностью: в частности, региональный интернет-регистратор RIPE NCC (Réseaux IP Européens Network Coordination Centre), занимающийся распределением интернет-ресурсов в России, Европе и на Ближнем Востоке, был уже вынужден выдавать новым компаниям использованные ранее, но возвращенные по тем или иным причинам адреса. Однако и этого оказалось недостаточно. Теперь IP-адреса продаются на вторичном рынке, где рост цен сдерживать очень сложно.

Однако и этого оказалось недостаточно. Теперь IP-адреса продаются на вторичном рынке, где рост цен сдерживать очень сложно.

Существует инициатива по переиспользованию крупных блоков IPv4-адресов, выделенных в 1980-е годы под loopback-сеть, multicast и пр. Однако скорость реализации данной инициативы не позволяет надеяться, что она окажет какой-то реальный эффект к тому времени, как будет воплощена в жизнь. Периодически также озвучиваются предложения организовать перераспределение IPv4-адресов от организаций, не использующих их или использующих неэффективно (например, Министерство обороны США). Практических перспектив у таких предложений нет.

Если еще в начале 2017 года стоимость одного IPv4-адреса составляла порядка $10, то уже сегодня цифры выросли более чем в два раза: цена за IP-адрес может превышать $26. При этом есть техническое ограничение, не позволяющее купить менее чем 256 IPv4-адресов — так что сеть минимального размера уже будет стоить $5-8 тыс. В итоге операторы связи, дата-центры и интернет-хостинги, а также развивающиеся компании понесут существенные издержки.

В чем проблема?

Дефицит IPv4 адресов — это большая проблема для развития интернета, цифровой инфраструктуры, поскольку ведет к накоплению значимого технологического долга. Интернет вещей полноценно разворачивать в IPv4 невозможно, даже провайдерские сети доступа в интернет проходят через несколько этапов трансляции адресов, что сильно удорожает сеть и усложняет ее архитектуру, поиск в ней проблем, оперативно-разыскные мероприятия — например, устранение найденных ботнетов, которые несут ряд финансовых проблем пользователям и компаниям.

Конечным пользователям такая ситуация тоже сулит мало приятного. Многие сайты, ранее без проблем пускавшие пользователей на страницы, со временем вынуждены будут требовать заполнения капчи для подтверждения, что посетитель — не робот. Это связано с особенностями устройства интернета: крупные сайты, а также провайдеры капчи, такие как ReCAPTCHA, в числе прочих инструментов применяют базу данных репутации IP-адресов и отслеживание истории поведения пользователей. При этом в силу недостатка IP-адресов прошлого поколения провайдеры вынуждены предоставлять один и тот же адрес для совместного использования очень многим пользователям.

При этом в силу недостатка IP-адресов прошлого поколения провайдеры вынуждены предоставлять один и тот же адрес для совместного использования очень многим пользователям.

Один внешний IPv4-адрес, часто называемый «белый», может принадлежать целому дому или улице. Известны случаи, когда за парой или десятком IP-адресов находятся целые города, и за этими адресами сидят не только легитимные пользователи, но и зараженные компьютеры, которые заходят на сайты, пытаются их взламывать или собирать с них информацию. При этом у сайтов нет никакой возможности определить, кто из пользователей за данным IP-адресом заходит легально, а кто является ботом.

В целях борьбы с этой проблемой сайты показывают пользователям капчу, чтобы понять, бот это или обыкновенный человек.

Со временем подтверждать, что вы не робот, придется все чаще. Уже сейчас капчу от российских, южноамериканских, китайских и прочих IP-адресов часто требует Google. Сайты, на которых пользователи всегда аутентифицированы, такие как Facebook или Twitter, начнут требовать вводить капчу позже, либо, вместо этого, участятся требования по подтверждению владения аккаунтом с помощью пароля.

В результате подобных действий эффективность собственно капчи явно снизится. Основной залог ее существования — то, что капча применяется лишь в определенных местах. Если показывать ее везде, будет наблюдаться отток пользователей с ресурсов, а злоумышленники научатся обходить капчу с использованием алгоритмов машинного обучения.

Есть ли решение

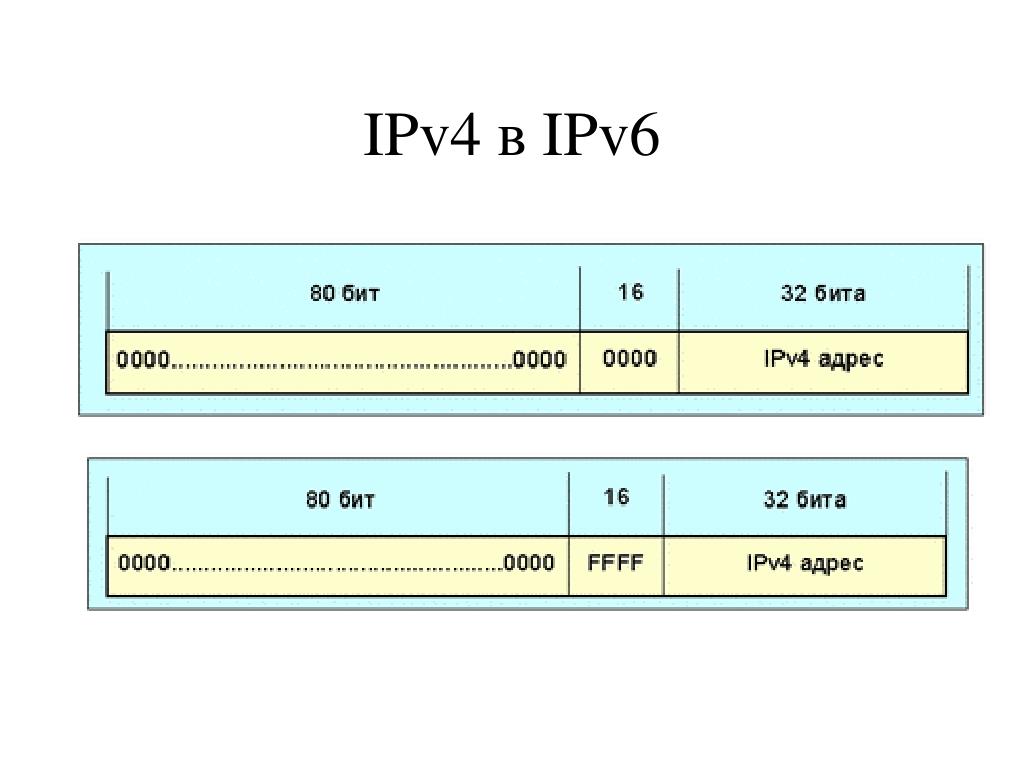

Выходом из ситуации может стать внедрение современной версии интернет-протокола — IPv6. Изначально она называлась IPng (Internet Protocol next generation) и была утверждена ещё в 1995 году, впоследствии став современным IPv6 — интернет-протоколом версии 6.

IPv6 может расширить адресное пространство так, что IP-адресов хватит на всех. Вместо длины адреса в 32 бит IPv6 предлагает 128 бит, то есть в четыре раза больше разрядов IP-адреса — а значит, новый протокол может обеспечить до 340,282,366,920,938,463,463,374,607,431,768,211,456 (340 ундециллионов) адресов.

В IPv6 «белый» IP-адрес можно выдать каждому пользователю, каждой машине, вследствие чего бизнес будет лучше понимать, какие пользователи заходят к нему на сайт, сможет надежнее отличать их друг от друга и на основе этих данных более таргетированно управлять пользовательским трафиком и рекомендациями. В IPv6 с самого начала реализованы технологии, которые так и не удалось внедрить в IPv4, такие как Multicast для быстрого и качественного видео. IPv6 уже сегодня позволяет операторам связи строить более простые, дешевые и качественные сети. Наконец, IPv6 позволит разворачивать масштабные сети интернета вещей, внедрять, в сочетании с технологиями 5G, технологии умного города и развивать умный транспорт, включая беспилотные автомобили.

В IPv6 с самого начала реализованы технологии, которые так и не удалось внедрить в IPv4, такие как Multicast для быстрого и качественного видео. IPv6 уже сегодня позволяет операторам связи строить более простые, дешевые и качественные сети. Наконец, IPv6 позволит разворачивать масштабные сети интернета вещей, внедрять, в сочетании с технологиями 5G, технологии умного города и развивать умный транспорт, включая беспилотные автомобили.

Что тормозит переход на IPv6

Несмотря на очевидные преимущества, внедрение IPv6 в мире продвигается довольно медленно. По данным APNIC, всего 24,33% пользователей имеют возможность работы в интернете через IPv6. Наибольший уровень развертывания протокола приходится на Индию (63,93%), США (56%) и Бельгию (58,57%). В России эта цифра пока достигла лишь 7,46% — стараниями в основном оператора МТС и ряда корпоративных сетей.

Так, в США сегодня уже есть операторы связи (например, T-Mobile), которые не предоставляют IPv4 конечным устройствам в принципе. Доступ к сайтам, не имеющим поддержки IPv6, производится через трансляцию адресов типа NAT64. Подобные инженерные решения, по ряду подсчетов, могут окупиться за год-два. В то же время, например, компания «МегаФон» объявила о присоединении к World IPv6 Day еще в 2012 году, но абоненты «МегаФона» не имеют доступа к новому интернет-протоколу до сих пор.

Доступ к сайтам, не имеющим поддержки IPv6, производится через трансляцию адресов типа NAT64. Подобные инженерные решения, по ряду подсчетов, могут окупиться за год-два. В то же время, например, компания «МегаФон» объявила о присоединении к World IPv6 Day еще в 2012 году, но абоненты «МегаФона» не имеют доступа к новому интернет-протоколу до сих пор.

Задержки с внедрением IPv6 привели к тому, что в мире сейчас фактически существует два разных интернета — IPv4-интернет и IPv6-интернет. В них присутствуют разные операторы связи, между которыми построены разные взаимоотношения, зачастую даже скорость передачи данных отличается (и в IPv6 в среднем выше).

Ранее проблема была в том, что многие компании использовали старое оборудование, которое не поддерживает IPv6, особенно это касалось небольших операторов связи. На сегодняшний день эта проблема сохраняется в небольшом объеме. Абсолютное большинство «железок», выпущенных после 2012 года, поддерживают IPv6 «нативно», «из коробки». Однако ряд устройств, таких как маршрутизаторы Mikrotik, требуют существенных усилий для настройки IPv6; кроме того, многие понятия (SLAAC, prefix delegation) сетевым инженерам необходимо изучать заново. У большинства сервис-провайдеров есть свои сложности: у них работает не только закупленное у вендора оборудование, но также есть собственный код как в приложении в телефонах, так и на серверах, который умеет работать только со старой версией протокола IP. Поэтому им необходимо модифицировать код для поддержки IPv6, что также требует времени. Также в прошлом наблюдались проблемы с одновременной работой IPv4- и IPv6-сетей в устройствах Apple (так называемый механизм Happy Eyeballs). Все это привело к тому, что некоторые сервис-провайдеры, ранее поддерживавшие IPv6 на продакшне, от его поддержки временно отказались.

Однако ряд устройств, таких как маршрутизаторы Mikrotik, требуют существенных усилий для настройки IPv6; кроме того, многие понятия (SLAAC, prefix delegation) сетевым инженерам необходимо изучать заново. У большинства сервис-провайдеров есть свои сложности: у них работает не только закупленное у вендора оборудование, но также есть собственный код как в приложении в телефонах, так и на серверах, который умеет работать только со старой версией протокола IP. Поэтому им необходимо модифицировать код для поддержки IPv6, что также требует времени. Также в прошлом наблюдались проблемы с одновременной работой IPv4- и IPv6-сетей в устройствах Apple (так называемый механизм Happy Eyeballs). Все это привело к тому, что некоторые сервис-провайдеры, ранее поддерживавшие IPv6 на продакшне, от его поддержки временно отказались.

В Рунете пока мало ресурсов, доступных по IPv6, но ряд крупных операторов и контент-провайдеров уже прикладывают серьезные усилия в этом направлении. Среди них «Яндекс», который начал тестировать IPv6 еще в 2011 году, «Ростелеком» и МТС. Так или иначе, уровень адаптации нового протокола, пусть и невысокими темпами, но растет. Тем не менее вопрос, когда произойдет глобальный переход на IPv6, пока остается открытым. Отдельные источники оптимистично оценивают, что это может случиться в течение пяти лет, однако аналогичные прогнозы звучали и в 2012 году.

Так или иначе, уровень адаптации нового протокола, пусть и невысокими темпами, но растет. Тем не менее вопрос, когда произойдет глобальный переход на IPv6, пока остается открытым. Отдельные источники оптимистично оценивают, что это может случиться в течение пяти лет, однако аналогичные прогнозы звучали и в 2012 году.

Почему ip-адреса — новый биткоин телекома? / Хабр

Все мы используем ip-адреса в повседневной жизни. Маршрутизаторы для подачи интернета, работа принтеров в офисе, функционирование smart-техники, системы умный дом — все это было бы невозможно без ip-адресов.

Однако что скрывается за понятием ip-адреса? Кто именно регистрирует и выдает их? Почему спрос на них продолжает расти в геометрической прогрессии и что произойдет, когда используют последнюю IPv4 (четвертую версию IP-протокола) — ответы на эти вопросы рассмотрим в нашей статье.

Что такое IP-адрес и кто имеет право его выдавать?

Іp-адрес (internet protocol address) — это уникальный набор цифр, который позволяет идентифицировать конкретное устройство или пользователя в сети. То есть, простыми словами, ip — это адрес проживания определенного пользователя или устройства в интернет-сети.

То есть, простыми словами, ip — это адрес проживания определенного пользователя или устройства в интернет-сети.

Право выделять и регистрировать ip-адреса в мире закреплено за некоммерческой организацией Regional Internet Registry (RIR). На сегодня существует 5 интернет-регистраторов, за каждым из которых закреплен определенный регион мира: RIPE NCC, APNIC, AFRINIС, LACNIC и ARIN.

В нашем регионе ip-адреса выделяет RIPE NCC, обслуживающий Европу, Центральную Азию и Ближний Восток. В дальнейшем вопросы контроля в этой сфере передаются локальным интернет-регистраторам — LIR (Local Intenet Registry). Именно они ответственны за распределение и регистрацию ip-адресов на локальном уровне. И уже локальные интернет-регистраторы присваивают ip-адреса обычным интернет-пользователям, таким как мы с вами.

Так почему же в последнее время ведется множество разговоров о том, что IPv4 скоро закончатся?

Наиболее распространенной версией ip-адреса является IPv4 — четвертая версия интернет-протокола. Ведь именно на нем работает всемирная сеть.

Ведь именно на нем работает всемирная сеть.

IPv4 использует 32-битные (четырёхбайтные) адреса, ограничивающие адресное пространство 4294967296 (232) возможными уникальными адресами.

Так вот, в 1981 году, когда только прописали протокол IPv4 считалось, что их хватит на всю жизнь. Однако реалии совсем другие. Внедрение новых технологий, 5G, развитие Интернета вещей — все это привело к стремительному уменьшению количества ip-адресов.

Поэтому 25 ноября 2019 года, в 16:35 по киевскому времени, RIPE NCC выдал последний блок IPv4 адресов.

Так почему же ip-адреса — это новый биткоин телекома?

Как вокруг биткоинов, так и ip-адресов создано много шума, но популярность и большой спрос это не единственное, что их связывает.

IP-адреса созданы на базе протокола TCP/IP, а «биток» достаточно часто называют биткоин-протоколом. Все потому, что в основе создания «битка» также лежит протокол, но криптографический. А это значит, что есть что-то общее и в самой сути создание данных технологий.

Также количество IPv4 ограничено, собственно как и количество биткоинов (максимальное количество биткоинов, которые когда-нибудь будут выпущены, составляет 21000000).

Ну и наиболее объединяющей характеристикой для обеих технологий является вопрос ценообразования. В начале создания как ipv4, так и биткоинов их цена равнялась копейкам. В 2009 году цена 1 биткоина составляла $ 0.000763, практически столько же стоил IPv4. Но сегодня стоимость обеих технологий значительно выросла и вопрос ценообразования стал нерегулируемым.

Почему так случилось? И как ограниченное количество IPv4 повлияла на их цену?

В последнее время бурное развитие IT-составляющей мира привело к исчерпанию запасов IPv4. Сегодня каждый из нас использует IPv4 в большом количестве. И речь сейчас идет не только о ip-адресе роутера, который раздает wi-fi в наших домах. Например, сейчас широко распространена система «умный дом». Так вот исполнение любого действия с датчиком (например, включение теплого пола с помощью удаленного доступа) также требует наличия индивидуального ip-адреса. Ведь без знания ip-адреса, который закреплен за этим датчиком вы просто не сможете этого сделать.

Ведь без знания ip-адреса, который закреплен за этим датчиком вы просто не сможете этого сделать.

Именно поэтому, стало понятно, что IPv4 «не вечны» и в один день компаниям и простым интернет-пользователям придется перейти на интернет-протоколы нового поколения — IPv6.

Кстати, также очень интересной темой является вопрос цен на IPv4 и того как они изменились за последние 5-10 лет. По мере того, как возрастал спрос на IPv4 росла и цена на них. И вопрос ценообразования стал сегодня нерегулируемым.

Так как непосредственно приобрести IPv4 в RIPE NCC невозможно, ведь последний адрес была выдан в прошлом году, источником снабжения IPv4 стали компании-банкроты, телеком-операторы, которые закрыли свои LIR, а также пользователи, которым приобретенные ранее ip-адреса стали не нужны.

И самое интересное, если 10-15 лет назад IPv4 стоил практически «копейки» или их выдавали вообще бесплатно, то сегодня цены становятся практически космическими.

Если в 2017 году один IPv4 стоил около 6 дол. , в прошлом году стоимость выросла до 10 дол., то в 2020 году цена уже стартует от 15-25 дол. за один IPv4. В то время как IPv6 стоит 0,4 долл.

, в прошлом году стоимость выросла до 10 дол., то в 2020 году цена уже стартует от 15-25 дол. за один IPv4. В то время как IPv6 стоит 0,4 долл.

Чем именно отличается IPv4 от IPv6 и с какими сложностями может столкнуться компания при переходе на новую версию интернет-протокола?

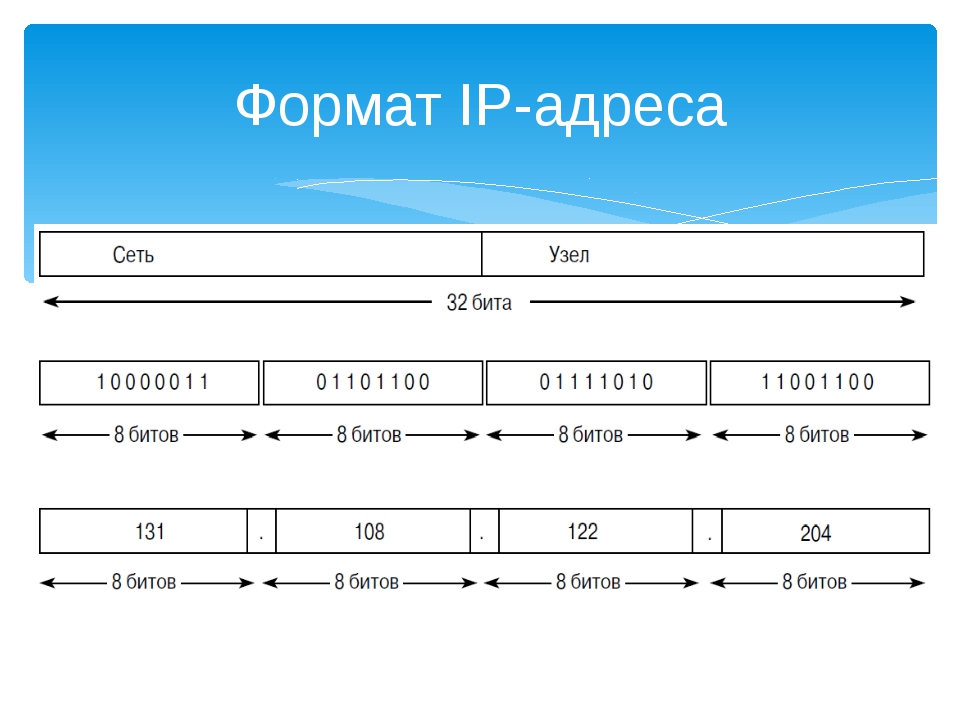

Традиционной формой записи IPv4 адреса является запись в виде четырех десятичных чисел (от 0 до 255), разделенных точкой. То есть длина адреса — 32 бита (пример записи IPv4 — 172.16.255.2). Если просчитать все возможные варианты IPv4, то их общее количество составит 4294967 296. Казалось бы много, но они практически все использованы уже.

IPv6-адрес представляет собой восемь 16-битных шестнадцатеричных блоков, разделенных двоеточием. Его длина составляет 128 бит (пример записи IPv6 -2001: 0da8: 11a4: 08d6: 1f84: 8a3e: 07a1: 655d.)

То есть всех возможных вариантов IPv6 не счесть. Специалисты говорят, что таких вариаций даже больше чем атомов во Вселенной. Но несмотря на это многие не спешат переходить на IPv6.

Так, по данным Google, только около 24% пользователей подключаются к поисковому ресурсу компании через IPv6. И такой медленный переход связан с определенными техническими трудностями.

«Во-первых, в некоторых случаях придется заменить оборудование (в данном случае маршрутизаторы). Так, IPv6 создан в 1996 году, но все равно существуют маршрутизаторы, которые не поддерживают данный протокол. Во-вторых, на построение отдельной сети IPv6 может уйти много времени. Например, в SIE Worldwide Studios — группе компаний-разработчиков видеоигр — внедрение «проекта IPv6» идет уже целых 7 лет. А также иногда компаниям придется перейти на другое программное обеспечение.

Выпуск SSL-сертификата для IP-адреса | LeaderSSL

Достаточно распространенный вопрос: можно ли выпустить SSL-сертификат для IP-адреса (а не для доменного имени)? Да, сделать это возможно. Но есть некоторые оговорки:

- Возможен выпуск только OV SSL-сертификатов;

- IP-адрес

должен принадлежать компании (проверка осуществляется по WHOIS IP-адреса).

Выпуск DV SSL-сертификатов (с проверкой по домену) для IP-адресов доверенными удостоверяющими центрами не производится, поскольку в данном случае создаются угрозы безопасности (IP-адрес может быть неуникальным). Также невозможно выпустить EV SSL-сертификат для IP-адреса ввиду высоких рисков.

Обновление от 05.07.2021: некоторые DV SSL-сертификаты (с проверкой по домену) теперь можно выпускать и для IP-адресов. Как пример, вы можете заказать у нас следующие сертификаты для IP:

Чтобы заказать SSL-сертификат для IP-адреса, просто укажите его вместо доменного имени в соответствующем поле формы заказа.

Руководство по использованию IP-адресов от SSL-регулятора CA/B Forum

CA/B Forum, регулятор индустрии SSL, задает следующие требования по использованию IP-адресов в SSL-сертификатах:

- Если X.509 v.3 сертификат содержит IP-адрес, то в таком случае

он должен обязательно быть включен в расширение SAN в качестве

имени iPAddress (а не dNSName).

- Сертификат может включать в себя несколько IP-адресов

Существуют некоторые проблемы с обработкой iPAddress в SAN в Windows до версии 10. Чтобы справиться с этим, необходимо добавить IP-адрес в устаревшее поле commonName сертификата X.509 v.3. Если сертификат содержит IP-адрес в расширении SAN с iPAddress и в commonName, то в таком случае проверка сертификата пройдет успешно. Единственный недостаток такой реализации – невозможно включить несколько IP- адресов в общее имя одного сертификата.

Если Вам требуется SSL-сертификат для IP-адреса, вы всегда можете заказать его в нашем магазине. Также мы имеем статус LIR, а потому вы всегда можете арендовать у нас IPv4 и IPv6-адреса.

Классы IP-адресов

Что такое IP-адрес?

IP-адрес (Интернет-протокол) — это числовая метка, присваиваемая устройствам, подключенным к компьютерной сети, которая использует IP-адрес для связи.

действует как идентификатор для конкретной машины в определенной сети. Это также помогает вам установить виртуальное соединение между местом назначения и источником. IP-адрес также называется IP-номером или Интернет-адресом. Это помогает вам указать технический формат адресации и схемы пакетов.В большинстве сетей TCP сочетается с IP.

IP-адрес состоит из четырех чисел, каждое из которых содержит от одной до трех цифр, с одной точкой (.), Разделяющей каждое число или набор цифр.

Части IP-адреса IP-адресделится на две части:

- Префикс: Префиксная часть IP-адреса определяет физическую сеть, к которой подключен компьютер. . Префикс также известен как сетевой адрес.

- Суффикс: часть суффикса идентифицирует отдельный компьютер в сети.Суффикс также называется адресом хоста.

Из этого руководства по сети вы узнаете:

Типы классов IP4Классы IP-заголовков:

| Класс | Диапазон адресов | Маскировка подсети | Пример IP | Ведущие биты | Максимальное количество сетей | Заявка |

|---|---|---|---|---|---|---|

| IP класс A | 1 по 126 | 255. 0,0.0 0,0.0 | 1.1.1.1 | 8 | 128 | Используется для большого количества хостов. |

| IP класс B | 128 по 191 | 255.255.0.0 | 128.1.1.1 | 16 | 16384 | Используется для сети среднего размера. |

| Класс защиты IP C | 192 по 223 | 255.255.255.0 | 192.1.11. | 24 | 2097157 | Используется для локальной сети. |

| IP класс D | с 224 по 239 | NA | NA | NA | NA | Резерв для многозадачности. |

| IP класс E | 240 к 254 | NA | NA | NA | NA | Этот класс зарезервирован для целей исследований и разработок. |

Как работает IP-адрес?

IP-адрес работает в IP-сети как почтовый адрес. Например, почтовый адрес объединяет два адреса, адрес или ваш домашний адрес.

Адрес или ваша область — это групповой адрес всех домов, принадлежащих определенной области.Адрес дома — это уникальный адрес ваших домов в этом районе. Здесь ваш регион представлен номером PIN-кода.

В этом примере сетевой адрес включает все хосты, принадлежащие определенной сети. Адрес хоста — это уникальный адрес конкретного хоста в этой сети.

Что такое классная адресация?

Классовая адресация — это сеть, обращающаяся к архитектуре Интернета с 1981 года до появления бесклассовой междоменной маршрутизации в 1993 году.

Этот метод адресации разделяет IP-адрес на пять отдельных классов на основе четырех битов адреса.

Здесь классы A, B, C предлагают адреса для сетей трех различных размеров. Класс D используется только для многоадресной рассылки, а класс E зарезервирован исключительно для экспериментальных целей.

Давайте подробно рассмотрим каждый из классов сети:

Сеть класса A

Этот класс IP-адресов используется при большом количестве хостов. В сети класса A первые 8 бит (также называемые первым октетом) идентифицируют сеть, а оставшиеся 24 бита обозначают хост в этой сети.

В сети класса A первые 8 бит (также называемые первым октетом) идентифицируют сеть, а оставшиеся 24 бита обозначают хост в этой сети.

Пример адреса класса A: 102.168.212.226. Здесь «102» помогает идентифицировать сеть, а 168.212.226 — хост.

Адресакласса A с 127.0.0.0 по 127.255.255.255 не могут использоваться и зарезервированы для функций кольцевой проверки и диагностики.

Сеть класса B

В IP-адресе класса B двоичные адреса начинаются с 10. В этом IP-адресе — десятичное число класса, которое может находиться в диапазоне от 128 до 191. Число 127 зарезервировано для обратной связи, которая используется для внутреннего тестирования на локальном компьютере. .Первые 16 битов (известные как два октета) помогают идентифицировать сеть. Остальные 16 бит указывают хост в сети.

Примером IP-адреса класса B является 168.212.226.204, где * 168 212 * идентифицирует сеть, а * 226.204 * помогает идентифицировать сетевой хост Hut.

Сеть класса C

Класс C — это тип IP-адреса, который используется в небольшой сети. В этом классе для отступа сети используются три октета. Этот IP-адрес находится в диапазоне от 192 до 223.

В этом классе для отступа сети используются три октета. Этот IP-адрес находится в диапазоне от 192 до 223.

В этом типе метода сетевой адресации первые два бита установлены в 1, а третий бит установлен в 0, что делает первые 24 бита адреса ими, а оставшийся бит — адресом хоста. В основном для подключения к сети в локальной сети использовался IP-адрес класса C.

Пример IP-адреса класса C:

192.168.178.1

Сеть класса D

Адресакласса D используются только для приложений многоадресной рассылки. Класс D никогда не используется для обычных сетевых операций.Этот класс обращается к первым трем битам, установленным на «1», а их четвертый бит установлен на «0». Адреса класса D — это 32-битные сетевые адреса. Все значения в диапазоне используются для однозначной идентификации групп многоадресной рассылки.

Следовательно, нет необходимости извлекать адрес хоста из IP-адреса, поэтому класс D не имеет маски подсети.

Пример IP-адреса класса D:

227. 21.6.173

21.6.173

Сеть класса E

IP-адрескласса E определяется включением начальных четырех битов сетевого адреса как 1, что позволяет вам включать адреса от 240.0.0.0 до 255.255.255.255. Однако класс E зарезервирован, и его использование никогда не определяется. Поэтому многие сетевые реализации отбрасывают эти адреса как неопределенные или незаконные.

Пример IP-адреса класса E:

243.164.89.28

Ограничения классовой IP-адресации

Вот недостатки / минусы метода классической IP-адресации:

- Риск исчерпания адресного пространства в ближайшее время

- Границы классов не способствовали эффективному распределению адресного пространства

Правила присвоения идентификатора сети:

Идентификатор сети будет назначен на основании следующих правил:

- Идентификатор сети не может начинаться со 127, поскольку 127 принадлежит адресу класса A и зарезервирован для внутренних функций обратной петли.

- Все биты идентификатора сети, равные 1, зарезервированы для использования в качестве широковещательного IP-адреса и не могут использоваться.

- Все биты идентификатора сети установлены в 0. Они используются для обозначения определенного хоста в локальной сети и не должны маршрутизироваться.

Резюме:

- IP-адрес (Интернет-протокол) — это цифровая метка, присваиваемая устройствам, подключенным к компьютерной сети, которая использует IP-адрес для связи. IP-адрес

- разделен на две части: 1) Префикс 2) Суффикс IP-адрес

- работает в сети как почтовый адрес.Например, почтовый адрес объединяет два адреса, адрес или ваш домашний адрес.

- В сети класса A первые 8 бит (также называемые первым октетом) идентифицируют сеть, а оставшиеся 24 бита обозначают хост в этой сети.

- В сети типа B первые 16 бит (известные как два октета) помогают идентифицировать сеть. Остальные 16 бит указывают хост в сети.

- В классе C для отступа сети используются три октета.

Этот IP-адрес находится в диапазоне от 192 до 223.

Этот IP-адрес находится в диапазоне от 192 до 223. - Адреса класса D — это 32-битные сетевые адреса. Все значения в диапазоне используются для однозначной идентификации групп многоадресной рассылки.

- IP-адрес класса E определяется включением начальных четырех битов сетевого адреса как 1.

- Главный недостаток классов IP-адресов — это риск того, что адресное пространство скоро закончится.

- Важным правилом для назначения идентификатора сети является то, что идентификатор сети не может начинаться со 127, поскольку этот номер принадлежит адресу класса A и зарезервирован для внутренних функций обратной петли.

Что такое IP-адрес? Примеры адресов IPv4 и IPv6

Вопрос: Я некоторое время играл с дистрибутивом Linux для настольных ПК. Но я новичок в нетворкинге. Не могли бы вы объяснить мне простым языком, что такое IP-адрес, и привести пример?

Ответ: Когда кто-то отправляет вам почтовое письмо, вы его получаете. Как? Потому что у него есть адрес, который однозначно идентифицирует ваш дом. Довольно простой. Верно? Как и у вас дома, у каждой системы в Интернете должен быть уникальный адрес, чтобы кто-то мог ее найти.Это называется IP-адресом.

Как? Потому что у него есть адрес, который однозначно идентифицирует ваш дом. Довольно простой. Верно? Как и у вас дома, у каждой системы в Интернете должен быть уникальный адрес, чтобы кто-то мог ее найти.Это называется IP-адресом.

Даже когда серверы не в Интернете, в вашей частной сети, каждая система должна иметь уникальный IP-адрес, если вы хотите, чтобы машины в вашей сети общались друг с другом.

К любой системе можно получить доступ как по IP-адресу, так и по их доменному имени. Например, когда вы пингуете yahoo.com, вы увидите публичный IP-адрес, который он использует. Таким образом, http://yahoo.com и http://98.139.180.149 переведут вас на один и тот же веб-сайт.

# ping yahoo.ком PING yahoo.com (98.139.180.149) 56 (84) байт данных.

Пример IPv4-адреса

Пример ip-адреса:

69.89.31.226

Указанный выше IP-адрес представлен в формате десятичных чисел, разделенных точками. IP-адрес имеет формат 4 набора десятичных чисел, разделенных точками. Десятичное число в каждом наборе находится в диапазоне от 0 до 255. Каждый набор называется октетом. Итак, в IP-адресе 4 октета.

Десятичное число в каждом наборе находится в диапазоне от 0 до 255. Каждый набор называется октетом. Итак, в IP-адресе 4 октета.

Однако система понимает ip-адрес только в двоичном формате.Итак, когда вы настраиваете свою систему с IP-адресом в формате десятичных чисел с точками, он преобразуется системой в двоичный формат, как показано ниже.

01000101010110010001111111100010 (или) 01000101.01011001.00011111.11100010IP-адрес

IPv4 — это 32-битные числа. В приведенном выше двоичном формате всего 32 двоичных числа. Каждое двоичное число, разделенное точкой, преобразуется в соответствующее ему двоичное число. Здесь всего 4 байта.

Каждый октет может иметь значение от 0 до 255. Поскольку в IP-адресе 4 октета, общая возможная комбинация уникальных IP-адресов ipv4 составляет 4 294 967 296.

Пример IPv6-адреса

IPv4 означает Интернет-протокол версии 4. Большинство сетей и систем в Интернете в настоящее время настроены для IPv4. Поскольку IP-адрес IPv4 имеет всего 32 бита (всего 4 294 967 296 уникальных IP-адресов), IP-адреса в Интернете быстро заканчиваются.Обратите внимание, что существует большой блок этих IP-адресов, зарезервированных для специальных целей (например, для частных сетей и многоадресных адресов).

Поскольку IP-адрес IPv4 имеет всего 32 бита (всего 4 294 967 296 уникальных IP-адресов), IP-адреса в Интернете быстро заканчиваются.Обратите внимание, что существует большой блок этих IP-адресов, зарезервированных для специальных целей (например, для частных сетей и многоадресных адресов).

IPv6 означает Интернет-протокол версии 6. Поскольку существует вероятность того, что у нас могут закончиться IP-адреса в Интернете, был разработан IPv6. IP-адрес IPv6 имеет 128 бит. Это огромное улучшение по сравнению с 32-битным IP-адресом ipv4. Хотя многие сети настраиваются как для IPv4, так и для IPv6, в Интернете все еще существует огромное количество сетей и систем, которые работают только для IPv4.Но в конечном итоге все эти системы могут пойти по маршруту IPv6.

IP-адресIPv6 обычно записывается в шестнадцатеричном формате через двоеточие. Двоеточие разделяет 16 бит. Ниже приведен пример IPv6-адреса:

.2002: 4559: 1FE2 :: 4559: 1FE2

Начальные нули можно обрезать. Например, «0000» можно просто записать как пустое. В приведенном выше примере :: указывает, что в этом месте несколько нулей. Обычно формат IPv6 может быть записан тремя способами: 1) сжатым, 2) несжатым и 3) полностью несжатым, как показано ниже.Все следующие элементы одинаковы:

- IPv6 сжатый (0000 не отображается) — 2002: 4559: 1FE2 :: 4559: 1FE2

- IPv6 без сжатия (0000 отображается как 0) — 2002: 4559: 1FE2: 0: 0: 0: 4559: 1FE2

- IPv6 Полностью несжатый (0000 отображается полностью) — 2002: 4559: 1FE2: 0000: 0000: 0000: 4559: 1FE2

Выполните «ifconfig -a», который отобразит IP-адреса ipv4 и ipv6 (если они настроены соответствующим образом):

# ifconfig -a | egrep 'inet | inet6' inet адрес: 69.89.31.226 inet6 адрес: 2002: 4559: 1fe2 :: 4559: 1fe2

rfc5737

Инженерная группа Интернета (IETF) Дж. Аркко

Запрос комментариев: 5737 Ericsson

Обновления: 1166 M. Cotton

Категория: Информационное Л. Вегода

ISSN: 2070-1721 ICANN

Январь 2010 г.

Блоки адресов IPv4 зарезервированы для документации

Абстрактный

Три блока одноадресных адресов IPv4 зарезервированы для использования в примерах в

спецификации и другие документы.В этом документе описывается использование

этих блоков.

Статус этой памятки

Этот документ не является спецификацией Internet Standards Track; это

опубликовано в информационных целях.

Этот документ является продуктом Инженерной группы Интернета.

(IETF). Он представляет собой консенсус сообщества IETF. Она имеет

получил публичное рецензирование и был одобрен к публикации

Инженерная группа управления Интернетом (IESG). Не все документы

одобрены IESG являются кандидатом на любой уровень Интернета

Стандарт; см. раздел 2 RFC 5741.Информация о текущем статусе этого документа, исправлениях,

а о том, как оставить отзыв, можно узнать по адресу

http://www.rfc-editor.org/info/rfc5737.

Уведомление об авторских правах

Авторские права (c) 2010 IETF Trust и лица, указанные как

авторы документа. Все права защищены.

Этот документ подпадает под действие BCP 78 и Правового регулирования IETF Trust.

Положения, касающиеся документов IETF

(http://trustee.ietf.org/license-info) действует на дату

публикация этого документа.Пожалуйста, просмотрите эти документы

внимательно, поскольку они уважительно описывают ваши права и ограничения

к этому документу. Компоненты кода, извлеченные из этого документа, должны

включить упрощенный текст лицензии BSD, как описано в Разделе 4.e

Правовые положения Trust и предоставляются без гарантии, как

описано в упрощенной лицензии BSD.

Аркко и др. Информационная [Страница 1] RFC 5737 Примеры IPv4 Январь 2010 г. 1.Вступление В этом документе описаны три блока адресов IPv4, которые предоставляются для использования в документации. Использование назначенных диапазонов адресов для документация и примеры снижают вероятность конфликтов и путаница, возникающая из-за использования адресов, назначенных другим цель. [RFC1166] резервирует первый из трех блоков адресов, 192.0.2.0/24. Два других адресных блока недавно были выделены для этой цели, в первую очередь для облегчения написания примеров с использованием адресов из нескольких сетей.Другие диапазоны документации были определены в IETF, в том числе префикс документации IPv6 [RFC3849] и примеры доменных имен [RFC2606]. В документации также используются диапазоны, зарезервированные в [RFC1918]. 2. Терминология Ключевые слова «ДОЛЖНЫ», «НЕ ДОЛЖНЫ», «ОБЯЗАТЕЛЬНО», «ДОЛЖНЫ», «НЕ ДОЛЖНЫ», «ДОЛЖЕН», «НЕ ДОЛЖЕН», «РЕКОМЕНДУЕТСЯ», «МОЖЕТ» и «ДОПОЛНИТЕЛЬНО» в этом документ следует интерпретировать, как описано в BCP 14, [RFC2119]. 3. Блоки адресов документации Блоки 192.0.2.0 / 24 (ТЕСТ-СЕТЬ-1), 198.51.100.0/24 (ТЕСТ-СЕТЬ-2), и 203.0.113.0/24 (TEST-NET-3) предназначены для использования в документация. 4. Операционные последствия Адреса в блоках TEST-NET-1, TEST-NET-2 и TEST-NET-3 НЕ ДОЛЖЕН появляться в общедоступном Интернете и использоваться без каких-либо согласование с IANA или Интернет-реестром [RFC2050]. Сеть операторам СЛЕДУЕТ добавлять эти адресные блоки в список не- маршрутизируемые адресные пространства, и если фильтры пакетов развернуты, то этот адресный блок ДОЛЖЕН быть добавлен в фильтры пакетов.Эти блоки не предназначены для местного использования, и фильтры можно использовать в как в местном, так и в общественном контексте. Аркко и др. Информационная [Страница 2]

RFC 5737 Примеры IPv4 Январь 2010 г.

5. Статус 128.66.0.0/16

Обратите внимание, что 128.66.0.0/16 использовалось для некоторых примеров в прошлом.

Однако этот блок не появился в списке специальных префиксов в

[RFC3330] или его преемников, поэтому блок не зарезервирован

для любых специальных целей.Блок можно использовать для обычного адреса

задания с осторожностью.

6. Соображения безопасности

Этот документ не имеет никакого отношения к безопасности.

7. Соображения IANA

IANA записала распределение трех адресных блоков в

Реестр IPv4-адресов. Конечная сторона не должна назначаться этим

адреса.

8. Ссылки

8.1. Нормативные ссылки

[RFC2119] Брэднер, С., «Ключевые слова для использования в RFC для обозначения

Уровни требований », BCP 14, RFC 2119, март 1997 г.

8.2. Информативные ссылки

[RFC1166] Киркпатрик, С., Шталь, М., и М. Реккер, "Интернет

числа », RFC 1166, июль 1990 г.

[RFC1918] Рехтер, Ю., Московиц, Р., Карренберг, Д., Гроот, Г., и

Э. Лир, "Распределение адресов для частных Интернет-сетей",

BCP 5, RFC 1918, февраль 1996 г.

[RFC2050] Хаббард, К., Костерс, М., Конрад, Д., Карренберг, Д., и

Дж. Постел, "РУКОВОДСТВО ПО РАСПРЕДЕЛЕНИЮ IP-ИНТЕРНЕТ-РЕГИСТРАЦИИ",

BCP 12, RFC 2050, ноябрь 1996 г.[RFC2606] Истлейк, Д. и А. Паниц, «Зарезервированный DNS верхнего уровня.

Имена », BCP 32, RFC 2606, июнь 1999 г.

[RFC3330] IANA, «Специальные адреса IPv4», RFC 3330,

Сентябрь 2002 г.

[RFC3849] Huston, G., Lord, A., and P. Smith, "Префикс IPv6-адреса

Зарезервировано для документации », RFC 3849, июль 2004 г.

Аркко и др. Информационная [Страница 3] RFC 5737 Примеры IPv4 Январь 2010 г. Приложение.Благодарности Авторы хотели бы выразить особую благодарность APNIC, которые назначили 198.51.100.0/24 и 203.0.113.0/24 для этой цели. Авторы также хотели бы отметить, что этот документ наследует материал из [RFC3849]. Авторы также хотели бы поблагодарить Джеффа Хьюстона, Питера Коха, Ульфа. Олссону, Джону Кленсину и другим за интересные обсуждения этого тема. Адреса авторов Яри Аркко Ericsson Йорвас 02420 Финляндия Электронная почта: яри[email protected] Мишель Коттон Интернет-корпорация по присвоению имен и номеров 4676 Адмиралтейский проезд, офис 330 Марина дель Рей Соединенные Штаты Америки Телефон: + 1-310-823-9358 Электронная почта: [email protected] URI: http://www.iana.org/ Лео Вегода Интернет-корпорация по присвоению имен и номеров 4676 Адмиралтейский проезд, офис 330 Марина дель Рей Соединенные Штаты Америки Телефон: + 1-310-823-9358 Электронная почта: [email protected] URI: http: // www.iana.org/ Аркко и др. Информационная [Страница 4]

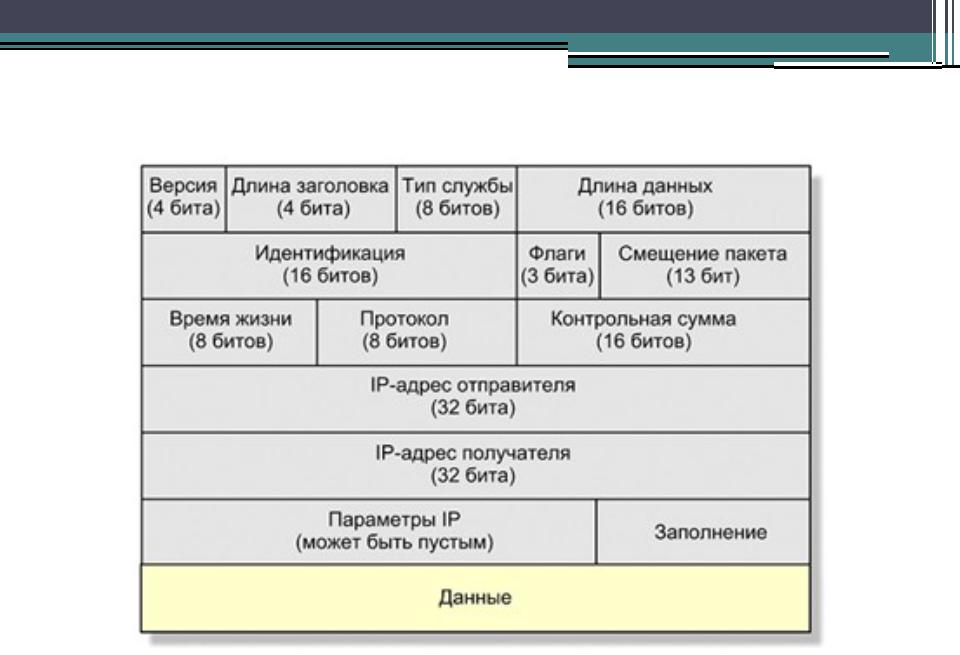

Подробный пример связи TCP / IP — Справка разработчика

Давайте рассмотрим первые транзакции TCP / IP, которые позволяют локальному хосту загружать веб-страницу из Интернета. Прежде чем продолжить рассмотрение этого примера, вы должны быть знакомы с TCP / IP-связью в локальной сети и с тем, как работают DNS-серверы и NAT.

- Войти на сайт в браузере

- DNS-клиент создает сообщение

- Создать дейтаграмму

- Создать пакет

- Определить MAC-адрес назначения

- Создать и передать кадр

- NAT и пересылка кадра в Интернет

- Перенаправить кадр на DNS-сервер

- DNS-сервер получает фрейм

- DNS переводит и генерирует ответ

- Перенаправить кадр на локальный маршрутизатор

- Трансляция NAT в локальном маршрутизаторе

- Рама передана на ПК

- DNS-клиент предоставляет IP-адрес

- HTTP-клиент создает сообщение

Откройте веб-браузер на ПК и введите имя веб-сайта.

HTTP-клиент на ПК пытается сгенерировать сообщение с запросом HTML-файла с сайта www.website.com. Ему необходимо указать IP-адрес назначения в создаваемом сообщении, но его нет, поэтому он использует DNS-клиент ПК для его получения.

DNS-клиент отправляет сообщение на транспортный уровень, запрашивая IP-адрес для website.com.

Транспортный уровень добавляет к сообщению заголовок UDP, содержащий порт источника и назначения.

Он создает номер порта источника и назначает его процессу DNS, запрашивающему IP-адрес.В качестве порта назначения используется «хорошо известный» номер порта DNS-сервера. Полученная дейтаграмма затем отправляется на сетевой уровень.

Сетевой уровень добавляет к дейтаграмме заголовок IP, содержащий IP-адрес источника и назначения.

Он добавляет свой собственный IP-адрес в качестве источника и IP-адрес DNS-сервера в качестве пункта назначения. ПК знает IP-адрес DNS-сервера, потому что маршрутизатор предоставил его компьютеру, когда он назначил его локальный IP-адрес. Полученный пакет отправляется на канальный уровень.

Маршрутизатор предоставил компьютеру шлюз по умолчанию (шлюз между локальной сетью и Интернетом, который в данном случае является маршрутизатором) и IP-адреса DNS, когда он назначил свой локальный IP-адрес.

Канальный уровень, определяющий IP-адрес назначения для этого пакета, находится не в локальной сети. Следовательно, ему необходимо отправить пакет на свой шлюз по умолчанию, которым в этом примере является маршрутизатор.

Теперь у нас проблема. Канальный уровень не может создать фрейм, потому что ему неизвестен MAC-адрес шлюза по умолчанию.Протокол разрешения адресов (ARP) был создан для решения этой проблемы.

После использования ARP для получения MAC-адреса своего шлюза по умолчанию канальный уровень может завершить фрейм для транзакции DNS.

Он добавляет к пакету MAC-адреса источника и назначения для создания кадра. MAC-адрес источника является собственным, а MAC-адрес назначения — шлюзом по умолчанию.

Затем этот кадр отправляется на физический уровень для передачи битов кадра.

Маршрутизатор получает кадр от ПК, открывает пакет и определяет, что IP-адрес назначения не находится в локальной сети, поэтому он должен переслать этот кадр в Интернет.

Маршрутизатор создает новую запись преобразования сетевых адресов (NAT) и изменяет IP-адрес локальной сети на свой общедоступный IP-адрес в Интернете. Он также использует ту же запись в таблице NAT для изменения порта источника, чтобы маршрутизатор мог определить, на какой хост и процесс хоста доставлять входящие пакеты.

Маршрутизатор должен изменить MAC-адрес источника с MAC-адреса локальной сети на MAC-адрес глобальной сети (WAN) или MAC-адрес Интернета. MAC-адрес назначения также необходимо изменить на адрес шлюза по умолчанию маршрутизатора, которым в этом примере является маршрутизатор интернет-провайдера. Локальный маршрутизатор обращается к своей таблице ARP, чтобы получить MAC-адрес маршрутизатора поставщика услуг Интернета (ISP).

Локальный маршрутизатор пересылает этот новый кадр маршрутизатору провайдера.

Маршрутизатор у поставщика услуг Интернета получает кадр и открывает пакет, чтобы найти IP-адрес назначения.Он определяет, что IP-адрес назначения принадлежит его DNS-серверу. Сетевой уровень маршрутизатора отправляет пакет обратно на свой канальный уровень для генерации нового заголовка кадра.

MAC-адрес источника является собственным, а MAC-адрес назначения — DNS-сервером. Обратите внимание, что IP-адреса источника и назначения остаются прежними.

Новый фрейм отправляется на DNS-сервер.

PHY DNS-сервера получает биты и пересылает кадр на канальный уровень.

Канальный уровень находит свой MAC-адрес в качестве пункта назначения и пересылает пакет на сетевой уровень.

Сетевой уровень открывает пакет и находит его IP-адрес в качестве пункта назначения. Ему все еще нужно обратить внимание на сообщение, поэтому он пересылает его на транспортный уровень.

Транспортный уровень открывает дейтаграмму и обнаруживает, что она отправляется на порт 53. На DNS-сервере есть процесс, работающий и прослушивающий трафик на этом порту, поэтому сообщение пересылается ему.

DNS-сервер определяет IP-адрес для website.com и генерирует ответное сообщение, содержащее его.Сообщение отправляется обратно на транспортный уровень.

Транспортный уровень добавляет информацию о порте и создает дейтаграмму.

Сетевой уровень добавляет IP-информацию и создает пакет.

Канальный уровень добавляет информацию MAC и создает кадр.

Физический уровень передает биты кадра маршрутизатору.

Маршрутизатор Интернет-провайдера получает кадр, находит его MAC-адрес и отправляет его на свой сетевой уровень для определения IP-адреса назначения.Он обнаруживает, что пакет принадлежит IP-адресу нашего локального маршрутизатора, и отправляет его обратно на свой канальный уровень.

Канальный уровень присоединяет к пакету новые MAC-адреса источника и назначения, а затем отправляет кадр на наш локальный маршрутизатор.

Когда локальный маршрутизатор получает пакет от маршрутизатора интернет-провайдера, он обращается к своей таблице NAT, чтобы определить, на какой локальный хост его переслать. Он находит в таблице преобразования запись с номером порта назначения в Интернете, равным 1.

Соответствующий локальный IP-адрес и номер порта подставляются в пакет, который будет отправлен в локальную сеть.

Новый пакет отправляется на канальный уровень маршрутизатора, где MAC-адреса источника и назначения добавляются, образуя кадр.

Маршрутизатор знает MAC-адрес назначения, соответствующий IP-адресу назначения, по своей таблице ARP.

Затем этот кадр отправляется на физический уровень для передачи по сети.

Когда фрейм прибывает на ПК, сообщение отправляется DNS-клиенту.

Затем DNS-клиент предоставляет HTTP-клиенту IP-адрес website.com.

Теперь, когда у HTTP-клиента есть IP-адрес для website.com (130: 27: 45: 69), он может сгенерировать сообщение для загрузки HTML-файла для этого веб-сайта.

На этом этапе мы продемонстрировали функциональность NAT и DNS-сервера. Мы также показали, как MAC-адреса источника и назначения меняются от узла к узлу и что IP-адреса источника и назначения остаются неизменными от источника к месту назначения (за исключением границ сети).На этом этапе следует понять остальную часть связи TCP / IP для загрузки этой веб-страницы.

Классы IP-адресов, объясненные на примерах

В этом руководстве подробно рассматриваются классы IP-адресов на примерах. Узнайте, как IP-адреса организованы в IP-классы и как определить класс IP-адреса.

Существует две версии IP-адресов: IPv4 и IPv6. В этом руководстве мы обсудим, как IPv4 организует IP-адреса. В IPv4 имеется 4 294 967 296 IP-адресов.Эти адреса разделены на пять классов IP. Это классы A, B, C, D и F.

Прежде чем мы поймем, как IP-адреса организованы в этих классах, давайте кратко обсудим, как записываются и структурируются IP-адреса.

Обозначение IP-адресов

Компьютеры понимают только двоичную систему. В двоичной системе биты используются для хранения и обработки данных. Бит может хранить только два значения: нулевое (0) и одно (1) . Если значение «ноль» сохраняется, этот бит известен как бит OFF .Если сохраняется значение «единица» , бит известен как ON bit. В двоичной системе используется уникальная комбинация ON и OFF бит для каждой буквы и числа.

Использовать IP-адреса в двоичном формате непросто. Но хорошая новость заключается в том, что, если вы не разработчик программного обеспечения или сетевой администратор, вам никогда не нужно писать и использовать IP-адреса в двоичной системе счисления. Вы можете записывать и использовать их в десятичном формате. Программа, которую вы используете для назначения IP-адреса интерфейсу, автоматически преобразует назначенный IP-адрес в двоичный формат.

Если вы разработчик программного обеспечения или сетевой администратор, вы также можете использовать IP-адреса в десятичном формате. Но вы также должны понимать, как IP-адреса работают в двоичной системе. Поскольку интерфейсы используют двоичную систему для обработки IP-адресов, изучение IP-адресов в двоичном формате может облегчить ваши задачи, связанные с IP.

Короче говоря, вы можете записывать и использовать IP-адреса в двух форматах: двоичном и десятичном. В двоичной системе счисления все отдельные биты каждого байта выражаются двоичным числом.В десятичной системе счисления все четыре двоичных байта преобразуются и выражаются в их десятичных эквивалентных числах.

В этом руководстве мы разберем классы IP в обеих нотациях.

Структура IP-адресов

IP-адрес состоит из 32 бит. Эти биты разделены на четыре части. Разделы разделены точкой (. ). Каждый раздел содержит 8 бит. 8 бит равны 1 байту или 1 октету. На следующем изображении показано, как биты организованы в IP-адресе.

Используя 32 бита с двумя возможными значениями для каждой позиции, двоичная система может создавать 4 294 967 296 (2 32 ) уникальных комбинаций или IP-адресов. Эти адреса можно использовать без какой-либо схемы адресации или со схемой адресации, которая упорядочивает их таким образом, чтобы к ним было легче получить доступ.

Если адреса используются без какой-либо схемы адресации, все маршрутизаторы в сети должны будут хранить адрес каждого интерфейса в сети.В зависимости от размера сети это может повлиять на маршрутизацию. Если размер сети небольшой, это может замедлить маршрутизацию. Если размер сети средний, это может очень замедлить маршрутизацию. Если размер сети большой, это может сделать маршрутизацию совершенно невозможной.

Для эффективной маршрутизации адреса организованы в иерархическую схему адресации. В этой схеме все адреса разделены на пять классов, и каждый адрес разделен на два адреса: сетевой адрес и адрес хоста.

Классы IP-адресов

На основании следующих правил IP-адреса делятся на пять классов; A, B, C, D и E.

- В классе A первый бит первого байта всегда остается OFF (0).

- В классе B первый бит первого байта всегда остается ON , а второй бит первого байта всегда остается OFF .

- В классе C первые два бита первого байта всегда остаются ON , а третий бит первого байта всегда остается OFF .

- В классе D первые три бита первого байта всегда остаются ON , а четвертый бит первого байта всегда остается OFF .

- В классе E первые четыре бита первого байта всегда остаются ON .

Включив и выключив все оставшиеся биты первого байта, мы можем сделать первый и последний адрес этого класса.

В следующей таблице перечислены значения первого байта или октета в обоих обозначениях.

| Класс | Фиксированные биты | Первый адрес (двоичное представление) | Последний адрес (двоичное представление) | Первый адрес (десятичное представление) | Последний адрес (десятичное представление) |

| A | 0 | 00000000 | 01111111 | 0 | 127 |

| B | 10 | 10000000 | 10111111 | 128 | 191 |

| C | 110 | 11000000 | 11011111 | 192 | |

| D | 1110 | 11100000 | 11101111 | 224 | 239 |

| E | 1111 | 11110000 | 11111111 | 240 | 255 |

Адресация сети и хоста

На втором уровне иерархической схемы адресации каждый адрес дополнительно делится на два адреса: сетевой адрес и адрес хоста.

Сетевые адреса используются для объединения нескольких IP-адресов в группу, в то время как адреса узлов используются для обеспечения уникальной идентичности каждого IP-адреса в группе. Сетевой адрес — это групповой адрес. Все члены группы используют один и тот же сетевой адрес. Адрес хоста — это уникальный адрес в группе.

Длина сетевых адресов и адресов узлов в IP-адресах различна для всех IP-классов. В классе A первые биты зарезервированы для сетевого адреса.Остальные 24 бита доступны для адреса хоста. В классе B первые 16 бит зарезервированы для сетевого адреса, а последние 16 бит доступны для адреса хоста. В классе C первые 24 бит зарезервированы для сетевого адреса, а последние 8 битов доступны для адреса хоста.

На следующем изображении показано, как определены биты для сетевых адресов и адресов хостов в каждом IP-классе.

В IP-адресах биты хоста являются гибкими. Администраторы могут регулировать длину битов хоста в соответствии с требованиями своих сетей. Они могут использовать биты хоста в качестве сетевых битов, чтобы использовать максимальное количество адресов из всех доступных адресов. Если биты хоста используются в качестве сетевых битов, это называется подсетью .

Class D и E не используются для адресации хоста. Адреса класса D используются для многоадресных адресов.Адреса класса E зарезервированы для целей исследований и разработок. Адреса многоадресной рассылки описаны в следующем руководстве.

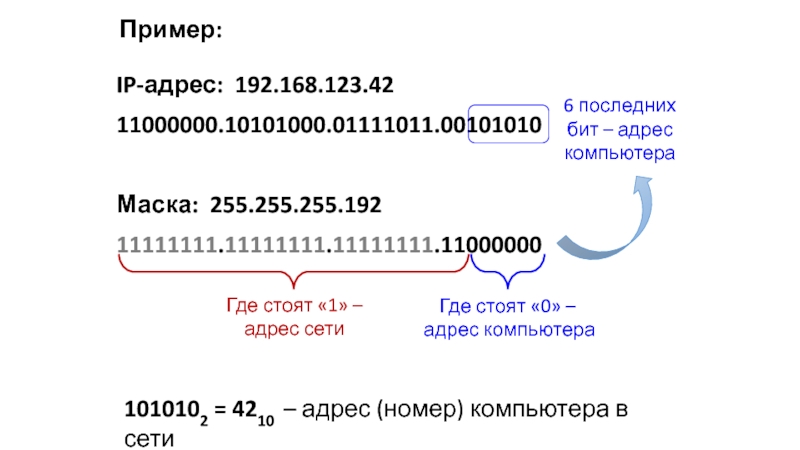

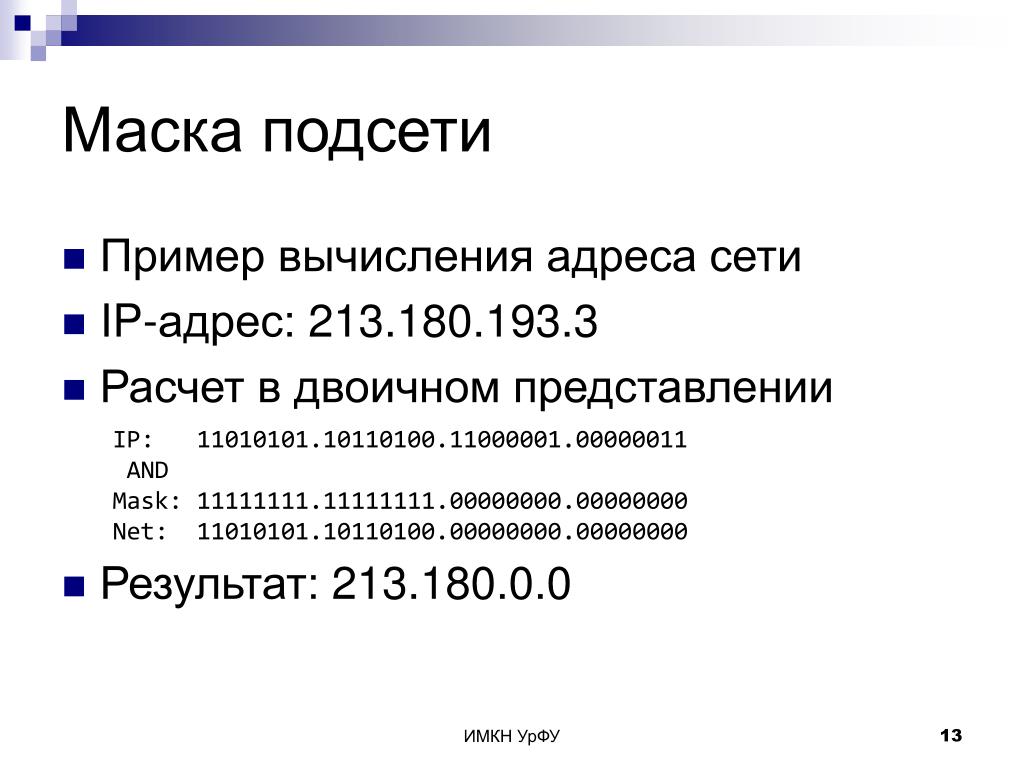

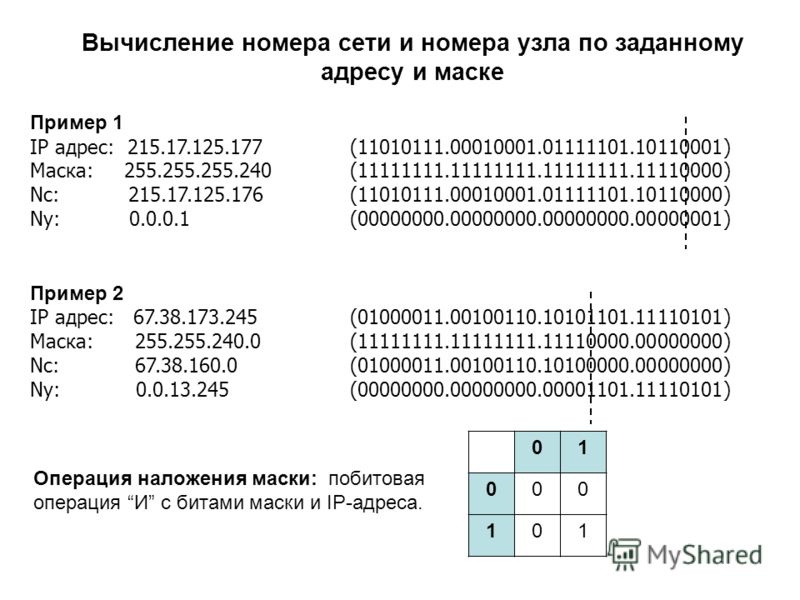

Маска подсети

IP-адресаиспользуют дополнительный компонент, чтобы различать сетевые адреса и адреса узлов. Этот компонент известен как маска подсети . Проще говоря, маска подсети сообщает, сколько бит IP-адреса используется в качестве сетевого адреса и сколько бит осталось для адреса хоста.

IP-адреса всегда записываются с маской подсети.В следующей таблице перечислены маски подсети по умолчанию для всех IP-классов.

| Класс | Десятичное представление | Двоичное представление | ||

| A | 255.0.0.0 | 11111111.00000000.00000000.00000000 | ||

| B | 255.255.0.0 | 11111111. 11111111.00000000.00000000 | 255.255.255.0 | 11111111. 11111111. 11111111.00000000 |

Определение класса IP-адреса (десятичное представление)

Если IP-адрес записан в десятичной системе счисления, проверьте значение первого раздела или октета и используйте следующие правила для определения класса IP-адреса.

- Если значение находится в диапазоне от 1 до 127 , адрес принадлежит классу A .

- Если значение находится в диапазоне от 128 до 191 , адрес принадлежит классу B .

- Если значение находится в диапазоне от 192 до 223 , адрес принадлежит классу C .

- Если значение находится в диапазоне от 224 до 239 , адрес принадлежит классу D .

- Если значение находится в диапазоне от 240 до 255 , адрес принадлежит классу E .

Определение класса IP-адреса (двоичное представление)

Если IP-адрес записан в двоичной системе счисления, вы можете использовать следующие правила для определения класса IP-адреса.

- Если первый бит OFF , адрес принадлежит классу A .

- Если первый бит — ON , а второй бит — OFF , адрес принадлежит классу B .

- Если первые два бита — ON , а третий бит — OFF , адрес принадлежит классу C .

- Если первые три бита — ON , а четвертый бит — OFF , адрес принадлежит классу D .

- Если первые четыре бита — ON , адрес принадлежит классу E .

Примеры IP-адресов

Примеры IP-адресов класса A:

| Десятичное представление | Двоичное представление | ||||||||||||||||||||||

| 1.2.3.4 255.0.0.0 | 00000001.00000010.00000011.00000100 11111111.00000000.00000000.00000000 | ||||||||||||||||||||||

| 10.10.10.10 255.0.0.0 | |||||||||||||||||||||||

| 25.147.191.14 255.0.0.0 | 00011001.10010011.10111111.00001110 11111111.00000000.00000000.00000000 | ||||||||||||||||||||||

| 95.86.75.4 255.0.0.0 | 01011111.01010110.01001011.00000100 11111111.00000000.00000000.00000000 | ||||||||||||||||||||||

| 127.0.0.1 255.0.0.0 | 01111111.00000000.00 Примеры IP-адресов класса B: