Блог whoer.net | Рекомендуемые публичные DNS сервера

Самые быстрые DNS сервера

В эту часть обзора мы включили сразу три сервиса: OpenDNS, GoogleDNS и Level3DNS, поскольку все они имеют сходные характеристики и среди них сложно выбрать лучшего.

Важно отметить, что перечисленные публичные службы DNS не используют шифрование. Напомним также, что ваш провайдер Интернета получает ваши персональные данные, и использование публичных DNS Вас от этого не спасет.

OpenDNS ( 208.67.222.222 и 208.67.220.220)

Сервис OpenDNS, также известный под названием Cisco Umbrella, является очень популярной службой DNS и умеет фильтровать контент по множеству параметров, в том числе блокирует сайты для взрослых, а также предоставляет защиту от кражи персональных данных.

У OpenDNS есть бесплатные и премиум тарифы, отличающиеся лишь в скорости соединения и в наличии функции добавления исключений, предназначенной для создания «заблокированной сетевой среды» (как ее называют в OpenDNS).

Наиболее привлекательной опцией у сервиса OpenDNS является возможность создания настраиваемых фильтров, которая позволяет самостоятельно фильтровать контент. Так что, если Вы хотите внедрить родительский контроль на уровне DNS, используйте OpenDNS.

Публичный Google DNS (8.8.8.8 и 8.8.4.4)

Google Public DNS пользуется большой популярностью. Хотя этот сервис работает достаточно быстро и располагает хорошей службой поддержки, у Google Public DNS есть один минус, и заключается он в сборе пользовательской статистики.

Ни для кого уже не секрет, что Google зарабатывает на рекламе и сборе данных пользователей, которые затем используются для выдачи соответствующих результатов по поисковым запросам.

Нельзя утверждать, что это является серьезным нарушением безопасности, поскольку GoogleDNS все же не имеет доступа к персональным данным пользователя, но все равно необходимо иметь в виду, что сбор данных ведется, а это потенциально может привести к раскрытию конфиденциальной информации.

На информационном сайте Гугл ДНС размещена документация, более подробно освещающая услуги и функции этого сервиса.

Level3DNS (4.2.2.1 и 4.2.2.2)

Level3DNS предоставляет широкую линейку продуктов, которые подойдут как для личных целей, так и для корпоративного сегмента.

Компания Level3 – это один из крупнейших провайдеров услуг Интернет, а значит, почти весь трафик проходит через их сервера. Level3 не берет плату за услуги DNS (просто потому, что это их работа), и, как следствие, этот сервис добрался до третьего места популярности в мире.

Как и в случае с ранее упомянутыми DNS-серверами, имейте в виду, что Level3 регистрирует все запросы, исходящие с вашего компьютера.

Самые конфиденциальные DNS сервера

По критерию анонимности мы отобрали DNS-сервисы, которые не проводят регистрацию запросов и при этом предлагают дополнительную защиту (блокировка рекламы, вредоносных программ) соединения.

DNS.Watch (84.200.69.80 и 84.200.70.40)

DNS.Watch – публичный DNS-сервис, который получил известность благодаря тому, что для его использования не требуется регистрация.

DNS.Watch предоставляет и IPV4, и IPv6 DNS-серверы общего пользования и поддерживает DNSSEC (обратите внимание, что в данном случае DNSSEC не означает «шифрование DNS», DNS запросы на этом сайте по-прежнему не зашифрованы).

На наш взгляд недостатки DNS.Watch кроются в скорости – при тестировании из России мы выявили длительную задержку (более 100 мс).

DNSCrypt

DNSCrypt предлагает поддержку шифрованных запросов DNS, но работает этот сервис только через собственное программное обеспечение, так что налету, просто настроив DNS-серверы на сетевой карте, начать работу не получится.

И вот почему:

DNSCrypt, в отличие от прочих сервисов, шифрует сделанные вами DNS-запросы, а не оставляет их в виде читаемого текста, который легко перехватить.

DNSCrypt поддерживает основные операционные системы, а также предоставляет прошивку для роутера. Инструкции по установке и настройке приведены на их сайте, прямо на главной странице.

Нельзя обойти вниманием еще одну интересную функцию, которая позволяет пользователю запустить собственный DNS-сервер – для кого-то она может оказаться полезной.

Comodo Secure DNS (8.26.56.26 и 8.20.247.20)

Comodo Secure DNS предоставляет за плату довольно много услуг, однако непосредственно сама служба DNS является бесплатной и, как утверждает сама компания, ее можно рекомендовать любому, особенно тем пользователям, которым нужен надежный, быстрый и безопасный интернет-серфинг.

Выбирайте DNS из перечисленных нами, но не забывайте, что разные сервисы предлагают разный функционал, и в своем обзоре мы не ранжировали сервисы по местам, не называли самый лучший DNS, однако все эти сервисы рекомендуются нами к использованию.

Please enable JavaScript to view the comments powered by Disqus.

Дата-центры Яндекс.DNS находятся в России, странах СНГ и Западной Европе. Запросы пользователя обрабатывает ближайший дата-центр, что обеспечивает высокую скорость соединения. |  |  |  |

Яндекс ежедневно проверяет десятки миллионов страниц на наличие вредоносного кода. Для этого применяются сигнатурная технология Sophos и собственный антивирус Яндекса. При обнаружении подозрительной активности страница отмечается как опасная, а вредоносный код добавляется в базу вирусных сигнатур. Данные о зараженных сайтах обновляются несколько раз в сутки. |  |  | |

Яндекс выявляет сайты, обладающие признаками мошеннических. К ним относятся, например, страницы, созданные с целью узнать у пользователя номер его телефона или предлагающие отправлять SMS-сообщения, из-за которых со счета списываются крупные суммы денег. Яндекс.DNS блокирует такие сайты — при попытке зайти на них, пользователь увидит предупреждение. |  |  | |

Бот — это автономная вредоносная программа, которая ставится на компьютер и позволяет удаленно управлять им по сети без ведома хозяина. Зараженный ботом компьютер обычно управляется через специальный C&C-сервер (от англ. command-and-control — «командование и контроль»). Адрес управляющего сервера меняется динамически, чтобы затруднить его обнаружение и блокировку. Поэтому боту на зараженном компьютере известно только доменное имя сервера — IP-адрес он запрашивает с помощью системного DNS. Яндекс.DNS блокирует запросы IP-адресов всех известных C&C-серверов. Из-за этого бот вынужден бездействовать, а злоумышленник теряет удаленный доступ к компьютеру пользователя. Постоянно обновляемый список управляющих серверов Яндекс получает от системы Virus Tracker. |  |  | |

Алгоритмы Яндекса позволяют определять эротический и порнографический контент Интернет-страниц. Анализируется как текст и картинки в документе, так и другие, косвенные, факторы — например, ссылочное окружение. Если сайт был признан «ресурсом для взрослых», Яндекс.DNS блокирует его. Сайт нельзя будет не только открыть в браузере, но и увидеть его в рекламных блоках на других сайтах. Для хоста такой рекламной сети запрещается получение правильного IP-адреса, поэтому объявления и баннеры не могут быть загружены. Данные о «ресурсах для взрослых» обновляются 2-3 раза в неделю. |  | ||

Данный режим поиска позволяет полностью исключать из поисковой выдачи контент для взрослых, а также сайты, содержащие нецензурную лексику. |  |

Яндекс.DNS

Технические подробности

Яндекс.DNS — это бесплатный рекурсивный DNS-сервис. Сервера Яндекс.DNS находятся в России, странах СНГ и Западной Европе. Запросы пользователя обрабатывает ближайший дата-центр, что обеспечивает высокую скорость соединения.

| Базовый | Безопасный | Семейный | ||

| IPv4 | Preferred DNS | 77.88.8.8 | 77.88.8.88 | 77.88.8.7 |

| Alternate DNS | 77.88.8.1 | 77.88.8.2 | 77.88.8.3 | |

| IPv6 | Preferred DNS | 2a02:6b8::feed:0ff | 2a02:6b8::feed:bad | 2a02:6b8::feed:a11 |

| Alternate DNS | 2a02:6b8:0:1::feed:0ff | 2a02:6b8:0:1::feed:bad | 2a02:6b8:0:1::feed:a11 | |

Скорость работы Яндекс.DNS во всех трёх режимах одинакова. В «Базовом» режиме не предусмотрена какая-либо фильтрация трафика. В «Безопасном» режиме обеспечивается защита от заражённых и мошеннических сайтов. «Семейный» режим включает защиту от опасных сайтов и блокировку сайтов для взрослых.

Защита от заражённых сайтов

Яндекс ежедневно проверяет десятки миллионов страниц на наличие вредоносного кода, выявляя тысячи зараженных сайтов. Для этого применяются сигнатурная технология Sophos и собственный антивирус Яндекса, построенный на анализе поведения исследуемых сайтов. При обнаружении подозрительной активности страница отмечается как опасная, а вредоносный код добавляется в базу вирусных сигнатур. Данные о заражённых сайтах обновляются несколько раз в сутки.

Защита от мошеннических сайтов

Яндекс также выявляет сайты, обладающие признаками мошеннических. К ним относятся, например, страницы, созданные с целью выманить номер телефона пользователя или вынуждающие его отправить сообщение на короткий номер, потеряв деньги. В «Безопасном» и «Семейном» режимах, Яндекс.DNS блокирует такие сайты — при попытке зайти на них, пользователь увидит предупреждение.

Защита от ботнетов

Попавший в ботнет заражённый компьютер обычно управляется централизованно, через специальный C&C-сервер (от англ. command-and-control — «командование и контроль»). Адрес управляющего сервера меняется динамически, чтобы затруднить его обнаружение и блокировку. Поэтому боту на заражённом компьютере известно только доменное имя сервера — IP-адрес он запрашивает с помощью системного DNS. Яндекс.DNS в «Безопасном» и «Семейном» режимах блокирует запросы IP-адресов всех известных C&C-серверов. Из-за этого программа-бот вынуждена бездействовать, а злоумышленник теряет удалённый доступ к компьютеру пользователя. Постоянно обновляемый список ботнетов и управляющих серверов Яндекс получает от системы Virus Tracker.

Блокировка сайтов для взрослых

Алгоритмы Яндекса умеют определять эротический и порнографический контент в проиндексированных страницах. Анализируется как текст и картинки в документе, так и другие факторы — например, ссылочное окружение. Данные о сайтах с такими страницами обновляются 2-3 раза в неделю.

Блокировка рекламы для взрослых

В «Семейном» режиме Яндекс.DNS блокируется реклама эротического и порнографического характера на всех сайтах. Для хоста такой рекламной сети запрещается получение правильного IP-адреса, поэтому сами объявления и баннеры не могут быть загружены.

Яндекс.DNS в роутере

Яндекс.DNS доступен в роутерах Asus, D-Link, TP-Link и ZyXEL. Для популярных моделей этих производителей выпущены специальные версии прошивки с интегрированным Яндекс.DNS.

Особенности Яндекс.DNS в роутере:

- Возможность в один клик выставить режим по умолчанию, в том числе для вновь подключаемых устройств.

- Для каждого устройства можно выбрать свой режим Яндекс.DNS. Устройства идентифицируются по MAC-адресу.

- В «Безопасном» и «Семейном» режимах все запросы к другим DNS-сервисам обрабатывает Яндекс.DNS.

Поднимаем свой DNS-over-HTTPS сервер / Habr

Различные аспекты эксплуатации DNS уже неоднократно затрагивались автором в ряде статей опубликованных в рамках блога. При этом, основной акцент всегда делался на повышение безопасности этого ключевого для всего Интернет сервиса.

До последнего времени, несмотря на очевидность уязвимости DNS трафика, который, до сих пор, по большей части, передаётся в открытом виде, для злонамеренных действий со стороны провайдеров, стремящихся повысить своих доходы за счёт встраивания рекламы в контент, государственных силовых органов и цензуры, а также просто преступников, процесс усиления его защиты, несмотря на наличие различных технологий, таких как DNSSEC/DANE, DNScrypt, DNS-over-TLS и DNS-over-HTTPS, буксовал. И если серверные решения, а некоторые из них существуют уже довольно долгое время, широко известны и доступны, то поддержка их со стороны клиентского программного обеспечения оставляет желать много лучшего.

К счастью, ситуация меняется. В частности, разработчики популярного браузера Firefox заявили о планах по включению по умолчанию режима поддержки режима DNS-over-HTTPS (DoH) в ближайшее время. Это должно помочь защитить DNS трафик пользователя WWW от вышеупомянутых угроз, однако потенциально способно вызвать новые.

На первый взгляд, начинающееся массовое внедрение DNS-over-HTTPS в программное обеспечение работающее в Интернет вызывает только позитивную реакцию. Однако, чёрт, как говорится, кроется в деталях.

Первой проблемой, которая ограничивает сферу массового применения DoH, является его ориентация исключительно на веб-трафик. Действительно, протокол HTTP и его актуальная редакция HTTP/2, на которой базируется DoH, является основой WWW. Но Интернет это не только веб. Существует масса популярых сервисов, такие, как электронная почта, всевозможные мессенджеры, системы передачи файлов, стриминг мультимедиа и проч., которые не используют HTTP. Таким образом, несмотря на восприятие многими DoH как панацеи, он оказывается неприменим без дополнительных (да и не нужных) усилий, ни для чего иного, кроме браузерных технологий. К слову, на эту роль куда как более достойным кандидатом выглядит DNS-over-TLS, который реализует инкапсуляцию стандартного DNS трафика в защищённый стандартный протокол TLS.

Второй проблемой, которая потенциально куда как более значима, чем первая, является фактический отказ от присущей DNS by design децентрализации в угоду использования указываемого в настройках браузера единого DoH сервера. В частности, Mozilla предлагает использовать сервис от Cloudflare. Подобный сервис запустили также и другие заметные фигуры Интернет, в частности Google. Получается, что внедрение DNS-over-HTTPS в том виде, в котором это предлагается сейчас, лишь увеличивает зависимость конечных пользователей от крупнейших сервисов. Не секрет, что информация, которую может предоставить анализ DNS запросов способен собирать ещё больше данных о нём, а также повысить их точность и актуальность.

В этой связи, автор был и остаётся сторонником массового внедрения не DNS-over-HTTPS, а DNS-over-TLS совместно с DNSSEC/DANE как универсального, безопасного и не способствующего дальнейшей централизации Интернет средства для обеспечения безопасности DNS трафика. К сожалению, ожидать быстрое внедрение массовой поддержки альтернатив DoH в клиентский софт в силу понятных причин, не приходится и её уделом пока остаются энтузиасты безопасных технологий.

Но, коль уж мы теперь получаем DoH, то почему бы не использовать его, предварительно уйдя от потенциальной слежки по стороны корпораций посредством их серверов на свой собственный DNS-over-HTTPS сервер?

Если взглянуть в стандарт RFC8484 описывающий протокол DNS-over-HTTPS, то можно увидеть, что он, по сути, представляет собой веб API позволяющий инкапсулировать стандартный пакет DNS в протокол HTTP/2. Это реализуется посредством специальных HTTP-заголовков, а также конверсии бинарного формата передаваемых DNS данных (см. RFC1035 и последующие документы) в форму, позволяющую передавать и получать их, а также работать с необходимыми метаданными.

По стандарту поддерживается только HTTP/2 и защищённое соединение TLS.

Отправка DNS-запроса может производится стандартными методами GET и POST. В первом случае запрос трансформируется base64URL-encoded строку, а во-втором — через тело POST-запроса в двоичной форме. При этом при запросе и при ответе DNS используется специальный MIME-тип данных application/dns-message.

root@eprove:~ # curl -H 'accept: application/dns-message' 'https://my.domain/dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE' -v

* Trying 2001:100:200:300::400:443...

* TCP_NODELAY set

* Connected to eprove.net (2001:100:200:300::400) port 443 (#0)

* ALPN, offering h3

* ALPN, offering http/1.1

* successfully set certificate verify locations:

* CAfile: /usr/local/share/certs/ca-root-nss.crt

CApath: none

* TLSv1.3 (OUT), TLS handshake, Client hello (1):

* TLSv1.3 (IN), TLS handshake, Server hello (2):

* TLSv1.3 (IN), TLS handshake, Encrypted Extensions (8):

* TLSv1.3 (IN), TLS handshake, Certificate (11):

* TLSv1.3 (IN), TLS handshake, CERT verify (15):

* TLSv1.3 (IN), TLS handshake, Finished (20):

* TLSv1.3 (OUT), TLS change cipher, Change cipher spec (1):

* TLSv1.3 (OUT), TLS handshake, Finished (20):

* SSL connection using TLSv1.3 / TLS_AES_256_GCM_SHA384

* ALPN, server accepted to use h3

* Server certificate:

* subject: CN=my.domain

* start date: Jul 22 00:07:13 2019 GMT

* expire date: Oct 20 00:07:13 2019 GMT

* subjectAltName: host "my.domain" matched cert's "my.domain"

* issuer: C=US; O=Let's Encrypt; CN=Let's Encrypt Authority X3

* SSL certificate verify ok.

* Using HTTP2, server supports multi-use

* Connection state changed (HTTP/2 confirmed)

* Copying HTTP/2 data in stream buffer to connection buffer after upgrade: len=0

* Using Stream ID: 1 (easy handle 0x801441000)

> GET /dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE HTTP/2

> Host: eprove.net

> User-Agent: curl/7.65.3

> accept: application/dns-message

>

* TLSv1.3 (IN), TLS handshake, Newsession Ticket (4):

* Connection state changed (MAX_CONCURRENT_STREAMS == 100)!

< HTTP/2 200

< server: h3o/2.3.0-beta2

< content-type: application/dns-message

< cache-control: max-age=86274

< date: Thu, 12 Sep 2019 13:07:25 GMT

< strict-transport-security: max-age=15768000; includeSubDomains; preload

< content-length: 45

<

Warning: Binary output can mess up your terminal. Use "--output -" to tell

Warning: curl to output it to your terminal anyway, or consider "--output

Warning: <FILE>" to save to a file.

* Failed writing body (0 != 45)

* stopped the pause stream!

* Connection #0 to host eprove.net left intactОбратите также внимание на заголовок cache-control: в ответе со стороны веб-сервера. В параметре max-age содержится значение TTL для возвращаемой записи DNS (или минимальное значение если возвращается их набор).

Исходя из вышеизложенного, функционирование DoH сервера состоит из нескольких этапов.

- Получить HTTP запрос. Если это GET то декодировать пакет из base64URL кодировки.

- Отправить этот пакет DNS серверу.

- Получить ответ от DNS сервера

- Найти минимальное значение TTL в полученных записях.

- Вернуть клиенту ответ по HTTP.

Наиболее простым, быстрым и эффективным способом запустить свой собственный DNS-over-HTTPS сервер представляется использование HTTP/2 веб-сервера h3O, о котором автор уже вкратце писал (см. «Высокопроизводительный веб-сервер h3O»).

В пользу этого выбора играет тот факт, что весь код собственного DoH сервра может быть полностью реализован средствами интегрированного в сам h3O интерпретатором mruby. Помимо стандартных библиотек, для обмена данными с DNS сервером необходима библиотека (mrbgem) Socket, которая, по счастью, уже включена в текущую девелоперскую версию h3O 2.3.0-beta2 присутствующую в портах FreeBSD. Впрочем, не трудно добавить её и в любую предыдущую версию клонировав репозиторий библиотеки Socket в каталог /deps перед компиляцией.

root@beta:~ # uname -v

FreeBSD 12.0-RELEASE-p10 GENERIC

root@beta:~ # cd /usr/ports/www/h3o

root@beta:/usr/ports/www/h3o # make extract

===> License MIT BSD2CLAUSE accepted by the user

===> h3o-2.2.6 depends on file: /usr/local/sbin/pkg - found

===> Fetching all distfiles required by h3o-2.2.6 for building

===> Extracting for h3o-2.2.6.

=> SHA256 Checksum OK for h3o-h3o-v2.2.6_GH0.tar.gz.

===> h3o-2.2.6 depends on file: /usr/local/bin/ruby26 - found

root@beta:/usr/ports/www/h3o # cd work/h3o-2.2.6/deps/

root@beta:/usr/ports/www/h3o/work/h3o-2.2.6/deps # git clone https://github.com/iij/mruby-socket.git

Клонирование в «mruby-socket»…

remote: Enumerating objects: 385, done.

remote: Total 385 (delta 0), reused 0 (delta 0), pack-reused 385

Получение объектов: 100% (385/385), 98.02 KiB | 647.00 KiB/s, готово.

Определение изменений: 100% (208/208), готово.

root@beta:/usr/ports/www/h3o/work/h3o-2.2.6/deps # ll

total 181

drwxr-xr-x 9 root wheel 18 12 авг. 16:09 brotli/

drwxr-xr-x 2 root wheel 4 12 авг. 16:09 cloexec/

drwxr-xr-x 2 root wheel 5 12 авг. 16:09 golombset/

drwxr-xr-x 4 root wheel 35 12 авг. 16:09 klib/

drwxr-xr-x 2 root wheel 5 12 авг. 16:09 libgkc/

drwxr-xr-x 4 root wheel 26 12 авг. 16:09 libyrmcds/

drwxr-xr-x 13 root wheel 32 12 авг. 16:09 mruby/

drwxr-xr-x 5 root wheel 11 12 авг. 16:09 mruby-digest/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-dir/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-env/

drwxr-xr-x 4 root wheel 9 12 авг. 16:09 mruby-errno/

drwxr-xr-x 5 root wheel 14 12 авг. 16:09 mruby-file-stat/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-iijson/

drwxr-xr-x 5 root wheel 11 12 авг. 16:09 mruby-input-stream/

drwxr-xr-x 6 root wheel 11 12 авг. 16:09 mruby-io/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-onig-regexp/

drwxr-xr-x 4 root wheel 10 12 авг. 16:09 mruby-pack/

drwxr-xr-x 5 root wheel 10 12 авг. 16:09 mruby-require/

drwxr-xr-x 6 root wheel 10 12 сент. 16:10 mruby-socket/

drwxr-xr-x 2 root wheel 9 12 авг. 16:09 neverbleed/

drwxr-xr-x 2 root wheel 13 12 авг. 16:09 picohttpparser/

drwxr-xr-x 2 root wheel 4 12 авг. 16:09 picotest/

drwxr-xr-x 9 root wheel 16 12 авг. 16:09 picotls/

drwxr-xr-x 4 root wheel 8 12 авг. 16:09 ssl-conservatory/

drwxr-xr-x 8 root wheel 18 12 авг. 16:09 yaml/

drwxr-xr-x 2 root wheel 8 12 авг. 16:09 yoml/

root@beta:/usr/ports/www/h3o/work/h3o-2.2.6/deps # cd ../../..

root@beta:/usr/ports/www/h3o # make install clean

...Конфигурация веб-сервера, в целом, стандартная.

root@beta:/usr/ports/www/h3o # cd /usr/local/etc/h3o/

root@beta:/usr/local/etc/h3o # cat h3o.conf

# this sample config gives you a feel for how h3o can be used

# and a high-security configuration for TLS and HTTP headers

# see https://h3o.examp1e.net/ for detailed documentation

# and h3o --help for command-line options and settings

# v.20180207 (c)2018 by Max Kostikov http://kostikov.co e-mail: [email protected]

user: www

pid-file: /var/run/h3o.pid

access-log:

path: /var/log/h3o/h3o-access.log

format: "%h %v %l %u %t \"%r\" %s %b \"%{Referer}i\" \"%{User-agent}i\""

error-log: /var/log/h3o/h3o-error.log

expires: off

compress: on

file.dirlisting: off

file.send-compressed: on

file.index: [ 'index.html', 'index.php' ]

listen:

port: 80

listen:

port: 443

ssl:

cipher-suite: ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES256-GCM-SHA384:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-CHACHA20-POLY1305:ECDHE-RSA-CHACHA20-POLY1305:DHE-RSA-AES128-GCM-SHA256:DHE-RSA-AES256-GCM-SHA384

cipher-preference: server

dh-file: /etc/ssl/dhparams.pem

certificate-file: /usr/local/etc/letsencrypt/live/eprove.net/fullchain.pem

key-file: /usr/local/etc/letsencrypt/live/my.domain/privkey.pem

hosts:

"*.my.domain":

paths: &go_tls

"/":

redirect:

status: 301

url: https://my.domain/

"my.domain:80":

paths: *go_tls

"my.domain:443":

header.add: "Strict-Transport-Security: max-age=15768000; includeSubDomains; preload"

paths:

"/dns-query":

mruby.handler-file: /usr/local/etc/h3o/h3odoh.rbИсключение составляет лишь обработчик URL /dns-query за который отвечает, собственно, наш DNS-over-HTTPS сервер h3odoh, написанный на mruby и вызываемый через опцию обработчика mruby.handler-file.

root@beta:/usr/local/etc/h3o # cat h3odoh.rb

# h3O HTTP/2 web server as DNS-over-HTTP service

# v.20190908 (c)2018-2019 Max Kostikov https://kostikov.co e-mail: [email protected]

proc {|env|

if env['HTTP_ACCEPT'] == "application/dns-message"

case env['REQUEST_METHOD']

when "GET"

req = env['QUERY_STRING'].gsub(/^dns=/,'')

# base64URL decode

req = req.tr("-_", "+/")

if !req.end_with?("=") && req.length % 4 != 0

req = req.ljust((req.length + 3) & ~3, "=")

end

req = req.unpack1("m")

when "POST"

req = env['rack.input'].read

else

req = ""

end

if req.empty?

[400, { 'content-type' => 'text/plain' }, [ "Bad Request" ]]

else

# --- ask DNS server

sock = UDPSocket.new

sock.connect("localhost", 53)

sock.send(req, 0)

str = sock.recv(4096)

sock.close

# --- find lowest TTL in response

nans = str[6, 2].unpack1('n') # number of answers

if nans > 0 # no DNS failure

shift = 12

ttl = 0

while nans > 0

# process domain name compression

if str[shift].unpack1("C") < 192

shift = str.index("\x00", shift) + 5

if ttl == 0 # skip question section

next

end

end

shift += 6

curttl = str[shift, 4].unpack1('N')

shift += str[shift + 4, 2].unpack1('n') + 6 # responce data size

if ttl == 0 or ttl > curttl

ttl = curttl

end

nans -= 1

end

cc = 'max-age=' + ttl.to_s

else

cc = 'no-cache'

end

[200, { 'content-type' => 'application/dns-message', 'content-length' => str.size, 'cache-control' => cc }, [ str ] ]

end

else

[415, { 'content-type' => 'text/plain' }, [ "Unsupported Media Type" ]]

end

}Обратие внимание, что за обработку пакетов DNS отвечает локальный кэширующий сервер, в данном случае Unbound из стандратной поставки FreeBSD. С точки зрения безопасности это оптимальное решение. Впрочем, ничто не мешает заменить localhost на адрес другого DNS, который вы предполагаете использовать.

root@beta:/usr/local/etc/h3o # local-unbound verison

usage: local-unbound [options]

start unbound daemon DNS resolver.

-h this help

-c file config file to read instead of /var/unbound/unbound.conf

file format is described in unbound.conf(5).

-d do not fork into the background.

-p do not create a pidfile.

-v verbose (more times to increase verbosity)

Version 1.8.1

linked libs: mini-event internal (it uses select), OpenSSL 1.1.1a-freebsd 20 Nov 2018

linked modules: dns64 respip validator iterator

BSD licensed, see LICENSE in source package for details.

Report bugs to [email protected]

root@eprove:/usr/local/etc/h3o # sockstat -46 | grep unbound

unbound local-unbo 69749 3 udp6 ::1:53 *:*

unbound local-unbo 69749 4 tcp6 ::1:53 *:*

unbound local-unbo 69749 5 udp4 127.0.0.1:53 *:*

unbound local-unbo 69749 6 tcp4 127.0.0.1:53 *:*Отстаётся перезапустить h3O и посмотреть что же из этого получилось.

root@beta:/usr/local/etc/h3o # service h3o restart

Stopping h3o.

Waiting for PIDS: 69871.

Starting h3o.

start_server (pid:70532) starting now...Итак, проверим результаты отправив вновь пробный запрос и посмотрев сетевой трафик при помощи утилиты tcpdump.

root@beta/usr/local/etc/h3o # curl -H 'accept: application/dns-message' 'https://my.domain/dns-query?dns=q80BAAABAAAAAAAAB2V4YW1wbGUDY29tAAABAAE'

Warning: Binary output can mess up your terminal. Use "--output -" to tell

Warning: curl to output it to your terminal anyway, or consider "--output

Warning: <FILE>" to save to a file.

...

root@beta:~ # tcpdump -n -i lo0 udp port 53 -xx -XX -vv

tcpdump: listening on lo0, link-type NULL (BSD loopback), capture size 262144 bytes

16:32:40.420831 IP (tos 0x0, ttl 64, id 37575, offset 0, flags [none], proto UDP (17), length 57, bad cksum 0 (->e9ea)!)

127.0.0.1.21070 > 127.0.0.1.53: [bad udp cksum 0xfe38 -> 0x33e3!] 43981+ A? example.com. (29)

0x0000: 0200 0000 4500 0039 92c7 0000 4011 0000 ....E..9....@...

0x0010: 7f00 0001 7f00 0001 524e 0035 0025 fe38 ........RN.5.%.8

0x0020: abcd 0100 0001 0000 0000 0000 0765 7861 .............exa

0x0030: 6d70 6c65 0363 6f6d 0000 0100 01 mple.com.....

16:32:40.796507 IP (tos 0x0, ttl 64, id 37590, offset 0, flags [none], proto UDP (17), length 73, bad cksum 0 (->e9cb)!)

127.0.0.1.53 > 127.0.0.1.21070: [bad udp cksum 0xfe48 -> 0x43fa!] 43981 q: A? example.com. 1/0/0 example.com. A 93.184.216.34 (45)

0x0000: 0200 0000 4500 0049 92d6 0000 4011 0000 ....E..I....@...

0x0010: 7f00 0001 7f00 0001 0035 524e 0035 fe48 .........5RN.5.H

0x0020: abcd 8180 0001 0001 0000 0000 0765 7861 .............exa

0x0030: 6d70 6c65 0363 6f6d 0000 0100 01c0 0c00 mple.com........

0x0040: 0100 0100 0151 8000 045d b8d8 22 .....Q...].."

^C

2 packets captured

23 packets received by filter

0 packets dropped by kernelВ выводе видно, как запрос на разрешение адреса example.com был получен и успешно обработан DNS сервером.

Теперь осталось активировать наш сервер в браузере Firefox. Для этого на страницы конфигурации следует изменить несколько настроек about:config.

Во-первых, это адрес нашего API по которому браузер будет запрашивать в DNS информацию в network.trr.uri. Рекомендуется также указать IP домена из этого URL для безопасного разрешения в IP средствами самого браузера без обращения к DNS в network.trr.bootstrapAddress. И, наконец, собственно сам параметр network.trr.mode включающий использование DoH. Установка значения в «3» заставит браузер использовать исключительно DNS-over-HTTPS для разрешения имён, а более надёжное и безопасное «2» отдаст приоритет DoH отставив стандартное обращение к DNS в качестве резервного варианта.

Статья была полезной? Тогда прошу не стесняться и поддерживать деньгами через форму доната (ниже).

5 бесплатных dns интернет-фильтров | Блог злобного админа

Главная » IT » 5 бесплатных dns интернет-фильтров

DNS интернет-фильтр — это интернет сервис, который позволяет фильтровать нежелательные серверы в интерент по их доменным именам. Например сайт www.virus.org — распространяет вирус на компьютеры пользователей, которые на него заходят. Если у такого пользователя будет подключен интернет-фильтр на основе DNS то вместо зараженного сайта пользователь увидит сообщение о блокировке опасного сайта. То же самое произойдет с поддельным сайтом, который попытается украсть ваши пароли от соцсетей или номера кредитных карт.

Еще одной сферой применения подобных фильтров является детская безопасность в интернет. Подобные сервисы позволяют включить блокировку не только сайтов с порнографией и насилием, но так же и сайты содержащие любые ссылки на них. Бонусом, некоторые интернет-фильтры могут блокировать и назойливую интернет-рекламу.

Значительным преимуществом является отсутствие необходимости в установке какого либо программного обеспечения на защищаемый компьютер. Все, что необходимо сделать — это прописать в настройках сетевого подключения компьютера нужный адрес DNS сервера, который и будет выполнять роль фильтра.

Как работает dns-фильтр

Сильно упрощенно это выглядит следующим образом:

- Пользователь вводит в строке браузера адрес сайта.

- Компьютер преобразует символьный адрес сайта в ip-адрес используя службу dns. Таким образом на сервер фильтра отправляется запрос с адресом сайта.

- Если адрес сайта на dns сервере не находится в черном списке, то компьютеру пользователя передаётся ip-адрес сервера обслуживающего сайт и пользователь получает в окне браузера содержимое сайта.

- Если адрес сайта находится в черном списке dns сервера, то пользователю передается ip-адрес специального веб-сервера который отображает в окне браузера пользователя сообщение о блокировке узла.

Как видите все просто и в целом достаточно эффективно. Область применения данных сервисов не ограниченна только домашними ПК. Если вы администратор сети предприятия то данные сервисы станут дополнительной защитой вашей сети, просто настройте резольвинг интернет-адресов вашей сети через dns-фильтр. Вы так же можете использовать фильтрацию на мобильных устройствах, таких как смартфоны или планшеты.

Общедоступные DNS-фильтры

На сегодняшний день существует много подобных сервисов и большинство из них предлагают возможности фильтрации бесплатно. У многих антивирусных компаний существуют свои закрытые и публичные dns-фильтры. Далее я перечислю наиболее известные публичные сервисы, которые уже проверены временем и людьми.

- Публичный DNS сервер Google. Этот сервер по сути создавался не для фильтрации, а для ускорения работы интернет за счёт очень быстрого резаольвинга, но кроме того публичный dns от Google так же фильтрует фишинговые и вредоносные серверы. Кроме того данный сервер умеет работать по IPv6

Адреса DNS Google:

IPv4 8.8.8.8, 8.8.4.4

IPv6 2001:4860:4860::8888, 2001:4860:4860::8844 - OpenDNS — пожалуй старейший DNS-фильтр. Есть платные и бесплатные возможности. Умеет исправлять неправильно набранные адреса сайтов, а так же показывает страницу с поиском и рекламой, в случае если адрес исправить не удалось автоматически. Имеет профили для Родительского контроля доступные бесплатно после регистрации. Без регистрации декларируется быстрый резольвинг и фильтрацию вредоносных серверов.

Адреса DNS OpenDNS:

208.67.222.222

208.67.220.220

https://www.opendns.com/ - SkyDNS — один из первых отечественных сервисов. Есть платные и бесплатные тарифы. Имеется возможность ручного составления черных и белых списков, блокировка сайтов по категориям, блокировка рекламы, статистика. На бесплатном тарифе урезаны возможности по ручной блокировке, статистика только за месяц и т.д. Без регистрации сервис фильтрует только фишинговые и вредоносные сайты. Есть возможности родительского контроля путем фильтрации опасных сайтов и замены поисковых систем на безопасный поиск от SkyDNS. Управление аккаунтом на сайте либо через приложение устанавливаемое на компьютер под управлением Windows.

Адрес DNS SkyDNS:

193.58.251.251

http://www.skydns.ru - Яндекс.DNS. Публичный DNS фильтр от отечественного поискового гиганта. Никакой регистрации не требуется. Предполагает 3 сценария использования 1) Быстрый и надежный резольвинг 2) Резольвинг + фильтрация опасных серверов 3) Резаольвинг + фильтрация опасных серверов + ролительский контроль. Для составления черных списков используются данные поисковой системы. Сервер поддерживает IPv6.

Адреса DNS серверов Яндекс:

Базовый IPv4 77.88.8.8, 77.88.8.1, IPv6 2a02:6b8::feed:0ff, 2a02:6b8:0:1::feed:0ff

Безопасный IPv4 77.88.8.88, 77.88.8.2, IPv6 2a02:6b8::feed:bad, 2a02:6b8:0:1::feed:bad

Семейный IPv4 77.88.8.7, 77.88.8.3, IPv6 2a02:6b8::feed:a11, 2a02:6b8:0:1::feed:a11

http://dns.yandex.ru/advanced/ - Norton ConnectSafe. Безопасные сервера DNS от Symantec. Как и в случае с Яднексом не требует регистрации для персонального использования. Имеет аналогичную структуру серверов по 3 категориям: 1) Безопасный 2) Безопасный и порно 3) Безопасный, Порно и прочее нежелаетльное детям.

Адреса DNS Norton:

Безопасный: 199.85.126.10, 199.85.127.10

Безопасный+Порн: 199.85.126.20, 199.85.127.20

Родительский контроль: 199.85.126.30, 199.85.127.30

https://dns.norton.com/

Данный список конечно же не полный, но это, на мой взгляд наиболее интересные и популярные серверы, которые стоит использовать в качестве первой линии фильтрации и обороны домашней компьютерной сети или сети предприятия. Важно понимать, что использование данных сервисов ни в коем случае не исключает необходимость применения современных и актуальных антивирусных средств, таких как Антивирус Касперского, например ;).

Какой dns-фильтр выбрать?

У вас может возникнуть вопрос какой из этих сервисов выбрать. Из личного опыта могу порекомендовать следующий алгоритм выбора:

- По скорости работы: SkyDNS, Google, Яндекс

- По функциональным возможностям SkyDNS, OpenDNS

- По Безопасности Яндекс, Norton, Google

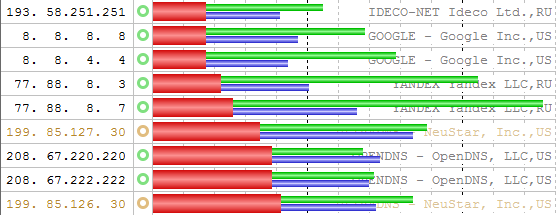

Для тестирования производительности описанных выше DNS серверов я использовал утилиту DNS Benchmark, результаты отсортированы по времени ответа.

Как видите из моей сети самый быстрый оказался SkyDNS, следующий за ним Google, затем сервера Яндекс (С полными фильтрами для родительского контроля). Ситуация из вашей сети, либо в другое время суток может отличаться. Лучше всего протестировать каждый сервис самостоятельно! У каждого сервиса свои алгоритмы построения черных списков, поэтому существует вероятность ложных блокировок надежных сайтов. На мой взгляд хорошей золотой серединой выглядят сервера Яндекса.

Пишите в комментариях что вы думаете по этому поводу! Буду рад ссылкам на другие аналогичные сервисы и авторитетным (подкрепленным аргументами) критическим высказываниям по теме.