Что такое основы безопасности сети?

Основы безопасности сети

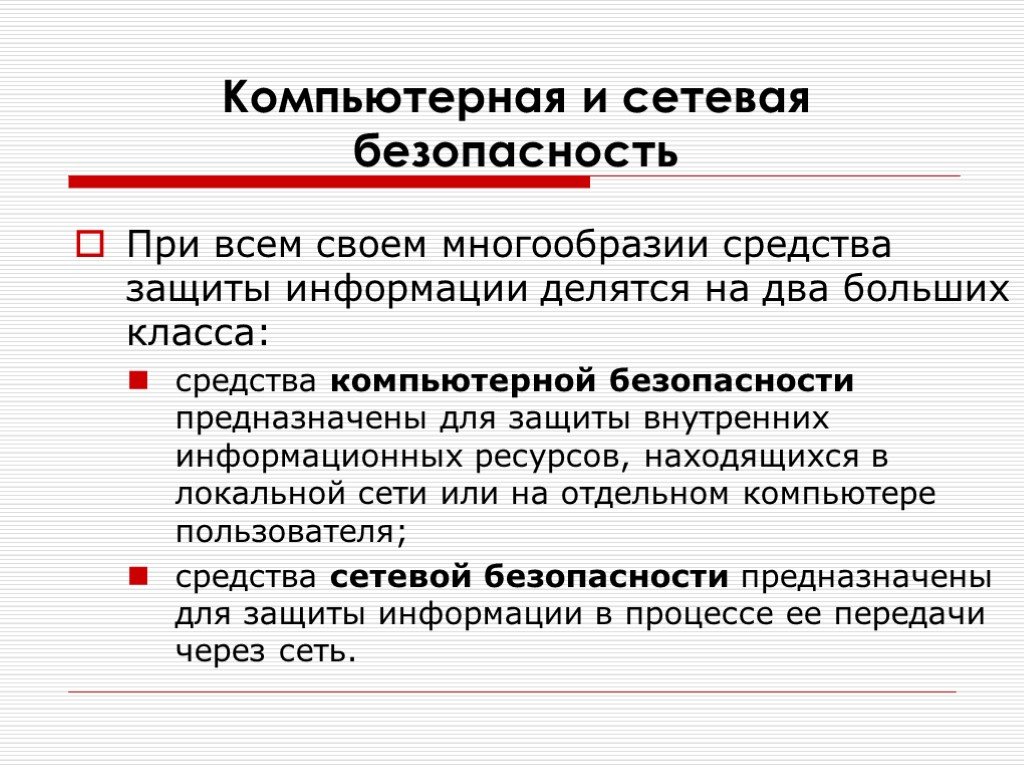

Сетевая безопасность — это широкое и довольно сложное понятие, которое охватывает множество технологий, действий и конфигураций.

Необходимо разделить задачи защиты сети и конечных устройств или хост-систем, которые к ней подключены. Контроль доступа и шифрование применяются для защиты как конечных устройств, так и сети. Однако для обеспечения сетевой безопасности дополнительно требуется сегментация сети и защита периметра.

Обеспечение безопасности сети и защита конечных устройств

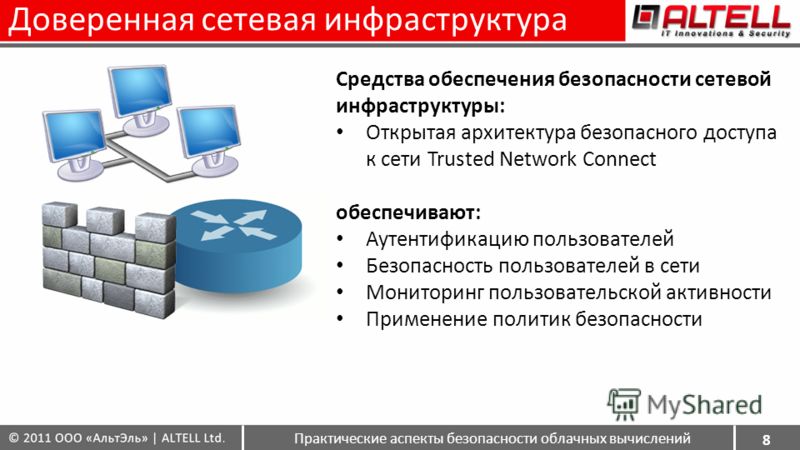

Безопасность сети — это только часть информационной безопасности, она обычно ассоциируется с устройствами, которые защищают саму сеть. Межсетевой экран может быть как автономным устройством, которое находится рядом с сетевым оборудованием, таким как маршрутизаторы или коммутаторы, так и программным обеспечением, развернутым в том же физическом блоке, который выполняет функции маршрутизатора и коммутатора. Для защиты сети могут использоваться межсетевые экраны, системы обнаружения вторжений (IDS), системы предотвращения вторжений (IPS), устройства VPN, системы предотвращения утечки данных (DLP) и др.

Для защиты сети могут использоваться межсетевые экраны, системы обнаружения вторжений (IDS), системы предотвращения вторжений (IPS), устройства VPN, системы предотвращения утечки данных (DLP) и др.

Сеть представляет собой системы, соединенные между собой. Она позволяет вам просматривать сайт Amazon или совершать онлайн-покупки в местном магазине. Но безопасность требуется обеспечить и для конечных устройств, не только для сети. Конечным устройством может быть ноутбук, планшет, телефон и устройство Интернета вещей (IoT).

Устройства IoT — это подключенные термостаты, видеокамеры, холодильники, замки входных дверей, электролампы, насосы для бассейна, умные одеяла и др. Для этих устройств также требуются защитные средства, но не во все устройства можно установить, например, МСЭ на базе хоста или агент защиты от вредоносного ПО. Электрическая лампочка или другое простое конечное устройство может получить защиту только в рамках обеспечения сетевой безопасности.

Контроль доступа

Начинать надо с контроля доступа. Во многих компаниях для этого применяются системы идентификации и управления доступом IAM (Identity and Access Management). Идея контролировать доступ возникла не вчера. Доступ в здания контролируют с тех времен, когда более шести тысяч лет назад на двери повесили первый замок. Сейчас контролируется доступ к сетям, компьютерам, телефонам, приложениям, веб-сайтам и файлам.

Во многих компаниях для этого применяются системы идентификации и управления доступом IAM (Identity and Access Management). Идея контролировать доступ возникла не вчера. Доступ в здания контролируют с тех времен, когда более шести тысяч лет назад на двери повесили первый замок. Сейчас контролируется доступ к сетям, компьютерам, телефонам, приложениям, веб-сайтам и файлам.

По сути, процесс контроля доступа разбит на идентификацию, аутентификацию, авторизацию и учет (IAAA):

- Идентификация — это распознавание пользователя по имени или другим идентификатором.

- Аутентификация предоставляет доказательство того, что пользователь действительно тот, за кого себя выдает. Для этого, по-прежнему, в основном используется пароль.

- Авторизация — предоставление пользователю определенных прав доступа. Неавторизованный пользователь не имеет никаких прав, авторизованному могут быть предоставлены отдельные права на чтение, на запись и т. д., или дано разрешение на полный доступ.

- Учет — это отслеживание происходящего. Данные журнала событий показывают, что пользователь пытался получить доступ или же получил доступ. Журнал также может включать записи обо всех действиях, которые предпринимает пользователь.

Виды аутентификации

Среди всех процессов IAAA, возможно, сейчас наиболее важна аутентификация. Большинство систем в основном используют для аутентификации пароли. Однако это не очень безопасно, потому что пароль несложно взломать.

Если пароль достаточно короткий, хакеру не составит труда его вычислить. Хакеры могут пытаться угадать пароль, перебирая все возможные комбинации. Если же им известен хеш, они могут использовать утилиту восстановления паролей, которая генерирует пароли с таким же хешем.

В настоящее время используются три фактора аутентификации. К ним относятся:

- Знание чего-либо — строки из символов и цифр, или их комбинации, то есть пароля, фразы для восстановления пароля, ПИН-кода и т. д. Сегодня для хранения такой информации предлагаются менеджеры паролей.

- Обладание чем либо — устройством или программой для аутентификации, установленной на устройстве. Это может быть приложение Google Authenticator на смартфоне, какой-либо физический токен, смарт-карта и др.

- Личные биометрические, психологические или поведенческие характеристики: рисунок сетчатки глаза, отпечаток пальца, спектрограмма голоса.

Прекрасным выбором будет использование двухфакторной, или многофакторной аутентификации. Рекомендуется применять ее для защиты личного аккаунта в социальных сетях.

Такими приложениями, как Google Authenticator, вы можете пользоваться бесплатно — это гораздо надежнее, чем двухфакторная аутентификация с использованием SMS. Национальный институт стандартов и технологий (NIST) не рекомендует использовать SMS-подтверждения.

Компаниям также рекомендуется использовать двухфакторную аутентификации, но решение об этом принимают на уровне руководителей или политик. При этом надо принимать во внимание множество условий: ресурсы, степень конфиденциальности данных, риски, наличие уязвимостей и т. д.

д.

Сегментация сети

Сегментация сети повышает уровень безопасности благодаря улучшенному контролю потоков данных между подсетями. Чаще всего для сегментации сети используется технология VLAN (виртуальная локальная сеть). Есть несколько вариантов реализации этой технологии: частная VLAN (PVLAN), виртуальная расширенная локальная сеть (VXLAN) и др. VLAN реализуются на втором уровне модели OSI — канальном. Большинство сетевых администраторов привязывают подсеть IP-сети к VLAN.

Для взаимодействия сетей VLAN используются маршрутизаторы, которые направляют трафик между ними в соответствии с конфигурацией. Если вы хотите иметь возможность управления, конфигурация имеет решающее значение.

Облачный вариант сегментации называется виртуальным частным облаком (VPC). Весь входящий и исходящий трафик VPC также контролируется с помощью конфигураций.

Чтобы правильно сконфигурировать и контролировать доступ к VLAN и VPC необходимо определить требования к рабочей нагрузке со стороны бизнеса.

Защита периметра

Защита периметра строится исходя из предположения, что он является границей между внутренней доверенной сетью и ненадежной внешней. Это касается традиционной схемы сети, которая сформировалась в то время, когда сеть и дата-центр ограничивались одним зданием. Тогда соединение между внутренней и внешней сетями обеспечивал маршрутизатор. Маршрутизатор пропускает или не пропускает трафик в соответствии с базовой настройкой списка контроля доступа (ACL).

Усилить защиту периметра можно с помощью межсетевых экранов, а также систем обнаружения и предупреждения вторжений. Чтобы узнать о них больше, см. страницу Средства защиты сети.

Шифрование

Шифрование необходимо для защиты чувствительных данных и конфиденциальных сообщений от посторонних глаз. Шифрование защищает файлы на жестком диске компьютера, банковскую сессию, данные в облачном хранилище, конфиденциальные электронные письма… список можно продолжать долго. Криптография также применяется для проверки целостности данных и аутентификации источника данных.

Существуют два основных типа шифрования — симметричное и асимметричное.

- В криптографии с симметричным ключом (симметричном шифровании) один и тот же ключ используется как для шифрования, так и для дешифрования. Поскольку ключ должен быть и у отправителя, и у получателя сообщения, его необходимо передать. К актуальным алгоритмам относятся: AES, Blowfish, Triple-DES и др.

- Для ассиметричного шифрования применяется два различных ключа: открытый (публичный) ключ и закрытый (секретный) ключ. Этот набор из двух ключей принадлежит одному пользователю или сервису (веб-серверу, например). Один ключ применяется для шифрования, второй для дешифрования.

- Открытый ключ применяется для шифрования информации, чтобы сохранить ее конфиденциальность. А расшифровать шифр сможет только владелец закрытого ключа.

- Иногда ключи используют наоборот: чтобы подтвердить подлинность источника данных, их шифруют закрытым ключом. Если открытый ключ успешно расшифрует сообщение, то будет доказано, что сообщение подлинное.

Открытый ключ действительно «открытый», он доступен для всех.

Открытый ключ действительно «открытый», он доступен для всех.

Третий кит криптографии — хеширование. Хотя оно не применяется для шифрования информации, но также служит для защиты данных. При хешировании запускается алгоритм, который вычисляет на основе битов исходной информации строку фиксированной длины — хеш. Любые данные состоят из битов, в том числе голосовые и видео. После хеширования исходная информация остается неизменной. Шифрование же изменяет данные до нечитаемого состояния.

Сколько бы раз хеш-функция ни применялась к одной и той же информации, хеш-значение получается неизменным. Оно подтверждает целостность данных и доказывает, что они пришли в изначальном формате. Хеширование — единственный способ защитить данные от случайных изменений.

Если же хеш был зашифрован асимметричным закрытым ключом, он подтверждает, что данные не подделаны злоумышленником намеренно. Вредоносные изменения не могут произойти, если секретный ключ не скомпрометирован.

Если ключ не скомпрометирован, то получатель знает, что владелец ключа и есть тот человек, который вычислил хеш. Такой ключ может быть как симметричным (иногда его называют секретным ключом), так и ассиметричным секретным ключом.

Безопасность беспроводных сетей

Трудно защитить данные, голосовую и видео-информацию, которые передаются по беспроводной сети. Беспроводные технологии используют для передачи информации инфракрасное излучение или радиоволны. Злоумышленнику, находящемуся в радиусе действия сигнала, гораздо проще перехватить такую передачу, чем данные в проводной сети. Есть специальные стандарты шифрования для беспроводных сетей, но большая часть из них так или иначе была взломана.

В число стандартов входят WEP, WPA, WPA2 и новый WPA3.

- WEP (Wired Equivalent Privacy) использует для защиты беспроводной передачи потоковый симметричный алгоритм шифрования RC4. Алгоритм защиты быстро взломали, и теперь существует ряд утилит для атаки на WEP, например, WEPCrack, aircrack и др.

- WPA (Wi-Fi Protected Access) пришел на смену WEP, но похож на него тем, что тоже использует RC4. Хакеры не замедлили модифицировать утилиты взлома WEP для атак на WPA.

- Следующая версии WPA — стандарт WPA2. Он работает в двух режимах.

- Персональный режим WPA2 использует заранее установленный (общий) ключ. По сути, это пароль, который вводится в беспроводное устройство, такое как ноутбук, телефон, или в беспроводную точку доступа (WAP). В 2017 г. была раскрыта критическая уязвимость WPA2, названная KRACK (Key Reinstallation AttaCK).

- Корпоративный режим WPA2 обеспечивает дополнительный уровень безопасности, используя для аутентификации пользователя централизованный RADIUS-сервер. Для передачи данных аутентификации по локальному беспроводному соединению используется фреймворк аутентификации EAP. Комбинация сервера аутентификации (RADIUS) и EAP как протокола безопасности описывается стандартом IEEE 802.1x.

Источник: https://www. securew2.com/solutions/802-1x/

securew2.com/solutions/802-1x/

- Третья версия, WPA3, также имеет две опции.

- WPA3 для персонального использования обеспечивает высокий уровень защиты пользователя благодаря 128-битному ключу шифрования. WPA3 обеспечивает надежную аутентификацию по паролю, даже если пароль пользователя недостаточно надежный. Это достигается благодаря протоколу SAE («одновременная аутентификация равных»), который пришел на смену заранее установленному ключу WPA2.

- Корпоративный режим WPA3[SM2] [TA(3] [SM4] использует 192-битный ключ шифрования, что повышает уровень безопасности. Это важное усовершенствование, по сравнению с WPA2, позволяет последовательно применять протоколы безопасности во всей корпоративной сети.

Сертификация безопасности

Обеспечить сетевую безопасность довольно сложно. Приходится вести бесконечную битву со злоумышленниками. Чтобы узнать больше, см. страницу Средства защиты сети.

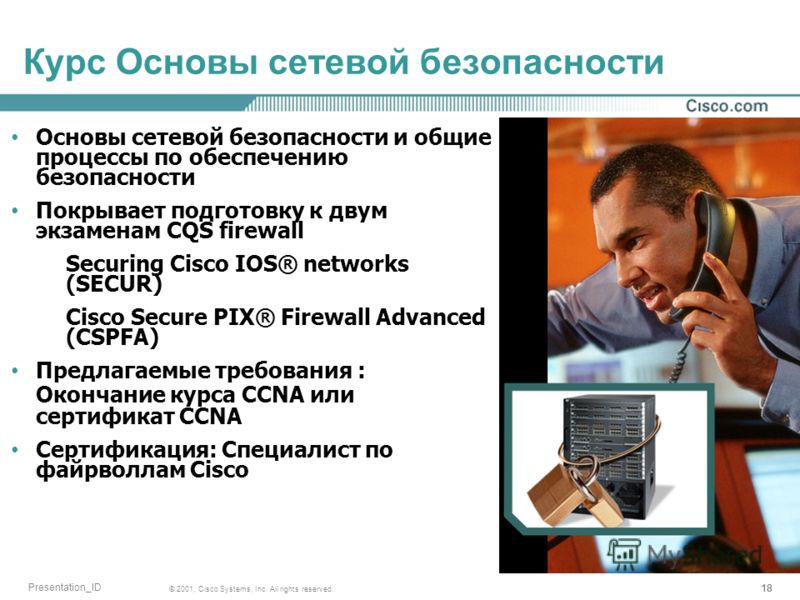

Всегда полезно пройти сертификацию безопасности. Удобной отправной точкой будет сертификация CompTIA Security+ или System Security Certified Practitioner ((ISC)2® SSCP). Certified Information System Security Professional ((ISC)2® CISSP) — это сертификация более высокого уровня: сертифицированный специалист по безопасности информационных систем. Если вы ориентируетесь на конкретного вендора, то также можете получить облачные сертификаты AWS, GCPили Azure.

Удобной отправной точкой будет сертификация CompTIA Security+ или System Security Certified Practitioner ((ISC)2® SSCP). Certified Information System Security Professional ((ISC)2® CISSP) — это сертификация более высокого уровня: сертифицированный специалист по безопасности информационных систем. Если вы ориентируетесь на конкретного вендора, то также можете получить облачные сертификаты AWS, GCPили Azure.

12 образовательных ресурсов для изучения основ безопасности сети

Дата: 20.07.2020. Автор: Игорь Б. Категории: Главное по информационной безопасности, Обучение по информационной безопасности

В этой статье пойдет речь об изучении основ безопасности сети и способах получения дополнительной полезной информации об этой сфере деятельности.

Почему именно сетевая безопасность?

На данный момент большинство организаций в значительной степени полагаются на компьютерные сети для эффективного и продуктивного обмена информацией. Организационные компьютерные сети в наши дни очень велики, если предположить, что каждый сотрудник имеет отдельное рабочее место. В крупной компании количество таких мест может превышать отметку в 1000 отдельных пользователей одной сети.

Организационные компьютерные сети в наши дни очень велики, если предположить, что каждый сотрудник имеет отдельное рабочее место. В крупной компании количество таких мест может превышать отметку в 1000 отдельных пользователей одной сети.

Вполне вероятно, что эти «рабочие станции» не управляются централизованно или у них есть необходимые параметры защиты. Организации используют различные операционные системы, аппаратное и программное обеспечение, а также протоколы для обеспечения безопасности своих пользователей.

Можно представить, что эти тысячи пользователей в сети компании напрямую подключены к интернету. Такого рода незащищенные сети становятся мишенью для атак. В них содержится конфиденциальная информация и секретные данные. Обеспечение сетевой безопасности поможет решить такого рода проблемы.

Что такое безопасность в сети?

Сетевая безопасность включает в себя политики и методы, принятые для предотвращения и мониторинга несанкционированного доступа, изменения или отказа в доступе к компьютерной сети и сетевым ресурсам.

Авторизация доступа к данным в сети осуществляется службой сетевой безопасности, которая контролируется администратором или инженером по сетевой безопасности.

Сетевая безопасность охватывает транзакции и коммуникации между предприятиями, государственными учреждениями и частными лицами. Сети могут быть частными, например, работающими внутри компании, или открытыми для общего доступа. Безопасность должна быть обеспечена в обоих случаях.

Ниже приведены некоторые из инструментов для обеспечения сетевой безопасности:

- Межсетевые экраны

- Обеспечение безопасности электронной почты

- Антивирус

- Сегментация сети

- Контроль доступа

- Безопасность приложений

- Предотвращение потери данных

- Обнаружение предотвращения вторжений

- Беспроводная безопасность

- Веб-безопасность

- VPN

Сетевая безопасность в эпоху использования облачных ресурсов

Ранее организации использовали для хранения своих данных локальные хранилища. Сейчас большинство фирм применяют облачные технологии.

Сейчас большинство фирм применяют облачные технологии.

Облачные вычисления трансформируют способ ведения бизнеса, делая его более эффективным и экономичным. Но они также делают компании уязвимыми для новых типов кибератак. Если хакер сможет получить доступ к сетям через облако, это может нанести серьезный ущерб организации.

Вероятность таких атак достаточно высока. Даже частота кражи данных хакерами уже выросла в разы.

Следовательно, облачная безопасность очень важна, и сетевая безопасность является ее неотъемлемой частью.

Чем занимается инженер по сетевой безопасности?

Как можно догадаться, инженер по сетевой безопасности выполняет очень важную роль в организации. Он устанавливает и следит за программным обеспечением, включая инструменты для шифрования данных, брандмауэры, VPN и т.д.

Кроме того, данный специалист отвечает за разработку и выполнение планов по методам восстановления данных и систем, подвергшихся кибератакам. Он всегда должен быть в курсе последних тенденций сетевых технологий для предотвращения нападений мошенников.

Стоит ли этому учиться?

В США инженер по сетевой безопасности зарабатывает в среднем $115 000 в год.

Эта зарплата варьируется в зависимости от опыта. Если, к примеру, у человека есть десятилетний опыт работы в IT, тогда он может зарабатывать даже более $150 000 в год в Америке. Подробнее о зарплатах за рубежом можно почитать, перейдя по ссылке.

Где научиться сетевой безопасности?

Есть много онлайн-ресурсов для изучения сетевой безопасности в удобное для человека время. Хорошая новость заключается в том, что не все они стоят дорого.

1. Cybersecurity Fundamental

Специализированная программа для изучения основ, ознакомления с различными инструментами и понимания концепции облачной безопасности. Этот курс предлагается IBM на ресурсе Coursera.

Coursera — это образовательный «онлайн-рынок», где каждый сможет найти себе что-то по душе.

2. Complete Cyber Security

Хорошее сочетание практических курсов по сетевой безопасности. Доступно на Udemy и направлено на то, чтобы научить человека всему, что он должен знать как специалист по кибербезопасности. Пользователь также будет иметь полное понимание того, что такое сетевая безопасность.

Доступно на Udemy и направлено на то, чтобы научить человека всему, что он должен знать как специалист по кибербезопасности. Пользователь также будет иметь полное понимание того, что такое сетевая безопасность.

Курсы Udemy доступны на любых устройствах, включая мобильные телефоны, что означает, что человек может учиться даже в дороге.

3. edX

edX – это очень популярный ресурс. Он предоставляет пользователям онлайн-курсы из более чем 140 учебных заведений, включая Гарвард, Массачусетский технологический институт, Нью-Йоркский университет. На момент написания статьи есть шесть соответствующих курсов.

4. Network Penetration Testing

Бесплатный способ для начинающих изучить пентестинг.

В видео рассказывается о многих вещах, среди которых:

- Passive OSINT

- Scanning Tools

- Enumeration

- Exploitation

- Shells

- Credential Stuffing

- Building an AD Lab

- LLMNR Poisoning

- NTLMv2 Cracking with Hashcat

- NTLM Relay

- Token Impersonation

- Pass the Hash

- PsExec

freeCodeCamp – это известный некоммерческий YouTube-канал для технарей с более, чем 2 млн подписчиков. Это некое сообщество с открытым исходным кодом и большим количеством бесплатных ресурсов.

Это некое сообщество с открытым исходным кодом и большим количеством бесплатных ресурсов.

5. CBT Nuggets

CBT Nuggets сняли множество полезных видео на своем канале YouTube. Их контент информативен, доступен и интересен. Есть два плейлиста, на которые стоит обратить свое внимание.

Intro to Networking

Intro to Cybersecurity

6. Defensive Security

Defensive Security Handbook — это одна из самых рекомендуемых за рубежом книг по сетевой безопасности. В ней содержатся пошаговые инструкции для решения конкретной проблемы, что включает в себя сетевую инфраструктуру и управление паролями, нарушения и ошибки, соответствие требованиям, сканирование уязвимостей.

7. CompTIA Network +

CompTIA Network+ , разработанная Mike Meyers, — это одна из основополагающих книг, которая поможет углубленно изучить сетевую безопасность и сдать экзамен CompTIA Network+ с первой попытки.

Она содержит четкие инструкции и реальные примеры с сотнями практических вопросов, подготовленных автором вместе с несколькими IT-экспертами.

8. Cisco Blogs

Для любителей читать блоги статьи по безопасности от компании Cisco станут настоящей находкой. Многие влиятельные личности и эксперты по безопасности делятся своими знаниями, чтобы человек смог всегда быть в курсе последних новинок.

9. Cybrary

Cybrary — это онлайн-портал для обучения и начала карьеры в области кибербезопасности. Есть два подходящих курса:

Cyber Network Security – охватывает основные знания, необходимые сетевые приложения, проектирование сетей, компоненты защиты, брандмауэр.

Network Security — для начинающих; охватывает основы TCP/IP, сканирование портов, снифинг, брандмауэр, honeypot, сетевой дизайн.

10. CCNP

Cisco CCNP ENCOR (350-401): 2 курса по сетевой безопасности, которые были разработаны Kevin Wallace.

11. Cybersecurity Certification

Этот курс доступен на Edureka. Он обеспечивает живое обучение под руководством инструктора с технической поддержкой 24 на 7.

Cybersecurity Certification Course поможет создать прочную основу для путешествия в области кибербезопасности. Ниже приведены модули, изучаемые в этом курсе:

- Основы безопасности

- Криптография

- Компьютерные сети и безопасность

- Безопасность приложений

- Безопасность данных и конечных точек

- Управление идентификацией и доступом

- Облачная безопасность

- Фазы кибер-присоединения

- Процесс обеспечения безопасности

12. CISSP

Курс от Certified Information Systems Security Professional (CISSP), разработанный Simplilearn, охватывает все области IT-безопасности, так что человек может стать настоящим профессионалом в сфере информационной безопасности.

В курс входят следующие дисциплины:

- Безопасность и управление рисками

- Безопасность активов

- Безопасность эксплуатации

- Тестирование безопасности

- Сетевая и веб-безопасность

- Безопасность разработки программного обеспечения

Заключение

Навыки в сфере сетевой безопасности востребованы сейчас, и специальные ресурсы помогут человеку увеличить свои знания и найти высокооплачиваемую работу.

Автор переведенной статьи: Avi.

Что такое сетевая безопасность? Различные типы защиты

Типы защиты сетевой безопасности

Брандмауэр

Брандмауэры контролируют входящий и исходящий трафик в сетях с заранее определенными правилами безопасности. Брандмауэры защищают от недружественного трафика и являются необходимой частью повседневных вычислений. Сетевая безопасность в значительной степени зависит от брандмауэров, особенно от брандмауэров следующего поколения, которые сосредоточены на блокировании вредоносных программ и атак на уровне приложений.

Сегментация сети

Сегментация сети определяет границы между сегментами сети, где активы внутри группы имеют общую функцию, риск или роль в организации. Например, шлюз периметра отделяет сеть компании от Интернета. Потенциальные угрозы за пределами сети предотвращаются, гарантируя, что конфиденциальные данные организации останутся внутри. Организации могут пойти дальше, определив дополнительные внутренние границы в своей сети, которые могут обеспечить повышенную безопасность и контроль доступа.

Что такое контроль доступа?

Контроль доступа определяет людей или группы и устройства, которые имеют доступ к сетевым приложениям и системам, тем самым запрещая несанкционированный доступ и, возможно, угрозы. Интеграция с продуктами управления идентификацией и доступом (IAM) может строго идентифицировать пользователя, а политики управления доступом на основе ролей (RBAC) обеспечивают авторизованный доступ человека и устройства к активу.

Нулевое доверие

VPN удаленного доступа

VPN с удаленным доступом обеспечивает удаленный и безопасный доступ к сети компании для отдельных хостов или клиентов, таких как удаленные сотрудники, мобильные пользователи и потребители экстрасети. На каждом хосте обычно загружено программное обеспечение VPN-клиента или используется веб-клиент. Конфиденциальность и целостность конфиденциальной информации обеспечивается за счет многофакторной аутентификации, проверки соответствия конечных точек и шифрования всех передаваемых данных.

Сетевой доступ с нулевым доверием (ZTNA)

Модель безопасности с нулевым доверием гласит, что пользователь должен иметь только доступ и разрешения, необходимые для выполнения его роли. Этот подход сильно отличается от того, который обеспечивают традиционные решения для обеспечения безопасности, такие как виртуальные частные сети, которые предоставляют пользователю полный доступ к целевой сети. Доступ к сети с нулевым доверием (ZTNA), также известный как программно-определяемый периметр (SDP), обеспечивает детальный доступ к приложениям организации от пользователей, которым этот доступ требуется для выполнения своих обязанностей.

Безопасность электронной почты

Безопасность электронной почты относится к любым процессам, продуктам и службам, предназначенным для защиты ваших учетных записей электронной почты и содержимого электронной почты от внешних угроз. Большинство поставщиков услуг электронной почты имеют встроенные функции безопасности электронной почты, предназначенные для обеспечения вашей безопасности, но их может быть недостаточно, чтобы предотвратить доступ киберпреступников к вашей информации.

Предотвращение потери данных (DLP)

Предотвращение потери данных (DLP) — это методология кибербезопасности, которая сочетает в себе технологии и лучшие практики для предотвращения раскрытия конфиденциальной информации за пределами организации, особенно регулируемых данных, таких как личная информация (PII). ) и данные, связанные с соответствием требованиям: HIPAA, SOX, PCI DSS и т. д.

Системы предотвращения вторжений (IPS)

Технологии IPS могут обнаруживать или предотвращать атаки на безопасность сети, такие как атаки методом грубой силы, атаки типа «отказ в обслуживании» (DoS) и использование известных уязвимостей. Уязвимость — это слабость, например, в программной системе, а эксплойт — это атака, которая использует эту уязвимость для получения контроля над этой системой. Когда объявляется эксплойт, злоумышленники часто имеют возможность использовать эту уязвимость до того, как будет применено исправление безопасности. В этих случаях можно использовать систему предотвращения вторжений, чтобы быстро блокировать эти атаки.

Уязвимость — это слабость, например, в программной системе, а эксплойт — это атака, которая использует эту уязвимость для получения контроля над этой системой. Когда объявляется эксплойт, злоумышленники часто имеют возможность использовать эту уязвимость до того, как будет применено исправление безопасности. В этих случаях можно использовать систему предотвращения вторжений, чтобы быстро блокировать эти атаки.

Песочница

Песочница — это практика кибербезопасности, при которой вы запускаете код или открываете файлы в безопасной изолированной среде на хост-компьютере, которая имитирует операционную среду конечного пользователя. Песочница наблюдает за файлами или кодом по мере их открытия и ищет вредоносное поведение, чтобы предотвратить проникновение угроз в сеть. Например, вредоносное ПО в таких файлах, как PDF, Microsoft Word, Excel и PowerPoint, можно безопасно обнаружить и заблокировать до того, как файлы попадут к ничего не подозревающему конечному пользователю.

Гипермасштабирование сетевой безопасности

Гипермасштабирование — это способность архитектуры соответствующим образом масштабироваться по мере увеличения требований к системе. Это решение включает в себя быстрое развертывание и масштабирование вверх или вниз в соответствии с изменениями требований сетевой безопасности. Тесно интегрируя сетевые и вычислительные ресурсы в программно-определяемую систему, можно полностью использовать все аппаратные ресурсы, доступные в кластерном решении.

Облачная сетевая безопасность

Приложения и рабочие нагрузки больше не размещаются исключительно локально в локальном центре обработки данных. Защита современного центра обработки данных требует большей гибкости и инноваций, чтобы не отставать от переноса рабочих нагрузок приложений в облако. Решения для программно-определяемой сети (SDN) и программно-определяемой глобальной сети (SD-WAN) позволяют использовать решения сетевой безопасности в частных, общедоступных, гибридных и облачных развертываниях брандмауэра как услуги (FWaaS).

Защитите свою сеть с помощью Check Point

Сетевая безопасность имеет жизненно важное значение для защиты клиентских данных и информации, она обеспечивает безопасность общих данных, защищает от вирусов и помогает повысить производительность сети за счет сокращения накладных расходов и дорогостоящих потерь из-за утечки данных, а также благодаря уменьшению времени простоя из-за злонамеренных пользователей или вирусов. , это может сэкономить деньги бизнеса в долгосрочной перспективе.

Решения Check Point для сетевой безопасности упрощают вашу сетевую безопасность, не влияя на производительность, обеспечивают унифицированный подход к оптимизации операций и позволяют масштабироваться для роста бизнеса.

Запланируйте демонстрацию, чтобы узнать, как Check Point защищает клиентов с помощью эффективной сетевой безопасности для локальных сетей, филиалов, общедоступных и частных облачных сред.

Что такое основы сетевой безопасности?

Основы сетевой безопасности

Сетевая безопасность — сложная тема, включающая множество различных технологий с иногда сложными конфигурациями.

Проблема безопасности, которую необходимо решить, — это разделение между тем, что находится в сети, и конечными точками или хост-системами, которые к ней подключены. Технология как для сети, так и для конечных точек включает в себя контроль доступа и шифрование, но в сети также есть сегментация и защита периметра.

Сетевая безопасность и безопасность конечных точек

Безопасность сети — это только часть уравнения безопасности, и обычно считается, что она применима к устройствам, которые защищают саму сеть. Брандмауэр может быть автономным устройством, которое находится рядом с сетевым оборудованием, таким как маршрутизаторы или коммутаторы, или программным обеспечением в том же физическом блоке, который также выполняет маршрутизацию и/или коммутаторы. В сети есть межсетевые экраны, системы обнаружения вторжений (IDS), системы предотвращения вторжений (IPS), устройства виртуальной частной сети (VPN), системы предотвращения утечки данных (DLP) и т. д.

Сеть существует для соединения систем друг с другом. Это то, что позволяет вам просматривать Amazon или делать покупки в Интернете в местном продуктовом магазине. Но конечные системы также должны быть защищены; это называется безопасностью конечной точки. К таким устройствам относятся ноутбуки, планшеты, телефоны, а также устройства Интернета вещей (IoT).

Это то, что позволяет вам просматривать Amazon или делать покупки в Интернете в местном продуктовом магазине. Но конечные системы также должны быть защищены; это называется безопасностью конечной точки. К таким устройствам относятся ноутбуки, планшеты, телефоны, а также устройства Интернета вещей (IoT).

Интернет вещей включает в себя такие устройства, как подключенные термостаты, камеры, холодильники, замки входных дверей, лампочки, насосы для бассейнов, умные пуховые одеяла и т. д. Эти устройства также требуют контроля безопасности, но не все устройства достаточно сложны, чтобы содержать что-то вроде хоста на основе брандмауэра или антивирусного агента. Если конечная точка представляет собой лампочку, то, вероятно, ее защита зависит от сетевой безопасности.

Контроль доступа

Первое, с чего нужно начать, это контроль доступа. Компании обычно называют это управлением идентификацией и доступом (IAM). Управление доступом не ново. Люди контролировали доступ в здания с тех пор, как более шести тысяч лет назад на двери был установлен первый замок. Контроль доступа теперь осуществляется в сетях, компьютерах, телефонах, приложениях, веб-сайтах и файлах.

Контроль доступа теперь осуществляется в сетях, компьютерах, телефонах, приложениях, веб-сайтах и файлах.

Принципиально контроль доступа разбит на IAAA:

- Идентификация — это утверждение имени пользователя или идентификации, такой как идентификатор пользователя или адрес электронной почты.

- Проверка подлинности обеспечивает доказательство того, что пользователь является тем, за кого себя выдает. Это по-прежнему чаще всего делается с паролями.

- Авторизация предоставляет права пользователю или нет. Возможно, пользователь не авторизован и, следовательно, не имеет разрешений, или пользователю могут быть предоставлены разрешения на чтение, запись, полный доступ и т. д.

- Ответственность отслеживает, что произошло. Журнал показывает, что пользователь пытался получить доступ или получил доступ. Журнал также может включать все действия, предпринимаемые пользователем.

Типы аутентификации

В рамках IAAA аутентификация сегодня может быть самой важной темой. Пароли по-прежнему являются наиболее распространенной аутентификацией в большинстве систем. Однако они, как правило, не очень безопасны, потому что их легко взломать.

Пароли по-прежнему являются наиболее распространенной аутентификацией в большинстве систем. Однако они, как правило, не очень безопасны, потому что их легко взломать.

Если пароль достаточно короткий, хакеру не составит труда понять, что это такое. Хакеры используют атаку подбора пароля, которая влечет за собой перебор всех возможных комбинаций. Или злоумышленник может использовать атаку со взломом пароля, которая влечет за собой использование программы для воссоздания паролей с одинаковым хэшем.

В настоящее время используются три типа или фактора аутентификации. Вот они:

- Что-то, что вы знаете — последовательность символов, цифр или их комбинация, которая хранится в вашем мозгу. Сегодня их следует хранить в менеджере паролей.

- Что-то, что у вас есть — устройство или часть программного обеспечения на устройстве, которое необходимо для аутентификации. Сюда входят такие устройства, как токен RSA или аутентификатор Google на смартфоне.

- То, чем вы являетесь – аспект вашей личности.

Это биометрия, либо физиологическая, как отпечаток пальца, либо поведенческая, как отпечаток голоса.

Это биометрия, либо физиологическая, как отпечаток пальца, либо поведенческая, как отпечаток голоса.

Лучший выбор — двухфакторная аутентификация (2FA), которую иногда называют многофакторной аутентификацией (MFA). Мы настоятельно рекомендуем его для ваших личных учетных записей, таких как Amazon или Facebook.

Такие приложения, как аутентификатор Google, можно использовать бесплатно, и это гораздо лучший выбор, чем получение текстового сообщения или сообщения службы коротких сообщений (SMS) на ваш телефон. Национальный институт стандартов и технологий (NIST) не рекомендует использовать SMS.

Мы также рекомендуем 2FA для офиса, но это решение на уровне политики или руководства, требовать этого или нет. Это зависит от многих факторов, таких как актив, его классификация данных, риски и уязвимости.

Сегментация сети

Сегментация сети повышает безопасность, контролируя поток данных между различными сетями. Чаще всего это достигается с помощью виртуальных локальных сетей (VLAN). Существует множество вариаций на эту тему, например, частная виртуальная локальная сеть (PVLAN), виртуальная расширяемая локальная сеть (VXLAN) и т. д. VLAN существует на уровне канала передачи данных — уровне 2 модели взаимодействия открытых систем (OSI). Большинство сетевых администраторов сопоставляют подсеть интернет-протокола (IP) с VLAN.

Существует множество вариаций на эту тему, например, частная виртуальная локальная сеть (PVLAN), виртуальная расширяемая локальная сеть (VXLAN) и т. д. VLAN существует на уровне канала передачи данных — уровне 2 модели взаимодействия открытых систем (OSI). Большинство сетевых администраторов сопоставляют подсеть интернет-протокола (IP) с VLAN.

Маршрутизаторы разрешают передачу трафика между VLAN в соответствии с конфигурацией. Если вам нужен контроль, конфигурация маршрутизатора имеет решающее значение.

Другой вариант в облаке называется виртуальным частным облаком (VPC). Управление трафиком в и из VPC также контролируется конфигурациями.

Понимание бизнес-требований к рабочей нагрузке необходимо для настройки и управления доступом к сетям VLAN и VPC или из них.

Безопасность периметра

Защита периметра основана на логике, согласно которой существует определенная граница между внутренней/доверенной сетью и внешней/ненадежной сетью. Это традиционная схема сети, которая восходит к тому времени, когда сеть и центр обработки данных были ограничены одним зданием. В этой конфигурации маршрутизатор соединяет внутреннюю и внешнюю сети. Базовая конфигурация списка управления доступом (ACL) в маршрутизаторе контролирует трафик, который может пройти.

В этой конфигурации маршрутизатор соединяет внутреннюю и внешнюю сети. Базовая конфигурация списка управления доступом (ACL) в маршрутизаторе контролирует трафик, который может пройти.

Вы можете повысить безопасность по периметру с помощью брандмауэров, IDS и IPS. Дополнительные сведения об этом см. на странице «Меры сетевой безопасности».

Шифрование

Шифрование необходимо для защиты конфиденциальных данных и сообщений от посторонних глаз. Шифрование защищает файлы на жестком диске вашего компьютера, банковскую сессию, данные, хранящиеся в облаке, конфиденциальные электронные письма и длинный список других приложений. Криптография также обеспечивает проверку целостности данных и аутентификацию источника данных.

Шифрование подразделяется на два основных типа криптографии: симметричное и асимметричное.

- Симметричная криптография имеет один ключ, который шифрует и расшифровывает. В результате он должен быть передан кому-то еще, чтобы завершить зашифрованную связь.

Общие алгоритмы включают расширенный стандарт шифрования (AES), Blowfish, Triple-DES (стандарт шифрования данных) и многие другие.

Общие алгоритмы включают расширенный стандарт шифрования (AES), Blowfish, Triple-DES (стандарт шифрования данных) и многие другие. - Асимметричная криптография имеет два разных ключа, один открытый и один закрытый, которые работают как согласованный набор. Набор ключей принадлежит одному пользователю или одному сервису: например, веб-серверу. Один ключ для шифрования, а другой для расшифровки.

- Если открытый ключ шифрует данные, он сохраняет конфиденциальность данных. Это связано с тем, что владелец закрытого ключа — единственный, кто может его расшифровать.

- Если закрытый ключ шифрует данные, это подтверждает подлинность источника. Когда данные успешно расшифровываются с помощью открытого ключа, это означает, что их можно было зашифровать только с помощью закрытого ключа. Открытый ключ действительно публичный, доступный каждому.

Третья тема — хеширование. Несмотря на то, что это не шифрование, его необходимо включить на данном этапе в обсуждение вопросов безопасности. Хеширование запускает алгоритм для сообщения, который вычисляет результирующий ответ, называемый хэшем, который основан на битах этого сообщения. Биты могут быть данными, голосом или видео. Хеширование никак не меняет значение данных. Напротив, шифрование изменяет данные до нечитаемого состояния.

Хеширование запускает алгоритм для сообщения, который вычисляет результирующий ответ, называемый хэшем, который основан на битах этого сообщения. Биты могут быть данными, голосом или видео. Хеширование никак не меняет значение данных. Напротив, шифрование изменяет данные до нечитаемого состояния.

Хэширование доказывает, что биты сообщения не изменились. Это гарантирует целостность данных и их исходный формат. Только хеширование защищает данные от случайных изменений.

Если хэш зашифрован асимметричным закрытым ключом, это доказывает, что хакер не подделывал данные злонамеренно. Вредоносные изменения не могут произойти, если закрытый ключ не скомпрометирован.

Если ключ не был скомпрометирован, то вы знаете, что человек, у которого есть закрытый ключ, должен быть тем, кто вычислил хэш. Этот ключ может быть симметричным ключом, который иногда называют закрытым ключом, или асимметричным закрытым ключом.

Безопасность беспроводной сети

Трудно защитить данные, голос или видео, передаваемые по беспроводной сети. Беспроводные передачи предназначены для передачи сигнала, и это облегчает хакеру, находящемуся в пределах досягаемости, перехват передачи. Существуют стандарты шифрования для беспроводных сетей, но большинство из них так или иначе нарушены.

Беспроводные передачи предназначены для передачи сигнала, и это облегчает хакеру, находящемуся в пределах досягаемости, перехват передачи. Существуют стандарты шифрования для беспроводных сетей, но большинство из них так или иначе нарушены.

Стандарты шифрования включают WEP, WPA, WPA2, а теперь и WPA3.

- Эквивалентная конфиденциальность проводных сетей (WEP) использует симметричный алгоритм RC4 для шифрования беспроводной передачи. Хакеры быстро взломали его, и теперь для этой цели существует удобный хакерский инструмент под названием WEP Crack.

- Wi-Fi Protected Access (WPA) заменил WEP, но по-прежнему использовал RC4. Хакеры модифицировали кряк WEP, чтобы взломать WPA.

- WPA2, вторая версия WPA, имеет два варианта.

- WPA2-personal использует предварительный общий ключ, иногда называемый ключом безопасности. По сути, это пароль, который вводится в беспроводное устройство, такое как ноутбук или телефон, и в точку беспроводного доступа (WAP).

Хакеры нашли первую уязвимость в 2017 году под названием K ey R eInstallation A 9.0203 tta CK (КРАК).

Хакеры нашли первую уязвимость в 2017 году под названием K ey R eInstallation A 9.0203 tta CK (КРАК). - WPA2-enterprise использует дополнительный уровень безопасности, аутентифицируя пользователя на централизованном сервере удаленной аутентификации пользователей (RADIUS). Он также использует расширяемый протокол аутентификации (EAP) для передачи информации аутентификации по локальному беспроводному соединению. Комбинация RADIUS и EAP в качестве протокола безопасности называется IEEE 802.1x.

- WPA2-personal использует предварительный общий ключ, иногда называемый ключом безопасности. По сути, это пароль, который вводится в беспроводное устройство, такое как ноутбук или телефон, и в точку беспроводного доступа (WAP).

Источник: https://www.securew2.com/solutions/802-1x/

- WPA3 также имеет два варианта.

- WPA3-personal обеспечивает пользователям более высокий уровень защиты с использованием 128-битного ключа шифрования. Это обеспечивает надежную аутентификацию по паролю, даже если пользовательские пароли слишком просты для обеспечения безопасности. WPA3-personal достигает этого, используя одновременную аутентификацию равных (SAE) вместо предварительного общего ключа в WPA2-personal.

- WPA3-personal обеспечивает пользователям более высокий уровень защиты с использованием 128-битного ключа шифрования. Это обеспечивает надежную аутентификацию по паролю, даже если пользовательские пароли слишком просты для обеспечения безопасности. WPA3-personal достигает этого, используя одновременную аутентификацию равных (SAE) вместо предварительного общего ключа в WPA2-personal.

0 USB

0 USB Ровно

Ровно Каменец-Подольский

Каменец-Подольский 35V/600mAh/USB 5,2V/1A Лягушки для зарядки аккумулятора телефона

35V/600mAh/USB 5,2V/1A Лягушки для зарядки аккумулятора телефона Портативное зарядное устройство для аккумуляторов.

Портативное зарядное устройство для аккумуляторов. Портативное зарядное устройство для аккумуляторов

Портативное зарядное устройство для аккумуляторов Каждая покупка сопровождается 30-дневной гарантией возврата денег.

Каждая покупка сопровождается 30-дневной гарантией возврата денег.

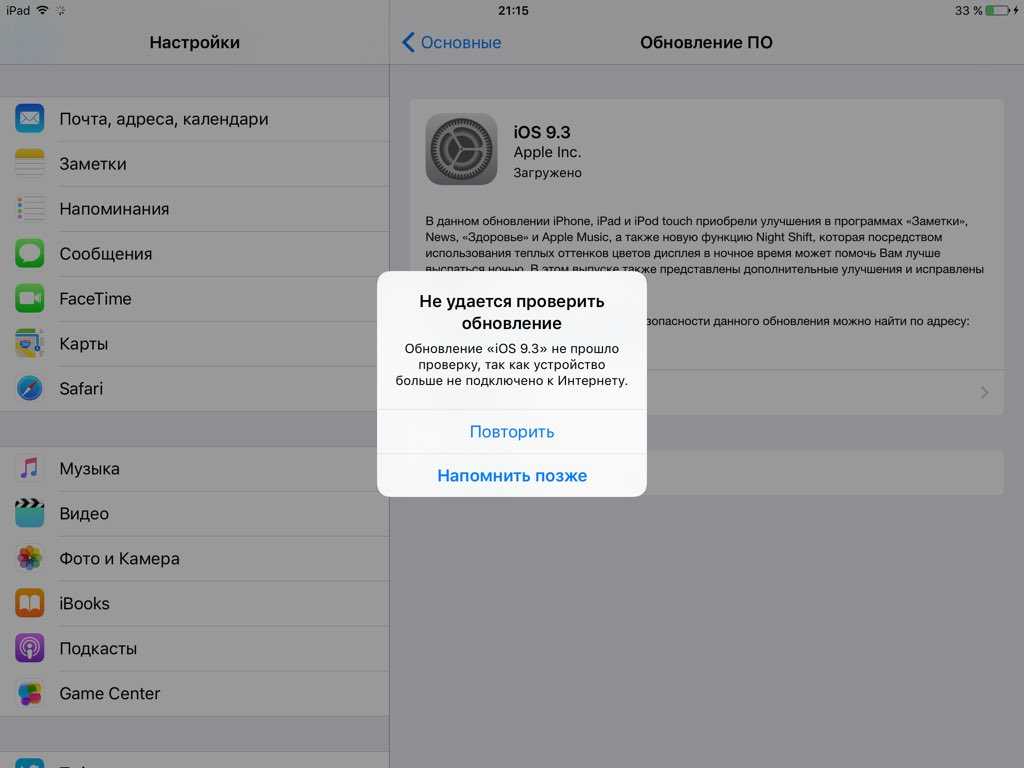

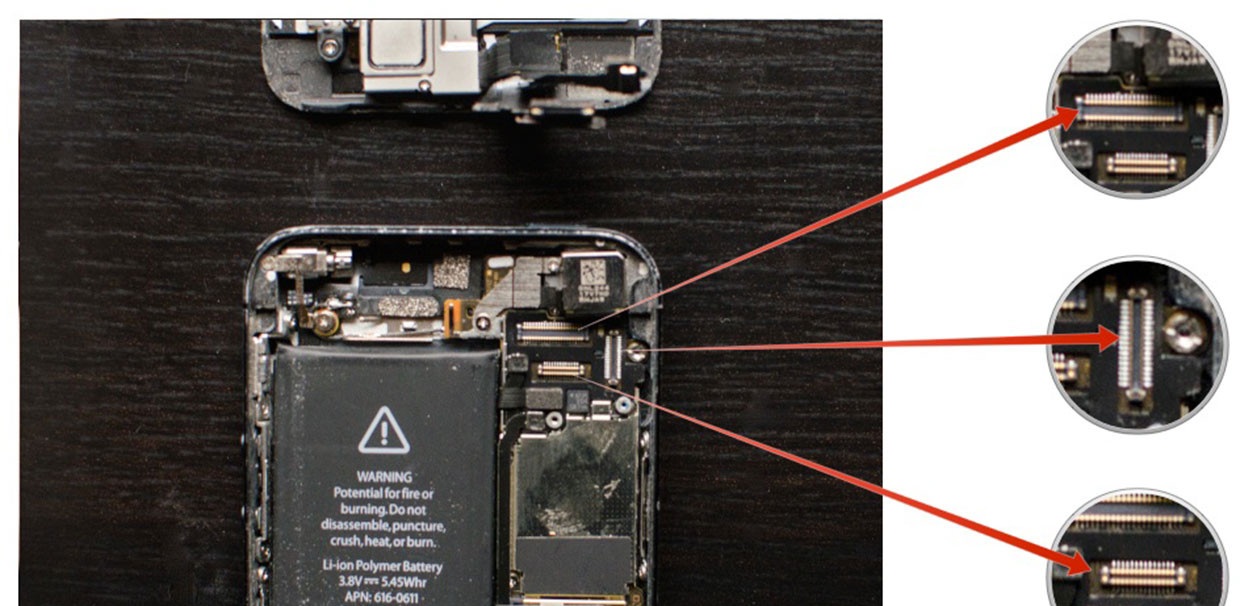

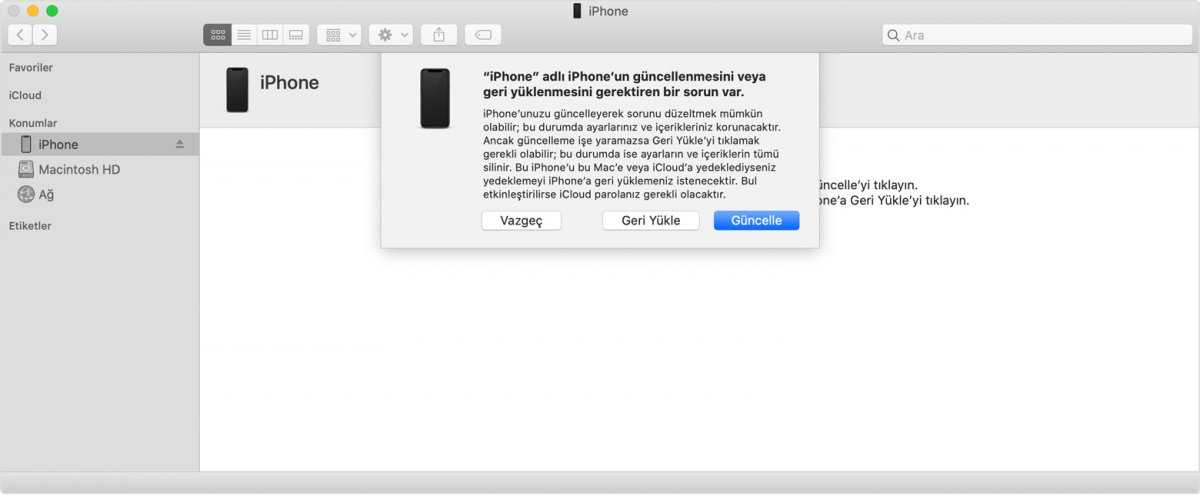

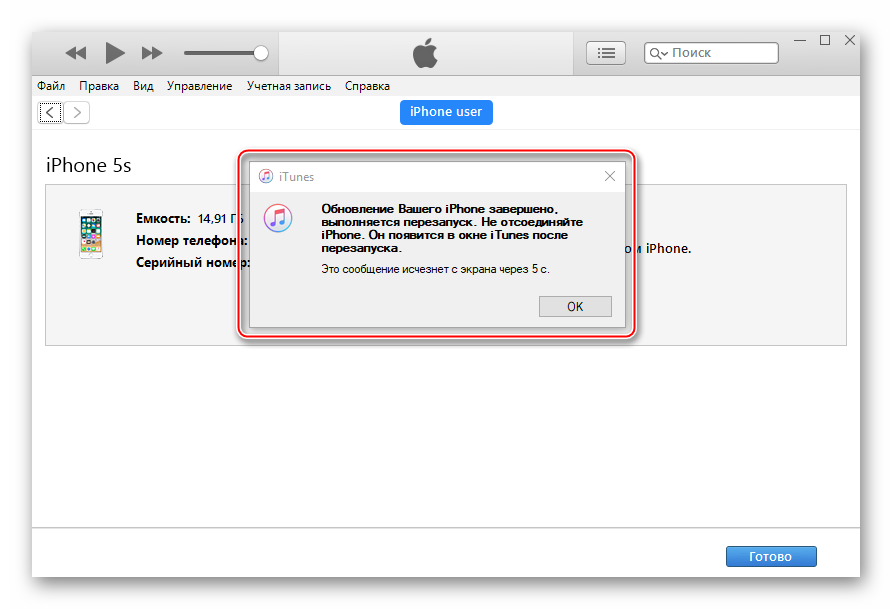

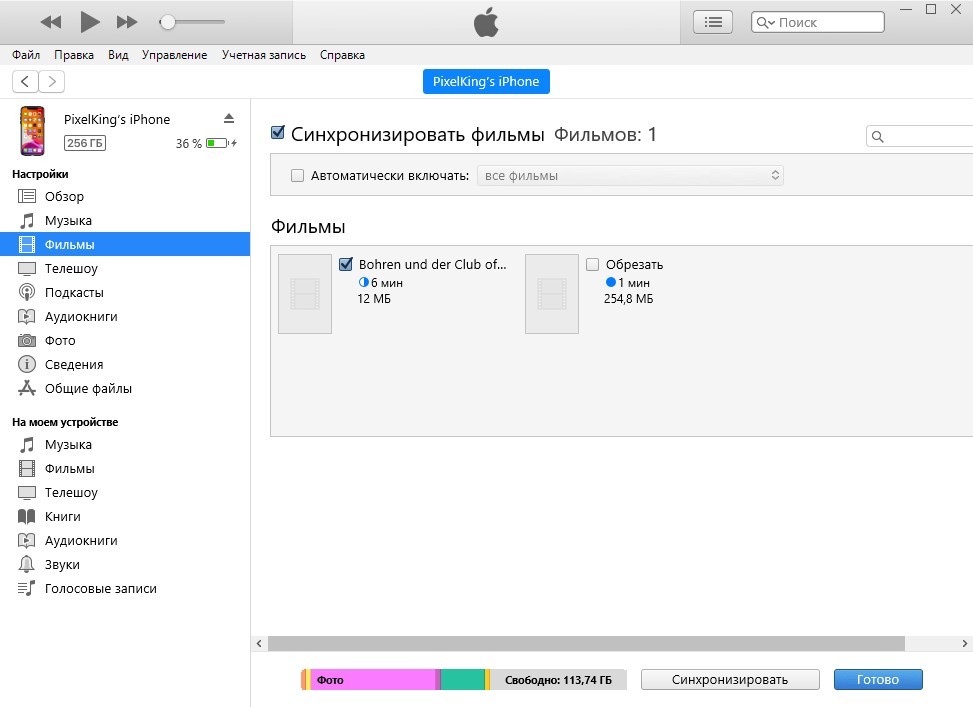

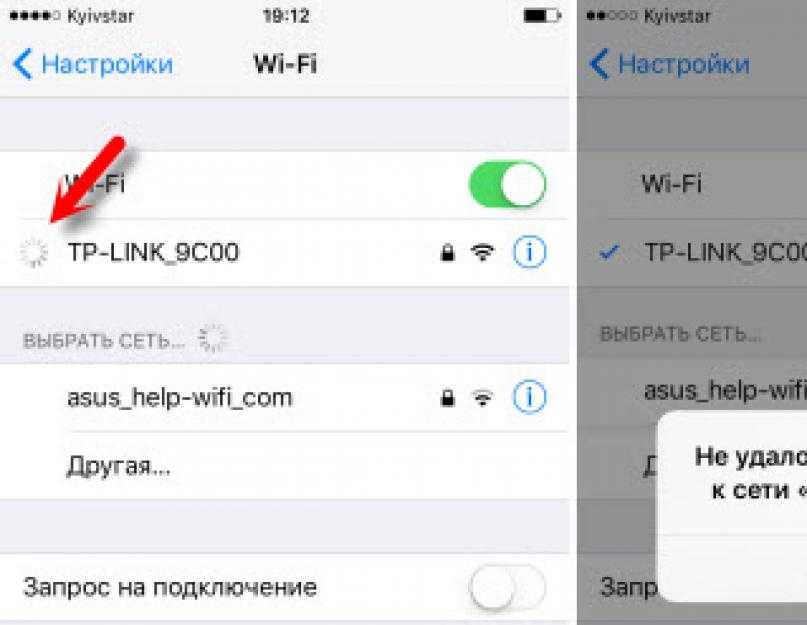

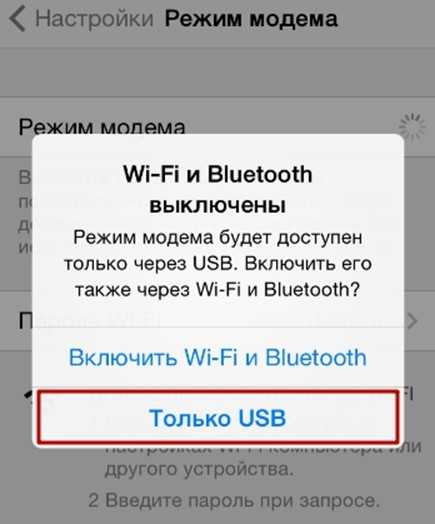

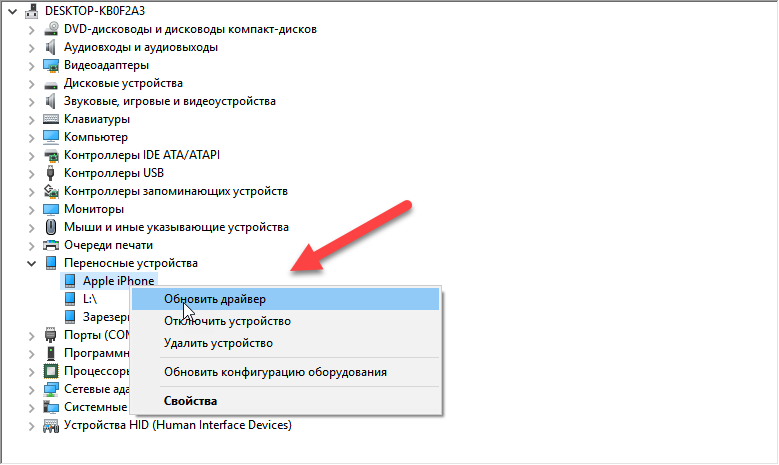

Делается это для того, чтобы передать файлы с одного носителя на другой для дальнейшего использования. Но иногда пользователи сталкиваются с проблемой, когда телефон Apple iPhone 5S 32GB (Space Gray) не видит компьютер. Почему так происходит, и что нужно делать в такой ситуации?

Делается это для того, чтобы передать файлы с одного носителя на другой для дальнейшего использования. Но иногда пользователи сталкиваются с проблемой, когда телефон Apple iPhone 5S 32GB (Space Gray) не видит компьютер. Почему так происходит, и что нужно делать в такой ситуации?

Например, можно вставить флешку или подключить мышку.

Например, можно вставить флешку или подключить мышку.

Можно перекинуть информацию как с телефона, так и на него.

Можно перекинуть информацию как с телефона, так и на него.

Смените USB-порт

Смените USB-порт Вы можете узнать больше на Bravura Training. 10-минутный звонок для бесплатной оценки обучения можно настроить, нажав здесь.

Вы можете узнать больше на Bravura Training. 10-минутный звонок для бесплатной оценки обучения можно настроить, нажав здесь.

Почему мой телефон не входит в режим восстановления?

Почему мой телефон не входит в режим восстановления?

Вот почему мы разделили шаги для входа в режим восстановления iPhone на три категории.

Вот почему мы разделили шаги для входа в режим восстановления iPhone на три категории.

iPhixer по-прежнему может вам помочь. Это полезный программный инструмент, который позволяет устранить все проблемы с вашим iPhone/iPad/iPod, не выходя из дома .

iPhixer по-прежнему может вам помочь. Это полезный программный инструмент, который позволяет устранить все проблемы с вашим iPhone/iPad/iPod, не выходя из дома .

Затем вы можете снова перевести свой iPhone в режим восстановления вручную или автоматически.

Затем вы можете снова перевести свой iPhone в режим восстановления вручную или автоматически.

Диагональ экрана составляет 6,8 дюйма, а весит телефон 228 граммов. При этом iPhone 13 Pro Max с экраном 6,7 дюйма весит 240 граммов.

Диагональ экрана составляет 6,8 дюйма, а весит телефон 228 граммов. При этом iPhone 13 Pro Max с экраном 6,7 дюйма весит 240 граммов. Samsung использует ультразвуковой сканер с увеличенной площадью считывания и продвинутой защитой от взлома. Но расположен он ближе к центру экрана, а не внизу, как в большинстве других Android-устройств, и палец туда сам как-то не ложится.

Samsung использует ультразвуковой сканер с увеличенной площадью считывания и продвинутой защитой от взлома. Но расположен он ближе к центру экрана, а не внизу, как в большинстве других Android-устройств, и палец туда сам как-то не ложится. В меню можно настроить размер и положение активных зон, а функции «Дом», «Назад» и «Запущенные приложения» распределить по трем жестам: свайп от края по диагонали вверх, вниз и прямой свайп к центру.

В меню можно настроить размер и положение активных зон, а функции «Дом», «Назад» и «Запущенные приложения» распределить по трем жестам: свайп от края по диагонали вверх, вниз и прямой свайп к центру.

Единственная недоработка в том, что на превью в видоискателе камеры кадр выглядит не совсем так же, как итоговый снимок, поэтому иногда не понимаешь, что получится.

Единственная недоработка в том, что на превью в видоискателе камеры кадр выглядит не совсем так же, как итоговый снимок, поэтому иногда не понимаешь, что получится. На нем доступен ночной режим и есть оптическая стабилизация, что встречается нечасто даже у дорогих моделей. Многие производители из Китая если и добавляют оптическую стабилизацию, то только главному модулю, а остальные оснащают менее эффективной цифровой.

На нем доступен ночной режим и есть оптическая стабилизация, что встречается нечасто даже у дорогих моделей. Многие производители из Китая если и добавляют оптическую стабилизацию, то только главному модулю, а остальные оснащают менее эффективной цифровой. Но днем кадры получаются более чем сносными.

Но днем кадры получаются более чем сносными. В прошлые годы Exynos постоянно отставали от Qualcomm Snapdragon по производительности и оптимизации системы, и сейчас ситуация не поменялась.

В прошлые годы Exynos постоянно отставали от Qualcomm Snapdragon по производительности и оптимизации системы, и сейчас ситуация не поменялась. В актуальных игровых видеокартах и консолях Xbox Series используются «старшие братья» этого ускорителя, поэтому кажется, что и тут производительность должна быть впечатляющей. Но попытки загнать технологию для компьютеров в реалии смартфона загубили весь потенциал.

В актуальных игровых видеокартах и консолях Xbox Series используются «старшие братья» этого ускорителя, поэтому кажется, что и тут производительность должна быть впечатляющей. Но попытки загнать технологию для компьютеров в реалии смартфона загубили весь потенциал. На китайских устройствах с чипами Snapdragon есть режим 120 fps. В CoD Mobile и Fortnite режим 120 fps на Samsung есть, но появился сравнительно недавно.

На китайских устройствах с чипами Snapdragon есть режим 120 fps. В CoD Mobile и Fortnite режим 120 fps на Samsung есть, но появился сравнительно недавно. И один из самых продвинутых

И один из самых продвинутых

)

)

Теперь вы можете делать покупки без забот, как никогда раньше.

Теперь вы можете делать покупки без забот, как никогда раньше.

1

1  Помимо быстрой передачи данных, аудио, видео и сенсорного управления, USB-C обеспечивает зарядку внешних устройств мощностью 15 Вт. 3

Помимо быстрой передачи данных, аудио, видео и сенсорного управления, USB-C обеспечивает зарядку внешних устройств мощностью 15 Вт. 3  Это обеспечивает эффективность из любого места и бесперебойный рабочий процесс для преподавателей и студентов. 5

Это обеспечивает эффективность из любого места и бесперебойный рабочий процесс для преподавателей и студентов. 5  10

10  все характеристики

все характеристики

)

) Вы заметите, что теперь он играет нормально. Возможно, вы захотите связать расширение файла mkv с проигрывателем Windows Media, чтобы видеоролики mkv автоматически загружались в проигрывателе Windows Media, а не в другом проигрывателе в системе.

Вы заметите, что теперь он играет нормально. Возможно, вы захотите связать расширение файла mkv с проигрывателем Windows Media, чтобы видеоролики mkv автоматически загружались в проигрывателе Windows Media, а не в другом проигрывателе в системе. Так много людей предпочитают найти другой бесплатный MKV-плеер из Интернета, чтобы заменить встроенный медиаплеер на компьютере. VLCКак лучший бесплатный медиаплеер, он популярен среди пользователей за его сильную совместимость практически со всеми видеоформатами. Так много людей будут беспокоиться об одном и том же вопросе: VLC играет MKV?

Так много людей предпочитают найти другой бесплатный MKV-плеер из Интернета, чтобы заменить встроенный медиаплеер на компьютере. VLCКак лучший бесплатный медиаплеер, он популярен среди пользователей за его сильную совместимость практически со всеми видеоформатами. Так много людей будут беспокоиться об одном и том же вопросе: VLC играет MKV? Более того, некоторые люди жалуются на форуме, что он не может даже открыть файл MKV в VLC Player, не говоря уже о его воспроизведении!

Более того, некоторые люди жалуются на форуме, что он не может даже открыть файл MKV в VLC Player, не говоря уже о его воспроизведении!

Вы можете добавить несколько файлов одновременно. И вы можете переименовывать или объединять разные файлы MKV для преобразования MP4.

Вы можете добавить несколько файлов одновременно. И вы можете переименовывать или объединять разные файлы MKV для преобразования MP4.

KMPlayer поддерживает различные кодеки и сервисы высокой четкости. Вы также можете…

KMPlayer поддерживает различные кодеки и сервисы высокой четкости. Вы также можете… Эти файлы похожи на другие кодеки, такие как AVI…

Эти файлы похожи на другие кодеки, такие как AVI… DivX включает в себя все необходимое для просмотра фильмов в форматах DivX, MKV и HEVC вплоть до 4K и…

DivX включает в себя все необходимое для просмотра фильмов в форматах DivX, MKV и HEVC вплоть до 4K и… Популярные форматы, такие как AVI…

Популярные форматы, такие как AVI… Разработчик взял…

Разработчик взял… . В конечном счете, какой из них лучше, подлежит обсуждению, но, поскольку все они бесплатны, нет причин не попробовать их все и не выяснить, какой из них лучше всего подходит для ваших конкретных потребностей.

. В конечном счете, какой из них лучше, подлежит обсуждению, но, поскольку все они бесплатны, нет причин не попробовать их все и не выяснить, какой из них лучше всего подходит для ваших конкретных потребностей. Это стоит вашего времени, чтобы проверить это.

Это стоит вашего времени, чтобы проверить это.

И хотя локальное затемнение добавляет глубины контрасту и улучшает качество изображения, рядом с яркими объектами на экране все-такие можно заметить небольшое цветение, что является, пожалуй, единственным недостатком Samsung QE55QN90AAU. Экран 4K-телевизора однороден, на нем не видно черных и серых полос. Единственное, что можно заметить ― небольшое свечение от титров или источников света в кадре.

И хотя локальное затемнение добавляет глубины контрасту и улучшает качество изображения, рядом с яркими объектами на экране все-такие можно заметить небольшое цветение, что является, пожалуй, единственным недостатком Samsung QE55QN90AAU. Экран 4K-телевизора однороден, на нем не видно черных и серых полос. Единственное, что можно заметить ― небольшое свечение от титров или источников света в кадре. При желании можно подключить саундбар и другие акустические системы, используя для этого оптический аудиовыход.

При желании можно подключить саундбар и другие акустические системы, используя для этого оптический аудиовыход.  В ПДУ нет одноразовых батареек. Для питания на задней части корпуса предусмотрена солнечная панель.

В ПДУ нет одноразовых батареек. Для питания на задней части корпуса предусмотрена солнечная панель.  265), MKV, JPEG

265), MKV, JPEG Он расположен ниже Samsung Q70B QLED и заменяет Samsung Q60A QLED 2021 года. Модель использует технологию квантовых точек для отображения широкого диапазона цветов. Но она ограничена в возможностях, поскольку не поддерживает локальное затемнение, скорость передачи HDMI 2.1 или переменную частоту обновления (VRR).

Он расположен ниже Samsung Q70B QLED и заменяет Samsung Q60A QLED 2021 года. Модель использует технологию квантовых точек для отображения широкого диапазона цветов. Но она ограничена в возможностях, поскольку не поддерживает локальное затемнение, скорость передачи HDMI 2.1 или переменную частоту обновления (VRR).

На изображении это не сказывается, но текст делается размытым.

На изображении это не сказывается, но текст делается размытым. Когда на экране слишком много движения, интерполяция полностью останавливается, и контент внезапно снижается до более низкой частоты кадров.

Когда на экране слишком много движения, интерполяция полностью останавливается, и контент внезапно снижается до более низкой частоты кадров. Прилагаемый пульт дистанционного управления немного переработан по сравнению с моделью 2021 года, поставляемой с Samsung Q60A QLED.

Прилагаемый пульт дистанционного управления немного переработан по сравнению с моделью 2021 года, поставляемой с Samsung Q60A QLED. Это позволяет без потерь передавать звук Dolby Atmos на совместимый ресивер. Есть Wi-Fi и Bluetooth, а также разъём RJ-45 для проводного подключения к интернету.

Это позволяет без потерь передавать звук Dolby Atmos на совместимый ресивер. Есть Wi-Fi и Bluetooth, а также разъём RJ-45 для проводного подключения к интернету. 0

0 4)

4) 9 х 872.2 х 274.0 мм

9 х 872.2 х 274.0 мм Из минусов можно отметить узкий угол обзора, если смотреть ТВ в компании. Так что как бюджетный вариант Q60B вполне заслуживает рекомендаций.

Из минусов можно отметить узкий угол обзора, если смотреть ТВ в компании. Так что как бюджетный вариант Q60B вполне заслуживает рекомендаций. в 09:13 утра

в 09:13 утра de

de  Это отличный телевизор с впечатляющим качеством изображения. Он имеет впечатляющую мини-светодиодную подсветку, которая позволяет отображать глубокий равномерный черный цвет практически без заметного размытия в темных сценах. Его панель QLED обеспечивает превосходную широкую цветовую гамму и фантастический цветовой объем, а это означает, что цвета яркие, живые и реалистичные. Он также имеет фантастическую обработку отражений и исключительную пиковую яркость, поэтому он отлично смотрится даже в самых ярких комнатах.

Это отличный телевизор с впечатляющим качеством изображения. Он имеет впечатляющую мини-светодиодную подсветку, которая позволяет отображать глубокий равномерный черный цвет практически без заметного размытия в темных сценах. Его панель QLED обеспечивает превосходную широкую цветовую гамму и фантастический цветовой объем, а это означает, что цвета яркие, живые и реалистичные. Он также имеет фантастическую обработку отражений и исключительную пиковую яркость, поэтому он отлично смотрится даже в самых ярких комнатах.

В то время как другие телевизоры в этом списке используют светодиодную подсветку со слоем квантовых точек для достижения более широкой цветовой гаммы, A95K использует панель OLED с аналогичным слоем Quantum Dot. Сочетание этих двух технологий обеспечивает глубокий, чернильно-черный цвет и невероятный объем цветов, поскольку этот телевизор может отображать чрезвычайно широкий диапазон цветов как в темных, так и в ярких сценах.

В то время как другие телевизоры в этом списке используют светодиодную подсветку со слоем квантовых точек для достижения более широкой цветовой гаммы, A95K использует панель OLED с аналогичным слоем Quantum Dot. Сочетание этих двух технологий обеспечивает глубокий, чернильно-черный цвет и невероятный объем цветов, поскольку этот телевизор может отображать чрезвычайно широкий диапазон цветов как в темных, так и в ярких сценах. de

de  Это впечатляющий телевизор с подсветкой Mini LED, аналогичной Samsung QN9.0B QLED, но он не такой яркий. В сочетании с очень широкой цветовой гаммой он отлично подходит для просмотра HDR-фильмов, поскольку светлые участки выделяются на темном фоне, а цвета выглядят яркими. Он поддерживает форматы HDR10+ и Dolby Vision, поэтому вы можете в полной мере использовать любой потоковый контент.

Это впечатляющий телевизор с подсветкой Mini LED, аналогичной Samsung QN9.0B QLED, но он не такой яркий. В сочетании с очень широкой цветовой гаммой он отлично подходит для просмотра HDR-фильмов, поскольку светлые участки выделяются на темном фоне, а цвета выглядят яркими. Он поддерживает форматы HDR10+ и Dolby Vision, поэтому вы можете в полной мере использовать любой потоковый контент. de

de  1

1

1

1 Телевизоры с технологией Quantum Dot обычно недешевы, поэтому этот телевизор отличается невероятно широкой цветовой гаммой, что делает его лучшим дешевым QLED-телевизором. В целом он обеспечивает достойное качество изображения с отличной контрастностью, но ему не хватает расширенных функций, таких как функция локального затемнения, и он не может стать очень ярким, чтобы преодолеть блики. В целом, HDR-контент выглядит хорошо, с насыщенными цветами, которые выглядят хорошо, но он недостаточно яркий, чтобы выявить замысел создателя контента, поэтому, если вас это волнует, модель среднего или более дорогого класса, такая как Hisense U6H, является лучшим выбором. .

Телевизоры с технологией Quantum Dot обычно недешевы, поэтому этот телевизор отличается невероятно широкой цветовой гаммой, что делает его лучшим дешевым QLED-телевизором. В целом он обеспечивает достойное качество изображения с отличной контрастностью, но ему не хватает расширенных функций, таких как функция локального затемнения, и он не может стать очень ярким, чтобы преодолеть блики. В целом, HDR-контент выглядит хорошо, с насыщенными цветами, которые выглядят хорошо, но он недостаточно яркий, чтобы выявить замысел создателя контента, поэтому, если вас это волнует, модель среднего или более дорогого класса, такая как Hisense U6H, является лучшим выбором. . К сожалению, он снят с производства, поэтому найти его очень сложно. В некоторых розничных магазинах он появляется и исчезает со склада, поэтому, если вы сможете его найти, это, вероятно, отличная сделка.

К сожалению, он снят с производства, поэтому найти его очень сложно. В некоторых розничных магазинах он появляется и исчезает со склада, поэтому, если вы сможете его найти, это, вероятно, отличная сделка.

Мы учитываем цену (более дешевый телевизор выигрывает у более дорогого, если разница того не стоит) и доступность (нет телевизоров, которые трудно найти или почти везде нет в наличии).

Мы учитываем цену (более дешевый телевизор выигрывает у более дорогого, если разница того не стоит) и доступность (нет телевизоров, которые трудно найти или почти везде нет в наличии). Q60B — самые дешевые телевизоры с квантовыми точками, что делает QN55Q60B (QA55Q60B в Австралии) самым доступным 55-дюймовым QLED-телевизором в текущей линейке Samsung.

Q60B — самые дешевые телевизоры с квантовыми точками, что делает QN55Q60B (QA55Q60B в Австралии) самым доступным 55-дюймовым QLED-телевизором в текущей линейке Samsung.

Он подкрепляет этот солидный диапазон поддержки HDR панелью VA высокой яркости (вместо более низкой контрастности / более широкого угла обзора IPS) и цветовой системой Quantum Dot, способной обеспечить более широкий, более динамичный и более нюансированный цветовой диапазон, чем обычный фильтр. на базе ЖК-телевизоров.

Он подкрепляет этот солидный диапазон поддержки HDR панелью VA высокой яркости (вместо более низкой контрастности / более широкого угла обзора IPS) и цветовой системой Quantum Dot, способной обеспечить более широкий, более динамичный и более нюансированный цветовой диапазон, чем обычный фильтр. на базе ЖК-телевизоров. Eden/Tizen

Eden/Tizen Это означает, что вам больше никогда не придется менять батарейки в пульте телевизора. Также имеется встроенная поддержка голосового управления через платформы Samsung Bixby, Amazon Alexa или Google Assistant, и можно управлять другими устройствами в вашем доме с телевизора благодаря поддержке протокола SmartThings.

Это означает, что вам больше никогда не придется менять батарейки в пульте телевизора. Также имеется встроенная поддержка голосового управления через платформы Samsung Bixby, Amazon Alexa или Google Assistant, и можно управлять другими устройствами в вашем доме с телевизора благодаря поддержке протокола SmartThings. Переход к полноэкранному интерфейсу из наложенных строк контента предыдущего поколения вдоль нижнего края кажется ненужным, а макет и навигация нового интеллектуального интерфейса временами кажутся бесполезными и нелогичными. Опыт подсказывает, что в следующем году мы, вероятно, увидим значительно улучшенный вариант этого нового подхода. Вот и надеюсь, во всяком случае.

Переход к полноэкранному интерфейсу из наложенных строк контента предыдущего поколения вдоль нижнего края кажется ненужным, а макет и навигация нового интеллектуального интерфейса временами кажутся бесполезными и нелогичными. Опыт подсказывает, что в следующем году мы, вероятно, увидим значительно улучшенный вариант этого нового подхода. Вот и надеюсь, во всяком случае.

Другой — поддержка системы Samsung Q Symphony, в которой динамики телевизора могут объединять усилия с динамиками звуковой панели Samsung для создания более крупной и детальной звуковой сцены.

Другой — поддержка системы Samsung Q Symphony, в которой динамики телевизора могут объединять усилия с динамиками звуковой панели Samsung для создания более крупной и детальной звуковой сцены. Это препятствует тому, чтобы темные сцены выглядели убедительно, ограничивает возможности HDR до яркого конца его расширенного диапазона и способствует непоследовательному восприятию просмотра, когда темные сцены в фильме просто не так удобны для просмотра, как яркие сцены.

Это препятствует тому, чтобы темные сцены выглядели убедительно, ограничивает возможности HDR до яркого конца его расширенного диапазона и способствует непоследовательному восприятию просмотра, когда темные сцены в фильме просто не так удобны для просмотра, как яркие сцены. . Режим кинопроизводства тоже не намного лучше.

. Режим кинопроизводства тоже не намного лучше. действительно жесткий.

действительно жесткий.

Поклонники поддерживали ведущих «Кыргызстан Обондору» через свои страницы в соцсетях и сайт obondoru.kg. «А чтобы не было сомнений в установлении рекорда, организаторы предварительно установили в студии видеокамеры, которые фиксировали происходящее в режиме онлайн. Поэтому сомневающиеся могли удостовериться в происходящем на сайте obondoru.kg и с помощью видеотрансляции по официальному каналу портала Youtube», — отметили диджеи.

Поклонники поддерживали ведущих «Кыргызстан Обондору» через свои страницы в соцсетях и сайт obondoru.kg. «А чтобы не было сомнений в установлении рекорда, организаторы предварительно установили в студии видеокамеры, которые фиксировали происходящее в режиме онлайн. Поэтому сомневающиеся могли удостовериться в происходящем на сайте obondoru.kg и с помощью видеотрансляции по официальному каналу портала Youtube», — отметили диджеи.

…

…

04.2015, 16:20

04.2015, 16:20 Руками во благо страны никто работать не хочет, все стремятся только сидеть в теплых кабинетах и болтать,болтать,болтать…

Руками во благо страны никто работать не хочет, все стремятся только сидеть в теплых кабинетах и болтать,болтать,болтать… 04.2015, 19:42

04.2015, 19:42 Дагы да кызыктуу программаларды алып чыксанар.Чыгармачылыгынар чыйрала берсин жаштар жана баарына адамкерчилик,жонокойлук,ыйман кааааалайм!!!!!!!!!!!!!!!

Дагы да кызыктуу программаларды алып чыксанар.Чыгармачылыгынар чыйрала берсин жаштар жана баарына адамкерчилик,жонокойлук,ыйман кааааалайм!!!!!!!!!!!!!!! Слушайте интернет-радио Кыргызстан Обондоры онлайн с помощью radioly.app. Слушайте любимые радиостанции на сайте radioly.app

Слушайте интернет-радио Кыргызстан Обондоры онлайн с помощью radioly.app. Слушайте любимые радиостанции на сайте radioly.app

0

0 0

0

Пожалуйста, убедитесь, локальная сеть совместима. для частоты сети вашей страны, нажмите здесь. Пожалуйста, свяжитесь с перевозчиком / поставщиком перед покупкой данного товара.

Пожалуйста, убедитесь, локальная сеть совместима. для частоты сети вашей страны, нажмите здесь. Пожалуйста, свяжитесь с перевозчиком / поставщиком перед покупкой данного товара. 0

0 Обратите внимание, что мы обычно не предоставляем бесплатную доставку при оптовых заказах DOOGEE X9 MINI, но оптовая цена будет большой сделкой.

Обратите внимание, что мы обычно не предоставляем бесплатную доставку при оптовых заказах DOOGEE X9 MINI, но оптовая цена будет большой сделкой.

Телефон X9 Mini имеет встроенное FM-радио. Встроенное FM-радио отлично подходит для прослушивания любимых радиостанций.

Телефон X9 Mini имеет встроенное FM-радио. Встроенное FM-радио отлично подходит для прослушивания любимых радиостанций.

Если вы обнаружили ошибку или что-то не так в приведенных выше спецификациях для Doogee X9Мини, тогда не стесняйтесь и сообщите нам о проблеме.

Если вы обнаружили ошибку или что-то не так в приведенных выше спецификациях для Doogee X9Мини, тогда не стесняйтесь и сообщите нам о проблеме. В состав Doogee X9 Mini входит множество элементов, среди которых пластик. Обратите внимание, что этот мобильный телефон доступен в следующих цветах: черный, белый.

В состав Doogee X9 Mini входит множество элементов, среди которых пластик. Обратите внимание, что этот мобильный телефон доступен в следующих цветах: черный, белый. Этот смартфон не имеет 64-битной архитектуры процессора.

Этот смартфон не имеет 64-битной архитектуры процессора.

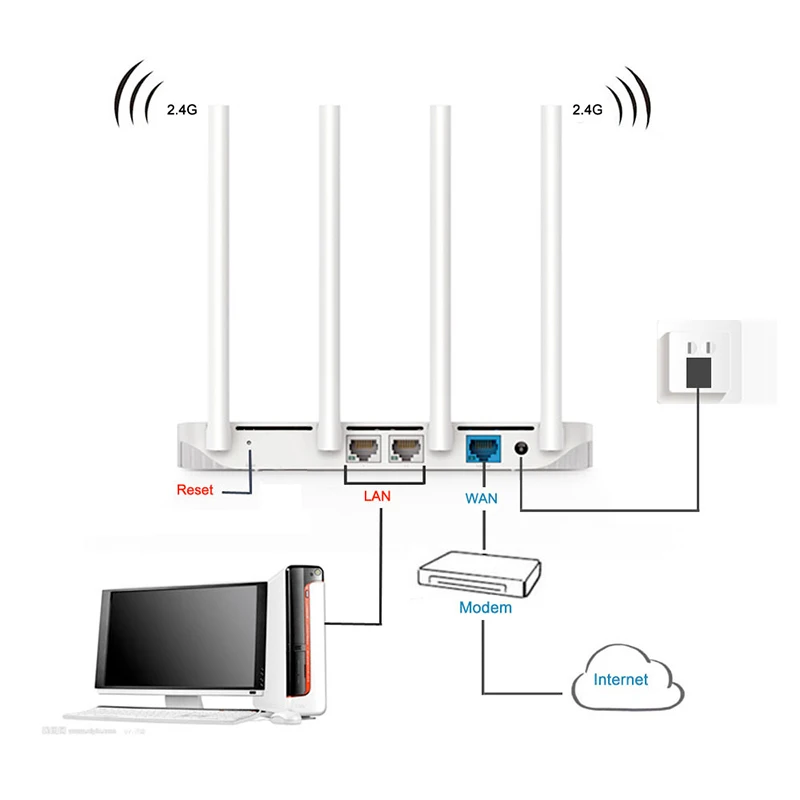

Переходим в пункт «Администрирование» — «Консоль». В консоли вводим команду «mount» для проверки подключенных к роутеру накопителей.

Переходим в пункт «Администрирование» — «Консоль». В консоли вводим команду «mount» для проверки подключенных к роутеру накопителей.

0.0.4_382_52290-geac6f28.trx. Пишем прошивку во второй раздел и ставим галочку о необходимости перезагрузки роутера и жмем на кнопку «прошивка» на китайском языке.

0.0.4_382_52290-geac6f28.trx. Пишем прошивку во второй раздел и ставим галочку о необходимости перезагрузки роутера и жмем на кнопку «прошивка» на китайском языке. 06_3.06.B.2.0-1_factory.bin для нашего mi3G роутера.

06_3.06.B.2.0-1_factory.bin для нашего mi3G роутера.

Но и эта прошивка очень стабильная и готовая к 24/7 работе.

Но и эта прошивка очень стабильная и готовая к 24/7 работе.

п. по роутеру, просто на всякий случай.

п. по роутеру, просто на всякий случай. ru/search/?text=как%20через%20putty%20подключиться%20по%20ssh

ru/search/?text=как%20через%20putty%20подключиться%20по%20ssh Если хочется прошивку от Padavan

Если хочется прошивку от Padavan bin to Bootloader …

bin to Bootloader … bin

bin 168.1.1

168.1.1 Дополнительные материалы

Дополнительные материалы 100 Мбит/с

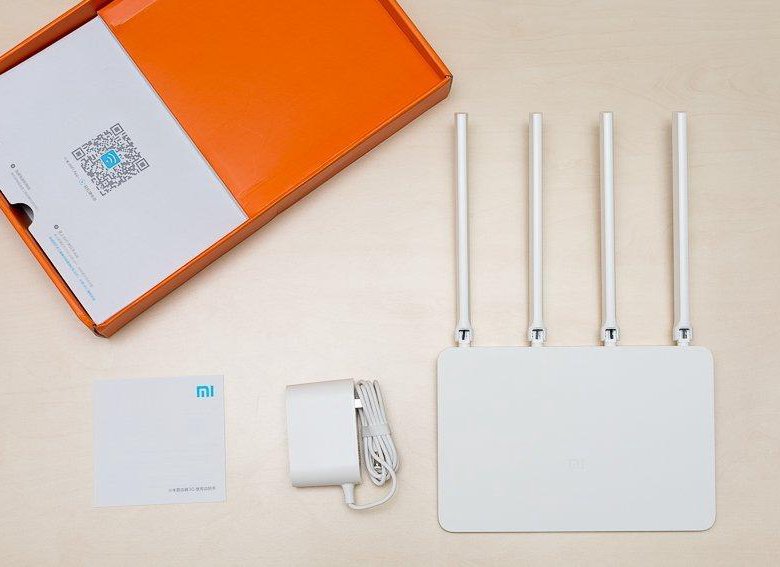

100 Мбит/с  Прежде чем покупать продукт Xiaomi, вы должны знать, что здесь часто продается версия, предназначенная для китайского рынка, которая не поставляется с англоязычным, не говоря уже о немецкоязычном руководстве по эксплуатации, а блок питания имеет NEMA- 1 (тип A) вилка. Таким образом, вам неизбежно понадобится адаптер ЕС, который есть в большинстве китайских магазинов.

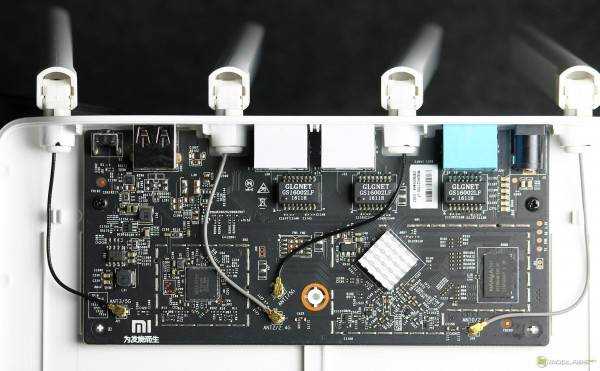

Прежде чем покупать продукт Xiaomi, вы должны знать, что здесь часто продается версия, предназначенная для китайского рынка, которая не поставляется с англоязычным, не говоря уже о немецкоязычном руководстве по эксплуатации, а блок питания имеет NEMA- 1 (тип A) вилка. Таким образом, вам неизбежно понадобится адаптер ЕС, который есть в большинстве китайских магазинов. Как и в предшественнике, используется процессор MediaTek MT7620A с тактовой частотой 580 МГц. Оперативной памяти тоже оставили 128Мб. Что изменилось, так это флэш-память, которая была увеличена с 16 МБ до 128 МБ.

Как и в предшественнике, используется процессор MediaTek MT7620A с тактовой частотой 580 МГц. Оперативной памяти тоже оставили 128Мб. Что изменилось, так это флэш-память, которая была увеличена с 16 МБ до 128 МБ. Требуются только имя WLAN, пароль и пароль администратора веб-интерфейса, которые можно установить индивидуально. Как только Xiaomi Mi WiFi Router 3 настроен, также должно быть установлено сетевое соединение, поэтому веб-интерфейс теперь можно перевести с помощью переводчика Google через браузер.

Требуются только имя WLAN, пароль и пароль администратора веб-интерфейса, которые можно установить индивидуально. Как только Xiaomi Mi WiFi Router 3 настроен, также должно быть установлено сетевое соединение, поэтому веб-интерфейс теперь можно перевести с помощью переводчика Google через браузер. Однако обе сети также могут быть разделены. Для шифрования доступны WPA, WPA2 и WPA + WPA2 Hybrid. Конечно, также можно указать канал, мощность сигнала и полосу пропускания. Каналы сети 2.4G варьируются от 1 до 13. Каналы сети 5G от 36 до 165.

Однако обе сети также могут быть разделены. Для шифрования доступны WPA, WPA2 и WPA + WPA2 Hybrid. Конечно, также можно указать канал, мощность сигнала и полосу пропускания. Каналы сети 2.4G варьируются от 1 до 13. Каналы сети 5G от 36 до 165.

0

0

250.178.14

250.178.14

Лучшие VPN никогда не страдают от утечек DNS

Лучшие VPN никогда не страдают от утечек DNS

Next. Finish.

Next. Finish.

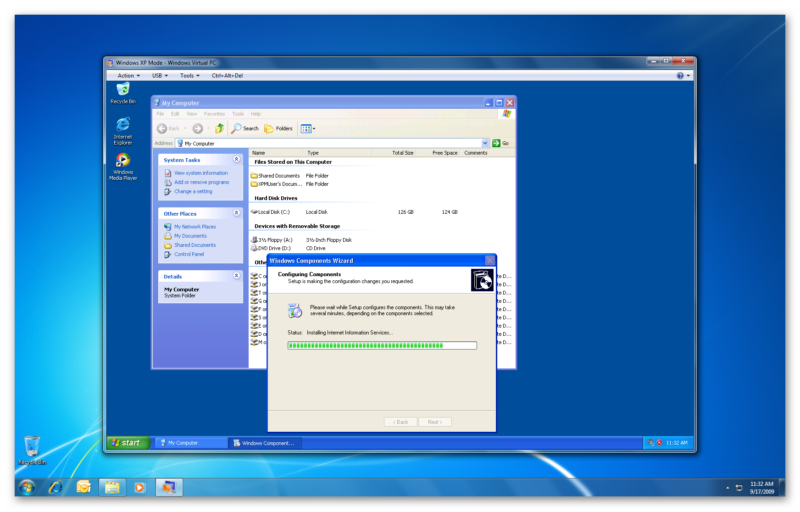

Конечно, не такой древней, как Windows XP. Но Windows 7 быстро приближается к дате окончания поддержки в январе 2020 года. В этот момент Microsoft прекратит выпуск публичных исправлений безопасности для Windows 7. Компании, использующие Windows 7, будут платить Microsoft за продолжение работы над исправлением операционной системы. Но эти исправления вряд ли достанутся публике.

Конечно, не такой древней, как Windows XP. Но Windows 7 быстро приближается к дате окончания поддержки в январе 2020 года. В этот момент Microsoft прекратит выпуск публичных исправлений безопасности для Windows 7. Компании, использующие Windows 7, будут платить Microsoft за продолжение работы над исправлением операционной системы. Но эти исправления вряд ли достанутся публике. 2.xx (бесплатно)

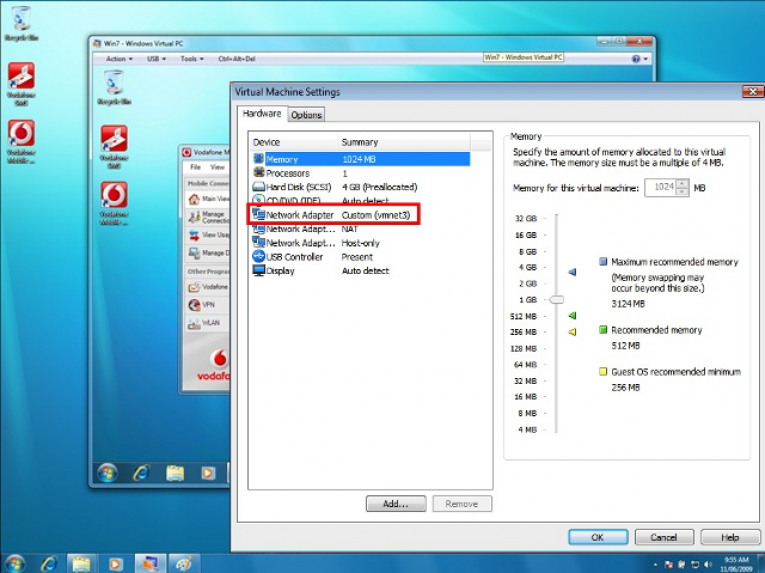

2.xx (бесплатно) В этом случае я выделяю 2048 МБ, что составляет 2 ГБ.

В этом случае я выделяю 2048 МБ, что составляет 2 ГБ. Если у вас многоядерная система, назначение дополнительного ядра ускорит работу виртуальной машины. В зависимости от аппаратного обеспечения вашей системы это может привести к снижению производительности хост-компьютера.

Если у вас многоядерная система, назначение дополнительного ядра ускорит работу виртуальной машины. В зависимости от аппаратного обеспечения вашей системы это может привести к снижению производительности хост-компьютера. После завершения процесса установки виртуальная машина Windows 7 автоматически перезагрузится.

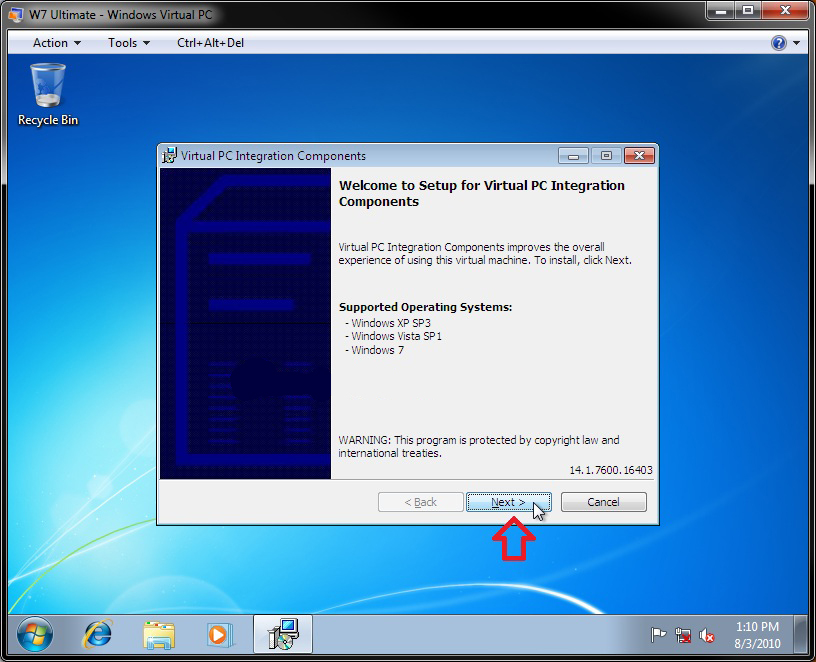

После завершения процесса установки виртуальная машина Windows 7 автоматически перезагрузится. Гостевые дополнения VirtualBox предоставляют вашей виртуальной машине лучшую интеграцию указателя мыши, использование общих файлов между хостом и клиентом, лучшую поддержку видео, общие буферы обмена и множество других удобных инструментов.

Гостевые дополнения VirtualBox предоставляют вашей виртуальной машине лучшую интеграцию указателя мыши, использование общих файлов между хостом и клиентом, лучшую поддержку видео, общие буферы обмена и множество других удобных инструментов. Но я думаю, что поздно лучше, чем никогда. Некоторые из новых функций Virtual PC включают в себя:

Но я думаю, что поздно лучше, чем никогда. Некоторые из новых функций Virtual PC включают в себя:

Когда Windows 7 и Virtual PC станут RTM, имена файлов и места загрузки могут измениться.

Когда Windows 7 и Virtual PC станут RTM, имена файлов и места загрузки могут измениться.

По сравнению со своим предшественником он обеспечивает более высокую скорость и упрощает интерфейс, в то же время…

По сравнению со своим предшественником он обеспечивает более высокую скорость и упрощает интерфейс, в то же время… Приложение полностью…

Приложение полностью… Однако, если вы все еще хотите играть музыку или научиться…

Однако, если вы все еще хотите играть музыку или научиться…