Доступ к заблокированному сайту | PhD в России

Реклама от Google

Если завтра наш сайт заблокирует Роскомнадзор…

Содержание

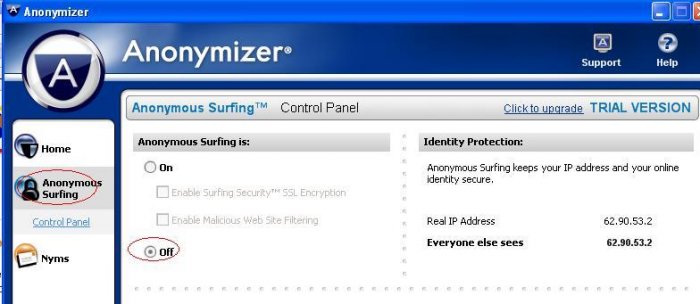

Если Вы попытаетесь зайти на сайт по ссылке или просто введете урл (адрес) в сети Интернет и увидев похожее «блокировочное оповещение» на экране монитора, обнаружите, что Интернет-провайдер по требованию Роскомнадзора заблокировал доступ к нему, то не нужно сдаваться. Застабилы именно этого и хотят. Если Вы не тупой пенс или домохозяйка с ожиревшими мозгами, то для доступа к заблокированным ресурсам воспользуйтесь бесплатные анонимайзерами, плагинами для браузеров и VPN-сервисами.

Бесплатные анонимайзеры

Желательно добавить в закладки и использовать не российские, а зарубежные сервисы, так как популярные отечественные анонимайзеры также могут быть с большой вероятностью заблокированы Роскомнадзором или не предоставлять доступ к «запрещенным сайтам», чтобы их не заблокировали.

Реклама от Google

Наиболее известный зарубежный анонимайзер http://anonymouse.org [заблокирован в РФ] доступен в англоязычной и германоязычной версиях. Бесплатная его версия позволяет просматривать любой сайт, который не подключен к протоколу https и любые веб-страницы, которые загружают не более 1,5K трафика. Если Вам нужно просматривать коммерческие сайты и социальные сети с большим объемом трафика, то можете воспользоваться платным вариантом этого сервиса.

Чтобы зайти на сайт с IP Google нужно использовать сервис гуглопереводчика https://translate.google.com Вбиваете урл сайта, кликаете на ссылку в окошке перевода и заходите на нужный вам сайт.

Другие доступные анонимайзеры:

- Zacebook – http://www.zacebookpk.com [заблокирован в РФ]

- VPN Browse – http://vpnbrowse.com [заблокирован в РФ]

- Change IP & Country – http://anonymizer.nntime.com

Встроенные бесплатные VPN в браузерах

Браузер Opera имеет встроенный VPN от Surfeasy — включите его при необходимости в настройках безопасности браузера :

Плагин для браузеров Google Chrome, Mozilla Firefox и iOs и Android (только для информации) [URL: https://browsec. com], после установки расширения справа от адресной строки браузера появляется кнопка расширения в виде глобуса — зеленого (расширение включено) или серого (выключено).

com], после установки расширения справа от адресной строки браузера появляется кнопка расширения в виде глобуса — зеленого (расширение включено) или серого (выключено).

Fri-gate [URL: https://fri-gate.org/ru/] для Google Chrome, Mozilla Firefox и Opera: после установки расширения справа от адресной строки браузера появляется кнопка расширения в виде треугольника — голубого (расширение включено) или серого (выключено). В Mozilla Firefox зайдите на заблокированный сайт, нажмите на кнопку плагина левой клавишей мыши, чтобы открыть меню, и добавьте его в список (способ 1) либо просто включите прокси для всех сайтов (способ 2). В Google Chrome и Opera в плагине включен собственный список сайтов, необходимо добавить свой список: правой клавишей мыши по значку плагина в браузере — Настройки; укажите название списка и добавьте его; нажмите на название списка и добавьте поочередно адреса.

Приложение SecurityKiss для браузеров, планшетов и смартфонов на Android и iOs (iPhone и iPad) [URL: https://www.securitykiss.com]: после установки необходимо запустить программу и нажать кнопку «Connect», через несколько секунд Вы увидите надпись «You are now in the encrypted tunnel», которая будет означать, что Вы успешно изменили свой IP-адрес и можете зайти на заблокированные сайты. Для отключения нажмите кнопку «Disconnect» — Вы снова будете подключаться со своим обычным IP-адресом.

Вместе с этим читают:

• Про блокировку телеги

• Аспирантские сайты

• Adblock на бложике

Анонимайзер онлайн. Лучшие бесплатные онлайн анонимайзеры 2020

Посоветуйте бесплатный онлайн анонимайзер.

Всем привет! Сегодня у нас обзор лучших бесплатных анонимайзеров. Если вы не можете зайти на заблокированные сайты с вашего региона или в вашей стране заблокирован определенный сайт, или вы по тем или иным причинам хотите скрыть свой IP-адрес вы можете воспользоваться онлайн анонимайзерами, то есть прокси серверами с помощью которых вы зайдете уже не под своим IP-адресом.

Это интересно: Как ловят преступников использующих телефон

В данном обзоре я расскажу про лучшие бесплатные онлайн анонимайзеры. Но перед тем как я начну обзор анонимайзеров, я хотел бы вкратце рассказать о том, что такое анонимайзеры и как их правильно выбрать.

Что такое Анонимайзер

Анонимайзер — это специальное средство, которое помогает пользователю скрыть информацию о себе или о своем компьютере от удаленного сервера. Оно может иметь вид специального сайта или отдельной программы, требующей установки на жесткий диск.

Принцип работы анонимайзера достаточно прост: при загрузке необходимой пользователю страницы он работает посредником, закачивая искомый сайт на свой сервер, с которого и осуществляется просмотр. При этом он подменяет данные о реально используемых браузере и IР-адресе, за счет чего и достигается анонимность.

Технически все это можно сделать и без подобной утилиты, если быть достаточно хорошо подкованным в понимании того, как работает Интернет, однако анонимайзер позволяет существенно упростить этот путь, что в первую очередь экономит время.

Более корректное название анонимайзера — анонимный прокси-сервер. Принцип его работы заключается в том, что через него проходит вся информация, которой пользователь обменивается с веб-сайтами.

Принцип работы веб-проксиИными словами, это посредник между сайтом и пользователем, при этом, что важно, провайдер не видит, какая именно страница просматривается, а фиксирует лишь те данные, которые предоставляет прокси-сервер. Конечно, сам факт использования такого посредника уже даст попять, что вы что-то скрываете, однако что именно — останется только между вами и прокси. Если провайдер закроет и анонимайзер, то всегда можно найти другой подобный, благо таковых очень много в Сети.

Виды прокси-серверов

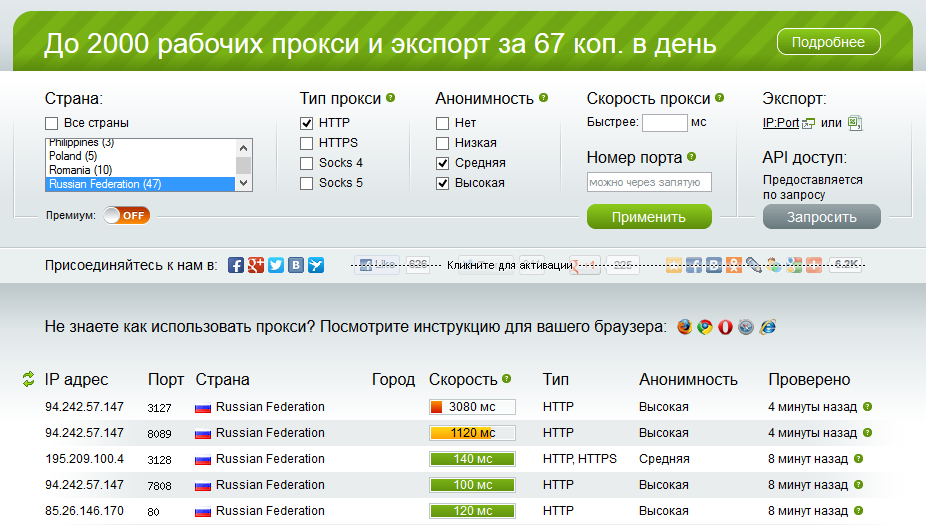

НТТР-ргоху — наиболее распространенный. Он может использоваться любыми программами, браузерами, почтовыми клиентами и т. д., если это предусматривается настройками. По умолчанию, если не указан тип прокси-сервера, то это всегда НТТР. Для поиска доступных НТТР-ргоху стоит воспользоваться бесплатной программой Ргоху Checker, которая проверяет списки прокси-серверов на доступность и анонимность.

По умолчанию, если не указан тип прокси-сервера, то это всегда НТТР. Для поиска доступных НТТР-ргоху стоит воспользоваться бесплатной программой Ргоху Checker, которая проверяет списки прокси-серверов на доступность и анонимность.

SOCKS-ргоху — специальный тип сервера, который предусматривает не только поддержку браузеров, но и определенных программ, настроенных на него напрямую (например, всеми когда-то любимая аська). Отличие от предыдущего универсального типа в том, что серверов SOCKS-ргоху намного меньше и настраиваться на них необходимо напрямую, указывая конкретную версию (SOCKS 4 или SOCKS 5), что в итоге дает свой собственный выделенный анонимный сервер. В Сети можно как отыскать бесплатные SOCKS-сервера, так и настроить свой собственный, если есть в наличии удаленный компьютер (для особых умельцев), либо купить на сайтах, которые предоставляют подобные услуги.

Анонимные серверы CGI-ргоху — наиболее популярные и удобные для использования, так как не требуют никаких особых настроек браузера и использования специальных программ. Они имеют вид обычной веб-страницы с полем для ввода адреса требуемого сайта. При этом открывшаяся в вашем браузере страница будет иметь не оригинальный, а сгенерированный CGI-адрес.

Анонимность CGI-прокси

Пользуясь CGI ргоху, следует учитывать и его тип анонимности.

- Прозрачные — не являются анонимными, показывают реальный IР пользователя, но при этом указывают, что он используется сервером-посредником для просмотра сайтов.

- Анонимные — подтверждают использование сервера-посредника, однако же IР клиента скрывают.

- Искажающие — совершенно закрытые CGI-ргоху, которые удаленному веб-серверу предоставляют неправильные IР-адреса, сгенерированные ими самими или «стянутые» у другого клиента.

- Полностью анонимные — удаленный вебсервер не получает никакой информации по поводу использования CGI-ргоху, как и IР клиента, но при этом «считает», что работает с ним напрямую.

Такое внимание именно к CGI-ргоху с моей стороны обусловлено тем, что они обладают лучшими возможностями с точки зрения фильтрования информации. Они могут запрещать cookie-файлы или оставлять их у себя, запрещать выполнение активных скриптов на странице (что спасает в том числе и от контекстной рекламы), шифровать адрес URL, к которому обращается пользователь, не давая возможности определить, какой сайт посещался, а также то, что это происходило посредством прокси-сервера. Таким образом, можно констатировать, что CGI-ргоху выполняют и своего рода защитные функции.

Как выбрать онлайн анонимайзер

При выборе онлайн анонимайзера нужно учесть много факторов. Главными параметрами, влияющими на выбор анонимайзера, являются скорость работы сервиса и поддержка нужных пользователю интернет сайтов. При нестабильной работе и плохой скорости использование анонимайзера перестает быть комфортным, что противоречит основному принципу – удобство.

Кроме удобства и скорости не нужно забывать и о факторе доверия сервиса. Все онлайн сервисы могут располагать личным данным пользователя: логины, пароли, IP-адреса и т.д., поэтому в выборе веб-прокси в первую очередь советую учитывать репутацию и возраст сервиса.

Некоторые сайты могут блокировать трафик с анонимайзеров. Для противодействия анонимайзерам используются такие утилиты как: Snort и Suricata.

Лучшие бесплатные анонимайзеры

На просторах Интернета можно отыскать бесчисленное множество различных сайтов CGI-анонимайзеров, многие из которых работают лишь некоторое время, а после становятся недоступны. Поэтому рекомендованный список окажется коротким.

Однако вы можете быть уверены в нем. Хотя на самом деле, если вам есть что скрывать, стоит пользоваться специальными утилитами, лучше платными, — так вы точно будете спокойны за свою конфиденциальность.

Все перечисленные анонимайзеры предоставляют возможность перейти на любой заблокированный сайт либо предлагают значительные дополнительные настройки, которые становятся доступны после регистрации или покупки самой программы.

Ввиду того, что русские провайдеры часто закрывают доступ к самим CGI прокси, то советуем обратить больше внимания на зарубежные анонимайзеры.

Anonymouse

Anonymouse — старейший анонимайзер (существуете 1997 года) с простейшим интерфейсом.

Бесплатный онлайн анонимайзер AnonymouseКроме посещения сайтов позволяет заходить анонимно на почту и просматривать новости.

Kproxy

Kproxy — существует с 2005 года. Доступен для любого пользователя в абсолютно бесплатной версии программы-клиента, которая может быть установлена на ПК.

Бесплатный онлайн анонимайзер KproxyKProxy предлагает браузерное расширения для Chrome и Firefox. Расширение позволяет маршрутизировать трафик через один из 10 серверов компании.

Также существует про версия KProxy (10 долларов США в месяц), которая обеспечивает большую пропускную способность и удаляет рекламу.

New IP Now

New IP Now — удобный сайт, который предлагает самостоятельно выбрать подложный IР адрес, а также указывает пользователю его собственный.

Oнлайн анонимайзер New IP NowПлатная версия, как и в любом другом случае, обещает намного больше различных возможностей.

BlewPass

BlewPass — тоже простой по дизайну и в использовании анонимайзер, предоставляющий помимо поиска минимальный выбор настроек прокси по желанию клиента.

Aнонимайзер BlewPassBlewPass предлагает пользователям выбор из четырех серверов: США (Феникс), Канада (Квебек), Франция (Рубе) и Польша (Варшава).

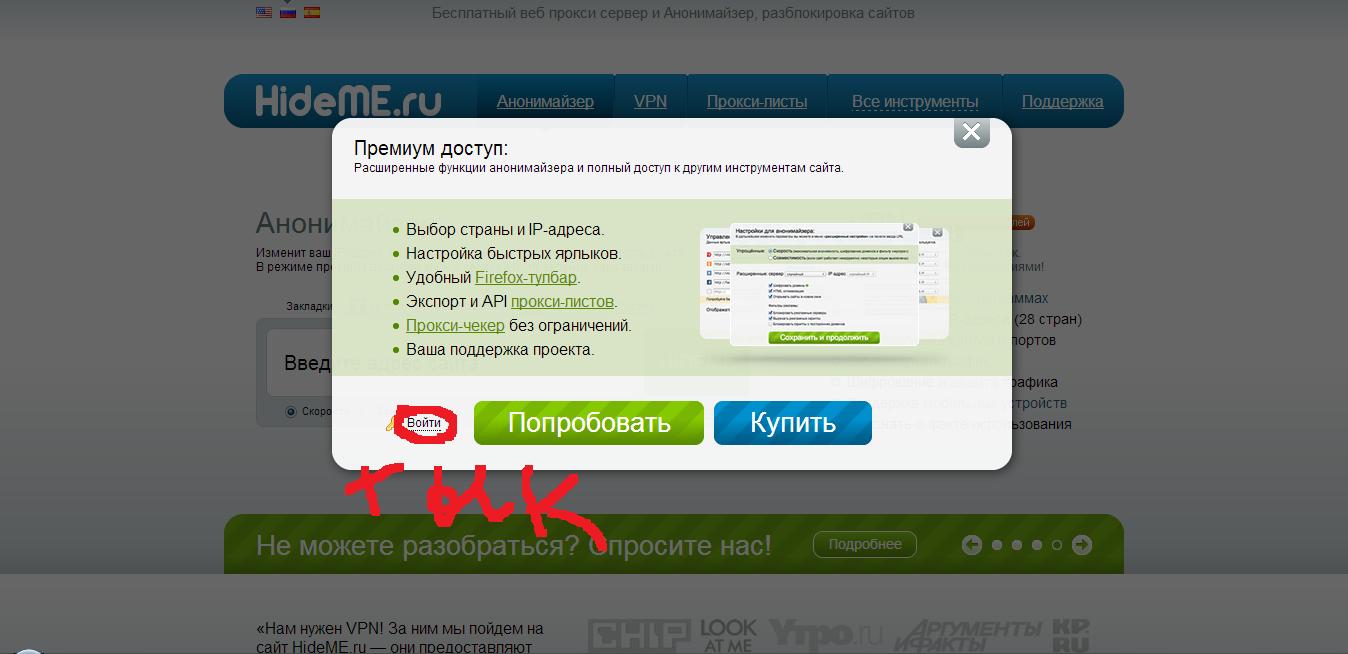

Hide Me

Hide Me — известный поставщик VPN, но компания также предлагает бесплатный анонимайзер. Доступны сервера в США, Нидерландах и Германии.

Дополнительные настройки позволяют блокировать файлы cookie, шифровать URL-адреса, шифровать страницы, удалять скрипты и удалять объекты.

11proxy

11proxy на данный момент располагает только одним сервером в США. Дополнительные настройки дают возможность шифровать страницы, блокировать файлы cookie и блокировать скрипты.

11proxy доступен по разным адресам: Dacd.win, ProxyEuro и 789proxy.

VPNBook

Существует не так много бесплатных VPN-сервисов, но VPNBook определенно является одним из лучших. Его бесплатный анонимайзер тоже неплохой и прекрасно справляется со своей работой.

Имеются сервера в США, Канаде, Великобритании и Франции.

Hide My Ass

Другой известный VPN-провайдер Hide My Ass также предлагает бесплатный анонимайзер. Он имеет два сервера в США (Нью-Йорк и Сиэтл), а также по одному серверу в Великобритании, Германии, Нидерландах и Чехии.

Доступны три дополнительных параметра: шифрование URL, запрет куки-файлов и блокировка скриптов.

Boom Proxy

Домашняя страница онлайн-анонимайзера Boom Proxy не может похвастаться красивым дизайном, но при этом сайт работает не плохо, страницы открываются быстро.

На данный момент доступен только один сервер, но есть ряд дополнительных опций. Вы можете зашифровать адрес, зашифровать страницу, запретить куки-файлы и удалить скрипты и объекты.

Dontfilter

Dontfilter — анонимайзер без излишеств. Есть только один сервер и несколько дополнительных опций, которые можно видеть на скрине и стандартны для большинства бесплатных онлайн-анонимайзеров.

Разумеется, подход без излишеств также означает, что сайт-анонимайзер прост в использовании; просто введите URL-адрес и нажмите «Go».

FilterBypass

FilterBypass предлагает обычный выбор настроек. Вы можете зашифровать адрес, запретить сохранение куки-файлов и скриптов.

Прокси использует 128-битное SSL-соединение.

ProxySite

ProxySite размещается в гигабитной сети, поэтому вам гарантируется высокая скорость. Он предлагает 11 серверов в США и 10 в Европе. Все сервера ProxySite используют SSL-соединения.

Компания также предлагает премиальный VPN-сервис.

SnoopBlocker

SnoopBlocker — предоставляет расширенные настройки поиска, которые пользователь может выбирать сам. Позволяет разрешать/блокировать JavaScript и ActiveX.

Позволяет разрешать/блокировать JavaScript и ActiveX.

php-proxy

PHP-proxy — зарубежный бесплатный онлайн анонимайзер, сервер которого находится в Болгарии . У сервиса есть 2 вкладки и несколько настроек.

Бесплатный анонимайзер PHP-proxyЗаходим на сайт. Вводи в адресной строке адрес сайта на которой не можете или не хотите зайти с обычного браузера. Нажимаем на кнопку Go

Так же работают все остальные онлайн анонимайзеры.

Ninja Cloak

Ninja Cloak — обычный CGI ргоху, предлагающий почувствовать себя ниндзя-невидимкой.

Бесплатный CGI прокси Ninja CloakАльтернатива анонимайзеру

Tor — это не сайт-анонимайзер, но всегда имеет смысл упомянуть его в таких статьях. Тор использует луковичную маршрутизацию трафика и не смотря на то, что его главное предназначение анонимность он также может быть использован в качестве анонимайзера для доступа на заблокированные сайты. Но имейте ввиду, что некоторые сайты блокируют трафик, выходящий из Tor.

Цепочка анонимайзеров

Все перечисленные и неупомянутые (а их сотни и сотни) CGI ргоху-серверы можно использовать и для построения прокси-цепочек, что позволит лучше замести следы. Вряд ли вам это будет необходимо (вы же не террорист, верно?), но в случае чего проделайте такие манипуляции: введите в окошко для УРЛ не искомый адрес, а адрес другого анонимайзера, проделайте это действие несколько раз, используя различные другие веб-страницы, и только после всего этого вводите необходимую вам ссылку. Созданная таким образом цепочка искаженных IР и разнородных данных заметно затруднит слежку за вашими интернет-похождениями.

Для получения дополнительной информации ознакомьтесь с нашей статьей о других способах анонимности в интернете.

Рейтинг анонимайзеров 2018, VPN-сервисы, обход блокировок Telegram

1. Дайте свою оценку темпам роста рынка анонимайзеров в России за последние три года. Что этому способствует и в чем основные риски развития этого рынка?

Что этому способствует и в чем основные риски развития этого рынка?

Рынок услуг сервисов анонимизации за последние годы вырос достаточно заметно. Причин этому несколько: появление в списке заблокированных ресурсов, которыми российские граждане продолжают пользоваться (такие, например, как социальная сеть LinkedIn) и повышение общей медиаграмотности пользователей. Известно, например, что публичные сети не рекомендуется использовать для совершения финансовых операций или работы с персональными данными. Чтобы обезопасить себя, используются виртуальные частные сети (в первую очередь не для того, чтобы скрыть информацию о положении пользователя, а для того, чтобы обеспечить шифрование трафика).

Сегодня в России около четверти пользователей интернета (примерно 22 млн человек) используют VPN-сервисы и анонимайзеры. Число таких пользователей постоянно растет.

Согласно отчету GlobalWebIndex по итогам второго квартала 2017 года, основной причиной для использования VPN среди российских пользователей был доступ к торрент-сайтам для скачивания контента. На самом деле интерес к качественному цифровому контенту — глобальная тенденция: главным побуждающим мотивом пользователей VPN во всех регионах, за исключением Северной Америки, является получение развлекательного контента. Североамериканские пользователи VPN-сервисов в первую очередь озабочены защитой своей анонимности. Еще одним мотивирующим фактором оказалось получение доступа к социальным сетям и другим ресурсам, ограничения на которые в офисных сетях могут быть наложены работодателем. Таким образом, мотивацией к использованию VPN является вовсе не желание получить доступ к незаконной информации, а стремление к безопасности и доступ к развлекательному контенту.

Многие рассматривают VPN лишь как средство обхода ограничений и получения доступа к заблокированным сайтам с незаконно размещенной информацией, но эти сервисы также позволяют решить намного более важные задачи — от создания зашифрованных каналов для обмена информацией до защиты конфиденциальных личных и финансовых данных пользователей в незащищенных сетях общего доступа. Поэтому правильнее, на мой взгляд, говорить не о рисках развития рынка VPN, а о тех возможностях, которое это развитие предоставляет.

2. Какие сервисы являются альтернативой для VPN? В чем они проигрывают им, а в чем превосходят?

Альтернативой платным сервисам VPN считаются специальные плагины в браузерах, выполняющие ту же функцию на базе инфраструктуры вендора, сеть TOR, а также собственные VPN, которые частные и корпоративные пользователи организуют на базе размещенного в дата-центрах оборудования или публичных облаков. Преимуществом браузеров является отсутствие платы, собственных решений — независимость от внешних обстоятельств, а TOR — высокая защищенность, но в то же время у них есть и ряд недостатков. TOR запрещен в целом ряде стран, и при большом количестве обращений сервис существенно замедляет соединение, браузеры зачастую блокируют запрещенные ресурсы так же, как и операторы связи, а для настройки собственного VPN требуются специальные технические знания.

Все зависит от того, какие цели преследует пользователь. Если нужно посмотреть сайт, который был доступен недавно, а сегодня доступ к нему закрыт, часто бывает достаточно воспользоваться Google-кешем, который сохраняет резервные копии веб-страниц. Зайти на заблокированный сайт можно и с помощью прокси-сервера, который также скрывает IP пользователя и может быть использован в целях анонимного доступа. Для сокрытия IP и обхода блокировок можно использовать браузер Tor. У каждого и этих способов есть свои преимущества и недостатки: Tor, например, может сильно замедлить скорость загрузки страниц, т. к. трафик передается через несколько независимых серверов в разных точках земли в зашифрованном виде. Прокси-сервер в большинстве случаев бесплатен в использовании, но он не защитит трафик от перехвата, и информация о нем может быть передана кому угодно.

Зайти на заблокированный сайт можно и с помощью прокси-сервера, который также скрывает IP пользователя и может быть использован в целях анонимного доступа. Для сокрытия IP и обхода блокировок можно использовать браузер Tor. У каждого и этих способов есть свои преимущества и недостатки: Tor, например, может сильно замедлить скорость загрузки страниц, т. к. трафик передается через несколько независимых серверов в разных точках земли в зашифрованном виде. Прокси-сервер в большинстве случаев бесплатен в использовании, но он не защитит трафик от перехвата, и информация о нем может быть передана кому угодно.

3. Каким образом, по вашему мнению, будет в дальнейшем развиваться ситуация с государственным регулированием? Останутся ли на рынке решения, обеспечивающие конфиденциальность и анонимность пользователей?

Если мы говорим о регулировании анонимайзеров, то нужно дождаться, когда к закону будут приняты соответствующие подзаконные акты и он начнет работать в полную силу. Надо заметить, что закон не запрещает использование анонимайзеров. Он предписывает им исключить из выдачи ссылки на ресурсы, включенные в реестр запрещенных сайтов Роскомнадзора. И с большой степенью вероятности найдутся такие VPN-сервисы, которые согласятся исполнять установленные законом требования. По крайней мере, еще во время обсуждения законопроекта некоторые сервисы с российскими корнями заявляли о готовности исполнять данный закон.

Что касается общей ситуации с регулированием интернет-сферы, то мы, к сожалению, вынуждены констатировать, что пока оно продолжает развиваться в ограничительно-запретительной парадигме, несмотря на открыто высказываемую в отрасли позицию о том, что подобный подход к регулированию существенно тормозит развитие цифровой экономики в России.

4. Какова вероятность, что признанный невостребованным закон о блокировке VPN и анонимайзеров актуализируется в связи с возможной блокировкой Telegram и общественным резонансом?

Такие решения будут на рынке всегда, так как технически создать VPN-службу несложно. Поскольку полностью запретить такие сервисы практически невозможно, и, по всей вероятности, задачи государственного регулирования будут сводиться к тому, чтобы предотвратить их широкое использование, а не запрет. Об этом наглядно говорит опыт Китая — там новые службы VPN, дающие доступ к запрещенным в стране Facebook или Google, появляются каждый месяц. Пока им пользуются несколько человек, сервис не привлекает внимания, но как только он набирает популярность, власти его блокируют.

Закон в настоящий момент является действующим. То, что он до сих пор фактически не исполняется, связано по большей части с отсутствием у Роскомнадзора рычагов давления на большинство VPN-сервисов и готовых технических решений для блокировки за неисполнение закона. Но они могут появиться с принятием соответствующих подзаконных актов. Рано или поздно такие акты должны появиться. Станет ли ситуация с Telegram катализатором этого процесса — сказать сложно. Все будет зависеть от того, как будут развиваться события после принятия окончательного судебного решения о блокировке сервиса.

5. Каковы перспективы использования персональных VPN-серверов, создаваемых пользователями под себя?

Для того чтобы настроить личный VPN-сервер, нужно обладать определенным уровнем технических знаний и навыков. Даже несмотря на то, что в интернете можно найти больше количество инструкций по созданию собственного VPN, это не может быть массовым решением. Обычные пользователи в основной массе скорее предпочтут использовать уже существующие VPN-сервисы, чем разбираться в тонкостях технических настроек. Хотя, конечно, у частных VPN, особенно бесплатных, есть свои минусы. В частности, существует риск передачи данных пользователей третьим лицам для обеспечения монетизации сервиса.

Даже несмотря на то, что в интернете можно найти больше количество инструкций по созданию собственного VPN, это не может быть массовым решением. Обычные пользователи в основной массе скорее предпочтут использовать уже существующие VPN-сервисы, чем разбираться в тонкостях технических настроек. Хотя, конечно, у частных VPN, особенно бесплатных, есть свои минусы. В частности, существует риск передачи данных пользователей третьим лицам для обеспечения монетизации сервиса.

6. Для чего VPN-решения используются в корпоративной среде? Есть ли здесь восходящий тренд?

Практика создания собственных сервисов VPN имеет давнюю историю и широко распространена в корпоративной среде. В первую очередь это необходимо для того, чтобы обеспечить защищенную передачу данных — рабочей почты, финансовых транзакций, электронного документооборота. Использование VPN для корпоративных нужд слабо зависит от регуляторной среды, так как предназначен для решения совершенно других задач.

Перспективы VPN-сервисов, создаваемых пользователями «под себя», невелики: какое-то количество энтузиастов действительно займется этим вопросом. Однако такая работа требует серьезной технической подготовки, и общее количество таких сетей вряд ли будет заметным.

В корпоративных ИТ-решениях использование VPN в основном связано с обеспечением безопасности внутренних сетей компаний. VPN-сервисами уже давно пользуются компании, работающие в банковской и финансовой сферах, а также организации, стремящиеся обеспечить защиту своих коммерческих секретов и конфиденциальных данных. VPN-сервисы позволяют компаниям создавать зашифрованные каналы для обмена корпоративными данными, что затрудняет доступ к ним третьих сторон за пределами частных VPN-сетей. Развитие компьютерных технологий приводит к росту количества данных, которые хранятся и передаются с помощью интернет-каналов, что, в свою очередь, приводит к росту компаний, которые используют VPN для защиты своих данных. Немаловажную роль также играет рост числа киберпреступлений, направленных на корпоративный сектор, который мы наблюдаем в последние годы.

VPN-сервисы позволяют компаниям создавать зашифрованные каналы для обмена корпоративными данными, что затрудняет доступ к ним третьих сторон за пределами частных VPN-сетей. Развитие компьютерных технологий приводит к росту количества данных, которые хранятся и передаются с помощью интернет-каналов, что, в свою очередь, приводит к росту компаний, которые используют VPN для защиты своих данных. Немаловажную роль также играет рост числа киберпреступлений, направленных на корпоративный сектор, который мы наблюдаем в последние годы.

Закон об анонимайзерах вступил в силу. Что о нем нужно знать?

Автор фото, Silas Stein/DPA/TASS

Подпись к фото,Владельцев VPN-сервисов и «анонимайзеров» обязывают закрывать доступ к запрещенным сайтам

В России 1 ноября вступил в силу закон, обязывающий владельцев VPN-сервисов и так называемых анонимайзеров закрывать доступ к запрещенным сайтам.

В новом законе затрагиваются все известные инструменты обхода блокировок и достижения анонимности в интернете, в том числе расширения для браузеров и анонимный браузер Tor. Президент Владимир Путин подписал пакет поправок в июле 2017 года.

«В России есть 25-30 проксирующих и VPN-сервисов, популярных у населения. Среди них — cameleo.ru, 2ip.ru и другие. Они все выразили готовность исполнять закон», — сказал изданию РБК глава Роскомнадзора Александр Жаров.

При этом он признал, что есть еще сотни тысяч мелких VPN-сервисов, блокировать которые значительно сложнее. «Но закон ориентирован в первую очередь на наиболее популярные у граждан сервисы», — отметил Жаров.

Многие пользователи опасаются, что запрет ужесточит интернет-цензуру в России. Правозащитная организация Amnesty International после подписания закона заявила, что поправки стали «серьезным ударом по интернет-свободе» в России.

Как будет работать новый запрет?

Для исполнения поправок в России запускается федеральная государственная информационная система (ФГИС). По запросу полиции Роскомнадзор будет определять провайдеров, которые предоставляют доступ к VPN-сервисам и анонимайзерам.

От провайдеров потребуют подключиться к ФГИС и предоставить данные о владельце анонимайзера, который также будет должен подключиться к системе. После этого от владельца сервиса потребуют закрыть доступ к сайтам, внесенным в список запрещенных. Если владелец откажется — анонимайзер заблокируют.

В поправки включены также ограничения для поисковиков. Если сервисы будут показывать ссылки на сайты из реестра запрещенных, их будут штрафовать.

Готовы ли к новому закону владельцы анонимайзеров?

Роскомнадзор сообщил 31 октября, что регулятор завершает тестирование системы взаимодействия с владельцами анонимайзеров.

При подготовке к вступлению в силу запрета сотрудники Роскомнадзора встретились с участниками рынка и объяснили, как будут работать поправки.

«В целом тестирование прошло успешно. В нем приняли участие: «Лаборатория Касперского», Opera Software AS, Cameleo, 2ip, Mail.ru, Яндекс, Спутник, — сообщили Би-би-си в ведомстве. — Тестирование предполагало подключение к ФГИС (для получения перечня заблокированных интернет-ресурсов), в том числе в автоматизированном режиме, а также запуска механизма фильтрации для пользователей заблокированных сайтов».

Удастся ли заблокировать Tor?

Полностью закрыть доступ к Tor у Роскомнадзора не получится. Этот браузер использует не только открытые сетевые адреса, но и закрытые, которые заблокировать почти невозможно. Их Tor выдает по запросу пользователя.

Заблокировать Tor пытается Белоруссия. По состоянию на декабрь 2016 года цензоры добавили в черный список около 6 тыс. из 7 тыс. публичных адресов Tor, действующих по всему миру.

из 7 тыс. публичных адресов Tor, действующих по всему миру.

Численность пользователей непубличных сетевых адресов в этой стране после начала блокировки выросла с 250 человек до 3 тысяч человек, сообщало «Европейское радио для Белоруссии». В то же время количество пользователей публичных адресов упало с 3 тысяч до 2,6 тысячи человек.

Какие могут быть побочные эффекты

Ассоциация европейского бизнеса в октябре предупредила, что под новый запрет могут попасть корпоративные VPN-сервисы, которые используются в производственных целях.

Запрет не распространяется на такие VPN-сервисы, но эксперты отмечают, что отличить корпоративную сеть от публичной невозможно.

Также неясно, как будет работать закон в случае с Google и Apple, в магазинах которых продают VPN-сервисы сторонних разработчиков. Руководитель проекта «Роскомсвобода» Артем Козлюк говорил ранее, что Роскомнадзор пытается договориться с Google и Apple, чтобы они удаляли такие сервисы из своих магазинов.

В Роскомнадзоре Би-би-си сообщили, что не испытывают сложностей в работе с Google и Apple. «Мы давно взаимодействуем в части удаления противоправных приложений из этих сторов», — отметил регулятор.

Что с Крымом

Запрет анонимайзеров неблагоприятно скажется на жителях Крыма и Севастополя, предупреждал гендиректор РОЦИТ Сергей Гребенников. На полуострове из-за санкций недоступны сервисы некоторых интернет-компаний.

Например, в Крыму не работают многие сервисы Google, Visa, MasterCard, PayPal. Жители полуострова получали к ним доступ через анонимайзеры и VPN.

«Половина жителей Крыма сейчас пользуется VPN-сервисами, потому что очень многие сайты им недоступны в связи с санкциями, и введение этого закона может на какое-то время оставить жителей Крыма без сервисов, которыми они привыкли пользоваться в ежедневном формате», — говорил Гребенников на заседании Госдумы в июне.

«Преступления совершаются не в интернете, а в офлайне, а интернет служит только способом. Необходимо преступников ловить в офлайне. Запреты, которые предлагается внести, приведут к тому, что разовьется Даркнет, то есть, мы продолжаем бороться с ветряными мельницами», — отмечал гендиректор РОЦИТ.

В нынешней редакции закона никаких исключений для граждан сделано не было, сказал Сергей Гребенников Русской службе Би-би-си. «Таким образом, единственный вариант для них — использовать корпоративный VPN или покупать и настраивать сервис самостоятельно», — добавил эксперт.

В Роскомнадзоре на этот счет отметили, что поправки не запрещают VPN-сервисы и анонимайзеры, а просто обязывают их владельцев закрывать доступ к заблокированным ресурсам.

Как НЕ СТОИТ использовать I2P и TOR / Хабр

Или, сказ о неожиданных способах раскрытия пользователей распределенных сетей-анонимайзеров.

Пользователи анонимных сетей и браузеров, вероятно, используют их для посещения преимущественно заблокированных/защищенных сайтов. При этом, далеко не все из них ожидают, что факт данного посещения останется анонимным. Если анонимность вас не беспокоит, то, дальнейшее содержимое статьи, скорее всего, вас не заинтересует.

Остальных же пользователей прошу под кат, где вы сможете ознакомиться с абстрактными рассуждениями начинающего параноика о том, как же пользователей анонимных браузеров можно раскрыть.

Заявление

Автор не несет никакой ответственности за приступы паранойи, которые могут возникнуть у вас в процессе чтения данной публикации. Ну, и, за достоверность сведений содержащихся в ней.

Векторы атаки

Мы не будем в наших рассуждениях вдаваться в тонкости функционирования перечисленных сетей и пытаться их взломать. Как известно, даже в самом совершенном средстве защиты узким местом является человек. Потому, мы поговорим о способах, которые работают в обход распределенных протоколов, эксплуатируют типичные ошибки пользователей, настроек или самого ПО.

Под деанонимизацией мы будем понимать раскрытие настоящего IP адреса пользователя.

Фингерпринтинг

Если пользователь использует один и тот же браузер для серфинга в обычной и «анонимной» сети, то его можно элементарно вычислить через отпечаток. Отпечаток сохраняется из «анонимной» сессии браузера, а, потом находится в базах данных отпечатков которые хранят миллиардами Google, Facebook и другие, в том числе, государственные, учреждения разных стран.

Способов снятия отпечатков много, и, все они известны, потому, не буду их здесь перечислять. Стоит использовать отдельный браузер для серфинга по «закрытому» интернету. И, даже там, желательно затирать историю после каждого использования.

Возможность доступа в обычную сеть

Пусть, вы используете отдельный браузер для серфинга в «закрытой» сети. Но, если из этого браузера сохраняется принципиальная возможность доступа в обычный интернет в обход «защищенной сети», то, сайт из onion/i2p домена может использовать эту возможность для вашей деанонимизации отправив запрос куда нужно. Это можно сделать через HTTP, DNS,WebRTC и т.п.

Чтобы этого избежать, — как минимум, запретите этому браузеру на Firewall все входящие и исходящие соединения на все IP кроме localhost и порта, на котором работает ваш анонимизирующий прокси.

Вы не сможете этого сделать, если ваш анонимайзер встроен в браузер и работает с ним в одном процессе.

Помимо этого, надо как-то убедиться, что ваш браузер, ни при каких обстоятельствах, не будет использовать API операционной системы для разрешения имен DNS и т.п..

Проверить последнее можно сформировав запрос через адресную строку параллельно просматривая трафик через wireshark или tcpdump.

Нестандартные протоколы

Ну, помимо http:// и https:// есть другие протоколы, в которых могут быть свои дыры. Например file:// и smb://, при помощи которых можно попытаться заставить ваш браузер/ОС отправить запрос по нужному адресу.

Все протоколы, кроме http:// https:// должны быть отключены в браузере намертво.

GPS координаты/микрофон/камера в браузере

Очевидно, но, можно очень просто и глупо спалиться.

Дыры в браузере

Это достаточно очевидная вещь, но, браузеры, это решето. Их надо регулярно обновлять. Но, и это вас не особо спасет. Рано или поздно появится новая дыра.

Браузерные плагины

Да. Будьте осторожны с плагинами к браузерам. В них могут быть уязвимости. Они могут видеть всё, что вы делаете, и, в некоторых случаях, могут отправлять данные на сторону.

Антивирусы

Ваш антивирус может вас деанонимизировать. Как?

Сайт в onion/i2p домене просто даст вам скачать уникальную страничку/файл. Браузер сохранит её на диске. Ваш антивирус, прежде чем сканировать ваш файл на «миллиард» существующих вирусов, может сначала поискать хэш этого файла в базе данных антивирусной компании, или, распределенной сети объединяющей всех пользователей. Тем самым, вы будете деанонимизированы.

Телеметрия ОС

Да. Возможно, ваша ОС имеет встроенный антивирус или средства телеметрии, которые тоже не гнушаются коллекционированием и отправкой хэшей ваших файлов в «облака».

Как быть

Рекомендую использовать изолированную от сети виртуальную машину, которая автоматом останавливается при обнаружении неожиданного трафика (отличного от tor|i2p) с её IP адреса.

Контроль должен быть внешним. Средствами другой ВМ или, лучше, другого физического хоста.

Рекомендую подход на основе трех видов трафика от виртуальной машины:

Зеленый — только доступ к I2P/TOR прокси, запущенном на ДРУГОЙ виртуальной машине. Сама ВМ принципиально не должна иметь возможности доступа в открытый интернет, и знать внешний IP пользователя.

Желтый — ранее проанализированный сторонний трафик, признанный допустимым. Он должен быть полностью заблокирован. Его «допустимость» означает, что мы не будем останавливать ВМ при его обнаружении, а просто заблокируем. Это, например, попытки Windows достучаться до Windows Update или отправить телеметрию.

(На всякий случай уточню, что упоминание тут ОС Windows в качестве гостя, скорее, шутка, нежели рекомендация.)

Красный — все остальное. Заблокировано полностью. Помимо этого, при обнаружении ВМ немедленно останавливается, а, запись трафика (которая непрерывно ведется средствами контроля) и состояния ВМ, — анализируется. По результатам, трафик либо признается «желтым», либо определяется его источник/дыра в системе. В последнем случае, если трафик не может быть гарантировано признан «желтым», рекомендую откатить ВМ к «заводским настройкам». Вообще, рекомендую откатывать к «заводским настройкам» после каждого использования.

Эту ВМ не стоит использовать для чего-либо, кроме серфинга в защищенных сетях. И, будьте осторожны с ключами лицензионного ПО, MAC адресами и серийными номерами железа, которые видит ОС этой ВМ. Ибо, все это можно успешно слить и через защищенную сеть не запустив механизмов автоматической остановки ВМ. По этой причине, крайне не рекомендую делать всё это на реальном железе.

Камеры/микрофоны в зоне досягаемости

Камеры — достаточно очевидная штука. Надеюсь, никто не догадается лазить по закрытым сайтам на камеру. Про микрофоны на других устройствах, — это не совсем очевидно, но.

Когда вы печатаете сообщение на «защищенный» сайт, — этот сайт (или вставленный туда скрипт) может замерять интервалы между нажатиями кнопок на клавиатуре.

Интересно, что эту информацию можно извлекать даже из защищенной/зашифрованной TCP/HTTPS сессии пользователя замеряя интервалы между IP пакетами.

Микрофон (например, в вашем мобильнике) в зоне досягаемости может делать то же самое. На основе этого можно составить специальный индекс, который, по аналогии с сервисом определения названия играющей в фоне музыкальной композиции, сможет определить, что печатаете сообщение именно вы.

Частично спасает отключение JS, но, клики мышкой при переходе по страницам никуда не исчезают, так что, держите микрофоны подальше от вашего рабочего места.

П.С. Хорошей вам паранойи, товарищи!

Зеркало в Вконтакте — войти в вк через другой сайт

— —Порой люди настолько вовлечены в процесс использования социальных сетей, что даже на работе отвлекаются от прямых обязанностей, желая просмотреть ленту новостей и прокомментировать запись. Чтобы отвадить сотрудников от подобных действий, работодатель внутри локальной сети блокирует доступ к ресурсу. Используя зеркало в Контакте, получится обойти запрет начальства и пользоваться соцсетью сколько захочется. Рассмотрим, что собой представляет подобный сервис и как им пользоваться, предоставим адреса наиболее популярных из них.

Что такое зеркало ВК

Зеркало – это веб-ресурс, который обеспечивает посещение сайта через другое доменное имя. Простыми словами при необходимости попасть на vk.com, анонимайзер отобразит нечто подобное: http://0s.nu.ozvs4y3pnu.nblu.ru. По итогу делается возможным обход блокировки сетевым администратором доменов социальных сетей.

Зеркала используют в своей работе веб-прокси. Его принцип действия достаточно прост: человек вбивает в адресную строку домен желаемого сайта, сервис загружает информацию к себе на сервер и отображает ее пользователю под другим адресом. Таким образом, удается достичь эффекта анонимности. Браузер пользователя не выполняет прямой запрос, вместо этого происходит замена адреса на тот, который не является заблокированным.

К преимуществам использования зеркал следует отнести простоту использования без установки дополнительного ПО. Однако анонимайзер обладает рядом недостатков: отсутствие возможности открытия сайтов со сложным кодом, а также низкая скорость работы виду большой нагрузки.

Адреса и обзор популярных зеркал

Чтобы войти в Контакт через другой сайт достаточно лишь посетить главную страницу одного из представленных ниже сервисов и вбить туда адрес социальной сети. Дальше следует выполнить вход в ВК и можно пользоваться ресурсом без ограничений.

Внимание! В адресной строке будет отображен адрес, отличный от привычного vk.com. Не нужно пугаться, благодаря этому и достигается обход блокировки.

Список зеркал VKontakte, которыми можно пользоваться абсолютно бесплатно:

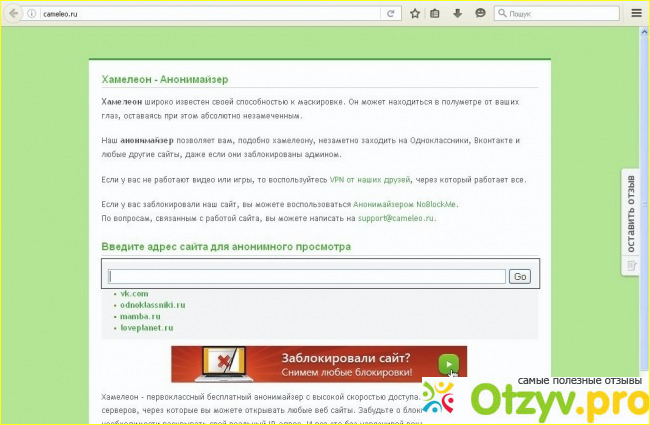

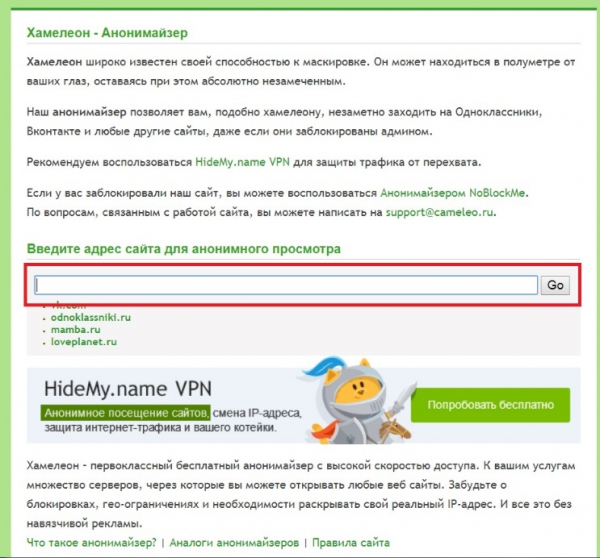

- https://cameleo.xyz/ – пожалуй, самый известный и популярный анонимайзер. На главной странице находится строка, куда следует вставить адрес нужного сайта. Для таких ресурсов как ВКонтакте, Одноклассники, Мамба и LovePlanet ниже находятся ссылки для быстрого доступа. Кликнув по «vk.com» произойдет переход на страницу социальной сети. Останется ввести логин и пароль для доступа к профилю.

- https://noblockme.ru/ – также популярное зеркало для обхода блокировок. На главной находится строка для адреса сайта, под ней – ссылки на быстрый доступ к ВКонтакте, ОК, Мой Мир и ЖЖ.

- https://www.vpnbook.com/webproxy – зарубежный анонимайзер использующий систему веб-прокси. Несмотря на англоязычный интерфейс проблем с использованием не возникнет. Следует ввести адрес в строку и кликнуть по кнопке «Go». Дополнительно можно выбрать, прокси какой страны использовать: США, Франция, Канада, Англия.

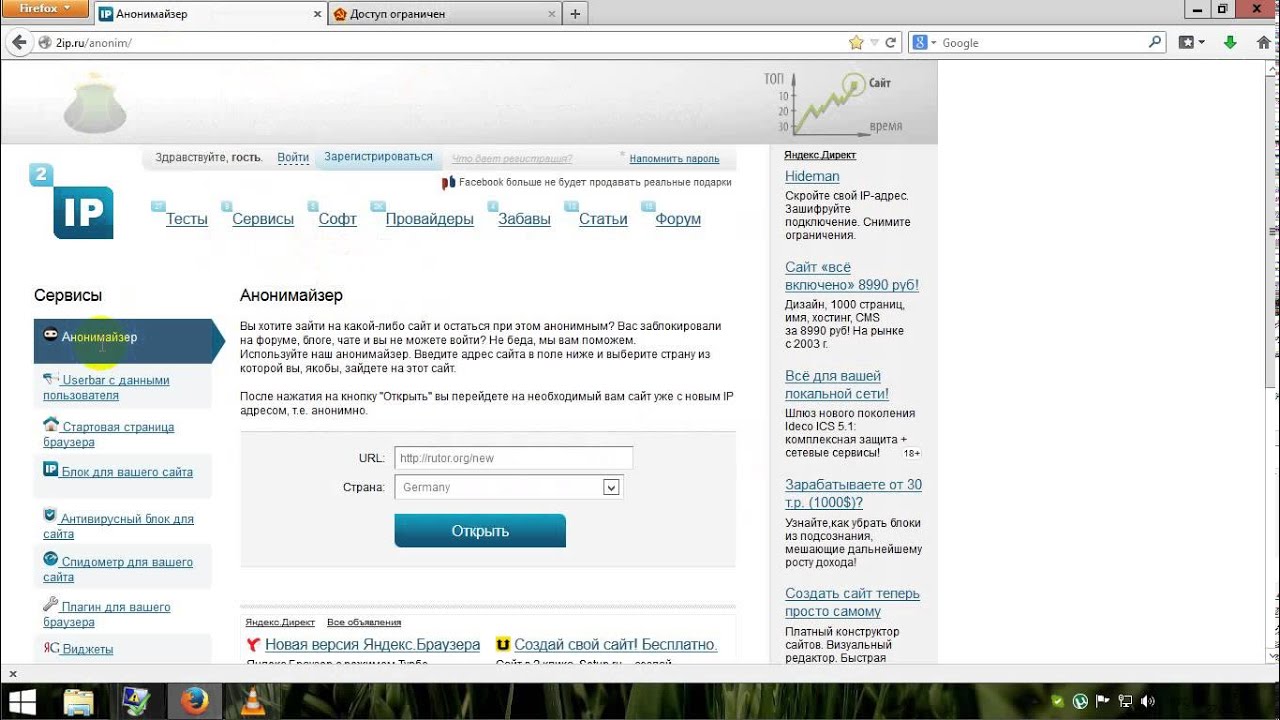

- https://2ip.ru/anonim/ – чтобы зайти ВК через этот сервис, необходимо в верхней строке вписать адрес, в нижней выбрать страну и нажать кнопку «Открыть».

- https://viaproxy.net/ – сравнительно новый сервис, отличающийся высокой скоростью работы. Через это зеркало доступ есть исключительно к ВК, ОК и YouTube. Чтобы посетить сайты нужно кликнуть по соответствующей ссылке на главной странице.

- http://anonim.in.ua/ – анонимайзер также предоставляет доступ к ограниченному числу сайтов, однако здесь их список гораздо шире. Переход в социальную сеть выполняется после клика на соответствующую иконку.

Даже если работодатель закрыл доступ к социальным сетям на рабочем месте – выход есть. Использование анонимайзера позволяет обойти запрет и пользоваться любимыми ресурсами в свое удовольствие. Главное – не попасться на глаза начальству и посещать ВК только в свободное от выполнения обязанностей время.

Похожие записи

Как обходить блокировки сайтов?. Инструкция | by Meduza | meduza: how it works

Это не новый текст, это копипейст карточки «Медузы», написанной несколько лет назад и постоянно обновляемой. Но поскольку есть страны, где «Медуза» заблокирована (привет, Казахстан и Узбекистан), то мы решили, что лучше выложить этот текст там, где его могут прочитать все.

Российские власти пытаются бороться с нежелательной информацией в интернете и контролировать интернет-компании. Они вносят в запретные списки отдельные страницы или целые сайты, причем часто доступ оказывается попутно ограничен и к другим, случайным ресурсам. Заставляют провайдеров блокировать и мессенджеры, которые не собираются предоставлять им переписку пользователей. Объявляют о вечной блокировке «пиратских» торрент-сайтов, стараясь замедлить скорость скачивания файлов.

Кроме того недостатки системы блокировок научились использовать интернет-активисты. Они вынуждают некоторых провайдеров ограничивать доступ к сервисам, которых нет в списке запрещенных.

Это оригинал, набравший за три года почти миллион просмотровПервая версия этой карточки была опубликована в 2014-м. Тогда текст касался только блокировки сайтов. С тех пор государство ужесточило контроль над интернетом.

Да. Можно устроить так, что ваш провайдер не будет знать, что вы посещается запрещенный сайт или используете заблокированный мессенджер. Для этого нужны специальные посредники: они помогут создать зашифрованные каналы связи с находящимися за границей серверами и перенаправить через них ваш интернет-трафик.

Это могут быть специальные сайты или серверы, расширения для браузеров или сами браузеры со встроенными функциями обхода блокировок, а также программы, которые подключают ваше устройство к защищенным сетям. Некоторые из них полностью бесплатны, за другие нужно платить деньги.

Могут, хотя сейчас это происходит очень редко. Но все может измениться после того, как в России будет принят закон о запрете обхода блокировок. Власти будут отыскивать таких посредников, предлагать им сотрудничать и самостоятельно ограничивать доступ к ресурсам из запрещенного списка, а в случае отказа — блокировать.

Даже в случае принятия такого закона блокировки можно будет обойти, правда сделать это будет немного сложнее. Инструкции на этот случай мы выделили желтым цветом.

Откройте веб-анонимайзер — это такой сайт, где достаточно ввести ссылку на конкретный материал, чтобы получить доступ к его содержанию. Есть много сайтов, предоставляющих такиеуслуги, их довольно легко найти. Вот, например:

Как и обычные веб-сайты такие анонимайзеры легко заблокировать. Некоторые уже оказались в черном списке по решению российских судов. Такой вариант подойдет как временное решение, но постоянно им пользоваться неудобно. В случае блокировки вам придется либо выяснять, на какой домен переехал ваш любый сервис, либо искать новый.

Тогда лучше воспользоваться специальными расширениями для браузеров вроде Browsec или Zenmate для Google Chrome и Mozilla Firefox. Или установите себе Opera — браузер со встроенным защищенным прокси-сервером. Следует учесть, что обходить блокировки сможет только тот браузер, для которого вы поставите расширение. Остальные приложения (вроде торрент-клиентов или мессенджеров) не смогут воспользоваться обходом блокировок.

Если авторы таких расширений не будут сотрудничать с властями, им придется играть в «кошки-мышки», постоянно меняя IP-адреса. Но для пользователей это будет выглядеть как простое автоматическое обновление расширений.

Есть. Это зарубежные VPN. Они пропускают через свои серверы весь ваш интернет-трафик и позволяют обойти блокировку для любого приложения, например, мессенджера, или справится с замедлением скачивания торрентов. К такой сети можно подключить стационарные компьютеры и ноутбуки, мобильные устройства и даже некоторые домашние роутеры. Все зависит от конкретного провайдера. Можете попробовать бесплатные сервисы Opera Free VPN (только мобильные устройства) или CyberGhost VPN.

Если владельцы VPN-сервисов согласятся сотрудничать с властями, то для обхода блокировок вам потребуется не один, а сразу два законопослушных VPN-провайдера. Первый позволит вам прикинуться иностранцем, из-за чего второй не будет применять к вам блокировки из российского черного списка. Кроме того, блокировки официально разрешат обходить корпоративным VPN, которыми пользуются сотрудники компании.

Для вас создана анонимная сеть Tor. Вы можете просто скачать специальный защищенный браузер и пользоваться им вместо обычного. Можете установить на флешку Tails или Subgraph OSи загрузить ее вместо вашей операционной системы. Как только вы выключите компьютер (в случае опасности — просто выдерните флешку), данные о ваших действиях в интернете бесследно исчезнут. Если не хотите постоянно перезагружаться ради заблокированных сайтов, но боитесь взлома браузера Tor, научитесь работать с виртуальными машинами и запускать операционную систему Whonix. Для самых осторожных предлагаем запускать Whonix внутри операционной системы Qubes OS, считающейся одной из самых безопасных.

Если под запрет попадает Tor, то власти могут заблокировать публичные узлы анонимной сети (так происходит, например, в Китае). В таком случае для подключения к сети и доступа к запрещенным сайтам вам придется использовать мосты (bridges). Их специально придумали для обхода таких блокировок.

В некоторых случаях можно. Ряд провайдеров хитрят и вместо полноценной блокировки с разрывом соединения с запрещенным сайтом лишь создают ее видимость. Например, они подменяют ответ запрещенного сайта собственным. Но такие упреждающие ответы провайдера можно попытаться отфильтровать и разблокировать весь свой трафик. Для этого вам, правда нужно знать, что такое dnscrypt и iptables, или попросить помочь разбирающегося в этом друга/подругу в настройке компьютера или домашнего роутера.

Нет, таких законов и законопроектов пока не существует.

manage-ai / anonymizer: анонимайзер для скрытия лиц и номерных знаков.

Чтобы улучшить конфиденциальность и упростить для компаний соблюдение GDPR, мы на сайте manage.ai

решили открыть исходный код нашего программного обеспечения для анонимизации и весов для модели, обученной на наших собственных наборах данных

для лиц и номерных знаков.

Чтобы каждый мог легко использовать эти веса в своих проектах, модель обучается с помощью

API обнаружения объектов Tensorflow.

Наш анонимайзер используется в проектах с некоторыми из крупнейших производителей и поставщиков автомобилей Германии,

но мы уверены, что есть еще много приложений.

Мы надеемся на широкое использование и будем рады услышать ваши отзывы.

Не стесняйтесь обращаться к нам с любыми вопросами по адресу [email protected].

Заявление об ограничении ответственности

Обратите внимание, что представленная здесь версия не идентична анонимайзеру, который мы используем с нашими клиентами. Модели довольно похожи,

но клей-код написан для простоты использования, а не для скорости.

По этой причине в этом репозитории не используются многопроцессорный код или пакетное обнаружение и размытие.

Эта версия нашего анонимайзера обучена обнаруживать лица и номерные знаки на изображениях, записанных с помощью датчиков, которые обычно используется в автономных транспортных средствах.Он не будет работать с изображениями низкого качества или в оттенках серого, а также не будет работать с рыбий глаз или другая экстремальная конфигурация камеры. Если есть большой спрос на модели, специально предназначенные для определенных конфигураций камер, мы можем решить открыть наш также более специализированные модели.

Примеры

Установка

Чтобы установить анонимайзер, просто клонируйте этот репозиторий, создайте новую среду python3.6 и установите зависимости.

Последовательность команд для всего этого

python -m venv ~ /.virtualenvs / анонимайзер источник ~ / .virtualenvs / анонимайзер / bin / активировать git clone https://github.com/understand-ai/anonymizer анонимайзер компакт-дисков pip install --upgrade pip pip install -r requirements.txt

Чтобы убедиться, что все работает должным образом, запустите набор тестов с помощью следующей команды

Выполнение тестовых случаев может занять несколько минут и зависит от вашего графического процессора (или процессора) и скорости интернета.

Некоторые тестовые примеры загружают веса моделей, а некоторые выполняют логический вывод, чтобы убедиться, что все работает должным образом.

Использование

Если вы хотите запустить модель на ЦП, убедитесь, что вы установили tensorflow вместо tensorflow-gpu в списке.

в файле requirements.txt .

Поскольку веса будут загружаться автоматически, все, что необходимо для анонимизации изображений, — это запустить

PYTHONPATH = $ PYTHONPATH :. анонимайзер python / bin / anonymize.py --input / path / to / input_folder --image-output / path / to / output_folder --weights / path / to / store / weights

из верхней папки этого репозитория.Это сохранит как анонимные изображения, так и результаты обнаружения в виде json-файлов в выходная папка.

Расширенное использование

Если вы не хотите сохранять обнаружение в json, добавьте параметр no-write-detect .

Пример:

PYTHONPATH = $ PYTHONPATH :. анонимайзер python / bin / anonymize.py --input / path / to / input_folder --image-output / path / to / output_folder --weights / path / to / store / weights --no-write-detect

Порог обнаружения лиц и номерных знаков может быть передан в качестве дополнительных параметров.Оба являются плавающими в [0.001, 1.0]. Пример:

PYTHONPATH = $ PYTHONPATH :. анонимайзер python / bin / anonymize.py --input / path / to / input_folder --image-output / path / to / output_folder --weights / path / to / store / weights --face-threshold = 0.1 --plate- порог = 0,9

По умолчанию только файлы * .jpg, и * .png, являются анонимными. Например, чтобы анонимизировать только jpgs и tiffs,

можно использовать параметр image-extension . Пример:

PYTHONPATH = $ PYTHONPATH :.анонимайзер python / bin / anonymize.py --input / path / to / input_folder --image-output / path / to / output_folder --weights / path / to / store / weights --image-extensions = jpg, tiff

Также можно изменить параметры размытия. Для этого используется параметр obfuscation-kernel .

Он состоит из трех значений: размера гауссова ядра, используемого для размытия, его стандартного отклонения и размера.

другого ядра, которое используется для более плавного перехода между размытыми и не размытыми областями.Пример использования:

PYTHONPATH = $ PYTHONPATH :. анонимайзер python / bin / anonymize.py --input / path / to / input_folder --image-output / path / to / output_folder --weights / path / to / store / weights --obfuscation-kernel = "65,3, 19 "

Атрибуции

Изображение для одного из тестовых случаев было взято из набора данных COCO.

Изображения в этом README находятся под международной лицензией Attribution 4.0.

Вы можете найти фотографии здесь и здесь.

Анонимность может быть платной — скорее всего, наличными!

Поскольку появляется более быстрая и более закрытая альтернатива Tor, следует ли нам беспокоиться о потенциальных приложениях, которые киберпреступность найдет для HORNET?

Высокоскоростная луковая маршрутизация на сетевом уровне (HORNET) — это обещание высокоскоростного, зашифрованного и анонимного просмотра со скоростью 93 Гбит / с.Напоминает вам Tor? Он не так уж и далек от The Onion Router, и он даже опирается на те же основные концепции, которые реализовали изобретатели Tor. Что касается анонимайзеров, доступных в настоящее время, Tor — безусловно, самый популярный бесплатный вариант, предоставляющий пользователям Интернета возможность скрывать свою личность и сообщения от посторонних глаз.

Очевидно, Tor также очень популярен среди киберпреступников и их кругов, самым печально известным из которых является Silk Road, онлайн-рынок нелегальных наркотиков и услуг, который использовался как скрытый сервис Tor.Скрытый сервис означает, что соединения принимаются только от других узлов Tor, что, по сути, делает общение еще более приватным. В мае 2015 года Silk Road был разоблачен, а его основатель Росс Ульбрихт был приговорен к пожизненному заключению за участие в управлении им. Но Silk Road не был ни первым, ни последним в своем роде, и определенно не единственным. Киберпреступники — активные пользователи Tor, потому что он дает им возможность скрывать свои проступки от правоохранительных органов, исследователей безопасности и враждебно настроенных сверстников.

Одна вещь, которую киберпреступники стремятся сделать и находят сложной задачей, — это маршрутизация преступной деятельности в режиме реального времени через анонимайзер. Это позволило бы им совершать свои преступления под прикрытием анонимности с помощью такого рода обфускации, которая эффективно скрывала бы их местонахождение и источники мошеннических электронных переводов или других незаконных онлайн-транзакций. Самая большая помеха? Tor и подобные сервисы, такие как I2P, просто слишком медленные! Схемы шифрования-дешифрования, которые имеют место внутри этих больших сетей, значительно замедляют работу Интернета, и именно эта задержка не позволяет киберпреступникам использовать анонимайзеры в еще большем количестве незаконных действий, чем они уже делают.

Приходит HORNET

Теперь HORNET вышел на арену анонимности. HORNET — это новый игрок, который до сих пор недоступен для широкой публики. Он был разработан на основе тех же идей, которые привели к созданию Tor, концептуализированных пятью учеными из университетов Цюриха и Лондона. Эта команда создала основу для новой анонимной сети, которая очень похожа на Tor, только более безопасна и, предположительно, намного, намного быстрее. В то время как текущий Dark Web в основном состоит из узлов Tor и I2P, которые используются для анонимизации интернет-трафика, контента и источников, HORNET обещает обеспечить «анонимное общение в масштабе Интернета».”

Вам интересно, что означает «более безопасный» в этом контексте? Что ж, значит, более приватное. Основатели утверждают, что у него будет вдвое больше шифрование, чем у Tor, и он будет работать намного быстрее. Как и Tor, HORNET шифрует инкапсулированные сетевые запросы, причем каждый уровень дешифруется узлами, передающими трафик следующему, вместе с инструкциями по маршруту и месту назначения данных. В отличие от Tor, HORNET использует два разных луковых протокола для защиты анонимности запросов к открытому Интернету.Он также имеет модифицированную версию схемы публичных точек встречи (RP) Tor для связи, осуществляемой в режиме скрытого обслуживания.

Что касается главной особенности, которая отличает HORNET от других — скорости — исследователи измерили скорость 93 Гбит / с при тестировании HORNET между своими университетами в Швейцарии и Великобритании.

Основатели HORNET указывают, что за этой высокоскоростной возможностью анонимизации он использует пути, выбранные из источника, и общие ключи между маршрутизаторами для обеспечения анонимности связи.Это означает, что, хотя данные не шифруются так часто, как в сети Tor, они по-прежнему остаются анонимными. А поскольку меньше случаев шифрования-дешифрования, вся доставка происходит быстрее и намного ближе к реальному времени.

Это действительно захватывающая новость, и многие люди, которые заботятся о своей конфиденциальности, будут намного счастливее, когда наконец смогут использовать более быстрый Интернет. Подумайте об активистах, людях, живущих при репрессивных режимах, журналистах в зарубежных странах, информаторах и обычном соседе, который просто хочет уберечь свой бизнес от слежки за сетью или стороннего наблюдения — все они могут извлечь выгоду из такой услуги.

HORNET, как и другие анонимайзеры до него, по своей сути является легитимной сетью. В то же время мы должны думать о том, что безопасность и целостность должны быть встроены в него с самого начала, а не закрепляться на заднем плане.

Киберпреступность любит анонимность

Если бы я мог назвать один фактор, который помогает киберпреступникам чувствовать себя более комфортно при совершении онлайн-преступлений, то это, безусловно, способность оставаться неизвестным. Неудивительно, что инструменты и методы анонимности всегда были и были важной частью того, как преступники обращаются с собой в Интернете.

Также легко понять, что если Tor привлекателен в этом отношении, то его более быстрая версия с двойным шифрованием будет вдвое интереснее для киберпреступников, предлагая им тот фактор x, на который они надеялись: анонимайзер, достаточно быстрый для реального время онлайн-мошенничества.

В настоящее время, когда киберпреступники атакуют клиентов онлайн-банкинга с помощью банковских троянов, они могут использовать свои собственные устройства, то есть когда они предпочитают использовать своего рода анонимайзер. В этих случаях они должны инициировать вход в систему и транзакцию с узла, который скрывает их истинный IP-адрес и данные, которыми он обменивался с банком.

Но чего киберпреступники избегают, так это использования анонимайзеров в сценариях, где мошенничество требует взаимодействия с жертвами в реальном времени, например, через веб-инъекции, и когда они должны использовать одноразовый пароль на основе времени. Задержка анонимного просмотра не позволяет преступнику эффективно использовать его, и им приходится придумывать другие творческие средства, чтобы скрыть свой истинный IP-адрес, обычно путем проксирования своей активности через собственную машину жертвы.

Еще одна вещь, которую мошенники хотели бы сделать, но избегать использования анонимайзеров, — это удаленный доступ к машинам своих жертв с помощью RAT, VNC или отравленного вредоносного ПО TeamViewer.И здесь добавление большей инерционности к и без того более медленной работе не является предпочтительным путем.

Неизбежный вопрос: сможет ли HORNET так хорошо решить эти проблемы с задержкой, чтобы непреднамеренно позволить преступникам, устраняя барьеры? Позволит ли это преступникам использовать возможности HORNET для своих сценариев мошенничества в реальном времени, предоставив им более высокую скорость и дополнительную конфиденциальность, которых у них не было с Tor, I2P и т.п.?

Подождите, действительно ли эти анонимайзеры скрывают преступников?

Действительно ли анонимайзеры скрывают преступников? Короткий ответ — да.Но, как и многое в жизни, это зависит от обстоятельств. Более длинный ответ заключается в том, что анонимайзеры, как и все остальное, могут быть атакованы различными способами, что может лишить их пользователей анонимности, которой они пользуются внутри сети.

Если вы думаете, что правительство также следит за анонимными сетями, то вы правы. Правоохранительные органы должны разоблачать людей у истоков определенных видов деятельности, чтобы привлечь их к ответственности за их преступления. Некоторые утверждали, что за анонимизацией сетей также можно попасть под наблюдение.Анонимайзеры, которые мы знаем сегодня, не являются на 100% пуленепробиваемыми в том смысле, что они не полностью скрывают всех от всего.

Здесь также возникает другой вопрос: в тех случаях, когда преступники скрываются с помощью анонимных служб или общественная безопасность находится под угрозой, смогут ли правоохранительные органы расшифровать двойную обфускацию, которую реализует HORNET? Или, когда террористы используют эти сети для сокрытия своей гнусной деятельности, не будет ли более сильный и быстрый анонимайзер препятствовать национальной безопасности?

И хотя это не так важно с точки зрения человеческих жизней, будет ли это означать, что киберпреступники будут в безопасности внутри HORNET и заставят банки и обычных пользователей платить за конфиденциальность своими кровно заработанными деньгами?

Что дальше?

Пока HORNET все еще находится в стадии тестирования и не является полностью общедоступной сетью, рассчитанной на миллионы пользователей.Даже основатели HORNET не знают, как он будет себя вести, когда количество пользователей значительно вырастет. Да, текущий протокол может поддерживать скорость до 93 Гбит / с, но после включения сети скорость также зависит от выходных узлов и внутренних хостов. Основная проблема с заведомо медленным Tor заключается в том, что выходные узлы перегружены соединениями, а пропускная способность ограничена. Еще неизвестно, есть ли у HORNET истинное решение этой проблемы. Однако одно можно сказать наверняка: HORNET будет очень популярен на начальных этапах, потому что именно тогда он будет самым быстрым.

Вопросы, которые я задаю вам, являются частью моих мыслей по этому поводу с точки зрения предотвращения киберпреступности и оценки рисков. Я думаю, что мы должны задавать эти вопросы, как только появятся новые технологии, ради подготовки и разумного ответа, а не после того, как мы увидим первый удар по организации.

На этом этапе рекомендуется следить за тем, что должно произойти, а также внутренне исследовать, как ваша организация обнаруживает узлы анонимайзера и взаимодействует с ними.Затем, помня, что ваши показатели могут измениться, когда HORNET перейдет в следующую фазу, определите способы, которыми ваша организация будет распознавать соединения с такими узлами и обрабатывать сообщения, которые они исходят.

Это применимо ко всем без исключения организациям, но имеет более непосредственные последствия для поставщиков услуг, которые должны точно идентифицировать онлайн-пользователей, особенно тех, которые полагаются на IP-адреса и ссылки HTTP. Финансовые услуги, онлайн-кошельки, онлайн-игры, правительственные и военные ресурсы в этом случае особенно не склонны к риску.Им следует использовать адаптированные решения безопасности, которые могут идентифицировать соединения от узлов анонимайзера и должным образом предупреждать службы безопасности о повышении риска доступа или транзакций.

Россия: растущая изоляция, контроль и цензура Интернета

Примечание. В этой статье есть пояснения. Щелкните выделенный термин , чтобы увидеть краткое объяснение.

(Москва) — Россия значительно расширила законы и постановления, ужесточающие контроль над интернет-инфраструктурой, онлайн-контентом и конфиденциальностью общения, заявила сегодня Хьюман Райтс Вотч.Если эти новые меры будут реализованы в полную силу, они серьезно подорвут способность людей в России осуществлять свои права человека в Интернете, включая свободу выражения мнений и свободу доступа к информации.

«Подход российских властей к Интернету зиждется на двух столпах: контроле и усилении изоляции от всемирной паутины», — сказал Хью Уильямсон, директор Human Rights Watch по Европе и Центральной Азии. «Правительство создало целый арсенал инструментов для управления информацией, пользователями Интернета и коммуникационными сетями.”

Новые законы и постановления, принятые за последние два года, расширили и без того значительную способность властей автоматически фильтровать и блокировать интернет-контент, больше не зависящий от сотрудничества провайдеров в реализации блокировки. Закон о суверенном Интернете 2019 года требует от поставщиков интернет-услуг (ISP) установки оборудования , которое позволяет властям обходить поставщиков и автоматически блокировать контент, запрещенный правительством, и перенаправлять интернет-трафик самостоятельно.

Закон 2018 года вводит штрафы для поисковых систем, предоставляющих доступ к прокси-сервисам , таким как виртуальных частных сетей (VPN) , которые разрешают пользователю доступ к запрещенному контенту или предоставляют инструкции для получения доступа к такому контенту. Правила, принятые в 2019 году, требуют, чтобы VPN и операторы поисковых систем незамедлительно блокировали доступ к веб-сайтам из списка, поддерживаемого информационной системой федерального правительства, который включает регулярно обновляемый список официально запрещенных сайтов.

Последние два года также стали свидетелями законодательных посягательств на конфиденциальность мобильной связи. В июле 2018 года вступили в силу поправки к действующему законодательству о борьбе с терроризмом, согласно которым телекоммуникационные и интернет-компании, зарегистрированные российскими властями в качестве «организаторов распространения информации», например, приложения для обмена сообщениями и социальные сети, должны хранить и обмениваться информацией о пользователях без постановления суда.

Поправки основаны на предыдущем законе о локализации данных, , который требует от компаний, обрабатывающих персональные данные российских граждан, хранить личные данные пользователей Интернета и мобильных приложений в России и передавать информацию службам безопасности по запросу.В 2019 году Федеральная служба безопасности (ФСБ) России потребовала от этих компаний установить специальное оборудование, дающее ФСБ автоматический доступ к их информационным системам, и ключей шифрования, для дешифрования сообщений пользователей без авторизации в судебном порядке.

Законодатели обосновали эти правила, сославшись на необходимость защиты государственной безопасности, российского Интернета и конфиденциальности российских пользователей. На самом деле эти требования способствуют массовой цензуре и сплошному наблюдению, вводят непрозрачные процедуры блокировки контента и ставят под угрозу безопасность и конфиденциальность общения людей в Интернете, заявила Хьюман Райтс Вотч.

Эти законы и постановления эффективно подкрепляют ряд законов, принятых в предыдущие годы и описанных в отчете Хьюман Райтс Вотч за 2017 год, которые позволяют властям необоснованно запрещать широкий спектр контента.

С 2017 года правительство также увеличило количество официальных агентств, наделенных полномочиями заказывать блокировку контента, и увеличило штрафы для организаций, включая провайдеров интернет-услуг, прокси-сервисы и поисковые системы, которые отказываются удалять такой контент или предоставить средства для обхода блокировки контента.

Закон о «суверенном Интернете» предусматривает полную передачу контроля над сетями онлайн-коммуникации государственному учреждению, от отключения сетей в определенных регионах России до отключения России от Всемирной паутины. По словам Хьюман Райтс Вотч, если он будет реализован в соответствии с планом, суверенный закон об Интернете также позволит правительству напрямую блокировать любой контент, который он считает нежелательным.

Эти связанные с Интернетом требования включены в еще более широкий набор законов и постановлений, направленных на подавление свободы выражения мнений как в Интернете, так и в автономном режиме.Некоторые из недавно принятых законов ограничивают пространство для публичных дебатов в целом, и особенно по темам, которые правительство считает вызывающими разногласия или угрожающими, такими как права ЛГБТ, политические свободы или совсем недавно пандемия Covid-19. Другое законодательство, по-видимому, направлено на дальнейшее нарушение конфиденциальности и безопасности связи в Интернете, чтобы никакая цифровая связь в России не была защищена от государственного вмешательства.

По большей части недавно принятые законы и постановления находятся на начальной стадии реализации или еще не вступили в силу.В результате остается неясным, как они будут применяться и в каком объеме.

Последние изменения в российском законодательстве об Интернете, ужесточающие государственный контроль над интернет-инфраструктурой, вводят новые технические средства для мониторинга интернет-активности, фильтрации и перенаправления интернет-трафика , а также увеличивают возможности правительства по блокировке онлайн-контента несовместимы со стандартами свободы слова и конфиденциальность защищена Международным пактом о гражданских и политических правах и Европейской конвенцией о правах человека, участником которых является Россия.Хотя оба договора позволяют государствам ограничивать эти права для защиты законных целей национальной безопасности, эти ограничения должны устанавливаться в соответствии с четкими правовыми критериями и наименее ограничивающими средствами для достижения этих целей.

Международное право допускает определенные ограничения этих прав, такие как защита национальной безопасности или общественного порядка, здоровья или нравственности. Однако эти ограничения должны соответствовать критериям необходимости, соразмерности и правовой определенности.Специальный докладчик Организации Объединенных Наций (ООН) по свободе выражения мнения заявил, что эти ограничения должны быть «предусмотрены законом, который ясен и доступен для всех», а также быть предсказуемым и прозрачным. Европейская конвенция предусматривает, что ограничения, налагаемые на свободу выражения мнений и право на неприкосновенность частной жизни, должны быть предписаны законом и «убедительно установлены» как необходимые для достижения законной цели в демократическом обществе.

Конституция России гарантирует право на неприкосновенность частной жизни, включая тайну общения.Конституция также предоставляет свободу убеждений и право свободно искать, получать, передавать, производить и распространять информацию.

«Новые законы и постановления затягивают петлю государства вокруг пользователей», — сказал Уильямсон. «Они усиливают слежку за пользователями, лишают их возможности доступа к контенту и угрожают им перспективой быть отрезанными от внешнего мира в Интернете».

Подробный анализ новых законов и постановлений см. Ниже.

Хьюман Райтс Вотч проанализировала ключевые законы и постановления, которые были приняты или вступили в силу с 2017 г. и которые в совокупности наделяют российское правительство полномочиями осуществлять полный контроль над интернет-инфраструктурой и онлайн-активностью в России. В их числе:

- 2016 «Яровой поправки» о принудительном сохранении данных; Закон

- 2017 г., запрещающий VPN и анонимайзерам Интернета предоставлять доступ к запрещенным веб-сайтам, и последующие поправки 2018 г. к Кодексу об административных правонарушениях; Закон

- 2017 г. об идентификации пользователей приложений для обмена сообщениями и последующее постановление правительства от 2018 г .;

- 2019 Закон «О суверенном Интернете»; и

- 2019 Закон о предустановленных российских приложениях.

Хьюман Райтс Вотч также проанализировала предлагаемые постановления о применении этих законов, которые не были приняты.

Принудительное сохранение данных и поправки «Яровой»Поправки «Яровая» 2016 года, названные в честь их главного автора, Ирины Яровой, депутата Государственной Думы, нижней палаты парламента от правящей партии «Единая Россия», включали многочисленные положения, которые серьезно подрывают право на неприкосновенность частной жизни и свободу выражения мнения. онлайн.Среди них были положения, которые усилили действие вызывающих беспокойство требований, введенных в 2015 году для технологических компаний, по хранению пользовательских данных российских граждан на территории России.

Большинство положений вступили в силу в июле 2016 года, включая требование к телекоммуникационным компаниям хранить метаданные сообщений в течение трех лет и к интернет-компаниям, зарегистрированным как «организаторы распространения информации», таким как мессенджеры, онлайн-форумы, платформы социальных сетей и любой другой сервис, который позволяет пользователям общаться друг с другом и хранить данные в течение одного года.Такие данные включают информацию о времени, местонахождении, а также об отправителе и получателях сообщений.

Интернет-компании и телекоммуникационные компании также были обязаны раскрывать метаданные властям по запросу и без постановления суда, а также предоставлять службам безопасности «информацию, необходимую для декодирования» электронных сообщений, например, ключей шифрования .

В июле 2018 года вступила в силу еще одна партия поправок Яровой, требующих от компаний хранить в течение шести месяцев содержимое всех сообщений, таких как текстовые сообщения, голос, данные и изображения, хранить эти данные на российских серверах и делать их предоставляется властям по запросу без судебного надзора.Эти положения расширили и без того широкие и вызывающие беспокойство требования к хранению пользовательских данных граждан России на территории России. В 2016 году правительство заблокировало LinkedIn в России за несоблюдение правил хранения данных. В феврале 2020 года правительство оштрафовало Twitter и Facebook на четыре миллиона рублей (примерно 53000 долларов США) каждый за один и тот же проступок.

В 2019 году организации, внесенные в реестр «организаторов распространения информации», получили письма из ФСБ с требованием установить специальное оборудование, дающее агентству круглосуточный доступ к их информационным системам и ключам для расшифровки сообщений пользователей.В реестр включены 237 интернет-сервисов, в том числе сервисы Яндекс, Telegram, Mail.Ru Group, Сбербанк-онлайн. Власти еще не заставили сервисы Google и Facebook, включая WhatsApp, присоединиться к реестру. Некоторые компании уже установили необходимое оборудование.

В мае 2019 года правительство обязало интернет-провайдеров хранить данные в соответствии с поправками Яровой, используя только технические средства российского производства. В декабре правительство ввело двухлетний запрет на государственные закупки хранения данных с иностранными организациями.В обоих случаях законодатели интерпретировали ограничения как защиту «критически важной информационной инфраструктуры» России.

Запрет VPN и анонимайзеров ИнтернетаЗакон 2017 года о VPN и интернет-анонимайзерах (276-FZ) не запрещает эти прокси. Скорее, он направлен на то, чтобы прокси-сервисов , включая VPN и анонимайзеры, такие как Tor или Opera, не могли предоставлять доступ к запрещенным в России веб-сайтам. Он также запрещает поисковым системам предоставлять ссылки на такие материалы.Закон разрешает Роскомнадзору, федеральному органу исполнительной власти России, отвечающему за надзор за онлайн-контентом и медиа-контентом, блокировать сайты, которые предоставляют инструкции о том, как обойти государственную блокировку, в том числе с помощью VPN. Он также уполномочивает правоохранительные органы России, в том числе МВД и ФСБ, выявлять нарушителей и поручает Роскомнадзору создать специальный реестр онлайн-ресурсов и сервисов, запрещенных в России.

«Законы, запрещающие VPN и анонимайзерам способствовать обходу государственных блокировок, являются частью постоянного расширения правительственных постановлений о блокировках», — сказал Хьюман Райтс Вотч Александр Исавнин, эксперт по регулированию информационных технологий и Интернета.