Создание правила входящего порта (Windows)

Twitter LinkedIn Facebook Адрес электронной почты

- Статья

- Чтение занимает 2 мин

-

- Применяется к:

- ✅ Windows 10, ✅ Windows 11, ✅ Windows Server 2016, ✅ Windows Server 2019, ✅ Windows Server 2022

Чтобы разрешить входящий сетевой трафик только по указанному номеру порта TCP или UDP, используйте узел Защитник Windows Брандмауэр в режиме повышенной безопасности в оснастке MMC управления групповая политика, чтобы создать правила брандмауэра. Этот тип правила позволяет любой программе, прослушивающей указанный порт TCP или UDP, получать сетевой трафик, отправляемый на этот порт.

Этот тип правила позволяет любой программе, прослушивающей указанный порт TCP или UDP, получать сетевой трафик, отправляемый на этот порт.

Учетные данные администратора

Для выполнения этих процедур необходимо быть участником группы администраторов домена либо иметь делегированные разрешения на изменение объектов групповой политики.

В этом разделе описывается создание стандартного правила порта для указанного протокола или номера порта TCP или UDP. Другие типы правил для входящих портов см. в следующих разделах:

Создание правила ICMP для входящего трафика

Создание правил для входящего трафика для поддержки RPC

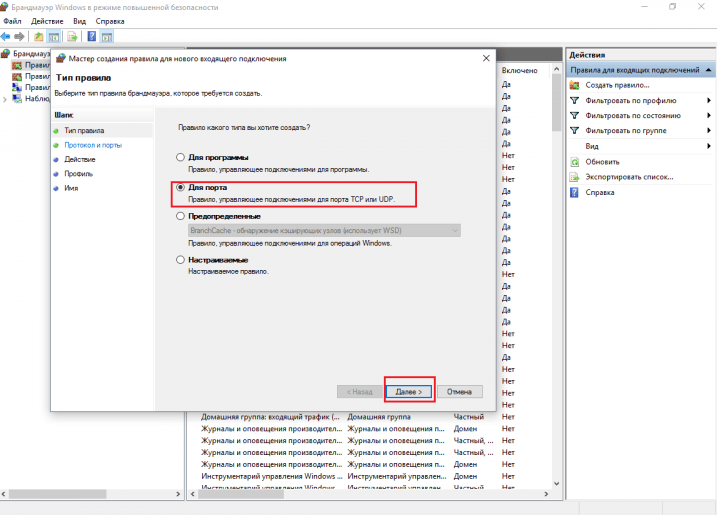

Создание правила входящего порта

Откройте консоль управления групповой политикой в узле Брандмауэр Защитника Windows в режиме повышенной безопасности.

В области навигации щелкните Правила для входящего трафика.

Щелкните Действие, а затем — Создать правило.

На странице Тип правила мастера создания правила для входящего трафика нажмите кнопку Пользовательский, а затем нажмите кнопку Далее.

Примечание:

На странице Программа щелкните Все программы, а затем нажмите кнопку Далее.

Примечание: Этот тип правила часто сочетается с правилом программы или службы. При объединении типов правил вы получите правило брандмауэра, которое ограничивает трафик указанным портом и разрешает трафик только при запуске указанной программы. Указанная программа не может получать сетевой трафик на других портах, а другие программы не могут получать сетевой трафик на указанном порту.

Если вы решили сделать это, выполните действия, описанные в процедуре Создание входящей программы или правила службы , а также действия, описанные в этой процедуре, чтобы создать единое правило, которое фильтрует сетевой трафик с помощью условий программы и порта.

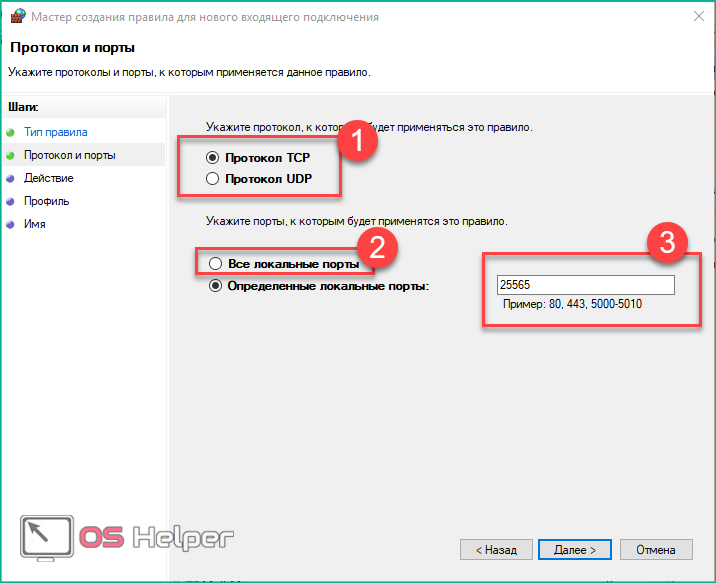

На странице Протокол и порты выберите тип протокола, который нужно разрешить. Чтобы ограничить правило указанным номером порта, необходимо выбрать TCP или UDP. Так как это входящее правило, обычно настраивается только номер локального порта.

При выборе другого протокола через брандмауэр разрешены только те пакеты, поле протокола которых в заголовке IP-адресов соответствует этому правилу.

Чтобы выбрать протокол по его номеру, в списке выберите Пользовательский , а затем введите номер в поле Номер протокола .

Настроив протоколы и порты, нажмите кнопку Далее.

Настройте соответствующую конфигурацию, а затем нажмите кнопку Далее.

Настройте соответствующую конфигурацию, а затем нажмите кнопку Далее.На странице Действие выберите Разрешить подключение и нажмите кнопку Далее.

На странице Профиль выберите типы сетевых расположений, к которым применяется это правило, и нажмите кнопку Далее.

Примечание: Если этот объект групповой политики предназначен для серверных компьютеров под управлением Windows Server 2008, которые никогда не перемещаются, попробуйте изменить правила, чтобы они применялись ко всем профилям типов сетевых расположений. Это предотвращает непредвиденное изменение применяемых правил, если тип сетевого расположения изменяется из-за установки новой сетевой карты или отключения кабеля существующей сетевой карты. Отключенная сетевая карта автоматически назначается типу расположения общедоступной сети.

На странице Имя введите имя и описание правила, а затем нажмите кнопку Готово.

Как разблокировать порты

Как разблокировать порты {{#if (and (ne ../type ‘prolong’) (gt ../items.length 1)) }}Отменить

{{/if}} {{/each}} {{#if (and (ne type ‘prolong’) (ne type ‘mobile’)) }}Авторизация:

логин & пароль

Только статичный IP

По основному IP

{{#if (eq type ‘ipv6’)}}

Протокол:

HTTP/S SOCKS5

{{/if}}

Способ оплаты:

Способ оплаты{{#unless PAYMENT_ID}}*{{/unless}}: Способ оплаты:

-

{{#PAYMENTS}}

- .=»» data-minprice=»{{MIN_PRICE}}» data-value=»{{ID}}»>{{NAME}} {{/PAYMENTS}}

Минимальная стоимость: {{MIN_PRICE}} {{CURRENCY}}

{{COMMENT}}

{{#each items}} {{#if price}}Стоимость за 1 шт: {{price}} {{../CURRENCY}} {{#if (ne discount 0) }}(скидка {{discount}} {{../CURRENCY}}){{/if}}

{{/if}} {{/each}}

Общая сумма за {{QUANTITY}} IP:{{PRICE}} {{CURRENCY}}

{{#if COMISSION_PS}}

С комиссей платёжной системы:{{COMISSION_PS}} {{CURRENCY}}

{{/if}}

Как разрешить порт 80 в брандмауэре Windows 10?

Доступ к порту 80 можно получить из меню «Пуск», щелкнув «Панель управления», «Система и безопасность», а затем выбрав «Брандмауэр Windows» в качестве основного интерфейса. Перейдите в раздел «Дополнительные настройки». Входящие правила можно найти в разделе «Входящие правила». В окне «Действия» нажмите «Новое правило». Щелкните ссылку Тип правила порта. Нажмите «Далее. Вам нужно выбрать опцию TCP в разделе «Протокол и порты».

Перейдите в раздел «Дополнительные настройки». Входящие правила можно найти в разделе «Входящие правила». В окне «Действия» нажмите «Новое правило». Щелкните ссылку Тип правила порта. Нажмите «Далее. Вам нужно выбрать опцию TCP в разделе «Протокол и порты».

Содержание

- Как открыть порт 80 в брандмауэре Windows?

- Как разрешить порт через брандмауэр Windows 10?

- Как проверить, открыт порт 80 или нет в Windows 10?

- Блокирует ли брандмауэр Windows порт 80?

- Как проверить, открыт ли порт 80 в Windows 10?

- Можно ли оставить порт 80 открытым?

- Что происходит, когда вы открываете порт 80?

- Как разблокировать порт в Windows 10?

- Как разрешить порт через брандмауэр?

- Как запретить брандмауэру блокировать порт?

- Как разрешить порт 8080 через брандмауэр?

- Как узнать, открыт ли TCP-порт 80?

- Как проверить, открыт ли порт в Windows 10?

- Как проверить, открыты ли порты 80 и 443?

- Порт 80 открыт или закрыт?

- Как заблокировать порт 80 в брандмауэре?

- Можете ли вы заблокировать порт 80?

- Как узнать, блокирует ли мой брандмауэр порт 80?

Как открыть порт 80 в брандмауэре Windows?

Как разрешить порт через брандмауэр Windows 10?

Как проверить, открыт порт 80 или нет в Windows 10?

Как проверить, открыт ли порт 80 в Windows 10?

Как разблокировать порт в Windows 10?

Как разрешить порт через брандмауэр?

Как запретить брандмауэру блокировать порт?

Как разрешить порт 8080 через брандмауэр?

Как заблокировать порт 80 в брандмауэре?

Как узнать, блокирует ли мой брандмауэр порт 80?

Смотреть, как разрешить порт 80 в брандмауэре Windows 10 Видео

Я заблокировал порты 80 и 443 в Windows 10, создав новое правило брандмауэра, но я все еще могу просматривать. Как заблокировать HTTP-трафик через брандмауэр?

спросил

Изменено 1 год, 9несколько месяцев назад

Просмотрено 9к раз

Я заблокировал порты 80 и 443 в Windows 10, создав новое правило брандмауэра, но я все еще могу просматривать через Chrome. Как заблокировать трафик HTTP/HTTPS через брандмауэр?

Как заблокировать трафик HTTP/HTTPS через брандмауэр?

Вот что я сделал:

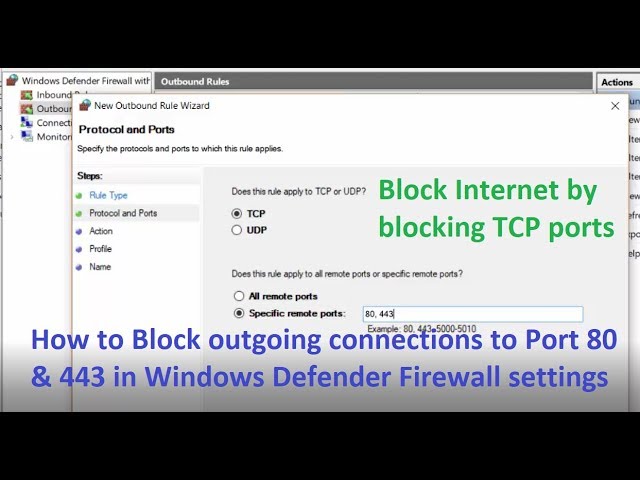

Расширенные настройки брандмауэра —> Правила исходящего трафика

В правилах исходящего трафика я добавил новое правило.

Я выбираю «порт». Я выбрал номера портов «80, 443». Протокол TCP.

Я выбираю «заблокировать соединение» и правила применяются к «частным, общедоступным и доменным». Я также проверил, что правило применяется ко всем интерфейсам.

Но проверил активировано ли и правило активировано. Но все же я могу просматривать в Chrome. Я посетил веб-сайты, которые никогда не посещал раньше, и я тоже могу их посещать.

Почему блокировка портов 80 и 443 не блокирует трафик HTTP и HTTPS? Моя цель — заблокировать весь исходящий трафик HTTP и HTTPS.

- брандмауэр

- http

- https

- брандмауэр windows

1

Могу ли я узнать, применялось ли правило блокировки портов 80, 443 для локальных или удаленных портов?

Когда соединение установлено, порты 80 и 443 относятся к порту на стороне сервера (веб-сайта). Порт вашего клиента был выбран случайным образом от 1001 до 65535.

Порт вашего клиента был выбран случайным образом от 1001 до 65535.

Если вы хотите заблокировать трафик HTTP/HTTPS через брандмауэр Windows, вы можете отключить удаленные порты 80 и 443 для теста.

Брандмауэр—> Исходящие правила—> Новое правило—> Тип правила=Пользовательский—> Программа=Все программы—> Тип протокола=TCP, Локальный порт=Все порты, Удаленный порт=Определенные порты 80, 443- -> Какой? Далее—> Действие=Блокировать соединение—> Когда? Next—> Name, Description—> Finish

80 и 443 — это порты, которые прослушивает сервер HTTP(S). Клиенты, подключающиеся к серверам, используют эфемерные порты, недолговечные одноразовые порты, выбранные случайным образом из фиксированного диапазона. Это позволяет вам взаимодействовать с несколькими серверами на нескольких хостах одновременно, открывая один эфемерный порт для каждого сервера. Кроме того, вы не можете использовать низкие порты (<1000) без повышенных привилегий.

Брандмауэр не подходит для достижения вашей цели.