Как взламывать программы на андроид

Скачать

- Добавлено: 9-07-2021, 12:24

- Просмотров: 4 055

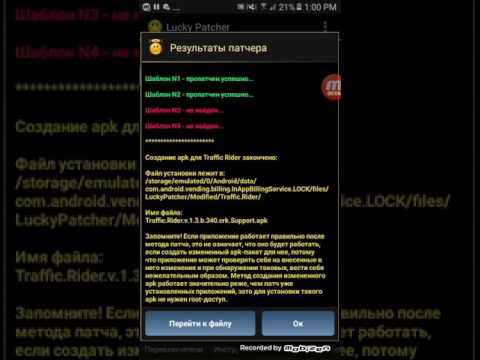

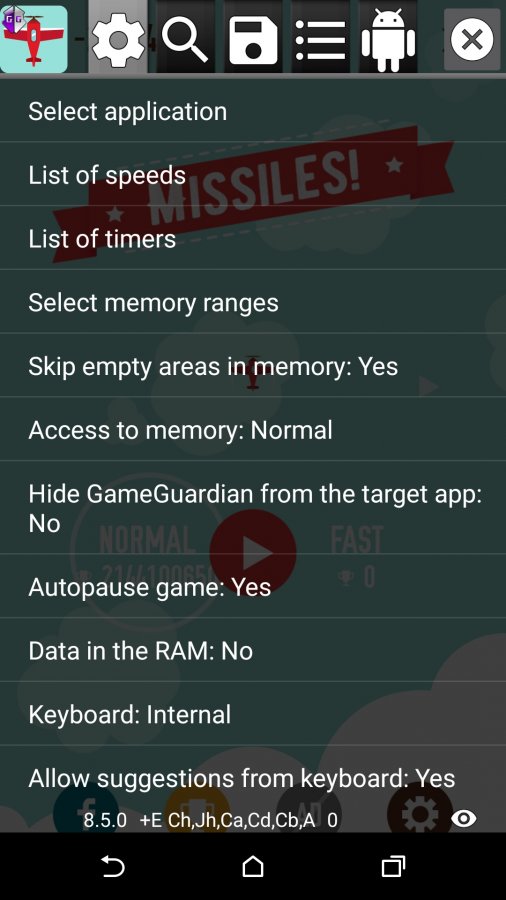

В современных реалиях взлом приложений уже никого не удивляет. Кто-то взламывает игры, чтобы юзать контент бесплатно, а кто-то хочет получить все функцие любимого фоторедактора без совершения покупок. Но как взломать приложение легко и быстро? Поскольку андроид-платформа очень популярна и чуть более уязвима, чем iOS, очень актуальна тема «хак андроид-программ».

Есть два способа пользоваться всеми функциями софта без отплаты контента:

- скачать уже готовый хакнутый софт на сайте;

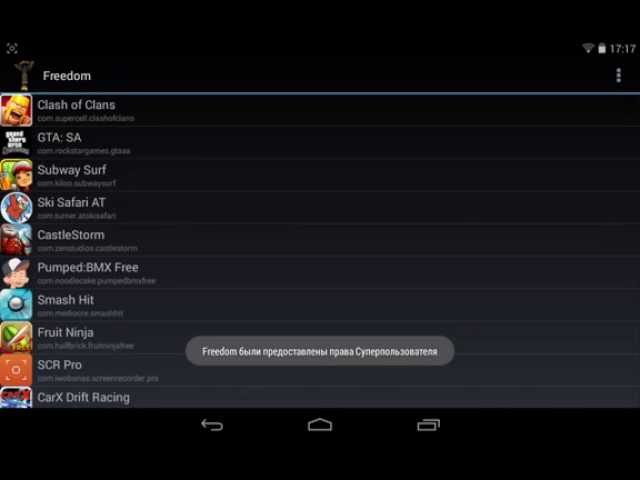

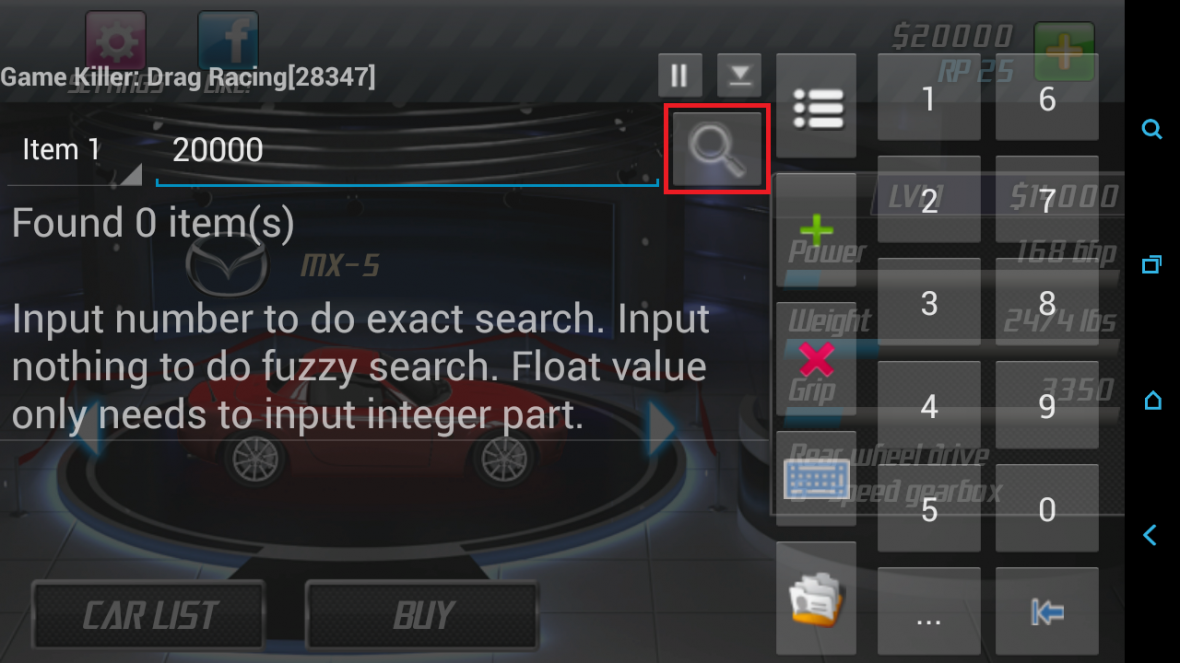

- взлом платных приложений андроид самостоятельно с помощью программы.

Но у обоих вариантов есть свои сложности. У первого – это высокая вероятность подхватить вирус на устройство, скачивая с неизвестных источников. Поскольку, зачастую в файле нет самого софта, а они используются только как взломщик и «телепорт» для вируса.

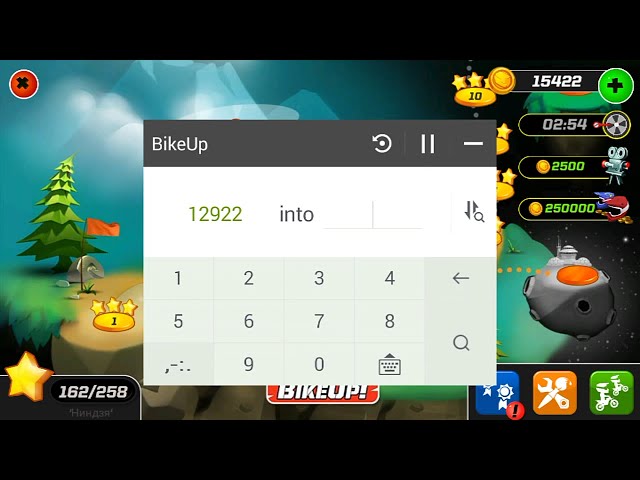

К примеру, одно из ярких вариантов для легкого взлома игр – DroidoLom. Этот софт занимается подбором комбинаций ключей при взломе через данные системы. Программа не сканирует ваши данные аккаунтов и более того, не пускает другой хакерский софт. Она также открывает скрытые возможности платных версий.

Отдельно хотим вам рассказать о самых популярных программах, которые используются для хаков на Android. Но некоторые из них с «претензией на приватность». Прежде всего, уточним, что любое вторжение в частную жизнь – это нарушение, и мы в 5mod не приветствуем такие способы.

- DroidBox позволит полностью исследовать любую программу внутри. Оно анализирует софт и упаковывает данные в апк файл, который можно выгрузить и проверить все существующие данные;

- AndroRAT разрешит удаленно контролировать систему и узнать все данные про ОС.

Его не нужно дополнительно включать, оно готово к работе сразу после окончания загрузки. Приложение может вытянуть инфу о геолокации, контактах и сообщениях;

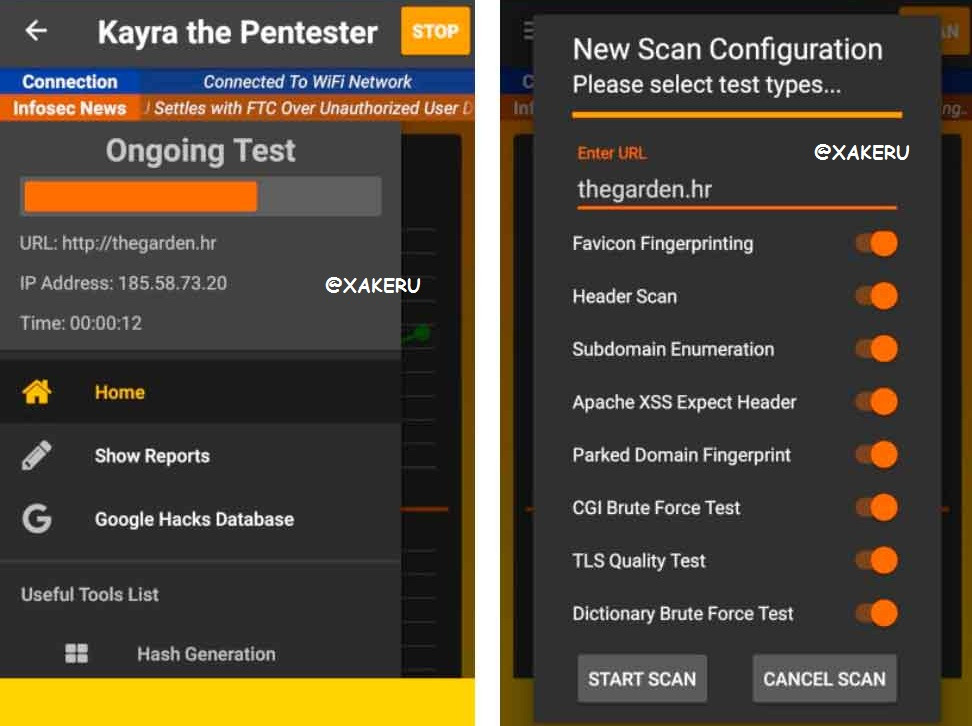

Его не нужно дополнительно включать, оно готово к работе сразу после окончания загрузки. Приложение может вытянуть инфу о геолокации, контактах и сообщениях; - zANTI – очень полезный вариант для проверки сети на возможность хака. Оно искусственно создаёт ситуацию, чтобы определить бреши и слабые места в системе безопасности.

Еще раз напомним об опасности скачивания хакнутого софта с незнакомых сайтов. Загружайте его только если полностью уверены, что скачанное апк не принесёт вашему гаджету вреда. Скачивайте программы на нашем сайте и не беспокойтесь о безопасности вашего смартфона. Все они защищены от вирусов и вредоносного ПО.

взламывать программы андроид

Предыдущий пост Как взламывать игры на андроид

Следующий пост Как подключиться к телевизору через телефон

14 лучших приложений для взлома Wi-Fi для устройств Android [версия 2022]

Использование сетей Wi-Fi является важной частью изучения тонкостей этического взлома и тестирования на проникновение. Это также приводит к необходимости некоторых приложенийвзламывать сети Wi-Fi Высококачественная система Android для тестирования сетевой безопасности.

Это также приводит к необходимости некоторых приложенийвзламывать сети Wi-Fi Высококачественная система Android для тестирования сетевой безопасности.

Ответственность за эвакуацию: Приложения Android, которые взламывают Wi-Fi, ранее упомянутые в этом списке: Только для образовательных целей Предполагается, что каждый будет использовать его для собственной проверки безопасности. Где взлом или попытка взлома системы безопасности Wi-Fi Для другого человека без разрешения — уголовное преступление.

Лучшие приложения для взлома Wi-Fi

1. Кали Линукс Нетхантер

2. воздушная трещина

4. Акула для рута

4. Занти

5. грабитель

6. Netcut Pro для Android

7. Nmap

8. Тестер WPA WPS

9. Убить Wi-Fi

10. WPS-соединение

11. ВИБР

12. Сетевая подделка

13. Arpspoof

14. Надзиратель Wi-Fi

1.

Кали Линукс Нетхантер

Кали Линукс НетхантерПочти все вы должны быть знакомы с Kali Linux . Kali Linux Nethunter — первая платформа для тестирования на проникновение Android с открытым исходным кодом, созданная компанией Offensive Security.

С помощью этого приложения для взлома Android 2021 года вам нужно запустить инструмент жена От Кали, чтобы продолжить процесс. . интерфейс конфигурации позволяет вам Охотник за сетью Обратите внимание на сложные файлы конфигурации. Его выделенное ядро, поддерживающее беспроводную инъекцию 802.11, делает Кали Нетунтер Инструмент для взлома Android.

Скачать Kali Linux NetHunter

2. воздушная трещина

Чтобы проверить безопасность сети и убедиться, что у вас есть инструменты для защиты, вам понадобится настоящее приложение для взлома WiFi для Android. Подобное приложение не только позволит вам узнать о нюансах взлома сетей Wi-Fi, но и позаботится о вашей безопасности.

Это популярный инструмент безопасности Aircrack-нг Один из таких инструментов, который был портирован на Android многими разработчиками Android и энтузиастами безопасности. Не обозначает пробег Aircrack-нг На Android это большая проблема, но самая сложная часть — наличие чипсета WiFi, поддерживающего режим экрана.

Загрузите Aircrack-ng Ports: GitHub و XDA-разработчик

4. Акула для рута

Как многие из вас уже ожидали, это обещает Акула для корня Порт Android анализатора пакетов Wireshark Популярный открытый исходный код, который обычно используется для анализа сетевого трафика и разработки протоколов связи. Как следует из названия, приложение работает Акула для корня на основе ТСРйитр На телефонах Android с рутированным доступом.

Обратите внимание, что вам нужно будет Wireshark на вашем компьютере открыть дамп; Если вы хотите просмотреть то же самое на ходу со своим смартфоном Android, вы можете использовать Читатель Акулы. Вам также потребуется

Вам также потребуется

Скачать Акула для корня

4. Занти

Zanti , из Zimperium , является широко популярным хакерским приложением, которое позволяет менеджерам по безопасности анализировать уровни риска в сети. Этот простой в использовании набор инструментов для взлома мобильных устройств можно использовать для оценки сети. Wi-Fi и проникнуть в нее.

Отображает сетевой сканер Wi-Fi Точки доступа с конфигурацией ключей по умолчанию, обозначенной зеленым цветом. Вы также можете использовать приложение для уничтожения соединений, чтобы предотвратить доступ цели к любому веб-сайту или серверу. Обращая вспять такие методы, используемые кибератаками, вы можете выявлять и изменять уязвимости в своей сети.

Скачать zАнти

5. грабитель

Reaver для Android , также известный как RFA Короче говоря, это приложение для взлома пароля WiFi, которое Reaver-GUI Легко использовать для смартфонов Android. При зарядке с поддержкой режима дисплея, который можно активировать и деактивировать в любое время, он обнаруживает грабитель Беспроводные маршрутизаторы, поддерживающие WPS спонтанно. С графическим интерфейсом доступны все настройки грабитель.

При зарядке с поддержкой режима дисплея, который можно активировать и деактивировать в любое время, он обнаруживает грабитель Беспроводные маршрутизаторы, поддерживающие WPS спонтанно. С графическим интерфейсом доступны все настройки грабитель.

Это приложение для взлома WiFi запускает очень мощную атаку против чисел PIN-код для рекордера WPS и восстанавливает парольные фразы WPA/WPA2. был протестирован грабитель На различных устройствах он может получить парольную фразу. WPA/WPA2 для простого текста AP в течение 2-5 часов. И последнее, но не менее важное: он поддерживает грабитель В Android также есть внешние скрипты.

Скачать Reaver для Android

6. Netcut Pro для Android

Это приложение Netcut Из Arcai Надежное приложение для взлома Wi-Fi Для настольных платформ, таких как ОС Windows. Вы можете не знать, что Arcai также предоставляет Неткат Про для Android, который поставляется с Netcut-Защитник встроенный. Обратите внимание, что приложению требуется разрешение Root.

Вы можете не знать, что Arcai также предоставляет Неткат Про для Android, который поставляется с Netcut-Защитник встроенный. Обратите внимание, что приложению требуется разрешение Root.

Перейдем к тому, чего вы можете достичь с помощью этого приложения и как взломать Wi-Fi на Android с помощью Netcut Это позволяет вам обнаруживать всех пользователей сети через Wi-Fi. Вам просто нужно оставаться подключенным к любой сети Wi-Fi, и она может разорвать сеть между двумя пользователями. Он перечисляет для вас типы телефонов и запоминает устройство, чтобы вы могли распознать пользователя, когда он снова подключится к сети. Наконец,. Can Неткат Про Он действует как щит для вашего Android-устройства, так как предупреждает вас, когда кто-то пытается вас обмануть.

Скачать Неткат Про

7. Nmap

Nmap для Android онПолезное приложение для взлома Wi-Fi И посмотрите доступные хосты, службы, пакеты, межсетевые экраны и т. Д. Nmap Для Android подходит как для рутированных, так и для некорневых устройств Android. Однако пользователи без прав доступа не могут использовать расширенные функции, такие как проверка SYN и отпечатки пальцев операционной системы. Поделиться разработчиками приложений WiFi хакер Бинарные версии уже скомпилированы из Nmap поддержанный OpenSSL. Nmap Также доступно на других платформах, таких как Windows و Linux и так далее.

Д. Nmap Для Android подходит как для рутированных, так и для некорневых устройств Android. Однако пользователи без прав доступа не могут использовать расширенные функции, такие как проверка SYN и отпечатки пальцев операционной системы. Поделиться разработчиками приложений WiFi хакер Бинарные версии уже скомпилированы из Nmap поддержанный OpenSSL. Nmap Также доступно на других платформах, таких как Windows و Linux и так далее.

Скачать Nmap для Android

8. Тестер WPA WPS

Это приложение Тестер WPA WPS Android — один из самых популярных инструментов для взлома паролей Wi-Fi, который разработан с целью сканирования сетей Wi-Fi на наличие уязвимостей. Это печально известное приложение для взлома известно своей способностью взламывать систему безопасности. Это приложение проверяет подключение к точкам доступа с помощью PIN-код WPS , который рассчитывается с использованием различных алгоритмов, таких как  Для работы этого приложения требуется Android 4.0 и выше.

Для работы этого приложения требуется Android 4.0 и выше.

Скачать WPA WPS Tester

WIFI WPS WPA TESTER

Разработчик: Сангиорги Срл

Стоимость: Это Бесплатно

9. Убить Wi-Fi

Для большинства этичных хакеров Убить Wi-Fi один Приложения для взлома WiFi это действительно работает. Как следует из названия, Убить Wi-Fi Это приложение, которое позволяет отключить подключение устройства к Интернету. Благодаря простому интерфейсу вы можете использовать Убить Wi-Fi Чтобы избавиться от ненужных пользователей в сети.

Другие его функции включают отображение трафика, используемого устройством, сетевых имен и захват трафика веб-сайтов, посещаемых другими устройствами. Обратите внимание, что приложение WiFi Убить хакера Для работы нужен root-доступ. Когда вы запускаете приложение, после проверки сети, оно показывает, что подключены разные пользователи. Вы можете просто использовать кнопку kill, чтобы разорвать интернет-соединение.

Вы можете просто использовать кнопку kill, чтобы разорвать интернет-соединение.

Скачать Убить Wi-Fi

10. WPS-соединение

WPS Connect Это популярное приложение для взлома Wi-Fi для смартфонов Android, которое вы можете установить и начать играть с сетями Wi-Fi поблизости. Это приложение работает на Android-устройстве с рутированным доступом и помогает отключить подключение к Интернету другого пользователя.

Его создатель говорит, что WPS Connect В основном он предназначен для проверки безопасности вашего WiFi-роутера. Помимо PIN-кодов по умолчанию, он включает WPS Connect Также такие алгоритмы, как Zhao Chesung (ComputePIN) или Stefan Viehböck (easyboxPIN). Обратите внимание, что приложение для взлома WiFi для Android работает с Android 4.0 и выше.

Скачать WPS Connect

Wi-Fi WPS подключение

Разработчик: Команда паролей WiFi Pro

Стоимость: Это Бесплатно

11.

ВИБР

ВИБРБыл создан Верут Для проверки безопасности и целостности сетей Wi-Fi. с использованием брутфорс и словарные атаки, это приложение отвечает на вопросы »Как взломать сеть Wi-Fi. Кроме того, приложение позволяет Верут Для взлома паролей WiFi также используйте специальные словари.

В зависимости от ваших приоритетов и вашей сети вы можете выбрать различные варианты — строчные и прописные буквы, цифры и специальные символы — для проведения атаки. В зависимости от надежности вашего пароля потребуется Верут раз и взломать пароль.

Скачать Верут

12. Сетевая подделка

Когда мы начинаем обсуждение того, как обнюхать чей-то Wi-Fi с помощью устройств Android, всплывает упоминание Нетобман أو NetwoSpoofer очень скоро. Это приложение WiFi хакер Это позволяет вам играть с веб-сайтами на устройствах других людей, используя свой смартфон. под лицензией ГНУ ГПНv3 Это мобильное приложение легко работает на устройствах с root-доступом.

под лицензией ГНУ ГПНv3 Это мобильное приложение легко работает на устройствах с root-доступом.

Вы также можете использовать кастомные прошивки, например CyanogenMod Чтобы использовать это приложение. Некоторые из основных функций этого приложения — перенаправление веб-сайтов на другие страницы, удаление случайных слов с веб-сайтов, изменение всех изображений на лицо тролля и т. Д.

Скачать Нетобман

13. Arpspoof

Приложение для Android WiFi хакер Я собираюсь рассказать вам о переносе инструмента для взлома. Арпспуф оригинал для Выкопанная песня. Как и ожидалось, позволяет Арпспуф Для Android вы можете перенаправить свой сетевой трафик, подделав ответы ARP.

На официальной странице GitHub нет готового к установке APK. Кроме того, у вас есть возможность создать APK самостоятельно или использовать двоичный файл на основе C, который можно использовать непосредственно в эмуляторе терминала.

Скачать Арпспуф

14. Надзиратель Wi-Fi

Это приложение для взлома WiFi пригодится, когда вы хотите сэкономить деньги и выйти в Интернет, не тратя ни копейки. Использует WiFi Warden Минимум сотовых данных для сканирования ближайших бесплатных точек доступа Wi-Fi вокруг вас. Его другие функции включают тест скорости интернета, захват Контакты WPS Для маршрутизаторов: посмотрите, кто подключен к вашей собственной сети, и другие распространенные задачи анализа WiFi.

Обратите внимание, что WiFi Warden Требуется разблокированное устройство

Скачать WiFi Warden

По сравнению с проводными сетями сети Wi-Fi представляют дополнительную проблему безопасности, поскольку их сигналы могут быть доступны для общественности. Различные функции безопасности, такие как WPA2, могут шифровать ваш трафик, но есть технологии, которые могут нарушить вашу безопасность. Поэтому важно продолжать использовать различные инструменты и методы для обеспечения безопасности WiFi.

Поэтому важно продолжать использовать различные инструменты и методы для обеспечения безопасности WiFi.

Вам также может быть интересно узнать о:

- Топ-10 приложений, чтобы узнать, сколько устройств подключено к роутеру для Android

- 10 лучших приложений для тестирования скорости Wi-Fi для Android в 2022 году

- Как поделиться паролем Wi-Fi на телефонах Android

- 10 лучших приложений для смены DNS для Android в 2022 году

- Как узнать пароль от wifi в Windows 11

Мы надеемся, что эта статья окажется для вас полезной. 14 лучших приложений для взлома Wi-Fi для устройств Android Издание 2022. Поделитесь своим мнением и опытом в комментариях.

Как взломать шифрование полного диска Android на устройствах Qualcomm Острая битва между Apple и ФБР спровоцировала много разговоров о

Encryption — технологии, которая использовалась для максимально безопасного хранения всех ваших битов и байтов.

Мы не можем много сказать о пользователях Apple, но пользователи Android подвергаются серьезному риску, когда речь идет о шифровании их личных и конфиденциальных данных.

Полное шифрование диска Android может быть взломано гораздо легче, чем ожидалось, с помощью грубой силы и некоторого терпения, потенциально затрагивающих сотни миллионов мобильных устройств.

И самое худшее:

Возможно, на рынке не будет полного исправления для текущих телефонов Android.

Google начал внедрять полное шифрование диска на Android по умолчанию с Android 5.0 Lollipop. Полное шифрование диска (FDE) может помешать как хакерам, так и даже влиятельным правоохранительным органам получить несанкционированный доступ к данным устройства.

Шифрование диска в Android — это процесс кодирования всех пользовательских данных на устройстве Android до того, как они будут записаны на диск, с использованием кода аутентификации пользователя. После шифрования данные расшифровываются только в том случае, если пользователь вводит свой пароль.

После шифрования данные расшифровываются только в том случае, если пользователь вводит свой пароль.

Однако после тщательного анализа реализации полного шифрования диска в Android исследователь безопасности пришел к выводу, что эта функция не так безопасна, как утверждает компания, и у него есть работающий код, чтобы доказать это.

Взлом полного шифрования диска Android: эксплойт доступен онлайн

Исследователь безопасности Гал Бениамини обнаружил проблемы (CVE-2015-6639 и CVE-2016-2431) в том, как устройства Android обрабатывают полное шифрование диска, что упрощает злоумышленникам доступ к конфиденциальным данным пользователя.

Beniamini также опубликовал на этой неделе подробное пошаговое руководство о том, как можно взломать защиту шифрования на смартфонах Android на базе процессоров Qualcomm Snapdragon.

Вы можете найти полный исходный код эксплойта на GitHub.

По сути, шифрование диска Android на устройствах с чипами Qualcomm основано только на вашем пароле.

Qualcomm работает в Snapdragon TrustZone для защиты критически важных функций, таких как шифрование и биометрическое сканирование, но Бениамини обнаружил, что можно использовать брешь в системе безопасности Android для извлечения ключей из TrustZone.

Qualcomm запускает небольшое ядро в TrustZone, чтобы предложить доверенную среду выполнения, известную как QSEE ( Qualcomm Secure Execution Environment ), которая позволяет запускать небольшие приложения внутри QSEE вдали от основной операционной системы Android. KeyMaster также является приложением QSEE.

Исследователь подробно описал, как злоумышленники могут использовать уязвимость ядра Android для загрузки собственной версии приложения QSEE в этой защищенной среде, тем самым используя уязвимость повышения привилегий и захват всего пространства QSEE, включая ключи, сгенерированные для всего диска. шифрование.

шифрование.

Получив этот ключ, злоумышленник может выполнить атаку грубой силы, чтобы получить пароль пользователя, PIN-код или блокировку, взломав полное шифрование диска Android.

Кроме того, Qualcomm или OEM-производители могут подчиняться требованиям правительства или правоохранительных органов, чтобы нарушить FDE.

«Поскольку ключ доступен для TrustZone, Qualcomm и OEM-производители [ OEM-производители ] могут просто создать и подписать образ TrustZone, который извлекает ключи KeyMaster и прошивает их на целевом устройстве», — написал Бениамини. «Это позволит правоохранительным органам легко взломать пароль FDE с устройства, используя просочившиеся ключи».

Бениамини предоставил все технические детали анализа в этом блоге, так что вы можете просмотреть этот блог, если вам интересно получить подробные технические сведения о проблеме с FDE в Android.

Хотя Бениамини сотрудничает как с Qualcomm, так и с Google, суть проблемы может быть не полностью устранимой, и для ее устранения могут даже потребоваться новые аппаратные изменения.

Нашли эту статью интересной? Подпишитесь на THN в Facebook, Twitter и LinkedIn, чтобы читать больше эксклюзивного контента, который мы публикуем.

ДОЛЯ

Поделиться

Твитнуть

Поделиться

Поделиться 7 90 Поделиться на Facebook Поделиться в Твиттере Поделиться на Linkedin Поделиться на Reddit Поделиться на Hacker News Поделиться по электронной почте Поделиться в WhatsApp Поделиться в Facebook Messenger Поделиться в Telegram

ПОДЕЛИТЬСЯ

Android, шифрование Android, инструмент шифрования Android, взлом Android, взломанное шифрование, криптография, ключи шифрования, полное шифрование диска, новости взлома, как взломать Android, Qualcomm Snapdragon

Что, если ФБР попытается взломать телефон на андроиде? Мы атаковали один из них, чтобы узнать

Министерству юстиции удалось разблокировать iPhone 5c, которым пользовался боевик Сайед Ризван Фарук, который вместе со своей женой убил 14 человек в Сан-Бернардино, штат Калифорния, в декабре прошлого года. Громкое дело столкнуло федеральные правоохранительные органы с Apple, которая боролась с судебным приказом обойти функцию защиты паролем, чтобы предоставить правоохранительным органам доступ к данным телефона. ФБР заявило, что полагалось на третью сторону для взлома зашифрованных данных телефона, что вызвало вопросы о безопасности iPhone и о том, должны ли федеральные агентства раскрывать свой метод.

Громкое дело столкнуло федеральные правоохранительные органы с Apple, которая боролась с судебным приказом обойти функцию защиты паролем, чтобы предоставить правоохранительным органам доступ к данным телефона. ФБР заявило, что полагалось на третью сторону для взлома зашифрованных данных телефона, что вызвало вопросы о безопасности iPhone и о том, должны ли федеральные агентства раскрывать свой метод.

Но что, если бы устройство работало под управлением Android? Разыгралась бы такая же техническая и юридическая драма?

Мы пользователи Android и исследователи, и первое, что мы сделали, когда спор между ФБР и Apple попал в популярные СМИ, — это прочитали документацию по полному шифрованию диска Android.

Мы попытались воспроизвести то, что ФБР хотело сделать на телефоне Android, и получили некоторые полезные результаты. Помимо того факта, что в экосистеме Android задействовано больше компаний, мы обнаружили некоторые технические отличия, в том числе способ удаленного обновления и, следовательно, разблокировки ключей шифрования, чего ФБР не смогло сделать для iPhone 5c самостоятельно.

Простые способы в

Шифрование данных на смартфонах включает в себя ключ, который телефон создает путем объединения 1) пользовательского кода разблокировки, если он есть (часто пароль из четырех-шести цифр), и 2) длинного сложного числа зависит от конкретного используемого устройства. Злоумышленники могут попытаться взломать либо ключ напрямую, что очень сложно, либо комбинацию секретного кода и номера устройства, которые скрыты и примерно одинаково трудно угадать.

Расшифровать это надежное шифрование может быть очень сложно. Но иногда получение доступа к зашифрованным данным с телефона вообще не требует взлома кода. Вот как:

- На целевом телефоне можно установить специальное приложение для извлечения информации. В марте 2011 года компания Google удаленно установила программу, очищающую телефоны от вредоносных программ. Неясно, позволяет ли Android это по-прежнему.

- Многие приложения используют Android Backup API. Информация, которая резервируется и, таким образом, доступна напрямую с сайта резервного копирования, зависит от того, какие приложения установлены на телефоне.

- Если целевые данные хранятся на съемной SD-карте, они могут быть незашифрованными. Только самые последние версии Android позволяют пользователю зашифровать всю съемную SD-карту; не все приложения шифруют данные, хранящиеся на SD-карте.

- Некоторые телефоны оснащены считывателями отпечатков пальцев, которые можно разблокировать с помощью изображения отпечатка пальца владельца телефона.

- Некоторые люди модифицировали операционные системы своих телефонов, чтобы предоставить им привилегии «root» — доступ к данным устройства сверх того, что разрешено во время обычных операций — и потенциально ослабить безопасность.

Но если эти варианты недоступны, остается взлом кода. При так называемой атаке «грубой силы» телефон можно разблокировать, пробуя все возможные ключи шифрования (т. е. все возможные комбинации символов) до тех пор, пока правильный достигнут, и устройство (или данные) разблокируются.

Начало атаки

Очень абстрактное представление получения ключей шифрования на Android. Уильям Энк и Адвайт Надкарни, CC BY-ND

Уильям Энк и Адвайт Надкарни, CC BY-NDСуществует два типа атак грубой силы: офлайн и онлайн. В некотором смысле атака в автономном режиме проще — путем копирования данных с устройства на более мощный компьютер можно использовать специализированное программное обеспечение и другие методы для проверки всех различных комбинаций паролей.

Но атаки в автономном режиме также могут быть намного сложнее, потому что они требуют либо перебора всех возможных ключей шифрования, либо определения пароля пользователя и ключа для конкретного устройства (уникальный идентификатор в Apple и аппаратно-привязанный ключ в новые версии Android).

Чтобы попробовать каждое потенциальное решение относительно стандартного 128-битного ключа AES, нужно попробовать все 100 ундециллионов (10 38 ) потенциальных решений — достаточно, чтобы суперкомпьютер прожил более миллиарда миллиардов лет.

Угадать код доступа можно относительно быстро: для шестизначного PIN-кода, состоящего только из цифр, это всего лишь миллион вариантов. Если разрешены буквы и специальные символы, такие как «$» и «#», вариантов будет больше, но все равно только сотни миллиардов. Однако угадать ключ для конкретного устройства, вероятно, будет так же сложно, как угадать ключ шифрования.

Если разрешены буквы и специальные символы, такие как «$» и «#», вариантов будет больше, но все равно только сотни миллиардов. Однако угадать ключ для конкретного устройства, вероятно, будет так же сложно, как угадать ключ шифрования.

Учитывая онлайн-атаку

Остается онлайн-атака, которая происходит непосредственно на телефоне. Благодаря тому, что ключ для конкретного устройства легко доступен для операционной системы, это сводит задачу к гораздо меньшему бремени проверки только всех потенциальных кодов доступа.

Однако сам телефон можно настроить так, чтобы он противостоял интернет-атакам. Например, телефон может вставить временную задержку между неудачным подбором пароля и разрешением новой попытки или даже удалить данные после определенного количества неудачных попыток.

iOS от Apple обладает обеими этими возможностями, автоматически вводя все более длительные задержки после каждого сбоя и, по выбору пользователя, очищая устройство после 10 неудачных попыток ввода пароля.

Атака на телефон Android

Что происходит, когда кто-то пытается взломать заблокированный телефон Android? Разные производители по-разному настраивают свои Android-устройства; Телефоны Nexus работают на стандартной конфигурации Android от Google. Мы использовали устройство Nexus 4 под управлением стандартной версии Android 5.1.1 и включенным полным шифрованием диска.

Android добавляет 30-секундные задержки после каждых пяти неудачных попыток; снимок 40-й попытки. Уильям Энк и Адвайт Надкарни, CC BY-ND Мы начали с телефона, который уже работал, но экран был заблокирован. Android позволяет использовать PIN-коды, пароли и блокировку на основе шаблона, при которой пользователь должен соединить ряд точек в правильной последовательности, чтобы разблокировать телефон; мы провели этот тест с каждым типом. Мы вручную присвоили фактический код доступа на телефоне, но наши попытки разблокировки были сгенерированы случайным образом.

После пяти неудачных попыток ввода пароля Android ввел 30-секундную задержку перед повторной попыткой. В отличие от iPhone задержки не увеличивались с последующими сбоями; более 40 попыток, мы столкнулись только с 30-секундной задержкой после каждых пяти неудачных попыток. Телефон подсчитывал, сколько последовательных попыток было неудачным, но не стирал данные. (Телефоны Android других производителей могут вводить увеличивающиеся задержки, аналогичные iOS.)

Эти задержки налагают на злоумышленника значительный штраф по времени. Подбор шестизначного PIN-кода (миллион комбинаций) может привести к задержке в худшем случае чуть более 69 секунд.дней. Если бы код доступа состоял из шести символов, даже с использованием только строчных букв, в худшем случае задержка составила бы более 58 лет.

Когда мы повторили атаку на выключенный и только включавшийся телефон, нас попросили перезагрузить устройство после 10 неудачных попыток. После 20 неудачных попыток и двух перезагрузок Android начал обратный отсчет неудачных попыток, которые привели к очистке устройства. Мы продолжили атаку, и с 30-й попытки — как предупреждали на экране и в документации Android — устройство выполнило «сброс настроек», стерев все пользовательские данные.

Мы продолжили атаку, и с 30-й попытки — как предупреждали на экране и в документации Android — устройство выполнило «сброс настроек», стерев все пользовательские данные.

В отличие от офлайн-атак, существует разница между Android и iOS для онлайн-атак методом полного перебора. В iOS и экран блокировки, и процесс загрузки могут стереть пользовательские данные после фиксированного количества неудачных попыток, но только если пользователь явно разрешает это. В Android процесс загрузки всегда стирает пользовательские данные после фиксированного количества неудачных попыток. Однако наше устройство Nexus 4 не позволяло нам установить ограничение на сбои блокировки экрана. Тем не менее, как Android, так и iOS имеют параметры удаленного управления, которые, если они включены, могут стереть данные после определенного количества неудачных попыток.

Использование специальных инструментов

iPhone 5c в деле Сан-Бернардино принадлежит работодателю одного из стрелков, и на нем установлено программное обеспечение для управления мобильными устройствами (MDM), которое позволяет компании отслеживать его и выполнять другие функции на телефоне с помощью дистанционное управление. Такое приложение MDM обычно устанавливается как приложение «Администратор устройства» на телефон Android и настраивается с помощью инструмента «Apple Configurator» для iOS.

Наш тестовый MDM успешно сбрасывает пароль. Затем функция создания ключа шифрования (KDF) используется для создания нового ключа шифрования ключа (KEK). Уильям Энк и Адвайт Надкарни, CC BY-ND Мы создали собственное приложение MDM для нашего телефона Android и убедились, что пароль можно сбросить без явного согласия пользователя; это также обновило ключи шифрования телефона. Затем мы могли бы использовать новый пароль для разблокировки телефона с экрана блокировки и во время загрузки. (Чтобы эта атака работала удаленно, телефон должен быть включен и иметь подключение к Интернету, а приложение MDM должно быть уже запрограммировано на сброс пароля по команде с удаленного сервера MDM.)

(Чтобы эта атака работала удаленно, телефон должен быть включен и иметь подключение к Интернету, а приложение MDM должно быть уже запрограммировано на сброс пароля по команде с удаленного сервера MDM.)

Выяснение, где получить дополнительную помощь

Если злоумышленнику нужна помощь производителя телефонов или компании-разработчика программного обеспечения, Android предлагает более разнообразный ландшафт.

Как правило, программное обеспечение операционной системы подписывается цифровым кодом, который подтверждает его подлинность и который требуется телефону перед его фактической установкой. Только компания с правильным цифровым кодом может создать обновление программного обеспечения операционной системы, которое может включать «черный ход» или другую точку входа для злоумышленника, получившего помощь компании. Для любого iPhone это Apple. Но многие компании производят и продают телефоны Android.

Google, основной разработчик операционной системы Android, подписывает обновления для своих флагманских устройств Nexus.:strip_icc():format(jpeg)/kly-media-production/medias/689717/original/Android.jpg) Samsung подписывает свои устройства. Операторы сотовой связи (такие как AT&T или Verizon) также могут подписывать. И многие пользователи устанавливают кастомную версию Android (например, Cyanogenmod). Компания или компании, подписавшие программное обеспечение, были бы теми, кого ФБР нужно было убедить — или заставить — написать программное обеспечение, позволяющее проникнуть внутрь.

Samsung подписывает свои устройства. Операторы сотовой связи (такие как AT&T или Verizon) также могут подписывать. И многие пользователи устанавливают кастомную версию Android (например, Cyanogenmod). Компания или компании, подписавшие программное обеспечение, были бы теми, кого ФБР нужно было убедить — или заставить — написать программное обеспечение, позволяющее проникнуть внутрь.

Сравнение iOS и Android

сравнительно защищены от атак в автономном режиме при правильной настройке как производителем телефона, так и конечным пользователем. Старые версии могут быть более уязвимыми; одна система может быть взломана менее чем за 10 секунд. Кроме того, недостатки конфигурации и программного обеспечения производителей телефонов также могут поставить под угрозу безопасность устройств Android и iOS.

Но мы обнаружили различия для онлайн-атак в зависимости от пользователя и конфигурации удаленного управления: Android имеет более безопасные настройки по умолчанию для онлайн-атак при запуске, но наш Nexus 4 не позволял пользователю устанавливать максимальное количество неудачных попыток из экран блокировки (другие устройства могут отличаться).