ТОП-10 VPN-сервисов для обхода блокировок доступов к сайтам

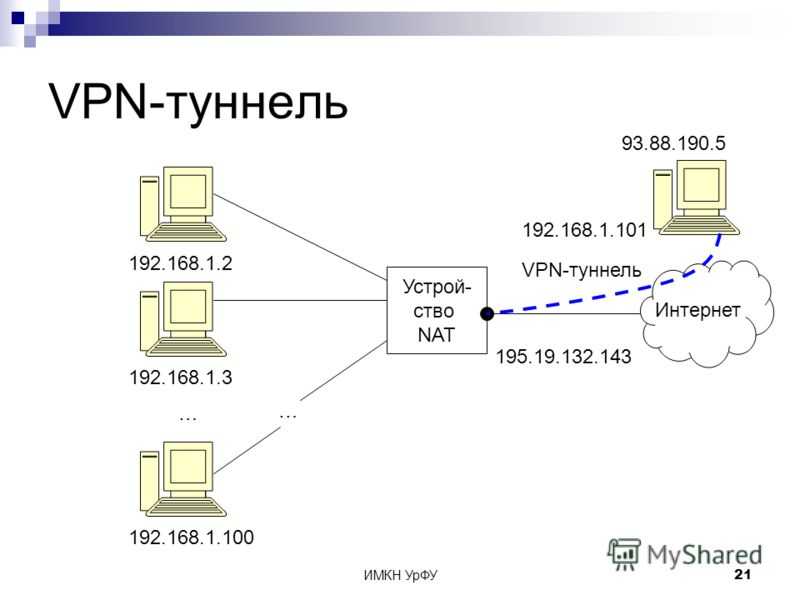

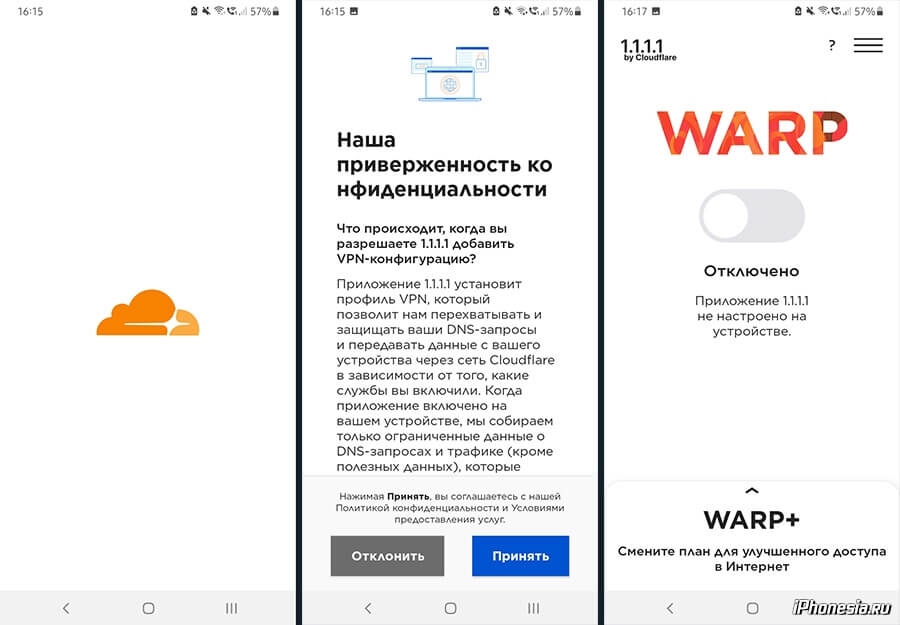

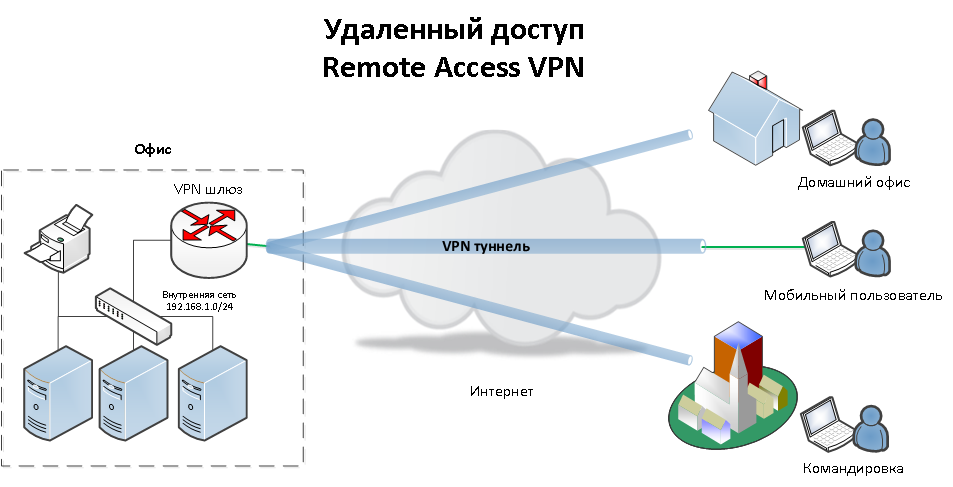

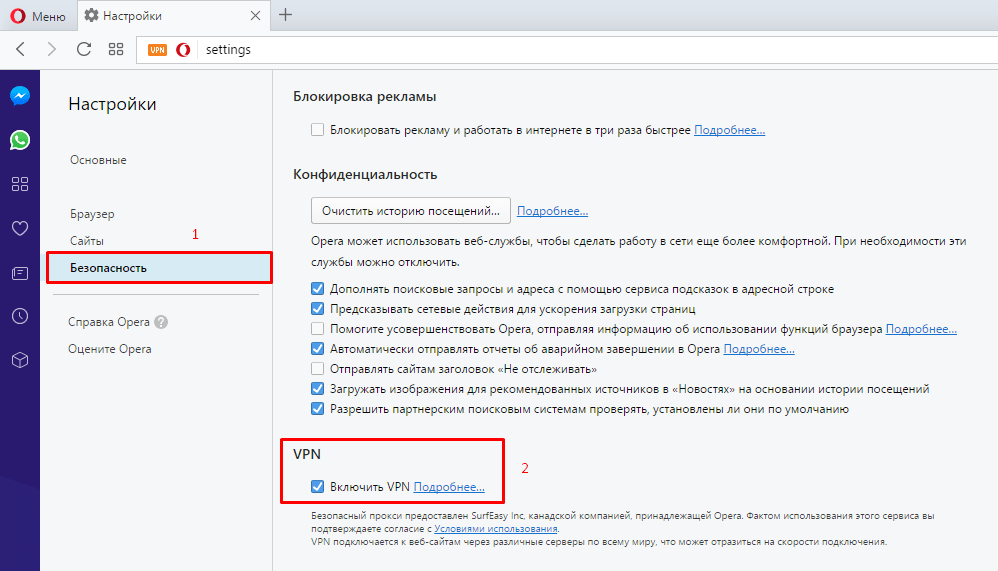

По данным сервиса Appfigures, до февраля 2022 года VPN-приложения ежедневно загружали в России около 10 000 раз. К 1 марта этот показатель достиг 500 000 в сутки. О том, что такое VPN, зачем он нужен и как работает, мы уже рассказали в этой статье, а сейчас предлагаем подборку популярных сервисов, которые позволят обойти локальные ограничения и сохранить конфиденциальность в сети.

Логи содержат информацию о ваших действиях, личные данные. Если VPN их не хранит, можно быть уверенным, что он не сможет их использовать, например продать третьим лицам. Как правило, все платные сервисы придерживаются строгой безлоговой политики.

Из-за перенаправления трафика как минимум через 1 дополнительный защищенный сервер VPN-сервис может снижать скорость загрузки. Также сервисы устанавливают ограничения по скорости. Лучше выбирать VPN, где этого нет. 75 возможных значений. Попытка потребует огромных вычислительных мощностей и займет миллион лет.

75 возможных значений. Попытка потребует огромных вычислительных мощностей и займет миллион лет.

- Наличие приложений под ОС, которые вы используете. Часто, кроме сервисов для мобильных устройств и ПК Windows, существуют решения для маршрутизаторов, игровых консолей, SMART TV.

- Количество устройств, на которых можно одновременно пользоваться VPN.

Например, если по каким-либо причинам вам нужно, чтобы соцсеть определяла вас как жителя Чехии, необходимо проверить наличие чешских серверов.

Возможность выбора из WireGuard®, IPSec, OpenVPN, L2TP, PPTP и других может помочь при недоступности VPN.

О том, что представляет собой каждый протокол, мы рассказали в статье.

VPN-сервисы могут предоставлять гарантию на возврат средств в течение определенного периода, бесплатный тариф либо тестовый период.

Подробнее

Скорость: без ограничений.

Безопасность:

- шифрование AES-256;

- ROBERT — инструмент для блокировки рекламы, нежелательных сайтов, вредоносного ПО;

- собственная технология имитации местоположения Location Warp;

- соблюдение безлоговой политики.

Формат: приложения для iOS, Android, Windows, Linux, MacOS, Amazon Fire TV, Nvidia Shield, KODI, роутеров, расширения для Google Chrome, Firefox, Opera, MS Edge и пр.

Протоколы: OpenVPN (UDP/TCP), IKEv2, WireGuard®, прокси-сервер SOCKS5.

Количество стран: 60+.

Период возврата оплаты: 3 дня после оплаты подписки при условии, что потрачено не более 10 Гб трафика.

Количество одновременно подключаемых устройств: без ограничений.

Бесплатный тариф: при регистрации через адрес электронной почты на бесплатной учетной записи предоставляется 10 Гб данных в месяц. Увеличить лимит на 5 Гб можно, опубликовав запись в Twitter.

Скорость: до 10 Гбит/с. Набор уникальных технологий VPN Accelerator увеличивает скорость VPN больше чем на 400%, преодолевая ограничения процессора.

Безопасность:

- шифрование AES-256;

- функция фильтрации DNS — NetShield, которая защищает от вредоносных программ, блокирует рекламу и не дает трекерам сайтов отслеживать пользователя;

- блокировка сетевого трафика при потере соединения с VPN;

- Secure Core — дополнительный уровень безопасности и шифрования благодаря переадресации трафика через два сервера;

- отсутствие логов.

Формат: приложения для приложения для macOS, Linux, Windows, Chromebook, Android, Android TV и iOS/iPadOS.

Количество локаций: 60+.

Период возврата оплаты: 30 дней.

Количество устройств: 10.

Бесплатный тариф: есть.

Скорость: без ограничений.

Безопасность:

- соблюдение подтвержденной безлоговой политики;

- шифр AES-128, AES-256 на выбор. Также можно выбрать вариант без шифрования;

- возможность подключить уникальный IP-адрес;

- расширенное раздельное туннелирование;

- экстренное отключение от интернета при неожиданном разрыве VPN-соединения;

- блокировщик рекламы на основе DNS, защищающий от вредоносного ПО, рекламы и трекеров;

- сканер утечки адресов электронной почты;

- лицензия Boxcryptor, позволяющая шифровать и защищать файлы, загруженные в облачные хранилища, например Google Drive, Dropbox и др.

Формат: приложения для Windows, macOS, iOS, Android, Android TV, игровых консолей, смарт-телевизоров и маршрутизаторов, расширения для браузеров Opera, Firefox, Google Chrome и пр.

Протоколы: WireGuard®, OpenVPN (UDP/TCP), IPsec на iOS. Также доступны прокси-серверы, например SOCKS5 и Shadowsocks.

Количество стран: 80+.

Период возврата оплаты: 30 дней.

Количество устройств: 10.

Бесплатный тариф: 7-дневный пробный период.

Простой VPN с фиксированной стоимостью 5 евро, которая не менялась с 2009 года, когда появился сервис.

Безопасность:

- отсутствие журналов активности и анонимные учетные записи;

- функция аварийного отключения;

- шифрование AES-256;

- смена ключа к протоколу OpenVPN каждые 60 минут;

- блокировка отслеживания и рекламы;

- установщик с криптографической подписью.

Формат: приложения Windows, macOS, Linux, Android, iOS, расширение для Firefox.

Протоколы: OpenVPN (UDP/TCP), WireGuard®.

Количество стран: 35+.

Гарантия возврата денег: 30 дней.

Количество устройств: 5.

Бесплатный тариф: отсутствует.

Скорость: без ограничений.

Безопасность:

- шифрование AES-256;

- политика отсутствия журналов активности;

- защита от DNS- и IP-утечек;

- автоматическое аварийное отключение;

- комплексное решение CyberGhost Securite Suite для Windows, которое кроме VPN включает антивирус, инструмент для регулярного обновления ПО и ограничения сбора данных компанией Microsoft.

Формат: приложения для Windows, iOS, macOS, Android и Linux, игровых консолей, роутеров, SMART TV, расширения для Google Chrome, Firefox.

Протоколы: OpenVPN, IKEv2, WireGuard®.

Количество стран: 90+.

Гарантия возврата денег: 45 дней.

Количество устройств: 7.

Бесплатный тариф: пробная версия, доступная в течение 24 часов.

Скорость: без ограничений.

Безопасность:

- шифрование AES-256;

- автоматическое аварийное отключение;

- двухфакторная аутентификация;

- блокировка рекламы, баннеров и трекеров, защита от вредоносных программ и попыток фишинга;

- политика отсутствия журналов активности;

- защита от DNS- и IP-утечек;

- раздельное туннелирование Windows и Android.

Формат: приложения для Windows, iOS, macOS, Android, Linux, расширения для браузеров Google Chrome и Firefox.

Протоколы: WireGuard, IKEv2/IPsec, OpenVPN UDP/TCP.

Количество локаций: 65+.

Гарантия возврата денег: 30 дней.

Количество устройств: без ограничений.

Бесплатный тариф: пробная версия, доступная в течение 7 дней.

Скорость: без ограничений.

Безопасность:

- шифрование AES-256;

- автоматическое аварийное отключение;

- защита от DNS- и IP-утечек.

Формат: приложения для Windows, iOS, macOS, Android, Linux и роутеров.

Протоколы: OpenVPN (UDP/TCP), PPTP, L2TP, IKEv2, IPSec, SOCKS5 и HTTP-прокси.

Количество локаций: 60+.

Гарантия возврата денег: 30 дней.

Количество устройств: 10.

Бесплатный тариф: пробная версия, доступная в течение 7 дней.

Профессия «Белый» хакерНачните с программирования на Python и JavaScript, изучите Linux и Windows и освойте тестирование на проникновение. После курса вы сможете претендовать на позицию junior-специалиста по кибербезопасности.

- Опыт участия в CTF-соревнованиях

- Собственный стенд для тестирования в портфолио

- Персональная помощь в поиске работы

Подробнее

не время расслабляться / Хабр

Disclaimer: практически всё, описанное в статье, не является чем-то принципиально новым или инновационным — оно давно известно и придумано, используется в разных странах мира, реализовано в коде и описано в научных и технических публикациях, поэтому никакого ящика Пандоры я не открываю.

Нередко на Хабре в темах, посвященных блокировкам ресурсов, встречаются забавные заявления вида «Я настроил TLS-VPN, теперь будут смотреть что хочу и цензоры мой VPN не заблокируют», «Я использую SSH-туннель, значит все ок, не забанят же они весь SSH целиком», и подобное. Что ж, давайте проанализируем опыт других стран и подумаем, как же оно может быть на самом деле.

0

Итак, допустим мы купили у какого-то сервиса, или, как подкованные пользователи, установили в личном облаке/VPS и настроили VPN-сервер для себя. Допустим, это популярные WireGuard или OpenVPN. Знаете что? WireGuard — это такой прекрасный протокол, который всеми своими пакетами просто кричит «Смотрите все, смотрите, я — VPN». И это, в принципе, не удивительно, потому что авторы на сайте проекта прямым текстом пишут, что обфускация не входила и не будет входить в их цели и планы.

Соответственно, на оборудовании DPI (оно же ТСПУ) при небольшом желании протокол WireGuard выявляется и блокируется на раз-два. IPSec/L2TP — аналогично. С OpenVPN то же самое — это, наверное, вообще самый первый протокол, который китайцы научились выявлять и банить на своем «великом китайском фаерволе» (GFW). We are fucked.

IPSec/L2TP — аналогично. С OpenVPN то же самое — это, наверное, вообще самый первый протокол, который китайцы научились выявлять и банить на своем «великом китайском фаерволе» (GFW). We are fucked.

1

Окей, допустим мы сделали выводы, и вместо совсем уж палевных протоколов решили использовать TLS-VPN, такие как SSTP, AnyConnect/OpenConnect или SoftEther — трафик в них ходит внутри TLS, начальная установка соединения производится по HTTP — что должно быть совсем никак неотличимо от обычного подключения к любому обычному сайту. Ну, как сказать…

В случае с MS SSTP цензоры, желая выяснить, а чем же вы таким занимаетесь, просто сделают запрос на ваш сервер с URL /sra_{BA195980-CD49-458b-9E23-C84EE0ADCD75}/ c HTTP-методом SSTP_DUPLEX_POST, как это описано в стандарте протокола, и сервер радостно подтвердит в ответ, что он — да, действительно MS SSTP VPN.

SoftetherVPN в ответ на GET-запрос с путем /vpnsvc/connect. cgi, типом application/octet-stream и пэйлоадом ‘VPNCONNECT‘ выдаст в ответ 200 код и предсказуемый бинарный блоб с рассказом о том, кто он такой.

cgi, типом application/octet-stream и пэйлоадом ‘VPNCONNECT‘ выдаст в ответ 200 код и предсказуемый бинарный блоб с рассказом о том, кто он такой.

AnyConnect/OpenConnect при обращении по / или по /auth ответят очень характерной XML’кой. И от всего этого вы не избавитесь никак — это определено в протоколах, и именно через эту логику работают VPN-клиенты. We are fucked.

2

Ясно, мы будем умнее, и поскольку у нас все-таки TLS, давайте поставим перед VPN-сервером reverse-прокси (например, haproxy) и будем разруливать всё по SNI (server name identification): подключения с определенным доменом в запросе будем отправлять на VPN-сервер, а все остальные — на безобидный сайт с котиками. Можно даже попробовать спрятаться за какой-нибудь CDN — не забанят же они весь CDN, правда, и наш трафик из общего трафика ко всей CDN выцепить не смогут, да?

Правда, есть одно «но». В нынешних версиях TLS поле SNI не шифруется, соответственно цензоры легко его подсмотрят и сделают запрос именно с тем именем домена, что надо. На расширение Encrypted Client Hello (ECH), ранее известное как eSNI, можно не рассчитывать: во-первых, оно находится еще в состоянии Draft и неизвестно когда будет принято и повсеместно использоваться, а во-вторых, цензоры могут взять и просто-напросто заблокировать все соединения TLSv1.3 с ECH, как это сделали в Китае. Проблемы индейцев шерифа не волнуют. We are fucked.

На расширение Encrypted Client Hello (ECH), ранее известное как eSNI, можно не рассчитывать: во-первых, оно находится еще в состоянии Draft и неизвестно когда будет принято и повсеместно использоваться, а во-вторых, цензоры могут взять и просто-напросто заблокировать все соединения TLSv1.3 с ECH, как это сделали в Китае. Проблемы индейцев шерифа не волнуют. We are fucked.

3

Шутки в стороны, мы настроены решительно. Например, мы пропатчили OpenConnect-сервер, чтобы он принимал подключения только со специальным словом в URL’е (благо, AnyConnect/OpenConnect-клиенты такое позволяют), а всем остальным отдавал правдоподобную заглушку. Или настроили обязательную аутентификацию по клиентским сертификатам.

Или же мы подключаем тяжелую артиллерию от товарищей-китайцев, которые на обходе блокировок собаку съели. Shadowsocks (Outline) отпадает, ибо его версии до 2022 года уязвимы к replay-атакам и даже active probing’у, но вот V2Ray/XRay с плагином VMess и VLess поверх Websockets или gRPC, либо Trojan-GFW — это то что надо. Они работают поверх TLS, могут делить один и тот же порт с HTTPS-вебсервером, и не зная заветной секретной строчки, которую подслушать снаружи не получится, выявить наличие туннеля и подключиться к нему, казалось бы нельзя, значит все хорошо?

Они работают поверх TLS, могут делить один и тот же порт с HTTPS-вебсервером, и не зная заветной секретной строчки, которую подслушать снаружи не получится, выявить наличие туннеля и подключиться к нему, казалось бы нельзя, значит все хорошо?

Давайте подумаем. Каждый TLS-клиент при подключении передает серверу определенный набор параметров: поддерживаемые версии TLS, поддерживаемые наборы шифров, поддерживаемые расширения, эллиптические кривые и их форматы. У каждой библиотеки этот набор свой, и его варианты можно анализировать. Это называется ClientHello fingerprinting. Отпечаток (fingerprint) библиотеки OpenSSL отличается от отпечатка библиотеки GnuTLS. Отпечаток TLS-библиотеки языка Go отличается от fingerprint’а браузера Firefox.

И когда с вашего адреса будут зафиксированы частые и долгие подключения к некому сайту клиентом с библиотекой GnuTLS (которая не используется ни в одном популярном браузере, но используется в VPN-клиенте OpenConnect), или с мобильного телефона через мобильного оператора подключается какой-то клиент на Go (на котором написан V2Ray), we are fucked. Такое детектирование, например, производится в Китае и в Туркменистане.

Такое детектирование, например, производится в Китае и в Туркменистане.

4

Ладно. Допустим, мы пересобрали наш V2Ray-клиент не со стандартной TLS-либой, а с uTLS, которая может маскироваться под популярные браузеры. Или вообще взяли исходники самого популярного браузера, выдрали оттуда весь код сетевого стека и написали свой прокси-клиент на его базе, чтобы быть совсем уже неотличимыми от обычного браузерного TLS. Или решили пойти в сторону маскировки под другие протоколы типа SSH, или взяли OpenVPN с XOR-патчем. Или какой-нибудь KCP/Hysteria с маскировкой под DTLS.

Короче говоря, допустим у нас что-то более редкое и незаметное. Казалось бы, все хорошо? Ну как сказать. Помните «пакет Яровой»? Тот самый, который требует, чтобы интернет-сервисы сохраняли все метаданные сессий, а интернет-провайдеры так вообще записывали дампы трафика своих абонентов? Многие, еще тогда смеялись — мол, ну тупые, что им дадут гигабайты зашифрованных данных, которые они все равно не расшифруют? А вот что.

Пользуетесь вы, допустим, своим туннельчиком, смотрите всякие там запрещенные сайты. А потом — клик! — и случайно заходите через свой туннель на какой-нибудь отечественный сайт или сервис, замеченный в сотрудничестве с государством — условные там VK/Mail.ru/Яндекс или еще что-нибудь. Или на каком-нибудь безобидном сайте попадается виджет, баннер или счетчик от них же. Или кто-нибудь в комментарии вбросит ссылку на какой-нибудь сайт-honeypot, косящий под новостной ресурс, и вы на нее нажмете.

И вот тут произойдет самое интересное. Что внутри TLS, что внутри SSH, что внутри OpenVPN+xor, данные передаются в зашифрованном виде, и их не расшифровать. Но вот «внешняя форма» (размеры пакетов и тайминги между ними) у зашифрованных данных точно такая же, как и у нешифрованных. Цензоры видят, что от абонента к какому-то неизвестному серверу и обратно ходит трафик, а поток со стороны какого-нибудь подконтрольного сервиса видит, что с того же IP-адреса, что у «неизвестного сервера», туда прилетают какие-то запросы и улетают ответы, и — вот интересно — размеры пакетов и временные моменты практически полностью совпадают. Что весьма характерно говорит о том, что у нас тут прокси, возможно VPN, Андрюха, по коням!

Что весьма характерно говорит о том, что у нас тут прокси, возможно VPN, Андрюха, по коням!

И да, если вы поступите мудрее и у вашего сервера будет два IP-адреса, один на вход, а другой на выход, то сопоставить ваш «вход» и «выход» по адресам не получится, но по «форме» переданных данных, хоть и ощутимо сложнее, но при желании по прежнему можно. We are fucked again.

5

Не так уж плохо дело. Мы настроили для своего туннеля rule-based access. А именно, будем ходить по нему только туда, куда надо, и тогда, когда надо — а во всех остальных случаях пусть пакетики бегают сразу по обычному интернет-подключению. Правда, добавлять каждый раз новый ресурс в список — тот еще геморрой, особенно когда вы держите прокси/VPN не только для себя, но и, например, для далеко живущих немолодых родителей, которые, например, хотят читать всяких там иноагентов — но это, на самом деле, мелочи, мы справимся.

Допустим, мы по-прежнему используем SSH-туннель. Правда, проработает он, скорее всего, недолго. Почему? Потому что дело во всех тех же паттернах трафика. И нет, записывать и мучительно сравнивать ничего никуда уже не надо. Паттерны трафика у ssh-as-console, ssh-as-ftp и ssh-as-proxy очень разные и элементарно выявляются довольно просто должным образом натренированной нейросетью. Поэтому китайцы и иранцы уже давно всё подобное «неправильное» использование SSH выявляют и режут скорость подключения до черепашьей, что в терминале работать вы еще сможете, а вот серфить — практически нет.

Почему? Потому что дело во всех тех же паттернах трафика. И нет, записывать и мучительно сравнивать ничего никуда уже не надо. Паттерны трафика у ssh-as-console, ssh-as-ftp и ssh-as-proxy очень разные и элементарно выявляются довольно просто должным образом натренированной нейросетью. Поэтому китайцы и иранцы уже давно всё подобное «неправильное» использование SSH выявляют и режут скорость подключения до черепашьей, что в терминале работать вы еще сможете, а вот серфить — практически нет.

Ну или, допустим, вы все-таки используете whatever-over-TLS-туннель с учетом всего приведенного в этой статье. Но проблема в том, что все сказанное в предыдущем абзаце, применимо и к нему — а именно, TLS-inside-TLS выявляется сторонним наблюдателем с помощью эвристик и машинного обучения, которое еще можно дополнительно натренировать на наиболее популярных сайтах. We are still fucked.

6

Ладно. Мы добавили в наш тайный туннель random padding — «дописывание» в конец пакета какого-нибудь мусора случайно длины, чтобы сбить с толку наблюдателей. Или специально бьём пакеты на маленькие кусочки (и получаем проблемы с MTU, ой, придется потом старательно пересобирать). Или, наоборот, когда у нас внутри туннеля устанавливается TLS-соединение с каким-нибудь сервером, мы начинаем слать эти пакеты as-is без дополнительного слоя шифрования, таким образом выглядя со стороны на сто процентов как обычный TLS без двойного дна (правда, придется еще потратить несколько итераций на доведение протокола до ума и затыкание очень тонких и очень неочевидных уязвимостей реализации). Казалось бы, happy end, we are not fucked anymore?

Или специально бьём пакеты на маленькие кусочки (и получаем проблемы с MTU, ой, придется потом старательно пересобирать). Или, наоборот, когда у нас внутри туннеля устанавливается TLS-соединение с каким-нибудь сервером, мы начинаем слать эти пакеты as-is без дополнительного слоя шифрования, таким образом выглядя со стороны на сто процентов как обычный TLS без двойного дна (правда, придется еще потратить несколько итераций на доведение протокола до ума и затыкание очень тонких и очень неочевидных уязвимостей реализации). Казалось бы, happy end, we are not fucked anymore?

А тут начинается все самое интересное. А именно, рано или поздно в вопросах выявления туннелей и блокировок, особенно с развитием технологий их обхода (в конце концов, мы ещё не затронули стеганографию и много других интересных вещей), начинает расти то, что называется collateral damage — ущерб, возникший случайно в ходе атаки намеренной цели. Например, как говорят инсайдеры и подтверждают сводки с полей, то самое упомянутое выше выявление tls-inside-tls даже с random padding’ом китайцы научились выявлять примерно с точностью 40%. Понятно дело, что при такой точности возможны также ложные срабатывания, но когда проблемы индейцев волновали шерифа?

Понятно дело, что при такой точности возможны также ложные срабатывания, но когда проблемы индейцев волновали шерифа?

Протоколы, которые снаружи не похожи ни на что (например, shadowsocks obfs4, и т.д.) тоже при большом желании можно выявить по… статистике нулей и единичек в байтах, потому что у зашифрованного трафика это соотношение очень близко к 1:1 — хотя, понятное дело, при этом могут пострадать невиновные. Можно банить адреса, когда висят слишком много или слишком долго подключения к не-являющимися-очень-популярными-сайтам. Подобных вариантов довольно много, и если вы думаете, что цензоров остановят ложноположительные срабатывания и ущерб от блокировок добропорядочных сайтов — то вы заблуждаетесь.

Когда Роскомнадзор пытался заблокировать Telegram, они вносили в бан-лист целые подсети и хостинги, таким образом побанив кучу ни в чем невиновных сайтов и сервисов — и им за это ничего не было. В Иране, в связи с популярностью упомянутого выше похожего-на-браузер-прокси-клиента, цензоры вообще тупо запретили подключения с Chrome TLS fingerprint к популярным облачным сервисам. В Китае массово попадают под раздачу CDN, услугами которых пользуются безобидные и невиновные сайты и сервисы. В Туркменистане так вообще заблокирована почти треть (!) всех существующих в мире IP-адресов и подсетей, потому что стоит цензорам только выявить хотя бы один VPN или прокси, как в бан отправляется целый диапазон адресов около него или даже вся AS.

В Китае массово попадают под раздачу CDN, услугами которых пользуются безобидные и невиновные сайты и сервисы. В Туркменистане так вообще заблокирована почти треть (!) всех существующих в мире IP-адресов и подсетей, потому что стоит цензорам только выявить хотя бы один VPN или прокси, как в бан отправляется целый диапазон адресов около него или даже вся AS.

Вы, наверное, можете спросить, а что же делать юрлицам, которые тоже пользуются VPN для работы, или чьи сервисы могут случайно попасть под раздачу? Этот вопрос легко решается белыми списками: если юрлицу нужен VPN-сервер, или нужно обезопасить от случайной блокировки какие-либо свои сервисы, то стоит обязать их заранее сообщать о нужных адресах и протоколах в соответствующие ведомства, чтобы те добавили их в какой надо список — именно такие запросы Роскомнадзор через ЦБ рассылал в банки, задумывая что-то нехорошее, и механизм таких списков уже существует.

Ну и, естественно, вполне вытекающим продолжением из этого будет «все что не разрешено — то запрещено». Закон о запрете VPN и анонимайзеров в целях обхода блокировок в РФ уже есть. Запрет использования несертифицированных средств шифрования — тоже. Подкрутить и расширить их зоны применения и многократно ужесточить наказания за такие «нарушения» — дело несложное. В Китае вежливые ребята пришли в гости к разработчикам небезизвестных ShadowSocks и GoAgent и сделали им предложения, от которых те никак не смогли отказаться. В Иране есть случаи возбуждения дел в связи с использованием VPN для доступа к запрещенным сайтам. Механизм стукачества в органы на неблагонадежных соседей был отлично отработан еще в прошлом веке в СССР. У государств есть монополия на насилие, не забывайте. We are fucked again?

Закон о запрете VPN и анонимайзеров в целях обхода блокировок в РФ уже есть. Запрет использования несертифицированных средств шифрования — тоже. Подкрутить и расширить их зоны применения и многократно ужесточить наказания за такие «нарушения» — дело несложное. В Китае вежливые ребята пришли в гости к разработчикам небезизвестных ShadowSocks и GoAgent и сделали им предложения, от которых те никак не смогли отказаться. В Иране есть случаи возбуждения дел в связи с использованием VPN для доступа к запрещенным сайтам. Механизм стукачества в органы на неблагонадежных соседей был отлично отработан еще в прошлом веке в СССР. У государств есть монополия на насилие, не забывайте. We are fucked again?

4294967295

К чему это всё?

Как я уже сказал, большая часть того, что описано в статье, не является выдумками или голой теорией — оно давно известно, используется в некоторых странах мира, реализовано в коде и даже описано в научных публикациях.

Обход блокировок — это постоянная борьба щита и меча, и одновременно игра в кошки-мышки: иногда ты ешь медведя, иногда медведь ест тебя иногда ты догоняющий, иногда догоняемый.

Если у вас сейчас есть прокси или VPN, и он работает — не расслабляйтесь: вы всего-лишь на полшага впереди недоброжелателей. Можно, конечно, спокойно сидеть и думать «Да они там все дураки и криворукие обезьяны и ниасилят ничего сложного и реально работающего», но, как говорится, надейся на лучшее, а готовься к худшему. Всегда есть смысл изучить опыт тех же китайских коллег и присмотреться к более сложновыявляемым и более цензуроустойчивым разработкам. На чем больше шагов вы будете впереди цензоров, тем больше времени у вас будет в запасе чтобы адаптироваться к изменившейся ситуации. Если вы разработчик и разбираетесь в сетевых протоколах и технологиях — можно присоединиться к одному из существующих проектов, помочь с разработкой и подумать над новыми идеями. Люди всего мира скажут вам спасибо.

Интересными и полезными в этом плане будут Net4People, No Thought is a Crime, дискуссии в проекте XTLS (там большая часть на китайском, но автопереводчик на английский справляется неплохо), GFW report. Если кто-то знает ещё хорошие ресурсы и сообщества по этой теме — напишите в комментарии

Если кто-то знает ещё хорошие ресурсы и сообщества по этой теме — напишите в комментарии

Ну и не стоит забывать, что рано или поздно, не имея возможности противостоять подобному свободолюбию технически, государство может начать противостоять административно (та самая монополия на насилие), причем так, что с вашей стороны, в свою очередь, технически противостоять может уже не получиться. Но это уже совсем другая история, требующая отдельной статьи, и, скорее всего, на другом ресурсе.

Когда я писал эту публикацию, я хотел вставить в нее картинки из какого-нибудь мрачного киберпанк-фильма, где в результате развития технологиий слежения и цензуры и невозможности противостоять этому, люди целиком и полностью стали подконтрольны государствам и потеряли все права на свободу мысли и приватность личной жизни. Но я надеюсь, до этого не дойдет. Все в наших руках.

Как эффективно обходить блокировки VPN в 2023 году

Виртуальные частные сети или виртуальные частные сети становятся все более популярными из-за их универсальности, а иногда и просто необходимости. Короче говоря, они работают, перенаправляя и шифруя ваш интернет-трафик через удаленный сервер, таким образом ограничивая географические ограничения и сохраняя конфиденциальность вашей онлайн-активности.

Короче говоря, они работают, перенаправляя и шифруя ваш интернет-трафик через удаленный сервер, таким образом ограничивая географические ограничения и сохраняя конфиденциальность вашей онлайн-активности.

К сожалению, во многих местах, где было бы полезно использовать VPN-подключение, накладываются ограничения на эту технологию. В список входят школы, рабочие места, публичные библиотеки и даже целые страны, если правительство хочет подвергать цензуре население.

К счастью, поставщики услуг разработали способы обхода блокировок VPN и позволяют клиентам пользоваться преимуществами конфиденциальности в любом месте . Прочтите нашу статью и узнайте, как обойти ограничения VPN.

Как обойти блокировку VPN

- Зарегистрируйтесь у провайдера с функциями обхода блокировки VPN. Наше предложение № 1 — NordVPN с его обфусцированными серверами, доступными со скидкой 57%0018

- Перейдите в меню настроек и включите функции для обхода ограничений VPN (т.

е. обфускации)

е. обфускации)- Подключитесь к серверу , который поддерживает скрытую VPN

- Наслаждайтесь Интернетом в частном порядке без ограничений!

- Перейдите в меню настроек и включите функции для обхода ограничений VPN (т.

байпасные блоки VPN с NORDVPN

Лучшие услуги для обхода блоков VPN

Блок VPN с запутанными серверами

9,7

- VPORDERS ONBORERS ONBORDERS.0003

9.3

Доступный провайдер со Stealth VPN

9.0

Почему VPN блокируются?

Виртуальные частные сети блокируются по разным причинам. Не всегда понятно, что является оправданием, но иногда оно довольно очевидно. Мы познакомим вас с наиболее распространенными причинами , и тогда вы узнаете, когда необходим безопасный VPN и его функции запутывания.

1. Онлайн-мониторинг в школах и на рабочих местах

Наиболее распространенное разочарование заключается в том, что шифрование VPN препятствует онлайн-мониторингу . Наблюдение за пользователями является обычной практикой на рабочих местах, в образовательных учреждениях и других общедоступных сетях.

Наблюдение за пользователями является обычной практикой на рабочих местах, в образовательных учреждениях и других общедоступных сетях.

Кроме того, эти сети обычно блокируют несущественные веб-сайты, например те, которые используются для онлайн-игр. К счастью, VPN для школы — идеальный инструмент для укрытия от слежки и доступа к заблокированным сервисам.

2. Ограничения потоковой передачи

Популярным вариантом использования VPN является смена региона Netflix для доступа к зарубежным фильмам и телешоу. Однако стриминговые сервисы не одобряют такую практику и пытаются ограничить влияние VPN . Наиболее распространенный способ сделать это — заблокировать IP-адреса серверов. В крайних случаях они могут заблокировать весь зашифрованный трафик, но это маловероятно.

3. Защита авторских прав

Репутация технологии P2P (одноранговая) была запятнана цифровыми пиратами. Настолько, что многие сети (и даже страны) блокируют весь трафик, связанный с торрентами и веб-сайты. Такое положение дел затрудняет загрузку законных файлов через торрент. Если, конечно, у вас нет VPN для торрента.

Такое положение дел затрудняет загрузку законных файлов через торрент. Если, конечно, у вас нет VPN для торрента.

4. Правительственная цензура и слежка

Авторитарные режимы презирают услуги VPN, потому что они затрудняют порабощение населения. Если быть точным, виртуальная частная сеть предотвратит массовую онлайн-слежку и разблокирует запрещенные веб-сайты.

Таким образом, стран, таких как Китай и Россия, объявили неутвержденные VPN-сервисы незаконными . Таким образом, они блокируют любой несанкционированный VPN-трафик, чтобы никто не имел доступа к иностранным онлайн-сервисам. Узнайте больше о том, в каких странах блокируются услуги VPN.

5. Предотвращение мошенничества

Многие онлайн-банки блокируют VPN из-за их способности скрывать вашу личность и местоположение. В конце концов, преступники могут использовать эти привилегии для мошенничества или отмывания денег. Итак, у вас могут возникнуть проблемы при попытке доступа к вашему банку при включенном VPN . Однако детали будут различаться в зависимости от службы, потому что вам может понадобиться VPN для онлайн-банкинга для доступа к вашей учетной записи за границей.

Однако детали будут различаться в зависимости от службы, потому что вам может понадобиться VPN для онлайн-банкинга для доступа к вашей учетной записи за границей.

Как обойти блокировки VPN

Лучшие VPN-сервисы предоставляют многочисленные способы преодоления ограничений VPN-трафика . Это огромное количество методов необходимо для различных ситуаций, потому что каждый требует уникального подхода. И поэтому мы призываем вас узнать больше о каждом из них, чтобы у вас не было проблем с блокировкой VPN.

Серверы переключения

При столкновении с ограничениями VPN первым делом следует попытаться подключиться к другому серверу . Это относится к широко используемой тактике блокировки IP-адресов.

Использовать выделенный IP-адрес

Вы с меньшей вероятностью столкнетесь с блокировкой IP-адресов с выделенными IP-адресами, поскольку они не могут использоваться несколькими людьми одновременно.

Изменение протоколов туннелирования

Следующий шаг включает в себя еще немного экспериментов, проб и ошибок. Это зависит от того, сколько вариантов у вашего провайдера VPN в отношении протоколов туннелирования. Попробуйте переключение между протоколами и проверка работает ли что-нибудь.

Это зависит от того, сколько вариантов у вашего провайдера VPN в отношении протоколов туннелирования. Попробуйте переключение между протоколами и проверка работает ли что-нибудь.

Изменить порты подключения

Многие VPN используют одни и те же порты для облегчения подключения. Поэтому ограничительные сети блокируют их, чтобы предотвратить использование виртуальной частной сети. К счастью, вы можете переключать порты , чтобы обойти эти элементарные блокировки , хотя не все провайдеры поддерживают ручное переключение портов. Мы рекомендуем попробовать порты 443 и 80.

Включить Stealth VPN

Пора доставать большие пушки, если первые методы не сработали. Функции Stealth VPN, такие как обфусцированные серверы NordVPN или режим NoBorders Mode в Surfshark, должны обходить любую технологию, ограничивающую VPN, включая DPI (Deep Packet Inspection).

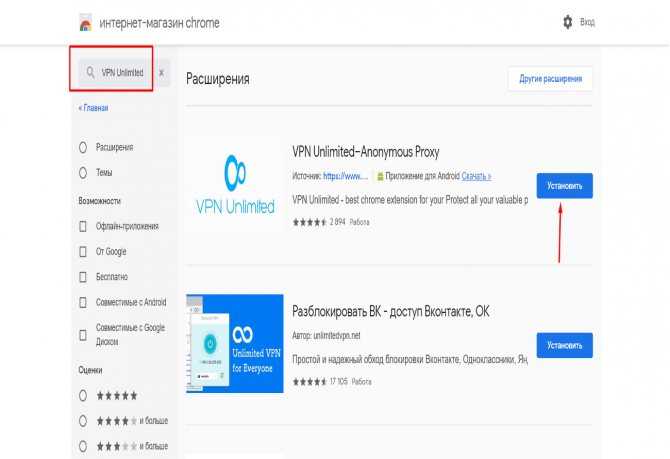

Попробуйте другое программное обеспечение

Лучшие провайдеры поддерживают различных методов загрузки VPN-соединений . Например, вы можете попробовать расширения VPN для браузера, потому что они используют различные технологии маскировки.

Например, вы можете попробовать расширения VPN для браузера, потому что они используют различные технологии маскировки.

Кроме того, вы можете загрузить файлы конфигурации VPN и использовать их со сторонними приложениями. Однако этот метод сопряжен с некоторыми рисками, поскольку вы пропустите важные функции, такие как аварийный выключатель VPN.

Переключиться на мобильные данные

Если вы используете мобильное устройство, а конкретная сеть не поддерживает вашу VPN, вы можете переключиться на мобильные данные . Просто не забывайте следить за потреблением данных, чтобы избежать непомерных счетов в следующем месяце.

Включить Smart DNS

Некоторые службы VPN, ориентированные на потоковую передачу, предоставляют функцию Smart DNS для разблокировки видеоконтента на устройствах без использования программного обеспечения VPN . У каждого провайдера своя реализация, связанная с изменением настроек DNS. Это стоит попробовать, потому что технически это работает иначе, чем обычное VPN-соединение.

Выбрать другого провайдера VPN

Как вы понимаете, не у каждой VPN есть вышеупомянутые инструменты. Кроме того, реализации будут различаться по качеству и конечным результатам. Следовательно, мы рекомендуем выбирать VPN-провайдеров высшего качества, таких как NordVPN . Они обеспечивают отличную производительность и надежные результаты при любых обстоятельствах.

Получите NordVPN

Другие способы разблокировать контент

Допустим, это ваш самый неудачный день, и все виртуальные частные сети, которые вы пробовали, не смогли обойти блокировки VPN, с которыми вы сталкиваетесь. В этом случае вы можете попробовать другие инструменты полностью . У нас есть отдельное руководство о том, как разблокировать веб-сайты в любом месте. Вот краткий обзор некоторых быстрых и простых исправлений, которые вы можете попробовать немедленно.

- С прокси. Прокси работают аналогично VPN, поскольку они действуют как посредник между вами и удаленным сервером.

Однако они не так безопасны из-за использования разных протоколов и отсутствия шифрования. Но это работает в вашу пользу, потому что брандмауэры менее обнаруживают его.

Однако они не так безопасны из-за использования разных протоколов и отсутствия шифрования. Но это работает в вашу пользу, потому что брандмауэры менее обнаруживают его. - Использование браузера Tor. Tor — это не обычный веб-браузер, потому что он в основном используется для доступа к Dark Web. Это также отлично подходит для анонимности и доступа к цензурированному контенту. Попробуйте, если у вас есть возможность. Просто имейте в виду, что в других сценариях без безопасного VPN для Tor не обойтись.

- Изменение настроек DNS. Пользователи могут работать с менее изощренными методами ограничения, просто изменив свои настройки DNS. Есть много провайдеров и адресов на выбор (Cloudflare, Google, OpenDNS). Некоторые легко запомнить, например 1.1.1.1 или 8.8.8.8.

Лучшие провайдеры для обхода ограничений VPN

Как вы уже догадались, невозможно избежать обнаружения VPN с любым заурядным провайдером . Вместо этого вам нужно будет выбрать превосходные услуги с исключительной надежностью и функциями. Кроме того, важны такие важные вещи, как аварийный выключатель, защита от утечек DNS и хорошие протоколы туннелирования.

Вместо этого вам нужно будет выбрать превосходные услуги с исключительной надежностью и функциями. Кроме того, важны такие важные вещи, как аварийный выключатель, защита от утечек DNS и хорошие протоколы туннелирования.

Мы выбрали пять провайдеров с проверенными инструментами для обхода блокировок VPN . Вы можете узнать больше об этих услугах и о том, как они работают, прочитав наши краткие обзоры. Но если этого недостаточно, рассмотрите возможность проверки полных обзоров, чтобы увидеть полную картину.

1. NordVPN – обход блокировок VPN с помощью запутанных серверов

Количество охваченных стран:

60

Количество серверов:

5400

909007 Поддержка:0008

24/7 live chat, Email

Exceptional connectivity with NordLynx

Independently-audited zero-logs policy

Loads of privacy and anonymity features

Only six simultaneous connections

NordVPN — это лучший сервис для обхода блокировок VPN , оставаясь при этом незамеченным. Ему доверяют миллионы пользователей по всему миру благодаря его надежности, конфиденциальности и первоклассной безопасности. Вы можете попробовать его без каких-либо обязательств, воспользовавшись 7-дневной пробной версией в магазине Google Play.

Ему доверяют миллионы пользователей по всему миру благодаря его надежности, конфиденциальности и первоклассной безопасности. Вы можете попробовать его без каких-либо обязательств, воспользовавшись 7-дневной пробной версией в магазине Google Play.

Замаскированные серверы являются звездой шоу в этом сценарии. Если их включить, ваши действия в Интернете будут отображаться как обычный HTTPS-трафик, что предотвратит распространенные методы блокировки VPN-подключений. Кроме того, вы будете невосприимчивы к онлайн-цензуре и слежке , что позволит вам пользоваться Интернетом так, как вы считаете нужным.

Кроме того, NordVPN защищает от других цифровых угроз с помощью функции Threat Protection . Если быть точным, он предоставляет антивирусные возможности без дополнительных затрат. Между тем, 9Инструмент 0007 Dark Web Monitor уведомит вас, если вы когда-либо станете жертвой массовой утечки данных.

Стоимость подписки начинается с 3,49 долл. США в месяц при применении кода купона NordVPN. Не стесняйтесь регистрироваться, потому что все планы защищены 30-дневной гарантией возврата денег .

США в месяц при применении кода купона NordVPN. Не стесняйтесь регистрироваться, потому что все планы защищены 30-дневной гарантией возврата денег .

Чтобы узнать больше о NordVPN, прочитайте наш обзор NordVPN.

2. Surfshark VPN – разблокировка VPN в режиме NoBorders

Количество охваченных стран:

100

Number of servers:

3200

Support:

24/7 live chat, FAQ

Unlimited device connections

Low-priced and extremely effective

Ultra- быстро с WireGuard

Некоторые функции оплачиваются дополнительно

Surfshark VPN — это недорогой и надежный вариант для обхода блокировок VPN . У него есть много альтернатив для борьбы с онлайн-цензурой и другими цифровыми неприятностями. Дайте им шанс, купив 7-дневную пробную версию Surfshark в любимом магазине мобильных приложений.

Первая функция, которую клиенты Surfshark могут использовать, чтобы обойти интернет-ограничения, — это режим NoBorders . Кроме того, Камуфляжный режим автоматически включается при использовании протокола туннелирования OpenVPN. Кроме того, вы можете перенаправлять соединение несколько раз, используя MultiHop.

Обычные проблемы можно решить с помощью обширной сети 3200+ серверов в более чем 100 странах . Стоит отметить, что весь парк использует только оперативную память для обеспечения исключительной целостности данных. Между тем, скорость соединения просто ошеломительна при сочетании WireGuard с программно-определяемой сетью.

Отлично 2,30 $/месяц Цены на подписку гарантированы, если у вас есть код скидки Surfshark. Кроме того, вы всегда можете передумать, воспользовавшись 30-дневной гарантией возврата денег .

Чтобы узнать больше о Surfshark VPN, прочитайте наш обзор Surfshark VPN.

3. PrivateVPN – недорогой провайдер со Stealth VPN

Количество охваченных стран:

63

Количество серверов:

200

Поддержка:

24/7 Live Chat

Дешевые и многоцелевые

10 Одновременные соединения

Самый доступный провайдер со стелс. экспедиция не должна быть дорогостоящей, особенно если вы используете PrivateVPN. Это один из самых дешевых провайдеров, умеющих маскировать VPN-трафик .

Пользователи, желающие скрыть свои действия в VPN с помощью PrivateVPN, должны будут включить Скрытый VPN. Используется для ограничения DPI и брандмауэров в ограничительных странах и сетях. Если это не сработает, вы можете вернуться к прокси-серверу Shadowsocks.

Что касается оборудования, то PrivateVPN тесно сплоченно работает с 200+ серверами в 63+ странах .

Весь автопарк является «голым железом» и управляется провайдером, чтобы свести к минимуму возможность вмешательства третьих лиц. Кроме того, соединения осуществляются с помощью проверенного протокола туннелирования OpenVPN.

Весь автопарк является «голым железом» и управляется провайдером, чтобы свести к минимуму возможность вмешательства третьих лиц. Кроме того, соединения осуществляются с помощью проверенного протокола туннелирования OpenVPN.Вы можете дать PrivateVPN шанс, используя 7-дневную бесплатную пробную версию . В противном случае купон PrivateVPN предоставляет стартовых цен по 2,00 доллара США в месяц по . Кроме того, не нужно беспокоиться о раскаянии покупателя благодаря 30-дневной гарантии возврата денег .

Для более глубокого изучения PrivateVPN прочитайте наш обзор PrivateVPN.

4. ExpressVPN – дорогой и надежный VPN для обхода ограничений VPN

Количество охваченных стран:

94Количество серверов:

3000Поддержка:

24/7 Живой чат, электронная почтаШирокопродажные устройства Совместимость

Speeds

- 9003

Speeds

- 9003

.

-logs policy

-logs policyТолько пять одновременных подключений

Воспользуйтесь ExpressVPN, если вы готовы заплатить долларов, чтобы обойти блокировки VPN . Сервис является одним из самых дорогих вариантов на рынке, но имеет достаточно инструментов, чтобы оправдать высокую цену.

ExpressVPN позволяет легко обойти ограничения VPN, поскольку автоматически включает обфускацию при обнаружении DPI. Естественно, осторожные пользователи могут настраивать параметры вручную с помощью полнофункционального приложения. Например, вы можете включить защиту от утечки IPv6 и сетевую блокировку, чтобы предотвратить просачивание любой информации.

Одной из выдающихся особенностей этого провайдера является его единственный в своем роде протокол Lightway . Он гарантирует отличную связь и маловероятное обнаружение благодаря своим уникальным характеристикам. Однако сервис также поддерживает OpenVPN, IKEv2 и L2TP/IPSec, если вам требуются широко используемые протоколы.

Не забудьте получить код скидки ExpressVPN для гарантированного доступа к стартовым ценам $8,32/месяц . И не стесняйтесь отказаться с 30-дневной гарантией возврата денег , если услуга кажется не стоящей того.

Для более глубокого изучения ExpressVPN прочитайте наш обзор ExpressVPN.

5. CyberGhost — дешевый VPN с большой сетью серверов для снятия банов по IP

Количество охваченных стран:

91Количество серверов:

9700Support:

24/7 live chatBased in Romania

Thousands of worldwide servers

WireGuard-powered speeds

7 simultaneous connections

CyberGhost VPN — это еще одна бюджетная незаметная VPN с тысячами серверов в ее распоряжении. Сервис прост в использовании и подходит для многих сценариев благодаря впечатляющему арсеналу функций.

Во-первых, CyberGhost VPN управляет впечатляющим парком из 9700+ серверов в более чем 91 стране , что делает его отличным выбором, если вы ищете множество вариантов IP-адресов. Сеть разделена на специализированные категории, чтобы помочь пользователям достичь своих целей. Например, серверы NoSpy созданы для того, чтобы обходить онлайн-цензуру и оставаться полностью анонимными.

Клиенты, которым нужна скорость, должны включить быстрый протокол WireGuard с открытым исходным кодом. Однако у вас есть и другие варианты, например OpenVPN, IKEv2 и L2TP/IPSec. Если этого недостаточно, CyberGhost предоставляет специализированные приложения для различных устройств и расширения для веб-браузеров.

Узнайте больше об этом провайдере, подписавшись всего за 2,03 доллара США в месяц . Есть возможность снизить цены с помощью действующего кода купона CyberGhost. Или начните с бесплатной пробной версии или долгосрочной 45-дневной гарантии возврата денег .

Для более глубокого изучения CyberGhost прочитайте наш обзор CyberGhost.

Типы блоков VPN

Виртуальные частные сети бывают разных видов и форм. Таким образом, средства их блокировки также разнообразны для эффективного применения ограничений .

Естественно, это не очень удобно для пользователей, пытающихся избежать обнаружения VPN. Но понимание потенциальных причин позволяет эффективно устранять неполадки и быстро возвращаться в нужное русло. Итак, давайте углубимся в , как блокируются VPN и как обойти эти ограничения .

Блокировка IP

Подключение к VPN-серверу — отличный способ скрыть свой IP-адрес, поскольку он маскируется адресом сервера. Однако IP-адресов VPN могут быть помечены онлайн-сервисами и запрещены для записи 9.0008 . Это распространенная проблема, потому что общие адреса легко заметить.

К счастью, есть несколько способов справиться с этим. Для начала можно просто переключиться на другой сервер и попытать счастья с другим IP-адресом.

Службы VPN часто обновляют свои IP-адреса, чтобы постоянно обходить геоблоки. С другой стороны, вы можете подписаться на VPN с выделенным IP-адресом, чтобы предотвратить возникновение этой проблемы.

Службы VPN часто обновляют свои IP-адреса, чтобы постоянно обходить геоблоки. С другой стороны, вы можете подписаться на VPN с выделенным IP-адресом, чтобы предотвратить возникновение этой проблемы.Блокировка порта

Многие сети ограничивают использование VPN, блокируя порты подключения, обычно используемые протоколами туннелирования VPN. Например, TCP-порты 1194 и 443 являются шлюзами OpenVPN по умолчанию, и их блокировка не позволяет установить VPN-подключение.

Пользователи могут решить эту проблему путем переключения протоколов, изменения настроек порта подключения или включения других скрытых технологий.

Глубокая проверка пакетов

Глубокая проверка пакетов, обычно называемая DPI, является популярным методом цифровой цензуры, используемым правительствами. это сложный способ анализа веб-трафика и блокировки чего-либо с характеристиками VPN-подключения , например, зашифрованных метаданных.

Опять же, лучший способ справиться с этим инструментом наблюдения — включить технологии маскировки VPN.

Вы также можете попробовать альтернативные методы сокрытия, например, прокси.

Вы также можете попробовать альтернативные методы сокрытия, например, прокси.Особенности провайдера для обхода блокировки VPN

Вот напоминание о возможностях каждого провайдера для обхода блокировки VPN . Обычно они включаются в меню настроек. Если вы не можете найти его, обратитесь к руководствам по самопомощи поставщика или обратитесь в службу поддержки.

Provider Feature NordVPN Obfuscated servers Surfshark VPN NoBorders mode PrivateVPN Stealth VPN ExpressVPN Stealth VPN (включается автоматически) CyberGhost Серверы NoSpy Может ли бесплатный VPN обходить блокировки VPN?

Возможно, вы являетесь пользователем бесплатной VPN, работающей в сетях, подавляющих вашего провайдера.

Можно ли использовать тот же продукт, чтобы скрыть тот факт, что вы используете виртуальную частную сеть?

Можно ли использовать тот же продукт, чтобы скрыть тот факт, что вы используете виртуальную частную сеть?Хотя это зависит от вашего провайдера, наиболее вероятным сценарием является то, что бесплатная VPN не сможет обойти блоки VPN . У этих сервисов недостаточно ресурсов для работы с DPI или для частого обновления своих IP-адресов. Не говоря уже обо всех остальных проблемы, характерные для бесплатных VPN, такие как:

- Ограниченные ежемесячные данные

- Ограниченная пропускная способность

- Ужасный выбор сервера

- Отсутствие функций безопасности

- Высокая вероятность регистрации данных и продажи ранее 9018 упомянутые методы разблокировки контента, если вы полностью разорены, хотя не ожидайте звездных результатов. С другой стороны, некоторые из лучших VPN премиум-класса, такие как NordVPN, предлагают бесплатные пробные версии и обеспечивают отличную производительность .

1.

Нажмите »

Добавить » 4 Добавить «.

В списке доменов будет создана новая строка без домена.

В списке доменов будет создана новая строка без домена.*.google.com— все домены google.com

8, ваш домен 8 вы получите сообщение об ошибке « Домен недействителен «.*.exploit.*— все домены, содержащие эксплойт

3. Повторите шаги 2 и 3 для других доменов.

4. Нажмите Сохранить , чтобы изменения сохранились. В результате вы увидите форму для утверждения нового Список обхода. закройте его (нажмите Закрыть ) или загрузите этот журнал (нажмите Download ).

1. Чтобы добавить несколько доменов, создайте текстовый файл с доменами в каждой строке, например:

testURL2.com

example2.mm

example4.mn

[email protected]#.fg

fhgk. com

2. Нажмите

Загрузить и выберите текстовый файл. Вы увидите все домены в списке обхода:

Список обхода нескольких доменов

Если домен указан неверно, вы увидите сообщение об ошибке « Домен недействителен » (см.

домен [email protected]#.fg на скриншоте выше).

домен [email protected]#.fg на скриншоте выше).3. Нажмите Сохранить , чтобы сохранить изменения. В результате вы увидите форму подтверждения:

Диалоговое окно сохранения списка доменов

5. Нажмите Сохранить , чтобы сохранить все изменения в новом списке обхода VPN, в результате вы увидите форму с изменениями, например:

Диалоговое окно успешного сохранения списка доменов

Неверный домен не будет включен в новый список обхода (см. скриншот выше).

6. Вы можете закрыть его (нажмите Close ) или загрузить этот журнал (нажмите Download ).

Удаление домена

1. Нажмите кнопку

в строке с доменом, который вы хотите удалить.

2. Нажмите Сохранить . В результате вы увидите форму подтверждения:

Диалоговое окно сохранения списка доменов

5. Нажмите Сохранить еще раз. Вы получите форму подтверждения:

Диалоговое окно успешного сохранения списка доменов

6. Щелкните Закрыть .

Поиск

Если в списке обхода большое количество доменов, можно использовать функцию

Поиск доменов , чтобы найти нужный домен в списке.

Кроме того, вы можете воспользоваться 30-дневной гарантией возврата денег, чтобы продлить период бесплатного тестирования до месяца.

Кроме того, вы можете воспользоваться 30-дневной гарантией возврата денег, чтобы продлить период бесплатного тестирования до месяца.Забудьте о VPN-блокировках с помощью NordVPN

Заключение

Многочисленные способы блокировки VPN-трафика не могут сравниться с лидерами отрасли с первоклассными инструментами для обхода таких ограничений. Между тем, бесплатный или некачественный провайдер будет бороться в таких сценариях и оставит вас без доступа к вашему любимому контенту.

Поэтому мы рекомендуем не жалеть денег и подписаться на NordVPN, лучший сервис, способный обходить блокировки VPN . Это всесторонний и доступный провайдер, который защитит вашу деятельность в Интернете и удалит цифровые границы в любом месте.

Какой у вас есть незаметный VPN для устранения онлайн-препятствий? Знаете ли вы какие-либо альтернативные инструменты, к которым можно было бы вернуться в случае сбоя VPN? Оставляйте комментарии и делитесь своими методами!

Вы также можете прочитать:

Лучшие расширения VPN для Chrome

Лучший VPN для путешествий

Как изменить местоположение на iPhone

Как получить IP-адрес в США

Лучший VPN для Spotify

Лучший VPN для браузера BraveЧасто задаваемые вопросы

Видит ли мой интернет-провайдер, когда я использую VPN?

Ваш интернет-провайдер может предположить, что вы используете VPN, поскольку видит только то, что ваши действия в сети зашифрованы.

Однако он не будет знать никаких дополнительных подробностей, например, вашего провайдера VPN или какие веб-сайты вы посещаете. Естественно, провайдер ничего не сможет расшифровать, если вы используете безопасную VPN со сверхнадежным шифрованием.

Однако он не будет знать никаких дополнительных подробностей, например, вашего провайдера VPN или какие веб-сайты вы посещаете. Естественно, провайдер ничего не сможет расшифровать, если вы используете безопасную VPN со сверхнадежным шифрованием.Может ли правительство заблокировать VPN?

Да , многие правительства объявили VPN-сервисы вне закона и полностью заблокировали их трафик. Страны, которые ограничивают VPN, включают Россию, Китай, Северную Корею, ОАЭ, Беларусь и другие. К счастью, лучшие виртуальные частные сети могут обходить блокировки VPN, делая их соединения видимыми как обычный трафик HTTPS.

Как обойти заблокированный VPN?

Вы можете обойти блокировку VPN-соединения, включив функции Stealth VPN. Имя зависит от вашего провайдера. Например, пользователи NordVPN должны подключаться через замаскированные серверы. Если ваш VPN не имеет таких функций, попробуйте другие методы, такие как использование прокси-сервисов или изменение вашего DNS-адреса.

Может ли VPN получить доступ к заблокированным сайтам?

Да, с помощью надежного VPN — лучший способ разблокировать веб-сайты в любом месте. Он шифрует ваш трафик и перенаправляет ваше веб-соединение через удаленный сервер, что делает невозможным отслеживание ваших действий. Кроме того, изменение вашего виртуального местоположения открывает доступ к географически ограниченным веб-сайтам и другому контенту.

Можно ли отследить VPN?

Нет, безопасных и заслуживающих доверия VPN с политиками отсутствия журналов невозможно отследить. Однако выбор ненадежного или полностью бесплатного поставщика эквивалентен отслеживанию, потому что ваши данные собираются и раскрываются за вашей спиной. Поэтому выбор сервисов с отличной политикой конфиденциальности и юрисдикцией в конфиденциальных регионах имеет решающее значение.

Видит ли мой интернет-провайдер, когда я использую VPN?

Да, технически ваш интернет-провайдер знает, когда вы используете VPN, потому что все ваши данные просмотра будут зашифрованы и нечитаемы.

Тем не менее, интернет-провайдер мало что может сделать, потому что VPN совершенно легальны в большинстве частей мира. И если вы находитесь в стране, где это не так, используйте защищенного провайдера с функциями Stealth VPN.

Тем не менее, интернет-провайдер мало что может сделать, потому что VPN совершенно легальны в большинстве частей мира. И если вы находитесь в стране, где это не так, используйте защищенного провайдера с функциями Stealth VPN.Список обхода VPN — платформа Aura

платформа Aura

HomeConsole

Поиск…

Настройка доменов, доступных напрямую (без использования VPN) пользователями проекта

Некоторый трафик (по домену) может миновать VPN-туннель и идти в Интернет напрямую. Чтобы получить доступ к этой функции, добавьте домены в этот список обхода.

Добавление одного домена вручную

Если вы собираетесь добавить один домен в список обхода вашего проекта, сделайте следующее:

Обзор списка обхода VPN

2. Введите домен и нажмите Добавить . После этого домен будет перемещен в конец списка.

Можно использовать специальные символы, например «*». Например: