10 популярных кодов и шифров

Коды и шифры — не одно и то же: в коде каждое слово заменяется другим, в то время как в шифре заменяются все символы сообщения.

В данной статье мы рассмотрим наиболее популярные способы шифрования, а следующим шагом будет изучение основ криптографии.

- Стандартные шифры

- Цифровые шифры

- Как расшифровать код или шифр?

Стандартные шифры

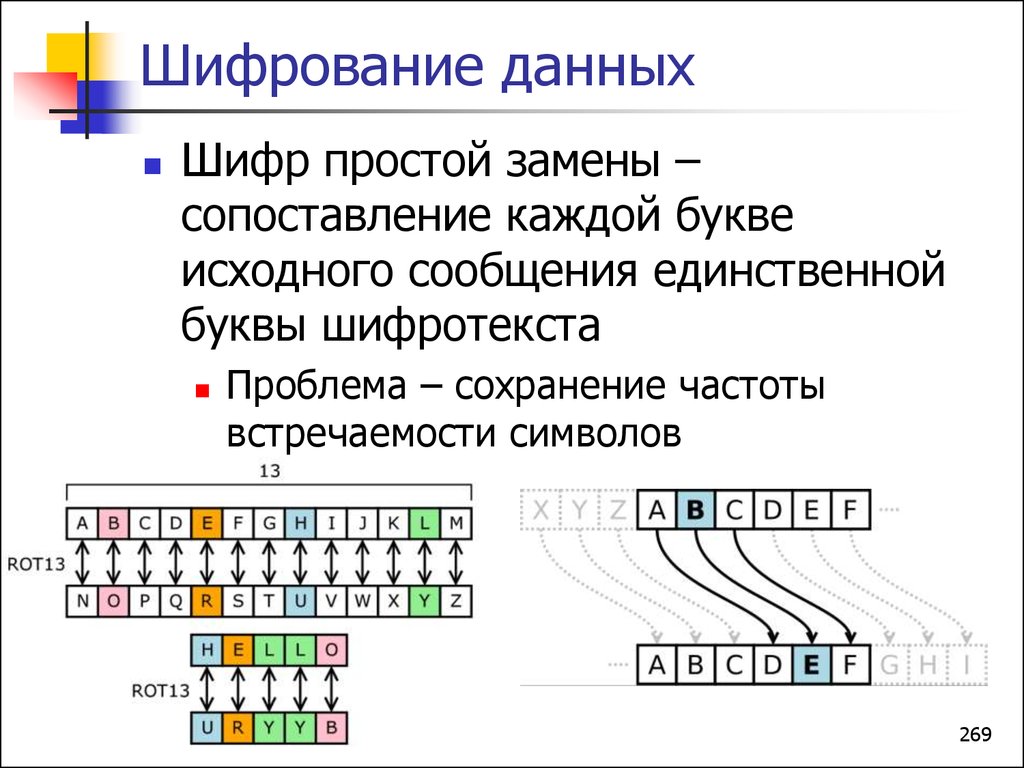

ROT1

Этот шифр известен многим детям. Ключ прост: каждая буква заменяется на следующую за ней в алфавите. Так, А заменяется на Б, Б — на В, и т. д. Фраза «Уйрйшоьк Рспдсбннйту» — это «Типичный Программист».

Попробуйте расшифровать сообщение:

Лбл еёмб, рспдсбннйту?

Сумели? Напишите в комментариях, что у вас получилось.

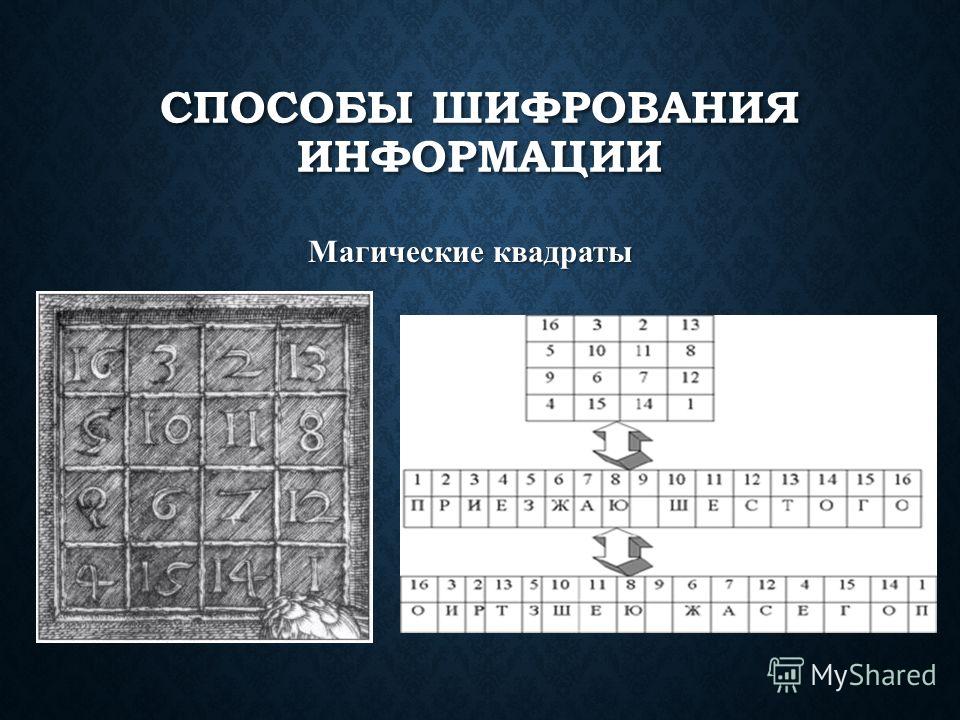

Шифр транспонирования

В транспозиционном шифре буквы переставляются по заранее определённому правилу. Например, если каждое слово пишется задом наперед, то из hello world получается dlrow olleh. Другой пример — менять местами каждые две буквы. Таким образом, предыдущее сообщение станет eh ll wo ro dl.

Другой пример — менять местами каждые две буквы. Таким образом, предыдущее сообщение станет eh ll wo ro dl.

Ещё можно использовать столбчатый шифр транспонирования, в котором каждый символ написан горизонтально с заданной шириной алфавита, а шифр создаётся из символов по вертикали. Пример:

Из этого способа мы получим шифр holewdlo lr

def split_len(seq, length):

return [seq[i:i + length] for i in range(0, len(seq), length)]

def encode(key, plaintext):

order = {

int(val): num for num, val in enumerate(key)

}

ciphertext = ''

for index in sorted(order.keys()):

for part in split_len(plaintext, len(key)):

try:ciphertext += part[order[index]]

except IndexError:

continue

return ciphertext

print(encode('3214', 'HELLO'))Азбука Морзе

В азбуке Морзе каждая буква алфавита, цифры и наиболее важные знаки препинания имеют свой код, состоящий из череды коротких и длинных сигналов:

Чаще всего это шифрование передаётся световыми или звуковыми сигналами.

Сможете расшифровать сообщение, используя картинку?

•−− −•− −−− −• −•−• • ••• − •− − −••− •• • ••• − −••− −•• • −−−− •• ••−• •−• •− − −−− •−• −•−−

Шифр Цезаря

Это не один шифр, а целых 26, использующих один принцип. Так, ROT1 — лишь один из вариантов шифра Цезаря. Получателю нужно просто сообщить, какой шаг использовался при шифровании: если ROT2, тогда А заменяется на В, Б на Г и т. д.

А здесь использован шифр Цезаря с шагом 5:

Иербэй йюк ёурбэй нтчйхйцтаъ энщхуж

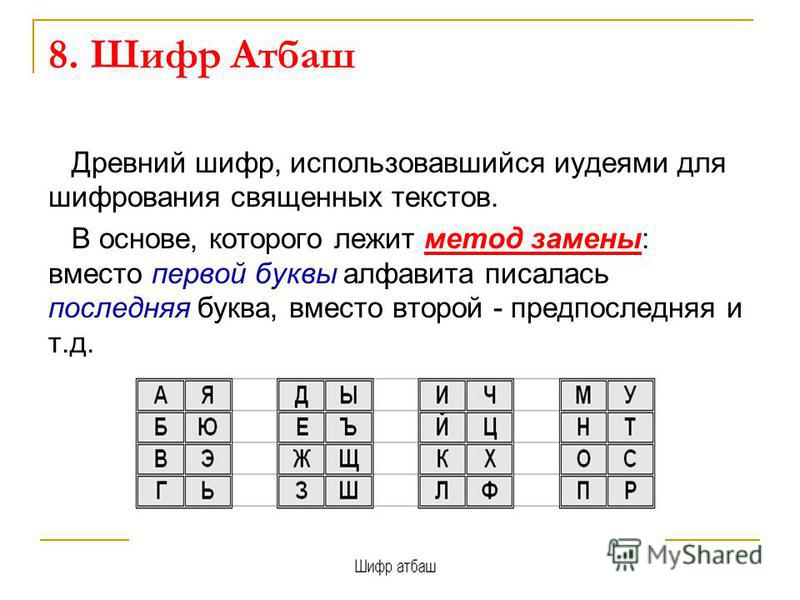

Моноалфавитная замена

Коды и шифры также делятся на подгруппы. Например, ROT1, азбука Морзе, шифр Цезаря относятся к моноалфавитной замене: каждая буква заменяется на одну и только одну букву или символ. Такие шифры очень легко расшифровываются с помощью частотного анализа.

Например, наиболее часто встречающаяся буква в английском алфавите — «E». Таким образом, в тексте, зашифрованном моноалфавитным шрифтом, наиболее часто встречающейся буквой будет буква, соответствующая «E». Вторая наиболее часто встречающаяся буква — это «T», а третья — «А».

Вторая наиболее часто встречающаяся буква — это «T», а третья — «А».

Однако этот принцип работает только для длинных сообщений. Короткие просто не содержат в себе достаточно слов.

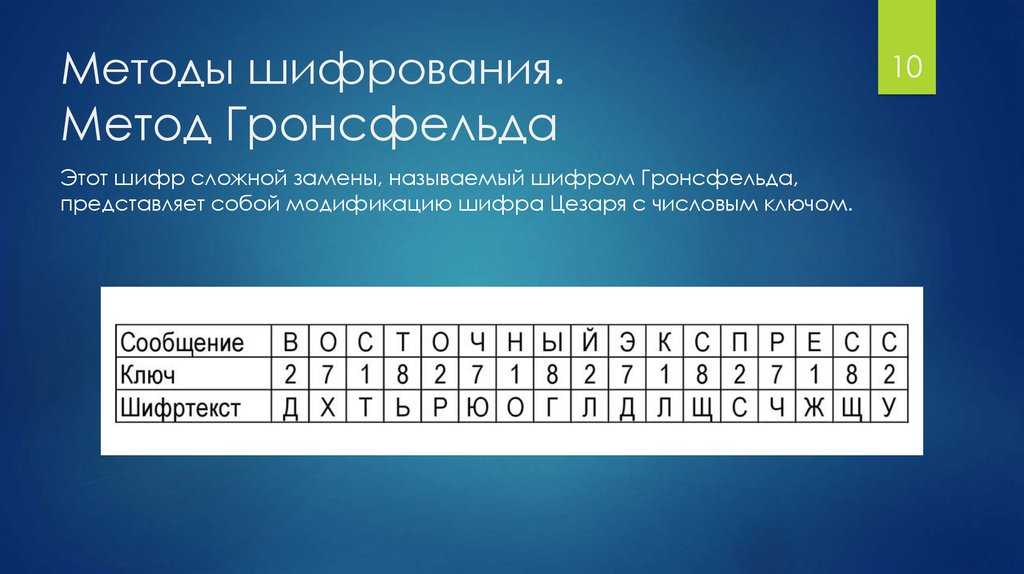

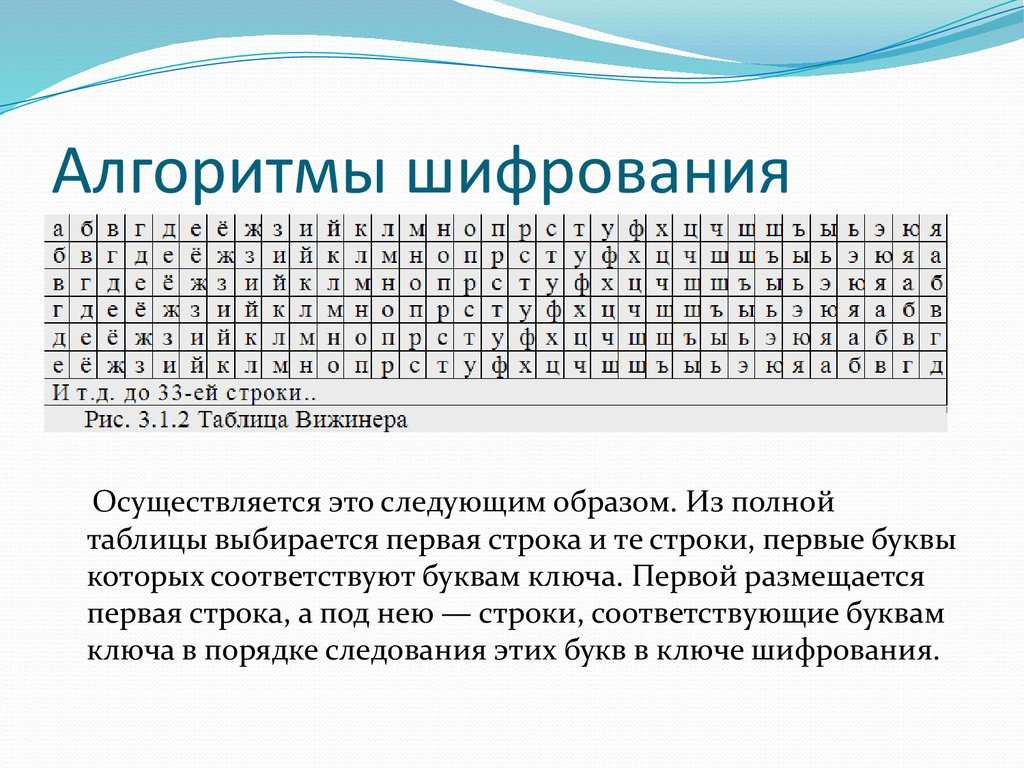

Шифр Виженера

Представим, что есть таблица по типу той, что на картинке, и ключевое слово «CHAIR». Шифр Виженера использует принцип шифра Цезаря, только каждая буква меняется в соответствии с кодовым словом.

В нашем случае первая буква послания будет зашифрована согласно шифровальному алфавиту для первой буквы кодового слова «С», вторая буква — для «H», etc. Если послание длиннее кодового слова, то для (k*n+1)-ой буквы, где n — длина кодового слова, вновь будет использован алфавит для первой буквы кодового слова.

Чтобы расшифровать шифр Виженера, для начала угадывают длину кодового слова и применяют частотный анализ к каждой n-ной букве послания.

Попробуйте расшифровать эту фразу самостоятельно:

зюм иэлруй южжуглёнъ

Подсказка длина кодового слова — 4.

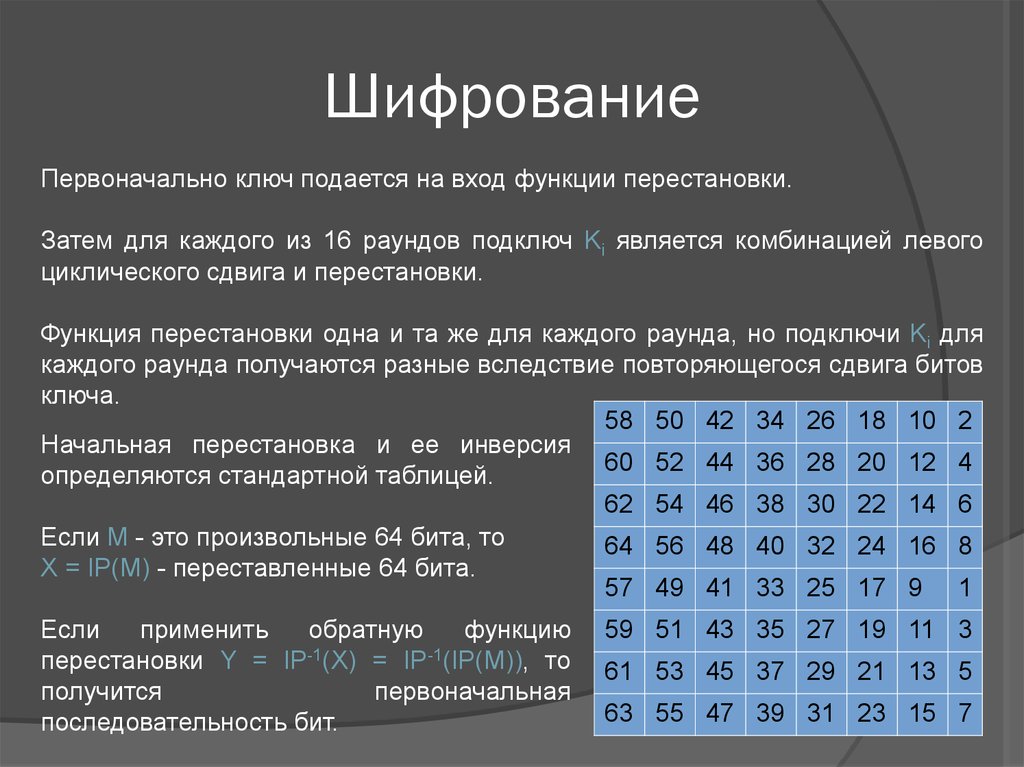

Шифр Энигмы

Энигма — это машина, которая использовалась нацистами во времена Второй Мировой для шифрования сообщений.

Есть несколько колёс и клавиатура. На экране оператору показывалась буква, которой шифровалась соответствующая буква на клавиатуре. То, какой будет зашифрованная буква, зависело от начальной конфигурации колес.

Существовало более ста триллионов возможных комбинаций колёс, и со временем набора текста колеса сдвигались сами, так что шифр менялся на протяжении всего сообщения.

Цифровые шифры

В отличие от шифровки текста алфавитом и символами, здесь используются цифры. Рассказываем о способах и о том, как расшифровать цифровой код.

Двоичный код

Текстовые данные вполне можно хранить и передавать в двоичном коде. В этом случае по таблице символов (чаще всего ASCII) каждое простое число из предыдущего шага сопоставляется с буквой: 01100001 = 97 = «a», 01100010 = 98 = «b», etc. При этом важно соблюдение регистра.

Расшифруйте следующее сообщение, в котором использована кириллица:

110100001001101011010000101111101101000010110100

Шифр A1Z26

Это простая подстановка, где каждая буква заменена её порядковым номером в алфавите. Только нижний регистр.

Только нижний регистр.

Попробуйте определить, что здесь написано:

15-6-2-16-13-30-26-16-11 17-18-10-14-6-18

Шифрование публичным ключом

Алгоритм шифрования, применяющийся сегодня буквально во всех компьютерных системах. Есть два ключа: открытый и секретный. Открытый ключ — это большое число, имеющее только два делителя, помимо единицы и самого себя. Эти два делителя являются секретным ключом, и при перемножении дают публичный ключ. Например, публичный ключ — это 1961, а секретный — 37 и 53.

Открытый ключ используется, чтобы зашифровать сообщение, а секретный — чтобы расшифровать.

Как-то RSA выделила 1000 $ в качестве приза тому, кто найдет два пятидесятизначных делителя числа:

1522605027922533360535618378132637429718068114961380688657908494580122963258952897654000350692006139

Как расшифровать код или шифр?

Для этого применяются специальные сервисы. Выбор такого инструмента зависит от того, что за код предстоит расшифровать. Примеры шифраторов и дешифраторов:

Примеры шифраторов и дешифраторов:

- Азбука Морзе

- RSA (криптографический алгоритм с открытым ключом)

- Двоичный код

- Другие онлайн-дешифраторы

Адаптированный перевод «10 codes and ciphers»

Криптография и основные способы шифрования информации

После глобальных атак шифровальщиков WannaCry и Petya у пользователей возникло множество вопросов о том, как работают шифровальщики-вымогатели, как они проникают в систему и как можно уберечь свои данные от таких атак. Сегодня мы постараемся сосредоточить ваше внимание на самом процессе шифрования, который используется подобными программами-вымогателями.

Попадание программы-вымогателя в систему приводит к мгновенному шифрованию всех личных файлов на компьютере и теоретически грозит их полной потерей. Использование шифрования делает вредоносные программы более стойкими и при этом дает их создателям полный контроль над вашими данными. В то же время методы шифрования, используемые киберпреступниками, становятся все более и более сложными. Поэтому давайте сначала познакомимся с историей криптографии и шифрования, а также с основными терминами.

Поэтому давайте сначала познакомимся с историей криптографии и шифрования, а также с основными терминами.

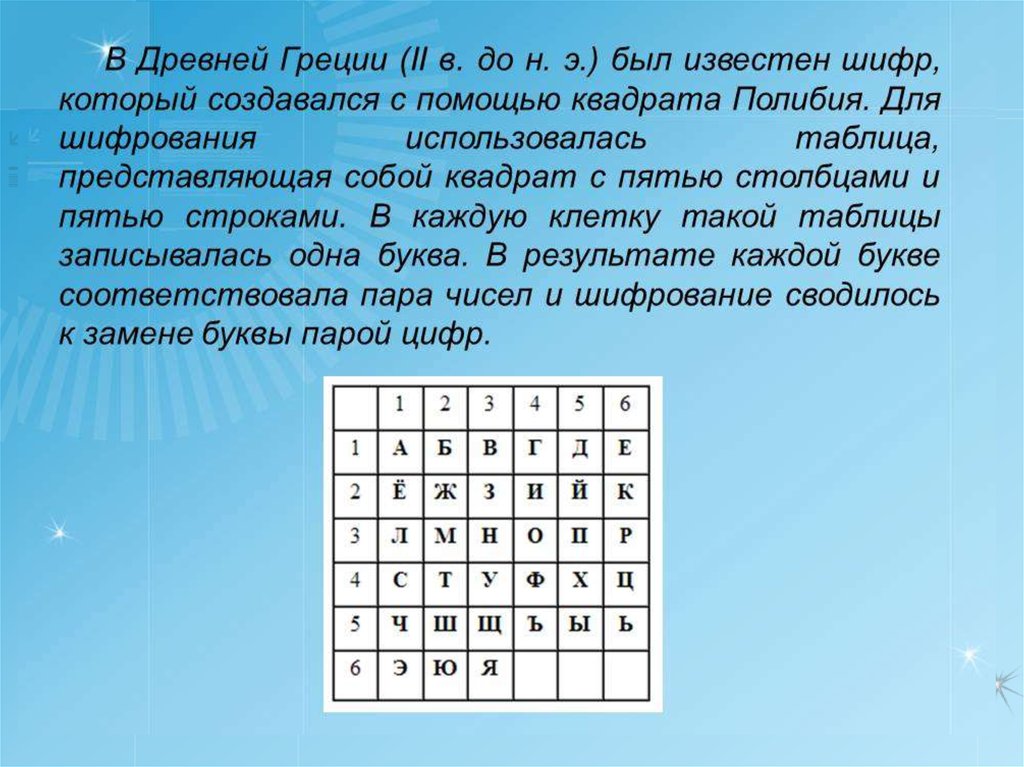

История криптографии

Криптография (от древнегреческих: κρυπτоς — «скрытый» и γραφειν — «пишу») — это наука о методах, предотвращающих прочтение передаваемой частной информации третьей стороной. Криптография существует уже тысячи лет, но всегда она использовалась для отправки важных сообщений, чтобы скрыть их от лишних глаз. Первые криптографические сообщения были найдены у древних египтян, однако подтвержденное использование шифров в стратегических целях относится к эпохе Древнего Рима. Историки утверждают, что Юлий Цезарь использовал криптографию и даже создал так называемый шифр Цезаря, чтобы отправлять секретные сообщения своим генералам. Этот метод защиты конфиденциальной информации от нежелательных глаз использовался вплоть до новейшей истории.

Шифр Цезаря — один из простейших способов шифрования сообщений, полезный для понимания криптографии.

read everything on invest in blockchain

uhdghyhubwklqjrqlqyhvwlqeorfnfkdlq

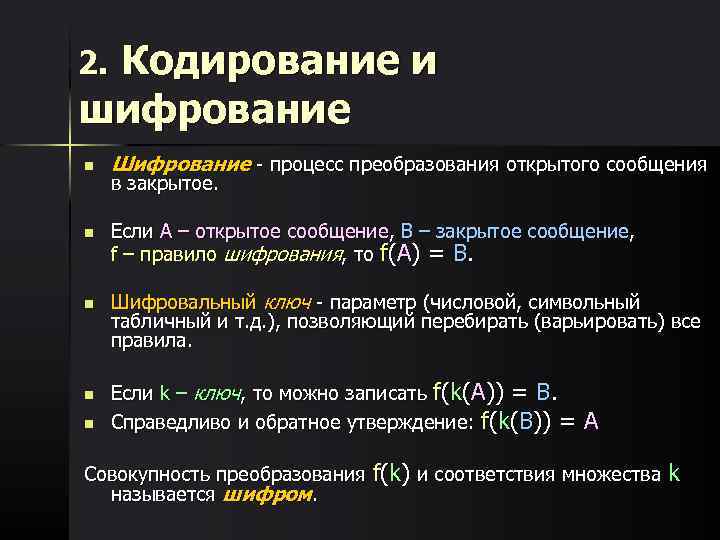

Это самый простой пример использования криптографии, однако на похожей логике строится и любой другой метод. Существует сообщение, которое секретно для всех, кроме заинтересованных сторон, и процесс, направленный на то, чтобы сделать это сообщение нечитаемым для всех, кроме отправителя и получателя. Этот процесс называется шифрованием и состоит из двух элементов:

- Шифр — это набор правил, которые вы используете для кодирования информации. Например, сдвиг на X букв в алфавите в примере с шифром Цезаря. Шифр не обязательно должен быть засекречен, потому что сообщение можно будет прочитать только при наличии ключа.

- Ключ — значение, описывающее, каким именно образом использовать набор правил шифрования. Для шифра Цезаря это будет число букв для сдвига в алфавитном порядке, например, +3 или -2. Ключ — это инструмент для дешифровки сообщения.

Таким образом, многие люди могут иметь доступ к одному и тому же шифру, но без ключа они все равно не смогут его взломать.

Эволюция криптографии

Во время Второй мировой войны войска Германии использовали машину шифрования «Enigma», чтобы передавать важную информацию. Математик и гений Алан Тьюринг, в чью честь впоследствии был назван тест Тьюринга, нашел способ ее взломать. Именно взлом «Enigma» считают одним из основных переломных моментов во Второй мировой войне. И здесь сообщения шифровались для защиты их содержимого. Это подразумевает, что всегда будут стороны, заинтересованные в получении данной информации. Поскольку люди так или иначе достигают успехов в расшифровке различных кодов, криптография вынуждена адаптироваться.

Цифровая эпоха привела к экспоненциальному увеличению сложности шифрования. Это связано с тем, что компьютеры принесли с собой резкое увеличение вычислительной мощности. Человеческий мозг по-прежнему остается самой сложной информационной системой, но, когда дело доходит до выполнения вычислений, компьютеры намного быстрее и могут обрабатывать гораздо больше информации. Криптография цифровой эры связана с электротехникой, информатикой и математикой. В настоящее время сообщения обычно шифруются и дешифруются с помощью сложных алгоритмов, созданных с использованием комбинаций этих технологий. Однако, независимо от того насколько сильным будет шифрование, всегда будут люди, работающие над его взломом.

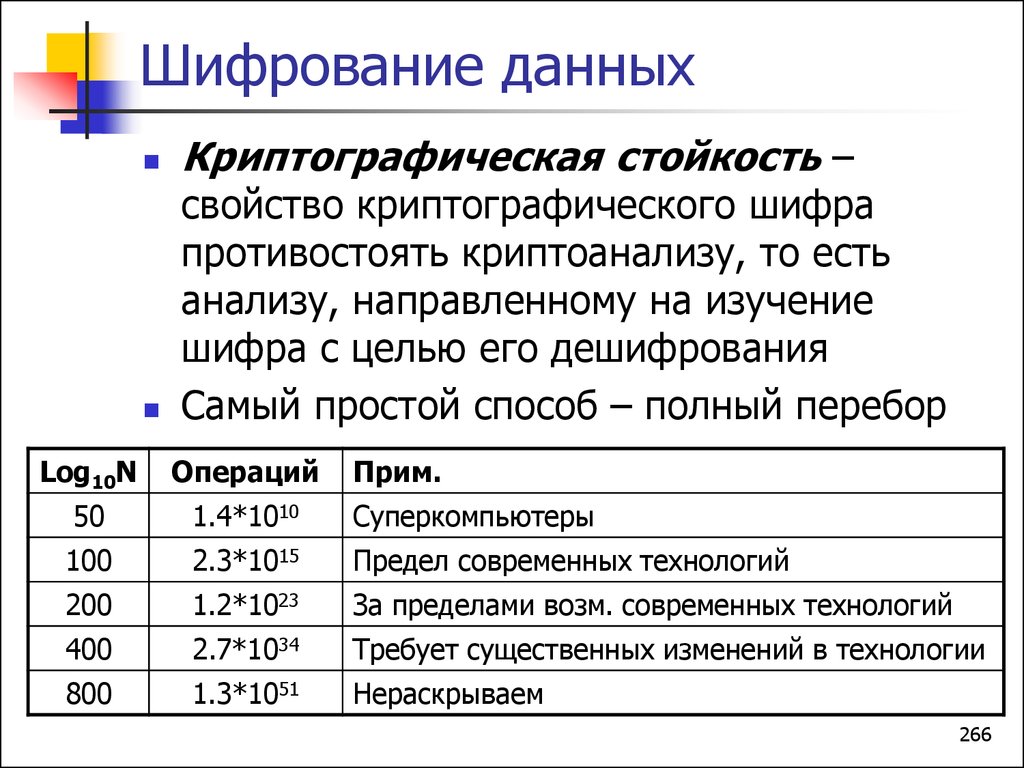

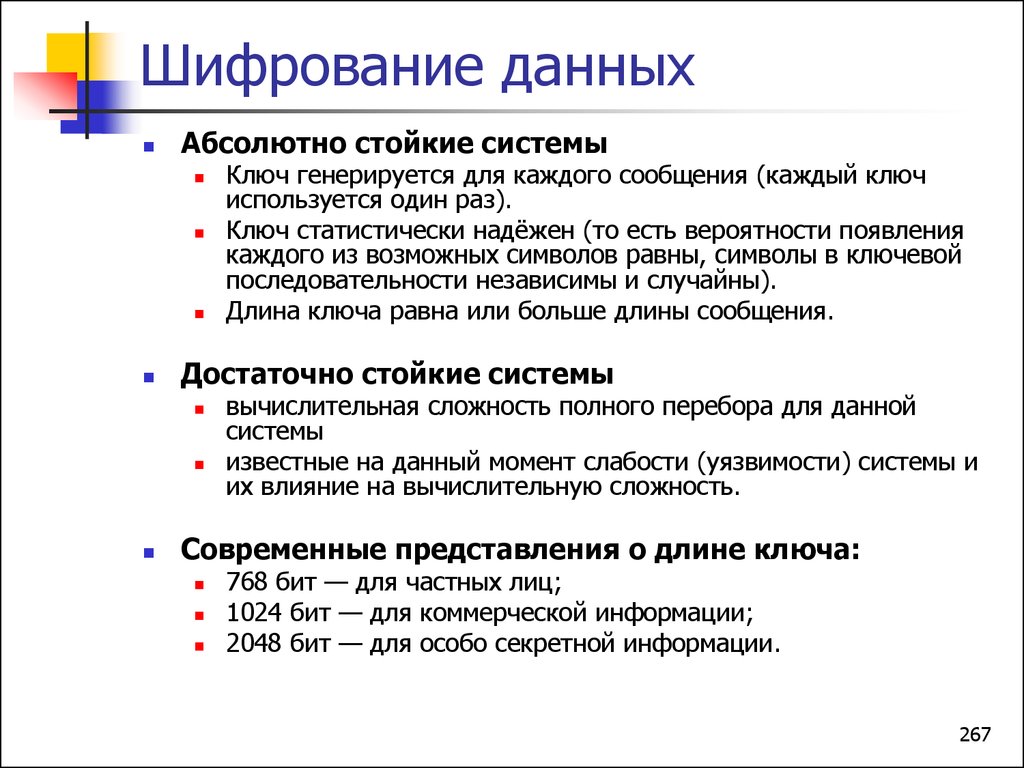

Как взламывают код?

Вы можете заметить, что даже без ключа шифр Цезаря не так сложно взломать. Каждая буква может принимать только 25 разных значений, а для большинства значений сообщение не имеет смысла. С помощью проб и ошибок вы сможете расшифровать сообщение, приложив определенные усилия. Взлом шифрования с использованием всех возможных вариаций называют брутфорсом (bruteforce, англ. — грубая сила). Такой взлом предполагает подбор всех возможных элементов до тех пор, пока решение не будет найдено. С увеличением вычислительных мощностей брутфорс становится все более реалистичной угрозой, единственный способ защиты от которой — увеличение сложности шифрования. Современные шифры позволяют использовать триллионы возможных ключей, делая брутфорс менее опасным. Тем не менее утверждается, что суперкомпьютеры и в особенности квантовые компьютеры вскоре смогут взломать большинство шифров посредством брутфорса из-за своих непревзойденных вычислительных мощностей, ведь любой шифр неотъемлемо связан с набором правил, а правила, в свою очередь, могут быть проанализированы.

Анализом правил занимается более тонкий метод дешифровки сообщений — частотный анализ. Этот метод анализирует повторяющиеся события и пытается найти ключ, используя эту информацию. Давайте снова рассмотрим пример шифра Цезаря, чтобы разобраться. Мы знаем, что буква E используется гораздо чаще, чем другие буквы в латинском алфавите. Когда мы применяем это знание к зашифрованному сообщению, то начинаем искать букву, которая повторяется чаще всего, и находим, что буква H используется чаще других, и проверяем наше предположение, применяя к сообщению сдвиг -3. Поэтому, чем длиннее сообщение, тем легче применить к нему частотный анализ.

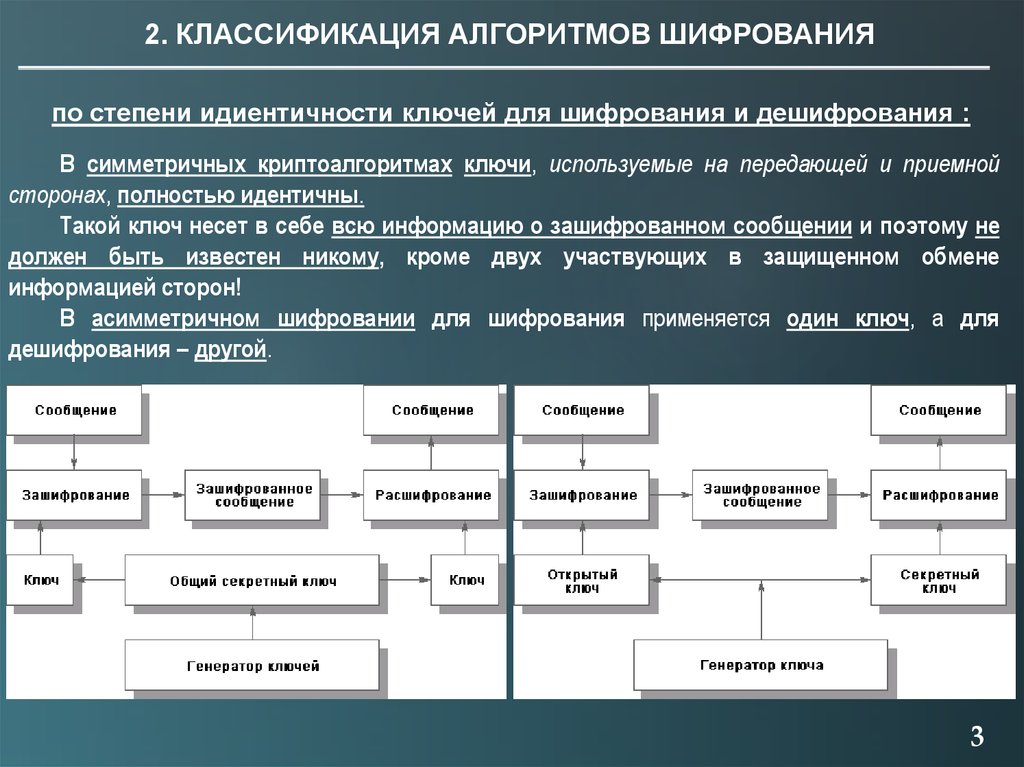

Симметричный и асимметричный методы шифрования

Поскольку структура открытого текста аналогична зашифрованному сообщению, то, используя частотный анализ, можно легко выявить принцип, по которому определить, как часто и в какой последовательности появляются символы. Шифр, использованный выше, — это простой пример того, как работает симметричное шифрование. И отправитель, и получатель смещают буквы на одинаковое количество позиций. Поэтому крайне важно держать ключ в секрете, и именно поэтому симметричное шифрование часто упоминается как «закрытый ключ шифрования».

И отправитель, и получатель смещают буквы на одинаковое количество позиций. Поэтому крайне важно держать ключ в секрете, и именно поэтому симметричное шифрование часто упоминается как «закрытый ключ шифрования».

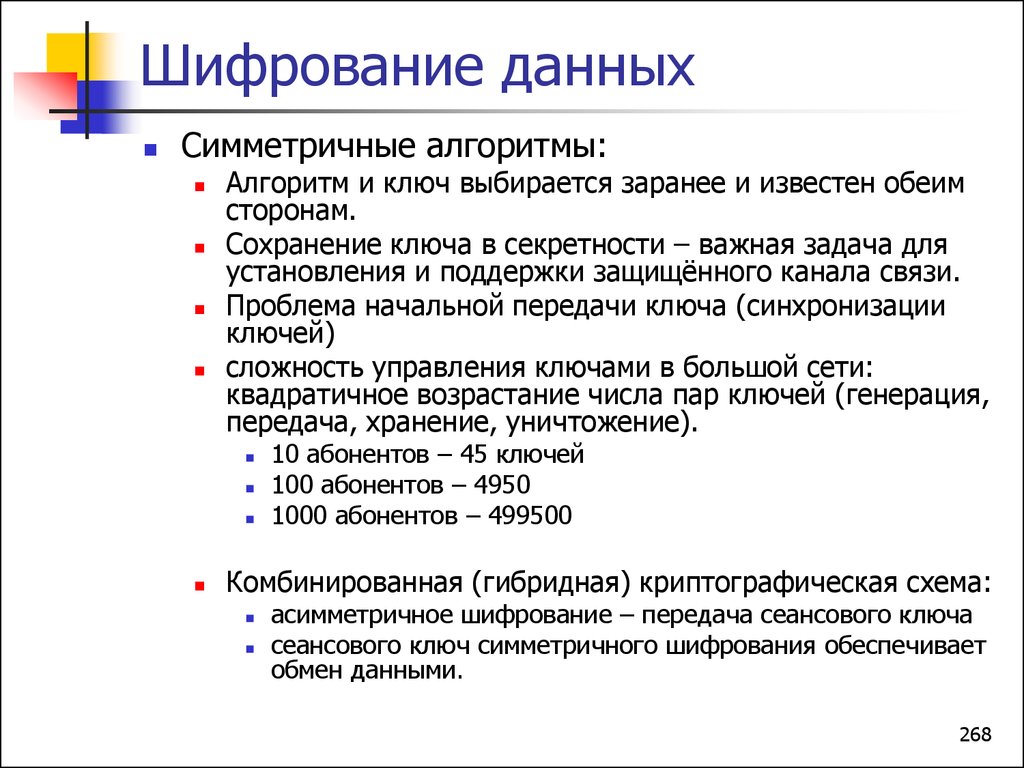

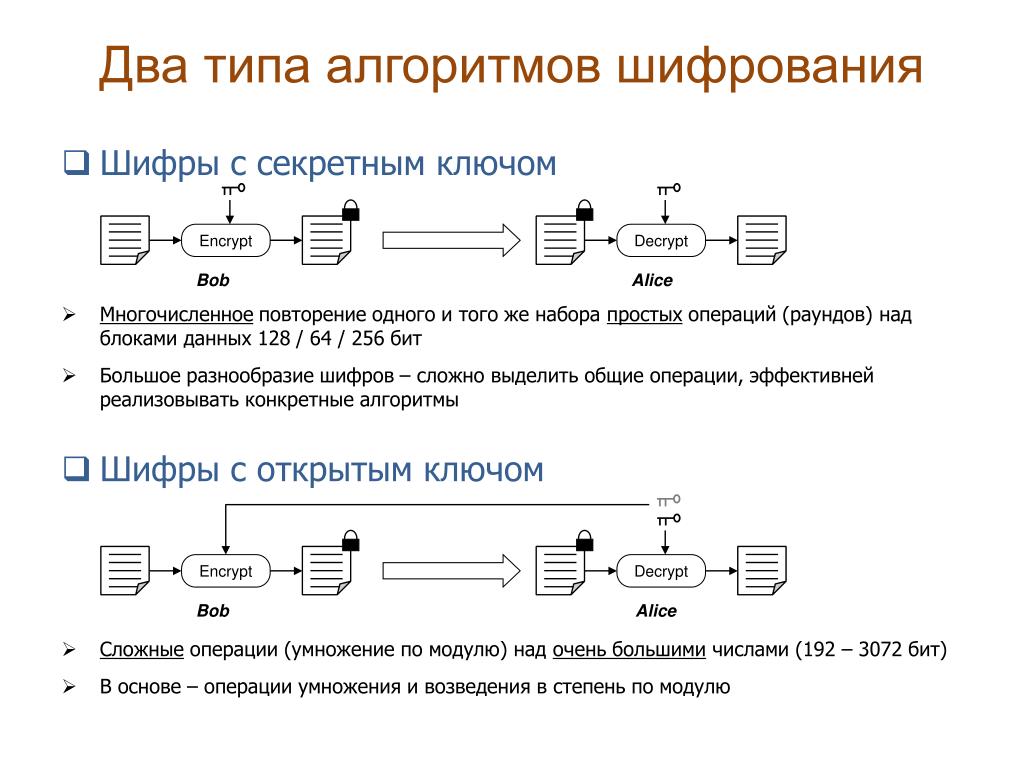

Существуют два основных алгоритма симметричного шифрования: блочный шифр и поточный шифр. Блочные шифры, как можно понять из названия, оперируют шифрованием блоков байтов, используя аналогичный ключ. Само сообщение разделяется на множество блоков, в зависимости от его длины. Если сообщение не подходит под длину блока, то в процессе, известном в криптографии как «дополнение», к сообщению добавляются данные до целого блока. Самыми распространенными блочными шифрами, с которыми вы столкнетесь, будут AES и Blowfish, первый из которых часто используется криптовымогателями для шифрования. Поточные шифры зашифровывают каждый знак открытого текста за один раз (обычно в виде бита) с помощью псевдослучайного потока ключей. Это значит, что для каждого бита используется другой ключ из потока.

У асимметричного шифрования, также известного как шифрование с открытым ключом, есть ответ на этот вопрос. Оно использует пару ключей, состоящую из открытого и закрытого. Открытый ключ рассчитан на широкое распространение, в то время как закрытый ключ находится только у владельца пары ключей. Сообщения, зашифрованные с помощью открытого ключа, могут быть расшифрованы только с помощью закрытого ключа, а сообщения, зашифрованные с помощью закрытого ключа, могут быть расшифрованы только с использованием открытого ключа. В результате, алгоритмы асимметричного шифрования позволяют вам не только зашифровывать и расшифровывать сообщения, но также и аутентифицировать отправителя этого сообщения, поскольку только закрытый ключ владельца может создать сообщение, которое можно расшифровать с помощью открытого ключа.

В результате, алгоритмы асимметричного шифрования позволяют вам не только зашифровывать и расшифровывать сообщения, но также и аутентифицировать отправителя этого сообщения, поскольку только закрытый ключ владельца может создать сообщение, которое можно расшифровать с помощью открытого ключа.

В основе большинства асимметричных криптосистем обычно лежит алгоритм, который требует сложных вычислительных операций. Наиболее распространенными алгоритмами на сегодня являются Diffie-Hellman-Merkle, RSA и Elliptic Curve Cryptography. Суть заключается в том, что асимметричное шифрование позволяет осуществлять относительно безопасное шифрование без необходимости в общем закрытом ключе, однако сложный вычислительный характер делает невозможным его использование для больших наборов данных. С учетом того, что оба вида шифрования имеют свои уникальные преимущества и недостатки, в большинстве случаев применений, в том числе создателями шифровальщиков-вымогателей, будет использоваться сочетание и того, и другого вида.

Другие способы шифрования

Хеширование информации, в отличие от симметричного и асимметричного шифрований, является односторонней функцией. Можно создать хеш из некоторых данных, но нет никакого способа, чтобы обратить процесс. Это делает хеширование не очень удобным способом хранения данных, но подходящим для проверки целостности некоторых данных. Функция в качестве входных данных принимает какую-то информацию и выводит, казалось бы, случайную строку, которая всегда будет одинаковой длины. Идеальная функция хеширования создает уникальные значения для различных входов. Одинаковый ввод всегда будет производить одинаковый хеш. Поэтому можно использовать хеширование для проверки целостности данных.

Еще один способ шифрования — цифровая подпись, которая представляет собой комбинацию хеширования и асимметричного шифрования. То есть сообщение сначала хешируется, а после шифруется с помощью приватного ключа отправителя. Получатель использует открытый ключ отправителя для извлечения хеша из подписи, затем сообщение снова хешируется для сравнения с извлеченным хешем. Если вы точно знаете, что открытый ключ принадлежит отправителю и расшифровка открытого ключа прошла успешно, можете быть уверены, что сообщение действительно пришло от отправителя. Совпадение хешей говорит о том, что сообщение не было никак изменено. Но не стоит забывать, что цифровая подпись не обязательно делает сообщение конфиденциальным. Цифровые подписи будут работать с зашифрованными сообщениями, но шифрование самого сообщения должно выполняться отдельно.

Если вы точно знаете, что открытый ключ принадлежит отправителю и расшифровка открытого ключа прошла успешно, можете быть уверены, что сообщение действительно пришло от отправителя. Совпадение хешей говорит о том, что сообщение не было никак изменено. Но не стоит забывать, что цифровая подпись не обязательно делает сообщение конфиденциальным. Цифровые подписи будут работать с зашифрованными сообщениями, но шифрование самого сообщения должно выполняться отдельно.

Криптография, блокчейн и криптовалюты

Большинство криптовалют служит совершенно другим целям, нежели отправка секретных сообщений, но несмотря на это, криптография играет здесь ключевую роль. Оказалось, что традиционные принципы криптографии и используемые для нее инструменты имеют больше функций, чем мы привыкли считать. Наиболее важные новые функции криптографии — это хеширование и цифровые подписи.

Хеширование — это ключевой компонент технологии блокчейн, касающийся защиты и целостности данных, протекающих через систему. Этот метод в основном используется для четырех процессов:

Этот метод в основном используется для четырех процессов:

- верификация и подтверждение остатков в кошельках пользователей;

- кодирование адресов кошельков;

- кодирование транзакций между кошельками;

- майнинг блоков (для криптовалют, предполагающих такую возможность) путем создания математических головоломок, которые необходимо решить, чтобы добыть блок.

Цифровая подпись здесь в некотором смысле представляет аналог вашей реальной подписи и служит для подтверждения вашей личности в сети. Когда речь заходит о криптовалютах, цифровые подписи представляют математические функции, которые сопоставляются с определенным кошельком. Таким образом, цифровые подписи — это своего рода способ цифровой идентификации кошелька. Прилагая цифровую подпись к транзакции, владелец кошелька доказывает всем участникам сети, что сделка исходила именно от него, а не от кого-либо другого. Цифровые подписи используют криптографию для идентификации кошелька и тайно связаны с общедоступным и приватным ключами кошелька. Ваш общедоступный ключ — это аналог вашего банковского счета, в то время как приватный ключ — ваш PIN-код. Не имеет значения, кто знает номер вашего банковского счета, потому что единственное, что с ним смогут сделать, — это внести деньги на ваш счет. Однако, если они знают ваш PIN-код, у вас могут возникнуть реальные проблемы.

Ваш общедоступный ключ — это аналог вашего банковского счета, в то время как приватный ключ — ваш PIN-код. Не имеет значения, кто знает номер вашего банковского счета, потому что единственное, что с ним смогут сделать, — это внести деньги на ваш счет. Однако, если они знают ваш PIN-код, у вас могут возникнуть реальные проблемы.

В блокчейне приватные ключи используются для шифрования транзакции, а открытый ключ — для дешифровки. Это становится возможным, потому что отправляющая сторона отвечает за транзакцию. Передающая сторона шифрует транзакцию своим приватным ключом, но ее можно дешифровать с помощью открытого ключа получателя, потому что единственное назначение этого процесса заключается в верификации отправителя. Если открытый ключ не срабатывает при дешифровке транзакции, она не выполняется. В такой системе открытый ключ распространяется свободно и тайно соотносится с приватным ключом. Проблемы нет, если открытый ключ известен, но приватный ключ всегда должен находиться в тайне. Несмотря на соотношение двух ключей, вычисление приватного ключа требует невероятных вычислительных мощностей, что делает взлом финансово и технически невозможным. Необходимость защиты ключа — основной недостаток этой системы. Если кому-то станет известен ваш приватный ключ, он сможет получить доступ к вашему кошельку и совершить с ним любые транзакции, что уже происходило с Bloomberg, когда один из ключей сотрудников был показан по телевизору.

Несмотря на соотношение двух ключей, вычисление приватного ключа требует невероятных вычислительных мощностей, что делает взлом финансово и технически невозможным. Необходимость защиты ключа — основной недостаток этой системы. Если кому-то станет известен ваш приватный ключ, он сможет получить доступ к вашему кошельку и совершить с ним любые транзакции, что уже происходило с Bloomberg, когда один из ключей сотрудников был показан по телевизору.

С момента своего появления в 2009 году криптографическая защита блокчейна выдержала все попытки подделки данных, а их было бесчисленное множество. Новые криптовалюты реализуют еще более безопасные методы криптографии, некоторые из которых даже защищены от брутфорса квантовых процессоров, то есть предупреждают угрозы будущего.

Как понимание алгоритмов шифрования помогает бороться с программами-вымогателями?

Анализ шифрования программ-вымогателей чрезвычайно сложен, и в этой статье мы лишь охватили общие принципы шифрования. Поэтому, учитывая все типы существующих вредоносных программ, намного безопаснее быть, в первую очередь, защищенным, а лишь потом пытаться очистить систему. Это еще более актуально в случае с программами-вымогателями. Даже если вы не находитесь в эпицентре эпидемии, это не значит, что ваш компьютер не подвержен заражению. Поэтому убедитесь, что у вас установлено надежное антивирусное решение, которое гарантированно заблокирует любые атаки шифровальщиков. Регулярно делайте резервное копирование ваших данных, следите, чтобы на компьютере всегда были установлены последние обновления безопасности операционной системы и актуальные обновления программного обеспечения, а также прислушивайтесь к рекомендациям антивирусных экспертов.

Поэтому, учитывая все типы существующих вредоносных программ, намного безопаснее быть, в первую очередь, защищенным, а лишь потом пытаться очистить систему. Это еще более актуально в случае с программами-вымогателями. Даже если вы не находитесь в эпицентре эпидемии, это не значит, что ваш компьютер не подвержен заражению. Поэтому убедитесь, что у вас установлено надежное антивирусное решение, которое гарантированно заблокирует любые атаки шифровальщиков. Регулярно делайте резервное копирование ваших данных, следите, чтобы на компьютере всегда были установлены последние обновления безопасности операционной системы и актуальные обновления программного обеспечения, а также прислушивайтесь к рекомендациям антивирусных экспертов.

При подготовке статьи были использованы материалы сайтов coinspot.io, proglib.io и blog.emsisoft.com

Дополнительные материалы

Общие термины криптографии

- Сообщение: Данные, которые вы хотите защитить с помощью шифрования.

Это может быть текст сообщения или файл.

Это может быть текст сообщения или файл. - Открытый текст: Незашифрованное сообщение.

- Шифротекст: Зашифрованное сообщение.

- Ключ: Компонент, который используется алгоритмом шифрования для того, чтобы преобразовать открытый текст в шифротекст и обратно.

- Блочный шифр: Симметричное шифрование, оперирующее блоками байт.

- Поточный шифр: Использует поток ключей для шифрования одного бита за один раз.

- Симметричный (закрытый) ключ шифрования: Для шифрования и дешифрования сообщения используется один и тот же ключ.

- Асимметричный (открытый) ключ шифрования: Для шифрования и дешифрования сообщения используются разные ключи.

Анализ шифровальщика Petya

В качестве примера мы приведем анализ работы шифовальщика Petya. Появившись первоначально в Восточной Европе 27 июня 2017 года, эта программа-шифровальщик быстро инфицировала компьютеры ряда крупных организаций на Украине и в России, прежде чем распространиться дальше. Больше всего в атаке поражал тот факт, что текущая версия программы-вымогателя Petya использовала все ту же уязвимость в Windows, первоначально обнаруженную Агентством национальной безопасности США, которую месяцем ранее так, увы, успешно использовали создатели шифровальщика WannaCry. Ту самую уязвимость, которую можно было легко устранить, следуя совету экспертов, всего лишь скачав и установив последний пачт безопасности от Microsoft.

Больше всего в атаке поражал тот факт, что текущая версия программы-вымогателя Petya использовала все ту же уязвимость в Windows, первоначально обнаруженную Агентством национальной безопасности США, которую месяцем ранее так, увы, успешно использовали создатели шифровальщика WannaCry. Ту самую уязвимость, которую можно было легко устранить, следуя совету экспертов, всего лишь скачав и установив последний пачт безопасности от Microsoft.

Petya — довольно уникальная программа-вымогатель. Как и в версии 2016 года, Petya внедрял свою собственную операционную систему и зашифровывал важные структуры файловой системы после перезагрузки, тем самым фактически блокируя пользователей от их компьютеров. После инфицирования системы, замаскированного под процесс проверки CHKDSK, на экран зараженного компьютера выводилась заставка Petya с требованием заплатить выкуп в размере 300 долларов в биткоиновом эквиваленте, чтобы расшифровать файлы и восстановить доступ к машине. Способ распространения шифровальщика довольно похож на тот, который был использован WannaCry: через подключенные к интернету системы, в которых включен протокол SMBv1 и в которых не был установлен патч Microsoft MS17-010, исправляющий уязвимость в протоколе MBv1.

Тщательный анализ показал, что денежный аспект, вероятно, был не более чем отвлекающим маневром. Выбор упрощенной системы для оплаты (отслеживаемый биткоин-кошелек) и уязвимого канала для связи (обычный адрес электронной почты, который был быстро заблокирован почтовым провайдером) означал, что с самого начала не предполагалось, что подобный сбор выкупа будет постоянным. А, значит, маловероятно, что долгосрочный доход был целью атаки. Когда уже все было сделано, то на биткоин-кошелек, указанный в записке Petya, поступило менее 4 биткоинов. Для сравнения, киберпреступники, стоявшие за атакой WannaCry, получили выкупов на общую сумму более 51 биткоина, в то время как печально известный CryptoLocker в 2013-2014 годах собрал более 3 млн. долларов, выплаченных жертвами в виде выкупа. Многие эксперты пришли к выводу, что на самом деле Petya — это разрушающая вредоносная программа, замаскированная под шифровальщика.

Факт того, что шифровальщик Petya столь успешно и быстро вывел из строя большое количество систем, говорит о том, что многие коммерческие и государственные организации по-прежнему несерьезно относятся к шифровальщикам-вымогателям, даже несмотря на наличие инструментов, специально созданных для того, чтобы устранить уязвимость и защититься от данного типа вредоносных программ. Начиная с Чернобыльской электростанции и заканчивая шоколадными фабриками, на которые были осуществлены атаки, совершенно очевидно, что многие предприятия и государственные структуры просто не прислушались к советам экспертов, которые после недавней атаки WannaCry активно призывали устанавливать патчи безопасности. Кроме того, Petya также дал отчетливо понять, что шифровальщик-вымогатель может нанести значительный косвенный ущерб случайным свидетелям.

Начиная с Чернобыльской электростанции и заканчивая шоколадными фабриками, на которые были осуществлены атаки, совершенно очевидно, что многие предприятия и государственные структуры просто не прислушались к советам экспертов, которые после недавней атаки WannaCry активно призывали устанавливать патчи безопасности. Кроме того, Petya также дал отчетливо понять, что шифровальщик-вымогатель может нанести значительный косвенный ущерб случайным свидетелям.

Что такое шифрование? — Dropbox

Что такое шифрование?

Шифрование — это технический процесс, в ходе которого информация преобразуется в секретный код, скрывая таким образом данные, которые вы отправляете, получаете или храните. По сути, применяется такой алгоритм кодирования данных, чтобы только сторона-получатель, имеющая ключ дешифрования, могла расшифровать их. Расшифрованное сообщение, содержащееся в нешифрованном файле, называется открытым текстом, а сообщение в зашифрованном виде — зашифрованным текстом.

Подумайте, сколько важной информации хранится в файлах, папках и на устройствах вашей компании. А теперь представьте, что произойдет, если эта информация попадет не в те руки. Доступ к большому массиву информации, начиная от персональных данных ваших сотрудников (таких как адреса, номера социального страхования, налоговые коды и т. д.) и заканчивая финансовой информацией компании и данными банковских счетов, следует ограничить и предоставлять только уполномоченным лицам. Шифрование — это один из лучших способов защиты конфиденциальных данных вашего бизнеса от киберугроз.

Шифрование в той или иной форме существовало с древности. Древние греки зашифровывали свои сообщения с помощью инструмента под названием «скитала», а Германия использовала свою знаменитую шифровальную машину «Энигма» для защиты военных и дипломатических сообщений в ходе Второй мировой войны. Современные методики шифрования прошли множество стадий усовершенствования, но большую их часть можно отнести к двум категориям: алгоритмы с симметричным ключом и алгоритмы с асимметричным ключом. Ниже мы рассмотрим эти схемы шифрования чуть подробнее.

Ниже мы рассмотрим эти схемы шифрования чуть подробнее.

Также стоит отметить, что шифрование играет значительную роль в обеспечении вашей безопасности во время работы в Интернете. Многие веб-сайты используют протокол SSL (Secure Sockets Layer), который шифрует данные, отправляемые на веб-сайт и с него, лишая хакеров возможности доступа к этим данным в ходе их передачи. Однако в последнее время на смену SSL пришел протокол TLS (Transport Layer Security), стандартный протокол шифрования для аутентификации серверов — источников веб-контента и обеспечения безопасности HTTP-запросов и ответов.

Теоретически можно декодировать зашифрованные файлы без ключа шифрования, но для взлома хорошо продуманной схемы шифрования потребуется огромное количество вычислительных ресурсов. Именно это и подразумевается под разговорным выражением «атака методом подбора». Хотя современные методики шифрования, особенно в сочетании с надежными паролями, хорошо защищены от атак методом подбора (хакерам понадобятся миллиарды лет, чтобы взломать файлы, зашифрованные надлежащим образом), в будущем такие атаки могут стать серьезной проблемой, так как компьютеры становятся все более мощными.

Как работает шифрование?

На самом базовом уровне шифрование — это способ предотвращения несанкционированного доступа к вашим данным. С помощью шифрования вы можете закодировать простое и понятное сообщение (например, «Dropbox — это круто!») в зашифрованное сообщение, которое будет непонятно тем, кто увидит его в закодированном виде («9itQg7nbV781+f55eXC1Lk.!»). Зашифрованное сообщение передается через Интернет, а после его доставки получатель должен каким-либо способом (обычно с помощью ключа шифрования) преобразовать зашифрованное сообщение в исходный формат («Dropbox — это круто!»).

Выше мы упоминали алгоритмы шифрования с симметричным и асимметричным ключом. Если говорить в общем, то это два основных типа шифрования, с которыми вы столкнетесь. Но как именно они работают? Узнайте немного больше об этих системах шифрования данных:

- Алгоритмы с симметричным ключом. В системах с симметричным ключом для шифрования и дешифрования используются близкие или идентичные ключи шифрования.

В определенных кругах общий ключ называют «общим секретом», так как отправителю или системе, контролирующей шифрование, нужно предоставить доступ к ключу всем, кто имеет полномочия для расшифровки сообщения. Можно привести множество примеров алгоритмов с симметричным ключом, в том числе AES, Triple DES и Blowfish.

В определенных кругах общий ключ называют «общим секретом», так как отправителю или системе, контролирующей шифрование, нужно предоставить доступ к ключу всем, кто имеет полномочия для расшифровки сообщения. Можно привести множество примеров алгоритмов с симметричным ключом, в том числе AES, Triple DES и Blowfish. - Алгоритмы с асимметричным ключом. В системах с асимметричным ключом, которые также называют системами шифрования с открытым ключом, для шифрования и дешифрования применяются разные ключи. Один ключ является общедоступным и может использоваться кем угодно (отсюда и название «шифрование с открытым ключом»), а другой держится в секрете. Благодаря этому системы с асимметричным ключом более безопасны, чем с симметричным, поскольку хакеры или киберпреступники не могут скопировать ключ в процессе его передачи. Примеры шифрования с асимметричным ключом включают RSA и DES.

Выше мы описали процесс шифрования в общих чертах, но как это работает для бизнеса? Говоря о предприятиях, стоит отметить, что во многих устройствах предполагается шифрование по умолчанию. В Windows предусмотрена встроенная функция полного шифрования под названием BitLocker, которая использует алгоритм шифрования AES. Встроенные функции шифрования есть также в macOS и Linux. А в плане шифрования электронных писем существует множество встроенных инструментов шифрования для основных почтовых приложений, в том числе Microsoft Outlook и Apple Mail.

В Windows предусмотрена встроенная функция полного шифрования под названием BitLocker, которая использует алгоритм шифрования AES. Встроенные функции шифрования есть также в macOS и Linux. А в плане шифрования электронных писем существует множество встроенных инструментов шифрования для основных почтовых приложений, в том числе Microsoft Outlook и Apple Mail.

Почему шифрование так важно?

На сегодня шифрование особенно актуально для предприятий. Почему? Во-первых, это вопрос безопасности. Согласно Отчету по утечкам данных на конец 2019 года, опубликованному компанией Risk Based Security, на протяжении всего 2019 года угрозе утечки подверглось 15,1 миллиарда записей, что на 284 % больше, чем в 2018 году. Исследовательская компания охарактеризовала 2019 год как «худший за всю историю», а в 2020 году уже имели место серьезные нарушения безопасности данных: 8,4 миллиарда записей было раскрыто только в первом квартале 2020 года (это на 273 % больше, чем в первом квартале 2019 года). Шифрование может помочь защитить данные вашей компании от хакеров и киберпреступников. При условии надлежащего шифрования данные на серверах или устройствах вашей компании хранятся в безопасности, даже если устройство было потеряно или украдено. Кроме того, зашифрованная связь обеспечивает возможность общения как внутри компании, так и за ее пределами без утечки конфиденциальных данных. Проще говоря, если вы работаете только с зашифрованными файлами, ваши данные не попадут в чужие руки.

Шифрование может помочь защитить данные вашей компании от хакеров и киберпреступников. При условии надлежащего шифрования данные на серверах или устройствах вашей компании хранятся в безопасности, даже если устройство было потеряно или украдено. Кроме того, зашифрованная связь обеспечивает возможность общения как внутри компании, так и за ее пределами без утечки конфиденциальных данных. Проще говоря, если вы работаете только с зашифрованными файлами, ваши данные не попадут в чужие руки.

Также существует нормативно-правовой аспект. Многие нормативные акты в промышленной области подразумевают, что компании, занимающиеся обработкой пользовательских данных, должны хранить их в зашифрованном виде. Отличным примером такого подхода являются стандарты безопасности данных в сфере платежных карт (PCI DSS), представляющие собой набор общепринятых практик, которыми руководствуются крупнейшие компании — эмитенты кредитных карт. Одно из 12 ключевых требований PCI DSS гласит, что компании, которые самостоятельно обрабатывают данные карт своих клиентов, должны «шифровать данные владельцев карт при передаче этих данных через открытые общедоступные сети». Невыполнение этого требования может повлечь за собой целый ряд наказаний, включая денежные штрафы, ответственность за мошенничество и приостановку возможности получать платежи на кредитные карты. Также существует множество правительственных нормативных актов, касающихся шифрования данных. Например, в Европейском союзе (ЕС) ГРЗД требует от предприятий внедрения технических и организационных мер для обеспечения безопасной обработки персональных данных. Шифрование указано там в числе соответствующих технических мер.

Невыполнение этого требования может повлечь за собой целый ряд наказаний, включая денежные штрафы, ответственность за мошенничество и приостановку возможности получать платежи на кредитные карты. Также существует множество правительственных нормативных актов, касающихся шифрования данных. Например, в Европейском союзе (ЕС) ГРЗД требует от предприятий внедрения технических и организационных мер для обеспечения безопасной обработки персональных данных. Шифрование указано там в числе соответствующих технических мер.

Но что же в реальности представляет собой шифрование? Последствия утечки данных могут быть катастрофическими, особенно с финансовой точки зрения. В конечном итоге ваша компания может понести убытки, в число которых входят выплаты по таким статьям, как мошенничество, кража денег, повреждение или уничтожение данных, прерывание обслуживания в результате атаки хакеров, растрата, а также восстановление или устранение поврежденных систем. Также нужно учитывать вред, который может нанести репутации бизнеса серьезная утечка данных, особенно если эта утечка касается данных клиентов, и негативное влияние этого происшествия на перспективы вашей компании в будущем. Одним словом, шифрование может уберечь ваш бизнес от дорогостоящего и длительного восстановления после утечки данных и гарантировать, что ваша компания останется перспективной и надежной в глазах ваших клиентов.

Одним словом, шифрование может уберечь ваш бизнес от дорогостоящего и длительного восстановления после утечки данных и гарантировать, что ваша компания останется перспективной и надежной в глазах ваших клиентов.

Как зашифровать файлы с помощью Dropbox

На самом первом этапе изучения темы безопасности вопрос шифрования файлов может показаться довольно сложным для понимания. К счастью, это не так. Как мы упоминали ранее, программное обеспечение для шифрования часто встроено в вашу операционную систему. Кроме того, существует широкий спектр сторонних схем и программ для шифрования, которые могут предоставить вам усиленную защиту. Но в любом случае вам, наверное, интересно, какие типы конфиденциальных файлов вашей компании можно зашифровать. Ответ прост: можно зашифровать практически любой файл, в том числе текстовые файлы, файлы данных, электронные письма, разделы диска и каталоги, поэтому стоит изучить алгоритмы шифрования файлов независимо от того, где вы храните свою самую секретную информацию.

Безопасная платформа Dropbox предлагает современные стандарты шифрования для защиты конфиденциальных данных вашей компании от атак методом подбора, вредоносных программ, программ-шантажистов и утечек данных. Как же работает шифрование в Dropbox? По сути, мы обрабатываем ваши файлы, разбивая их на отдельные блоки. Каждый блок надежно шифруется, и только измененные между редакциями блоки подлежат синхронизации. Кроме того, мы защищаем ваши файлы при хранении и передаче между нашими приложениями и серверами. Dropbox также предлагает защищенную облачную систему корпоративного уровня, которая выходит за рамки традиционного шифрования и обеспечивает более высокий уровень защиты ваших файлов и данных.

Заключительные соображения

Итак, что такое шифрование? Проще говоря, шифрование — это один из самых эффективных способов защиты ваших файлов и данных во все более уязвимом мире.

Какие существуют типы шифрования?

Скопирована ссылка!

Линси Кнерл

|

3 августа 2019 г.

Кибербезопасность и защищенные данные становятся все более важными с каждым днем. Поскольку мы используем все больше наших банковских, медицинских и бизнес-данных в Интернете, обеспечение их безопасности может быть затруднено. Вот почему большинство программ и приложений, которые мы используем, полагаются на ту или иную форму шифрования данных для обеспечения безопасности нашей информации.

Какие существуют типы шифрования? Хотя наиболее распространенными являются AES, RSA и DES, также используются и другие типы. Давайте углубимся в то, что означают эти аббревиатуры, что такое шифрование и как обеспечить безопасность ваших онлайн-данных.

Что такое шифрование данных?

Шифрование данных происходит, когда вы берете текст или данные, которые используете, и преобразуете их в код (также называемый «зашифрованным текстом»), который не могут понять те, у кого нет правильного ключа. Чтобы данные можно было использовать, их необходимо вернуть обратно или расшифровать.

Шифрование необходимо, потому что оно позволяет нам отправлять важную и часто конфиденциальную информацию через Интернет и с помощью электронных средств так, чтобы ее не видели посторонние лица. Для расшифровки данных необходим ключ, который будет у авторизованных пользователей. Однако имейте в виду, что даже зашифрованные данные иногда могут быть расшифрованы теми, у кого достаточно навыков или ресурсов, некоторые из которых могут иметь злой умысел.

Шифрование обычно предотвращает кражу или обмен важными данными, будь то фильмы, которые мы смотрим, которые используют управление цифровыми правами (DRM) для предотвращения незаконного копирования, или пароли для входа в систему, которые мы вводим на веб-сайте банка.

Почему тип шифрования имеет значение

Методы шифрования различаются в зависимости от того, сколько данных они могут обрабатывать одновременно и какой ключ требуется для их расшифровки. Некоторые шифры легче взломать, чем другие. В то время как некоторые компании или отдельные лица выбирают тип шифрования в соответствии со стандартами, продиктованными юридическими или отраслевыми нормами, другие могут просто выбирать свой тип на основе личных предпочтений. Это важно для вас, потому что ваши данные защищены. Вам понадобится лучший тип шифрования для данных, которые вы храните или передаете.

Это важно для вас, потому что ваши данные защищены. Вам понадобится лучший тип шифрования для данных, которые вы храните или передаете.

Различные типы шифрования

Три основных типа шифрования — это DES, AES и RSA. Хотя существует много видов шифрования — больше, чем можно легко объяснить здесь, — мы рассмотрим эти три важных типа шифрования, которые потребители используют каждый день. Большинство других являются вариациями старых типов, а некоторые больше не поддерживаются или не рекомендуются. Технологии развиваются каждый день, и даже те, которые считаются современными, в какой-то момент будут заменены более новыми версиями.

В то время как специалисты по безопасности предпринимают шаги для повышения безопасности вашей информации, хакеры находят способы обойти их . Это гонка вооружений с вашими данными в качестве военных трофеев. Давайте углубимся в популярные методы шифрования, историю шифрования и его дальнейшее развитие.

Шифрование DES

Принятое в качестве стандарта шифрования в 1970-х годах, шифрование DES само по себе больше не считается безопасным. Он шифрует всего 56 бит данных за раз, и вскоре после его появления было обнаружено, что его легко взломать. Однако он послужил стандартом, на котором основывались будущие более безопасные инструменты шифрования.

Он шифрует всего 56 бит данных за раз, и вскоре после его появления было обнаружено, что его легко взломать. Однако он послужил стандартом, на котором основывались будущие более безопасные инструменты шифрования.

3DES

Более современный 3DES — это версия блочного шифра, используемая сегодня. Стандарт тройного шифрования данных (3DES) работает, как следует из его названия. Вместо использования одного 56-битного ключа он использует три отдельных 56-битных ключа для тройной защиты.

Недостатком 3DES является то, что для шифрования данных требуется больше времени. Кроме того, более короткие блоки шифруются трижды, но их все равно можно взломать. Банки и предприятия все еще полагаются на него на данный момент, но новые формы могут вскоре отказаться от этой версии.

Когда следует использовать шифрование DES?

Сегодня вы вряд ли будете использовать DES или даже 3DES самостоятельно. Банковские учреждения и другие предприятия могут использовать 3DES для внутренних целей или для своих частных передач. Однако отраслевой стандарт отошел от него, и он больше не включается в новейшие технические продукты.

Однако отраслевой стандарт отошел от него, и он больше не включается в новейшие технические продукты.

Шифрование AES

Один из самых безопасных типов шифрования Advanced Encryption Standard (AES) используется государственными органами и организациями безопасности, а также повседневными предприятиями для секретных сообщений. AES использует шифрование с «симметричным» ключом. Кому-то на принимающей стороне данных понадобится ключ для их декодирования.

AES отличается от других типов шифрования тем, что он шифрует данные в одном блоке, а не в виде отдельных битов данных. Размеры блоков определяют название для каждого типа зашифрованных данных AES:

- AES-128 шифрует блоки размером 128 бит

- AES-192 шифрует блоки размером 192 бита

- AES-256 шифрует блоки размером 192 бита. 256-битный размер

В дополнение к разным размерам блоков каждый метод шифрования имеет разное количество раундов. Эти раунды представляют собой процессы преобразования фрагмента данных открытого текста в зашифрованные данные или зашифрованный текст. Например, AES-128 использует 10 раундов, а AES-256 — 14 раундов.

Например, AES-128 использует 10 раундов, а AES-256 — 14 раундов.

Когда следует использовать шифрование AES?

Большинство средств обработки данных, доступных сегодня на рынке, используют шифрование AES. Даже те, которые позволяют использовать другие методы со своими программами, рекомендуют стандарт AES. Он работает во многих приложениях и по-прежнему остается наиболее широко распространенным и безопасным методом шифрования по доступной цене. На самом деле, вы, вероятно, используете его, даже не подозревая об этом.

Шифрование RSA

Другим популярным стандартом шифрования является «Rivest-Shamir-Adleman» или RSA. Он широко используется для данных, отправляемых в Интернете, и использует открытый ключ для шифрования данных. Те, кто получает данные, будут иметь свой собственный закрытый ключ для декодирования сообщений. Доказано, что это безопасный способ передачи информации между людьми, которые могут не знать друг друга и хотят общаться, не подвергая риску свои личные или конфиденциальные данные.

Когда следует использовать шифрование RSA?

Вам нужно немного знать об использовании RSA, чтобы сделать его частью вашей повседневной жизни, но после того, как он будет установлен, он найдет множество применений. Некоторые люди используют его, чтобы проверить цифровую подпись и убедиться, что человек, с которым они общаются, действительно тот, за кого себя выдает. Однако шифрование данных таким образом занимает много времени и нецелесообразно для больших или многочисленных файлов.

Дополнительные типы шифрования

Существуют другие доступные службы и инструменты шифрования, включая рыб (Twofish, Blowfish и Threefish). Они используют разные технологии для шифрования данных и популярны среди многих кодеров и разработчиков. Они также были неотъемлемой частью программных продуктов для защиты паролей, представленных на рынке. Они не имеют патента и могут использоваться кем угодно без лицензии.

Не следует ожидать, что потребители будут понимать все о шифровании или уметь шифровать лично. Точно так же даже ограниченные знания о шифровании могут пригодиться при выборе и покупке продуктов и инструментов для обеспечения конфиденциальности и безопасности. Следуйте этим правилам, чтобы получить наилучший результат:

Точно так же даже ограниченные знания о шифровании могут пригодиться при выборе и покупке продуктов и инструментов для обеспечения конфиденциальности и безопасности. Следуйте этим правилам, чтобы получить наилучший результат:

- Избегайте компаний, которые не могут (или не хотят) сообщать, какой метод шифрования они используют

- Исследуйте незнакомые типы. Некоторые неизвестные средства шифрования представляют собой более современную версию стандартных типов 9.0062

- Избегайте оригинального шифрования DES. Не соответствует стандартам

- 3DES выводится из передовых инструментов и продуктов. По возможности избегайте этого

Если вы не уверены в чем-то, что вы прочитали о шифровании, не стесняйтесь обращаться к специалисту по компьютерам в вашем регионе или к производителю вашего устройства .

Будущее шифрования данных

Шифрование используется в технических продуктах и инструментах, которые мы покупаем каждый день. видео чаты. Если его можно отправить или сохранить, он, скорее всего, будет зашифрован или будет иметь доступ к зашифрованным данным.

видео чаты. Если его можно отправить или сохранить, он, скорее всего, будет зашифрован или будет иметь доступ к зашифрованным данным.

По мере изменения технологии будут меняться и типы шифрования, которые разрабатываются и используются. Хакеры становятся все более изощренными в своих усилиях, заставляя профессионалов, создающих эти безопасные инструменты, быть занятыми способами опередить злоумышленников.

Вы можете быть уверены, что самые авторитетные программные и аппаратные инструменты будут безопасны в использовании, если вы будете следовать рекомендациям производителя и обновлять и поддерживать свое оборудование. Хотя инциденты неизбежно случаются, мы по-прежнему можем полагаться на самые популярные на сегодняшний день типы шифрования.

Об авторе

Линси Кнерл является автором статьи для HP® Tech Takes. Линси — писатель со Среднего Запада, оратор и член ASJA. Она стремится помогать потребителям и владельцам малого бизнеса использовать свои ресурсы с помощью новейших технических решений.

Раскрытие информации: Наш сайт может получать долю дохода от продажи продуктов, представленных на этой странице.

6 типов шифрования, о которых необходимо знать

Как компания-разработчик программного обеспечения, мы понимаем важность кибербезопасности, и одним из лучших способов обеспечения максимальной безопасности является шифрование.

Давайте начнем эту статью о типах шифрования с небольшого сценария:

Представьте, что вы и ваш друг работаете в разных городах и вам нужно перевести ему 2000 долларов онлайн. Вы вводите данные своего банковского счета и переводите ему необходимые деньги. Через несколько часов вы получаете подтверждение от вашего друга о том, что он получил деньги. На следующий день вы получаете еще одно сообщение о том, что 3000 долларов были переведены на неизвестный счет. Теперь вы не помните, что кому-то переводили эти вторые 3000 долларов!

Странно? Вы, должно быть, задаетесь вопросом: «Как это вообще произошло?» Ну, онлайн-страница, на которой вы вводили свои банковские реквизиты, не была защищена, или ваши данные были «украдены» при передаче, поскольку они не были зашифрованы. Именно здесь проявляется преимущество шифрования данных.

Именно здесь проявляется преимущество шифрования данных.

Теперь вам должно быть интересно, что такое шифрование? Как это работает? Сколько типов шифрования существует? Существует ли какой-либо стандарт шифрования, которому можно следовать? Что еще нужно для защиты ваших данных? На все эти вопросы я отвечу вам в этой статье. Если вам интересно узнать, читайте до конца!

Что такое шифрование?

Как работает шифрование?

Различные типы шифрования

Приложения шифрования

Протоколы шифрования

Что такое шифрование?

Для начала давайте разберемся с концепцией шифрования.

Когда вы передаете какую-либо информацию или данные через Интернет другому лицу, они проходят через ряд сетевых устройств, расположенных по всему миру, которые являются частью «общедоступной» сети Интернет. Поскольку ваши данные передаются через общедоступный Интернет, существует большая вероятность того, что данные будут скомпрометированы. Чтобы избежать такой компрометации, можно установить определенное программное/аппаратное обеспечение, которое обеспечит безопасную передачу ваших общих данных или информации. Эти процессы известны как шифрование в современном цифровом мире.

Эти процессы известны как шифрование в современном цифровом мире.

С технической точки зрения ваши общие данные закодированы; он преобразуется в нечитаемый формат. Когда они достигают человека на принимающей стороне, нечитаемые данные декодируются и становятся доступными для чтения только указанному получателю. Весь этот процесс кодирования/декодирования возможен только с помощью цифрового «ключа», который я подробно объясню в следующем разделе.

Источник: Khan Academy

Шифрование считается безопасным способом передачи или обмена данными, позволяющим избежать вмешательства третьих лиц. Это можно сделать в любой точке всего потока данных; это не изолированный процесс. Вы можете зашифровать свои данные, пока работаете над ними или собираетесь их отправить.

Это можно сделать в любой точке всего потока данных; это не изолированный процесс. Вы можете зашифровать свои данные, пока работаете над ними или собираетесь их отправить.

Как работает шифрование?

Теперь, когда мы разобрались с концепцией шифрования, давайте посмотрим, как именно оно работает.

Проще говоря, шифрование использует алгоритмы для смешивания любых данных, которые вы хотите зашифровать. Вам необходимо иметь случайно сгенерированный ключ перед отправкой сообщения или данных человеку на принимающей стороне, с помощью которого они могут его расшифровать. Представьте, что вы заперли ящик с важными документами с помощью ключа. Вы отправляете эту коробку своему другу. У нее такой же ключ, как и у вас, с помощью которого она может разблокировать его и получить доступ к этим важным документам. Но в цифровом мире все это делается в электронном виде!

Итак, есть три действующих уровня шифрования:

- Обычный текст

- Зашифрованный текст (зашифрованный текст)

- Расшифрованный текст (такой же, как исходный открытый текст).

Например, вы отправили нам сообщение следующего содержания:

« Здравствуйте, GoodCore, я занимаюсь онлайн-бизнесом. Большинство платежей поступают через мой сайт. Я хочу иметь лучший метод шифрования для защиты данных моих клиентов. Можете ли вы предложить, какой из них будет лучшим для моего сайта? С уважением, Эмма Джордж ».

Теперь это сообщение будет зашифровано с помощью ключа. The ciphertext will look like this to a third party:

nIssP3KwTm6t7nO27b6MisafLAKQnMC+UDzq/THM6Fv+QWmWpHkZkSEn2d1cBT9WT289y6HyZFpjuJFKTBeJEkJiy3/Fcj8AHGrzOyvJtTdpWHUe3GlzxFVed4UX/yXZdei1xagl+wg+HY5kD9kljDCe+XMVNjXNybcvJXnIiN+EtltIO5ftgbyGVI+A8x+Vms3FzUYFGRZWiDN4SsynTBNaXh+MJOJCaPxgej1nt+QJ1pjzFCxmuWnlRQRonAuiMxgbGKzuEhuOTwRg06dVfj0ZHV19HVyPE94u5UAC4IUAHnSYgJu8r2zLPeER0xlQtC0EeviBlFb9jW1LUglyO1wxH6vWuQu5URCgSY1u7rI=

Когда оно дойдет до нас, мы расшифруем сообщение с помощью того же ключа, и оно будет выглядеть так:

» Здравствуйте, GoodCore, я занимаюсь онлайн-бизнесом.

Большинство платежей поступают через мой сайт. Я хочу иметь лучший метод шифрования для защиты данных моих клиентов. Можете ли вы предложить, какой из них будет лучшим для моего сайта? С уважением, Эмма Джордж ».

Источник: Wall Street Journal

Существует два ключа шифрования, на основе которых работают различные типы шифрования:

1) Симметричный: Работает с одним закрытым ключом, поэтому быстрее, чем асимметричное шифрование (подробно описано в следующем пункте). Для методов симметричного шифрования отправитель должен поделиться закрытым ключом с получателем для доступа к данным или информации.

Для методов симметричного шифрования отправитель должен поделиться закрытым ключом с получателем для доступа к данным или информации.

Это старый и очень хорошо известный метод шифрования. Поскольку секретный ключ должен быть передан как отправителю, так и получателю, хакерам становится довольно рискованно получить доступ к данным или информации.

2) Асимметричный: Этот метод шифрования работает с двумя ключами: одним открытым ключом и одним закрытым ключом. Открытый ключ доступен всем. Однако закрытый ключ должен оставаться секретным ключом, потому что вы будете шифровать свои данные или сообщение с помощью открытого ключа, а расшифровывать с помощью закрытого ключа. Снова представьте ситуацию, когда вы поставили два замка на ящик с конфиденциальной информацией. У одного из этих двух замков есть мастер-ключ, доступ к которому может получить любой. Однако второй ключ есть только у вас и у друга, с которым вам предстоит делить ящик. Вы отправляете коробку своему другу с помощью другого человека. Он пытается открыть его и пройти только через один замок, потому что у него есть отмычка. К сожалению, он доставляет коробку вашему другу, который с помощью второго ключа может получить доступ к информации, которой вы поделились.

Вы отправляете коробку своему другу с помощью другого человека. Он пытается открыть его и пройти только через один замок, потому что у него есть отмычка. К сожалению, он доставляет коробку вашему другу, который с помощью второго ключа может получить доступ к информации, которой вы поделились.

Поскольку этот метод шифрования работает с двумя ключами, любой основанный на нем алгоритм будет считаться самым надежным типом шифрования, поскольку он обеспечивает высокий уровень безопасности. До сих пор никому не удавалось взломать шифрование с асимметричным ключом.

Различные типы шифрования

По мере развития технологий современные методы шифрования вытесняют устаревшие. Следовательно, существует несколько различных типов программного обеспечения для шифрования, которые упростили нашу работу. Поэтому для вашего удобства я предоставил вам список лучших типов шифрования и примеры ниже.

Triple DES

Алгоритм тройного шифрования данных или Triple-DES использует симметричное шифрование. Это расширенная версия блочного шифра DES, который раньше имел 56-битный ключ. Однако, как следует из названия, TDES шифрует данные с помощью 56-битного ключа трижды, что делает его 168-битным ключом. Он работает в три этапа при шифровании данных:

Это расширенная версия блочного шифра DES, который раньше имел 56-битный ключ. Однако, как следует из названия, TDES шифрует данные с помощью 56-битного ключа трижды, что делает его 168-битным ключом. Он работает в три этапа при шифровании данных:

- шифрование

- дешифрование

- повторное шифрование

Аналогично, фазы дешифрования будут следующими:

- дешифрование

- зашифровать

- снова расшифровать

Так как он шифрует трижды, поэтому он намного медленнее по сравнению с другими типами шифрования. Мало того, он также шифрует данные более короткими блоками, поэтому становится довольно легко расшифровать данные в течение всего процесса шифрования. Следовательно, существует более высокий риск кражи данных. Однако до того, как появились другие модифицированные типы шифрования, это был наиболее рекомендуемый и широко распространенный алгоритм.

Несмотря на постепенное прекращение использования, многие финансовые и коммерческие организации по-прежнему используют этот тип шифрования для защиты своих данных.

AES

Advanced Encryption Standard (AES) также представляет собой симметричное шифрование, основанное на алгоритме Rijndael. Он использует блочный шифр и шифрует один блок фиксированного размера за раз. Он работает в 128-битном или 192-битном режиме, но может быть расширен до 256-битной длины ключа. Чтобы зашифровать каждый бит, существуют разные раунды. Например, 128-битный будет иметь 10 раундов, 192-бит будет иметь 12 раундов и так далее.

Считается одним из лучших алгоритмов шифрования, поскольку был разработан Национальным институтом стандартов и технологий США. Это также один из защищенных типов шифрования, поскольку он работает с одним закрытым ключом.

RSA

Шифрование Rivest-Shamir-Adleman (RSA) — это асимметричный шифр, работающий с двумя ключами: открытым ключом для шифрования и закрытым ключом для дешифрования. Считается лучшим алгоритмом шифрования, он работает на 1024-битном ключе и может иметь длину ключа до 2048-битного. Это означает, что чем больше размер ключа, тем медленнее становится процесс шифрования.

Из-за большего размера ключа он известен как один из самых надежных типов шифрования. Он также считается стандартом шифрования данных, передаваемых через Интернет, поскольку на сегодняшний день это самый безопасный алгоритм шифрования. По сравнению с другими типами шифрования, RSA создает проблемы для хакеров из-за длины ключей, с которыми он работает.

Blowfish

Другой алгоритм шифрования, предназначенный для замены DES, Blowfish представляет собой симметричный блочный шифр, который работает с переменной длиной ключа от 32 до 448 бит. Поскольку это блочный шифр, он делит данные или сообщение на фиксированные 64-битные блоки при шифровании и дешифровании.

Модель шифрования Blowfish Он был разработан для быстрой работы и доступен как бесплатное общедоступное программное обеспечение для шифрования для любого пользователя. Он не запатентован и не лицензирован. Будучи общедоступной платформой шифрования, она неоднократно тестировалась на предмет скорости, эффективности и безопасности. Многие организации заявляют, что никому еще не удавалось взломать его. Следовательно, Blowfish стал выбором поставщиков и электронной коммерции, в основном помогая им защищать платежи, пароли и другую конфиденциальную информацию.

Многие организации заявляют, что никому еще не удавалось взломать его. Следовательно, Blowfish стал выбором поставщиков и электронной коммерции, в основном помогая им защищать платежи, пароли и другую конфиденциальную информацию.

Twofish

Также симметричный блочный шифр, Twofish является расширенной версией шифрования Blowfish. Он имеет размер блока 128 бит и может расширяться до 256-битной длины ключа. Как и другие симметричные шифры, он также разбивает данные на блоки фиксированной длины. Однако он работает за 16 раундов независимо от размера данных. Среди различных типов шифрования этот является гибким. Это позволяет выбрать быстрый процесс шифрования, а медленную настройку ключа и наоборот.

Модель шифрования TwofishПоскольку это не требует лицензии и работает значительно быстрее, вы имеете полный контроль над ним по сравнению с другими типами шифрования. Если бы AES не стал лучшим алгоритмом шифрования, Twofish считался бы таковым.

FPE

Шифрование с сохранением формата (FPE) — один из относительно новых методов шифрования. Он шифрует ваши данные в аналогичном формате. Например, если вы зашифровали свой пароль, состоящий из 6 букв, 5 цифр и 4 специальных букв, то на выходе будет другая комбинация аналогичного формата.

Он шифрует ваши данные в аналогичном формате. Например, если вы зашифровали свой пароль, состоящий из 6 букв, 5 цифр и 4 специальных букв, то на выходе будет другая комбинация аналогичного формата.

Другими словами, если вы используете этот метод шифрования, он сохранит формат вашего обычного текста, то есть после шифрования структура ваших данных останется прежней.

Он широко используется в системах финансовых баз данных, банковских системах, розничной торговле и т. д.

Приложения для шифрования

К этому моменту я предполагаю, что вы хорошо осведомлены о том, как защитить свои данные. Но есть еще один фактор, на который необходимо обратить внимание: как убедиться, что отправляемое вами сообщение не будет изменено или изменено. Для этого вам нужно знать о следующих приложениях для шифрования, которые обеспечат это.

Хэши

После того, как вы выбрали желаемый тип шифрования, вам необходимо дополнительно убедиться, что ваши данные не изменены, являются подлинными и проверенными. Для этого вам нужно использовать хэши. Это односторонняя функция, которая берет большой набор данных и преобразует их в небольшие данные стандартного размера. Вы создаете уникальный отпечаток пальца, который является доказательством того, что ваши данные не были изменены на разных уровнях шифрования. Результат хэширования называется хеш-значением или хеш-дайджестом.

Для этого вам нужно использовать хэши. Это односторонняя функция, которая берет большой набор данных и преобразует их в небольшие данные стандартного размера. Вы создаете уникальный отпечаток пальца, который является доказательством того, что ваши данные не были изменены на разных уровнях шифрования. Результат хэширования называется хеш-значением или хеш-дайджестом.

Если по какой-то причине есть сомнения в том, что данные были изменены или изменены, вы всегда можете сравнить исходный хэш с новым, потому что два разных измененных данных не могут давать одинаковые хэши.

Если мы посмотрим на серверный процесс, то хеш-функции, когда пользователь входит в систему через свой идентификатор и пароль. Сервер ищет связанное хеш-значение. Введенный вами пароль хешируется тем же алгоритмом, с помощью которого он был зашифрован. Если он совпадает с уже сохраненным значением хэша, то он действителен и аутентифицирован.

Цифровые сертификаты

После того, как вы определили, что ваша зашифрованная информация не изменена, также необходимо определить, из какого источника поступает ваша зашифрованная информация и кто будет ее расшифровывать. Здесь на помощь приходят цифровые сертификаты, также известные как сертификаты удостоверения или сертификаты открытого ключа.

Здесь на помощь приходят цифровые сертификаты, также известные как сертификаты удостоверения или сертификаты открытого ключа.

Они аутентифицируют данные отправителя и получателя зашифрованных данных через Интернет, используя различные типы методов шифрования. Любой центр сертификации выдаст вам цифровой сертификат. В нем будет следующее:

- Ваше имя

- Имя центра сертификации

- Уникальный серийный номер сертификата

- Дата истечения срока его действия

- Уникальный закрытый ключ

- Цифровая подпись центра сертификации

После того как ваш цифровой сертификат будет выпущен, вы сможете использовать его в качестве источника. проверка для ваших различных онлайн-потребностей.

Протоколы шифрования

Для того, чтобы вести частное общение по сети, мы должны убедиться, что наши устройства и наши каналы связи безопасны и надежны. Способы, которыми мы можем добиться этого, называются протоколами шифрования.

Ниже я рассмотрел несколько протоколов шифрования, о которых вы должны хорошо знать.

IPsec

Безопасность протокола Интернета (IPsec) — это основа для различных типов шифрования. Это помогает проверять различные пакеты, которые шифруются и расшифровываются с использованием открытого и закрытого ключа в рамках протокола. Для аутентификации в эти пакеты также добавляются хэш-значения. Если отправленный пакет отличается от полученного пакета, то вы можете легко определить, что во время процесса были внесены изменения.

Модель протокола шифрования IPsecКроме того, вы можете запустить IPsec посредством двух типов операций:

1. Туннельный режим: Весь пакет, включая заголовок, шифруется и помещается в другой пакет. Затем он перенаправляется в центральную VPN, где конечные точки расшифровывают. После расшифровки пакеты отправляются на правильный IP.

2. Транспортный режим: Шифруются только полезные данные пакетов. Заголовки отправляются как есть. Этот процесс требует меньше инфраструктуры и прост в развертывании.

Заголовки отправляются как есть. Этот процесс требует меньше инфраструктуры и прост в развертывании.

PPTP

Туннельный протокол точка-точка (PPTP) был разработан Microsoft и другими технологическими компаниями в качестве основы для типов шифрования. Это гарантирует, что связь между клиентом VPN (виртуальная частная сеть) и сервером VPN не будет нарушена.

Модель протокола шифрования PPTPОн окружает сеть передачи данных и помещает ее в IP-оболочку, которая при каждом обнаружении будет рассматриваться как IP-пакет. Этот протокол шифрования уже устарел.

L2TP

Туннельный протокол уровня 2, одобренный Microsoft и Cisco, представляет собой еще одну структуру для типов шифрования, которая используется в аппаратных устройствах шифрования. В отличие от PPTP, он заключает сетевые данные дважды, что замедляет весь процесс.

Кроме того, он работает с IPsec для обеспечения безопасного соединения и шифрования. В наши дни он встроен во все операционные системы и устройства с VPN-кабелем.

SSTP

Протокол безопасного туннелирования сокетов обеспечивает безопасность соединения между VPN-клиентом и VPN-сервером.

Модель протокола шифрования SSTPСледовательно, все данные и трафик протокола точка-точка (PPP) через канал SSL, который проходит между ними, шифруются. Поэтому он более защищен по сравнению с PPTP.

SSL

Специально разработанный для подключения к веб-серверу протокол защищенных сокетов (SSL), теперь известный как безопасность транспортного уровня (TLS), обеспечивает шифрование данных, целостность сообщений с использованием сертификатов и аутентификацию во время шифрования и дешифрования.

Скриншот SSL-сертификата GoodCoreГарантирует защиту информации на протяжении всего процесса обмена. Обычно он работает в фоновом режиме.

HTTPS

Безопасный протокол передачи гипертекста (HTTPS) — это протокол HTTP в сочетании с SSL. Это безопасная версия HTTP, которую вы видите в URL-адресе каждого веб-сайта. HTTPS гарантирует, что ваши конфиденциальные данные из веб-браузера на веб-сайт надежно защищены и зашифрованы, чтобы избежать кражи информации в Интернете.

HTTPS гарантирует, что ваши конфиденциальные данные из веб-браузера на веб-сайт надежно защищены и зашифрованы, чтобы избежать кражи информации в Интернете.

Он работает с асимметричным ключом шифрования, то есть с помощью закрытого ключа, который находится у владельца веб-сайта, и открытого ключа, который доступен каждому. Итак, в следующий раз, когда вы будете использовать веб-сайт, проверьте наличие буквы «s» после HTTP, чтобы обеспечить безопасность вашего онлайн-просмотра и обмена данными.

Final Words

На этом мы подошли к концу нашей статьи.

Безопасность данных находится в центре внимания всего интернет-мира. Вам действительно решать, какой метод шифрования лучше подходит для вас, а также правильное сочетание приложения шифрования и протоколов.

Подводя итог этой статье, шифрование — это безопасный способ обмена конфиденциальными данными через Интернет. Существуют различные типы шифрования, но я обсудил с вами шесть лучших типов шифрования и примеров: AES, Triple DES, FPE, RSA, Blowfish и Twofish. Для аутентификации и проверки вашей информации вам потребуются протоколы и приложения шифрования.

Для аутентификации и проверки вашей информации вам потребуются протоколы и приложения шифрования.

Я надеюсь, что благодаря этой статье вы сможете понять науку, лежащую в основе информационной безопасности, и хорошо осознаете, как ее можно достичь с помощью правильных типов шифрования и протоколов.

Мы хотели бы узнать вашу позицию по поводу этой статьи. Итак, оставьте нам свои комментарии или свяжитесь с нами по электронной почте.

Оцените статью!

Средняя оценка 4.8 / 5. Всего голосов: 76

Голосов пока нет! Будьте первым, кто оценит этот пост.

Что такое шифрование? Определение, типы и преимущества

Шифрование — это форма защиты данных, при которой информация преобразуется в зашифрованный текст. Только уполномоченные лица, у которых есть ключ, могут расшифровать код и получить доступ к исходной текстовой информации.

Проще говоря, шифрование — это способ сделать данные нечитаемыми для неавторизованной стороны. Это помогает помешать киберпреступникам, которые могли использовать весьма изощренные средства для получения доступа к корпоративной сети только для того, чтобы обнаружить, что данные нечитаемы и, следовательно, бесполезны.

Шифрование не только обеспечивает конфиденциальность данных или сообщений, но также обеспечивает аутентификацию и целостность, доказывая, что основные данные или сообщения не были каким-либо образом изменены по сравнению с их исходным состоянием.

Исходная информация или обычный текст могут быть такими простыми, как «Привет, мир!» В зашифрованном тексте это может показаться чем-то сбивающим с толку, например, 7*#0+gvU2x — что-то вроде случайного или не связанного с исходным открытым текстом.

Шифрование, однако, представляет собой логический процесс, при котором сторона, получающая зашифрованные данные, а также обладающая ключом, может просто расшифровать данные и преобразовать их обратно в открытый текст.

На протяжении десятилетий злоумышленники пытались методом грубой силы — по сути, повторяя попытки — вычислить такие ключи. Киберпреступники все чаще имеют доступ к более мощным вычислительным мощностям, так что иногда, когда существуют уязвимости, они могут получить доступ.

Данные необходимо шифровать, когда они находятся в двух разных состояниях: «в состоянии покоя», когда они хранятся, например, в базе данных; или «в пути», когда к нему обращаются или передают между сторонами.

Алгоритм шифрования — это математическая формула, используемая для преобразования открытого текста (данных) в зашифрованный текст. Алгоритм будет использовать ключ для изменения данных предсказуемым образом. Несмотря на то, что зашифрованные данные кажутся случайными, на самом деле их можно превратить обратно в открытый текст, снова используя ключ. Некоторые часто используемые алгоритмы шифрования включают Blowfish, Advanced Encryption Standard (AES), Rivest Cipher 4 (RC4), RC5, RC6, Data Encryption Standard (DES) и Twofish.

Шифрование со временем эволюционировало от протокола, который использовался только правительствами для сверхсекретных операций, до повседневного обязательного средства организаций для обеспечения безопасности и конфиденциальности своих данных.

Существует множество различных типов шифрования, каждый со своими преимуществами и вариантами использования.

Симметричное шифрование

В этом простом методе шифрования для шифрования и расшифровки информации используется только один секретный ключ. Хотя это самый старый и самый известный метод шифрования, основным недостатком является то, что обе стороны должны иметь ключ, используемый для шифрования данных, прежде чем они смогут их расшифровать. Алгоритмы симметричного шифрования включают AES-128, AES-19.2 и АЕС-256. Поскольку симметричное шифрование проще и выполняется быстрее, оно является предпочтительным методом для массовой передачи данных.

Асимметричное шифрование

Асимметричное шифрование, также известное как криптография с открытым ключом, представляет собой относительно новый метод, использующий два разных, но связанных ключа для шифрования и дешифрования данных. Один ключ секретный, а другой открытый. Открытый ключ используется для шифрования данных, а закрытый ключ используется для расшифровки (и наоборот). Безопасность открытого ключа не требуется, поскольку он общедоступен и может быть передан через Интернет.

Один ключ секретный, а другой открытый. Открытый ключ используется для шифрования данных, а закрытый ключ используется для расшифровки (и наоборот). Безопасность открытого ключа не требуется, поскольку он общедоступен и может быть передан через Интернет.

Асимметричное шифрование представляет собой гораздо более надежный способ обеспечения безопасности информации, передаваемой через Интернет. Веб-сайты защищены с помощью сертификатов Secure Socket Layer (SSL) или Transport Layer Security (TLS). Запрос к веб-серверу отправляет копию цифрового сертификата, и открытый ключ может быть извлечен из этого сертификата, в то время как закрытый ключ остается закрытым.

Стандарт шифрования данных (DES)

DES — это устаревший метод шифрования данных с использованием симметричного ключа. DES работает, используя один и тот же ключ для шифрования и дешифрования сообщения, поэтому и отправитель, и получатель должны иметь доступ к одному и тому же закрытому ключу. DES был заменен более безопасным алгоритмом AES. Он был принят правительством США в качестве официального стандарта в 19 году.77 для шифрования правительственных компьютерных данных. Можно сказать, что DES стал толчком для современной индустрии криптографии и шифрования.

DES был заменен более безопасным алгоритмом AES. Он был принят правительством США в качестве официального стандарта в 19 году.77 для шифрования правительственных компьютерных данных. Можно сказать, что DES стал толчком для современной индустрии криптографии и шифрования.

Тройной стандарт шифрования данных (3DES)

Стандарт тройного шифрования данных предусматривал трехкратный запуск алгоритма DES с тремя отдельными ключами. 3DES в основном рассматривался как временная мера, поскольку единый алгоритм DES все чаще считался слишком слабым, чтобы противостоять атакам грубой силы, а более сильный AES все еще находился на стадии оценки.

ЮАР

Rivest-Shamir-Adleman (RSA) — это алгоритм и основа криптосистемы — набора криптографических алгоритмов, используемых для определенных служб или целей безопасности. Это обеспечивает шифрование с открытым ключом и часто используется браузерами для подключения к веб-сайтам и виртуальным частным сетям (VPN). RSA является асимметричным, в котором для шифрования используются два разных ключа: открытый и закрытый. Если расшифровка выполняется с помощью открытого ключа, шифрование выполняется с помощью закрытого ключа или наоборот.