Как использовать поисковик Shodan для защиты сети

Безопасность /

Поисковый движок Shodan, по своим потенциальным возможностям, — это одна из самых опасных технологий в руках киберпреступников. И один из самых эффективных инструментов в арсенале у специалистов по сетевой безопасности. Этот «темный Google» способен обнаружить все, что подключено к Интернету — от серверов, роутеров и веб-камер до телевизоров в вашей комнате, холодильника на вашей кухне и даже датчика температуры в вашем аквариуме. Предлагаем вашему вниманию краткое учебное руководство о том, что такое Shodan, и как использовать его потенциал для защиты вашей сети.

Что такое Shodan?

Shodan — это бесплатная поисковая система для нахождения самых разнообразных устройств, систем и сервисов, которые подключены ко Всемирной Сети. В то время, как Google и другие поисковые системы индексируют только контент веб-сайтов, Shodan способен проиндексировать практически все остальное — и не только вышеупомянутые камеры, телевизоры и холодильники, но и, что звучит гораздо опасней, медицинское оборудование, светофоры, устройства сканирования номеров, яхты, ветрогенераторы, водоочистные установки, атомные электростанции и многое-многое другое. Другими словами, он способен обнаружить все, что подключено к Интернету (хотя часть из этого и не должна вовсе).

Другими словами, он способен обнаружить все, что подключено к Интернету (хотя часть из этого и не должна вовсе).

Shodan часто именуют «темным Google», так как, в отличие от популярной поисковой системы, он работает не с обычными веб-сайтами, а с теневыми каналами Интернета. Алгоритм, который лежит в основе работы Shodan по индексированию устройств и сервисов, прост и гениален:

- Сгенерируйте случайный IPv4-адрес.

- Сгенерируйте случайный порт для проверки из списка портов, которые Shodan понимает.

- Проверьте случайный IPv4-адрес на случайном порту и захватите баннер.

- Вернитесь к первому пункту.

Вот, собственно, и все. Таким образом, постоянно выполняя вышеприведенный алгоритм, Shodan способен найти практически все вещи, подключенные к Интернету, проиндексировать их и сделать возможным поиск по этим вещам.

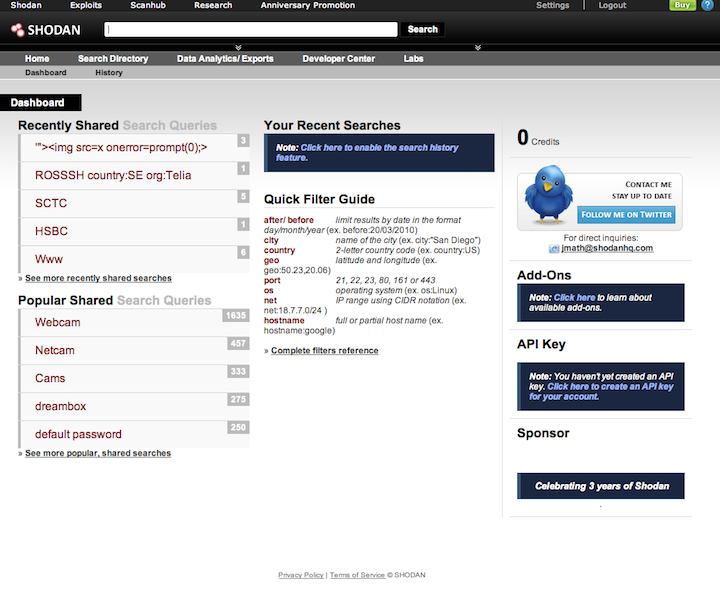

Самая большая польза Shodan заключается в том, что он способен помочь вам найти уязвимые устройства в ваших собственных сетях, и защитить их, прежде чем кто-то решит воспользоваться этими уязвимостями. Поэтому нет ничего удивительного в том, что наиболее популярными запросами в Shodan являются: «webcam», «linksys», «cisco», «netgear», «SCADA» и т. д.

Поэтому нет ничего удивительного в том, что наиболее популярными запросами в Shodan являются: «webcam», «linksys», «cisco», «netgear», «SCADA» и т. д.

Как работает поиск в Shodan?

Shodan сканирует весь Интернет и собирает всю общедоступную информацию обо всех устройствах, напрямую подключенных ко Всемирной сети. Shodan использует собственный встроенный сканер портов, а не реализацию на основе Nmap или ZMap. Основную информацию для анализа Shodan получает из баннеров, с помощью которых сервисы, запущенные на открытых портах, сообщают о себе. Эти баннеры публично объявляют всему Интернету, какие сервисы они представляют и как с ними взаимодействовать. Это может быть информация о программном обеспечении сервера, о том, какие параметры поддерживает сервис, приветственное сообщение или что-то еще, что клиент хотел бы знать, прежде чем начать взаимодействовать с сервером. Вот так выглядит классический FTP-баннер, который в качестве примера приводится на сайте Shodan:

220 kcg. cz FTP server (Version 6.00LS) ready.

cz FTP server (Version 6.00LS) ready.

Эта информация говорит нам о потенциальном имени сервера (kcg.cz), типе FTP-сервера (Solaris ftpd) и его версии (6.00LS). Аналогичный пример баннера для HTTP-сервера выглядит так:

HTTP/1.0 200 OK

Date: Tue, 16 Feb 2010 10:03:04 GMT

Server: Apache/1.3.26 (Unix) AuthMySQL/2.20 PHP/4.1.2 mod_gzip/1.3.19.1a mod_ssl/2.8.9 OpenSSL/0.9.6g

Last-Modified: Wed, 01 Jul 1998 08:51:04 GMT

ETag: «135074-61-3599f878»

Accept-Ranges: bytes

Content-Length: 97

Content-Type: text/html

Таким образом, хотя Shodan и не индексирует веб-контент, он опрашивает порты 80 (используется по умолчанию в протоколе HTTP) и 443 (используется по умолчанию в протоколе HTTPS), через которые работает подавляющее большинство веб-сайтов во Всемирной сети.

Другие сервисы на других портах также предоставляют специфическую для конкретного сервиса информацию. Конечно, никто не может гарантировать, что опубликованный баннер является верным или подлинным.

Используя всю эту открытую информацию, Shodan может рассказать вам, например, такие вещи, как: какой веб-сервер (и его версия) наиболее популярен по всему миру или конкретном регионе, насколько много существует анонимных FTP-серверов в определенном месте, а также что делает определенное устройства и даже какова его модель.

Как вы уже могли, вероятно, догадаться, существует множество вариантов для применения поисковика Shodan в самых разных областях. Вот лишь несколько из них:

- Сетевая безопасность: следите за всеми устройствами в вашей компании с доступом в Интернет.

- Кибер-риски: проводите онлайн-исследования ваших поставщиков с точки зрения оценки рисков.

- Маркетинговые исследования: отслеживайте, какие продукты и для каких задач предпочитают пользоваться потребители по всему миру.

- Профилактика заражений: оценивайте, сколько используемых устройств уязвимы к заражению различными вирусами и программами-вымогателями.

Shodan – зло или благо?

У многих людей сформировалось довольно негативное отношение к Shodan — он пугает их, словно слон в посудной лавке. С «легкой» руки CNN еще в 2013 году Shodan был назван «самым страшным поисковым движком Интернета» (более детально познакомиться со статьей вы можете здесь). Эта же статья дала и прозвище, которое на долгие годы прочно закрепилось за Shodan — «темный Google». В ней, в частности, авторы выражали опасения, что Shodan может позволить хакерам не только с легкостью обнаруживать такие вещи, как системы управления водяным парком, газораспределительными станциями, охлаждением вина в отеле и крематорием, часть которых вообще не имеет никакой встроенной защиты, но и не менее легко определять местоположение систем контроля и управления атомными станциями.

Людей, далеких от информационных технологий, такие перспективы действительно могут ужасать. Стоит также отметить, что некоторые организации блокируют сканирование поисковым движком Shodan своих сетей, и команда Shodan толерантно относится к таким запросам. Однако толку от таких действий мало — у злоумышленников достаточно средств, помимо Shodan, чтобы найти уязвимые устройства, подключенные к вашей корпоративной сети. Поэтому, блокируя Shodan, вы разве что получите сиюминутное спасение от репутационных рисков, но никак не улучшите свое положение в области сетевой безопасности. Ваши сетевые уязвимости от этого никуда не денутся. Даже больше — вы сознательно лишите себя возможности использовать такой эффективный инструментарий, как Shodan, для поиска этих уязвимостей и их нейтрализации.

Стоит также отметить, что некоторые организации блокируют сканирование поисковым движком Shodan своих сетей, и команда Shodan толерантно относится к таким запросам. Однако толку от таких действий мало — у злоумышленников достаточно средств, помимо Shodan, чтобы найти уязвимые устройства, подключенные к вашей корпоративной сети. Поэтому, блокируя Shodan, вы разве что получите сиюминутное спасение от репутационных рисков, но никак не улучшите свое положение в области сетевой безопасности. Ваши сетевые уязвимости от этого никуда не денутся. Даже больше — вы сознательно лишите себя возможности использовать такой эффективный инструментарий, как Shodan, для поиска этих уязвимостей и их нейтрализации.

Shodan делает легким исследование на уровне подсетей или доменов на предмет подключенных устройств, открытых портов, учетных данных по умолчанию и даже известных уязвимостей. У решивших атаковать вас злоумышленников есть много способов увидеть то же, что и вы, поэтому самым здравым решением в этой ситуации будет обезопасить себя до того, как вас решат атаковать. Поэтому, в данном случае, страшен не слон из поговорки. Он всего лишь своего рода локатор, который крайне эффективный указывает на уже реально существующие уязвимые вещи.

Поэтому, в данном случае, страшен не слон из поговорки. Он всего лишь своего рода локатор, который крайне эффективный указывает на уже реально существующие уязвимые вещи.

Мы живем в такое время, когда многие современные предприятия, как правило, уже «завязли» в Интернете намного больше, чем им бы хотелось. И с каждым годом мы погружаемся в эту «трясину» все глубже. Ваши сотрудники норовят подключить все больше устройств к корпоративной сети, чтобы выполнять свою работу (или для досуга, хотя цель в данном случае не имеет значения, так как они все равно это делают). Умножьте это на все теневые ИТ (все множество ИТ-систем и решений, зачастую эффективно, а иногда и безальтернативно используемых для работы на разных уровнях — от отдельных сотрудников до целых подразделений — без официального разрешения непосредственного руководства). И у вас уже есть огромная плохо защищенная площадка для осуществления атак на вашу ИТ-инфраструктуру.

Кроме того, многие устройства публично сообщают свои пароли по умолчанию в своих баннерах. К примеру, многие устройства Cisco публикуют комбинацию имени пользователя / пароля по умолчанию «cisco / cisco». Найти такие устройства в вашей сети до того, как это сделают плохие парни, несомненно, является отличной идеей.

К примеру, многие устройства Cisco публикуют комбинацию имени пользователя / пароля по умолчанию «cisco / cisco». Найти такие устройства в вашей сети до того, как это сделают плохие парни, несомненно, является отличной идеей.

Shodan также позволяет искать устройства, уязвимые для конкретных эксплойтов, таких как Heartbleed. Это не только позволит специалистам по сетевой безопасности идентифицировать свои собственные устройства для обеспечения безопасности, но и поможет тестировщикам проникновения на этапе сбора информации. В ряде таких случаев использование теневого поисковика будет самым целесообразным решением. Например, с его помощью вы сможете гораздо быстрее и более скрытно просканировать подсеть вашего клиента, чем, скажем, использовать для этих целей «шумный» сканер сети Nmap.

Shodan видится очень полезным инструментом для выявления уязвимостей в таких вещах, как ICS (Industrial control systems, промышленные системы управления) и SCADA (Supervisory Control And Data Acquisition, диспетчерское управление и сбор данных).

Однако, особенно эффективным является применение Shodan для исследования безопасности в области Интернета вещей (Internet of Things). Рынок явно оказался не готов обеспечить достаточную безопасность для этих устройств, а регулирующие органы, за очень редким исключением, не смогли вмешаться, чтобы наладить более эффективный контроль за соблюдением кибербезопасности. Хуже того, производители IoT-решений часто выходят из бизнеса или просто отказываются от поддержки устройств, которые они производят, в результате чего потребители сталкиваются с небезопасными либо попросту незащищенными смарт-устройствами, которые затем пополняют ряды многомиллионных ботнет-армий либо становятся лазейками для проникновения злоумышленников в корпоративные сети.

- будут иметь определенные уязвимости, требующие немедленного устранения;

- можно будет быстро идентифицировать через информацию, полученную от их баннеров.

Атакующие, намеревающиеся причинить вред, вовсе не нуждаются в Shodan для поиска целей. Для этого гораздо эффективней ботнеты, работающие в паре со сканером сетей ZMap. Реальная же ценность Shodan заключается в том, чтобы помочь защитникам получить большую видимость в своих собственных сетях. В конце концов, как вы сможете наладить эффективную оборону, если вы не знаете, что и от чего защищать. Shodan способен предоставить нам большую видимость в небезопасном, взаимосвязанном киберфизическом мире, в котором мы все сейчас живем.

Часть 2.

- Базовые принципы использования

- Использование фильтров

- Примеры поисковых запросов

- Практические примеры осуществляемых запросов

- Комбинирование фильтров

- Дополнительные возможности

Данный материал доступен только зарегистрированным пользователям!

Войдите или зарегистрируйтесь бесплатно, чтобы получить доступ!

Регистрация займёт несколько секунд.

См. также:

Shodan хакерская поисковая система

Shodan хакерский поисковик. Всем пользователям известны такие поисковые системы как Google, Яндекс, Рамблер, Yahoo, Bing и можно перечислять еще множество.

В статье

Shodan хакерская поисковая система

Всем пользователям известны такие поисковые системы как Google, Яндекс, Рамблер, Yahoo, Bing и можно перечислять еще множество как отечественных, так и зарубежных (например Китайских) поисковиков.

Shodan поисковик

Такие ПС ищут в сети веб-страницы, картинки, видео, документы и новости.

Но в узких кругах, например служб специализирующихся на разведке, кибербезопасности и кибератаках пользуются Shodan.

Что же представляет собой поисковик SHODAN? Система же SHODAN опрашивает порты подсоединенных к сети машин и собирает выдаваемые в ответ баннеры, после чего индексирует эти баннеры на предмет последующего быстрого отыскания соответствующих устройств. В итоге такой обработки, вместо того, чтобы предоставлять специфический контент страниц, содержащих конкретное поисковое слово запроса, SHODAN помогает своим пользователям отыскивать специфические узлы сети: настольные системы, серверы, роутеры, свитчи, веб-камеры, принтеры и т.д.

В итоге такой обработки, вместо того, чтобы предоставлять специфический контент страниц, содержащих конкретное поисковое слово запроса, SHODAN помогает своим пользователям отыскивать специфические узлы сети: настольные системы, серверы, роутеры, свитчи, веб-камеры, принтеры и т.д.

В отличие от Google, который ищет в Сети простые сайты, Shodan работает с теневыми каналами Интернета. Shodan работает 24 часа в сутки 7 дней в неделю, собирая информацию о 500 млн подключенных устройствах и услугах ежемесячно.

Shodan запросы

В докладе, сделанном на хакерской конференции Defcon, независимый специалист по тестовым проникновениям Дэн Тентлер продемонстрировал, как с помощью SHODAN можно отыскивать:

- тепловые системы испарения;

- бесчисленные светофоры;

- бойлеры для нагревания воды под давлением;

- системы управления дверями гаражей;

- систему управления автотрафиком целого города, переключаемую в «тестовый режим» с помощью ввода единственной команды;

- систему управления гидроэлектростанцией, две турбины которой вырабатывают энергии по 3 мегаватта каждая;

- системы управления аквапарка, газовой станцией, охладителя вина в отеле и крематория;

- командно-контрольные системы ядерных электростанций и ускорителя атомных частиц.

И особенно примечателен в Shodan с его пугающими возможностями тот факт, что очень немногие из упомянутых систем имеют хоть какую-то систему безопасности.

«Этим можно нанести серьезный вред», — сказал Тентлер о вероятии попадания таких возможностей не в те руки.

Чаще всего эту загадочную и массовую беспечность людей объясняют примерно так: для очень многих из всех этих промышленных устройств вообще никогда не предусматривалась работа в онлайне. Известно, что многие компании желают приобрести системы, которые позволяют им управлять, скажем, системой отопления с помощью компьютера. Но каким образом управляющий компьютер подсоединяют к системе отопления? Вместо того, чтобы подключать их напрямую друг к другу, многие ИТ-подразделения просто втыкают оба устройства в веб-сервер компании — невольно объединяя при этом свои сугубо внутренние каналы со всем остальным миром. Иначе говоря, чудовищная небезопасность подобных решений объясняется тем, что при минимально грамотном подходе таких вещей просто не должно быть в интернете в принципе. И как надеются специалисты по инфозащите, поисковики типа SHODAN способны эту бедственную ситуацию поправить.

И как надеются специалисты по инфозащите, поисковики типа SHODAN способны эту бедственную ситуацию поправить.

Но как сделать так, чтобы SHODAN использовался лишь ради добрых дел? Хозяин движка Джон Мэтерли ограничивает для пользователей поиски в своей системе потолком в 10 результатов без регистрации и 50 при наличии зарегистрированного аккаунта. Если же пользователь желает посмотреть все, что имеется на данный счет у SHODAN, то Мэтерли требует дополнительную разъясняющую информации относительно того, какова цель этих поисков. Плюс некоторую оплату за услуги.

Основные пользователи SHODAN — это специалисты по тестам на проникновения, профессионалы в области безопасности, академические исследователи и правоохранительные ведомства. Естественно, Мэтерли признает, что и злоумышленники тоже могут использовать его поисковик в качестве стартовой площадки для своих гнусных дел. Но этот аспект исследователя не особо беспокоит. Потому что кибепреступники, как известно, обычно имеют доступ к ботнетам — то есть большим комплексам уже зараженных кодами-вредоносами компьютеров — которые способны заниматься той же самой задачей, что и SHODAN. Но только без засвечивания своих преступных интересов в легальном сообществе защиты информации. Кроме того, подавляющее большинство криминальных кибератак сфокусировано на хищениях денег и интеллектуальной собственности. О вредительских попытках злоумышленников взрывать через интернет системы отопления в домах или массово вырубать светофоры в городах пока что ничего не известно. Ну а профессионалы в области безопасности, со своей стороны, всячески пытаются предотвратить развитие событий по подобным сценариям. В том числе, и выявлением с помощью SHODAN всех тех незащищенных, но массово подсоединяемых в общую сеть устройств и сервисов.

Но только без засвечивания своих преступных интересов в легальном сообществе защиты информации. Кроме того, подавляющее большинство криминальных кибератак сфокусировано на хищениях денег и интеллектуальной собственности. О вредительских попытках злоумышленников взрывать через интернет системы отопления в домах или массово вырубать светофоры в городах пока что ничего не известно. Ну а профессионалы в области безопасности, со своей стороны, всячески пытаются предотвратить развитие событий по подобным сценариям. В том числе, и выявлением с помощью SHODAN всех тех незащищенных, но массово подсоединяемых в общую сеть устройств и сервисов.

Как пользоваться Shodan

Если сделать в Shodan простой поиск по запросу «default password», можно найти бесконечное число принтеров, серверов и систем управления с логином «admin» и паролем «1234». Еще больше подключенных систем вообще не имеют реквизитов доступа – к ним можно подключиться с помощью любого браузера.

На вопросы, связанные с работой Shodan попросили ответить самого его разработчика – Джона Матерли.

В: Джон, как вы начали работу над Shodan?

О: Я начал в своё свободное время с компьютером Dell за 100 долларов и работал понемногу в течение трёх лет. Когда я начинал, я добавлял 10.000 – 100.000 обнаруженных устройств в месяц, сейчас я добавляю сотни миллионов. Скорость, с которой я могу работать, сейчас существенно выросла.

В: Это очень много. А в чём заключается цель создания Shodan?

О: Он используется не совсем для того, для чего я его проектировал. Фактически, я создавал Shodan, чтобы компании могли отслеживать, где используется их программное обеспечение. Теперь же его используют эксперты по вопросам безопасности для поиска программ, устройств и уязвимостей в различных системах защиты.

В: Shodan работает подобно Google?

О: Да, они похожи. Но боты Google проходят по ссылкам — я же этого не делаю. Единственное, что я делаю — это выбираю случайный IP из всех существующих, неважно, находится ли он онлайн и используется ли вообще – и пытаюсь подсоединиться к нему через разные порты.

Это не является некоей визуальной системой, в том смысле, что вы не можете использовать для этих целей некий браузер. Большинство людей даже не смогут это просто так обнаружить, поскольку у этой информации нет визуального представления.

В: Так какие же устройства, к которым вы можете получить доступ, оказались подключены к интернету? Что-нибудь такое, чего вы не ожидали увидеть?

О: Одним из таких устройств оказался, например, циклотрон — ускоритель заряженных частиц. Это оборудование для проведения экспериментов в области теоретической физики, оно очень, очень нестабильно, и ни при каких обстоятельствах не должно подключаться к интернету. Ещё были разные странные вещи вроде крематориев. Вы видите, как в системе появляется имя человека и получаете доступ к различным настройкам кремирования. Для этого не требуется никакой аутентификации, никаких паролей, ничего. Ещё была огромная мегаваттная гидроэлектростанция онлайн во Франции. Что интересно, за ней уже имелась история отказов, городок рядом с ней однажды затопило из-за ошибки на станции.

В: Разве вещи вроде электростанций не должны иметь более серьёзные системы защиты?

О: Одна из причин, почему так получается — потому что люди стараются сэкономить деньги. Интернета даже не существовало в те времена, когда было построено большинство из этих станций, поэтому они просто купили адаптер, чтобы подключить комплекс к интернету, и сэкономить немного денег на развёртке полноценной защищённой системы. Вполне очевидно, что они вообще не думали о безопасности.

В: Вы говорите, что очень многие вещи не требуют даже пароля?

О: Да, это так. И даже те устройства, которые требуют аутентификации, часто используют установки по умолчанию, поэтому всё что вам нужно — это выйти в Shodan и поискать устройства, использующие пароль по умолчанию.

В: Как вы относитесь к потенциальной угрозе, возникающей из-за такого положения вещей?

О: Есть разные уровни проблемы безопасности.

Вебкамеры, подключённые к интернету, возможно, представляют собой минимальную угрозу, но они, вполне очевидно, могут нарушать личную конфиденциальность. Маленькие устройства технически не представляют угрозы национальной безопасности сами по себе. Но если вы имеете возможность скомпрометировать сотни тысяч таких устройств, тогда это действительно становится проблемой национальной безопасности, поскольку имея контроль над таким количеством устройств в одной стране, вы можете причинить невероятно много вреда. Поэтому проблема становится критичной, когда речь идёт о больших количествах.

В: Вас не удивляет, что ничего серьёзного до сих пор не случилось?

О: Я думаю, люди недооценивают количество технических знаний, необходимых для того, чтобы перейти от открытия к успешному использованию. А во-вторых, вы никогда не знаете, как долго система действительно была подвержена воздействию. Вы можете получить к ней доступ, запустить неё некую программу в спящем режиме, и когда вам понадобится использовать её для некой стратегической цели, вы снова сможете войти в неё.

В: То есть прямо сейчас в какой-нибудь важной системе может находиться спящий вирус?

О: Да, это вполне возможно. Я имею ввиду, что вам в любом случае требуются определённые познания — вы не можете быть 16-летним подростком, который просто взял и подключился к системе управления электростанции, это отнюдь не так просто. Вы можете найти её с помощью Shodan, но чтобы установить в неё свой код, вам потребуются реальные знания того, как работает это устройство, особенно если речь идёт о таких сложных системах, как электростанция.

В: Что в таком случае останавливает хорошо подготовленных преступников от использования Shodan для причинения вреда?

О: Люди, которые действительно знают, что они делают, и намерены сделать что-то противозаконное, не станут использовать для этого Shodan, поскольку они совершенно не хотят оставлять следы, по которым их можно отследить. Shodan не является анонимным сервисом.

Если вы хотите использовать его, чтобы получить более 50 ответов на запрос – а 50 это совсем немного — вам необходимо предоставить вашу персональную информацию, а также определённую плату. Если кто-то хочет сделать нечто действительно противозаконное, они используют ботнеты, которые соберут для них ту же информацию.

Дата публикации статьи: 10 февраля 2014 в 00:25

Последнее обновление: 29 сентября 2021 в 10:19

Учебное пособие по Shodan и основы для начинающих

- Что такое Shodan?

- Основное использование

- Использование фильтров

- Примеры поиска

- Расширенное использование

Shodan — это поисковая система для поиска определенных устройств и типов устройств, существующих в Интернете. Наиболее популярны такие поисковые запросы, как веб-камера, Linksys, cisco, netgear, SCADA и т. д.

Он работает путем сканирования всего Интернета и анализа баннеров, возвращаемых различными устройствами. Используя эту информацию, Shodan может сообщить вам, например, какой веб-сервер (и его версия) наиболее популярен, или сколько анонимных FTP-серверов существует в определенном месте, и какой марки и модели может быть устройство.

Используя эту информацию, Shodan может сообщить вам, например, какой веб-сервер (и его версия) наиболее популярен, или сколько анонимных FTP-серверов существует в определенном месте, и какой марки и модели может быть устройство.

Shodan особенно полезен для исследования безопасности Интернета вещей, поскольку скоро в сети будут миллиарды устройств, которые 1) имеют определенные уязвимости, которые необходимо исправить, и 2) могут быть быстро идентифицированы по их баннерной информации. .

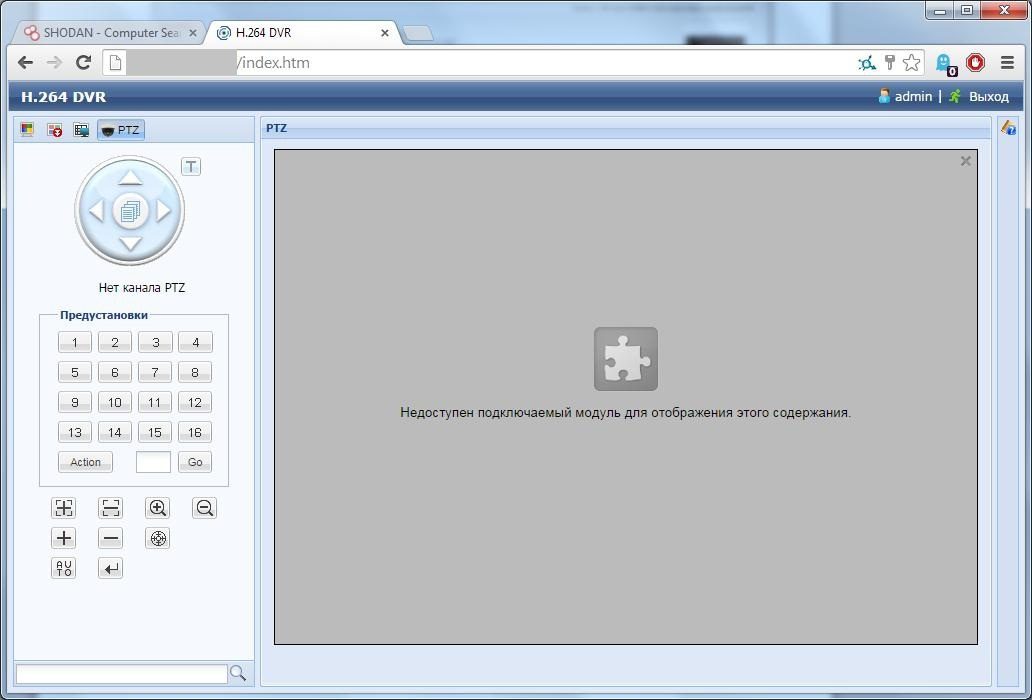

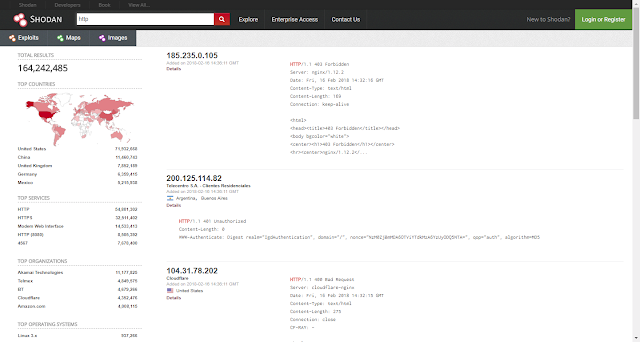

Вы начинаете с перехода на главную страницу, а затем входите в поле поиска, как в любой другой поисковой системе.

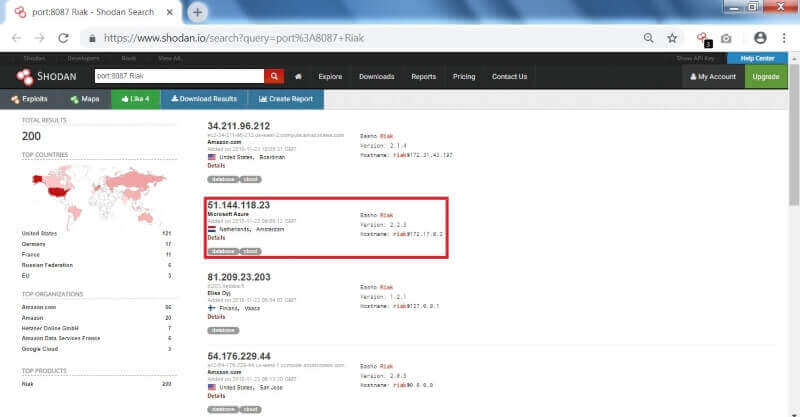

Для этого поиска я искал «VNC».

Отсюда вы можете перейти к нескольким ключевым областям результатов. Начиная с левой боковой панели, мы видим большое количество сводных данных:

- Карта результатов

- Лучшие сервисы (порты)

- Лучшие организации (ISP)

- Лучшие операционные системы

- Лучшие продукты (название ПО)

Затем в основном разделе мы получаем полный список результатов, включая :

- IP-адрес

- Имя хоста

- Интернет-провайдер

- Когда запись была добавлена в базу данных

- Страна, в которой она находится

- Сам баннер

Тогда для получения дополнительной информации вы можете нажмите details , который приведет вас к самому хосту:

В режиме подробностей для данного хоста URL-адрес из структуры поиска изменится на следующий: https://www. . shodan.io/host/194.69.36.22

shodan.io/host/194.69.36.22

Здесь вы видите данные о хосте слева, список найденных портов вверху справа, а затем отдельные сведения о порте и баннеры для каждого порта по мере продвижения вниз по странице. Это чистый макет.

Как и любая другая поисковая система, Shodan хорошо работает с базовыми поисковыми запросами по одному термину, но настоящая мощь заключается в настраиваемых запросах.

Вот основные поисковые фильтры, которые вы можете использовать:

-

город: найти устройства в определенном городе -

страна: найти устройства в определенной стране 9000 6 -

гео: вы может передать его координаты -

имя хоста: найти значения, соответствующие имени хоста -

сеть: поиск на основе IP или /x CIDR - 9 0067 ос : поиск по операционной системе

-

порт: найти определенные открытые порты -

до/после: найти результаты в течение определенного периода времени

Примеры поиска

Иногда можно опускать кавычки , по некоторым запросам, но они вам часто нужны. Я рекомендую вам просто использовать их все время, потому что это всегда работает.

Я рекомендую вам просто использовать их все время, потому что это всегда работает.

Найти серверы Apache в Сан-Франциско:

город apache: «Сан-Франциско»

Найти серверы Nginx в Германии:

Страна nginx: «DE»

Найти серверы GWS (веб-сервер Google):

Неконтролируемое обучение — безопасность, технологии и искусственный интеллект за 10 минут… что происходит в сфере безопасности и технологий — и почему это важно .

«Сервер: gws» имя хоста: «google»

Поиск устройств Cisco в определенной подсети:

cisco net: «216.219.143.0/24»

Таким образом, у вас есть какой-то базовый поисковый запрос, который вы ищете for (показано оранжевым цветом), а затем вы сужаете область поиска, используя фильтры, как показано выше.

Примеры использования

Вы можете использовать кнопку «Исследовать» на главном сайте Shodan, чтобы просмотреть общие поисковые запросы и результаты, которые освещают. Вы найдете такие вещи, как:

- Веб-камеры

- SCADA

- Светофоры

- Маршрутизаторы

- Пароли по умолчанию

- И т.

д.

д.

Это интересно. Это увлекательно. Это пугает.

Комбинирование фильтров

Чтобы комбинировать фильтры, просто добавляйте их. Вы также можете сделать это, щелкнув фильтры на левой боковой панели для данного набора результатов. Итак, если вы хотите найти серверы Nginx в Сан-Франциско, работающие на порту 8080, на которых также работает Tomcat, вы можете сделать следующее:0003

Город Apache: «Сан-Франциско» порт: «8080» продукт: «JSP-движок Apache Tomcat/Coyote»

В этом случае полное название продукта было добавлено путем нажатия на продукт на левой боковой панели. Не обращайте внимания на разрыв строки в запросе.

Вот еще несколько интересных вещей, которые вы можете сделать с помощью сервиса.

- Экспорт данных : Вы можете экспортировать результаты в различные форматы, используя верхнее меню после выполнения поиска.

- Поиск в браузере : Вы можете настроить свой браузер для поиска Shodan при поиске из строки URL.

- Бесплатная учетная запись Shodan : вам следует создать и войти в свою бесплатную учетную запись при поиске, так как интерфейс довольно сильно понерфлен, если вы этого не сделаете, например. невозможность просмотра информации о хосте и т. д.

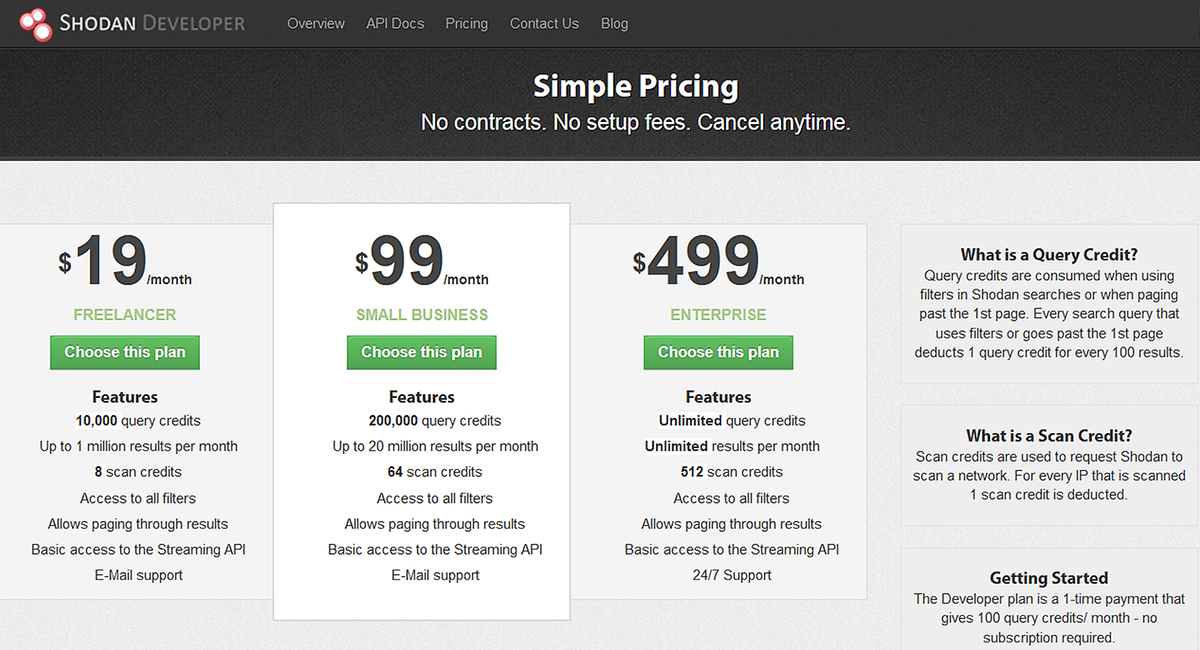

- Премиум-аккаунты : Премиум-аккаунт — это единовременный платеж в размере 45 долларов США, который дает вам расширенный доступ к API. Полная информация и документы доступны на https://developer.shodan.io.

Резюме

Мне очень нравится этот проект, и я надеюсь, что это краткое введение поможет вам использовать его.

Примечания

- Этот ресурс является лишь введением в то, что такое Shodan и как делать основы того, что такое Shodan и как делать основы. Вы также должны взглянуть на страницы справки, которые довольно хороши.

- В настоящее время проект тестирует более 200 сервисов.

- Shodan использует собственный сканер портов собственной разработки, а не Nmap или Zmap.

- Система работает на основе баннеров, а баннеры можно модифицировать, подделывать и подделывать. То, что вы видите, это то, что представлено, не обязательно то, что реально.

- Вы также должны проверить блог на https://blog.shodan.io.

Полное руководство по Shodan | Поисковая система для хакеров

Содержание

Реклама

Что такое Shodan?

Shodan — это поисковая система, но она сильно отличается от обычных поисковых систем, таких как Google, Yahoo, Bing и т. д., которые ищут в Интернете стандартные веб-сайты. Shodan был специально спроектирован и разработан для получения информации об устройствах IoT, подключенных к Интернету. Он ранжирует важную информацию о различных устройствах, которую обычный пользователь браузера никогда не увидит. Некоторые из вещей, которые вы можете найти в Интернете с Shodan, включают в себя:

- Камеры (например, камеры видеонаблюдения, веб-камеры)

- Маршрутизаторы и устройства

- Радионяни

- Морские спутники

- Тюремные таксофоны

- Системы светофоров

- Водоочистные сооружения

- Атомные электростанции и многое другое

Не пугайтесь приведенных выше примеров и не бегите, прячась в бункере. Да, Shodan может предоставить вам общедоступную информацию о маршрутизаторе, сервере или атомной электростанции, но это не означает, что любой, у кого есть активное подключение к Интернету, теперь будет иметь полный доступ к устройству или системе. Однако есть и загвоздка! Эта общедоступная информация также может быть очень важной. Например, хакеры действительно будут иметь доступ к этим устройствам, если у вас есть веб-камера или маршрутизатор, подключенный к Интернету, и вы по-прежнему используете имя пользователя и пароль для входа по умолчанию. Вот почему настоятельно рекомендуются меры безопасности, такие как надежный пароль, двухфакторная аутентификация, использование брандмауэров и строгие протоколы безопасности. Вы поймете это лучше, когда мы начнем рассматривать некоторые практические примеры с Shodan.

Да, Shodan может предоставить вам общедоступную информацию о маршрутизаторе, сервере или атомной электростанции, но это не означает, что любой, у кого есть активное подключение к Интернету, теперь будет иметь полный доступ к устройству или системе. Однако есть и загвоздка! Эта общедоступная информация также может быть очень важной. Например, хакеры действительно будут иметь доступ к этим устройствам, если у вас есть веб-камера или маршрутизатор, подключенный к Интернету, и вы по-прежнему используете имя пользователя и пароль для входа по умолчанию. Вот почему настоятельно рекомендуются меры безопасности, такие как надежный пароль, двухфакторная аутентификация, использование брандмауэров и строгие протоколы безопасности. Вы поймете это лучше, когда мы начнем рассматривать некоторые практические примеры с Shodan.

ТАКЖЕ ЧИТАЙТЕ: фишинг в Snapchat с использованием Grayfish [100% работает]

Как работает Shodan?

Чтобы понять, как работает Shodan, давайте сначала посмотрим, как работают обычные поисковые системы, такие как Google и Yahoo. Google использует автоматизированные программы, называемые поисковыми роботами, которые сканируют всемирную паутину в поисках новых или обновленных страниц. Он фиксирует URL-адреса страниц (адреса страниц) и сохраняет их в списке, где он будет искать их позже, когда пользователь делает поисковый запрос.

Google использует автоматизированные программы, называемые поисковыми роботами, которые сканируют всемирную паутину в поисках новых или обновленных страниц. Он фиксирует URL-адреса страниц (адреса страниц) и сохраняет их в списке, где он будет искать их позже, когда пользователь делает поисковый запрос.

Shodan работает аналогично Google. Он сканирует Интернет, используя глобальную сеть компьютеров и серверов, запрашивая подключения к каждому IP-адресу, который появляется в Интернете. Он индексирует всю информацию, полученную от этих IP-адресов. Конечно, не все IP-адреса будут возвращать соответствующую информацию. Тем не менее, большинство из них отвечают баннерами, содержащими метаданные об устройствах, использующих эти IP-адреса для подключения к Интернету.

Некоторая информация включает:

- Имя устройства: относится к имени устройства (задается как Hostname) — например, маршрутизатор Cisco или Samsung Galaxy A32.

- IP-адрес: это уникальный код, используемый для идентификации устройства в Интернете.

Например, 206.189.189.202

Например, 206.189.189.202 - Местоположение: страна, город или любой другой географический идентификатор, в котором находится это устройство.

- Организация: это относится к тому, кто владеет «IP Space».

- Порты:

ТАКЖЕ ПРОЧИТАЙТЕ: 8 способов предотвратить SSH-атаки методом грубой силы в Linux (CentOS/RHEL 7)

Другая дополнительная информация, которую вы можете найти, включает:

- Логин и пароль по умолчанию

- Службы и программное обеспечение, работающие на устройстве

- Марка и модель

- Веб-технологии

Начало работы с Shodan

Существует два основных способа использования поисковой системы Shodan:

- Браузер

- Командная строка

Этот пост даст вам подробное руководство по использованию обоих методов.

Реклама

1. Использование Shodan в браузере

Это один из наиболее часто используемых вариантов профессионалами в области безопасности. Для начала запустите свой любимый браузер и введите URL-адрес shodan.io.

Для начала запустите свой любимый браузер и введите URL-адрес shodan.io.

https://www.shodan.io/

Вы должны увидеть окно, похожее на изображение ниже. Как и в Google, вы можете ввести все, что хотите, в поле поиска выше.

Давайте выполним простой поиск, например «веб-камеры», и посмотрим, что нам даст Shodan.

Мы получили 181 результат из разных мест на изображении выше, причем наибольшее количество из США. Вы также заметите, что результаты поиска не похожи на результаты поиска в Google или Yahoo, где вы получаете домены и URL-адреса страниц. С Shodan вы получите IP-адрес этого конкретного устройства.

С левой стороны вы увидите такую информацию, как географическое расположение этих веб-камер, основные порты, работающие на этих IP-адресах, список служб и программного обеспечения, работающих на устройствах, и т. д. Вы можете получить доступ к любой из этих веб-камер. нажав на любой из перечисленных IP-адресов.

ТАКЖЕ ЧИТАЙТЕ: Как провести атаку Evil Twin WiFi [шаг за шагом]

В нашем случае нам посчастливилось получить камеру для прямой трансляции. См. изображение ниже.

Нажав на этот IP-адрес, мы увидели, что у него есть службы, работающие на двух портах — 7777 и 9000. Когда мы попытались получить доступ к этим службам в Интернете, [the_ip]:7777 он дал нам интерфейс входа в систему. который я считаю доступом к панели управления камерой, а [the_ip]:9000 позволяет нам просматривать прямую трансляцию, снятую камерой.

На данный момент вы можете видеть, сколько важной информации вы можете получить с помощью Shodan. Shodan — это мощная утилита, используемая профессионалами в области безопасности, чтобы гарантировать, что никакая важная информация не будет размещена в открытом доступе в Интернете. Еще один интересный поиск, который мы можем выполнить, — это «Пароль по умолчанию».

Реклама

На изображении выше видно, что некоторые устройства по-прежнему используют имя пользователя и пароль по умолчанию, например:

- Имя пользователя = «cisco»

- Пароль: «cisco»

- Имя пользователя: «admin»

- Пароль: «1234»

Использование фильтров

ПРИМЕЧАНИЕ.

Вам необходимо создать учетную запись в Shodan, чтобы использовать поисковые фильтры.

Как и Google, Shodan также позволяет нам использовать фильтры для получения целевых результатов. Например, если мы хотим получить только веб-камеры, расположенные в Соединенных Штатах, мы можем использовать поисковый фильтр ниже.

веб-камеры страна:"США"

ТАКЖЕ ПРОЧИТАЙТЕ: 5 лучших инструментов фаззинга для пентестинга веб-приложений

Другие основные фильтры поиска, которые вы можете использовать, включают:

- Город: получение результатов в определенном городе.

- Country: Получите результаты в определенной стране.

- Имя хоста: Получить значения, соответствующие определенному имени хоста.

- Geo: Вы также можете использовать координаты целевых результатов.

- Net: получение результатов на основе IP или CIDR

- ОС: получить результаты устройств с определенной ОС.

- Порт: получить результаты с открытыми определенными портами.

- После/До: Получите результаты в течение указанного периода времени.

Давайте посмотрим на другие поисковые фильтры, которые мы можем использовать:

Поиск серверов Apache в Нью-Йорке

Реклама

город apache: «Нью-Йорк»

Поиск серверов Nginx в США

страна nginx: «DE» 90 313Поиск устройств Cisco в определенной подсети

cisco net: «216.219.143.0/24»До сих пор я полагаю, что вы хорошо понимаете, как использовать Shodan в браузере. Давайте теперь посмотрим, как мы можем использовать Shodan в командной строке.

2. Использование командной строки Shodan

Для начала запустите Терминал и выполните приведенную ниже команду.

easy_install shodanСовет : Если вы получаете сообщение об ошибке, например, easy_install: команда не найдена, не паникуйте. Используйте приведенные ниже команды для установки Shodan.

sudo apt установить python3-pip sudo pip3 install shodan

По завершении вам необходимо инициализировать Shodan, выполнив приведенную ниже команду.

shodan init YOUR_API_KEYЧтобы начать работу с Shodan в командной строке, запустите команду -help, как показано ниже.

шодан --help или shodan -hВ отличие от использования браузера, метод CLI может быть довольно техническим. Однако при регулярной практике вы сможете выполнять команды и поисковые запросы без особой суеты.

ТАКЖЕ ЧИТАЙТЕ: Решено: изменение MAC-адреса в Linux [временный и постоянный]

Давайте рассмотрим некоторые поисковые запросы и их синтаксис.

Реклама

Для просмотра вашего внешнего IP-адреса:

shodan myipПолучите общее количество открытых портов 22 порта в США.

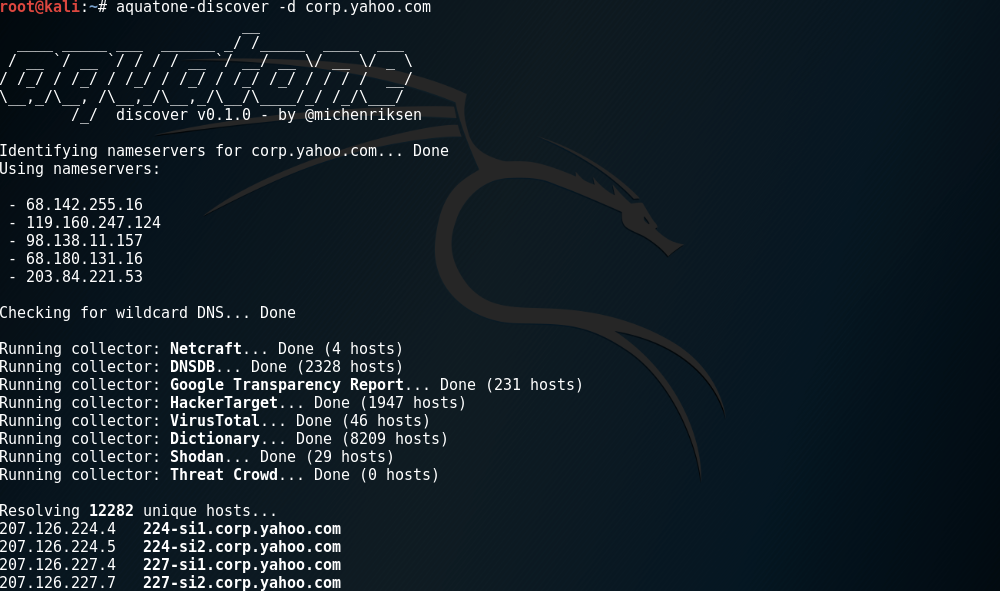

shodan count порт:22 страна:СШАПолучите всю необходимую информацию о конкретном домене.

домен shodan [ваш домен] например shodan domain example.comПодробнее об использовании Shodan в командной строке можно прочитать в их официальном блоге.

Заключительные мысли!

На данный момент мы считаем, что теперь вы можете с комфортом запускать Shodan в своей системе и проверять наличие уязвимостей на своих IoT-устройствах.