Как сделать зашифрованную USB флешку? / Habr

У каждого человека есть секреты. Личный дневник, пароль от банковского счета в Швейцарии, фотки укреплений вероятного противника, чертежи вечного двигателя, список любовниц, да мало ли что еще. Данные удобно хранить на USB флешке. Она маленькая, дешевая, емкая. Ее легко носить в кармане, просто спрятать или передать другому человеку. Но так же просто флешку потерять.Задача: мне нужен USB флеш диск вся информация на котором зашифрованна. Когда я вставляю флешку в компьютер – она должна спрашивать пароль и без правильного пароля не расшифровываться. Флешка должна работать автономно, без установки на компьютер какого либо софта.

Берем любой доступный нам флеш диск и приступаем.

Шаг 1.

Качаем TrueCrypt. Сейчас последняя версия – 6.1а. Есть русификация. TrueCrypt – бесплатная программа с открытым кодом для шифрования данных. Работает под Windows, Mac и Linux.

Устанавливаем TrueCrypt на компьютер. Установка TrueCrypt-a нам нужна только для создания флешки. Потом TrueCrypt можно удалить.

Шаг 2.

Подготовим флешку для работы. Для начала стираем оттуда все данные. Теперь запускаем TrueCrypt и выбираем пункт меню Tools —> Traveler Disk Setup…

В появившимся окне указываем букву диска куда смонтирована сейчас флешка и путь к [несуществующему пока] файлу с зашифрованными данными: e:\datafile.tc

Остальные опции рекомендую выставить как на скриншоте.

Нажимаем Create и TrueCrypt запишет на флешку все необходимые служебные файлы.

Шаг 3.

Теперь осталось создать на флешке зашифрованный файл с данными.

В меню TrueCrypt-a выбираем Tools —> Volume Creation Wizard

Указываем путь к тому же файлу, что вводили при создании флешки:

Выбираем алгоритмы шифрования и хэширования по вкусу. Рекомендуется оставить все как есть.

Выбираем размер файла с данными. Поскольку мы хотим чтобы все пространство флешки было зашифрованно, вводим максимально возможное число.

Придумываем и вводим пароль. Будте внимательны! Пароль должен быть длинный и сложный, чтобы его нельзя было сломать брут форсом. Но и запоминающимся. Потому как если забудете – то данные будут утерянны.

Теперь выбираем тип файловой системы и водим мышкой по области окна, чтобы True Crypt смог сгенерировать по настоящему случайное число. Жмем Format.

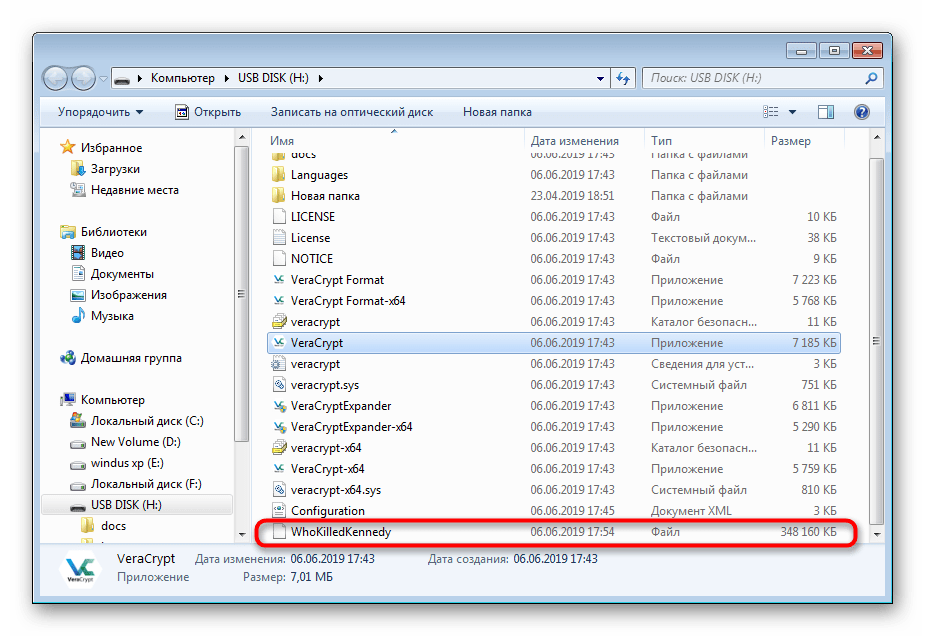

Через несколько минут на флешке будет создан большой зашифрованный файл.

Если вставить такую флешку в любой компьютер под Windows – появится окошко:

И если пароль введен верно – система смонтирует зашифрованный файл как еще один диск.

Несколько предостережений

Итак мы имеем флешку, которая зашифрованна надежным алгоритмом и готова к работе на любом, даже неподготовленном компьютере. Конечно, идеальной защиты не существует, но теперь потенциальному злоумышленнику потребуется на многие порядки больше времени, средств и опыта, чтобы добраться до ваших данных.

Имейте в виду, что после редактирования или просмотра ваши секретные данные могут остаться во временных файлах или в файле подкачки операционной системы.

Сам факт использования шифрования не будет секретным. На компьютере могут остаться записи в логах или регистре. Содержимое флешки открыто указывает на применение технологии шифрования. Так что ректо-термальные методы взлома будут самыми эффективными.

Для сокрытия факта шифрования TrueCrypt предлагает технологии зашифрованного диска с двойным дном и со скрытой операционной системой. Но это уже совсем другая история.

Post-scriptum

Спасибо всем участникам обсуждения за интересные вопросы и критику.

В качестве послесловия хочу ответить на два наиболее популярных возражения.

- Почему не использовать встроенную в Windows NTFS Encrypted File System, как порекомендовал Backspace?

- Зачем нужно условие автономности флешки, ведь на своем компьютере можно установить TrueCrypt стационарно? А подключая флешку в чужой компьютер мы рискуем поспастся на кейлогеры и прочие закладки.

Почитал я про эту Encrypted File System и поэксперементировал на компе. Возможно для некоторых случаев такой метод шифрования и подойдет. Но не для меня.

Самое главное. EFS шифрует только содержимое файлов. Список файлов, структура вложенных папок, их названия, размеры, даты редактирования остаются открытыми. Эта информация может компроментировать вас напрямую, а может являться причиной дальнейшей вашей разработки. Если в вашей папке найдут зашифрованный файл ДвижениеЧерногоНала.xls или ИзнасилованиеТринадцатилетнейДевственницы.avi то от шифрования самого файла вам будет не легче.

Второе. Зашифрованные файлы доступны все время, пока вы залогинены на вашем компьютере. Неважно работаете вы с секретной информацией или играете в сапера. Конечно, под своим логином за комп лучше никого не пускать. Но ситуации бывают разные. Кроме того, работая под виндой, даже на собственном компьютере никогда не знаешь какой процесс шарится у тебя по файловой системе. TrueCrypt обеспечивает простое и понятное управление сессией работы с зашифрованным томом. Смонтировал, поработал, размонтировал. Время доступности данных сокращается на порядки. А с ним и риск.

Ну и наконец про автономность и переносимость на произвольный компьютер. Вставляя флешку в чужой компьютер, мы рискуем и не следует этого делать регулярно. Но, опять же, разные бывают ситуации. Основной компьютер может выйти из строя, быть выброшен на помойку 3 года назад, остаться в другой стране. Конкретный сценарий — представте что вы уехали в командировку и забыли флешку на работе. И вам нужно по телефону обьяснить секретарю как добраться до нужного вам файла. Информация не только должна быть надежно защищена. Она должна быть еще и легко доступна. Все что нужно для доступа к файлам на флешке под TrueCrypt – это компьютер под XP в стандартной конфигурации, пароль и 10 секунд времени. C EFS тоже можно добиться переносимости флешки. Но процедура подключения будет гораздо сложнее. Нужно расшифровывать и импортировать ключ. А в конце сессии – удалять его из системы.

Безусловно, описанный рецепт обладает рядом недостатков и уязвимостей. Но, ИМХО, это наиболее практичный и сбалансированный способ хранить секреты на текущий момент.

VeraCrypt шифрование флешки — VeraCrypt – инструкции на русском

Как зашифровать флешку? В этой статье будет рассказано и показано шифрование флешки в VeraCrypt. Имея на руках работающую флешку и установленную программу VeraCrypt, вы можете создать полностью зашифрованную флешку. При условии, если вы создадите надёжный пароль для доступа, никто не сможет рассекретить ваши конфиденциальные данные на этой флешке. Следуя нашим инструкциям, вы сможете самостоятельно зашифровать флешку VeraCrypt.

Подготовка к шифрованию флешки

Первым делом запустите VeraCrypt. Если у вас ещё не установлена программа VeraCrypt, здесь вы можете узнать, как скачать и установить VeraCrypt.

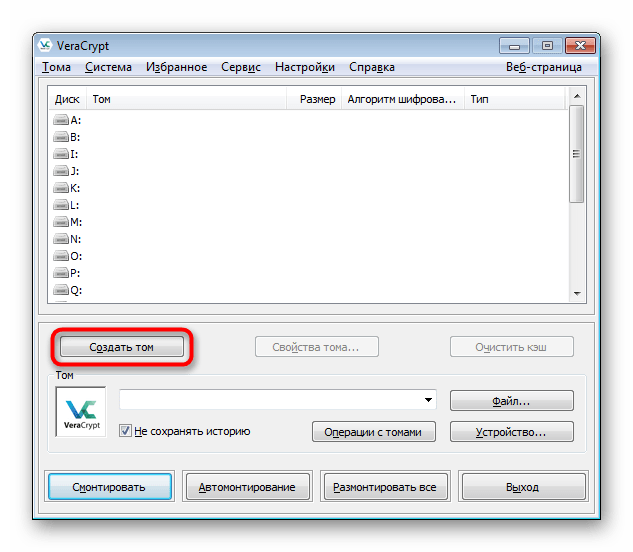

Главное окно программы

Главное окно программыПосле того, как вы запустили VeraCrypt, в главном окне программы нажмите кнопку «Создать том».

Нажмите кнопку «Создать том»

Нажмите кнопку «Создать том»Откроется окно мастера по созданию томов VeraCrypt. Мы создадим зашифрованный том на флешке, которую вам нужно зашифровать. Выберите опцию «Зашифровать несистемный раздел/диск» и нажмите кнопку «Далее».

Укажите опцию «Зашифровать несистемный раздел/диск» и нажмите «Далее»

Укажите опцию «Зашифровать несистемный раздел/диск» и нажмите «Далее»В случае, если у вас включен UAC в Windows, вы увидите окно, в котором вам потребуется разрешить программе изменять данные на жёстком диске и сменных носителях.

Подтвердите доступ к сменным носителям

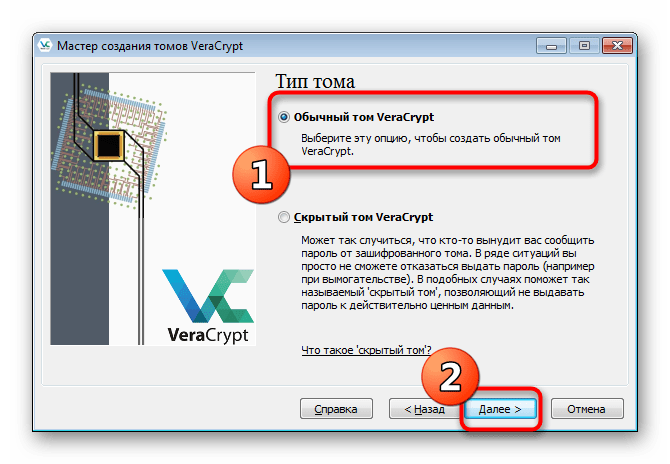

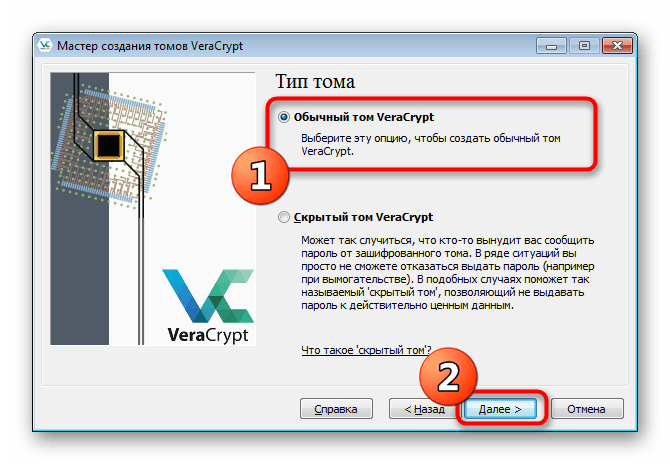

Подтвердите доступ к сменным носителямНа следующем шаге выберите опцию «Обычный том VeraCrypt» и перейдите к следующему шагу.

Просто нажмите «Далее»

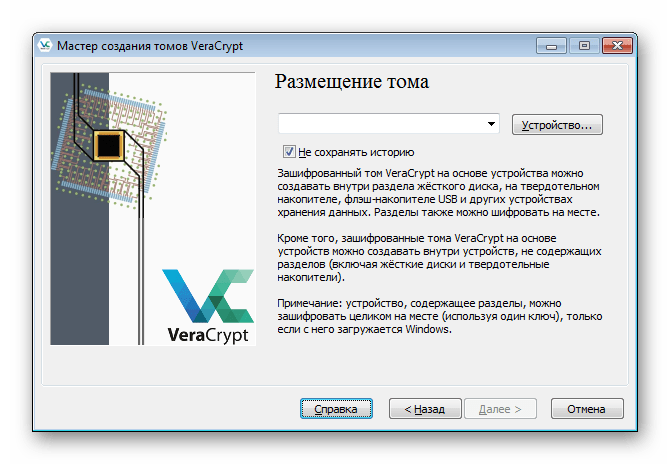

Просто нажмите «Далее»Затем нажмите кнопку «Устройство…» для выбора сменного носителя.

Нажмите кнопку «Устройство…», чтобы выбрать флешку

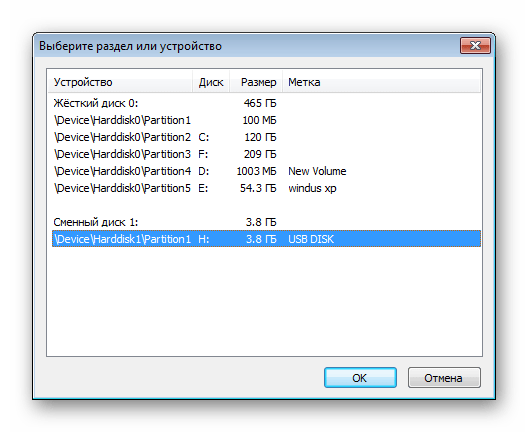

Нажмите кнопку «Устройство…», чтобы выбрать флешкуВыберите нужную флешку и подтвердите ваш выбор нажатием на кнопку «ОК».

Выберите нужный флеш-накопитель и нажмите «ОК»

Выберите нужный флеш-накопитель и нажмите «ОК»После того, как вы выбрали флеш-накопитель, нажмите «Далее».

Нажмите «Далее»

Нажмите «Далее»На следующем шаге вам будет предложено выбрать режим создания тома. Есть два варианта:

- Форматирование всех данных на флешке и создание зашифрованного тома. Если флешка новая или не содержит важных данных, выберите этот способ. Внимание: все данные будут удалены и флешка будет полностью отформатирована.

- Шифрование раздела на диске. Выберите этот вариант, если вам необходимо сохранить данные на флешке.

Выберите подходящий режим создания тома

Выберите подходящий режим создания томаУстановка пароля шифрования

Далее вы сможете выбрать желаемый алгоритм шифрования и алгоритм хеширования. Рекомендуем оставить все значения по умолчанию.

Настройки шифрования. Можно всё оставить по умолчанию

Настройки шифрования. Можно всё оставить по умолчаниюДалее вам нужно будет проверить размер создаваемого тома. В случае, если вы выбрали форматирование всех данных и создание тома, то будет создан зашифрованный том размером чуть менее доступного объёма флешки.

Подтвердите размер создаваемого тома

Подтвердите размер создаваемого томаНа следующем шаге установите пароль создаваемого тома на флешке. VeraCrypt рекомендует создавать пароли из случайной комбинации прописных и строчных букв, цифр и особых символов. Также рекомендованная длина пароля составляет более 20 символов. Максимальная же длина пароля составляет 64 символа.

Установите пароль. Вы его будете указывать каждый раз для расшифрования тома и доступа к вашим зашифрованным данным

Установите пароль. Вы его будете указывать каждый раз для расшифрования тома и доступа к вашим зашифрованным даннымПосле того, как вы указали пароль, нажмите кнопку «Далее».

Нажмите «Далее»

Нажмите «Далее»В случае, если вы указали пароль длиной менее 20 символов, VeraCrypt предупредит вас об использовании короткого пароля и предложит установить более длинный пароль:

Рекомендуемая длина пароля – более 20 символов

Рекомендуемая длина пароля – более 20 символовДалее у вас спросят, собираетесь ли вы хранить на флешке файлы размером более 4 ГБ. Желательно указать опцию «Да».

Рекомендуем выбрать «Да»

Рекомендуем выбрать «Да»На следующем шаге вас попросят перемещать мышь. Это нужно для сбора случайных данных из этих перемещений.

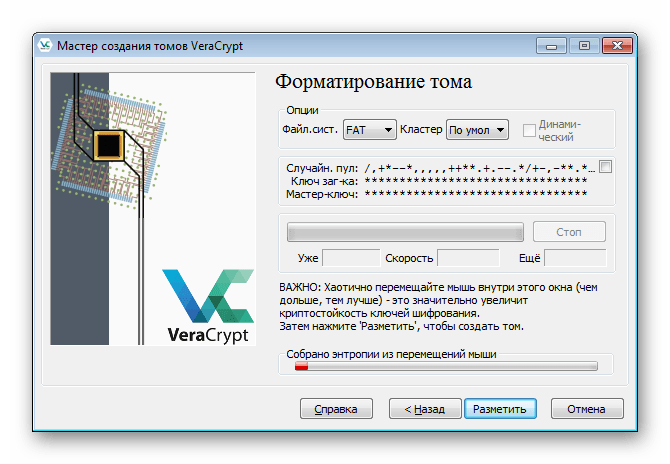

Перемещайте мышь, пока шкала полностью не заполнится

Перемещайте мышь, пока шкала полностью не заполнитсяПосле того, как шкала полностью заполнилась, нажмите кнопку «Разметить».

Перемещайте мышь до тех пор, пока шкала полностью не заполнится и нажмите «Разметить»

Перемещайте мышь до тех пор, пока шкала полностью не заполнится и нажмите «Разметить»Форматирование флешки

Всё готово для форматирования флешки и создания зашифрованного тома на ней. Подтвердите форматирования флешки.

Подтвердите уничтожение всех данных на флешке и начало форматирования

Подтвердите уничтожение всех данных на флешке и начало форматированияVeraCrypt также может предложить быстрое форматирование. Это ускоренное форматирование, которое не перезаписывает все ваши данные, что потенциально может привести к тому, что злоумышленник может восстановить какую-что часть данных на накопителе, которая не была перезаписана новыми данными.

Нажмите «Да»

Нажмите «Да»Форматирование флешки началось. Теперь нужно дождаться окончания этого процесса.

Форматирование в процессе

Форматирование в процессеВ зависимости от выбранного режима форматирования и от показателей флеш-накопителя, этот процесс может занять от нескольких минут до нескольких десятков минут.

Режим форматирования и объём накопителя напрямую влияют на длительность форматирования

Режим форматирования и объём накопителя напрямую влияют на длительность форматированияПосле того, как VeraCrypt отформатирует флешку, программа предупредит вас о том, что чтобы пользоваться своими зашифрованными файлами на этой флешке, вам сперва требуется смонтировать зашифрованный том на свободную букву локального диска.

Нажмите «ОК»

Нажмите «ОК»Поздравляем, том VeraCrypt успешно создан! Теперь вы можете закрыть мастер создания тома и пользоваться зашифрованной флешкой.

Том успешно создан

Том успешно создан

Закройте мастер создания томов VeraCrypt, нажав на кнопку «Выход»

Закройте мастер создания томов VeraCrypt, нажав на кнопку «Выход»Использование зашифрованной флешки

Если после шифрования флешки вы зайдёте в «Мой компьютер» и посмотрите на эту флешку, вы увидите, что она разспознаётся как неотформатированная флешка.

Для всех остальных программ флешка будет распознаваться как неотформатированная

Для всех остальных программ флешка будет распознаваться как неотформатированнаяЕсли вы попытаетесь просмотреть содержимое зашифрованной флешки, Проводник предложит вам отформатировать её.

Использовать зашифрованную флешку без ввода пароля бессмысленно

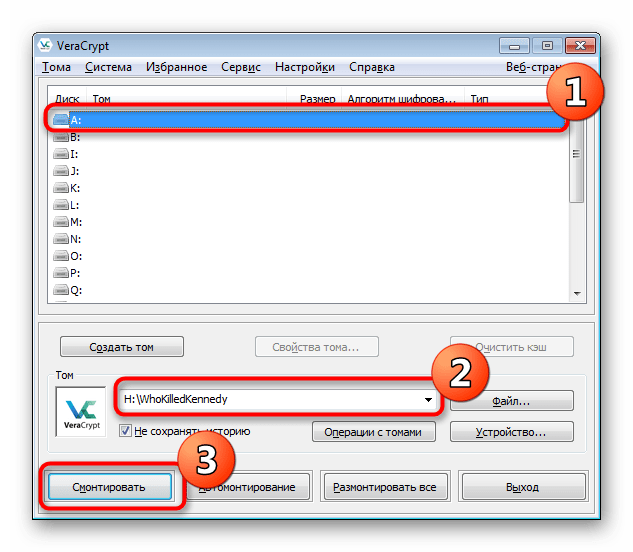

Использовать зашифрованную флешку без ввода пароля бессмысленноДля того, чтобы пользоваться зашифрованной флешкой, перейдите в главное окно программы VeraCrypt. Затем выберите свободную букву для монтирования флешки и нажмите кнопку «Устройство…»

Выберите букву диска для подключения расшифрованной флешки

Выберите букву диска для подключения расшифрованной флешкиОткроется меню со списком доступных накопителей. Выберите зашифрованную флешку и нажмите «ОК».

В списке устройств выберите флеш-накопитель

В списке устройств выберите флеш-накопительВы возвратитесь снова в главное меню программы. Нажмите кнопку «Смонтировать»

После выбора флешки нажмите «Смонтировать»

После выбора флешки нажмите «Смонтировать»Теперь введите пароль для расшифрования данных на флешке.

Введите пароль для расшифрования флешки

Введите пароль для расшифрования флешкиПосле того, как вы ввели пароль, подтвердите свой ввод нажатием на кнопку «ОК».

Нажмите «ОК»

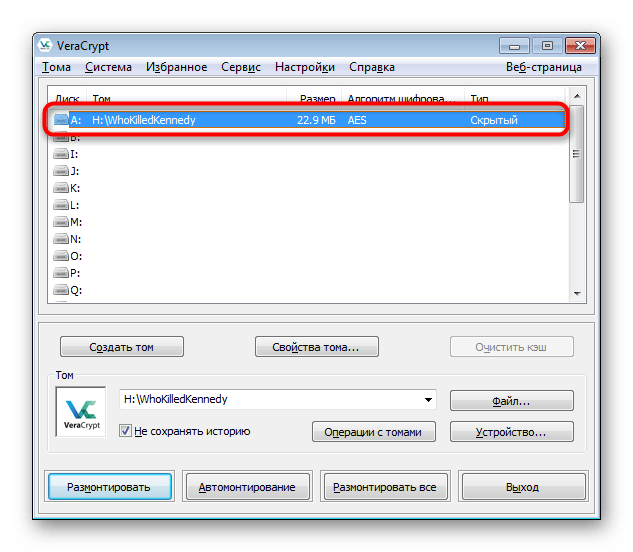

Нажмите «ОК»После того, как вы ввели правильный пароль, вы увидите появившийся локальный диск. На этом диске будут находиться все ваши данные, к которым вы будете иметь доступ до тех пор, пока флешка остаётся смонтированной.

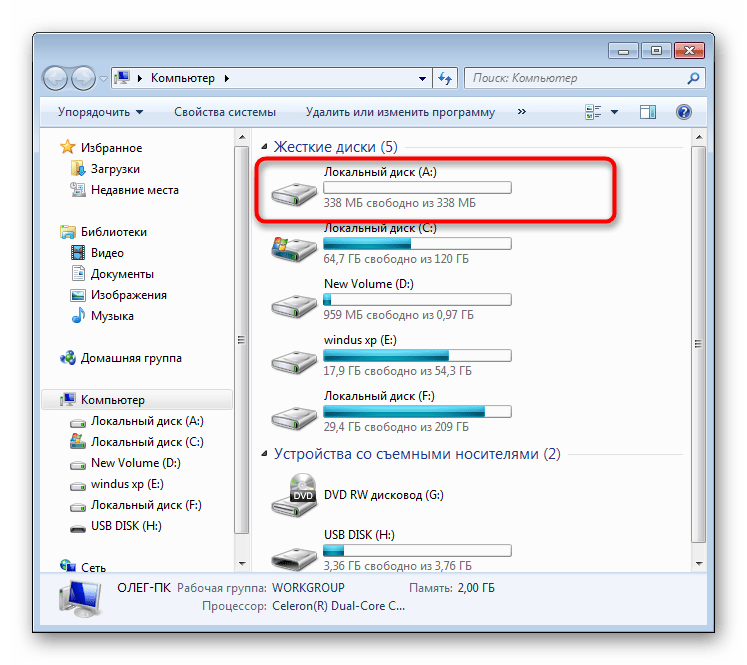

Расшифрованный том успешно смонтирован

Расшифрованный том успешно смонтирован

Появится локальный диск с вашими данными

Появится локальный диск с вашими даннымиПосле окончания работы с зашифрованными данными на флешке, выберите флешку в списке устройств и нажмите кнопку «Размонтировать». После этого никто не прочитает ваши данные, не зная пароля.

Нажмите «Размонтировать»

Нажмите «Размонтировать»После того, как вы размонтировали флешку, пропадёт локальный диск и никто не сможет прочитать ваши зашифрованные данные.

После размонтирования флешка будет снова нераспознанной

После размонтирования флешка будет снова нераспознаннойОбратите внимание: всегда размонтируйте том VeraCrypt, прежде чем физически извлечь флеш-накопитель из компьютера. Иначе зашифрованные данные на флешке могут повредиться и весь том будет непригодным для расшифрования.

Всегда размонтируйте том VeraCrypt перед извлечением флешки из компьютера

Всегда размонтируйте том VeraCrypt перед извлечением флешки из компьютераВ случае, если вы вставили зашифрованную флешку в компьютер, Windows может предложить вам отформатировать флеш-накопитель. Не нужно этого делать, так как в этом случае вы потеряете свои зашифрованные данные!

Не нужно соглашаться на форматирование флешки средствами Windows

Не нужно соглашаться на форматирование флешки средствами WindowsЕсли вы ввели неверный пароль

Если вы ввели неправильный пароль, VeraCrypt несколько секунд будет «висеть»

Если вы ввели неправильный пароль, VeraCrypt несколько секунд будет «висеть»В случае, если вы ввели неправильный пароль при монтировании флешки, VeraCrypt выдаст вам ошибку:

Ошибка при неверном пароле VeraCrypt

Ошибка при неверном пароле VeraCryptВ этой статье мы рассказали вам, как зашифровать флешку в VeraCrypt в системе Windows 7. Теперь вы научились создавать зашифрованную флешку VeraCrypt, монтировать и размонтировать зашифрованный том на флешке. Остались вопросы? Напишите комментарий!

Как зашифровать флешку

Сейчас многие пользователи активно задействуют съемные USB-накопители, на которых иногда хранится приватная и конфиденциальная информация. Обеспечение защиты таких данных — важная процедура, позволяющая сохранить файлы в секретности и избежать их чтения злоумышленниками или нежелательными лицами. Все это осуществимо с помощью специальных методов, о которых мы и хотим поговорить далее.

Выполняем шифрование данных на флешке

Существуют разные способы защитить имеющиеся файлы на накопителе, например, можно поставить пароль или наладить скрытие, но все это не дает стопроцентной защиты, однако в определенных ситуациях считается хорошим вариантом. Мы предлагаем рассмотреть несколько способов — от самого простого до сложного, но наиболее надежного. После ознакомления с инструкциями вы уже сумеете подобрать оптимальное решение.

Способ 1: Установка пароля на файлы

Первый метод — самый простой и быстрый, соответственно, не обеспечивающий должной защиты от чтения. При необходимости опытный злоумышленник или продвинутый пользователь подберут вариант раскрытия содержимого. Установка защитного кода на файлы рекомендуется в том случае, если требуется избежать открытия данных со стороны других пользователей этой флешки или, например, защитить их от ребенка. Детальные инструкции по добавлению пароля на примере двух популярных программ вы найдете в других наших статьях по следующим ссылкам.

Подробнее:

Установка пароля на файлы в программе Microsoft Excel

Защита файла Microsoft Word паролем

Способ 2: Установка пароля на флешку

Установка пароля на USB-накопитель — уже более серьезное решение, но подходит только в тех ситуациях, когда необходимо зашифровать абсолютно все содержимое носителя. Тогда не обойтись без применения специального программного обеспечения, которое находится в свободном доступе на просторах интернета или распространяется платно. Каждый такой софт использует свои методики шифрования и защиты, что позволяет обеспечить безопасность файлов, находящихся на флешке, но все они также могут быть взломаны при наличии определенных знаний об уязвимостях. Развернутую информацию с описанием самого популярного ПО вы найдете в отдельном материале далее.

Подробнее: Инструкция по защите флешки паролем

Способ 3: VeraCrypt

Программа под названием VeraCrypt на текущий момент времени считается одним из самых надежных и действенных инструментов по выполнению различной шифровки флешек. В ее функциональность входит создание простого шифрованного тома, помещение скрытого тома в уже созданный раздел или полная обработка накопителя. Пользователю нужно лишь сделать выбор типа защиты данных. Предлагаем ознакомиться со всеми вариантами более детально.

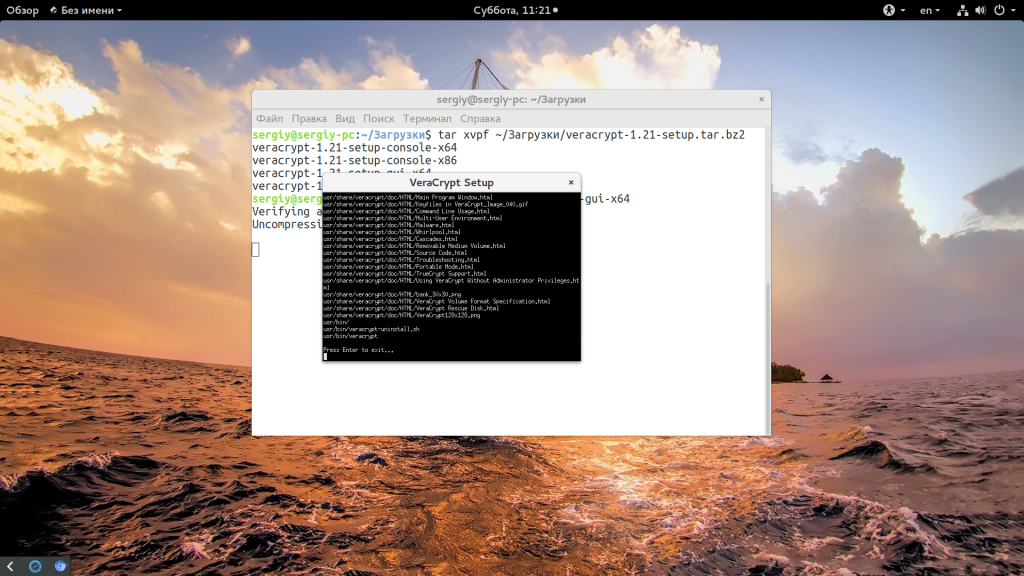

Установка и запуск

Мы бы обошли процедуру установки стороной, если бы она не имела определенные нюансы, влияющие на дальнейшую работоспособность рассматриваемого ПО. Поэтому рекомендуем производить инсталляцию в соответствии со следующей инструкцией.

Перейти на официальный сайт программы VeraCrypt

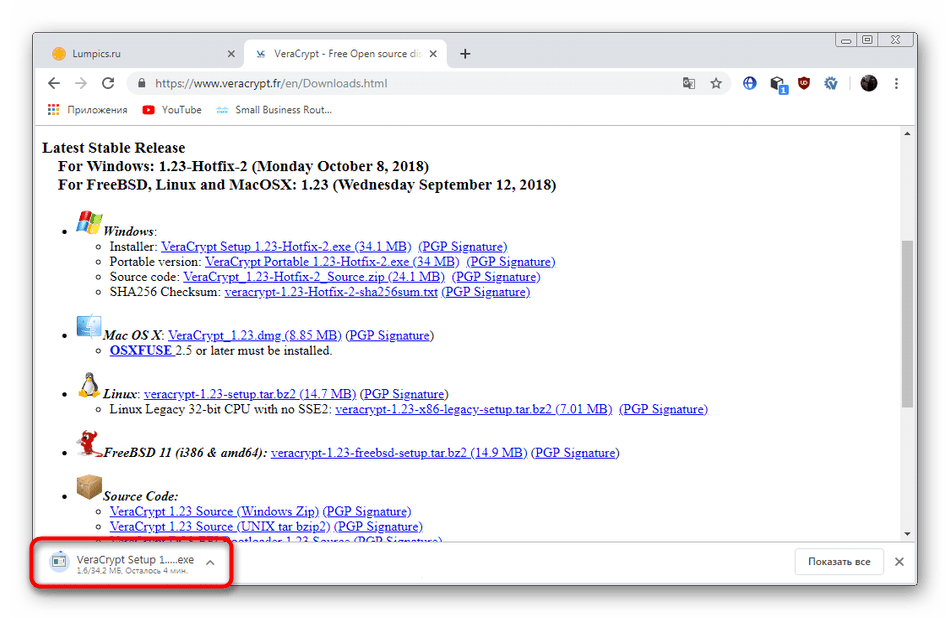

- Перейдите на официальный сайт VeraCrypt, воспользовавшись указанной выше ссылкой. Там нажмите на выделенную синим надпись, чтобы начать загрузку инсталлятора.

- Дождитесь завершения скачивания и запустите исполняемый файл.

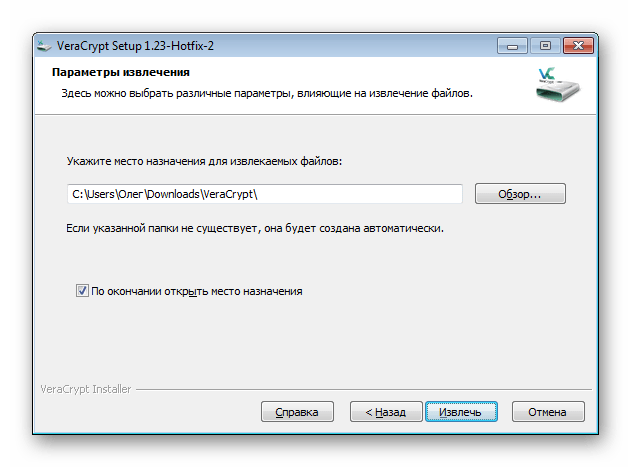

- Вам на выбор предлагается два действия — установить или извлечь софт. Если вы желаете зашифровать флешку и потом считывать ее на любом устройстве, выберите «Извлечь», чтобы далее указать расположение устройства. Параметр «Установить» подойдет тем, кто хочет использовать софт в пределах одной операционной системы.

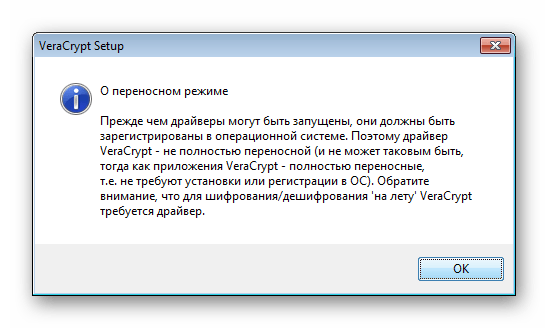

- Вы будете ознакомлены с предупреждением о переносном режиме, если укажете его.

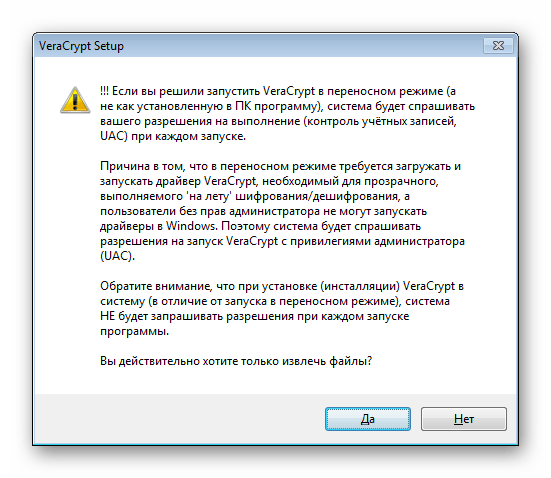

- Помимо этого, появится уведомление об особенностях запуска переносной версии.

- Остается только указать расположение для установки программы.

- Дожидайтесь завершения инсталляции и переходите к директории с VeraCrypt.

- Запускайте EXE-файл в соответствии с установленной версией ОС. Например, для 32-битных Windows надо выбрать файл «VeraCrypt», а для 64 — «VeraCrypt-x64».

- После запуска интерфейс будет на английском языке. Смените его через «Settings» > «Language».

- Выберите другой подходящий язык и нажмите на «ОК».

После этого программа считается полностью готовой для выполнения дальнейшего шифрования имеющегося накопителя.

Вариант 1: Создание шифрованного файлового контейнера

VeraCrypt использует различные типы шифрования, которые применяются ко специально сделанным томам. Подобный раздел обозначает отделение определенного количества пространства флешки с дальнейшей записью на него файлов. Отображение тома и доступ к сохраненным там объектам будет доступен только после монтирования через эту же программу, до этого сам раздел будет показан на флешке как файл без формата. Что касается создания нового тома, то делается это так:

- Запустите программу и нажмите на кнопку «Создать том».

- Отметьте точкой пункт «Создать зашифрованный файловый контейнер» и кликните на «Далее».

- Укажите тип тома «Обычный том VeraCrypt» и переходите к следующему шагу. Про скрытые тома мы поговорим немного позднее.

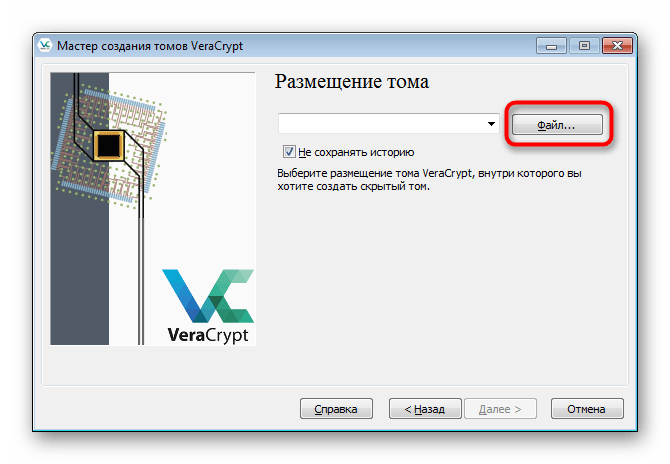

- Потребуется сделать сам контейнер. Для этого щелкните на «Файл».

- Создайте на флешке объект с произвольным названием и сохраните его.

- Отметьте галочкой «Не сохранять историю» и следуйте далее.

- Потребуется указать метод защиты и хеширования. Если вы не разбираетесь в теме криптографии, просто оставьте все значения по умолчанию. В этом же окне присутствуют кнопки, нажав на которые, вы попадете на страницу в интернете с объяснениями всех алгоритмов шифровки и хеширования.

- Задайте размер тома. Он не должен превышать весь объем свободного места на USB-флешке.

- Установите пароль для доступа к тому. В этом окне ниже находятся рекомендации по выбору надежного ключевого слова.

- Криптостойкость ключей шифрования зависит от сохранения случайных действий, о чем будет сказано при отображении окна форматирования тома. Вам потребуется задать файловую систему и перемещать курсор мыши внутри окна, чтобы VeraCrypt собирала случайные сведения и записывала их в ключ шифрования. Делать это можно до тех пор, пока полоска «Собрано энтропии из перемещений мыши» не станет зеленого цвета.

- После этого следует кликнуть на «Разметить».

- По завершении создания тома вы получите соответствующее уведомление и сможете сделать еще один раздел или выйти из Мастера.

- Теперь на флешке вы видите сам том в виде файла без формата с указанным размером.

Вам доступно создание подобных томов до того момента, как свободное место на накопителе не будет закончено. Дополнительно предлагается выбрать абсолютно любой размер виртуального раздела, даже 10 КБ.

Далее контейнер монтируется, после чего отображается в операционной системе как виртуальный привод. Затем туда можно будет скопировать все важные элементы, которые требуется сохранить. Монтирование и дальнейшая работа с приводом выглядит так:

- Укажите любой свободный диск в Vera и нажмите на «Файл».

- В открывшемся обозревателе перейдите к флешке и откройте созданный ранее элемент.

- Щелкните на кнопку «Смонтировать».

- После появится окно с формой для ввода пароля. Напишите его в соответствующем поле.

- Сама процедура монтирования займет несколько минут, а во время этого процесса программа может не отвечать.

- Теперь перейдите в «Этот компьютер», чтобы увидеть новый раздел. Переместите туда любые нужные объекты.

- Не забудьте по окончании всех действий обязательно размонтировать накопитель, чтобы после перезагрузки операционной системы не возникло каких-либо проблем.

- Об успешном проведении этой операции будет свидетельствовать появившийся пустой диск.

Теперь все ваши файлы, которые были помещены в виртуальный диск, созданный через рассматриваемый софт, надежно защищены паролем и будут доступны к просмотру и удалению только после успешного монтирования.

Вариант 2: Создание скрытого тома

Скрытый том — еще большая защита очень важных файлов. Его принцип заключается в том, что пользователь создает раздел внутри созданного раздела и указывает для него новый пароль. При подключении к обычному тому предлагается ввести пароль, если задать ключ от скрытого контейнера, автоматически произойдет переход в него, а не в первый раздел. Чтобы сделать подобное шифрование, для начала ознакомьтесь с предыдущей инструкцией, а затем переходите к указанной ниже.

- Откройте Мастер создания томов и выберите пункт «Скрытый том».

- Если вы еще не создали обычный контейнер, отметьте маркером «Обычный режим». В случае его наличия укажите «Прямой режим».

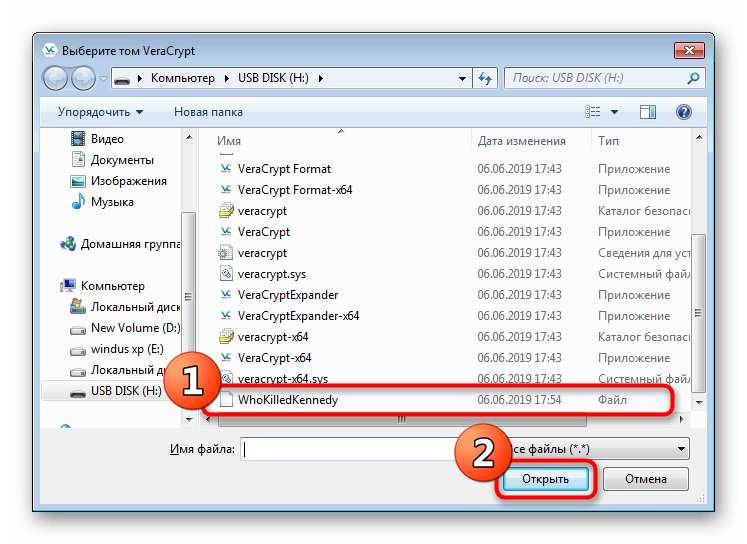

- Переходите к выбору файла обычного тома.

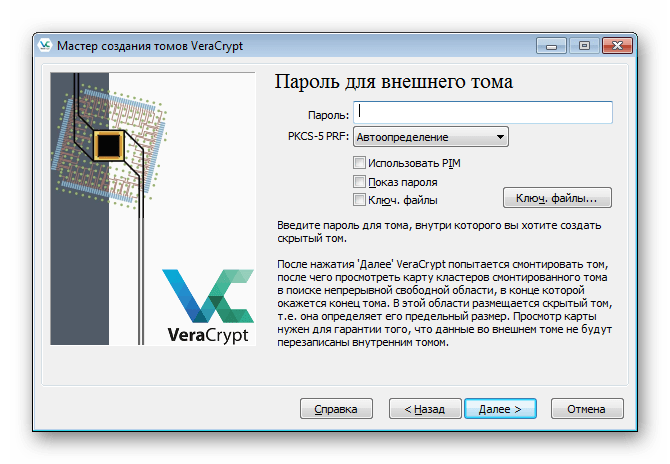

- Введите от него пароль, чтобы получить возможность создать внутри скрытый том.

- После появится Мастер создания скрытого тома. Последовательность действий ничем не отличается от внешнего контейнера, поэтому просто следуйте уже известному руководству.

- По завершении вы получите уведомление о том, что скрытый том готов к использованию.

- Во время монтирования диска выберите ранее созданный файл внешнего контейнера.

- Однако при вводе пароля напишите ключ от скрытого тома.

- Об успешном подключении к нему будет свидетельствовать надпись «Скрытый» в колонке «Тип».

Дальнейшая работа со скрытым контейнером осуществляется по принципу взаимодействия с внешним — вы также заходите в него через «Проводник» и помещаете самые важные объекты для максимальной их защиты.

Вариант 3: Шифрование флешки

Некоторым пользователям не подходит методика создания контейнеров, поскольку приоритетной задачей является шифрование всего содержимого на носителе. Рассматриваемое сегодня ПО поможет и в этом. Алгоритм шифрования флешки практически не отличается от создания контейнеров, но имеет обязательные для ознакомления нюансы.

- Запустите программу и перейдите к Мастеру, нажав на кнопку «Создать том».

- Отметьте маркером пункт «Зашифровать несистемный раздел/диск» и щелкните на «Далее».

- Создайте обычный том.

- Нажмите на кнопку «Устройство», чтобы перейти к выбору флешки для шифрования.

- После открытия окна найдите соответствующий съемный диск.

- Вам предлагается создать новый том и отформатировать его или выполнить шифровку, оставив имеющиеся файлы. Второй метод займет намного больше времени, поэтому при отсутствии файлов следует указывать «Создать и отформатировать зашифрованный том».

- Все остальные действия производятся точно так же, как и в случае с контейнерами — настраивается пароль, тип шифрования, а затем запускается процесс форматирования. То же самое касается и монтирования

Следует отметить одну деталь — теперь при подключении флешки к компьютеру появится уведомление «Прежде чем использовать диск в дисководе, его нужно отформатировать». На этом этапе будьте особо бдительны, ведь всегда это предложение надо отклонять. После отмены запустите VeraCrypt и через нее монтируйте накопитель, только тогда он будет корректно отображаться в системе и файлы станут доступны для работы.

Сегодня вы были ознакомлены с методами шифрования данных на флешке. Больше всего внимания было уделено уникальному в своем роде программному обеспечению под названием VeraCrypt. Это решение предлагает пользователю несколько типов защиты информации, поэтому каждый сможет найти идеальный для себя способ. При этом очень важно учитывать все шаги инструкций, чтобы случайно не допустить ошибки и не потерять все файлы.

Мы рады, что смогли помочь Вам в решении проблемы.

Мы рады, что смогли помочь Вам в решении проблемы. Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.Помогла ли вам эта статья?

ДА НЕТШифрование usb флешки | Losst

Мы носим свои USB флешки везде с собой, потому что обычно там находятся очень важные файлы, которые могут нам понадобиться в любой момент. А что будет, если вы их потеряете? Файлов больше нет, и у вас даже нет резервной копии, но любой, кто найдет флешку может их использовать в своих интересах.

Люди хранят различные виды важной информации на своих USB флешках и наличие этой информации у кого -либо еще может иметь очень печальные последствия. Но вы можете защитить себя, выполнив шифрование USB флешки. В таком случае, даже если кто-либо найдет потерянную флешку, если у него нет ресурсов для взлома передовых алгоритмов шифрования или вы не используете слишком слабый пароль, то можете быть уверены что ваши файлы никому больше не достанутся. В этой статье мы будем рассматривать как выполнить шифрование флешки VeraCrypt.

Содержание статьи:

Установка VeraCrypt

VeraCrypt — это очень надежный и в то же время простой способ зашифровать фшелку в Linux или Windows или другие устройства хранения. Это популярная утилита, созданная на основе ранее известного и часто используемого программного обеспечения TrueCrypt. В этой статье мы рассмотрим как работать с утилитой в Linux и Windows, но программа поддерживается также в MacOS. Пользователи Windows могут скачать программу на официальном сайте:

Установочный пакет для Linux можно скачать там же. Или используйте такую команду из терминала:

wget https://launchpad.net/veracrypt/trunk/1.21/+download/veracrypt-1.21-setup.tar.bz2

Дальше нужно распаковать полученный архив:

tar xvpzf veracrypt-1.21-setup.tar.bz2

Затем запустите установщик и следуйте инструкциям, во всех операционных системах действия будут приблизительно одинаковыми:

./veracrypt-setup-gui-x86-64

Вам нужно принять лицензию, ввести пароль суперпользователя в случае Linux, и еще несколько раз нажать Enter:

После завершения установки вы сможете найти программу в главном меню системы:

Дальше рассмотрим как выполнять шифрование данных на флешке.

Шифрование флешки Linux

Теперь, когда утилита VeraCrypt установлена в системе, вы можете выполнять шифрование флешки linux или любых других носителей. Перед тем как начать отключите все USB накопители. Этот процесс сотрет все данные на флешке. Пусть нужный накопитель будет подключен но размонтирован.

Шаг 1. Создание раздела

Когда вы в первый раз запустите VeraCrypt, вы увидите простое окно со списком всех устройств, которые можно подключить. Это не реальные жесткие диски, это просто места, куда вы можете подключить зашифрованный раздел. Но это потом. Сейчас нажмите кнопку «Create Volume»:

Шаг 2. Выбор типа раздела

Здесь вы можете создать шифрованный контейнер в файле или же зашифровать целый раздел. Для шифрования флешки нам нужно выбрать второй пункт:

Шаг 3. Обычный или скрытый

В следующем окне мастера можно выбрать тип раздела, который будет размещен на флешке — обычный или скрытый. Скрытые разделы нельзя увидеть если вы не знаете, что они там есть. Такие разделы добавляют дополнительный уровень безопасности, но вам придется помнить где они расположены.

Шаг 4. Выбор USB

Дальше вам нужно выбрать USB устройство, которое вы хотите зашифровать. Выберите его из списка доступных устройств:

Также, вы можете шифровать все устройство или только один раздел на нем. Просто выбирайте на раздел на устройстве, а само устройство.

Шаг 5. Выберите метод шифрования

На следующем этапе нужно выбрать какой алгоритм будет использоваться для шифрования. Это очень важный шаг. На данный момент для максимальной безопасности достаточно выбрать AES и SHA512.

Шаг 6. Создание пароля

Пароль необходим чтобы только вы могли получить доступ к вашему диску. Вам нужно выбрать такой пароль, чтобы сохранить баланс между безопасностью и запоминаемостью. Идеальный — сложный пароль из букв, цифр и символов. Но если вы забудете этот пароль, ваши данные будут утеряны навсегда.

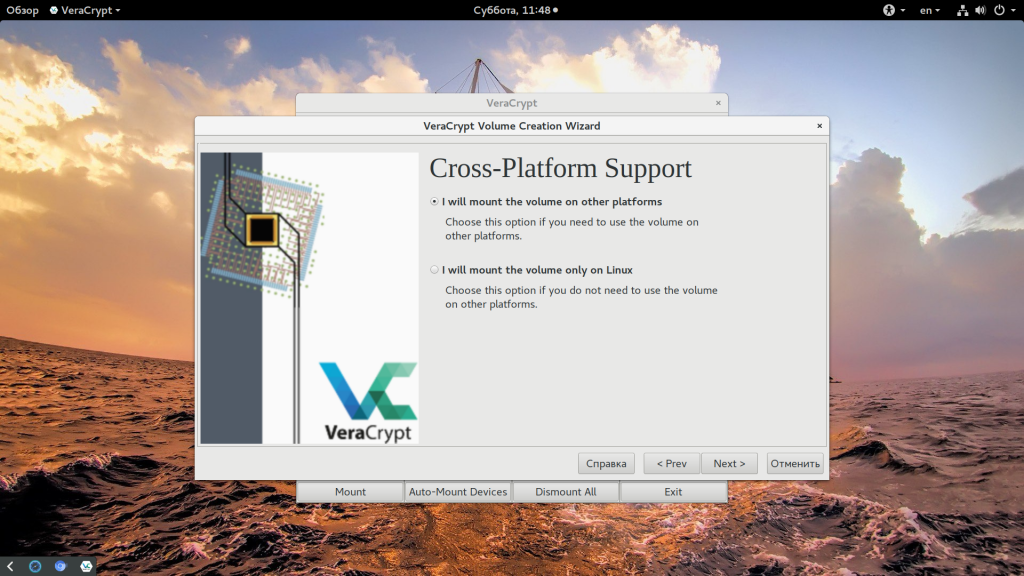

Шаг 7. Кроссплатформенность

Выберите будет ли флешка использоваться только в Linux или ее можно будет подключать в других системах:

Шаг 8. Форматирование

Последний шаг — это выбрать файловую систему для шифрованного раздела и отформатировать его:

По умолчанию установщик предлагает использовать файловую систему FAT, но если вы хотите хранить большие файлы, более 4 Гб, то вам нужно выбрать Ext4 для Linux или NTFS для Windows.

Для получения большего количества случайных событий во время шифрования подвигайте мышкой в окне программы пока не заполниться синий индикатор.

Использование шифрованной USB флешки

Когда шифрование usb флешки будет завершено, вы можете начать использовать ваше устройство. Вернитесь на главный экран программы и выберите слот, куда вы хотите подключить вашу флешку. В Windows нужно выбрать букву диска.

Дальше нажмите «Select Device» и выберите вашу флешку, затем нажмите «Open»:

Снова вернитесь в главное меню и выберите пункт «Mount»:

VeraCrypt подключит ваше устройство и вы сможете им пользоваться как обычной USB флешкой. После того как завершите, не забудьте нажать «Dismount» чтобы отключить флешку от системы.

Выводы

В этой статье мы рассмотрели как выполняется шифрование usb флешки linux и других операционных системах. Процесс монтирования и размонтирования при каждом подключении флешки не так уж сложен, зато теперь ваши файлы всегда будут защищены. Если у вас остались вопросы, спрашивайте в комментариях!

Оцените статью:

Загрузка…

Загрузка…Флешка с аппаратным шифрованием — принцип работы, лучшие модели

Автор Исхаков Максим На чтение 5 мин. Просмотров 914 Опубликовано

Несмотря на то, что существуют много других решений, флэш-накопитель USB остается одним из самых популярных инструментов для передачи файлов. Его преимущества включают: мобильность, отсутствие необходимости в доступе к сети и простота в эксплуатации.

Однако, если USB-накопитель используется для хранения корпоративных или частных данных, то рекомендуется обеспечить высокий уровень безопасности. Такая флешка поможет избежать ситуации, когда конфиденциальная информация становится доступной для посторонних лиц.

Ниже мы расскажем о лучших моделях флешек с аппаратным шифрованием, представленных на российском рынке, рассмотрим принцип работы шифрования накопителя.

Как работает зашифрованный флэш-накопитель?

Основной мерой безопасности является шифрование, т.е. замена обычного текста на текст, который невозможно прочитать обычным способом. Шифрование чаще всего достигается с помощью алгоритмов, среди которых превалирует AES.

AES может поставляться в нескольких вариантах, наиболее популярной из которых является 256-битная версия, обеспечивающая высокий уровень защиты. Лучше всего использовать режим XTS в шифровании (с использованием дополнительного полноразмерного ключа). Тогда практически нет шансов расшифровать данные.

Менее надежными являются флешки с программным шифрованием – в этом случае программа шифрования хранится в памяти, что делает ее более уязвимой для атак.

Самыми безопасными считаются флешки с аппаратным шифрованием – с процессором, встроенным в устройство, генерирующим ключ, который остается секретным для злоумышленников.

Как обеспечить безопасность данных на флэшке?

Также можно улучшить безопасность данных на флэш-накопителе USB, используя различные дополнительные функции:

- использование двух паролей вместо одного,

- определить максимальное количество попыток ввода паролей.

Последнее позволяет защитить себя от атак, при которых кто-то пытается подобрать пароль – если злоумышленник ошибается определенное количество раз (например, 10), данные автоматически удаляются.

Интересным дополнением является также встроенная клавиатура для ввода пароля безопасности. В чем преимущество по сравнению с классическим вводом пароля с помощью компьютерной клавиатуры? Так, введенные символы не будут перехвачены вредоносным ПО, регистрирующим клики (так называемый кейлоггер).

На что еще следует обратить внимание?

Функции безопасности, конечно, очень важны, но при выборе флеш-памяти, пользователи обычно обращают внимание на другие особенности:

- Емкость – одна из ключевых особенностей таких флешек, которые чаще всего выпускаются в вариантах от 4 до 64 Гб.

- Интерфейс – зависит не только от ее совместимости с отдельными устройствами, но и от максимально возможной передачи данных. Наиболее часто используемым интерфейсом на сегодняшний день является классический USB 3.0 или 3.1 – это гарантия высокой скорости. Современные модели могут быть оснащены интерфейсом USB C.

- Совместимость – при поиске идеальной модели, также имеет смысл – с помощью инструмента фильтрации – выбрать операционные системы, которые вы хотите использовать.

- Качество изготовления – наконец, очень важно, как производится флешка и какие материалы используются. Флэш-накопитель с шифрованием обычно намного дороже обычной флешки, поэтому важно, чтобы она прослужила дольше. Это может быть очень прочный алюминиевый корпус, а дополнительным преимуществом может быть водонепроницаемость.

USB-накопители с шифрованием – рекомендуемые модели

Kingston DataTraveler Locker+ G3 USB 3.0

Это пример хорошего флеш-накопителя с аппаратным шифрованием, который позволяет защитить доступ к файлам с помощью пароля. После десяти неправильных попыток ввести пароль, память блокируется и формат обновляется.

Предлагается также функция автоматического резервного копирования, благодаря решению USBtoCloud компании ClevX™, которое обеспечивает доступ с любого места. Благодаря USB 3.0, флешка обеспечивает передачу данных со скоростью до 40 Мб/сек для записи и до 135 Мб/сек для чтения и совместима с большинством настольных компьютеров и ноутбуков.

Ее преимуществом также является прочный металлический корпус. В углу корпуса находится ушко, которое позволяет прикрепить флешку к ключам, что снижает риск ее потери. Вы можете выбрать одну из нескольких версий – от 8 до 64 Гб.

Kingston DataTraveler 2000 USB 3.0 AES Encrypted

Гораздо более высокий уровень безопасности может предложить Kingston DataTraveler 2000 – флэш-накопитель с аппаратным шифрованием в режиме XTS и 256-битным стандартом AES. Его отличает встроенная клавиатура для ввода пароля, что оказывает дополнительное влияние на защиту данных. Десять неудачных попыток приводят к полной блокировке памяти.

Сертификация по стандарту FIPS 197 означает, что память соответствует требованиям, часто предъявляемым ИТ-отделами компаний. Очень полезной функцией может быть “ПИН-код администратора”, который позволяет админу получить доступ к флэш-накопителю и назначить новый ПИН-код, если пользователь забыл предыдущий.

Вторая функция – “Доступ только для чтения” – администратор может предоставить пользователю накопитель, содержимое которого хранится в режиме “только для чтения”.

Производитель также позаботился о прочной конструкции, устойчивой к воздействию пыли и воды (IP75) и низких и высоких температур.

На видео: Обзор Kingston DataTraveler 2000 USB 3.0 AES Encrypted

Kingston DataTraveler Vault Privacy 256bit AES Encrypted

Флешка работает в стандарте USB 3.0, поэтому гарантирует быструю передачу данных. Самое главное, конечно же, ее защитные функции для хранящихся на ней данных.

Прежде всего, стоит отметить, что содержимое данных защищено 256-битным AES, которое соответствует корпоративным стандартам безопасности. Память флэш-накопителя защищена паролем, который отвечает нескольким требованиям, повышающим его надежность. Если ввести неверный пароль 10 раз, память будет отформатирована.

Накопитель также имеет режим “только для чтения”, в котором отдельные файлы доступны только в нем, чтобы помочь избежать угроз вредоносного ПО.

Преимуществом этой флешки является также прочный алюминиевый корпус и водонепроницаемость.

Безопасная флешка. Миф или реальность / «Актив» corporate blog / Habr

Привет, Хабр! Сегодня мы расскажем вам об одном из простых способов сделать наш мир немного безопаснее.

Флешка — привычный и надежный носитель информации. И несмотря на то, что в последнее время облачные хранилища все больше и больше их вытесняют, флешек все равно продается и покупается очень много. Все-таки не везде есть широкий и стабильный интернет-канал, а в каких-то местах и учреждениях интернет вообще может быть запрещен. Кроме того, нельзя забывать, что значительное количество людей по разным причинам с недоверием относятся к разного рода «облакам».

К флешкам мы все давно уже привыкли и многие из нас помнят, как сначала робко появилась поддержка usb mass storage в Windows 2000, а потом, немного погодя и в Windows Me. Многие понимают, насколько удобно сейчас пользоваться флешками и помнят, как раньше мы все мучались с ненадежными дискетами и непрактичными оптическими дисками.

Автор этих строк примерно в 2004-м году был счастливейшим обладателем симпатичного 128-мегабайтного носителя в моднейшем корпусе с металлической вставкой. Он был моим верным спутником и хранителем ценной для меня информации долгие годы, пока я наконец не потерял его вместе со связкой ключей, к которой он был прицеплен.

И, казалось бы, потеря ключей — это довольно рядовое событие, которое наверняка происходило с каждым, но меня оно заставило срочным образом поменять все замки в доме.

Все дело в том, что в дебрях файловой системы моей флешки лежали сканы моего паспорта, сделанные на всякий случай (кто же знает, когда могут пригодиться сканы паспорта?). А в сочетании с настоящими ключами от реальной квартиры, данные о прописке превращаются в заманчивую возможность даже для тех людей, которые раньше может быть и не помышляли о квартирных кражах.

Чему этот инцидент меня научил?

В первую очередь — бережнее относиться к своим вещам, а во вторую — тому, что любую информацию, которую хоть каким-либо даже косвенным образом можно использовать во вред тебе, необходимо защищать.

Что могут предложить флешки в плане защиты?

Первый, самый очевидный вариант, флешки с аппаратной защитой и без внешнего программного управления, у них обычно клавиатура на корпусе — все в них вроде бы неплохо, но стоят они в большинстве своем совершенно диких денег, может быть за счет своей малосерийности, а может быть и жадности продавцов. Очевидно, ввиду высокой стоимости, особого распространения не нашли.

Второй вариант — навесная программная защита для обычной флешки.

Вариантов много (их можно легко нагуглить), но все они имеют явный плюс в виде почти нулевой стоимости и неизбежные ограничения, связанные с необходимостью установки специального программного обеспечения на компьютер. Но главный минус навесной защиты — это ее слабость.

В чем же слабость — спросите вы.

А дело в том, что любая шифрующая диски программа использует в качестве ключа шифрования последовательность полученную по особому алгоритму, например PBKDF, из пароля, который вы будете использовать для разблокировки. И что-то мне подсказывает, что вряд ли пароль, который придется часто набирать, будет длинным и сложным.

А если пароль короткий и простой, то подобрать его по словарю будет не таким уж и сложным делом.

Злоумышленник, завладев вашей зашифрованной флешкой даже на короткое время, может скопировать с нее криптоконтейнер. Вы так и будете думать, что данные по-прежнему в безопасности. А на самом деле все это время кто-то усиленно подбирает ключ к вашему контейнеру и с каждой минутой подходит все ближе к своей цели.

Поэтому, если вы не враг самому себе, то пароль должен быть «стойким». Но поскольку вам же потом этот же «стойкий» пароль придется многократно набирать — это начинает противоречить утверждению на предыдущей строке.

Что же делать — спросите вы.

Можно ли поставить между защищаемой флеш-памятью и компьютером аппаратную защиту так, чтобы это было удобно, надежно и более-менее доступно? Чтобы хотя бы можно было обойтись без монструозного корпуса с аппаратными кнопками.

Оказывается, да, можно, если вы российский производитель устройств электронной подписи (токенов и смарт-карт).

Безопасная флешка все-таки существует

В устройствах Рутокен ЭЦП 2.0 Flash флеш-память подключена через специальный защищенный контроллер, прошивка которого, карточная операционная система Рутокен, целиком и полностью разработана специалистами компании «Актив» (карточная ОС Рутокен находится в реестре отечественного ПО Минкомсвязи).

В эту прошивку встроен специальный управляющий модуль, который контролирует потоки данных, входящие на флешку и выходящие из нее.

А так как в карточной операционной системе Рутокен испокон веков есть функциональность, обеспечивающая доступ к криптографическим ключам электронной подписи по PIN-кодам, мы реализовали в ней своего рода «вентиль», который может быть открыт, закрыт или открыт в одностороннем режиме (например, только для чтения). Вентиль этот как раз и управляется PIN-кодом. Не зная его, этот вентиль невозможно повернуть.

Теперь представьте, что такой вентиль по умолчанию находится в положении «закрыт». А чтобы открыть его, нужно предъявить PIN-код, который знаете только вы. Причем, вентиль автоматически закрывается при извлечении устройства из компьютера. И количество попыток ввода неправильного PIN-кода жестко ограничено. Причем, устройство защищено от физического взлома и извлечения флеш-карты.

Получается вполне безопасная, надежная и удобная система. Мы реализовали ее в виде небольшой управляющей программы, которая называется — «Рутокен Диск».

Флеш-память устройства Рутокен ЭЦП 2.0, на котором работает «Рутокен Диск», разбита на 2 области: одна служебная, для эмулирующего CD-ROM раздела с управляющей программой; вторая — для пользовательских данных.

При подключении такого устройства к компьютеру вы увидите два физических диска. CD-ROM раздел сразу доступен для чтения и автоматически монтируется, а в операционных системах Windows еще и всплывает симпатичное окошко.

Защищенный раздел выглядит как ридер карт памяти, но без вставленной в него карты, доступа к данным нет.

Однако, запустив приложение и введя простой PIN-код, вы моментально получаете доступ к своим файлам.

Сам токен уже много лет продаётся и возможность реализации защищённой флешки в нем была изначально. На токен для организации безопасного доступа загружено приложение Рутокен. Диск.

Вместо резюме:

Если вы доверяете свою информацию обычной флешке — храните её, как зеницу ока. В случае же с Рутокеном ЭЦП 2.0 Flash и Рутокен.Диском — можно быть гораздо спокойнее за конфиденциальность своих данных. Хотя и полностью расслабляться никогда не стоит.

Заранее отвечу на некоторые вопросы, которые обязательно у кого-нибудь появятся:

- GUI под macOS и linux — будет.

- Возможность открывать защищенный раздел в режиме read-only, чтобы без опаски засовывать флешку в самые непредсказуемые места — будет.

- Кнопочка для безопасного извлечения раздела, чтобы не тыкать мышкой в трей — будет.

Остальные вопросы, пожелания и замечания оставляйте в комментариях — постараемся ответить на все вопросы.

Шифруем данные на флешке. TrueCrypt и Keepass. Инструкция для новичков.

Всех приветствую. Многим из нас приходится с собой каждый день переносить информацию и думаю, что у всех бывают такие ситуация, когда эта информация является конфиденциальной. А флешка — это такая штука, которая может в ненужный момент потеряться, сломаться, попасть в ненужные руки. Чтобы себя обезопасить очень рекомендую проделать эти нехитрые манипуляции для защиты данных на флешке.Видео урок:

1. Скачать преднастроенные программы в одном архиве

http://hostmedia.myjino.ru/truercrypt_keepass_portable.zip

*ссылки на программы:

http://truecrytp.org

http://keepass.info

2. Подготовить флешку. Нужно разархивировать содержимое на флешку. Предварительно для подстраховки рекомендую все данные скопировать в любое другое место

В итоге должно получится, что на вашей флешке находятся:

- Папка !!!

- файл open.bat

3. Открыть Keepass. Запускаем файл open.bat у вас откроется два окна. Введите предустановленный пароль password и нажмите ОК

Должно появиться пустое окно программы keepass

4. Создать контейнер. Заходим в папку !!! — Truecrypt — TrueCrypt Format.exe. Жмем Далее

Далее

Выбираем путь для размещения тома. Нажимаем Файл, выбираем папку !!! на флешке и называем файл 111

Далее

Выбрать размер тома, при выборе учитывайте следующие вещи

- максимальный размер тома 3700 Мб (особенности файловой системы на вашей флешке)

- свободного места на флешке останется меньше ровно на размер тома

- не выбирайте слишком большой раздел: легче (быстрее) создавать резервную копию, и ваш зашифрованный раздел с меньшей вероятностью выйдет из строя в случае проблем с флешкой

Теперь надо создать очень сильный пароль для нашего зашифрованного раздела, для этого воспользуемся генератором паролей в программе keepass

Выбираем длину пароля (минимум 60), устанавливаем флажки как на рисунке и несколько раз жмем на кнопку Генерация и нажимаем принять

ОБЯЗАТЕЛЬНО!! Сохраняем базу паролей нажав на значок дискетки

Копируем получившийся пароль в мастер создания томов программы Truecrypt и жмем Далее

Жмем разметить

Жмем ок и нажимаем выход

Скопируйте пароль в окно «Введите пароль для Х:\!!!» (это окно открылось и будет открываться при запуске open.bat) и нажмите ок

Если все сделали правильно у вас должна открыться папка (по умолчанию диск X) — это и есть ваш зашифрованный файловый контейнер. Копируйте сюда, какие необходимо файлы и программы.

5. Завершение работы. Как это делать правильно, чтобы не повредить файлы и весь контейнер в целом.

Закрываем все открытые документы, закрываем программы которые запущены из зашифрованного контейнера.

Затем нам надо закрыть (размонтировать) зашифрованный раздел . Для этого находим значок truecrytp возле часов (обычно в нижней правой части экрана), нажимаем правой кнопкой и выбираем размонтировать все смонтированные тома

Примечание 1

В случае если программа выдает вот такое окно еще раз проверьте закрыли ли вы все файлы и программы.

Примечание 2

Для того чтобы сменить пароль от программы keepass выбираем Файл — Изменить основной пароль введите пароль и повторите его еще раз.

!!! ОБЯЗАТЕЛЬНО СОХРАНИТЕ БАЗУ ПОСЛЕ ИЗМЕНЕНИЯ ПАРОЛЯ

Ссылки как придумать сильный пароль:

Ссылка 1

Ссылка 2

Примечание 3

Если вам необходимо использовать несколько контейнеров или изменить параметры запуска, откройте с помощью блокнота файл open.bat и скопируйте первую строку (пример показан ниже)

open.bat

start \!!!\TrueCrypt\TrueCrypt.exe /q background /ly /e /m rm /v "!!!\111"start \!!!\TrueCrypt\TrueCrypt.exe /q background /lz /e /m rm /v "!!!\222" start \!!!\Keepass\KeePass.exe \!!!\pass.kdb

/ly, /lz — буква диска на который будет монтироваться том (буквы должны быть разными и не заняты другими жесткими дисками)

111, 222 — это название вашего зашифрованного контейнера

Примечание 4. Безопасность и сохранность данных

- не храните пароль вместе с флешкой (пусть первое время пока вы не запомнили пароль бумажка лежит в другом месте (кошелек, карман и т.д.), тогда в случае потери флешки вы не будете так переживать.

- регулярно делайте резервную копию. И чем чаще вы используйте флешку — тем чаще резервируйте. Просто копируйте папку !!! на ваш компьютер, записывайте на диск и т.д. Для восстановления — просто скопируйте папку !!! обратно на флешку.

- не оставляйте открытыми программы keepass и truecrypt когда отходите от компьютера.

Всем удачи, надеюсь эта инструкция пригодится.