как настроить шифрование и защитить жёсткий диск

БезопасностьИнструкции

В каждой компании есть сотрудники, которые хранят на рабочем компьютере конфиденциальную информацию, и её утечка может оказаться катастрофой. Среди таких данных, как минимум, доступ к VPN, почте, а то и к коду различных сервисов и другой коммерческой тайне. Вместе со специалистом по безопасности REG.RU Филиппом Охонько расскажем, как защитить данные с помощью шифрования жёсткого диска.

Для пользователей Windows и macOS этот процесс очень прост. В случае с Linux всё немного сложнее, но раз уж вы выбрали Linux, то явно были готовы к этому. Let’s encrypt!

Придумайте надёжный парольВ первую очередь вы должны придумать хороший пароль, которым будет зашифрован диск. Иначе все нижеописанные действия теряют смысл, а защита данных и шифрование не спасут от взлома. Чтобы создать надёжный пароль, воспользуйтесь следующими советами:

- Используйте не одно слово, а несколько — например небольшую фразу.

- Не используйте для пароля стандартные словарные слова, термины, имена, названия и даты. Можете взять слово и разделить его на части символами, скажем, p@S5w0r&?15D (здесь скрыто слово “password”).

- Пароль должен содержать не менее 8 символов (лучше больше), а также прописные и строчные буквы, цифры и стандартные символы на клавиатуре.

Теперь можно переходить к настройкам шифрования.

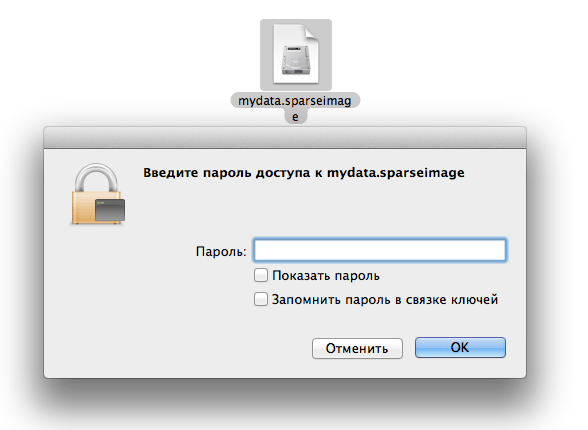

macOSЗашифровать диск в macOS можно с помощью стандартного инструмента FileVault. Инструкцию можно найти здесь.

Источник: support.apple.comПроцесс займёт всего несколько минут вашего времени, но нужно будет подождать, пока файлы зашифруются.

WindowsЕсть два популярных способа зашифровать диск в Windows:

- с помощью VeraCrypt;

- с помощью стандартного шифрования BitLocker.

Мы рекомендуем использовать решение VeraCrypt. Это ПО неоднократно подвергалось независимым аудитам и считается достаточно надёжным.

Инструкцию по шифрованию диска с VeraCrypt вы сможете найти здесь. Настройка займёт около 10 минут вашего времени, а само шифрование продлится до 1-2 часов. Рекомендуем зашифровать весь диск.

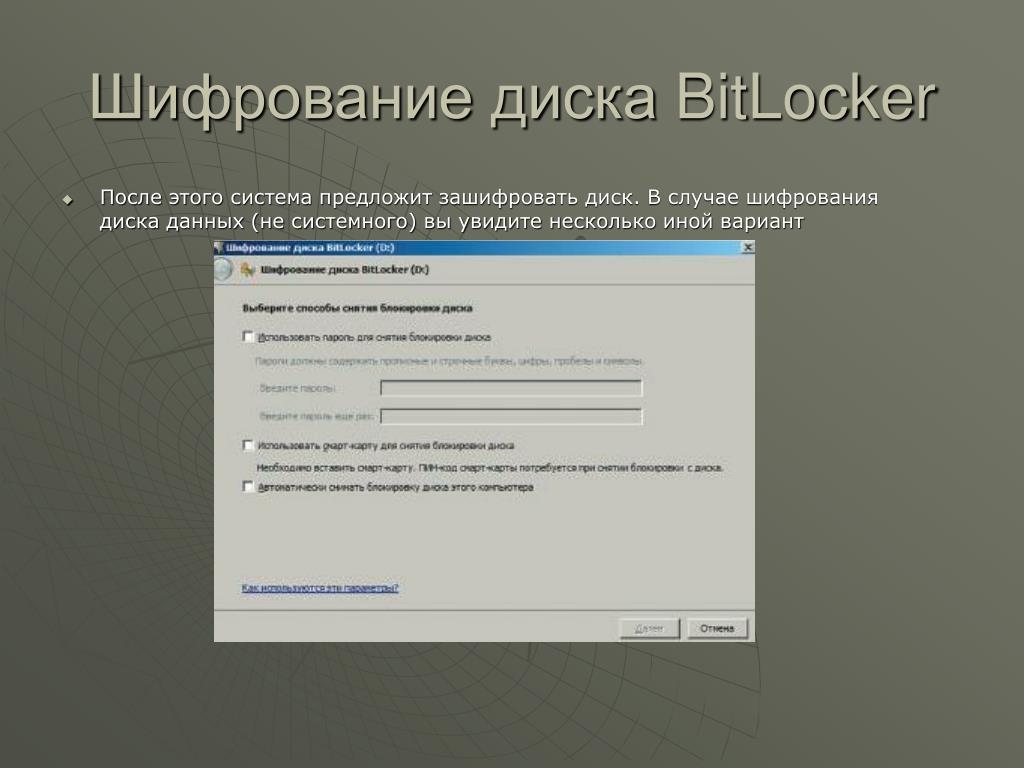

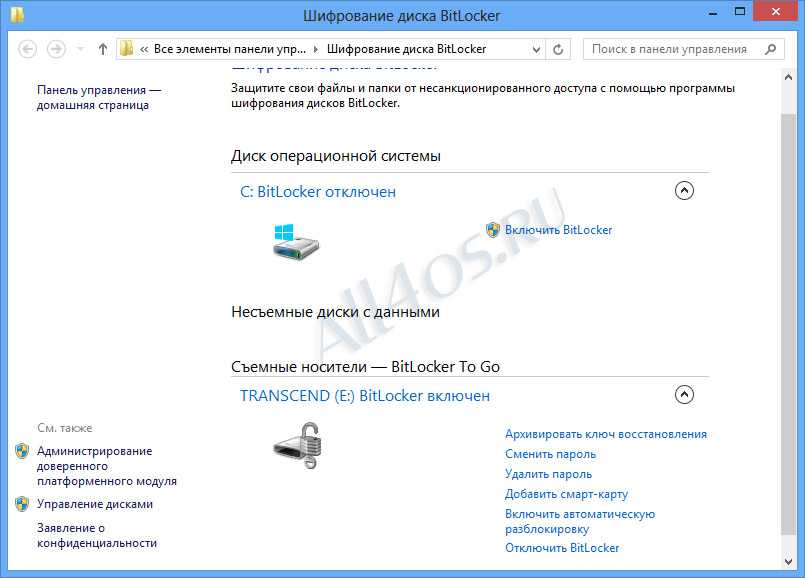

BitLockerВ Windows имеется встроенная система шифрования BitLocker (начиная с Профессиональной версии ОС).

Шифрование в Windows 10Введите в поиск Windows «Управление BitLocker» и откройте панель настроек. По умолчанию BitLocker использует аппаратный криптопроцессор Trusted Platform Module (TPM), который может отсутствовать в материнской плате. Но последние версии Windows поддерживают использование BitLocker без TPM.

Здесь можно прочитать инструкцию, как использовать BitLocker без модуля TPM. Многие эксперты считают шифрование BitLocker ненадёжным. Однако в случае риска простой утери или кражи устройства этой утилиты будет достаточно.

LinuxСамый простой способ — настроить шифрование диска при установке системы. Для этого используется технология LUKS.

Ещё один вариант — отформатировать отдельный раздел с поддержкой шифрования и все важные данные (например документы или код) хранить там. Для этого запустите утилиту gnome-disks с root-правами, выберите нужный раздел и отформатируйте его, поставив галочку напротив шифрования LUKS:

Ключи восстановленияПри включении шифрования любая из вышеперечисленных утилит предложит вам сохранить ключ или образ восстановления. Он понадобится в случае, если вы забудете пароль. Ключ восстановления обязательно нужно хранить отдельно от компьютера, например на флешке, так как в случае его утечки злоумышленнику не составит труда получить доступ к зашифрованным данным.

Что ещё учесть при шифрованииСтоит отметить несколько важных вещей, которые могут скомпрометировать устройство вне зависимости от ОС и типа шифрования:

1. Ключи шифрования данных хранятся в оперативной памяти (ОЗУ), если вы используете спящий режим вместо выключения ПК. Это опасно тем, что в случае кражи устройства злоумышленники могут сохранить образ оперативной памяти и извлечь из неё нужные данные. Чтобы решить проблему, можно использовать режим гибернации. Гибернация — это тот же спящий режим, но данные о состоянии ПК выгружаются на диск, а не в ОЗУ.

Это опасно тем, что в случае кражи устройства злоумышленники могут сохранить образ оперативной памяти и извлечь из неё нужные данные. Чтобы решить проблему, можно использовать режим гибернации. Гибернация — это тот же спящий режим, но данные о состоянии ПК выгружаются на диск, а не в ОЗУ.

Инструкция по включению гибернации вместо сна в Windows.

Для включения гибернации в macOS выполните в терминале:

sudo pmset hibernatemode 1

2. Если кто-то отключит питание ПК, то ключи шифрования могут остаться на жёстком диске в файлах гибернации или подкачки (swap-файл), поэтому эти файлы обязательно должны находиться на зашифрованном разделе.

В первую очередь шифрование помогает в случае утери или кражи компьютера. Если вы используете рабочий ноутбук и часто разъезжаете с ним, всегда выключайте устройство при транспортировке или настройте режим гибернации.

⌘⌘⌘

Включив шифрование, не забывайте завершать работу своего ПК, и тогда у злоумышленников не останется шансов — разумеется, если у вас хороший пароль.

И не забывайте о безопасности своего сайта: для шифрования данных пользователей используйте SSL-сертификаты.

Филипп Охонько

10 июля 2020

472

Шифрование диска с помощью VeraCrypt на Windows для неискушенных пользователей / Хабр

В интернете уже есть множество статей на эту тему. Я провел короткое исследование, в ходе которого обнаружилось, что большинство из них задействуют стандартные настройки VeraCrypt, которые уже давно отработаны злоумышленниками и не могут считаться безопасными. Поскольку с развитием и появлением на рынке мощных пользовательских устройств растет и спрос на превосходящее его по характеристикам энтерпрайз-оборудование.

Сегодня я расскажу, как мы будем выстраивать линию обороны для защиты данных на устройстве с Windows.

Этот материал вдохновлен статьёй Олега Афонина «Как укрепить «Веру». Делаем шифрованные контейнеры VeraCrypt неприступными». Если вы хотите углубиться в тему ИБ, то можете задонатить и подписаться на него.

Важно

Есть небольшая вероятность, что ваш процессор (старенький или недорогой) не поддерживает технологию ускоренной расшифровки AES. В таком случае расшифровка диска при включении устройства вместо секунд будет занимать минуты (время от ввода пароля до начала загрузки ОС будет занимать больше).

Узнать заранее поддерживает ли ваш данную технологию можно на официальном сайте вендора. Например Intel:

Или проверить можно на сторонних сайтах, пример здесь.

Также можно проверить наличие данной технологии с помощью самой программы VeraCrypt. После установки зайдите в Сервис —> Тест скорости… Нас интересует показатель в правом нижнем углу.

Показатель «Да» будет означать наличие ускорения, показатель «Н/П» — ее отсутствие.

Установка

Скачивайте с официального сайта. Заходим на вкладку Downloads, выбираем версию (Installer for) для своей операционной системы, я выбрал Windows.

Далее открываем скачанный файл и начинаем установку. Тут все просто, подтверждаем все пункты пока не установим программу.

VeraCrypt в конце процедуры может пожаловаться на функцию быстрого запуска ОС. В этом случае, отключаем ее:

Перезагружаем компьютер.

Эксплуатация

После перезагрузки открываем VeraCrypt и создаем новый том. В открывшемся мастере создания томов мы делаем следующее:

Выбираем «Зашифровать раздел или весь диск с системой»

Тип шифрования — обычный

Область шифрования — на выбор два варианта, «Зашифровать системный раздел Windows» или «Зашифровать весь диск». Если у вас доступен второй, то выбираем его.

Число операционных систем — «Одиночная загрузка», если у вас на машине только одна ОС.

Шифрование

И тут мы переходим к самому интересному, методам шифрования.

В качестве алгоритма мы выбираем проверенный временем AES, а вот с хэшированием уже посложнее.

В первую очередь злоумышленники отрабатывают самые распространенные сценарии, AES и SHA-512, которые стоят по умолчанию. По возможности отказываемся от стандартных настроек: усложняем задачу хакерам, чтобы им пришлось дольше угадывать какой комбинацией вы шифруетесь.

Лично я выберу Whirlpool.

Внимание, ни при каких условиях не выбирайте Streebog, данный алгоритм содержит дыру в безопасности (разработан Центром защиты информации и специальной связи ФСБ России с участием ОАО «ИнфоТеКС»)

Далее идет выбор пароля. Подробнее о том из чего состоит хороший пароль вы можете найти в нашей статье. Важный совет: придумайте уникальный, который еще нигде не использовали. Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Корпорации хранят даже ваши старые логины-пароли на серверах. Один запрос «правоохранительных» органов и все ваши данные авторизации окажутся у них в руках.

Ставим галочку «Использовать PIM» и идем дальше.

PIM (Personal Iterations Multiplier)

Нас попросят ввести PIM, там же приводится описание данного термина. Чем больше — тем безопаснее, но вместе с тем медленнее. Подождать лишние секунды при загрузке несложно, а нам полезнее.

Если вам интересны конкретные цифры, то ниже будут представлены картинки с тестами:

Настройки PIM по умолчанию (485):

500:

1000:

Чтобы у вас сложилось понимание почему мы должны его использовать, представим, что даже если злоумышленник знает пароль, ему придется перебирать все вариации PIM, то есть (1,2,3 … n) чтобы расшифровать диск. И если не знать точного числа, то можно застрять надолго, что играет нам на руку.

Но даже при высоком значении стоит выбирать номер очень аккуратно. То есть комбинации 1234 / 2012 / 1939 / год рождения ребенка / поступления / совершеннолетия сразу отбрасываем. Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Число никак не должно быть связано с вами, и при этом не быть слишком тривиальным.

Итак, PIM должен быть большим, анонимным и неординарным. Например 1709.

Нам предложат сгенерировать дополнительные ключи, нам они не требуются, нажимаем далее.

Затем последует предложение по созданию диска восстановления. Если вы храните важные данные в защищенном облаке, то можете пропустить данный этап. Если же все данные хранятся только на устройстве, то можно создать флешку восстановления ключей. Даже если злоумышленники найдут флешку — сделать с ней они ничего не смогут. Как и говорится в описании, годится она лишь для восстановления загрузочного раздела. Пароль придется вводить в любом случае.

Далее идет режим очистки. Описание данное самой программой я считаю достаточным, лишь отмечу, что я выбрал 3 прохода.

Пре-тест

Теперь, когда мы выполнили все необходимые настройки, нам остается лишь сделать пре-тест, в ходе которого компьютер перезагрузится, но вместо привычного значка Windows нас поприветствует холодный интерфейс шифровальщика, который попросит ввести пароль и PIM. Вводим.

Вводим.

Для особых случаев в ходе пре-теста (например если вы резко забыли пароль и PIM придуманные 5 минут назад) существует механизм обхода ввода пароля. Нажимаем на ESC и загружаемся в Windows. VeraCrypt уведомит нас что пре-тест провалился и предложит пройти его снова. Мы от предложения отказываемся.

Заходим в Система —> Окончательно расшифровать системный раздел/диск. Убеждаемся что ничего не зашифровано и повторяем весь процесс шифрования с начала.

В случае успешного входа нас встретит VeraCrypt с оповещением, что пре-тест выполнен успешно, и нам остается лишь зашифровать диск, что мы и делаем, нажав Encrypt, после чего ждем около 15 минут.

Вы сделали это. Вы — Молодец.

Дальше ответы на вопросы:

— За раз шифруется только 1 диск ?

— В данной статье мы шифровали только системный, в том случае если у вас имеются дополнительные, вы повторяете все те же действия указанные ранее. В таком случае для доступа к этому диску вам каждый раз придется заходить в VeraCrypt чтобы размонтировать диск и получить к нему доступ. Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

Лучше просто не держать на втором диске важной информации, чтобы не тратить время на его шифрование.

— Разве увеличение длины пароля на два-три знака из расширенного набора символов не даст схожий или даже лучший результат чем PIM?

— Если подходить с чисто вычислительной точки зрения, то даст. Реальность же такова, что большая часть атак проводится с настройками по умолчанию. Программы, способные использовать атаки с нестандартным значением PIM, можно пересчитать по пальцам одной руки, а программ, которые способны автоматизировать атаки с кастомным рядом значений PIM, и того меньше.

404: Страница не найдена

Страница, которую вы пытались открыть по этому адресу, похоже, не существует. Обычно это результат плохой или устаревшей ссылки. Мы приносим свои извинения за доставленные неудобства.

Что я могу сделать сейчас?

Если вы впервые посещаете TechTarget, добро пожаловать! Извините за обстоятельства, при которых мы встречаемся. Вот куда вы можете пойти отсюда:

Вот куда вы можете пойти отсюда:

- Пожалуйста, свяжитесь с нами, чтобы сообщить, что эта страница отсутствует, или используйте поле выше, чтобы продолжить поиск

- Наша страница «О нас» содержит дополнительную информацию о сайте, на котором вы находитесь, WhatIs.com.

- Посетите нашу домашнюю страницу и просмотрите наши технические темы

Просмотр по категории

Сеть

- межсоединение центра обработки данных (DCI)

Технология соединения центров обработки данных (DCI) объединяет два или более центров обработки данных для совместного использования ресурсов.

- Протокол маршрутной информации (RIP) Протокол маршрутной информации (RIP) — это дистанционно-векторный протокол, в котором в качестве основной метрики используется количество переходов.

- доступность сети

Доступность сети — это время безотказной работы сетевой системы в течение определенного интервала времени.

Безопасность

- GPS-глушение

Подавление сигналов GPS — это использование устройства, передающего частоту, для блокирования или создания помех радиосвязи.

- контрольная сумма

Контрольная сумма — это значение, представляющее количество битов в передаваемом сообщении, которое используется ИТ-специалистами для обнаружения…

- информация о безопасности и управление событиями (SIEM)

Управление информацией о безопасности и событиями (SIEM) — это подход к управлению безопасностью, объединяющий информацию о безопасности …

ИТ-директор

- FMEA (анализ видов и последствий отказов)

FMEA (анализ видов и последствий отказов) представляет собой пошаговый подход к сбору сведений о возможных точках отказа в …

- доказательство концепции (POC)

Доказательство концепции (POC) — это упражнение, в котором работа сосредоточена на определении того, можно ли превратить идею в реальность.

- зеленые ИТ (зеленые информационные технологии)

Green IT (зеленые информационные технологии) — это практика создания и использования экологически устойчивых вычислений.

HRSoftware

- самообслуживание сотрудников (ESS)

Самообслуживание сотрудников (ESS) — это широко используемая технология управления персоналом, которая позволяет сотрудникам выполнять множество связанных с работой …

- платформа обучения (LXP)

Платформа обучения (LXP) — это управляемая искусственным интеллектом платформа взаимного обучения, предоставляемая с использованием программного обеспечения как услуги (…

- Поиск талантов

Привлечение талантов — это стратегический процесс, который работодатели используют для анализа своих долгосрочных потребностей в талантах в контексте бизнеса …

Обслуживание клиентов

- закон убывающей отдачи

Закон убывающей отдачи — это экономический принцип, утверждающий, что по мере увеличения капиталовложений в какую-либо область норма .

- привлечения клиентов

Взаимодействие с клиентами — это средство, с помощью которого компания устанавливает отношения со своей клиентской базой для повышения лояльности к бренду и …

- прямой электронный маркетинг

Прямой маркетинг по электронной почте — это формат кампаний по электронной почте, в котором отдельные рекламные объявления рассылаются целевому списку …

10 лучших программных продуктов для полнодискового шифрования на 2022 год

Открытые данные — немалая угроза кибербезопасности для организаций любого размера. Когда данные хранятся «в открытом виде», они не зашифрованы, а это означает, что любой, у кого есть доступ к устройству хранения или файлу, может просматривать данные. В некоторых случаях полное шифрование диска является необходимой функцией.

Зашифрованные данные представляют собой препятствие и уровень снижения риска потери, поскольку данные нелегко прочитать без правильного ключа шифрования.

Полное шифрование диска обеспечивает всеобъемлющий уровень шифрования для всего устройства хранения, будь то вращающийся жесткий диск или твердотельный накопитель (SSD).

Ознакомьтесь с нашим полным списком лучших программных решений для полного шифрования диска. Ознакомьтесь с нашими лучшими поставщиками корпоративного шифрования в 2021 году.

В этом списке лучших продуктов eSecurity Planet мы выделяем поставщиков, которые предлагают лучшие программные инструменты FDE. FileVault 2 — лучший вариант для пользователей Apple macOS, поскольку он напрямую интегрирован в операционную систему macOS по умолчанию. FileVault легко доступен из Системных настроек Apple и конфигураций безопасности и конфиденциальности. Используя шифрование XTS-AES-128 с 256-битным ключом, пользователи могут создавать и развертывать ключ восстановления FileVault, а также отключать его, когда это не требуется для персонала или пользователей. При включении FileVault немедленно начинает работу, чтобы добавить еще один уровень безопасности для содержимого устройства. Полнодисковое шифрование Check Point, ранее известное как SandBlast Agent, реализовано в обновленном решении для защиты конечных точек Harmony Endpoint. Подробнее: Лучшие компании в области кибербезопасности. ESET PROTECT — разумный вариант для небольших и средних распределенных организаций, которым необходимо управлять шифрованием дисков. Также прочитайте наш полный обзор ESET PROTECT Advanced. Помимо полного шифрования диска, McAfee Complete Data Protection обеспечивает детальный контроль над данными и устройствами. McAfee — теперь под именем Trellix после слияния с FireEye — предлагает расширенный план, который предоставляет решение для полного шифрования диска с предзагрузочной двухфакторной аутентификацией с использованием шифрования, реализованного McAfee, или через собственные системы шифрования Microsoft BitLocker и Apple FileVault. Шифрованием можно управлять централизованно с помощью пакета управления McAfee ePolicy Orchestrator (ePO), который также управляет другими продуктами McAfee для конечных точек. Он также может синхронизировать политики безопасности с Microsoft Active Directory, Novell NDS, PKI и другими системами. Подробнее: Слияние McAfee и FireEye делает планы STG яснее Micro Focus ZENworks Full Disk Encryption — это хороший вариант для пользователей Microsoft Windows, которым нужна защита конечных точек. Читайте также: Лучшие программные решения для управления исправлениями 2021 года. Программное обеспечение Microsoft BitLocker для полного шифрования диска — это встроенная система шифрования, поставляемая с Ultimate, Enterprise и Pro версиями Microsoft Windows Vista и более поздних версий. . Для корпоративного развертывания Microsoft BitLocker Administration and Monitoring (MBAM) обеспечивает централизованное управление. BitLocker также может управляться сторонними системами FDE, такими как Symantec и Sophos. MBAM позволяет специалистам по безопасности быстро определять состояние соответствия отдельных компьютеров, а администраторам — автоматизировать процесс шифрования томов на клиентских компьютерах. Подробнее: Функции и требования безопасности Windows 11 R&S Trusted Disk — это хороший вариант как для отдельных систем, так и для корпоративных сетей под управлением Microsoft Windows. Доступный в рамках решений кибербезопасности R&S, поставщик предлагает полное шифрование диска, безопасный браузер, VPN-клиент и многое другое в своем пакете R&S Trusted Endpoint Suite. Trust Disk поставляется с полным шифрованием диска и подходит как для отдельных пользователей, так и для крупных корпоративных организаций. Вместе стек конечных точек R&S позволяет организациям снизить риск потери данных на конечных точках. Sophos Central Device Encryption расширяет собственные возможности Windows BitLocker и macOS FileVault за счет дополнительных функций управления. Подробнее: Ведущие поставщики услуг MDR в 2021 г. Symantec выходит за рамки простого встроенного полного шифрования диска с платформой, которую также можно использовать для защиты съемных устройств хранения данных. Программное обеспечение Symantec Endpoint Encryption на базе PGP можно развертывать и управлять им централизованно с единой консоли, предлагая полное шифрование диска для устройств Windows и macOS. Помимо управления собственным шифрованием конечных точек, консоль также можно использовать для управления системами, зашифрованными с помощью Microsoft BitLocker и Apple FileVault, а также самошифрующимися дисками, совместимыми с Opal. Решение предоставляет возможность самостоятельного восстановления и поддержку службы поддержки для сотрудников, которые забыли свои пароли и не могут получить доступ к своим системам. Читайте также: Top XDR Security Solutions Trend Micro Endpoint Encryption — еще один хороший вариант для организаций, которые ищут платформу для управления полным шифрованием диска, а также защитой данных для съемных носителей. Подробнее: Лучшие инструменты корпоративной сетевой безопасности Операционная система: У Microsoft и Apple есть свои собственные системы полнодискового шифрования по умолчанию, которых может быть достаточно для некоторых случаев использования. Управляемость: Важно учитывать, насколько легко (или сложно) управлять ключами шифрования и восстанавливать их. Область применения: Подумайте, нужно ли вам (или нужно) что-то большее, чем просто встроенный зашифрованный диск, поскольку существуют решения, которые также поддерживают работу со съемными и сетевыми хранилищами (NAS). Стоимость и ценность: При выборе операционной системы по умолчанию стоимость полного шифрования диска незначительна, поэтому, чтобы выйти за рамки этого, требуется дополнительная ценность, чтобы оправдать стоимость. Полное шифрование диска работает путем шифрования всего жесткого диска системы — всех хранящихся на нем конфиденциальных данных, а также операционной системы и всех приложений. Большинство продуктов для полного шифрования диска позволяют пользователям предоставлять ключ шифрования системы на этапе перед загрузкой несколькими способами: Комбинация двух или более из этих методов может использоваться для создания многофакторной аутентификации (MFA) для повышения надежности шифрования и дополнительной безопасности. Поскольку информация считывается с диска, защищенного полнодисковым шифрованием, она расшифровывается на лету и сохраняется в памяти — и любая информация, записываемая на диск, также шифруется на лету. Полное шифрование диска отличается от шифрования на уровне файлов (FLE) тем, что оно автоматически и прозрачно защищает все данные, хранящиеся на ваших жестких дисках, включая файлы подкачки и скрытые файлы, которые могут содержать конфиденциальные данные – без вмешательства пользователя. Напротив, FLE защищает только определенные файлы, зашифрованные вручную. И FLE обычно зависит от выполнения пользователем определенных действий, чтобы гарантировать, что файлы зашифрованы перед сохранением. Однако недостатком полного шифрования является то, что оно ничего не делает для защиты файлов «в движении». Когда файл отправляется по электронной почте или копируется на карту памяти, он больше не шифруется. По этой причине вы можете рассмотреть возможность развертывания FLE в сочетании с полным шифрованием диска, чтобы у пользователей была возможность вручную шифровать файлы, которыми необходимо поделиться с другими. Подробнее: Дисковое или файловое шифрование: что лучше для вас? Все системы полного дискового шифрования шифруют весь диск системы, но, безусловно, не все они идентичны. Вот четыре ключевые возможности, на которые следует обращать внимание при выборе программного обеспечения для полнодискового шифрования. Некоторое программное обеспечение для полнодискового шифрования, особенно большинство продуктов для полного шифрования с открытым исходным кодом, предназначено для личного использования и должно быть установлено и настроено на самом устройстве. Однако в условиях предприятия нецелесообразно посещать каждый ноутбук для установки всего программного обеспечения для шифрования. Программное обеспечение FDE должно настраиваться централизованно, чтобы обеспечить единообразие и облегчить отправку любых изменений конфигурации на каждый портативный компьютер, когда это необходимо. Таким образом, ключевым моментом является централизованная система управления. Также может быть удобно искать систему управления, которая интегрируется или является частью более широкой системы, которая может управлять всеми аспектами безопасности конечных точек, такими как антивирусное программное обеспечение, а также полное шифрование диска. Другими ключевыми функциями, которые следует искать в системе управления, являются удаленная установка исправлений и обновлений, а также возможность обновления базовой криптографической системы. Вся система шифрования хороша настолько, насколько хороша система аутентификации, которая позволяет пользователям получать доступ к своим компьютерам, поэтому убедитесь, что любая система, которую вы рассматриваете, предлагает ряд методов двухфакторной аутентификации (2FA), таких как использование карты на основе аутентификатора или USB-ключа. Для простоты управления может оказаться наиболее удобным использовать систему, которая может быть связана с вашей существующей корпоративной системой аутентификации и службой каталогов, такой как Active Directory. Читайте также: Лучшие решения для управления идентификацией и доступом (AIM) забыли свой пароль или потеряли свои учетные данные для аутентификации по второму фактору. Ноутбуки и содержащиеся в них данные также могут стать недоступными, если сотрудник покидает организацию, а передача знаний не происходит. Это означает, что важно убедиться, что любое решение FDE, которое вы рассматриваете, имеет адекватную систему управления ключами и восстановления, которая соответствует политикам безопасности вашей организации. Например, некоторые системы управления предлагают восстановление ключа самостоятельно, что позволяет пользователям быстро вернуться в свои системы после предоставления такой информации, как дата рождения или номер социального страхования. Поскольку централизованное развертывание и управление шифрованием всего диска целесообразно только централизованно, важно убедиться, что любой продукт FDE, который вы рассматриваете, поддерживает весь спектр операционных систем, используемых сотрудниками. В частности, если в вашей организации существует культура BYOD, вам следует выяснить, поддерживается ли OS X (и даже Linux), и если да, то все ли функции поддерживаются в этих ОС. Подробнее: Гомоморфное шифрование приближается к реальности, продвигаемое IBM, Google Ни одна система безопасности не является на 100% безопасной, и шифрование всего диска может быть уязвимо для различных атак, включая: компьютер, доступ к ключу шифрования становится тривиальным для вора. Полное шифрование диска защищает данные только тогда, когда компьютер выключен. Таким образом, если ноутбук украден во время работы, но без присмотра (или когда пользователь отвлечен), данные будут полностью доступны для вора. Читайте также: Новая программа-вымогатель на основе Python быстро шифрует виртуальные машины Системы FDE требуют, чтобы ключи шифрования хранились в памяти во время работы системы. Поскольку содержимое чипов DRAM сохраняется в течение периода от нескольких секунд до минут после выключения системы — и этот период времени можно продлить, охлаждая DRAM сжатым воздухом — можно отключить питание ноутбука, который был оставлен без присмотра. без присмотра и загрузите его с карты памяти или компакт-диска в другую операционную систему, затем прочитайте (и сохраните) содержимое DRAM. Также стоит отметить, что некоторые программные приложения размещают информацию в загрузочном секторе основного диска, и она может быть перезаписана системами полного шифрования диска, что приведет к прекращению их работы. В дополнение к изучению вышеперечисленных функций предприятиям следует найти ответы на следующие четыре вопроса: Какая криптографическая система используется и насколько надежно она реализована? Любая система, которую вы рассматриваете, должна использовать надежные, стандартные, сертифицированные алгоритмы шифрования, такие как Advanced Encryption Standard (AES) с 256-битными ключами. Чтобы убедиться, что криптографическая подсистема реализована безопасно, ищите сертификат FIPS 140-2. Совместима ли система с каким-либо необычным программным обеспечением, которое вы используете? Продукты полного шифрования диска могут перезаписывать части диска (например, загрузочный сектор), которые уже используются другим программным обеспечением. Как программное обеспечение для полного шифрования диска справляется с атаками грубой силы? Единственный практичный способ расшифровать зашифрованные диски без доступа к ключу — повторяющиеся попытки подобрать пароль. Этого можно избежать, убедившись, что выбранный вами продукт для полного шифрования диска имеет блокировку паролем, которая блокирует вход в систему либо навсегда, либо на фиксированный период (возможно, два часа) после определенного количества неудачных попыток входа в систему. Поддерживает ли продукт инструкции AES-NI для шифрования и дешифрования с аппаратным ускорением? Intel представила набор из семи новых инструкций после 2008 года для повышения скорости приложений, выполняющих шифрование и дешифрование с использованием AES. Лучшее программное обеспечение для полнодискового шифрования 2021 года

Apple FileVault

Основные функции и отличия

Check Point Harmony Endpoint

Программное обеспечение FDE с централизованным управлением для конечных точек работает как функция общего пакета безопасности. Пользователи могут загружать и получать доступ к зашифрованному ноутбуку или другим конечным точкам только после аутентификации, а варианты MFA включают смарт-карты на основе сертификатов и динамические токены. Решение для полного шифрования диска поддерживает несколько языков аутентификации перед загрузкой для глобальных развертываний.

Программное обеспечение FDE с централизованным управлением для конечных точек работает как функция общего пакета безопасности. Пользователи могут загружать и получать доступ к зашифрованному ноутбуку или другим конечным точкам только после аутентификации, а варианты MFA включают смарт-карты на основе сертификатов и динамические токены. Решение для полного шифрования диска поддерживает несколько языков аутентификации перед загрузкой для глобальных развертываний. Основные функции и отличия

ESET PROTECT

В консоли удаленного управления поставщика администраторы могут получить доступ к ESET Full Disk Encryption для шифрования системных дисков, разделов или целых устройств. Предлагая проверенное FIPS 140-2 и 256-битное шифрование AES, клиенты могут шифровать компьютеры Windows и macOS с единой панели управления. ESET упрощает изменение лицензий в соответствии с масштабом организации.

В консоли удаленного управления поставщика администраторы могут получить доступ к ESET Full Disk Encryption для шифрования системных дисков, разделов или целых устройств. Предлагая проверенное FIPS 140-2 и 256-битное шифрование AES, клиенты могут шифровать компьютеры Windows и macOS с единой панели управления. ESET упрощает изменение лицензий в соответствии с масштабом организации. Основные функции и отличия

McAfee Complete Data Protection

Основные функции и отличия

Micro Focus ZENworks Full Disk Encryption

ZENworks, ранее входивший в состав Novell, включает отслеживание, настройку, безопасность и управление конечными точками с веб-консоли. Когда устройства выключены или находятся в режиме гибернации, ZENworks FDE предлагает улучшенное шифрование, предзагрузочную аутентификацию и самошифрование жестких дисков.

ZENworks, ранее входивший в состав Novell, включает отслеживание, настройку, безопасность и управление конечными точками с веб-консоли. Когда устройства выключены или находятся в режиме гибернации, ZENworks FDE предлагает улучшенное шифрование, предзагрузочную аутентификацию и самошифрование жестких дисков. Основные функции и отличия

Microsoft BitLocker

Основные функции и отличия

Rohde and Schwarz (R&S) Trusted Disk

Основные характеристики и отличия

Sophos Central Device Encryption

Sophos можно развернуть на конечных точках централизованно без участия конечного пользователя, а шифрование можно ускорить с помощью набора инструкций Intel AES-NI. Единая консоль обеспечивает управление всеми корпоративными устройствами, включая жесткие диски, зашифрованные с помощью BitLocker от Microsoft, FileVault 2 от Apple и самошифрующиеся диски Opal. Это включает в себя состояние шифрования, а также отчетность и аудит для обеспечения соответствия внутренним политикам и внешним нормативам.

Sophos можно развернуть на конечных точках централизованно без участия конечного пользователя, а шифрование можно ускорить с помощью набора инструкций Intel AES-NI. Единая консоль обеспечивает управление всеми корпоративными устройствами, включая жесткие диски, зашифрованные с помощью BitLocker от Microsoft, FileVault 2 от Apple и самошифрующиеся диски Opal. Это включает в себя состояние шифрования, а также отчетность и аудит для обеспечения соответствия внутренним политикам и внешним нормативам. Основные функции и отличия

Broadcom Symantec Endpoint Encryption

Основные характеристики и отличия

Trend Micro Endpoint Encryption

Решение для конечных точек совместимо с устройствами Windows и macOS, а также с ноутбуками, настольными компьютерами, USB-накопителями и другими съемными носителями. При развертывании Trend Micro Endpoint Encryption предоставляет операторам возможности полного шифрования дисков, файлов и папок для обеспечения безопасного доступа и защиты устройств в корпоративной среде.

Решение для конечных точек совместимо с устройствами Windows и macOS, а также с ноутбуками, настольными компьютерами, USB-накопителями и другими съемными носителями. При развертывании Trend Micro Endpoint Encryption предоставляет операторам возможности полного шифрования дисков, файлов и папок для обеспечения безопасного доступа и защиты устройств в корпоративной среде. Основные функции и отличия

Оценка решений для полнодискового шифрования

Потребность в более широком охвате и контроле, чем параметры по умолчанию, часто побуждает обратить внимание на другие продукты для шифрования.

Потребность в более широком охвате и контроле, чем параметры по умолчанию, часто побуждает обратить внимание на другие продукты для шифрования. Как работает полное шифрование диска

Когда система запускается, пользователю предлагается ввести ключ шифрования, который позволяет системе достаточно расшифровать для загрузки и нормальной работы.

Когда система запускается, пользователю предлагается ввести ключ шифрования, который позволяет системе достаточно расшифровать для загрузки и нормальной работы. Без ключа шифрования данные, хранящиеся на диске, остаются недоступными для воров и хакеров.

Без ключа шифрования данные, хранящиеся на диске, остаются недоступными для воров и хакеров. Полное шифрование диска и шифрование на уровне файлов

Возможности программного обеспечения для полного шифрования диска

Централизованное развертывание и управление

Также, как правило, желательно, чтобы администраторы могли заблокировать конфигурацию системы полного шифрования диска, чтобы конечные пользователи не могли ее изменить.

Также, как правило, желательно, чтобы администраторы могли заблокировать конфигурацию системы полного шифрования диска, чтобы конечные пользователи не могли ее изменить. Аутентификация

Некоторые продукты также позволяют использовать биометрические данные в качестве второго фактора.

Некоторые продукты также позволяют использовать биометрические данные в качестве второго фактора. Управление ключами и восстановление

Но если это обеспечивает недостаточную безопасность для некоторых или всех пользователей, вам следует искать систему, которая предлагает восстановление ключа только через администратора.

Но если это обеспечивает недостаточную безопасность для некоторых или всех пользователей, вам следует искать систему, которая предлагает восстановление ключа только через администратора. Поддержка операционных систем

Недостатки безопасности полного шифрования диска

Доступ к ключу шифрования

Пользователей также можно обмануть, заставив раскрыть свои пароли с помощью социальной инженерии.

Пользователей также можно обмануть, заставив раскрыть свои пароли с помощью социальной инженерии. Кража устройства во время работы

Расширенные методы работы с памятью

Затем из этих данных можно извлечь ключ и использовать его в последующей атаке.

Затем из этих данных можно извлечь ключ и использовать его в последующей атаке. Вопросы для размышления: Решения для полного шифрования диска

Если это так, полное шифрование может сделать это программное обеспечение непригодным для использования. В большинстве случаев единственный способ убедиться в этом — провести тщательное тестирование.

Если это так, полное шифрование может сделать это программное обеспечение непригодным для использования. В большинстве случаев единственный способ убедиться в этом — провести тщательное тестирование.