Как узнать ID компьютера

Желание знать все о своем компьютере – это черта многих любопытных пользователей. Правда, иногда нами движет не только любопытство. Информация о железе, установленных программах, серийные номера дисков и прочее, может оказаться весьма полезной, и нужна для разных целей. В этой статье поговорим об ID компьютера – как его узнать и как сменить в случае необходимости.

Узнаем ID ПК

Идентификатор компьютера – это его физический адрес MAC в сети, а точнее, его сетевой карты. Этот адрес уникален для каждой машины и может быть использован администраторами или провайдерами в различных целях – от удаленного управления и активации ПО до запрета доступа в сеть.

Узнать свой MAC-адрес довольно просто. Для этого существует два пути – «Диспетчер устройств» и «Командная строка».

Способ 1: «Диспетчер устройств»

Как уже было сказано выше, ID – это адрес конкретного устройства, то есть сетевого адаптера ПК.

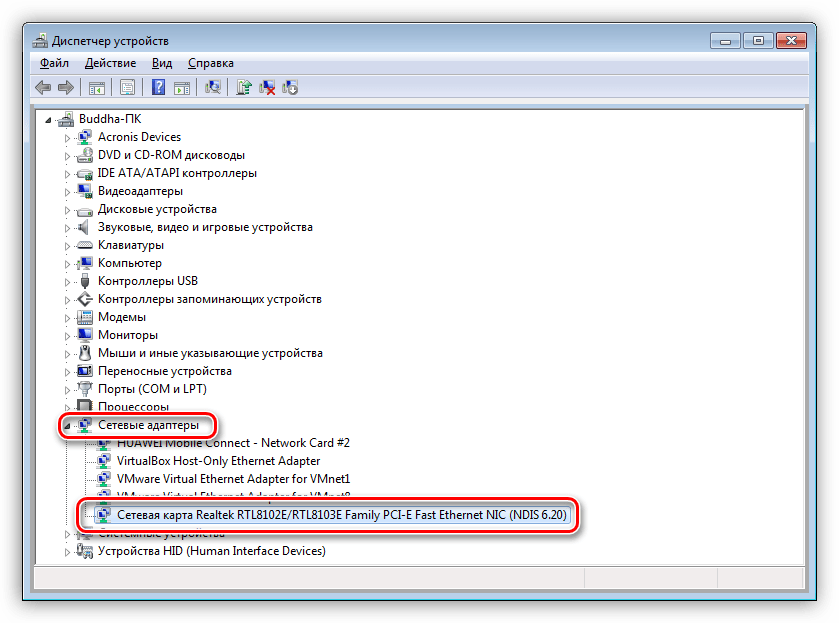

- Идем в «Диспетчер устройств». Получить к нему доступ можно из меню «Выполнить» (Win+R), набрав команду

devmgmt.msc

- Открываем раздел «Сетевые адаптеры» и ищем название своей карты.

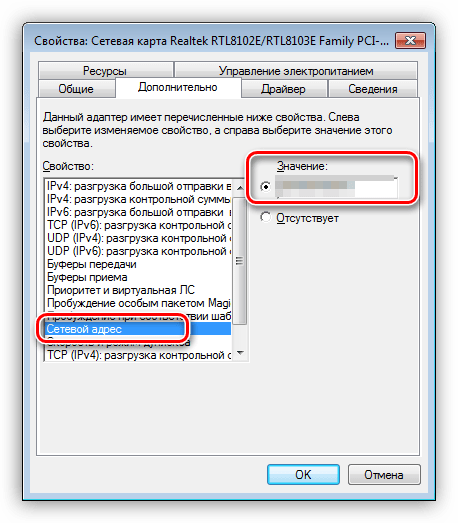

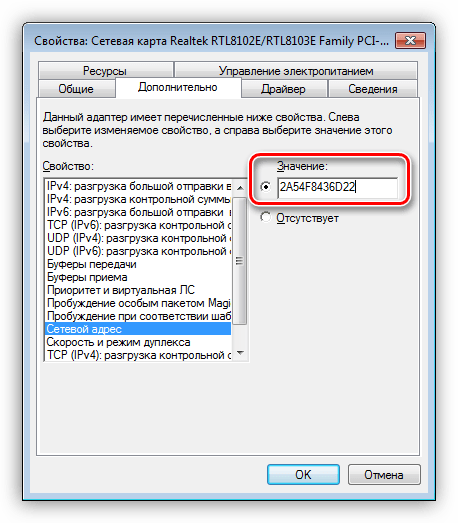

- Дважды кликаем по адаптеру и, в открывшемся окне, переходим на вкладку «Дополнительно». В списке «Свойство» нажимаем на пункт «Сетевой адрес» и в поле «Значение» получаем MAC компьютера.

Если по каким-то причинам значение представлено в виде нулей или переключатель стоит в положении «Отсутствует», то определить ID поможет следующий способ.

Способ 2: «Командная строка»

С помощью консоли Windows можно совершать различные действия и выполнять команды без обращения к графической оболочке.

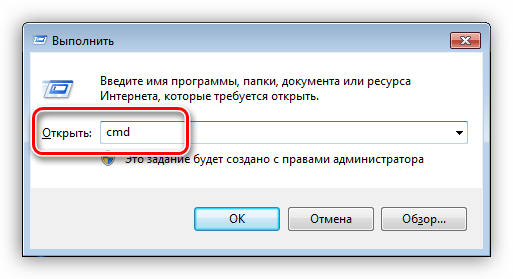

- Открываем «Командную строку» с помощью все того же меню «Выполнить». В поле «Открыть» набираем

cmd

- Откроется консоль, в которой нужно прописать следующую команду и нажать ОК:

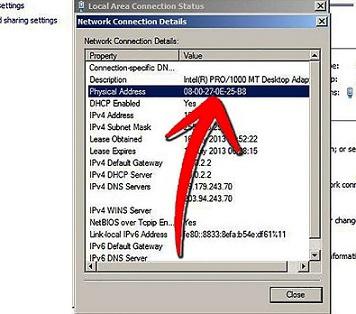

ipconfig /all

- Система выдаст список всех сетевых адаптеров, в том числе и виртуальных (мы их видели в «Диспетчере устройств»). Для каждого будут указаны свои данные, в том числе и физический адрес. Нас интересует тот адаптер, с помощью которого мы подключены к интернету. Именно его MAC видят те люди, которым он нужен.

Смена ID

Поменять MAC-адрес компьютера несложно, но здесь есть один нюанс. Если ваш провайдер предоставляет какие-либо услуги, настройки или лицензии на основании ID, то связь может быть нарушена. В этом случае придется сообщить ему о смене адреса.

Способов смены MAC-адресов несколько. Мы поговорим о самых простых и проверенных.

Вариант 1: Сетевая карта

Это наиболее очевидный вариант, так как при замене сетевой карты в компьютере меняется и ID. Это касается и тех устройств, которые выполняют функции сетевого адаптера, например, Wi-Fi модуль или модем.

Вариант 2: Системные настройки

Данный способ заключается в простой замене значений в свойствах устройства.

- Открываем «Диспетчер устройств» (см. выше) и находим свой сетевой адаптер (карту).

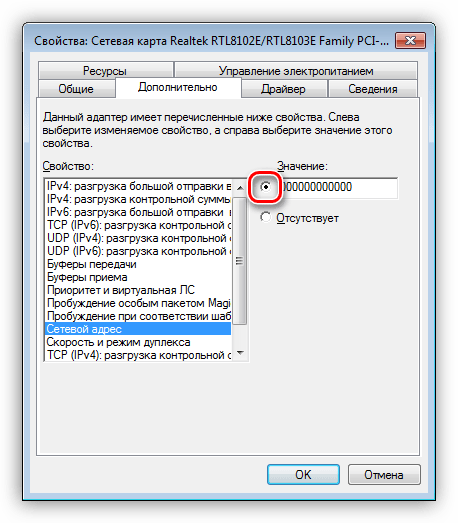

- Кликаем дважды, переходим на вкладку «Дополнительно» и ставим переключатель в положение «Значение», если это не так.

- Далее необходимо прописать адрес в соответствующее поле. MAC представляет собой набор из шести групп шестнадцатеричных чисел.

2A-54-F8-43-6D-22или

2A:54:F8:43:6D:22Здесь тоже есть нюанс. В Windows существуют ограничения на присвоение адаптерам адресов, «взятых из головы». Правда, есть и хитрость, позволяющая этот запрет обойти – воспользоваться шаблоном. Их четыре:

*A-**-**-**-**-**

*2-**-**-**-**-**

*E-**-**-**-**-**

*6-**-**-**-**-**Вместо звездочек следует подставить любое шестнадцатиричное число. Это цифры от 0 до 9 и буквы от A до F (латинские), всего шестнадцать символов.

0123456789ABCDEFВводить MAC-адрес следует без разделителей, в одну строку.

2A54F8436D22

После перезагрузки адаптеру будет присвоен новый адрес.

Заключение

Как видите, узнать и заменить ID компьютера в сети довольно несложно. Стоит сказать, что без крайней надобности этим заниматься не желательно. Не хулиганьте в сети, чтобы не быть заблокированными по MAC, и все будет хорошо.

Мы рады, что смогли помочь Вам в решении проблемы.

Мы рады, что смогли помочь Вам в решении проблемы. Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.Помогла ли вам эта статья?

ДА НЕТКак узнать ID компьютера и что это такое? :: SYL.ru

Часто при установке новой версии Windows или во время подключения к компьютеру другого оборудования система выдает сообщение о том, что не может отыскать драйвер. Что делать в такой ситуации: обращаться за помощью к «продвинутым» программистам или попробовать решить задачу самостоятельно? Как узнать ID компьютера и его конкретный адрес в интернете?

Что такое ID

Это понятие означает физический адрес сетевой карты в персональном компьютере, через которую он подсоединяется к интернету. Часто пользователи путают понятия IP и ID адреса, отождествляя их. Но это неправильно. IP-адресом является уникальный идентификатор лэптопа, подключенного к всемирной паутине. Если устройство находится в сети, значит, у него есть свой уникальный адрес. Он может быть статическим (провайдер выделяет пользователю 1 постоянный адрес) и динамическим (пользователям выдаются свободные адреса в момент подключения к сети). ID относится к адресу сетевой платы. Через нее происходит соединение ПК с интернетом. Узнать ID компьютера можно, воспользовавшись командной строкой. А его адрес в интернете находят через специальные программы и интернет-порталы.

Определение ID компьютера

Часто инструкции по установлению адреса сетевой платы связаны с определенным видом Windows. Но есть универсальный способ, который подходит для ПК с любым программным обеспечением и в полной мере отвечает на вопрос: «Как узнать ID компьютера?» Для этого нужно совершить несколько несложных действий.

- Кликнуть по кнопке «Пуск».

- В появившемся окне нажать «Найти программы и файлы».

- Набрать CMD и поднять курсор мыши к вышедшему файлу.

- Кликнуть по файлу левой кнопкой мыши дважды.

- Открыть скриншот.

- В верхней части скриншота за стрелкой набрать код: ipconfig/all.

- Нажать Enter.

На экране монитора должно появиться окно, где можно увидеть надпись «Физический адрес». Напротив этого словосочетания находится ID компьютера. Он может быть представлен в виде латинских букв с цифрами. Это является кодом материнской платы. Если на ПК их несколько, значит, и код будет не один. Чтобы получить данные об удаленных компьютерах, можно применять сторонние программы, среди которых особой популярностью пользуется сканер на бесплатной основе сети LanSpy. Скачивается он через сайт разработчика.

Определение ID недостающих устройств

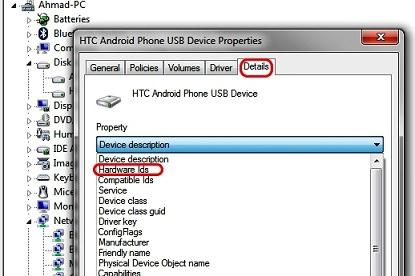

Есть другой способ, позволяющий узнать коды оборудования, которое требуется установить на ПК. Как узнать ID компьютера с помощью этого способа?

- Необходимо кликнуть по ярлыку «Мой компьютер» правой кнопкой мыши.

- В меню выбрать строку «Диспетчер устройств».

- При отсутствии данной записи нужно выбрать «Управление» и непосредственно в нем – «Диспетчер устройств».

- Когда в появившемся окне виден знак в форме желтого жирного знака вопроса с восклицательным знаком, оборудованию требуется драйвер для установки.

- Правой кнопкой мыши следует кликнуть по устройству и в меню нажать «Свойства».

- Во вкладке «Сведения» необходимо выбрать «Коды ID оборудования».

- Появится окно с кодами.

- Их необходимо скопировать (CTRL+C) и ввести в форму поисковика либо найти на форуме поиска драйверов.

Можно ли изменить ID компьютера

Домашние модели компьютеров состоят из множества отдельных деталей. На каждую деталь можно найти ее ID. Но часто пользователи сталкиваются с другой проблемой: определенный сайт банит адрес их лэптопа. И если задача «как узнать свой ID компьютера» легко решается, то возможность изменения адреса его сетевой платы остается под вопросом. Профессиональные программисты предлагают несколько способов замены сетевой карты, в результате чего меняется ее физический адрес, а значит, и ID. Но за это придется заплатить определенную денежную сумму. Когда интернет привязан к МАК-адресу, можно поменять его.

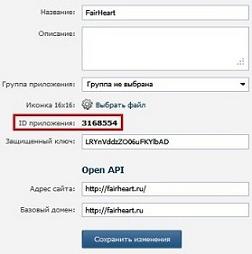

Как узнать ID «ВКонтакте» и можно ли его изменить

Социальные сети с каждым годом набирают обороты. Среди них – популярная сеть в России «ВКонтакте». Ее владельцы постоянно стремятся усовершенствовать интерфейс и исправить возникающие ошибки, учитывая пожелания пользователей. Каждому участнику социальной сети присвоен ID-адрес. Часто пользователь «ВКонтакте» не знает, где посмотреть его. Это можно сделать, переместив курсор на адрес страницы. Она будет иметь формат vk.com/id****, где звездочки являются ID-адресом. Можно зайти в раздел «Друзья» и посмотреть на адрес странички: vk.com/friends?id=***?section=all. В данном случае звездочки также указывают на ID-адрес пользовательской страницы.

Сменить адрес достаточно просто. Следует открыть «Мои настройки»; во вкладке «Общие» выбрать пункт «Адрес вашей страницы», указать новый адрес и нажать «Изменить».

Сменить адрес достаточно просто. Следует открыть «Мои настройки»; во вкладке «Общие» выбрать пункт «Адрес вашей страницы», указать новый адрес и нажать «Изменить».Как скрыться в сети?

Пользователей можно идентифицировать различными способами. Самый распространенный из них – по IP, ID адресам. Поэтому многие ищут ответ на вопрос «как узнать ID компьютера и скрыть его». На самом деле изменение физического адреса сетевой карты не всегда помогает оставаться невидимым во всемирной паутине. А все потому, что пользователя могут идентифицировать, используя другие источники. Чтобы скрыться в сети, нужно применять несколько защитных способов.

- Privacy (incognito mode): закрывает возможности идентификации пользователя через кеш, browser storage.

- NoScript: плагин для FireFox, перекрывающий запуск скриптов, flash и другого активного содержимого.

- Локальный прокси, который правит заголовки. Лучше использовать типичные заголовки для конкретной версии браузера, а нестандартные – убирать.

При совокупном и аккуратном применении всех мер идентифицировать пользователя будет сложнее, но все-таки возможно, если это будет действительно необходимо.

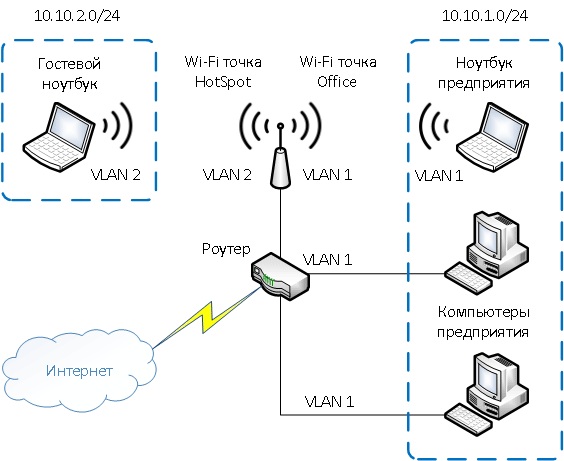

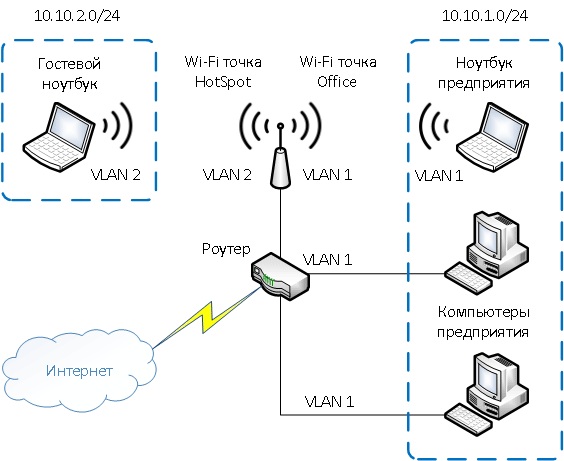

Что такое Vlan ID

Если вам требуется или вы решили самостоятельно подключить роутер/модем от компании «Ростелеком», если вам нужно подключить IPTV или услуги цифровой телефонии, то вы должны знать, что такое VLAN ID и как его найти.

Технология VLAN

Немного теории

VLAN ID — это идентификационный 12-битный набор цифр, благодаря которому можно создавать многоуровневые виртуальные сети, обходя любые физические препятствия, как, например, географическое положение, передавать определённую информацию на нужные девайсы. Технология «ВиЛан» присутствует в устройствах, которые и обеспечивают создание одной общей сети. Если говорить простым языком, «ВиЛан» ID — это адрес, на который специальные устройства, распознающие его (коммутаторы), отправляют пакеты данных.

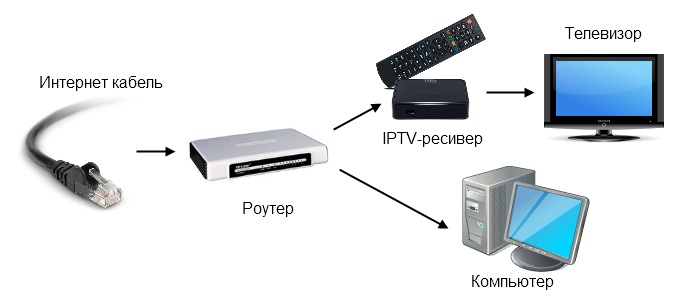

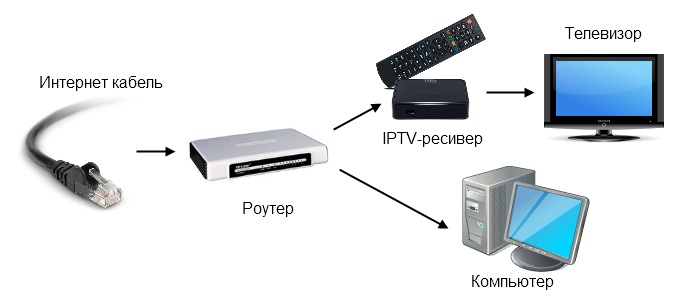

Технология довольно удобная, имеет свои как преимущества, так и недостатки, используется компанией «Ростелеком» для передачи данных: например, для цифрового телевидения (IPTV). То есть, если вы самостоятельно решили подключиться или настроить IPTV, то вам необходимо знать идентификатор. Как можно догадаться, российская компания использует эти специальные наборы цифр для того, чтобы люди по общему «адресу» могли использовать свои модемы/роутеры для просмотра IPTV. То есть, этот «маяк» позволяет получать одинаковую информацию разным людям.

Делается это не только для удобства и обхода физических границ. Идентификатор позволяет обезопасить доступ к различным виртуальным сетям. К примеру, отделить гостевые соединения от подключений предприятия или в случае с IPTV предоставить доступ только определённым пользователям.

IPTV-ресивер

Тегирующий трафик

Существуют тегированные и нетегированные порты. Это значит, что есть порты использующие теги, а есть не использующие. Нетегированный порт может передавать только личный VLAN, тегированный — может принимать и отдавать трафик из различных «маяков».

Теги «прикрепляются» к трафику для того, чтобы сетевые коммутаторы могли опознавать его и принимать. Теги применяются и компанией «Ростелеком».

Самое интересное, что позволяют теги — компьютеры могут быть подключены к одному коммутатору (свитчу), получать сигнал Wi-Fi с одной точки. Но при этом они не будут видеть друг друга и получать не одинаковые данные, если принадлежат к разным «маячкам». Это благодаря тому, что для одного «ВиЛан» используются определённые теги, а другой может быть, вообще, нетегирующим и не пропускать этот трафик.

Включить эту функцию

Включить этот идентификатор нужно для того, чтобы устройства, принимающие информацию, могли её видеть. В противном случае вся зашифрованная информация не будет видна.

Таким образом, стоит активировать VLAN для каждой конкретной услуги. Если он уже активирован, и делали это не вы, всё равно стоит знать свой «адрес».

Как узнать свой ID?

Нужно помнить, что «адрес» индивидуален для разных услуг, а в случае с IPTV от Ростелекома ещё и для каждого дома. Узнать ID можно у специалиста, который подключал какую-либо опцию или оборудование. Если вы получаете ненастроенный модем на руки, то лучше узнайте номер при заключении контракта с «Ростелеком».

Если идентификатора у вас нет, а вам очень надо найти его как можно быстрее, то спросить можно у соседей по дому. Другой вариант — оставить заявку, позвонив на горячую линию «Ростелеком». После вашу заявку отправят в техническую поддержку региона, где известны ID-адреса вашего населённого пункта.

Итак, теперь вы знаете, по какому принципу работает IPTV от Ростелекома. Также вам известно, для чего применяются теги, как узнать свой VLAN, и какую роль он играет.

Позволяющих защитить ИТ-инфраструктуру компании продвинутых средств существует множество. Сегодня мы поговорим о системах обнаружения и предупреждения вторжений с открытым исходным кодом, внедрить которые можно без покупки дорогостоящего оборудования и программных лицензий.

Классификация IDS/IPS

IDS (Intrusion Detection System) — предназначенная для регистрации подозрительных действий в сети или на отдельном компьютере система. Она ведет журналы событий и уведомляет о них ответственного за информационную безопасность сотрудника. В составе IDS можно выделить следующие элементы:

- сенсоры для просмотра сетевого трафика, различных журналов и т.п.

- подсистему анализа, выявляющую в полученных данных признаки вредоносного воздействия;

- хранилище для накопления первичных событий и результатов анализа;

- консоль управления.

Изначально IDS классифицировались по месту расположения: они могли быть ориентированы на защиту отдельных узлов (host-based или Host Intrusion Detection System — HIDS) или защищать всю корпоративную сеть (network-based или Network Intrusion Detection System — NIDS). Стоит упомянуть т.н. APIDS (Application protocol-based IDS): они отслеживают ограниченный набор протоколов прикладного уровня для выявления специфических атак и не занимаются глубоким анализом сетевых пакетов. Такие продукты обычно напоминают прокси и используются для защиты конкретных сервисов: веб-сервера и веб-приложений (например, написанных на PHP), сервера баз данных и т.д. Типичный представитель этого класса — mod_security для веб-сервера Apache.

Нас больше интересуют универсальные NIDS, поддерживающие широкий набор коммуникационных протоколов и технологии глубокого анализа пакетов DPI (Deep Packet Inspection). Они мониторят весь проходящий трафик, начиная с канального уровня, и выявляют широкий спектр сетевых атак, а также попытки неавторизованного доступа к информации. Часто такие системы отличаются распределенной архитектурой и могут взаимодействовать с различным активным сетевым оборудованием. Отметим, что многие современные NIDS являются гибридными и объединяют несколько подходов. В зависимости от конфигурации и настроек они могут решать различные задачи — например, защиту одного узла или всей сети. К тому же функции IDS для рабочих станций взяли на себя антивирусные пакеты, которые из-за распространения направленных на кражу информации троянов превратились в многофункциональные брандмауэры, решающие в том числе задачи распознавания и блокирования подозрительного трафика.

Изначально IDS могли только обнаруживать действия вредоносного ПО, работу сканеров портов, или, скажем, нарушения пользователями корпоративных политик безопасности. При наступлении определенного события они уведомляли администратора, но довольно быстро стало понятно, что просто распознать атаку недостаточно — ее нужно заблокировать. Так IDS трансформировались в IPS (Intrusion Prevention Systems) — системы предотвращения вторжений, способные взаимодействовать с сетевыми экранами.

Методы обнаружения

Современные решения для обнаружения и предотвращения вторжений используют различные методов определения вредоносной активности, которые можно разделить на три категории. Это дает нам еще один вариант классификации систем:

- Сигнатурные IDS/IPS выявляют в трафике некие шаблоны или отслеживают изменения состояния систем для определения сетевой атаки или попытки заражения. Они практически не дают осечек и ложных срабатываний, но не способны выявить неизвестные угрозы;

- Выявляющие аномалии IDS не используют сигнатуры атак. Они распознают отличающееся от нормального поведение информационных систем (включая аномалии в сетевом трафике) и могут определить даже неизвестные атаки. Такие системы дают довольно много ложных срабатываний и при неграмотном использовании парализуют работу локальной сети;

- Основанные на правилах IDS работают по принципу: if ФАКТ then ДЕЙСТВИЕ. По сути дела это экспертные системы с базами знаний — совокупностью фактов и правил логического вывода. Такие решения трудоемки в настройке и требуют от администратора детального понимания работы сети.

История развития IDS

Эпоха бурного развития Интернета и корпоративных сетей началась в 90-е годы прошлого века, однако продвинутыми технологиями сетевой безопасности специалисты озадачились чуть раньше. В 1986 году Дороти Деннинг и Питер Нейман опубликовали модель IDES (Intrusion detection expert system), ставшую основой большинства современных систем обнаружения вторжений. Она использовала экспертную систему для определения известных видов атак, а также статистические методы и профили пользователей/систем. IDES запускалась на рабочих станциях Sun, проверяя сетевой трафик и данные приложений. В 1993 году вышла NIDES (Next-generation Intrusion Detection Expert System) — экспертная система обнаружения вторжений нового поколения.

На основе работ Деннинга и Неймана в 1988 году появилась экспертная система MIDAS (Multics intrusion detection and alerting system), использующая P-BEST и LISP. Тогда же была создана основанная на статистических методах система Haystack. Еще один статистический детектор аномалий W&S (Wisdom & Sense) годом позже разработали в Лос-Аламосской Национальной лаборатории. Развитие отрасли шло быстрыми темпами. К примеру, в 1990 году в системе TIM (Time-based inductive machine) уже было реализовано обнаружение аномалий с использованием индуктивного обучения на последовательных паттернах пользователя (язык Common LISP). NSM (Network Security Monitor) для обнаружения аномалий сравнивал матрицы доступа, а ISOA (Information Security Officer’s Assistant) поддерживал различные стратегии обнаружения: статистические методы, проверку профиля и экспертную систему. Созданная в AT&T Bell Labs система ComputerWatch использовала для проверки и статистические методы и правила, а первый прототип распределенной IDS разработчики Университета Калифорнии получили еще в 1991 году — DIDS (Distributed intrusion detection system) по совместительству являлась и экспертной системой.

Поначалу IDS были проприетарными, но уже в 1998 году Национальная лаборатория им. Лоуренса в Беркли выпустила Bro (в 2018 году она была переименована в Zeek) — систему с открытым исходным кодом, использующую собственный язык правил для анализа данных libpcap. В ноябре того же года появился использующий libpcap сниффер пакетов APE, который через месяц был переименован в Snort, а позднее стал полноценной IDS/IPS. Тогда же начали появляться и многочисленные проприетарные решения.

Snort и Suricata

Во многих компаниях отдают предпочтение бесплатным IDS/IPS с открытым исходным кодом. Долгое время стандартным решением считалась уже упомянутая нами Snort, но сейчас ее потеснила система Suricata. Рассмотрим их преимущества и недостатки чуть подробнее. Snort комбинирует преимущества сигнатурного метода с возможностью обнаружения аномалий в реальном времени. Suricata также позволяет использовать другие методы помимо распознавания атак по сигнатурам. Система была создана отделившейся от проекта Snort группой разработчиков и поддерживает функции IPS, начиная с версии 1.4, а в Snort возможность предотвращения вторжений появилась позднее.

Основное различие между двумя популярными продуктами заключается в наличии у Suricata возможности использования GPU для вычислений в режиме IDS, а также в более продвинутой IPS. Система изначально рассчитана на многопоточность, в то время как Snort — продукт однопоточный. Из-за своей давней истории и унаследованного кода он не оптимально использует многопроцессорные/многоядерные аппаратные платформы, тогда как Suricata на обычных компьютерах общего назначения позволяет обрабатывать трафик до 10 Гбит/сек. О сходствах и различиях двух систем можно рассуждать долго, но хотя движок Suricata и работает быстрее, для не слишком широких каналов это не имеет принципиального значения.

Варианты развертывания

IPS необходимо разместить таким образом, чтобы система могла наблюдать за подконтрольными ей сегментами сети. Чаще всего это выделенный компьютер, один интерфейс которого подключается после пограничных устройств и «смотрит» через них в незащищенные сети общего пользования (Интернет). Другой интерфейс IPS подключается на вход защищаемого сегмента, чтобы весь трафик проходил через систему и анализировался. В более сложных случаях защищаемых сегментов может быть несколько: скажем, в корпоративных сетях часто выделяют демилитаризованную зону (DMZ) с доступными из Интернета сервисами.

Такая IPS может предотвращать попытки сканирования портов или взлома с помощью перебора паролей, эксплуатацию уязвимостей в почтовом сервере, веб-сервере или в скриптах, а также другие разновидности внешних атак. В случае, если компьютеры локальной сети будут заражены вредоносным ПО, IDS не позволит им связаться с расположенными снаружи серверами ботнета. Для более серьезной защиты внутренней сети скорее всего потребуетс сложная конфигурация с распределенной системой и недешевыми управляемыми коммутаторами, способными зеркалировать трафик для подключенного к одному из портов интерфейса IDS.

Часто корпоративные сети подвергаются распределенным атакам, направленным на отказ в обслуживании (DDoS). Хотя современные IDS умеют с ними бороться, приведенный выше вариант развертывания здесь едва ли поможет. Система распознает вредоносную активность и заблокирует паразитный трафик, но для этого пакеты должны пройти через внешнее интернет-подключение и попасть на ее сетевой интерфейс. В зависимости от интенсивности атаки, канал передачи данных может не справиться с нагрузкой и цель злоумышленников будет достигнута. Для таких случаев мы рекомендуем разворачивать IDS на виртуальном сервере с заведомо более производительным интернет-соединением. Подключить VPS к локальной сети можно через VPN, а затем потребуется настроить через него маршрутизацию всего внешнего трафика. Тогда в случае DDoS-атаки не придется гонять пакеты через подключение к провайдеру, они будут заблокированы на внешнем узле.

Проблема выбора

Выявить лидера среди бесплатных систем очень сложно. Выбор IDS/IPS определяется топологией сети, нужными функциями защиты, а также личными предпочтениями админа и его желанием возиться с настройками. Snort имеет более давнюю историю и лучше документирован, хотя и по Suricata информацию также нетрудно найти в сети. В любом случае для освоения системы придется приложить определенные усилия, которые в итоге окупятся — коммерческие аппаратные и аппаратно-программные IDS/IPS стоят достаточно дорого и не всегда помещаются в бюджет. Жалеть о потраченном времени не стоит, потому что хороший админ всегда повышает квалификацию за счет работодателя. В этой ситуации все остаются в выигрыше. В следующей статье мы рассмотрим некоторые варианты развертывания Suricata и на практике сравним более современную систему с классической IDS/IPS Snort.

Ниже приведена таблица параметров, которые используются при настройке интернет-соединения для разных мобильных операторов.

| ID оператора | Сеть | Наименование | Строка инициализации модема | Телефон | Логин | Пароль | Баланс (USSD) |

|---|---|---|---|---|---|---|---|

| 25099 | Beeline | Билайн (ВымпелКом) | AT+CGDCONT=1,»IP»,»internet.beeline.ru» | *99# или *99***1# | beeline | beeline | *102# |

| 25001 | MTS | Мобильные ТелеСистемы (МТС) | AT+CGDCONT=1,»IP»,»internet.mts.ru» | *99# или *99***1# | mts | mts | *100# |

| 25002 | MegaFon | Мегафон | AT+CGDCONT=1,»IP»,»internet» | *99# или *99***1# | gdata | gdata | *100# |

| 25003 | NCC | Наша сотовая связь (НСС) | AT+CGDCONT=1,»IP»,»internet» | *99# или *99***1# | *100# | ||

| 25005 | ETK | ЕнисейТелеком (АлтайСвязь) | AT+CGDCONT=1,»IP»,»internet.altaysv.ru» | *99# или *99***1# | *102# | ||

| 25012 | Akos | Акос | AT+CGDCONT=1,»IP»,»internet.akos.ru» | *99# или *99***1# | *101# | ||

| 25015 | SMARTS | Смартс | AT+CGDCONT=1,»IP»,»internet.smarts.ru» | *99# или *99***1# | smarts | smarts | *100# |

| 25016 | NTC | Новая телефонная компания (НТК) | AT+CGDCONT=1,»IP»,»internet.ntc» | *99# или *99***1# | ntc | ntc | *101# |

| 25017 | Utel | Utel | AT+CGDCONT=1,»IP»,»internet.usi.ru» | *99# или *99***1# | *100# | ||

| 25020 | TELE2 | Теле2 | AT+CGDCONT=1,»IP»,»internet.tele2.ru» | *99# или *99***1# | *105# | ||

| 25070 | SkyLink | SkyLink (Астарта) | #777 | skylink | skylink |

Поля «ID оператора» и «Сеть» являются информационными и не используются при настройке соединения.«ID оператора» — это уникальный идентификатор сотовой сети, который передается базовой станцией.«Сеть» также передается базовой станцией. Например, оно отображается на экране телефона как название сети.

Карта Участники OpenStreetMap

Существует множество способов определения местоположения, такие как спутниковая навигация (GPS), местоположение по беспроводным сетям WiFi и по сетям сотовой связи.

В данном посте мы попытались проверить, насколько хорошо работает технология определения местоположения по вышкам сотовой связи в городе Минске (при условии использования только открытых баз данных координат передатчиков GSM).

Принцип действия заключается в том, что сотовый телефон (или модуль сотовой связи) знает, каким приемопередатчиком базовой станции он обслуживается и имея базу данных координат передатчиков базовой станции можно приблизительно определить своё местоположение.

Как указано на странице Cell ID, открытых баз данных с координатами передатчиков сотовой связи не так уж и много. Например, это OpenCellID.org, содержащая 2 611 805 передатчиков (13042 из них в Беларуси) и openbmap.org, содержащая 695 294 передатчиков.

Ниже приведен скриншот с обозначенными передатчиками в западной части Минска. Как видно число базовых станций не равно нулю, что вселяет оптимизм и возможный положительный исход эксперимента.

Карта Участники OpenStreetMap

Теперь немного о том, что такое передатчик в понимании OpenCellID и каким образом наполняется база данных OpenCellID. Эта БД наполняется различными способами, наиболее простой — это установка на смартфон приложения, которое записывает координаты телефона и обслуживающую базовую станцию, а затем отсылает на сервер все измерения. На сервере OpenCellID происходит вычисление приблизительного местоположения базовой станции на основании большого числа измерений (см. рисунок ниже). Таким образом, координаты беспроводной сети вычисляются автоматически и являются очень приблизительными.

Карта Участники OpenStreetMap

Теперь перейдем к вопросу о том, как использовать эту базу данных. Есть два варианта: использовать сервис перевода Cell ID в координаты, который предоставляется сайтом OpenCellID.org, либо выполнять локальный поиск. В нашем случае локальный способ предпочтительней, т.к. мы собираемся проехать по 13-километровому маршруту, и работа через веб будет медленной и неэффективной. Соответственно нам необходимо скачать базу данных на ноутбук. Это можно сделать, скачав файл cell_towers.csv.gz c сайта downloads.opencellid.org.

База данных представляет собой таблицу в CSV-формате, описанном ниже:

Нас интересуют следующие параметры:

- <mcc> — код страны;

- <mnc> — код оператора;

- <lac> — код зоны;

- <cellid> — идентификатор передатчика;

- <long> — долгота передатчика;

- <lat> — широта передатчика.

С базой данных все понятно, теперь можно переходить к определению Cell ID.

Все сотовые модули поддерживают следующие команды: AT+CREG, AT+COPS (обслуживающая базовая станция), AT+CSQ (уровень сигнала от базовой станции). Некоторые модули позволяют узнать кроме обслуживающего передатчика также и соседние, т.е. выполнять мониторинг базовых станций с помощью команд AT^SMONC для Siemens и AT+CCINFO для Simcom. У меня в распоряжении был модуль SIMCom SIM5215Е.

Соответственно мы воспользовались командой AT+CCINFO, ее формат приведен ниже.

Нас интересуют следующие параметры:

- <SCELL> — индикатор обслуживающего передатчика;

- <NCELLn> — индикатор соседнего передатчика;

- <mcc> — код страны;

- <mnc> — код оператора;

- <lac> — код зоны;

- <id> — идентификатор передатчика;

- <rxlev> — мощность принимаемого сигнала в дБм.

Подключив сотовый модуль к ноутбуку, мы получили следующий лог:

Мониторинг работает – можно ехать.

Маршрут пролег в западной части Минска по ул. Матусевича, пр. Пушкина, ул. Пономаренко, ул. Шаранговича, ул. Максима Горецкого, ул. Лобанка, ул. Кунцевщина, ул. Матусевича.

Карта Участники OpenStreetMap

Запись лога велась с интервалом в 1 секунду. Выполняя преобразование CellID в координаты, выяснилось что 6498 обращений к базе данных OpenCellID были результативными, а 3351 обращений не нашли соответствий в БД. Т.е. hit rate для Минска составляет примерно 66 %.

На рисунке ниже показаны все передатчики, которые встречались в логе и были в БД.

Карта Участники OpenStreetMap

На рисунке ниже показаны все обслуживающие передатчики, которые встречались в логе и были в базе данных. Т.е. подобный результат можно получить на любом сотовом модуле или телефоне.

Карта Участники OpenStreetMap

Как видим, в один из моментов нас обслуживал передатчик, находящийся за транспортной развязкой на пересечении ул. Притыцкого и МКАД. Скорее всего, это загородная базовая станция, обслуживающая абонентов на расстоянии в несколько километров, что ведет к значительным ошибкам в определении местоположения по Cell ID.

Поскольку наш SIMCom SIM5215Е в каждый момент времени показывает не только обслуживающий передатчик, но также соседние и уровни сигнала от них, то попробуем рассчитать координаты аппарата на основании всех данных, имеющихся в конкретный момент времени.

Расчет координат абонента будем выполнять как взвешенное среднее координат передатчиков:

Latitude = Sum (w[n] * Latitude[n] ) / Sum(w[n])

Longitude = Sum (w[n] * Longitude[n]) / Sum(w[n])

Как известно из теории распространения радиоволн, затухание радиосигнала в вакууме пропорционально квадрату расстояния от передатчика до приемника. Т.е. при удалении в 10 раз (например, с 1 км до 10 км) сигнал станет в 100 раз слабее, т.е. уменьшится на 20 дБ по мощности. Соответственно вес при каждом слагаемом определяется как:

w[n] = 10^(RSSI_in_dBm[n] / 20)

Здесь мы допустили, что мощность всех передатчиков одинаковая, это допущение ошибочно. Но ввиду отсутствия информации о мощности передатчика базовой станции приходится идти на заведомо грубые допущения.

В результате получаем более подробную картину местоположений.

Карта Участники OpenStreetMap

По итогу маршрут оказался неплохо прочерчен за исключением выброса в сторону развязки на МКАД, по ранее описанной причине. Кроме того, со временем база данных координат будет наполнятся, что также должно повысить точность и доступность технологии определения местоположения по Cell ID.

Спасибо за внимание. Вопросы и комментарии приветствуются.

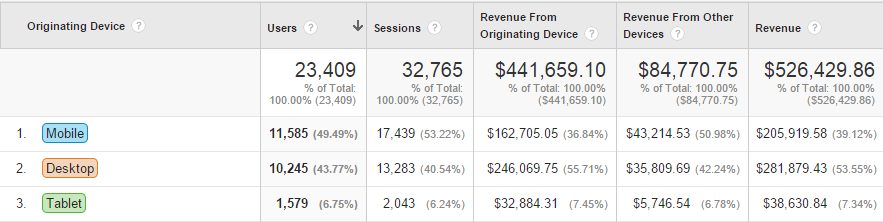

Как отслеживать посетителей сайта с помощью User ID

Google Analytics позволяет сосредоточиться на пользователях, а не на посещениях. А также исследовать их поведение, с каких бы устройств они ни заходили на сайт. Так легче отделять потенциальных клиентов от существующих и улучшать пути конверсии.

В этой статье вы узнаете, как отделить зерна от плевел, то есть пользователей от устройств с помощью User ID.

Что такое Client ID

Итак, пользователь приходит на сайт. В этот момент GA автоматически присваивает Client ID (идентификационный номер клиента), уникальный для его девайса и браузера. ID записывается в cookies. У одного пользователя может быть несколько Client ID, поскольку люди обычно посещают сайты то с гаджетов, то с десктопов. Система каждый уникальный Client ID принимает за уникального пользователя.

Что такое User ID

Вы тоже идентифицируете пользователей на сайте – с помощью пароля и логина? То есть присваиваете посетителям User ID (идентификационный номер пользователя). Обычно это рандомный набор символов. Он не зависит от количества устройств и гаджетов, которые использует посетитель. Зашел на сайт, ввел логин и пароль? Все, GA заполняет поле User ID. Отчет по User ID важнее отчета по Client ID. Он не содержит лишней информации, а показывает конкретику о количестве пользователей, а не устройств.

Как отделить User ID от Client ID

Шаг 1. Присвойте пользователям уникальный ID

Для начала создайте уникальные ID для пользователей.

- Простой способ. Есть база данных / CRM / cookies? Отлично, дергайте оттуда. Не приучили посетителей входить на сайт по логину-паролю? Начните делать это прямо сейчас. Только не забудьте предложить что-то ценное в обмен на авторизацию.

- Креативный способ. Запустите кампанию для сбора данных. У вас есть список электронных адресов, где у каждого пользователя уникальный ID. Рассылайте письма с предложениями и динамической ссылкой (у каждой ID) на сайт. Останется собрать ID, когда пользователи перейдут по ней.

- Продвинутый способ. Привяжите карту лояльности к ID. Покупки по скидочным картам можно импортировать в GA.

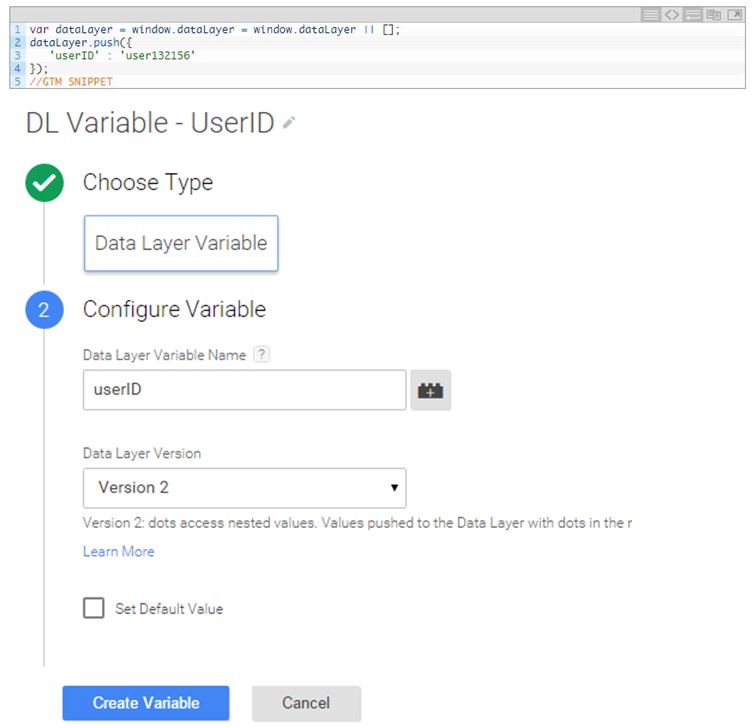

Шаг 2. Настройте Google Tag Manager (GTM) для сбора пользовательских ID

Итак, на сайте все готово. Осталось отправить данные в GA. Для этого настройте переменную dataLayer («уровень данных») в GTM.

Первый вариант – программный. Когда пользователь логинится, уровень данных может выглядеть вот так:

Второй вариант – возьмите ID из cookies. Задайте переменную First Party Cookie (основной файл cookies) для сбора пользовательских ID:

Настроенная в GTM функция User ID передает информацию о пользователях как о событии или посещении страницы. У вас, скорее всего, уже настроен тег просмотра страницы. Зайдите в GA и внесите изменения в Конфигурации тега.

Найдите More Settings > Fields to Set и добавьте там поле User ID. В поле value впишите переменную, которую создали выше.

Для User-ID value нет ограничений по длине.

При желании настройте специальные расширения для сегментирования данных неидентифицированных пользователей.

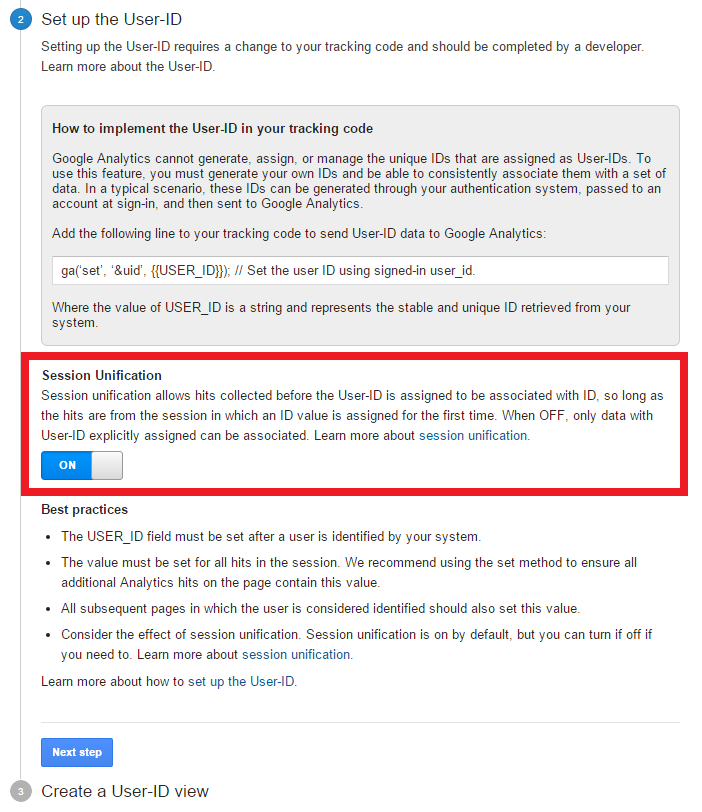

Шаг 3. Настройте User ID в Google Analytics

Тег настроен, теперь настройте GA. Зайдите в настройки администратора, раздел Tracking Info. Прочите и поставьте переключатель на ON:

Пройдет какое-то время, прежде чем GA начнет сбор информации: пользователи не каждый раз и не сразу логинятся на сайте. Как это бывает: зашел на одну страницу, просмотрел другую, заглянул на третью, а уже потом ввел логин-пароль.

Можно сгруппировать эти посещения. Главное, чтобы это была одна и та же сессия, с одним и тем же ID. Для этого при конфигурации User-ID нужно включить объединение сессий (session unification) в настройках администратора.

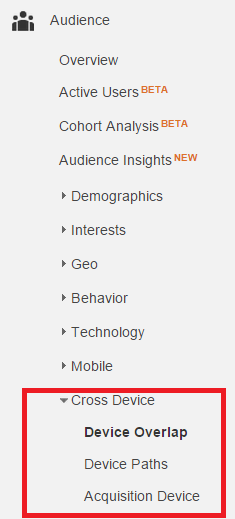

Шаг 4. Настройте просмотр функции User ID

Осталось настроить отчет, в котором будут только хиты (запросы, посещения), которые сделали пользователи с User ID. Информации, возможно, не так много, но вы получите новое представление об их поведении.

Отчеты «Многоканальные последовательности» и «Источники трафика» наиболее точно отражают частоту визитов и прочее. В новом просмотре будут и новые отчеты. Они расскажут об устройствах: с каких заходят, с каких покупают и т.д. Ищите их в разделе «Аудитория»:

Далее – подробнее о каждом.

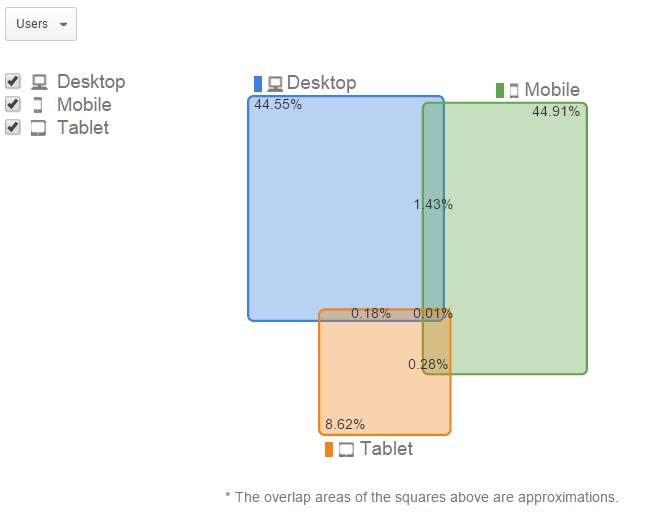

Device Overlap

Отчет об используемых устройствах покажет, какие чаще всего используют посетители.

Для каждого устройства – данные по доходности и транзакциям:

Device Paths

Здесь вы увидите, какие устройства и на какой стадии покупки выбирают пользователи. Там же данные о доходах и транзакциях.

Обратите внимание на настройку Path Options:

Здесь можно выделить шаги до или после конкретного события, будь то достижение цели или транзакция. Там же настраиваете расположение колонок в отчете.

Acquisition Devices

Покажет, с какими устройствами пришли на сайт пользователи (с момента запуска функции User ID, конечно). Тут же данные о доходах и рейтинг, можно сравнивать колонки и строки.

Всё, функция и отчеты настроены. У вас в руках ценная информация об уникальных пользователях!

Статья подготовлена по материалам lunametrics.com.

В этой статье объясняется концепция « Network-ID » и « Host-ID », используемая в IP-адресации и подсетях. Мы анализируем структуру IP-адресов и сетевых классов и показываем их идентификаторы сети и идентификаторы хоста в двоичном формате , чтобы понять, как работает система.

Чтобы помочь понять анализ класса сети, мы показываем примеры хорошо известных диапазонов IP-адресов и вычисляем их действительные сети и хосты в зависимости от их класса и маски подсети.

Информация, представленная в этой статье, чрезвычайно важна для инженеров, которые хотят по-настоящему понять IP-адресацию и подсеть.

Каждый набор протоколов определяет некоторый тип адресации, который идентифицирует компьютеры и сети. IP-адреса не являются исключением из этого «правила». Существуют определенные значения, которые может принимать IP-адрес, и они были определены комитетом IEEE (как и большинство других вещей).

Простой IP-адрес — это намного больше, чем просто число. Он сообщает нам сеть, частью которой является рабочая станция, и идентификатор узла.Если вы не понимаете, о чем я говорю, не позволяйте этому слишком беспокоить вас, потому что мы собираемся все проанализировать здесь 🙂

Классы IP-адресов и структура

Когда комитет IEEE сел для того, чтобы разобраться в диапазоне номеров, которые будут использоваться всеми компьютерами, они предложили 5 различных диапазонов или, как мы их называем, «Классы» IP-адресов и когда кто-то подал заявку на IP Адреса им дают определенный диапазон в пределах определенного «Класса» в зависимости от размера их сети.

Чтобы максимально упростить ситуацию, давайте сначала рассмотрим 5 разных классов:

В приведенной выше таблице вы можете увидеть 5 классов. Наш первый класс — A, а наш последний — E. Первые 3 класса (A, B и C) используются для идентификации рабочих станций, маршрутизаторов, коммутаторов и других устройств, тогда как последние 2 класса (D и E) зарезервированы для специального использования.

Как вы уже знаете, IP-адрес состоит из 32 битов, что означает, что его длина составляет 4 байта. Первый октет (первые 8 бит или первый байт) IP-адреса достаточен для того, чтобы мы могли определить класс, к которому он принадлежит.И в зависимости от класса, которому принадлежит IP-адрес, мы можем определить, какая часть IP-адреса является идентификатором сети, а какая — идентификатором узла.

Например, если я сказал вам, что первым октетом IP-адреса является «168», то, используя приведенную выше таблицу, вы заметите, что он попадает в диапазон 128-191, что делает его IP-адресом класса B.

Понимание классов

Теперь мы рассмотрим 5 классов. Если вы помните ранее, я упоминал, что компаниям назначаются разные диапазоны IP-адресов в пределах этих классов, в зависимости от размера их сети.Например, если компании требуется 1000 IP-адресов, ей, вероятно, будет присвоен диапазон, который попадает в сеть класса B, а не в класс A или C.

IP-адреса класса A были разработаны для больших сетей, класса B для сетей среднего размера и класса C для небольших сетей.

Представление концепций ID сети и Node ID

Нам нужно понять концепцию Network ID и Node ID, потому что это поможет нам полностью понять, почему существуют классы. Проще говоря, IP-адрес дает нам 2 части ценной информации:

1) Он сообщает нам, в какую сеть входит устройство (идентификатор сети).

2) Идентифицирует это уникальное устройство в сети (идентификатор узла).

Представьте идентификатор сети как пригород, в котором вы живете, и идентификатор узла по вашей улице в этом пригороде. Вы можете точно сказать, где кто-то, если у вас есть пригород и название улицы. Точно так же идентификатор сети сообщает нам, к какой сети принадлежит конкретный компьютер, а идентификатор узла идентифицирует этот компьютер из всех остальных, находящихся в той же сети.

На рисунке ниже приведен небольшой пример, который поможет вам понять концепцию:

Объяснение:

На картинке выше вы видите небольшую сеть.Мы назначили диапазон IP класса C для этой сети. Помните, что IP-адреса класса C предназначены для небольших сетей. Взглянув на хост A, вы увидите, что его IP-адрес — 192.168.0.2. Часть идентификатора сети этого IP-адреса выделена синим цветом, а идентификатор хоста — оранжевым.

Полагаю, следующий вопрос, который кто-то задаст, будет следующим: как определить, какая часть IP-адреса является идентификатором сети, а какая — идентификатором хоста? Это то, что мы собираемся ответить дальше.

идентификатор сети и узла каждого класса

Класс сети помогает нам определить, как 4-байтовый или 32-битный IP-адрес распределяется между частями сети и узла.

В таблице ниже показано (в двоичном виде), как меняется идентификатор сети и идентификатор узла в зависимости от класса:

Объяснение:

Приведенная выше таблица на первый взгляд может показаться запутанной, но на самом деле все очень просто. Мы возьмем класс А в качестве примера и проанализируем его, чтобы вы могли точно понять, что здесь происходит:

Любая сеть класса A имеет в общей сложности 7 битов для идентификатора сети (бит 8 всегда равен 0) и 24 бита для идентификатора хоста. Теперь все, что нам нужно сделать, это рассчитать, сколько 7 битов:

2 для мощности 7 = 128 сетей и для хостов: 2 для мощности 24 = 16 777 216 хостов в каждой сети, из которых 2 не могут использоваться, поскольку один является сетевым адресом, а другой — адресом широковещательной передачи сети (см. таблица в конце этой страницы).Вот почему, когда мы вычисляем «действительные» хосты в сети, мы всегда вычитаем «2». Поэтому, если я спрашиваю вас, сколько «действительных» хостов вы можете иметь в сети класса A, вы должны ответить на 16 777 214, а НЕ на 16 777 216.

Ниже вы можете увидеть все это на одной картинке:

То же самое относится и к другим 2 классам, которые мы используем, это класс B и класс C, единственное отличие состоит в том, что количество сетей и хостов изменяется, поскольку назначенные им биты различны для каждого класса.

Сети классаимеют 14 битов для идентификатора сети (биты 15, 16 установлены и не могут быть изменены) и 16 битов для идентификатора хоста, что означает, что вы можете иметь значение «2 до степени 14» = 16 384 Сети и «2 в степени 16» = 65 536 хостов в каждой сети, из которых 2 не могут быть использованы, потому что одна — это сетевой адрес, а другая — адрес сетевой широковещательной передачи (см. Таблицу в конце этой страницы). Поэтому, если бы я спросил вас, сколько «действительных» хостов вы можете иметь в сети класса B, вы должны ответить на 65 534, а НЕ на 65 536.

В сетяхкласса C имеется 21 бит для идентификатора сети (биты 22, 23, 24 установлены и не могут быть изменены) и 8 бит для идентификатора хоста, что означает, что вы можете иметь значение «2 до степени 21» = 2 097 152 сети и «2 в степени 8» = 256 хостов в каждой сети, из которых 2 не могут быть использованы, так как одна — это сетевой адрес, а другая — адрес сетевой широковещательной передачи (см. Таблицу в конце этой страницы) , Поэтому, если я спрашиваю вас, сколько «действительных» хостов вы можете иметь в сети класса C, вы должны ответить 254, а НЕ 256.

Теперь, несмотря на то, что у нас есть 3 класса IP-адресов, которые мы можем использовать, есть некоторые IP-адреса, которые были зарезервированы для специального использования. Это не означает, что вы не можете назначить их на рабочую станцию, но в этом случае это создаст серьезные проблемы в вашей сети. По этой причине лучше избегать использования этих IP-адресов.

В следующей таблице приведены IP-адреса, которые следует избегать:

IP-адрес | Функция |

Сеть 0.0.0.0 | Относится к маршруту по умолчанию. Этот маршрут предназначен для упрощения таблиц маршрутизации, используемых IP. |

Сеть 127.0.0.0 | Зарезервировано для Loopback. Адрес 127.0.0.1 часто используется для обозначения локального хоста. Используя этот адрес, приложения могут обращаться к локальному узлу, как если бы он был удаленным узлом. |

| IP-адрес со всеми узлами битов, установленными в «0» (сетевой адрес) e.г 192,168,0. 0 | Относится к самой сети. Например, сеть 192.168.0.0 (класс C) может использоваться для идентификации сети 192.168.0. Этот тип обозначений часто используется в таблицах маршрутизации. |

| IP-адрес со всеми битами узла , установленными в «1» (подсеть / широковещательная сеть), например, 192.168. 255 . 255 | IP-адреса со всеми битами узла , установленными в «1», являются широковещательными адресами локальной сети и должны использоваться , НЕ .Некоторые примеры: 125. 255.255.255 (класс A), 190.30.255.255 (класс B), 203.31.218.255 (класс C). См. «Многоадресные передачи» и «Сетевые трансляции» для получения дополнительной информации. |

| IP-адрес с , все биты установлены в «1» (широковещательная сеть), например, 255.255.255.255 | IP-адрес со всеми битами, установленными в «1», является широковещательным адресом и должен использоваться НЕ . Они предназначены для всех узлов сети, независимо от того, какой IP-адрес у них может быть. |

Теперь убедитесь, что вы придерживаетесь приведенных выше рекомендаций, потому что вы столкнетесь с множеством проблем, если вы этого не сделаете!

| ВАЖНОЕ ПРИМЕЧАНИЕ: Крайне важно, чтобы каждая сеть, независимо от класса и размера, имела сетевой адрес (первый IP-адрес, например, 192.168.0.0 для сети класса C) и широковещательный адрес (последний IP-адрес, например, 192.168.0.255 для класса C). сеть), как указано в таблице и пояснительных схемах выше, которые не могут быть использованы . Таким образом, при расчете доступных IP-адресов в сети всегда не забывайте вычитать 2 из числа IP-адресов в этой сети. |

Далее следует раздел «Подсеть », и прежде чем продолжить, убедитесь, что вы знакомы с новыми концепциями и материалами, которые мы рассмотрели, иначе подсеть будет очень трудно понять. В качестве альтернативы вы можете посетить раздел «Протокол IP» для получения дополнительных статей, посвященных интернет-протоколу, анализу заголовка IP и многому другому.

Next — Раздел подсетей — Введение

,Сеть- Товары

- Клиенты

- Случаи использования

- Переполнение стека Публичные вопросы и ответы

- Команды Частные вопросы и ответы для вашей команды

- предприятие Частные вопросы и ответы для вашего предприятия

- работы Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимать технический талант

- реклама Связаться с разработчиками по всему миру

идентификатор сети -1 для последних версий в Android

Переполнение стека- Товары

- Клиенты

- Случаи использования

- Переполнение стека Публичные вопросы и ответы

- Команды Частные вопросы и ответы для вашей команды

- предприятие Частные вопросы и ответы для вашего предприятия

- работы Программирование и связанные с ним технические возможности карьерного роста

- Талант Нанимать технический талант

- реклама Связаться с разработчиками по всему миру