Ищем самый быстрый DNS сервер

Раньше сотрудникам корпорации Google разрешалось тратить 20% рабочего времени на собственные проекты. Сейчас, к сожалению, это уже не так. Но благодаря тем 20% которые у них были раньше, эти ребята сделали программу, про которую я собираюсь вам сейчас рассказать.

Эта программа ищет самый быстрый DNS сервер в зависимости от вашего местоположения, что позволяет ускорить скорость загрузки сайтов. Называется она Namebench (Open-source DNS Benchmark Utility).

DNS (англ. Domain Name System — система доменных имён) — компьютерная распределённая система для получения информации о доменах.

Я не буду вдаваться в подробности работы DNS, прочитать про это вы можете и в википедии. Лучше расскажу вам про эту программу для поиска DNS.

Программа для нахождения самого быстрого DNS

Вы можете ознакомиться с проектом на его странице code.google.com. Далее нужно будет скачать версию под вашу операционную систему по этой ссылке.

После того как программа скачалась, запустите её. В настройках менять, на сколько я знаю, практически ничего не нужно. Могу только порекомендовать поставить параметр Slow если у вас нестабильная сеть.

Теперь остается только нажать на Start. Хочу предупредить что проверка может занять весьма длительное время (порядка 3-4 часов), а результат — бесполезным (может оказаться что у вас и так самый быстрый DNS).

После окончания проверки в браузере откроется окно с результатами.

Результаты поискаВ моем скриншоте мне не нужно ничего менять в настройках. Но вам могут порекомендовать изменить ваши настройки DNS. На скриншоте ниже в правом верхнем углу написаны рекомендованные настройки в порядке скорости.

Результаты поиска #2Теперь вам нужно будет указать эти настройки в своей операционной системе. Как это сделать вы можете найти в гугле.

Если у вас все получилось, или возникли какие-то проблемы, то напишите об этом в комментариях к статье. Я постараюсь помочь чем могу 🙂

Еше можно подписаться на email рассылку новых заметок. Не чаще раза в неделю, без спама.

Как спрятать DNS-запросы от любопытных глаз провайдера / Habr

Настройка 1.1.1.1 от Cloudflare и других DNS-сервисов по-прежнему требует навыков работы в командной строке

Шифрование трафика между вашим устройством и DNS-сервисом помешает посторонним лицам отслеживать трафик или подменить адрес

Смерть сетевого нейтралитета и ослабление правил для интернет-провайдеров по обработке сетевого трафика вызвали немало опасений по поводу конфиденциальности. У провайдеров (и других посторонних лиц, которые наблюдают за проходящим трафиком) уже давно есть инструмент, позволяющий легко отслеживать поведение людей в интернете: это их серверы доменных имен (DNS). Даже если они до сих пор не монетизировали эти данные (или не подменяли трафик), то наверняка скоро начнут.

DNS — это телефонный справочник Сети, выдающий фактический сетевой адрес IP, связанный с хостингом и доменными именами сайтов и других интернет-служб. Например, он превращает arstechnica.com в 50.31.169.131. Ваш интернет-провайдер предлагает DNS в пакете услуг, но он также может журналировать DNS-трафик — по сути, записывать историю ваших действий в интернете.

«Открытые» DNS-сервисы позволяют обходить сервисы провайдеров ради конфиденциальности и безопасности, а кое в каких странах — уклоняться от фильтрации контента, слежки и цензуры. 1 апреля (не шутка) компания Cloudflare запустила свой новый, бесплатный и высокопроизводительный DNS-сервис, предназначенный для повышения конфиденциальности пользователей в интернете. Он также обещает полностью скрыть DNS-трафик от посторонних глаз, используя шифрование.

Названный по своему IP-адресу, сервис 1.1.1.1 — это результат партнёрства с исследовательской группой APNIC, Азиатско-Тихоокеанским сетевым информационным центром, одним из пяти региональных интернет-регистраторов. Хотя он также доступен как «открытый» обычный DNS-резолвер (и очень быстрый), но Cloudflare ещё поддерживает два протокола шифрования DNS.

Хотя и разработанный с некоторыми уникальными «плюшками» от Cloudflare, но 1.1.1.1 — никак не первый DNS-сервис с шифрованием. Успешно работают Quad9, OpenDNS от Cisco, сервис 8.8.8.8 от Google и множество более мелких сервисов с поддержкой различных схем полного шифрования DNS-запросов. Но шифрование не обязательно означает, что ваш трафик невидим: некоторые службы DNS с шифрованием всё равно записывают ваши запросы в лог для различных целей.

Cloudflare пообещал не журналировать DNS-трафик и нанял стороннюю фирму для аудита. Джефф Хастон из APNIC сообщил, что APNIC собирается использовать данные в исследовательских целях: диапазоны 1.0.0.0/24 и 1.1.1.0/24 изначально были сконфигурированы как адреса для «чёрного» трафика. Но APNIC не получит доступ к зашифрованному трафику DNS.

Для пользователей подключить DNS-шифрование не так просто, как изменить адрес в настройках сети. В настоящее время ни одна ОС напрямую не поддерживает шифрование DNS без дополнительного программного обеспечения. И не все сервисы одинаковы с точки зрения софта и производительности.

Но учитывая важность вопроса — в последнее время во всех новостях говорят о превращении пользовательских данных в продукт — я решил посмотреть, как работает DNS-шифрование у Cloudflare. В итоге моя внутренняя лабораторная крыса победила — и я обнаружил, что тестирую и разбираю клиенты для нескольких провайдеров DNS через три протокола DNS-шифрования: DNSCrypt, DNS по TLS и DNS по HTTPS. Все они работоспособны, но предупреждаю: хотя процедура становится проще, но вряд ли вы сможете объяснить шифрование DNS родителям по телефону (если только они не опытные пользователи командной строки Linux).

Как работает DNS

Есть много причин для лучшей защиты DNS-трафика. Хотя веб-трафик и другие коммуникации могут быть защищены криптографическими протоколами, такими как Transport Layer Security (TLS), но почти весь трафик DNS передаётся незашифрованным. Это означает, что ваш провайдер (или кто-то другой между вами и интернетом) может регистрировать посещаемые сайты даже при работе через сторонний DNS — и использовать эти данных в своих интересах, включая фильтрацию контента и сбор данных в рекламных целях.

Как выглядит типичный обмен данными между устройством и DNS-резолвером

«У нас есть проблема “последней мили” в DNS, — говорил Крикет Лю, главный архитектор DNS в компании Infoblox, которая занимается информационной безопасностью. — Большинство наших механизмов безопасности решают вопросы коммуникаций между серверами. Но есть проблема с суррогатами резолверов на различных операционных системах. В реальности мы не можем их защитить». Проблема особенно заметна в странах, где власти более враждебно относятся к интернету.

В некоторой степени помогает использование DNS, который не ведёт логи. Но это всё равно не мешает злоумышленнику фильтровать запросы по контенту или перехватывать адреса методом пакетного перехвата или глубокой инспекции пакетов. Кроме пассивной прослушки есть угроза более активных атак на ваш DNS-трафик — спуфинг DNS-сервера со стороны провайдера или спецслужб с перенаправлением на собственный сервер для отслеживания или блокировки трафика. Что-то подобное (хотя, по-видимому, не злонамеренно), похоже, происходит со случайным перенаправлением трафика на адрес 1.1.1.1 из сети AT&T, судя по сообщениям на форумах DSLReports.

Наиболее очевидный способ уклонения от слежки — использование VPN. Но хотя VPN скрывают содержимое вашего трафика, для подключения к VPN может потребоваться запрос DNS. И в ходе VPN-сеанса запросы DNS тоже могут иногда направляться веб-браузерами или другим софтом за пределы VPN-тоннеля, создавая «утечки DNS», которые раскрывают посещённые сайты.

Вот где вступают в игру протоколы шифрования DNS: это DNSCrypt (среди прочих, его поддерживает OpenDNS от Cisco), DNS по TLS (поддерживается Сloudflare, Google, Quad9, OpenDNS) и DNS по HTTPS (поддерживается Сloudflare, Google и сервисом блокировки «взрослого» контента CleanBrowsing). Шифрование гарантирует, что трафик не просканируют и не изменят, и что запросы не получит и не обработает поддельный DNS-сервер. Это защищает от атак MiTM и шпионажа. DNS-прокси с одной из этих служб (непосредственно на устройстве или на «сервере» в локальной сети) поможет предотвратить DNS-утечки через VPN, поскольку прокси-сервер всегда будет самым быстрым DNS-сервером среди всех доступных.

Однако эта опция защиты недоступна массовому пользователю. Ни один из этих протоколов нативно не поддерживается ни одним DNS-резолвером, который идёт в комплекте с ОС. Все они требуют установки (и, вероятно, компиляции) клиентского приложения, которое действует как локальный «сервер» DNS, ретранслируя запросы, сделанные браузерами и другими приложениями вверх по течению к безопасному провайдеру DNS по вашему выбору. И хотя две из трёх данных технологий предлагаются на роль стандартов, ни один из проверенных нами вариантов пока не представлен в окончательном виде.

Поэтому если хотите погрузиться в шифрование DNS, то лучше взять для DNS-сервера в домашней сети Raspberry Pi или другое отдельное устройство. Потому что вы наверняка обнаружите, что настройка одного из перечисленных клиентов — это уже достаточно хакерства, чтобы не захотеть повторять процесс заново. Проще запросить настройки DHCP по локальной сети — и указать всем компьютерам на одну успешную установку DNS-сервера. Я много раз повторял себе это во время тестирования, наблюдая падение одного за другим клиентов под Windows и погружение в спячку клиентов под MacOS.

Сообщество DNSCrypt пыталось сделать доступный инструмент для тех, кто не обладает навыками работы в командной строке, выпустив программы DNSCloak (слева) под iOS и Simple DNSCrypt (справа) под Windows

Для полноты картины в исторической перспективе начнём обзор с самой первой технологии шифрования DNS — DNSCrypt. Впервые представленный в 2008 году на BSD Unix, инструмент DNSCrypt изначально предназначался для защиты не от прослушки, а от DNS-спуфинга. Тем не менее, его можно использовать как часть системы обеспечения конфиденциальности — особенно в сочетании с DNS-сервером без логов. Как отметил разработчик DNSCrypt Фрэнк Денис, гораздо больше серверов поддерживают DNSCrypt, чем любой другой вид шифрования DNS. «DNSCrypt — это немного больше, чем просто протокол, — говорит Фрэнк Денис. — Сейчас сообщество и активные проекты характеризуют его гораздо лучше, чем мой изначальный протокол, разработанный в выходные». Сообщество DNSCrypt создало простые в использовании клиенты, такие как Simple DNSCrypt для Windows и клиент для Apple iOS под названием DNS Cloak, что делает шифрование DNS доступнее для нетехнических людей. Другие активисты подняли независимую сеть приватных DNS-серверов на основе протокола, помогающего пользователям уклониться от использования корпоративных DNS-систем.

«DNSCrypt — это не подключение к серверам конкретной компании, — сказал Денис. — Мы призываем всех поднимать собственные сервера. Сделать это очень дёшево и легко. Теперь, когда у нас есть безопасные резолверы, я пытаюсь решить задачу фильтрации контента с учётом конфиденциальности».

Для тех, кто хочет запустить DNS-сервер с поддержкой DNSCrypt для всей своей сети, лучшим клиентом будет DNSCrypt Proxy 2. Старая версия DNSCrypt Proxy по-прежнему доступна как пакет для большинства основных дистрибутивов Linux, но лучше загрузить бинарник новой версии непосредственно с официального репозитория на GitHub. Есть версии для Windows, MacOS, BSD и Android.

Опыт сообщества DNSCrypt по защите конфиденциальности воплощён в DNSCrypt Proxy. Программа легко настраивается, поддерживает ограничения по времени доступа, шаблоны для доменов и чёрный список IP-адресов, журнал запросов и другие функции довольно мощного локального DNS-сервера. Но для начала работы достаточно самой базовой конфигурации. Есть пример файла конфигурации в формате TOML (Tom’s Obvious Minimal Language, созданный соучредителем GitHub Томом Престоном-Вернером). Можете просто переименовать его перед запуском DNSCrypt Proxy — и он станет рабочим файлом конфигурации.

По умолчанию прокси-сервер использует открытый DNS-резолвер Quad9 для поиска и получения с GitHub курируемого списка открытых DNS-сервисов. Затем подключается к серверу с самым быстрым откликом. При необходимости можно изменить конфигурацию и выбрать конкретный сервис. Информация о серверах в списке кодируется как «штамп сервера». Он содержит IP-адрес поставщика, открытый ключ, информацию, поддерживает ли сервер DNSSEC, хранит ли провайдер логи и блокирует ли какие-нибудь домены. (Если не хотите зависеть от удалённого файла при установке, то можно запустить «калькулятор штампов» на JavaScript — и сгенерировать собственный локальный статичный список серверов в этом формате).

Для своего тестирования DNSCrypt я использовал OpenDNS от Cisco в качестве удалённого DNS-сервиса. При первых запросах производительность DNSCrypt оказалась немного хуже, чем у обычного DNS, но затем DNSCrypt Proxy кэширует результаты. Самые медленные запросы обрабатывались в районе 200 мс, в то время как средние — примерно за 30 мс. (У вас результаты могут отличаться в зависимости от провайдера, рекурсии при поиске домена и других факторов). В целом, я не заметил замедления скорости при просмотре веб-страниц.

Основное преимущество DNSCrypt в том, что он похож на «обычный» DNS. Хорошо это или плохо, но он передаёт UDP-трафик по порту 443 — тот же порт используется для безопасных веб-соединений. Это даёт относительно быстрый резолвинг адресов и снижает вероятность блокировки на файрволе провайдера. Чтобы ещё больше снизить вероятность блокировки, можно изменить конфигурацию клиента и передавать запросы по TCP/IP (как показало тестирование, это минимально влияет на время отклика). Так шифрованный DNS-трафик для большинства сетевых фильтров похож на трафик HTTPS — по крайней мере, с виду.

Показан трафик DNSCrypt и локальный трафик DNSCrypt Proxy. Снифер Wireshark говорит, что это трафик HTTPS, потому что я форсировал использование TCP. Если пустить его по UDP, то Wireshark увидит трафик Chrome QUIC

С другой стороны, DNSCrypt для шифрования не полагается на доверенные центры сертификации — клиент должен доверять открытому ключу подписи, выданному провайдером. Этот ключ подписи используется для проверки сертификатов, которые извлекаются с помощью обычных (нешифрованных) DNS-запросов и используются для обмена ключами с использованием алгоритма обмена ключами X25519. В некоторых (более старых) реализациях DNSCrypt есть условие для сертификата на стороне клиента, который может использоваться в качестве схемы управления доступом. Это позволяет им журналировать ваш трафик независимо от того, с какой IP-адреса вы пришли, и связывать его с вашим аккаунтом. Такая схема не используется в DNSCrypt 2.

С точки зрения разработчика немного сложно работать с DNSCrypt. «DNSCrypt не особенно хорошо документирован, и не так много его реализаций», — говорит Крикет Лю из Infoblox. На самом деле мы смогли найти только единственный клиент в активной разработке — это DNSCrypt Proxy, а OpenDNS прекратил поддерживать его разработку.

Интересный выбор криптографии в DNSCrypt может напугать некоторых разработчиков. Протокол использует Curve25519 (RFC 8032), X25519 (RFC 8031) и Chacha20Poly1305 (RFC 7539). Одна реализация алгоритма X24419 в криптографических библиотеках Pyca Python помечена как «криптографически опасная», потому что с ней очень легко ошибиться в настройках. Но основной используемый криптографический алгоритм Curve25519, является «одной из самых простых эллиптических кривых для безопасного использования», — сказал Денис.

Разработчик говорит, что DNSCrypt никогда не считался стандартом IETF, потому что был создан добровольцами без корпоративной «крыши». Представление его в качестве стандарта «потребовало бы времени, а также защиты на заседаниях IETF», — сказал он. «Я не могу себе этого позволить, как и другие разработчики, которые работают над ним в свободное время. Практически все ратифицированные спецификации, связанные с DNS, фактически написаны людьми из одних и тех же нескольких компаний, из года в год. Если ваш бизнес не связан с DNS, то действительно тяжело получить право голоса».

Хотя несколько DNS-сервисов используют DNSCrypt (например, CleanBrowsing для блокировки «взрослого» контента и Cisco OpenDNS для блокировки вредоносных доменов), новые ориентированные на приватность DNS-провайдеры (в том числе Google, Cloudflare и Quad9) отказались от DNSCrypt и выбрали одну из других, одобренных группой IETF технологий: DNS по TLS и DNS по HTTPS. Сейчас DNSCrypt Proxy поддерживает DNS по HTTPS и указывает Cloudflare, Google и Quad9 в настройках по умолчанию.

TLS стал приоритетом для CloudFlare, когда понадобилось усилить шифрование веб-трафика для защиты от слежки

У DNS по TLS (Transport Layer Security) несколько преимуществ перед DNSCrypt. Во-первых, это предлагаемый стандарт IETF. Также он довольно просто работает по своей сути — принимает запросы стандартного формата DNS и инкапсулирует их в зашифрованный TCP-трафик. Кроме шифрования на основе TLS, это по существу то же самое, что и отправка DNS по TCP/IP вместо UDP.

Существует несколько рабочих клиентов для DNS по TLS. Самый лучший вариант, который я нашел, называется Stubby, он разработан в рамках проекта DNS Privacy Project. Stubby распространяется в составе пакета Linux, но есть также версия для MacOS (устанавливается с помощью Homebrew) и версия для Windows, хотя работа над последней ещё не завершена.

Хотя мне удалось стабильно запускать Stubby на Debian после сражения с некоторыми зависимостями, этот клиент регулярно падал в Windows 10 и имеет тенденцию зависать на MacOS. Если вы ищете хорошее руководство по установке Stubby на Linux, то лучшая найденная мной документация — это пост Фрэнка Сантосо на Reddit. Он также написал shell скрипт для установки на Raspberry Pi.

Положительный момент в том, что Stubby допускает конфигурации с использованием нескольких служб на основе DNS по TLS. Файл конфигурации на YAML позволяет настроить несколько служб IPv4 и IPv6 и включает в себя настройки для SURFNet, Quad9 и других сервисов. Однако реализация YAML, используемая Stubby, чувствительна к пробелам, поэтому будьте осторожны при добавлении новой службы (например, Cloudflare). Сначала я использовал табы — и всё поломал.

Клиенты DNS по TLS при подключении к серверу DNS осуществляют аутентификацию с помощью простой инфраструктуры открытых ключей (Simple Public Key Infrastructure, SPKI). SPKI использует локальный криптографический хэш сертификата провайдера, обычно на алгоритме SHA256. В Stubby этот хэш хранится как часть описания сервера в файле конфигурации YAML, как показано ниже:

upstream_recursive_servers:

#IPv4

#Cloudflare DNS over TLS server

- address_data: 1.1.1.1

tls_auth_name: "cloudflare-dns.com"

tls_pubkey_pinset:

- digest: "sha256"

value: yioEpqeR4WtDwE9YxNVnCEkTxIjx6EEIwFSQW+lJsbc=

- address_data: 1.0.0.1

tls_auth_name: "cloudflare-dns.com"

tls_pubkey_pinset:

- digest: "sha256"

value: yioEpqeR4WtDwE9YxNVnCEkTxIjx6EEIwFSQW+lJsbc=После установления TCP-соединения клиента с сервером через порт 853 сервер представляет свой сертификат, а клиент сверяет его с хэшем. Если всё в порядке, то клиент и сервер производят рукопожатие TLS, обмениваются ключами и запускают зашифрованный сеанс связи. С этого момента данные в зашифрованной сессии следуют тем же правилам, что и в DNS по TCP.

После успешного запуска Stubby я изменил сетевые настройки сети DNS, чтобы направлять запросы на 127.0.0.1 (localhost). Сниффер Wireshark хорошо показывает этот момент переключения, когда трафик DNS становится невидимым.

Переключаемся с обычного трафика DNS на шифрование TLS

Хотя DNS по TLS может работать как DNS по TCP, но шифрование TLS немного сказывается на производительности. Запросы dig к Cloudflare через Stubby у меня выполнялись в среднем около 50 миллисекунд (у вас результат может отличаться), в то время как простые DNS-запросы к Cloudflare получают ответ менее чем за 20 мс.

Частично замедление работы происходит на стороне сервера из-за лишнего использования TCP. Обычно DNS работает по быстрому протоколу UDP: отправил и забыл, в то время как сообщение TCP требует согласования соединения и проверки получения пакета. Основанная на UDP версия DNS по TLS под названием DNS over Datagram Transport Layer Security (DTLS) сейчас в экспериментальной разработке — она может увеличить производительность протокола.

Здесь тоже имеется проблема с управлением сертификатами. Если провайдер удалит сертификат и начнёт использовать новый, то в настоящее время нет чистого способа обновления данных SPKI на клиентах, кроме вырезания старого и вставки нового сертификата в файл конфигурации. Прежде чем с этим разберутся, было бы полезно использовать какую-то схему управления ключами. И поскольку сервис работает на редком порту 853, то с высокой вероятностью DNS по TLS могут заблокировать на файрволе.

Но это не проблема для лидера нашего хит-парада — DNS по HTTPS. Он проходит через большинство файрволов, словно тех не существует.

Google и Cloudflare, похоже, одинаково видят будущее зашифрованного DNS

И Google, и Cloudflare, кажется, видят протокол DNS по HTTPS, также известный как DoH, как самый перспективный вариант для шифрования DNS. Опубликованный в виде черновика стандарта IETF, протокол DoH инкапсулирует DNS-запросы в пакеты HTTPS, превращения их в обычный зашифрованный веб-трафик.

Запросы отправляются как HTTP POST или GET с телом в формате сообщения DNS (датаграммы из обычных DNS-запросов) или как запрос HTTP GET в формате JSON (если вы не против небольшого оверхеда). И здесь нет никаких проблем с управлением сертификатами. Как и при обычном веб-трафике HTTPS, для подключения через DoH не требуется аутентификация, а сертификат проверяется центром сертификации.

Фиксация DNS-транзакции через DoH. Видно только HTTPS, TLS и ничего больше

HTTPS — довольно громоздкий протокол для запросов DNS, особенно в формате JSON, поэтому придётся смириться с некоторым снижением производительности. Необходимые ресурсы на стороне сервера почти наверняка заставят прослезиться администратора обычного DNS-сервера. Но простота работы с хорошо понятными веб-протоколами делает разработку как клиентского, так и серверного кода для DoH намного более доступной для разработчиков, собаку съевших на веб-приложениях (всего несколько недель назад инженеры Facebook выпустили концепт сервера и клиента DoH на Python).

В результате, хотя на спецификациях RFC для DoH ещё не просохли чернила, уже готов к работе целый ряд клиентов DNS по HTTPS. Правда, некоторые из них заточены под конкретных провайдеров DNS. Потеря производительности во многом зависит от сервера и от качества конкретного клиента.

Например, возьмём клиент туннелирования Argo от Cloudflare (aka cloudflared). Это многофункциональный инструмент туннелирования, предназначенный в первую очередь для установления безопасного канала для связи веб-серверов с CDN-сетью Cloudflare. DNS по HTTPS — просто ещё одна служба, которую теперь поддерживает CDN.

По умолчанию, если запустить Argo из командной строки (в Linux и MacOS для этого нужны привилегии суперпользователя, а на Windows нужно запускать клиента из PowerShell от имени администратора), то он направляет DNS-запросы на https://cloudflare-dns.com/dns-query. Если не настроен обычный DNS, то возможна небольшая проблемка, потому что данный адрес должен резолвиться в 1.1.1.1, иначе Argo не запустится.

Это можно исправить одним из трёх способов. Первый вариант: установить устройство с локальным хостом (127.0.0.1 для IPv4 и ::1 для IPv6) как основной DNS-сервер в сетевой конфигурации, а затем добавить 1.1.1.1 в качестве дополнительного резолвера. Это рабочий вариант, но он не идеален с точки зрения приватности и производительности. Лучше добавить URL сервера из командной строки при загрузке:

$ sudo cloudflared proxy-dns --upstream https://1.0.0.1/dns-queryЕсли вы уверены, что хотите перейти на DNS-сервер от Cloudflare, что даёт преимущество автоматического обновления, — то можете настроить его в качестве службы в Linux, используя YAML-файл конфигурации, содержащий адреса IPv4 и IPv6 службы DNS от Cloudflare:

proxy-dns: true

proxy-dns-upstream:

- https://1.1.1.1/dns-query

- https://1.0.0.1/dns-queryПри настройке с правильной восходящей адресацией производительность dig-запросов через Argo широко варьируется: от 12 мс для популярных доменов аж до 131 мс. Страницы с большим количеством межсайтового контента загружаются… немного дольше обычного. Опять же, ваш результат может быть другим — вероятно, он зависит от вашего местоположения и связности. Но это примерно то, чего я ожидал от мрачного протокол DoH.

Как Cloudflare, мы считаем, что туннели иллюстрируют операцию «Арго» лучше, чем Бен Аффлек

Дабы убедиться, что проблема именно в протоколе DoH, а не в программистах Cloudflare, я испытал два других инструмента. Во-первых, прокси-сервер от Google под названием Dingo. Его написал Павел Форемски, интернет-исследователь из Института теоретической и прикладной информатики Академии наук Польши. Dingo работает только с реализацией DoH от Google, но его можно настроить на ближайшую службу Google DNS. Это хорошо, потому что без такой оптимизации Dingo сожрал всю производительность DNS. Запросы dig в среднем выполнялись более 100 миллисекунд.

Во время проверки обработки стандартных запросов службой dns.google.com я наткнулся на альтернативу дефолтному адресу 8.8.8.8 от Google (172.217.8.14, если знаете). Я добавил его в Dingo из командной строки:

$ sudo ./dingo-linux-amd64 -port=53 -gdns:server=172.216.8.14Это сократило время отклика примерно на 20%, то есть примерно до того показателя, как у Argo.

А оптимальную производительность DoH неожиданно показал DNSCrypt Proxy 2. После недавнего добавления DoH Cloudflare в курируемый список публичных DNS-сервисов DNSCrypt Proxy почти всегда по умолчанию подключается к Cloudflare из-за низкой задержки этого сервера. Чтобы убедиться, я даже вручную сконфигурировал его под резолвер Cloudflare для DoH, прежде чем запустить батарею dig-запросов.

Все запросы обрабатывались менее чем за 45 миллисекунд — это быстрее, чем собственный клиент Cloudflare, причём с большим отрывом. С сервисом DoH от Google производительность оказалась похуже: запросы обрабатывались в среднем около 80 миллисекунд. Это показатель без оптимизации на ближайший DNS-сервер от Google.

В целом производительность DNSCrypt Proxy по DoH практически неотличима от резолвера DNS по TLS, который я проверял ранее. На самом деле он даже быстрее. Я не уверен, то ли это из-за какой-то особой реализации DoH — может быть, из-за использования стандартного формата сообщений DNS, инкапсулированных в HTTPS, вместо формата JSON — то ли связано с тем, как Cloudflare обрабатывает два разных протокола.

Я не Бэтмен, но моя модель угроз всё равно немного сложнее, чем у большинства людей

Я профессиональный параноик. Моя модель угроз отличается от вашей, и я предпочел бы сохранить в безопасности как можно больше своих действий в онлайне. Но учитывая количество нынешних угроз приватности и безопасности из-за манипуляций с трафиком DNS, у многих людей есть веские основания использовать какую-либо форму шифрования DNS. Я с удовольствием обнаружил, что некоторые реализации всех трёх протоколов не оказывают сильно негативного влияния на скорость передачи трафика.

Тем не менее, важно отметить, что одно лишь шифрование DNS не скроет ваши действия в интернете. Если на сервере хостятся несколько сайтов, то расширение TLS под названием Server Name Indicator (SNI), используемое в соединениях HTTPS, всё равно может показать открытым текстом название сайта, на который вы зашли. Для полной конфиденциальности всё равно нужно использовать VPN (или Tor) для такой инкапсуляции трафика, чтобы провайдер или какая-либо другая шпионящая сторона не могла вытянуть метаданные из пакетов. Но ни один из перечисленных сервисов не работает с Tor. И если против вас работает правительственное агентство, то ни в чём нельзя быть уверенным.

Другая проблема в том, что, хотя прекрасные ребята из сообщества DNSCrypt проделали большую работу, но такая приватность по-прежнему слишком сложна для обычных людей. Хотя некоторые из этих DNS-клиентов для шифрования оказалось относительно легко настроить, но ни один из них нельзя назвать гарантированно простым для нормальных пользователей. Чтобы эти услуги стали действительно полезными, их следует плотнее интегрировать в железо и софт, который покупают люди — домашние маршрутизаторы, операционные системы для персональных компьютеров и мобильных устройств.

Интернет-провайдеры наверняка постараются активнее монетизировать обычный DNS-трафик, и никуда не исчезнут государственные агентства и преступники, которые стремятся использовать его во вред пользователю. Но маловероятно, что крупные разработчики ОС стремятся надёжно защитить DNS доступным для большинства людей способом, потому что они часто заинтересованы в монетизации, как и интернет-провайдеры. Кроме того, эти разработчики могут столкнуться с сопротивлением изменениям со стороны некоторых правительств, которые хотят сохранить возможности мониторинга DNS.

Так что в ближайшее время эти протоколы останутся инструментом для тех немногих людей, кто реально заботится о конфиденциальности своих данных и готов для этого немного потрудиться. Надеюсь, сообщество вокруг DNSCrypt продолжит свою активность и продвинет ситуацию вперёд.

Список бесплатных DNS-сервисов / Habr

Обновляю 4-летний список бесплатных сервисов для управления доменамиPrimary + Secondary

| Сервис | Кол-во NS | Кол-во доменов | Типы записей | TTL | Доп. фичи |

|---|---|---|---|---|---|

| pdd.yandex.ru | 2 | 50 | AAAA и SRV | + | Есть API |

| cloudflare.com | 2 | неограниченное | AAAA, SRV, SPF, LOC | + | |

| 2ns.info | 4 | неограниченное | AAAA и SRV | + | Есть экспорт. Показывает регистратора, дату регистрации домена, дату окончания регистрации, тИЦ. By leonid239 |

| dns.he.net | 5 | 50 | все | + | NS доступны по IPv6. Свой DDNS-сервис |

| www.netbreeze.net/dns | 3 | 1 | AAAA и SRV | + | Есть API |

| entrydns.net | 3 | неограниченное | AAAA и SRV | + | Есть свой DDNS-сервис, REST-api |

| www.dnsever.com | 3 | неограниченное | AAAA и SRV. | + | Есть свой DDNS-сервис |

| www.cloudns.net | 4 | 3 | AAAA, SRV и RP | + | Есть API. NS доступны по IPv6, импорт/экспорт в BIND9 и TinyDNS-формате |

| freedns.afraid.org | 4 | 20 записей на каждый домен | AAAA, SRV, LOC, RP, HINFO | + | NS доступны по IPv6 |

| www.division120.com | 4 | неограниченное | AAAA | + | |

| www.dnspod.com | 3 | неограниченное | AAAA и SRV | + | Есть API |

| www.4freedns.net | ? | 5 | АААА | ? | |

| enabledns.com | 4 | 5 | AAAA | + | |

| www.geoscaling.com | 5 | неограниченное | все | + | Импорт BIND9 |

| system-ns.com | 2 | 5 | AAAA и SRV | + | Импорт BIND9 и через AXFR. Имеются всякие социалочки и Android-клиент. |

| www.pointhq.com | 5 | 1 домен, 10 записей | AAAA, SRV, SSHFP, ALIAS | + | Импорт BIND9. Рисует красивые графики, считает статистику |

| www.sitelutions.com | 5 | неограниченное | AAAA и SRV | + | |

| www.luadns.com | 3 домена, 30 записей | ? | ? | После 50000 запросов в месяц попросят перейти на платный тариф. Управление записями через git(!) и конфигурация на lua(!!). Поддержка Amazon Route 53. | |

| dozens.jp | 4 | неограниченное, всего 12 записей | AAAA и SRV | + | Есть API. Большая часть интерфейса на японском. |

| ypdns.com | 1 | 10 | AAAA и SRV | + | Полуживой-полумертвый сервис, а когда-то был хорошим. NS-серверов-то 5, но работает только 1. |

| prosto.name | 2 | неограниченное | только стандартные | + | |

| freedns.ws | 2 | неограниченное | AAAA и SRV | + | Публичные домены |

| www.xname.org | 3 | неограниченное | AAAA | + | |

| www.netangels.ru | 2 | неограниченное | SRV | + | Есть API |

Secondary Only

2ns.info — 4 NS-сервера, неограниченное количество доменов. Показывает регистратора, дату регистрации домена, дату окончания регистрации, тИЦ. Поддерживает AAAA и SRV.dns.he.net — 5 NS-серверов, 50 доменов. NS доступны по IPv6. Поддерживает все типы записей. Можно установить свой TTL.

freedns.afraid.org — Неограниченное количество доменов, 20 субдоменов для каждого домена. NS доступны по IPv6. Поддерживает AAAA, SRV, LOC, RP, HINFO. NS доступны по IPv6.

www.twisted4life.com

puck.nether.net

system-ns.com — 2 NS-сервера, 10 доменов. Импорт BIND9 и через AXFR. Поддерживает AAAA и SRV. Можно установить свой TTL. Имеются всякие социалочки и Android-клиент.

acc.rollernet.us

secondary.net.ua

ns2.trifle.net

script88 переделал список в markdown и залил на github:

github.com/wavedocs/freedns

Бесплатный DNS-хостинг на быстрых DNS-server’ах

Address Record — IP-адрес, который соответствует доменному имени.

Например: example.com internet address = 217.69.139.202

Address Record IPv6 — IP-адрес, который соответствует доменному имени, по 6 версии интернет-протокола.

Например: example.com AAAA IPv6 address = 2a00:1148:db00:0:b0b0::1

Mail Exchange — MX-запись содержит доменное имя почтового сервера, принимающий почту для вашего домена.

Например: example.com MX preference = 10, mail exchanger = mxs.example.com.

при этом в DNS должна быть соответствующая запись типа «А», mxs.example.com internet address = 217.69.139.150

Point to Reverse — в противоположность записи типа «А», используется для получения доменного имени по IP-адресу.

Например: 217.69.139.150.in-addr.arpa. IN PTR example.com

Canonical Name Record — каноническая запись имени — отображает синоним (алиас) другого доменного имени (для перенаправления на него).

Например: www.example.com IN CNAME example.com

Name Server — NS-запись указывает на DNS-сервер, обслуживающий данное доменное имя.

Например: example.com nameserver = ns1.example.com

при этом в DNS должна быть соответствующая запись типа «А», ns1.example.com internet address = 217.69.139.112

Текстовая запись — может содержать произвольный текст.

Например: example.com text = «v=spf1 redirect=_spf.example.com»

Service Record — определяет доменное имя сервера определенных служб (IP-телефонии, системы мгновенных сообщений и т.п.).

Например: _sip._tcp.example.com 86400 IN SRV 0 5 5060 sipserver.example.com

при этом в DNS должна быть соответствующая запись типа «А», sipserver.example.com internet address = 217.69.139.112

Свободный альтернативный DNS для улучшения скорость интернета

Список лучших DNS-серверов, доступных для общественного пользования и свободны. Они могут увеличить скорость интернета и помочь в удалении DNS-сервер не отвечает на запросы об ошибке.

Система доменных имен (DNS) является центральной частью Интернета, предоставляя возможность перевести доменное имя веб-сайта или блога, который вы пытаетесь зайти в числовой интернет-протокола (IP) адреса. Все, что связано с Интернетом — ноутбуки, планшеты, мобильные телефоны и т.д. полагаться на DNS, чтобы точно ассоциировать доменные имена с соответствующими IP-адресами.

Тем не менее, каждый сейчас и потом мы все жалуются на DNS, назначенных нашим поставщика услуг Интернета (ISP). Некоторые из связанных общих DNS проблем являются:

- Это будет происходить медленно. Используя хороший сервер DNS может увеличить скорость Вашего Интернет.

- Он блокирует веб-сайты, которые вы хотите посетить.

- Это вторжение в нашу личную жизнь.

звук ли эти жалобы знакомы? Ну, в таком случае, настало время, чтобы найти альтернативный сервер DNS. Альтернативный сервер DNS может помочь вам:

- Возможное увеличение скорости интернет

- Возможное повышение надежности

- Родительский контроль

- защита от фишинга

- функции безопасности

- Доступ к географически заблокированное содержимое

- Обход веб цензуры

Лучшие серверы DNS

Давайте проверим для наилучших доступных бесплатных DNS-серверов. Если вы хотите переключить DNS-серверы, вы, вероятно, хотите изменить DNS-сервер на маршрутизаторе, который будет влиять на всю вашу домашнюю сеть. Можно также изменить сервер DNS на одном компьютере, так что она влияет только на этот компьютер. Вам может понадобиться очистить кэш DNS после изменения IP-адреса сервера.

Чтобы использовать предпочтительный сервер Public DNS, настройки сетевых параметров с соответствующими IP-адресами. Ниже приводится список лучших DNS-серверов вокруг доступных бесплатно. Мы также даем соответствующие им IP-адреса.

1. Google Public DNS

IP — адреса: 8.8.8.8 и 8.8.4.4

Это служба третья сторона DNS обеспечивается гиганта поисковой системы — Google. Эта услуга является более быстрым, безопасным и крупнейший сервис Public DNS в мире. Он использует маршрутизацию Anycast , чтобы найти ближайший сервер для взаимодействия данных. Google Public DNS также устойчив к DNS Cache отравлении и DoS (отказ в обслуживании) атак.

2. Откройте DNS

IP — адреса: 208.67.222.222 и 208.67.220.220

OpenDNS доступен в двух вариантах — личной и деловой; и включают в себя функции, которые трудно сопротивляться. Например, домашняя версия поставляется с родительского контроля, защиты от фишинга и повышенной скорости. Бизнес-вариант предусматривает полноценное решение для обеспечения безопасности предприятия.

Если вы выберете для OpenDNS для домашнего защиты, вы можете получить его бесплатно. Тем не менее, есть некоторые дополнительные планы, которые предлагают расширенные функции, такие как настраиваемые защиты. Он поддерживает маршрутизацию Anycast и обеспечивает максимальную скорость.

3. DNS.WATCH

IP — адреса: 84.200.69.80 и 84.200.70.40

Этот минимальный и тем не менее мощная служба DNS оказывает каких-либо перебоев в течение длительного времени и, следовательно, любят больше всего. Это бесплатно сторонних службы DNS, которая предоставляет вам быстрый и нецензурный Интернет! Он может быть реализован в различных устройствах, в том числе Windows, Mac и компьютеров и маршрутизаторов Linux на базе. Служба верит в DNS нейтралитете, так что гарантирует, что все ваши запросы достигают нужное место без какого-либо вмешательства.

4. Уровень (3) Связь

IP — адреса:

- 209.244.0.3 и 209.244.0.4

- 4.2.2.1, 4.2.2.2, 4.2.2.3, 4.2.2.4, 4.2.2.5 и 4.2.2.6

Уровень (3) Связь обеспечивает хорошую сторонний DNS-сервис с надежной системы доменных имен, которая предлагает производительность на высоком уровне и впечатляющую инфраструктуру. С его государством в самых современных технологий обеспечивает хорошую скорость интернета, а также.

5. Нортон ConnectSafe

IP — адреса:

- Безопасность (вредоносных программ, фишинг — сайтов и мошенников)

- 199.85.126.10 и 199.85.127.10

- Безопасность + Блокирование порнографии

- 199.85.126.20 и 199.85.127.20

- Безопасность + Блокировка + Порнография Номера для семейного отдыха

- 199.85.126.30 и 199.85.127.30

Нортон ConnectSafe представляет собой бесплатный сервис предназначен для усиленной защиты, которая блокирует небезопасные веб-сайты автоматически. Она обеспечивает базовую защиту просмотра и фильтрации содержимого для всех веб-устройств в домашней сети.

Он предлагает три различных варианта защиты, так и для каждого варианта; вы можете иметь другой IP-адрес, как указано выше. Вы можете использовать Norton ConnectSafe в компьютерных системах и маршрутизаторов. Для всей защиты домашней сети, вы можете настроить маршрутизатор и для раздела бизнеса, у вас есть Wi-Fi и MSP в режиме реального времени Защита.

6. Commodo Secure DNS

IP — адреса: 8.26.56.26 и 8.20.247.20

Comodo Secure DNS включает в себя такие функции, как повышенной скорости, надежности и безопасности. С точки зрения надежности он предлагает полностью избыточную обслуживание DNS в любом месте. Comodo гарантирует, что независимо от того, где вы находитесь, ваши запросы DNS ответили, на ближайший доступный набор серверов, тем самым увеличивая скорость и надежность. Comodo обеспечивает безопасность своей вредоносной домена функции фильтрации и ссылается на список блокировки в режиме реального времени (RBL) вредных веб-сайтов. Commodo Secure DNS предупреждает вас, когда вы пытаетесь получить доступ к сайту, содержащий потенциально угрожающим содержанием.

7. OpenNIC DNS

IP — адреса: 46.151.208.154 и 128.199.248.105

Как и большинство других служб DNS, OpenNIC является хорошей альтернативой для замены DNS-сервера по умолчанию. Он защищает ваш компьютер от правительственной цензуры и поддерживает вашу частную жизнь, а также предотвращает ISP DNS Угон. При широкой инфраструктуре OpenNIC DNS у вас также есть возможность поиска лучшего сервера DNS, который находится ближе всего к вашему положению. Эта функция позволяет выбрать соответствующие сведения о сервере и использовать их для улучшенного соединения и скорости.

8. DNS Advantage

IP — адреса: 156.154.70.1 и 156.154.71.1

DNS Advantage является свободным рекурсивная служба DNS, а также два рекурсивных адреса серверов имен для общественного пользования, отображенные до ближайшего оперативного расположения сервера маршрутизации Anycast. Он обеспечивает 100% времени бесперебойной работы, быстрые, точные ответы запросов и чрезвычайно высокий уровень масштабируемости, наряду со встроенной защитой от DNS на основе DDoS (распределенный отказ в обслуживании) атак.

9. Verisign Public DNS

IP — адреса: 64.6.64.6 и 64.6.65.6

Verisign Public DNS представляет собой бесплатный сервис, который предлагает улучшенную стабильность и безопасность DNS по сравнению с другими альтернативами. И, в отличие от многих других служб DNS Verisign уважает вашу конфиденциальность и не продает свои данные Public DNS третьим лицам и не перенаправлять запросы, чтобы предоставить вам любую рекламу.

10. Dyn

IP — адреса: 216.146.35.35 и 216.146.36.36

Dyn является свободным сторонних DNS-сервер, который обеспечивает хороший веб-опыт и защищает вашу информацию от большинства фишинг-атак. Он блокирует небезопасные или нежелательного контента на основе категорий или с помощью пользовательских белых / черных списков с бесплатным интернет-гид по ДИН. Она также обеспечивает безопасный и быстрый опыт на всех устройствах, подключенных к сети.

Итак, это лучшие в мире DNS-серверы. В дополнение к указанному выше списка 10 бесплатных быстрых общедоступных серверов DNS, мы также предоставляем дополнительный список из восьми других быстро Public DNS-серверов с соответствующим IP-адресом. Таким образом, теперь у вас есть 18 вариантов на выбор!

- GreenTeamDNS7

- Первичный DNS: 81.218.119.11

- Вторичный DNS: 209.88.198.133

- SmartViper

- Первичный DNS: 208.76.50.50

- Вторичный DNS: 208.76.51.51

- FreeDNS10

- Первичный DNS: 37.235.1.174

- Вторичный DNS: 37.235.1.177

- Альтернативные DNS11

- Первичный DNS: 198.101.242.72

- Вторичный DNS: 23.253.163.53

- Yandex.DNS12

- Первичный DNS: 77.88.8.8

- Вторичный DNS: 77.88.8.1

- censurfridns.dk13

- Первичный DNS: 91.239.100.100

- Вторичный DNS: 89.233.43.71

- Ураган Electric14

- Первичный DNS: 74.82.42.42

- puntCAT15

- Первичный DNS: 109.69.8.51

Примечание: Первичный DNS — серверы также известны как предпочтительные DNS — серверы и вторичные DNS — серверы также известны как альтернативных DNS — серверов. На самом деле вы можете ‘смешивать и сочетать «серверов первичного и вторичного DNS, чтобы предоставить вам еще один слой избыточности.

Вывод

Со многими жизнеспособных вариантов трудно отфильтровать лучшее из DNS-серверов. Мнения и опыт отличаются и так делают рейтинги. Как пользователь, вы должны быть в состоянии идентифицировать вашу необходимость переключения на альтернативный DNS. Обратите внимание, что скорость, а также надежность DNS-сервера стороннего производителя зависит от расстояния между сервером и ваше физическое местоположение — так что вы должны выбирать мудро.

Если у Вас возникли вопросы по этой теме, пожалуйста, не стесняйтесь задавать в разделе комментариев. Мы в TechWelkin и наш читатель сообщество будет пытаться помочь вам. Благодарим Вас за использование TechWelkin!

DNS Benchmark — оперативный поиск быстрых DNS-серверов

DNS Сервера, тема думаю актуальная для всех стран и всех провайдеров даже самых шустрых!

От довольно многих слышу что интернет у них работает не так быстро как бы хотелось, причем не только в России но и Израиле, Америке и так далее!

И в 90% случаев было, что именно DNS влияет на то, как шустро открываются сайты или работают некоторые программы. Некоторые провайдеры для экономии трафика блокируют через DNS загрузку картинок, видео, торрентов или еще какого нибудь контента на сайтах!!!

Если все нормально с интернетом, то сайты открываются за секунду или быстрей, не все конечно. Но если сайт сидит на нормальном хостинге и не имеет кучу защит, типа банковских сайтов или серьезных компаний, то максимум 2 секунды на самый тяжелый сайт со множеством рекламы и всякой ерунды! Например у меня сайт [url]http://filmix.net/[/url] открывается в течение секунды со всеми картинками. Иногда задерживается окно непосредственно плеера, но это, я считаю, норма!Многие наверное замечали как внизу слева мелькают названия разных сайтов, их все должен обработать ваш DNS!

Я не буду говорить на каких DNS сижу, но постараюсь помочь найти для вас подходящий!

Можно использовать списки публичных DNS серверов (один из них можно найти в этом посте: Что делать, если DNS сервер не отвечает?) и методом тыка просто искать наиболее подходящий вам. А можно воспользоваться специальными программами.Одна из таких DNS Benchmark. Программа DNS Benchmark позволяет оперативно протестировать скорость работы DNS-серверов, доступных в местном регионе и выбрать самые быстрые из них. При успешном результате скорость загрузки страниц вырастает в разы, что радует душу и глаз .Установки программы не требуется. Перед запуском желательно закрыть все окна браузера и вообще отключить все программы так или иначе использующие Интернет. Самый верный способ сделать это — выгрузить все программы сидящие в системном трее. от сети не отключаться. Запустите программу двойным щелчком. В это время утилита составит список DNS-серверов. Запускаем программу и переходим на вкладку «Nameservers» (стрелка 1).

После построения списка (исчезнет прогресс-индикатор, стрелка 2) кликаем правой кнопкой мыши (ПКМ) на любой строке и в контекстном меню выбираем пункт «Remove XX Dead Nameservers», удаляя из списка адреса «мертвых» DNS-серверов. Запускаем тест, нажав кнопку «Run Benchmark».

По окончанию теста видим такую «картину маслом»:

На самом верху видим самые быстрые сервера для вашего соединения. Вот их и прописываем в ручном режиме в настройки адаптера. Открыв закладку «Conclusions (выводы)» увидим что нам советует программа:

***Здесь выполнен вольный перевод. В оригинале сообщение на английском, но скопировав текст в любой, доступный вам, переводчик можно решить эту проблему.

В случае представленном на скрине нужно только поменять порядок серверов. У вас могут быть другие данные.

Ещё раз напомню как прописать адреса серверов:

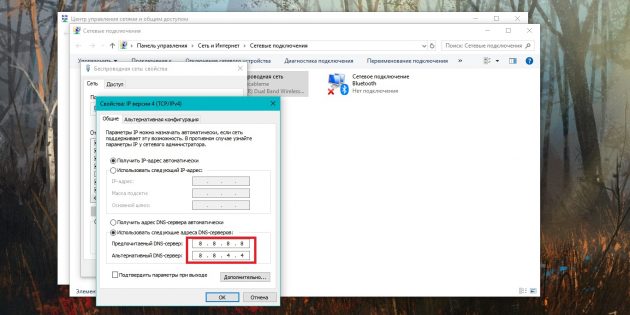

Идём по пути: Панель управления\Сеть и Интернет\Центр управления сетями и общим доступом, а дальше нажимаем 1,2,3,4,5.

И в открывшемся окошке проверяем (исправляем) настройки.

Выбираем «Использовать следующие адреса…» (стрелка 1) и прописываем адреса DNS серверов (стрелка 2).

Если нужно только поменять порядок,

то жмём на кнопку «Дополнительно» (стрелка 1), в открывшемся окне идём на закладку «DNS» и стрелками меняем порядок адресов (стрелка 2).

После этого сохраняем все настройки нажав «ОК». Перезагружаемся и наслаждаемся быстрым Интернетом.

Следует учесть, что скорость работы DNS-серверов не постоянна, зависит от загруженности сервера и в разные дни и время суток меняется. Так что при замедлении интернет-серфинга стоит снова провести тест с помощью DNS Benchmark и скорректировать список используемых адресов.Можно пойти еще дальше: Накопив определенную статистику за 2-4 недели использования программы вы узнаете, какие сервера стабильно-быстро работают в вашем регионе и сможете сохранить не два IP-адреса, а больше с возможностью их быстрой замены. Идем (как описано выше) на последнюю вкладку, на которой вводили адреса, снова жмем кнопку «Дополнительно», переходим на вкладку «DNS». Нажимаем «Добавить» и вставляем необходимое нам количество адресов. Теперь кнопками «вверх» — «вниз» (справа от окна) можно оперативно переместить нужные адреса на первые две позиции — именно они будут использоваться в качестве основного и альтернативного адресов DNS-серверов. Опять нажимаем «Ok» и перезагружаемся.

Интерфейс: английский

Версия: Portable (не требуется установка)

ОСь: Windows 8, 8.1, 7, Vista, XP

Лицензия: Freeware (бесплатно)

Размер: 163 kB

Подготовлено по материалам rutracker.org, game-edition.ru, computer76.ru, nowa.cc, winsetting.ru, grc.com

Компиляция текста и ссылки ©Енот69P.S. Если у вас мобильный Интернет, то имейте в виду, большинство провайдеров мобильного интернета поддерживают режим автоматического назначения DNS серверов, т.е. при каждом новом подключении список DNS серверов создается заново.

Как менять адреса DNS серверов в вашем конкретном случае? Это зависит от провайдера и софта для управления 3G модемом.

Ищите инфу на провайдерском сайте или гуглите режимы управления программой для подключения вашего модема.

Похожие темы:

Как сменить DNS-сервер на Windows, macOS, Android и iOS

Чаще всего DNS-сервер, предоставляемый провайдером, справляется со своими задачами. Но иногда возникают проблемы:

- Перестают грузиться некоторые сайты.

- Доступ к контенту блокируется по географическим причинам.

- На сервере провайдера нет надёжной защиты.

И тут рекомендуется воспользоваться сторонними сервисами. Самые популярные — Google Public DNS и OpenDNS. Google Public DNS обеспечит стабильную загрузку сайтов. OpenDNS, кроме этого, может предложить расширенную функциональность: встроенный фильтр, защиту от фишинга и функцию родительского контроля. Для этого надо зарегистрироваться.

Смена DNS-сервера на Windows

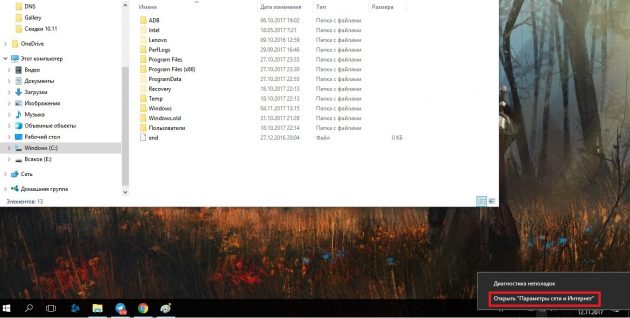

Если у вас Windows 10, кликните правой кнопкой мыши по значку соединения и выберите «Параметры сети и интернет».

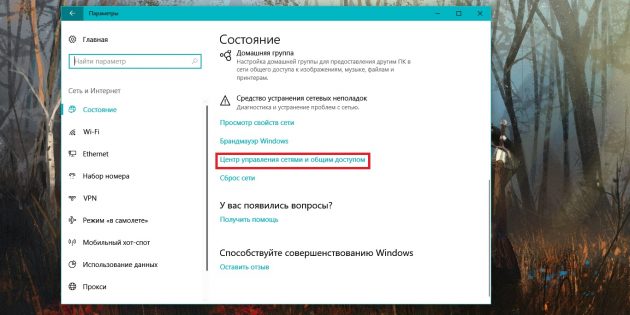

Прокрутив страницу вниз, откройте «Центр управления сетями и общим доступом».

Если у вас Windows 7, 8, 8.1, так же нажмите правой кнопкой на значок сети и сразу выберите «Центр управления сетями и общим доступом». Последующие действия одинаковы для всех версий Windows.

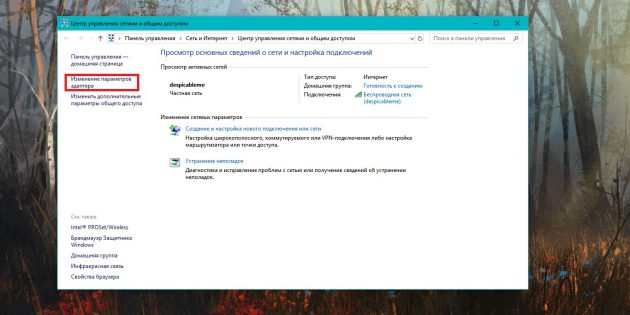

Вам нужно попасть в меню «Изменение параметров адаптера».

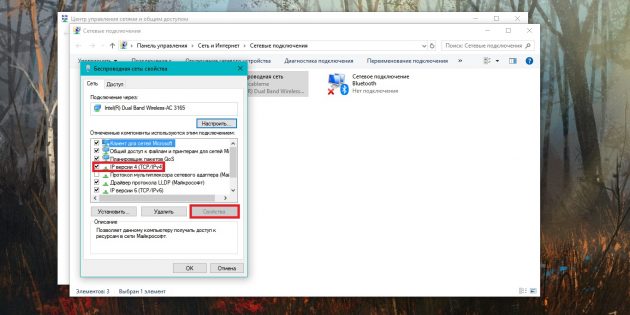

Кликните правой кнопкой по нужному сетевому соединению и перейдите в его свойства. Выберите «IP версии 4», нажмите на кнопку «Свойства».

Поменяйте галочку на «Использовать следующие адреса DNS-серверов» и пропишите новые параметры. Для Google Public DNS это будут 8.8.8.8 и 8.8.4.4. Для OpenDNS — 208.67.222.222 и 208.67.220.220.

Смена DNS-сервера на macOS

Зайдите в системные настройки и кликните на иконку «Сеть». Далее выберите карточку вашей сети слева — в большинстве случаев это будет Wi-Fi. Нажмите на кнопку «Дополнительно».

Когда вы попадёте в дополнительные настройки, откройте мини-вкладку DNS. Там вы сможете добавить новый адрес сервера в список. Если увидите запись, выделенную серым цветом, просто не обращайте на неё внимания и кликните по кнопке «+» в колонке DNS-серверы, чтобы добавить новую запись.

Если вы хотите использовать серверы Google Public DNS, нужно добавить две новые записи в список DNS-серверов: 8.8.8.8 и 8.8.4.4. Если вам больше нравится OpenDNS, используйте эти два адреса: 208.67.222.222 и 208.67.220.220.

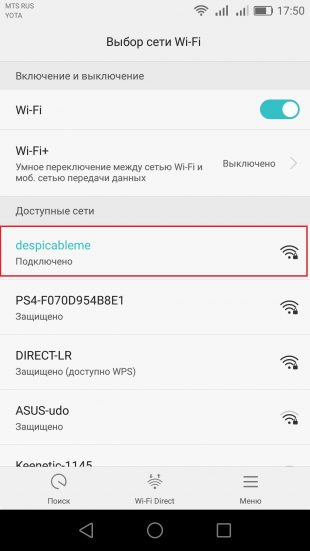

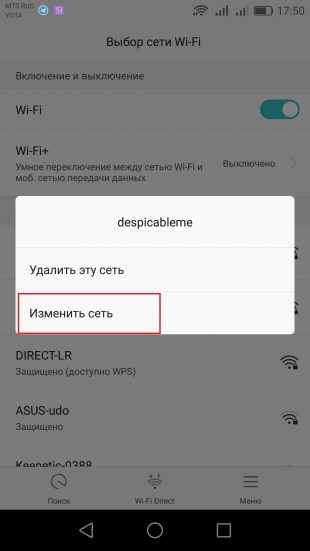

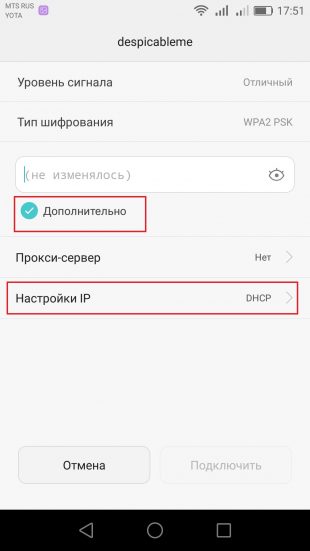

Смена DNS-сервера на Android

Зайдите в настройки Wi-Fi на своём телефоне. Длинным нажатием выберите нужное подключение и в появившемся меню выберите «Изменить сеть».

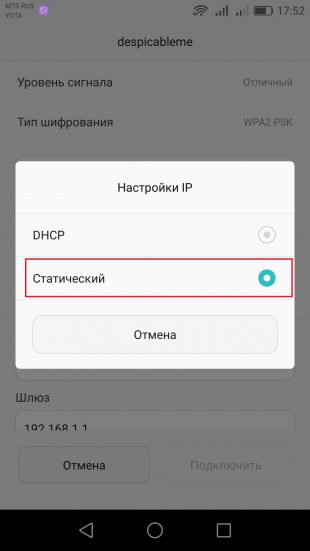

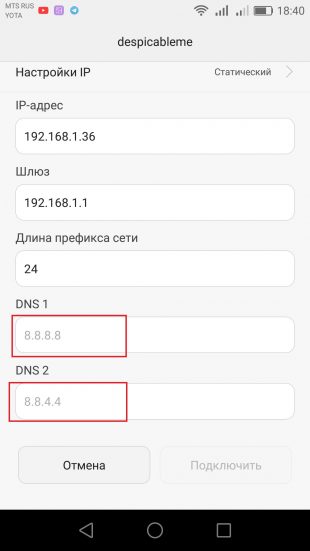

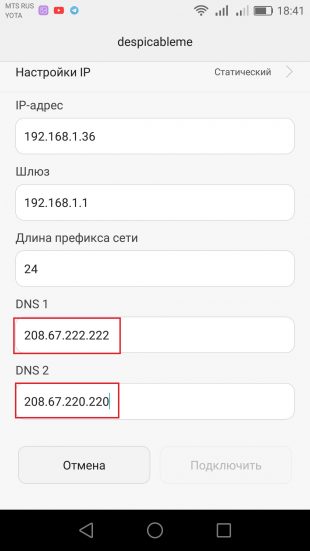

Затем нажмите «Дополнительно» и в пункте «Настройки IP» выберите «Статический».

Остаётся ввести адреса в поля DNS1 и DNS2. Для Google Public DNS это 8.8.8.8 и 8.8.4.4, для OpenDNS — 208.67.222.222 и 208.67.220.220.

Смена DNS-сервера на iOS

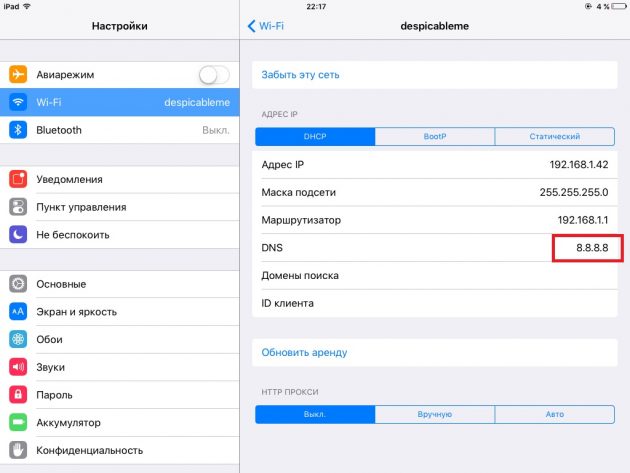

Зайдите в настройки Wi-Fi на своём устройстве и нажмите на синий кружок с буквой i рядом с нужным подключением.

Затем в строке DNS введите адрес сервера. Выберите один из адресов Google Public DNS (8.8.8.8 или 8.8.4.4) или OpenDNS (208.67.222.222 или 208.67.220.220).

Вот и всё! Сменить DNS оказалось просто и быстро. Можете наслаждаться стабильным интернет-соединением.

Читайте также: