Как получить root-права суперпользователя на своем смартфоне?

Вы хотите получить полный контроль над своим телефоном? Если да – вам нужны root-права. Только вот их использование сопряжено с некоторым риском, например, можно потерять гарантию или превратить смартфон в “кирпич”. Мы вас предупредили!

Это статья призвана познакомить наших читателей с процессом получения root-прав. Получение прав суперпользователя на некоторых устройствах занимает пару минут, а на некоторых этот процесс может занять очень продолжительное время. Даже в случае с такими смартфонами/планшетами, рут-права стоят потраченного времени на их получение, потому что только с их помощью вы сможете раскрыть все возможности своего устройства.

Содержание

- Что такое рутинг?

- Почему вам стоит получить root-права?

- Почему вам НЕ стоит получать root-права?

- Подготовка смартфона к рутингу (получение root-прав)

- Подготовка к руту

- Установка Android SDK

- Установка драйверов для устройства

- Разблокировка загрузчика операционной системы (bootloader)

- Как получить root-права с помощью приложений

- Программы, необходимые для управления рут-правами

- Установите приложение для управления рут-правами

- Как удалить root-права на Андроид

Что такое рутинг?

Рутинг – это процесс получения прав суперпользователя (расширенных настроек) на Андроид-устройствах. Рут можно сравнить с джейлбрейком на iPhone. Это откроет вам доступ практически ко всем настройкам операционной системы. С помощью рута вы можете обойти любые ограничения, которые ваш производитель/оператор мог наложить, например, на частоту работы процессора.

Рут можно сравнить с джейлбрейком на iPhone. Это откроет вам доступ практически ко всем настройкам операционной системы. С помощью рута вы можете обойти любые ограничения, которые ваш производитель/оператор мог наложить, например, на частоту работы процессора.

Производители мобильных устройств и мобильные операторы не рекомендуют использовать рут: если вы сделаете что-то неправильно, то это может нанести смартфону серьёзный ущерб, а в некоторых случаях его придётся выкинуть. Но это не останавливает пользователей, так как с рут-правами вы получаете множество плюшек: удаление вредоносного ПО (которое невозможно удалить обычным способом), разгон процессора, кастомизация любой из частей операционной системы и т.д.

Заниматься рутом устройства следует с особой осторожностью. Крайне рекомендуем сделать бэкап данных на своём устройстве перед началом рутинга.

Почему вам стоит получить root-права?

Одной из главных причин, по который стоит получить рут-права, это возможность удалить вредоносное ПО, которое нельзя удалить, как обычный файл или с помощью антивируса (в некоторых случаях вы можете просто отключить их). На некоторых устройствах после получения рут-прав вам откроется доступ к ранее недоступным настройкам, таким как тетеринг (использование устройства в качестве мобильной точки доступа). Сюда можно отнести возможность установки отдельных программ и кастомных прошивок, у каждой из которых есть свои особенности, и которые могут улучшить работу вашего телефона или планшета.

На некоторых устройствах после получения рут-прав вам откроется доступ к ранее недоступным настройкам, таким как тетеринг (использование устройства в качестве мобильной точки доступа). Сюда можно отнести возможность установки отдельных программ и кастомных прошивок, у каждой из которых есть свои особенности, и которые могут улучшить работу вашего телефона или планшета.

Тяжело выделить какое-то одно приложение для получения root-прав, но мы постарались собрать самые популярные на сегодняшний день. Некоторые из них автоматически делают резервную копию данных устройства и облачного хранилища, а некоторые блокируют рекламу в браузере и приложениях. С другими же вы можете разогнать свой процессор или обезопасить себя от нежелательного (вредоносного) контента в Интернете, а ещё вы можете сделать из своего устройства модем. Самые популярные на сегодня рут-приложения открывают неограниченные возможности своему пользователю.

Почему вам НЕ стоит получать root-права?

Правда не всё так гладко с этими root-правами, как может показаться на первый взгляд, ибо есть ряд причин, из-за которых не стоит использовать рут на своём устройстве:

- Потеря гарантии.

Некоторые производители и мобильные операторы могут аннулировать вашу гарантию, если узнают, что вы использовали рут на своём устройстве, поэтому следует помнить о том, что вы всегда можете удалить их (рут права). Поэтому, если вы решите отнести своё устройство в фирменный ремонтный сервис компании или оператора, просто прошейте устройство, и тогда телефон будет выглядеть, как новенький. И вам не смогут предъявить чего-либо.

Некоторые производители и мобильные операторы могут аннулировать вашу гарантию, если узнают, что вы использовали рут на своём устройстве, поэтому следует помнить о том, что вы всегда можете удалить их (рут права). Поэтому, если вы решите отнести своё устройство в фирменный ремонтный сервис компании или оператора, просто прошейте устройство, и тогда телефон будет выглядеть, как новенький. И вам не смогут предъявить чего-либо. - Превращение в “кирпич”. Если что-то пойдёт не так во время рута устройства, есть шанс того, что оно превратится в красивый и дорогой “кирпичик”. Единственный способ предотвратить такое – это чётко следовать инструкции. Убедитесь, что эта инструкция всё ещё актуальна для вашего устройства и прошивки. Если вы тщательно подготовитесь, то вашему смартфону не грозит превращение в “кирпич”.

- Понижение безопасности. Рут может сделать ваше устройство куда более уязвимым. В зависимости от используемых вами сервисов и приложений, вы можете сделать своеобразную “дыру” в системе безопасности, из-за чего велика вероятность заражения вирусами.

Некоторые из этих вирусов могут использовать root-права для кражи личных данных, установки дополнительного вредоносного софта или для увеличения расходов интернет-трафика.

Некоторые из этих вирусов могут использовать root-права для кражи личных данных, установки дополнительного вредоносного софта или для увеличения расходов интернет-трафика. - Отключение важных программ. Некоторые важные, с точки зрения безопасности и пользователя, программы не работают с включенным рутом, например, Android Pay, Sky Go, Samsung Pay и многие другие не будут запускаться на рутированных устройствах.

Подготовка смартфона к рутингу (получение root-прав)

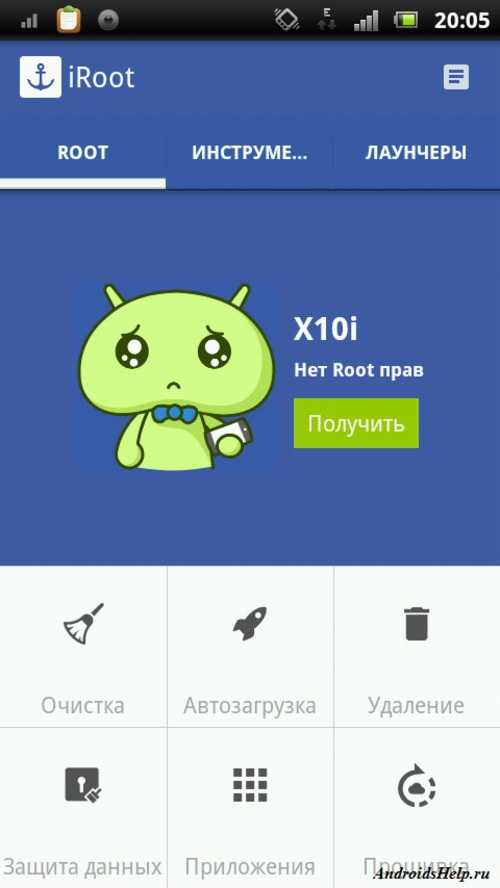

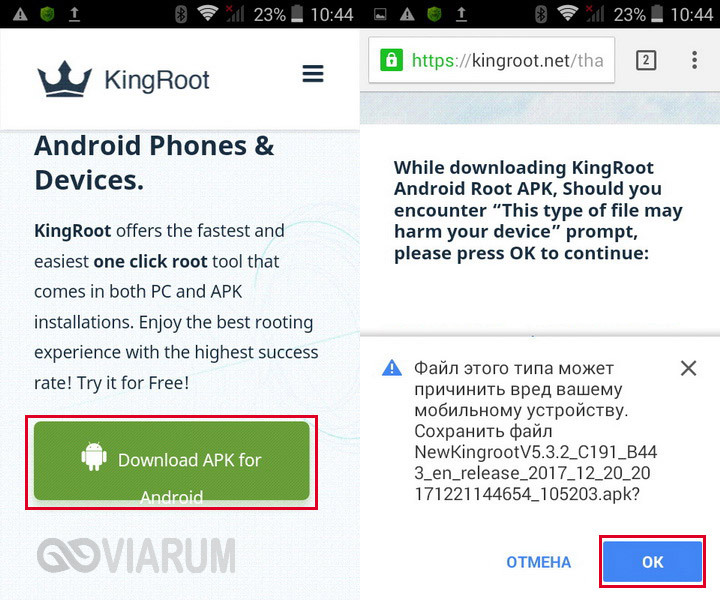

Самый лёгкий способ получения рут-прав – использование специальных приложений. Какие из них стоит использовать? Мы рекомендуем использовать те приложения, которые смогли зарекомендовать себя за прошедшие годы: KingRoot, Firmware.mobi, Kingo Root, BaiduRoot и One Click Root. С этими приложениями вы сможете получить рут-права всего в пару нажатий. Но некоторые из них работают только на старых версиях Андроид, поэтому придётся подобрать приложение, которое будет работать на вашем устройстве и с вашей версией Андроид.

Раньше, рутирование устройств под управлением Android 7.0 Nougat и выше было несколько сложнее, потому что система проверяла криптографическую целостность файлов на самом устройстве, чтобы определить, не были ли ваши файлы изменены каким-либо сторонним вмешательством, по этой причине получение рут-прав на таких устройствах вызывало большие трудности К счастью, разработчики рут-приложений смогли решить эту проблему, а рутирование перестало вызывать проблемы даже у обычных пользователей.

Если вы так и не смогли найти приложение, которые бы работало на вашем устройстве, вам придётся потратить немного времени в поисках альтернативных способов на Android-форумах. Лучше всего начать с форума XDA – найдите раздел и тему, связанную с вашим телефоном, и вы, скорее всего, найдёте ответ. Если нет – создайте свою собственную тему и подождите, пока вам ответят.

Подготовка к руту

Крайне не рекомендуем начинать рут устройства без создания резервной копии личных данных. Всегда делайте бэкап всех данных перед тем, как начинать работать с системой устройства.

Обязательно убедитесь, что ваше устройство полностью заряжено перед началом.

В настройках своего устройства включите USB-отладку и функцию OEM Unlocking. Сделать это вы сможете открыв “Настройки” – “Для разработчиков”. Если не видите меню “Для разработчиков”, проделайте следующее, чтобы открыть их:

- Нажмите на раздел “О телефоне” и найдите пункт “Номер сборки”.

- Нажмите по “Номеру сборки” семь раз, и настройки “Для разработчиков” появятся в главном меню настроек.

- Вернитесь в главное меню “Настройки”, и найдите в самом низу новый раздел “Для разработчиков”.

- Нажмите на строку “Для разработчиков”.

- Найдите ползунки с “USB-отладка” (Отладка по USB) и “OEM Unlocking” (Разблокировка OEM), и передвиньте эти ползунки в режим Вкл.

Установка Android SDK

Ранее для рута требовалось скачивать полный пакет инструментов для Android-разработчиков с сайта Google. Теперь же достаточно скачать только Android SDK.

Скачайте и установите Android SDK (Набор средств для разработки ПО) с сайта Google для разработчиков (developer. android.com). Тут вам предложены варианты для Windows, Mac и Linux. Описанные в этой статье способы рута предназначена для компьютеров на Windows. Распакуйте заархивированные файлы. Когда система попросит указать место установки, выбирайте диск C. Если вы выберите любое другое, убедитесь, что вы запомнили, куда именно будет установлена программа.

android.com). Тут вам предложены варианты для Windows, Mac и Linux. Описанные в этой статье способы рута предназначена для компьютеров на Windows. Распакуйте заархивированные файлы. Когда система попросит указать место установки, выбирайте диск C. Если вы выберите любое другое, убедитесь, что вы запомнили, куда именно будет установлена программа.

Установка драйверов для устройства

Чтобы подключить свой смартфон/планшет к компьютеру, необходимо установить USB-драйвер.

Некоторые производители добавляют необходимые драйвера в систему смартфона, поэтому для установки USB-драйверов на компьютер, нужно просто подключить устройство к компьютеру при помощи USB-кабеля. Например, так работают смартфоны OnePlus, но прежде, чем скачивать что-то из Интернета, рекомендуем сперва подключить своё устройство к компьютеру, чтобы проверить, началась автоматическая установка USB-драйверов или нет.

Следуйте указанным инструкциям. Как только драйвера будут установлены, переходите к следующему шагу.

Разблокировка загрузчика операционной системы (bootloader)

Прежде, чем приступать к рутированию устройства, нужно разблокировать загрузчик операционной системы. Помимо запуска самой системы, эта программа определяет, какие приложения начинают работать, как только запустится система устройства.

Некоторые производители требует получения специального ключа для разблокировки загрузчика, который получается непосредственно у них. Motorola, HTC, LG и Sony даже предлагают пошаговую инструкцию, как это сделать, но предупреждаем: для разблокировки загрузчика вам также понадобится зарегистрироваться как разработчик.

К сожалению, компания Huawei убрала возможность разблокировки загрузчика на своих устройствах в июле 2018 года. Так что их пользователям придётся использовать сторонние приложения, такие как DC-Unlocker (www.dc-unlocker.com).

Как только вы всё сделаете, можно приступать к самой разблокировке. Вы должны включить режим быстрой загрузки (fastboot). Для каждого телефона эта процедура может отличаться, но на большинстве устройств это делается следующим образом:

- Выключаем телефон.

- Зажимаем кнопки питания и нижнюю качель громкости на 10 секунд (на смартфонах HTC нужно зажать сначала нижнюю качель громкости, а потом кнопку питания).

Как только вы войдёте в режим fastboot, зайдите в главную директорию файлов Android SDK. Затем откройте командную консоль на компьютере, зажав Shift+ПКМ и выбрав “Открыть консоль команд”. Если на вашем устройстве потребуется ввести код, то вы увидите большую строку символов. Скопируйте эту строку, и отправьте её по электронной почте своему производителю. После этого ждите ответное письмо, в котором должен будет находиться необходимый ключ/файл и дальнейшие инструкции.

Для разблокировки загрузчика своего смартфона/планшета, подключите его к компьютеру, и снова активируйте режим fastboot. Откройте командную строку, введя cmd в поиске в меню “Пуск”.

Для устройств Google: Nexus и Pixel, всё очень просто:

- Для Nexus-устройств: введите fastboot oem unlock, и нажмите Enter.

- Для Pixel-устройств: введите fastboot flashing unlock, и нажмите Enter.

Для устройств Motorola процесс не сильно отличается:

- Введите oem unlock UNIQUE_KEY, заменив “UNIQUE KEY” на код, который вы получили в ответном письме от производителя.

Для устройств HTC:

- Введите unlocktocken Unlock_code.bin, заменив “Unlock_code.bin” на файл, который вы получили в ответном письме от производителя.

Подтвердите разблокировку загрузчика, и вы будете готовы к рутированию своего Android-устройства.

Как получить root-права с помощью приложений

Способов, как сделать это, великое множество. Мы рады поделиться с вами парочкой самых простых и безопасных.

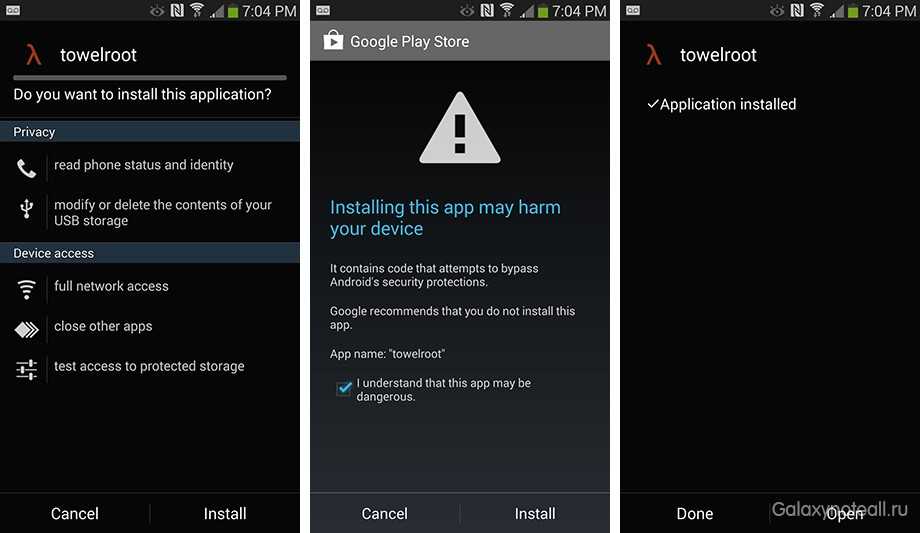

Рутинг через Framaroot

Приложение Framaroot появилось относительно недавно. С помощью одной “волшебной” кнопки вы сможете получить рут права всего одним нажатием. Однако вам придётся проделать несколько шагов прежде, чем вы сможете использовать эту кнопку.- Скачайте приложение (www.framaroot-app.com).

- Установите его.

Перед этим вам нужно включить разрешение на установку приложений из неизвестных источников в настройках своего смартфона.

Перед этим вам нужно включить разрешение на установку приложений из неизвестных источников в настройках своего смартфона. - Запустите приложение и нажмите Root.

- Если приложению получится активировать права суперпользователя, вы увидите это. Если нет, попробуйте другой способ.

- Скачайте и установите приложение SuperSU (www.supersu.com), чтобы проверить наличие root-прав.

Рутинг через Firmware.mobi

Firmware.mobi – программа для получения рут-прав от разработчика Chainfire. Эта программа не самая простая в использовании, но одна из наиболее надёжных. Она работает на более чем 300 устройствах, а ещё к ней прилагается пошаговая инструкция, с помощью которой у вас не возникнет трудностей с рутом.

- Скачайте ZIP-файл для своего устройства (www.desktop.firmware.mobi).

- Распакуйте скачанный файл

- Найдите в папке файл root-windows.bat. Кликните по нему дважды.

- Подождите пока файл откроется, и введите любой ключ.

- Когда всё будет сделано, ваш телефон автоматически перезагрузится, и вы получите доступ к правам суперпользователя.

Рутинг через BaiduRoot

BaiduRoot – утилита от китайской компании Baidu, которая совместима с более чем 6000 Андроид-устройств, работающих на Android 2.2 – 4.4. Если у вас старое устройство со старой версией Андроид, это отличная программа для получения и удаления рут-прав. Программа ориентирована для китайского рынка, но есть также версии на английском и русском языке.

BaiduRoot – одно из самых простых в использовании приложений для рутинга. Как только вы скачаете его на свой компьютер, следуйте пошаговой инструкции.

- Распакуйте скачанный архив с сайта (baiduroot.net).

- Найдите файл Baidu_Root.RAR и извлеките содержимое.

Теперь устанавливаем BaiduRoot. Для этого проделываем следующее:

- На смартфоне/планшете заходим в “Настройки” – “Безопасность” (или Экран блокировки и безопасность).

- Ставим галочку на “Неизвестные источники” и подтверждаем, что мы согласны (опция установки приложений из неизвестных источников).

- Находим папку с BaiduRoot, и жмём по APK-файлу. Следуем инструкциям для завершения установки.

Теперь работаем с BaidoRoot:

- Запускаем BaiduRoot, и принимаем лицензионное соглашение.

- Жмём на кнопку “Root” в центре экрана.

- Через несколько секунд вы получите сообщение об успешном рутировании устройства.

Рутинг через One Click Root

One Click Root – недавно вышедшее приложение для рутинга, главная цель которого – облегчить процесс получения рут-прав. Хотите узнать, как оно работает? Посмотрите на название: Один клик – и вы уже с рут-правами. Разработчики также обещают, что использовав их программу, ваш смартфон не превратится в кусок пластика, за исключением тех случаев, когда пользователь не понимает, что делает. Мы не может поручиться за правдивость этих слов, так что советуем принять меры предосторожности, о которых мы говорили в самом начале.

Работать с этим приложением очень легко.

- Проверьте, будет ли работать это приложение с вашим устройством и возможно ли получение рут-прав в принципе, с помощью Root Availability Tool (oneclickroot.

com/rootable).

com/rootable). - Скачайте One Click Root на компьютер (www.oneclickroot.com/download).

- Подключите устройство через USB-кабель.

- Включите Отладку по USB в настройках смартфона/планшета.

- Запустите приложение, и подождите, пока оно сделает всё необходимое.

Рутинг через Kingo Android Root

Kingo Root можно установить как на компьютер с Windows OS, так и на само мобильное устройство. Сперва проверьте, поддерживает ли ваше устройство этим приложением. Список поддерживаемых устройств можно найти на официальном сайте (www.kingoapp.com). Затем, скачайте и установите Kingo Android Root на компьютер. Или скачайте Kingo Android Root на своё устройство. Не забудьте включить разрешение на установку приложений из неизвестных источников, после этого устанавливайте приложение.

Если вы собираетесь использовать версию для Windows, убедитесь, что на вашем смартфоне включена USB-отладка.

Теперь, проделайте следующее:

- Запустите Kingo Root на компьютере и подключите своё устройство через USB.

- Kingo Root должен сразу обнаружить подключенное устройство и предложить рутировать его. Нажмите “Root”, и ждите. Программе понадобится пара минут, чтобы открыть вам доступ к root-правам.

Если вы хотите использовать программу на самом устройстве, проделайте следующее:

- Установите Kingo Root на устройство.

- Запустите приложение.

- Если ваше устройство совместимо с Kingo Root, вы увидите кнопку “Root”. Нажмите на неё, и ждите.

- Если процесс будет успешно завершён, вы увидите специальную галочку.

Программы, необходимые для управления рут-правами

Ни одна мобильная операционная система не сравнится с Андроид ОС по гибкости настройки. По этой причине вы не найдёте какого-то определённого способа получения рута на своём устройстве. Если перечисленные в этой статье способы не помогут, не переживайте. В Интернете можно найти огромное количество способов получения root-прав для каждого отдельно взятого устройства, например, на форуме XDA для Android-разработчиков или на Phandroid-форуме.

Как только вы найдёте подходящий гайд по рутированию своего телефона/планшета, просто следуйте пошаговой инструкции. Может показаться, что это сложно, да и времени рут может занять немало. Но при условии, что вы будете делать всё так, как указано в пошаговом руководстве, получение и удаление рут-прав не должно вызвать у вас проблем.

Скачайте Root Checker

Чтобы проверить наличие root-прав на устройстве, вам нужно скачать приложение, которое проверяет смартфон/планшет на наличие рута. В Play Маркет вы найдёте несколько таких приложений, с помощью которых вы сможете узнать, есть ли у вас права суперпользователя. Root Checker – одна из наиболее популярных программ для проверки рут-прав. Это приложение быстро устанавливается и запускается, а также отлично справляется со своей задачей.

Root Checker

Developer: joeykrim

Price: Free

Установите приложение для управления рут-правами

Хоть рут и открывает полную свободу действий пользователю, в то же время он делает ваш телефон более уязвимым к вредоносному ПО. Установив приложение для управление рут-правами, вы сможете несколько обезопасить свой смартфон. Для запуска некоторых приложений необходимы права суперпользователя.

Установив приложение для управление рут-правами, вы сможете несколько обезопасить свой смартфон. Для запуска некоторых приложений необходимы права суперпользователя.

Получить такие права можно с помощью некоторых программ, таких как SuperSU. С помощью этого приложения вы сможете принимать или отклонять запросы на получение прав суперпользователя. Приложение также запоминает те приложения, которым вы давали доступ к рут-правам, и затем оно само будет делать это при последующих запусках приложения. С SuperSU вы также сможете узнать: сколько раз приложение запрашивало доступ к рут-правам.

Как удалить root-права на Андроид

Когда вы решите, что root-права вам больше не нужны, вы можете удалить их в любое время. Каким бы способом вы не воспользовались, убедитесь, что вы сделали резервную копию своих данных перед тем, как начинать что-то делать.

Удаление root-прав через Super SU

С помощью SuperSU можно удалить рут-права одним нажатием. Запустите SuperSU, зайдите в “Настройки”, и сделайте несколько скроллов вниз, пока не увидите пункт “Полное удаление Root”. Нажмите на него, затем ещё раз, и процесс запустится.

Нажмите на него, затем ещё раз, и процесс запустится.

Удаление root-прав через Universal Unroot

С помощью этого приложения вы сможете запретить root-права на большинстве Android-устройств, но работает оно не так гладко, как предыдущий вариант. Например, большинство смартфонов Samsung не совместимо с Universal Unroot, а на устройствах LG программа будет показывать, что устройство до сих пор имеет root-права даже после того, как их удаление будет завершено.

Раньше приложение было платным, но после того, как разработчики прекратили его поддержку, оно стало бесплатным. Поэтому на новых устройствах эта программа может не работать, но если у вас устройство, вышедшее несколько лет назад, то рекомендуем эту программу для удаления рута.

Impactor Universal Unroot

Developer: Andrea Cioccarelli

Price: Free

Удаление root-прав через прошивку устройства

Это один из самых надёжных способов удаления рут-прав. Прошив своё устройство, вы полностью удалите root-права, а также все данные со своего смартфона/планшета, но предупреждаем: способ сложный.

Прошив своё устройство, вы полностью удалите root-права, а также все данные со своего смартфона/планшета, но предупреждаем: способ сложный.

Для начала, скачайте установочный образ системы для своего устройства на компьютер. Где скачать? Читайте в этой статье.

Далее распакуйте файл. После этого вы увидите ещё один архив – распакуйте и его. В распакованной папке должен находиться сам образ операционной системы, различные файлы и ещё один архив. Распакуйте его.

Затем вы должны установить ADB и Fastboot на свой компьютер.

Скачайте и установите Android SDK с официального сайта Google для разработчиков. Там вы найдёте версии для разных платформ: Windows, Mac и Linux. Мы подготовили инструкцию для Windows. Распакуйте скачанные файлы. Когда система попросит выбрать место для установки, рекомендуем устанавливать Android SDK на диск C:android-sdk. Если вы установите программу в другое место, обязательно запомните где именно.

Убедитесь, что на вашем устройстве включена функция OEM Unlocking (Разблокировка OEM). Зайдите в меню “Настройки”. Найдите настройки “Для разработчиков” в самом низу главного меню настроек. Если таковых нет, проделайте следующие шаги, чтобы активировать их.

Зайдите в меню “Настройки”. Найдите настройки “Для разработчиков” в самом низу главного меню настроек. Если таковых нет, проделайте следующие шаги, чтобы активировать их.

- Нажмите на кнопку “О телефоне” и найдите “Номер сборки”.

- Тапните по нему семь раз, и настройки “Для разработчиков” появятся в главном меню настроек.

- Вернитесь в меню “Настройки” и найдите опцию “Для разработчиков”.

- Нажмите на неё.

- Проверьте, включена ли функция “OEM разблокировка”.

Теперь садитесь за компьютер. Скопируйте файл boot.img из распакованного ранее архива в папку с ADB, которая должна находится в том месте, куда вы установили Android SDK: в нашем случае это C:android-sdk.

Подключите телефон к компьютеру через USB. Откройте командную строку, комбинацией Shift+ПКМ (правая кнопка мыши). В появившемся окне выберите “Открыть окно команд”. В этом окне введите следующие команды по порядку:

- adb reboot bootloader

- fastboot flash boot.

img

img - fastboot reboot

Удаление root-прав через файловый менеджер

Если ваш телефон работает под управлением Android Lollipop или более старшей версии, вы можете удалить рут-права, удалив файлы, с помощью которых был получен рут впервые. Мы рекомендуем использовать файловый менеджер ES File Explorer. Откройте это приложение и переместите ползунок Root-проводник в режим вкл., который вы найдёте в самом низу меню настроек, и дайте этому приложению доступ к рут-правам, если понадобится.

- Найдите главную директорию своего устройства. Для этого нажмите на “/”.

- Перейдите в папку /system/bin/. Найдите файлы busybox и su, и удалите их.

- Теперь нужно удалить файлы busybox и su в папке /system/xbin/.

- Перейдите в папку /system/app/, и удалите файл superuser.apk.

- Перезагрузите устройство. После этого root-права должны быть удалены.

Удаление root-прав через OTA-обновления

Иногда для удаления root-прав достаточно установить OTA-обновления или обновления, приходящие по воздуху от производителя. Проверьте, нет ли новых обновлений в меню “Настройки” – “О телефоне”. Но будьте осторожны, так как если вы вносили серьёзные изменения после получения рут-прав, удалить их можно будет только перепрошив устройство.

Проверьте, нет ли новых обновлений в меню “Настройки” – “О телефоне”. Но будьте осторожны, так как если вы вносили серьёзные изменения после получения рут-прав, удалить их можно будет только перепрошив устройство.

Всегда следует помнить о том, что при получении или удалении root-прав есть небольшой шанс, что вы потеряете все свои данные, а в худшем случае, ваше устройство просто превратится в “кирпич”. Поэтому всегда делайте резервное копирование данных или их перенос на другое устройство. Также следите за тем, чтобы вашему устройству хватило заряда, читайте внимательно инструкции и не спешите.

Как получить ROOT права на Android 9.0

ROOT права для Android 9.0

Здесь вы узнаете как получить РУТ права для планшетов и телефонов, работающих на Android 9.0. Также сможете скачать специальные приложения для получения ROOT-прав и найдете подробные пошаговые инструкции по их получению на Android 9.0.

Что нового

- Исправления ошибок и улучшения программного кода.

- Расширенное использование голосовых помощников и поддержка необычных разрешений, а также соотношений сторон дисплея.

- Появление нового формата изображений.

- Возможна переработка дизайна и адаптация интерфейса под вырезы в экране в стиле iPhone X..

Дата выхода: 2018 год • Версия ядра Linux: • Версия API:

Kingo Root

Разработчик: kingoapp.com

Программы → получение root прав, системные, разное

Приложение для root-прав на андроид. Версии для ПК Windows и для OS Android

Kingroot

Разработчик: kingroot.net

Программы → получение root прав, системные, разное

Популярное приложение для получения root-прав на андроид телефоны и планшеты.

Root все устройства

Разработчик: HEXAMOB S.L.

Программы → получение root прав, системные, разное

Программа, которая поможет вам узнать, как получить права ROOT на вашем мобильном устройстве.

Root Checker

Разработчик: joeykrim

Программы → получение root прав, системные, разное

Это приложение позволит Вам убедиться в наличии полноценного Root-доступа ( Superuser ) и полноценной установки BusyBox.

SuperSU

Разработчик: Codingcode

Программы → получение root прав, системные, разное

Самое необходимое приложение для всех, у кого есть ROOT доступ и права суперпользователя на телефоне.

Framaroot

Разработчик: XDA

Программы → получение root прав, системные, разное

Хотите получить root права на телефон? Это приложение поможет

ROOT права позволяют расширить функционал телефонов и планшетов с операционной системой Android 9.0. Вы сможете изменять стандартное программное обеспечение, удалять любые приложения, получите возможность устанавливать сторонние прошивки и программы, требующие полный доступ к системе. К установке РУТ прав стоит отнестись очень серьезно!

Получение ROOT прав на устройства с Android 9.0 возможно с помощью нескольких приложений:

Как получить РУТ права на Android 9.0 с помощью Kingo Root

Если вы не знаете получены ли РУТ права на вашем Android 9.0, то проверить их наличие можно с помощью приложения ROOT Checker

Что именно дают права Root на Андроид:

- Доступ к системным файлам и программам с возможностью изменения и удаления

- Активация дополнительных функций Андроид

- Увеличение быстродействия операционной системы

- Создание резервных копий прошивки и данных, их переноса

- Детальное изменение внешнего вида ОС Андроид

- Установка сторонних прошивок и модов

- Удаление рекламы из приложений

- Увеличение автономности работы батареи

- Разгон или понижение скорости процессора

- Установка приложений, которые требуют ROOT

И многие другие полезности.

УСТРОЙСТВА И ОС

- Правообладателям

- Условия предоставления и отказ от ответственности

- Политика модерации пользовательского контента

Новое шпионское ПО для Android, созданное российским оборонным подрядчиком, найдено в дикой природе

Исследователи кибербезопасности обнаружили новое вредоносное ПО для слежения за мобильными устройствами, предположительно разработанное российским оборонным подрядчиком, который попал под санкции за вмешательство в президентские выборы в США в 2016 году.

Мобильный троян для удаленного доступа, получивший название Monokle , активно нацелен на телефоны Android по крайней мере с марта 2016 года и в основном используется в точечных атаках на ограниченное число людей.

По словам исследователей безопасности из Lookout, Monokle обладает широким спектром шпионских функций и использует передовые методы кражи данных, даже не требуя root-доступа к целевому устройству.

Насколько плоха вредоносная программа Monokle Surveillance

В частности, вредоносное ПО использует сервисы специальных возможностей Android для извлечения данных из большого количества популярных сторонних приложений, включая Google Docs, Facebook messenger, Whatsapp, WeChat и Snapchat, путем чтения текста, отображаемого на экране устройства в любой момент времени. .

Вредоносная программа также извлекает определяемые пользователем словари с предиктивным текстом, чтобы «получить представление о темах, представляющих интерес для цели», а также пытается записать экран телефона во время разблокировки экрана, чтобы скомпрометировать PIN-код, графический ключ или пароль телефона. .

Кроме того, при наличии корневого доступа шпионское ПО устанавливает указанные злоумышленником сертификаты корневого ЦС в список доверенных сертификатов на скомпрометированном устройстве, потенциально позволяя злоумышленникам легко перехватывать зашифрованный сетевой трафик, защищенный SSL, через Man-in- атаки посередине (MiTM).

Другие функции Monokle включают в себя:

- Отслеживание местоположения устройства

- Запись звука и вызовов

- Сделать запись экрана

- Кейлоггер и сканер отпечатков пальцев

- Получить историю просмотров и вызовов

- Делайте фото, видео и скриншоты

- Получение электронных писем, SMS-сообщений и сообщений

- Украсть контакты и информацию календаря

- совершение звонков и отправка текстовых сообщений от имени жертв

- Выполнять произвольные команды оболочки от имени root, если доступен root-доступ

В общей сложности Monokle содержит 78 различных предопределенных команд, которые злоумышленники могут отправлять через SMS, телефонные звонки, обмен сообщениями электронной почты через POP3 и SMTP, а также входящие/исходящие TCP-соединения, предписывая вредоносному ПО извлекать запрошенные данные и отправлять их удаленной команде злоумышленников. -и управляющие серверы.

-и управляющие серверы.

Шпионское ПО маскируется под PornHub и приложения Google Android

По словам исследователей, злоумышленники распространяют Monokle через поддельные приложения, которые выглядят так же, как Evernote, Google Play, Pornhub, Signal, UC Browser, Skype и другие популярные приложения для Android.

Большинство этих приложений даже включают законные функции, не позволяя целевым пользователям подозревать, что приложения являются вредоносными.

Более того, некоторые недавние образцы Monokle даже поставляются в комплекте с модулями Xposed, которые позволяют вредоносной программе настраивать некоторые системные функции, в конечном итоге расширяя ее возможности перехватывать и скрывать присутствие в списке процессов.

Вредоносный пакет использует файл DEX в своей папке активов, который «включает в себя все криптографические функции, реализованные в библиотеке с открытым исходным кодом «spongycastle», различные протоколы электронной почты, извлечение и эксфильтрацию всех данных, сериализацию и десериализацию данных с использованием протокола Thrift, а также функции рутирования и перехвата, среди прочего».

ПРЕДСТОЯЩИЙ ВЕБИНАР

Научитесь защищать периметр идентификации — проверенные стратегии

Повысьте безопасность своего бизнеса с помощью нашего предстоящего вебинара по кибербезопасности под руководством экспертов: Изучите стратегии периметра идентификации!

Не упустите возможность – сохраните свое место!

Новое вредоносное ПО для Android и его возможности напоминают нам о мощном вредоносном ПО для наблюдения Pegasus, разработанном израильской NSO Group для устройств Apple iOS и Google Android.

Однако, в отличие от российского шпионского ПО Monokle, Pegasus поставляется с мощными эксплойтами нулевого дня, которые устанавливают шпионское ПО на целевое устройство практически без взаимодействия с пользователем.

Pegasus ранее использовался для нападения на правозащитников и журналистов от Мексики до Объединенных Арабских Эмиратов, а в прошлом году снова против сотрудника Amnesty International в Саудовской Аравии.

Российский оборонный подрядчик STC разработал вредоносное ПО Monokle

«Монокл» был разработан российской компанией ООО «Специальный технологический центр» (СТЦ) — частным оборонным подрядчиком, известным производством БПЛА и радиочастотного (РЧ) оборудования для российских военных, а также других государственных заказчиков.

По словам исследователей Lookout, Monokle и пакет безопасности Android от STC под названием Defender имеют цифровую подпись с одними и теми же криптографическими сертификатами, а также используют одну и ту же инфраструктуру управления и контроля.

«Инфраструктура управления и контроля, которая взаимодействует с приложением Defender, также взаимодействует с образцами Monokle. Сертификаты подписи, используемые для подписи пакетов приложений Android, также пересекаются между Defender и Monokle», — говорится в отчете.

«Исследователи Lookout обнаружили дополнительное совпадение между Monokle и защитным программным обеспечением безопасности, созданным STC, в выборе авторов при разработке и реализации».

Монокль для iOS в разработке

Помимо Android, исследователи также столкнулись с некоторыми образцами вредоносных программ Monokle, анализ которых показал существование версий Monokle для iOS, нацеленных на устройства Apple, хотя на данный момент исследователи не обнаружили никаких доказательств активного заражения iOS.

Некоторые команды в образцах вредоносных программ, по-видимому, не служат никакой цели как часть клиента Android и, вероятно, были добавлены непреднамеренно, что позволяет предположить, что версии Monokle для iOS могут находиться в стадии разработки.

Эти команды включают функции iOS для цепочки ключей, подключения к iCloud, данные акселерометра Apple iWatch, разрешения iOS и другие функции или службы iOS.

По данным исследователей Lookout, Monokle используется в точечных атаках на ограниченное число людей в кавказских регионах Восточной Европы, а также лиц, интересующихся исламом и боевиками группировки «Ахрар аш-Шам» в Сирии, и лиц в Центральной Азиатская нация и бывшая советская республика Узбекистан.

Для получения дополнительной информации вы можете ознакомиться с подробным отчетом, опубликованным Lookout.

Нашли эту статью интересной? Следите за нами в Твиттере и LinkedIn, чтобы читать больше эксклюзивного контента, который мы публикуем.

SMS Вредоносное ПО для Android рутирует и захватывает ваше устройство — если вы не россиянин

Мобильное вредоносное ПО для Android, которое может предоставить себе права администратора и полностью взять на себя функции смартфона, говорят исследователи.

По словам специалиста по безопасности Андры Захариа из Heimdal Security, вредоносное ПО, получившее название Mazar Android BOT, распространяется через SMS и MMS-сообщения. Созданное по вредоносной ссылке, сообщение гласит:

«Вы получили мультимедийное сообщение от +[код страны] [номер отправителя] Перейдите по ссылке http://www.mmsforyou[.]Net/mms.apk для просмотра сообщение.»

Это сообщение ссылается на пакет приложений Android (APK). Затем пользователю предлагается загрузить пакет, которому дается общее имя — «Обмен сообщениями MMS» — чтобы потенциальная жертва с большей вероятностью доверяла загрузке.

Затем пользователю предлагается загрузить пакет, которому дается общее имя — «Обмен сообщениями MMS» — чтобы потенциальная жертва с большей вероятностью доверяла загрузке.

В случае установки вредоносный код, скрытый внутри, предоставляет себе права администратора на устройстве Android, что дает злоумышленникам возможность отправлять премиум-сообщения без согласия, захватывать сеансы браузера, рутировать устройство, отслеживать телефон и текстовые сообщения и получать данные устройства.

Кроме того, но, возможно, это наиболее важно, Mazar также может полностью стереть зараженное устройство и всю информацию, хранящуюся на нем, а также считывать коды аутентификации, отправленные на устройство в рамках систем двухфакторной аутентификации, используемых онлайн-банкингом и учетными записями в социальных сетях. .

Безопасность

Эти эксперты стремятся защитить ИИ от хакеров. Время уходит

Мошенники используют машинное обучение, чтобы писать мошеннические электронные письма на разных языках

Как найти и удалить шпионское ПО с телефона

Лучшие VPN-сервисы: как сравнить пятерку лучших?

Как узнать, причастны ли вы к утечке данных, и что делать дальше

В своем блоге Захария сказал, что распространение вредоносного ПО и его географические цели в настоящее время неизвестны. Mazar APK был впервые обнаружен в ноябре 2015 года компанией Recorded Future, которая отметила, что вредоносная программа могла загружать и запускать TOR на зараженных устройствах перед подключением к скрытым серверам Onion и центрам управления и контроля (C&C) вредоносного ПО.

Mazar APK был впервые обнаружен в ноябре 2015 года компанией Recorded Future, которая отметила, что вредоносная программа могла загружать и запускать TOR на зараженных устройствах перед подключением к скрытым серверам Onion и центрам управления и контроля (C&C) вредоносного ПО.

Однако возможности вредоносного ПО ухудшаются. Киберпреступники, стоящие за Mazar, также внедрили «HTTP-прокси Polipo», способ предоставить им доступ к дополнительным функциям на устройстве Android.

Согласно GitHub, прокси-сервер HTTP не только предоставляет полезные функции, такие как ускорение мобильного просмотра, но также может кэшировать веб-страницы для автономного доступа. Другими словами, злоумышленник, использующий Mazar, также может просматривать историю просмотров жертвы и запускать атаки «Человек посередине» (MITM) для отслеживания трафика и перехвата сеансов браузера.

Добавьте к этому тот факт, что Mazar также может внедрить себя в мобильный браузер Chrome, и сеансы жертв остаются крайне уязвимыми для эксплойтов.

Интересным элементом является то, что вредоносное ПО без разбора нацелено на телефоны Android, но не может загружаться и запускаться на устройствах с русским языком. Mazar реализует процесс обработки данных, который извлекает указанную страну устройства, и APK останавливается, если обнаружит, что смартфон принадлежит российскому пользователю.

Хотя Mazar уже некоторое время продается в Даркнете, исследователи говорят, что они впервые видят вредоносное ПО, используемое в активных кампаниях. Командные заметки:

«Злоумышленники могут тестировать этот новый тип вредоносного ПО для Android, чтобы увидеть, как они могут улучшить свою тактику и достичь своих конечных целей, которые, вероятно, зарабатывают больше денег (как всегда).

Мы можем ожидать, что это вредоносное ПО также расширит свое влияние из-за его способности оставаться скрытым, используя TOR, чтобы скрыть свое общение».

Чтобы защитить себя от таких угроз, никогда не следует нажимать на ссылки, отправленные службами сообщений SMS или MMS.