Программы для шифрования файлов — Выбираем лучшие

Программы шифрование файлов

Шифровать все!

Каждый раз, когда в интернет просачивается информация о скандале, связанном с тем, что куда-нибудь просочились важные документы, я спрашиваю себя, почему они не были зашифрованы? Защита документов должна быть везде, в конце концов.

Chrome теперь даже ставит маркер предупреждения в адресной строке рядом с любым незащищенным http-адресом.

Google ставит ссылки https приоритетными в результатах поиска по сравнению с обычным, незащищенным http-ссылками. (Буква s обозначает безопасный сайт)

Фонд электронных рубежей делает все возможное, чтобы защитить веб-трафик путем паролирования его по протоколу https.

Если вы шифруете все конфиденциальные документы на вашем настольном компьютере или на ноутбуке, хакер или вор не сможет преуспеть в краже личных данных.

Вы также можете смело делиться этими зашифрованными документами с другим, передавая пароль под отдельной защитой.

Чтобы помочь вам выбрать программу для защиты, которая подходит для вашего компьютера, мы собрали коллекцию из текущих представителей на рынке.

Содержание:

Шифрование файла и VPN

Шифруем файлы

В этом обзоре, будут специально рассматриваться продукты, которые шифруют конкретные объекты, а не весь диск, а также решения от Microsoft, работающие с помощью BitLocker.

Шифровать весь диск — это эффективная линия обороны для одного устройства, но она не поможет, когда нужно поделиться конфиденциальными данными.

Вы можете использовать виртуальные частные сети, или VPN, чтобы шифровать свой интернет-трафик.

С вашего ПК на сервере компании VPN все ваши данные шифруются, и это очень здорово. Однако, если вы подключены к защищенному веб-сайту https, ваш трафик не шифруется между VPN-сервером и сайтом.

И конечно, защищенная виртуальная частная сеть может не просто волшебным образом стереть ваши данные, но и удалить их у тех, с кем мы ими поделились.

Использовать VPN — это отличный способ защитить ваш интернет-трафик, когда вы путешествуете, но это не решение для шифрования локальных объектов.

к содержанию ↑Нет лазеек

Зачем шифровать файлы?

Когда ФБР потребовало необходимую информацию по поводу стрелка из Сан-Бернардино, у которого был iPhone, они попросили Apple открыть им лазейку, чтобы обойти зашифрованные алгоритмы.

Но ее просто не существует, и Apple отказались ее создать. ФБР пришлось нанять хакеров, чтобы получить доступ к телефону.

Почему Apple не поможет? Потому что, если хоть раз они согласятся, подобный прокол станет мишенью, призом для плохих парней. Рано или поздно кто-то догадается, как они это сделали.

В одном интервью прошлым, Иван Крстич из Apple заявил, что компания сделала нечто подобное для своих криптографических серверов.

После этого они физически уничтожают ключи, которые позволяют подобные модификации. Apple не может обновить их, но и злоумышленники не могут получить к ним доступ.

У всех продуктов в этом обзоре указано, что лазеек нет, и что так и должно быть. Это значит, что, если вы зашифровали важный документ, а потом забыли пароль, вы потеряете его навсегда.

к содержанию ↑Два основных подхода

Создаем пароль

Совсем недавно, если вы хотели сохранить документ в тайне, вы могли бы использовали шифр, чтобы зашифровать его, а затем уничтожали оригинал. Или вы можете запереть его в сейфе.

Это два основных подхода в утилитах шифрования. Они могут использоваться параллельно.

Один вид продукта просто обрабатывает папки, превращая их в непроходимые зашифрованные версии самих себя. Другой создает виртуальный диск, который, когда открыт, действует как любой другой диск на вашем компьютере.

При блокировке виртуального диска все объекты, которые вы помещаете в него, становятся совершенно недоступными.

Подобное решение, как виртуальный диск, позволяет хранить некоторые продукты в облаке. Такой подход требует крайней осторожности, это очевидно.

Шифрование данных в облаке имеет гораздо больше шансов пострадать от атак, чем зашифрованные данные на вашем персональном компьютере.

Что лучше? Это действительно зависит от того, как вы планируете использовать шифрование.

Если Вы не знаете, стоит воспользоваться 30-дневной бесплатной пробной версией, предлагаемой каждым из этих продуктов, чтобы получить понимание того, как работают эти программы.

Обеспечение сохранности оригиналов

После копирования файлов в защищенном хранилище или после того, как вы создали зашифрованную версию, вам совершенно необходимо стереть незашифрованный оригинал.

Просто удалить его недостаточно, даже если вы сделаете это в обход корзины, потому что данные остаются на диске, и программы, направленные на восстановление данных, часто могут вернуть его обратно.

Некоторые продукты шифрования дают возможность избежать этой проблемы путем шифрования файла, буквально переписывая его на жесткий диск с зашифрованной версии.

Этот метод более распространен, хотя можно предложить безопасное удаление как вариант.

Если вы выберете продукт, который не обеспечивает этой функции, вы должны найти бесплатный инструмент для безопасного удаления файлов.

Самыми надежными считаются «шреддеры». Но тут нужно быть предельно аккуратным, так как после использования этого типа программ шансы восстановить оригинал равны нулю.

Перезапись данных перед удалением — достаточно надежное программное средство против восстановления. Магнитные записи данных на жестком диске на самом деле не являются цифровыми.

Говоря простыми словами, этот процесс включает в себя обнуление тех данных, которые остались после удаления.

Если вы действительно думаете, что кто-то может использовать специализированную технику, чтобы восстановить ваши компрометирующие файлы, вы можете установить утилиту для безопасного удаления.

Тогда программа сделает несколько проходов перезаписи данных, так что даже специализированные методы восстановления не смогут вернуть ваши файлы.

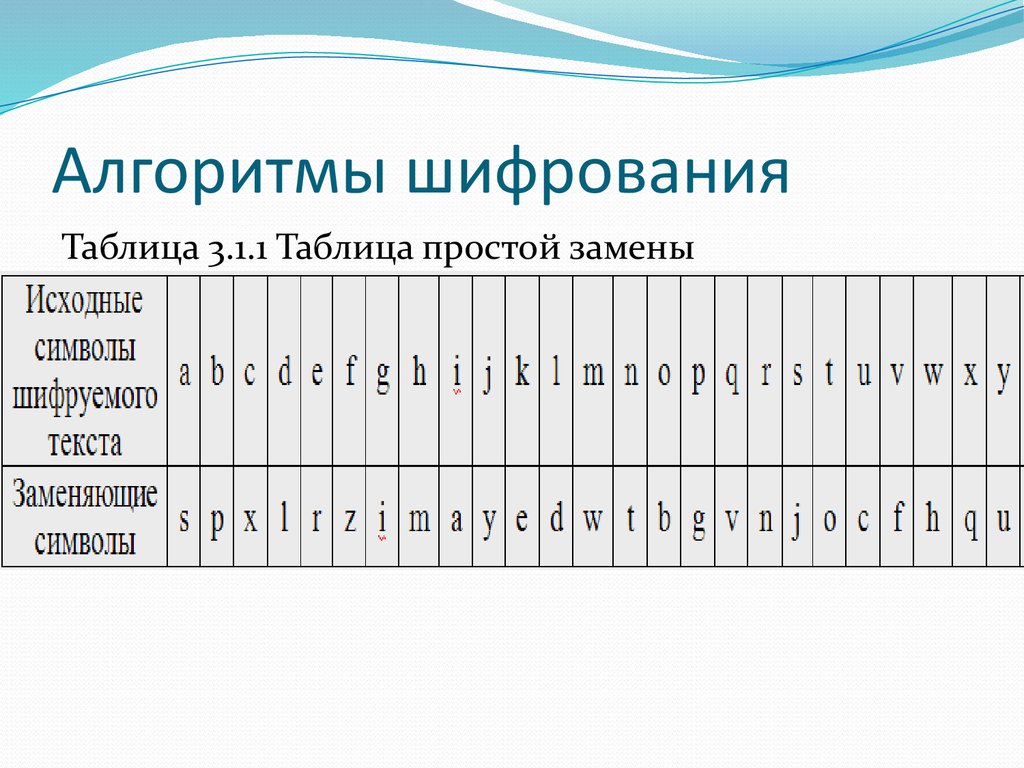

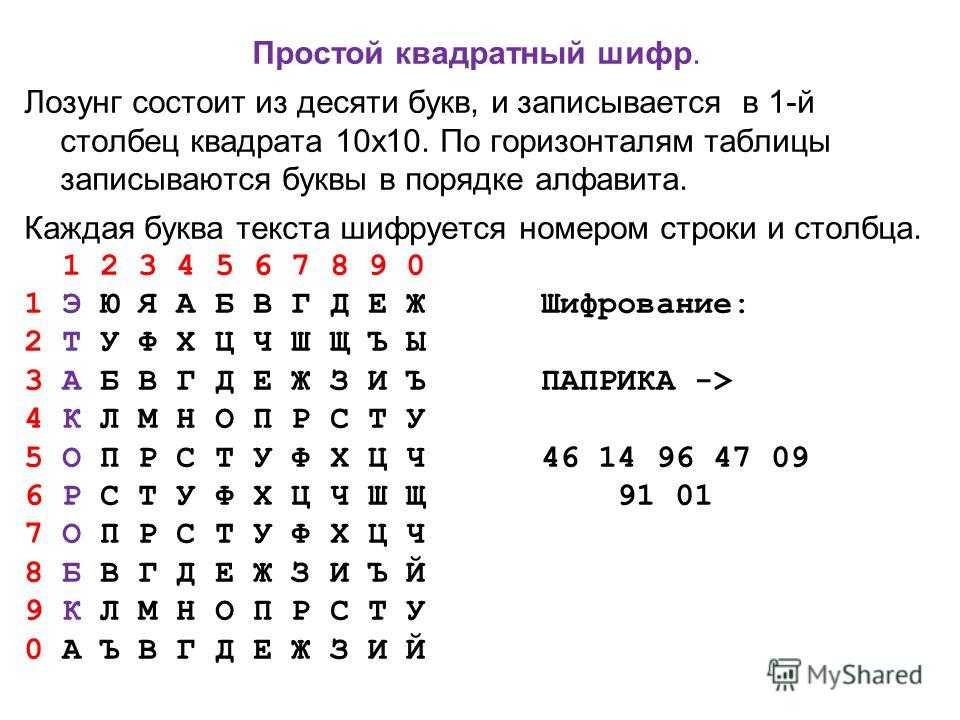

Алгоритмы шифрования

Как шифруется

Алгоритм шифрования похож на черный ящик. Дамп документа, изображения или другой файл, который вы загружаете в него, вы получаете обратно. Но то, что вы видите, кажется бредом.

Превратить эту тарабарщину обратно в нормальный документ можно через окно с тем же паролем, который вы вводили при шифровании. Только так вы получите оригинал.

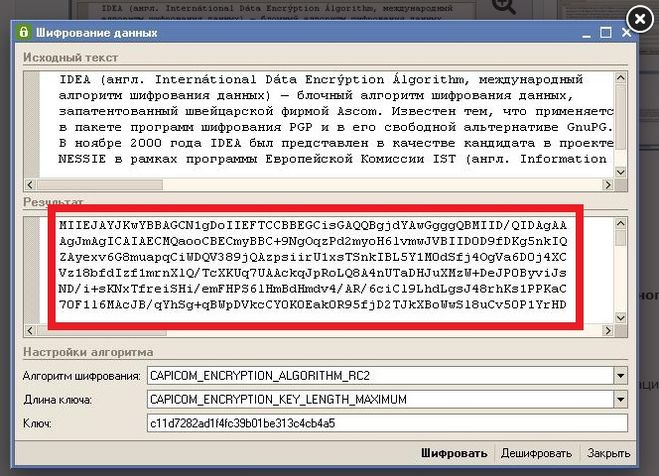

Правительство США признали Расширенный стандарт шифрования (AES) в качестве стандарта, и все продукты, которые здесь собраны, поддерживают стандарт шифрования AES.

Даже те, кто поддерживает другие алгоритмы, как правило, рекомендуют использовать AES.

Если вы эксперт шифрования, вы можете предпочесть другой алгоритм, Blowfish, и возможно, даже алгоритм Советского правительства по ГОСТу.

Но это уже совсем для любителей экстремальных развлечений. Для рядового пользователя AES — это просто отличное решение.

к содержанию ↑Криптография с открытым ключом и обмен

Пароли важны, и вы должны держать их в тайне, верно? Ну, не при использовании инфраструктуры открытых ключей (PKI), которая используется при криптографии.

С PKI вы получаете два ключа. Один публичный, которым вы можете поделиться им с кем угодно, зарегистрировать его в ключах обмена, нанести в виде татуировки на лоб – в общем, использовать как угодно. Другой — частный и должен быть надежно защищен.

Если я хочу послать вам секретный документ, я просто шифрую его с помощью открытого ключа. Когда вы его получите, вы сможете его использовать, чтобы расшифровать документ. Все просто!

Используя эту систему в обратном направлении, можно создать цифровую подпись, которая подтверждает, что ваш документ пришел от вас и не был изменен. Как? Просто зашифруйте его своим закрытым ключом.

Тот факт, что ваш открытый ключ расшифровывает его, является доказательством, что у вас есть право на его редактирование.

Поддержка PKI является менее распространенной, чем поддержка традиционных симметричных алгоритмов.

Если вы хотите поделиться файлом с кем-то, и ваш инструмент шифрования не поддерживает PKI, есть и другие варианты для обмена.

Многие продукты позволяют создание саморасшифровывающихся исполняемых файлов.

Также вы можете обнаружить, что получатель может использовать бесплатно определенный инструмент только для расшифровки.

к содержанию ↑Что лучше?

Сейчас есть огромный выбор продуктов, доступный в области шифрования.

Каждый просто должен выбрать то решение, которое будет удобно по функционалу, практично и стильно с точки зрения интерфейса основного окна программы.

к содержанию ↑ к содержанию ↑CertainSafe

CertainSafe

Цифровой CertainSafe сейф проходит через многоступенчатый алгоритм безопасности, которая идентифицирует вас на сайте.

Ваши файлы зашифрованы, если их попытаются взломать, они рассыпятся на части, и никто не сможет их воссоздать. В этом случае существует определенный риск, но при этом, и уровень надежности очень достойный.

Затем каждый кусок файла хранится на другом сервере. Хакер, который смог взломать один из серверов, не сможет сделать ничего полезного.

Блокировка может зашифровать файлы или просто запереть их, чтобы никто не мог их открыть. Она также предлагает зашифрованные шкафчики для безопасного хранения личной конфиденциальной.

Среди многих других полезных функций можно отметить возможность измельчения, шинковки свободного пространства, безопасное сетевое резервное копирование и саморасшифровывающиеся файлы.

к содержанию ↑VeraCrypt (Windows/OS X/Linux)

VeraCrypt

VeraCrypt поддерживает шифрование на truecrypt, которое прекратило свое развитие в прошлом году.

Команда разработчиков утверждает, что они уже рассмотрели вопрос, поднятый в ходе первоначального аудита truecrypt, и считают, что его до сих пор можно использовать как доступную версию для Windows, OS X и Linux.

Если вы ищете инструмент шифрования файла, который действительно работает, то это он. VeraCrypt поддерживает AES (наиболее часто используемый алгоритм).

Также он поддерживает TwoFish и Serpent encryption ciphers, поддерживает и создание скрытых зашифрованных томов.

Программный код открыт, большая часть кодовой базы состоит из Truecrypt.

Программа также постоянно развивается, выходят регулярные обновления безопасности и независимого аудита на стадии планирования (по словам разработчиков).

Те из вас, кто уже ее пробовали, хвалили ее за то, что отлично работает инструмент шифрования на лету, а в ваши файлы расшифровываются только тогда, когда они нужны. Так остальное время они хранятся в зашифрованном виде.

Особенно пользователи отмечают, что программа является мощным инструментом, который прост в использовании и всегда к месту. Да, ему не хватает симпатичного интерфейса или тонны наворотов.

к содержанию ↑AxCrypt (Windows)

AxCrypt

AxCrypt — это бесплатная программа, с открытым исходным кодом лицензии GNU.

GPL-лицензированный инструмент шифрования для Windows, который гордится тем, что является простым, эффективным и надежным в использовании.

Он прекрасно интегрируется с оболочкой Windows, так что вы можете щелкнуть правой кнопкой мышки на файле, который требуется зашифровать и дать команду.

Или можно просто настроить исполняемый код, так что файл будет заблокирован, если не будет использоваться в течение определенного периода времени. Его можно будет расшифровать позже, или когда получатель известит о получении.

Файлы с AxCrypt можно расшифровать по требованию или держать их расшифрованными, пока они используются, а затем автоматически они будут зашифрованы.

Он поддерживает 128-битное шифрование AES, обеспечивает защиту от попыток взлома. Он очень легкий (менее 1 Мб.)

Каждый сам для себя решает, какую программу использовать, но, если ваши данные для вас хоть что-то стоят, обязательно задумайтесь о том, что вам нужна программа для шифрования.

Шифрование файлов и папок в Windows

Программы для шифрования файлов: Какие лучше выбрать?

Программа шифрования PGP — Nexus

В результате борьбы с терроризмом и отмыванием денег во многих странах, в том числе и в Украине, были приняты законы, которые обязывают интернет-провайдеров архивировать переписку своих клиентов. Спецслужбы крупных государств сканируют электронную почту в поиске подозрительных ключевых слов и фраз. Вот лишь несколько таких государственных программ: международная система ECHELON (США и другие), проект Carnivore (США), системы СОРМ и СОРМ-2 (Россия).Агенты спецслужб или другие заинтересованные лица могут не только перехватить любое ваше сообщение но и изменить его содержание, а затем отправить его так, как будто с ним ничего не произошло. Обратный адрес и служебные заголовки письма легко подделываются и модифицируются. Научно-технический прогресс облегчил задачу слежения за электронной перепиской, но этот же прогресс позволяет эту переписку надежно защитить.

Обратный адрес и служебные заголовки письма легко подделываются и модифицируются. Научно-технический прогресс облегчил задачу слежения за электронной перепиской, но этот же прогресс позволяет эту переписку надежно защитить.

Соответственно, если вы являетесь владельцем оффшорной компании или планируете зарегистрировать оффшор, вам следует уделять особое внимание защите конфиденциальности переписки.

Как защититься?

В Интернете можно найти массу средств защиты данных. Разобраться в этом многообразии нелегко. Вот несколько простых советов:

- Выбирайте программы, которые существуют как можно дольше.

- Отдавайте предпочтение программам, исходный код которых является открытым (Open Source).

- Стойкость программы должна основываться на невозможности подобрать ключ, а не на секретности алгоритма шифрования.

- Старайтесь найти о программе как можно больше отзывов незаинтересованных лиц.

Криптография очень консервативна. Новые средства шифрования не считаются надежными до тех пор, пока их тщательно не разобрали «по косточкам» профессиональные криптоаналитики. Для этого им должен быть доступен исходный код этих программ. Разработчики коммерческих программ этот код не публикуют из-за опасений, что конкуренты воспользуются их идеями. Поэтому программы с закрытым исходным кодом не пользуются доверием у специалистов. Опасность применения таких программ состоит в том, что гипотетически за закрытым кодом разработчиками может быть спрятан потайной «черный ход» (backdoor) — возможность взломать шифр, даже не зная пароля. Именно исходя из этих соображений гораздо предпочтительней пользоваться для целей шифрования программами с открытым исходным кодом.

Для этого им должен быть доступен исходный код этих программ. Разработчики коммерческих программ этот код не публикуют из-за опасений, что конкуренты воспользуются их идеями. Поэтому программы с закрытым исходным кодом не пользуются доверием у специалистов. Опасность применения таких программ состоит в том, что гипотетически за закрытым кодом разработчиками может быть спрятан потайной «черный ход» (backdoor) — возможность взломать шифр, даже не зная пароля. Именно исходя из этих соображений гораздо предпочтительней пользоваться для целей шифрования программами с открытым исходным кодом.

Создатель первой программы PGP, Филипп Циммерман, открыто опубликовал ее код в 1991 году. С тех пор программу неоднократно исследовали криптоаналитики высочайшего класса и ни один из них не нашел в используемых методах шифрования слабых мест. При соблюдении простых правил взломать ее практически невозможно.

При соблюдении простых правил взломать ее практически невозможно.

Со временем данный проект был коммерциализирован. В 2010-м году корпорация Symantec выкупила PGP у разработчиков за 300 млн. долларов и с тех пор предлагает пользователям коммерческие версии программы с расширенной функциональностью. Мы настоятельно не рекомендуем использовать коммерческую версию PGP, поскольку ее исходный код, естественно, уже закрыт.

В качестве альтернативы еще в 1999 году Фондом свободного программного обеспечения была создана свободная реализация шифрования PGP под названием GnuPG. Данная программа имеет открытый исходный код и полностью совместима с другими версиями PGP. Проект GnuPG находится в процессе развития и группа разработчиков-энтузиастов по сей день продолжает работу над ее усовершенствованием.

Скачать дистрибутив программы GnuPG можно по следующим ссылкам:

- Версия для Windows — Gpg4Win

- Версия для Mac OS — GPG Suite

- Версия для Android — GPG Guardian project

- Версии для других операционных систем — на сайте GnuPG

Принцип шифрования PGP

Шифрование PGP построено на принципе несимметричной криптографии. Вкратце это означает следующее. Сообщение, зашифрованное одним ключом, может быть расшифровано только другим, взаимосвязанным ключом. Эти два ключа образуют пару — публичный и секретный. Такая пара ключей есть у каждого участника переписки. Главное преимущество PGP состоит в том, что для обмена зашифрованными сообщениями пользователям нет необходимости передавать друг другу тайные ключи.

Вкратце это означает следующее. Сообщение, зашифрованное одним ключом, может быть расшифровано только другим, взаимосвязанным ключом. Эти два ключа образуют пару — публичный и секретный. Такая пара ключей есть у каждого участника переписки. Главное преимущество PGP состоит в том, что для обмена зашифрованными сообщениями пользователям нет необходимости передавать друг другу тайные ключи.

Хотя ключ, которым шифруется текст сообщения, доступен посторонним, с его помощью это сообщение расшифровать невозможно. Этот ключ называется публичным. Пользователи могут открыто посылать друг другу свои публичные ключи через Интернет. При этом риска несанкционированного доступа к их конфиденциальной переписке не возникает.

Секретный ключ тщательно оберегается от посторонних. С помощью секретного ключа получатель дешифрует сообщения, которые были зашифрованы его публичным ключом. Но даже заполучив секретный ключ, противник не сможет им воспользоваться, не зная пароля.

Проиллюстрируем принцип работы PGP

Имеются два собеседника, желающих сохранить конфиденциальность своей переписки. Назовем их Алиса и Борис.

Назовем их Алиса и Борис.

1. Оба собеседника установили программу и каждый из них сгенерировал по паре ключей — один публичный и один секретный.

2. После чего Алиса и Борис по открытому каналу обмениваются своими публичными ключами. В результате у каждого собеседника получается следующий набор ключей:

3. Алиса пишет сообщение, зашифровывает его публичным ключом Бориса и отправляет адресату. Борис получает зашифрованное сообщение и открывает его своим секретным ключом:

4. Борис пишет ответ, зашифровывает его публичным ключом Алисы и отправляет Алисе. Алиса получает зашифрованный ответ и открывает его своим секретным ключом:

Что делает PGP?

Шифрование PGP решает три задачи конфиденциального обмена информацией:

- Защищает текст сообщений от посторонних. То есть прочитать сообщение может только человек, у которого есть секретный ключ и который знает пароль.

- Подтверждает получателю целостность приходящего сообщения.

То есть дает уверенность в том, что при передаче содержание сообщения не изменилось.

То есть дает уверенность в том, что при передаче содержание сообщения не изменилось. - Подтверждает личность отправителя. Встроенная в PGP электронная подпись однозначно идентифицирует отправителя, поскольку только он имеет доступ к секретному ключу и знает пароль.

Как работает PGP?

Прежде чем зашифровать сообщение отправитель определяет получателя. Программа находит публичный ключ получателя (для этого он должен быть в файле публичных ключей на компьютере отправителя).

Перед шифрованием PGP сжимает текст сообщения. Это ускоряет передачу и увеличивает надежность шифрования. Затем генерируется так называемый сессионный (одноразовый) ключ, который представляет собой длинное случайное число. С помощью сессионного ключа шифруется текст сообщения. Текст сообщения шифруется с помощью алгоритма симметричного шифрования. В этом алгоритме для шифрования и дешифрования используется один ключ. Поэтому для дешифрования сообщения получатель тоже должен иметь этот сессионный ключ. Однако отправлять этот ключ в открытом виде небезопасно, поэтому он шифруется публичным ключом получателя. Зашифрованный сессионный ключ отправляется получателю вместе с зашифрованным текстом. Необходимость использовать симметричный алгоритм шифрования обусловлена его высокой скоростью.

Однако отправлять этот ключ в открытом виде небезопасно, поэтому он шифруется публичным ключом получателя. Зашифрованный сессионный ключ отправляется получателю вместе с зашифрованным текстом. Необходимость использовать симметричный алгоритм шифрования обусловлена его высокой скоростью.

Расшифровка сообщений происходит в обратной последовательности. На компьютере получателя программа использует его секретный ключ для расшифровки сессионного ключа. С помощью этого ключа дешифруется текст сообщения.

Ключи

Ключ — это число, которое программа использует для шифрования и дешифрования текста. Размер ключа измеряется в битах. Чем больше ключ, тем его сложнее взломать (подобрать). Сегодня в публичной криптографии заведомо устойчивыми считаются ключи длиной 2048 бита и больше.

Несмотря на то, что публичный и секретный ключи взаимосвязаны, получить закрытый ключ имея открытый ключ, очень сложно. Это возможно если длина ключа невелика и у противника есть компьютеры большой мощности. Поэтому важно выбирать ключи большого размера. С другой стороны, слишком длинный ключ замедляет расшифровку сообщений. Поэтому следует соблюдать золотую середину. Вполне достаточно, если подбор будет занимать несколько десятков или сотен лет. На современном уровне развития компьютерных технологий ключи длиной 2048 — 4096 бита взломать практически невозможно.

Поэтому важно выбирать ключи большого размера. С другой стороны, слишком длинный ключ замедляет расшифровку сообщений. Поэтому следует соблюдать золотую середину. Вполне достаточно, если подбор будет занимать несколько десятков или сотен лет. На современном уровне развития компьютерных технологий ключи длиной 2048 — 4096 бита взломать практически невозможно.

Ключи хранятся на жестком диске вашего компьютера в виде двух файлов: одного для публичных ключей, а другого — для секретных. Эти файлы называются «связками» ключей (Keyrings). Публичные ключи ваших корреспондентов будут «цепляться» на связку публичных ключей. Ваши секретные ключи хранятся в файле секретных ключей. Хранить его нужно особенно тщательно. Потеряв секретный ключ, вы не сможете расшифровать адресованную вам информацию, которая была зашифрована вашим публичным ключом.

Цифровая подпись

Цифровая подпись позволяет получателю удостовериться в личности отправителя сообщения. Она исполняет ту же самую функцию, что и обычная подпись. Однако обычную подпись можно подделать. Цифровую же подпись подделать практически невозможно.

Однако обычную подпись можно подделать. Цифровую же подпись подделать практически невозможно.

Подтверждение целостности сообщения — хэш-функция

По пути от отправителя к получателю содержимое сообщения может быть изменено. В программе предусмотрена проверка целостности сообщения. Для этого используется так называемая хэш-функция. Это алгоритм преобразования текста произвольного размера в некоторое небольшое число. Такое преобразование совершенно однозначно, то есть при любом изменении данных, пусть даже на один бит, результат хэш-функции тоже изменится.

Перед шифрованием сообщения программа рассчитывает его хэш-функцию и шифрует ее секретным ключом. Результат шифрования и является цифровой подписью. Цифровая подпись передается почтовой программой вместе с текстом. Программа на компьютере получателя расшифровывает хэш-функцию, после чего рассчитывает хэш-функцию текста сообщения. Если хэш-функция, полученная от отправителя и рассчитанная на месте совпадают, то это означает, что сообщение по пути не менялось. Далее текст сообщения дешифруется с помощью секретного ключа получателя.

Далее текст сообщения дешифруется с помощью секретного ключа получателя.

Затем программа проверяет какой из публичных ключей подходит для расшифровки результата хэш-функции. Если это оказался ключ отправителя, то получатель может быть уверен, что сообщение подписал владелец секретного ключа или человек, которому этот ключ и пароль стали доступны.

Извлечь подпись из одного документа и вложить в другой, либо изменить содержание сообщения так, чтобы оно по-прежнему соответствовало цифровой подписи, невозможно. Любое изменение подписанного документа сразу же будет обнаружено при проверке подлинности подписи.

Пароль

Шифрование PGP обладает еще одним уровнем защиты. Чтобы воспользоваться секретным ключом недостаточно иметь доступ к файлу секретных ключей. Для этого необходимо знать пароль.

В программах реализации PGP пароль называется «парольной фразой» (Passphrase), хотя она может состоять и из одного слова. Однако помните, что использование слишком коротких паролей значительно увеличивает риск их взлома.

Существует три наиболее популярных метода взлома пароля:

- Метод «словарной атаки» (Dictionary Attack) — последовательный перебор всех слов языка в различных регистрах.

- Метод «грубой силы» (Brute Force) — последовательный перебор всех возможных комбинаций всех символов.

- Метод «гаечного ключа» (другие варианты названия: метод «резинового шланга» (Rubber-hose Cryptanalysis), «терморектальный криптоанализ», «бандитский криптоанализ») — использование для взлома пароля слабейшего звена системы защиты информации, коим является человеческий фактор. Применяя этот метод, «криптоаналитик» прибегает к угрозам, пыткам, шантажу, вымогательству, взяточничеству и другим некорректным мерам воздействия на человека, который знает пароль. Это можно проиллюстрировать карикатурой:

(источник карикатуры: xkcd.com)

Описание мер противодействия методу «гаечного ключа» выходит за рамки данной статьи. В этих вопросах вам могут помочь специалисты по обеспечению физической безопасности. А вот для борьбы с первыми двумя методами достаточно соблюдать несложные правила выбора пароля:

А вот для борьбы с первыми двумя методами достаточно соблюдать несложные правила выбора пароля:

Не следует:

- Использовать слова, которые можно встретить в словаре любого известного языка.

- Использовать даты рождения, фамилии и имена родственников, клички домашних животных и прочие легко угадываемые наборы символов.

- Использовать осмысленные слова одного языка, набранные в раскладке клавиатуры для другого языка.

- Записывать пароль (особенно в личных записных книжках или оставлять его вблизи компьютера).

Желательно:

- Выбирать длину пароля более 8 символов (если он состоит из случайного набора буквенно-цифровых символов и знаков препинания).

- При использовании в пароле осмысленных слов увеличить его длину до 16-20 символов. Слов при этом должно быть несколько.

- При использовании осмысленных слов делать в них ошибки, вставлять знаки препинания, менять регистр.

Пароль необходимо запомнить. Если вы его забудете, то уже никогда не сможете восстановить информацию зашифрованную этим ключом. Без знания пароля ваш секретный ключ совершенно бесполезен.

Если вы его забудете, то уже никогда не сможете восстановить информацию зашифрованную этим ключом. Без знания пароля ваш секретный ключ совершенно бесполезен.

Как начать использовать PGP

- Установите программу на свой компьютер. Как правило, ее установка затруднений не вызывает.

- Создайте секретный и публичный ключи.

- Разошлите свой публичный ключ своим корреспондентам и получите их публичные ключи. По умолчанию после генерации ключей программа предлагает отправить свой публичный ключ на сервер ключей. Сделайте это. Ваш публичный ключ станет доступным всем желающим.

- Внесите ключи своих корреспондентов в файл публичных ключей. Для этого достаточно дважды кликнуть мышью по файлу ключа. Программа сама предложит импортировать этот ключ.

- Убедитесь в подлинности публичных ключей ваших корреспондентов. Для этого свяжитесь с корреспондентом и попросите его прочитать вам по телефону так называемый «Отпечаток» (Fingerprint) — уникальный идентификационный номер его публичного ключа.

Сообщите ему также отпечаток своего публичного ключа. Как только вы убедитесь в том, что ключ действительно принадлежит ему, вы можете пометить его как доверенный. Подтвердить подлинность публичного ключа также может третье лицо, которому доверяет каждый из корреспондентов.

Сообщите ему также отпечаток своего публичного ключа. Как только вы убедитесь в том, что ключ действительно принадлежит ему, вы можете пометить его как доверенный. Подтвердить подлинность публичного ключа также может третье лицо, которому доверяет каждый из корреспондентов. - Шифрование сообщений и цифровая подпись. После генерации пары ключей и обмена публичными ключами с вашими корреспондентами вы можете начинать конфиденциальную переписку. Если вы используете почтовую программу, которая поддерживает шифрование PGP, то процессы шифровки и дешифровки корреспонденции, а также проверка подлинности отправителя происходят почти автоматически. Программа только спросит у вас пароль вашего секретного ключа.

Скачать наш публичный PGP-ключ для защищенной переписки

Еще по теме

- Защита электронной почты

- Анонимная операционная система TAILS

Шесть лучших программ для смарт-шифрования текста

Элиза Уильямс

22-06-2022 17:54:58 • Подано по адресу: Business Solution • Проверенные решения

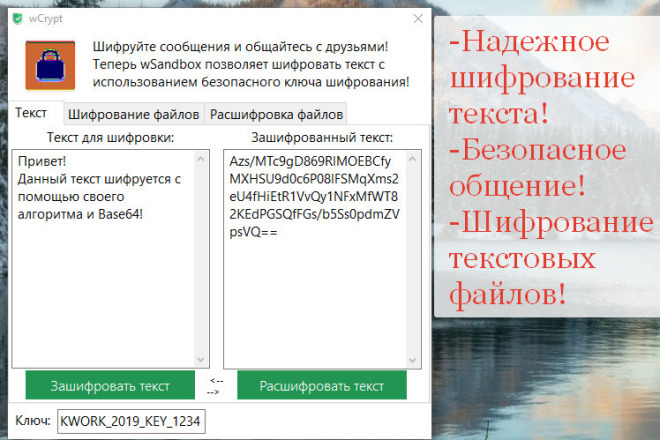

Бизнесу регулярно приходится иметь дело с бесчисленным количеством документов, содержащих строго конфиденциальную информацию. Чтобы гарантировать, что никто не сможет скомпрометировать документ, даже если он попадет в чужие руки, необходимо шифрование текста. Программное обеспечение для шифрования текста размывает или затемняет конфиденциальный текст документа, чтобы обеспечить его безопасность. Выбрать лучших программное обеспечение для шифрования текста , функциональные возможности должны быть рассмотрены до стоимости. Читайте дальше, чтобы найти лучший для себя.

Чтобы гарантировать, что никто не сможет скомпрометировать документ, даже если он попадет в чужие руки, необходимо шифрование текста. Программное обеспечение для шифрования текста размывает или затемняет конфиденциальный текст документа, чтобы обеспечить его безопасность. Выбрать лучших программное обеспечение для шифрования текста , функциональные возможности должны быть рассмотрены до стоимости. Читайте дальше, чтобы найти лучший для себя.

1. PDFelement для бизнеса

Создание новых документов для бизнеса является частью повседневной деятельности каждой организации. Wondershare PDFelement — одно из лучших программ, которое позволяет создавать PDF-файлы с нуля. Вы также можете редактировать существующие PDF-файлы, используя множество доступных инструментов и опций редактирования.

Как отличное программное обеспечение для шифрования текста, его функция редактирования может использоваться для затемнения данных, которые должны быть защищены. Он используется многими государственными органами и компаниями из списка Fortune 500 в качестве их надежного союзника для создания защищенных документов. Некоторые функции включают:

Некоторые функции включают:

- Поддержка 256-битного шифрования ASL

- Можно установить пароль открытия и пароль разрешений

- Может редактировать и затемнять важный текст для повышения безопасности

- Может вставлять юридически обязывающие цифровые подписи

- Можно безопасно обмениваться документами через различные облачные сервисы

Попробуйте бесплатно Попробуйте бесплатно КУПИ СЕЙЧАС КУПИТЬ СЕЙЧАС

Шаг 1. Поиск текстов для шифрования

- Откройте PDF. Перейдите к инструменту редактирования, щелкнув вкладку «Защита» и нажмите «Поиск и редактирование», чтобы выполнить поиск определенного содержимого, которое нужно скрыть.

Шаг 2: Зашифровать текст

Затем нажмите «Отметить для редактирования». Нажмите на недавно появившийся значок + и перетащите его, чтобы закрыть объекты, изображения или текст, которые вы хотите зашифровать или отредактировать. После выбора нажмите «Применить редакцию». Когда появится всплывающее окно для подтверждения, нажмите «Да».

Когда появится всплывающее окно для подтверждения, нажмите «Да».

2. TheLetterEncrypter

Это программное обеспечение может зашифровать или расшифровать любой текст, установив пароль по вашему выбору. Это бесплатное программное обеспечение для шифрования текста, которое может экспортировать зашифрованный текст в файл или импортировать текстовый файл для шифрования. Он использует очень надежную технологию шифрования Rijndael. Он не требует установки, и вы даже можете скопировать зашифрованный текст в электронное письмо, если это необходимо. TheLetterEncrypter может быть отличным инструментом для шифрования текста, но у него нет функций для создания или редактирования PDF-документов. У них также нет возможности вставлять цифровые подписи.

3. Ncode.Me

Он шифрует текст с помощью пароля, это простое и простое программное обеспечение для шифрования текста. Интерфейс прост и выглядит как Windows Notepad. С его помощью можно хранить личные записи. Чтобы установить пароль, вы можете установить его из меню «Файл» или просто нажать Ctrl+W. Зашифрованные файлы будут сохранены в формате CDT. Для расшифровки файла необходимо указать правильный пароль. Для использования SecretPad установка не требуется. Он не касается расширенных функций редактирования и включения цифровых подписей. Крупный бизнес не может найти большого применения с этим.

Чтобы установить пароль, вы можете установить его из меню «Файл» или просто нажать Ctrl+W. Зашифрованные файлы будут сохранены в формате CDT. Для расшифровки файла необходимо указать правильный пароль. Для использования SecretPad установка не требуется. Он не касается расширенных функций редактирования и включения цифровых подписей. Крупный бизнес не может найти большого применения с этим.

4. BCTextEncoder

BCTextEncoder может шифровать типизированные текстовые файлы и текст. Это бесплатное программное обеспечение для шифрования текста. Зашифрованный текст можно скопировать в буфер обмена или сохранить в текстовом файле. Он включает два способа шифрования паролей; первый — шифрование на основе открытого ключа, а второй — шифрование на основе пароля. Вы можете просто скачать его и запустить; его не нужно устанавливать. BCTextEncoder не предлагает несколько функций, таких как редактирование или совместное использование через облачные сервисы. На профессиональном уровне он не обеспечит стандарт безопасности, требуемый для деловых документов.

5. GizmoMarks

GizmoMarks шифрует данные с помощью 128-битного ключа и представляет собой бесплатное программное обеспечение для шифрования текста. Зашифрованные файлы сохраняются с расширением .BEF. Для шифрования можно установить пароль. Защищенные электронные блок-ноты хранят зашифрованные файлы данных. Пользовательский интерфейс прост и удобен в использовании. Его также можно использовать как простой текстовый редактор. Вы можете сделать свои файлы конфиденциальными, зашифровав их с помощью этого программного обеспечения. GizmoMarks может шифровать текст, но не может частично шифровать его в файле, что означает отсутствие функций редактирования. Он также не предлагает функцию создания или вставки цифровых подписей в документы.

6. SecretPad

Он шифрует текст с помощью пароля, это простое и простое программное обеспечение для шифрования текста. Интерфейс прост и выглядит как Windows Notepad. С его помощью можно хранить личные записи. Чтобы установить пароль, вы можете установить его из меню «Файл» или просто нажать Ctrl+W. Зашифрованные файлы будут сохранены в формате CDT. Для расшифровки файла необходимо указать правильный пароль. Для использования SecretPad установка не требуется. Он не касается расширенных функций редактирования и включения цифровых подписей. Крупный бизнес не может найти большого применения с этим.

Зашифрованные файлы будут сохранены в формате CDT. Для расшифровки файла необходимо указать правильный пароль. Для использования SecretPad установка не требуется. Он не касается расширенных функций редактирования и включения цифровых подписей. Крупный бизнес не может найти большого применения с этим.

Скачайте бесплатно или купите PDFelement прямо сейчас!

Скачайте бесплатно или купите PDFelement прямо сейчас!

Купите PDFelement прямо сейчас!

Купите PDFelement прямо сейчас!

Зашифровать текст онлайн

- Домашний

- Онлайн-инструменты

- Текстовые инструменты

- Зашифровать/расшифровать текст

С помощью этого онлайн-инструмента вы можете зашифровать любой текст в соответствии с Advanced Encryption Standard (AES). Также Rijndael называется

алгоритм обеспечивает очень высокий уровень безопасности. Например, в США он одобрен для документов с самым высоким уровнем секретности.

Также Rijndael называется

алгоритм обеспечивает очень высокий уровень безопасности. Например, в США он одобрен для документов с самым высоким уровнем секретности.

Шифровать/дешифровать текст

Текст для обработки:

Настройки:

Пароль: Пожалуйста, введите пароль!

Зашифровать

Расшифровать

Вывод:

Инструкции по использованию инструмента

Сначала введите текст, который нужно зашифровать или расшифровать, в поле ввода. Затем введите пароль и выберите, хотите ли вы зашифровать или расшифровать введенный текст. Наконец, просто нажмите кнопку с надписью «Зашифровать/расшифровать текст», чтобы начать процесс.

Обзор наших программных решений для Windows

Автоматический процессор электронной почты

Automatic Email Processor — мощное дополнение к Outlook для автоматического хранения и печати входящих сообщений электронной почты и их вложений. За это, различные фильтры, гибкие параметры настройки, такие как индивидуально определяемые папки хранения и возможность последующей обработки доступны.

подробнее…Автоматический PDF-процессор

Automatic PDF Processor позволяет автоматически обрабатывать PDF-файлы. Можно отслеживать любое количество папок, а новые файлы PDF можно автоматически распечатывать.

переименовывать, копировать, перемещать и т. д. Все настройки (настройки фильтра, место хранения, принтер и т. д.) можно сделать специфичными для профиля.

Мастер автотекста

AutoText Master позволяет использовать текстовые модули практически во всех приложениях. Программное обеспечение помогает в наборе часто используемых отрывков текста, сложная терминология или текстовые блоки, в которых только одно значение, такое как дата или имя, должно быть введено через маску ввода и представляет сложная альтернатива довольно зачаточному автотексту Word.

подробнее…Пакетный заменитель текста

С помощью Batch Text Replacer у вас есть под рукой мощный инструмент для одновременного редактирования нескольких текстовых файлов. Программа содержит множество мощных функций для настройки содержимого текстовых файлов по мере необходимости.

подробнее…Папка2Список

С помощью Folder2List вы можете быстро и легко создавать списки папок и файлов.