10 лучших приложений для взлома Instagram в 2023 году

Вы ищете лучшие приложения для взлома Instagram, которые можно использовать прямо сейчас? Среди популярных платформ социальных сетей Instagram выделяется своим непринужденным форматом, который способствует созданию дружественной атмосферы для пользователей. Неудивительно, что платформа имеет большую пользовательскую базу. Популярность также вызвала негативный интерес со стороны киберпреступников. Хакеры пытаются взломать аккаунты пользователей в Instagram и посеять хаос. Злоумышленники используют взлом для обмана пользователей Instagram, что приводит к потере доверия к вашей аудитории Instagram. Из-за высокой популярности платформы некоторые пользователи могут захотеть взломать ее из любопытства. Родитель может захотеть узнать, чем занимается его ребенок на платформе. Подозрительный супруг может попытаться подсмотреть за деятельностью своего супруга в Instagram. Независимо от намерений, стоящих за взломом, процесс очень прост. Чтобы взломать Instagram, не нужно быть технически подкованным или экспертом по кодированию. Учитывая популярность платформы, неудивительно, что существует множество приложений для взлома Instagram.

Чтобы взломать Instagram, не нужно быть технически подкованным или экспертом по кодированию. Учитывая популярность платформы, неудивительно, что существует множество приложений для взлома Instagram.

Оглавление данной статьи:

- 1 Лучшие приложения для взлома Instagram 2022

- 1.1 xMobi

- 1.2 uMobix

- 1.3 eyeZy

- 1.4 mSpy

- 1.5 Glassagram

- 1.6 FlexiSPY

- 1.7 Spyzie

- 1.8 SuperiGram

- 1.9 KidsGuardPro

- 1.10 FreePhoneSpy

- 2 Часто задаваемые вопросы

- 3 Заключительные размышления

Лучшие приложения для взлома Instagram 2022

xMobi

Как один из лучших брендов приложений для взлома Instagram в 2022 году, xMobi позволяет пользователям легко взломать аккаунт. Для пользователей, которые не разбираются в технике и не имеют опыта кодирования, это приложение идеально подходит, так как процесс очень прост. С помощью всего одного шага вы можете запустить процесс. Все, что вам нужно для начала процесса, — это ввести имя пользователя профиля Instagram, который вы хотите взломать. Причина, по которой это первое приложение для взлома Instagram в нашей линейке, заключается в быстром процессе. Вы можете получить много информации о профиле всего за несколько минут. Это приложение использует гибкую систему и работает удаленно, что является уникальной стратегией для мониторинга. Система agile позволяет избежать хлопот, связанных с загрузкой приложения.

Причина, по которой это первое приложение для взлома Instagram в нашей линейке, заключается в быстром процессе. Вы можете получить много информации о профиле всего за несколько минут. Это приложение использует гибкую систему и работает удаленно, что является уникальной стратегией для мониторинга. Система agile позволяет избежать хлопот, связанных с загрузкой приложения.

- Усовершенствованное шифрование и высококачественная защита обеспечивают полную конфиденциальность.

- Некоторые из сведений, которые вы получите, включают

- Вся информация с аккаунта цели

- Посмотреть все частные публикации

- Читать сообщения чата

- Просмотр реакций последователей

- Найдите скрытые видео и фотографии

- Найти список последователей

- Изменить пароли

Кроме того, услуга является полностью конфиденциальной. Поэтому вам не нужно беспокоиться о раскрытии своей личности на частной странице.

uMobix

Для пользователей, которым интересно, что их друзья или члены семьи делают на социальной платформе, очень полезно такое шпионское приложение, как uMobix. Оно может предоставить полный доступ к учетной записи Instagram объекта. Это приложение работает на Android и iPhone. Для пользователей iPhone нет необходимости в джейлбрейке, так как приложение работает без рутинга. Настроить программу легко и делается это в три простых шага.

Оно может предоставить полный доступ к учетной записи Instagram объекта. Это приложение работает на Android и iPhone. Для пользователей iPhone нет необходимости в джейлбрейке, так как приложение работает без рутинга. Настроить программу легко и делается это в три простых шага.

- Сначала вам нужно выбрать план подписки и завершить оплату.

- Используя полученное электронное письмо, установите приложение на свой смартфон.

- Теперь приложение начнет отправлять данные, и вы сможете отслеживать целевой счет.

- Для пользователей iOS необходимо предоставить учетные данные iCloud устройства Apple целевого пользователя, чтобы получать обновления данных и отслеживать целевого пользователя.

Важными особенностями приложения являются:

- Получите полный доступ к целевому счету и свободно перемещайтесь по нему

- Читать прямые сообщения, прокручивать ленту новостей и следить за подписчиками целевого аккаунта

- Функция отслеживания в режиме реального времени для пользователей Android

- Обновление данных происходит каждые 5 минут

- Поддержка 24/7 обеспечивает быстрое решение любой возникшей проблемы

eyeZy

Сосредоточившись на родительском контроле с помощью функции мониторинга, eyeZy использует футуристические технологии. Он может похвастаться решением мониторинга для полной защиты семьи. Его можно использовать на нескольких устройствах. Вы можете отслеживать целевое устройство без ведома человека, за которым вы следите. Его стоимость составляет менее одного доллара в день. Использование приложения — простой процесс. Он включает в себя следующие шаги:

Он может похвастаться решением мониторинга для полной защиты семьи. Его можно использовать на нескольких устройствах. Вы можете отслеживать целевое устройство без ведома человека, за которым вы следите. Его стоимость составляет менее одного доллара в день. Использование приложения — простой процесс. Он включает в себя следующие шаги:

- Зарегистрируйтесь, чтобы создать учетную запись и выбрать план членства

- Руководство по установке поможет приступить к работе вместе с круглосуточной поддержкой клиентов

- Чтобы просмотреть данные с целевого устройства, войдите в приборную панель и начните мониторинг.

Важными особенностями приложения являются:

- Приложение работает со всеми современными платформами социальных сетей.

- Он поддерживает iPhone, iPad, планшеты Android и телефоны Android.

- Вы можете увидеть все личные данные целевого аккаунта, включая тексты, чаты, фотографии и социальные сети.

- Технология искусственного интеллекта в приложении обеспечивает мгновенные оповещения, помогая осуществлять надлежащий мониторинг

- Мощное шифрование используется для обеспечения безопасности и защиты всех частных данных

- Круглосуточная служба поддержки клиентов готова помочь с вопросами и жалобами.

mSpy

Популярное приложение для взлома Insta, mSpy эффективно используется уже более 10 лет. Оно насчитывает 1,5 миллиона клиентов и поддерживает 180 стран. Это приложение легко настроить, его установка и использование занимают менее 5 минут. Вы получаете самые свежие новости, а обновления отправляются каждые 5 минут. Приложение доступно по цене и обеспечивает спокойствие родителей, поскольку они могут следить за активностью своих детей. Установка выполняется в три простых шага:

- Создайте бесплатный аккаунт

- Выберите план из нескольких представленных вариантов

- Начните мониторинг, войдя в панель управления и просмотрев активность целевого устройства

Некоторые из ключевых особенностей приложения следующие:

- Он может похвастаться более чем 35 функциями, которые отвечают многочисленным потребностям пользователей

- Он работает на устройствах Android и iOS

- Он отслеживает каждое нажатие клавиш и касание пальцев.

- Вы можете отслеживать чаты цели в социальных сетях, включая Instagram, Facebook, Snapchat и другие.

- Просматривайте входящие и исходящие тексты, звонки, фотографии и видеозаписи

- Он оснащен регистратором экрана и скрытым режимом для обеспечения эффективного и дискретного мониторинга.

Glassagram

Для родителей, желающих знать, чем занимаются их дети, хорошим выбором будет приложение для взлома Instagram, например Glassagram. Бизнесмены, ищущие информацию о своих конкурентах, также могут воспользоваться этим приложением. Это онлайн-приложение, которое позволяет пользователю взломать любой аккаунт. Установка выполняется в три простых шага.

- Сначала вам нужно выбрать подходящий план подписки и завершить покупку.

- Следующим шагом будет установка приложения на ваш Android.

- Как только устройства будут подключены, вы получите данные со взломанного мобильного.

Важными особенностями этого приложения являются:

- Пользоваться приложением очень просто. Регистрация бесплатна, а приложение можно использовать всего за 60 секунд.

- Автоматические обновления происходят каждые 5 минут, поэтому вы можете не беспокоиться о том, что упустите даже самую незначительную деталь.

- Это одно из самых доступных приложений для взлома Instagram.

- Вы можете увидеть информацию в историях Instagram, реакцию и комментарии

- Приложение может предоставлять информацию из публичного и приватного режимов целевого устройства

- Это анонимность. Владелец профиля не будет знать о взломе.

FlexiSPY

Совместимая с устройствами iOS и Android, программа FlexiSPY является известным приложением для взлома Insta. Оно обладает эффективными функциями родительского контроля и мониторинга сотрудников. Вы можете отслеживать все сообщения Instagram на целевом устройстве. Оно работает и с другими аккаунтами социальных сетей, такими как Facebook, Snapchat и другими. Вы можете видеть GPS-координаты целевого устройства и прослушивать записанные VoIP-звонки, голосовые вызовы и прямые звонки на Android. Поскольку приложение может работать в скрытом режиме, вы можете использовать его для мониторинга целевого устройства без ведома пользователя. Оно стирает все следы джейлбрейка или рутинга и не отображается в списках приложений. Кроме того, в нем есть функция удаленного мониторинга, позволяющая прослушивать окружающую обстановку на целевом устройстве. Пользоваться приложением очень просто, для этого достаточно выполнить следующие действия:

Оно стирает все следы джейлбрейка или рутинга и не отображается в списках приложений. Кроме того, в нем есть функция удаленного мониторинга, позволяющая прослушивать окружающую обстановку на целевом устройстве. Пользоваться приложением очень просто, для этого достаточно выполнить следующие действия:

- Приобретите лицензию для целевого устройства. Установите и активируйте ее на устройстве.

- Приложение фиксирует все данные, связанные со звонками, SMS-сообщениями, контактами и многим другим.

- Он загружает данные на сервер FlexiSPY, которые вы можете просматривать на своем веб-сайте.

Некоторые из ключевых особенностей этого приложения для мониторинга следующие:

- Он работает в скрытом режиме

- Вы получаете доступ к медиафайлам

- Возможен мониторинг социальных сетей, включая Instagram, телефон и сообщения

- Он использует функцию кейлоггера

- Функция отслеживания местоположения присутствует

Spyzie

Приложение Spyzie используется родителями для отслеживания мобильного телефона своего ребенка и работодателями для контроля за своими сотрудниками, оно эффективно для взлома аккаунта Instagram целевого устройства. Оно работает на устройствах Android и iOS. Родителям, которые беспокоятся о том, сколько времени их дети проводят в социальных сетях, таких как Instagram, приложение Spyzie поможет просмотреть сообщения в социальных сетях и контакты, которым они пишут. В этом приложении есть функция отслеживания местоположения, которая работает 24 часа в сутки 7 дней в неделю, гарантируя, что вы всегда будете знать местоположение целевого устройства. Для защиты ваших данных используется функция шифрования мирового класса. Приложение полностью скрыто, поэтому вы можете следить за устройством без ведома целевого лица. Служба поддержки работает 24 часа в сутки 7 дней в неделю, что помогает решать любые вопросы, возникающие при использовании приложения. Удаленный мониторинг и взлом Instagram и других аккаунтов социальных сетей легко осуществить с помощью следующих шагов:

Оно работает на устройствах Android и iOS. Родителям, которые беспокоятся о том, сколько времени их дети проводят в социальных сетях, таких как Instagram, приложение Spyzie поможет просмотреть сообщения в социальных сетях и контакты, которым они пишут. В этом приложении есть функция отслеживания местоположения, которая работает 24 часа в сутки 7 дней в неделю, гарантируя, что вы всегда будете знать местоположение целевого устройства. Для защиты ваших данных используется функция шифрования мирового класса. Приложение полностью скрыто, поэтому вы можете следить за устройством без ведома целевого лица. Служба поддержки работает 24 часа в сутки 7 дней в неделю, что помогает решать любые вопросы, возникающие при использовании приложения. Удаленный мониторинг и взлом Instagram и других аккаунтов социальных сетей легко осуществить с помощью следующих шагов:

- Создайте учетную запись Spyzie бесплатно, указав свой адрес электронной почты.

- Мастер установки поможет вам пройти процесс установки

- Вы можете получить доступ к приборной панели приложения и просмотреть все данные на целевом устройстве, включая сообщения Instagram.

Важными особенностями этого приложения являются:

- Он может контролировать аккаунты в социальных сетях Instagram, Snapchat, Viber и WhatsApp.

- Приложение использует скрытый режим для отслеживания

- Он может отслеживать местоположение, SMS, звонки, историю просмотра веб-сайтов и местоположение SIM-карты.

- Присутствует функция оповещения о геозоне

SuperiGram

Это приложение для взлома аккаунтов Instagram разработано для мониторинга аккаунтов Instagram на устройствах Android и iOS. SuperiGram — это онлайн-инструмент, который не требует загрузки программного обеспечения. Он полностью безопасен и надежен, поэтому вам не нужно беспокоиться о юридических вопросах, связанных с его использованием. Приложение легко использовать, так как нет необходимости в загрузке.

- Работа этого приложения проста и легко выполняется с помощью шагов, показанных ниже:

- Это бесплатное программное обеспечение, не требующее выставления счетов.

- Введите имя пользователя аккаунта Instagram, который вы хотите взломать

- Программа начнет работать, как только вы нажмете на кнопку продолжения. Для начала работы требуется всего 45 секунд

Ключевыми особенностями приложения для взлома являются:

- Приложение использует генератор паролей для взлома аккаунта цели на Instagram

- Он помогает взломать целевое устройство и просмотреть фотографии, видео и другие медиафайлы.

- Это программное обеспечение для взлома является бесплатным для использования

- Чтобы пользоваться приложением, не нужно быть технически подкованным, так как оно имеет простой процесс настройки и использования.

KidsGuardPro

Для мониторинга аккаунта Instagram целевого устройства хорошо подойдет приложение KidsGuard Pro. Оно обладает широким набором функций мониторинга, но совместимо только с устройствами Android. Это приложение может удаленно отслеживать деятельность целевого устройства путем мониторинга приложений социальных сетей на нем. Вы можете просматривать историю чатов и следить за общим мультимедиа. Оно может проверять записи активности приложений без необходимости укоренения устройства. Кроме Instagram, приложение работает с Facebook, WhatsApp, Snapchat, Tinder, Telegram, Line и TikTok. Вы можете установить и использовать приложение менее чем за 5 минут. Ниже приведены шаги, которые необходимо выполнить:

Вы можете просматривать историю чатов и следить за общим мультимедиа. Оно может проверять записи активности приложений без необходимости укоренения устройства. Кроме Instagram, приложение работает с Facebook, WhatsApp, Snapchat, Tinder, Telegram, Line и TikTok. Вы можете установить и использовать приложение менее чем за 5 минут. Ниже приведены шаги, которые необходимо выполнить:

- Создайте учетную запись, указав действительный идентификатор электронной почты.

- Выберите план подписки и завершите оплату, чтобы активировать приложение

- Установите приложение, используя ссылку для загрузки, полученную на целевом устройстве

- Теперь вы можете просматривать все действия целевого устройства, используя функцию приборной панели или бесплатное мобильное приложение.

Ключевыми особенностями приложения являются:

- Он использует синхронизацию данных в режиме реального времени с помощью Wi-Fi или сети 3G или 4G.

- Установка не требует рутирования

- Он не виден на главном экране целевого устройства

- Все данные пользователя надежно зашифрованы

- Он обеспечивает поддержку нескольких языков

FreePhoneSpy

Благодаря более чем 15 функциям, это приложение для взлома Instagram поможет вам отслеживать все действия на целевом устройстве. Это бесплатное шпионское приложение, которое легко использовать. Функция Instagram Spy помогает шпионить за сообщениями Instagram на целевом устройстве. Вы можете получать информацию обо всех сообщениях в режиме реального времени. Приложение записывает все действия и сообщения на целевом устройстве, включая исходящие и входящие сообщения. Оно может работать удаленно и имеет базовые и расширенные функции мониторинга. Для использования этого приложения для взлома аккаунта Instagram необходимо активное интернет-соединение. Оно предлагает различные преимущества для родителей и работодателей. Шаги для установки и использования следующие:

Это бесплатное шпионское приложение, которое легко использовать. Функция Instagram Spy помогает шпионить за сообщениями Instagram на целевом устройстве. Вы можете получать информацию обо всех сообщениях в режиме реального времени. Приложение записывает все действия и сообщения на целевом устройстве, включая исходящие и входящие сообщения. Оно может работать удаленно и имеет базовые и расширенные функции мониторинга. Для использования этого приложения для взлома аккаунта Instagram необходимо активное интернет-соединение. Оно предлагает различные преимущества для родителей и работодателей. Шаги для установки и использования следующие:

- Посетите официальный сайт приложения, чтобы скачать его

- Создайте учетную запись с помощью адреса электронной почты и пароля

- Используйте панель управления на своей учетной записи для просмотра данных и мониторинга целевого устройства.

- После настройки приложения оно загружает всю информацию о целевом устройстве на приборную панель.

Вы можете войти в свою учетную запись и получить доступ к приборной панели для доступа к информации.

Вы можете войти в свою учетную запись и получить доступ к приборной панели для доступа к информации.

Ключевыми особенностями приложения являются:

- Он работает на любом планшете или смартфоне

- Вы можете найти информацию обо всех действиях телефона.

- Приложение позволяет просматривать фото и видео

- Он может удалять данные целевого устройства удаленно

- Приложение отслеживает все популярные аккаунты в социальных сетях, такие как Instagram, Facebook, Telegram, Snapchat и Viber.

- Вы можете взломать пароли Instagram с помощью бесплатной функции кейлоггера, записывая нажатия клавиш на целевом устройстве.

Часто задаваемые вопросы

Почему люди хотят взломать аккаунт Instagram? Родители могут захотеть посмотреть, чем занимается ребенок в Instagram, и защитить его от киберхулиганов- Супруги могут захотеть узнать, не изменяет ли им партнер в Instagram- Работодатель может контролировать сотрудников, проверяя их сообщения в Instagram- Некоторые люди взламывают аккаунт, чтобы украсть личную информацию.

Какие различные методы взлома Instagram используются сейчас? Взлом аккаунта Instagram осуществляется различными способами, такими как

Слабые пароли: Использование легко угадываемых паролей, таких как номер телефона, кличка домашнего животного, имя партнера, прозвище и т.д., облегчает взлом.

Удаленные кейлоггеры: Кейлоггер — это программа, которая может записывать каждое нажатие клавиши на вашем мобильном или компьютере. Хакер записывает ваш пароль, банковские реквизиты, учетные данные для входа в систему и многое другое.

Фишинговые электронные письма: Хакер отправляет электронное письмо со ссылкой, которая представляется ссылкой от Instagram. Когда вы нажимаете на ссылку, хакер получает доступ к вашей информации, включая данные вашего аккаунта в Instagram.

Уязвимости нулевого дня: Иногда хакеры пользуются недостатками в безопасности программного обеспечения, чтобы взломать учетную запись пользователя.

Как защититься от взлома? Некоторые из способов защиты вашего устройства от взлома следующие

- Используйте надежный пароль, состоящий из букв (верхнего и нижнего регистра), символов и цифр.

- Избегайте использования одного и того же пароля для электронной почты, аккаунтов в социальных сетях и других.

- Избегайте использования сторонних приложений для клавиатуры и открытия ссылок или вложений в электронной почте, чтобы предотвратить удаленный кейлоггер и фишинговые атаки.

- Используйте обновленную операционную систему, последнюю версию Instagram и двухфакторную аутентификацию для предотвращения взлома.

Законно ли использовать приложение для взлома Instagram? Использование приложений для мониторинга телефонов разрешено во многих странах, если приложение используется для наблюдения за ребенком в возрасте до 18 лет. Однако его использование для слежения за целевым устройством человека старше 18 лет считается незаконным. Перед использованием приложения лучше всего изучить правила, касающиеся использования шпионских приложений в вашей конкретной юрисдикции.

Перед использованием приложения лучше всего изучить правила, касающиеся использования шпионских приложений в вашей конкретной юрисдикции.

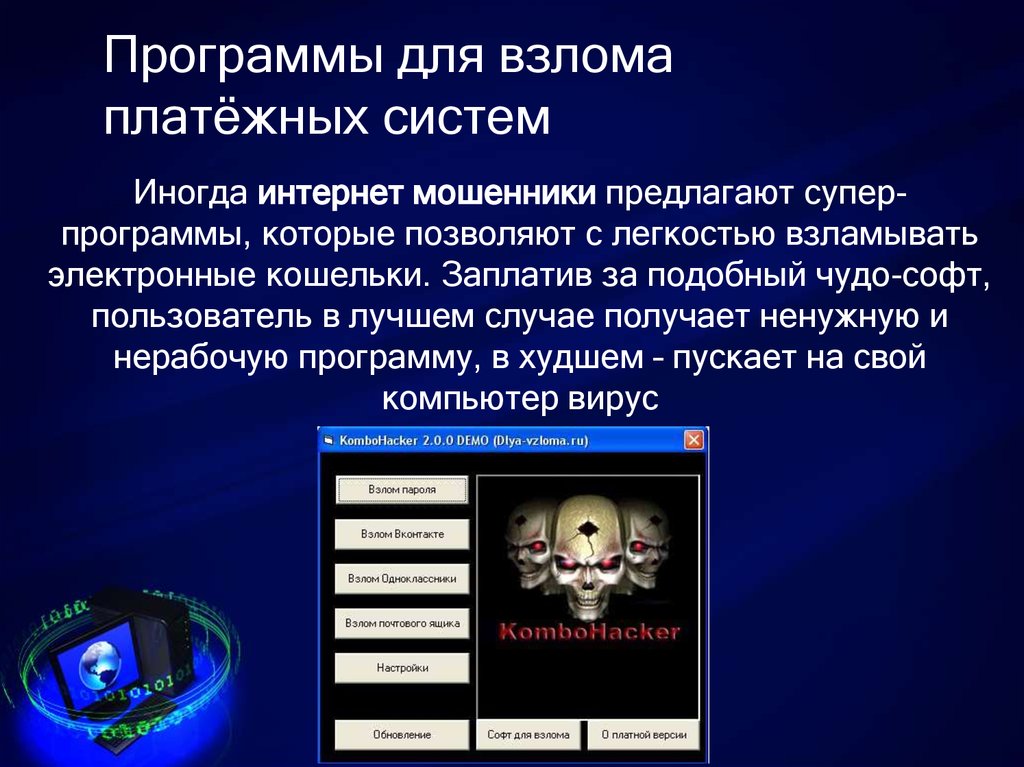

Достаточно ли бесплатного приложения для взлома Instagram? Вы можете найти множество бесплатных приложений, которые предлагают бесплатные функции взлома Instagram. Многие из этих бесплатных приложений не дают вам нужной информации. За исключением нескольких бесплатных приложений, большинство программ являются мошенническими сервисами, которые могут использовать ваши потребности.

Как защитить свой аккаунт в Instagram от взлома? Соблюдение надлежащих мер предосторожности поможет предотвратить взлом вашего аккаунта в Instagram. Вот некоторые из способов, которые помогут защитить ваш аккаунт:

- Избегайте использования общественных сетей Wi-Fi для доступа к своему аккаунту в Instagram

- Не позволяйте другим лицам пользоваться приложениями социальных сетей на вашем мобильном устройстве

- Используйте двухфакторную аутентификацию для всех учетных записей

- Включите на устройстве функции пароля и блокировки экрана

- Установите надлежащую антивирусную или антишпионскую программу для предотвращения взлома.

Дорого ли стоят платные приложения для взлома Instagram? Многие из платных сторонних приложений, таких как MSpy, Eyezy и xMobi, стоят совсем недорого. Сумма, которую вам нужно заплатить, зависит от нужных вам функций и выбранного вами тарифного плана. Но многие приложения имеют разумную цену. Поэтому вам не нужно беспокоиться о том, что вы заплатите огромную сумму за использование таких приложений.

Заключительные размышления

Все приложения для взлома Instagram ID в нашем списке были тщательно проанализированы. Они доступны по цене, просты в использовании и имеют хорошую поддержку клиентов. Если вы родитель, который хочет знать об активности своего ребенка в Интернете, приложение для взлома — идеальный вариант. Или если вы работодатель, проверяющий, не тратят ли сотрудники свое время в социальных сетях в рабочее время, одно из приложений в нашей подборке может вам помочь. Все приложения в нашем списке лучших приложений для взлома Instagram были тщательно проанализированы, поэтому они удобны, быстры и эффективны в использовании.

Просмотров: 981

Правда ли, что мобильные приложения банков можно легко взломать?

Разбор

13.02.2023 10:46

Мобильные приложения банков стали привычной и необходимой частью жизни для многих людей. С их помощью можно быстро перевести деньги, удаленно оплатить необходимые услуги, получить заем, не приходя в банк, и многое другое. Но насколько это безопасно? Разбираемся, могут ли хакеры взломать мобильные приложения банков, и если да, как обезопасить себя от этого.

Хакеры могут взломать телефон, не так ли? Да, это возможно, но с вашей же помощью. Злоумышленники могут обманом заставить вас установить вредоносное программное обеспечение, которое позволит им видеть все, что вы делаете с телефоном.

Как понять, что мой телефон взломали? Первое, о чем стоит вспомнить, – не просили ли вас установить какие-либо приложения или сообщить коды доступа к мобильному банкингу и другим программам в последнее время.

Также признаком взлома могут быть всплывающие окна, которые не появлялись раньше. Кроме того, вредоносное ПО будет способствовать более быстрому расходу заряда батареи, чем обычно.

Если взломан телефон, то и мобильный банкинг тоже? Необязательно. Для того чтобы попасть в приложение банка, как правило, необходимо ввести пароль или пройти иную форму идентификации. Пока хакеры не завладели кодом доступа в приложение, взломать его они не смогут. Получить доступ к приложению без кода доступа практически невозможно. Банки уделяют большое внимание онлайн-безопасности и разрабатывают свои приложения таким образом, чтобы максимально обезопасить средства своих клиентов.

Могут ли взломать мобильный банкинг, не взламывая телефон?

Только если вы сами этому поможете. Как правило, преступники не используют никаких супертехнологичных методов. Они действуют по проверенным схемам, распознать которые, будучи подготовленным, несложно.

Они действуют по проверенным схемам, распознать которые, будучи подготовленным, несложно.

- Фишинг. Вам могут прислать ссылку на получение выигрыша или прохождение опроса за деньги, оформление пособия, скидки в популярном магазине и прочего. Общим во всех случаях будет то, что рано или поздно у вас потребуют ввести данные банковской карты или мобильного банкинга. Как только вы это сделаете, информация будет передана мошенникам.

- Социальная инженерия – это именно те случаи, когда мошенники звонят своим жертвам, представляясь то сотрудниками банка, то бдительными полицейскими. Так они выманивают у людей логины и пароли от банковских приложений или убеждают их установить программы удаленного доступа, используя которые получают полный контроль над мобильными банкингами.

- Вредоносное программное обеспечение – приложения, скачанные из ненадежных источников. Они вполне могут быть шпионскими. Так, различные нестандартные клавиатуры, которые можно скачать в Сети, способны передавать вводимые вами данные третьим лицам.

Как защититься от взлома На самом деле это довольно просто.

Итак, соблюдая эти простые правила, можно обезопасить себя и спокойно пользоваться мобильным банкингом со всеми его преимуществами.

Все разоблачения фейков в нашем Telegram-канале Stopfake.kz. Подпишись, чтобы сразу узнать правду.

Еще новости

Back to top button

Узнайте об этичном взломе в App Store

Скриншоты iPhone

Описание

Курсы по этичному взлому и кибербезопасности, созданные известными хакерами со всего мира. Освойте взлом совершенно новым и удобным для новичков способом. И да, пройти сертификацию!

Хотите стать этичным хакером, чтобы сделать карьеру в хакерстве? Изучите основы кибербезопасности и хакерства, а также продвинутые навыки с помощью этого замечательного приложения — Learn Ethical Hacking — Ethical Hacking Tutorials.

В этом приложении Ethical Hacking Learning вы сможете начать с основ кибербезопасности и хакерства, чтобы на их основе развивать свои навыки. Вы можете развивать свои хакерские навыки на ходу с помощью учебных пособий по хакерству в этом приложении.

СОДЕРЖАНИЕ КУРСА

• Понять основы хакера

• Знать, кто известен как хакер и что такое хакерство?

• Внедрение системы безопасности

• Типы хакеров

• Информация о вредоносных программах

• Что такое вирусы — трояны и черви

Вы сможете многое узнать о мире кибербезопасности и потенциальных уязвимостях, которые могут существовать в компьютерных системах и компьютерных сетях современного мира.

Изучите навыки взлома онлайн бесплатно с помощью приложения Learn Ethical Hacking. Это приложение для обучения этичному хакерству представляет собой бесплатную онлайн-сеть обучения ИТ и кибербезопасности, предлагающую углубленные курсы хакерства для новичков, хакеров среднего и продвинутого уровня. Благодаря библиотеке курсов, охватывающей такие темы, как этический взлом, расширенное тестирование на проникновение и судебную экспертизу цифрового взлома, это приложение является лучшим местом для изучения хакерских навыков в Интернете.

С помощью этого приложения каждый может пройти курс хакерства. Наша обучающая платформа на основе приложений бесплатна и открыта для всех, кто хочет учиться. Это связано с тем, что цель нашего приложения — сделать ИТ, кибербезопасность, тестирование на проникновение и этический взлом доступными для всех, независимо от обстоятельств. Когда вы начинаете свой хакерский путь, важно понимать, что значит быть этичным хакером. Этические хакеры — это хакеры, которые проникают в сети с целью выявления слабых сторон этой сети от имени владельца. Таким образом, владелец сети может лучше защитить свою систему от вредоносных атак. Если это звучит как то, чем вы заинтересованы, то вы пришли в нужное место.

Таким образом, владелец сети может лучше защитить свою систему от вредоносных атак. Если это звучит как то, чем вы заинтересованы, то вы пришли в нужное место.

ПОДДЕРЖИТЕ НАС

Если у вас есть какие-либо отзывы о нас, пожалуйста, напишите нам по электронной почте, и мы будем рады помочь вам. Если вам понравилась какая-либо функция этого приложения, не стесняйтесь оценить нас в игровом магазине и поделиться с другими друзьями.

Версия 1.0.6

Мы работали над кураторством курсов для вас и добавили несколько новых тем для изучения и изучения. Наряду с этим, мы сделали некоторые улучшения производительности для более плавной работы в этом обновлении.

Рейтинги и обзоры

663 Оценки

Любить это

Некоторое время назад выиграл пожизненную подписку, и совсем недавно начал регулярно ею пользоваться, и мне это ОЧЕНЬ нравится.

Он делает все очень удобным для пользователя и хорошо работает как для начинающих, так и для опытных пользователей. Мне также нравится, что он проверяет вас по каждому разделу, помогает убедиться, что вы действительно сосредоточены

Дорогой друг,

Мы рады, что были вам полезны. Наша цель – сделать ваше обучение по-настоящему увлекательным и приятным. Порекомендуйте нас и своим друзьям! 🙂 Если вам нужна помощь, свяжитесь с нами по адресу [email protected], и мы будем очень рады вам помочь!

-ПС

Проблемы со сдачей 1-го теста

Каждый раз, когда я пытаюсь нажать на ответ, он не регистрируется. Я могу потянуть вниз вопрос тремя пальцами, черновато-серое поле занимает место, и тогда я могу ответить на первый вопрос. Когда я пытаюсь сделать то же самое для других, мне не везет.

Пожалуйста, просмотрите и исправьте этот сбой. Я могу ответить только на 1 вопрос в первом тесте. Надеюсь, у меня не будет проблем с другими *скрестим пальцы*

Привет

-PS

Привет. Мы искренне приносим свои извинения за любой негативный опыт, который это могло вызвать. Пожалуйста, будьте уверены, что мы постоянно прилагаем все усилия, чтобы обеспечить бесперебойную работу наших пользователей, и мы сожалеем, что пропустили здесь отметку, пожалуйста, свяжитесь с нами по адресу [email protected], чтобы мы могли лучше обслуживать вас

это не так уж хорошо

Итак, я прошел через все, пока не добрался до фиолетовой царапины. Так что я поцарапал его и получил 95%. После этого он сказал: «Обновите до Pro», а затем я не мог выйти из экрана, пока не нажал кнопку «Домой». Я снова нажал приложение, и оно вернулось к фиолетовому сертификату, который вы царапаете, и я сделал это, и Я снова получил 95%, и после этого я застрял на экране обновления до профессионального уровня, поэтому я не мог продолжить.

Эй,

Приносим искренние извинения за доставленные неудобства. Пожалуйста, свяжитесь с нами по адресу [email protected], чтобы мы могли помочь вам лучше. Мы заверяем вас, что мы всегда здесь, чтобы помочь вам.-ПС

Разработчик, Найджел Красто, указал, что политика конфиденциальности приложения может включать обработку данных, как описано ниже. Для получения дополнительной информации см. политику конфиденциальности разработчика.

Данные, используемые для отслеживания вас

Следующие данные могут использоваться для отслеживания вас в приложениях и на веб-сайтах, принадлежащих другим компаниям:

- Контактная информация

- Идентификаторы

- Данные об использовании

Данные, связанные с вами

Следующие данные могут быть собраны и связаны с вашей личностью:

- Контактная информация

- Идентификаторы

- Данные об использовании

Данные, не связанные с вами

Могут быть собраны следующие данные, но они не связаны с вашей личностью:

Методы обеспечения конфиденциальности могут различаться, например, в зависимости от используемых вами функций или вашего возраста. Узнать больше

Узнать больше

Информация

- Продавец

- Найджел Красто

- Размер

- 58,9 МБ

- Категория

- Образование

- Возрастной рейтинг

- 4+

- Авторское право

- © Интернет-институт этического хакерства, 2022 г.

- Цена

- Бесплатно

- Сайт разработчика

- Тех. поддержка

- политика конфиденциальности

Еще от этого разработчика

Вам также может понравиться

30+ лучших инструментов и программного обеспечения для этичного взлома на 2023 год

В сфере этического взлома или тестирования на проникновение произошли радикальные изменения с появлением автоматизированных инструментов. В настоящее время разрабатывается несколько инструментов, способных ускорить процесс тестирования. Этический взлом помогает организациям лучше защищать свою информацию и системы. Это также один из лучших способов повысить квалификацию специалистов по безопасности организации. Включение этического хакерства в усилия организации по обеспечению безопасности может оказаться исключительно полезным.

В настоящее время разрабатывается несколько инструментов, способных ускорить процесс тестирования. Этический взлом помогает организациям лучше защищать свою информацию и системы. Это также один из лучших способов повысить квалификацию специалистов по безопасности организации. Включение этического хакерства в усилия организации по обеспечению безопасности может оказаться исключительно полезным.

Что такое хакерские инструменты и программное обеспечение?

Взлом — это процесс использования различных типов инструментов или технологий в виде компьютерных программ и сценариев для получения доступа к несанкционированным данным в целях обеспечения безопасности компьютерной системы или сети.

Инструменты и программное обеспечение для взлома — это не что иное, как компьютерные программы или сложные сценарии, разработанные разработчиками, которые используются хакерами для выявления слабых мест в компьютерных ОС, различных веб-приложениях, а также серверах и сетях. В настоящее время многие работодатели, особенно в банковском секторе, используют инструменты этического взлома для защиты своих данных от злоумышленников. Хакерские инструменты доступны либо в форме с открытым исходным кодом (бесплатное или условно-бесплатное ПО), либо в виде коммерческих решений. Такие инструменты также можно загрузить из браузера, особенно если кто-то хочет использовать их в злонамеренных целях.

Хакерские инструменты доступны либо в форме с открытым исходным кодом (бесплатное или условно-бесплатное ПО), либо в виде коммерческих решений. Такие инструменты также можно загрузить из браузера, особенно если кто-то хочет использовать их в злонамеренных целях.

Этичные хакерские инструменты используются специалистами по безопасности, особенно для получения доступа к компьютерным системам, чтобы получить доступ к уязвимостям в компьютерных системах, чтобы повысить их безопасность. Специалисты по безопасности используют хакерские инструменты, такие как анализаторы пакетов для перехвата сетевого трафика, взломщики паролей для обнаружения паролей, сканеры портов для определения открытых портов на компьютерах и т. д. Хотя на рынке доступно множество хакерских инструментов, имейте в виду, что следует быть его целью.

Тем не менее, область сетевого администрирования значительно расширилась за последние пару лет. Первоначально он использовался для простого мониторинга сетей, а теперь его можно использовать для управления брандмауэрами, системами обнаружения вторжений (IDS), VPN, антивирусным программным обеспечением и антиспамовыми фильтрами.

Одними из самых известных на рынке хакерских инструментов являются Nmap (Network Mapper), Nessus, Nikto, Kismet, NetStumbler, Acunetix, Netsparker и Intruder, Nmap, Metasploit, Aircrack-Ng и т. д.

Важность программного обеспечения для взлома

Всякий раз, когда дело доходит до взлома программного обеспечения, мы часто чувствуем тревогу или паранойю, что это нанесет ущерб нашей компьютерной системе. Однако реальность настолько отличается, что работодателям может понадобиться кто-то в качестве профессионального эксперта для защиты важных данных, касающихся ценных активов компаний, аппаратных и программных систем, от злоумышленников. Таким образом, потребность в этичном взломе стала настолько очевидной и важной, что компании начали нанимать этичных хакеров. Ниже приведены некоторые важные особенности программного обеспечения для взлома:

- Обеспечивает внутреннюю и внешнюю защиту от угроз для конечных пользователей.

- Используется для проверки безопасности сети путем поиска в ней лазеек и их устранения.

- Также можно скачать этичное хакерское ПО для безопасности своей домашней сети из открытых источников и защитить его от угроз.

- Можно также получить оценку уязвимости для защиты своей сети или системы от внешних атак.

- Он также используется для аудита безопасности компании, гарантируя бесперебойную работу компьютерной системы.

Лучшие этичные хакерские инструменты, которых следует опасаться в 2022 году

1. Инвикти

Invicti — это инструмент взлома сканера безопасности веб-приложений для автоматического поиска SQL-инъекций, XSS и уязвимостей в веб-приложениях или службах. Обычно он доступен в решении SAAS

.Характеристики:

- Обнаруживает уязвимости Dead точно с помощью уникальной технологии Proof-Based Scanning.

- Требуется минимальная конфигурация с масштабируемым решением.

- Автоматически определяет правила перезаписи URL, а также настраиваемые страницы с ошибкой 404.

- Существует REST API для полной интеграции с SDLC и системами отслеживания ошибок.

- Он сканирует более 1000 веб-приложений всего за 24 часа.

Цена: с функциями Invicti Security будет стоить от 4500 до 26 600 долларов.

2. Усилить WebInspect

Fortify WebInspect — это хакерский инструмент с комплексным динамическим анализом безопасности в автоматическом режиме для сложных веб-приложений и сервисов.

- Используется для выявления уязвимостей в системе безопасности, позволяя тестировать динамическое поведение работающих веб-приложений.

- Он может контролировать сканирование, получая соответствующую информацию и статистику.

- Он обеспечивает централизованное управление программами, отслеживание тенденций уязвимостей, управление соответствием и контроль рисков с помощью одновременного сканирования на профессиональном уровне для начинающих тестировщиков безопасности.

Цена: около 29 долларов.494,00 предоставлено компанией HP с системой безопасности Tran и защитой от вирусов.

3. Каин и Авель

Cain & Abel — это инструмент для восстановления пароля операционной системы, предоставляемый Microsoft.

- Используется для восстановления паролей MS Access

- Может использоваться в сетях Sniffing

- Поле пароля может быть открыто.

- Взламывает зашифрованные пароли с помощью атак по словарю, грубой силы и криптоанализа.

Цена: Бесплатно. Его можно скачать из открытых источников.

4. Nmap (сетевой картограф)

Используется при сканировании портов, одном из этапов этического взлома, и является лучшим программным обеспечением для взлома. Сначала это был инструмент командной строки, затем он был разработан для операционных систем на базе Linux или Unix, и теперь доступна версия Nmap для Windows.

Nmap представляет собой картограф сетевой безопасности, способный обнаруживать службы и хосты в сети и тем самым создавать карту сети. Это программное обеспечение предлагает несколько функций, которые помогают исследовать компьютерные сети, обнаруживать хосты, а также обнаруживать операционные системы. Будучи расширяемым с помощью сценариев, он обеспечивает расширенное обнаружение уязвимостей, а также может адаптироваться к сетевым условиям, таким как перегрузка и задержка при сканировании.

Читайте также: Лучшие сертификаты сетевой безопасности и как выбрать правильный для вас

5. Несс

Следующим этическим хакерским инструментом в списке является Nessus. Nessus — самый известный в мире сканер уязвимостей, разработанный надежной сетевой безопасностью. Это бесплатно и в основном рекомендуется для некорпоративного использования. Этот сканер сетевых уязвимостей эффективно находит критические ошибки в любой системе.

Nessus может обнаруживать следующие уязвимости:

- Неисправленные службы и неправильная конфигурация

- Слабые пароли — по умолчанию и обычный

- Различные системные уязвимости

6.

Никто

Никто Nikto — это веб-сканер, который сканирует и тестирует несколько веб-серверов для выявления устаревшего программного обеспечения, опасных CGI или файлов и других проблем. Он способен выполнять специфичные для сервера, а также общие проверки и распечатки, перехватывая полученные файлы cookie. Это бесплатный инструмент с открытым исходным кодом, который проверяет проблемы конкретной версии на 270 серверах и определяет программы и файлы по умолчанию.

Вот некоторые из основных особенностей хакерского ПО Nikto:

- Инструмент с открытым исходным кодом

- Проверяет веб-серверы и идентифицирует более 6400 CGI или файлов, которые потенциально опасны

- Проверяет серверы на наличие устаревших версий, а также проблем, связанных с версией

- Проверяет подключаемые модули и неправильно сконфигурированные файлы

- Идентифицирует небезопасные программы и файлы

7. Кисмет

Это лучший инструмент для этического взлома, используемый для тестирования беспроводных сетей и взлома беспроводной локальной сети или форвардинга. Он пассивно идентифицирует сети и собирает пакеты, а также обнаруживает сети без маяков и скрытые сети с помощью трафика данных.

Он пассивно идентифицирует сети и собирает пакеты, а также обнаруживает сети без маяков и скрытые сети с помощью трафика данных.

Kismet — это анализатор и детектор беспроводных сетей, который работает с другими беспроводными картами и поддерживает режим необработанного мониторинга.

Основные функции программного обеспечения для взлома Kismet включают следующее:

- Работает в ОС Linux, которая может быть Ubuntu, backtrack или более

- Применимо к окнам время от времени

Найдите наши курсы этичного хакерства в лучших городах |

8. NetStumbler

Это также этический хакерский инструмент, который используется для предотвращения вардрайвинга, работающего в операционных системах на базе Windows. Он способен обнаруживать сети IEEE 902.11g, 802 и 802.11b. Теперь доступна более новая версия этого под названием MiniStumbler.

Программное обеспечение для этического взлома NetStumbler можно использовать в следующих целях:

- Определение конфигурации сети AP (точки доступа)

- Поиск причин помех

- Доступ к силе полученных сигналов

- Обнаружение несанкционированных точек доступа

9.

Акунетикс

АкунетиксЭтот этический хакерский инструмент полностью автоматизирован, обнаруживает и сообщает о более чем 4500 веб-уязвимостях, включая все варианты XSS и SQL-инъекций. Acunetix полностью поддерживает JavaScript, HTML5 и одностраничные приложения, поэтому вы можете проводить аудит сложных аутентифицированных приложений.

Основные характеристики включают:

- Общий вид

- Интеграция результатов сканирования в другие платформы и инструменты

- Приоритизация рисков на основе данных

10. Netsparker

Если вам нужен инструмент, имитирующий работу хакеров, вам нужен Netsparker. Этот инструмент выявляет уязвимости в веб-API и веб-приложениях, такие как межсайтовый скриптинг и SQL Injection.

Особенности включают:

- Доступен в виде онлайн-сервиса или программного обеспечения Windows

- Уникально проверяет выявленные уязвимости, показывая, что они являются подлинными, а не ложными срабатываниями

- Экономит время, устраняя необходимость ручной проверки

11.

Злоумышленник

ЗлоумышленникЭтот инструмент представляет собой полностью автоматизированный сканер, который ищет слабые места в кибербезопасности, объясняет обнаруженные риски и помогает устранить их. Intruder берет на себя большую часть тяжелой работы по управлению уязвимостями и предлагает более 9000 проверок безопасности.

Особенности:

- Выявляет отсутствующие исправления, неправильные конфигурации и распространенные проблемы с веб-приложениями, такие как межсайтовые сценарии и SQL Injection

- Интегрируется со Slack, Jira и крупными облачными провайдерами

- Приоритизирует результаты на основе контекста

- Проактивно сканирует системы на наличие последних уязвимостей

Читайте также: Введение в кибербезопасность

12. Nmap

Nmap — это сканер портов и безопасности с открытым исходным кодом, а также инструмент исследования сети. Он работает как для отдельных хостов, так и для больших сетей. Специалисты по кибербезопасности могут использовать Nmap для инвентаризации сети, мониторинга работоспособности узлов и служб, а также для управления графиками обновления служб.

Специалисты по кибербезопасности могут использовать Nmap для инвентаризации сети, мониторинга работоспособности узлов и служб, а также для управления графиками обновления служб.

Среди особенностей:

- Предлагаем бинарные пакеты для Windows, Linux и Mac OS X

- Содержит средство передачи, перенаправления и отладки данных

- Средство просмотра результатов и графического интерфейса пользователя

13. Метасплоит

Metasploit Framework имеет открытый исходный код, а Metasploit Pro — коммерческое предложение с 14-дневной бесплатной пробной версией. Metasploit предназначен для тестирования на проникновение, и этичные хакеры могут разрабатывать и выполнять коды эксплойтов против удаленных целей.

Особенности включают:

- Межплатформенная поддержка

- Идеально подходит для поиска уязвимостей в системе безопасности

- Отлично подходит для создания средств уклонения и защиты от криминалистики

14.

Aircrack-Ng

Aircrack-NgИспользование беспроводной сети растет, поэтому обеспечение безопасности Wi-Fi становится все более важным. Aircrack-Ng предлагает этическим хакерам набор инструментов командной строки, которые проверяют и оценивают безопасность сети Wi-Fi. Aircrack-Ng предназначен для таких действий, как атаки, мониторинг, тестирование и взлом. Инструмент поддерживает Windows, OS X, Linux, eComStation, 2Free BSD, NetBSD, OpenBSD и Solaris.

Среди особенностей:

- Поддерживает экспорт данных в текстовые файлы

- Может взламывать ключи WEP и WPA2-PSK, а также проверять карты Wi-Fi

- Поддерживает несколько платформ

15. Wireshark

Wireshark — отличное хакерское программное обеспечение для анализа пакетов данных, которое также может выполнять глубокую проверку большого количества установленных протоколов. Вы можете экспортировать результаты анализа в различные форматы файлов, такие как CSV, PostScript, Plaintext и XML.

Особенности:

- Выполняет захват в реальном времени и автономный анализ

- Кроссплатформенная поддержка

- Позволяет раскрашивать списки пакетов для облегчения анализа

- Это бесплатно

16. ОпенВАС

Сканер Open Vulnerability Assessment Scanner — это полнофункциональный инструмент, выполняющий тестирование с проверкой подлинности и без проверки подлинности, а также настройку производительности. Он предназначен для крупномасштабных сканирований.

OpenVAS обладает возможностями различных высокоуровневых и низкоуровневых интернет-протоколов и промышленных протоколов, поддерживаемых надежным внутренним языком программирования.

17. Карта SQL

SQLMap — это хакерское программное обеспечение с открытым исходным кодом, которое автоматизирует обнаружение и использование уязвимостей SQL Injection и получение контроля над серверами баз данных. Вы можете использовать его для прямого подключения к определенным базам данных. SQLMap полностью поддерживает полдюжины методов SQL-инъекций (слепые логические операции, основанные на ошибках, запросы с накоплением, слепые запросы на основе времени, запросы UNION и внеполосные).

Вы можете использовать его для прямого подключения к определенным базам данных. SQLMap полностью поддерживает полдюжины методов SQL-инъекций (слепые логические операции, основанные на ошибках, запросы с накоплением, слепые запросы на основе времени, запросы UNION и внеполосные).

Возможности SQLMap включают:

- Мощный механизм обнаружения

- Поддерживает выполнение произвольных команд

- Поддерживает MySQL, Oracle, PostgreSQL и другие.

Читайте также: Зачем бизнесу нужны этичные хакеры?

18. Эттеркап

Ettercap — это бесплатный инструмент, который лучше всего подходит для создания пользовательских плагинов.

Среди особенностей:

- Фильтрация содержимого

- Анализатор активных подключений

- Анализ сети и хоста

- Активное и пассивное вскрытие множества протоколов

19.

Мальтего

МальтегоMaltego — это инструмент, предназначенный для анализа ссылок и интеллектуального анализа данных. Он поставляется в четырех формах: бесплатная версия сообщества, Maltego CE; Maltego Classic, который стоит 999 долларов; Maltego XL стоимостью 1999 долларов и серверные продукты, такие как Comms, CTAS и ITDS, по цене от 40 000 долларов. Maltego лучше всего подходит для работы с очень большими графами.

Особенности:

- Поддержка Windows, Linux и Mac OS

- Осуществляет сбор информации и анализ данных в режиме реального времени

- Отображает результаты в удобной для чтения графике

20. Люкс Burp

Этот инструмент для тестирования безопасности предлагается в трех ценовых категориях: Community edition (бесплатно), Professional edition (начиная с 399 долларов США на пользователя в год) и Enterprise edition (начиная с 3999 долларов США в год). Burp Suite позиционирует себя как сканер веб-уязвимостей.

Особенности:

- Планирование сканирования и повторение

- Использует внеполосные методы

- Предлагает интеграцию с CI

21. Джон Потрошитель

Этот бесплатный инструмент идеально подходит для взлома паролей. Он был создан для обнаружения слабых паролей UNIX и может использоваться в DOS, Windows и Open VMS.

Особенности:

- Предлагает настраиваемый взломщик и несколько разных взломщиков паролей в одном комплекте

- Выполняет атаки по словарю

- Проверяет разные зашифрованные пароли

22. Злой IP-сканер

Это бесплатный инструмент для сканирования IP-адресов и портов, правда непонятно, чем он так бесит. Вы можете использовать этот сканер в Интернете или в локальной сети и поддерживает Windows, MacOS и Linux.

Отмеченные особенности:

- Может экспортировать результаты в различных форматах

- Средство интерфейса командной строки

- Расширяемый с большим количеством сборщиков данных

23.

Диспетчер событий безопасности SolarWinds

Диспетчер событий безопасности SolarWindsSolarWinds делает упор на повышение компьютерной безопасности, автоматически обнаруживая угрозы и отслеживая политики безопасности. Вы можете легко отслеживать файлы журналов и получать мгновенные оповещения, если произойдет что-то подозрительное.

Особенности включают в себя:

- Встроенный контроль целостности

- Интуитивная приборная панель и пользовательский интерфейс

- Признан одним из лучших инструментов SIEM, помогающий легко управлять хранилищем на картах памяти

24. Трассировка NG

Traceroute фокусируется на анализе сетевых путей. Он может идентифицировать имена хостов, потерю пакетов и IP-адреса, обеспечивая точный анализ через интерфейс командной строки.

Особенности включают:

- Поддерживает IP4 и IPV6

- Обнаруживает изменения путей и предупреждает вас о них

- Разрешает непрерывное зондирование сети

25.

LiveAction

LiveActionЭто один из лучших этических хакерских инструментов, доступных на сегодняшний день. При использовании в сочетании с анализом пакетов LiveAction он может более эффективно и быстро диагностировать сетевые проблемы.

Среди его главных особенностей:

- Простой рабочий процесс

- Автоматизирует автоматизированный сбор данных в сети, достаточно быстрый, чтобы обеспечить быстрое реагирование на предупреждения системы безопасности

- Его пакетная аналитика обеспечивает глубокий анализ

- Развертывание на месте для использования в устройствах

26. QualysGuard

Если вам нужен инструмент защиты от хакеров, который проверяет уязвимости в облачных онлайн-системах, не ищите дальше. QualysGuard позволяет компаниям оптимизировать свои решения по обеспечению соответствия требованиям и обеспечению безопасности, включая безопасность в инициативы по цифровому преобразованию.

Лучшие характеристики:

- Всемирно известный онлайн-инструмент для взлома

- Масштабируемое комплексное решение для всех видов ИТ-безопасности

- Анализ данных в реальном времени

- Реагирует на угрозы в реальном времени

27. WebInspect

WebInspect — это автоматизированный инструмент динамического тестирования, который хорошо подходит для этических операций взлома. Он предлагает хакерам динамический всесторонний анализ сложных веб-приложений и сервисов.

Особенности:

- Позволяет пользователям контролировать сканирование с помощью релевантной статистики и информации с первого взгляда

- Содержит различные технологии, подходящие для тестировщика разного уровня, от новичка до профессионала

- Проверяет динамическое поведение веб-приложений с целью выявления уязвимостей в системе безопасности

28.

Хэшкэт

ХэшкэтВзлом паролей — важная часть этического взлома, а Hashcat — надежный инструмент для взлома. Это может помочь этическим хакерам проверить безопасность паролей, восстановить потерянные пароли и обнаружить данные, хранящиеся в хеше.

Примечательные особенности включают в себя:

- Открытый исходный код

- Поддержка нескольких платформ

- Поддерживает распределенные сети взлома

- Поддерживает автоматическую настройку производительности

29. L0phtCrack

Это инструмент для восстановления и аудита паролей, который может выявлять и оценивать уязвимости паролей в локальных сетях и на компьютерах.

Особенности:

- Легко настраиваемый

- Устраняет проблемы со слабыми паролями путем принудительного сброса пароля или блокировки учетных записей

- Оптимизирует оборудование благодаря поддержке многоядерных процессоров и нескольких графических процессоров

30.

Радужная трещина

Радужная трещинаВот еще одна запись в категории взлома паролей. Он использует радужные таблицы для взлома хэшей, применяя для этого алгоритм компромисса между временем и памятью.

Особенности:

- Работает в Windows и Linux

- Командная строка и графические пользовательские интерфейсы

- Единый формат файла радужной таблицы

31. IKECrack

IKECrack — это инструмент для взлома аутентификации с преимуществом открытого исходного кода. Этот инструмент предназначен для проведения атак по словарю или методом полного перебора. IKECrack пользуется солидной репутацией благодаря успешному выполнению криптографических задач.

Особенности:

- Сильный акцент на криптографию

- Идеально подходит как для коммерческого, так и для личного использования

- Бесплатно

32. Сбокс

SBoxr — еще один хакерский инструмент с открытым исходным кодом, в котором основное внимание уделяется тестированию уязвимостей. Он имеет благоприятную репутацию настраиваемого инструмента, который позволяет хакерам создавать свои собственные настраиваемые сканеры безопасности.

Он имеет благоприятную репутацию настраиваемого инструмента, который позволяет хакерам создавать свои собственные настраиваемые сканеры безопасности.

Основные характеристики:

- Простота использования и графический интерфейс

- Поддерживает Ruby и Python

- Использует эффективный и мощный механизм сканирования

- Генерирует отчеты в форматах RTF и HTML

- Проверяет наличие более двух десятков типов веб-уязвимостей

33. Медуза

Medusa — один из лучших онлайн-инструментов для быстрого параллельного взлома паролей методом грубой силы для этичных хакеров.

Особенности:

- Включает гибкий пользовательский ввод, который можно задавать разными способами

- Поддерживает множество служб, позволяющих удаленную аутентификацию

- Один из лучших инструментов для параллельного тестирования на основе потоков и тестирования методом грубой силы

34.

Каин и Авель

Каин и АвельКаин и Авель — это инструмент, используемый для восстановления паролей для операционной системы Microsoft. Он раскрывает поля паролей, обнюхивает сети, восстанавливает пароли MS Access и взламывает зашифрованные пароли, используя атаки грубой силы, словаря и криптоанализа.

35. Зенмап

Это приложение с открытым исходным кодом является официальным программным обеспечением Nmap Security Scanner и является мультиплатформенным. Zenmap идеально подходит для любого уровня опыта, от новичков до опытных хакеров.

Среди особенностей:

- Администраторы могут отслеживать новые хосты или службы, которые появляются в их сетях, и отслеживать существующие отключенные службы

- Графический и интерактивный просмотр результатов

- Может рисовать карты топологии обнаруженных сетей

Как вы используете программное обеспечение для взлома?

Вот как начать работу с любым программным обеспечением для взлома, либо из приведенного выше списка, либо где-либо еще в Интернете, где вы его найдете:

- Загрузите и установите желаемое программное обеспечение для взлома, которое вам нравится

- Запустите программу после ее установки

- Выберите и установите параметры запуска для вашего хакерского инструмента

- Изучите интерфейс и функции инструмента; ознакомьтесь с ним

- Проверка программного обеспечения с предварительно настроенным внешним браузером

- Используйте хакерское программное обеспечение для сканирования веб-сайта или проведения тестирования на проникновение

Законно ли использование хакерских инструментов?

Вы можете использовать хакерские инструменты, если выполняете оба следующих условия:

- Вы используете инструменты для белого взлома

- Вы получили письменное разрешение от целевого сайта, который вы планируете «атаковать».