Как взломать пароль на телефоне или компьютере с windows

Взломать телефон может каждый! Если вы забыли пароль, установленный до этого для того, что б любопытные не совали нос в ваши дела, ситуация выглядит тупиковой. Еще бы! Сам попался в свою же ловушку! Ничего не остается, кроме того, что б взломать забытый пароль. Конечно, это совсем непросто – иначе установка паролей была бы бесполезным занятием. Но нет ничего невозможного.

Содержание:

Методы взлома паролей

Если разобраться – то методов взлома пароля не так уж и много. Все методы сводятся либо к удалению файлов где находятся пароли, либо к фишингу или к сбросу всех паролей и настроек. Какой способ взлома пароля выбрать – решать вам, наша же задача дать подробную и понятную инструкцию по каждому из способов.

Если разобраться – то методов взлома пароля не так уж и много. Все методы сводятся либо к удалению файлов где находятся пароли, либо к фишингу или к сбросу всех паролей и настроек. Какой способ взлома пароля выбрать – решать вам, наша же задача дать подробную и понятную инструкцию по каждому из способов.

Любой пароль можно взломать?

Пароль – этот набор символов. Любую комбинацию можно подобрать, отличие состоит только в том, сколько времени на этот понадобится. Но, конечно, это очень весомое отличие. Как взломать пароль, который содержит 10 символов? Из 10 символов можно составить такое количество комбинаций, которые не переберет за день даже супермощный компьютер, которого у вас, конечно же, нет. Да что там день. Порой комбинации не переберёшь и за недели, месяцы.

Что делать? Очевидно, что не нужно решать проблему в лоб, если у вас пароль не состоит из одного цифрового символа. Нам придется поискать обходные пути, и пути эти для каждого конкретного случая будут разные.

Ну что ж. Приступим к теории.

Как взломать пароль на компьютере с windows

Потеря пароля от учетной записи на первый взгляд выглядит как катастрофа. Нет доступа никуда – ни в интернет, ни в системные папки. Синий экран с именами пользователей и абсолютная безысходность.

Потеря пароля от учетной записи на первый взгляд выглядит как катастрофа. Нет доступа никуда – ни в интернет, ни в системные папки. Синий экран с именами пользователей и абсолютная безысходность.

Но не все так страшно. Взлом пароля windows самом деле один из самых простых.

Все, что вам нужно – этот зайти в систему в безопасном режиме. Тут же у вас откроется доступ к учетной записи Администратора. Это самая главная учетная запись, из-под которой можно делать все, что угодно. Поменять или удалить пароль в частности.

Перезагружаем компьютер, нажимаем клавишу в зависимости от вашей системы. Чаще всего это F8, иногда — F12. Дальше заходим в пользователя Admin, в панель управления, в зависимости от версии вашей системы – проходим в меню установки паролей, находим вашу учетную запись, выполняем привычные действия по смене пароля, как будто вы сами у себя меняете пароль и оп-ля – доступ к вашей учетной записи у вас в руках.

Постарайтесь только не забыть новый пароль, пока будете перезагружать систему!

Как взломать пароль на телефоне

За пальму первенства в рейтинге наиболее часто забываемых паролей борются и мобильные устройства.

Количество приватной информации в такой личной вещи требует относиться к ней бережно. Пароли ставятся все сложнее и сложнее, и однажды пароль побеждает владельца.

Для того, что б определить способ взлома, сначала определите свою систему. Наиболее распространены сейчас android и ios. Их мы и рассмотрим.

Взламываем пароль на android

Первый способ – попроще. Если у вас есть учетная запись Google (и вы помните от нее пароль), то разблокировать телефон будет проще простого. Сначала вводите комбинации графического ключа, можно наобум, можно попытаться вспомнить свою (вдруг угадаете). Если не угадали, то экран заблокируется и появится надпись: «Попробуйте немного позже». А внизу другая – «Забыли графический ключ?». Вот на эту надпись и нажимаем. Вас перебросит на вход в гугл аккаунт, а после ввода имени и пароля даст возможность установить новый графический ключ.

Важно!

Этот способ работает только тогда, когда ваш аккаунт привязан к устройству.

Второй способ — посложнее. Зайдите в гугл плей через компьютер (под именем и паролем со своего устройства). Установите приложение «Screen Lock Bypass» через веб-интерфейс. Затем установите еще одно приложение, абсолютно любое. Установка вызовет Screen Lock Bypass автоматически и экран блокировки будет сброшен. Не забудьте до следующей блокировки поменять пароль!

Третий способ, простой, но не желательный. Вы можете сбросить состояние устройства до заводского. На каждом устройстве свой механизм сброса (почитайте инструкцию), но обычно нужно выключить телефон, затем одновременно зажать клавишу громкости и клавишу “домой” (а иногда и 3ю клавишу). После чего на экране появится системное меню в котором нужно выбрать пункт — Wipe data / factory reset, а затем согласится с рисками. Далее начнется удаление всех данных с телефона (возврат к заводским настройкам). Затем, после окончания сброса, выберите пункт Reboot System (перезагрузка устройства).

Взламываем пароль на ios (iphone)

Для сброса экрана блокировки в яблоке, вам потребуется подключить устройство к компьютеру и войти в режим Recovery Mode. Запустите iTunes, и выберите пункт «восстановить», а затем – настроить, как новый. Тут вам будет предложено установить новый пароль или оставить устройство без пароля. Решать вам.

Как взломать пароль на ноутбуке

Процесс восстановления пароля на ноутбуке ничем не отличается от процесса восстановления пароля на персональном компьютере. Поэтому смело вернитесь на два пункта назад и внимательно прочитайте инструкцию по восстановлению пароля в wndows.

Что сделать, чтобы ваш пароль не взломали?

Как видите, взломать пароль несложно только в том случае, если он находится на вашем устройстве и у вас есть доступ к другим учетным записям. Чужой человек не может зайти в iTunes или Google Play, поэтому все, что вам нужно – поставить не элементарный пароль, которые легко подбирается перебором. Не записывать и не оставлять пароль на видном месте, а так же ежемесячно менять ваши пароли.Как взломать пароль администратора

Первый способ: Для того, что б взломать пароль администратора, зайдите из-под другой учетной записи в командную строку. Введите команду «control userpasswords2» и нажмите ввод. Откроется окошко с учетными пользователями – выберите нужную и снимите галочку с пункта «требовать ввод пароля». Вот и все – учетная запись администратора теперь без пароля.

Второй способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка с поддержкой командной строки.

Как только появится командная строка — пишем: “CD WINDOWS” и Жмём “Еnter”.

После перезагрузки компьютера пароль администратора будет сброшен.

Третий способ: Перезагружаете компьютер в безопасном режиме (нужно нажать F8 или F12 во время загрузки ПК и выбрать пункт меню – загрузка в безопасном режиме с поддержкой командной строки.

Далее выбираем любую учетную запись администратора, которая не защищена паролями (или ту пароль от которой вам известен).

После загрузки командной строки вводим: “net user имя пользователя пароль” и жмем “Enter”.

PS: “имя пользователя” заменяем на реальное имя пользователя на данном компьютере, “ пароль ” заменяем на реальный пароль.

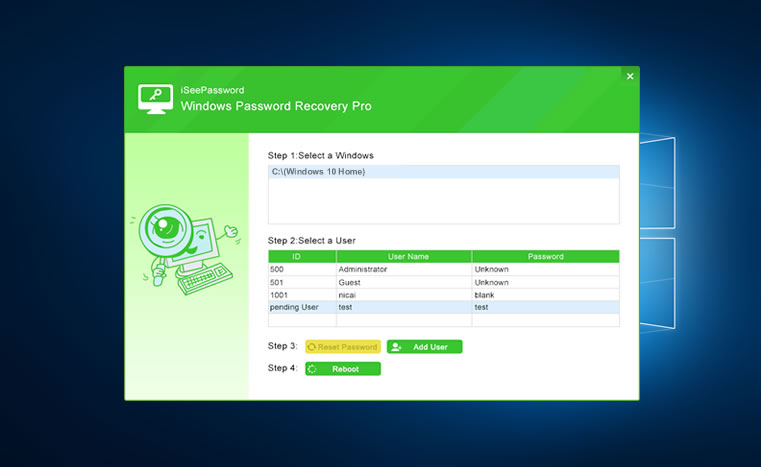

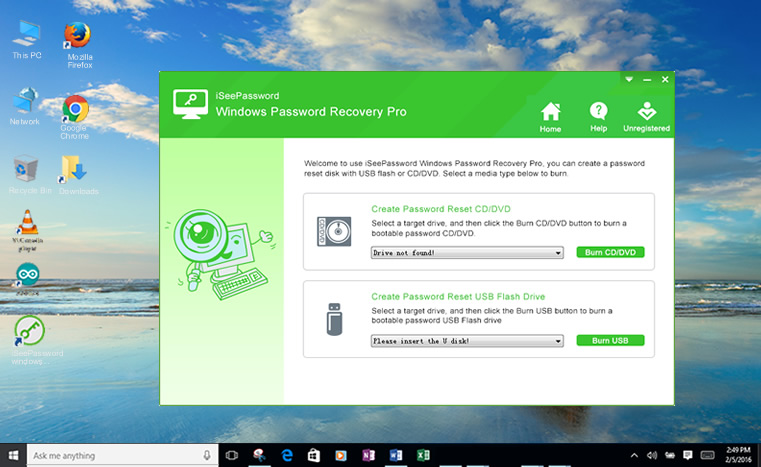

Программы для взлома паролей

Если вам не подошли указанные выше способы – попробуйте специальные программы

— для компьютера

Наиболее популярная программа из компьютерных – это Password Cracker. Она простая в обращении и интуитивно понятна. Так же заслуженным вниманием не обделены Passware Kit Enterprise и WirelessKeyView.

— для телефона

Телефоны с помощью программ лучше всего взламывать через компьютер. Подойдет любая программа-взломщик, которая поддерживает работу с мобильной платформой. Например, Password Cracker.

Еще 3 полезных статьи:

- Pwdcrack покажет скрытый пароль

Простая утилита, позволяющая отображать скрытые звёздочками пароли. Совместима со всеми браузерами, в их числе и…

Online сервисы по перебору паролей / Хабр

Существует много причин использования таких сервисов, чаще всего или элементарная забывчивость или хакинг.В свое время мне понадобилось перебрать пару хешей, поискал в интернете и на форумах, нашел кучу сервисов для этого, которыми хочу поделится.

Мгновенная расшифровка

www.tmto.org

www.xmd5.org/index_en.htm

md5.benramsey.com

www.md5decrypter.com

www.cmd5.com

www.md5encryption.com

www.thepanicroom.org/index.php?view=cracker

www.panpan.org/2006/md5asp/HOME.ASP

www.bisix.tk

md5pass.info

hash.insidepro.com/index.php?lang=rus

Последний — это сайт программы переборщика паролей PasswordsPro, достаточно большая база, легкое использование.

НЕ мгновенная расшифровка

rainbowtables.net — надо связываться с администрацией по e-mail

milw0rm.com/cracker/insert.php

www.hashchecker.com/?_sls=add_hash — квота 3 хеша в день

Платные сервисы

passcracking.com

Очень хороший сервис, большие базы, после регистрации поиск производится по всем имеющимся. Так же существует и платная услуга перебора, оплата с помощью смс.

hashcracking.info

По моему личному мнению это самый лучший и заслуживает особого внимания.

(Всего 12 таблиц. CharSet=a-z,0-9 длины паролей:1-8 символов. Вероятность попадания: 97.80%. Максимальное время поиска пароля для одного хеша: 12 минут)

Если хотите, чтобы пароль перебирался как можно скорее, то можно указать цену за него. Очередь сортируется по цене. Баланс можно пополнить, написав администрации и переведя деньги, например по средствам WebMoney.

Но есть одна интересная особенность. Помимо основного бруттера в переборе могут участвовать все пользователи сервиса, для этого есть специальная страница, где выведены все хеши, отсортированные по цене. Если же бруттер не смог подобрать пароль, а у одного из пользователей это получилось, то сумма за найденный пароль переходит этому пользователю.

Поддерживает MD5, MySQL, MySQL5, SHA-1

Как взломать пароль от Wi-Fi соседа (топ-3 метода)

Бесплатный беспроводной интернет – приятная находка для каждого. Скрытые Wi-Fi сети в магазинах, кафе и других общественных местах порой не дают покоя. Некоторым так и хочется взломать пароль от Wi-Fi.

Редко встретится добрый человек, который не ограничит доступ к собственному интернету. Понятно, кафе и гостиницы привлекают посетителей бесплатной раздачей трафика. Однако встречается Вай-Фай с открытым доступом не только в таких местах, а у соседа по подъезду. То ли это уж слишком добрый человек, то ли он по натуре своей очень забывчив.

Как поступить, если срочно нужен интернет, но нет денег оплатить собственный? Какие же ухищрения придумали мудрые хакеры? Для бесплатного использования ближайшего Вай-Фая предстоит серьезная процедура взлома. Другие пути, которые могли бы помочь обойти авторизацию еще не известны общественности.

Методы взлома

Чего только в глобальной сети не найдешь, даже описания мошеннических действий по добыче бесплатного Wi-Fi. Если знания в области интернет-технологий не значительны, то лучше попросить помочь знакомого хакера. Кому под силу справиться самостоятельно, вот несколько популярных способов:

- угадать пароль;

- использовать специальную программу, чтобы она подбирала «ключ»;

- раздобыть PIN устройства;

- «фишинг»;

- перехватить пароль.

Как самостоятельно угадать пароль

В каждом методе первоначально стоит выбрать Wi-Fi с наилучшим уровнем сигнала. Выбрав первый метод, придется немного поразмыслить. Вряд ли соседский Вай-Фай серьезно зашифрован. Если он далек от информационных технологий, обычный неопытный пользователь, то вряд ли он долго раздумывал над сложностью комбинации. Скорее всего, он использовал свою дату рождения, супруги или ребенка, а может, и вовсе фамилию.

Когда самые простые варианты с личной информацией не прошли, стоит обратить внимание на другие популярные «пассворды». Наиболее часто пользователи используют следующие комбинации цифр – «1234», «1111», «123123» и схожие с ними, также пароли из букв – «qwerty», «password» и прочие. Часто встречаемых сочетаний для защиты Wi-Fi существует немало, в сети на эту тему полно информации, а также представлены конкретные сочетания.

Плюс у метода значительный – простота, но минусы также присутствуют – длительность процесса. Особенно много времени потратит ограничение на попытки ввода. Если на чужом Wi-Fi стоит такая штука, то после трех неудачных попыток пароль придется вводить только через день вновь.

ПО для разгадывания пароля

Как же взломать сложный пароль от Wi-Fi? Принцип таких программ прост, они действуют по аналогии с человеком. Только компьютер в разы быстрее и смышленее. Программы имеют целые словари с популярными комбинациями. Иногда машина подбирает пароли за минуты, бывает, процесс затягивается на несколько суток. Сначала в ход идут простые версии, далее сложные. Время распознавания зависит от степени сложности пароля. Данную технологию еще называют «брутфорс», что и значит, поиск пароля.

К ознакомлению примеры программ – Aircrack-ng, Wi-Fi Sidejacking, Wi-Fi Unlocker AirSlax и другие. В интернете их множество, это лишь малая часть. Скачивая подобное программное обеспечение, мошенник сам рискует быть обманутым. Трояны и прочие неприятности мигом завладеют компьютером.

Мысль подключить технику для поиска пароля гениальна. Правда, в этом методе также есть свои минусы. Главный из них – отрицательный исход. Подбор может пройти безрезультатно. Это значит, что задумано слишком сложное сочетание символов, букв и цифр, которое еще не знакомо подобной программе.

Где взять PIN постороннего устройства

Заполучить PIN – несложное задание. Для чего стоит сходить в гости и переписать его с корпуса устройства для раздачи Wi-Fi. PIN полностью состоит из цифр. Не всегда устройство будет располагаться в удобном месте, но и на случай неудачи есть выход.

Еще один метод заполучить PIN – воспользоваться специальными программами. Можно воспользоваться, к примеру – CommView или Blacktrack. Такой вариант взлома запароленного Wi-Fi непрост. Устройство Вай-Фай постоянно обменивается пакетами информации между другими аппаратами, которые входят в зону его действия. Цель – перехватить данные.

Действовать нужно через компьютер или ноутбук с мощным железом, имея Wi-Fi карту с функцией Monitor mode. Создать загрузочный диск или флешку с дистрибутивом ПО для перехвата пакетов, установить оболочку на ПК. Выбрать сеть, а после переждать процесс перехвата около 10000 пакетов. Сначала программа выдаст PIN, а после и пароль.

Видео-материал по взлому сети с помощью стороннего ПО:

Совет: Запомните PIN-код. Когда хозяин изменит пароль, разгадать его будет гораздо проще, зная PIN.

Изменение Mac-адреса

Как же еще распаролить Вай-Фай? В представленном методе вопрос в принципе неуместен, иногда пользователи оставляют сеть открытой, но ставят фильтр по MAC-адресам. Это особый идентификатор каждого устройства. Узнать разрешенные MAC-адреса можно применив специальную программу. Например, Airdump-ng.

Видео:

Узнав белый список «идентификаторов», меняем свой. Для чего необходимо открыть «Панель управления», нажать «Центр управления сетями и общим доступом», после выбрать «Изменение параметров сетевого адаптера». Выбрать необходимое сетевое подключение, зайти в «Свойства». Произвести настройку сети – ввести MAC-адрес из 12 символов. Далее, перезапуск, и «вуаля», все получилось.

Фишинг

Фишинг – это один из методов сетевого мошенничества. Он позволяет обманом раздобыть логин и пароль. Так, посетив сайт, можно посетить фишинговую страницу и ввести свои данные, которыми и завладеет взломщик.

Информацию с секретными данными о Вай-Фай узнают с помощью программы WiFiPhisher.

По какой схеме работает ПО:

- Настройка HTTP и HTTPS;

- Поиск беспроводных сетей wlan0 и wlan1 до момента подсоединения к одному из них;

- Отслеживание службой DHCP и вывод IP-адресов;

- Выбор одной из доступных Wi-Fi точек;

- Создается копия точки доступа, ей задается такое же имя. Скорость реальной точки уменьшается, благодаря чему пользователь начинает переподключаться и попадает на копию.

- Браузер запрашивает ввод пароля, пользователь заполняет графу и пассворд попадает в руки мошеннику через WiFiPhisher.

Видео-инструкция:

Теперь у мошенника есть возможность настраивать посторонний роутер. Он может сменить WPS PIN, посмотреть данные для авторизации на любых ресурсах. С такими привилегиями появляется возможность отправлять пользователей банковских услуг на другие сайты, заполучая «свое».

Совет: Чтобы не попасться на «фишинговую» уловку, нужно всегда досконально перепроверять посещаемые сайты.

Варианты защиты собственной сети

Как оказалось, существует немало вариантов шпионажа за данными от Вай-Фай. Всем у кого есть дома или в офисе маршрутизатор стоит усложнить доступ третьих лиц. Иначе каждый рискует быть жестоко обманутым. Рекомендуется воспользоваться следующими советами:

- Придумать сложное сочетание для пароля – не менее 10-12 символов, где учесть раскладку клавиатуры, регистр, знаки и цифры.

- Отключить WPS, эта функция запоминает авторизованных пользователей и подключает их вновь в автоматическом режиме.

- Периодическая смена PIN используемого устройства, а также удаление заводской надписи с корпуса.

- Ограничьте доступ к информации о PIN, не вводите его на сомнительных сайтах.

Эти шаги помогут качественно защитить свою сеть. Теперь ее может взломать только хакер с большой буквы. Будьте уверены, если взлом удался, он где-то рядом. Только близкое расположение злоумышленника может его привести к благополучному исходу.

Приложения с известными данными миллионов Wi-Fi

А может ни к чему взламывать защищенный Вай-Фай? Пользователи всего мира создали некую базу с паролями и точками Wi-Fi. Для доступа к ней стоит скачать уже готовую программу и выбрать нужную сеть. Информацию получают в следующих приложениях:

- Wi-Fi Map – универсальное приложение для любой платформы телефона, оно покажет ближайшие Вай-Фай точки и пароли, если ранее кто-то уже подключался к выбранной сети;

- Shift WiFi – популярное приложение пользователей системы Android, также как и предыдущая программа показывает все сохраненные ранее пароли к Wi-Fi.

Обзор приложения Wi-Fi Map:

Список таких приложений постепенно пополняется. Существует риск заполучить некачественный продукт. Всегда безопаснее загружать ПО с официальных и проверенных источников.

Взлом Wi-Fi c телефона

Сегодня осуществить взлом сети Wi-Fi можно даже с мобильного гаджета. Это даже удобнее, чем с ПК. Телефон проще приблизить к устройству, которое нужно взломать. Существует масса платных и бесплатных приложений. Часть из них – обман. Платные между собой могут отличаться актуализацией баз.

На сегодняшний момент известны:

- Wi-Fi Prank;

- WiHask Mobile;

- IWep Lite.

Wi-Fi Prank – приложение «брутфорс». Для его работы необходима дополнительная закачка баз. Далее оно автоматически подбирает нужный пароль. Подходит для Android.

WiHask Mobile – действует по определенному алгоритму, не требует дополнительных баз. Работает до обнаружения скрытого пароля. Основано на той же технологии «брутфорс». Распространяется для системы Android.

IWep Lite – осуществляет поиск пароля на гаджетах iPhone. Для работы приложения необходима процедура активации. Необходимо найти сеть и выбрать статистику. После начинается автоматический поиск до удовлетворительного ответа с кодом.

Ответственность за взлом

Не зря говорят, что бесплатный сыр только в мышеловке. Эти слова можно отнести и к интернету. Бесплатное пользование законно лишь в общественных местах, там, где не приходит в голову мысль – реально ли взломать доступный Вай-Фай, так как он в открытом доступе. Здесь каждый может пользоваться сетью вдоволь.

Иное дело – взлом чужого аппарата. Другими словами – это мошенничество. А такие действия не являются законными. Все преступные нарушения в нашей стране ограничиваются законами. На всех «умников» найдется статья в УК РФ. Не рискуйте, подключите или оплатите собственный интернет.

Как Взломать Пароль Инстаграм: (6)Методов Которые Работают

6 испытанных методов — Как взломать пароль Инстаграм 2020

Здравствуйте, уважаемые друзья и гости блога Pribylwm.ru! Сегодня с вами узнаем как взломать пароль Инстаграм. Но это совершенно в не в корыстных целях, а только для того, чтобы восстановить утерянный доступ к своему аккаунту в Инстаграм. Поехали …

С момента своего запуска в октябре 2010 года Instagram достиг значительных успехов в сфере социальных сетей. Приобретение платформы Facebook в 2012 году привело к тому, что процентные ставки в Instagram выросли в геометрической прогрессии до 800 миллионов ежедневных активных пользователей к 2019 году.

Подъем «Грэма» к социальной суперзвезде произошел от его удобного интерфейса и развлекательной функциональности. Больше не нужно было заходить на Facebook и делиться постами с фотографиями, Instagram позволяет делать все внутри приложения всего за несколько кликов.

Миллионы из нас любят делиться своими историями и изображениями на IG каждый день. Это отличный способ оставаться на связи со своими близкими, следить за любимыми знаменитостями и делиться подробностями своей жизни с помощью визуальной платформы.

Проблема с паролями

К сожалению, у каждой технологии есть свои недостатки. В то время как команда Instagram регулярно обновляет свою платформу для повышения эффективности и задач в приложении, всегда будут проблемы, связанные с пользователями, с которыми команда Instagram не сможет помочь Вам, когда что-то пойдет не так.

Одна из наиболее распространенных проблем с учетными записями Instagram заключается в том, что их владельцы часто забывают свой пароль. Сколько раз Вы подписывались на онлайн-сервис и физически записывали свой пароль?

Большинство из нас выбирает общий пароль, который мы используем для нескольких учетных записей. Иногда мы можем полагаться на автоматический генератор паролей для ввода наших символов, прежде чем нажать кнопку «Сохранить» в форме автозаполнения пароля. Хотя такого рода поведение в отношении конфиденциальности и безопасности является не чем иным, как ужасом, оно достаточно распространено среди всей демографии, использующей платформы социальных сетей.

Что происходит, когда все идет не так?

О нет, Вы потеряли свой пароль в Instagram и не можете войти в свой аккаунт. Что теперь? Существуют различные причины, по которым Вы могли забыть свой пароль. Возможно, Ваш телефон вышел из строя, Вы получили обновление или потеряли свой телефон и получили новый.

Какой бы ни была причина Вашей проблемы, вывод один и тот же; Вы заблокированы, и Вы не можете вернуться в свой профиль.

Решение Вашей проблемы — Как взломать пароль Инстаграм

К счастью, есть талантливые разработчики программного обеспечения, которые потратили свое драгоценное время на создание продуктов, которые помогут Вам обойти протоколы безопасности учетной записи Instagram. Мы рассмотрим четыре различных способа взлома Вашего профиля в Instagram и получения доступа к Вашим изображениям и историям.

Отказ от ответственности и условия для чтения этого поста

После прочтения и изучения этих четырех методов взлома пароля в Instagram Вы получите практические знания о процессе и возможном его злонамеренном использовании. Мы не несем ответственности за то, как Вы усваиваете, распространяете или используете эту информацию. Помните, что взломать учетные записи других социальных сетей запрещено.

1. Взломать учетную запись Instagram с помощью программных инструментов

Метод «грубой силы» описывает технику, которая использует специализированное программное обеспечение для взлома для достижения Вашей цели взлома Вашей учетной записи. Традиционные методы грубой силы требовали, чтобы пользователи загружали в свой браузер документ.txt, содержащий часто используемые и обновляемые пароли. Программа запускает список, пробуя каждый пароль один за другим, пока не найдет удачную комбинацию символов.

Эти инструменты для взлома паролей были популярны до тех пор, пока на сцене не появились специальные символы, генераторы случайных паролей и двухфакторная аутентификация, что снизило эффективность метода грубой силы.

Разработчики программного обеспечения увидели пробел на этом снижающемся рынке, и многие из них теперь выпускают инструменты для взлома для бесплатного скачивания. Одним из наиболее известных примеров этого программного обеспечения является «Insta-Ripper» (Официальный сайт). Эта программа содержит встроенный список паролей, который постоянно обновляется разработчиками приложения. Программа автоматизирует задачи запуска паролей и взлома аккаунта.

Еще одна фантастическая особенность приложения Insta-Ripper — его скрытая работа. Он автоматически подделывает Ваш IP-адрес, скрывая хакеров от посторонних глаз интернет-провайдера. Разработчики выпускают новые IP-адреса прокси-серверов каждую неделю, обновляя список поддельных адресов.

Insta-Ripper также автоматически удаляет куки из браузера по умолчанию, после того, как инструмент выполнит свои рабочие задачи. Эта функция сохраняет свои действия скрытыми, удаляя любые следы приложения.

Время взлома пароля зависит от различных факторов, в том числе;

- Скорость интернет-соединения.

- ЦП устройства, на котором запущена программа.

- Надежность Пароля.

Надежность пароля играет наиболее важную роль в этих трех факторах. Если пользователь выбирает специальные символы, такие как «#@$%?» Взлом пароля может занять больше времени. Однако, если пароль содержит только буквы и цифры, Вы получите доступ всего за несколько минут.

Чем мощнее Ваш процессор, тем быстрее работает приложение, перемещая больше паролей за меньшее время. Скорость вашего интернет-соединения также играет важную роль в скорости взлома. Поскольку приложение ориентировано на браузер, оно не требует загрузки чрезмерно больших файлов. Однако недостатком этой мобильности является то, что она зависит от пропускной способности для определения скорости работы приложения.

Вы можете запустить Insta-Ripper на большинстве мобильных устройств, включая смартфоны, планшеты и ноутбуки. Программное обеспечение работает со всеми операционными системами, включая Windows, Android и iOS.

2. Использование метода фишинга

Каждый, кто искал хакерские форумы или статьи о взломе пароля в Instagram, сталкивался с фишинговым методом. Сами хакеры утверждают, что это самый простой способ взломать аккаунт.

Когда люди ищут в Интернете информацию о взломе аккаунта, они часто сталкиваются с фишингом из-за его успешности и социального доказательства надежности метода.

Хакеры просто создают поддельную страницу входа в Instagram и ждут, пока пользователь введет данные своей учетной записи и пароль. Ложная страница записывает подробности и отправляет их хакеру в текстовом файле для быстрого доступа. Хакер теперь имеет пароль для учетной записи и может войти в профиль в любое время.

Хакеры создают эту поддельную страницу входа в систему с помощью специализированных приложений, разработанных, чтобы помочь пользователям Instagram более эффективно управлять своими учетными записями. На самом деле, это секретная система, призванная помочь Вам обойти функции безопасности Instagram. Другая стратегия заключается в отправке по электронной почте ссылки на поддельную страницу входа в систему пользователю в надежде, что он введет свои данные.

После того, как хакер получит доступ к Вашему паролю в Instagram, им будет довольно легко получить доступ ко всем другим Вашим учетным записям в социальных сетях, включая Twitter и Facebook. Facebook ссылается на Instagram, и многие люди используют один и тот же пароль для всех своих социальных платформ. Потом они удивляются — Как взломать пароль Инстаграм смогли эти хакеры?!

Хакеры монетизируют эти данные и продают их в темной сети с чистой прибылью. В некоторых случаях жертва взлома даже не узнает, что хакер взломал их учетную запись, потому что поддельная страница входа ведет их прямо в их профиль, как будто ничего необычного.

Как Instagram Фишеры контролируют учетные записи?

Хакеры используют два различных метода контроля жертвы профиль при получении доступа к учетной записи Instagram — режим невидимости и режим владельцев.

Контроль скрытого режима

Когда хакеры проникают в профиль безопасности Instagram, им не нужно менять пароли и обязательно блокировать Вас. Некоторые предпочитают скрываться в тени, следя за Вашей активностью на платформе и ожидая идеального времени для удара. Когда у них есть полное понимание вашего поведения в Instagram, они могут реализовать свою стратегию.

Некоторые хакеры предпочитают сидеть в невидимом режиме месяцами или годами, ожидая, пока учетная запись получит влияние и последователей. Когда они чувствуют, что пришло время, они могут отправлять DM целевым подписчикам, запрашивая у них личную информацию.

Затем хакеры используют эту личную информацию для получения доступа к учетным записям и данным жертвы. Эти данные используются в будущих хакерских операциях или выступают в качестве товара в темной сети, где они продают их по самой высокой цене.

Пользователь может не заметить эту активность со стороны хакера, поскольку Instagram предлагает функцию удаления DM и возможность отмены отправки сообщений.

Режим владельцев

Этот режим контроля описывает ситуацию, когда хакер получает доступ к Вашей учетной записи и полностью блокирует Вас. Обойдя протоколы безопасности Instagram, хакер собирается сменить регистрационную информацию и пароль пользователя, запретив им доступ к своему профилю и значительно затруднив реальному владельцу восстановление контроля над своей учетной записью.

Аккаунты с большим количеством подписчиков получают высокую цену в темной сети или предоставляют хакеру бесконечные возможности для выбора новых жертв для взлома.

Как создать фишинговую страницу в Instagram с нуля или как взломать пароль Инстаграм?

Поскольку фишинг является такой популярной темой для взлома любого вида пароля учетной записи в Интернете, мы подумали, что мы предоставим Вам все, что Вам нужно знать об этом методе, в одном посте. Чтобы заполнить фишинговую страницу, Вам понадобится;

- Подключение к интернету.

- Учетная запись веб-хостинга.

- файл ig_login_page.rar. Загрузите его на рабочий стол. Вам это понадобится позже.

Чтобы открыть этот архивный файл «.rar», используйте программное обеспечение WinRar. Вы можете скачать его здесь (официальный сайт).

— Пароль для открытия этого файла — securityequifax (без кавычек).

После того, как Вы собрали все это, пришло время приступить к работе. Следуйте этому пошаговому руководству по настройке поддельной страницы входа в Instagram.

- Шаг 1 — Зарегистрируйте бесплатный хостинг на www.000webhost.com. Вы также можете использовать платный хостинг, если хотите — даже лучше, потому что бесплатные могут быть заблокированы, если их система обнаружит, что Вы используете их для фишинга, что противоречит их Условиям предоставления услуг.

Важно: при выборе имени веб-сайта при регистрации выберите смарт. Позже это будет ссылка на Ваш сайт, которую Вы собираетесь отправить потенциальным жертвам.

Я выбрал «myigpage» для этой демонстрационной цели.

- Шаг 2 — Подтвердите свой адрес электронной почты. Будьте терпеливы, поскольку их электронная почта может прийти с задержкой. Я ждал около 8 минут.

- Шаг 3 — Вы готовы начать создание страницы. Зайдите в свой аккаунт и выберите «Загрузить свой сайт».

- Шаг 4 — Теперь извлеките файл «ig-login-page.rar», который Вы ранее скачали, в новую пустую папку. Вы должны извлечь из него 11 новых файлов.

- Шаг 5 — Загрузите эти 11 файлов на Ваш новый сайт. Выберите «Загрузить файлы» в правом верхнем углу.

- Шаг 6 — Ваша фишинговая страница должна быть готова и работать. Проверьте это, посетив созданную вами ссылку (your-username.000webhostapp.com) в новой вкладке вашего интернет-браузера.

Когда Вы открываете свою ссылку, должна появиться поддельная страница входа в Instagram. Если Вы не видите этого, значит, Вы сделали что-то не так.

- Шаг 7 — Теперь Вам нужно использовать свое воображение, чтобы обмануть своих жертв, чтобы войти через Вашу ссылку. Хитрости, которые часто используют хакеры, заключаются в том, что они отправляют своим жертвам фальшивые электронные письма со словами: «Кто-то пытался взломать Ваш аккаунт. Войдите через эту ссылку с действительным паролем, чтобы подтвердить, что он Ваш». И по этой ссылке Вы помещаете свой фишинг.

Есть так много техник, как Вы можете обмануть своих жертв. Просто будь креативным.

- Шаг 8 — После того, как кто-то ввел свое имя пользователя и пароль на Вашу страницу входа в поддельный IG, Вы можете просмотреть его регистрационную информацию, введя /password.html в конце Вашей ссылки в браузере URL и нажав Enter.

Вот как это должно выглядеть. Я использовал «Майк» в качестве имени пользователя и «MikesPassword» для пароля.

Следуя этому методу, Вы сможете настроить и использовать фишинговую страницу и анализировать результаты, которые она Вам приносит.

3. Взломать пароль учетной записи Instagram с помощью кейлоггера

Программные приложения Keylogger становятся все более популярными в качестве средства для обхода безопасности Instagram и взлома защищенной паролем учетной записи. Вот краткий обзор 2 самых любимых клавиатурных шпионов на 2020 год.

MSPY

mSpy, пожалуй, самый успешный шпионский инструмент, доступный в Интернете. Вам нужно будет заплатить абонентскую плату, чтобы получить доступ к большинству функций, которые позволяют взломать учетную запись Instagram, но бесплатная демо-версия позволяет вам;

- Просмотр общей информации в профиле.

- Проверьте активность на любом мобильном телефоне.

- Смотрите последнее известное местоположение и десять наиболее часто вызываемых контактов.

Когда Вы оплачиваете абонентскую плату, сервис предоставляет Вам доступ к следующим функциям;

- Возможность просмотра всех медиафайлов и прямых ссылок, отправленных с целевой учетной записи.

- Возможность видеть все DM с целевой учетной записи.

- Возможность взломать Instagram пароль и имя пользователя.

- Полный контроль над целевой учетной записью Instagram.

Получите mSpy, нажав эту ссылку.

mSpy — это приложение, созданное с учетом скрытности, что делает его одним из самых популярных вариантов для кейлоггера практически на любой платформе. Программа одинаково хорошо работает на учетных записях WhatsApp, Facebook, Snapchat и Twitter.

После установки приложения на устройство Вы можете удалить любой его след, скрыв его от глаз пользователя устройства. Приложение продолжает работать в фоновом режиме и отправляет Вам запрошенные данные. Чтобы получить доступ к премиум-функциям приложения, Вам необходимо приобрести премиум-пакет, а также получить root права на свой телефон iOS или Android.

Как взломать пароль Инстаграм и учетную запись с помощью программного инструмента mSpy

Мы предпочитаем использовать эти инструменты Keylogger по сравнению с традиционными методами фишинга. Разработчики потратили часы на создание этих эффективных инструментов, чтобы сократить время, которое Вы тратите на взлом аккаунта. Поэтому гораздо проще использовать готовый продукт, чем пытаться создать фишинговую страницу или угадать пароли.

Вот пошаговое руководство по использованию mSpy для взлома пароля Instagram.

- Шаг 1 — рутируйте Ваше устройство Android или iOS — эта функция работает только с корневыми устройствами.

- Шаг 2 — Купите премиум-версию программного средства mSpy.

- Шаг 3 — Приобретите семейный пакет для отслеживания или взлома до 3 устройств.

- Шаг 4 — Нажмите на ссылку mSpy и выберите конфигурацию iOS или Android.

- Шаг 5 — Посетите панель управления, выберите «Кейлоггер» или «Трекер Instagram».

- Шаг 6 — Запустите программу и дождитесь результатов.

Важно понимать разницу между функциями Keylogger и Instagram. Ведение журнала позволяет Вам записывать и получать доступ ко всем клавишам, нажимаемым на клавиатуре устройства. Программа просеивает эту информацию и расшифровывает пароль к Вашей учетной записи в Instagram.

Функция отслеживания Instagram в mSpy предоставляет Вам доступ ко всем сообщениям, которыми обмениваются целевой профиль и их аудитория.

Нам нравится mSpy за его удобный интерфейс и эффективность взлома паролей в Instagram. Тем не менее, мы считаем, что плата за подписку может быть немного дороже для этого продукта, когда есть другие, предлагающие ту же функциональность по лучшей цене.

XNSPY

Нам нравится это приложение за его эффективную работу и быстрое время отклика. XNSPY помогает выполнять все функции, которые Вы ожидаете от хакерского инструмента премиум-класса. XNSPY также позволяет пользователям взламывать личные учетные записи, позволяя просматривать все их сообщения и истории — без их ведома или согласия.

XNSPY хранит резервную копию всех изображений на целевых учетных записях и работает как скрытое приложение, работающее на фоне мобильных устройств других людей. Единственное, что нам не нравится в XNSPY, это то, что Вам нужно физически установить его на телефон целевой учетной записи. Пользователь не сможет увидеть, что приложения запущены, и он не появится в панели задач.

Вот краткое руководство по использованию XNSPY для просмотра Instagram другого человека.

Доступ к учетной записи Instagram с помощью XNSPY

- Шаг 1 — Подпишитесь на Xnspy и установите его на свое устройство и на целевое устройство.

- Шаг 2 — пользователи Apple могут настроить резервную копию iCloud.

- Шаг 3 — Подождите 48 часов, пока приложение передаст данные из целевой учетной записи на Вашу панель управления XNSPY.

- Шаг 4 — Войдите в cp.xnspy.com и введите свои данные для входа.

- Шаг 5 — Перейдите к панели инструментов.

- Шаг 6 — Посетите «Фотографии».

- Шаг 7 — Нажмите «Поиск».

- Шаг 8 — Выберите «Instagram»

- Шаг 9 — Выберите сроки — «Сегодня», «В этом месяце», «В этом году» или «Всегда».

- Шаг 10 — Нажмите «Поиск».

XNSPY — это не полнофункциональное приложение, как mSpy, но оно помогает помогать заинтересованным родителям следить за социальной жизнью своего ребенка. Чтобы контролировать аккаунт, Вам нужно будет инвестировать в премиум-версию mSpy.

4. Взломать учетную запись, угадав пароль

Мы все слышали предупреждения о необходимости смены наших паролей каждый квартал, и всегда используем случайный пароль для лучшей безопасности. Учитывая этот факт, удивительно, как много людей все еще отказываются принять этот базовый протокол интернет-безопасности.

SplashData, ведущая фирма по безопасности программного обеспечения, ежегодно публикует список из 25 самых распространенных паролей. Если Вы обнаружите, что используете какой-либо из этих паролей, мы предлагаем Вам немедленно изменить их, поскольку Вы подвержены высокому риску взлома.

По оценкам SplashData, более 70 процентов всех онлайн-пользователей использовали один из этих 25 паролей в какой-то момент своего онлайн-опыта.

Топ 25 самых распространенных паролей по SplashData

1. 123456

2. Password

3. 12345678

4. qwerty

5. 12345

6. 123456789

7. letmein

8. 1234567

9. football

10. iloveyou

11. admin

12. welcome

13. monkey

14. login

15. abc123

16. starwars

17. 123123

18. dragon

19. passw0rd

20. master

21. hello

22. freedom

23. whatever

24. qazwsx

25. trustno1

Если Вы пытаетесь взломать учетную запись Instagram и хорошо знаете этого человека, попробуйте использовать в качестве пароля день рождения или имена членов их семей. Эти варианты также распространены среди более чем 60 процентов всех онлайн-пользователей.

5. Использование RAT для взлома пароля Instagram — Узнай как взломать пароль Инстаграм!

RAT — аббревиатура для «инструмента удаленного администрирования» или популярное имя хакеров «Троян удаленного доступа» — это расширенная версия кейлоггера. Что это значит?

RAT — это инструмент, в котором встроен кейлоггер, но есть и много других функций! После того, как компьютер жертвы заражен RAT, хакер может манипулировать своим устройством без их ведома, например: он может видеть все в своих папках, выполнять файлы и программы, отслеживать нажатия клавиш, делать скриншоты с экранов своих жертв, открывать окна браузера и все, что угодно. обычно можно сделать на своем компьютере.

Жертва заражается RAT, выполняя подозрительные файлы, загруженные из Интернета из ненадежных источников, такие как торренты, файлы с трещинами/патчами для регистрации игр/программного обеспечения и тому подобное. Хакеры связывают свои RAT с другими «легитимными» файлами, такими как изображения, файлы.mp3 или аналогичные. После этого они попытаются обмануть свою жертву, чтобы открыть ее различными способами (сообщения электронной почты/форумы Warez/торренты/чаты и т. д.), Связывая ее с другими файлами, которые обычно ищут пользователи. После запуска файла RAT автоматически устанавливает себя внутри устройства-жертвы, работая в фоновом режиме.

Где скачать RAT?

Прежде чем приступить к поиску, имейте в виду, что большинство ссылок для загрузки RAT, которые Вы можете найти бесплатно, инфицированы и связаны с другими RAT, которые заразят Ваш компьютер. Если Вы не уверены на 100%, что ссылка чистая, лучше не загружать ее.

Я рекомендую либо купить его на официальном сайте некоторых разработчиков, либо попробовать бесплатно найти его на форумах по взлому. Но ВСЕГДА ищите комментарии пользователей, чтобы увидеть, есть ли какие-либо негативные сообщения или отзывы.

Помните, что если Ваша цель — взломать аккаунт Instagram и узнать как взломать пароль Инстаграм, 95% (возможно, больше) пользователей используют Instagram со своего смартфона. И Вам понадобится современный мобильный инструмент шпионажа, а не классический RAT, который сделан в основном для настольных компьютеров.

> Чтобы получить RAT для мобильных телефонов, мы рекомендуем Вам использовать mSpy. (см. выше по тексту!)

Если Вы предпочитаете использовать RAT для настольных ПК, попробуйте найти некоторые из них (наиболее популярные RAT для настольных ПК): Blackshades, NanoCore, DarkComet, Poison Ivy.

6. Открыв хранилище сохраненных паролей

Если на данный момент у Вас ограниченный бюджет, чтобы позволить себе купить кейлоггер, есть еще один прием, который Вы можете использовать, чтобы, возможно, увидеть какой-то пароль в Instagram. Но этот метод будет работать только в том случае, если у Вас есть шанс для физического доступа к целевым смартфонам. Так о чем это?

Пользователи телефонов iPhone и Android могут сохранять пароли учетных записей внутри своего телефона, чтобы не вводить их каждый раз, когда кто-нибудь захочет войти в систему. В случае, если они не защищали доступ к своим сохраненным паролям с помощью идентификатора лица/касания, у Вас есть возможность увидеть их!

Для iPhone перейдите в «Настройки» > «Пароли и учетные записи» > «Пароли веб-сайтов и приложений».

Для пользователей Android перейдите в «Настройки Google» > «Сохраненные пароли» > нажмите ссылку «Аккаунт Google» > Теперь откроется браузер Google Chrome со всеми сохраненными паролями, перечисленными внутри.

Чтобы увидеть сохраненные пароли в браузере на компьютере гораздо проще, чем на мобильных устройствах.

В Chrome в правом верхнем углу щелкните значок трех точек, затем «Настройки» > «Пароли».

На Mozilla Firefox, это же место значка, щелкните по нему затем перейти к логинам и паролям.

Конфиденциальность и моральные дебаты

Методы, которые мы рассмотрели в этой статье, эффективны для взлома аккаунта в Instagram, даже если он принадлежит кому-то другому. То, что мы делаем с нашими знаниями, является жизненно важным испытанием нашего характера. Не используйте эту информацию для взлома аккаунта других пользователей ни при каких обстоятельствах.

Правовая система США налагает серьезные штрафы за мошенничество в Интернете, и взлом на чужой аккаунт в Instagram — именно мошенничество и кража личных данных. По сути, люди, которые крадут доступ к учетной записи других пользователей, являются ворами, защищающими авторские права, которые заслуживают наказания по закону.

Эти технологии предлагают огромные ценности работодателям и родителям, помогая им защитить людей, имущество и членов семьи. Однако может быть соблазнительно быть неэтичным при использовании вами программного обеспечения. Прежде чем Вы решите установить любое стороннее программное обеспечение на телефоны и устройства Вашей семьи и сотрудников, важно подумать об этических и правовых последствиях Вашего решения.

Хотя Ваша прерогатива заключается в том, устанавливаете ли Вы программное обеспечение на свои бизнес-активы, некоторые сотрудники могут возражать против Ваших действий, отыскивая их поведение и нарушая конфиденциальность. Очень важно получить юридическую консультацию по этому вопросу и убедиться, что Ваши сотрудники не имеют права подать в суд на Вас, если Вы обнаружите какие-либо несанкционированные сообщения или передачу данных.

Родители могут использовать эти приложения, чтобы следить за своими детьми, но будьте осторожны с последствиями. Лучше сразу сказать им, что Вы устанавливаете эти приложения на их телефон. Если они обнаружат, что Вы тайно шпионите за ними, они могут потерять к Вам уважение.

Как взломать пароль Инстаграм и каков наилучший способ взломать учетную запись Instagram?

Если мы возьмем плюсы и минусы каждого из перечисленных выше методов, окончательный вывод будет выглядеть так:

Методы 1, 2, 4 и 6 (программное обеспечение (метод грубой силы), фишинг, угадывание пароля и извлечение хранилища паролей) будут работать только для взлома пароля Instagram один раз. И если Вам повезло, что владелец аккаунта, которого Вы хотите взломать, не включил уведомление о входе в систему в настройках своего аккаунта, Вы можете использовать этот пароль для входа в свой профиль столько раз, сколько он не изменит.

Но если они включили уведомление о входе в систему по электронной почте или SMS, они получат информацию, когда кто-то войдет в свою учетную запись с другого устройства или местоположения, которое они недавно не использовали.

В этом случае используйте взломанный пароль очень быстро, чтобы увидеть, что Вы планируете в своей целевой учетной записи Instagram, иначе владелец, вероятно, изменит свой пароль как можно скорее.

Тем не менее, методы 3 и 5 (клавиатурные шпионы и RAT) лучше в долгосрочной перспективе, потому что Вы способны не только взломать их Instagram, но и все их устройство (смартфон или ПК). Если Вам удалось «заразить» их устройство с помощью кейлоггера, они не будут получать уведомления по электронной почте или SMS, потому что Вы не взломали их учетную запись Instagram напрямую. Вы контролируете всю их телефонную или компьютерную активность удаленно с вашего устройства. И не только Вам удалось получить доступ к их Instagram, но и ко всем другим приложениям, таким как WhatsApp, SMS, Facebook, Tinder, Email и все остальное, что они установили на свое устройство, Вы можете наблюдать с расстояния, совершенно не обнаруживая, Все, что они ввели, Вы можете увидеть, а также отслеживать их местоположение в системе GPS кейлоггера, шпионить за входящими и исходящими звонками или делать скриншоты без их уведомления.

Клавиатурные шпионы дают Вам полный контроль над устройством, на которое не способен ни один другой метод.

Подводя итоги — никогда больше не блокируй свой аккаунт

Многие из методов и приложений в этом руководстве бесплатны, а некоторые предлагают обновления за плату. Однако мы считаем, что бесплатных функций более чем достаточно, чтобы помочь кому-либо разблокировать свой пароль и восстановить свою учетную запись в Instagram.

Теперь Вы знаете 6 методов как взломать пароль Инстаграм. Попробуйте каждый из этих методов и оставьте нам комментарий, какой из них работает для Вас! Всем удачи и благополучия! До новых встреч!

5 / 5 ( 8 голосов )

Взлом паролей, подбор паролей онлайн

Существует множество способов взлома пароля. Конечно, мы предоставляем информацию о том, как взломать пароль, для ознакомления, чтобы вы имели представление о том, как работают хакеры, чем опасны простые пароли и как защитить себя от взлома.

Как можно взломать пароль логическим угадыванием

Большинство людей используют простые пароли, и именно на это делают ставку хакеры в первую очередь. Они начинают угадывать пароль, используя какие-либо исходные данные – фамилию пользователя, дату его рождения и их комбинации. Здесь не нужно долго ломать голову над тем, как узнать пароль. Если кодовое слово настолько простое, то его определят за пару минут.

К этому же методу можно отнести так называемый метод «пауков». Он заключается в использовании знаний о том, чем занимается пользователь, которого будут взламывать. Очень часто в своих паролях люди используют слова, которые связаны с их профессиональной деятельностью, названием компании. Используя интернет и специальную литературу, им удается сократить сферу поиска нужного слова и не ломать голову над тем, как можно взломать пароль.

Как защититься: не использовать словарные слова, фамилии, имена, даты рождения в своих паролях. Автоматически сгенерированный пароль с помощью нашего сайта сводит на нет попытки логического подбора слова.

Подбор паролей методом словарного перебора

Еще один распространенный вид пароля, который легко взламывается – какое-либо словарное слово. Чуть более сложный – с добавлением какой-либо цифры. Легко взламывается с помощью программы, которые используют словари из разных языков. Можно с высокой вероятностью утверждать, что уже через пару часов кодовое слово будет в руках хакера. Более того, многие сайты предлагают такой подбор паролей онлайн бесплатно.

Разновидностью этого метода является взлом паролей по таблице хешированных паролей. Проще говоря, хеш – это шифрованное значение паролей. К примеру, хеши паролей пользователей операционной системы Windows хранятся в специальном реестре. Если хакер достаточно опытен и грамотен, что смог определить хеши паролей, то в базе данных он сможет найти пароль, который соответствует этому хешу. Существуют также заранее заготовленные таблицы, которые помогают подобрать пароль по хешу еще быстрее.

Как защититься: опять же – не использовать словарные слова. Защититься от перебора паролей по хэшу можно, но достаточно сложно, и на это потребуется целая статья. Это задача уже для программистов, которые работают над созданием сайта.

Узнать пароль методом грубой силы

Как взломать любой пароль? Методом грубой силы, или полным перебором комбинаций символов. В отличие от словарного перебора, здесь используется максимально возможное количество комбинаций, и вопрос времени взлома здесь заключается только в длине и сложности пароля. К примеру, если программа перебора комбинаций генерирует 100000 паролей в секунду, то на подбор комбинации из 7 символов у нее уйдет 9 дней, из 8 – 11 месяцев, из 9 – 32 года и так далее.

Как защититься: не использовать пароли, длина которых составляет менее 8 символов, пароль любой сложности и размера можно сгенерировать на нашем сайте.

Вредоносное ПО и фишинговые сайты

Блуждая по просторам Сети, загружая что-либо, несложно подцепить вирусную программу (их часто называют троянскими конями) или попасть на фишинговый сайт. В зависимости от вида вредоносной программы, она может похищать пароли напрямую из браузера или записывать нажатия на клавиши клавиатуры. Затем эти данные отправляются злоумышленнику.

Фишинговый сайт – это сайт-подделка, который копирует дизайн популярного сайта. Например, vkkkk.com. Пользователь покупается на дизайн и вводит свои данные, которые мгновенно получает злоумышленник.

Как защититься: не загружайте ПО с сомнительных ресурсов, ПО без сведений о разработчике (операционные системы сообщают вам о таком ПО), проверяйте подлинность сайта, не переходите по ссылкам, которые приходят вам с незнакомых почтовых адресов, не доверяйте заманчивым предложениям в почте и не доверяйте свою технику незнакомцам.

Подбор паролей онлайн напрямую

Как можно узнать пароль еще? Самые ушлые злоумышленники могут не побояться проникнуть в офис компании под видом какого-либо работника. Они могут просто протирать пыль, поливать цветы, но внимательно фиксировать, кто что делает и где какие пароли вводит.

Преступники могут также работать по телефону, представляясь техническими специалистами и предлагая сообщить ему информацию, чтобы он мог получить доступ к какой-либо системе.

Как защититься: быть уверенным во всех сотрудниках достаточно сложно, однако важно обучить служащих элементарным методам безопасности – не вводить пароли на глазах у посторонних, не крепить стикеры с паролями к столам и мониторам компьютеров.

Это далеко не все возможности в арсенале хакеров, однако знание этих основных методик позволит вам значительно снизить риск хищения конфиденциальной информации.

«Как взломать пароль на архив WinRar?» – Яндекс.Кью

Разблокировка всего документа

Известно, что можно установить пароль не только на всю книгу, а и на определённый её лист. В этом случае можно будет изменять введённые данные во все остальные листы книги Excel, кроме того, к которому доступ ограничен. Но просматривать информацию можно будет как на защищённых листах документа, так и на тех, на которых отсутствует защита.

Способ 1: удаление введённого пароля книги

Этот способ подействует в том случае, если документ открыт человеком, знающим ключ от него.

Когда заблокирован весь документ, при его открытии получаем следующее окно, в котором нужно вписать пароль:

пароль для входа в книгу эксель

Допустим, пароль уже вписан другим человеком. Содержимое документа доступно как для чтения, так и для редактирования.

Для того, чтобы удалить пароль с книги, требуется проделать следующие действия:

Перейти в меню «Файл».

вкладка файл

Открыть пункт «Сведения», где по опции «Защита книги» кликнуть левой кнопкой мыши.

защита книги

В появившемся меню выбрать пункт «Зашифровать с использованием пароля».

зашифровать с использованием пароля

В появившемся окне стереть пароль.

стереть пароль

Сохранить документ, нажав на дискету сверху.

Способ 2: использование стороннего ПО

Этот метод подразумевает использование стороннего программного обеспечения, а именно утилиты Accent OFFICE Password Recovery. Ее можно загрузить с официального сайта. Эта программа платная, поэтому она требует приобретения лицензии, но функционала демо-версии будет достаточно для одноразового использования.

Для начала следует открыть нужный нам файл. Для этого можно использовать сочетание горячих клавиш Ctrl+O. Также можно воспользоваться специальной кнопкой.

открыть документ для подбора пароля

Далее появится окно, в котором будет указано то, что выбранный нами файл защищён. Здесь нужно просто нажать кнопку «Далее».

файл защищён паролем

В следующем окне, где показывается сценарий подбора пароля, продолжить нажатием на кнопку «Готово».

выбор сценария для обработки

После некоторого времени ожидания на экране высветиться пароль, который нужно будет ввести при входе в документ.

подобранный пароль

Разблокировка отдельного листа

Случается так, что пользователь для избежания внесения каких-либо поправок на определённом листе поставил код, но ненароком забыл его. Несомненно, есть выход и из этой ситуации. Эту проблему можно решить с помощью перекодирования файла с таблицами Эксель.

Расширение документа с таблицами, созданных в версиях программы с 2007 года и старше, обычно .XLSX. Поэтому для проведения дальнейших действий следует убедиться в этом на все 100%. Это можно сделать таким образом:

В директории, где находится наш файл выбрать меню «Упорядочить», где нужно найти подпункт «Параметры папок и поиска».

параметры папок и поиска

В появившемся окне снять галочку с пункта «Скрывать расширения для зарегистрированных типов файлов».

сделать расширения файлов видимыми

После проведения вышеописанных действий расширения всех документов, которые хранятся на жёстком диске, будут показаны.

Убедившись в том, что табличный файл имеет расширение .XLSX, можно смело приступать к процессу перекодирования.

Для начала нужно перевести файл .XLSX в формат .ZIP. Для этого, щёлкнув правой кнопкой мыши по нашему документу, выбираем во всплывшем меню пункт «Переименовать». И вписываем .ZIP вместо .XLSX.

переименование табличного документа

Подтверждаем переименование.

подтверждение изменения имени

Теперь нужно открыть полученный .ZIP-архив с помощью «Проводника».

открытие архива с помощью проводника

Далее требуется перейти по пути X.zip\xl\worksheets (где X – это имя самого документа с таблицами) и найти там нужный лист, с которого будет удалена защита паролем. Лист подписывается sheetN.XML, где N – это номер листа.

путь по которому нужно перейти в архиве

Открываем sheetN.XML с помощью любого текстового редактора. В данном случае будет использована программа Notepad.

Воспользуемся меню «Найти» в нашем текстовом редакторе и впишем туда строчку sheetProtection.

вбить в поиске текстового редактора

Удаляем строку, где находится выделенное поиском слово, от начального тега до конечного.

удаление ненужны х строк кода документа

Теперь сохраняем отредактированный файл.

Осталось только конвертировать наш .ZIP-архив в формат .XLSX. И всё готово.

вернуть формат документа эксель

Что же делать, если расширение табличного документа не .XLSX

Книги таблиц, которые были созданы в более ранних версиях Экселя, имеют другое расширение. Поэтому для успешного проведения всех вышеописанных операций без сбоев, требуется просто пересохранить документ в более новом формате.

В Экселе открываем меню «Файл», где выбираем подпункт «Сохранить как».

меню сохранить как

В окне сохранения выбирает «Книга Excel» вместо какого-либо другого значения и сохраняем.

пересохранение книгу в более новый формат

Вот такими несложными способами можно с лёгкость восстановить доступ к редактированию файлов в табличном процессоре MS Office Excel. Надеемся, что наши советы были полезными для вас.

Как взломать архив с паролем самому / Хабр

Есть архив и нужно извлечь содержимое, а пароль забыт. Можно погуглить и довериться разным программам (раз, два, три), но

Единственный способ взлома архива RAR – брутфорс.

Исходные данные

Архив, словарь паролей (и если на архив пароль поставил ты %username%, то не забываем добавить свои часто применяемые, только локально!).

Порядок действий

Из предыдущих статей:

Принцип разархирования прост – при вводе пароля, из него 262144 раз вычисляется хеш по алгоритму SHA1, и полученным ключом WinRAR пытается расшифровать (по AES) и разархировать файлы (тут не проверяется правильный пароль или нет). После того как файлы расшифрованы и разархированны, из них вычисляется контрольная сумма по CRC32, и это сумма сравнивается с другой суммой, которая прописана в самом архиве. Если эти суммы совпадают – мы получает расшифрованные файлы, а если не совпадает, то получаем предупреждение что контрольная сумма или пароль неправильны. Нет в RAR других проверок правильности пароля — только вот эта проверка контрольный суммы «готового продукта».Тут просто нечего ломать. Любые попытки сломать сам WinRAR или архив приведет к тому, что файлы будут открыты не правильно.

Поэтому алгоритм в первой версии будет прост: открыть файл с паролями и перебирать пароли к архиву пока не сломается.

Не забываем, что используем Go.

Файл с паролями

dictFile, err := os.Open(dictionary)

if err != nil {

log.Fatalln(err)

}

defer dictFile.Close()Сам архив

zipr, err := zip.OpenReader(zipfile)

if err != nil {

log.Fatal(err)

}И наш супер алгоритм

scanner := bufio.NewScanner(dictFile)

for scanner.Scan() {

pass := scanner.Text()

for _, z := range zipr.File {

z.SetPassword(pass)

_, err := z.Open()

// если все ок

if err == nil {

println("[+] Found password")

println("[+] Password = " + pass)

os.Exit(0)

}

}И если пароль есть в архиве — вуаля!

Версия с блэкджеком и многопоточностью

Есть еще более интересная версия — с многопоточностью и горутинами.

В репозитории есть еще 63 не сложные утилиты на разные темы. И если есть идеи, что добавить — пишите.

UPD

Именно многократное вычитывание — наиболее надежный способ избежать ошибок. Спасибо всем откликнувшимся.

Как взломать пароль

- Home

Testing

- Back

- Agile Testing

- BugZilla

- Cucumber

- Database Testing

- ETL Testing

- JUnit

- LoadRunner

- Ручное тестирование

- Мобильное тестирование

- Mantis

- Почтальон

- QTP

- Назад

- Центр качества (ALM)

- Управление тестированием

- TestLink

SAP

- Назад

- ABAP

- APO

- Начинающий

- Basis

- BODS

- BI

- BPC

- CO

- Назад

- CRM

- Crystal Reports

- QMO Заработная плата

- Назад

- PI / PO

- PP

- SD

- SAPUI5

- Безопасность

- Менеджер решений

- Successfactors

- Учебники SAP

- 8

Apache- AngularJS

- ASP.Net

- C

- C #

- C ++

- CodeIgniter

- СУБД

- JavaScript

- Назад

- Java

- JSP

- Kotlin

- Linux

- Linux

- Kotlin

- Linux js

- Perl

- Назад

- PHP

- PL / SQL

- PostgreSQL

- Python

- ReactJS

- Ruby & Rails

- Scala

- SQL 0000004 SQL

- UML

- VB.Net

- VBScript

- Веб-службы

- WPF

Обязательно учите!

- Назад

- Бухгалтерский учет

- Алгоритмы

- Android

- Блокчейн

- Business Analyst

- Веб-сайт сборки

- CCNA

- Облачные вычисления

- COBOL 9000 Compiler

- 0005

- Ethical Hacking

- Учебные пособия по Excel

- Программирование на Go

- IoT

- ITIL

- Jenkins

- MIS

- Сетевые подключения

- Операционная система

- Назад Управление проектами Обзоры

- 9000 Встроенный COBOL 9000 Дизайн 9000

- Salesforce

- SEO

- Разработка программного обеспечения

- VBA

- 0005

Big Data

- Назад

- AWS

- BigData

- Cassandra

- Cognos

- Хранилище данных 0005

Как взламывать пароли, часть 1 (Принципы и технологии) «Null Byte :: WonderHowTo

С возвращением, мои хакеры-неофиты!

Я уже сделал несколько руководств по взлому паролей, в том числе для Linux и Windows , WEP и WPA2 , и даже онлайн-паролей с использованием THC Hydra . Я подумал, что стоит начать серию статей о взломе паролей в целом.Взлом паролей — это одновременно искусство и наука, и я надеюсь показать вам множество способов и тонкостей, с которыми он связан.

Мы начнем с основных принципов взлома паролей, которые необходимы для ВСЕХ методов взлома паролей, а затем рассмотрим некоторые из используемых инструментов и технологий. Затем, один за другим, я покажу вам, как эффективно использовать эти принципы и технологии для взлома или перехвата различных типов паролей.

Важность и методы взлома паролей

Пароли являются наиболее широко используемой формой аутентификации во всем мире.Имя пользователя и пароль используются в компьютерных системах, банковских счетах, банкоматах и т. Д. Способность взламывать пароли является важным навыком как для хакера, так и для судебного следователя , последнему необходимо взломать пароли для доступа к системе подозреваемого, жесткому диску, учетной записи электронной почты и т. Д.

Хотя некоторые пароли очень легко взломать , некоторые очень трудны. В этих случаях хакер или судебный следователь может использовать большие вычислительные ресурсы (ботнет, суперкомпьютер, графический процессор, ASIC и т. Д.).), или они могут попытаться получить пароль другими способами.

Эти способы могут включать небезопасное хранилище. Кроме того, иногда для доступа к ресурсам, защищенным паролем, пароль не требуется. Например, если вы можете воспроизвести файл cookie, идентификатор сеанса, билет Kerberos, сеанс с проверкой подлинности или другой ресурс, который проверяет подлинность пользователя после процесса проверки подлинности с помощью пароля, вы можете получить доступ к защищенному паролем ресурсу, даже не зная пароля.

Иногда эти атаки могут быть намного проще, чем взлом сложного и длинного пароля.В ближайшем будущем я сделаю учебное пособие по различным атакам с повторением (обратите внимание на мою предстоящую статью о краже файлов cookie Facebook для доступа к чьей-либо учетной записи Facebook).

А теперь давайте начнем с основ.

Шаг 1: Хранение паролей

Как правило, пароли не хранятся в виде открытого текста. Как правило, пароли хранятся в виде хэшей. Хеши — это одностороннее шифрование, уникальное для заданного входа. Эти системы очень часто используют MD5 или SHA1 для хеширования паролей.

В операционной системе Windows пароли в локальной системе хранятся в файле SAM , а Linux хранит их в файле / etc / shadow . Эти файлы доступны только кому-либо с правами root / sysadmin. В обоих случаях вы можете использовать службу или файл с правами root / sysadmin для получения файла паролей (например, внедрение DLL с помощью samdump.dll в Windows).

Шаг 2: Типы атак

Словарь

Атака по словарю — это самая простая и быстрая атака с взломом пароля.Проще говоря, он просто просматривает словарь слов, пытаясь каждое из них проверить, работают ли они. Хотя такой подход кажется непрактичным для выполнения вручную, компьютеры могут делать это очень быстро и обрабатывать миллионы слов за несколько часов. Обычно это должен быть ваш первый подход к атаке на любой пароль, а в некоторых случаях он может оказаться успешным за считанные минуты.

Rainbow Table

Большинство современных систем теперь хранят пароли в хэшах. Это означает, что даже если вы можете попасть в область или файл, в котором хранится пароль, вы получите зашифрованный пароль.Один из подходов к взлому этого шифрования — взять файл словаря, хэшировать каждое слово и сравнить его с хешированным паролем. Это очень затратно по времени и процессору. Более быстрый подход — взять таблицу со всеми уже хешированными словами в словаре и сравнить хэш из файла паролей со списком хешей. Если есть совпадение, теперь вы знаете пароль.

Brute Force

Brute Force — наиболее трудоемкий подход к взлому паролей. Это всегда должно быть вашим последним средством.Взлом пароля методом грубой силы пытается использовать все возможные буквы, цифры и специальные символы, которые могут быть объединены в пароль, и пытается их использовать. Как и следовало ожидать, чем больше у вас вычислительных мощностей, тем более успешным будет такой подход.

Гибрид

Атака с гибридным паролем — это атака, в которой используется комбинация слов из словаря со специальными символами, числами и т. Д. Часто в этих гибридных атаках используется комбинация слов из словаря с добавлением и добавлением цифр, а также замена букв цифрами и специальными символами. .Например, атака по словарю будет искать слово «пароль», а гибридная атака может искать «p @ $$ w0rd123».

Шаг 3. Часто используемые пароли

Как бы мы ни думали, что каждый из нас уникален, мы все же демонстрируем некоторые общие модели поведения внутри нашего вида. Один из таких шаблонов — это слова, которые мы выбираем для паролей. Существует ряд списков слов, которые составлены из общих паролей. В последние годы многие системы были взломаны, а пароли перехвачены у миллионов пользователей.Используя эти уже записанные пароли, вы, вероятно, найдете хотя бы несколько в сети, которую пытаетесь взломать.

Шаг 4: Стратегия взлома паролей

Многие новички, когда они начинают взламывать пароли, просто выбирают инструмент и список слов, а затем отключают их. Часто они разочаровываются в результатах. У опытных взломщиков паролей есть стратегия. Они не ожидают, что смогут взломать каждый пароль, но с хорошо разработанной стратегией они могут взломать большинство паролей за очень короткое время.

Ключом к разработке успешной стратегии взлома паролей является использование нескольких итераций, начиная с самых простых паролей с первой итерацией до самых сложных паролей, используя разные методы для каждой итерации.

Шаг 5. Программа для взлома паролей

John

John the Ripper , вероятно, самый известный в мире инструмент для взлома паролей. Это строго командная строка и строго для Linux. Отсутствие графического интерфейса затрудняет использование, но это также причина того, что это такой быстрый взломщик паролей.

Одно из достоинств этого инструмента — встроенная стратегия взлома паролей по умолчанию. Сначала пытается выполнить атаку по словарю, и если это не удается, затем пытается использовать комбинированные словарные слова, затем пытается гибридную атаку словарных слов со специальными символами и числами, и только если все они терпят неудачу, она прибегает к грубой силе.

Ophcrack

Ophcrack — это бесплатный инструмент для взлома паролей на основе радужных таблиц для Windows. Это один из самых популярных инструментов для взлома паролей Windows (вероятно, наиболее популярными являются Cain and Abel; см. Ниже), но его также можно использовать в системах Linux и Mac.

Изображение предоставлено Ysangkok / Wikimedia Commons

Изображение предоставлено Ysangkok / Wikimedia Commons Он взламывает хэши LM и NTLM (Windows). Для взлома Windows XP, Vista и Windows 7 вы можете бесплатно скачать радужные таблицы. Вы можете скачать Ophcrack на SourceForge, а также получить несколько бесплатных и премиальных радужных таблиц для Ophcrack здесь.

L0phtCrack

L0phtCrack является альтернативой Ophcrack и пытается взломать пароли Windows из хэшей в файле SAM или Active Directory (AD). Он также использует атаки по словарю и перебора для генерации и подбора паролей.

Изображение предоставлено L0phtCrack

Изображение предоставлено L0phtCrack L0phtCrack была приобретена Symantec, и они немедленно прекратили его выпуск в 2006 году. Позже разработчики L0phtCrack повторно приобрели этот превосходный инструмент для взлома паролей и повторно выпустили его в 2009 году. Вы можете скачать его здесь.

Каин и Авель

Каин и Авель , возможно, самый известный инструмент для взлома паролей на планете. Написанный строго для Windows, он может взламывать множество типов хэшей, включая NTLM, NTLMv2, MD5, беспроводной, Oracle, MySQL, SQL Server, SHA1, SHA2, Cisco, VoIP и многие другие.

Каин и Авель могут взламывать пароли, используя атаку по словарю, атаку радуги и грубую силу. Одна из его лучших особенностей — возможность выбора длины пароля и набора символов при попытке атаки методом грубой силы. И помимо того, что это отличный инструмент для взлома паролей, это также отличный инструмент для ARP Poisoning и MiTM.

THC-Hydra

THC-Hydra , вероятно, является наиболее широко используемым онлайн-хакерским инструментом. Он способен взламывать аутентификацию веб-форм, и при использовании в сочетании с другими инструментами, такими как Tamper Data, он может быть мощным и эффективным инструментом для взлома почти всех типов онлайн-механизмов аутентификации паролей.

Начальный экран справки для Hydra.

Начальный экран справки для Hydra.Brutus

Brutus — это онлайн-инструмент для взлома паролей, который многие считают самым быстрым онлайн-взломщиком паролей. Он бесплатный и доступен как для Linux, так и для Windows, и он поддерживает взлом паролей в HTTP (базовая аутентификация), HTTP (HTML Form / CGI), POP3, FTP, SMB, Telnet и других типах, таких как IMAP, NNTP, NetBus, и т. д.

Brutus довольно давно не обновлялся, но он все еще может быть полезен, и, поскольку это открытый исходный код, вы можете обновить его самостоятельно.Брута можно скачать здесь.

Aircrack-Ng

По моему скромному мнению, aircrack-ng , несомненно, лучшая универсальная доступная программа для взлома Wi-Fi. Он способен взламывать как WEP, так и WPA2, а также может выполнять следующие функции, среди прочего.

- Создание программной точки доступа

- Создание злого двойника

- Создание мошеннической точки доступа

- Проведение DOS-атаки на точку доступа Wi-Fi

Он доступен только для Linux и требует некоторого обучения, чтобы мастер, но вы будете щедро вознаграждены за время, потраченное на его изучение.Кроме того, для максимальной эффективности вам необходимо использовать беспроводную карту, совместимую с aircrack-ng, поэтому перед покупкой карты проверьте их обширный список. Вы можете найти больше информации об aircrack-ng в моей серии статей о взломе Wi-Fi.

Aircrack-ng встроен в BackTrack и Kali, и его можно скачать здесь.

Шаг 6. Оборудование для взлома паролей

Ботнет

Взлом пароля — это просто функция грубой силы вычислений. То, что одна машина может сделать за час, две машины могут сделать за полчаса.Тот же принцип применяется к использованию сетевых машин. Представьте, что вы могли бы сделать, если бы у вас был доступ к сети из миллиона машин!

Некоторые из ботнетов, доступных по всему миру, состоят из более чем миллиона машин, и их можно арендовать для взлома паролей. Если у вас есть пароль, на взлом которого может потребоваться один год с помощью вашего единственного процессора, ботнет на миллион компьютеров может сократить это время примерно до 1 миллионной, или до 30 секунд!

GPU

Графические процессоры, или графические процессоры, намного мощнее и быстрее ЦП для рендеринга графики на вашем компьютере и для взлома паролей.У нас есть несколько инструментов, встроенных в Kali, которые специально разработаны для использования графических процессоров для взлома паролей, а именно cudahashcat, oclhashcat и pyrit. Ищите ближайшие руководства по использованию этих инструментов и графического процессора на вашей видеокарте высокого класса, чтобы ускорить взлом пароля.

ASIC

В последние годы были разработаны некоторые устройства специально для взлома оборудования. Эти специализированные устройства могут взламывать пароли быстрее, чем более 100 процессоров, работающих симметрично.

(1) платы Bitfury от Black Arrow, (2) процессор Butterfly Labs, (3) Inside the Butterfly Labs Monarch. изображений через Bitcoin Talk, CoinDesk, GizmodoBlack Arrow Software и Butterfly Labs, среди прочих, теперь продают эти устройства по цене до 1500 долларов за штуку.

На этом мы завершаем наш начальный урок по основам взлома паролей. Следите за обновлениями, чтобы получить больше уроков, поскольку мы углубимся в конкретные примеры использования некоторых инструментов и методов, которые мы только что рассмотрели выше.

Хотите начать зарабатывать деньги хакером в белой шляпе? Начните свою профессиональную карьеру хакера с помощью нашего комплекта обучения премиум-сертификату по этическому хакерству 2020 года в новом магазине Null Byte и получите более 60 часов обучения от профессионалов в области этического хакерства.

Купить сейчас (90% скидка)>

Изображение на обложке через Aurich Lawson / ArsTechnica .Как взламывать пароли

Краткое замечание — эта статья посвящена теории взлома паролей. Понимание того, как киберпреступники проводят атаки, чрезвычайно важно для понимания того, как защитить системы от таких атак.

Попытка взломать систему, которой вы не владеете, вероятно, является незаконной в вашей юрисдикции (плюс взлом ваших собственных систем может [и часто нарушает] любую гарантию на этот продукт).

Начнем с основ.Что такое атака грубой силой?

Атака этого типа включает в себя многократные попытки входа в систему как пользователя, перебирая все возможные комбинации букв, цифр и символов (с использованием автоматизированных средств).

Это можно сделать либо онлайн (то есть в реальном времени, постоянно пробуя разные комбинации имени пользователя и пароля в учетных записях, таких как социальные сети или банковские сайты), либо в автономном режиме (например, если вы получили набор хешированных паролей и пытаетесь чтобы взломать их в автономном режиме).

Автономный режим не всегда возможен (может быть сложно получить набор хешированных паролей), но это гораздо менее шумно.Это связано с тем, что группа безопасности, вероятно, заметит много-много неудачных учетных записей для входа из одной и той же учетной записи, но если вы сможете взломать пароль в автономном режиме, у вас не будет записи о неудачных попытках входа в систему.

Это относительно просто с коротким паролем. С более длинным паролем становится экспоненциально сложнее из-за огромного количества возможностей.

Например, если вы знаете, что кто-то использует пароль длиной 5 символов, состоящий только из строчных букв, общее количество возможных паролей составляет 26 ^ 5 (26 возможных букв на выбор для первой буквы, 26 возможных вариантов для вторая буква и т. д.11, или 3 670 344 486 987 776 возможных паролей.

Когда вы добавляете прописные буквы, специальные символы и цифры, это становится еще сложнее и требует времени для взлома. Чем больше возможных паролей, тем сложнее кому-то успешно войти в систему с помощью атаки грубой силы.

.Как я могу взломать мой пароль Windows 10 / 8,8.1 / 7, не меняя его

В век компьютеров мы храним большую часть наших данных, учетных данных и прочего на нашем компьютере. Это не что иное, как сокровище денег, и поэтому мы должны хранить его в безопасности, чтобы никто не мог легко вторгнуться в него и либо внести изменения в наши данные, настройки компьютера, либо украсть нашу личную информацию и учетные данные. Самый простой способ защитить вашу Windows — это заблокировать ее паролем, чтобы только вы или тот, кто знает пароль, могли получить доступ к компьютеру.Обеспечение строгой безопасности — лучшее, что вы можете сделать, но иногда такая безопасность становится проблемой для многих.

Да, что делать, если вы забыли пароль Windows?