всё, что нужно знать о защите

Вы не знаете, как взломать пароль, вы забыли его и вы не можете получить доступ к защищенному или зашифрованному файлу?

Мы покажем вам, как восстановить доступ к своей базе данных, как взломать пароль, а также как обеспечить им максимально высокий уровень безопасности.

Атака на пароль по словарю

Много программ для взлома пароля работает по так называемым словарям, то есть спискам слов, которые могут быть использованы непосредственно в программе или после загрузки из Интернета. Такие пароле-подбиратели последовательно перебирают комбинации символов, сначала чисто символьные, а потом с цифрами.

Пользователь, который хочет получить максимально безопасный пароль, должен использовать набор случайных букв, цифр и специальных символов, но не должен использовать целых слов. Если защитный механизм различает строчные и прописные буквы, вы можете этим воспользоваться, используя пароль, в котором есть и те и другие.

Взлом пароля грубой силой

Когда атака по словарю не дает результата, вы можете применить силу. Также известную как brute force (англ. грубая сила), который заключается в угадывании пароля методом принятие всех возможных комбинаций символов. Чем длиннее пароль, и чем более комбинация отклоняется от нормы, тем сложнее задачу имеет агрессор. Однако, рано или поздно пароль будет взломан.

Чтобы защитить себя от атак этого типа, будучи администратором веб-сайта, необходимо ограничить число попыток доступа (например, до пяти или трех), а затем блокировать их, например, на 15 или 30 минут. Если вы являетесь пользователем системы, в которой вы можете применить такую блокировку, вы должны воспользоваться этой возможностью.

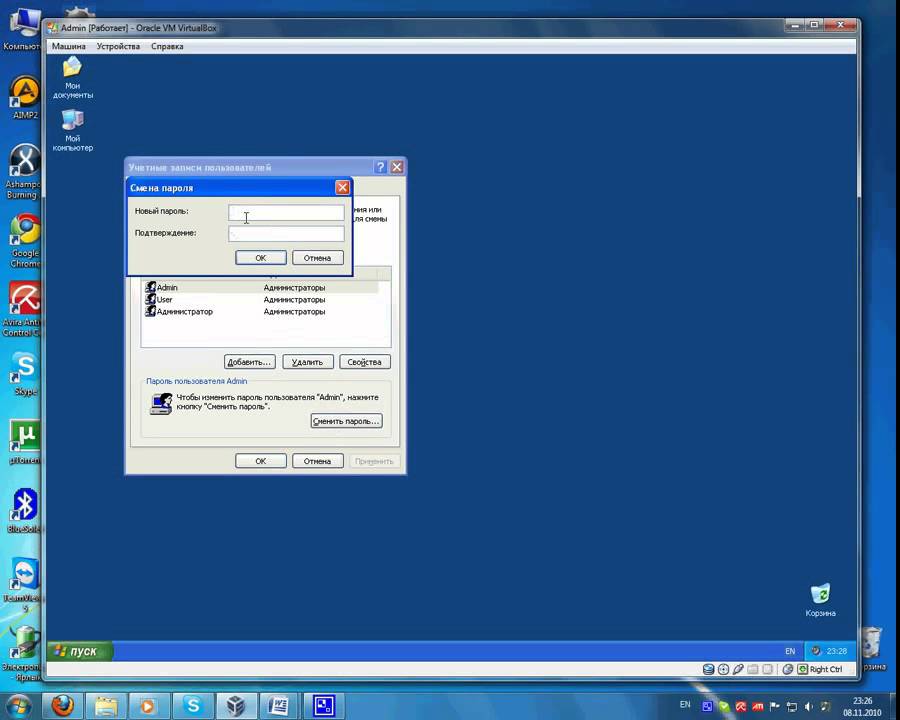

Пароли в Windows

Пароль защиты доступа к Windows не является достаточно безопасным, насколько это может быть. Старые версии Windows образуют значения хэширования, не только с помощью диспетчера локальной сети Windows NT4, 2000, XP и Vista (NTLM) и т. д., а также (для совместимости) с помощью громоздкого диспетчера локальной сети, доступного в более ранних версиях Windows (LM).

д., а также (для совместимости) с помощью громоздкого диспетчера локальной сети, доступного в более ранних версиях Windows (LM).

Конечно, значение хэширования требует сложных расчетов, но оно имеет определенную длину по которой можно легко определить правильность ввода пароля.

Для того, чтобы обнаружить пароль, просто расшифруйте одно из двух значений хэширования (сигнатур). Гораздо легче сделать это с подписью LM. Во-первых, здесь меньше возможностей, потому что из-за совместимость Windows преобразует все буквы на прописные. Во-вторых, пароль преобразуется в строку, состоящую из 14 символов (более длинный пароль будет сокращен и дополнен нулями), после чего разделить на две строки по семь символов. Между тем, значительной проще сломать два по семь символов, чем один четырнадцатизначный код.

Только более новые выпуски Windows (XP с пакетом обновления SP3, Vista и Windows 7) не используют этих упрощений, так что определить пароль в этих системах гораздо сложнее и занимает больше времени.

Взлом пароля с помощью математики

С помощью математических трюков, легко расшифровать пароль Windows. Вместо того, чтобы вычислять значения хэширования и проверять их один за другим, их рассчитывают один раз для каждого варианта пароля, а затем помещают в огромный список.

Такой список достигает размеров в несколько (десятков) терабайт. В этот момент вступают в действие так называемые радужные таблицы (rainbow tables). Созданные в результате хэширования подписи в них многократно сокращаются. Подпись определенной комбинации символов указывает, в какой части таблицы необходимо найти соответствующий пароль.

Таким образом, остается опробовать только несколько тысяч вариантов. В зависимости от сложности вашего пароля и вычислительной мощности пк взломщика пароля – это может занять от нескольких секунд до минуты.

Бесплатный Ophcrack

Инструменты для расшифровки пароля использумые в радужных таблицах можно загрузить с сайта Ophcrack. Правильный выбор зависит от вашей системы. Пользователям Windows XP рекомендуем XP Free Fast, а пользователям Vista таблицу Vista Free.

Правильный выбор зависит от вашей системы. Пользователям Windows XP рекомендуем XP Free Fast, а пользователям Vista таблицу Vista Free.

На сайте вы найдете кроме того, данные для создания загрузочного диска Ophcrack liveCD. Загрузите соответствующий ISO образ и запишите его на диск. Затем запустите на нем операционную систему – он содержит простой дистрибутив Linux. В случае необходимости вы должны изменить порядок дисков в BIOS.

Не только процессор

Для того, чтобы взломать пароль, главный вопрос – это вычислительная мощность. Надежные алгоритмы и методы шифрования скоро могут уйти в прошлое. Пароль, для взлома которого еще недавно требовался суперкомпьютер, сегодня можно подобрать с помощью современной… видеокарты. Карты этого типа могут чрезвычайно эффективно выполнять расчеты, помогая в этом процессору.

Таким образом, четырехъядерная система достигает производительности порядка нескольких миллионов арифметических операций в секунду. Еще недавно этот порядок был ограничен для многоядерных вычислительных машин. Однако, в настоящее время пользователь даже не должен ничего настраивать – программы для взлома сами используют видеокарты.

Однако, в настоящее время пользователь даже не должен ничего настраивать – программы для взлома сами используют видеокарты.

Пароль BIOS

Пароль BIOS проверяется сразу после включения компьютера и еще перед запуском системы. Это предотвращает возможность попасть на ваш ПК во время вашего отсутствия, а также использование портативного компьютера и чтения содержащихся в нем данных при потере.

В более ранних версиях BIOS в дополнение к паролю установленному пользователем, существовал пароль доступа по умолчанию (предназначенный, например, для технического персонала). Однако, они быстро появились в Интернете и блокировка паролем BIOS перестала представлять какую-либо защиту. В настоящее время каждая версия BIOS имеет собственный пароль по умолчанию, поэтому вероятность найти в Интернете надлежащий значительно меньше.

Тем не менее, чтобы обойти защиту – просто выньте жесткий диск. Правда, в другой машине, предположительно, вы не сможете запустить систему с этого диска, но удастся прочитать его содержимое.

Правда, в другой машине, предположительно, вы не сможете запустить систему с этого диска, но удастся прочитать его содержимое.

Пароль документов

Если вы забыли пароль для документов Microsoft Office, PDF или систем обмена мгновенными сообщениями, вы можете воспользоваться программами компании Elcomsoft, которая обеспечивает коммерческие средства взлома пароля для файлов многих типов, специально адаптированных для различных форматов данных.

Каждое из приложений доступно в демо-версии, которая умеет ломать короткие пароли (в основном, менее трех символов) для файлов данного типа.

Пароль и браузер

Хранение паролей в веб-браузере рискованно даже тогда, когда они, защищены главным паролем. Например, когда вы выбрасывает компьютер, ушлый гражданин может воспользоваться вашими индивидуальными данными, сохраненными в браузере.

Даже не нужно знать пароль для Windows. Просто скопируйте соответствующий файл в каталог установки браузера, включая все вложенные папки на другой диск или флэш-диск.

Что скрывают звездочки

Во многих программах (в основном, более ранних версиях), сохраненные пользователем пароль при следующем запуске отображается для удобства в окне – чтобы они не были прочитаны третьими лицами, отображаются в виде звездочек. Восстановить такой пароль очень легко, например, с помощью Asterisk Key.

Установите и запустите эту программу, после чего вызовите приложение, где хотите просмотреть пароль. Откройте, содержащее его диалоговое окно (или веб-сайт). Теперь зайдите в Asterisk Key и нажмите на кнопку Восстановить. Этим методом можно восстановить пароль в диалоговых окнах, а также на сайтах.

Некоторые антивирусные программы ошибочно воспринимают Asterisk Key в качестве незваного гостя. В этом случае, просто обновите базу данных сигнатур.

Электронные сейфы для пароля

Простое архивирование

Существуют программы, которые помогут вам безопасно хранить пароли независимо от их назначения (защита документов, аккаунты электронной почты, доступ к учетной записи в онлайн банка или на другие сайты).

Вы можете установить их на жестком диске или – ещё лучше – на брелок, который вы держите вдали от вашего компьютера или ноутбука.

Как это работает

Коды доступа находятся в защищенной базе данных, которая защищена главным паролем, установленном при первом запуске программы. Шифрование происходит, например, в KeePass с использованием метода AES с 256-битным ключом Twofish.

Как взломать пароли Общие способы

Как взломать пароли? Это то, что мы объясняем сегодня. Хакеры могут использовать множество способов для взлома паролей на любых мобильных телефонах, планшетах и компьютерах.

Кроме того, они также взламывают пароли приложений социальных сетей и электронной почты. Защищенные паролем устройства могут предоставить ценный доступ к хранящимся на них данным.

Хакеры могут украсть данные для получения важной прибыли. Один из лучших способов для черных хакеров украсть чьи-либо пароли — использовать социальную инженерию, но у них есть и другие способы и приложения для выполнения этой работы.

Что такое взлом пароля?

Взлом пароля — это метод, при котором хакеры пытаются получить доступ к защищенной паролем системе, используя распространенные пароли и алгоритмы, которые взламывают пароль.

Взлом пароля — это искусство, которое обеспечивает незаконный доступ к устройству, защищенному процессом аутентификации.

Он предлагает несколько методов, программного обеспечения и способов выполнения миссии. Взлом — это процесс, который сравнивает сохраненный пароль со списком слов, который использует алгоритмы для генерации.

Как хакеры взламывают пароль на целевом устройстве?

Слабый пароль — мечта каждого взломщика паролей. Таким образом, надежность каждого пароля имеет решающее значение. Хотите знать, как взломать пароль? Вам лучше узнать о надежности пароля, прежде чем нацеливаться на любой мобильный телефон или компьютерное устройство. Таким образом, эффективность пароля — это ключ, который не позволяет хакерам получить пароль. Вот следующие вещи, от которых зависит надежность пароля:

Таким образом, эффективность пароля — это ключ, который не позволяет хакерам получить пароль. Вот следующие вещи, от которых зависит надежность пароля:

- Длина

- непредсказуемость

- Комплекс

Длина пароля означает, сколько символов содержит пароль. Далее под сложностью понимаются комбинации букв, символов и цифр. Однако непредсказуемость означает, сколько времени потребуется хакеру, чтобы угадать пароль.

Кто хочет взламывать пароли?

Мы считаем, что хакеры в черной шляпе и белые хакеры обычно хотят взломать пароль, но сегодня непрофессионал также хочет знать, как взламывать пароли. Бомбардировка цифровых устройств и Интернета заставила людей взламывать коды доступа на мобильных телефонах, планшетах и компьютерных устройствах. Вот люди, помимо профессиональных хакеров, которые прячутся, чтобы контролировать и отслеживать пароли на любом мобильном телефоне и компьютере:

Бизнес-профессионалы для безопасности бизнеса

Профессионалы бизнеса знают, как слабые пароли могут поставить под угрозу их интеллектуальную собственность. Таким образом, они хотят знать пароли, которые сотрудники использовали на бизнес-устройствах, электронной почте, каналах социальных сетей и т. д.

Таким образом, они хотят знать пароли, которые сотрудники использовали на бизнес-устройствах, электронной почте, каналах социальных сетей и т. д.

Итак, они хотят контролировать корпоративные устройства в рабочее время. Малый бизнес может использовать разные способы узнать пароли, но они, скорее всего, это сделают.

Они могут использовать несколько методов и приложений для взлома паролей на бизнес-устройствах, подключенных к Интернету.

Родители за цифровое благополучие детей

Поколение Z крутое. Они знают важность паролей. Поэтому они всегда ставят код доступа на свои телефоны и планшеты, чтобы люди не могли получить доступ к их телефонам или компьютерам.

Родители хотят получить доступ к защищенным паролем телефонам своих несовершеннолетних как никогда раньше.

Молодые подростки, скорее всего, будут использовать телефон для обмена сообщениями, чатов, секстинга, онлайн-знакомств и явных действий в Интернете.

Итак, родители хотят взломать пароли на мобильных телефонах детей, чтобы получить доступ к телефонным галереям, приложениям для обмена сообщениями в социальных сетях, приложениям для знакомств и многому другому.

Можно ли взломать пароли на мобильных телефонах и компьютерных устройствах?

Да. В наши дни любой может взламывать пароли на телефонах и ПК, если только у него нет в распоряжении взломщика паролей для телефонов и ПК.

В Интернете доступно несколько хакерских приложений, которые предлагают свои услуги по захвату паролей на других мобильных телефонах или ПК.

Однако вам необходимо иметь законное программное обеспечение, которое предоставляет вам пароль, применяемый на целевом устройстве, без технических навыков.

Вы можете использовать ОгиМоги на другом устройстве, чтобы перехватывать коды доступа, применяемые на телефонах, компьютерах, платформах социальных сетей, электронной почте и т. д.

Зачем использовать OgyMogy для взлома паролей?

OgyMogy — одно из лучших приложений, которое позволяет пользователям получать доступ к устройствам, защищенным паролем, поскольку оно имеет несколько функций для перехвата паролей на любом устройстве.

это законно ПО для взлома паролей это позволяет родителям и работодателям отслеживать действия паролей на другом устройстве.

Требуется однократный физический доступ к другому телефону или компьютеру под управлением операционных систем Android, Windows и MAC.

Кроме того, вы можете успешно настроить приложение для взлома паролей на целевом устройстве и войти в панель управления. Активируйте функции, позволяющие отслеживать коды доступа и получать мгновенные результаты через онлайн-портал.

Вот функции OgyMogy, которые вы можете использовать на другом телефоне или компьютере для быстрого взлома пароля:

Keylogger

Пользователи могут использовать инструмент кейлоггинга с помощью панели инструментов OgyMogy. Это дает вам возможность получить доступ к телефону или компьютеру без их ведома.

Кроме того, вы можете захватывать и записывать нажатия клавиш на клавиатуре целевого устройства, например пароли нажатия клавиш, нажатия клавиш сообщений, мессенджеры и нажатия клавиш электронной почты.

Пользователи могут использовать кейлоггер для взлома приложений для обмена сообщениями в социальных сетях, электронной почты, обмена мобильными сообщениями и ввода пароля для доступа к защищенным паролем телефонам.

Заблокировать разблокировать телефон

Вы можете заблокировать и разблокировать целевой телефон Android удаленно с помощью веб-панели управления OgyMogy.

Это один из лучших инструментов для взлома паролей Android, который позволяет вам расшифровывать шаблонные пароли и цифровые пароли.

Пользователи могут использовать эту функцию для доступа к другому телефону и планшетному устройству и обходить пароли, чтобы узнать, что сотрудники и дети делают на своих телефонах.

Поиск пароля

Вы можете использовать функцию поиска пароля, чтобы взломать пароль на целевом устройстве с помощью приложения для взлома паролей.

Это также позволяет пользователям взламывать и отслеживать электронную почту и приложения для обмена сообщениями, а также обходить пароли на главном экране. Он также удаленно отслеживает шаблоны и цифровые пароли на другом устройстве с панели управления OgyMogy.

Пользователи могут получить доступ к Facebook, WhatsApp, Instagram, Snapchat и многим другим, взломав пароли приложений для обмена мгновенными сообщениями.

Запись экрана

Запись в реальном времени мобильного телефона или компьютера позволяет пользователям видеть, что делает целевой человек на экране телефона или ПК.

Это дает возможность видеть, какие пароли целевой человек применил на своих телефонах и ПК в режиме реального времени.

Средство записи экрана позволяет записывать короткие видеоролики с экрана целевого устройства подряд и отправлять данные на панель управления.

Пользователи могут загружать видео и смотреть видео в прямом эфире, а также видеть примененные пароли на главном экране телефона, в приложениях для обмена сообщениями в социальных сетях, электронной почте и на других платформах.

Каковы общие методы взлома паролей?

Вот следующие способы, которые хакеры могут использовать для декодирования, взлома и взлома паролей на цифровых устройствах:

Способ №1: Фишинг

Фишинг — один из известных способов кражи паролей. Это зависит от методов социальной инженерии, которые позволяют пользователю обмануть жертву законной информацией с негативной идеологией.

Метод №2: Социальная инженерия

Социальная инженерия — это ручной способ взлома и кражи паролей, при котором люди пытаются обмануть целевого человека, звоня ему, чтобы попросить техническую поддержку для решения своих проблем с Wi-Fi и получить от него пароли. Люди также крадут пароли кредитных карт, притворяясь службой поддержки клиентов банка, и просят клиента сообщить им пароли.

Способ №3: вредоносное ПО

Существует несколько инструментов, таких как кейлоггеры, захват экрана и многие другие вредоносные инструменты в категориях вредоносных программ. Хакеры могут установить вредоносное ПО на целевое устройство, чтобы получить доступ к целевому устройству и украсть данные и ценную информацию.

Метод №4: Атака полным перебором

Атака Брюса — это способ угадать пароль целевого устройства, используя соответствующие подсказки. Повторное использование пароля — лучший пример, когда злоумышленник использует пароль ранее раскрытых данных целевого лица.

Метод №5: Сёрфинг через плечо

Плечевой серфинг — один из самых простых способов увидеть чей-то пароль от мобильного телефона или компьютера. Вы можете сделать это, сидя рядом с вашим целевым человеком и оглянувшись через плечо, чтобы увидеть, какой пароль человек применил к своей электронной почте, мобильному телефону, приложению для социальных сетей и многому другому.

Вывод:

OgyMogy — одно из лучших приложений, позволяющее узнать, как взламывать пароли на телефонах и компьютерных устройствах. Время — деньги. Вам не нужно тратить его на лихорадочные и сложные методы доступа к сотовым телефонам для цифрового благополучия детей и безопасности бизнеса.

КАК ВЗЛОМАТЬ ПАРОЛЬ

- БЕЗОПАСНОСТЬ

- 1 октября 2021 г.

Взлом или взлом паролей развивался с годами, и случаи серьезных атак на основе учетных данных ежедневно попадали в заголовки заголовков. Почему? Киберпреступникам стало пугающе легко получить ваш пароль. Несколько громких атак в недавних новостях (SolarWinds, The US Pipeline… и т. д.) вызвали распоряжение Белого дома, призывающее к улучшению методов кибербезопасности на предприятии, с указанием решений безопасности многофакторной аутентификации и нулевого доверия.

Почему? Киберпреступникам стало пугающе легко получить ваш пароль. Несколько громких атак в недавних новостях (SolarWinds, The US Pipeline… и т. д.) вызвали распоряжение Белого дома, призывающее к улучшению методов кибербезопасности на предприятии, с указанием решений безопасности многофакторной аутентификации и нулевого доверия.

Но насколько это просто? Для начала попробуйте поискать How to Hack a Password на YouTube .

Вот наш список 10 лучших методов взлома и взлома.

1. Фишинг

Одним из наиболее распространенных способов получения вашего пароля злоумышленником является его запрос! Фишинговые электронные письма выглядят так, как будто они исходят из законного источника, когда злоумышленник выдает себя за него, чтобы заставить вас ввести информацию, обычно ваши учетные данные. Подробнее о фишинге можно прочитать здесь.

2. Атака по словарю

Атака по словарю — это более сложная атака методом грубой силы, в которой используется технология автоматического ввода часто используемых паролей в компьютер до тех пор, пока что-то не сработает. Эти «словари» обычно содержат скомпрометированные пароли от предыдущих атак, а также общие комбинации. Этот метод распространен, потому что люди обычно используют легко запоминающиеся фразы в качестве паролей, а затем повторно используют их в нескольких учетных записях.

Эти «словари» обычно содержат скомпрометированные пароли от предыдущих атак, а также общие комбинации. Этот метод распространен, потому что люди обычно используют легко запоминающиеся фразы в качестве паролей, а затем повторно используют их в нескольких учетных записях.

3. Атака по маске

Атаки по маске представляют собой более изощренное угадывание, обычно основанное на некотором знании жертвы. Злоумышленник настраивает «маску», чтобы пробовать только определенные типы паролей с известными ему символами и цифрами. Опять же, используя технологию угадывания, хакеры могут сократить время, необходимое для получения правильных учетных данных.

4. Атака Rainbow Table

Сохраненные пароли часто шифруются с помощью «хэша», что делает невозможным поиск оригинального пароля без хэша, который идет с ним. Хакеры могут обойти это с помощью общих каталогов, которые записывают пароли (обычно созданные в результате предыдущих взломов) с соответствующими хэшами. Этот метод использует хеш-алгоритмы, чтобы сократить время на поиск комбинации пароль-хэш и получение доступа к системам.

Этот метод использует хеш-алгоритмы, чтобы сократить время на поиск комбинации пароль-хэш и получение доступа к системам.

5. Вредоносное ПО

Кейлоггеры и экранные скребки — это примеры вредоносных программ, которые хакеры устанавливают в систему жертвы для кражи данных. Они используются для целенаправленного подбора паролей путем записи того, что вы вводите, создания снимков экрана или даже очистки системы жертвы от файлов паролей, таких как те, которые вы сохраняете в своем браузере. (Подробнее о том, почему вы не должны позволять браузеру сохранять пароли, читайте здесь.)

6. Взлом в автономном режиме

Хотя можно подумать, что их пароли должны быть в безопасности, пока система не подключена к сети, большая часть работы хакера выполняется в автономном режиме. Хакеры знают, что системы обычно ограничивают количество догадок, прежде чем учетная запись будет заблокирована.

Во время автономного взлома пароли могут быть расшифрованы с помощью списка хэшей — обычно из предыдущей утечки данных. Это можно сделать только после того, как хакер уже получил доступ к незащищенному серверу или базе данных.

Это можно сделать только после того, как хакер уже получил доступ к незащищенному серверу или базе данных.

7. Паутина

Спайдеринг — это метод, который требует определенных знаний от человека или компании. Например, хакеры могут попытаться познакомиться с компанией, получив доступ к документации, такой как руководства, справочники или материалы, которые раскрывают такие вещи, как доступ к ресурсам или какие платформы и инструменты безопасности использует компания. Часто бывает так, что пароли каким-то образом связаны с бизнесом, что облегчает их угадывание хакерами — опять же, обычно используя автоматизированный процесс для поиска правильной строки символов для доступа.

8. Поддельный WAP

Возможно, одним из самых страшных и простых способов взлома является поддельный WAP, когда злоумышленник устанавливает беспроводной маршрутизатор с законно звучащим именем в общественном месте в надежде, что люди подключатся.

9. Сетевые анализаторы

Сетевые анализаторы позволяют хакерам отслеживать и перехватывать данные, отправляемые по сети, и находить пароли в открытом виде внутри.

10. Угадай!

Пожалуй, самый распространенный метод взлома пароля — простое угадывание. Поскольку большинство пользователей будут использовать общую фразу, день рождения, имя домашнего животного и т. д. для входа в систему, хакеры часто имеют довольно хорошие шансы. Большая часть этой информации содержится в материалах о вашей компании, в ваших профилях в социальных сетях и т. д.

Простое решение? Не используйте их!

Чтобы узнать больше о том, как вы можете перейти на беспарольный доступ сегодня с помощью решения TraitWare без пароля MFA + SSO для True Zero Trust Access™ для вашей компании, свяжитесь с нами, и мы покажем, как это сделать через несколько минут.

Мы понимаем, что люди должны иметь пароль для доступа. Вот почему мы сотрудничаем с Keeper Security. Если вам необходимо использовать пароль, используйте менеджер паролей, например Keeper. С TraitWare вы можете получить доступ к своему хранилищу Keeper Vault без пароля и безопасно хранить все свои учетные данные в одном месте.

Метки : КИБЕРБЕЗОПАСНОСТЬкиберпреступностькибербезопасностьВзломMFAPАутентификация без пароляПАРОЛЬSSSO

Предыдущий пост Следующий пост

Мы используем файлы cookie для улучшения взаимодействия с пользователем и анализа посещаемости веб-сайта. По этим причинам мы можем передавать данные об использовании вашего сайта нашим партнерам по аналитике. Нажимая «Понятно», вы соглашаетесь на использование нами файлов cookie. Настройки файлов cookieПонял

Почему хакерские данные Microsoft означают, что вам может понадобиться новый логин и пароль

Леон Нил | Новости Гетти Изображений | Getty Images

Если вам недавно взломали пароль, вы не одиноки.

Количество атак на пароли возросло примерно до 921 атаки в секунду. Согласно последнему отчету Microsoft Digital Defense Report, это рост на 74% за год.

Крупные технологические фирмы, включая Microsoft, предпочли бы, чтобы мир паролей был искоренен, и они вносят изменения для онлайн-будущего, которое меньше зависит от уязвимого шага безопасности.

Пользователи Microsoft уже могут безопасно получать доступ к Windows, Xbox и Microsoft 365 без использования пароля с помощью таких приложений, как Microsoft Authenticator, и технологий, включая отпечатки пальцев или распознавание лиц. Но многие люди по-прежнему полагаются на пароли и даже не используют двухфакторную аутентификацию, которая сейчас считается критически важной.

«Пока пароли по-прежнему являются частью уравнения, они уязвимы», — написала Джой Чик, вице-президент Microsoft по идентификации, в сообщении в блоге компании в сентябре 2021 года.

Вот шесть способов защитить себя.

Быстрая смена одинаковых имен пользователей и паролей, в первую очередь, на ключевых учетных записях

Для удобства многие люди используют одни и те же имя пользователя и пароль для разных учетных записей, но это также подвергает их значительному риску компрометации их информации. По выборке более 39Согласно отчету Microsoft, около 20% устройств IoT и OT использовали одинаковые имена пользователей и пароли.

По выборке более 39Согласно отчету Microsoft, около 20% устройств IoT и OT использовали одинаковые имена пользователей и пароли.

Если вы попадаете в эту категорию, пора действовать. Сначала сосредоточьтесь на самых больших рисках — электронной почте, финансовых ресурсах, сайтах здравоохранения и социальных сетях, — сказал Крис Пирсон, основатель и исполнительный директор BlackCloak, компании по кибербезопасности, которая специализируется на предотвращении целевых атак на сотрудников и руководителей компаний.

Говорить человеку, у которого много одинаковых логинов и паролей на веб-сайтах, сменить их все сразу, это все равно, что советовать кому-то сбросить 50 фунтов, пробегая 20 миль в день и отказываясь от сладкого, сказал он. Более приемлемой начальной рекомендацией будет один раз в день 15-минутная прогулка вокруг квартала и небольшие изменения в диете. По словам Пирсона, то же самое верно и в отношении защиты паролем. «Не меняйте каждый пароль, который у вас есть. Сосредоточьтесь на учетных записях с самым высоким риском и наибольшим ущербом».

Используйте диспетчер паролей для шифрования данных

Чтобы безопасно и эффективно отслеживать пароли, специалисты по безопасности рекомендуют использовать безопасный менеджер паролей, такой как 1Password или KeePass. Пользователю нужно запомнить только один длинный надежный пароль, а менеджер хранит остальные в зашифрованном формате. Менеджеры паролей также можно использовать для создания безопасных случайных паролей, которые чрезвычайно трудно взломать. Несмотря на то, что для этого требуется полагаться на третью сторону, менеджеры паролей, как правило, хорошо защищают данные клиентов, сказал Джастин Каппос, доцент Инженерной школы Тандон при Нью-Йоркском университете, специализирующийся на кибербезопасности и конфиденциальности данных.

Выбирайте надежные пароли, если вы не будете использовать случайное генерирование

Хотя пароли, сгенерированные случайным образом, являются лучшей практикой, не всем нравится их использовать, поэтому, по крайней мере, убедитесь, что вы используете учетные данные, которые нельзя легко взломать. Например, вы можете объединить четыре случайных слова, таких как солнце, вода, компьютер и стул, для одной учетной записи и использовать другой набор из четырех слов для другой учетной записи, — сказал Рой Зур, основатель и исполнительный директор компании по обучению кибербезопасности ThriveDX Enterprise.

Например, вы можете объединить четыре случайных слова, таких как солнце, вода, компьютер и стул, для одной учетной записи и использовать другой набор из четырех слов для другой учетной записи, — сказал Рой Зур, основатель и исполнительный директор компании по обучению кибербезопасности ThriveDX Enterprise.

Использование фразы «moneycashcheckbank», например, потребовало бы для взлома компьютера около 23 миллионов лет, согласно веб-сайту Security.org, который занимается обзором продуктов безопасности. Напротив, пароль «Иисус» может быть взломан мгновенно, в то время как то же самое слово с заглавной «J» может быть взломано примерно за 9 миллисекунд, согласно веб-сайту.

Включить многофакторную аутентификацию

Некоторые службы, такие как Apple Pay, требуют этого дополнительного уровня безопасности для учетных записей. Даже если провайдер не требует ее использования, многофакторная аутентификация является ценным инструментом безопасности, который, по мнению специалистов по безопасности, используется недостаточно.

Идея многофакторной аутентификации, которая требует двух или более частей идентификационной информации, заключается в том, чтобы преступникам было сложнее проникнуть в ваши учетные записи. Хакеры нацелены на самое слабое звено, «и ваша роль не в том, чтобы быть самым слабым звеном», — сказал Зур.

Для этих целей рекомендуется использовать приложение, такое как Google Authenticator, или аппаратный токен, такой как YubiKey, вместо SMS, когда это возможно, сказал Каппос. Это потому, что SMS уязвим для замены SIM-карты и других взломов. «Для мотивированного хакера нетрудно обойти SMS», — сказал он.

Мошенничество с электронной коммерцией Google Voice показывает, почему вы никогда не должны делиться паролем

Согласно отчету о воздействии на бизнес Центра ресурсов по краже личных данных за 2022 год, эта проблема возникает слишком часто. На вопрос о первопричине захвата учетной записи 45% компаний ответили, что кто-то щелкнул фишинговую ссылку или поделился учетными данными с кем-то, кто представился другом; 29% заявили, что кто-то поделился учетными данными с хакером, выдававшим себя за потенциального клиента, продавца или потенциального клиента.

«Пароли как жевательная резинка. Люди не должны делиться ими», — сказал Каппос.

Точно так же никогда не давайте одноразовый код, даже если мошенники делают причину для обмена законной, сказала Ева Веласкес, президент и исполнительный директор Ресурсного центра по краже личных данных.

Один из все более распространенных видов мошенничества заключается в том, что мошенники выдают себя за заинтересованных покупателей на онлайн-рынках. По словам Веласкеса, они предписывают продавцу прочитать одноразовый код, якобы отправленный покупателем, часто с заявленной целью «проверки личности и законности продавца», что вводит жертв в заблуждение. На самом деле это способ для хакеров создать учетную запись Google Voice, привязанную к номеру телефона продавца. По ее словам, это позволяет мошенникам совершать другие мошенничества, используя номер Google Voice, по которому их невозможно отследить. Мошенничество стало настолько заметным, что ITRC создал обучающее видео о том, как пострадавшие потребители могут восстановить свой номер.