Открытие фиксированных портов TCP/IP | Tekla User Assistance

Перейти к основному содержанию

- Главная

- Tekla Structures

- Manage Tekla Structures

- Manage Tekla Structures licenses

- Allowing Tekla on-premises license server to operate through Windows Firewall

- Открытие фиксированных портов TCP/IP

Tekla Structures

2022

Tekla Structures

Необходимо изменить настройки брандмауэра, чтобы разрешить обмен данными через фиксированный порт TCP/IP.

Чтобы открыть фиксированные порты TCP/IP в Windows на компьютере с сервером лицензий:

- Убедитесь, что никакое другое программное обеспечение или служба не используют порты, которые вы планируете установить в качестве фиксированных.

- Найдите файл tekla.lic и откройте его с помощью текстового редактора.

По умолчанию путь к этой папке следующий: ..\Tekla\License\Server.

- Чтобы установить фиксированный порт для lmgrd.exe, введите номер порта TCP/IP в конце строки SERVER.

- Введите в конце строки VENDOR следующий текст: port=free_port, например: port=1234.

- Сохраните изменения и закройте файл tekla.lic.

- Обновите свой сервер лицензирования, чтобы изменения вступили в силу:

- Выберите Tekla Licensing > LMTOOLS в меню Пуск или на начальном экране, в зависимости от используемой версии Windows.

- На вкладке Service/License File убедитесь, что переключатель находится в положении Configuration using services, а также что выбрана служба Tekla Licensing Service.

- На вкладке Start/Stop/Reread нажмите кнопку Stop Server, чтобы остановить сервер лицензий, а затем запустите сервер снова, нажав кнопку Start Server.

- Нажмите клавишу с логотипом Windows, чтобы открыть меню Пуск или начальный экран (в зависимости от операционной системы).

- Введите wf.msc и нажмите ВВОД.

Откроется оснастка MMC Брандмауэр Windows в режиме повышенной безопасности.

- В дереве навигации выберите Правила для входящих подключений, а затем в панели Действия щелкните Создать правило.

- В панели Тип правила выберите Для порта и нажмите Далее.

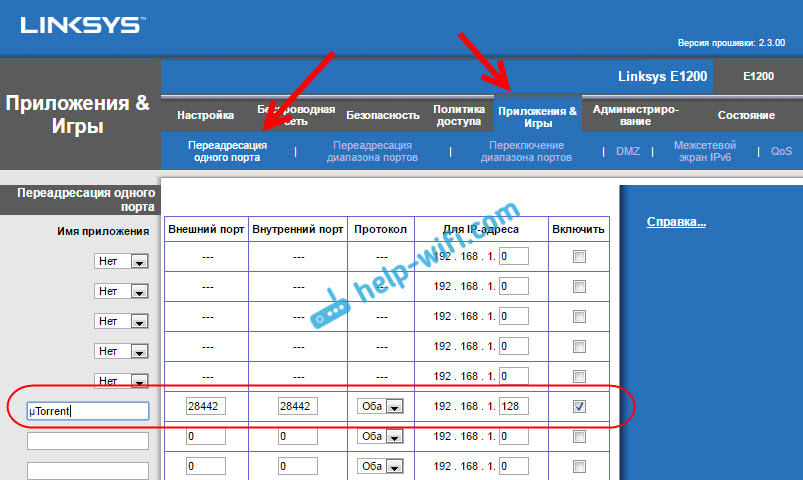

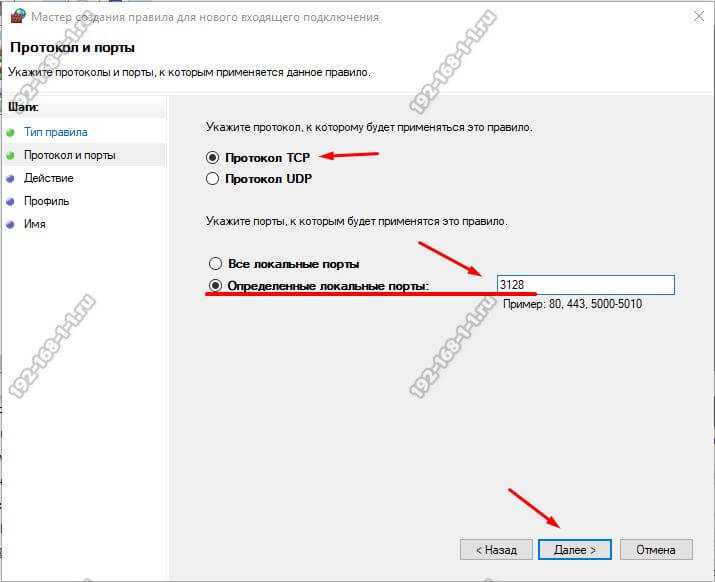

- В панели Протокол и порты выберите TCP, введите номера портов TCP/IP, заданные на шагах 3 и 4, в поле Определенные локальные порты, и нажмите Далее.

- В панели Действие выберите Разрешить подключение и нажмите Далее.

- В панели Профиль выберите соответствующие профили и нажмите Далее.

- В панели Имя введите имя правила и нажмите Готово.

What is missing?

Назад ДалееКак открывать порты в системе Linux

1 февраля, 2023 12:32 пп 281 views | Комментариев нетGeneral, Linux | Amber | Комментировать запись

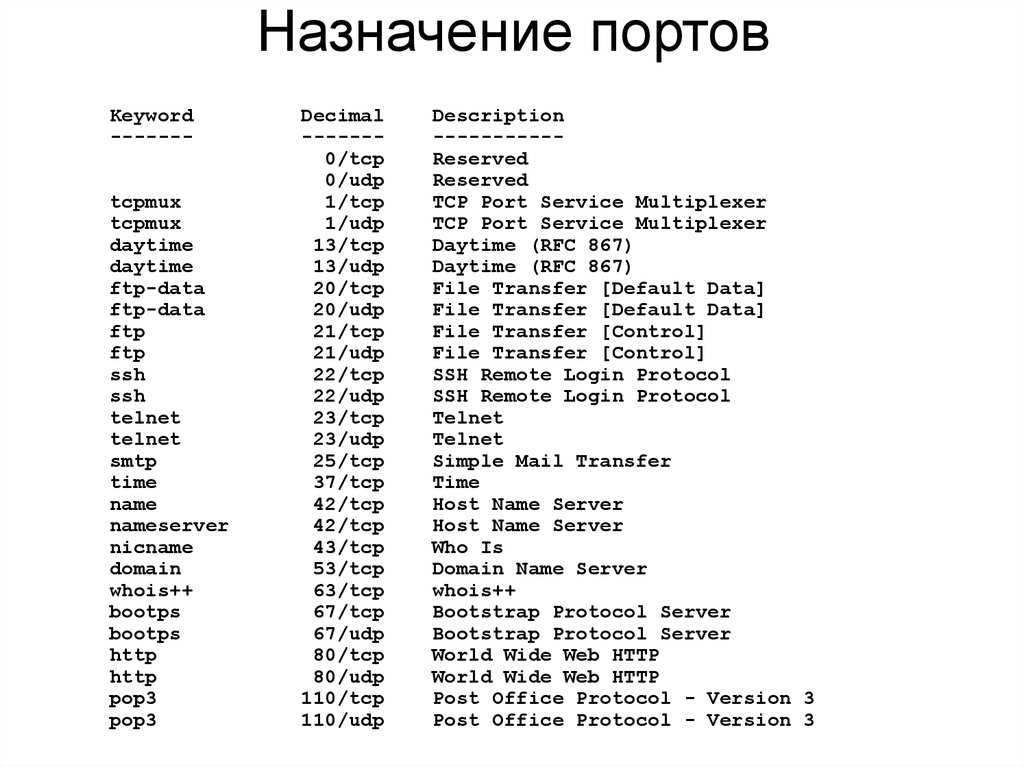

Порт — это конечная точка соединения. В операционной системе порт открывается или закрывается для передачи пакетов данных определенных процессов или сетевых служб.

Обычно порты определяют конкретную присвоенную им сетевую службу. Это можно изменить вручную, настроив службу на использование другого порта, но в целом можно оставить значения по умолчанию.

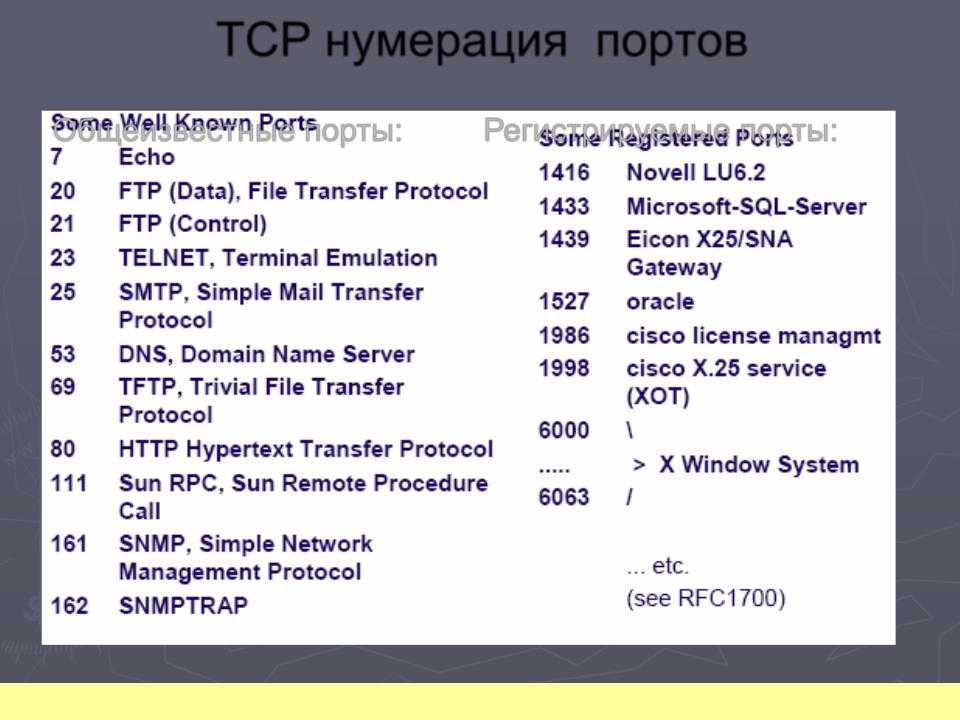

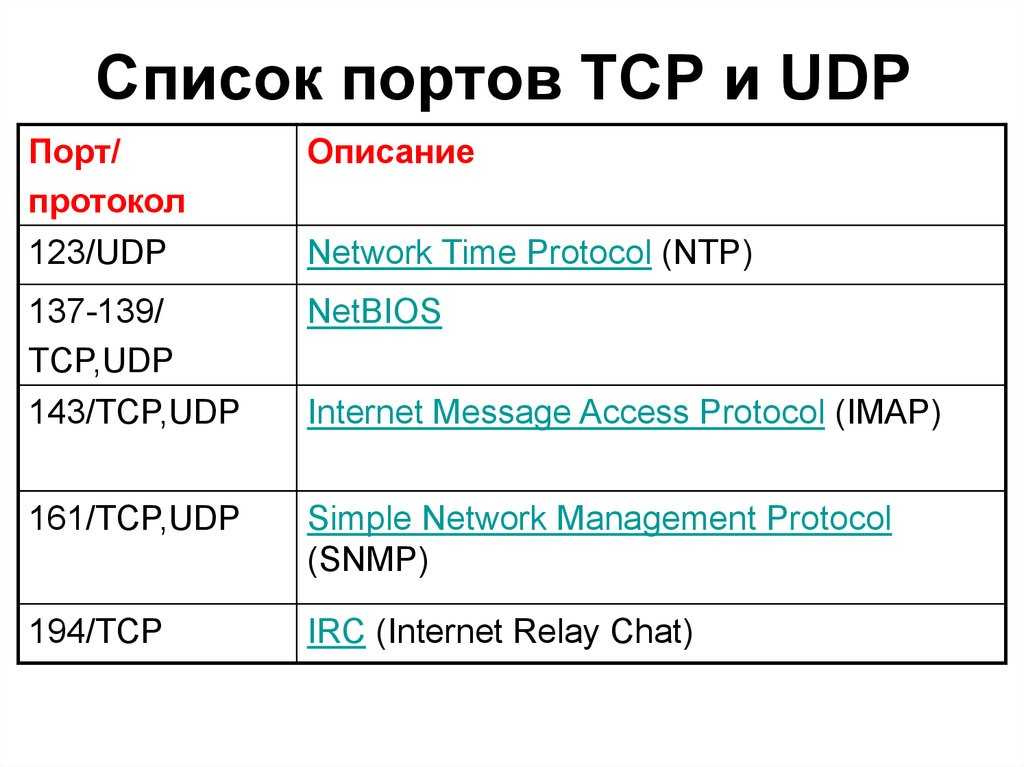

Первые 1024 порта (номера портов от 0 до 1023) называются общеизвестными или системными и зарезервированы для часто используемых служб. К ним относятся SSH (порт 22), HTTP (порт 80), HTTPS (порт 443) и тому подобное.

К ним относятся SSH (порт 22), HTTP (порт 80), HTTPS (порт 443) и тому подобное.

Номера портов выше 1024 называются эфемерными портами.

- Порты с номерами от 1024 до 49151 называются зарегистрированными/пользовательскими.

- Номера портов с 49152 по 65535 называются динамическими/частными портами.

В этом мануале мы откроем эфемерный порт в Linux, поскольку общие службы используют известные порты.

Требования

Для выполнения туториала нужно уметь пользоваться терминалом.

Читайте также: Основы работы с терминалом Linux

Проверка открытых портов

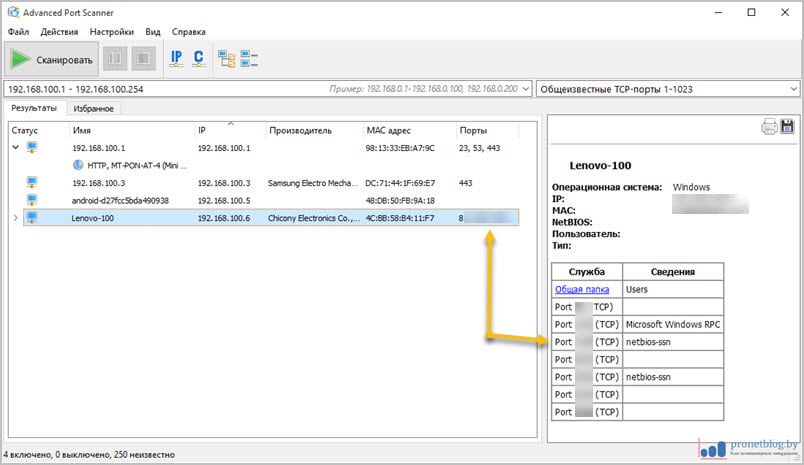

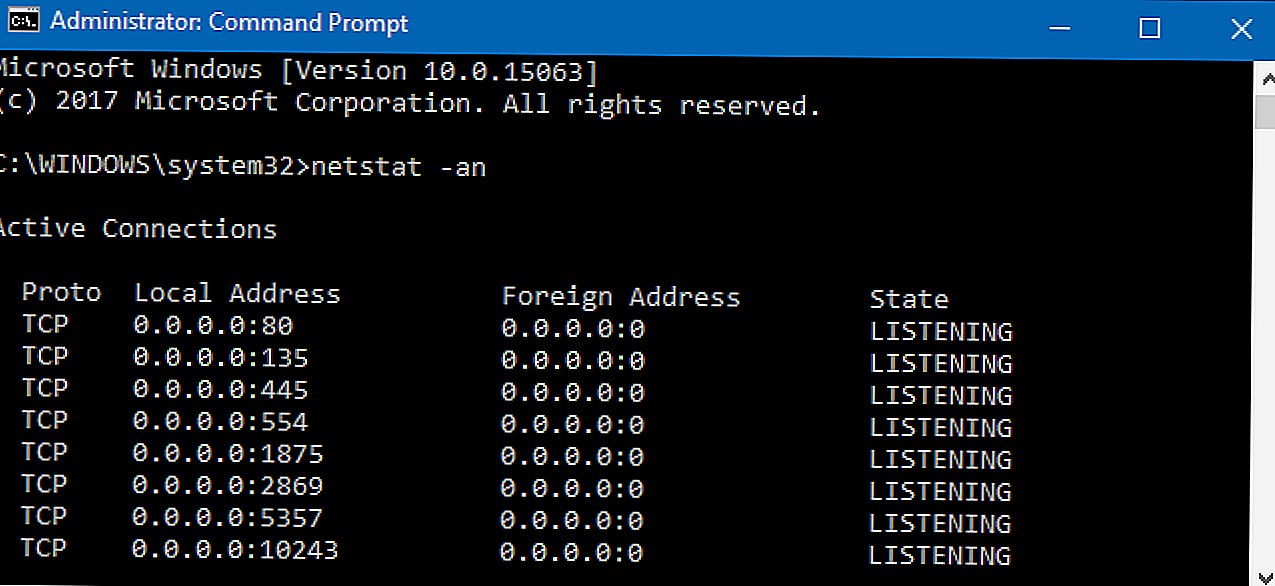

Прежде чем открыть порт в Linux, нужно проверить список всех открытых портов и выбрать эфемерный порт, которого нет в этом списке.

С помощью команды netstat можно получить список всех открытых портов, включая TCP и UDP — это распространенные протоколы для передачи пакетов на сетевом уровне.

netstat -lntu

Учитывая используемые флаги, команда выводит следующее:

- все прослушиваемые сокеты (-l)

- номер порта (-n)

- TCP-порты (-t)

- UDP-порты (-u)

Active Internet connections (only servers)

Proto Recv-Q Send-Q Local Address Foreign Address State tcp 0 0 127.0.0.1:5432 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:27017 0.0.0.0:* LISTEN tcp 0 0 127.0.0.1:6379 0.0.0.0:* LISTEN tcp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN tcp 0 0 0.0.0.0:22 0.0.0.0:* LISTEN tcp6 0 0 ::1:5432 :::* LISTEN tcp6 0 0 ::1:6379 :::* LISTEN tcp6 0 0 :::22 :::* LISTEN udp 0 0 127.0.0.53:53 0.0.0.0:* LISTEN

Примечание. Если в вашем дистрибутиве нет netstat, то с помощью команды ss можно вывести список открытых портов путем проверки сокетов прослушивания.

Убедитесь, что команда ss выводит согласованные выходные данные:

ss -lntu

Получим следующий вывод:

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port udp UNCONN 0 0 127.0.0.53%lo:53 0.0.0.0:* tcp LISTEN 0 128 127.0.0.1:5432 0.0.0.0:* tcp LISTEN 0 128 127.0.0.1:27017 0.0.0.0:* tcp LISTEN 0 128 127.0.0.1:6379 0.0.0.0:* tcp LISTEN 0 128 127.0.0.53%lo:53 0.0.0.0:* tcp LISTEN 0 128 0.0.0.0:22 0.0.0.0:* tcp LISTEN 0 128 [::1]:5432 0.0.0.0:* tcp LISTEN 0 128 [::1]:6379 0.0.0.0:* tcp LISTEN 0 128 [::]:22 0.0.0.0:*

Эта команда выводит практически те же открытые порты, что и netstat.

Открытие порта для TCP-соединений

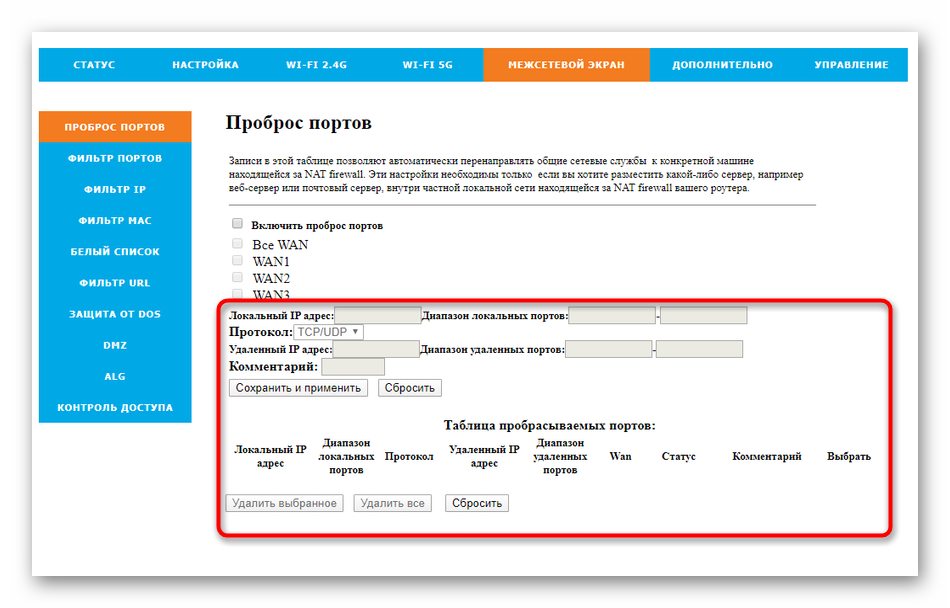

Теперь откроем закрытый порт и настроим его на прослушивание TCP-соединений.

В этом туториале мы откроем порт 4000. Но при желании вы можете выбрать другой закрытый порт. Только убедитесь, что его номер больше 1023.

С помощью команды netstat убедитесь, что порт 4000 не используется:

netstat -na | grep :4000

То же самое можно сделать с помощью команды ss:

ss -na | grep :4000

Вывод должен быть пустым, таким образом подтверждается, что порт сейчас не используется, чтобы была возможность вручную добавить правила порта в системный брандмауэр iptables.

Ubuntu и системы на базе ufw

ufw — клиент командной строки для брандмауэра UncomplicatedFirewall.

Команда будет выглядеть следующим образом:

sudo ufw allow 4000

CentOS и системы на базе firewalld

firewall-cmd — клиент командной строки для брандмауэра firewalld.

Команды будут выглядеть так:

firewall-cmd --add-port=4000/tcp

Для других дистрибутивов Linux

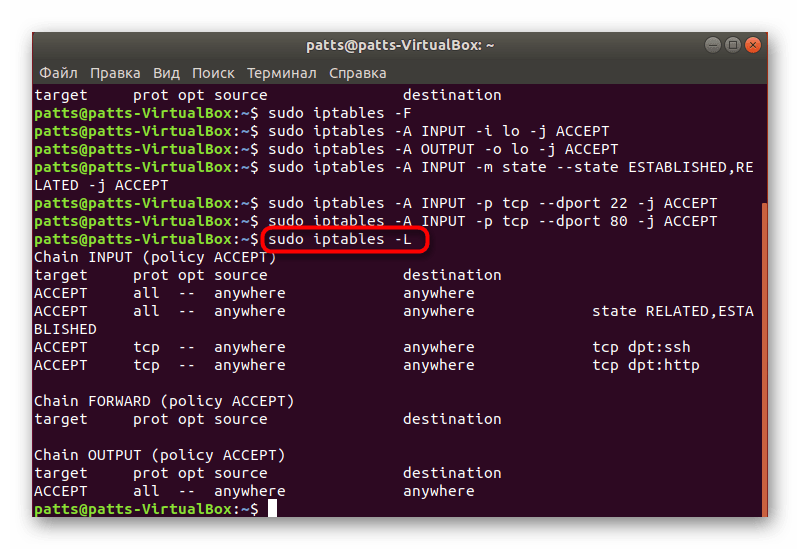

Изменить системные правила фильтрации пакетов IPv4 можно с помощью iptables.

iptables -A INPUT -p tcp --dport 4000 -j ACCEPT

Читайте также: Архитектура Iptables и Netfilter

Тестирование порта

После успешного открытия TCP-порта нужно его протестировать.

При отправке вывода ls любому подключенному клиенту, сначала запустите netcat (nc) и прослушивайте (-l) порт (-p) 4000:

ls | nc -l -p 4000

Теперь клиент получит вывод ls после того, как он откроет TCP-соединение на порту 4000. ]’.

while.sh

]’.

while.sh

Вывод ls (в данном примере while.sh) отправлен клиенту, что указывает на успешное TCP-соединение.

С помощью nmap проверьте, открыт ли порт (-p):

nmap localhost -p 4000

Эта команда проверит открытый порт:

Starting Nmap 7.60 ( https://nmap.org ) at 2020-01-18 21:51 UTC Nmap scan report for localhost (127.0.0.1) Host is up (0.00010s latency). Other addresses for localhost (not scanned): ::1 PORT STATE SERVICE 4000/tcp open remoteanything Nmap done: 1 IP address (1 host up) scanned in 0.25 seconds

Как видите, вы успешно открыли новый порт в Linux.

Примечание: nmap выводит список только открытых портов, на которых в данный момент есть прослушивающее приложение. Если вы не используете приложение для прослушивания (например netcat), то порт 4000 будет отображаться как закрытый, поскольку в настоящее время на этом порту нет ни одного прослушивающего приложения. Аналогично не будет работать и telnet, поскольку этой команде также нужно прослушивающее приложение. Именно по этой причине nc такой полезный инструмент. Он имитирует такие среды с помощью простой команды.

Аналогично не будет работать и telnet, поскольку этой команде также нужно прослушивающее приложение. Именно по этой причине nc такой полезный инструмент. Он имитирует такие среды с помощью простой команды.

Но порт открыт временно, так как изменения будут сбрасываться при каждой перезагрузке системы.

Сохранение правил брандмауэра

Способ, который мы рассмотрели в этом мануале только временно обновляет правила брандмауэра, пока система не выключится или не перезагрузится. Поэтому для повторного открытия того же порта после перезагрузки необходимо повторить эти шаги. Однако правила брандмауэра можно сохранить навсегда.

Для брандмауэра ufw

Правила ufw не сбрасываются при перезагрузке. Это происходит потому, что он интегрирован в процесс загрузки, и ядро применяет соответствующие конфигурационные файлы и сохраняет правила брандмауэра ufw.

Для firewalld

Необходимо применить флаг –permanent, чтобы правила были действительны после перезагрузки системы.

Для iptables

Чтобы сохранить правила конфигурации, рекомендуется использовать iptables-persistent.

Подводим итоги

В этом туториале мы разобрали, как открыть новый порт в Linux и настроить его для входящих соединений, а также поработали с netstat, ss, telnet, nc и nmap.

Читайте также: Использование Top, Netstat, Du и других инструментов для отслеживания ресурсов сервера

Настройка брандмауэра Windows для доступа к ядру СУБД — SQL Server

Редактировать

Твиттер LinkedIn Фейсбук Электронная почта

- Статья

- 4 минуты на чтение

Применяется к: SQL Server

В этом разделе описывается, как настроить брандмауэр Windows для доступа к компоненту Database Engine в SQL Server с помощью диспетчера конфигурации SQL Server. Системы брандмауэров помогают предотвратить несанкционированный доступ к ресурсам компьютера. Чтобы получить доступ к экземпляру компонента SQL Server Database Engine через брандмауэр, необходимо настроить брандмауэр на компьютере, на котором запущен SQL Server, чтобы разрешить доступ.

Системы брандмауэров помогают предотвратить несанкционированный доступ к ресурсам компьютера. Чтобы получить доступ к экземпляру компонента SQL Server Database Engine через брандмауэр, необходимо настроить брандмауэр на компьютере, на котором запущен SQL Server, чтобы разрешить доступ.

Дополнительные сведения о параметрах брандмауэра Windows по умолчанию и описание портов TCP, влияющих на ядро СУБД, службы Analysis Services, службы отчетов и службы интеграции, см. в разделе Настройка брандмауэра Windows для разрешения доступа к SQL Server. Доступно множество систем брандмауэров. Для получения информации, относящейся к вашей системе, см. документацию по брандмауэру.

Основные шаги для разрешения доступа:

Настройте компонент Database Engine для использования определенного порта TCP/IP. Экземпляр компонента Database Engine по умолчанию использует порт 1433, но это можно изменить. Порт, используемый компонентом Database Engine, указан в журнале ошибок SQL Server.

Экземпляры SQL Server Express, SQL Server Compact и именованные экземпляры компонента Database Engine используют динамические порты. Чтобы настроить эти экземпляры для использования определенного порта, см. раздел Настройка сервера для прослушивания определенного порта TCP (диспетчер конфигурации SQL Server).

Экземпляры SQL Server Express, SQL Server Compact и именованные экземпляры компонента Database Engine используют динамические порты. Чтобы настроить эти экземпляры для использования определенного порта, см. раздел Настройка сервера для прослушивания определенного порта TCP (диспетчер конфигурации SQL Server).Настройте брандмауэр, чтобы разрешить доступ к этому порту авторизованным пользователям или компьютерам.

Примечание

Служба обозревателя SQL Server позволяет пользователям подключаться к экземплярам компонента Database Engine, которые не прослушивают порт 1433, не зная номера порта. Чтобы использовать обозреватель SQL Server, необходимо открыть UDP-порт 1434. Чтобы создать наиболее безопасную среду, оставьте службу обозревателя SQL Server остановленной и настройте клиентов для подключения с использованием номера порта.

Примечание

По умолчанию Microsoft Windows включает брандмауэр Windows, который закрывает порт 1433, чтобы предотвратить подключение компьютеров в Интернете к экземпляру SQL Server по умолчанию на вашем компьютере. Подключения к экземпляру по умолчанию с использованием TCP/IP невозможны, если вы не откроете порт 1433 повторно. Основные шаги по настройке брандмауэра Windows представлены в следующих процедурах. Дополнительные сведения см. в документации Windows.

Подключения к экземпляру по умолчанию с использованием TCP/IP невозможны, если вы не откроете порт 1433 повторно. Основные шаги по настройке брандмауэра Windows представлены в следующих процедурах. Дополнительные сведения см. в документации Windows.

В качестве альтернативы настройке SQL Server для прослушивания фиксированного порта и открытия порта можно указать исполняемый файл SQL Server (Sqlservr.exe) в качестве исключения из заблокированных программ. Используйте этот метод, если вы хотите продолжать использовать динамические порты. Таким образом можно получить доступ только к одному экземпляру SQL Server.

Прежде чем начать

Безопасность

Открытие портов в брандмауэре может сделать ваш сервер уязвимым для вредоносных атак. Прежде чем открывать порты, убедитесь, что вы понимаете системы брандмауэров. Дополнительные сведения см. в разделе Вопросы безопасности при установке SQL Server

Использование брандмауэра Защитника Windows в режиме повышенной безопасности

Следующие процедуры настраивают брандмауэр Windows с помощью оснастки Консоли управления (MMC) брандмауэра Защитника Windows в режиме повышенной безопасности. Брандмауэр Защитника Windows в режиме повышенной безопасности настраивает только текущий профиль. Дополнительные сведения о брандмауэре Защитника Windows в режиме повышенной безопасности см. в разделе Настройка брандмауэра Windows для разрешения доступа к SQL Server 9.0003

Брандмауэр Защитника Windows в режиме повышенной безопасности настраивает только текущий профиль. Дополнительные сведения о брандмауэре Защитника Windows в режиме повышенной безопасности см. в разделе Настройка брандмауэра Windows для разрешения доступа к SQL Server 9.0003

Чтобы открыть порт в брандмауэре Windows для TCP-доступа

В меню Пуск выберите Выполнить , введите WF.msc , а затем выберите OK .

В брандмауэре Windows в режиме повышенной безопасности на левой панели щелкните правой кнопкой мыши Правила для входящих подключений и выберите Новое правило на панели действий.

В диалоговом окне Тип правила выберите Порт , а затем выберите Далее .

В диалоговом окне Протокол и порты выберите TCP .

Выберите Конкретные локальные порты , а затем введите номер порта экземпляра компонента Database Engine, например 1433 для экземпляра по умолчанию. Выберите Далее .

Выберите Конкретные локальные порты , а затем введите номер порта экземпляра компонента Database Engine, например 1433 для экземпляра по умолчанию. Выберите Далее .В диалоговом окне Действие выберите Разрешить подключение , а затем выберите Далее .

В диалоговом окне Profile выберите любые профили, описывающие среду подключения компьютера, когда вы хотите подключиться к компоненту Database Engine, а затем выберите Next .

В диалоговом окне Имя введите имя и описание этого правила, а затем выберите Готово .

Для открытия доступа к SQL Server при использовании динамических портов

На Пуск , выберите Выполнить , введите WF.msc , а затем выберите OK .

В брандмауэре Windows в режиме повышенной безопасности на левой панели щелкните правой кнопкой мыши Правила для входящих подключений и выберите Новое правило на панели действий.

В диалоговом окне Тип правила выберите Программа , а затем выберите Далее .

В диалоговом окне Program выберите Этот путь к программе . Выберите Browse и перейдите к экземпляру SQL Server, к которому вы хотите получить доступ через брандмауэр, а затем выберите Open . По умолчанию SQL Server находится по адресу C:\Program Files\Microsoft SQL Server\MSSQLXX.MSSQLSERVER\MSSQL\Binn\Sqlservr.exe . Выберите Далее . Версия

MSSQLXXбудет зависеть от вашей версии SQL Server.В диалоговом окне Действие выберите Разрешите подключение , а затем выберите Далее .

В диалоговом окне Profile выберите любые профили, описывающие среду подключения компьютера, когда вы хотите подключиться к компоненту Database Engine, а затем выберите Next .

В диалоговом окне Имя введите имя и описание этого правила, а затем выберите Готово .

См. также

Как настроить параметры брандмауэра (база данных SQL Azure)

Обратная связь

Просмотреть все отзывы о странице

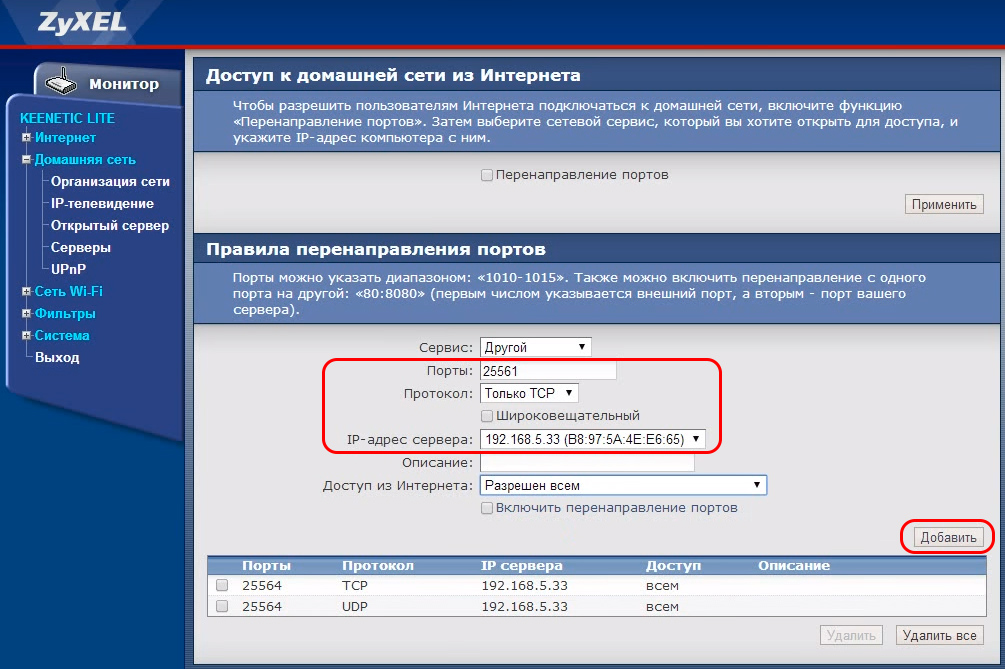

Инструмент проверки открытых портов — проверка переадресации портов на маршрутизаторе

161. 97.168.212

97.168.212

Удаленный адрес

Использовать текущий IP-адрес

Номер порта

Проверьте состояние порта, введя адрес и номер порта выше.

Средство проверки открытых портов — это инструмент, который вы можете использовать для проверки вашего внешнего IP-адреса и обнаружения открытых портов в вашем соединении. Этот инструмент полезен для выяснения того, правильно ли настроена переадресация портов и не блокируются ли ваши серверные приложения брандмауэром. Этот инструмент также можно использовать в качестве сканера портов для сканирования вашей сети на наличие портов, которые обычно перенаправляются. Важно отметить, что некоторые порты, например порт 25, часто блокируются на уровне интернет-провайдера в попытке предотвратить злонамеренную активность.