Как защитить компьютер от вирусов и взлома | Готовые компьютеры | Блог

Несмотря на повсеместное распространение компьютеров, для многих они остаются загадочными черными ящиками. А информация, которая хранится на компьютерах, становится все интереснее: банковские карты, электронные подписи, всевозможные личные кабинеты, цифровые валюты и кошельки, персональные данные — злоумышленникам есть чем поживиться. Даже если компьютер не содержит никакой информации и используется только для игр, его мощности хакер может использовать для своих целей: например, для рассылки назойливой рекламы или майнинга криптовалюты. О том, какие напасти окружают ваш компьютер и как от них защититься — эта статья.

Вирусы: безобиднее, чем вы думаете…

Благодаря кинематографу и новостным сюжетам о существовании компьютерных вирусов знают все — даже те, кто никаких дел с компьютерами не имеет. Однако знания эти не всегда соответствуют действительности — благодаря Голливуду многие представляют компьютерные вирусы как некую форму квази-жизни, способную распространяться по проводам и заражать любые электроприборы, вызывая в них ненависть к людям.

На самом же деле, вирусы — это всего лишь программы, способные запускаться и распространяться на компьютере самостоятельно, без ведома пользователя. Для лучшего понимания желательно считать вирусами только те программы, которые действительно распространяются и запускаются самостоятельно.

Классический, знакомый многим формат вируса — «авторан», который, за счет недочетов в операционной системе, мог автоматически запуститься при подключении «флэшки».

Но недочеты в системе постоянно исправляются и вирусам сложнее запуститься самостоятельно. А если вирус не запустился, то вредить и распространяться дальше он не может. Поэтому нужен какой-то способ, чтобы запускать заразу. И такой способ есть — это вы сами.

Трояны: пятая колонна

Что такое троян, можно легко понять из его названия. Эти программы, так же, как и знаменитый троянский конь из древнегреческих мифов, маскируются под что-то другое — полезную утилиту или вспомогательную программу в составе какого-нибудь ПО. Так же, как троянцы сами занесли коня в осажденную Трою, пользователь сам запускает трояна на своем компьютере.

«Троян» — практически тот же вирус, но запускаете вы его самостоятельно, добровольно и по собственному желанию. При этом троянами можно считать и «зараженные» документы, их ведь тоже запускает пользователь.

С троянами получается неприятная ситуация: вы точно не знаете, что именно вы запускаете. Действительно ли это безобидный документ по работе? Это точно фотография и ничего более? Эта программа действительно будет выполнять только то, что заявлено в описании?

Не все сайты одинаково полезны: вредоносные скрипты

Первоначально веб-сайты представляли собой исключительно текст с изображениями. Единственная опасность, которая подстерегала беспечного любителя «полазать по ссылкам», заключалась в скачиваемых из сети программах: можно было получить «трояна», а не то, что было обещано на сайте.

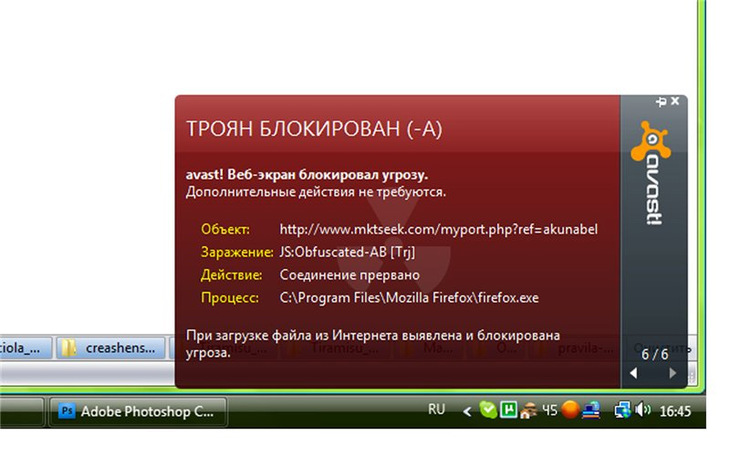

Теперь веб-сайты стали интерактивными. На экран не только выводятся текст и картинки — невидимо для вашего глаза запускается кучка скриптов, встроенных в просматриваемую страницу. Чаще всего они безвредны и даже полезны: проверяют вводимые данные, предлагают выбрать варианты из списка, подгружают продолжение страницы, реагируют «спецэффектами» на движения мыши и т. д. Но теперь веб-сайт — это не страница, а, скорее, программа, которая выполняется в браузере.

Возросшие возможности веб-страниц привели к появлению уязвимостей, которыми не замедлили воспользоваться злоумышленники: теперь просто посещение сайта, даже без нажатия кнопок и скачивания документов, может привести к заражению вашего компьютера или перехвату информации.

И вы, опять же, скорее всего ничего не заметите.

Самооборона бессильна?

Можно ли самостоятельно противостоять всем этим угрозам, без использования дополнительных программ? Конечно, можно и нужно! Это очень просто:

Не запускайте всё подряд. Любые сомнительные файлы, которые непонятно как оказались у вас в загрузках, на рабочем столе, в присланном письме или где-то еще, могут оказаться заражены. Казалось бы, вы их запустили и ничего не произошло. Но вирус уже начал работать и остановить его непросто. Троян при этом гораздо хитрее: файл будет запускаться и даже делать то, что нужно. Но одновременно с ним запустится вредоносный процесс.

Скачивайте программы только из официальных источников. Если программа бесплатная, то ее можно загрузить со страницы компании-разработчика. Если программа платная, а вам ее предлагают даром, подумайте: с чего такая щедрость?

Посещайте только проверенные сайты. Сегодня для авиакомпаний, интернет-магазинов и прочих организаций, где принято расплачиваться картой, могут создаваться сайты-клоны, которые выглядят правильно, но работают не совсем так, как вы предполагаете.

Вот и все правила. На первый взгляд все просто и очевидно. Но будете ли вы каждый раз лично звонить друзьям и коллегам, чтобы убедиться, что именно они послали вам это электронное письмо с прикрепленным файлом или ссылку в социальной сети? Знаете ли вы наизусть официальные сайты всех компаний и авторов программ, чтобы им доверять? Да и где взять список проверенных сайтов?

Кроме того, даже официальные сайты иногда взламываются и под видом настоящих программ распространяются зараженные. Если уж продвинутые пользователи могут не заметить такого, то что говорить об обычных интернет-путешественниках, которые только начинают осваивать просторы сети?

В конце концов, постоянная поддержка обороны — это стресс. Если подозревать каждого отправителя письма или сообщения, каждую программу, каждый сайт и каждый файл — проще выключить компьютер и не включать его вообще.

Или можно просто возложить часть обязанностей по защите компьютера на специальные программы.

Антивирус: от чего защищает?

Установить антивирус — мысль логичная. При этом правильнее будет пойти в магазин и этот антивирус приобрести за деньги, а не скачивать в сети первый попавшийся бесплатный. Во-первых, бесплатные антивирусы часто навязывают свои платные версии, что логично. Во-вторых, по незнанию можно вместо антивируса установить бесполезную, а то и вредную программу.

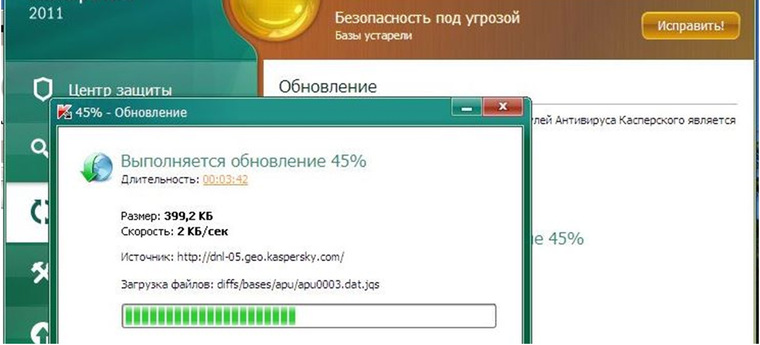

Но установить антивирус — только половина дела. Почему так? Потому что любой антивирус со 100% надежностью определяет только «знакомые» ему вирусы. Новые же виды компьютерной «заразы» появляются каждую секунду — и это не преувеличение. Так что антивирус должен регулярно обновляться. А если антивирус не обновляется, то вреда от него может быть больше чем пользы — нагрузка на процессор идет, компьютер «тормозит», а вирусы спокойно проскальзывают.

Исторически антивирусы занимались только поиском и удалением вирусов, лечением зараженных документов — то есть работали с файлами на диске и информацией в оперативной памяти. Именно так они работают и сегодня: постоянно проверяют свежие файлы, сканируют подключаемые карты памяти и флешки, тщательно наблюдают за работающими программами и теми, которые вы только собираетесь запустить.

За безопасность сети отвечают не антивирусы, а другие программы — брандмауэры (или файрволы). Но сегодня, когда практически все процессы, документы, сервисы и даже компании «переехали» в сеть, важна именно сетевая безопасность.

Файрвол — защищаемся от сетевых атак и хакеров

На хакерах Голливуд «оттоптался» даже тщательней, чем на компьютерных вирусах, поэтому всякому известно, что хакер, даже вися на одной руке под потолком, может мгновенно подобрать пароль к самому защищенному банковскому компьютеру и за пару секунд вывести из него все деньги прямо в свой бумажник.

Реальность очень далека от этой картинки, в ней работа хакера больше похожа на работу бухгалтера своей кропотливостью и вниманием к деталям. А рутинные задачи — так же, как у бухгалтеров — решаются с помощью автоматизации. Поэтому не надо думать, что раз ваш компьютер не стоит в банке или на ракетной базе, то хакерам он неинтересен. Хакерская программа не станет разбираться — «наткнувшись» в сети на ваш компьютер, она обязательно попробует проникнуть в него через какую-нибудь уязвимость или открытую по недосмотру «дверь». Незащищенный компьютер, напрямую подключенный к Интернету, заражается в среднем за 4 минуты.

Компьютеры домашних пользователей защищают роутеры — те самые маленькие «коробочки», которые раздают вам интернет по Wi-Fi, на любую попытку внешнего подключения не отвечают, а молчат, как партизаны. Точнее, должны молчать, но не всегда и не все модели с этим хорошо справляются.

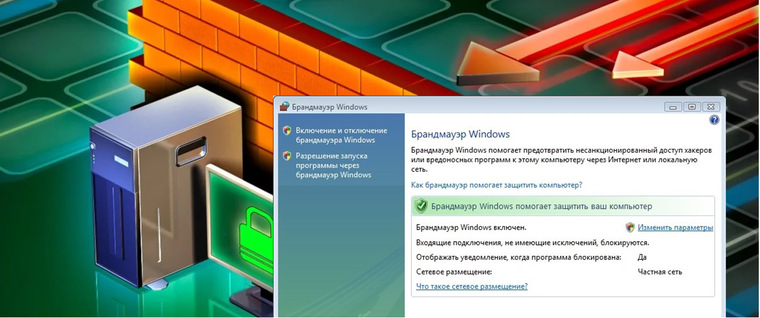

В самом компьютере, чтобы закрыть «двери», через которые хакеры могут получить доступ, используются специальные программы — брандмауэры или файрволы (от английского firewall — «огненная стена»).

В состав современных операционных систем (Mac OS, Windows) они входят по умолчанию. В них не очень много настроек, но они вполне понятны для обычного пользователя.

Более надежной выглядит защита сторонним брандмауэром — если он настроен на блокирование любых соединений от неизвестных программ, деятельность трояна он пресечет на корню. Штатный брандмауэр Windows по умолчанию этого делать не будет, а настройка его — дело не такое уж простое.

Если вы хотите иметь полный контроль над сетевой деятельностью программ, то существуют гибкие в настройке файрволы, например, бесплатные ZoneAlarm Free Firewall, Glasswire, Comodo и другие.

Брандмауэры бывают разной степени дружелюбности. Некоторые дают только общую информацию об угрозах, без технических деталей. Другие, напротив, во всех подробностях сообщают, что «процесс с нечитаемым набором букв пытается соединиться с нечитаемым набором цифр» — неподготовленному пользователю такой программой управлять сложно.

Антивирусные комплексы

Многие производители антивирусов оперативно отреагировали на возросшие сетевые угрозы и выпустили программные комплексы, которые не только защищают от вирусов, но и следят за сетевой безопасностью. Такой набор защитит домашний компьютер от фальшивых сайтов, вредоносных скриптов, попыток вторжения из сети, обычных троянов и вирусов. По функционалу такие программы нередко лучше набора «антивирус + файрвол» за счет более простого и понятного процесса настройки — для домашних пользователей в самый раз.

Здравый смысл как лучшая защита

Любой специалист по информационной безопасности согласится с тем, что самым слабым звеном в защите информации является человек. Социальные методы взлома аккаунтов намного эффективнее подбора пароля перебором, а на каждый единичный случай появления «неуловимого» вируса найдется сотня пользователей, собственноручно запустивших «троян».

Никакая защита не поможет, если вы сами не будете соблюдать при работе за компьютером определенные правила безопасности:

- Никогда и никому не сообщайте конфиденциальную информацию (персональные данные, фото и сканы документов, данные банковских карт и т.п), кем бы ни представлялся ваш собеседник. Если информацию необходимо передать, убедитесь, что ваш собеседник — действительно тот, за кого себя выдает: перезвоните ему на телефон, спросите о чем-нибудь, что известно только вам двоим и т.п.

- Не открывайте никаких вложений и не переходите ни по каким ссылкам из писем и сообщений, присланных якобы банком, налоговой полицией, администрацией социальной сети и т.п. Если друг, с которым вы давно не общались, вдруг шлет вам сообщение с предложением «взглянуть на что-то интересное», то скорее всего его аккаунт взломан, а ссылка ведет на вирус или вредоносный сайт.

- Никогда не открывайте файлы и документы, в которых вы точно не уверены. Если видите незнакомый вам ярлык или документ — не стоит его открывать, чтобы посмотреть, что же это такое.

- Не скачивайте программы с сомнительных порталов, пользуйтесь официальными сайтами разработчиков или проверенными репозиториями программ наподобие Filepuma, Ninite и т.п. К сожалению, среди них практически нет русскоязычных.

5 советов против хакеров в интернете, надёжная защита

5 советов, как не стать жертвой мошенников в интернете или как защитить себя от хакеров

Какие бы сегодня мощные антивирусные защиты не стояли на страже наших компьютеров, основная ответственность за ошибки в интернете лежит на самих пользователях. Узнать, почему так происходит – цель этой статьи. Вернее помочь понять основные ошибки пользователей в интернете и дать ценные советы, и по возможности объяснить, как их избежать.

Сразу стоит отметить, что хакеры или рядовые мошенники в глобальной сети интернет создают ситуации, в которых вы сами отдаёте им нужную информацию. Это достаточно просто и если в этих уловках разобраться, то попасть на большинство из них так просто уже не получится.

Итак, 5 советов и рекомендаций, как не попасть в повсеместно расставленные сети мошенников в глобальной сети

Крайне простые пароли

Понятно, что придумывать сложные пароли для не имеющей большой важности сайтов вовсе не обязательно. Ну, потеряете вы его, но ничего важного у вас на нём не было. Но, как только наличие надёжного пароля касается важного ресурса или сайта, то здесь должно быть всё предельно чётко. Минимально, что вы можете сделать, это придумать сложный пароль, который должен соответствовать таким требованиям:

- Наличие одновременно букв и цифр (не менее 12 символов, если меньше, то есть возможность взлома путём простого подбора)

- Разный регистр, то есть буквы должны быть написаны, как маленькие, так и большие

- Если есть возможность, то обязательно добавить различные символы, типа снежинки, процента, скобок и так далее

- Конечный вариант пароля желательно сделать бессвязным, то есть там не должно быть ни имён, ни названий

Пример подходящего пароля: e4G&^ujh%H_+| — скажете сложно запомнить? Но даже из этих символов можно придумать, что-то, что их будет связывать. Как поставить пароль на папку.

Для справки, приведём самые популярные пароли в интернете:

- 1234567

- 123456

- 7777777

- password

- 12345

- 1111111

- 123456789

- qwerty

- 111111

- 1234

Опять же по статистике такими паролями пользуются около 10% людей, что значит, к примеру, из 1000 человек можно так сказать «взломать» 100 человек! Только используя самые популярные пароли, кстати, их собран специальный список, состоящий из 381 наиболее популярного пароля.

По итогу сказанного, вам делать выбор — или не обращать на этот момент внимания или взять на вооружение этот совет и заметно усложнить злоумышленникам кражу ваших данных.

Двухфакторная идентификация

В конце концов, каким бы ни был пароль, если серьёзные злоумышленники поставили цель завладеть им (или взломать), то они рано или поздно это сделают. В таком случае введён дополнительный несложный шаг для усиления своей учётной записи или аккаунта.

Это двухфакторная идентификация – это значит, то, что помимо пароля у вас ещё доступна вторая возможность доказать, что владелец именно вы. И эта возможность просто подтверждение по мобильному телефону. То есть вам высылается код, и только вы его сможете ввести для подтверждения ваших прав со своего сотового телефона.

Очень просто и удобно. Такой метод уже достаточно давно используется в социальных сетях, наверное, почти каждый с ним сталкивался. Всегда его используйте, где это нужно и возможно.

Бесплатные или общественные wi-fi сети

Вообще бесплатный wi-fi это конечно хорошо, но не всегда. Потому, что используя такую сеть, вы становитесь лёгкой мишенью для мошенников, которые тоже ей пользуются. Никогда не стоит проверять или вводить важные пароли к сайтам или банковским счетам в бесплатных wi-fi сетях. Этим вполне могут воспользоваться.

Незащищённое соединение

В интернете есть специальные протоколы, вернее он на них построен. Для того чтобы безопасно совершать покупки или переводы денег онлайн, желательно пользоваться сайтами, которые имеют специальный защищённый протокол https. Это очень легко сделать, сейчас многим сайтам предложено перейти на такие протоколы. Некоторые уже перешли.

Проверить это можно так – заходите на сайт и в поле, где написан его адрес, вначале должно стоять значение https с замочком. Если таких нет, значит, есть вероятность (вернее это вполне возможно, если они захотят), то хакеры смогут перехватить ваши данные.

Неизвестные вложения

Это значит, что хакерам ненужного ничего у вас красть или взламывать, вы сами отдадите им всё, что нужно. Для этого они отсылают потенциальным жертвам письма со специальными файлами (он может быть похож на обычную картинку), нажав на него, вы запускаете их программу, которая украдёт им у вас всё, что нужно и перешлёт (или как-то по-другому выполнит поставленную мошенниками цель).

Решение здесь простое – не открывать ничего от незнакомых людей, даже если это обычное сообщение в социальной сети (именно так и происходят кражи паролей к страничкам во вконтакте и одноклассниках).

В заключение…

Хотелось бы добавить, что, несмотря на соблюдение, иногда правил, кража или другие неприятности по вине кибер преступников всё равно могут произойти. В такой ситуации главное не спешить. Нужно попытаться оценить ситуацию и решить, что предпринять.

Хорошо конечно, когда есть возможность обратиться к знающим людям и попросить помощи, но если такой возможности нет (хотя сложно в это поверить), то ни в коем случае не идти на поводу у злоумышленников. Попробовать или быстро сменить пароль и сообщить в соответствующие службы, что произошла такая беда, чтобы они предприняли все возможные меры.

Вернуться на главную страницу

8

Мне понравилось0

Мне непонравилось

Извините! Но вы уже оставили свой голос.

- 26 мая 2015

- Alex Rempc.by

Как защитить свой компьютер и смартфон от взлома: советы специалистов REG.RU

Слово редакции: пришло время новых инсайдов и лайфхаков от сотрудников REG.RU! В прошлый раз генеральный директор REG.RU Алексей Королюк делился советами по личной эффективности и правильной настройке смартфона. Сегодня специалисты по безопасности REG.RU расскажут как правильно хранить пароли, а также как защитить от взлома смартфон на Android и компьютер на Windows.

Пароль — основа для всего

Прежде всего — не записывайте пароли на стикерах и не прикрепляйте их к вашему офисному монитору. Это очень плохая идея. А теперь перейдём к советам.

1. Используйте надёжный пароль

Для составления паролей лучше всего пользоваться генераторами. Они помогут создать сложный и надёжный пароль, на взлом которого брутфорсом (методом полного перебора) могут уйти годы.

Старайтесь также использовать разные пароли для разных сайтов. Если произойдёт взлом или утечка на одном сервисе, то доступ к другим сервисам не пострадает.

2. Установите менеджер паролей для хранения

Если вы выполнили рекомендации из предыдущего пункта, то у вас должно получиться очень много сложных и длинных паролей. Запомнить и постоянно держать в голове просто невозможно. Поэтому для их хранения нужно использовать менеджер паролей, например KeePass.

Ни в коем случае не храните пароли в текстовых файлах на рабочем столе, и тем более в онлайн-документах (Google, «Яндекс», VK и других). Даже если хакер получит доступ к вашему устройству, он столкнётся с проблемой, как достать эти пароли из менеджера. Если вы не будете использовать менеджер паролей, то взломщик легко получит доступ ко всем вашим сервисам.

3. Используйте двухфакторную аутентификацию везде, где это возможно

Так выглядит настройка двухэтапной аутентификации в сервисах Google

Если вы не будете использовать двухфакторную аутентификацию, то, получив ваш пароль, злоумышленник сможет получить доступ к вашему аккаунту в социальной сети, почте или в любом другом веб-сервисе.

Кроме того, сервисы с возможностью двухфакторной аутентификации (Google, Microsoft, Вконтакте и другие) предоставляют также резервные коды подтверждения, которые необходимо распечатать и сохранить в надёжном месте. Лучше об этом позаботиться заранее, так как в результате потери устройства может быть также потерян доступ к аккаунту.

Windows сама себя не защитит

С паролями разобрались. Теперь рассмотрим как обезопасить себя и свой компьютер на Windows.

1. Используйте лицензионную версию Windows

В пиратские репаки Windows или нелегальные активаторы лицензий часто встраивают вредоносные программы. Также лицензионная версия Windows необходима для полноценного получения последний обновлений безопасности системы.

2. Включите автоматическое обновление системы и регулярно обновляйте софт

В ОС постоянно находятся новые уязвимости, поэтому обновления необходимы. Массовые заражения шифровальщиком WannaCry случились как раз из-за того, что системы не обновлялись, хотя необходимые обновления вышли за пару месяцев до атаки.

3. Не работайте под учётной записью администратора

Если вы «подцепите» вирус из под администратора, то он сможет моментально получить доступ ко всей системе. Контроль учётных записей рекомендуем включать на уровень не ниже 3 («всегда уведомлять»).

Если вы используете учётную запись Microsoft для входа в систему, то её обязательно нужно защитить двухфакторной аутентификацией.

4. Настройте блокировку экрана

В Windows 10 можно дополнительно настроить вход по пин-коду. Это более быстрый и безопасный способ для аутентификации.

5. Установите и включите антивирус

Можно использовать встроенный антивирус Windows Defender. От большинства угроз он защищает. Существуют бесплатные версии от Avast, Kaspersky и многие другие.

6. Включите и настройте сетевой экран

Рекомендуется запретить по умолчанию все входящие соединения. Возможно, это нарушит работу некоторых программ. В таком случае нужно провести более тонкую настройку сетевого экрана и добавить правила исключений, но полностью отключать сетевой экран не рекомендуется.

Вместо встроенного брандмауэра Windows можно также использовать сторонние решения, например от Avast или Kaspersky. Они, как правило, платные, но более удобные в настройке.

7. Скачивайте программы на официальных сайтах

Не скачивайте программы с «варезных» сайтов и файлообменников. Никто не гарантирует, что в дистрибутивах, скачанных с таких ресурсов, не будет вредоносных программ. Правило распространяется и на торрент-трекеры.

8. Делайте бэкапы

Например, можно настроить автоматическое копирование данных с одного жёсткого диска на другой. Это защитит данные в случае поломки носителя. Ещё лучше хранить копию данных на внешнем диске — это защитит информацию также от вирусов-шифровальщиков. Главное, чтобы носитель с резервной копией не был постоянно подключен к системе.

Защитил компьютер — защити и смартфон

Смартфоны на операционной системе Android также подвержены взломам. Сейчас мы расскажем как их обезопасить.

1. Включите блокировку экрана

Также обратите внимание, чтобы телефон автоматически блокировалось спустя определённый промежуток времени.

2. Установите пароли на приложения

Постарайтесь защитить таким образом максимальное число программ.

3. Настройте функцию Find My Device

В случае, если вы потеряли свой смартфон, или он попал в руки злоумышленников, вы можете воспользоваться этим сервисом. Для этого необходимо знать пароль от аккаунта Google, в который вы вошли через телефон.

4. Устанавливайте приложения только из Google Play

Установка программ из непроверенных источников увеличивает шанс подхватить вирус. Также всегда обращайте внимание на разрешения, которые требует приложение при установке. Если это будильник, ему не нужны разрешения на чтение или отправку ваших сообщений, скорее всего это вирус.

В последних версиях Android можно включать и выключать различные разрешения для установленных приложений.

5. Регулярно чистите кэш фото и аудио в приложениях

К примеру, Telegram сохраняет все ваши аудиосообщения, фото и прочий контент в отдельной папке на устройстве. Если злоумышленник получит доступ к устройству, то в таких папках он сможет найти много ваших данных. По умолчанию в Telegram для Android очистка кэша выключена. Но вы можете сами её включить и настроить удобное вам время очистки.

6. Зашифруйте ваши данные на телефоне

Чтобы это сделать нужно зайти в «Настройки» → «Безопасность» → «Зашифровать телефон». Дополнительно стоит включить галочку «Шифровать SD-карту». Это так же поможет вам при потере девайса, или попадания в чужие руки. Однако стоит обратить внимание на побочные эффекты: вы не сможете использовать будильник когда телефон выключен, вам придётся установить новый пароль блокировки экрана. Также вам нужно будет каждый раз вводить пароль после перезагрузки телефона.

7. Следите за подключениями Wi-Fi

Смартфоны на Android по умолчанию пытаются присоединиться к беспроводным сетям, к которым вы хоть раз подключались. Вполне может оказаться так, что вместо знакомой открытой точки доступа это окажется вредоносная точка (Fake AP). Также есть специальные программы и устройства, позволяющие узнать название точек к которым вы подключались ранее, и изучать ваше перемещение по городу, создавать Fake AP и прочее. Поэтому стоит избегать публичных точек Wi-Fi.

⌘⌘⌘

Расскажите о своих собственных лайфхаках по безопасности в комментариях. Если вы пользуетесь смартфоном или компьютером с другими операционными системами — также напишите нам. Мы обязательно рассмотрим и расскажем о них в следующих материалах.

10 советов от спецслужб — как защитить свой телефон и компьютер от хакеров — ДОСТОЙНАЯ ЖИЗНЬ НА ПЕНСИИ

Возможно ли обычному человеку, обладающему начальными компьютерными навыками, самостоятельно защититься от кибершпионажа?

Этот вопрос мы задали сотрудникам разных спецслужб.

Актуальность проблемы налицо. Мир сотрясают скандалы: вот уже и нынешний президент США обвинил предыдущего в прослушке.

Кибершпионаж лютует везде. По данным секретаря Совбеза Николая Патрушева, в 2016 году нейтрализовано 52,5 млн компьютерных атак на сайты наших госорганов. В 2015 году — 14,4 млн.

Обыватель может пожать плечами: «А мне какое дело? Такие как я кибершпионам неинтересны».

Огорчу: вы им — интересны. Конечно же, не спецслужбам. Но даже человек со средними доходами — лакомая добыча хакеров. Популярный сегодня вид жульничества: выкрасть с вашего компьютера сканы паспорта, а затем предложить вам их выкупить. Угрожая в противном случае продать их аферистам, которые оформят кредиты…

Итак, как защитить себя от хакера — советы тех, кто по долгу службы защищает (или наоборот) конфиденциальную информацию. Адресованы тем, кто не понимает слов «фишинг-атака», «макрос» и «отражающее внедрение». Но отбиваться от мошенников должны ведь уметь и «непродвинутые».

1 Не дайте взломать вашу почту и найти письма со сканами вашего паспорта. Лучший способ — не хранить такие файлы в почтовом ящике. Отправили письмо — удалите его. И сразу очистите «Корзину».

2 Не позволяйте красть документы с жесткого диска вашего компьютера. Компьютер заражают шпионской программой так: вы получаете по электронной почте письмо, беспечно его открываете и… получаете полный комплект вредоносных макросов, которые встроены в популярные приложения, скажем, в Microsoft Office.

Самый банальный, но действенный совет: не открывайте письма от незнакомых адресатов.

3 Еще лучше вообще не хранить личный фотоархив и сканы документов на жестком диске. Где хранить? На внешних накопителях.

4 Если решили воспользоваться «облачным хранилищем», то размещайте там только те данные, которые не могут вам навредить.

5 Не храните сканы платежных карт. Но если уж так приспичило, то отсканируйте только лицевую часть карты. И ни в коем случае не оборотную сторону, где указан код CVV/CVC. Эти цифры используются при онлайн-платежах и переводах. Хранить такую информацию — это все равно что выложить на общее обозрение PIN-код карты.

6 Хотя бы раз в месяц меняйте пароли ко всем аккаунтам. Да, это легче сказать, чем сделать. Удержать все пароли в голове нереально: у вас несколько почтовых ящиков, дюжина любимых интернет-магазинов, онлайн-банкинг. Но обновлять пароли все равно надо. Придумайте свою систему. И не доверяйте советам из Интернета — хакеры их тоже читают. А некоторые — пишут.

7 Не совершайте онлайн-платежей, если вы подключены к общественной сети Wi-Fi.

8 Как бороться с несанкционированным включением микрофона и камеры на твоем ноутбуке, планшете и смартфоне? Учимся у великих. Основатель Facebook Марк Цукерберг заклеивает микрофон и веб-камеру своего MacBook Pro клейкой лентой.

Продвинутый пользователь сейчас иронично улыбается. Да пусть смеется! Сам глава ФБР Джеймс Коми признался, что заклеивает камеры на своих устройствах скотчем, потому что видел, что так поступают «умные люди».

9 Не открывайте случайные ссылки — попадете на фишинг-страницу, где у вас украдут пароль. Выглядят они как настоящий сайт (скажем, вашего банка, почтового ящика или даже сайта госуслуг). На самом деле это фальшивка.

Игнорируйте чужие ссылки, заходите на нужные вам сайты из своего «Избранного».

10 Не стесняйтесь использовать простые телефоны. Такие все чаще можно увидеть в руках влиятельных и состоятельных людей. Аскетичный функционал: нет модуля GSM, отсутствует камера. Микрофон, конечно, есть на всех телефонах, поэтому избежать прослушки в хрестоматийном смысле слова не удастся. Но шпион хотя бы не увидит ничего лишнего.

Как защитить от взлома домашний ПК

Наверх- Рейтинги

- Обзоры

- Смартфоны и планшеты

- Компьютеры и ноутбуки

- Комплектующие

- Периферия

- Фото и видео

- Аксессуары

- ТВ и аудио

- Техника для дома

- Программы и приложения

- Новости

- Советы

- Покупка

- Эксплуатация

- Ремонт

- Подборки

- Смартфоны и планшеты

- Компьютеры

- Аксессуары

- ТВ и аудио

- Фото и видео

- Программы и приложения

Как защитить компьютер от хакеров — ОРБИТА-СОЮЗ

Любой компьютер, подключенный к Интернету, может потенциально стать жертвой хакеров и подвергнуться атаке с их стороны. Хакеры и злоумышленники постоянно “бродят” по сети, ища уязвимые места для взлома компьютерных систем. Хакер может украсть просто какую-нибудь небольшую часть информации с вашего ПК, чтобы причинить вам серьезный вред. Худшее, что вы можете сделать – это просто считать, что ваш компьютер и сам по себе надежно защищен.

Кто такой хакер

Компьютерные хакеры – это лица, которые хотят получить доступ к вашему компьютеру для его использования без всякого ведома или разрешения с вашей стороны, для своих незаконных целей.

Мотив большинства хакеров – это любопытство, вызов в жизни или ложное чувство силы, в то время как мотивом других являются только деньги. Однако, каким бы ни был мотив хакера, взлом вашего компьютера является незаконной деятельностью, а хакеры – это реальные люди, которые могут ворваться в ваш компьютер точно также, как воры могут проникнуть в ваш дом. Поэтому, вы должны знать, как остановить хакеров (воров) и как защитить компьютер от взломщиков, которые могут украсть ваши деньги или повредить вашей репутации.

Существуют различные подгруппы хакеров, различающиеся по их “моральным” установкам. Например, “белые” хакеры не взламывают системы для вредоносных целей, в то время как “черные” хакеры подрывают безопасность в преступных целях, таких, как кража информации о кредитных картах или вандализм.

Хакер вначале собирает информацию о намеченной цели, выясняет лучший план атаки, а затем атакует возможные уязвимости (слабые места) в системе. Такие вредоносные программы, как трояны и черви, специально разрабатываются и используются хакерами для взлома.

Хотя не существует полностью безошибочного метода для защиты от хакеров, вы, однако, можете предотвратить себя от того, чтобы стать легкой мишенью для них. Узнаем, как защитить компьютер доступными, эффективными и бесплатными способами.

Слежка по телефону

Некоторые операторы предоставляют услугу по отслеживанию местоположения чужого телефона. Предполагается, что его владелец ваш близкий родственник (ребенок или супруг/супруга) и дает на это согласие оператору отправкой SMS на определенный номер. Если вы оставите телефон без присмотра, такой жучок может появится и без вашего ведома — кто-нибудь отправит SMS-сообщение, сотрет его и будет следить за вашими перемещениями. Проверить, подключена ли вам такая «услуга», можно в личном кабинете на сайте оператора, но лучше — позвонив на номер техподдержки.

Если вы пользуетесь смартфоном на базе Android, то ваше перемещения можно отследить на сайте Google, нужно лишь знать ваш пароль. Подозреваете, что ваш пароль известен кому-то еще — поменяйте его.

Доступ к облачным хранилищам

Возможно, вы с другом смотрели совместные фотографии на компьютере и он решил перекинуть их вам в облако со своего компьютера. Даже если он потом разлогинился, не факт, что компьютер не запомнил пароль. В большинстве облачных сервисов можно посмотреть, каким устройствам разрешен доступ. Зайдите в настройки и удалите все сомнительные компьютеры и приложения. Если видите, что заходил кто-то посторонний, поменяйте пароль.

Слежка в соцсетях

Пароли от аккаунтов в соцсетях подбирают и воруют все кому не лень. «ВКонтакте» можно посмотреть последние действия с аккаунтом: с какого IP-адреса, компьютера или приложения заходили. Если вы обнаружили подозрительную активность, просто завершить все сеансы недостаточно, нужно поменять пароль, а можно еще и настроить двухфакторную аутентификацию.

Чтение почты

Взлом почты — самое простое и порой единственное, на что способны доморощенные хакеры. Проверьте IP-адреса в истории входа. Даже если нет ничего подозрительного, все равно поставьте двухфакторную аутентификацию с помощью приложения (Google Authenticator или Яндекс.Ключ) или кода, который приходит по SMS.

Перехват переписки на компьютере

Обнаружить на компьютере трояна, который перехватывает все, что вы пишете, делает скриншоты и отправляет их куда-то, визуально бывает трудно — как правило, он скрыт и из запущенных процессов, и из списка установленных программ. В этом случае пригодится какой-нибудь хороший антивирус (например Avast) — он найдет трояна, заблокирует и удалит.

Как обезопасить себя от взлома и слежки

Помимо банальных советов, вроде «не храните пароль от почты на листочке, прикрепленном к монитору» и «не используйте легкие пароли типа 123456» мы можем дать еще несколько:

— При помощи файервола (от английского fire wall – огненная стена), можно защитить свой компьютер от атак хакеров, а также предотвратить отсылку конфиденциальных данных хакеру. Есть возможность при помощи файервола блокировать сеть хакера. Файервол будет максимально полезным, если использовать его в связке с антивирусом.

— Регулярно обновляйте операционную систему, так разработчики устраняют любые недостатки в обеспечении безопасности, устраняют «лазейки» операционной системы с помощью которой хакеры могли бы пробраться к вашему персональному компьютеру.

— Заведите менеджер паролей. Он позволит вам не запоминать сложные комбинации цифр и букв, но все все время хранить их под рукой. Вход в такой менеджер нужно защитить паролем.

— Для регистрации на различных сервисах используйте разные логины. Это значительно уменьшит шанс взлома Вашего аккаунта хакерами.

— Так же как и логины, нужно использовать различные пароли. Желательно сделать их наиболее сложными, для этого можно использовать прописные и заглавные буквы, цифры и символы. Для генерации паролей можно использовать специализированные программы, при этом некоторые из них помогут их ещё и запомнить и автоматически вставлять их в формы на сайтах. Этим свойствам соответствует программа AiRoboform.

— Отдельная почта. Если Вы вынуждены регистрироваться на сайтах сомнительной направленности, то будет безопаснее, если Вы заведёте для этой цели отдельный почтовый e-mail ящик. Это убережет Вас от головных болей, так как в случае использования основного почтового ящика, на него непременно начнут поступать спам (нежелательные письма).

— Удаляйте из почты письма, в которых в открытом виде содержатся пароли. Особенно, если вы используете один и тот же пароль на разных сайтах и сервисах. Очищайте корзину вручную.

— Если Вы участвуете социальных сетях в интернете, то, если Вы вступаете в сообщества, не следует оставлять контакты, фотографии и подобную конфиденциальную информацию там. Мошенники могут воспользоваться этими данными в своих целях.

— Избегайте ввода данных от почты, соцсетей и облачных сервисов в сторонних приложениях. Одно дело, кода приложение просто предлагает вам подтвердить вход нажатием кнопки ОК в вашем аккаунте и совсем другое — когда оно открывает какое-то окно и просит ввести логин и пароль. Нет никакой гарантии, что эти данные не уйдут злоумышленникам.

— Когда продаете смартфон, планшет или компьютер, сотрите с него всю личную информацию, переустановите операционную систему (или сбросьте ее к заводским настройкам), а затем пройдитесь шредером — программой, которая несколько раз перезапишет удаленные файлы случайной информацией.

— Ни в коем случае не отправляйте SMS сообщения на незнакомые номера. Это может привести к значительному вычету с Вашего телефонного счёта.

— Желательно нигде не оставлять данные по кредитной карте, её номер и другие платёжные данные. Если Вы намерены пользоваться оплатой кредитной картой в интернет магазинах, то следует завести себе отдельную электронную карту для интернет платежей. Эту услугу предоставляют некоторые известные банки.

— Если у Вас есть свой сайт, то наверняка Вы пользуетесь FTP-менеджерами, которые помогают значительно упростить закачку и обновление файлов на хостинге. Рекомендуется не сохранять пароли и логины для доступа к аккаунту по средствам FTP-менеджера. Они могут быть легко украдены злоумышленниками.

— Многие современные интернет браузеры, например, Google Chrome или Mozilla FireFox и другие, позволяют сохранять пароли и логины для доступа к различным сервисам и сайтам. Делаете Вы это на свой страх и риск. Часто в браузерах находят так называемые дыры, способные дать хакерам возможность получить доступ ко всем данным, а сохранённые пароли значительно упростят хакерам работу. Поэтому, аналогично предыдущему пункту, не храните пароли в браузерах.

— Если уж заводить почтовые ящики, то делать это нужно у надёжных почтовых сервисов, таких как, Gmail.com, Yandex.ru, Mail.ru, Rambler.ru. Эти сервисы имеют надёжную защиту от взлома и кроме того позволяют предохранять e-mail ящик от спама.

— Не посещайте сомнительные сайты. Очень часто сайты с сомнительным содержанием такие, как бесплатные порносайты и сайты с халявой (нужно же им как-то оплачивать своё существование) таят в коде своих страниц червя, который с удовольствием перетечёт к вам на компьютер. В последнее время различные поисковики, например google, предупреждают при выводе результатов поиска об опасности того или иного сайта для вашего компьютера. Будьте осторожны с тем, что попадает на ваш компьютер. Не желательно без обновлённого хорошего антивируса подключать к своему компьютеру устройства хранения информации. В наше время вирусы на CD или DVD дисках попадаются очень редко, практически никогда. Даже на пиратских. Хотя несколько лет назад тенденция была совсем другая.

— Используйте облачные системы хранения данных для хранения важных финансовых, деловых или личных документов.

— Не храните важные файлы на рабочем столе — это пространство для менее важных файлов и программ (например, новый фильм, который вы только что приобрели).

— Защитить паролем важные документы на жестком диске с помощью программы сжатия файлов, таких как WinRar для Windows, или StuffIt для Mac.

Итак, как защитить компьютер от хакеров? Просто следуйте вышеперечисленным советам, сохраняя ваш компьютер в актуальном состоянии с поддержкой брандмауэра (фаервола), и это поможет вам держать хакеров на расстоянии, так как что они, вероятно, будут продолжать поиски более легкой цели, чем ваш ПК.

Скачать:

Персональная защита от хакеров. Руководство для начинающих — Пожалуйста Войдите или Зарегистрируйтесь для доступа к этому контенту

Как защитить ваш пароль и держаться от хакеров подальше

Как защитить ваш пароль и держаться от хакеров подальше

Пароли – это наиболее распространенный способ для подтверждения того, что мы – это действительно те люди, которые говорят от нашего имени на разных веб-сайтах, в соцсетях, в электронной почте и даже на самом компьютере. Пароли также дают нам возможность доступа к мобильным телефонам, банковским приложениям, рабочим компьютерам и конфиденциальным файлам. Для многих онлайн-систем пароль – это единственная вещь, которая удерживает хакера от кражи наших персональных данных. Наша сегодняшняя статья о том, как кибер-преступники могут взламывать пароли и что можно сделать по защите паролей.

Хакеры сперва проверяют самые простые и распространенные пароли, а затем уже переходят к паролям с наименьшим числом символов. В то время как пароль с семью символами может быть взломан за 0,29 миллисекунд, то на взлом пароля из 12 символов может потребоваться до двух столетий. Чем длиннее пароли, тем больше времени требуется хакерам для получения правильной комбинации.

Как кибер-преступники взламывают пароли

И все же, как хакеры делают свою грязную работу? Во-первых, важно понимать, что это их работа. Большинство современных и успешных хакеров ежедневно занимаются этим, вкладывая все свои знания и усилия. Вот наиболее распространенные способы, как хакеры могут получить доступ к вашему аккаунту с помощью ваших регистрационных данных:

- Атаки кейлоггером

- Атаки brute force

- Атаки по словарю

- Фишинговые атаки

Используйте файервол, чтобы предотвратить передачу информации кейлоггером третьему лицу. Вы также можете установить менеджер паролей, который будет автоматически заполнять поля с паролями (вставляя требуемый ваш пароль), а потому кейлоггеры не смогут отслеживать нажатия клавиш и получать ваши регистрационные данные. Также убедитесь, что вы регулярно обновляете установленное ПО, т.к. кейлоггеры могут воспользоваться уязвимостями в ПО, чтобы встроить себя в вашу систему.

Мы часто используем пароли, которые являются простыми, релевантными и могут быть подобраны за несколько попыток. При использовании метода brute force, хакеры используют специальные программы, которые непрерывно пытаются подобрать различные комбинации пароля. Это надежный способ кражи вашей информации, т.к. многие пользователи используют простые пароли типа “abcd”. Некоторые наиболее распространенные программы для кражи паролей – это Brutus, Wfuzz, и RainbowCrack.

Как защитить себя:Существует множество способов, как защитить себя от атак типа brute force. Во-первых, вы можете внедрить политику блокировки аккаунта, поэтому после нескольких неудачных попыток авторизации аккаунт будет заблокирован до тех пор, пока администратор его не разблокирует. Вы также можете внедрить прогрессивные задержки, которые блокируют аккаунты пользователей на определенный период времени после неудачной попытки авторизации, увеличивая время блокировки после каждой неудачной попытки.Другое решение – это использование теста «вызов-ответ» (challenge-response) для предотвращения автоматической отправки на страницу входа. Такие системы как reCAPTCHA могут требовать ввода слова или решения математической задачи, чтобы убедиться в том, что регистрационные данные вводит человек, а не хакерская система.Атаки по словарюВ 2012 году на LinkedIn было взломано более 6 миллионов паролей с помощью атаки по словарю. Атака по словарю работает таким образом: систематически в качестве пароля вставляется каждое слово в словаре. Атаки по словарю могут быть весьма успешными, потому что люди имеют тенденцию выбирать короткие, но распространенные пароли.Как защитить себя:Выбирайте пароль как минимум из 8 символов. Избегайте в нем любых слов из словаря или общеизвестные и предсказуемые вариации слов. Используйте SSH-ключи для подключения к удаленному серверу для хранения вашего пароля. Вам также следует разрешать SSH-подключения только для определенных хостов или IP-адресов, чтобы вы могли точно знать, какие компьютеры подключаются к вашему серверу.Фишинговые атаки

Фишинговые атаки осуществляются хакерами, которые используют подложные электронные письма или веб-сайты для кражи ваших регистрационных данных. Речь чаще всего идет о письмах, которые маскируются под письма от вполне надежных и легальных компаний, в которых вас просят скачать файл или нажать на кнопку или ссылку. Чаще всего фишинговые атаки могут содержать хакерскую маскировку под ваш банк, что может привести к очень пагубным последствиям.

Будьте осторожны с письмами, которые приходят от непонятных отправителей, не персонализированы, просят вас подтвердить персональную или финансовую информацию или требуют от вас немедленных действий с помощью угрожающей информации. Не нажимайте на ссылки, не скачивайте файлы или не открывайте вложения от неизвестных отправителей. Никогда не отправляйте личную или финансовую информацию по электронной почте даже тем людям, кому вы доверяете, т.к. ваша почта может быть взломана.

Создание надежного пароляКибер-преступники стали экспертами по определению паролей. 50% малых и средних предприятий подвергались как минимум одной кибер-атаке в 2017 году. Т.е. половина всех малых предприятий, не говоря о таких крупных корпорациях как T-Mobile, JP Morgan и eBay, которые пострадали от массовых кибер-атак, затронувших сотни миллионов пользователей. И это еще не самое страшное.По данным исследования WordPress UnMasked , даже руководители высокого уровня, как старший инженер в PayPal или менеджер программы в Microsoft имеют предсказуемые и угадываемые пароли. Это может серьезно повлиять на их бизнес. При создании пароля существует несколько советов, которые могут существенно вам помочь, чтобы обеспечить безопасность ваших аккаунтов и защиту от хакеров.В идеале пароль должен иметь не менее 14 символов. Восемь символов – это самый минимум, каким может быть пароль. Используйте различные символы, цифры и буквы, которые не имеют никакой связи с вами или вашими увлечениями.

Избегайте использования предсказуемых шаблонов: например, заглавные буквы в самом начале или в конце вашего пароля или имена собственные. Также попытайтесь использовать всю вашу клавиатуру, а не только те символы, которые вы используете ежедневно, т.к. хакеры знают об этом и будут в первую очередь ориентироваться на общераспространенные символы.

Защита паролей: держите ваши пароли в безопасном местеЧтобы ваши пароли были надежно защищены, важно создавать качественные пароли и использовать инструменты безопасности при создании новых аккаунтов. В то время как многие исследования советуют менять пароль каждые 90 дней, на самом деле новейшие рекомендации предлагают менять пароль при необходимости, т.к. слишком частая смена пароля может скорее навредить вам, чем помочь.Также сделайте новые подсказки к паролям, потому что именно они позволяют хакерам легко получать «письма для восстановления» с информацией по вашему аккаунту. Попытайтесь использовать необычные ответы, например, некорректные имена учителей или даже случайные ответы (но сохраните их где-то в безопасности, чтобы не забыть). Другой способ – это создать предложение или аббревиатуру, которая может быть применима только к вам, но совершенно случайна, чтобы обмануть хакеров.Используйте менеджер паролей. Такой инструмент генерирует и хранит для вас сложные пароли. Менеджеры паролей «живут» в вашем браузере и могут автоматически заполнять поля с регистрационными данными каждый раз, когда вы заходите на требуемый сайт.Наконец, установите антивирусную программу для защиты в Интернете. Установите ваш антивирус на все устройства, чтобы следить за подозрительной активностью и не допускать установку на ваш компьютер неизвестных скаченных программ и утилит.

Panda Security в России

+7(495)105 94 51, [email protected]