Услуга Запрет вызова: Как подключить, отключить?

Случается так, что ваш телефон попадает в другие руки. Например, к вашему мобильному устройству получили доступ любимые детки и после вы обнаруживаете, что баланс вашего счета значительно уменьшился. Иногда сотовый телефон приходится передавать постороннему лицу на время и вы не можете проконтролировать расход средств с вашего счета. Бывает также, что, по той или иной причине, вы не хотите отвечать на звонки. Возникает вопрос: как избежать подобных неприятных ситуаций и сократить свои затраты?

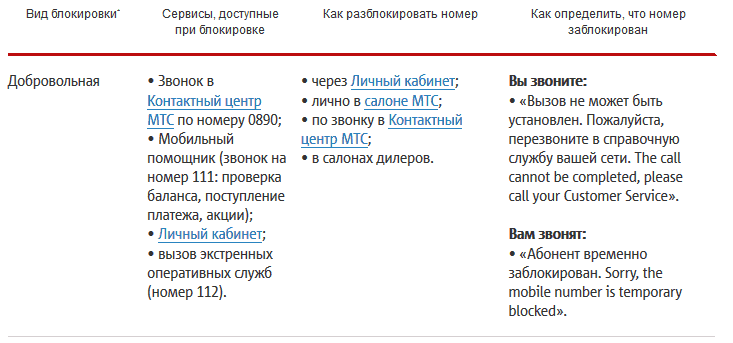

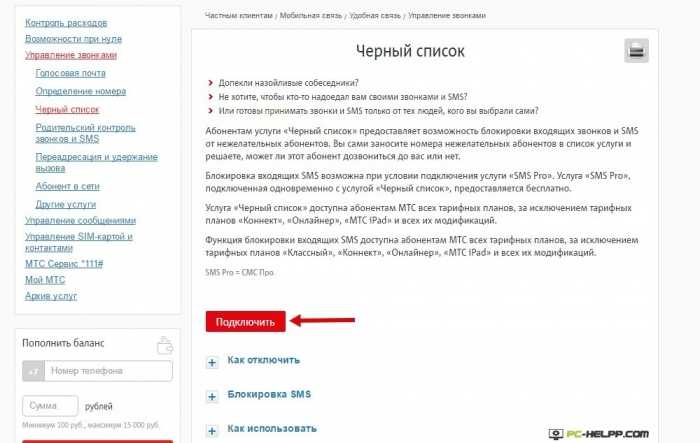

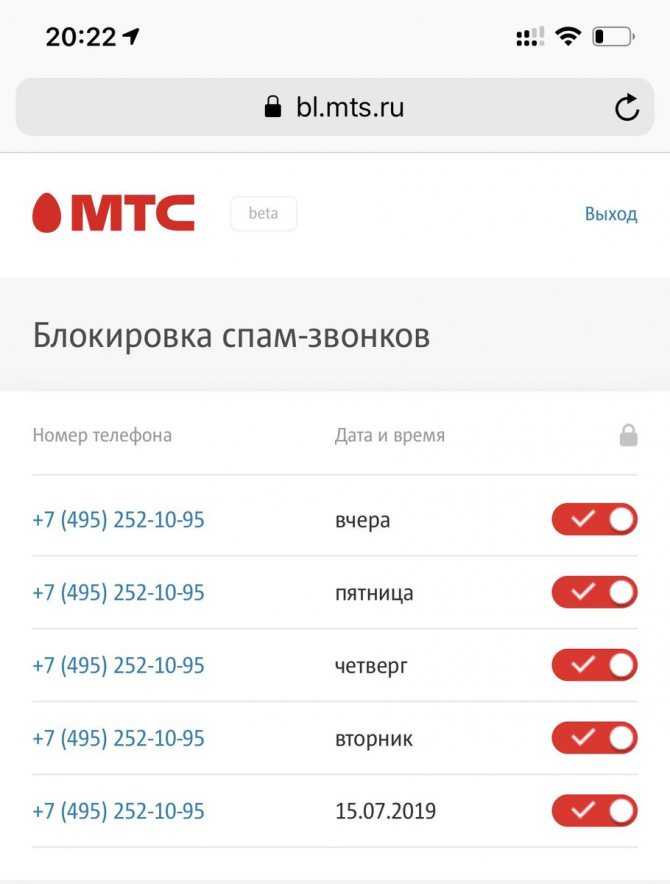

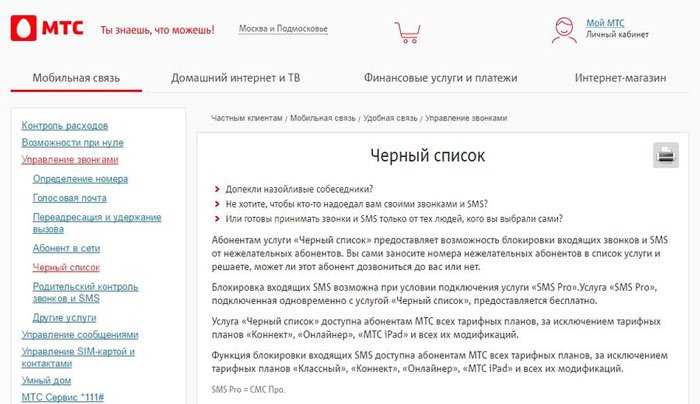

В таком случае, вам на выручку придет удобная услуга от оператора МТС «Запрет вызова». Она позволит вам установить ограничение на входящие или исходящие голосовые вызовы. В отличие от уже рассмотренной нами ранее услуги «Черный список», которая позволяет блокировать звонки от определенных нежелательных собеседников, данная услуга дает возможность заблокировать все звонки следующих групп:

- все исходящие голосовые вызовы;

- все звонки за рубеж;

- все входящие голосовые вызовы;

- все поступающие звонки в роуминге;

- набор на международные номера, кроме связи в домашней сети.

Воспользоваться данной услугой могу владельцы любых тарифных планов МТС. Стоимость данного сервиса тарифицируется согласно условий конкретного тарифа пользователя. Услуга универсальна и действует как в национальном роуминге, так и в дальнем зарубежье.

Звонки в любую страну по привлекательной цене! Услуга Выгодные международные звонки.

Как подключить запрет вызовов

Активация услуги не требует больших усилий и не занимает много времени. Для ее подключения можно воспользоваться следующими способами:

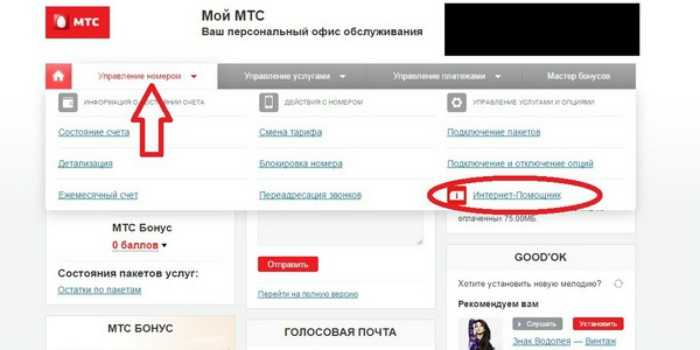

- опция активируется через Личный кабинет на сайте оператора;

- можно воспользоваться факсимильной связью – соответствующее заявление отправляется по номеру 495 766 00 58;

- подключение можно осуществит при помощи СМС сообщения на номер 111, где в текстовом поле стоит набрать 2119;

- при невозможности воспользоваться вышеперечисленными способами, обратитесь в ближайшее отделение МТС или позвоните на горячую линию по номеру 0890.

Как отключить запрет вызовов

Не стоит забывать, что услуга платная. Поэтому, если вы не часто пользуетесь данной услугой или у вас вообще отпала надобность в ее использовании, рекомендуем ее отключить. Для этого можно отправить СМС-ку на номер 111, в поле текст набрав 21190 или произвести деактивацию через Личный кабинет.

Сервис работает только на тарифах с оплатой, производящейся каждый месяц.

Как пользоваться услугой

После включения опции, вам понадобится определиться какой тип запрета вам нужен и активировать его при помощи команды *код запрета*пароль # кнопка вызова (по умолчанию пароль – 0000).

С кодами запретов вы можете ознакомиться на сайте оператора в разделе Другие услуги http://www.mts.ru/mob_connect/services/direction_calls/other_services/call_barring/

Как заблокировать Sim-карту МТС: временно, добровольно, навсегда

Главная » Бизнес » Операторы связи » МТС

МТСВиктория Вяземская0

Достаточно часто при утрате мобильного телефона, либо же вынужденной смене оператора сотовой связи, у многих абонентов возникает необходимость блокировки сим карты МТС.

Однако наиболее очевидное решение, а именно выбросить свою старую симку — не самый лучший вариант решения проблемы. Ведь у вас может быть подключен тариф с абонентской платой, а так же на действующий номер сотового телефона привязаны аккаунты кошельков и различных социальных сетей.

Как заблокировать Sim карту МТС навсегда: инструкция для абонентовСодержание

Это может грозить тем, что у вас возникнет задолженность по оплате услуг оператора, а так же у вас могут украсть аккаунты и получить доступ к персональны данным. По этому мы в данной статье и рассмотрим, как можно произвести блокировку вашей сим карты мтс, что бы избежать вышеперечисленных неприятностей.

Сами же способы блокировки могут отличаться у различных операторов. Мы будем рассматривать в данной статье блокировку сим карт СОПС МТС.

Как временно заблокировать свою сим карту МТС: перечень способов

Если вы по какой-либо причине в ближайшее время не собираетесь пользоваться услугами сотового оператора, то имеет смысл рассмотреть вариант временной блокировки симки. Это актуально в том случае, если у вас подключены тарифные планы с абонентской системой оплаты.

Это актуально в том случае, если у вас подключены тарифные планы с абонентской системой оплаты.

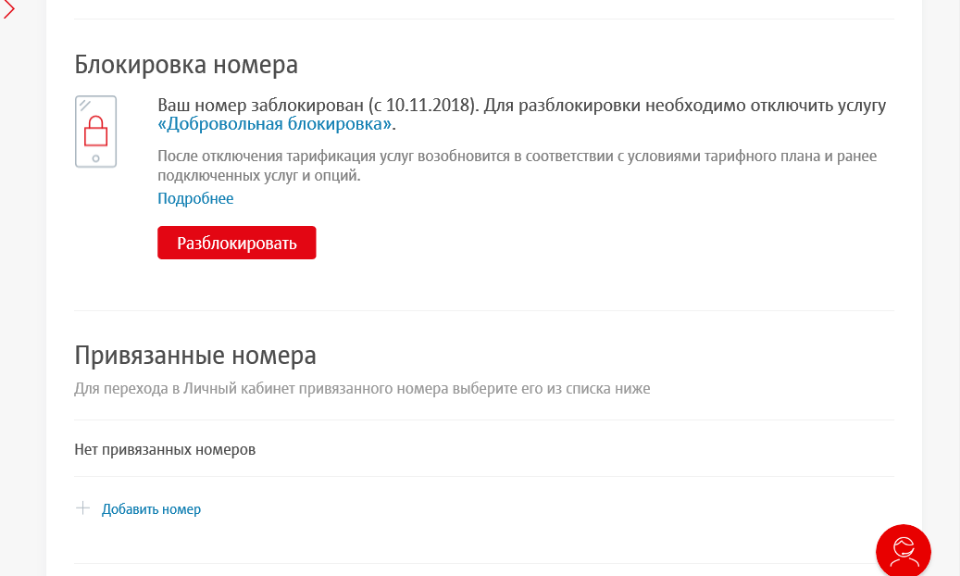

Для этого оператор МТС и ввел услугу «Добровольная блокировка номера».

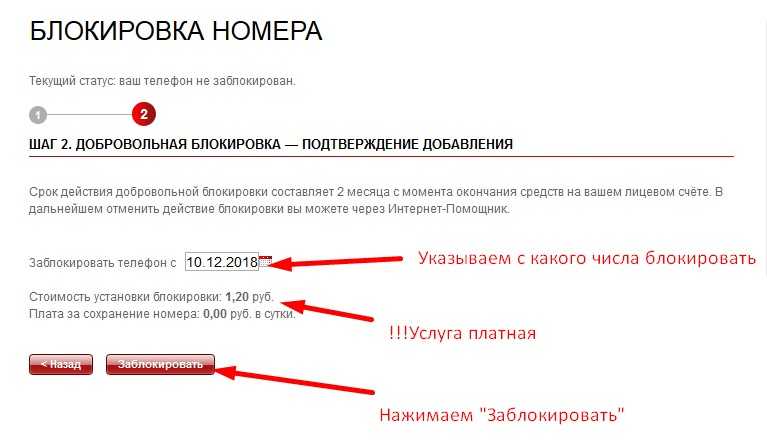

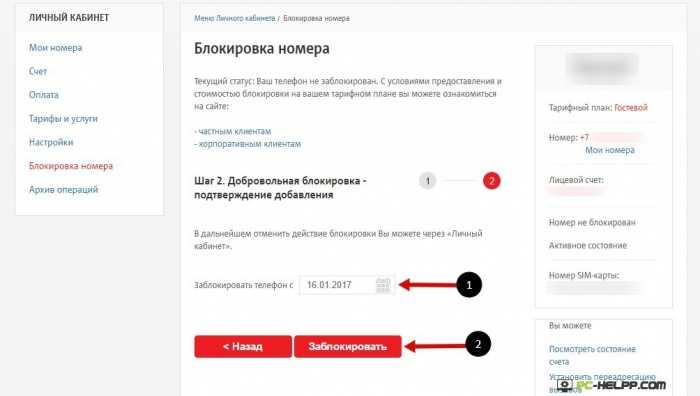

Блокировка сим-карты МТС: шаг 1.[info_border pre_border_color=»red» width=»100%» text_align=»left» hex_border_color=»» hex_text_color=»»]Обратите внимание, в том случае, если вы решите подключить услугу «Добровольная блокировка» сим карты от МТС, это позволит вам самостоятельно указать срок, на который осуществляется временная блокировка.[/info_border]

Рекомендуем к прочтению: действующие тарифы МТС без абонентской платы.

После того, как у вас будет подключена услуга «Добровольная блокировка», ваша сим карта МТС поддерживать услуги сотовой связи не будет до момента последующей активации.

Блокировка sim карты МТС: шаг 2. (устанавливаем ограничение по времени.В качестве исключения доступны телефоны экстренных служб 112

так же с вас не будет списываться абонентская плата, а если на счете оставались до блокировки деньги, вся сумма будет временно заморожена на счете.

Время блокировки не ограничивается оператором, а определяется абонентом, владельцем сим карты.

Как подключить услугу «Добровольная блокировка» сим карты МТС

Данная услуга подключается, как и большинство дополнительных, не входящий в пакет тарифного плана отправкой USSD команды. Для этого необходимо набрать со своего мобильного телефона [highlight pre_bg_color=»red» hex_bg_color=»» hex_text_color=»»]*111*157#[/highlight]

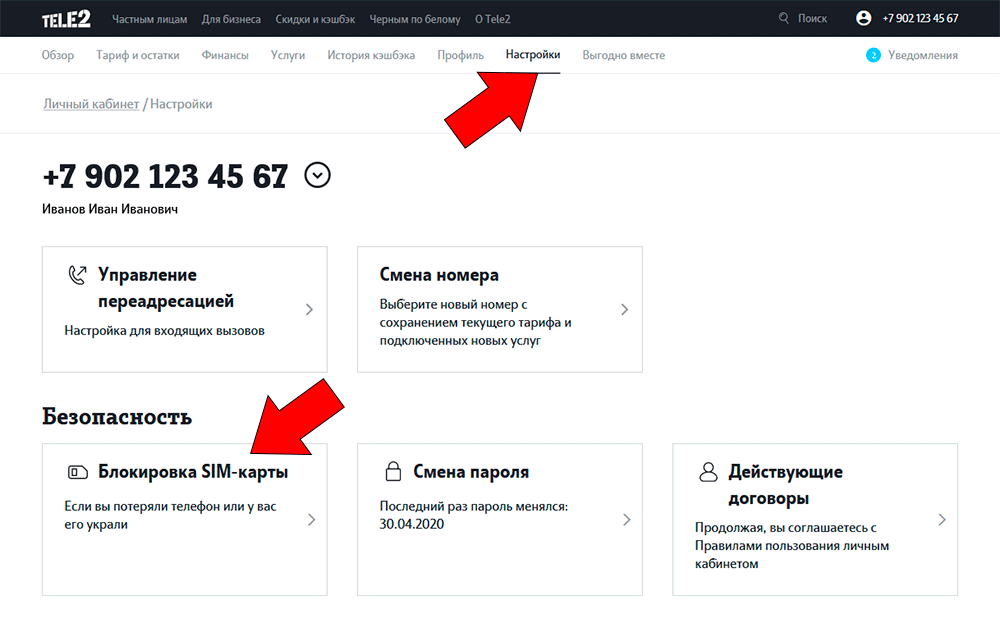

- Так же если вы подключены к мобильному личному кабинету МТС, вы можете использовать его функционал. В самом низу страницы управления услугами есть ссылка на режим «Блокировка».

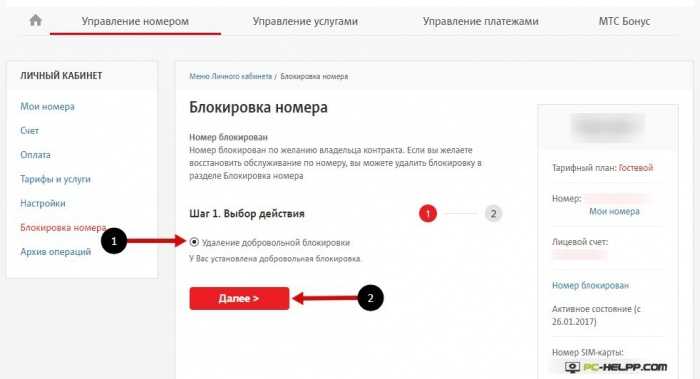

- Вам необходимо выбрать данный пункт и отметить пункт «Добровольная блокировка».

- Так же установить временный блок вам поможет звонок на короткий бесплатный номер [highlight pre_bg_color=»red» hex_bg_color=»» hex_text_color=»»]1116[/highlight] мобильному оператору:

Как отключить услугу «Добровольная блокировка»

- Снять временную блокировку сим карты можно при обращении в салон сотовой связи МТС.

- Позвонить в службу поддержки клиентов МТС.

- Воспользоваться личным кабинетом.

Внимание: так же рекомендуется воспользоваться функционалом мобильного приложения Мой МТС.

Обратите внимание, что бесплатно услуга «добровольная блокировка» оказывается на протяжении двух недель с момента подключения. Далее вам будет начисляться плата в размере 1 рубль за 1 день обслуживания заблокированной симки. Если у вас более не возникнет необходимости пользоваться услугами сотового оператора МТС, то лучше заблокировать сим карту другим способом.

[toggle title=»Видео инструкция по блокировке сим карты МТС:«]

[/toggle]

Как заблокировать сим карту МТС навсегда

Как и упоминалось в статье выше, у абонента может возникнуть необходимость установить блокировку сим карты навсегда. Обычно блокировка устанавливается в случае утраты телефона либо сим карты, отсутствия необходимости использования услуг данного оператора сотовой связи, одностороннего отказа от номера. Если вы утеряли сим карту, но не хотите уходить от данного оператора, советуем почитать статью по ссылке и определить для себя, какой тариф МТС лучше для телефона. Мы рекомендуем использовать Тариф МТС Хайп, обзор которого можно почитать по ссылке.

Обычно блокировка устанавливается в случае утраты телефона либо сим карты, отсутствия необходимости использования услуг данного оператора сотовой связи, одностороннего отказа от номера. Если вы утеряли сим карту, но не хотите уходить от данного оператора, советуем почитать статью по ссылке и определить для себя, какой тариф МТС лучше для телефона. Мы рекомендуем использовать Тариф МТС Хайп, обзор которого можно почитать по ссылке.

[toggle title=»Для того, что бы установить вечную блокировку симки МТС, необходимо:«]

- Обратиться в ближайший салон сотовой связи МТС. При предъявлении паспорта сотруднику компании блокировка вам будет установлена совершенно бесплатно.

- Так же можно воспользоваться личным кабинетом МТС. Для этого необходимо авторизоваться в приложении либо на сайте оператора в личном кабинете абонента, перейти в режим «добровольная блокировка» (выше мы описывали процедуру), однако в данном случае нет необходимость устанавливать галочку напротив «добровольной блокировки».

Если вы продолжите действие на кнопку «далее», ваша сим карта будет заблокирована навсегда.

Если вы продолжите действие на кнопку «далее», ваша сим карта будет заблокирована навсегда. - Еще один из способов — звонок в службу поддержки клиентов МТС. Для этого вам необходимо позвонить оператору МТС по бесплатному короткому номеру 0890, либо по номеру 88002500890. Оператор, выслушав ваш вопрос и сверив паспортные данные установит блокировку на сим карту.

[/toggle]

Прочитав нашу статью вы научились блокировать сим карту мтс временно и навсегда, в зависимости от необходимости. Если у вас остались вопросы, воспользуйтесь формой обратной связи, что бы связаться с нами. Так же вы можете поделиться данной статьей в социальных сетях, что бы она была всегда у вас под рукой.

[toggle title=»Не нашли того, что искали? Попробуйте посмотреть тут:»]

- Как перейти на другой тариф теле2;

- Детализация предоставленных услуг теле2;

[/toggle]

Рейтинг

( Пока оценок нет )

Виктория Вяземская/ автор статьи

Здравствуйте! Меня зовут Виктория Сергеевна Вяземская. Я работаю юристом на протяжении семи лет и уже помогла большому количеству людей, которым казалось, что они находятся в безысходном положении. Теперь я могу помочь и вам! Прямо здесь и сейчас! Причем совершенно бесплатно!

Я работаю юристом на протяжении семи лет и уже помогла большому количеству людей, которым казалось, что они находятся в безысходном положении. Теперь я могу помочь и вам! Прямо здесь и сейчас! Причем совершенно бесплатно!

Загрузка …

Повышение скорости киберзащиты: семь ключевых показателей

Опубликовано 25 января 2023 г., 22:23, автор: Тайсон Б. Мидорс и Гэри К. Кесслер

Вы служите мостиком на контейнеровозе вместимостью 12 000 TEU в проливе Килл-Ван-Кулл, направляющемся на запад к Байонскому мосту с лоцманом на борту. Безоблачный солнечный день. Когда вы проходите мимо Констебль-Хук-Рич, вы чувствуете, что корабль резко отклоняется влево, и ваша скорость, кажется, увеличивается. Хотя приборы на мостике показывают ожидаемую скорость, местонахождение и положение руля, на самом деле руль повернут влево, и ваша скорость увеличилась до 12 узлов. PPU пилота показывает, что судно ужасно отклоняется от заданного курса и скорости, что усугубляет путаницу. Корабль не отвечает на команды руля и двигателя. Через несколько минут ваш нос сел на мель на южном берегу канала, а корма продолжает качаться к северному берегу. Через шесть минут ваш корабль стоит боком в канале, и движение в обоих направлениях остановлено.

Хотя приборы на мостике показывают ожидаемую скорость, местонахождение и положение руля, на самом деле руль повернут влево, и ваша скорость увеличилась до 12 узлов. PPU пилота показывает, что судно ужасно отклоняется от заданного курса и скорости, что усугубляет путаницу. Корабль не отвечает на команды руля и двигателя. Через несколько минут ваш нос сел на мель на южном берегу канала, а корма продолжает качаться к северному берегу. Через шесть минут ваш корабль стоит боком в канале, и движение в обоих направлениях остановлено.

Итак, что здесь произошло? Неисправность системы? Ошибка экипажа? Кибератака? Как бы вы узнали и как бы вы отличили?

Этот сценарий, вдохновленный нашими коллегами из лаборатории Cyber-SHIP в Университете Плимута, Великобритания, на самом деле является потенциальной кибератакой. Это не одна из атак судного дня, которые вы видите в боевиках, когда международный криминальный гений каким-то образом получает дистанционный контроль над вашим кораблем, пытаясь выкупить владельцев. Это на самом деле намного хуже, потому что это более правдоподобно.

Это на самом деле намного хуже, потому что это более правдоподобно.

Вредоносное ПО на бортовой системе может привести к реализации описанных здесь событий. . . не только в портах Нью-Йорка и Нью-Джерси, но и в любой малозаметной морской цели, которую выберет злонамеренный субъект. Существует множество способов, которыми такое вредоносное ПО может заразить корабли, начиная от адресной рассылки электронных писем с фальшивыми обновлениями диаграмм и заканчивая исправлениями прошивки устройств от скомпрометированных поставщиков. И, как продемонстрировала атака Solar Winds два года назад, несколько кораблей могут быть атакованы одновременно вредоносной программой, которая неактивна в течение недель или месяцев.

Пытаясь управлять киберугрозами и понимать возможности кибератак, морские руководители получат выгоду, измеряя свои соответствующие риски и возможности во временном выражении. В коммерческих секторах с наибольшей степенью зрелости в области кибербезопасности руководители корпоративной информационной безопасности обычно тянутся к своим секундомерам, чтобы измерить, насколько надежна их система кибербезопасности.

Время прорыва

Кибер «время прорыва» было впервые определено фирмой Crowdstrike, занимающейся кибербезопасностью, как «время, затраченное злоумышленником на перемещение в горизонтальном направлении, от изначально скомпрометированного хоста к (другим) хостам в среде жертвы». [1] Если использовать аналогию с современным пиратством, это время, которое требуется пиратам, чтобы добраться до лоцманской рубки и взять под контроль корабль, начиная с того момента, когда они впервые привязывают свой крюк к фальшборту. Что касается аналитики угроз, это измерение имеет решающее значение для понимания опасности, которую представляют определенные участники угроз для платформ, предприятий и операций.

По данным Crowdstrike, в 2018 году самое быстрое среднее время взлома продемонстрировали российские госсубъекты, сумевшие провести полные кибератаки (получение начального доступа, повышение привилегий, получение контроля над ключевыми системами и информацией в целевой сети) в 00:00: 18:49 (часы:минуты:секунды). За ним следуют вторые по скорости государственные деятели Северной Кореи (02:20:14) и третьи по скорости китайские государственные субъекты (04:00:26)[2]. По мере того, как противник совершенствует свои инструменты и мастерство, время прорыва продолжает сокращаться, что требует от оборонительных команд большей автоматизации и оперативных действий 24/7.

За ним следуют вторые по скорости государственные деятели Северной Кореи (02:20:14) и третьи по скорости китайские государственные субъекты (04:00:26)[2]. По мере того, как противник совершенствует свои инструменты и мастерство, время прорыва продолжает сокращаться, что требует от оборонительных команд большей автоматизации и оперативных действий 24/7.

Среднее время обнаружения

Среднее время обнаружения Чтобы было ясно, обнаружение не означает, что атака побеждена; обнаружение просто означает, что защитники признают, что нарушение или атака имеет место, и допускают возможность осмысленного реагирования.

Чтобы было ясно, обнаружение не означает, что атака побеждена; обнаружение просто означает, что защитники признают, что нарушение или атака имеет место, и допускают возможность осмысленного реагирования. В других секторах MTTD снижается за счет круглосуточного управления данными сетевых датчиков центром безопасности (SOC), который постоянно просматривает данные журналов и информацию о производительности сети для выявления аномалий, указывающих на ранние стадии компрометации. Для большинства коммерческих флотов такая степень непрерывного мониторинга в режиме реального времени пока нецелесообразна. Более жизнеспособным для большинства (но все еще пугающим для многих) является регулярная оценка журналов брандмауэра, журналов ключевых хостов и данных журналов из наиболее важных систем судна со скоростью, с которой такие журналы могут передаваться с судна на берег. Слишком часто MTTD излишне удлиняются, когда в организациях нет процессов для непрерывного анализа журналов доступных бортовых данных, что дает злоумышленникам дополнительное время, чтобы использовать успешную попытку доступа во что-то более дорогостоящее и разрушительное.

Среднее время до исправления

Среднее время до установки исправлений — это показатель того, сколько времени в среднем требуется для обновления систем с помощью общедоступных исправлений. Это измерение не зависит от угроз и в первую очередь измеряет базовую оборонительную кибер-гибкость организации. В то время как опытные или хорошо обеспеченные ресурсы могут найти новые уязвимости в системах, для которых еще не существует исправлений (обычно называемых «уязвимостями нулевого дня»), злоумышленники всех уровней сложности используют задержку между объявлением об исправленной уязвимости и применение патча защитниками.

Анализ, опубликованный Mandiant в 2020 году, показал, что 42% уязвимостей по-прежнему эксплуатируются после того, как патчи были опубликованы (рис. 1), при этом подавляющее большинство наблюдаемых кибервторжений используют уязвимости, для которых исправления доступны, но не применены (рис. 2)[3]. ].

Рис. 1. Фирма по кибербезопасности Mandiant проанализировала 95 уязвимостей, которые были использованы в период с 1 квартала 2020 г. по 1 квартал 2021 г., и обнаружила, что большинство (61 процент) проанализированных уязвимостей были использованы как уязвимости нулевого дня, и еще больше уязвимостей нулевого дня было использовано в в первом квартале 2021 года, чем в каждый из последних четырех лет. Известно, что 41 (сорок один) процент уязвимостей n-day (тех, что были использованы впервые после публикации исправления) были впервые использованы в течение трех недель после выпуска исправления. (любезно предоставлено Mandiant)

1. Фирма по кибербезопасности Mandiant проанализировала 95 уязвимостей, которые были использованы в период с 1 квартала 2020 г. по 1 квартал 2021 г., и обнаружила, что большинство (61 процент) проанализированных уязвимостей были использованы как уязвимости нулевого дня, и еще больше уязвимостей нулевого дня было использовано в в первом квартале 2021 года, чем в каждый из последних четырех лет. Известно, что 41 (сорок один) процент уязвимостей n-day (тех, что были использованы впервые после публикации исправления) были впервые использованы в течение трех недель после выпуска исправления. (любезно предоставлено Mandiant)

Рис. 2. Более детальный анализ той же активности, отслеживаемой Mandiant, показанной на рис. 1. Многие исправления выпускаются всего через несколько дней после публикации уязвимостей или в то же время, что объясняет кластеризацию эксплойтов, используемых непосредственно перед или прямо примерно во время выпуска патча. Патчи, которые остаются неприменимыми спустя годы после выпуска, не редкость, что позволяет несложным кибер-злоумышленникам успешно проводить атаки без необходимости вкладывать средства в программы обнаружения уязвимостей или покупать уязвимости «нулевого дня» у других хакерских групп (любезно предоставлено Mandiant)

Капитаны и владельцы судов часто полагаются на внешних поставщиков услуг для защиты своего судна до того, как вредоносный сетевой трафик достигнет корабля или на брандмауэрах, которые существуют на интернет-границе судовых сетей. Хотя обычно это не тот же тип киберзащиты, что и исправление уязвимых систем на судне, временные показатели аналогичны. Большинство внешних средств защиты будут полагаться на проприетарную информацию об уязвимостях и угрозах, которая позволяет применять защитные наборы правил, которые блокируют входящие сообщения на корабли, соответствующие профилю известных вредоносных программ. Количество времени, которое требуется для того, чтобы уязвимость или конкретная тактика злоумышленника были первоначально идентифицированы, сообщены, преобразованы в наборы защитных правил, а затем введены в действие, соответствует той же динамике MTTP. Злоумышленники, которые используют только известные уязвимости, могут работать быстрее, чем сторонние поставщики услуг кибербезопасности.

Хотя обычно это не тот же тип киберзащиты, что и исправление уязвимых систем на судне, временные показатели аналогичны. Большинство внешних средств защиты будут полагаться на проприетарную информацию об уязвимостях и угрозах, которая позволяет применять защитные наборы правил, которые блокируют входящие сообщения на корабли, соответствующие профилю известных вредоносных программ. Количество времени, которое требуется для того, чтобы уязвимость или конкретная тактика злоумышленника были первоначально идентифицированы, сообщены, преобразованы в наборы защитных правил, а затем введены в действие, соответствует той же динамике MTTP. Злоумышленники, которые используют только известные уязвимости, могут работать быстрее, чем сторонние поставщики услуг кибербезопасности.

MTTP, однако, зависит не только от доступности исправлений и персонала, но и от воли организации и других деловых императивов. Отчет Береговой охраны США о кибертенденциях в морской среде за 2021 год[4] показал, что партнеры MTS полностью исправили 66% всех обнаруженных данных, которые могут быть использованы публично, и 45% обнаруженных данных, которые могут быть использованы внутри компании, в течение шести месяцев после обнаружения.

Среднее время удержания

Эти меры определяют время, которое проходит с момента обнаружения до момента, когда местные или удаленные силы защиты смогут отреагировать на обнаружение вредоносной активности. Среднее время сдерживания (MTTC) описывает, сколько времени требуется усилиям реагирования, чтобы сдержать попытки злоумышленника предпринять дальнейшие действия или использовать дополнительные системы. Обычно это означает, что защитники успешно определили основную причину компрометации и смягчили как действия злоумышленников в своей сети, так и основные уязвимости, которые в первую очередь сделали возможным компрометацию. В сочетании со средним временем обнаружения, время сдерживания угрозы эффективно описывает количество времени, которое есть у условного противника до того, как данная атака может быть остановлена.

В качестве альтернативы, MTTC представляет собой количество времени, которое проходит между обнаружением события и определением того, что какой-либо индикатор(ы), первоначально предупредивший защитников, на самом деле является ложноположительным. По данным BitDefender, примерно 50% предупреждений о кибербезопасности в организациях, где центры обеспечения безопасности работают постоянно, на самом деле являются ложными срабатываниями[5]. В результате более крупные организации могут тратить до 400 часов в неделю на устранение событий как ложных срабатываний. В то время как хорошо разработанные правила оповещения и профессионально настроенные датчики уменьшат количество ложных срабатываний, динамичный характер современных морских систем и сетей означает, что ложные срабатывания практически невозможно устранить. Несмотря на то, что судовой трафик гораздо менее сложный и меньший по объему, чем корпоративные сети, описанные в вышеупомянутых исследованиях, способность выявлять и быстро устранять ложноположительные события так же важна, как и скорость, связанная с реагированием на реальные события безопасности.

Среднее время восстановления

Среднее время восстановления (MTTR) — это среднее время, необходимое организации для восстановления после успешной кибератаки. Например, на корабле, чьи компьютеры и системы управления полностью повреждены программами-вымогателями, потребуется стереть, восстановить, заменить или отремонтировать все затронутые системы, а также помощь специалистов по кибербезопасности для выявления и устранения основной причины (причин). заражения программами-вымогателями.

Несмотря на то, что восстановление после кибератак зависит от характера пострадавшей организации (например, географически разбросанные организации часто требуют, чтобы группы физически посещали каждую уязвимую площадку для восстановления) и характера сбоя, сроки восстановления в настоящее время, как правило, измеряются в терминах недель в месяцы для большинства коммерческих и промышленных организаций. Например, Maersk потребовалось девять дней, чтобы частично восстановиться после атаки NotPetya в 2017 году, а полное восстановление заняло месяцы. Выступая через два года после атаки, директор по информационной безопасности Maersk заявил, что в настоящее время компания пытается нарастить внутренний потенциал для восстановления после аналогичной атаки за 24 часа.[6]

Выступая через два года после атаки, директор по информационной безопасности Maersk заявил, что в настоящее время компания пытается нарастить внутренний потенциал для восстановления после аналогичной атаки за 24 часа.[6]

Проблема усугубляется на судне, поскольку компьютеры часто представляют собой специализированные и/или встроенные системы. В то время как зараженный компьютер в обычном офисе можно быстро заменить и вернуть сотрудников к работе, представьте себе время восстановления после атаки на специализированную корабельную систему без резервных копий на борту или даже в порту приписки.

Насколько быстро «достаточно быстро»?

В настоящее время CrowdStrike определяет компании как «самые эффективные» киберорганизации, если они соответствуют «правилу 1-10-60»: обнаружение вторжения в течение 1 минуты, расследование в течение 10 минут и сдерживание или устранение проблемы в течение 60 минут. Когда противникам позволяют беспрепятственно перемещаться в стороны в течение длительного периода времени, вероятность успеха противника значительно возрастает. [7] Журнал CPO со ссылкой на статистику Mandiant отмечает, что большинство организаций далеко не самые эффективные. «Среднее время сдерживания сетевых вторжений в 2017 году составляло пять дней. Однако это время сдерживания после обнаружения. Среднее время обнаружения составило ошеломляющие 66 дней». [8] Другими словами, средняя организация может быть скомпрометирована более чем в 5000 раз дольше, чем потребовалось бы российской кибергруппе для выполнения своих задач до того, как защитный киберответ хотя бы начался.

[7] Журнал CPO со ссылкой на статистику Mandiant отмечает, что большинство организаций далеко не самые эффективные. «Среднее время сдерживания сетевых вторжений в 2017 году составляло пять дней. Однако это время сдерживания после обнаружения. Среднее время обнаружения составило ошеломляющие 66 дней». [8] Другими словами, средняя организация может быть скомпрометирована более чем в 5000 раз дольше, чем потребовалось бы российской кибергруппе для выполнения своих задач до того, как защитный киберответ хотя бы начался.

В неморских коммерческих предприятиях «приемлемые» киберпоказатели определяются деловыми и/или отраслевыми требованиями, определяющими финансовую и коммерческую жизнеспособность этой компании. В то время как авиакомпания может восстановиться после многодневной атаки отказа в обслуживании на ее систему продажи билетов, например, месячный сбой, вероятно, приведет к краху большинства коммерческих перевозчиков. Таким образом, приемлемые значения MTTC/MTTR определяются финансовыми реалиями бизнеса, а не кибервозможностями.

Для коммерческого флота определение приемлемого MTTC/MTTR в значительной степени следует экономическим контурам других коммерческих предприятий с двумя дополнительными специфическими для морского транспорта факторами. Во-первых, любая невозможность доставить активы в порт в больших масштабах сразу же становится безотлагательной финансовой необходимостью для судоходного флота. Печально известно, что Hanjin Shipping просуществовала всего четыре дня между ликвидацией, препятствующей заходу судов Hanjin в порты, и ее банкротством[9]. Точно так же кибер-сбой в судоходных операциях может привести к потенциально существенным финансовым последствиям для коммерческого флота в течение нескольких дней с разрушительными глобальными экономическими последствиями второго порядка. Во-вторых, киберсбои в ситуациях ограниченного маневрирования, подобных гипотетической ситуации в начале этой статьи, могут иметь катастрофические последствия. Киберфизическое нарушение, препятствующее нормальному маневрированию корабля, быстро становится катастрофой в сочетании с экстремальными погодными условиями или неблагоприятным ветром и течениями в ограниченном проходе. Посадка на мель в Суэцком канале, например, была результатом сильного ветра и, как сообщается, временной потери управления рулевым управлением, продолжавшейся всего несколько секунд, и все это произошло в середине дня с двумя пилотами на борту.

Посадка на мель в Суэцком канале, например, была результатом сильного ветра и, как сообщается, временной потери управления рулевым управлением, продолжавшейся всего несколько секунд, и все это произошло в середине дня с двумя пилотами на борту.

Капитаны, операторы флота и морские руководители уровня подразделения и выше должны знать свои соответствующие MTTD, MTTP, MTTC/MTTR, даже если они зависят от внешних поставщиков услуг в отношении одной или всех вышеупомянутых защитных возможностей. При отсутствии на корабле или защищенных удаленных возможностей для восстановления потерянных систем или сетей после атаки капитан должен быть осведомлен о вероятных временных рамках MTTR своего судна хотя бы по той причине, что он может лучше управлять последующими рисками для своего корабля и экипажа посредством продолжительность деградации.

На уровне оператора флота и при ограниченных возможностях киберреагирования и восстановления персонал и операторы судоходных линий должны понимать, как кибер-воздействие на несколько судов повлияет на сроки MTTC/MTTR. Если эти сроки будут зависеть от судов, прибывающих в порты, где техники могут затем помочь судну, то может быть разумно обеспечить координацию планов отклонения и реагирования, чтобы техники могли встречать суда в течение их обычного времени стоянки.

Если эти сроки будут зависеть от судов, прибывающих в порты, где техники могут затем помочь судну, то может быть разумно обеспечить координацию планов отклонения и реагирования, чтобы техники могли встречать суда в течение их обычного времени стоянки.

Кибергеография

Даже небольшие семейные автопарки работают по всему миру, поэтому, вероятно, возникнет дополнительная проблема реагирования на географически рассредоточенные киберинциденты. Одна группа кибернетического реагирования не может одновременно реагировать на кибер-индуцированные аварии на борту кораблей как в Атлантическом, так и в Индийском океанах, даже если они вызваны одними и теми же уязвимостями базовой системы и/или действиями противника. Следовательно, количество и заблаговременное размещение средств киберреагирования, необходимых для реагирования на географически рассредоточенные кибераварии, требует тщательного рассмотрения.

Таким образом, основной задачей планирования для судоходных линий 21-го века является создание и сохранение возможности масштабирования и мобилизации локализации кибер-инцидентов и восстановления на затронутых платформах в приемлемые сроки. В настоящее время, однако, не представляется возможным обучить, нанять и удержать достаточное количество специалистов по кибербезопасности, чтобы экспертная кибергруппа могла быть назначена в качестве судовой компании на каждой платформе. Более жизнеспособной конструкцией является быстрая мобилизация групп киберреагирования и восстановления, работающих из центрального узла, достаточно близкого к ключевым маршрутам судоходства линий, чтобы позволить командам «ожидать на причале» для поддержки пострадавших судов, как только они достигнут следующего пункта назначения. порт захода.

В настоящее время, однако, не представляется возможным обучить, нанять и удержать достаточное количество специалистов по кибербезопасности, чтобы экспертная кибергруппа могла быть назначена в качестве судовой компании на каждой платформе. Более жизнеспособной конструкцией является быстрая мобилизация групп киберреагирования и восстановления, работающих из центрального узла, достаточно близкого к ключевым маршрутам судоходства линий, чтобы позволить командам «ожидать на причале» для поддержки пострадавших судов, как только они достигнут следующего пункта назначения. порт захода.

Здоровье сотрудников в киберпространстве: самый важный показатель из всех

В этой статье часто упоминаются «защитники» и «группы реагирования и восстановления», несмотря на то, что у большинства морских компаний-владельцев-операторов отсутствуют какие-либо формальные группы кибербезопасности. Эффективность и скорость таких групп реагирования могут быть разницей между неприятностью и бедствием. Многие коммерческие морские предприятия все еще находятся на достаточно раннем этапе своего пути к кибербезопасности, чтобы только сейчас подумать о найме своих первых штатных специалистов по кибербезопасности. Часто это персонал управленческого уровня, такой как директора по информационной безопасности (CISO), которым поручено управлять рисками кибербезопасности в масштабах всей компании, в отличие от групп персонала, готовых реагировать на инциденты безопасности.

Многие коммерческие морские предприятия все еще находятся на достаточно раннем этапе своего пути к кибербезопасности, чтобы только сейчас подумать о найме своих первых штатных специалистов по кибербезопасности. Часто это персонал управленческого уровня, такой как директора по информационной безопасности (CISO), которым поручено управлять рисками кибербезопасности в масштабах всей компании, в отличие от групп персонала, готовых реагировать на инциденты безопасности.

Даже при наличии менеджера по кибербезопасности владельцам-операторам будет не хватать возможностей для отслеживания и реагирования на события и инциденты кибербезопасности. Если не создавать команду профессионалов в области кибербезопасности для обеспечения постоянной безопасности в судовых и береговых сетях, многие морские компании, вероятно, сочтут целесообразным обратиться к своим существующим инженерным и эксплуатационным организациям, чтобы найти группы лиц, заинтересованных в том, чтобы взять на себя ответственность за кибербезопасность. в обмен на возможности обучения и образования. Иногда это называется «переподготовкой» или «повышением квалификации», привлечение сотрудников, уже знакомых с оборудованием, методами ведения бизнеса и культурой организации, и предоставление им возможностей для повышения квалификации в области кибербезопасности имеет значительные преимущества по сравнению с попытками нанять внешних специалистов. в морскую организацию. Во всем мире по состоянию на 2021 год нехватка специалистов по кибербезопасности составляла более 2,72 миллиона специалистов, и этот дефицит увеличивался год за годом на протяжении более десяти лет[10]. Найти качественных и доступных по цене специалистов по кибербезопасности недоступно для большинства компаний, не говоря уже о тех, чьи сотрудники работают в промышленных условиях, часто вынуждены путешествовать и могут проводить недели в море. Кроме того, нехватка кадров для кибербезопасности описывает киберзащиту в «общих» отраслях; существует реальная нехватка профессионалов, которые разбираются как в кибербезопасности, так и в мореходстве, и этот предмет (пока?) недостаточно преподается в морских академиях.

в обмен на возможности обучения и образования. Иногда это называется «переподготовкой» или «повышением квалификации», привлечение сотрудников, уже знакомых с оборудованием, методами ведения бизнеса и культурой организации, и предоставление им возможностей для повышения квалификации в области кибербезопасности имеет значительные преимущества по сравнению с попытками нанять внешних специалистов. в морскую организацию. Во всем мире по состоянию на 2021 год нехватка специалистов по кибербезопасности составляла более 2,72 миллиона специалистов, и этот дефицит увеличивался год за годом на протяжении более десяти лет[10]. Найти качественных и доступных по цене специалистов по кибербезопасности недоступно для большинства компаний, не говоря уже о тех, чьи сотрудники работают в промышленных условиях, часто вынуждены путешествовать и могут проводить недели в море. Кроме того, нехватка кадров для кибербезопасности описывает киберзащиту в «общих» отраслях; существует реальная нехватка профессионалов, которые разбираются как в кибербезопасности, так и в мореходстве, и этот предмет (пока?) недостаточно преподается в морских академиях. Как отрасль, мы вынуждены расти сами.

Как отрасль, мы вынуждены расти сами.

Для большинства морских компаний сначала необходимо определить те капитальные активы (например, ключевые судовые механизмы и системы, ключевую портовую инфраструктуру и т. д.), которые зависят от компьютеров, систем управления и/или подключения к Интернету для их надлежащего функционирования и наиболее важны для деловых операций. является первым шагом в определении того, какие части их соответствующей рабочей силы следует рассматривать в первую очередь для повышения квалификации. После того, как наиболее важные системы компании будут определены, посмотрите на группу сотрудников, которые чаще всего взаимодействуют с этими системами, чтобы попытаться выявить всех лиц, которые могут захотеть и иметь возможность пройти специальное обучение по кибербезопасности. После выявления отправьте этих людей на любое из многочисленных учебных мероприятий по кибербезопасности, которые регулярно проводятся по всему миру. Обучение и образование в области кибербезопасности разработало ряд формальных сертификатов и курсов обучения. Большинство этих сертификатов и тренингов предлагаются в виде недельных семинаров, приуроченных к конференциям или другим мероприятиям. Как правило, они проводятся в приятных для посещения, часто семейных местах, которые служат встроенными стимулами для дальнейшего участия и развития навыков.

Большинство этих сертификатов и тренингов предлагаются в виде недельных семинаров, приуроченных к конференциям или другим мероприятиям. Как правило, они проводятся в приятных для посещения, часто семейных местах, которые служат встроенными стимулами для дальнейшего участия и развития навыков.

Хотя сроки и темпы повышения квалификации будут зависеть от ресурсов и ситуации, общая цель морской компании состоит в том, чтобы попытаться вырастить по крайней мере трех обученных специалистов по кибербезопасности в каждом из бизнес-подразделений, отвечающих за их наиболее ценные активы. В то время как сотрудники других бизнес-подразделений могут помочь в реагировании и восстановлении, лица с более высокой квалификацией, связанные с конкретной системой или сетью, будут основными членами команды, занимающейся возникающими киберинцидентами. Таким образом, достаточность рабочей силы измеряется количеством ценных, высокоэффективных систем и сетей в организации, а также количеством высококвалифицированных специалистов по кибербезопасности, знакомых/экспертов по этим системам.

Безопасная вода

Вы служите мостиком на контейнеровозе вместимостью 12 000 TEU в проливе Килл-Ван-Кулл, направляющемся на запад к Байонскому мосту с лоцманом на борту. Через несколько минут от констебля Хук-Рич вам звонит офицер связи.

«Извините, что снова это вам делаю, но мне только что позвонили из корпорации, чтобы заблокировать весь трафик из Business VLAN в инженерные и навигационные VLAN. У вас не будет доступа к Интернету с мостового ноутбука в течение следующих десяти минут или около того, пока я не установлю эти новые правила брандмауэра. Просто позвони мне, если заметишь, что происходит что-то странное». Они вешают трубку.

Вы выходите на крыло мостика. Вы проезжаете Констебль-Хук-Рич с ожидаемой скоростью, придерживаясь точного курса на всем пути к терминалу для безопасного и своевременного прибытия.

Тайсон Б. Мидорс — руководитель практики морской кибербезопасности в Fathom5. Названный бывшим советником по национальной безопасности Х. автор Стратегии кибербезопасности США 2018 года и ключевой участник ряда стратегий и политик исполнительной власти. Он является сертифицированным и опытным практиком в ряде дисциплин кибербезопасности, включая реагирование на инциденты, судебную экспертизу, тестирование на проникновение, анализ уязвимостей, проектирование кибер-физической безопасности, оценку и аудит. В настоящее время он также работает в редакционном совете Военно-морского института США. Он имеет степени и сертификаты ряда учреждений, в том числе Военно-морской академии США, Северо-китайского института науки и технологий, Военно-морского колледжа США, Университета Олд-Доминион и Института передовых технологий Эскаля (SANS).

автор Стратегии кибербезопасности США 2018 года и ключевой участник ряда стратегий и политик исполнительной власти. Он является сертифицированным и опытным практиком в ряде дисциплин кибербезопасности, включая реагирование на инциденты, судебную экспертизу, тестирование на проникновение, анализ уязвимостей, проектирование кибер-физической безопасности, оценку и аудит. В настоящее время он также работает в редакционном совете Военно-морского института США. Он имеет степени и сертификаты ряда учреждений, в том числе Военно-морской академии США, Северо-китайского института науки и технологий, Военно-морского колледжа США, Университета Олд-Доминион и Института передовых технологий Эскаля (SANS).

Гэри К. Кесслер, доктор философии, CISSP, главный консультант группы морских решений в Fathom5. Соавтор книги «Морская кибербезопасность: руководство для руководителей и менеджеров», он является президентом Gary Kessler Associates, консалтинговой, исследовательской и учебной компании, расположенной в Ормонд-Бич, Флорида, является внештатным старшим научным сотрудником в Atlantic. Совета, приглашенный преподаватель Академии береговой охраны США и активный участник программы USCG Auxiliary и AUXCYBER.

Совета, приглашенный преподаватель Академии береговой охраны США и активный участник программы USCG Auxiliary и AUXCYBER.

Если вы заинтересованы в измерении или расширении кибер-возможностей вашей организации, свяжитесь с нами по адресу [email protected].

[1] Из Crowdstrike: «Боковое перемещение относится к методам, которые кибер-злоумышленник использует после получения первоначального доступа, чтобы углубиться в сеть в поисках конфиденциальных данных и других ценных активов. После входа в сеть злоумышленник сохраняет постоянный доступ, перемещаясь по скомпрометированной среде и получая повышенные привилегии с помощью различных инструментов. Боковое перемещение позволяет злоумышленнику избежать обнаружения и сохранить доступ, даже если он будет обнаружен на первой зараженной машине. А при длительном времени ожидания кража данных может произойти только через несколько недель или даже месяцев после первоначального взлома». https://www.crowdstrike. com/blog/the-myth-of-part-time-threat-hunting-part-1/

com/blog/the-myth-of-part-time-threat-hunting-part-1/

[2] https://www.crowdstrike.com/blog/first-ever-adversary-ranking-in-2019-global-threat-report-highlights-the-importance-of-speed/

[3] https://www.mandiant.com/resources/time-between-disclosure-patch-release-and-vulnerability-exploitation

[4] https://www.dco.uscg.mil/Portals/9/2021CyberTrendsInsightsMarineEnvironmentReport.pdf

[5] https://businessinsights.bitdefender.com/every-hour-socs-run-15-minutes-are-wasted-on-false-positives

[6] https://www.csoonline.com/article/3444620/rebuilding-after-notpetya-how-maersk-moved-forward.html

[7] https://www.crowdstrike.com/cybersecurity-101/lateral-movement/

[8] https://www.cpomagazine.com/cyber-security/hacks-are-happening-faster-how-much-do-cyber-response-times-need-to-improve/

[9] https://www.seatrade-maritime.