всё, что нужно знать о защите

Способы взлома пароля

Вы не знаете, как взломать пароль, вы забыли его и вы не можете получить доступ к защищенному или зашифрованному файлу?

Мы покажем вам, как восстановить доступ к своей базе данных, как взломать пароль, а также как обеспечить им максимально высокий уровень безопасности.

Атака на пароль по словарю

Много программ для взлома пароля работает по так называемым словарям, то есть спискам слов, которые могут быть использованы непосредственно в программе или после загрузки из Интернета. Такие пароле-подбиратели последовательно перебирают комбинации символов, сначала чисто символьные, а потом с цифрами.

Пользователь, который хочет получить максимально безопасный пароль, должен использовать набор случайных букв, цифр и специальных символов, но не должен использовать целых слов. Если защитный механизм различает строчные и прописные буквы, вы можете этим воспользоваться, используя

Взлом пароля грубой силой

Когда атака по словарю не дает результата, вы можете применить силу. Также известную как brute force (англ. грубая сила), который заключается в угадывании пароля методом принятие всех возможных комбинаций символов. Чем длиннее пароль, и чем более комбинация отклоняется от нормы, тем сложнее задачу имеет агрессор. Однако, рано или поздно пароль будет взломан.

Чтобы защитить себя от атак этого типа, будучи администратором веб-сайта, необходимо ограничить число попыток доступа (например, до пяти или трех), а затем блокировать их, например, на 15 или 30 минут. Если вы являетесь пользователем системы, в которой вы можете применить такую блокировку, вы должны воспользоваться этой возможностью.

Пароли в Windows

Пароль защиты доступа к Windows не является достаточно безопасным, насколько это может быть. Старые версии Windows образуют значения хэширования, не только с помощью диспетчера локальной сети Windows NT4, 2000, XP и Vista (NTLM) и т.д., а также (для совместимости) с помощью громоздкого диспетчера локальной сети, доступного в более ранних версиях Windows (LM).

Конечно, значение хэширования требует сложных расчетов, но оно имеет определенную длину по которой можно легко определить правильность ввода пароля.

Для того, чтобы обнаружить пароль, просто расшифруйте одно из двух значений хэширования (сигнатур). Гораздо легче сделать это с подписью LM. Во-первых, здесь меньше возможностей, потому что из-за совместимость Windows преобразует все буквы на прописные. Во-вторых, пароль преобразуется в строку, состоящую из 14 символов (более длинный пароль будет сокращен и дополнен нулями), после чего разделить на две строки по семь символов. Между тем, значительной проще сломать два по семь символов, чем один четырнадцатизначный код.

Только более новые выпуски Windows (XP с пакетом обновления SP3, Vista и Windows 7) не используют этих упрощений, так что определить

Взлом пароля с помощью математики

С помощью математических трюков, легко расшифровать пароль Windows. Вместо того, чтобы вычислять значения хэширования и проверять их один за другим, их рассчитывают один раз для каждого варианта пароля, а затем помещают в огромный список.

Такой список достигает размеров в несколько (десятков) терабайт. В этот момент вступают в действие так называемые радужные таблицы (rainbow tables). Созданные в результате хэширования подписи в них многократно сокращаются. Подпись определенной комбинации символов указывает, в какой части таблицы необходимо найти соответствующий пароль.

Таким образом, остается опробовать только несколько тысяч вариантов. В зависимости от сложности вашего пароля и вычислительной мощности пк взломщика пароля – это может занять от нескольких секунд до минуты.

Бесплатный Ophcrack

Инструменты для расшифровки пароля использумые в радужных таблицах можно загрузить с сайта Ophcrack. Правильный выбор зависит от вашей системы. Пользователям Windows XP рекомендуем XP Free Fast, а пользователям Vista таблицу Vista Free.

На сайте вы найдете кроме того, данные для создания загрузочного диска Ophcrack liveCD. Загрузите соответствующий ISO образ и запишите его на диск. Затем запустите на нем операционную систему – он содержит простой дистрибутив Linux. В случае необходимости вы должны изменить порядок дисков в BIOS.

Не только процессор

Для того, чтобы взломать пароль, главный вопрос – это вычислительная мощность. Надежные алгоритмы и методы шифрования скоро могут уйти в прошлое. Пароль, для взлома которого еще недавно требовался суперкомпьютер, сегодня можно подобрать с помощью современной… видеокарты. Карты этого типа могут чрезвычайно эффективно выполнять расчеты, помогая в этом процессору.

Таким образом, четырехъядерная система достигает производительности порядка нескольких миллионов арифметических операций в секунду. Еще недавно этот порядок был ограничен для многоядерных вычислительных машин. Однако, в настоящее время пользователь даже не должен ничего настраивать – программы для взлома сами используют видеокарты.

Пароль BIOS

Пароль BIOS проверяется сразу после включения компьютера и еще перед запуском системы. Это предотвращает возможность попасть на ваш ПК во время вашего отсутствия, а также использование портативного компьютера и чтения содержащихся в нем данных при потере.

В более ранних версиях BIOS в дополнение к паролю установленному пользователем, существовал пароль доступа по умолчанию (предназначенный, например, для технического персонала). Однако, они быстро появились в Интернете и блокировка паролем BIOS перестала представлять какую-либо защиту. В настоящее время каждая версия BIOS имеет собственный пароль по умолчанию, поэтому вероятность найти в Интернете надлежащий значительно меньше.

Тем не менее, чтобы обойти защиту – просто выньте жесткий диск. Правда, в другой машине, предположительно, вы не сможете запустить систему с этого диска, но удастся прочитать его содержимое.

Пароль документов

Если вы забыли пароль для документов Microsoft Office, PDF или систем обмена мгновенными сообщениями, вы можете воспользоваться программами компании Elcomsoft, которая обеспечивает коммерческие средства взлома пароля для файлов многих типов, специально адаптированных для различных форматов данных.

Каждое из приложений доступно в демо-версии, которая умеет ломать короткие пароли (в основном, менее трех символов) для файлов данного типа.

Пароль и браузер

Хранение паролей

Даже не нужно знать пароль для Windows. Просто скопируйте соответствующий файл в каталог установки браузера, включая все вложенные папки на другой диск или флэш-диск.

Что скрывают звездочки

Во многих программах (в основном, более ранних версиях), сохраненные пользователем пароль при следующем запуске отображается для удобства в окне – чтобы они не были прочитаны третьими лицами, отображаются в виде звездочек. Восстановить такой пароль очень легко, например, с помощью Asterisk Key.

Установите и запустите эту программу, после чего вызовите приложение, где хотите просмотреть пароль. Откройте, содержащее его диалоговое окно (или веб-сайт). Теперь зайдите в Asterisk Key и нажмите на кнопку Восстановить. Этим методом можно восстановить пароль в диалоговых окнах, а также на сайтах.

Некоторые антивирусные программы ошибочно воспринимают Asterisk Key в качестве незваного гостя. В этом случае, просто обновите базу данных сигнатур.

Электронные сейфы для пароля

Простое архивирование

Существуют программы, которые помогут вам безопасно хранить пароли независимо от их назначения (защита документов, аккаунты электронной почты, доступ к учетной записи в онлайн банка или на другие сайты).

Вы можете установить их на жестком диске или – ещё лучше – на брелок, который вы держите вдали от вашего компьютера или ноутбука.

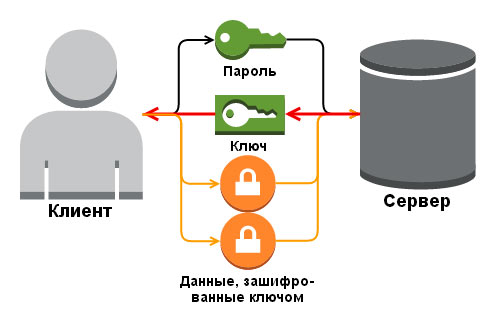

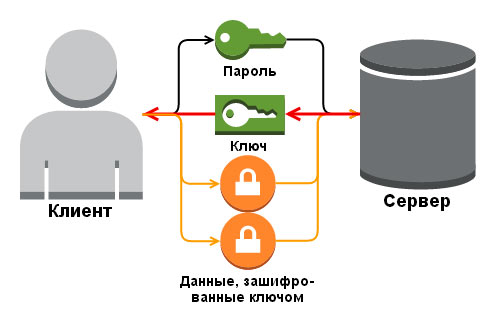

Как это работает

Коды доступа находятся в защищенной базе данных, которая защищена главным паролем, установленном при первом запуске программы. Шифрование происходит, например, в KeePass с использованием метода AES с 256-битным ключом Twofish.

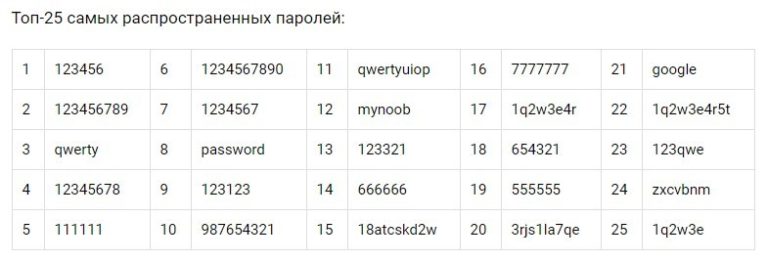

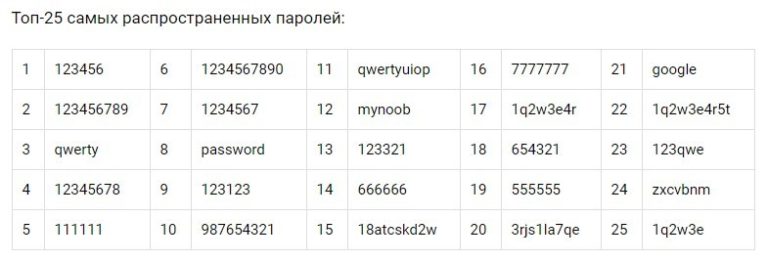

Пароли, которые взламывают чаще всего

Хотя и в современном мире хакеры научились взламывать даже самые сложные пароли, но чаще всего злоумышленникам даже стараться не нужно: пароль подбирается по данным о вас, ваших социальных сетей и родственников. П данным технического университета Virginia Tech подавляющее большинство людей выбирает очень предсказуемые пароли.

Какие же сейчас пароли считаются самыми популярными и самыми предсказуемыми?

Постепенно уходят в прошлое самые банальные сочетания, вроде qwerty и 12345, хотя последний еще в прошлом году уверенно держал пальму первенства среди самых распространенных паролей. Зато пользователи все еще с удовольствием используют удобно расположенные комбинации клавиш, ошибочно полагая, что сочетая их с цифрами они усиливают пароль. Специалисты из Dashlane назвали самые слабые пароли такого типа (не стоит использовать даже их модифицированные вариации):

1q2w3e4r

1qaz2wsx

1qazxsw2

zaq12wsx

!qaz2wsx

1qaz@wsx

Не менее опрометчиво использовать марки автомобилей, футбольные клубы и эмоции — все это эксперты называют в числе самых распространенных паролей.

Как же действуют специалисты по взлому, и почему пользовательские пароли так легко расшифровать?

Прежде всего, взламываются «простые» пароли, на что уходит меньше всего времени, а затем, как в любой компьютерной игре, хакер переходит на более высокие уровни, требующие значительно большего времени и особых навыков.

Для начала, запускается подбор по принципу «грубой силы», позволяющий расшифровать более половины паролей длиной от одного до шести символов включительно, в число которых входят по 26 латинских букв нижнего и верхнего регистров, 10 цифр и 33 прочих символов, в сумме – 95. В результате мы имеем весьма скромное число комбинаций, которое среднестатистический десктоп способен рассчитать за считанные минуты.

Удлинение пароля всего на один-два символа радикально увеличивает число вариантов, и полный перебор всех комбинаций будет занимать уже несколько дней. Поэтому специалисты обычно выбирают, к примеру, пароли, состоящие только из букв нижнего регистра, длиной до 8 символов, а также пароли из чисел длиной до 12 символов. Метод «грубой силы» с такими параметрами позволяет расшифровать значительный процент длинных паролей.

Использование метода подбора для более сложных паролей нерационально, поскольку оно может затянуться на годы, и здесь взломщик уже переходит к использованию специальным образом составленных словарных списков, которые подготовлены на основе реальных пользовательских паролей, «засветившихся» при различных утечках. К примеру, самую большую базу англоязычных паролей за последние годы «предоставил» в распоряжение хакеров сайт RockYou в декабре 2009 года. В результате банальной SQL-инъекции хакерам удалось завладеть базой данных более 32 миллионов пользователей, включая логины, пароли и прочую информацию в простой текстовой форме. База RockYou немедленно была включена во все хакерские «словари», которые с тех пор неоднократно пополнялись в результате всё новых утечек, в том числе после взлома социальной сети LinkedIn в 2012 году, когда «утекло» ещё 6,5 миллиона парольных кэшей.

Базы, подобные RockYou или LinkedIn, представляют особую ценность, поскольку содержат реальные пользовательские пароли, а не просто произвольные комбинации. Для расчёта вариантов существуют специальные правила замены и подбора, что даёт ещё больше потенциальных паролей. А если проанализировать тематику сайта, интересы и профессии его пользователей, то можно добавить ещё более тонкие алгоритмы расчёта со специфическими шаблонами и масками.

Любопытно, что пользователи крупных общедоступных сайтов, прежде всего, всевозможных социальных сетей, редко утруждают себя придумыванием сложных паролей, наивно полагая, что размещаемая там информация не представляет особого интереса для злоумышленников. Более того, из 32 миллионов паролей RockYou 290 тысяч представляли собой до боли знакомую комбинацию «123456», а ещё несколько десятков тысяч – похожие сочетания с разным количеством цифр. Наконец, многие пользовали используют одинаковые пароли на разных сервисах, а при взломе паролей на одном сайте, далеко не каждый станет менять его и на всех остальных сайтах. Поэтому словарный подбор остаётся одной из самых мощных и эффективных технологий взлома, позволяющий, по разным оценкам, расшифровать до 60-70% пользовательских паролей на любом общедоступном сайте.

Для взлома оставшегося массива паролей используются гибридные атаки, сочетающие элементы «грубой силы» со словарным подбором. Например, при задании паролей некоторые предпочитают добавлять к одному из своих старых паролей длиной 7-8 символов по одной-две цифре в начало или в конец. Понятно, что с точки зрения безопасности, такие пароли уже не выдерживают никакой критики. Подобные «привычные» способы «улучшения» старых паролей отлично известны специалистам, поэтому такие шаблоны нисколько не повышают их устойчивость.

Ещё один тип гибридных атак сочетает «грубую силу» со статистическим методом на основе цепей Маркова, что позволяет использовать уже полученные данные о характерных особенностях расшифрованных паролей для конкретного сайта, чтобы предсказать возможные пароли других пользователей.

Гибридные атаки в разных вариантах, а также «индивидуальные» настройки масок и шаблонов могут занимать существенное время, но в результате они способны раскрыть до всех 100% паролей для отдельно взятого сайта (среднестатистиски – от 60 до 90%). А если учесть, что более двух третей пользовательских паролей взламывается простыми средствами за считанные часы, предоставляя полезную информацию для анализа, то талантливый профессионал может сократить общее время взлома до разумного минимума.

Почему же хакеры так просто и быстро взламывают пользовательские пароли? Прежде всего, из-за того, что их придумывают люди. Обычные шаблоны и привычки хорошо известны профессионалам, а современная техника, в частности, обычные «бытовые» графические ускорители позволяют быстро просчитать все возможные комбинации: к примеру, Radeon HD7970 способен перебрать более 8 миллиардов вариантов в секунду.

Именно поэтому для промышленного использования рекомендуются специализированные генераторы паролей, использующие алгоритмы, не позволяющие выявить стабильные шаблоны и предотвращающие возможность взлома «грубой силой» за разумный отрезок времени, в течение которого расшифровываемые пароли будут уже заменены другими.

Наконец, ещё одна причина заключается в том, что далеко не все общедоступные сайты реально озабочены безопасностью пользовательских паролей, и используют для создания хэшей достаточно простые алгоритмы, которые обеспечивали бы взамен низкую нагрузку на серверы. Даже некоторые крупные сайты до сих пор применяют печально зарекомендовавший себя алгоритм SHA1 – его устойчивость не укрепило даже добавление «соли», то есть уникального набора битов к каждому паролю перед зашифровкой.

После всех этих подробностей специализированный сайт корпорации Intel, «проверяющий» стойкость паролей, вызывает приступы хохота, когда выдаёт 6 лет на взлом пароля BandGeek2014, подбираемого профессионалом, в худшем случае, за час.

Взлом MD5 в режиме турбо

Rainbow tables: «Радужные» таблицы — это особый тип словаря, который содержит цепочки паролей и позволяет подобрать пароль в течение нескольких секунд или минут с вероятностью 85–99%.

Взлом хешей путем полного перебора даже на самом лучшем железе занимает довольно много времени, особенно если пароль больше восьми символов. Самый простой способ увеличить скорость подбора пароля — это создать базу данных всех хешей для определенного набора символов. В 80-х годах прошлого столетия хакеры полагали, что когда у них появится более мощное железо, 640 Кб памяти и жесткий диск размером в 10 Мб, то такая база станет реальностью и подбор любого пароля превратится в минутное дело. Однако железо развивалось, а мечта так и оставалась мечтой. Ситуация изменилась лишь в августе 2003 года, после того, как Филипп Оэшлин, доктор философии в области компьютерных сетей из Швейцарского технологического института в Лозанне, опубликовал свою работу о проблеме выбора оптимального соотношения место-время. В ней описывался метод взлома хеш-функций с помощью «радужных» таблиц.

Суть нового метода заключается в следующем. Сначала необходимо выбрать произвольный пароль, который затем хешируется и подвергается воздействию функции редукции, преобразующей хеш в какой-либо возможный пароль (к примеру, это могут быть первые 64 бита исходного хеша). Далее строится цепочка возможных паролей, из которой выбираются первый и последний элементы. Они записываются в таблицу. Чтобы восстановить пароль, применяем функцию редукции к исходному хешу и ищем полученный возможный пароль в таблице. Если такого пароля в таблице нет, хешируем его и вычисляем следующий возможный пароль. Операция повторяется, пока в «радужной» таблице не будет найден пароль. Этот пароль представляет собой конец одной из цепочек. Чтобы найти исходный пароль, необходимо прогнать всю цепочку заново. Такая операция не занимает много времени, в зависимости от алгоритма построения цепочки это обычно несколько секунд или минут. «Радужные» таблицы позволяют существенно сократить объем используемой памяти по сравнению с обычным поиском. Единственный недостаток описанного метода состоит в том, что на построение таблиц требуется довольно много времени.

Как же себя обезопасить? Лучше всего будет просто воспользоваться генератором случайных чисел, а затем потратить немного времени и твердо запомнить сложный пароль, который не поддастся взлому.

[источники]

http://dnpmag.com/2018/06/25/kakie-paroli-vzlamyvayut-chashhe-vsego/

Все методы взлома MD5

http://www.lookatme.ru/mag/how-to/security/206725-hacking-accounts

Как могут взломать ваш пароль

Ежедневно злоумышленники взламывают тысячи паролей, подобное явление стало такой обыденностью, что такими новостями мало кого удивишь. Но согласитесь, ведь очень неприятно, когда взламывают именно ваш пароль. И за счет этого, кто-то посторонний получает доступ к почте, банковским счетам, аккаунтам в социальных сетях и даже к точке доступа Wi-Fi. Чтобы всего этого избежать, в большинстве случаев, достаточно придерживаться лишь элементарных правил информационной безопасности, чего не придерживается большинство пользователей. Но чтобы сильнее обезопасить себя, лучше всего понимать, как происходит взлом, и от куда можно ожидать опасность.

Сегодня мы подробно расскажем о каждом распространенном методе взлома паролей и покажем какие уязвимости могут ослабить вашу оборону. Так же, в самом конце статьи будет перечень онлайн-сервисов для тестирования паролей и проверки их на надежность.

Как взламывают пароли?

В целом, чтобы получить чужие данные для авторизации, применяются одни и те же способы, которые могут лишь со временем быть немного усовершенствованы. Про них всем давно известно и большинство сайтов применяет определенные методы борьбы и защиты, что, впрочем, далеко не всегда уберегает пароли от взлома. Кроме того, эти способы могут комбинироваться и совмещаться между собой.

Фишинг

Это достаточно простой способ узнать чужие пароли, который получил большое распространение. Несмотря на свою простоту, он позволяет «увести» аккаунты у значительного процента пользователей.

Злоумышленник создает сайт «фейк», своим внешним видом копирующий оригинальный интернет-ресурс, с которого планируется угон паролей. Далее на него начинает массово заманивать потенциальных жертв (например, показывает ссылку якобы на пост о быстром заработке, видео со смешными котами, и другой интересной информацией). Пользователь попадает на знакомый ему ресурс, допустим ВКонтакте (а на самом деле это сайт-фейк) и видит, что для просмотра этого контента нужно войти. Что он делает? Конечно же вводит свой логин и пароль и нажимает «Войти», тут же злоумышленник получает все эти данные, а незадачливый пользователь автоматически перенаправляется и авторизируется уже в настоящем сайте, так и ничего не заподозрив.

Таким же образом, на вашу почту может поступить письмо, похожее на сообщение от службы поддержки. В нем будет говориться о том, что по каким-либо причинам необходимо зайти в свой аккаунт и тут же предоставляется ссылка для входа. Пользователь заходит на этот сайт и все повторяется в точности, как было описано выше.

Еще так могут работать некоторые вредоносные программы, которые скрытно попадают на компьютеры своих жертв. Такие вирусы изменяют настройки уже на локальном компьютере и подсовывают свои сайты-копии, вместо оригинальных. Причем это делается таким образом, что даже в адресной строке будет точный домен настоящего сайта, хотя это и подделка.

Здесь основной расчет делается именно на невнимательность человека. Так что несколько простых правил должны уберечь вас от подобной беды:

- Если видите на своей почте письмо от тех поддержки, предлагающее посетить свой аккаунт, то обратите внимание на адрес, с которого оно было отправлено. Скорее всего он будет достаточно похожим на настоящий, но все же с небольшими отличиями (например, [email protected] вместо [email protected]). Хотя наличие правильного адреса все равно не будет гарантировать полной безопасности.

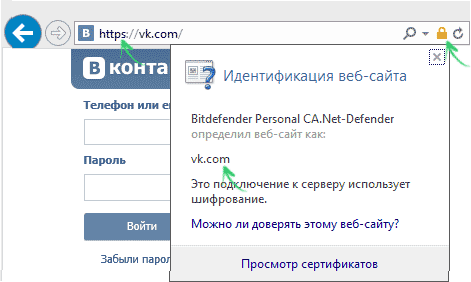

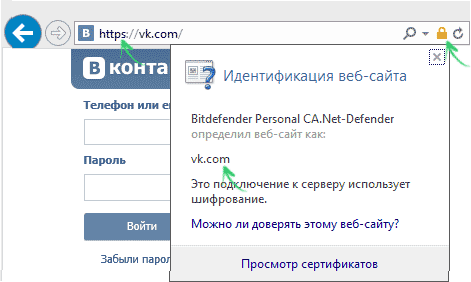

- При вводе любых паролей и данных для входа, обращайте внимание на адресную строку в своем браузере. Там должен быть только настоящий адрес ресурса, на котором собираетесь пройти авторизацию. Как и в случае с почтой, адрес может быть очень похожим, но в нем могут быть лишние или похожие символы. Хотя при заражении вирусом, который подменяет оригинальный сайт своим, все будет выглядеть слишком естественно, чтобы так сходу отличить подделку. Поэтому обращаем еще внимание на наличие шифрования в соединении с сайтом. Оно проявляется наличием протокола https а не http. Кроме того, в правом или левом углу адресной строки будет изображаться замочек, если кликнуть по нему, появится дополнительная информация о подключении, таким образом можно убедиться в оригинальности сайта. Большинство крупных сайтов пользуется шифрованием соединения, при авторизации, так что следите за этим.

Стоит отметить, что атаки методом фишинга и подбор паролей выполняются далеко не вручную одним лишь человеком. Для этих целей используется специальный софт, который в автоматическом режиме подбирает миллионы комбинаций паролей и выполняет рассылку тысяч электронных писем и личных сообщений. Это значительно повышает количество взломанных аккаунтов и снижает время, затраченное на всю эту «работу». Дополнительно, для скрытия деятельности хакера, эти программы тайно устанавливаются и работают на выделенных серверах и компьютерах других пользователей.

Перебор паролей

Так же достаточно распространенный способ, ввиду своей простоты. Подбор паролей называют термином Brute Force — «грубая сила». Несмотря на то, что для хакера здесь процент успешных взломов бывает достаточно низок и случаен, за счет своей массовости и грамотного подхода, даже такие атаки приносят достаточно богатый улов.

В последние годы, эффективность подобных атак намного возросла. Это связанно с тем, что получив огромное количество взломанных паролей, хакеры их проанализировали и вывели «словарь» из наиболее часто повторяющихся и применяемых пользователями. За счет этого, подбор паролей занимает меньшее время и дает больших эффект. И чем больше на интернет-ресурсе неопытных пользователей с простыми паролями, тем выше процент успеха.

При этом, если атака производится на конкретный аккаунт, то с помощью специального ПО для перебора, пароль из 8 знаков может ломаться за несколько дней. А если он совсем простой и в нем используются такие данные, как имя и день рождения (что довольно частое явление), то на это уйдет пара минут.

[lt_alert style=»orange» bottom=»20″ icon=»fa-exclamation»]Внимание! Старайтесь использовать на всех сайтах разные пароли. Как правило, при взломе аккаунта на одном ресурсе, тут же полученный пароль проверяется на сотнях других сайтов. В итоге, если вы пользуетесь одинаковыми паролями, могут взломать еще несколько других ваших учетных записей на других сервисах. Всегда, после волны взлома паролей на почтовых сервисах и в социальных сетях, следует еще несколько сопутствующих волн, со взломами других интернет-ресурсов.[/lt_alert]

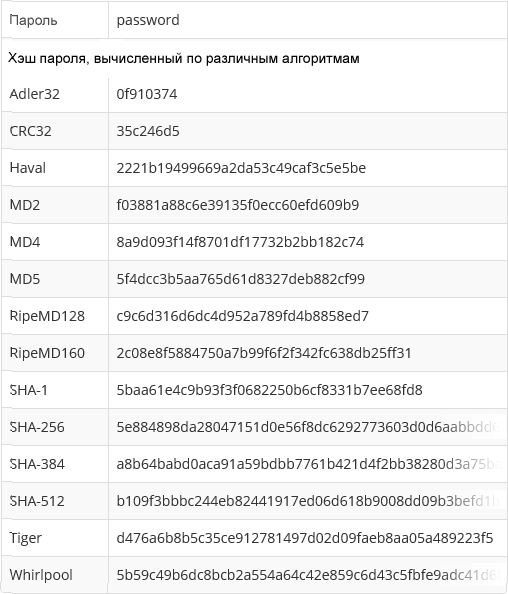

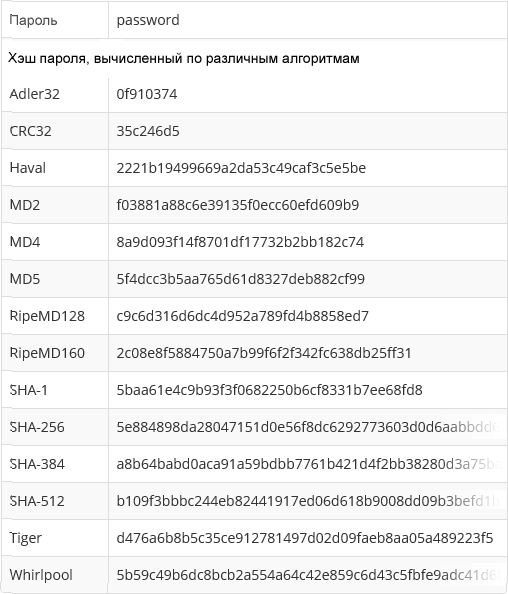

Получение хэшей паролей через взлом сайта

Перейдем к более серьезным и сложным способам, которыми пользуются злоумышленники для получения ваших паролей. Основная масса нормальных сайтов хранит пароли пользователей в зашифрованном состоянии – в виде хэша. То есть, при регистрации, ваш пароль обрабатывается определенным алгоритмом и превращается в несвязанный набор чисел и символов, из которого назад уже практически невозможно получить пароль. При каждом входе на сайт, введенный вами пароль будет обработан этим же алгоритмом и сравнен с первоначальным, если они совпадут, вы попадаете на свою страничку.

Как уже многие успели догадаться, это сделано специально для безопасности – если сайт будет взломан и хакер получит доступ к базе данных, то он не сможет из сохраненных хэшей узнать пароли пользователей и воспользоваться ими.

Но к сожалению, реальность не такая уж и безоблачная и временами, хакерам удается добраться до паролей. Происходит это по следующим причинам:

- В большинстве случаев хэш вычисляется по известным алгоритмам, информация о которых доступна каждому;

- Обладая хорошим словарем с распространенными паролями (см. предыдущий раздел), хакер будет иметь и их хэш, по всем возможным алгоритмам;

- Таким образом используя пункт 1 и 2, хакер может сопоставить свою базу паролей и хешей с полученной после взлома, тем самым он найдет совпадения и получит пароли к учетным записям. А все остальные, могут быть получены тем же перебором по словарю паролей.

Так что, даже если где-то будут писать, что ваши пароли хранятся в зашифрованном виде, это еще не значит, что такая мера убережет сайт от массового взлома.

Шпионское ПО (SpyWare)

Это очень обширная ниша вредоносных программ, которые незаметно от пользователя устанавливаются в систему и выполняют шпионские функции, собирая полезную информацию о владельце компьютера, а в первую очередь его данные для входа на различные сайты.

Они бывают различных типов и действуют разными способами. Практически никак не выдают себя и бывает, что даже антивирусы их не замечают. Вы можете и не заметить тот момент, когда поделились своими паролями с кем-то посторонним.

Для избегания заражения шпионскими программами, действуют те же правила, что и для всех остальных вирусов: избегайте подозрительных сайтов, внимательно следите за тем, что загружаете с интернета, скачивайте софт исключительно с официальных сайтов и регулярно проводите сканирование своего компьютера на наличие вредоносного ПО.

Социальная инженерия и хитрые способы восстановления пароля

Социальная инженерия это уже взлом не программного обеспечения, а сознания человека. Да, звучит довольно странно, но это целая наука, которая позволяет, используя особенности человеческой психики, получать необходимую мошеннику информацию. В сети можно встретить просто огромное количество примеров этого метода, можете сами поискать больше статей на эту тему и ознакомиться с ними – это действительно интересная тема.

Давайте посмотрим, как соц инженерия применяется для получения паролей. Многие из вас знают, что есть много сайтов, на которых можно восстановить свой пароль, ответив на секретный вопрос: девичья фамилия матери, первый автомобиль, любимый цвет, имя домашнего питомца и тому подобное. Даже если вы проявили осторожность и нигде не писали об этом в соц сетях, постороннему человеку (или даже знакомому) будет несложно в том же ВКонтакте познакомиться с вами, войти в доверие и как бы по ходу дела разузнать всю необходимую информацию. Бывают настолько изящные способы, что мошенникам (которые обычно представляются тех поддержкой и усыпляют бдительность специальными приемами) незадачливые пользователи сами сообщают все свои логины и пароли, номера кредитных карт и много других полезных вещей.

Как определить, был ли взломан пароль?

В сети существует несколько ресурсов, выполняющих сверку введенного пароля с базами паролей, которые удалось добыть хакерам. Из них самые популярные:

- https://haveibeenpwned.com

- https://breachalarm.com

- https://pwnedlist.com/query

Если такой поиск по базам паролей обнаружил совпадение с вашими данными для входа, то рекомендуем оперативно сменить свой пароль на новый и причем более надежный, и сложный.

На этом все, если будут вопросы – пишите в комментариях к статье.

Методы взлома хакерами учетной записи Gmail и способы защиты от них

Читайте, какими способами хакеры могут взломать учетную запись Gmail всего за несколько минут. А также, способы защититься от них. Интернет – это обширнейшая сеть, предоставляющая доступ к самой разнообразной информации. С помощью интернета мы можем получать всегда самые свежие новости, учиться, получить доступ к миллиону книг и журналов по всему миру, просматривать любые фильмы и передачи, слушать музыку, общаться с друзьями, управлять финансами и мобильными офисами и т.д.

И это далеко не полный список наших возможностей. Мы можем вести деловую и личную переписку посредством электронной почты, отсылая и принимая разные конфиденциальные документы. Самая главная черта Интернета – это его доступность, мобильность и скорость передачи информации, позволяющая нам моментально реагировать на любые изменения.

Как взломать пароль учетной записи «Gmail»?

- Фишинг

- Социальная инженерия

- Простой захват пароля

- KeyLogger

- Расширение браузера для взлома «Gmail»

- Уязвимости браузера

- Уязвимость Self XSS

- Троян

- Gmail Zero Day

Один из самых популярных инструментов, предоставляющий нам доступ ко всем возможностям Интернета (социальная сеть, видео хостинг, новостной портал, сетевое хранилище и т.д.), в том числе, и к электронной почте является «Google». Но так как в Интернете хранится большой объем разнообразной информации, среди которой много личной информации, то обязательно присутствуют и злоумышленники, пытающиеся ее украсть. Поэтому не удивительно, что запрос «взлом Gmail» или «взлом Google» – это второй по популярности вопрос для взлома учетной записи в Интернете, конкурирующий только с «взломом учетной записи Facebook». Эта статья похожа на написанную нами ранее статью «Методы взлома хакерами учетной записи в Facebook и способы защиты от них», где мы уже рассматривали разные способы взлома личной учетной записи.

Люди думают, что взломать учетную запись «Gmail» легко, и все, что им нужно, – это найти подходящий инструмент для взлома (напрямую или удаленно), но это не так. Мы обнаружили, что вы можете найти огромное количество инструментов для взлома по всему Интернету. Однако, все они поддельны, так как хакеру не зачем делиться рабочим инструментом для взлома, ведь его цель – личное обогащение. И выкладывать в Интернет свой инструмент бесплатно никто не будет.

Безусловно, такая известная инновационная компания как «Google», обладающая многомиллиардными активами и имеющая работников по всему миру, знает и всегда исправляет существующие методы взлома в отношении своих продуктов. Одним из способов определения методов взлома «Google» является бонусная программа «Google Bug Bounty», где энтузиасты-исследователи безопасности и охотники за ошибками со всего мира находят и сообщают об уязвимостях безопасности (любые хакерские приемы или слабости защиты отдельных узлов системы) в соответствующую службу компании «Google». Разработчики немедленно исправляют найденные уязвимости и компания «Google» вознаграждает тех людей, которые предоставили им ответственное раскрытие.

Тогда почему все же некоторые аккаунты учетной записи «Gmail» оказываются взломанными, если нет инструмента для взлома? Нет простого способа взломать учетную запись, но это не значит, что такое невозможно. Да, такие способы существуют. Мы подготовили подробный список того, как хакеры могут взломать вашу учетную запись «Gmail/Google» и профилактические меры по ее защите.

Пожалуйста, имейте в виду, что эта статья размещена только для ознакомления и не должна использоваться в злонамеренных целях.

1. Фишинг

Фишинг является наиболее распространенным методом, используемым для взлома пароля учетной записи «Gmail», и имеет самый высокий коэффициент успеха, по сравнению с другими способами взлома, из-за высокой схожести внешнего вида и макета сайта с оригиналом. Для получения фишинговой страницы не требуется особых технических знаний, поэтому фишинг широко используется для взлома паролей «Gmail».

Как работает фишинг?

Простыми словами, фишинг – это процесс создания дублированной копии страницы известного сайта в целях кражи пароля пользователя или другой важной информации, такой как данные кредитной карты. Применительно к нашей теме, это создание страницы, которая выглядит так же, как и страница входа в «Gmail», но имеющая другой URL-адрес. Например, gooogle.com или gmaail.com или любой другой URL-адрес, очень похожий на оригинал. Когда пользователь переходит на такую страницу, он может не заметить обман и принять ее за настоящую страницу входа в «Gmail», и ввести свои имя пользователя и пароль. Таким образом, пользователь который не смог распознать фишиноговую страницу, может ввести свою регистрационную информацию. Она моментально будет отправлена хакеру, который создал поддельную страницу, а жертва будет перенаправлена на исходную страницу «Gmail».

Пример: хакер – программист, обладающий некоторыми знаниями в веб-технологиях (хакер «Gmail» в нашем случае). Он создает страницу входа в систему, которая выглядит как страница входа в «Gmail» со сценарием «PHP» в фоновом режиме, что помогает хакеру получать имя пользователя и пароль, введенные на фишинговой странице. Программист поместил эту поддельную страницу в URL-адрес: https://www.gmauil.com/money-making-tricks.html. И рассылает сообщения для привлечения пользователей к своей странице. Обязательно все сообщения имеют привлекательный вид и заманивают пользователей, обещая разные выгоды. В нашем случае хакер предлагает ссылку на страницу, объясняющую легкий способ заработка в сети Интернет. Перейдя по ссылке, пользователь увидит страницу входа в «Gmail» и введет свои имя пользователя и пароль. Теперь регистрационная информация пользователя будет отправлена хакеру (фоновый «php» выполнит этот процесс отправки незаметно для пользователя), а пользователь-жертва будет перенаправлен на страницу, посвященную заработку, https://www.gmauil.com/money-making-tricks.html. Процесс взлома учетной записи пользователя завершен. Подробнее о фишинге вы можете прочитать в нашей статье: «Что такое фишинг, общее представление и примеры».

Как защитить себя от фишинга «Gmail»?

Хакеры могут связаться с вами разными способами, например, по электронной почте «Gmail», личным сообщением, сообщением в социальной сети, объявлением на сайте и т.д. Нажав на какие-либо ссылки из таких сообщений, вы можете попасть на страницу входа в «Gmail». Всякий раз, когда вы видите перед собой страницу входа в «Gmail» или «Google», обязательно проверьте URL-адрес такой страницы. Потому что никто не сможет использовать оригинальный URL-адрес «Google» для создания фишинговой страницы, кроме случаев, когда есть уязвимости XSS нулевого дня, но это бывает очень редко.

- Какой URL-адрес вы видите в адресной строке браузера?

- Это действительно https://mail.google.com/ или https://www.gmail.com/ (косая черта важна, поскольку она является единственным разделителем в браузере «Google Chrome», чтобы отличать домен и дополнительный домен)?

- Есть ли зеленый символ безопасности(HTTPS) или зеленый замочек, указанный в адресной строке?

Ответы на эти вопросы значительно увеличат ваши шансы вовремя распознать фишинговую страницу и сохранить вашу конфиденциальную информацию в безопасности. Ниже приведены примеры фишинговых страниц.

Вариант фишинговой страницы с высоким уровнем достоверности.

Большинство людей не заподозрят такую страницу (снимок, указанный выше), так как присутствует префикс «https» с замочком безопасности зеленого цвета, и нет ошибок в написании страницы «accounts.google.com». Но это фишинговая страница. Обратите внимание на URL-адрес. Это «https://accounts.google.com.beck.com», поэтому «accounts.google.com» является субдоменом «beck.com». «Google Chrome» не отличает поддомен и домен в отличие от «Firefox».

«SSL-сертификаты» (HTTPS) могут быть получены от многих поставщиков, некоторые из которых могут предоставить «сертификат SSL» бесплатно на срок до одного года. Не так уж и сложно создать подобную фишиноговую страницу, поэтому остерегайтесь таких подделок.

Это обычная фишинговая страница с некоторой модификацией слова «Google».

2. Социальная инженерия

Это второй по популярности метод взлома учетных записей «Gmail». На самом деле этот метод не должен подпадать под определение хакерства. Но мы решили указать его здесь, чтобы представить самый полный список наиболее распространенных методов, используемых для взлома учетной записи «Gmail» в соответствующем порядке. Социальная инженерия – это в основном процесс сбора информации о пользователе, чей аккаунт вам нужно взломать. Такая информация, как дата рождения, номер мобильного телефона, номер мобильного телефона друга или подруги, прозвище, имя матери, место рождения и т.д. помогут хакеру взломать учетную запись «Gmail».

Как работает Социальная инженерия?

Контрольный вопрос

Многие веб-сайты применяют единый механизм сброса пароля, называемый вопросом безопасности или контрольным вопросом. Самыми распространенными вопросами безопасности будут такие: «Каков ваш ник?», «Место, где вы родились?», «Назовите ваш любимый город?». Или любые индивидуальные вопросы, заданные самим пользователем. Получение такой информации от соответствующих людей может позволить взломать их учетную запись. «Gmail» также использует вопросы безопасности как вариант восстановления пароля. Поэтому, если кто-нибудь узнает ответ на такие вопросы, он может взломать вашу учетную запись, используя опцию восстановления пароля.

Наиболее распространенные и слабые пароли

Вопрос безопасности не позволяет легко входить в учетную запись «Gmail». Но использование для входа в учетную запись слабых паролей может легко позволить любому взломать ваш аккаунт. Что такое слабый пароль? Пароль, который может быть легко угадан или подобран третьим лицом, называется слабым паролем. Ниже приведены некоторые из наиболее распространенных паролей, которые люди обычно используют в «Gmail».

- Номер мобильного телефона

- Логин или имя и дата рождения

- Номер мобильного телефона друга или подруги (наиболее часто встречается)

- Имя друга или подруги (также часто встречающийся вариант)

- Комбинация собственного имени пользователя и имени друга или подруги

- Номер автомобиля

- Неиспользуемый или старый номер мобильного телефона

- Прозвище домашнего питомца

- Имя близкого родственника (матери, отца, сестры, брата)

- Общеизвестные простые пароли (123456,654321, 111111, password)

Обязательно проверьте свой пароль на соответствие вышеуказанным вариантам. В случае совпадений, измените свой пароль на более сложный. Этот простой способ поможет вам избежать взлома учетной записи и потери своих конфиденциальных данных в будущем.

Как защитить себя от социальной инженерии?

Контрольный вопрос

Во-первых, выбирайте такой контрольный вопрос, чтобы ответ на него был известен только вам. Никому не сообщайте выбранный вариант вопроса и ответ на него. Во-вторых, в настройках учетной записи пользователя задайте дополнительные адрес электронной почты и номер мобильного телефона, чтобы «Google» мог быстро уведомить вас в случае несанкционированного доступа к вашей учетной записи.

3. Простой захват пароля

Это еще один распространенный метод, часто используемый для кражи пароля пользователя в «Gmail». Многие люди не знают об этом методе, но традиционные хакеры используют этот метод для взлома учетных записей пользователей.

Как работает простой захват пароля?

В этом методе хакер (злоумышленник) нацелен на какой-либо сайт, обладающий низким уровнем защиты от взлома, где пользователь-жертва зарегистрирован. Хакер взламывает базу данных такого сайта и получает сохраненные имя пользователя и пароль жертвы. Но как хакер может получить доступ к «Gmail»? Многие из нас часто используют один и тот же пароль для «Gmail» и разных других сайтов, не обладающих достаточно сильной защитой от взлома. Поэтому взломав слабозащищенный сайт, хакер может получить пользовательские данные для доступа в «Gmail».

Иногда хакер создает новый веб-сайт с целью получения базы имен пользователей и паролей потенциальных жертв. Всякий раз, когда пользователь регистрируется на таком сайте, его электронная почта и пароль, будут храниться в базе данных сайта. Таким образом, хакер получает доступ к вашей регистрационной информации. Поэтому, если пользователь использует одни и те же адрес электронной почты и пароль для регистрации на «Gmail» и других сайтах, то шанс получить взломанную учетную запись «Gmail» существенно возрастает.

Как защитить себя от простого захвата пароля?

Вы никогда не должны доверять сторонним сайтам низкого качества. Даже популярные веб-сайты, такие как «LinkedIn», могут быть взломаны. Большинство сайтов хранят пароли пользователей в простой базе данных, даже не думая о ее шифровании или дополнительной защите. Это облегчает работу хакеров, нацеленных на взлом сайтов, поскольку пароль хранится в виде обычного текста. Лучший способ защиты от такого метода – иметь уникальный пароль, по крайней мере, для сайтов, которым вы действительно доверяете. Не используйте свой пароль «Gmail» для любого другого веб-сайта, и тогда ваш пароль никогда не будет раскрыт.

4. KeyLogger

Keylogger – это программный инструмент, используемый для записи нажатий клавиш на компьютере. Он, в свою очередь, записывает все данные, которые вы вводите, используя клавиатуру, и сохраняет их для дальнейшего использования.

Как работает Keylogger?

Все кейлогеры запускаются в фоновом режиме (кроме пробных версий) и не будут доступны для просмотра пользователю, пока он не узнает пароль кейлоггера и ярлык, используемые для его просмотра. Он будет записывать все нажатия клавиш и сохранит подробный отчет о том, когда и какие пароли использовались для какого приложения. Любой, кто прочитает журналы кейлоггеров, может увидеть пароль «Gmail» или любые введенные пароли и другую конфиденциальную информацию, например данные кредитной карты, пароль авторизации банковской учетной записи и т.д. Всякий раз, когда вы входите в систему на общедоступном компьютере, есть вероятность, что ваш пароль может быть взломан.

Ваш знакомый может попросить вас войти в систему, используя его компьютер. И если на нем установлен кейлоггер, то, скорее всего, ваша учетная запись будет взломана.

Как вы можете защитить себя от кейлоггера?

Вы должны опасаться кейлоггеров, особенно, когда вы используете любой общедоступный компьютер или компьютер вашего друга. Одним из способов защиты является использование «экранной клавиатуры», когда вам нужно ввести пароль. Обязательно убедитесь, что никто не видит ваш экран во время ввода пароля, так как на экране будет видно все, что вы набрали.

Вы можете открыть «Экранную клавиатуру» с помощью диалогового окна «Выполнить». Нажмите сочетание клавиш «Windows + R», в диалоговом окне введите команду «osk» и нажмите клавишу «ОК». В настоящее время «Экранную клавиатуру» также поддерживают многие банковские порталы, что дает вам дополнительную защиту. Поэтому, пожалуйста, всегда используйте ее, при просмотре страниц в интернете на общедоступных компьютерах, чтобы сохранить свою конфиденциальную информацию в секрете.

5. Расширение браузера для взлома «Gmail»

Этот метод не позволяет злоумышленнику получить полный доступ к вашей учетной записи «Gmail», но дает возможность контролировать вашу учетную запись опосредованно. Мы сталкивались с несколькими расширениями «Google Chrome» и «Firefox», которые тайно выполняют разнообразные действия, такие как размещение сообщений в «Google +», добавление отметки «+1» и т.д.

Как работает расширение браузера, взламывающее «Gmail»?

Когда вы посещаете некоторые вредоносные веб-сайты или веб-страницы, вам будет предложено установить расширение браузера. В случае его установки расширение выполнит все задачи, описанные хакером, который его создал. Расширение может обновлять ваш статус, публиковать различные сообщения, приглашать друзей, вступать в различные круги и т.д. Вы можете даже не узнать об этом, если вы долго не заглядывали в свою учетную запись «Google».

Как предотвратить такой взлом?

Вы можете отслеживать все свои действия, записи и комментарии в своей учетной записи «Gmail» с помощью функции «Журнал активности». Вы не должны доверять посторонним веб-сайтам, которые предлагают вам добавить расширение браузера. Устанавливайте расширения только в том случае, если вы доверяете разработчику. Вы не должны рисковать своей информацией, если сомневаетесь в свойствах предлагаемого расширения, и всегда старайтесь избегать их установки.

6. Уязвимости браузера

Уязвимости браузера – это ошибки безопасности, которые существуют в более старых версиях мобильных и стационарных браузеров.

Как работают уязвимости браузера?

Большинство уязвимостей браузера доступны только в старых версиях браузера, поскольку все найденные ошибки и уязвимости исправляются разработчиком браузера при каждом его следующем обновлении. Например, уязвимость браузера с одинаковой исходной политикой может позволить злоумышленнику прочитать ответ любой страницы, например «Gmail». И сможет выполнить любые действия в вашей учетной записи «Gmail», поскольку злоумышленник может прочитать ответ, обратившись к источнику «Google.com».

Как защитить себя от уязвимостей браузера?

Старайтесь использовать последние версии браузера и операционной системы и регулярно обновляйте их. Избегайте работать в старой версии браузера, чтобы уменьшить риск хакерского взлома вашей учетной записи.

7. Уязвимость Self XSS

«XSS» – это в основном уязвимость веб-безопасности, которая позволяет хакерам внедрять вредоносные скрипты в веб-страницы, используемые другими пользователями. «Self XSS» (Self Cross Site Scripting) – это своего рода атака социальной инженерии, где жертва случайно выполняет сценарий, тем самым помогая хакеру.

Как работает «Self XSS»?

В этом методе хакер обещает помочь вам взломать чужую учетную запись «Gmail». Но вместо того, чтобы предоставить вам доступ к чужой учетной записи, хакер запускает вредоносный «Javascript» в консоли вашего браузера, что дает ему возможность манипулировать вашей учетной записью.

Как защитить себя от XSS?

«Self XSS» – это метод хакерского взлома вашей учетной записи с использованием вредоносного кода. Никогда не копируйте и не вставляйте в браузер неизвестный код, указанный вам кем-либо. В противном случае ваша учетная запись «Gmail» будет взломана.

8. Троян

«Троян» (троянский конь) – это вредоносная программа, которая используется для шпионажа и управления компьютером, вводя в заблуждение пользователей о ее истинном намерении. Вредоносная программа троян также может называться «удаленным кейлоггером», поскольку она записывает ваши ключевые действия на компьютере в различных приложениях и отправляет их хакеру.

Как работает троян?

Программное обеспечение, которое вы считаете чистым, может быть трояном и может попасть к вам разными способами: PDF-файл, загруженный вами, любой видео файл, полученный из подозрительных источников и т.д. Все они могут содержать троян. Троян работает в фоновом режиме, собирает необходимую информацию и отправляет ее хакеру. Троян может быть отправлен в любой форме на любой носитель: флэш-накопитель, «ipod», веб-сайт или электронная почта. В нашем случае троян запишет пароль «Gmail», который вы набрали в своем браузере, и отправит его хакеру через сеть интернет.

Как защитить себя от трояна?

- Не устанавливайте программы из неизвестного источника

- Не воспроизводите медиа файлы, полученные из ненадежного источника

- Не открывайте файлы, загруженные с сомнительных источников

- Не используйте чужие флэш-накопители в своем компьютере

- Обновите антивирусное программное обеспечение, установленное на вашем компьютере

Наличие обновленного антивирусного программного обеспечения не гарантирует вам стопроцентной безопасности от взлома. Любое антивирусное программное обеспечение представляет собой набор обнаруженных вредоносных программ и вирусов. Его задача – сравнить каждый файл с базой данных вирусов и заблокировать или удалить найденные совпадения. Иногда этого бывает недостаточно, так как существуют некоторые программы, которые позволяют создавать скрытые трояны. Но они практически никогда не используются для взлома аккаунта обычного пользователя. Поэтому наличие обновленной антивирусной программы защитит вашу учетную запись от трояна.

9. «Gmail Zero Day»

«Zero Day» – это уязвимость системы безопасности, которая неизвестна соответствующему разработчику программного обеспечения. В нашем случае уязвимость системы безопасности связана с «Gmail» и называется «Gmail Zero Day».

Как работает уязвимость «Gmail Zero Day»?

Уязвимости «Gmail Zero Day» встречаются очень редко. Это в основном лазейки в защите отдельных узлов системы, о которых не знает «Google». Но компания «Google» использует бонусную программу «Google Bug Bounty» для поиска таких ошибок и их устранения.

Есть два типа людей, которые обнаруживают уязвимость нулевого дня. Первый – это специалисты по компьютерной безопасности и энтузиасты-исследователи ошибок со всего мира, которые тестируют продукты «Google» (в нашем случае «Gmail») и сообщают о найденных уязвимостях безопасности в соответствующую службу для их исправления.

Второй – это хакеры (так называемые «Blackhat»), которые обнаруживают уязвимость нулевом дня, но не раскрывают ее, а используют для своей личной выгоды.

Как защититься от «Gmail Zero Day»?

Вам не нужно бояться уязвимости «Gmail Zero Day». Как мы уже говорили ранее, уязвимости нулевого дня очень редки и в основном они нацелены только на влиятельных людей и знаменитостей. Для атаки на учетные записи обычных пользователей они практически не применяются.

все рабочие способы взлома пароля

Внимание! Проект WiFiGid.ru и лично автор статьи Ботан не призывают делать взлом WiFi! Особенно чужих сетей!!! Статья написана в образовательных целях для повышения личной информационной безопасности. Давайте жить дружно!

Ниже рассмотрены как общие методы взлома беспроводных сетей, так и даны инструкции или отсылки к ним. Кроме того, предоставлены рекомендации по улучшению защиты собственной домашней сети от возможных злых соседей и прочих злоумышленников. Надеюсь, статья окажется полезной для всех читателей. Прочим же рекомендую подробнее ознакомиться с предложенным материалом и оставить свои комментарии.

Методы взлома

Беспроводные сети объединяют много технологий. А где много технологий – там и много технологий безопасности. И на дне этой «утки в яйце» всплывают и дыры в системе безопасности. А на каждую возможную дыру есть свой метод атаки. В этом разделе хотелось бы показать все возможные способы, как взломать Wi-Fi и проникнуть в беспроводную сеть. А вот какой из этих вариантов сработает, целиком зависит от конкретной ситуации. К тому же может случиться такое, что сеть полностью защищена и не подлежит взлому в текущий момент времени)

Халява! О сколько желания вызывает халява у всех людей. Все хотят чужой интернет. Но одно дело быстро урвать пароль и похвастаться одноклассникам или же сэкономить в общаге на интернете, другое же дело разбираться в самой технологии, которая позволит получить доступ к почти любой сети. Не бегите за хвастовством, только учеба и понимание процессов сделает вас экспертом в этой сфере. Моя же задача сейчас показать охват возможностей и творческую красоту в этом.

Основные способы взломать чужой Wi-Fi:

- Незащищенные сети.

- Ручной подбор пароля.

- Брутфорс пароля.

- Подбор WPS кода.

- Фишинг.

- Базы паролей.

- Обход фильтров.

- Перехват «рукопожатия» и его расшифровка.

- Взлом роутера и вытаскивание открытого пароля.

Кратко постараемся посмотреть на все эти методы. В детали углубляться сильно не буду, но если вдруг у вас появился вопрос – задайте его в комментариях.

Возможно ли взломать?

Возможно ли взломать? – Да, возможно.

Возможно ли защититься полностью? – Нет, нельзя. Т.к. технология изначально открыта для подключения пользователей.

Незащищенные сети

Обычно в наше время все сети шифруются и защищаются ключом. Примерно как на следующей картинке:

Но до сих пор встречаются точки доступа, которые никак не защищены. И к ним можно подключиться совершенно свободно – без пароля. Пример такой точки – общественные места, метро.

Рекомендация! Всегда защищайте свою домашнюю сеть паролем.

Ручной подбор

Эти первые два способа написаны просто для того, чтобы показать, что иногда прибегать к сложным техническим действиям и не стоит, т.к. обычно все находится на виду, стоит только немного подумать.

Средний пользователь обычно ставит себе несложный пароль – попробуйте представить, что он мог ввести, и угадать его. Это классно работает, чтобы узнать пароль от Wi-Fi у знакомых и соседа. А вдруг вы уже знаете какой-то пароль своего соседа? Люди очень любят повторяться, и обычно вводят одно и то же. Работает редко, но метко. Особенно на старых сетях WEP, где разрешалось вводить пароли меньше 8 символов – там нередко встречались и «12345», и «QWERTY».

ТОП-25 самых распространенных паролей от Wi-Fi

ТОП-25 самых распространенных паролей от Wi-FiМногие провайдеры (Ростелеком, ByFly, Yota и другие) иногда используют на своих моделях пароли «по умолчанию». Поищите их в интернете или у нас на сайте, вдруг повезет)

Брутфорс

Брутфорс (Brute Force) – метод автоматического перебора паролей. Ведь пароль же вы вводите свободно? А что сделать, если заставить программу самостоятельно перебирать все возможные варианты и пытаться подключаться с ними.

Есть плюсы – старые модели без обнаружения атаки и слабым паролем (WEP) ломаются на ура. Есть минусы – новые модели могут обнаруживать вас (приходится маскироваться) и внедряют задержки в переборе, или даже полный бан атакующей машины. Еще один минус – современные маршрутизаторы заставляют пользователей вводить сложные длинные пароли, на перебор которых уйдут годы. Так что придется искать другие методы.

Но все же попробовать перебрать сеть на легкие пароли, или если она WEP, а не WPA/WPA2 безусловно стоит. Вероятность дыры есть всегда.

Основные моменты по бруту:

- Программы могут использовать весь перебор вариантов – подходит для WEP сети, или же для модели роутера, который заставляет принудительно вводить сложные пароли, где невозможна атака по словарю.

- Есть вариант атаки по словарю – когда подгружается файл с наиболее частовстречаемыми паролями. Файлов этих очень много – в одной Kali Linux их с пару десятков, а сколько ходит по сети. По мне достаточно проверять на основные пароли мелким списком – все-таки взламывать через брутфорс уже не вариант, а для базовой проверки и экономии времени достаточно самого простого списка.

- Программа работает в несколько потоков – т.е. может одновременно пытаться перебирать сразу много вариантов. Но тут есть своя особенность: сам роутер может отбрасывать такие попытки, вводить задержки на авторизацию или же вовсе перезагружаться. Т.е. с потоками нужно играться аккуратно. В любой ситуации – проверяйте все на своем железе, так узнаете наверняка.

- Некоторые пишут про прокси… Но какое тут прокси))) Мы же подключаемся по воздуху) Речь идет о том, что некоторые программы успешно маскируют свои запросы под разные устройства, что дает возможность работать в многопотоке.

Подборку программ дам в конце – обычно одна программа вроде Aircrack (лидер рынка) может сделать все действия сама. Не нужно изобретать велосипеды или ставить 100500 программ. Пока же хочу продолжить обсуждение способом взлома.

Перехват «хэндшейка»

Один из самых рабочих методов – перехват «рукопожатия». Что это такое? Тоже разновидность чистого брута, только с предварительным перехватом шифра и его дальнейшей попыткой расшифровки. Вот краткая схема:

- Вы спокойно сидите в сети.

- Сеть разрывается.

- Ваш компьютер снова переподключается.

Что происходит в момент переподключения: ваш компьютер заново отправляет на роутер пароль, роутер его принимает и в случае успешного ввода устанавливает соединение. На практике это абсолютно незаметно – ни отрыв сети, ни ввод пароля – все делается автоматически вашей же системой.

Вот этот процесс отправки пароля и можно назвать «рукопожатием» или «handshake». Но есть минус у этого метода – данные передаются изначально в зашифрованном виде. Но при большом желании этот шифр все же можно разобрать на части (даже сервисы есть) и открыть запароленные данные. И времени на это уйдет не больше, чем на прямой брутфорс. Вот и вся основа метода. Снимать хэндшейк умеет уже знакомый нам Aircrack, а подбирать пароль – HashCat (переборщик и генератор паролей). Но лучше посмотрите видео выше. Это тот самый способ, когда спокойно ломают соседский вайфай.

WPS код

Некоторые роутеры имеют ту самую бесполезную кнопку – WPS, которая позволяет подключать устройства в упрощенном режиме. По умолчанию во многих роутерах до сих пор WPS активирован. А подключение к такой сети осуществляется всего лишь вводом этого ПИН-кода, которые состоит только из цифр.

В ПИН-коде всего 8 цифр. Выше я уже говорил про допустимость полного перебора WEP, а здесь еще проще – только цифры. К тому же была найдена корреляция, которая позволяет методы делать подбор попарно – сначала 4 цифры, и потом 4 цифры. Это все очень ускоряет перебор, а точку при открытом WPS можно поломать за несколько часов.

Другой вариант атаки – использование кодов по умолчанию. ДА! Некоторые устройство с завода идут с установленным включенным одинаковым ПИН-кодом) А предложенные программы знают уже эти пароли, так что все может быть намного проще.

Рекомендация: отключайте WPS в своем роутере! В основном это бесполезная штука.

Фишинг

Еще один интересный метод заключается в выводе у пользователя сети своей страницы… Да, такое можно провернуть и без подключения к сети. Но подмена может быть и замечена. Самый допустимый вариант:

- Создается точка доступа с одинаковым именем взламываемой сети.

- Хороший сигнал и название вынудят жертву рано или поздно подключиться к ней.

- После входа организуется ввод пароля, который успешно приходит к вам.

Метод рабочий, но тут без удачи не обойтись. Есть и доступные программные методы реализации, например, с помощью Wifiphisher.

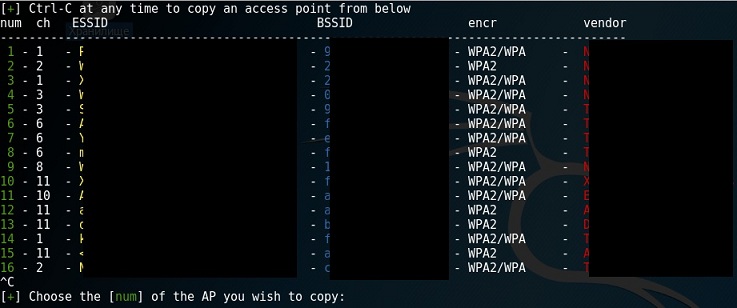

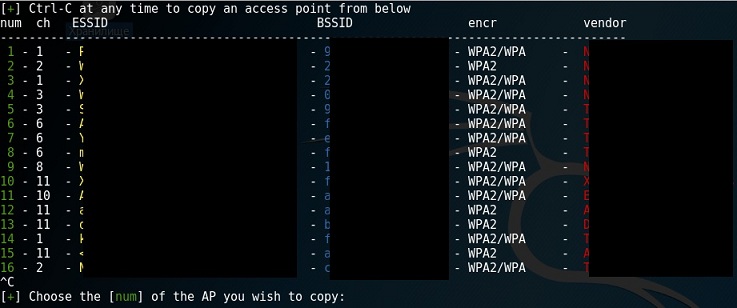

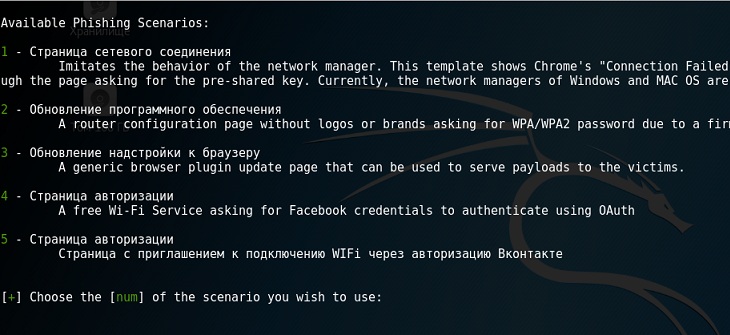

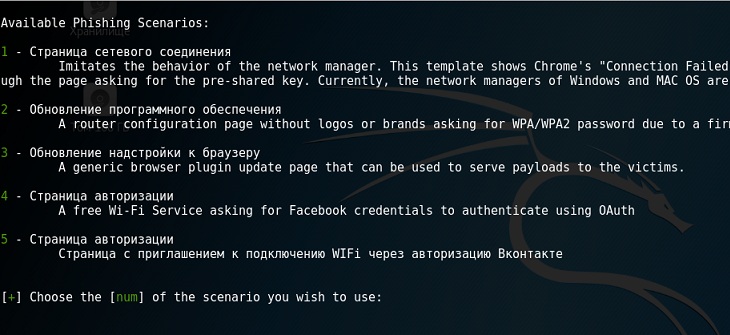

Разберем чуть подробнее это приложение, т.к. вектор атаки интересный. Нам понадобится Kali Linux (да, ребятки, весь классный бесплатный софт для хака любого уровня лежит именно там, так что ставьте). В терминале запускаем:

wifiphisher

Сразу после запуска программа начинает искать ближайшие сети (все программы с хаком сети так делают):

Обратите внимание на количество сетей. Найдите в этом списке нужную и введите ее номер. Далее будут предложены различные сценарии атаки:

Все варианты примерно похожи, вся разница лишь в том, что появится у пользователя чужой сети – авторизация или обновление софта. Рекомендую обратить внимание на следующие пункты:

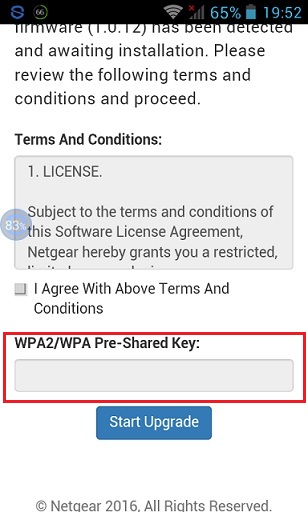

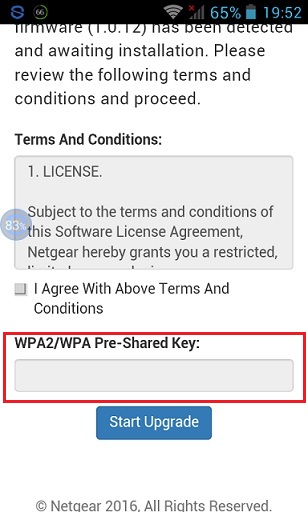

- Firmware Upgrade Page – будет предложено обновить ПО самого роутера. Выглядит интересно и правдоподобно, а всего лишь нужно ввести тот самый ключ:

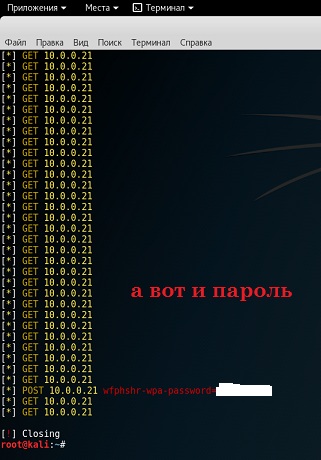

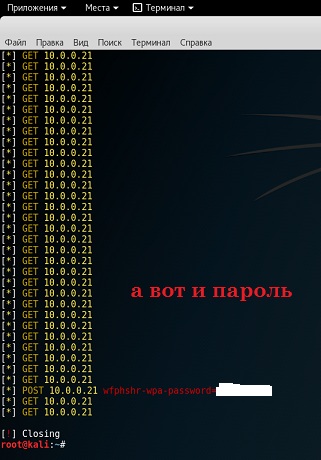

А тем временем в консоли вот так прилетает пароль:

Вот и все. Примерное использование всех программ сводится к этому. Не буду подробно останавливаться на одной, иначе получится целая книга. Я обозначаю векторы атаки, даю подсказки – а вы уже самостоятельно изучайте каждое направление. В конце статьи дам интересный бонус от профессиональных хакеров, для тех, кто захочет углубиться.

Рекомендация: Насторожитесь, если сеть, к которой устройство подключалось ранее автоматически без проблем, запросила пароль – особенно на сторонних страница (обновление ПО, пароль в ВКонтакте и т.д. – такого не бывает). Обращайте внимание на дубликаты сети дома.

Базы паролей

Есть программы и сервисы, которые хранят в себе базы паролей точек доступа общественных мест. Особенно это актуально для всяких кафе в крупных городах. Хотите поломать кафе? Да зачем, обычно уже к ней кто-то подключался, а значит есть вероятность, что пароль уплыл в базы.

Пример такого сервиса-приложения: Wi-Fi Map или Router Scan. И карту покажет, и доступные точки, и сама подключится.

Рекомендация: сделайте подборку сервис и в случае подозрения на взлом проверяйте себя в этих базах. Еще проще – раз в полгода меняйте пароль от Wi-Fi.

Взлом роутера

Иногда у вас есть возможность подключиться по проводу к Wi-Fi, или же вы знаете внешний IP-адрес из интернета и можете получить доступ к роутеру (иногда можно с большой долей вероятности определить его и сканированием).

Тогда можно попытаться подобрать пароль для входа в его панель управления. Многие так и оставляют его по умолчанию admin/admin (логин/пароль). А уже в настройках пароль от Wi-Fi хранится в открытом виде.

Обход фильтров

Некоторые точки доступа не пускают вас, просто потому что у вас неподходящий… MAC-адрес. Бывает и такое. Это уже не про взлом, но иногда вся задача взлома сводится к смене МАКа – например, когда вы ранее успешно подключались, а сейчас ни в какую не пускает, т.к. администратор или родители забанили ваше устройство именно по МАКу. Решение просто – изменить его.

Бывает используют:

- Черный список. Тогда нужно всего лишь изменить адрес на тот, который нет в этом списке. Универсальная программа – Macchanger.

- Белый список. Подключаются только указанные в нем устройства. Тогда сначала нужно посмотреть эти устройства и их адреса (подойдет Airodump-ng), а уже после подстроиться под них тем же макченджером.

Защита сети

Выделю некоторые проблемы, на которые стоит обратить внимание, чтобы никто не смог подключиться к вашей сети:

- Ставьте сложный пароль на Wi-Fi.

- Ставьте сложный пароль на саму панель роутера.

- При паранойе – включайте фильтрацию МАК-адресов, разрешайте только для своих устройств.

- Выключайте WPS (иногда называется QSS).

Взлом с телефона

Все методы выше были в основном про использование ПК. Оптимальной средой для взлома по-прежнему остается Kali Linux – там уже все предусмотрено. Крайний вариант – Windows. С телефонами намного сложнее. Пока готовил статью, начитался «соседних изданий» с рекомендациями воткнуть Кали на Эппл, или запуска свободного Aircrack-ng на них прямо в Android или iOS, да бонусом с приправкой странных ключевых слов – короче в жизни так не бывает. Хочешь ломать – ставь Kali, если есть только телефон – классного решения не будет.

В основном все рекомендации из сети на этом поле являются откровенным бредом. Моя рекомендация – введите в Google Play или App store что-то вроде «взлом wi-fi», и вам вывалится целая подборка программ. А там уже смотрите по отзывам и не ставьте всякую фэйковую дрянь. Основные категории софта здесь:

- Подбор пароля WPS по умолчанию.

- Базы точек.

Никакого подбора здесь не будет – для него нужны вычислительные мощности, чего у телефонов (да и у некоторых компьютеров) нет. Так что еще раз – хотите ломать с телефона, ставьте кали на ноутбук/компьютер. На некоторые модели смартфонов Kali устанавливается, но если вы не профи, даже не пытайтесь – бессмысленная затея.

Ответственность

Многие пишут про ответственность по ряду статей УК РФ: 272, 273, 274. Еще в вузе изучали этот вопрос и как-то тогда это все выглядело подозрительным. Вот названия статей:

- 272 – Неправомерный доступ к компьютерной информации

- 273 – Создание, использование и распространение вредоносных компьютерных программ

- 274 – Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей

По факту здесь остается только 272. Но давайте посмотрим на нее подробнее:

Неправомерный доступ к охраняемой законом компьютерной информации, если это деяние повлекло уничтожение, блокирование, модификацию либо копирование компьютерной информации.

Обратите внимание – что само использование интернета, если это не причинило никакого ущерба мягко говоря подогнать сюда сложно. Другое дело, если тарифицируется трафик или время, а вы его используете… Но в наше время на вай-фае кругом безлимит. Как бы там не было, я все равно категорически не одобряю любого злодейства в близком окружении – ведь все мы братья, кто если не мы.

Программы

Мощных программ для взлома на все случаи жизни действительно немного. Рекомендую обратить внимание на следующие:

- Windows – WiFi Crack

- Kali Linux – Aircrack и компания. Это лучший взломщик Wi-Fi, большая часть мануалов из ютуба как раз о ней, в том числе видео из этой статьи, поддерживает абсолютно все способы взлома, можно смело писать отдельную статью. Идеально работать с ноутбука, но можно и с компьютера с помощью Wi-Fi адаптеров.

- Android и iOS – обсудили выше, ищите в маркетах, по мне это «псевдовзломщики» на случай «а вдруг повезет».

Книги и видео по теме

Есть много книг про взлом Wi-Fi. Есть очень специфичные, но неполные. А есть прям очень короткие вырезки со всеми интересными моментами. Вот таким вырезками я и решил с вами поделиться. Книги на английском языке, но про современные методы на русском и не пишут. Так что из личной подборки. На авторство не претендую, кому понравится – платите авторам. Есть все методы выше, даже чуть больше, с примерами и инструкциями:

А это уже целая глава из последнего руководства EC-Council по подготовке этичных хакеров. Тоже урвал из открытых источников, сведения хоть и на английском, но зато актуальны на текущий момент. Пролистайте – там все в картинках и даже есть лабораторные работы. Все то же самое, но красиво.

А вот и видео последнего руководства парой лет ранее, но зато на русском языке:

На этом заканчиваю – смотрите, изучайте. Информации выше достаточно, чтобы легко взломать любой Wi-Fi на любом роутере (и даже на школьном). Здесь вопрос только времени и ваших умений.