Root права на Android через Recovery: как получить

Существует немало так называемых «однокликовых» программ для получения ROOT прав на Android. Данными эксплойтами легко пользоваться: достаточно установить утилиту на ПК или приложение на смартфон, если нужно – включить отладку по USB, сделать пару нажатий и готово! Но их главная проблема заключается в том, что они не могут рутировать 100% устройств. В этой инструкции мы поговорим о способе, который подойдет для всех смартфонов и планшетов на которые можно установить кастомное рекавери: CWM, TWRP.

Что такое root права и для чего они нужны

Хотя Android является самой кастомизируемой мобильной ОС, на любом девайсе «из коробки» закрыт доступ к корневому каталогу и редактированию системных файлов – они монтируются в режиме «только для чтения». Имея root (аккаунт Суперпользователя), становится доступной запись в системный раздел. Пользователь может максимально настроить систему под себя: удалить ненужные приложения, убрать рекламу, обойти ограничения Google Play, отключить фоновые процессы и многое другое.

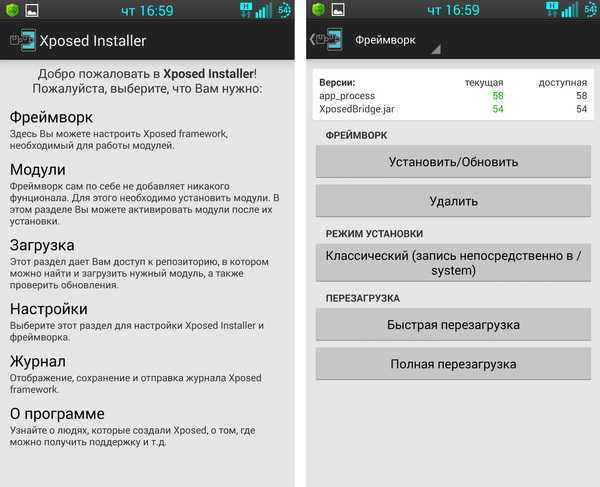

В процессе рутинга на смартфон, планшет устанавливаются приложение администратор рут прав SuperSU, бинарный файл SU, который записывается по пути /system/xbin/ и набор консольных утилит BusyBox.

Как получить рут права на Android через CWM

1. После того как установите CWM Recovery, скачайте архив SuperSU с официального сайта и сохраните в удобном месте на карте памяти.

2. Зайдите в Рекавери – как это делается можно узнать из инструкции по ссылке.

3. В CWM выберите пункт «install zip» (выбор осуществляется кнопкой питания) либо «install zip from sdcard» (для старых CWM версии ниже 6.X.X).

4. Затем «choose zip from /sdcard», если прошиваемый архив находится на SD-карте.

5. Перейдите к папке в которую сохранили «SuperSU-version.zip» и подтвердите клавишей включения.

6. Согласитесь на установку, выберите «Yes – Install SuperSU-version.zip».

7. Начнется процесс рутирования мобильного девайса.

Начнется процесс рутирования мобильного девайса.

8. В конце вы увидите сообщение «Install from sd card complete», что в нашем случае подразумевает получение root прав.

9. Вернитесь в главное меню CWM.

10. Нажмите «reboot system now», чтобы перезагрузиться в Android.

Как установить SuperSU через TWRP Recovery

Теперь аналогичная инструкция по TWRP. Первым делом выполните первые два пункта из вышеизложенного FAQ по прошивке архива SuperSU из CWM.

1. Затем в главном меню TWRP выберите «Install».

2. Найдите загруженный на SD ZIP-архив с SuperSU.

3. Сделайте свайп, тем самым дав согласие на прошивку.

4. Successful! Рут права получены, выбирайте «Reboot System», чтобы загрузить систему.

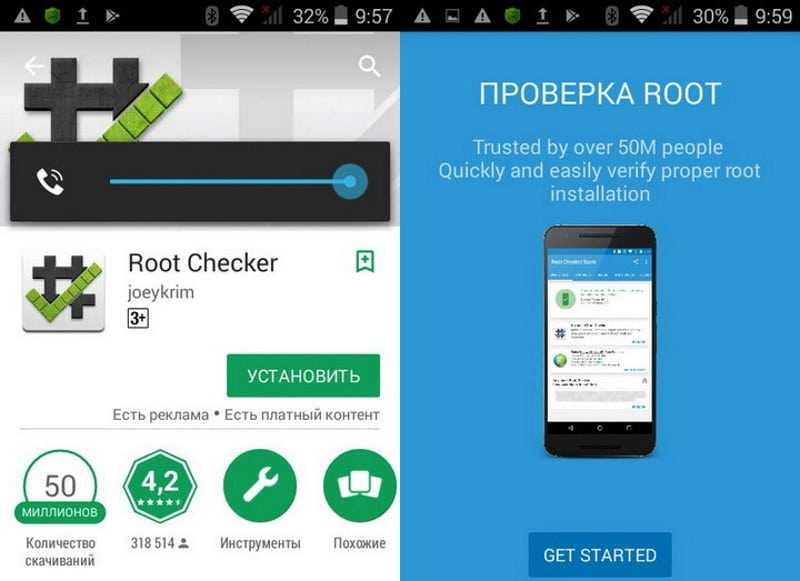

Как проверить наличие SuperUser в Android

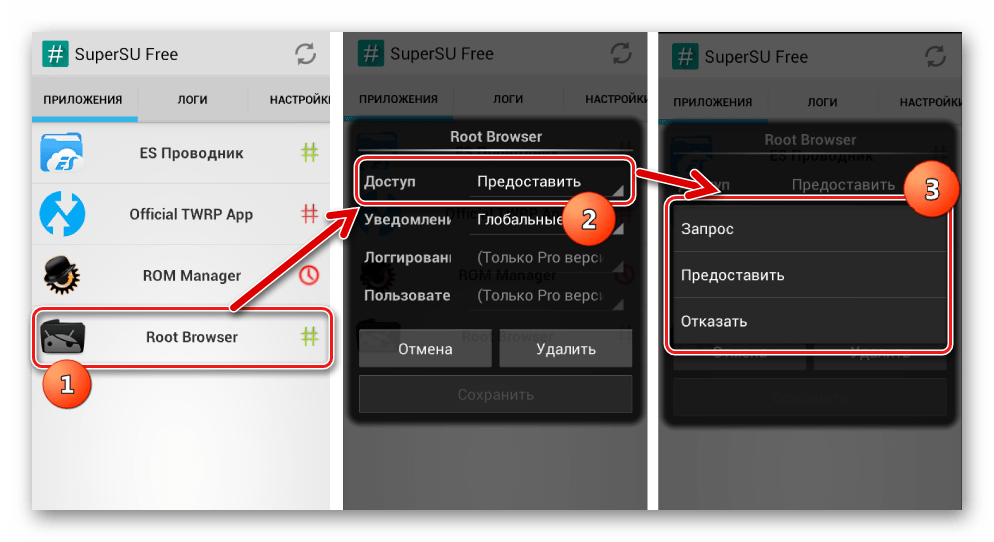

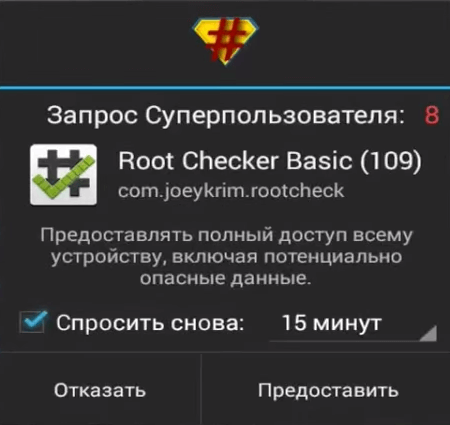

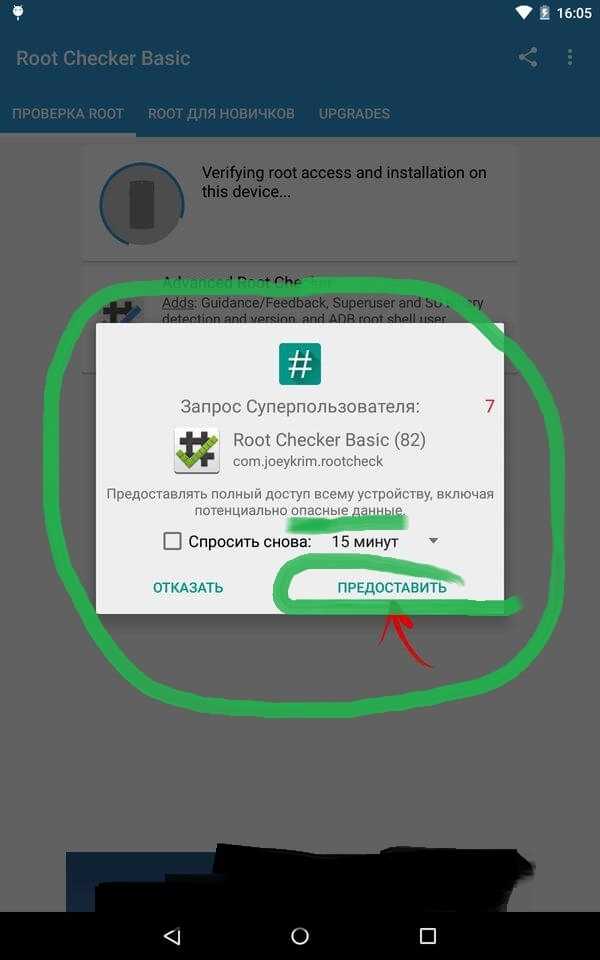

Теперь в меню должен появиться менеджер прав Суперпользователя – приложение SuperSU. А проверить наличие рут прав можно при помощи простой программы Root Checker.

Автор статьи:

Root права для Android OS

Многие пользователи операционной системы Андроид стремятся получить Root права. В данной статье речь как раз пойдет о том, что это такое и как их получить.

Root или иначе Суперпользователь, обычно нужны для того, чтобы иметь возможность использовать расширенные функции операционной системы Андроид.

Этот термин перешел в Аndroid из ОС Unix. Дело все в том, что когда пользователь работает в системе, просматривая видео, читая и редактируя текстовые файлы, прослушивая аудио и т.д, он работает с правами Гостя.

Как известно, Гость не может удалять, или добавлять файлы, модифицировать файлы системы, увеличивать ее функционал. Все эти действия может выполнять только администратор системы или Суперпользователь.

Root права на android возможности:

Многие пользователи операционной системы Андроид стремятся получить Root права. В данной статье речь как раз пойдет о том, что это такое и как их получить.

Root или иначе Суперпользователь, обычно нужны для того, чтобы иметь возможность использовать расширенные функции операционной системы Андроид.

Этот термин перешел в Аndroid из ОС Unix. Дело все в том, что когда пользователь работает в системе, просматривая видео, читая и редактируя текстовые файлы, прослушивая аудио и т.д, он работает с правами Гостя.

Как известно, Гость не может удалять, или добавлять файлы, модифицировать файлы системы, увеличивать ее функционал. Все эти действия может выполнять только администратор системы или Суперпользователь.

Какие возможности дает Суперпользователь в ОС Android:

Ответ прост. Дело в том, что когда пользователь занимается редактированием и модификацией системных файлов, он зачастую не знает, над чем она работает и что делает. А это, впоследствии, может привести к тому, что устройство заблокируется, сгорит, сломается и т.д. И тогда, им можно будет пользоваться в качестве кирпича или молотка.

Проблема еще заключается и в том, что бесплатные приложения, которые пользователь скачивает себе на устройство, оснащены рекламой от Гугл. Именно на ней, компания и зарабатывает деньги. А если пользователю будет доступен режим Суперпользователя, то реклама будет удалена и компания не получит прибыль.

Именно на ней, компания и зарабатывает деньги. А если пользователю будет доступен режим Суперпользователя, то реклама будет удалена и компания не получит прибыль.

Однако после получения Root прав пользователь потеряет некоторые возможности. Такие, например, как фирменные элементы от Андроид или обновление прошивки.

Что случается с системой после получения Root прав?

Когда на ОС Андроид для смартфона или планшета вы устанавливаете Root права, в систему устанавливается специальный файл, который содержит бинарный код. Он как раз и отвечает за права Суперпользователя. Файл будет установлен в системную папку /su. Также для того, чтобы система работала корректно после установки этого файла, необходимо наличие файла busybox, который позволяет увеличить эффективность работы устройства и системы в целом.

Как получить root права на android?

Процесс получения root прав не составит большого труда. Кроме этого, существует несколько полезных программ, которые помогут автоматизировать этот процесс.

Наиболее простой для понимания и освоения является программа Framaroot(если по какой-причине вы не можете или не хотите использовать эту утилиту, используйте любую другую).

Найдите в сети и скачайте последнюю версию программы Framaroot

Установите ее на свое устройство (смартфон/планшет).

Запустите программу. Если ваше устройство поддерживает данную утилиту, на экране появится список, из которого можно выбрать возможные действия. Найдите получение root.

Нажмите на эту вкладку и следуйте выплывающим подсказкам. Если одна не сработает, попробуйте другую.

После того, как на экране появится сообщение о том, что root права получены, для корректной работы перезапустите ваше устройство.

Вот и все действия, которые вам понадобится выполнить, чтобы получить права Суперпользользователя. Теперь вы в полной мере сможете наслаждаться возможностями ОС Андроид.

корень | Разработчики XDA

Хотите получить root права на свой Android-смартфон, чтобы раскрыть истинную мощь своего устройства? К счастью, этот процесс не так сложен, как вы думаете. Но что происходит, когда все меняется, и вы обнаружите, что не используете root-приложения так часто, как думали? Если вы находитесь в такой ситуации, отключение вашего телефона действительно имеет смысл. В этом руководстве вы узнаете, как отключить любое устройство Android.

Но что происходит, когда все меняется, и вы обнаружите, что не используете root-приложения так часто, как думали? Если вы находитесь в такой ситуации, отключение вашего телефона действительно имеет смысл. В этом руководстве вы узнаете, как отключить любое устройство Android.

Добро пожаловать в корневой каталог XDA-Developers. Здесь вы можете найти руководства по root для большинства устройств, которые есть на форумах XDA. Узнайте, как получить root права на любое устройство Android, даже на самые лучшие телефоны Android! Если вы не видите свое устройство в списке или видите неуместную ссылку, отправьте сообщение Skanda Hazarika (SkandaH на форумах) с информацией об устройстве.

Несколько месяцев назад компания Spotify прекратила выпуск аксессуара Car Thing — панели управления с сенсорным экраном для воспроизведения контента Spotify в автомобиле.

Некоторые люди не могут представить себе использование Android без root-доступа. Хотя смартфоны Google Pixel являются одними из самых простых устройств для разблокировки загрузчика, рутирования и установки программного обеспечения послепродажного обслуживания, может показаться неожиданным, что обычная техника исправления загрузочного образа больше не применима к последней серии Pixel 7.

Часть красоты владения телефоном Google Pixel заключается в надлежащей доступности образов прошивки, которые можно использовать для возврата устройства к заводскому состоянию. Даже если вы разблокируете загрузчик, рутируете телефон или слишком много возитесь, вы можете найти последнее средство для восстановления стандартной конфигурации, прежде чем получать ежемесячные обновления безопасности. Хотя многие заядлые поклонники Android точно знают, что делать, не все умеют обновлять свой телефон без потери root-прав.

Прошло несколько недель с тех пор, как Google представила Pixel 6a среднего класса, который принес несколько заметных улучшений по сравнению с предыдущими телефонами серии Pixel-A. Помимо доступности бета-версии Android 13, также были опубликованы заводские образы и исходные коды ядра для Pixel 6a, которые являются подходящим ингредиентом для энтузиастов моддинга, чтобы начать возиться с устройством.

Помимо доступности бета-версии Android 13, также были опубликованы заводские образы и исходные коды ядра для Pixel 6a, которые являются подходящим ингредиентом для энтузиастов моддинга, чтобы начать возиться с устройством.

Еще в 2021 году мы увидели первые шаги к внедрению языка программирования Rust с управлением памятью в кодовую базу Android. Джон Ву, также известный как старший признанный разработчик XDA topjohnwu, по-видимому, думал в том же ключе о проекте Magisk. По словам Ву, эксперименты уже начались после выпуска версии Magisk v25.0 через стабильный канал. Теперь topjohnwu выпустил новую стабильную сборку Magisk в форме v25.2, при этом вся инфраструктура ведения журналов перешла на Rust.

После выпуска нового смартфона многие энтузиасты Android берут на себя задачу разблокировать загрузчик и получить root права на устройство. После этого обычно идет поток разработки в виде пользовательских ПЗУ, ядер и других модов и настроек. Можно сказать, что жизнь устройства здесь, на XDA, по-настоящему не начинается, пока оковы (читай «заблокированный загрузчик») не будут полностью уничтожены. Для сообщества Nothing Phone 1 это путешествие может начаться прямо сейчас!

После этого обычно идет поток разработки в виде пользовательских ПЗУ, ядер и других модов и настроек. Можно сказать, что жизнь устройства здесь, на XDA, по-настоящему не начинается, пока оковы (читай «заблокированный загрузчик») не будут полностью уничтожены. Для сообщества Nothing Phone 1 это путешествие может начаться прямо сейчас!

Безопасность Android прошла долгий путь за последние годы. Благодаря ежемесячным обновлениям безопасности удалось предотвратить сотни угроз, а Google Play Protect предотвращает попадание вредоносных программ в Play Store. Тем не менее, все еще есть случаи, когда злоумышленники могут использовать уязвимости, скрытые в коде Android, в гнусных целях. Чжэнпэн Линь, исследователь безопасности и аспирант Северо-Западного университета, недавно обнаружил такую уязвимость в Google Pixel 6, и вы можете подвергаться риску даже после установки последнего обновления безопасности от июля 2022 года.

Разблокировка загрузчика, рутирование устройства и перепрошивка неоригинальных ПЗУ — популярные хобби на XDA. Сообщество опытных пользователей высоко ценит возможность модифицировать свои устройства, и они почти не проявляют интереса к телефонам, если они не могут быть разблокированы загрузчиком. Многие устаревшие устройства фактически поддерживаются сторонними ПЗУ, которые также являются находкой для смартфонов, которые находятся на грани потери официальной поддержки. LG, например, больше не производит Android-смартфоны, поэтому в ближайшем будущем владельцы устройств LG могут захотеть установить пользовательские ПЗУ. Однако этот процесс не совсем прост из-за политики разблокировки загрузчика LG.

На данный момент мы в XDA уверены, что большинство из вас хотя бы слышали о Magisk. Созданный Джоном Ву, также известным как XDA Recognized Developer topjohnwu, проект изначально начинался как бессистемный корневой метод и постепенно превратился в гораздо более разнообразное и мощное решение, выходящее за рамки простого поставщика привилегий суперпользователя. Само собой разумеется, что разработчик и участники всегда активны и усердно работают над его совершенствованием. Последнее крупное обновление Magisk, соответствующее двадцать пятой версии (v25), уже поступило в публичную бета-ветку. Список изменений незаметен, но очень важен, так что давайте углубимся в него.

Созданный Джоном Ву, также известным как XDA Recognized Developer topjohnwu, проект изначально начинался как бессистемный корневой метод и постепенно превратился в гораздо более разнообразное и мощное решение, выходящее за рамки простого поставщика привилегий суперпользователя. Само собой разумеется, что разработчик и участники всегда активны и усердно работают над его совершенствованием. Последнее крупное обновление Magisk, соответствующее двадцать пятой версии (v25), уже поступило в публичную бета-ветку. Список изменений незаметен, но очень важен, так что давайте углубимся в него.

Одним из величайших достоинств Android является его настраиваемость. Эта настройка может варьироваться от простых вещей, таких как установка новой программы запуска, и даже до рутирования вашего смартфона, чтобы разблокировать настоящие привилегии суперпользователя. Как далеко вы хотите зайти, на самом деле зависит от вас, но если вы хотите получить полный контроль над своими устройствами и добавить функции, которые не всегда доступны в ОС, установленной на заводе, вы в конечном итоге выберете некоторые приложения, которые используют потенциал корневого доступа.

Как далеко вы хотите зайти, на самом деле зависит от вас, но если вы хотите получить полный контроль над своими устройствами и добавить функции, которые не всегда доступны в ОС, установленной на заводе, вы в конечном итоге выберете некоторые приложения, которые используют потенциал корневого доступа.

Что произойдет, если об уязвимости Linux, связанной с повышением привилегий, которая также затрагивает Android, станет известно общественности? Ты понял! Исследователи безопасности и энтузиасты Android по всему миру пытаются воспользоваться недавно обнаруженной проблемой для создания эксплойта, который можно использовать для получения расширенного доступа к вашему устройству (например, root или возможность прошивать пользовательские образы). С другой стороны, производители устройств и несколько решительных сторонних разработчиков быстро берут на себя ответственность за исправление бэкдора как можно скорее.

Если говорить о ключах для потоковой передачи, Amazon Fire TV Sticks являются одними из самых популярных устройств для потоковой передачи на рынке. Amazon поддерживает свою собственную вилку Android под названием Fire OS для этих устройств, в которой отсутствуют приложения Google и у которой совершенно другой пользовательский интерфейс, чем у ОС Android TV от Google. Если у вас есть Fire TV Stick 3-го поколения или его Lite и не удовлетворены готовым программным обеспечением, теперь вы можете заменить прошивку Amazon на исходное ПЗУ Android 11 и наслаждаться ванильным Android TV.

Одной из самых сильных сторон ядра Linux, прежде всего, является его природа с открытым исходным кодом, что позволяет заинтересованным сторонам разветвлять, модифицировать и распространять его таким образом, который соответствует их конкретным потребностям. Но само это преимущество открытого исходного кода действует как обоюдоострый меч, когда дело доходит до существования незакрытых уязвимостей безопасности и соответствующих сценариев использования. В то время как разработчики и известные OEM-производители усердно работают над повышением общей безопасности экосистемы Linux (которая также включает Android), новые уязвимости и эксплойты продолжают появляться и ускользать из поля зрения. Ошибка на этот раз кажется довольно серьезной, к сожалению.

Но само это преимущество открытого исходного кода действует как обоюдоострый меч, когда дело доходит до существования незакрытых уязвимостей безопасности и соответствующих сценариев использования. В то время как разработчики и известные OEM-производители усердно работают над повышением общей безопасности экосистемы Linux (которая также включает Android), новые уязвимости и эксплойты продолжают появляться и ускользать из поля зрения. Ошибка на этот раз кажется довольно серьезной, к сожалению.

По состоянию на 2022 год Magisk является самым популярным и рекомендуемым решением для рутирования устройств под управлением Android. Проект Magisk, созданный Джоном Ву, также известным как XDA Recognized Developer topjohnwu, постепенно превратился в гораздо более разнообразный и мощный инструмент, выходящий за рамки простого рута. Большая часть его успеха связана с последовательностью разработчиков и приверженностью к качественным обновлениям. Последняя основная версия Magisk, соответствующая двадцать четвертой версии (v24), была выпущена еще в январе и содержит Zygisk и множество интересных улучшений. Сейчас topjohnwu выпустил новую общедоступную бета-версию Magisk в форме v24.2, в которой были исправлены ошибки и исправления стабильности для root-доступа.

Большая часть его успеха связана с последовательностью разработчиков и приверженностью к качественным обновлениям. Последняя основная версия Magisk, соответствующая двадцать четвертой версии (v24), была выпущена еще в январе и содержит Zygisk и множество интересных улучшений. Сейчас topjohnwu выпустил новую общедоступную бета-версию Magisk в форме v24.2, в которой были исправлены ошибки и исправления стабильности для root-доступа.

Старший признанный разработчик XDA Magisk topjohnwu начинался как бессистемный корневой метод и с годами превратился в гораздо более разнообразный и мощный инструмент, выходящий за рамки простого root. Но даже сегодня, если вам нужен root, есть вероятность, что в рекомендуемом методе root для вашего устройства упоминается установка Magisk для доступа суперпользователя. Последнее крупное обновление Magisk, соответствующее двадцать четвертой версии (v24), теперь поступило в общедоступную бета-ветвь, официально обеспечивая полноценную поддержку всех устройств Android 12, как больших, так и больших.

SafetyNet долгое время был игрой в кошки-мышки между Google и сообществом. Сообщество любит модифицировать программное обеспечение на своем телефоне, и этот процесс обычно включает в себя разблокировку загрузчика в качестве первого шага. Но это, в свою очередь, приводит к срабатыванию SafetyNet, что может привести к тому, что несколько популярных приложений перестанут работать на телефоне, некоторые из них по понятным причинам, поскольку они полагаются на защищенную от несанкционированного доступа среду для выполнения.

Oculus — часть Facebook Meta делает отличные VR-гарнитуры для игр. Oculus Go — это автономная VR-гарнитура от компании, которая была снята с производства в прошлом году в пользу Oculus Quest 2. Если вы знакомы с тем, как работают автономные VR-гарнитуры, вы знаете, что они используют версию Андроид. Oculus Go также принадлежит к этой категории. Учитывая, что он работает на сборке Android, теперь есть способ (частично) получить root права на Oculus Go.

Если вы знакомы с тем, как работают автономные VR-гарнитуры, вы знаете, что они используют версию Андроид. Oculus Go также принадлежит к этой категории. Учитывая, что он работает на сборке Android, теперь есть способ (частично) получить root права на Oculus Go.

Многие из нас здесь, в XDA-Developers, впервые начали просматривать форумы, когда хотели получить root права на наши устройства Android. В те дни люди часто полагались на методы «рутирования в один клик»: приложения или скрипты, содержащие полезные нагрузки, нацеленные на известные уязвимости повышения привилегий существующей прошивки для получения root-доступа. Благодаря улучшениям и изменениям в шифровании, разрешениях и обработке, связанной с конфиденциальностью, современные устройства Android относительно защищены от таких векторов атак, но всегда будут оставаться возможности для эксплойтов и уязвимостей.

Как получить root права на телефон Android — информация

Истинная мощь Android-устройства заключается в том, что вы полностью используете его возможности настройки. Большинство других мобильных платформ закрыты для сторонних модификаций системных файлов. Среди них Android открыт для всех видов действий, связанных с настройкой, через любые сторонние приложения. Этого можно добиться путем рутирования вашего Android-устройства. Для любого среднего или обычного пользователя рутирование может показаться страшным и утомительным процессом. Во-первых, давайте посмотрим, что укореняется:

Что такое рутирование?

Рутирование, другими словами, даже джейлбрейк, представляет собой процесс разблокировки операционной системы, который позволяет вам устанавливать любые приложения, в том числе не одобренные Google, обновлять ОС, заменять прошивку, разгонять ваше устройство и так далее. Выполнив рутирование своего Android-устройства, вы фактически можете изменить все его настройки по умолчанию, графику и даже коды, чтобы добиться более высокой производительности, лучшего времени автономной работы и более интерактивного пользовательского интерфейса. Тем не менее, вот несколько простых шагов для простого рутирования ваших устройств Android:

Выполнив рутирование своего Android-устройства, вы фактически можете изменить все его настройки по умолчанию, графику и даже коды, чтобы добиться более высокой производительности, лучшего времени автономной работы и более интерактивного пользовательского интерфейса. Тем не менее, вот несколько простых шагов для простого рутирования ваших устройств Android:

Требования для рутирования телефона Android

- Ваш нерутированный телефон Android

- ПК с установленными драйверами ADB. Если он не установлен, загрузите его отсюда: adbdriver.com/ и укажите пользовательский путь к adb .

- Скачать файлы su, busybox и Superuser.apk

Шаги для рутирования устройства Android:

Теперь, когда у вас есть готовая настройка ADB и все необходимые файлы эксплойтов, вы можете начать процесс рутирования. Однако перед запуском команд переведите телефон в режим отладки по USB. Перейдите к шагу 9.0053 Настройки > Приложения > Разработка > Включить отладку по USB и подключить ее к компьютеру. Затем откройте командную строку:

Затем откройте командную строку:

- В Windows — нажмите «Пуск», затем «Выполнить» и введите cmd.exe .

- В Linux — откройте эмулятор терминала, какой вам подходит

После открытия командной строки войдите в папку (каталог) инструментов платформы. Для этого вы можете использовать команду «cd» или изменить каталог. Также, если ваша папка sdk называется «android-sdk», ваша команда будет:

cd android-sdk_r11-windows/platform-tools.

При этом приглашение вашей оболочки будет находиться в каталоге инструментов платформы, и отсюда вы сможете запускать команды.

ПРИМЕЧАНИЕ. Обязательно выполняйте эти команды точно так, как они написаны. Команды с «$» или «#» должны выполняться или будут выполняться только после команды «adb shell». Также вам необходимо скачать su, busybox и Superuser.apk и поместить их в одну папку.

Первый тип:

- устройства adb

Это покажет «устройство» и несколько цифр рядом с ним. Если вы этого не сделали, вам придется установить драйверы вашего устройства от производителя. Теперь введите следующие команды:

Если вы этого не сделали, вам придется установить драйверы вашего устройства от производителя. Теперь введите следующие команды:

- adb root

- adb push su /system/bin

- adb push busybox /system/bin

- adb push Superuser.apk /system/app

С помощью команды adb root вы можете получить root-доступ к вашему устройству. После того, как вы это сделаете, вы должны изменить права доступа к этим файлам, войдя в оболочку устройства с помощью следующей команды:

- adb shell

После этого вы увидите знак «$» в командной строке, который указывает, что вы не находитесь в оболочке »su». Затем измените разрешения, чтобы получить некоторые ограниченные привилегии для файлов суперпользователя:

- chmod 7655 /system/bin/su

- chmod 755 /система/бен/busybox

- chmod 644 /system/app/Superuser.apk

- chown root:shell /system/bin/su

- chown root:shell /system/bin/busybox

- chown root:shell /system/app/Superuser.