Как изменить данные компьютера под управлением Windows?

Можно ли и каким способом изменить данные компьютера? Ещё один маленький, хотя и совершенно бесполезный трюк (с точки зрения производительности) от блога Компьютер76. Суть его состоит в том, что пользователь может самостоятельно изменить некоторую информацию об установленном на компьютере оборудовании. И, воспользовавшись этой возможностью, можно изменить данные о компьютере таким образом, что сведения о системе в этом случае отобразят неповторимую сборку системы. Оценить такой хак получится, если специально указать на него друзьям. С другой стороны, в наше время повальной слежки за пользователями (причём неважно, с лицензионным программным обеспечением он работает или нет) лишние шаги по вводу в заблуждение буржуев за океаном о вашей личности не помешает.

ВНИМАНИЕ. После применения некоторых обновлений все изменения могут сойти на нет.

Чуть позже (если будут запросы с вашей стороны) могу дополнить статью, где мы автоматизируем обман.

Судя по отзывам, читателям нравится выдавать желаемое за действительное. А потому:

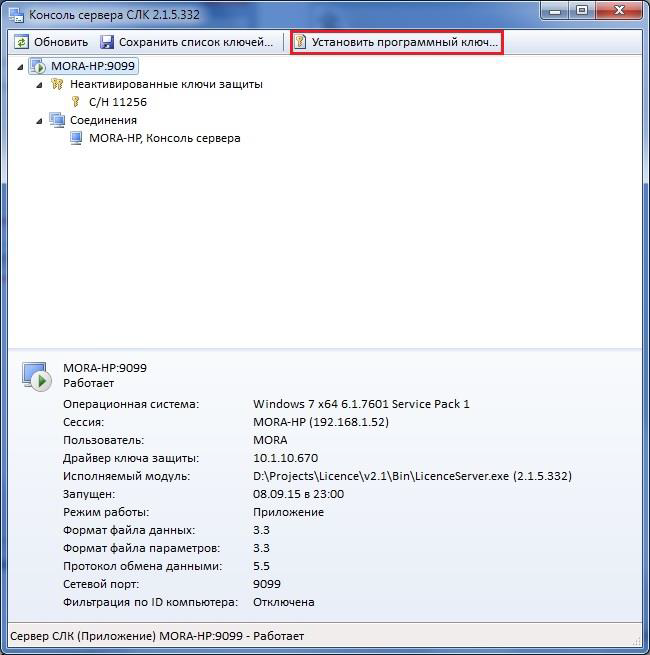

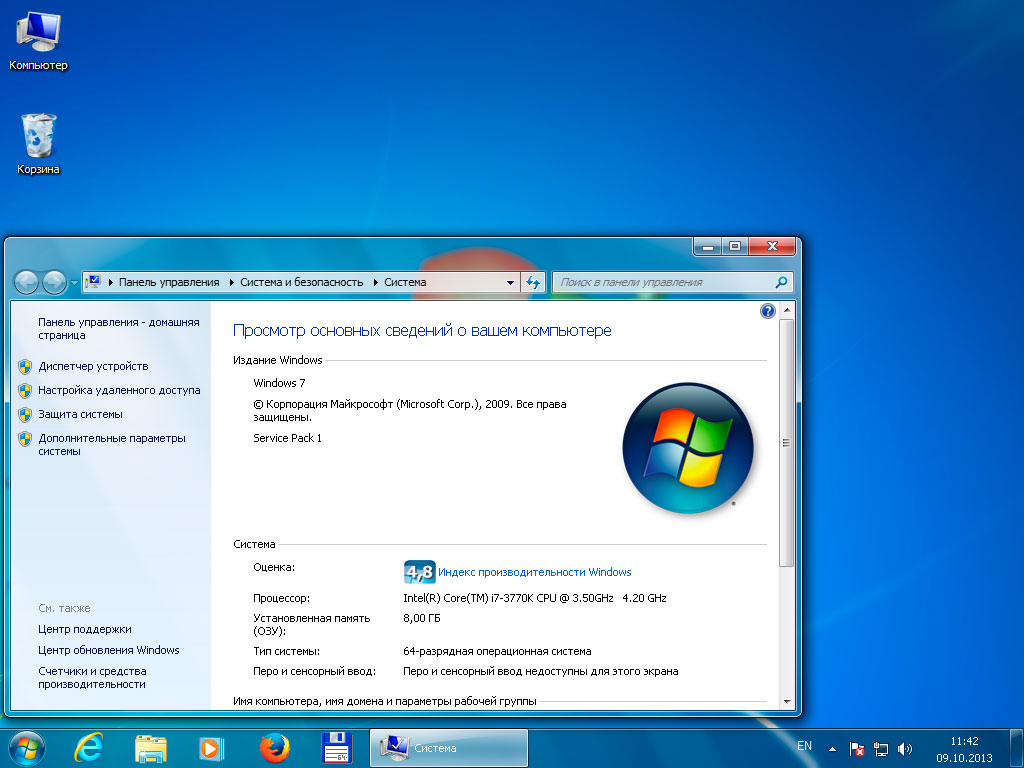

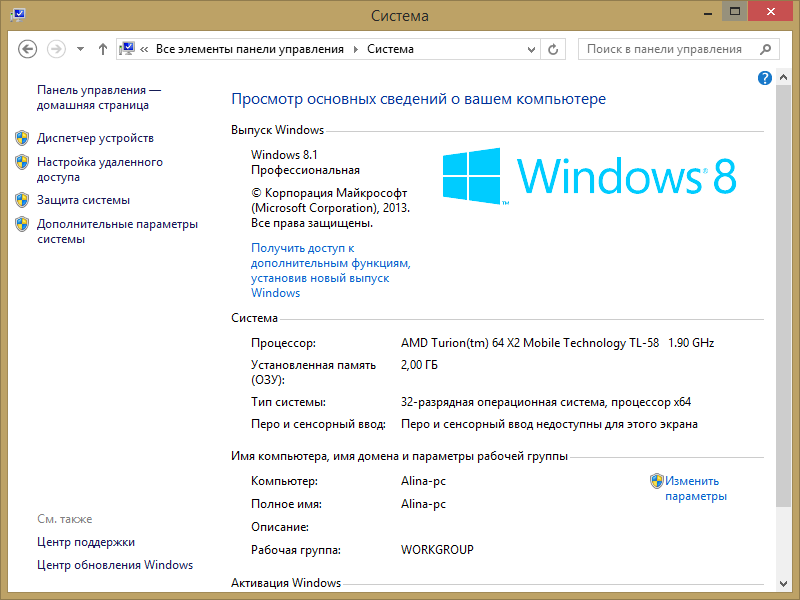

Судя по отзывам, читателям нравится выдавать желаемое за действительное. А потому:- добавим поддержку современных операционных систем от Microsoft

- можно заменить информацию о процессоре навсегда (после перезагрузки у вас по-прежнему будет установлен 48-ми ядерный процессор с частотой 100 Ггц ). Что-то полезное вы сможете почерпнуть из статьи Как запустить программу без UAC?

- если желаете, чтобы подделанные вами данные оставались подольше и перезагрузка системы их не меняла, обратитесь за помощью к описанному в статье про подделку объёма RAM, где используется программа ResourceHacker.

Итак, описывается поэтапно:

Как подделывают объём флешки или SD-диска?

Изменить данные компьютера: как это работает? Windows XP.

Как известно, общую информацию об установленной операционной системе, процессоре и объёме установленной памяти можно прочитать, щёлкнув по значку Мой компьютер правой мышью и выбрав Свойства. Предлагаю просто из спортивного интереса эту информацию подкорректировать или даже полностью изменить данные . Для этого отправимся по пути:

Предлагаю просто из спортивного интереса эту информацию подкорректировать или даже полностью изменить данные . Для этого отправимся по пути:

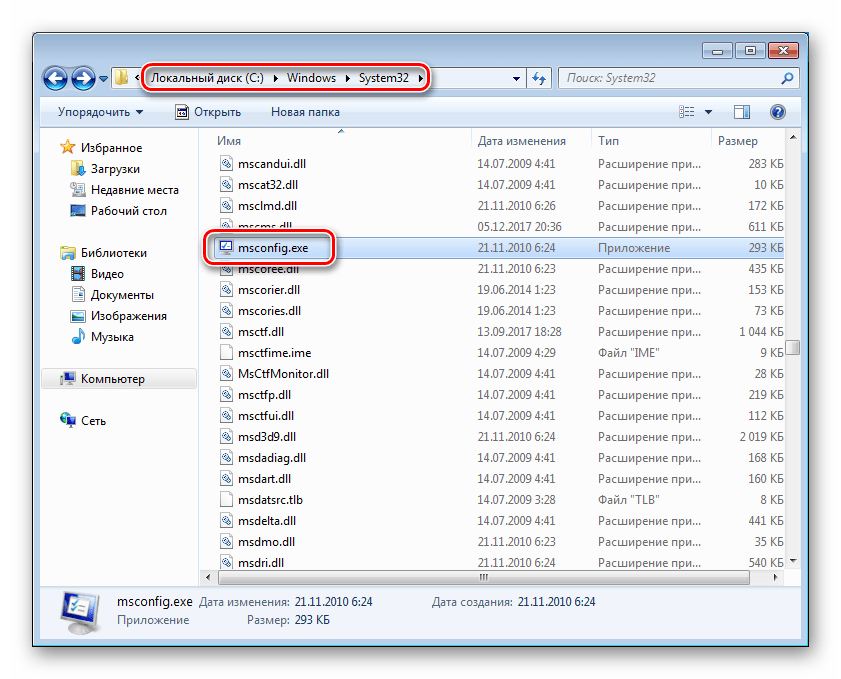

С:\windows\system32

И найдём файл под названием OEMINFO.INI. Откроем его с помощью программы Блокнот. Он будет иметь вид наподобие этого:

А теперь добавим сюда нашу информацию, любую, какую захотим. Заполняйте все строчки (напротив Line) как вам будет угодно. Можно указать имя, адрес, телефоны и адреса. И, следовательно, смотрим результат (Мой компьютер – Свойства — вкладка Дополнительная информация). После вот такой вот модернизации мой личный компьютер приобрёл очень даже интересные характеристики:

В принципе, понаписать там можно всё, что угодно. Практической пользы это не несёт никакой, но это есть очередной шаг на пути к хаку Windows. А изменить в ней можно многое. Лишний повод похвастаться перед друзьями отличной от других операционной системой на компьютере или ноутбуке.

Теперь изменим данные о процессоре, установленном в чреве компьютера .

HKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessorHKEY_LOCAL_MACHINE\HARDWARE\DESCRIPTION\System\CentralProcessor\0

Щёлкните по параметру ProcessorNameString правой мышкой и нажмите Изменить… В окне можете написать всё, что угодно. Пусть это будет самое топовое название. Ничего, конечно, не измениться (величина частоты на ядро всё равно будет предательски вас выдавать). Но похвастаться перед друзьями топовой начинкой ноутбука можно. Этим же, кстати, примерно занимается и программа PrcRenamer.

Минус способа.

Система не глупа, а потому изменённые данные сохраняются до первой перезагрузки, после которой Windows повторно считает информацию производителя, и обман вскроется. Потому немного позже попробуем обмануть жертву до конца таким образом, чтобы и после перезагрузки процессор и другое оставались «прокачанными».

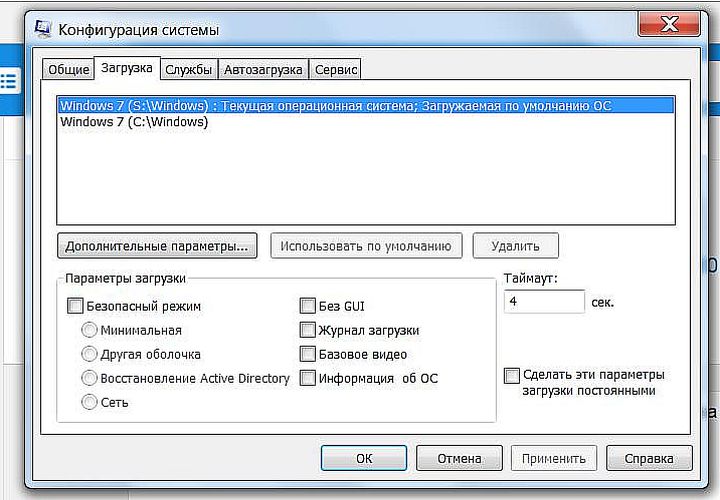

Как изменить данные компьютера: в Windows 7 и позднее.

Здесь тоже можно кое-что подшаманить. Вот как изменить информацию о зарегистрированном владельце Windows. Найдите с помощью редактора реестра вот этот куст:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion

а в нём ключ под именем RegisteredOwner. Узнаёте имя своего компьютера? Можете поменять на любое:

Проверьте изменения. Вызовем поиск WIN + R и введём winver. Смотрим:

Далеко из реестра не уходим. Ищем новый куст:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\OEMInformation

Он может быть пустым или заполненным теми, кто сделал компьютер и установил Windows. Если ничего нет, можете добавить свои значения:

- Manufacturer — производитель

- Model — модель

- SupportHours — часы работы поддержки

- SupportPhone — телефон техподдержки

- SupportURL — вебадрес техподдержки

- Logo — логотип

Вот так, например:

а теперь проверьте свойства системы:

По нажатии на кнопку Технической поддержки, вы попадёте на тот адрес, который указан вами в строковом параметре. Если собираетесь добавить свой логотип, просто укажите к нему полный путь (он должен быть в формате bmp) в формате C:\Windows\System32\oemlogo.bmp с предпочтительными размерами 100х100 пикселов.

Если собираетесь добавить свой логотип, просто укажите к нему полный путь (он должен быть в формате bmp) в формате C:\Windows\System32\oemlogo.bmp с предпочтительными размерами 100х100 пикселов.

Успехов

Настройка общего или гостевого компьютера с Windows 10/11 — Configure Windows

- Чтение занимает 8 мин

В этой статье

Относится к:

Windows клиент имеет общий режим ПК, который оптимизирует Windows для общих сценариев использования, таких как пространства прикосновения в корпоративном и временное использование клиента в розничной торговле. Вы можете применить общий режим ПК для Windows клиентских Pro, Pro образования, образования и Enterprise.

Примечание

Если вы заинтересованы в использовании Windows для общих компьютеров в школе, см. в приложении Use Настройка учебных компьютеров, которое предоставляет простой способ настройки компьютеров с общим режимом ПК плюс дополнительные параметры, определенные для образования.

Суть режима общего ПК

Клиентский Windows в совместном режиме ПК предназначен для управления и обслуживания с высокой надежностью. В режиме общего ПК одновременно вход может выполнить только один пользователь. Если компьютер заблокирован, текущий пользователь в любой момент может выйти из учетной записи на экране блокировки.

Модели учетных записей

Предполагается, что общие компьютеры присоединяются к домену Active Directory или Azure Active Directory пользователем, обладающим правами для присоединения к домену, в рамках процесса установки. Таким образом, любой пользователь из каталога может выполнить вход на компьютере. Если используется Azure Active Directory Premium, вы можете настроить вход с правами администратора для любого пользователя домена. Кроме того, в режиме общего компьютера можно активировать на экране входа в систему вариант Гость. В этом случае не требуются ни учетные данные пользователя, ни проверка подлинности, а при каждом использовании создается новая локальная учетная запись. Windows клиент имеет учетную запись режима киоска. Вы можете настроить режим общего компьютера, чтобы включить команду Терминал на экране входа. Для ее использования не требуются ни учетные данные, ни проверка подлинности, При этом каждый раз создается новая локальная учетная запись для запуска указанного приложения в режиме назначенного доступа (терминала).

Кроме того, в режиме общего компьютера можно активировать на экране входа в систему вариант Гость. В этом случае не требуются ни учетные данные пользователя, ни проверка подлинности, а при каждом использовании создается новая локальная учетная запись. Windows клиент имеет учетную запись режима киоска. Вы можете настроить режим общего компьютера, чтобы включить команду Терминал на экране входа. Для ее использования не требуются ни учетные данные, ни проверка подлинности, При этом каждый раз создается новая локальная учетная запись для запуска указанного приложения в режиме назначенного доступа (терминала).

Управление учетными записями

Если в режиме общего компьютера включена служба управления учетными записями, учетные записи будут автоматически удаляться. Удаляются учетные записи Active Directory, Azure Active Directory и локальные учетные записи, созданные с помощью команд Гость и Терминал. Управление учетными записями осуществляется при выходе из системы (чтобы обеспечить достаточное свободное пространство на диске для следующего пользователя), а также в период обслуживания системы. Режим общего компьютера можно настроить так, чтобы учетные записи удалялись сразу при выходе из системы или когда на диске недостаточно свободного места. В Windows клиент добавляется неактивный параметр, который удаляет учетные записи, если они не вписались после указанного числа дней.

Управление учетными записями осуществляется при выходе из системы (чтобы обеспечить достаточное свободное пространство на диске для следующего пользователя), а также в период обслуживания системы. Режим общего компьютера можно настроить так, чтобы учетные записи удалялись сразу при выходе из системы или когда на диске недостаточно свободного места. В Windows клиент добавляется неактивный параметр, который удаляет учетные записи, если они не вписались после указанного числа дней.

Обслуживание и спящий режим

Режим общего ПК можно настроить так, чтобы использовать периоды обслуживания, которое проводится, пока компьютер не используется. Поэтому рекомендуется спать, чтобы компьютер мог проснуться, если он не используется для выполнения обслуживания, очистки учетных записей и запуска Windows update. Рекомендуемые параметры можно задать, выбрав Настройка политик электропитания в списке настроек режима общего ПК. Кроме того, на устройствах без сигналов пробуждения ACPI в режиме общего ПК всегда переопределяются сигналы пробуждения часов реального времени (RTC), чтобы разрешить выход компьютера из спящего режима (по умолчанию сигналы пробуждения RTC отключены).

Несмотря на то, что режим общего ПК не предусматривает непосредственную настройку Центра обновления Windows, настоятельно рекомендуется настроить его для автоматической установки обновлений и, при необходимости, перезагрузки в часы обслуживания. В этом случае операционная система на компьютере всегда будет в актуальном состоянии, и пользователям не потребуется прерывать работу для установки обновлений.

Настроить Центр обновления Windows можно одним из следующих способов:

- Групповая политика: в Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Центр обновления Windows > Настройка автоматического обновления выберите значение

4и установите флажок Установить во время автоматического обслуживания. - MDM: в Обновление/AllowAutoUpdate

4. - Подготовка: в конструкторе образов и конфигураций Windows (ICD) в меню Политики/Обновление/AllowAutoUpdate установите значение

4.

Подробнее о параметрах AllowAutoUpdate

Поведение приложений

Приложения могут использовать режим общего компьютера с помощью следующих трех API:

- IsEnabled. Сообщает приложениям, что компьютер настроен для совместного использования. Например, приложение может скачивать содержимое на устройство в режиме общего компьютера только по требованию или пропускать первый запуск.

- ShouldAvoidLocalStorage. Сообщает приложениям, что пользователям запрещено сохранять файлы в локальном хранилище компьютера. Вместо этого приложение должно предлагать только облачные расположения или сохранять файлы автоматически.

- IsEducationEnvironment. Сообщает приложениям, что компьютер используется в среде образовательного учреждения. Приложения могут обрабатывать диагностические данные по-разному или скрывать функции рекламы.

Настройка

Режим общего ПК предоставляет набор настроек для адаптации поведения к имеющимся требованиям. Эти настройки — это параметры, которые вы задате с помощью MDM или пакета предварительного обеспечения, как это объясняется в настройкережима общего ПК для Windows . Соответствующие параметры представлены в следующей таблице.

Соответствующие параметры представлены в следующей таблице.

| Параметр | Значение |

|---|---|

| EnableSharedPCMode | Задайте значение True. Если значение True не задано, режим общего компьютера не включается и никакие другие параметры не применяются. Этот параметр управляет API IsEnabled Некоторые из остальных параметров SharedPC являются необязательными, но мы настоятельно рекомендуем также задать для параметра EnableAccountManager значение True. |

| AccountManagement: AccountModel | Этот параметр определяет, сколько пользователей может выполнять вход в компьютер. Если выбрать подключение к домену, вход может выполнить любой пользователь домена. Если указать параметр гостя, на экране входа также появится вариант Гость, предоставляющий возможность анонимного гостевого входа на компьютере. — Только гость — любой пользователь может работать на компьютере через локальную стандартную учетную запись (без прав администратора).  — Только с подключением к домену — вход возможен только с учетной записью Active Directory или Azure AD. — Подключение к домену и гость — пользователи могут выполнять вход с использованием учетной записи Active Directory, Azure AD или локальной стандартной учетной записи. |

| AccountManagement: DeletionPolicy | — Удалить немедленно — учетная запись удаляется при входе из системы. — Удалить при достижении порогового значения дискового пространства — удаление учетных записей начнется, когда объем доступного дискового пространства станет меньше порогового значения, заданного с помощью параметра DiskLevelDeletion, и завершится, когда этот объем достигнет значения, заданного с помощью параметра DiskLevelCaching. В первую очередь удаляются учетные записи, которые не использовались дольше всего. Пример: уровень кэширования — 50, уровень удаления — 25. Учетные записи будут помещаться в кэш, если объем свободного места на диске будет превышать 25%. |

| AccountManagement: DiskLevelCaching | При выборе для параметра DeletionPolicy значения Удалить при достижении порогового значения дискового пространства необходимо задать процент от общего дискового пространства в качестве порога для кэширования учетных записей. |

| AccountManagement: DiskLevelDeletion | При выборе для параметра DeletionPolicy значения Удалить при достижении порогового значения дискового пространства необходимо задать процент от общего дискового пространства в качестве порога для удаления учетных записей. |

| AccountManagement: InactiveThreshold | Если для параметра DeletionPolicy задано значение Удалить при достижении пороговых значений дискового пространства и неактивности, укажите количество дней, в течение которого нужно не входить в учетную запись, чтобы она была удалена. |

| AccountManagement: EnableAccountManager | Для активации автоматического управления учетными записями установите значение True. В противном случае автоматическое управление учетными записями не будет выполняться. |

| AccountManagement: KioskModeAUMID | Укажите идентификатор модели пользователя приложения (AUMID), чтобы разрешить использование учетной записи терминала на экране входа. Будет создана новая учетная запись, использующая назначенный доступ только для запуска приложения, указанного по AUMID. Обратите внимание, что приложение должно быть установлено на компьютере. Укажите имя учетной записи с помощью параметра KioskModeUserTileDisplayText. В противном случае будет использоваться имя по умолчанию. Узнайте, как определить идентификатор модели пользователя установленного приложения Будет создана новая учетная запись, использующая назначенный доступ только для запуска приложения, указанного по AUMID. Обратите внимание, что приложение должно быть установлено на компьютере. Укажите имя учетной записи с помощью параметра KioskModeUserTileDisplayText. В противном случае будет использоваться имя по умолчанию. Узнайте, как определить идентификатор модели пользователя установленного приложения |

| AccountManagement: KioskModeUserTileDisplayText | Задает отображаемый текст для учетной записи терминала, если задан параметр KioskModeAUMID. |

| Customization: MaintenanceStartTime | По умолчанию в качестве начального времени периода обслуживания (т. е. периода выполнения задач автоматического обслуживания, например запуска Центра обновления Windows) задана полночь. Начальное время периода обслуживания можно изменить, указав новое время в минутах после полуночи. Например, если требуется начать обслуживание в 2:00, необходимо задать значение 120. |

| Customization: MaxPageFileSizeMB | Задает максимальный размер файла подкачки (в МБ). С помощью этого параметра можно настраивать поведение файла подкачки, особенно на устаревших компьютерах. |

| Customization: RestrictLocalStorage | Задайте значение True, чтобы запретить пользователям сохранять и просматривать локальное хранилище с помощью проводника. Этот параметр управляет API ShouldAvoidLocalStorage |

| Customization: SetEduPolicies | Задайте значение True на компьютерах, которые будут использоваться в образовательном учреждении. Дополнительные сведения см. в Windows рекомендации по конфигурации клиентов для образовательных клиентов. Этот параметр управляет API IsEducationEnvironment |

| Customization: SetPowerPolicies | При выборе значения True: — Пользователи не могут изменять параметры питания. — Режим гибернации отключается. — Все переходы состояния питания меняются на переход в спящий режим (например, закрытие крышки).  |

| Настройки: SignInOnResume | Этот параметр определяет, требуется ли пользователю при выходе компьютера из спящего режима выполнять вход с помощью пароля. |

| Настройки: SleepTimeout | Этот параметр определяет время ожидания для периода нахождения компьютера в спящем режиме. Укажите время бездействия в секундах. Если время ожидания для спящего режима не задано, для этого параметра по умолчанию задается значение в 1 час. |

| Политики: проверка подлинности (необязательный связанный параметр) | Обеспечивает быстрый первый вход для пользователя, автоматически подключая новые учетные записи Azure AD без администратора к заранее настроенным локальным учетным записям кандидата. |

Настройка режима общего ПК для Windows

Windows можно настроить для работы в режиме общего ПК несколькими способами:

Управление мобильными устройствами (MDM): режим общего ПК активируется через Поставщика служб конфигурации (CSP) SharedPC.

Чтобы настроить политику общих устройств для Windows клиента в Intune, выполните следующие действия:

Чтобы настроить политику общих устройств для Windows клиента в Intune, выполните следующие действия:Во входе в Microsoft Endpoint Manager центр администрирования.

Выберите устройства > Windows > конфигурации > профили Создание профиля.

Введите следующие свойства:

- Платформа: Выберите Windows 10 и более поздней .

- Профиль. Выберите шаблоны > общие много пользователей устройства.

Щелкните Создать.

В Basicsвведите следующие свойства:

- Имя. Введите описательное имя для нового профиля.

- Описание. Введите описание профиля. Этот параметр необязателен, но рекомендуется.

Выберите Далее.

В настройках конфигурации, в зависимости от выбранной платформы, параметры, которые можно настроить, отличаются.

Выберите платформу для подробных параметров:

Выберите платформу для подробных параметров:На странице Параметры конфигурации установите значение «Общий режим ПК» включено.

С этого момента вы можете настроить любые дополнительные параметры, которые вы хотите быть частью этой политики, а затем следовать остальному потоку настройки до ее завершения, выбрав Create after Step 6.

Пакет подготовка, созданный с конструктором конфигурации Windows: вы можете применить пакет подготовка при первоначальной настройке компьютера (также известного как вне-box-experience или OOBE), или вы можете применить пакет подготовка к клиенту Windows, который уже используется. Пакет подготовки создается в конструкторе конфигураций Windows. Режим общего компьютера активируется поставщиком служб конфигурации (CSP) SharedPC. В конструкторе конфигураций Windows он отображается как SharedPC.

Мост WMI: в средах, где используется групповая политика, можно использовать поставщика MDM Bridge WMI, чтобы настроить класс MDM_SharedPC.

Для всех параметров устройства клиент моста WMI должен выполняться при локальном пользователе системы; Дополнительные сведения см. в тексте Использование сценариев PowerShell с поставщиком мостов WMI. Например, откройте PowerShell от имени администратора и введите следующее:

Для всех параметров устройства клиент моста WMI должен выполняться при локальном пользователе системы; Дополнительные сведения см. в тексте Использование сценариев PowerShell с поставщиком мостов WMI. Например, откройте PowerShell от имени администратора и введите следующее:$sharedPC = Get-CimInstance -Namespace "root\cimv2\mdm\dmmap" -ClassName "MDM_SharedPC" $sharedPC.EnableSharedPCMode = $True $sharedPC.SetEduPolicies = $True $sharedPC.SetPowerPolicies = $True $sharedPC.MaintenanceStartTime = 0 $sharedPC.SignInOnResume = $True $sharedPC.SleepTimeout = 0 $sharedPC.EnableAccountManager = $True $sharedPC.AccountModel = 2 $sharedPC.DeletionPolicy = 1 $sharedPC.DiskLevelDeletion = 25 $sharedPC.DiskLevelCaching = 50 $sharedPC.RestrictLocalStorage = $False $sharedPC.KioskModeAUMID = "" $sharedPC.KioskModeUserTileDisplayText = "" $sharedPC.InactiveThreshold = 0 Set-CimInstance -CimInstance $sharedPC Get-CimInstance -Namespace "root\cimv2\mdm\dmmap" -ClassName MDM_SharedPC

Создание пакета подготовки для совместного использования

Установка конструктора конфигураций Windows

Откройте конструктор конфигураций Windows.

На начальной страницевыберите Расширенная подготовка.

Введите имя и (при необходимости) описание проекта, а затем нажмите кнопку Далее.

Выберите Все выпуски Windows для настольных ПК и нажмите кнопку Далее.

Нажмите кнопку Готово. Проект откроется в конструкторе конфигураций Windows.

Выберите Параметры среды выполнения > SharedPC. Выберите нужные параметры для режима общего ПК.

В меню Файл выберите команду Сохранить.

В меню Экспорт выберите пункт Пакет подготовки.

Измените значение параметра Владелец на ИТ-администратор. Это позволит установить для данного пакета подготовки более высокий приоритет, чем приоритет пакетов подготовки из других источников, примененных к данному устройству.

Нажмите Далее.

Нажмите Далее.Задайте значение параметра Версия пакета.

Совет

Можно внести изменения в существующие пакеты и изменить номер версии для обновления ранее примененных пакетов.

(Необязательно) В окне Безопасность пакета подготовки можно включить шифрование и подписывание пакета.

Включить шифрование пакета— при выборе этого пункта на экране отобразится автоматически созданный пароль.

Включить подписывание пакета — при выборе этого пункта необходимо выбрать действительный сертификат, который будет использоваться для подписывания пакета. Вы можете указать сертификат, щелкнув Выбрать… , а затем выбрав сертификат, который будет использоваться для подписывания пакета.

Важно!

Рекомендуется включить в пакет доверенный сертификат подготовки. Когда пакет применяется к устройству, сертификат добавляется в хранилище системы и впоследствии любой пакет, подписанный с использованием этого сертификата, будет применен автоматически.

Нажмите кнопку Далее, чтобы указать конечное расположение, в которое нужно поместить пакет подготовки после сборки. По умолчанию конструктор конфигураций Windows использует в качестве расположения выходных данных папку проекта. Вы также можете нажать Обзор, чтобы изменить расположение выходных данных по умолчанию.

Нажмите кнопку Далее.

Щелкните Выполнить сборку , чтобы начать сборку пакета. Сведения о проекте отображаются на странице сборки, а индикатор выполнения указывает состояние сборки. Чтобы отменить построение, нажмите кнопку Отмена. Текущий процесс построения будет отменен, мастер закроется и вы вернетесь в раздел Страница настроек.

В случае сбоя построения отобразится сообщение об ошибке со ссылкой на папку проекта. Вы можете просмотреть журналы, чтобы определить, что вызвало ошибку. После устранения проблемы попробуйте выполнить построение пакета еще раз.

В случае успешного построения отобразятся пакет подготовки, выходной каталог и каталог проекта.

В случае успешного построения отобразятся пакет подготовки, выходной каталог и каталог проекта.- При желании вы можете выполнить построение пакета подготовки снова и выбрать другой путь для выходного пакета. Для этого щелкните Назад , чтобы изменить имя и путь выходного пакета, и нажмите кнопку Далее , чтобы начать другое построение.

- Если вы закончили, нажмите кнопку Готово , чтобы закрыть мастер и вернуться в раздел Страница настроек.

Выберите ссылку Размещение вывода , чтобы перейти в расположение пакета. Этот PPKG-файл можно предоставить другим пользователям одним из следующих способов:

Через общую сетевую папку

Через сайт SharePoint

Съемный носитель (USB/SD-карта) (выберите этот вариант, чтобы применить к компьютеру во время начальной настройки)

Применение пакета подготовки

Пакет подготовки можно применить к ПК во время начальной настройки или к уже настроенному ПК.

Во время начальной настройки

Начните с компьютера на экране настройки.

Вставьте USB-накопитель. Если при этом ничего не происходит, нажмите клавишу Windows пять раз.

Если на USB-накопителе есть только один пакет подготовки, то этот пакет применяется.

Если же на USB-накопителе несколько пакетов подготовки, появляется сообщение Настроить устройство?. Нажмите Настроить и выберите нужный пакет подготовки.

Завершите процесс настройки.

После настройки

На настольном компьютере перейдите в раздел Параметры > Учетные записи > Рабочий доступ > Добавление или удаление пакета управления > Добавить пакет и выберите пакет для установки.

Примечание

В случае использования файла установки на уже настроенном компьютере существующие учетные записи и данные могут быть потеряны.

Рекомендации для учетных записей на компьютерах, работающих в режиме общего ПК

Для повышения надежности и безопасности компьютера не рекомендуется создавать на нем учетные записи локальных администраторов.

Если компьютер настроен в режиме общего ПК с политикой удаления по умолчанию, учетные записи автоматически кэшируются до тех пор, пока места на диске не станет недостаточно. Затем учетные записи удаляются для освобождения места на диске. Эта операция управления учетной записью выполняется автоматически. Таким образом осуществляется управление учетными записями доменов Azure AD и Active Directory. Все учетные записи, созданные через гостевой и киоск, будут удалены автоматически при выходе из нее.

На компьютере с Windows, присоединенном к Azure Active Directory:

- На ПК с учетной записью, присоединенном к Azure AD, будет настроена учетная запись администратора. Глобальные администраторы домена Azure AD также будут иметь учетные записи администратора на ПК.

- В Azure AD Premium можно определить, какие учетные записи будут иметь соответствующие учетные записи администратора на ПК, с помощью параметра Дополнительные администраторы на устройствах, присоединенных к Azure AD, доступного на портале Azure.

Локальные учетные записи, уже существующие на компьютере, при включении режима общего ПК не будут удалены. Новые локальные учетные записи, созданные путем выбора Параметры > Учетные записи > Другие пользователи > Добавить пользователя для этого компьютера, после включения режима общего ПК не удаляются. Однако все новые учетные записи **** гостей, созданные вариантами Гостевой и Киоск на экране входа (если включено), будут автоматически удалены при входе. **** Чтобы установить общую политику для всех локальных учетных записей, можно настроить следующий локальный параметр групповой политики: Профили пользователей системы административных шаблонов компьютеров: Удаление профилей пользователей старше указанного числа дней при перезапуске > **** > **** > **** системы. ****

Если на компьютере необходимы учетные записи администраторов

- Убедитесь, что компьютер присоединен к домену с возможностью входа в учетные записи в качестве администратора, или

- Создайте учетные записи администратора до настройки режима общего ПК, или

- Создайте учетные записи-исключения перед выходом из системы, при включении режима общего ПК.

Служба управления учетными записями поддерживает учетные записи, на которые не распространяется удаление.

Учетная запись может быть помечена как удаленная, добавив в ключ реестра sid учетной записи:

HKEY_LOCAL_MACHINE\SOFTARE\Microsoft\Windows\CurrentVersion\SharedPC\Exemptions\.Добавление SID учетной записи в раздел реестра с помощью PowerShell:

$adminName = "LocalAdmin" $adminPass = 'Pa$$word123' iex "net user /add $adminName $adminPass" $user = New-Object System.Security.Principal.NTAccount($adminName) $sid = $user.Translate([System.Security.Principal.SecurityIdentifier]) $sid = $sid.Value; New-Item -Path "HKLM:\Software\Microsoft\Windows\CurrentVersion\SharedPC\Exemptions\$sid" -Force

Политики, заданные для режима общего ПК

Режим общего ПК предполагает настройку локальных групповых политик для настройки устройства. Некоторые из них можно изменять с помощью параметров режима общего ПК.

Важно!

Задавать дополнительные политики для компьютеров, настроенных для режима общего ПК, не рекомендуется. Режим общего ПК был оптимизирован и обеспечивает скорость и надежность в течение длительного времени с минимальной потребностью в обслуживании вручную или без такой потребности.

Имя политики | Значение | Когда задается? |

|---|---|---|

Административные шаблоны > Панель управления > Персонализация | ||

Запретить включение слайд-шоу с экрана блокировки | Enabled | Всегда |

Запрет изменения изображения на экране блокировки и при входе в систему | Enabled | Всегда |

Административные шаблоны > Система > Управление электропитанием > Параметры кнопок | ||

Выбрать действие кнопки питания (питание от сети) | Спящий режим | SetPowerPolicies=True |

Выбор действия кнопки выключения (питание от батареи) | Спящий режим | SetPowerPolicies=True |

Выбор действия кнопки спящего режима (питание от сети) | Спящий режим | SetPowerPolicies=True |

Выбор действия переключателя на крышке (питание от сети) | Спящий режим | SetPowerPolicies=True |

Выбор действия переключателя на крышке (питание от батареи) | Спящий режим | SetPowerPolicies=True |

Административные шаблоны > Система > Управление питанием > Параметры режимов сна | ||

Требовать пароль при выходе из спящего режима (питание от сети) | Enabled | SignInOnResume=True |

Запрос пароля при выходе из спящего режима (питание от батареи) | Enabled | SignInOnResume=True |

Определение времени ожидания перехода системы в спящий режим (питание от сети) | SleepTimeout | SetPowerPolicies=True |

Определение времени ожидания перехода системы в спящий режим (питание от батареи) | SleepTimeout | SetPowerPolicies=True |

Отключение гибридного спящего режима (питание от сети) | Enabled | SetPowerPolicies=True |

Отключение гибридного спящего режима (питание от батареи) | Enabled | SetPowerPolicies=True |

Определение времени ожидания автоматического перехода системы в спящий режим (питание от сети) | SleepTimeout | SetPowerPolicies=True |

Определение времени ожидания автоматического перехода системы в спящий режим (питание от батареи) | SleepTimeout | SetPowerPolicies=True |

Разрешение различных режимов сна (S1–S3) при простое компьютера (питание от сети) | Enabled | SetPowerPolicies=True |

Разрешение различных режимов сна (S1–S3) при простое компьютера (питание от батареи) | Enabled | SetPowerPolicies=True |

Определение времени ожидания перехода системы в режим гибернации (питание от сети) | Enabled, 0 | SetPowerPolicies=True |

Определение времени ожидания перехода системы в режим гибернации (питание от батареи) | Enabled, 0 | SetPowerPolicies=True |

Шаблоны > администрирования > Системное управление > питанием видео и отображение Параметры | ||

Отключение дисплея (питание от сети) | SleepTimeout | SetPowerPolicies=True |

Отключение дисплея (питание от батареи) | SleepTimeout | SetPowerPolicies=True |

Администратор Шаблоны > > системного управления > энергосберегом Параметры | ||

| Пороговое значение для включения режима энергосбережения батареи (питание от батареи) | 70 | SetPowerPolicies=True |

Логотип системы шаблонов > > администрирования | ||

Демонстрация анимации при первом входе | Отключена | Всегда |

Скрытие точек входа для быстрого переключения пользователей | Enabled | Всегда |

Включение входа в систему с помощью удобного PIN-кода | Отключена | Всегда |

Отключение входа в систему с помощью графического пароля | Enabled | Всегда |

Отключение уведомлений приложений на экране блокировки | Enabled | Всегда |

Предоставление пользователям возможности установки пароля при возобновлении работы после перехода в режим ожидания с подключением | Disabled | SignInOnResume=True |

Запрет отображения сведений об учетной записи при входе | Enabled | Всегда |

Шаблоны > администрирования > Профили пользователей системы | ||

Отключение идентификатора рекламы | Enabled | SetEduPolicies=True |

Шаблоны > администрирования Windows компоненты | ||

Не показывать советы по использованию Windows | Включена | SetEduPolicies=True |

Выключить возможности потребителя Майкрософт | Включена | SetEduPolicies=True |

Microsoft Passport for Work | Disabled | Всегда |

Запрет использования OneDrive для хранения файлов | Enabled | Всегда |

Шаблоны > администрирования Windows компоненты > биометрии | ||

Разрешение использования биометрических данных | Отключена | Всегда |

Разрешение входа в систему с помощью биометрических данных | Отключена | Всегда |

Разрешение входа в систему с помощью биометрических данных для пользователей домена | Отключена | Всегда |

Шаблоны > администрирования Windows сбор данных > компонентов и сборки предварительного просмотра | ||

Переключение пользовательских элементов управления над сборками для предварительной оценки | Отключена | Всегда |

Отключение функций или параметров до выпуска | Отключена | Всегда |

Запрет отображения уведомлений об отзывах | Enabled | Всегда |

| Разрешить телеметрию | Базовая, 0 | SetEduPolicies=True |

Шаблоны > администрирования Windows компоненты > File Explorer | ||

Показывать блокировку в меню рисунков пользователя | Отключена | Всегда |

Шаблоны > администрирования Windows > план-график обслуживания компонентов | ||

Граница активации автоматического обслуживания | MaintenanceStartTime | Всегда |

Произвольная задержка автоматического обслуживания | Enabled, 2 часа | Всегда |

Политика пробуждения автоматического обслуживания | Enabled | Всегда |

Шаблоны > администрирования Windows компоненты > Windows Hello для бизнеса | ||

Использовать функцию входа на телефоне | Отключена | Всегда |

Использовать Windows Hello для бизнеса | Отключена | Всегда |

Использование биометрии | Отключена | Всегда |

Шаблоны > администрирования Windows компоненты > OneDrive | ||

Запретить использование OneDrive для хранения файлов | Enabled | Всегда |

Windows Параметры безопасности > Параметры > параметры безопасности > локальных политик | ||

Интерактивный вход в систему: не отображать последнее имя пользователя | Enabled, Disabled при использовании только гостевой модели учетной записи | Всегда |

Интерактивный вход в систему: автоматический вход последнего текущего пользователя после перезапуска, инициированного системой | Отключена | Всегда |

Завершение работы: разрешить завершение работы системы без выполнения входа в систему | Отключена | Всегда |

Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей | Автоматическое отклонение | Всегда |

Пароль настройки | Позволяет установить и активировать пароль настройки (пароль администратора). Примечание. |

Пароль на включение компьютера | Позволяет установить и активировать пароль на включение питания. Запрос пароля на включение питания появляется после аппаратной перезагрузки. Загрузка не произойдет, пока не будет введен верный пароль. |

Параметры пароля (Эта функция появляется только в том случае, если установлен пароль на включение питания или пароль для доступа к программе настройки компьютера.) | Позволяет включить или отключить:

|

Smart Cover | Отображается, только если компьютер оснащен интеллектуальной крышкой. Позволяет выполнять следующие действия:

|

Защита устройства | Позволяет задать доступность или скрытие устройства (по умолчанию устройство доступно) для:

|

Защита USB Security | Позволяет включить и отключить (по умолчанию включено):

|

Безопасность слота | Позволяет отключить любой слот PCI или PCI Express. По умолчанию включено. |

Загрузка по сети | Включение или отключение возможности загрузки на компьютер операционной системы, установленной на сетевом сервере. (Функция доступна только для моделей сетевых карт; сетевой контроллер должен быть являться картой расширения PCI или быть встроенным на системной плате.) По умолчанию включено. |

Системный IDs | Позволяет определять:

|

Защита главной загрузочной записи | Включает и отключает защиту главной загрузочной записи (MBR). Главная загрузочная запись (MBR) содержит сведения, необходимые для успешной загрузки с диска и доступа к данным, которые на нем хранятся. Средство защиты главной загрузочной записи позволяет предотвратить несанкционированные или умышленные изменения MBR, которые могут быть вызваны вирусами или неправильным использованием некоторых служебных программ. Оно также позволяет восстанавливать последнюю не содержавшую ошибок запись MRB, в случае обнаружения изменений в MBR при перезапуске компьютера. При включенной защите MBR BIOS предотвращает любые изменения, которые производятся в MBR на текущем загрузочном диске в MS-DOS или в режиме Windows Safe Mode. Примечание. |

Безопасность системы (эти параметры зависят от оборудования) | Примечание. |

Защита DriveLock Security | Позволяет задавать или изменять главный или пользовательский пароль для жестких дисков. Если это средство включено, в ходе выполнения POST выводится запрос на ввод одного из паролей блокировки диска. Если правильный пароль не будет введен, жесткий диск останется недоступным, пока не будет введен один из нужных паролей во время выполнения последовательности загрузки. Примечание. |

Конфигурация безопасной загрузки |

|

Сканирование | OKI

Сохраните имя компьютера получателя, IP-адрес и номер порта перед использованием функции сканирования на компьютер с помощью сети TWAIN.

Регистрация компьютера с помощью операционной панели

При подключении компьютера и устройства к одной сети можно зарегистрировать компьютер для получения сканированных данных.

-

Нажмите [Настройка устройства].

-

Нажмите или несколько раз, а затем выберите [Network Scan Destination (Получатель сканирования по сети)].

-

Нажмите [Сохранить] в области сохранения.

Чтобы отредактировать сохраненные номера групп, выберите [Ред.].

-

Введите пароль в поле [Получатель].

-

Введите получателя.

Можно ввести до 16 символов.

-

Нажмите [ОК].

-

Нажмите [Адрес получателя].

-

Введите IP-адрес, название главного ПК или название компьютера.

Можно ввести до 64 символов.

-

Нажмите [ОК].

-

Нажмите [Порт номер].

-

Введите номер порта и затем нажмите [OK].

-

Нажмите [Закрыть] на экране подтверждения.

-

Нажимайте [Назад], пока не отобразится основной экран.

Использование конфигурации сети (для ОС Windows)

Чтобы изменить имя компьютера и IP-адрес после установки драйвера сканера, запустите конфигурацию сети, выберите драйвер, а затем измените сохраненную информацию для функции сканирования на компьютер.

-

Щелкните [Start (Пуск)] и выберите [All Programs (Все программы)] > [Okidata (Okidata)] > [ActKey (ActKey)] > [Tools (Инструменты)] > [Network Configuration (Конфигурация сети)].

-

Щелкните правой кнопкой мыши значок [Show Network Configuration (Отобразить конфигурацию сети)] на панели задач.

-

Выберите необходимый драйвер сканера, а затем в меню [Scanner (Сканер)] выберите [Properties (Свойства)].

-

Щелкните вкладку [Register (Сохранить)].

Отобразится информация о компьютере: имя, IP-адрес и номер порта. Нет необходимости вводить имя компьютера, так как имя главного компьютера отобразится автоматически.

Несмотря на то, что значение параметра IP-адреса отображается автоматически, отобразится несколько IP-адресов, если в компьютер установлено несколько сетевых карт. Выберите IP-адрес той сетевой карты, которая используется в данный момент. Если необходимо, измените отображаемый номер порта.

-

После завершения настройки щелкните [Register (Сохранить)], чтобы сохранить параметры устройства.

Если устройство выключено или нет соединения, при сохранении отобразится сообщение об ошибке. Если изменены сведения о компьютере, например, имя или IP-адрес, необходимо повторно сохранить сведения.

Использование утилиты настройки сетевого сканера (для ОС Mac OS X)

-

Выберите [Application (Приложение)] > [OKIDATA (OKIDATA)] > [Scanner (Сканер)] > [Network Scanner Setup Tool (Утилита настройки сетевого драйвера)].

-

В диалоговом окне [Scan Settings (Параметры сканирования)] выберите устройство, щелкните [Register (Сохранить)], сохраните название в [Name (Имя)] и узел в [Register host address (Сохранить адрес узла)], а затем щелкните [OK (ОК)].

Как воспользоваться бесплатной лицензией на Windows 10 после смены конфигурации ПК

Бесплатная лицензия на Windows 10 привязана к конкретной конфигурации компьютера. Использовать Windows 10 на том же компьютере можно и после смены некоторых комплектующих, но как это сделать, не вполне очевидно. Лицензионного ключа Microsoft не дает.Как устроен процесс активации, Microsoft объяснять не хочет, чтобы не давать пиратам ценной информации. Однако законопослушным пользователям это тоже усложняет жизнь.

Как работает активация и лицензирование Windows

Бесплатное лицензирование Windows 10 устроено иначе, чем в предыдущих версиях Windows. Раньше для активации всегда требовался ключ продукта. Даже на современных компьютерах с Windows 8 и 8.1 – равно как и на новых ПК с Windows 10 – в микропрограммное обеспечение UEFI вшит этот ключ. При покупке нового экземпляра Windows 10 – например для установки на самосборный компьютер – тоже выдается ключ продукта.

В этом случае для активации всегда используется именно ключ продукта. Но тем, кто обновляется до Windows 10, лицензионных ключей не дают. И узнать свой ключ после обновления невозможно – его просто нет.

Как устроено бесплатное лицензирование Windows 10

При обновлении с Windows 7 Service Pack 1 или Windows 8.1 до Windows 10 ключ продукта не предоставляется. Вместо этого в процессе обновления регистрируется уникальный идентификатор компьютера на серверах активации Windows.

В дальнейшем при установке Windows 10 на тот же компьютер система автоматически связывается с серверами активации. Microsoft подтверждает, что на компьютере с данной аппаратной конфигурацией разрешено использование Windows 10, и система автоматически активируется.

В процессе установки это никак не разъясняется. На самом деле, для установки Windows 10 с нуля на уже активированный таким образом компьютер необходимо последовательно пропускать все запросы на ввод ключа продукта.

Автоматическая активация срабатывает только в том случае, если аппаратная конфигурация компьютера не изменилась после обновления до Windows 10.

Что будет, если изменить конфигурацию?

Представители Microsoft ни разу не объяснили, как именно работает активация на основе аппаратной конфигурации. Скорее всего, замена жесткого диска или видеокарты не вызовет никаких проблем. Вполне вероятно, что при замене лишь некоторых комплектующих Windows 10 все равно сможет автоматически активироваться при установке с нуля на тот же компьютер.

А вот замена материнской платы или процессора, скорее всего, будет расценена как серьезное изменение, препятствующее автоматической активации. Windows 10 обнаружит незнакомую аппаратную конфигурацию, не подлежащую бесплатному обновлению.

При этом установка Windows 10 с нуля в такой ситуации все равно возможна. В процессе нужно пропустить все запросы на ввод ключа. После установки система свяжется с серверами Microsoft и не сможет активироваться. Появится окно с предложением купить лицензию на Windows 10 в Магазине.

По словам Габриэля Аула (Gabriel Aul), вице-президента группы Microsoft Windows & Devices по проектированию, после этого можно обратиться в техподдержку прямо через встроенный в Windows 10 интерфейс, объяснить ситуацию, и специалисты активируют Windows 10 вручную. Вот что он написал в своем твиттере 8 августа 2015 года:

После изменения аппаратной конфигурации можно обратиться в техподдержку, чтобы восстановить свое право [на бесплатное обновление].

Для этого откройте меню «Пуск» (Start), разверните список «Все приложения» (All Apps) и запустите приложение «Обратитесь в службу технической поддержки» (Contact Support), предустановленное в Windows 10. Там перейдите в раздел «Службы и приложения > Windows > Настройка» (Services & apps > Windows > Setting up) – вопросы по активации относятся именно к этой категории. В этом окне можно будет пообщаться в чате с сотрудником службы поддержки Micrtosoft или заказать звонок по телефону.

Бесплатная лицензия на Windows 10 никак не связана с учетной записью Microsoft – она привязывается исключительно к аппаратной конфигурации. Но для успешного решения проблемы лучше все-таки войти с той же учетной записью Microsoft, что использовалась и на старом компьютере. Так служба поддержки получит некоторое подтверждение тому, что вы в прошлом имели бесплатную лицензию на Windows 10 для этого компьютера. Впрочем, это только предположение – Microsoft не дает информации о том, что потребуется в такой ситуации.

Перенести бесплатную лицензию Windows 10 на другой компьютер нельзя

Имейте в виду, что описанный способ сработает только для того же самого компьютера. Владельцев полной розничной лицензии на Windows 7, 8 или 8.1 (не OEM) это ставит в неудобное положение. Но таких, впрочем, немного – даже те, кто собирает компьютер самостоятельно, судя по всему, чаще покупают OEM-версии Windows.

Розничные лицензии на Windows можно переносить с одного компьютера на другой. Допустим, такая лицензия была куплена для сборки одного компьютера, а через несколько лет можно собрать другой и перенести на него ту же самую Windows 7 – главное, удалить ее с первого компьютера. Этот процесс повторять можно сколько угодно.

А вот бесплатная лицензия на Windows 10, которая выдается в процессе обновления, привязывается к конкретному компьютеру. Даже если вы обновляетесь с розничной версии Windows 7, 8 или 8.1, вы не получите розничную версию Windows 10. И перенести лицензию Windows 10 на другой компьютер не получится. Через год после выпуска Windows 10 акция по бесплатному обновлению закончится, и после этого лицензию на Windows 10 придется покупать, если захочется установить систему на совершенно другой компьютер.

Автор: Chris Hoffman

Перевод SVET

Оцените статью: Голосов

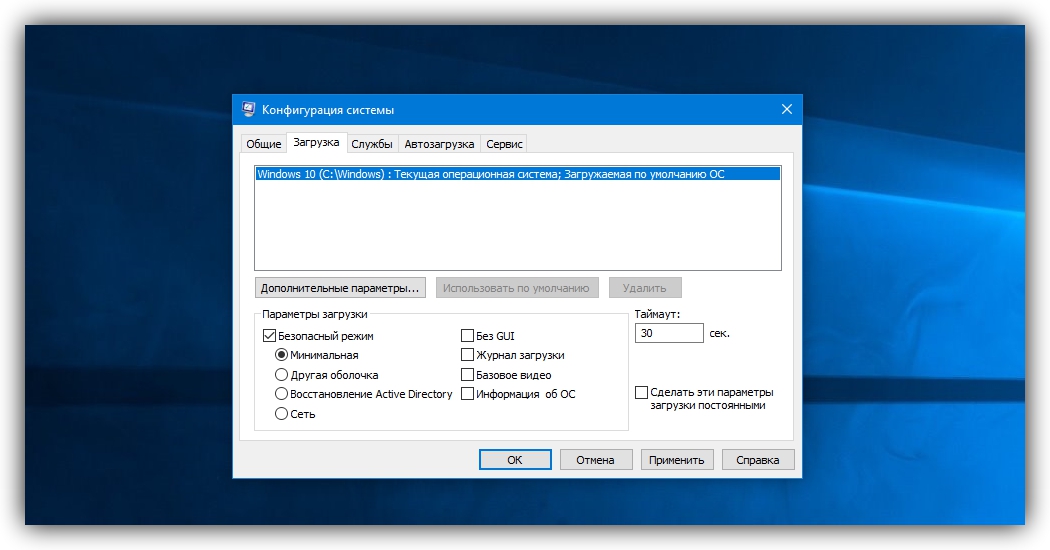

Windows не могла обновить конфигурацию загрузки компьютеров —

Эта ошибка возникает, когда пользователи пытаются обновить свою установку Windows с более старой версии Windows или при выполнении обновления на месте с помощью Windows Media Creator на USB или DVD. Это довольно распространенная ошибка, которая появляется во время установки Windows, и это чертовски раздражает пользователей.

Windows не может обновить конфигурацию загрузки компьютераБыло зарегистрировано немало полезных методов, которые могут помочь вам решить проблему и продолжить установку в обычном режиме. Следуйте решениям, которые мы подготовили ниже, внимательно!

Что вызывает ошибку «Windows не может обновить конфигурацию загрузки компьютера»?Ошибка часто связана с неработающей утилитой Boot Manager, которая управляет загрузкой вашего компьютера и тем, что загружать с приоритетом. Это можно решить, сбросив его полностью.

В других случаях это UEFI, который не позволяет загрузке установки Windows правильно, поэтому вам следует отключить безопасную загрузку в BIOS.

Наконец, проблема может быть с вашим разделом. Если вы выполняете чистую установку, пожалуйста, убедитесь, что вы пытаетесь очистить ее с помощью diskpart.

Решение 1. Восстановите менеджер загрузки в командной строкеДиспетчер загрузки используется для управления загрузкой системы, приоритетом загрузки и обработкой установочного носителя Windows при его установке во время запуска. Его можно легко сбросить и исправить, если просто перезапустить расширенный запуск и запустить несколько полезных команд, которые будут представлены ниже.

- Если система вашего компьютера не работает, вам придется использовать установочный носитель, используемый для установки Windows для этого процесса. Вставьте установочный диск, который у вас есть или который вы только что создали, и загрузите компьютер. Следующие шаги отличаются от одной операционной системы к другой, поэтому выполните их соответствующим образом:

- WINDOWS XP, VISTA, 7: Откроется программа установки Windows, предлагающая ввести предпочтительный язык, а также настройки времени и даты. Введите их правильно и выберите опцию Восстановить ваш компьютер в нижней части окна. Оставьте выбранной начальную кнопку-переключатель, когда появится запрос «Использовать инструменты восстановления» или «Восстановить компьютер», и нажмите кнопку «Далее». Выберите Startup Repair (первый вариант), когда будет предложено выбрать Выбор инструмента восстановления.

- ОКНА 8, 8.1, 10: Вы увидите окно «Выберите раскладку клавиатуры», поэтому выберите то, которое вы хотите использовать. Появится экран выбора параметров, поэтому перейдите к Устранение неполадок >> Дополнительные параметры >> Командная строка

- Если у вас нет проблем с системой, вы можете использовать интерфейс Windows для доступа к этому экрану. Если вы используете Windows 10 на вашем компьютере, есть другой способ доступа к безопасному режиму на вашем компьютере. Используйте комбинацию клавиш Windows + I, чтобы открыть «Настройки», или нажмите меню «Пуск» и нажмите кнопку «шестеренка» в левой нижней части.

- Нажмите на обновление security >> Восстановление и нажмите «Перезагрузить сейчас» в разделе «Расширенный запуск». Ваш компьютер будет перезагружен, и вам будет предложено нажать кнопку Дополнительные параметры

- Нажмите, чтобы открыть командную строку на экране дополнительных параметров.

- Командная строка должна теперь открываться с правами администратора. Введите команду, показанную ниже, и убедитесь, что вы нажали Enter позже.

bootrec / RebuildBcd bootrec / fixMbr bootrec / fixboot

- После этого закройте командную строку и выберите параметр «Перезагрузить». Проверьте, исчезла ли проблема.

Есть несколько параметров, которые вы можете изменить в настройках BIOS, чтобы обеспечить правильную установку программы установки Windows. Первая опция называется Secure Boot, которая использует UEFI. Это мешает правильной установке. Кроме того, вы должны включить Legacy Support или Legacy Boot и установить его включенным.

- Включите компьютер и сразу несколько раз подряд нажимайте клавишу BIOS Setup на клавиатуре, примерно раз в секунду, пока не откроется программа настройки компьютера или настройки BIOS. Эта клавиша будет отображаться на экране как «Нажмите _» для запуска программы установки.

- Используйте клавишу со стрелкой вправо, чтобы перейти в меню «Безопасность», когда откроется окно настроек BIOS, с помощью клавиши со стрелкой вниз выберите в меню «Безопасная конфигурация загрузки» и нажмите клавишу «Ввод». Эти параметры иногда находятся в разделе «Конфигурация системы» или на вкладке «Безопасность».

- Прежде чем вы сможете использовать эту опцию, появится предупреждение. Нажмите F10, чтобы перейти к меню конфигурации безопасной загрузки. С помощью клавиши со стрелкой вниз выберите Безопасная загрузка и используйте клавишу со стрелкой вправо, чтобы изменить этот параметр на Отключить.

- Используйте клавишу со стрелкой вниз, чтобы выбрать Legacy Support, а затем используйте клавишу со стрелкой вправо, чтобы включить ее.

- В настройках Legacy Boot Order выберите опцию USB CD / DVD ROM Drive и используйте соответствующие ключи (поясняется в нижней части экрана, чтобы добавить эту опцию в верхнюю часть порядка загрузки, чтобы обеспечить загрузку с USB или DVD.

- Нажмите F10, чтобы сохранить изменения. С помощью клавиши со стрелкой влево перейдите в меню «Файл», с помощью клавиши со стрелкой вниз выберите «Сохранить изменения и выйти», затем нажмите клавишу «Ввод», чтобы выбрать «Да».

- Программа настройки компьютера завершит работу и компьютер должен перезагрузиться. После перезагрузки компьютера следуйте инструкциям ниже, чтобы устранить ошибку аутентификации VAC.

Этот метод является своего рода последним средством для пользователей, которые выполняют чистую установку. Это состоит из очистки раздела, где вы, как правило, устанавливаете Windows. Это рекомендуется только для чистой установки, то есть вы должны сделать резервную копию данных из раздела. Этого должно быть достаточно для решения проблемы, но будьте осторожны, чтобы выбрать правильный раздел на основе его номера.

- Откройте командную строку, используя шаги, описанные в решении 1.

- В этом окне командной строки введите просто «diskpart» в новой строке и нажмите клавишу Enter, чтобы выполнить эту команду.

- Это изменит окно командной строки, чтобы вы могли запускать различные команды Diskpart. Первый, который вы запустите, это тот, который позволит вам увидеть полный список всех доступных дисков.

DISKPART> выбрать диск 1

- Должно появиться сообщение о том, что «Раздел 1 — это выбранный том».

Заметка: Если вы не уверены, какой раздел выбрать, лучший способ сделать это — проверить фактический размер!

- Чтобы очистить этот том, все, что вам нужно сделать, это набрать команду, показанную ниже, затем нажать клавишу Enter и набраться терпения, чтобы завершить процесс. Это также создаст пустой основной раздел и добавит его в начало, а последняя команда выйдет из командной строки.

чистый Создать первичный раздел Выход

- Выйдите из командной строки, перезагрузите компьютер, снова запустите программу установки Windows и проверьте, не удалось ли Windows обновить конфигурацию загрузки компьютера.

Как изменить параметры программы для компьютера

В зависимости от вашей операционной системы (Linux, macOS или Windows) в меню настройки вам будут предложены некоторые или все перечисленные ниже варианты. В Linux некоторые настройки можно изменить с помощью команд.

Запускать Dropbox при включении компьютера

С помощью этой настройки программа Dropbox для компьютера будет автоматически открываться при запуске компьютера. Ваша программа Dropbox для компьютера должна быть открыта, чтобы синхронизировались изменения между файлами Dropbox на вашем компьютере и везде, где вы переходите к ним в Dropbox.

Язык

В этом меню можно выбрать язык, отличный от языка операционной системы по умолчанию.

Значок Dropbox

Можно определить, должен ли значок Dropbox появляться, всегда когда вы открываете файл Microsoft Office, только когда другие пользователи просматривают этот же файл одновременно с вами, или же не отображаться совсем.

О Dropbox

Это текущая версия программы Dropbox, установленная на вашем компьютере. Ее следует указывать в запросах на получение поддержки. Это значение позволит определить, пользуетесь ли вы последней версией программы Dropbox.

Настройки на вкладке «Аккаунт»На вкладке «Аккаунт» можно войти и выйти из своих аккаунтов Dropbox, узнать, какой у вас тарифный план и сколько места у вас в аккаунте. Если вы подсоединили два аккаунта, то на этой вкладке в них можно войти и выйти. Если вы войдете в оба подсоединенных аккаунта, то сможете с легкостью переключаться между ними в программе для компьютера.

Настройки на вкладке «Резервные копии»Устройства

Здесь будут отображаться устройства, для которых настроен импорт фотографий.

Фото

Выберите, хотите ли вы включить функцию загрузки с камеры, чтобы автоматически сохранять в Dropbox фото и видео с вашего телефона, камеры, SD-карты или других устройств при их подключении к компьютеру.

Скриншоты

Как только вы сделаете скриншот, программа автоматически сохранит соответствующий файл в ваш Dropbox и скопирует ссылку на него в буфер обмена, чтобы вы смогли мгновенно предоставить к нему доступ другим пользователям.

Настройки на вкладке «Пропускная способность» или «Сеть»Пропускная способность

С помощью этой настройки можно контролировать, какую пропускную способность Интернета использует программа Dropbox для компьютера.

Прокси-серверы

С помощью этой настройки можно подключить программу Dropbox для компьютера к прокси-серверу, если он доступен.

Включить синхронизацию по локальной сети

С помощью этой настройки можно включить синхронизацию по локальной сети в параметрах программы Dropbox для компьютера. Если компьютер подключен к локальной сети, то включение этой настройки в программе Dropbox для компьютера переопределит настройки пропускной способности и может ускорить синхронизацию файлов, которые хранятся в локальной сети.

Настройки на вкладке «Уведомления»Уведомлять о:

Вы можете изменить настройки уведомлений и выбрать те уведомления, которые хотите получать.

Не беспокоить

На компьютерах Mac можно отключить уведомления на определенный период времени. Выберите, в течение какого времени должны быть отключены уведомления.

Настройки на вкладке «Синхронизация»Умная синхронизация

Умная синхронизация — это функция в программе Dropbox для компьютера, с помощью которой можно делать файлы доступными только в онлайн-режиме, чтобы сэкономить место на жестком диске. Подробнее о функции Умной синхронизации

Выборочная синхронизация

Выборочная синхронизация — это функция программы Dropbox для компьютера, благодаря которой можно удалить определенные папки Dropbox с жесткого диска, чтобы сэкономить место на компьютере. Подробнее о функции выборочной синхронизации

Расположение папки Dropbox

С помощью этой настройки папку Dropbox можно переместить в другое расположение на компьютере.

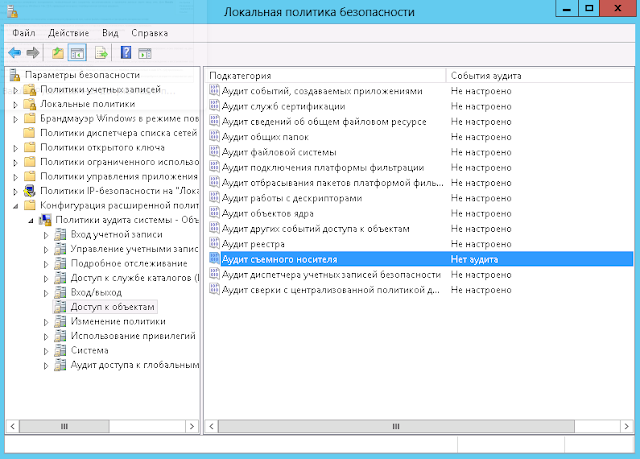

Настройка параметров политики безопасности (Windows 10) — Windows Security

- 2 минуты на чтение

В этой статье

Относится к

Описывает шаги по настройке параметра политики безопасности на локальном устройстве, на устройстве, присоединенных к домену, и на контроллере домена.

У вас должны быть права администратора на локальном устройстве или у вас должны быть соответствующие разрешения для обновления объекта групповой политики (GPO) на контроллере домена для выполнения этих процедур.

Когда локальный параметр недоступен, это означает, что в настоящее время этот параметр контролируется объектом групповой политики.

Для настройки параметра с помощью консоли локальной политики безопасности

Чтобы открыть локальную политику безопасности, на экране Start введите secpol.msc и нажмите клавишу ВВОД.

В разделе Параметры безопасности дерева консоли выполните одно из следующих действий:

- Щелкните Политики учетных записей , чтобы изменить политику паролей или Политика блокировки учетных записей .

- Щелкните Local Policies , чтобы изменить политику аудита , назначение прав пользователя или параметры безопасности .

Когда вы найдете параметр политики в области сведений, дважды щелкните политику безопасности, которую вы хотите изменить.

Измените параметр политики безопасности и нажмите ОК .

Примечание

- Некоторые параметры политики безопасности требуют перезапуска устройства, прежде чем параметр вступит в силу.

- Любое изменение в назначении прав пользователя для учетной записи вступает в силу при следующем входе владельца учетной записи.

Для настройки параметра политики безопасности с помощью консоли редактора локальной групповой политики

У вас должны быть соответствующие разрешения для установки и использования консоли управления Microsoft (MMC), а также для обновления объекта групповой политики (GPO) на контроллере домена для выполнения этих процедур.

Откройте редактор локальной групповой политики (gpedit.МСК).

В дереве консоли щелкните Конфигурация компьютера , щелкните Параметры Windows , а затем щелкните Параметры безопасности .

Выполните одно из следующих действий:

- Щелкните Политики учетных записей , чтобы изменить политику паролей или Политика блокировки учетных записей .

- Щелкните Local Policies , чтобы изменить политику аудита , назначение прав пользователя или параметры безопасности .

В области сведений дважды щелкните параметр политики безопасности, который нужно изменить.

Примечание

Если эта политика безопасности еще не определена, установите флажок Определить эти параметры политики .

Измените параметр политики безопасности и нажмите ОК .

Примечание

Если вы хотите настроить параметры безопасности для многих устройств в сети, вы можете использовать консоль управления групповой политикой.

Чтобы настроить параметр для контроллера домена

Следующая процедура описывает, как настроить параметр политики безопасности только для контроллера домена (с контроллера домена).

Чтобы открыть политику безопасности контроллера домена, в дереве консоли найдите GroupPolicyObject [ComputerName] Политика , щелкните Конфигурация компьютера , щелкните Параметры Windows , а затем щелкните Параметры безопасности .

Выполните одно из следующих действий:

- Дважды щелкните Политики учетных записей , чтобы изменить политику паролей , Политика блокировки учетных записей или Политика Kerberos .

- Щелкните Local Policies , чтобы изменить политику аудита , назначение прав пользователя или параметры безопасности .

В области сведений дважды щелкните политику безопасности, которую нужно изменить.

Примечание

Если эта политика безопасности еще не определена, установите флажок Определить эти параметры политики .

Измените параметр политики безопасности и нажмите ОК .

Важно

- Всегда тестируйте вновь созданную политику в тестовом организационном подразделении, прежде чем применять ее к своей сети.

- Если вы измените параметр безопасности через объект групповой политики и нажмете OK , этот параметр вступит в силу при следующем обновлении параметров.

Измените региональные настройки Windows, чтобы изменить внешний вид некоторых типов данных.

Региональные настройки Microsoft Windows будут влиять на то, как будут отображаться ваши дата / время, числовые и денежные типы данных при применении параметров форматирования.Windows поддерживает множество языков, а также форматы валюты и даты / времени для стран / регионов, в которых используются эти языки.

Например, вы можете использовать косые черты для ввода значения даты для поля даты / времени (например, 29 августа 2019 г.), но когда вы применяете общий формат отображения даты, он может отображать или не отображать косые черты. , в зависимости от региональных настроек Windows.

Этот принцип также применяется к числовым и финансовым данным.Вы можете вводить суммы в валюте, в которых используется символ английского фунта (£), но Access может отображать эти значения в евро, поскольку это символ валюты, выбранный для Windows.

Следующая процедура показывает, как изменить региональные настройки Windows для вашего компьютера.

Изменить региональные настройки

Чтобы изменить региональные настройки, выполните действия, описанные для операционной системы вашего компьютера.

в Windows 10

Нажмите кнопку Пуск , а затем нажмите Панель управления .

Щелкните Изменить формат даты, времени или чисел .

Появится диалоговое окно «Область ».

На вкладке Форматы выберите формат, который вы хотите изменить, из раскрывающегося списка. Теперь нажмите кнопку Additional Settings .

Появится диалоговое окно « Настроить формат ».

Щелкните вкладку, содержащую параметры, которые вы хотите изменить, и внесите изменения. Например, чтобы изменить числовой формат частично или полностью, щелкните вкладку Numbers и измените нужный параметр.

в Windows 7

Нажмите кнопку Пуск , а затем нажмите Панель управления .

Щелкните Часы, язык и регион , а затем щелкните Язык и региональные стандарты .

Откроется диалоговое окно Язык и региональные стандарты .

На вкладке Форматы в разделе Текущий формат щелкните Настроить этот формат .

Откроется диалоговое окно «Настройка региональных параметров ».

Щелкните вкладку, содержащую параметры, которые вы хотите изменить, и внесите изменения. Например, чтобы изменить числовой формат частично или полностью, щелкните вкладку Numbers и измените нужный параметр.

Верх страницы

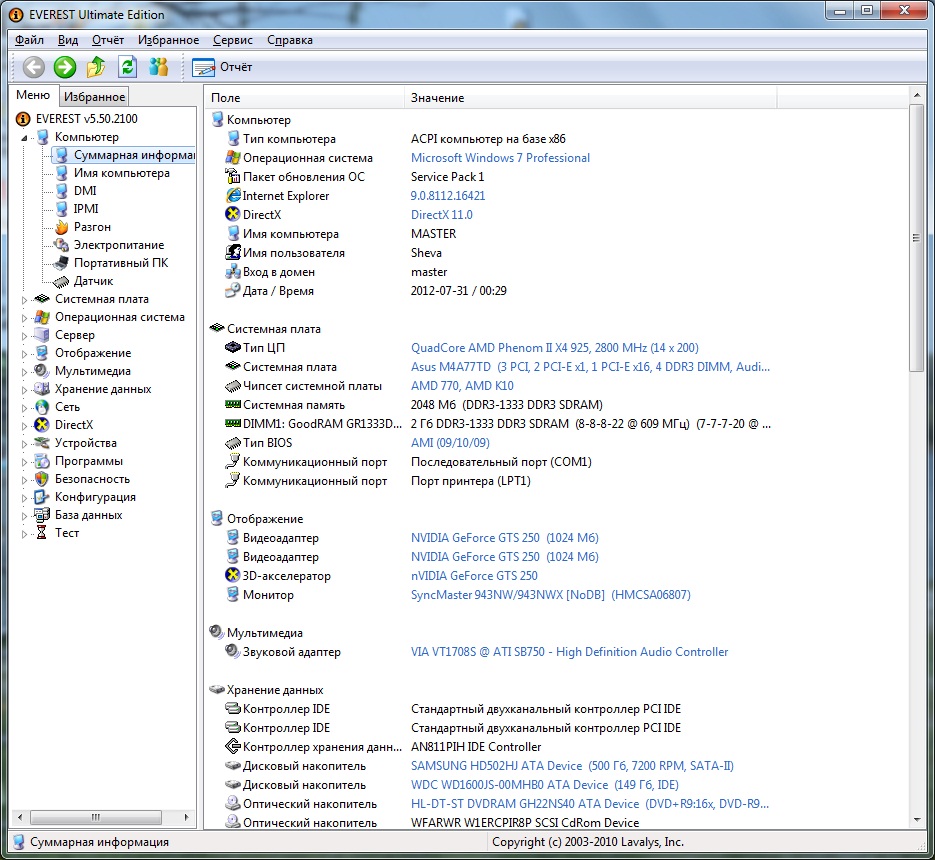

Как проверить конфигурацию компьютера в Windows 10. Это совсем несложно

Вам нужно знать, как проверить конфигурацию компьютера с Windows 10? Это руководство наверняка даст вам идеальное решение.Продолжайте читать это руководство.

Когда вы покупаете компьютер для различных целей, большую часть времени вы идете в Google, чтобы узнать о такой информации на вашем компьютере, как память, процессор, графика и т. Д. Но на вашем компьютере есть много вещей, которые вы не можете знать, когда вы покупаете компьютер, пока не столкнетесь с некоторыми проблемами.

В Windows 10 вы можете по-разному проверить информацию о вашем компьютере, сведения о BIOS, модель компьютера, процессор, жесткий диск, графику, память, операционную систему и другие характеристики.

Три способа — как проверить конфигурацию компьютера

В этом руководстве мы покажем несколько различных способов узнать информацию о вашем компьютере:

- Из настроек

- Использование системной информации

- Использование командной строки

Мы также покажем вам, как создать инструмент диагностики DirectX и системный отчет.

1. Использование приложения настройки

Если вы хотите узнать основную информацию о своем ПК, щелкните правой кнопкой мыши на «мой компьютер» или «этот компьютер» или как вы его назвали, затем перейдите к свойствам .

Или вы можете перейти в настройки -> Система -> около , чтобы узнать подобные вещи.

На этой странице настроек вы найдете точную версию Windows 10 и номер сборки. Вы также можете увидеть тип системы, процессор и память, установленную в вашей системе.

2. Просмотр конфигурации с помощью приложения «Информация о системе»

Чтобы просмотреть подробную информацию о системе в Windows 10, введите системную информацию или msinfo в поле поиска Cortana , нажмите Enter.

Какое бы оборудование ни было на вашем компьютере, вы, скорее всего, сможете найти его в информации о системе. Когда вы откроете инструмент, вы увидите сводку системы , которая включает такую информацию, как модель системы, тип, процессор вашего ПК, информация BIOS и дата последнего обновления прошивки, а также установленная память / ОЗУ.

Информация о видеокарте недоступна в сводке системы, но если вы хотите что-то выяснить, вы можете быстро просмотреть эту информацию, развернув Компоненты и выбрав Дисплей или , чтобы проверить видеокарту, которую занимает ваш компьютер. ручной процесс.

Системную информацию можно открыть, открыв диалоговое окно «Выполнить Windows» (ярлык «Клавиша Windows + R» или щелкните правой кнопкой мыши кнопку «Пуск» и выберите « Выполнить » во всплывающем меню), введите « msinfo32 » в диалоговом окне «Выполнить» и нажмите кнопку «ОК».

Создание полного информационного отчета о системеИнформация о системе позволяет создать отчет со всеми характеристиками вашей системы. Это очень полезно, когда вы сталкиваетесь с аппаратным отказом и если компьютер не загружается.

Чтобы создать отчет, следуйте инструкциям, приведенным ниже:

- Выберите информацию, которую вы хотите экспортировать. Например, если вы выберете System Summary , вы будете экспортировать каждую часть информации. Однако, если вы хотите экспортировать только сведения о звуковом устройстве своего компьютера, вы можете просто выбрать Звуковое устройство .

Отчет представляет собой текстовый файл, который может быть открыт с помощью

y средство просмотра текста, такое как блокнот, блокнот ++, средство просмотра текста Windows и т. Д.

3. Как перейти к настройке компьютера с помощью командной строки

Приложение systeminfo.exe может использоваться для отображения информации о вашем компьютере. Это инструмент командной строки, позволяющий получить полную информацию о системе вашего компьютера. И вы будете удивлены, узнав, что этот инструмент даже сообщит вам, когда была установлена операционная система, которую вы в настоящее время используете! Чтобы просмотреть информацию о вашей системе с помощью инструмента командной строки, см. Ниже:

- Откройте меню Windows и введите Командная строка , затем щелкните командную строку или нажмите кнопку Windows и R на клавиатуре и напишите «cmd», затем нажмите Enter.Это откроет приложение командной строки.

После этого вы увидите подробную конфигурацию оборудования и операционной системы вашего компьютера, включая информацию об обновлениях Windows и Windows, архитектуру, версию BIOS, память и сетевой адаптер, а также другую информацию.

Дополнительный совет — создание средства диагностики DirectX

DirectX — это набор API-интерфейсов, используемых в Windows для мультимедийных и видеопрограмм, и он особенно важен для геймеров.Инструмент диагностики DirectX отображает множество информации о DirectX, а также позволяет выполнять базовые диагностические тесты в системе DirectX. Если вы хотите проверить, какую версию DirectX вы используете, или даже вывести файл с диагностической информацией для устранения неполадок, это вам поможет. Этот инструмент помогает устранять неполадки и определять мультимедийные устройства, установленные на вашем компьютере. Если вы обратитесь за помощью в службу поддержки клиентов NVIDIA, вас могут попросить предоставить отчет инструмента диагностики DirectX.

Инструкции по созданию средства диагностики DirectX приведены ниже:

- Нажмите клавишу Windows и R на клавиатуре. Напишите dxdiag в текстовом поле, затем нажмите введите .

- Если вы делаете это впервые. Появится окно с вопросом, хотите ли вы проверить, подписаны ли ваши драйверы цифровой подписью. Щелкните нет или да как хотите. Предлагаю нажать № .

- В следующем окне выберите Сохранить всю информацию. Затем сохраните текстовый файл в любом месте на компьютере и дайте файлу имя.

Вот и все. Этот инструмент гарантирует, что DirectX установлен идеально и отлично работает, а также знает информацию об устройствах и драйверах в вашей системе, которая связана с мультимедиа. Инструмент также предлагает простой способ сохранить и поделиться этой информацией с другими через текстовый файл.

Заключительные переговоры

Теперь я надеюсь, что вы знаете всю информацию, необходимую для поиска конфигурации компьютера в Windows 10.Это очень важно знать человеку, когда он собирается покупать ПК. Для решения конкретной задачи также необходимо знать, что преклир идеален и подходит для этой конкретной задачи. Предположим, вам нужен компьютер для игр. Все, что вам нужно, это высокая графика и производительность обработки. Затем вы должны знать всю информацию о вашем компьютере, подходит ли ваш компьютер для игр или нет. Важно знать, где находится компьютерная конфигурация в Windows 10, потому что в современном мире большинство вещей выполняется компьютером, и есть различные виды задач, которые компьютер должен выполнять.Не все компьютеры подходят для всех задач. Для выполнения различных задач на вашем компьютере требуются специальные функции. Итак, вы должны знать информацию о своем компьютере. И я надеюсь, что это руководство предоставило вам всю необходимую информацию.

| Типы компонентов | {PC / 1, MB / 1, MBDiamond / 1, MBSilver / 1, CPU / 1, CPUS / 1, CPUD / 1, OS / 1, OSAlpha / 1 , OSBeta / 1} ⊆ CLANG |

| Атрибуты | {эффективность / 2, цена / 2, maxprice / 2, тактовая частота / 2, hdcapacity / 2} ⊆ CLANG |

| Взаимосвязи | {pc-of-mb / 2, mb-of-pc / 2, mb-of-cpu / 2, cpu-of-mb / 2, pc-of-os / 2, os-of-pc / 2} ⊆ CLANG |

| ПК (КПД) | {∀X: PC (X) → ∃11Ax: эффективность (X, Ax) ∧Ax = A∨Ax = B∨Ax = C.} ⊆CKB |

| MB (эффективность) | {∀X: MB (X) → ∃11Ax: эффективность (X, Ax) ∧Ax = A∨Ax = B∨Ax = C.} ⊆CKB |

| MB (цена) | {∀X: MB (X) → ∃11Ax: price (X, Ax) ∧ Ax≥0∧Ax≤350.} ⊆CKB |

| CPUS (цена) | {∀X : CPUS (X) → ∃11Ax: цена (X, Ax) ∧Ax = 100.} ⊆CKB |

| часть (ПК, MB) | {∀X: PC (X) → ∃11Y: MB (Y) ∧ pc-of-mb (X, Y).} ⊆CKB |

| {∀X: MB (X) → ∃11Y: PC (Y) ∧ mb-of-pc (X, Y). } ⊆CKB | |

| часть (ПК, ОС) | {∀X: PC (X) → ∃11Y: OS (Y) ∧ pc-of-os (X, Y)} ⊆CKB |

| {∀X: OS (X) → ∃11Y: PC (Y) ∧ os-of-pc (X, Y).} ⊆CKB | |

| часть (MB, CPU) | {∀X: MB (X) → ∃21Y: CPU (Y) ∧ mb-of-cpu (X, Y)} ⊆CKB |

| {∀X: CPU (X) → ∃11Y: MB (Y) ∧ cpu-of-mb (X, Y).} ⊆CKB | |

| isa (MB) | {∀X: MB (X) ↔MBDiamond (X) ∨MBSilver (X).} ⊆CKB |

| {∀X: MB (X) → ¬MBDiamond (X) ∨¬MBSilver (X).} ⊆CKB | |

| isa (CPU) | {∀X: CPU (X) ↔CPUD (X) ∨CPUS (X).} ⊆CKB |

| {∀X: CPU (X) → ¬CPUD (X) ∨¬CPUS (X).} ⊆CKB | |

| isa (OS) | {∀X: OS (X) ↔OSAlpha (X) ∨OSBeta (X).} ⊆CKB |

| {∀X: OS (X) → ¬OSAlpha (X) ∨¬OSBeta (X).} ⊆CKB | |

| gc1 | {∀X, Y: mb-of-cpu ( X, Y) ∧MBDiamond (X) ∧CPUS (Y) → false.} ⊆CKB |

| gc2 | {∀X, Y: mb-of-cpu (X, Y) ∧MBSilver (X) ∧CPUD (Y) → ложь.} ⊆CKB |

| gc3 | {∀X, Y: PC (X) ∧OSAlpha (Y) ∧ pc-of-os (X, Y) → ∃11U, V: MB ( U) ∧CPUD (V) ∧ pc-of-mb (X, U) ∧ mb-of-cpu (U, V).} ⊆CKB |

| prc2 ‘ | {∀X: PC (X) ∧ price (X, PCP) ∧ pc-of-mb (X, Y) ∧ pc-of-os (X, Z) ∧getcpus (Y, CPUs) → PCP = ∑c∈ {Y, Z} ∪CPUs∧price (c, P) П.} ⊆CKB |

| resc1 | {∀X: PC (X) ∧price (X, PCP) ∧maxprice (X, PCMP) → PCP≤PCMP.} ⊆CKB |

Что такое конфигурация пользователя и компьютера Настройки

Параметры групповой политики для пользователей;

Настройки рабочего стола Настройки программного обеспечения Настройки Windows Настройки Securly

Параметры групповой политики для компьютеров:

компьютеров:

компьютеров:

Поведение рабочего стола Сортировка программного обеспечения

Настройки Windows Настройки безопасности

Введение Конфигурация пользователя

Программные настройки для пользовательской конфигурации

Параметры Windows для пользовательской конфигурации

Конфигурация компьютера

Вы можете принудительно применить параметры групповой политики для компьютеров и пользователей с помощью функций «Конфигурация компьютера» и «Конфигурация пользователя» в групповой политике.

Параметры групповой политики для пользователей включают в себя конкретное поведение операционной системы, параметры рабочего стола, параметры безопасности, назначенные и опубликованные параметры приложения, параметры приложения, параметры перенаправления папок и сценарии входа и выхода пользователей. Связанные с пользователем параметры групповой политики применяются, когда пользователи входят в систему на компьютере и во время цикла периодического обновления.

Параметры групповой политики, которые настраивают среду рабочего стола пользователя или применяют политики блокировки для пользователей, содержатся в разделе «Конфигурация пользователя» в редакторе объектов групповой политики.

Папка «Параметры программного обеспечения» в разделе «Конфигурация пользователя» содержит параметры программного обеспечения, которые применяются к пользователям независимо от того, на каком компьютере они входят в систему. Эта папка также содержит параметры установки программного обеспечения и может содержать другие параметры, размещенные там независимыми поставщиками программного обеспечения (ISV).

Папка «Параметры Windows» в разделе «Конфигурация пользователя» содержит параметры Windows, которые применяются к пользователям независимо от того, на каком компьютере они вошли в систему. Эта папка также содержит следующие элементы: Перенаправление папок, Параметры безопасности и Сценарии.

Параметры групповой политики для компьютеров включают поведение операционной системы, поведение рабочего стола, параметры безопасности, сценарии запуска и выключения компьютера, параметры приложений, назначаемые компьютером, и параметры приложений. Параметры групповой политики, связанные с компьютером, применяются при инициализации операционной системы и во время цикла периодического обновления. Как правило, параметры групповой политики, связанные с компьютером, имеют приоритет над конфликтующими параметрами групповой политики, связанными с пользователем.

Параметры групповой политики, которые настраивают среду рабочего стола для всех пользователей компьютера или применяют политики безопасности на компьютерах сети, содержатся в разделе «Конфигурация компьютера» в редакторе объектов групповой политики.

Программные настройки для конфигурации компьютера

Параметры Windows для конфигурации компьютера

Настройки безопасности для конфигурации пользователя и компьютера

Дополнительное чтение

Папка «Параметры программного обеспечения» в разделе «Конфигурация компьютера» содержит параметры программного обеспечения, которые применяются ко всем пользователям, входящим в систему на компьютере. Эта папка содержит параметры установки программного обеспечения и может содержать другие параметры, помещенные туда независимыми поставщиками программного обеспечения.

Папка параметров Windows в разделе «Конфигурация компьютера» содержит параметры Windows, которые применяются ко всем пользователям, входящим в систему на компьютере.Эта папка также содержит следующие элементы: Параметры безопасности и Сценарии.