Как установить сервисы Google на новые смартфоны Huawei

Как установить сервисы Google на новые смартфоны Huawei — Российская газетаСвежий номер

РГ-Неделя

Родина

Тематические приложения

Союз

Свежий номер

Рубрика:

Гаджеты

30.10.2020 16:45

Антон Благовещенский

istock

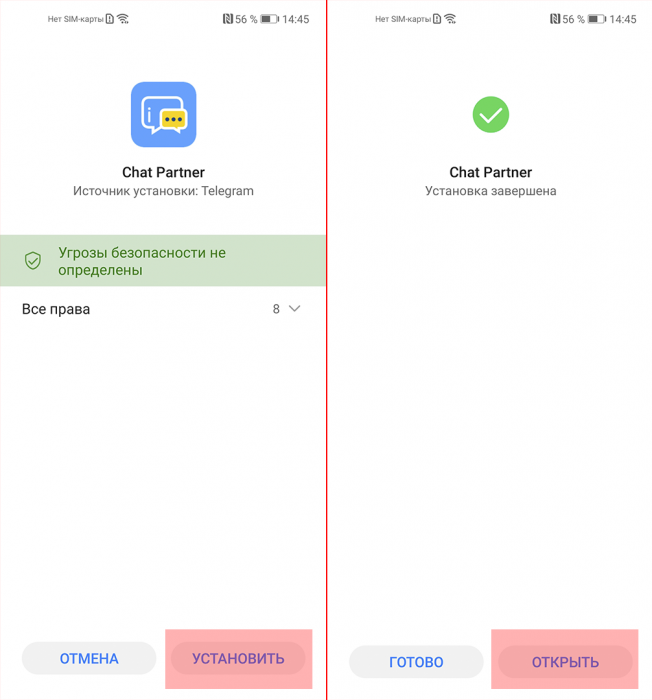

Энтузиасты выпустили новый инструмент для добавления популярных сервисов Google Mobile Services на смартфоны Huawei — те, на которых их нет «из коробки».

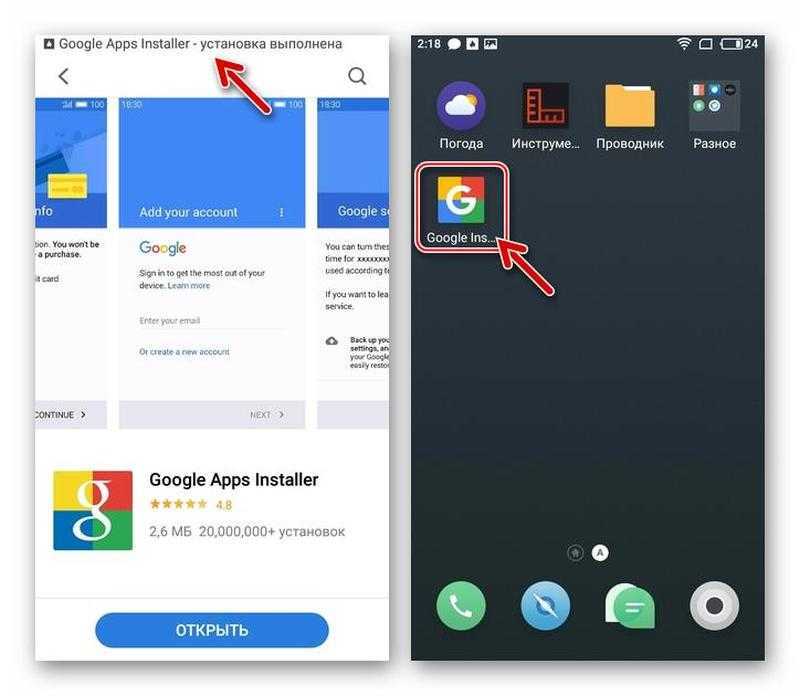

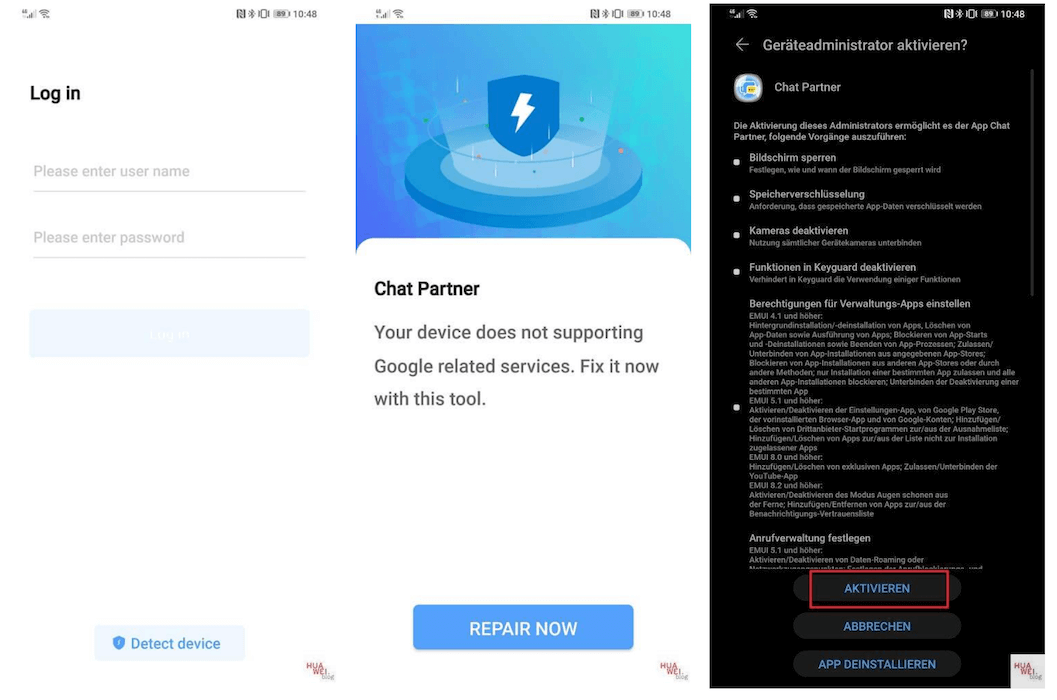

Решение под названием Googlefier («гуглофикатор») опубликовано на сайте XDA Developers. Установить его можно на аппараты Huawei/Honor с EMUI 10 на базе Android 10. Если EMUI обновлена до версии 11, то Googlefier не установится.

Как пишет 9to5google.com, процесс установки может занимать 10-15 минут. Перед началом установи необходимо сделать резервную копию данных. Разработчики подчеркивают, что каждый владелец смартфона без сервисов Google использует Googlefier на свой страх и риск.

«Мы не рекомендуем никому, кроме технически подкованных людей, использовать этот инструмент», — подчеркнули и в 9to5google.com.

Стоит заметить, что интерес к смартфонам Huawei, где используется собственная экосистема компании — Huawei Mobile Servives — растет среди российских пользователей.

Поделиться:

#смартфоны

#Android

#Huawei

13:02Digital

Эксперт объяснил, зачем хакеры пытаются завладеть учетными записями Telegram

12:29Digital

Глава Минцифры Шадаев: Под видом данных из Госуслуг продают давно слитую базу «Почты России»

12:04Экономика

Глава Минцифры Шадаев: Якорные заказчики могут получать доступ к ПО без торгов

11:27Digital

Глава Минцифры Шадаев: VPN-сервисы в России «не приживаются»

11:19Digital

В России за 50 млрд долларов могут создать аналог Electronic Arts

11:14Digital

Кризис не миновал: Xiaomi планирует сократить около 6 000 сотрудников

10:36Digital

Без тайны переписки: Исчезающие сообщения в WhatsApp можно будет сохранить

10:14Digital

Стали известны технические характеристики нового Mac Pro

19. 12.2022Digital

12.2022Digital

Ограничение рекомендательных сервисов может нанести ущерб онлайн-бизнесу

18.12.2022Digital

Потрясающие технологии, использованные на Чемпионате мира по футболу в Катаре

18.12.2022Digital

Европа выделяет 270 млн евро на разработку процессоров на RISC-V

18.12.2022Digital

Роскомнадзор сможет проверять компании, потерявшие сведения о пользователях

18.12.2022Digital

Зачем самолеты в снегопад «моют» в аэропортах

17.12.2022Digital

Минцифры предупредило о массовых угонах аккаунтов в Telegram

17.12.2022Digital

Эксперт: сторонние магазины для iOS могут стать проблемой для пользователей

16.12.2022Digital

Apple выбилась из графика перехода на ARM

Главное сегодня:

HUAWEI Community — HUAWEI Community

HUAWEI Community — HUAWEI Community Чтобы улучшить наш веб-сайт и сделать его удобнее для вас, мы используем файлы cookie. Продолжая его просматривать, вы принимаете нашу политику использования файлов cookie. Подробнее

Продолжая его просматривать, вы принимаете нашу политику использования файлов cookie. Подробнее

Для удобства используйте последнюю версию Internet Explorer или другой браузер.

Щупальца

{{/if}} {{else}}

{{/if}} {{/each}}

{{/if}}- Сообщество HUAWEI

- Детали темы

{{if topicType == «4» && isOldActivityTopic != 0}}

{{/if}}

{{if topicType == «4» && commentVisibleType == «1» }} {{if !(loginUserinfo&&loginUserinfo. isSuperman == «1»)}}

{{/if}}

{{/if}}

{{if posts && posts.length > 0}}

isSuperman == «1»)}}

{{/if}}

{{/if}}

{{if posts && posts.length > 0}}{{each posts post index}} {{if post.status == «0»}}

{{post.storey}}#

{{if post.delReason!=»»&&post.delReason!=null&&post.delReason!=undefined}} {{deleteCommentReason}}{{post.delReason}} {{else}} {{deleteCommentText}} {{/if}}

{{else}}

- {{if (post.

createUser.tagType == 1 || post.createUser.tagType == 2) || (post.createUser.tagType == 7 && post.createUser.kocGroupIcon && post.createUser.roleTag) || (post.createUser.tagType == 0 && post.createUser.groupUrl && post.createUser.groupName)}}

createUser.tagType == 1 || post.createUser.tagType == 2) || (post.createUser.tagType == 7 && post.createUser.kocGroupIcon && post.createUser.roleTag) || (post.createUser.tagType == 0 && post.createUser.groupUrl && post.createUser.groupName)}} {{post.createUser | formatUserGroup ‘roleTag’}}

{{/if}} {{post.createUser.userName}} {{post.createUser.levelName}} {{if post.isTop == «1»}}

{{topText}} {{/if}} {{post.storey}}#{{@ post.content}} {{if post.checkStatus==»2″||post.

checkStatus==»3″}}

checkStatus==»3″}}{{commentReviewText}}

{{/if}}

{{post.createDate | dateFormattersec}}

{{if post.isVote == «1»}} {{else}} {{/if}} {{post.totalVotes}}

{{/if}}{{cancelText}} {{submitText}}

{{if post.posts != null && post.posts != «»}} {{/if}}

{{/if}} {{/each}}

{{else}}{{noReplyText}}

{{/if}}{{/each}}

Автоматическая установка приложений из Google Play представляет большой риск включая просмотр описания приложения и предоставление приложений разрешений.

Эта процедура подтверждения помогает нам избежать установки вредоносных и потенциально нежелательных приложений.

Эта процедура подтверждения помогает нам избежать установки вредоносных и потенциально нежелательных приложений.Однако недавно компания McAfee обнаружила в Google Play подозрительное приложение, которое почти автоматически загружает, устанавливает и запускает другие приложения из Google Play без этих взаимодействий. Эта автоматическая установка происходит с помощью токенов авторизации учетной записи Google, предоставленных пользователем только один раз, которые неофициальным образом взаимодействуют с URL-адресами Google Play.

Плохое приложение, которое автоматически устанавливает другие приложения из Google Play.

Это приложение, которое было удалено из Google Play, нацелено на японских пользователей и позволяет им загружать и просматривать фильмы для взрослых в обмен на установку не менее пяти приложений из списка из более чем 10, предоставленного удаленным сервером. Ни одно из этих приложений не является вредоносным. Похоже, приложение делает это только для того, чтобы получать партнерские вознаграждения с оплатой за установку простым и, возможно, запрещенным способом, который предает рекламодателей.

Приложение предлагает фильмы для взрослых в обмен на установку еще пяти приложений.

Затем приложение получает информацию об учетной записи Google на устройстве и запрашивает у пользователя авторизацию приложения для доступа к службам Google с помощью API AccountManager.getAccountsByType() и AccountMangaer.getAuthToken(). В этом случае запрашиваются две привилегии, SID и LSID; они позволяют приложению получать доступ к различным службам Google, включая магазин. Эти токены авторизации сохраняются приложением для последующего использования, а также некоторое время кэшируются системой Android. Таким образом, до истечения срока их действия этот запрос авторизации не будет повторяться при следующем запуске приложения пользователем.

Приложение запрашивает у пользователей авторизацию для доступа к SID и LSID учетной записи Google.

После предоставления этих прав приложение несколько раз обращается неофициальным образом к URL-адресам, управляемым Google Play, и взаимодействует с ними. Мы подозреваем, что разработчик приложения каким-то образом реконструировал протокол, используемый в сервисе Google Play. С помощью этих HTTP-соединений, таких как получение файлов cookie, приложение получает токен для прямого запроса на загрузку любых бесплатных приложений в Google Play и инициирует их автоматическую установку.

Приложение запускает автоматическую установку пяти выбранных приложений из Google Play.

Обычно пользователи вручную устанавливают приложения из Google Play и могут открыть страницу описания приложения, проверить запросы на разрешение и отклонить установку. Ничего из этого невозможно с этим приложением. Наконец, приложение запускает все установленные приложения после завершения их установки.

Установка пяти приложений завершается успешно без каких-либо подтверждений разрешений со стороны пользователя.

Разрешение на установку такого рода приложений приводит к ужасным результатам, если злоумышленники злоупотребляют этим методом; они могут незаметно устанавливать другие вредоносные приложения из Google Play на устройство пользователя и автоматически запускать их для запуска вредоносного кода, не давая пользователю возможности отказаться от установки. Пользователи по-прежнему могут запретить доступ к SID и LSID своих учетных записей Google при появлении запроса, но вредоносное ПО может предложить законную причину или вознаграждение, чтобы убедить пользователей одобрить запросы и разрешить приложению позже устанавливать другие вредоносные или нежелательные приложения, используя сохраненную авторизацию. жетоны.

Эта автоматическая установка разрешена благодаря тому, что пользователи предоставили приложению запросы разрешений GET_ACCOUNTS и USE_CREDENTIALS. Как упоминалось ранее, предоставление этих разрешений дает приложению сильную позицию в учетных записях пользователей (и, возможно, в учетных записях служб, отличных от Google).

Запросы разрешений GET_ACCOUNTS и USE_CREDENTIALS.

McAfee Mobile Security определяет это потенциально опасное приложение как Android/BadInst.A.

Будьте в курсе

Следите за нами, чтобы быть в курсе всего, что касается McAfee, а также последних угроз безопасности для потребителей и мобильных устройств.

Дайсуке Накадзима (Daisuke Nakajima) — исследователь мобильного вредоносного ПО и входит в группу McAfee Mobile Malware Research and Operations. Он живет в Токио и специализируется на анализе мобильных вредоносных программ, реверс-инжиниринге и. ..

..

Еще от

Как приватно просматривать на телефоне

Ваш телефон, скорее всего, станет вашим повседневным спутником, предоставляя вам доступ к рабочей электронной почте, чатам с друзьями, погоде…15 декабря 2022 г. | ЧТЕНИЕ 6 МИН

5 лучших советов по безопасности приложений на 2022 год

С Национальным днем приложений! Нет, мы не имеем в виду приложения с палочкой моцареллы и разновидностью картофельной кожуры,…Dec 09, 2022 | ЧТЕНИЕ 5 МИН

Все, что вам нужно знать, чтобы избежать мобильной атаки «человек посередине»

Обезьяна посередине, любимый элемент игровой площадки, выходит за пределы школьных дворов в корпоративные сети, домашние рабочие столы и…16 ноября 2022 г. | ЧТЕНИЕ 4 МИН

Помогите! Я думаю, что мой телефон взломали

Часто довольно легко определить, когда какая-то часть вашей технологии работает не совсем правильно.

27 сентября 2022 г. | ЧТЕНИЕ 6 МИН

Установка сервисов Google Play и магазина Google Play на RiotBoard — Блог — RIoTboard

Бывший участник

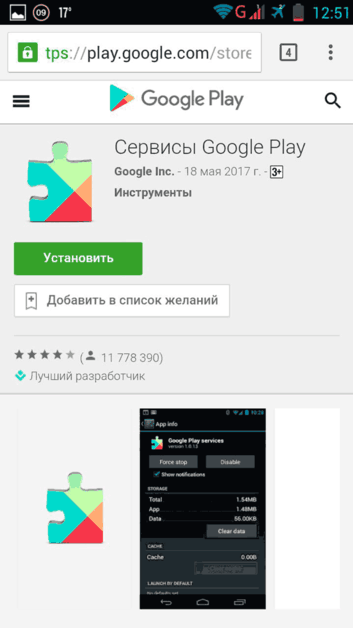

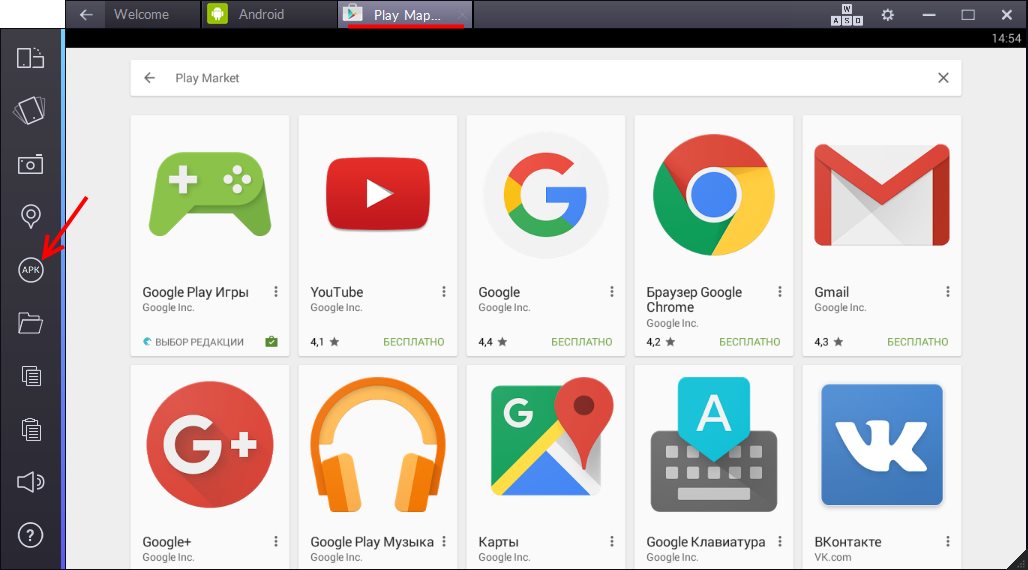

Этот краткий блог предназначен для тех разработчиков Android, которые хотят установить службы Google Play и приложения Google Pay Store на RiotBoard !!.

Итак, первое, что нам нужно, это загрузить эти приложения:

GoogleLoginService.apk — www.dropbox.com/s/lfde3juixuy88rg/GoogleLoginService.apk

GoogleServicesFramework.apk — www.dropbox.com/s/9kurwyhbbuecaea/GoogleServicesFramework.apk

Phone.sky.dropk. com/s/9x8924gtb52ksn6/Phonesky.apk

Потом для их установки запихнем их в /system/app, но сначала надо перемонтировать файловую систему и дать необходимые права

в /system/ каталог приложений. Для этого нам понадобится терминал отладки через кабель от вашего ПК к порту J18 на RiotBoard,

Для этого нам понадобится терминал отладки через кабель от вашего ПК к порту J18 на RiotBoard,

проверьте это, если не знаете как (http://www.element14.com/community/thread/33742/l/how-do-i-access-the-terminal).

Затем с помощью PuTTY или HyperTerminal (см. руководство на стр. 42) введите следующие команды:

— mount -o remount,rw -t yaffs2 /dev/block/mtdblock0 /system

— chmod 777 /system/app

Пуш будем делать через adb tool, в windows cmd набираем

— adb push Every_of_the_3_apk_files.apk /system/app/

После этого мы можем загрузить приложение сервисов Google Play — www.dropbox.com/s/bh058hbrelccfsr/com.google.android.gms-2.apk

и установить его, введя «adb install C:\ PathToTheApp\com.google.android.gms-2.apk»

Теперь вам просто нужно запустить приложение play store и зарегистрировать существующую учетную запись или создать ее, и все !!! вы можете начать загружать столько приложений

, сколько хотите !!.

Вы можете проверить исходное сообщение здесь http://saleh460.blogspot.mx/2012/12/android-running-google-maps-api-v2_12.html.

Хорошо, так что да, ответ заключается в том, чтобы фактически загрузить приложения для вашей версии Android в Google Apps (Gapps). Загрузите последние Gapps для Android, как вы сказали, но вам нужно

иметь рутированное устройство (рутирование Android для RIoTBoard) и затем

Для версии Android ниже 4.4:

Из gapps-*******-signed/system/app отправьте GmsCore.apk, GoogleLoginService.apk, GoogleServicesFramework.

apk и Phonesky.apk в /system/app / по

apk и Phonesky.apk в /system/app / поadb shell mount -w -o remount /dev/block/mmcblk0p5 /system

adb push GmsCore.apk /system/app/

adb push GoogleLoginService.apk /system/app/

adb push GoogleServicesFramework.apk /system/app/

adb push Phonesky.apk /system/app/

Для Android версии 4.4 и выше:из gapps-*******-signed/system/priv-app push GmsCore. apk, GoogleLoginService.apk, GoogleServicesFramework.apk и Phonesky.apk в /system/priv-app/ на

adb shell mount -w -o remount /dev/block/mmcblk0p5 /system

adb push GmsCore.apk /system/priv-app/

adb push GoogleLoginService.apk /system/priv-app/

adb push GoogleServicesFramework.apk /system/priv-app/

adb push Phonesky.apk /system/priv-app/

затем вы перезагружаете систему и все готово!!, теперь вы можете зайти в google play сохраните и войдите в свою учетную запись Google и начните загружать все приложения, которые вы можете

- 0000000Z» data-yesvotes=»0″ data-novotes=»0″ data-url=»https://community.element14.com/products/devtools/single-board-computers/riotboard/b/blog/posts/installing-google-play-services-and-google-play-store-on-riotboard?CommentId=74571a34-caca-4326-9362-b6ce2217735d»>

Платформа Google Play продолжает падать, когда я пытаюсь войти в систему, обычно в игре. однако я могу войти в систему и загрузить приложения из магазина приложений. Любые мысли о том, что нужно проверить, чтобы снова сделать фреймворк счастливым?

-Update-

Я скачал ZIP-файл с обновлением gapps, который обычно используется для прошивки образа Android для добавления приложений и служб Google

http://www.teamandroid.com/gapps/

Затем я разархивировал архив (потому что я не мог понять, как применить zip к прошивке riotboard).

Я собирался установить все вручную на основе сценария установки. Однако из-за того, что системный раздел такой маленький, я не смог установить все.