Графические пароли — 90 фото

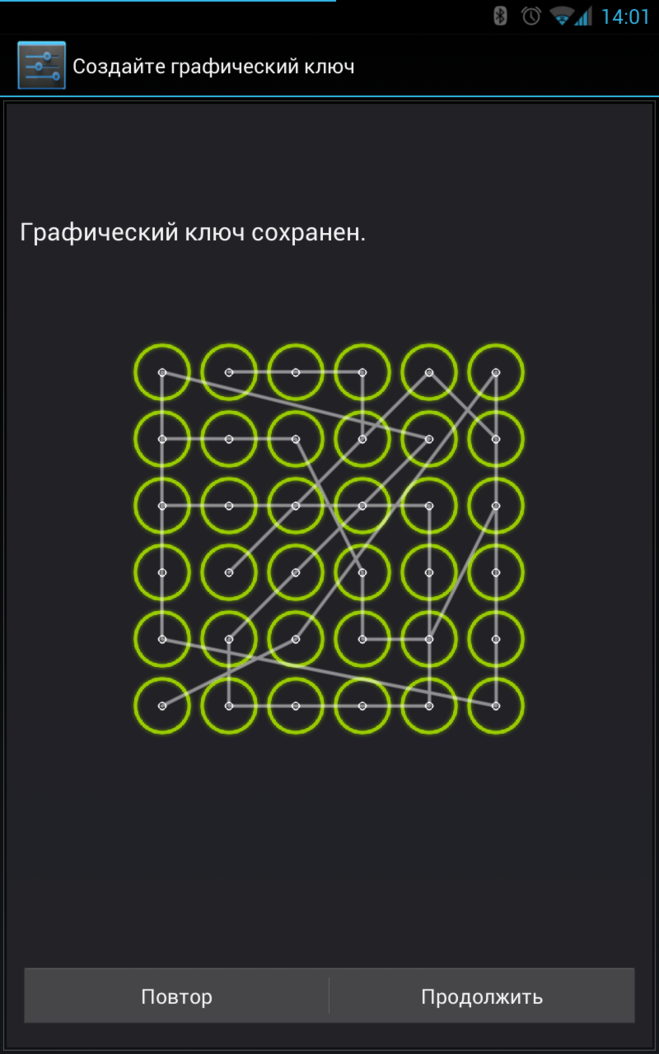

Графический ключ

Рисунок блокировки экрана

Сложные графические ключи для андроид

Графические ключи для андроид

Пароль на телефон графическим ключом сложные

Графический ключ

Сложные графические ключи для андроид

Графический ключ варианты

Графические ключи для андроид

Графический ключ

Самый сложный графический ключ

Графический ключ варианты

Графические ключи для андроид

Графический ключ

Графические пароли на телефон

Steam лого на черном фоне

Сложный графический ключ

Графический пароль виндовс 10

Графический ключ

Графический ключ

Пароль иллюстрация

Рисунок блокировки экрана

Блокировка экрана графический ключ

Пароли графического ключа

Варианты графических ключей самсунг

Варианты рисунков для разблокировки графического ключа

Графический ключ варианты разблокировки

Экран блокировки

Обои на рабочий стол Windows 10

Стандартные графические ключи

Сбросить пароль на андроид без потери данных

Пароль на телефон

Рисунок блокировки телефона

Абстрактный фон круги

Графический ключ БТС

Графический ключ варианты разблокировки

Пароли на телефон графическим ключом

Обои на телефон с паролем

Классные графические ключи

Топ графических паролей

Ключ звезда на телефоне

Красивые обои на экран блокировки ПК

Графический ключ

Графические ключи Ксиаоми

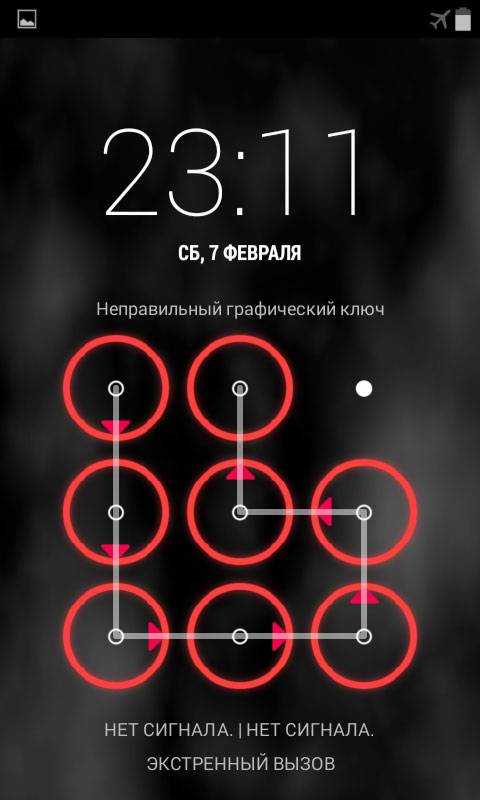

Забыл графический ключ

Разблокировка графического ключа самсунг

Графические пароли на телефон

Технологичный Минимализм

Пароли графического ключа

Телефон заблокирован

Двоичный код на бумаге

Фон для сайта

Минималистичные игры

Цветные круги на черном фоне

Графический ключ варианты

Цветные круги на черном фоне

Графический ключ самсунг

Графический пароль

Steelseries значок

Изображение для графического пароля

Обои для графического пароля

Современные узоры линии

Блокировка телефона рисунком варианты

Пароль от телефона

Breakcore обои

Введите пароль

Экран ввода графического ключа

Пароль на смартфон

Разблокировка андроид

Пароли на графический пароль

Графический дизайнерский

Виды графических паролей

Пароль на телефон

Цифровые технологии презентация

Экран блокировки

Виндовс неон

Рисунок разблокировки

Экран блокировки IPAD

Фон Минимализм

Абстракция прямоугольники

Графический пароль

Ввод пароля обои

Секретные функции телефона

Экран блокировки телефона

Графическая абстракция

Графическая сетка

Графический дизайнер в неоне

Ввод пароля

Как придумать сложный пароль? — НБРБ.

Единый портал финансовой грамотности

Единый портал финансовой грамотности#безопасность

Сложный пароль – залог Вашей онлайн безопасности. Нельзя использовать свою личную информацию, когда придумываешь пароль, особенно если эта информация видна всем, например, в Вашем профиле в соцсетях.

Другими словами, фамилия и день рождения – не самые удачные варианты для основы пароля. Разумеется, не надо использовать также имя девушки, кличку кота, название любимого фильма, футбольной команды и и т. д. Кроме того, старайтесь избегать общеупотребляемых и легко угадываемых паролей. Два из наиболее часто употребляемых паролей это «123456» и «пароль».

Используйте разные пароли

Если у Вас есть несколько разных онлайн аккаунтов, для каждого из них нужен отдельный пароль. Многим людям кажется, что слишком сложно запомнить все эти разные пароли – поэтому они используют один и тот же пароль для всех аккаунтов.

Научитесь придумывать сложные пароли

Если Вы хотите придумать сложный пароль, то важно сделать его длинным. Ваш пароль всегда должен быть как минимум 8 знаков, даже если сайт не требует этого. Кроме длины сложный пароль должен состоять из заглавных и прописных букв, чисел и символов. При такой комбинации знаков посторонним будет сложнее разгадать Ваш пароль. Не очень хорошая идея – создавать пароль путем набора русских слов при включенной английской раскладке. Хакеры уже давно создали специальный словарь, позволяющий перебирать такие пароли.

Придумывайте фразы

Есть одна фишка, чтобы создать надежный пароль – попробуйте придумать кодовую фразу вместо одного слова.

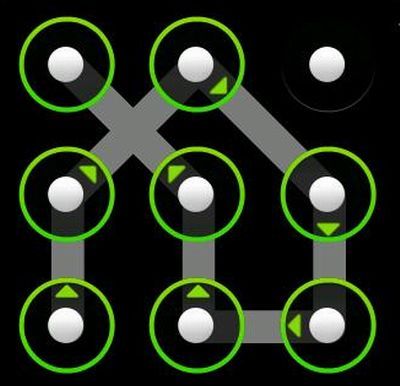

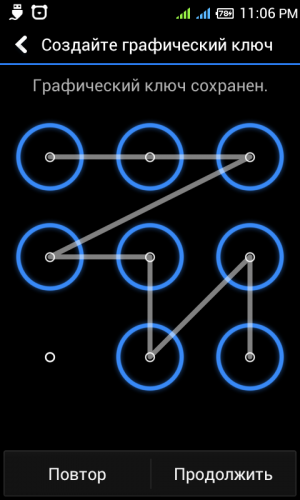

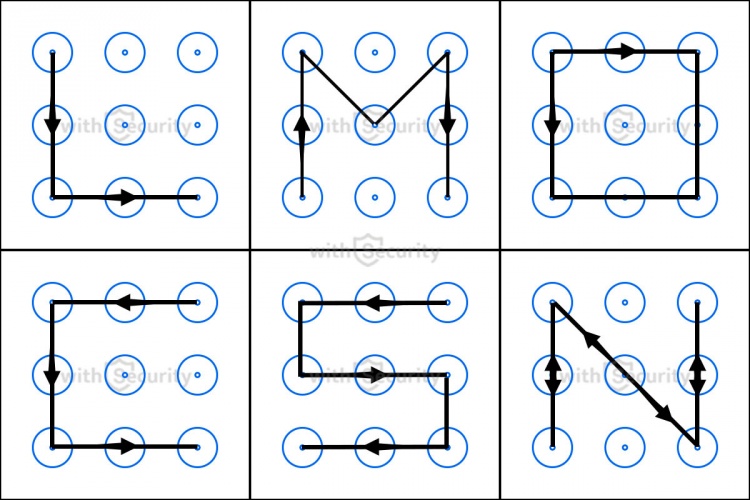

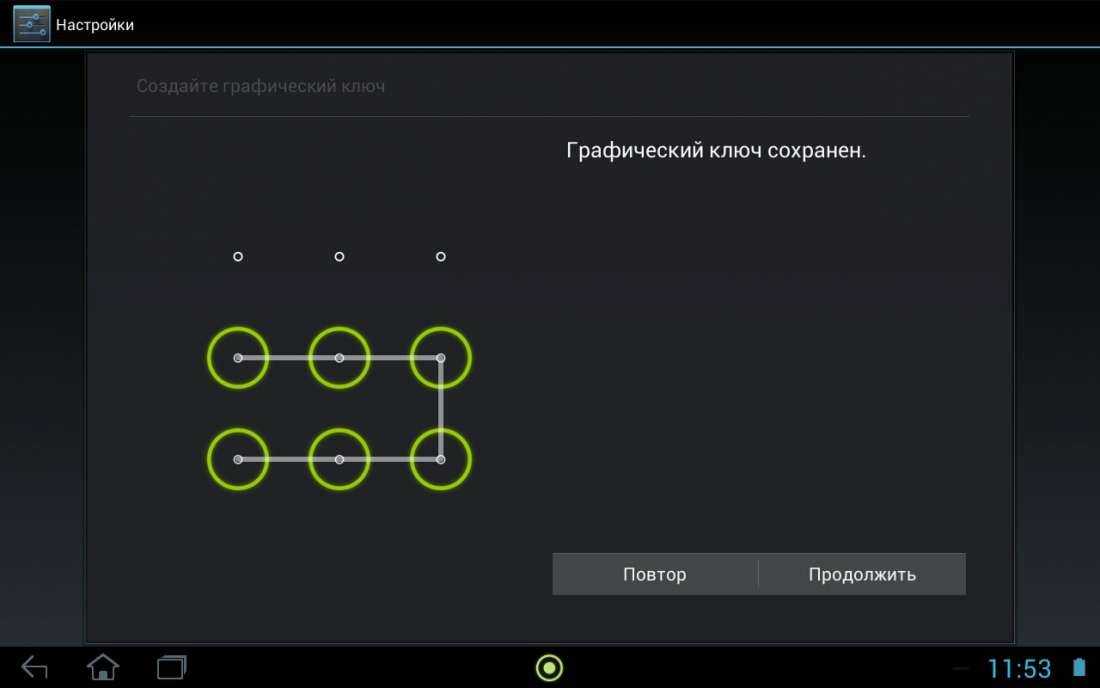

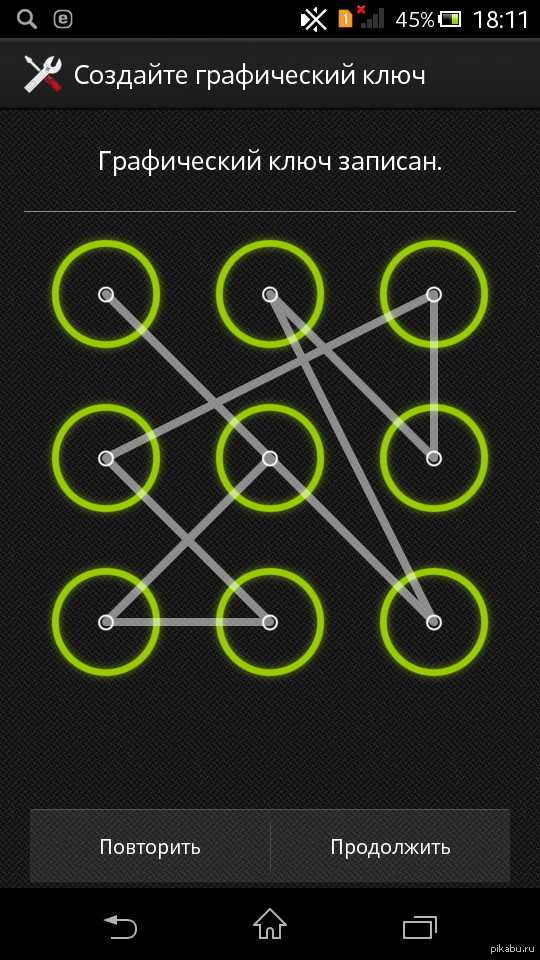

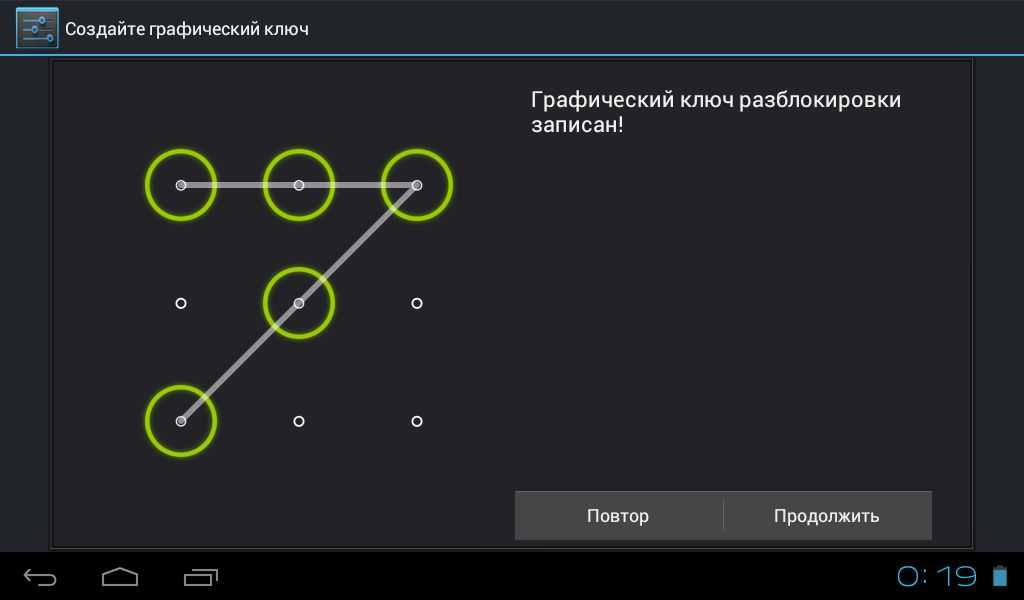

Создавайте безопасные графические ключи

Создавать надежные графические ключи на девайсах также важно, как сложные пароли с разными цифрами, буквами и символами. К сожалению, многие люди не устанавливают хорошие графические ключи. Например, 44% всех графических ключей начинаются в левом верхнем углу, а 10% ключей представляют собой форму первой буквы фамилии человека. Надежный графический ключ состоит из пересекающихся друг с другом линий. Также важно отключить опцию «сделать видимым», чтобы никто не смог увидеть пароль (ключ), когда Вы его вводите.

Надежный графический ключ состоит из пересекающихся друг с другом линий. Также важно отключить опцию «сделать видимым», чтобы никто не смог увидеть пароль (ключ), когда Вы его вводите.

Узнать больше о том, как быть осторожным онлайн, можно здесь

http://www.fingramota.by/files/2017/12/4/636479762215903986.pdf

Баланс между удобством использования и безопасностью графических паролей

Abstract

Хотя наиболее широко используемая аутентификация использует символы в качестве паролей, безопасные текстовые пароли сложны и трудны для запоминания. Пользователи хотят иметь легко запоминающиеся пароли, но они уязвимы для различного рода атак и предсказуемы. Для решения этих проблем были предложены графические пароли, включающие выбор изображений и рисование линий. Закодированные изображения поддерживают создание безопасных паролей и облегчают их запоминание. Таким образом, они рассматриваются как альтернатива усилению безопасности паролей при сохранении удобства использования, поскольку безопасные текстовые пароли становятся более сложными в использовании. В исследовании рассматривается вопрос улучшения взаимодействия с пользователем во время графической аутентификации. В этой статье рассматриваются подходы, основанные на репликации, чистой памяти и распознавании. В основе предлагаемой схемы лежит схема распознавания, выбранная как наименее уязвимая для различных атак. В настоящее время решение находится в разработке, проводятся две сессии качественного юзабилити-тестирования и обсуждаются отзывы участников.

В исследовании рассматривается вопрос улучшения взаимодействия с пользователем во время графической аутентификации. В этой статье рассматриваются подходы, основанные на репликации, чистой памяти и распознавании. В основе предлагаемой схемы лежит схема распознавания, выбранная как наименее уязвимая для различных атак. В настоящее время решение находится в разработке, проводятся две сессии качественного юзабилити-тестирования и обсуждаются отзывы участников.

Ключевые слова

- Графическая аутентификация

- Схемы, основанные на распознавании

- Схемы, основанные на воспроизведении

- Схемы, основанные на воспроизведении с сигналами

Скачать документ конференции в формате PDF

1 Введение

Хороший пароль должен легко запоминаться и трудно угадываться [1]. Это противоречивые требования, которые побуждают к исследованиям баланса между безопасностью и удобством аутентификации пользователя. Текстовые пароли по-прежнему доминируют над другими методами веб-аутентификации конечных пользователей в веб-приложениях благодаря их простоте и доступности [2]. Типичная аутентификация включает адрес электронной почты и секретный буквенно-цифровой текстовый пароль, экономичный в реализации и знакомый пользователям. Однако эта схема требует значительных умственных усилий, когда пользователь соблюдает все правила безопасности для безопасного создания и дальнейшего использования пароля. Зальццер и Шредер определяют психологическую приемлемость как важный принцип проектирования, обеспечивающий эффективную безопасность [6]. Существует множество примеров того, что чрезмерно сложные системы безопасности на самом деле снижают эффективную безопасность [7].

Текстовые пароли по-прежнему доминируют над другими методами веб-аутентификации конечных пользователей в веб-приложениях благодаря их простоте и доступности [2]. Типичная аутентификация включает адрес электронной почты и секретный буквенно-цифровой текстовый пароль, экономичный в реализации и знакомый пользователям. Однако эта схема требует значительных умственных усилий, когда пользователь соблюдает все правила безопасности для безопасного создания и дальнейшего использования пароля. Зальццер и Шредер определяют психологическую приемлемость как важный принцип проектирования, обеспечивающий эффективную безопасность [6]. Существует множество примеров того, что чрезмерно сложные системы безопасности на самом деле снижают эффективную безопасность [7].

Графические пароли — это тип аутентификации на основе знаний, который пытается использовать человеческую память для визуальной информации, при этом общий секрет связан с изображениями или эскизами или состоит из них [3, 4]. Они предлагают хорошую альтернативу текстовым паролям с точки зрения запоминаемости и безопасности [5]. Обсуждение схем аутентификации привело к появлению альтернативных методов, но сравнение их атрибутов безопасности и удобства использования не показывает лучших результатов по сравнению с широко используемыми схемами текстовых паролей [2].

Обсуждение схем аутентификации привело к появлению альтернативных методов, но сравнение их атрибутов безопасности и удобства использования не показывает лучших результатов по сравнению с широко используемыми схемами текстовых паролей [2].

Мы уделяем особое внимание подходам, основанным на графическом распознавании, поскольку они направлены на укрепление безопасности и повышение удобства использования. Целью данной статьи является усовершенствование техники, основанной на распознавании, которая уменьшит их главный недостаток, а именно возможность атаки через плечо, сохраняя при этом высокий уровень безопасности.

В этом документе рассматриваются известные проблемы существующих методов аутентификации и предлагается предварительное решение. Эта статья структурирована следующим образом. Раздел 2 касается графических схем аутентификации, которые классифицируются в соответствии с требуемыми умственными усилиями и действиями. Раздел 3 описывает предлагаемое усовершенствование и результаты первых качественных исследований. Наконец, выводы сделаны.

Наконец, выводы сделаны.

2 Связанные работы

Пользователи создают текстовые пароли, используя слова, потому что им нужны легко запоминающиеся секреты. Такие пароли уязвимы для атак по словарю [9]. Исследование социальной информации человека раскрывает его относительные имена, что делает возможными атаки социальной инженерии [10,11,12].

Идея графических паролей заключается в том, чтобы использовать человеческую память для визуальной информации, при этом общий секрет связан с изображениями или эскизами или состоит из них [4]. Признанным недостатком графических паролей является серфинг через плечо, когда кто-то перехватывает пароль, наблюдая через плечо пользователя во время ввода [1, 13]. Есть много попыток преодолеть эту проблему.

Графические пароли классифицируются в соответствии с требуемыми умственными усилиями или показателями, основанными на действиях пользователя. Классификация, основанная на умственных усилиях, включает подходы, основанные на узнавании, воспоминании и воспроизведении по сигналу [4, 13].

Подход с повторным вызовом использует изображения для создания ассоциации со словами, которые облегчают создание более надежного текстового пароля. Примером такого подхода является аутентификация InkBlot [14], где пользователь должен связать случайно выглядящие изображения с запоминающимся текстовым символом или парой из них. Ассоциации поддерживают создание надежного текстового пароля со случайными символами. Наблюдение за показанными изображениями не помогает злоумышленнику, поскольку невозможно наблюдать результат ассоциации. Как и все текстовые пароли, секретную строку InkBlot можно взломать с помощью регистратора нажатий клавиш. С точки зрения запоминаемости преимущество состоит в том, что такая схема облегчает запоминаемость сложных элементов пароля. Однако пользователи все еще могут забыть о более сложных правилах создания паролей, потому что пользователи не обязательно могут выбрать первую букву связанного слова и связать ее со словом безопасности. Это может привести к трудностям при вспоминании элементов пароля [15]. В целом, схемы повторного вызова лучше текстовых паролей из-за их устойчивости к грубой силе и словарным атакам, а также частичного облегчения запоминаемости. Тем не менее, проблема безопасности остается с регистрацией нажатий клавиш; недостаток удобства использования может возникнуть, когда пользователь использует сложное правило создания пароля.

В целом, схемы повторного вызова лучше текстовых паролей из-за их устойчивости к грубой силе и словарным атакам, а также частичного облегчения запоминаемости. Тем не менее, проблема безопасности остается с регистрацией нажатий клавиш; недостаток удобства использования может возникнуть, когда пользователь использует сложное правило создания пароля.

Популярными примерами подходов на основе отзыва являются методы аутентификации Draw-A-Secret (DAS) [16] и PassGo [17], где последний можно рассматривать как дискретную версию DAS [16]. Пользователь рисует непрерывный штрих или несколько штрихов на выбранных элементах сетки или наборе точек. В соответствии с вовлеченными действиями пользователя этот подход также классифицируется как схема аутентификации на основе метрик [18]. Штрихи графичны, поэтому легко запоминаются. Однако исследование широко используемого варианта DAS — блокировки шаблона Android — показало, что пользователи склонны рисовать простые картинки, такие как «L»; в результате пользователи получают слабые пароли [19]. Кроме того, входной шаблон подвержен атакам с угадыванием [20], просмотром плеч [1, 13], размазыванием [21], термальными атаками [22] и атаками на основе видео [23]. Интересное улучшение этих проблем предлагается в подходе блокировки поведенческого шаблона [24], в котором пользователям не нужно создавать свой собственный шаблон и запоминать его. Вместо этого во время входа в систему отображаются общедоступные шаблоны вместе с инструкциями по их рисованию. Этот подход получает сенсорную динамику от сенсорного экрана и датчиков, извлекает полезные функции, которые классифицируют пользователей с помощью машинного обучения.

Кроме того, входной шаблон подвержен атакам с угадыванием [20], просмотром плеч [1, 13], размазыванием [21], термальными атаками [22] и атаками на основе видео [23]. Интересное улучшение этих проблем предлагается в подходе блокировки поведенческого шаблона [24], в котором пользователям не нужно создавать свой собственный шаблон и запоминать его. Вместо этого во время входа в систему отображаются общедоступные шаблоны вместе с инструкциями по их рисованию. Этот подход получает сенсорную динамику от сенсорного экрана и датчиков, извлекает полезные функции, которые классифицируют пользователей с помощью машинного обучения.

Подходы, основанные на чистом распознавании, представляют набор изображений. Ожидается, что пользователи узнают секретные картинки, выбранные при регистрации. Популярными примерами являются Passfaces [25] и Déjà vu [26]. Пассфейсы используют способность человеческого мозга быстро распознавать знакомые лица, дежавю основано на способности запоминать ранее увиденные изображения [13]. Во время входа в систему пользователь указывает изображение пароля в несколько раундов, поэтому эти схемы также классифицируются как лоциметрические или графические схемы паролей на основе кликов [18].

Во время входа в систему пользователь указывает изображение пароля в несколько раундов, поэтому эти схемы также классифицируются как лоциметрические или графические схемы паролей на основе кликов [18].

Как правило, схемы на основе распознавания устойчивы к большинству известных атак, кроме серфинга через плечо [2]. Passfaces также могут быть предсказуемы, потому что привлекательность, пол и раса лиц могут влиять на выбор пользователя [20]. Схема Convex Hull Click (CHC) [1] защищает от атак с серфингом через плечо при наблюдении человека, видеозаписи или электронном захвате. Подобно Passfaces, CHC требует несколько раундов аутентификации типа «запрос-ответ». В CHC значки прохода служат точками, а края — линиями, визуализируемыми в уме пользователя. Чтобы ответить на вызов, пользователь щелкает в любом месте выпуклой оболочки. Это отличие от Passfaces, потому что во время входа в CHC пользователь никогда не указывает прямо на значки пароля. Однако перестановка экрана входа в систему, поиск пасс-иконок, формирование мысленных выпуклостей в уме требует времени и умственных усилий. Подводя итог, преимущества схем на основе распознавания основаны на более легком распознавании пароля. Однако большинство схем, основанных на распознавании, уязвимы для серфинга через плечо, а в некоторых случаях и для угадывания. Хотя схема КГК делает невозможным наблюдение и угадывание, она требует значительных временных и умственных усилий.

Подводя итог, преимущества схем на основе распознавания основаны на более легком распознавании пароля. Однако большинство схем, основанных на распознавании, уязвимы для серфинга через плечо, а в некоторых случаях и для угадывания. Хотя схема КГК делает невозможным наблюдение и угадывание, она требует значительных временных и умственных усилий.

Все графические схемы аутентификации различными способами способствуют запоминанию. Подходы, основанные на подсказках, включают изображения, которые помогают запомнить сложный и неугадываемый текстовый пароль, но, в конце концов, пользователь вводит текстовый пароль. Поэтому проблемы с логированием нажатий клавиш и запоминаемостью по-прежнему остаются. Схемы, основанные на воспоминании, также поддерживают запоминаемость, но они более уязвимы для атак по сравнению с подходами, основанными на распознавании (таблица 1). Схемы, основанные на воспоминании, требуют рисования одного и того же шаблона, чтобы его можно было наблюдать, записывать и использовать в атаках. Схемы, основанные на распознавании, включают в себя нажатие на распознанные изображения, но каждый раз изображения представляются в разных позициях. Поэтому потенциальной атакой может быть только серфинг через плечо. Угадывание происходит только по лицам.

Схемы, основанные на распознавании, включают в себя нажатие на распознанные изображения, но каждый раз изображения представляются в разных позициях. Поэтому потенциальной атакой может быть только серфинг через плечо. Угадывание происходит только по лицам.

Полноразмерная таблица

В заключение, самые безопасные графические пароли относятся к группе, основанной на распознавании. Поэтому мы далее исследуем способ улучшения их безопасности и удобства использования.

3 Предлагаемый графический пароль

Наша цель — предложить усовершенствование схем, основанных на распознавании, таких как Passfaces, которые уязвимы для атаки на угадывание и серфинг через плечо. Наша идея состоит в том, чтобы объединить положительные стороны схем, основанных на распознавании, чтобы избежать угадывания и свести к минимуму возможность его наблюдения. Схема Passfaces уязвима для угадывания из-за предпочтений пользователя выбирать лица определенной расы, пола и привлекательности. Пароли дежа вю включают в себя случайно сгенерированные изображения. Мы предлагаем использовать галерею фотографий, которые не содержат лиц и не генерируются случайным образом. Мы предполагаем, что фотографии могут быть более приятными в использовании и их легче распознавать по сравнению со случайно сгенерированными изображениями.

Пароли дежа вю включают в себя случайно сгенерированные изображения. Мы предлагаем использовать галерею фотографий, которые не содержат лиц и не генерируются случайным образом. Мы предполагаем, что фотографии могут быть более приятными в использовании и их легче распознавать по сравнению со случайно сгенерированными изображениями.

Известные схемы, основанные на распознавании, выполняют несколько циклов распознавания изображений для усиления безопасности. Однако это продлевает ведение журнала и увеличивает усилия, необходимые для аутентификации. Когда аутентификация требуется часто, это может раздражать пользователя и препятствовать использованию сервиса. Чтобы свести к минимуму количество раундов отбора, мы предлагаем представить фотографии на одном экране и попросить пользователя нажать на изображения паролей. После каждого нажатия изображения меняются местами. Это защищает от скольжения по плечу, потому что при нажатии изображение закрывается пальцем; после операции на постукиваемом месте отображается другое изображение. Поскольку изображения меняются местами после каждого выбора, одно и то же изображение можно нажимать несколько раз.

Поскольку изображения меняются местами после каждого выбора, одно и то же изображение можно нажимать несколько раз.

Для повышения безопасности можно увеличить количество отображаемых изображений. При нажатии на изображение вводится соответствующая сложная текстовая строка, соответствующая требованиям безопасности. Кодировку фотографий можно легко выяснить, попробовав несколько разных паролей. Поэтому для дальнейшего повышения безопасности этого решения предлагается использовать хэширование паролей. Это предотвращает утечку данных из базы паролей при взломе.

Сценарий регистрации включает выбор изображений, которые должны распознаваться при входе в систему. Пользователь вводит логин и выбирает не менее трех изображений из интерактивной фотогалереи при регистрации (рис. 1). Порядок выбора также фиксирован. Для подтверждения регистрации пользователь повторяет выбор изображений в том же порядке. Разрешается вводить только две одинаковые фотографии из необходимых не менее трех. Во время входа пользователь вводит имя пользователя и выбирает изображения в том же порядке.

Во время входа пользователь вводит имя пользователя и выбирает изображения в том же порядке.

В окне регистрации два раза предлагается выбрать фотографии в том же порядке (слева) и интерфейс входа (справа)

Изображение в полный размер

При входе пароль фото шифруется. Каждая фотография соответствует 5 символам, пароль содержит цифры, прописные и строчные буквы, а также символы, не описанные в алфавите. Во время регистрации пользователю предлагается выбрать не менее 3 фотографий, которые генерируют 15-символьный пароль, который считается безопасным для атак методом перебора [27, 28]. Реализованное решение также использует криптографию, пароль шифруется с помощью библиотеки Bcrypt перед созданием учетной записи.

Если пользователь забудет секрет, новый пароль можно установить с помощью электронной почты пользователя. Это решает проблему, когда пользователь забыл пароль или когда учетная запись заблокирована после слишком большого количества неправильных попыток входа в систему.

Мы провели юзабилити-тестирование с участием 5 участников в возрасте от 20 до 58 лет с разным уровнем опыта использования ИТ. Цель качественного исследования заключалась в том, чтобы собрать их мнения о том, насколько легко запоминать фотографии, выбранные при регистрации, и выбирать их при регистрации. Изначально пользователям был представлен прототип, содержащий 30 фотографий. Это число не помещалось на экране, поэтому экран пришлось прокручивать. Тестировщики жаловались, что было сложно найти фотографию после каждого тапа. Они отвлекались и путались, если не находили нужное фото на начальном экране и приходилось прокручивать.

На втором сеансе количество фотографий было уменьшено, чтобы уместиться над сгибом страницы. Мы обнаружили, что нужно показывать не более 20 фотографий. С большой галереей вы должны учитывать размер фотографий, чтобы убедиться, что они помещаются на экранах высокой четкости. Фотографии должны быть уменьшены или увеличены в соответствии с разрешением экрана. Этот редизайн показал лучшие результаты по сравнению с первоначальной версией.

Этот редизайн показал лучшие результаты по сравнению с первоначальной версией.

Участники тестирования попросили оставить отзыв при выборе изображения. Однако пометка выбранных фотографий паролей небезопасна из-за возможности наблюдения. Вместо того, чтобы отмечать выбранное изображение, мы предлагаем указать количество уже выбранных фотографий. Кроме того, для новых пользователей должно быть предоставлено объяснение процедуры регистрации и входа в систему.

4 Выводы

Сравнение графических методов аутентификации показало, что наименее уязвимыми для атак являются подходы, основанные на распознавании. Эта работа была направлена на предоставление более эффективного способа обеспечения безопасности без ущерба для удобства использования. Нашей целью было улучшить подход, основанный на распознавании, основанный на естественной способности мозга распознавать визуальную информацию. В разработанной схеме не задействованы человеческие лица, что защищает от угрозы подсказки пароля. Шансы на серфинг через плечо снижаются из-за перестановки фотогалереи после каждого выбора. Мнения пользователей в ходе тестирования показали, что эта аутентификация легко обучаема и требует приемлемого количества усилий при регистрации и дальнейшей аутентификации.

Шансы на серфинг через плечо снижаются из-за перестановки фотогалереи после каждого выбора. Мнения пользователей в ходе тестирования показали, что эта аутентификация легко обучаема и требует приемлемого количества усилий при регистрации и дальнейшей аутентификации.

Удобство и безопасность данной схемы напрямую зависят от количества фотографий и туров отбора. Предлагаемая схема требует выбрать не менее 3 фотографий. Этот минимальный регистр формирует строку длиной 15 символов, которая соответствует требованиям безопасности.

Необходимы дальнейшие исследования юзабилити для проведения количественных исследований, которые позволили бы сравнить эффективность регистрации и протоколирования с существующими методами распознавания.

Каталожные номера

Виденбек, С., Уотерс, Дж., Собрадо, Л., Биргет, Дж.-К.: Разработка и оценка графической схемы паролей, устойчивой к взлому. В: Материалы рабочей конференции по расширенным визуальным интерфейсам, стр.

177–184. Ассоциация вычислительной техники, Нью-Йорк (2006 г.). https://doi.org/10.1145/1133265.1133303

177–184. Ассоциация вычислительной техники, Нью-Йорк (2006 г.). https://doi.org/10.1145/1133265.1133303Bonneau, J., Herley, C., van Oorschot, P.C., Stajano, F.: В поисках замены паролей: основа для сравнительной оценки схем веб-аутентификации . В: Симпозиум IEEE по безопасности и конфиденциальности, 2012 г., Сан-Франциско, Калифорния, США, стр. 553–567. IEEE (2012). https://doi.org/10.1109/SP.2012.44

Нельсон Д.Л., Рид В.С., Уоллинг Дж.Р.: Эффект графического превосходства. Дж. Эксп. Психол. Гум. Учиться. Мем. 2 , 523–528 (1976). https://doi.org/10.1037/0278-7393.2.5.523

CrossRef Google Scholar

Биддл, Р., Чиассон, С., Ван Оршот, П.К.: Графические пароли: обучение с первых двенадцати лет. АКМ вычисл. Surv. (ЦСУР). 44 , 1–41 (2012)

CrossRef Google Scholar

- «>

Кайем, А.В.Д.М.: Графические пароли – обсуждение. В: 30-я Международная конференция по передовым информационным сетям и семинарам по приложениям (WAINA, 2016 г.), стр. 596–600 (2016 г.). https://doi.org/10.1109/WAINA.2016.31

Saltzer, JH, Schroeder, MD: Защита информации в компьютерных системах. проц. IEEE 63 , 1278–1308 (1975). https://doi.org/10.1109/PROC.1975.9939

CrossRef Google Scholar

Дуриш, П., Редмилес, Д.: Подход к полезной безопасности, основанный на мониторинге событий и визуализации. В: Материалы семинара 2002 г. по новым парадигмам безопасности, стр. 75–81. Ассоциация вычислительной техники, Нью-Йорк (2002 г.). https://doi.org/10.1145/844102.844116

Platt, D.: Радость UX: пользовательский опыт и интерактивный дизайн для разработчиков. Addison-Wesley Professional, Бостон (2016)

Google Scholar

- «>

Моррис Р., Томпсон К.: Защита паролем: история болезни. коммун. АКМ. 22 , 594–597 (1979). https://doi.org/10.1145/359168.359172

CrossRef Google Scholar

Раманан С., Биндху Дж. С.: Обзор различных методов графической аутентификации паролей. Междунар. Дж. Иннов. Рез. вычисл. коммун. англ. 2 (12), 7594–7602 (2014)

Google Scholar

Кромбхольц, К., Хобель, Х., Хубер, М., Вейппл, Э.: Усовершенствованные атаки социальной инженерии. Дж. Инф. Безопасность заявл. 22 , 113–122 (2015). https://doi.org/10.1016/j.jisa.2014.09.005

CrossRef Google Scholar

Йылдырым, М., Маки, И.: Поощрение пользователей к повышению безопасности и запоминаемости паролей. Междунар. Дж. Инф. Безопасность 18 (6), 741–759 (2019).

https://doi.org/10.1007/s10207-019-00429-y

Перекрестная ссылка Google Scholar

Сарохи, Х.К., Хан, Ф.У.: Графические схемы аутентификации паролей: текущее состояние и основные проблемы. IJCSI 10 , 437 (2013)

Google Scholar

Стабблфилд, А., Саймон, Д.: Проверка подлинности чернильных пятен (2004 г.)

Google Scholar

Шнаин А.Х., Шахид С.Х.: Использование графического пароля для решения проблем аутентификации в электронной коммерции. В: Материалы конференции AIP, том. 2016, с. 020133 (2018). https://doi.org/10.1063/1.5055535

Джермин И., Майер А., Монроуз Ф., Рейтер М.К., Рубин А.Д.: Разработка и анализ графических паролей. В: Материалы 8-го симпозиума по безопасности USENIX, Вашингтон, округ Колумбия, с.

Google Scholar

Тао, Х.: Pass-Go, новая графическая схема пароля (2006 г.)

Google Scholar

Шарма, А., Дембла, Д., Шекхар: Внедрение расширенной системы аутентификации с использованием opencv путем захвата движущихся изображений. В: Международная конференция по достижениям в области вычислительной техники, связи и информатики (ICACCI), 2017 г., стр. 759.–765 (2017). https://doi.org/10.1109/ICACCI.2017.8125933

Андриотис, П., Трифонас, Т., Ойконому, Г.: Показатели сложности и восприятие силы пользователя графического метода аутентификации с блокировкой шаблона. В: Трифонас, Т., Аскоксилакис, И. (ред.) HAS 2014. LNCS, vol. 8533, стр. 115–126. Спрингер, Чам (2014). https://doi.org/10.1007/978-3-319-07620-1_11

CrossRef Google Scholar

- «>

Дэвис, Д., Монроуз, Ф., Рейтер, М.К.: Выбор пользователя в графических схемах паролей. В: Материалы 13-го симпозиума по безопасности USENIX, Сан-Диего, Калифорния (2004 г.)

Google Scholar

Авив, А.Дж., Гибсон, К., Моссоп, Э., Блейз, М., Смит, Дж.М.: Атаки на сенсорные экраны смартфонов. В: Материалы конференции USENIX по наступательным технологиям (WOOT), стр. 1–7 (2010 г.)

. Google Scholar

Абдельрахман Ю., Хамис М., Шнеегасс С., Альт Ф.: Сохраняйте спокойствие! Понимание термальных атак на аутентификацию пользователей на мобильных устройствах. В: Труды конференции CHI 2017 г. по человеческому фактору в вычислительных системах, стр. 3751–3763. Ассоциация вычислительной техники, Нью-Йорк (2017 г.)

Google Scholar

Ye, G., et al.

: взлом блокировки Android за пять попыток. В: Материалы симпозиума по безопасности сетей и распределенных систем 2017 г. (NDSS 2017). Internet Society, Сан-Диего, Калифорния, США (2017)

: взлом блокировки Android за пять попыток. В: Материалы симпозиума по безопасности сетей и распределенных систем 2017 г. (NDSS 2017). Internet Society, Сан-Диего, Калифорния, США (2017)Google Scholar

Ку, Ю., Парк, Л.Х., Шин, С., Квон, Т.: Нарисуйте, как показано: блокировка поведенческого шаблона для аутентификации мобильных пользователей. IEEE-доступ 7 , 69363–69378 (2019). https://doi.org/10.1109/ACCESS.2019.2918647

CrossRef Google Scholar

Двухфакторная аутентификация, графические пароли — пароли

Google Scholar

Дхамия, Р., Перриг, А.: Дежавю: исследование пользователей с использованием изображений для аутентификации. Представлено на (2000)

Google Scholar

- «>

Командадури С. и др.: Пароли и люди: измерение влияния политик составления паролей. В: Материалы конференции SIGCHI по человеческому фактору в вычислительных системах, стр. 2595–2604. Ассоциация вычислительной техники, Нью-Йорк (2011 г.)

Google Scholar

Келли П.Г. и др.: Угадайте снова (и снова, и снова): измерение надежности пароля путем имитации алгоритмов взлома паролей. В: Симпозиум IEEE по безопасности и конфиденциальности, 2012 г., стр. 523–537 (2012 г.). https://doi.org/10.1109/SP.2012.38

Download references

Author information

Authors and Affiliations

Vilnius University, Vilnius, Lithuania

Kristina Lapin & Manfredas Šiurkus

Authors

- Kristina Lapin

View author publications

Вы также можете искать этого автора в PubMed Google Scholar

- Манфредас Шюркус

Посмотреть публикации автора

Вы также можете искать этого автора в PubMed Google Scholar

Автор, ответственный за корреспонденцию

Кристина Лапин.

Информация для редактора

Редакторы и сотрудники

Национальный исследовательский институт, Национальный институт обработки информации, Варшава, Польша

Cezary Biele

Институт системных исследований, Польская академия наук, Варшава, Польша

Prof. Janusz Kacprzyk

Polish-Japanese Academy of Information Technology, Warsaw, Poland

Wiesław Kopeć

Systems Research Institute, Polish Academy of Science, Warsaw, Poland

Jan W. Owsiński

Институт прикладной информатики, Факультет электротехники, электроники, вычислительной техники и техники управления, Лодзинский технологический университет, Лодзь, Польша

Анджей Романовский

Кафедра прикладной информатики в менеджменте, Факультет менеджмента и экономики, Гданьский технологический университет, Гданьск, Польша

Проф. Марцин Сикорский

Права и разрешения

Открытый доступ Международная лицензия Creative Commons Attribution 4. 0 (http://creativecommons.org/licenses/by/4.0/), которая разрешает использование, совместное использование, адаптацию, распространение и воспроизведение на любом носителе или в любом формате при условии, что вы укажете авторство оригинальный автор(ы) и источник, предоставьте ссылку на лицензию Creative Commons и укажите, были ли внесены изменения.

0 (http://creativecommons.org/licenses/by/4.0/), которая разрешает использование, совместное использование, адаптацию, распространение и воспроизведение на любом носителе или в любом формате при условии, что вы укажете авторство оригинальный автор(ы) и источник, предоставьте ссылку на лицензию Creative Commons и укажите, были ли внесены изменения.

Изображения или другие сторонние материалы в этой главе включены в лицензию Creative Commons главы, если иное не указано в кредитной строке материала. Если материал не включен в лицензию Creative Commons главы и предполагаемое использование вами не разрешено законом или выходит за рамки разрешенного использования, вам необходимо получить разрешение непосредственно от владельца авторских прав.

Перепечатка и разрешения

Информация об авторских правах

© 2022 Автор(ы)

Об этой статье

Как взломать 8-символьный пароль менее чем за час

Как 8-символьный пароль можно взломать менее чем за час

По словам Hive Systems, достижения в технологии обработки графики сократили время, необходимое для взлома пароля с использованием методов грубой силы.

Эксперты по безопасности постоянно советуют нам создавать надежные и сложные пароли для защиты наших онлайн-аккаунтов и данных от сообразительных киберпреступников. А «сложный» обычно означает использование строчных и прописных букв, цифр и даже специальных символов. Но сложность сама по себе может открыть ваш пароль для взлома, если он не содержит достаточного количества символов, согласно исследованию охранной фирмы Hive Systems.

Обязательная к прочтению информация о безопасности

- 10 основных рисков безопасности и операционных рисков с открытым исходным кодом в 2023 году

- Как лезвие кибербезопасности, ChatGPT может работать в обоих направлениях

- Облачная безопасность, которой препятствует распространение инструментов, имеет проблему «леса за деревья».

- Политика хранения электронных данных (TechRepublic Premium)

Как описано в недавнем отчете, компания Hive обнаружила, что сложный пароль из 8 символов можно взломать всего за 39минут, если злоумышленник воспользуется преимуществами новейшей технологии обработки графики. Сложный пароль из семи символов можно было взломать за 31 секунду, а пароль из шести и менее символов можно было взломать мгновенно. Для взлома более коротких паролей, состоящих только из одного или двух символов, например только цифр или строчных букв или только цифр и букв, потребуется всего несколько минут.

SEE: Взлом пароля: почему поп-культура и пароли несовместимы (бесплатный PDF) (TechRepublic)

Положительным моментом является то, что даже более простые пароли с большим количеством символов менее уязвимы для взлома за короткий промежуток времени, согласно исследованию Hive. Для взлома пароля из 18 символов, состоящего только из цифр, потребуется три недели, а для взлома пароля с таким же количеством символов, состоящим из строчных букв, потребуется 2 миллиона лет. Этот фрагмент данных показывает, почему парольные фразы, которые используют длинную строку реальных, но случайных слов, могут быть более безопасными, чем сложный, но короткий пароль.

Этот фрагмент данных показывает, почему парольные фразы, которые используют длинную строку реальных, но случайных слов, могут быть более безопасными, чем сложный, но короткий пароль.

Хакеру, стремящемуся достаточно быстро взломать сложные, но короткие пароли, потребуется новейшая и самая передовая технология обработки графики. Чем мощнее графический процессор, тем быстрее он может выполнять такие задачи, как майнинг криптовалют и взлом паролей. Например, одним из лучших графических процессоров на сегодняшний день является GeForce RTX 3090 от Nvidia, продукт по цене от 1499 долларов. Но даже менее мощные и менее дорогие графические процессоры могут взламывать пароли небольшой длины и низкой сложности за относительно короткое время.

По данным Hive, хакеры, у которых на собственных компьютерах нет новейших и лучших графических процессоров, могут легко обратиться к облаку. Арендуя компьютерное и графическое оборудование через Amazon AWS и других облачных провайдеров, киберпреступник может подключиться к нескольким виртуальным экземплярам мощного графического процессора для взлома паролей по довольно низкой цене.

Благодаря развитию графических технологий для взлома большинства типов паролей требуется меньше времени, чем всего два года назад. Например, для взлома пароля из 7 символов, состоящего из букв, цифр и символов, в 2020 году потребуется 7 минут, а в 2022 году — всего 31 секунда. Учитывая эти достижения в области технологий, как вы и ваша организация можете лучше защитить свои учетные записи и данные, защищенные паролем? ? Вот несколько советов.

- Использовать кодовую фразу вместо пароля . Парольная фраза представляет собой длинную строку часто случайных слов. Парольные фразы часто более безопасны, чем пароли, но обычно их легче запомнить. Например: «закат-пляж-песок» использует слова и тире для разделения каждого слова, и, по данным Security.org, на его взлом потребуется 2 миллиарда лет.

- Использовать диспетчер паролей . Поскольку самостоятельно создать и запомнить несколько сложных и длинных паролей невозможно, лучше всего подойдет менеджер паролей.

Используя менеджер паролей для себя или в своей организации, вы можете создавать, хранить и применять надежные пароли для веб-сайтов и учетных записей в Интернете.

Используя менеджер паролей для себя или в своей организации, вы можете создавать, хранить и применять надежные пароли для веб-сайтов и учетных записей в Интернете. - Используйте надежный мастер-пароль . Если вы используете менеджер паролей, вы захотите максимально эффективно защитить свои сохраненные пароли. Это можно сделать с помощью надежного мастер-пароля. Создайте сложный и длинный пароль или кодовую фразу, которую вы сможете запомнить.

- Проверьте свои пароли . Чтобы оценить надежность потенциального пароля, введите его на таком сайте, как Security.org. Сайт сообщит вам, сколько времени потребуется, чтобы взломать этот пароль.

Лэнс Уитни

Опубликовано: Изменено: Узнать больше БезопасностьСм. также

- Как стать инженером-программистом: шпаргалка (ТехРеспублика)

- Памятка: Windows 10 (бесплатный PDF) (ТехРеспублика)

- Набор для найма: iOS-разработчик (ТехРеспублика Премиум)

- Обязательно к прочтению: языки программирования и карьерные ресурсы для разработчиков (TechRepublic на Flipboard)

- Безопасность

Выбор редактора

- Изображение: Rawpixel/Adobe Stock

ТехРеспублика Премиум

Редакционный календарь TechRepublic Premium: ИТ-политики, контрольные списки, наборы инструментов и исследования для загрузки

Контент TechRepublic Premium поможет вам решить самые сложные проблемы с ИТ и дать толчок вашей карьере или новому проекту.

Персонал TechRepublic

Опубликовано: Изменено: Читать далее Узнать больше - Изображение: Студия Blue Planet/Adobe Stock

Начисление заработной платы

Лучшее программное обеспечение для расчета заработной платы в 2023 году

Имея на рынке множество вариантов, мы выделили шесть лучших вариантов программного обеспечения для управления персоналом и расчета заработной платы на 2023 год.

Али Ажар

Опубликовано: Изменено: Читать далее Увидеть больше - Изображение: Майкрософт.

Программное обеспечение

Обновление Windows 11 переносит Bing Chat на панель задач

Последняя версия Windows 11 от Microsoft позволяет предприятиям управлять некоторыми из этих новых функций, включая новости Notepad, iPhone и Android.

Мэри Бранскомб

Опубликовано: Изменено: Читать далее Увидеть больше Программное обеспечение - Изображение: Танатат/Adobe Stock

CXO

Технические вакансии: разработчики программного обеспечения не торопятся возвращаться в офис, поскольку зарплаты достигают 180 000 долларов.

По данным Hired, в 2022 году зарплаты на удаленных должностях в разработке программного обеспечения были выше, чем на рабочих местах, привязанных к месту работы.

Оуэн Хьюз

Опубликовано: Изменено: Читать далее Увидеть больше - Изображение: Nuthawut/Adobe Stock

Программное обеспечение

9 лучших программ для управления гибкими проектами на 2023 год

Откройте для себя лучшее программное обеспечение и инструменты для управления гибкими проектами на 2023 год.