Выбираем лучший прокси и VPN для Netflix из любой страны — Европа Сегодня

Вы уже успели стать фанатом потокового мультимедиа от Netflix или просто решили оценить качество предлагаемого контента, в обоих случаях хочется получить полноценный доступ ко всем возможностям набирающего все большую популярность сервиса. Однако, оказывается, что получить полноценный доступ к фильмам и сериалам, а так же воспользоваться бесплатным тестовым периодом возможно не всегда, и что делать если вы столкнулись с ограничениями Netflix? Ответ с одной стороны простой, но не всегда легко реализуемый на практике: маскировка своего реального местоположения.

Когда полезно скрывать от Netflix свои координаты?

Всегда! Если вы еще пока не живете в Соединенных Штатах. Ведь только для жителей США вам будет доступен полный объем эксклюзивного контента, предлагаемого Нетфликсом! Кроме того, если вы решили воспользоваться платным доступом, то из разных стран минимальная цена на тарифы может отличаться.

Как можно замаскировать свою страну, из которой вы выходите в интернет, для какого либо веб-ресурса? Большинство сайтов определяют страну пользователей, используя их IP-адрес. Значит, изменив его, у вас получится заставить Netflix определять, что вы подключаетесь из другой страны? Да, именно так! Конечно, это простейший случай, когда во внимание принимается только один параметр: IP. На самом деле большинство сайтов стараются анализировать большее количество данных пользователей, чтобы не давать возможность клиентам обходить ограничения, установленные для конкретной страны.

Для того, чтобы успешно обойти ограничения, установленные для вас, и не получить бан на Netflix необходимо грамотно подойти к выбору инструмента для анонимизации ваших личных данных в сети. В настоящее время можно найти большое количество сервисов, позволяющих обходить блокировки подобного рода, но не все из них одинаково подойдут для Netflix.

Что выбрать для маскировки IP: VPN, прокси, анонимайзер?

Все инструменты для смены выходного IP-адреса работают по похожему принципу, в чем же тогда их отличие? Мы рассмотрим три наиболее распространенных инструмента:

- Прокси-сервер

- Анонимайзер (веб-прокси)

- VPN

Наиболее простым решением для обхода ограничений на том или ином веб-ресурсе является прокси-сервер (например бесплатные можно найти на giveproxy. com). Принцип действия его основан на простом посредничестве между вашим устройством и сервером Netflix, к которому выполняете подключение. При этом весь трафик проходит от вас не напрямую, а через посторонний сервер-посредник, что позволяет показывать конечному адресату именно IP-адрес прокси, тем самым скрыв реальный адрес пользователя.

com). Принцип действия его основан на простом посредничестве между вашим устройством и сервером Netflix, к которому выполняете подключение. При этом весь трафик проходит от вас не напрямую, а через посторонний сервер-посредник, что позволяет показывать конечному адресату именно IP-адрес прокси, тем самым скрыв реальный адрес пользователя.

Для того, чтобы успешно использовать прокси с Netflix, необходимо правильно подобрать тип прокси. На рынке представлены как платные так и бесплатные предложения. Как правило, бесплатные прокси постоянно перегружены, что сильно уменьшает скорость соединения. Поэтому для Нетфликса лучше использовать приватные высокоскоростные прокси

Вдобавок прокси могут отличаться степенью анонимности и многими другими параметрами. Как выбрать подходящий именно для вас прокси можно прочитать здесь.

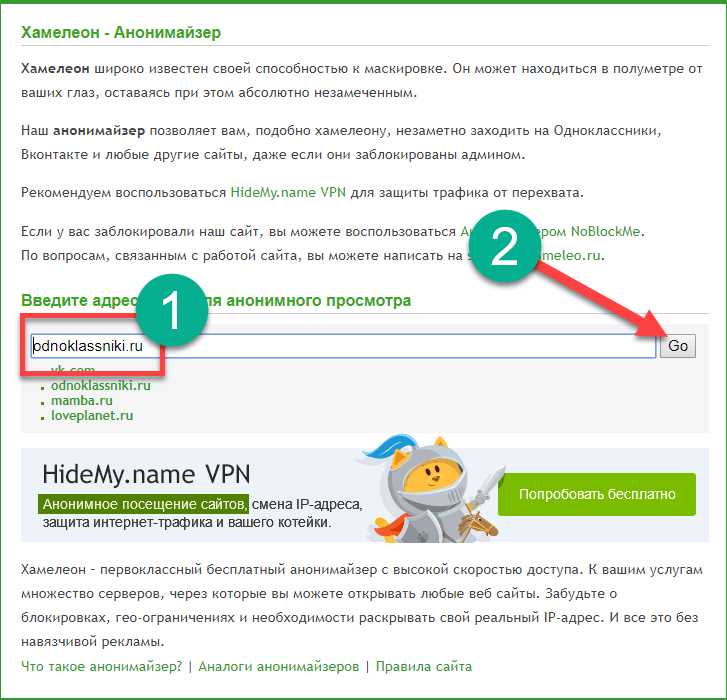

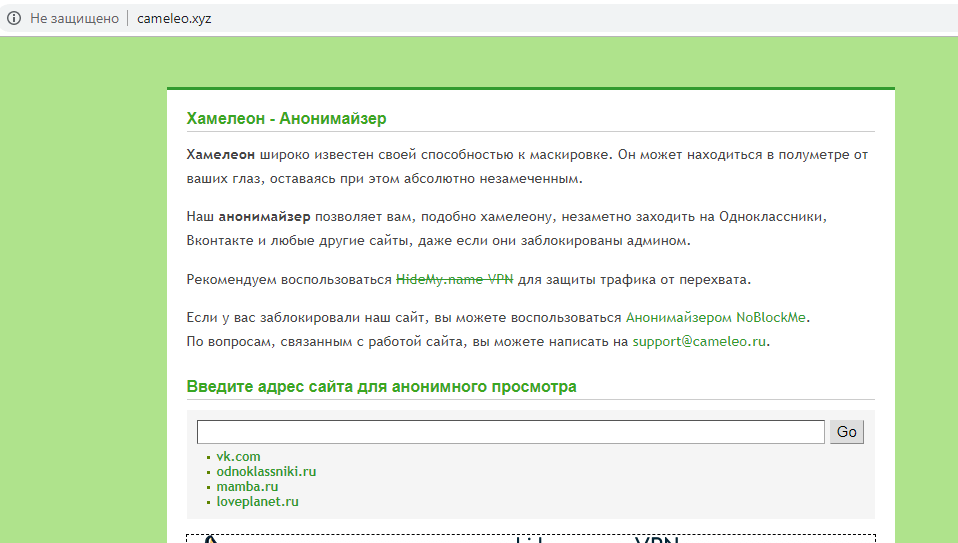

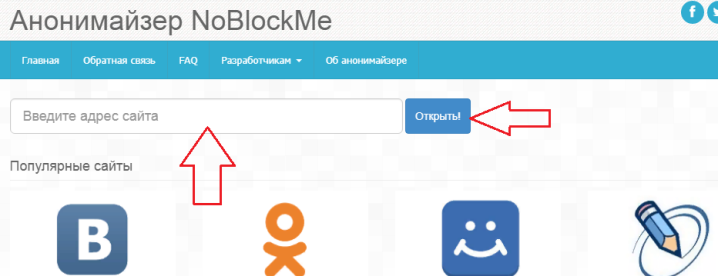

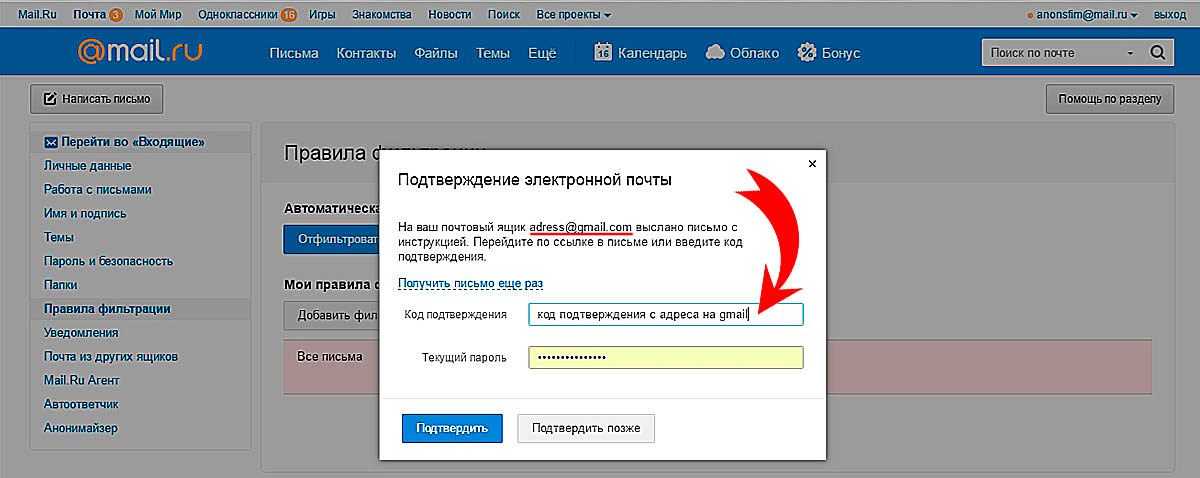

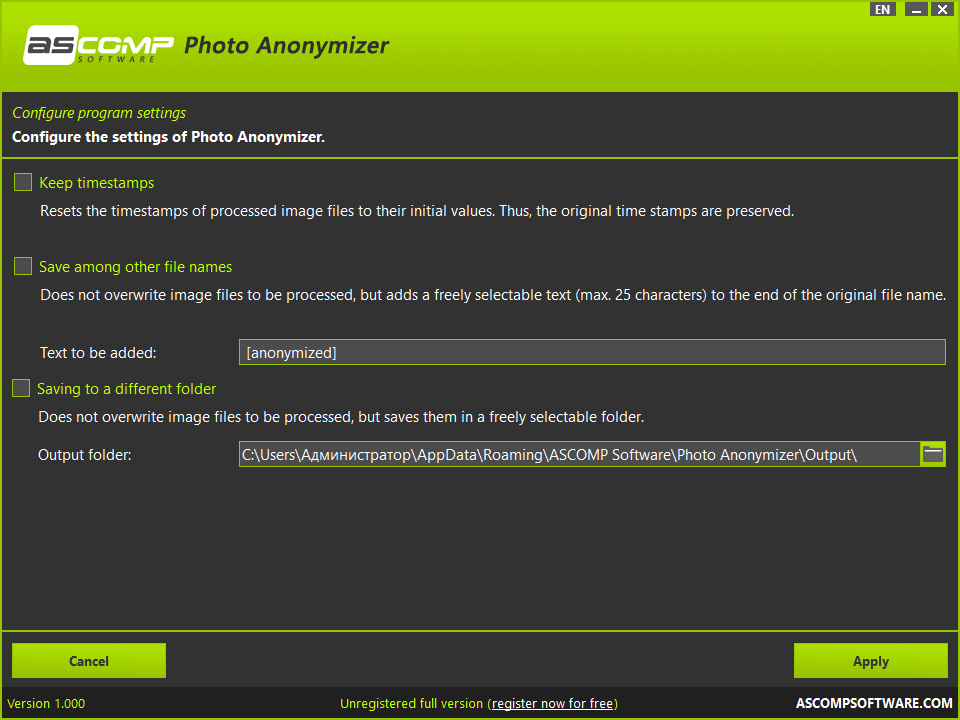

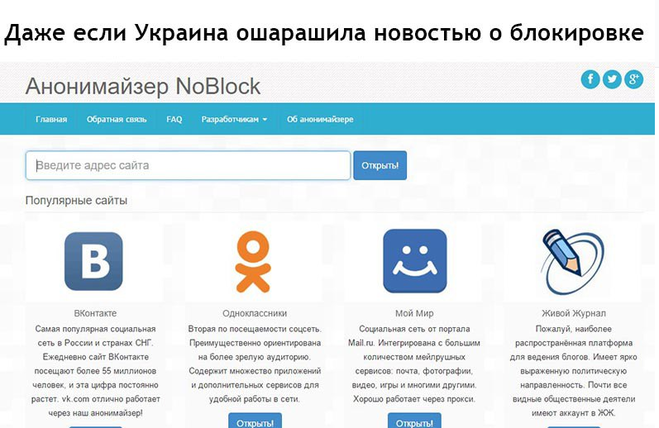

Веб-анонимайзер или веб-прокси является самым удобным и не требующим никаких технических знаний ресурсом. Обычно он выглядит как веб-страница, содержащая окно для анонимного серфинга.

Такие анонимайзеры бесплатны и используют для работы собственный прокси или VPN-сервер. Конечно, скорость соединения никто гарантировать не может, но попробовать стоит. Тем более зачастую на таких ресурсах возможно выбрать для работы сервер из США.

Наилучшим решением для просмотра Netflix все же остается VPN. Название расшифровывается как виртуальная частная сеть. Принцип работы VPN похож на прокси, но с наличием шифрования данных между клиентом и сервером VPN.

В большинстве своем платные сервисы VPN обеспечивают своим клиентам безопасное, анонимное и высокоскоростное интернет соединение, позволяющее гарантировано обойти большинство блокировок. В дополнение защищенное соединение позволит обойти ограничение корпоративной сети на работе или в образовательном учреждении.

Единственным недостатком VPN является большая, чем у прокси, цена. В большинстве случаев качественные, приватные прокси стоят значительно дешевле, чем премиум-аккаунты на известных сервисах VPN. Поэтому мы советуем вам попробовать разные способы обхода блокировки и выбрать наиболее подходящий именно вам вариант.

ТОП-20 Бесплатных Анонимайзеров 2023

Автор Кристиан На чтение 23 мин Просмотров 755 Обновлено

Безопасность и анонимность в интернете сегодня волнует многих пользователей сети. И большая часть из них решает вопрос через анонимайзеры. Мы расскажем, что такое бесплатный анонимайзер и сформируем рейтинг лучших вариантов.

Содержание

- Как анонимайзеры обеспечивают анонимность в интернете?

- Недостатки анонимайзеров

- Виды анонимайзеров

- Какой бесплатный анонимайзер лучше выбрать

- ТОП-20 Бесплатных Анонимайзеров на 2023 год

- FreeProxy

- Proxyboost

- Kproxy

- CroxyProxy

- Unblockyouku

- My-Proxy

- Proxysite.cloud (Ninja Cloak)

- Whoer

- SSL Unblocker

- GenMirror.com

- Hidemy.name

- Megaproxy

- ZenMate

- Hidester

- Privoxy

- Blockaway

- Turbo Hide

- DEEPRISM

- VPNMonster

- Anonymizer

- Рабочие анонимайзеры: вопросы и ответы

- Какой лучший анонимайзер для Одноклассников и ВК в Украине

- Безопасно ли использовать анонимайзеры для обхода блокировок на работе?

- Нужны ли для пользования анонимайзером персональные данные?

- Анонимайзеры это законно?

- Использование анонимайзера замедляет скорость интернета?

- TOR – это анонимайзер?

- Можно ли использовать анонимайзер для шифрования соединения?

- Какой лучший анонимайзер США?

- А есть браузерные расширения анонимайзеров?

- Почему VPN лучше анонимайзера

Как анонимайзеры обеспечивают анонимность в интернете?

При открытии сайта в интернете ваш IP-адрес легко считать, а значит и отследить все ваши действия. Анонимайзер меняет ваш адрес на другой, выступая в роли посредника между вами и интернет-площадкой. Благодаря этому, отследить вашу активность будет невозможно, а многие заблокированные сайты окажутся доступными.

Анонимайзер меняет ваш адрес на другой, выступая в роли посредника между вами и интернет-площадкой. Благодаря этому, отследить вашу активность будет невозможно, а многие заблокированные сайты окажутся доступными.

Недостатки анонимайзеров

Анонимайзеры используются очень широко. Но они имеют массу недостатков:

- низкая скорость — задержка составляет в среднем более 200 мс;

- очень много рекламы — она транслируется в огромном количестве, причём зачастую содержит контент 18+;

- отсутствие стабильности — работа сайта постоянно прерывается, а сам анонимайзер, которым вы пользуетесь сегодня, завтра может быть удалён;

- условная безопасность – за конфиденциальность данных никто не отвечает, и они могут попасть в чужие руки;

- наличие лимитов — самый распространённый лимит 1 мегабайт, который не позволяет загружать большие файлы и просматривать видео;

- отсутствие выбора IP-адреса — сервис предоставляет его без учёта пожеланий пользователя;

- исключение процесса шифрования – данные не проходят даже простейшую шифровку;

- постоянная блокировка – российские провайдеры регулярно блокируют анонимайзеры, поэтому найти вариант для постоянного использования крайне сложно.

Виды анонимайзеров

Если вы никогда не пользовались анонимайзерами, то можете растеряться от их разнообразия. Мы подготовили для вас классификацию этих сервисов:

- Онлайн-прокси. Они бесплатные и представляют собой сайты, занимающиеся перенаправлением трафика. На них много рекламы, низкая скорость и ограниченный функционал.

- Прокси-серверы. Более надёжный и сложный вариант. Он является отдельным сервером, которые прописывается в операционке. Но здесь очень много ограничений – нужен платный прокси, при использовании прокси для обычного соединения анонимайзер уже не подключишь.

- Расширения.Простейший и очень удобный вариант. Он вставляется в браузер и при включении скрывает адрес.

- Браузеры. Специальные браузеры, обеспечивающие пользователям высокий уровень безопасности. Они имеют встроенные анонимайзеры и VPN.

- VPN.

Типичным анонимайзером эту сеть не назовёшь, так как трафик проходит через сервер в другой стране и все данные шифруются. Но по итоговому результату ВПН схож с анонимайзером.

Типичным анонимайзером эту сеть не назовёшь, так как трафик проходит через сервер в другой стране и все данные шифруются. Но по итоговому результату ВПН схож с анонимайзером.

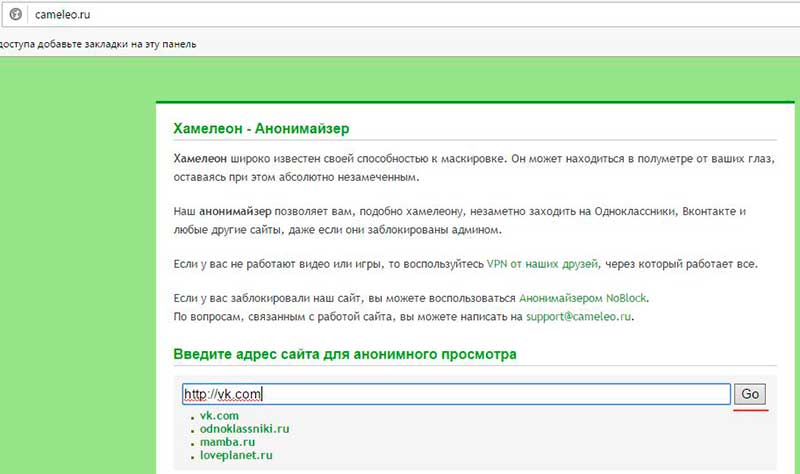

Какой бесплатный анонимайзер лучше выбрать

При выборе анонимайзера опирайтесь на такие критерии как цель приобретения и принцип работы. Исходя из этого, оптимальными будут следующие прокси:

- «Хамелеон»;

- Dostyp;

- HideMe;

- HideMyAss;

- Anonymouse.

ТОП-20 Бесплатных Анонимайзеров на 2023 год

Мы подготовили для вас рейтинг лучших бесплатных прокси, которыми можно пользоваться ежедневно.

FreeProxy

Простой сервис, который даёт возможность успешно обходить все блокировки. Он быстрый и надёжно скрывает действия пользователя в интернете от слежки любыми структурами:

на 100% бесплатный;

8 серверов в Штатах и Англии;

актуальность для потокового видео.

часто подключает на медленные серверы;

есть несколько платных модификаций, которые постоянно рекламируются и предлагаются.

Proxyboost

Простой американский сервис, который даёт вам поддельный адрес. По сути, пользователь как бы заходит на американский сайт и дальнейшие его действия для отслеживания скрыты.

безопасность;

простота использования;

надёжность;

возможность посещать любые сайты.

не все серверы быстрые;

соединение периодически прерывается.

Kproxy

Анонимайзер работает через браузер. Он довольно простой и беспроблемный. С его помощью можно обойти разные виды блокировок, включая рабочие. Также сервис можно использовать в образовательной сети.

быстрота соединения;

доступность;

стабильное соединение;

существует уже долгое время.

игры могут притормаживать.

CroxyProxy

Сервис считается одним из самых передовых. Он работает бесплатно, но имеет премиальную платную версию. Анонимайзер быстрый и надёжно прячет пользователя от любого отслеживание.

использование передовых технологий;

простота;

актуальность для разных целей;

высокая степень безопасности.

очень дорогая премиальная версия;

периодически соединение подвисает.

Сайт: https://www.croxyproxy.com/

Unblockyouku

Сервис изначально позиционировался как целевой. Он разрабатывался для обхода китайских блокировок. Но сегодня его успешно используют и с другими целями. Анонимайзер помогает обойти все виды блокировок, включая рабочие и образовательные.

быстрое соединение;

стабильность;

высокая безопасность;

ни разу не был замечен в сливе данных

не даёт защиты от вирусов.

Сайт: http://www.unblockyouku.com/

My-Proxy

Простейший сервис, подходящий для всех типов устройств. Его отличает понятный интерфейс и быстрота работы. Он хорошо справляется с разными видами блокировок.

не занимает много места;

хорошая конфиденциальность;

удобство использования.

требует установки на устройство;

пропускает некоторые хакерские атаки.

Сайт: https://www.my-proxy.com/

Proxysite.cloud (Ninja Cloak)

Интересный сервис, который известен в сети под двойным названием. Он не только скрывает вашу активность в интернете, но и даёт защиту от вирусов и хакерских атак.

Он не только скрывает вашу активность в интернете, но и даёт защиту от вирусов и хакерских атак.

универсальность;

высокий уровень безопасности;

длительное существование;

стабильность.

не совсем удобный интерфейс;

обходит не все блокировки.

Сайт: https://proxysite.cloud/

Whoer

По своему принципу действия это, скорее, ВПН-сервис. Он меняет адрес пользователя и шифрует его потоковые данные. Это обеспечивает высочайшую надёжность и безопасность работы в интернете.

не имеет ограничений и лимитов;

полностью бесплатный;

актуальность для всех устройств и браузеров;

дополнительный уровень шифрования.

тяжёлый для некоторых устройств сервис;

премиальная версия стоит дорого, но она более продвинутая.

Сайт: https://whoer.net/webproxy

SSL Unblocker

Типичный прокси-сервер, который меняет адрес пользователя, скрывая его в сети. Им можно пользоваться без загрузки, поэтому он считается одним из самых удобных в сегменте.

актуальность для игр;

обходит все блокировки;

обеспечивает достойный уровень безопасности.

очень много рекламных блоков, которые нельзя отключить;

случаются сбои в соединении.

Сайт: https://www.sslunblocker.com/

GenMirror.com

Сервис работает уже более 7 лет, что гарантирует пользователям стабильность и уверенность в безопасности. Он позиционируется как прокси, который использует SSL-шифрование.

простота;

удобный интерфейс;

быстрое соединение;

актуальность для разных видов блокировок;

работает без установки на устройство.

имеет платную версию, которая более функциональна;

нет настроек параметров посещения сайтов.

Сайт: https://www.genmirror.com/

Hidemy.name

Многоопциональный сервис, который подходит для тех, кто ищет вариант для контроля за параметрами анонимайзера. Благодаря этому, можно подобрать нужную скорость практически для любого заблокированного ресурса.

широкий выбор настроек;

высокая скорость подключения;

возможность шифровать данные;

опция отключения рекламы.

сложно разобраться в настройках;

требует загрузки на устройство.

Сайт: https://hidemy.name/ru/

Megaproxy

Сервис с большой претензией на уникальность. Он позиционируется в сети как анонимайзер, который эффективно скрывает не только адрес пользователя, но и его ОС и браузер.

универсальность;

понятный интерфейс;

удобство использования;

актуален для тяжёлых современных игр.

необходимость загрузки и установки на устройство;

выполняет не все обещания.

Сайт: https://www.megaproxy.com.ar/en/

ZenMate

Огромная и эффективная сеть, которая охватывает более, чем восемь десятков стран мира. Она работает как ВПН и эффективно защищает данные пользователей. Эксперты утверждают, что сервис обеспечивает буквально военный уровень защиты.

простота в работе;

высокая скорость соединения;

достойная конфиденциальность.

дорогая премиальная версия;

обходит блокировку не всех потоковых ресурсов.

Сайт: https://zenmate.com/

Hidester

Сервис имеет около 50 серверов по миру. Он может загружаться прямо на устройство, также есть приложение, через которое работа выстраивается по той же схеме. Сервис имеет платную версию. Она более продвинута и функциональна.

простое подключение;

понятный интерфейс;

актуален для всех видов сайтов, в том числе стриминговых.

не охватывает все геоблоки по миру;

часто работает очень медленно.

Сайт: https://hidester.org/ru/proxy/

Privoxy

Хороший прокси-сервис, который используется с разными целями. Он может быть полезен и для фильтрации трафика, так как имеет широкий набор настроек. Интерфейс удобный и понятный интуитивно.

расширенный диапазон применения;

простота;

может использоваться вместе с Tor;

надёжная защита данных пользователей.

не всегда работает быстро;

потоковое видео не грузит.

Сайт: https://www.privoxy.org/

Blockaway

Технологически продвинутый сервис, выгодно отличающийся от других подобных прокси. Он существует около 4 лет и успел обзавестись поклонниками. Они ценят его за простоту, эффективность и надёжность. Сервис обходит разные виды блокировок и скрывает данные даже от хакеров.

Он существует около 4 лет и успел обзавестись поклонниками. Они ценят его за простоту, эффективность и надёжность. Сервис обходит разные виды блокировок и скрывает данные даже от хакеров.

использование шифрования SSL;

большой выбор серверов;

100% поддержка HTML5 аудио и видео;

актуальность для всех операционных систем.

реклама удаляется только при подключении премиальной версии;

не охватывает все страны;

плохо работает на мобильных гаджетах.

Сайт: https://www.blockaway.net/

Turbo Hide

Стандартный сервис, который имеет приложение. Он актуален для всех видов устройств и операционных систем. Сервис работает очень быстро и обходит разные блокировки. Его отличают простота и удобство использования.

универсальность;

справляется с загрузкой многих современных игр;

немного рекламных блоков;

функциональная бесплатная версия.

не шифрует данные;

бесполезен для защиты от вирусных атак;

плохо тянет потоковое видео.

Сайт: https://www.turbohide.org

DEEPRISM

Популярное расширение для браузера, которое эффективно маскирует действия пользователя в сети. Его рекомендуют для тех, кто часто пользуется общественным Wi-Fi или открытым интернет-соединением.

100% бесплатный продукт;

простота подключения и использования

охватывает много стран мира;

отсутствие скрытых подписок;

практически полное отсутствие рекламы;

подходит для обхода большей части блокировок.

не шифрует данные;

небольшой функционал.

Сайт: https://deeprism.ru/

VPNMonster

Неплохой вариант для тех, кто ищет расширенный функционал. Сервис надёжен и работает по типу ВПН – данные шифруются, и их утечка сторонним лицам и организациям исключена.

бесплатный VPN пробник;

пользователям предлагается большое число серверов в более, чем в 40 странах мира;

двойная система защиты.

основная версия платная;

для некоторых устройств сервис тяжеловат.

Сайт: https://vpnmonster.ru/

Anonymizer

Не самый типичный прокси-сервис. Он принадлежит американской компании и у него все два сервера. Один находится в Штатах, второй в Голландии. Поэтому рассчитывать на обход блокировок типа «гео» по всему миру не получится. Но при этом он предлагает высочайшую скорость, что идеально подходит для стримов. К тому же сервис стабилен – он существует более 2 десятков лет.

широкий набор используемых шифров;

высокая надёжность серверов;

работа по типу ВПН;

наличие ряда приложений.

маленькая серверная сеть;

обходит не все блокировки.

Сайт: http://anonymizer.ru/

Рабочие анонимайзеры: вопросы и ответы

Несмотря на то, что анонимайзеры используются уже давно, по ним очень много вопросов. На самые распространённые мы ответим.

Какой лучший анонимайзер для Одноклассников и ВК в Украине

Чтобы обойти украинскую блокировку и выйти на соцсети больше остальных подходит анонимайзер anonym. in.ua.

in.ua.

Безопасно ли использовать анонимайзеры для обхода блокировок на работе?

Да, никаких проблем у вас не будет. Если блокировки установил системный администратор, то вы легко их обойдёте. Единственная сложность может возникнуть при непосредственной блокировке анонимайзера провайдером.

Нужны ли для пользования анонимайзером персональные данные?

Нет, сервер не будет запрашивать у вас персональные данные. А если такая ситуация возникнет, то высока вероятность, что вы зашли на мошеннический ресурс.

Анонимайзеры это законно?

Нет, с 2017 года эти серверы находятся под запретом. Поэтому периодически анонимайзеры блокируются.

Использование анонимайзера замедляет скорость интернета?

Специалисты утверждают, что анонимайзер никак не влияет на скорость соединения. Но пользователи говорят об обратном – на многих устройствах скорость существенно падает.

TOR – это анонимайзер?

Да, это анонимайзер типа прокси-сервер.

Можно ли использовать анонимайзер для шифрования соединения?

Нет, шифрованием эти ресурсы не занимаются. Они только меняют ваш IP-адрес, а данные идут в обычном потоке.

Они только меняют ваш IP-адрес, а данные идут в обычном потоке.

Какой лучший анонимайзер США?

Лучший вариант – Сhameleon анонимайзер. Он подходит для разных ресурсов, проверен временем и даёт устойчивое соединение.

А есть браузерные расширения анонимайзеров?

Да, такие анонимайзеры существуют, и они очень удобны. Их можно легко установить и использовать по мере необходимости.

Почему VPN лучше анонимайзера

VPN представляет собой целую сеть, которая шифрует весь ваш трафик. Это обеспечивает более высокий уровень надёжности и быстрый трафик.

Путеводитель по нечетким стандартам ЕС в отношении анонимности

Общий регламент ЕС по защите данных является одним из самых влиятельных законов о конфиденциальности данных в мире, устанавливая во многих отношениях стандарт того, как глобальные организации реализуют свои программы конфиденциальности данных. GDPR и более общие законы ЕС о защите данных страдают от одной центральной проблемы: одно из их наиболее важных положений неясно.

В частности, GDPR определяет анонимные данные как данные, которые «не относятся к идентифицированному или идентифицируемому физическому лицу или персональным данным, ставшим анонимными», поэтому «субъект данных не является или больше не может быть идентифицирован». Таким образом, данные, соответствующие этим критериям, не подпадают под действие GDPR, что делает анонимные данные священным Граалем защиты данных. Если вы можете анонимизировать данные, такие правила, как GDPR, просто больше не применяются — ни их обременительные требования по обработке данных, ни даже их очень высокие штрафы. С точки зрения соответствия анонимные данные облегчают вашу жизнь.

Проблема в том, что даже несмотря на то, что GDPR специально призывает к анонимным данным, и хотя европейские органы по защите данных публично говорили об анонимизации на протяжении десятилетий, неясно, кто на самом деле знает, что означает «анонимизация» на практике. Это признают даже сами регулирующие органы: DPA Испании, Agencia Española de Protección de Datos и Европейский инспектор по защите данных выпустили совместный документ под названием «10 недоразумений, связанных с анонимностью», чтобы прояснить эти точные вопросы.

Но в целом сохраняется значительная неопределенность, из-за которой организации, пытающиеся анонимизировать свои данные, могут попасть в тупик, даже если они не приравнивают анонимность к бесплатной лицензии. Прежде чем мы перейдем к тому, что организации могут сделать с нечеткими стандартами анонимности, мы должны сначала выяснить, почему мы здесь.

Противоречивые нормативные требования ЕС Начнем с неопределенности в отношении того, что на самом деле означает «анонимизация» в соответствии со стандартами ЕС по защите данных. Несмотря на то, что GDPR обсуждает анонимность в Декларации 26, мы должны вернуться к мнению, вынесенному Рабочей группой 29., который предшествует Европейскому совету по защите данных. В 2007 году WP выпустила заключение, в котором четко сформулирована разница между «анонимизацией» и «псевдонимизацией». Основное различие между двумя определениями псевдонимизации как защиты конфиденциальности и технически обратимой. С другой стороны, анонимизация была определена следующим образом: «Скрытие личности также может быть выполнено таким образом, что повторная идентификация невозможна, например.

В 2007 году WP ошибся в сторону гибкости, написав, что до тех пор, пока будут приняты «соответствующие технические меры» для предотвращения повторной идентификации данных, эти данные можно считать анонимными. Таким образом, заключение 2007 года было разумным и соответствовало другим стандартам анонимности.

Затем появилось мнение WP 2014 года о методах анонимизации, которое перевернуло этот анализ с ног на голову и привело к значительной путанице в отношении стандартов анонимизации ЕС, которая существует по сей день. В частности, WP пересмотрела разницу между анонимизацией и псевдонимизацией и заявила, что «конкретная ловушка заключается в том, чтобы считать псевдонимизированные данные эквивалентными анонимным данным». Псевдоним позволяет установить личность, пишет WP, и «поэтому остается в рамках правового режима защиты данных».

В их новом анализе разница между анонимизацией и псевдонимизацией заключается в вероятности повторной идентификации — возможно ли получить личную информацию из деидентифицированных данных. Однако, как показывают исследования за исследованиями, практически невозможно полностью анонимизировать данные, а это означает, что некоторая возможность повторной идентификации часто остается. Так как же организации должны определить, что вероятно?

Однако, как показывают исследования за исследованиями, практически невозможно полностью анонимизировать данные, а это означает, что некоторая возможность повторной идентификации часто остается. Так как же организации должны определить, что вероятно?

Здесь WP перечислил три конкретных риска повторной идентификации:

- Выделение — возможность найти запись человека в наборе данных.

- Связываемость — возможность связать две записи, относящиеся к одному и тому же лицу или группе лиц.

- Вывод — способность уверенно угадывать или оценивать значения, используя другую информацию.

WP заявила, что решение для анонимизации, которое защищает от каждого из этих рисков, «было бы устойчивым к повторной идентификации, выполняемой наиболее вероятными и разумными способами, которые могут использовать контроллер данных и любая третья сторона». Другими словами, анонимизация, которая защищает от каждого из этих трех рисков, будет удовлетворительной и выдержит проверку регулирующими органами.

Пока все хорошо. Однако проблема возникла, когда WP предположила, что для достижения анонимности также необходимы как агрегация, так и уничтожение необработанных данных:

«Очень важно понимать, что когда контроллер данных не удаляет на уровне события, и контроллер данных передает часть этого набора данных (например, после удаления или маскирования идентифицируемых данных), результирующий набор данных по-прежнему является личными данными. Только если контроллер данных агрегирует данные до уровня, при котором отдельные события больше не поддаются идентификации, результирующий набор данных может быть квалифицирован как анонимный».

Другими словами, только путем объединения данных в групповую статистику и безвозвратного удаления исходных данных организации могут быть полностью уверены, что их данные анонимизированы и, следовательно, не подпадают под действие правил защиты данных в ЕС.

Из-за этого разворота регулирующие органы ЕС все еще колеблются между стандартами 2007 и 2014 годов. Некоторые регулирующие органы заявили, что остаточный риск повторной идентификации приемлем, если приняты надлежащие меры предосторожности. Регулирующие органы, такие как Управление Комиссара по информации Великобритании и Комиссия по защите данных Ирландии, пошли по этому пути. Но другие DPA, такие как французская Национальная комиссия по информатике и свободам, использовали более абсолютистский язык в своих рекомендациях.

Некоторые регулирующие органы заявили, что остаточный риск повторной идентификации приемлем, если приняты надлежащие меры предосторожности. Регулирующие органы, такие как Управление Комиссара по информации Великобритании и Комиссия по защите данных Ирландии, пошли по этому пути. Но другие DPA, такие как французская Национальная комиссия по информатике и свободам, использовали более абсолютистский язык в своих рекомендациях.

Организации, пытающиеся соблюдать эти стандарты и стремящиеся соответствовать требованиям ЕС по анонимности, застревают между молотом и наковальней. Что они могут сделать?

Откажитесь и примите псевдонимизацию Первый вариант — полностью отказаться от проекта анонимизации данных и просто считать все деидентифицированные данные псевдонимизированными. Хотя псевдонимизированные данные не выходят за рамки защиты данных ЕС, поскольку повторная идентификация все еще возможна, бремя соблюдения псевдонимных данных может быть значительно легче — если цель обработки является законной, установлено правовое основание (или второстепенная цель считается быть совместимым с первоначальной целью), и контроллер данных не в состоянии идентифицировать людей (что делает практически несуществующими большинство индивидуальных прав, за исключением прав на информацию и возражение).

Стандарты реализации методов псевдонимизации различаются, но многие из них пересекаются с методами анонимизации в других правовых системах за пределами ЕС. Вот, например, как Агентство Европейского Союза по кибербезопасности описало методы псевдонимизации:

«Выбор метода и политики псевдонимизации зависит от различных параметров, в первую очередь от уровня защиты данных и полезности псевдонимизированного набора данных (который субъект псевдонимизации желает достичь) . . . Тем не менее, требования полезности могут привести объект псевдонимизации к комбинации различных подходов или вариантов выбранного подхода. Точно так же, что касается политик псевдонимизации, полностью рандомизированная псевдонимизация обеспечивает наилучший уровень защиты, но предотвращает любое сравнение между базами данных».

Если вам это очень похоже на анонимность, вы не одиноки. Эти сходства на техническом уровне в сочетании с руководством WP от 2014 года привели к тому, что некоторые организации полностью отказались от анонимизации, по крайней мере, до тех пор, пока DPA ЕС не внесет дополнительную ясность.

Тем не менее, применение стандартов ЕС по защите данных ко всем типам псевдонимных данных, независимо от силы процесса псевдонимизации, может быть проблематичным, когда данные должны быть быстро доступны и разделены между различными типами заинтересованных сторон. Те, кто использует псевдонимные данные в своих целях, являются «контролерами» в соответствии с законами ЕС о защите данных и должны убедиться, что они отметили все нужные поля перед обработкой данных. Также неясно, как псевдонимизация может действительно помочь оправдать передачу данных в третьи страны без принятия решений об адекватности, поскольку принятый стандарт, похоже, является анонимизацией, а не псевдонимизацией. Исследователи, особенно в области медицины, довольно открыто говорят о проблемах, которые это вызывает.

Итак, если организации не хотят полностью отказываться от анонимности, что еще они могут сделать? У них есть несколько вариантов.

Аргументировать риски повторной идентификации достаточно удаленно Следующий вариант заключается в утверждении, что средства повторной идентификации вряд ли будут использоваться, и в большей степени полагаться на мнение WP 2007, чем на мнение WP 2014. или, по крайней мере, игнорирование наиболее проблемных пунктов заключения 2014 года. Возникает вопрос, как могут аргументировать организации, даже если риск повторной идентификации сохраняется, риск достаточно удален и, следовательно, их данные анонимны?

или, по крайней мере, игнорирование наиболее проблемных пунктов заключения 2014 года. Возникает вопрос, как могут аргументировать организации, даже если риск повторной идентификации сохраняется, риск достаточно удален и, следовательно, их данные анонимны?

В самом руководстве WP 2014 г. говорится о важности контекста и подтверждается, что для соответствия юридическому критерию «необходимо учитывать «все» средства, «вероятно разумно» используемые для идентификации контролером и третьими лицами, оплачивающими особое внимание тому, что в последнее время стало, при нынешнем состоянии технологий, «вероятно разумным» (учитывая увеличение вычислительной мощности и доступных инструментов)». WP также заявила, что если невозможно применить подход, основанный на снижении трех упомянутых выше рисков, остается вариант подхода, основанного на оценке риска.

Подход, основанный на оценке риска, подразумевает принятие определения анонимизации, ориентированного на злоумышленника, которое кажется совместимым с юридическим тестом. Действительно, юридический тест будет сосредоточен на оценке средств повторной идентификации, которые с достаточной вероятностью могут быть использованы контролером или другим лицом, то есть злоумышленником. Чтобы предвидеть поведение злоумышленников, эксперты по деидентификации полагаются на модели риска, которыми они руководствуются при выборе данных и элементов управления контекстом.

Действительно, юридический тест будет сосредоточен на оценке средств повторной идентификации, которые с достаточной вероятностью могут быть использованы контролером или другим лицом, то есть злоумышленником. Чтобы предвидеть поведение злоумышленников, эксперты по деидентификации полагаются на модели риска, которыми они руководствуются при выборе данных и элементов управления контекстом.

Следующий вариант — полагаться на так называемых «доверенных третьих лиц» или TTP, которые могут служить посредниками между организациями, владеющими необработанными данными, и теми, кто стремится использовать анонимные данные. В частности, когда одна сторона хочет поделиться анонимными данными с вторичной организацией, TTP может «посредничать» в обмене, реализуя методы деидентификации необработанных данных, которые остаются под контролем исходной стороны при обмене обезличенными данными с вторичной организацией. .

В 2013 году WP рассмотрела эту договоренность в заключении об ограничении цели. В нем говорится, что TTP работают «в ситуациях, когда несколько организаций хотят анонимизировать личные данные, которые они хранят, для использования в совместном проекте», которые можно использовать «для связывания наборов данных из разных организаций, а затем для создания анонимных записей для исследователей. ”

В нем говорится, что TTP работают «в ситуациях, когда несколько организаций хотят анонимизировать личные данные, которые они хранят, для использования в совместном проекте», которые можно использовать «для связывания наборов данных из разных организаций, а затем для создания анонимных записей для исследователей. ”

Привлечение третьей стороны для деидентификации и разделения необработанных данных, по мнению WP, кажется еще одним полезным методом достижения анонимности. В заключении 2013 года даже описывалось состояние, называемое «полной анонимностью», которое может быть достигнуто в этих условиях.

Годом ранее британское ICO описало этот тип договоренностей как «особенно эффективный, когда несколько организаций хотят анонимизировать личные данные, которые они хранят, для использования в совместном проекте». ICO сделал все возможное, чтобы описать, как этот подход обеспечивает анонимность.

Вовлечение третьих лиц в процесс деидентификации является одним из основных способов поддержать заявление об анонимности и может облегчить создание анонимных данных, когда данные из разных источников связаны друг с другом. Включение TTP может служить одним из компонентов более широкого подхода, основанного на оценке риска.

Включение TTP может служить одним из компонентов более широкого подхода, основанного на оценке риска.

Все вышеперечисленные варианты анонимизации тяжелы для процессов — оценка всех разумно вероятных способов повторной идентификации данных, как в подходе, основанном на оценке риска, или привлечение третьих лиц для управления данными, как в использование ТТП. Есть один способ упростить и ускорить эти процессы, который опирается на группу новых технологий, помогающих автоматизировать процесс деидентификации. Стоит отметить, что, поскольку эти технологии все еще находятся в стадии разработки и во многих смыслах доказываются, неясно, в какой степени они поддерживают анонимность в рамках ЕС. Тем не менее, есть явные признаки того, что эти технологии могут выдержать проверку со стороны регулирующих органов.

Возьмем, к примеру, синтетические данные, которые состоят из создания новых данных из выборочного набора данных, который сохраняет корреляции в этом выборочном наборе, но не воссоздает никаких прямых идентификаторов. Использование синтетических данных растет, в частности, в сфере здравоохранения, предлагая многообещающий способ извлечения тенденций из данных о здоровье без прямого использования идентификаторов пациентов. Действительно, одно из таких решений было обозначено CNIL как анонимные данные в соответствии со стандартами GDPR. Технология остается в зачаточном состоянии и не обязательно устраняет все риски повторной идентификации, поэтому еще предстоит увидеть, насколько полезной она может быть в реальных условиях, но DPA ЕС, похоже, готовы пометить такие данные как анонимные в соответствии со стандартами защиты данных.

Использование синтетических данных растет, в частности, в сфере здравоохранения, предлагая многообещающий способ извлечения тенденций из данных о здоровье без прямого использования идентификаторов пациентов. Действительно, одно из таких решений было обозначено CNIL как анонимные данные в соответствии со стандартами GDPR. Технология остается в зачаточном состоянии и не обязательно устраняет все риски повторной идентификации, поэтому еще предстоит увидеть, насколько полезной она может быть в реальных условиях, но DPA ЕС, похоже, готовы пометить такие данные как анонимные в соответствии со стандартами защиты данных.

Дифференциальная конфиденциальность — это математическая структура конфиденциальности, которая также обещает анонимность. Эта структура представляет собой метод включения контролируемой рандомизации в процесс анализа данных, что приводит к ограничению объема личной информации, которую может вывести любой злоумышленник. Бюро переписи населения США использует этот метод для защиты конфиденциальности данных респондентов. Хотя DPA ЕС еще не вынесли официального мнения о дифференцированной конфиденциальности, мы полагаем, что они, вероятно, положительно отнесутся к этой технике.

Хотя DPA ЕС еще не вынесли официального мнения о дифференцированной конфиденциальности, мы полагаем, что они, вероятно, положительно отнесутся к этой технике.

Синтетические данные и дифференцированная конфиденциальность — не единственные методы, обещающие анонимность: некоторые рекламируют преимущества федеративного обучения, которое, если оно реализовано с прицелом на соответствие, может выполнять ту же функцию, что и TTP, хотя на практике, как правило, используется как метод минимизации данных, а не анонимизации. Хотя на практике и при развертывании часто возникают значительные технические барьеры, другой метод, известный как безопасное многостороннее вычисление, может использоваться для разработки протоколов многосторонней обработки данных, которые имитируют TTP, фактически не имея его. В этом смысле в будущем открываются новые возможности для выполнения требований законов ЕС о защите данных, даже если такие мандаты остаются неясными.

Что делать? В отсутствие дополнительных разъяснений со стороны самих регулирующих органов ЕС не существует универсального подхода к анонимизации для организаций, стремящихся соблюдать стандарты ЕС по защите данных. Существует множество конкретных вариантов и четких аргументов, которые эти организации могут использовать, чтобы извлечь выгоду из своих данных, обеспечив при этом их защиту.

Существует множество конкретных вариантов и четких аргументов, которые эти организации могут использовать, чтобы извлечь выгоду из своих данных, обеспечив при этом их защиту.

Фото Чарли Игана на Unsplash

Инструмент с открытым исходным кодом помогает пользователям анонимизировать данные на 24 языках ЕС

Технология • Анна Виндхэм

Первые результаты проекта анонимизации данных были опубликованы в мае 2021 года в виде онлайн-демонстрации до бета-тестирования. Проект под названием «MAPA» (набор инструментов многоязычной анонимизации для государственных администраторов) направлен на то, чтобы помочь государственным администраторам ЕС обмениваться данными, соблюдая при этом правила использования данных.

MAPA возглавляет поставщик языковых услуг (LSP) Pangeanic, который в январе 2020 года получил финансирование в размере 1 млн евро от Исполнительного агентства по инновациям и сетям Европейской комиссии (INEA). Pangeanic работает вместе с рядом партнеров, включая Национальный центр французского языка. для научных исследований, LSP Tilde, языковой ресурсный центр ELRA и Мальтийский университет.

Pangeanic работает вместе с рядом партнеров, включая Национальный центр французского языка. для научных исследований, LSP Tilde, языковой ресурсный центр ELRA и Мальтийский университет.

Используя искусственный интеллект для распознавания названных объектов (NER), инструмент идентифицирует личные данные в соответствии с Общим регламентом ЕС по защите данных (GDPR). Такие данные, как имена, номера кредитных карт, даты и профессии, являются анонимными. Если ввести английское предложение «Розалинда Франклин родилась 25 июля 1920 года», например, будет возвращено «********* ******** родилась ** **** ****». ”

Инструмент доступен на всех 24 официальных языках ЕС и ориентирован на юридическую и медицинскую области. Бета-версия будет выпущена в июне 2021 года, а окончательный набор инструментов будет доступен позже в этом году для нескольких вариантов использования.

Инструмент будет доступен для загрузки с полностью развертываемым «докером» и лицензией с открытым исходным кодом. (Докер — это продукт, который работает с программным обеспечением, обеспечивая безопасность данных и позволяя подключаться к другому программному обеспечению без необходимости в пользовательских API.) После выпуска пользователи смогут включать инструмент в свои собственные процессы, опираясь на существующий код.

(Докер — это продукт, который работает с программным обеспечением, обеспечивая безопасность данных и позволяя подключаться к другому программному обеспечению без необходимости в пользовательских API.) После выпуска пользователи смогут включать инструмент в свои собственные процессы, опираясь на существующий код.

Двойные потребности: прозрачность и соответствие

Проект MAPA возник как средство решения дилеммы: как государственные администраторы могут обмениваться данными между государственными органами и границами в пределах ЕС, защищая при этом данные граждан ЕС?

Мануэль Эрранц, генеральный директор Pangeanic, сказал Slator: «Администраторы ЕС страдают от двойного мандата. Они должны обеспечивать прозрачность обмена данными в ЕС, а также соответствовать GDPR».

Такой инструмент, как MAPA, надежно удаляющий личные данные на всех языках ЕС, позволит администрациям ЕС извлечь выгоду из больших данных, например, путем обмена большими наборами данных для целей машинного обучения. Первым крупным вариантом использования, по словам Херранца, будет European Complaints Watch, который будет предоставлять локальную службу анонимизации данных для каждой страны ЕС.

Первым крупным вариантом использования, по словам Херранца, будет European Complaints Watch, который будет предоставлять локальную службу анонимизации данных для каждой страны ЕС.

Languages Learn From Other Languages

Хотя предварительная бета-версия была разработана в течение года после запуска проекта, инициатива MAPA не обошлась без проблем. Covid-19 нарушил план по одинаковому сосредоточению внимания на юридических и медицинских текстах. «Органы здравоохранения ЕС уже испытывают стресс, поэтому мы в конечном итоге сосредоточились на правовой сфере», — сказал Эрранц.

С положительной стороны, инструмент на основе ИИ обнаружил интригующую способность: языки могут учиться на других языках. Херранц объяснил: «В этом вся прелесть нейронных сетей. Мы обнаружили, что, смешав все вместе в одно большое многоязычное рагу, инструмент может распознавать объекты на языках, для которых он не был обучен».

Находка дала команде MAPA преимущество. Языки с ограниченными ресурсами можно обучить до разумного уровня точности, используя общие многоязычные данные, а затем дополнить их целевыми данными для повышения качества.