Android altamob 1 origin: что это за приложение, вирус или нет?

Многих пользователей смартфонов на Android интересует, что это за программа такая — Android.Altamod.1.Origin? Как правило, эту программу обнаруживают при сканировании своего телефона хорошими программами-антивирусниками. Помимо этой программы, есть ряд других, очень похожих на эту, которые вредят смартфонам и их пользователям.

Android.Altamod.1.Origin — что это?

Android.Altamod.1.Origin — это «троянский конь», который маскируется под системную программу операционной системы Android, а фактически выполняет автоматическую загрузку других «вирусных» приложений, которые вредят смартфону и его пользователю. Список дополнительно загружаемых приложений контролируется создателями самой вирусной программы Android.Altamod.1.Origin. Причем у разных пользователей, обнаруживших этого «троянца» у себя в телефоне, он разный. Но большая часть дополнительно загружаемых программ — это «троянцы» для показа рекламы, воровства и шпионажа.

Android.Altamod.1.Origin был обнаружен компанией Dr.Web. Они же и доказали принадлежность этой программы к семейству «зараженных» и рекомендовали всем пользователям, обнаружившим ее на своих смартфонах, срочно ее удалять.

Какие программы «подгружал» Android.Altamod.1.Origin?

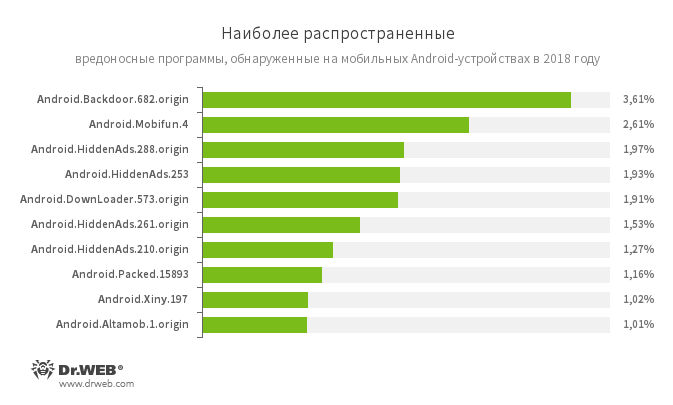

Отследить полный список программ, которые загружал «троянец» Android.Altamod.1.Origin, довольно сложно, потому что он находился и находится в смартфонах большого количества пользователей. Но компания Dr.Web опубликовала и доказала список вредоносных программ, загруженных с помощью Android.Altamod.1.Origin. В том списке можно увидеть следующие опасные программы:

Android.Backdoor.554.origin — довольно известный троянский софт, который шпионил за пользователем телефона и давал возможность киберпреступникам контролировать зараженное устройство, он также мог заражать компьютеры под операционной системой Windows, если зараженный телефон подключался к компьютеру;

банковские троянцы Android.

Banker.2756 или Android.Bank.Bot.279.origin, которые воровали банковские данные пользователей, когда они пользовались онлайн-банками или оплачивали покупки смартфоном;

Android.Hidden.Ads.288.Origin или Android.Hidden.Ads.524, которые запускали на устройствах навязчивую рекламу и уведомления;

Android.Mobifun.4 и Android.Xiny.197 — это альтернативы программы Android.Altamod.1.Origin, которые также могли загружать вредоносное программное обеспечение в случаях, когда Android.Altamod.1.Origin была обнаружена и удалена;

Program.AppSpy.1.Origin или Android.Shadspy.1.Origin — это два серьезных шпиона, которые определяли местоположение устройства, могли прослушивать телефонные звонки, читать СМС и переписки в мессенджерах, записывать с микрофона устройства окружающие звуки, копировать историю посещений веб-сайтов, считывать события из Календаря или Блокнота, фотографировать при помощи камеры смартфона и мн.

др.

Как Android.Altamod.1.Origin может оказаться в телефоне

Android.Altamod.1.Origin и другие ей подобные программы всегда оказываются в смартфоне пользователя из-за его невнимательности. Такие программы можно скачать с Google Play или с любого другого сайта. Это всегда очень хорошо замаскировано. Например, в Google Play такие приложения часто маскируют:

под обновления популярных мессенджеров типа Телеграм или WhatsApp;

под пакеты стикеров для этих же мессенджеров;

под небольшие приложения типа «Блокнот», «Фонарик», «Календарь» и т. д.;

под оригинальные приложения, например, когда вы ищите приложение своего банка и скачиваете не официальное, а хорошо замаскированную копию;

и др.

На любых других сайтах пользователей также могут попросить скачать что-то небольшое, например:

В любом случае, чтобы заразить свой телефон, нужно на него что-то скачать. Из этого получается, что только внимательность пользователей может обезопасить их смартфон. Потому что приложение из Google Play не гарантирует, что оно полностью безопасно.

Поэтому:

никогда не нужно ничего скачивать с сайтов, которым вы не доверяете на 100%;

не нужно скачивать приложения из Гугл Плей, которые разработали сомнительные авторы;

если хотите скачать банковское приложение, то лучше это делать с официальной страницы вашего банка или тщательно изучить скачиваемое приложение из Play Market;

перед скачиванием приложений не ленитесь читать отзывы и рекомендации к скачиваемому приложению;

не скачивайте на свой телефон ненужные вам приложения;

и др.

И самое важное — не забывайте периодически сканировать свое устройство на наличие вирусов и угроз.

Заключение

Теперь вы знаете, что Android.Altamod.1.Origin — это вирусное приложение, которое нужно удалять при его обнаружении. Ничего хорошего оно вам не принесет. Если вы нашли его в своем смартфоне, значит, нужно попытаться отыскать другие вредоносные приложения, которые уже были скачаны Android.Altamod.1.Origin.

Самое важное — безопасность вашего устройства полностью лежит на вашей внимательности, никакой антивирусник не защитит ваше устройство так, как это можете сделать вы.

Обзор вирусной активности для мобильных устройств в марте 2018 года ABC.AZ

04.04.2018,13:16

В марте 2018 года компания «Доктор Веб» опубликовала результаты исследования троянца Android.Triada.231, которого злоумышленники встроили в прошивки десятков моделей Android-смартфонов. Кроме того, в прошедшем месяце вирусные аналитики выявили большое число вредоносных программ в каталоге Google Play. Среди них был Android-банкер Android.BankBot.344.origin, предназначенный для кражи денег у российских пользователей, а также троянцы семейства Android.Click, способные загружать и показывать любые веб-страницы. Также в марте специалисты «Доктор Веб» обнаружили новых банковских троянцев, созданных на основе исходного кода Android.BankBot.149.origin.

Кроме того, в прошедшем месяце вирусные аналитики выявили большое число вредоносных программ в каталоге Google Play. Среди них был Android-банкер Android.BankBot.344.origin, предназначенный для кражи денег у российских пользователей, а также троянцы семейства Android.Click, способные загружать и показывать любые веб-страницы. Также в марте специалисты «Доктор Веб» обнаружили новых банковских троянцев, созданных на основе исходного кода Android.BankBot.149.origin.

В прошедшем месяце компания «Доктор Веб» сообщила об обнаружении троянца Android.Triada.231 в прошивках более 40 моделей Android-смартфонов. Эта вредоносная программа, известная с 2017 года, заражает процессы всех работающих приложений и по команде киберпреступников может незаметно выполнять различные действия. Например, она способна устанавливать и удалять ПО. После того как специалисты «Доктор Веб» проинформировали производителей зараженных мобильных устройств о троянце, некоторые из этих компаний оперативно выпустили обновления прошивок, из которых

Triada.231 был удален.

Triada.231 был удален.- Android.HiddenAds.253

- Android.HiddenAds.246.origin

- Троянцы, предназначенные для показа навязчивой рекламы. Распространяются под видом популярных приложений другими вредоносными программами, которые в некоторых случаях незаметно устанавливают их в системный каталог.

- Android.Mobifun.4

- Троянец, предназначенный для загрузки других Android-приложений.

- Android.RemoteCode.117.origin

- Троянская программа, которая скачивает и запускает различные программные модули, в том числе вредоносные.

- Android.Packed.15893

- Детект для Android-троянцев, защищенных программным упаковщиком.

- Adware.Adtiming.1.origin

- Adware.Adpush.601

- Adware.Jiubang.2

- Нежелательные программные модули, встраиваемые в Android-приложения и предназначенные для показа навязчивой рекламы на мобильных устройствах.

- Tool.SilentInstaller.1.origin

- Tool.SilentInstaller.6.origin

- Потенциально опасные программы, предназначенные для незаметного запуска приложений без вмешательства пользователя.

В начале прошедшего месяца вирусные аналитики «Доктор Веб» обнаружили в каталоге Google Play троянца Android.BankBot.344.origin, который распространялся под видом универсального приложения для работы с системами онлайн-банкинга нескольких российских кредитных организаций. Вредоносная программа предлагала потенциальной жертве войти в банковскую учетную запись, указав логин и пароль, либо зарегистрироваться, предоставив сведения о банковской карте. Вся вводимая информация передавалась киберпреступникам, после чего они могли украсть деньги с пользовательских счетов. Подробнее о троянце рассказано в новости, опубликованной на сайте компании «Доктор Веб».

В середине марта специалисты «Доктор Веб» рассказали о новых Android-банкерах, созданных с использованием исходного кода вредоносного приложения Android. BankBot.149.origin. Один из них получил имя Android.BankBot.325.origin. Этот троянец отслеживает запуск банковских программ, а также ПО для работы с социальными сетями и криптовалютами и показывает поверх их окон мошеннические формы авторизации. После того как пользователи вводят логины, пароли и другую конфиденциальную информацию, Android.BankBot.325.origin передает ее злоумышленникам. Кроме того, вирусописатели могут использовать троянца для кибершпионажа и дистанционного доступа к зараженным устройствам.

BankBot.149.origin. Один из них получил имя Android.BankBot.325.origin. Этот троянец отслеживает запуск банковских программ, а также ПО для работы с социальными сетями и криптовалютами и показывает поверх их окон мошеннические формы авторизации. После того как пользователи вводят логины, пароли и другую конфиденциальную информацию, Android.BankBot.325.origin передает ее злоумышленникам. Кроме того, вирусописатели могут использовать троянца для кибершпионажа и дистанционного доступа к зараженным устройствам.

В марте специалисты «Доктор Веб» выявили в Google Play более 70 программ с троянцами семейства Android.Click. Вредоносные приложения, получившие имена Android.Click.415, Android.Click.416 и Android.Click.417, распространялись под видом известного ПО, внутри поддельных игр, в различных сборниках рецептов и пособиях по вязанию. Эти троянцы по команде управляющего сервера могли загружать и показывать любые веб-страницы, в том числе мошеннические.

Вредоносные программы для мобильных Android-устройств представляют серьезную угрозу, т. к. с их помощью злоумышленники крадут конфиденциальную информацию, управляют зараженными смартфонами и планшетами и похищают деньги с банковских счетов. Вирусописатели по-прежнему распространяют троянцев через каталог Google Play и встраивают их в прошивки. Для защиты мобильных устройств от вредоносных и нежелательных приложений пользователям следует установить антивирусные продукты Dr.Web для Android.

Ключевые слова: Доктор Веб троянец Trojan Google Play

Плазма Мобильный

Плазма в вашем кармане.

Соблюдающая конфиденциальность, открытая и безопасная телефонная экосистема

Открыть.

Plasma Mobile — это пользовательский интерфейс с открытым исходным кодом для телефонов. Plasma Mobile, работающая поверх дистрибутива Linux, превращает ваш телефон в полностью взламываемое устройство.

Установить Contribute

Используя многоплатформенный инструментарий Qt, гибкие расширения KDE Frameworks и мощь Plasma Shell, Plasma Mobile создана с использованием технологии, одинаково удобной как для настольных компьютеров, так и для мобильных устройств.

Почему?

Наиболее распространенным предложениям на мобильных устройствах не хватает открытости и доверия. В мире огороженных садов мы хотим создать платформу, которая максимально уважает и защищает конфиденциальность пользователей. Мы хотим предоставить полностью открытую базу, которую другие могут помочь разработать и использовать для себя или в своих продуктах.

Приложения

Plasma Мобильные приложения разрабатываются с помощью Kirigami, но приложения, разработанные для других операционных систем Linux, обычно совместимы.

Alligator

Feed Reader

Angelfish Web Browser

Web Browser

AudioTube

Convergent YouTube Music client

Calculator

A feature rich calculator

Calindori

Calendar

Clock

Set alarms and timers, использовать секундомер и управлять мировым временем

Elisa

Музыкальный проигрыватель

GCompris

Обучающая игра для детей

Индекс

File Manager

Kaidan

Jabber IM Client

Kalendar

Calendar application

KAlgebra Mobile

Pocket Graph Calculator

Kasts

Podcast Application

KDE Itinerary

Itinerary management

Keysmith

Two- Генератор кодов факторов для Plasma Mobile and Desktop

Кироги

Наземное управление дроном

Коко

Галерея изображений

Kongress

Conference Companion

Kontrast

A Color Contrast Checker

KTrip

Public transport navigator

NeoChat

Matrix Client

Okular

Document Viewer

Peruse

Comic Book Reader

Phone

Отправка и прием телефонных звонков

Телефонная книга

Просмотр и редактирование контактов

Pix

Галерея изображений

Плазменная камера

Camera Application

PlasmaTube

Watch YouTube videos

QMLKonsole

Terminal

Recorder

Audio recorder

Spacebar

SMS/MMS Application

Tokodon

Mastodon Client

Vakzination

Manage your vaccination certificates

Vvave

Аудиоплеер

Погода

Просмотр прогноза погоды в реальном времени и другой информации

KWin и Wayland

Wayland — это протокол нового поколения для предоставления передовых интерфейсов с гладкой поверхностью. KWin — это проверенный оконный менеджер, в котором реализована технология Wayland, обеспечивающая безупречную и надежную работу как на настольных компьютерах, так и на мобильных устройствах.

KWin — это проверенный оконный менеджер, в котором реализована технология Wayland, обеспечивающая безупречную и надежную работу как на настольных компьютерах, так и на мобильных устройствах.

Полноценное использование открытого исходного кода

Plasma Mobile сочетает в себе множество мощных программных инструментов из известных проектов, чтобы сделать целое больше, чем сумма его частей.

ModemManager обеспечивает наше телефонное решение, а Pulseaudio управляет звуковой системой Plasma Mobile.

- KDE Frameworks

- Kirigami

- ModemManager

- Pulseaudio

Адаптация к вашим потребностям

Использование самого гибкого рабочего стола в мире означает, что вы действительно можете сделать свой телефон своим. Добавляйте и изменяйте виджеты, меняйте цветовые схемы, шрифты и многое, многое другое.

6 мошенничеств с мобильными играми и как их избежать

Вы часами охотитесь на монстров, штурмуете базы противников или ищете спрятанные сокровища на своем смартфоне? Вы далеко не одиноки. Мобильные игры — онлайн-игры, в которые люди играют на своих смартфонах или других мобильных устройствах, — популярны как никогда.

Мобильные игры — онлайн-игры, в которые люди играют на своих смартфонах или других мобильных устройствах, — популярны как никогда.

Не верите? По данным Statista, в 2020 году более 2,4 миллиарда мобильных игроков стреляют, участвуют в гонках и собирают монеты на своих мобильных устройствах. Компания также сообщает, что к 2021 году это число вырастет до 2,7 миллиарда. По данным Statista, только в Соединенных Штатах в 2020 году насчитывается более 209 миллионов игроков в мобильные игры.

Разработчики игр — не единственные, кого волнуют эти цифры. Мошенники также в восторге от растущей популярности мобильных игр.

Это связано с тем, что мошенники уже давно используют мобильные игры, чтобы заставить людей раскрыть свою личную или финансовую информацию. Они использовали поддельные приложения и игры для установки вредоносного ПО на устройства геймеров. И они всегда рады брать с геймеров большие деньги за поддельные бонусы, улучшения брони и другие игровые вкусности, которые они не собираются предоставлять.

Мобильные игры сопряжены с риском. Но вы можете избежать мошенников. Вам просто нужно распознать наиболее распространенные виды мошенничества с мобильными играми и предпринять необходимые шаги, чтобы избежать их.

Вот некоторые из наиболее распространенных ловушек, которые расставляют кибер-воры, пытаясь обмануть мобильных игроков, и шаги, которые вы можете предпринять, чтобы помешать их усилиям.

Мошенничество с мобильными играми № 1: подмена учетных данных

Это не очень изощренная атака, но подмена учетных данных — один из наиболее распространенных способов, с помощью которых киберпреступники могут получить доступ к вашим игровым онлайн-аккаунтам.

В этой атаке мошенники используют комбинации паролей и имен пользователей, которые уже были украдены при утечке данных и размещены в даркнете. Затем они используют автоматизированное программное обеспечение, которое вводит эти комбинации на игровые сайты, такие как Steam, Blizzard или HumbleBumble.

Эти киберворы надеются, что смогут найти совпадения на сайтах и получить доступ к учетным записям пользователей. Атаки не имеют очень высокого уровня успеха по сравнению с их общим количеством попыток входа в систему. Но низкий показатель успеха достаточно высок.

Почему? Когда хакеры получают доступ к учетным записям игроков, они могут украсть данные их кредитных карт и личную информацию. Используя эту информацию, они могут совершить мошеннические покупки с помощью кредитных карт жертв. Мошенники также могут украсть заработанное игроками оружие, доспехи и улучшения, которые эти воры затем могут продать другим в даркнете.

Вы можете усложнить жизнь ворам, полагающимся на эту аферу, если не будете использовать одни и те же пароли и имена пользователей для нескольких игровых аккаунтов. Киберпреступники справедливо считают, что многие игроки не будут менять свои пароли от сайта к сайту. Как только они найдут подходящую комбинацию пароля и имени пользователя, они смогут использовать ее для входа во все учетные записи игроков.

Урок здесь? Не используйте один и тот же пароль на нескольких сайтах.

Мошенничество с мобильными играми № 2: проблема вредоносного ПО

Еще одна опасность мобильных игр? Вредоносное ПО. И, к сожалению, киберпреступникам часто до смешного легко заражать устройства геймеров этим вредоносным кодом: им просто нужно убедить геймеров загрузить то, что они считают законной игрой. Вместо этого, когда эти геймеры инициируют загрузку, они либо заражают свои устройства чистым вредоносным кодом, либо загружают версию игры, которую хакеры заразили вредоносным ПО.

Как только вредоносное ПО попадет на устройства геймеров, мошенники смогут отслеживать ваши личные сообщения, дистанционно управлять вашими устройствами или регистрировать нажатия клавиш. С помощью этих мошеннических действий преступники могут получить доступ к вашим паролям или взломать ваши банковские счета в Интернете или порталы кредитных карт.

Лучший способ защитить себя от этих атак — загружать игры только с законных игровых платформ, таких как GOG, Steam или Origin*. Будьте осторожны при загрузке игры с сайтов, с которыми вы не знакомы. Часто эти сайты содержат игры, которые либо являются вредоносными программами, либо были подделаны.

Будьте осторожны при загрузке игры с сайтов, с которыми вы не знакомы. Часто эти сайты содержат игры, которые либо являются вредоносными программами, либо были подделаны.

Мошенничество с мобильными играми № 3: поддельные чит-коды, бонусы и улучшения

Современные мобильные игры часто требуют от игроков зарабатывать бонусы, чтобы увеличить свои шансы на выполнение миссий или задач. Другие игры предлагают улучшения доспехов, новую униформу или технические бонусы для игроков, готовых платить за них. Геймеры также часто ищут чит-коды, которые позволяют им пропускать некоторые из наиболее сложных или повторяющихся задач в своих играх.

Мошенники полагаются на жадность игроков до чит-кодов, бонусов и обновлений, чтобы выманить у них деньги или финансовую информацию. Как? Они будут спамить доски объявлений, говоря, что у них есть чит-коды или улучшения для униформы для продажи. Или они напрямую связываются с игроками на форумах или в чатах, обещая им доступ к новейшим предметам, питомцам, доспехам или оружию.

Все, что нужно сделать геймерам, это отправить этим мошенникам деньги, часто через систему одноранговых платежей. Но когда геймеры отправляют свои доллары? Продавец исчезает, забирая деньги игрока и никогда не предоставляя обещанные обновления или чит-коды.

Другие мошенники говорят, что отправят эти подарки после того, как игроки отправят им информацию о своей кредитной карте. Как только геймеры совершат эту ошибку и отправят эту информацию? Мошенники используют номер кредитной карты игрока для заказа дорогих товаров в Интернете.

Ключом к предотвращению этого мошенничества является осторожность. Никогда не покупайте чит-коды, улучшения доспехов или усиления оружия у кого-то, кого вы не знаете или с кем только познакомились в Интернете. Приобретайте эти обновления только непосредственно у производителя игры или на сайтах онлайн-игр с хорошей репутацией. Никогда не сообщайте свою финансовую информацию анонимному лицу, которое связывается с вами в Интернете.

Мошенничество с мобильными играми № 4: Мошенничество с фишингом

Мошенничество с фишингом сегодня широко распространено. Мошенники отправляют жертвам электронные письма или текстовые сообщения, утверждая, что они закроют свои банковские счета или счета кредитных карт, если эти жертвы не нажмут на ссылку, чтобы убедиться, что эти счета активны.

Мошенники отправляют жертвам электронные письма или текстовые сообщения, утверждая, что они закроют свои банковские счета или счета кредитных карт, если эти жертвы не нажмут на ссылку, чтобы убедиться, что эти счета активны.

Когда жертвы нажимают на ссылку в электронном письме или тексте, они переходят на мошеннический веб-сайт, который выглядит как сайт, управляемый их банком или поставщиком кредитных карт. Сайт просит их ввести личную и финансовую информацию – часто включая номер социального страхования, пароль и номер счета, – чтобы банк или компания, выпускающая кредитную карту, могли подтвердить их учетную запись.

Конечно, это все фальшивка. После того, как жертвы введут эту информацию и нажмут «Отправить»? Мошенники, стоящие за попыткой фишинга, либо используют эту информацию для доступа к кредитной карте или банковским счетам жертв, либо продают ее в даркнете.

Мошенники, нацеленные на мобильных геймеров, также не прочь использовать тактику фишинга. Они будут отправлять электронные письма или текстовые сообщения геймерам, сообщая им, что их игровые аккаунты будут заблокированы, если они не подтвердят свою информацию. В этих сообщениях игрокам будет предложено щелкнуть ссылку, чтобы подтвердить свои учетные записи.

В этих сообщениях игрокам будет предложено щелкнуть ссылку, чтобы подтвердить свои учетные записи.

Опять же, мошенники будут полагаться на поддельные веб-сайты, которые просят игроков заполнить свои личные данные и данные учетной записи. Затем мошенники либо используют финансовую информацию, отправленную геймерами, для доступа к своей онлайн-кредитной карте или банковским счетам, либо просто захватывают игровые аккаунты своих жертв, используя пароли игроков для доступа к аккаунтам, а затем изменяя эти пароли, чтобы заблокировать их. .

Опять же, полагайтесь на осторожность и чутье, чтобы избежать этой аферы. Игровые компании не будут отправлять вам электронные письма или текстовые сообщения с просьбой подтвердить ваши учетные записи. И они никогда не попросят вас предоставить личную или финансовую информацию в этих сообщениях.

Также внимательно посмотрите на адрес электронной почты «От» в любом электронном письме, предположительно отправленном игровой компанией. Вы часто будете видеть, что доменное имя отправителя не соответствует компании, в которой предположительно работает отправитель. Например, вы можете получить сообщение электронной почты от кого-то, кто утверждает, что он из Steam. Но когда вы проверяете адрес электронной почты отправителя, он заканчивается общим «gmail.com».

Вы часто будете видеть, что доменное имя отправителя не соответствует компании, в которой предположительно работает отправитель. Например, вы можете получить сообщение электронной почты от кого-то, кто утверждает, что он из Steam. Но когда вы проверяете адрес электронной почты отправителя, он заканчивается общим «gmail.com».

Или, может быть, доменное имя в сообщении электронной почты отправителя является чем-то более сложным, например, «@notice-accounts-24.com». Такие необычные доменные имена или общие общедоступные доменные имена, такие как «gmail.com» или «yahoo.com», скорее всего, являются признаками фишингового письма.

Мошенничество с мобильными играми № 5: Мошенничество с международными звонками

Международные телефонные звонки могут быть дорогими. Но некоторые мошенники нашли способ совершать эти звонки бесплатно. К сожалению, это происходит за счет игроков.

Мошенники предложат «бесплатные» онлайн-игры для скачивания. Когда жертвы загружают их, приложение тайно совершает международные телефонные звонки с номера телефона игрока. Мошенники могут заработать сотни или тысячи долларов на мошеннических платежах, прежде чем игроки поймут, что их обманули.

Мошенники могут заработать сотни или тысячи долларов на мошеннических платежах, прежде чем игроки поймут, что их обманули.

Ключ к тому, чтобы избежать этого мошенничества, снова проявлять осторожность при загрузке любой игры. Загружайте мобильные игры только из надежных источников, таких как Google Play, App Store и сайты законных игровых компаний. Скачивание игр с сайтов, с которыми вы не знакомы, может привести к проблемам.

Мошенничество с мобильными играми № 6: Мошенничество с неограниченными загрузками — слишком хорошо, чтобы быть правдой устройства. Все, что вам нужно сделать, это заплатить единовременный сбор, обычно около 40 или 50 долларов США.

Если вы отправите эти деньги? Вы либо ничего не получаете, либо вам присылают ссылки на файлообменники, предлагающие нелегальные копии пиратских игр. Будьте осторожны с этими ссылками: игры не только обычно являются пиратскими, но и часто содержат вредоносное ПО, которое может заразить ваше устройство.

А что, если у вас нет моральных угрызений совести по поводу скачивания пиратских игр? Вам не нужно тратить 50 долл.