12 бесплатных инструментов для поиска уязвимостей и вредоносных программ на сайте

Одним из наиболее важных вопросов в области информационных технологий является безопасность. Знаете ли вы, что 96% тестируемых приложений имеют уязвимости?

Ниже приведена диаграмма от Cenzic, на которой показаны различные типы найденных уязвимостей.

Список рассматриваемых инструментов:

- Scan My Server;

- SUCURI;

- Qualys SSL Labs, Qualys FreeScan;

- Quttera;

- Detectify;

- SiteGuarding;

- Web Inspector;

- Acunetix;

- Asafa Web;

- Netsparker Cloud;

- UpGuard Web Scan;

- Tinfoil Security.

ScanMyServer предоставляет один из самых полных отчетов по тестам безопасности: SQL-инъекциям, межсайтовому скриптингу, инъекциям PHP-кода, раскрытию источника, установке HTTP-заголовков и многое другое.

SUCURI является самым популярным бесплатным сканером вредоносных программ. Вы можете быстро протестировать сайт на наличие вредоносного кода, SPAM-инъекций и его присутствие в различных черных списках.

SUCURI также очищает и защищает сайт от онлайн-угроз. Инструмент работает на любых CMS, включая WordPress, Joomla, Magento, Drupal, phpBB и т. д.

SSL Labs является одним из популярных инструментов для сканирования веб-сервера SSL. Он обеспечивает углубленный анализ https URL-адреса, общий рейтинг, шифр, версию SSL / TLS, имитацию рукопожатий, информацию о протоколе, BEAST и многое другое.

FreeScan проверяет сайты на OWASP Top Risks и вредоносные программы, по параметрам безопасности SCP, а также выполняет другие тесты. Чтобы выполнить сканирование, необходимо зарегистрировать бесплатную учетную запись.

Quttera проверяет сайт на наличие вредоносных программ и уязвимостей.

Этот инструмент сканирует сайт на наличие вредоносных файлов, подозрительных файлов, потенциально подозрительных файлов, phishTank, а также присутствие в списках безопасного просмотра (Google, Yandex) и списках вредоносных программ.

Detectify — это сканер сайта, основанный на SaaS. Он позволяет проводить более 100 автоматических тестов безопасности, включая тест OWASP Top 10, наличие вредоносного программного обеспечения и многие другие.

Detectify предоставляет 21-дневную бесплатную ознакомительную версию.

SiteGuarding позволяет проверить домен на наличие вредоносного программного обеспечения, присутствия в черных списках, инъекций спама и многого другого.

Сканер совместим с WordPress, Joomla, Drupal, Magento, osCommerce, Bulletin и другими платформами.

SiteGuarding также помогает удалить вредоносное программное обеспечение с сайта.

Web Inspector сканирует сайт и предоставляет отчеты — «черный список», «фишинг», «вредоносные программы», «черви», «бэкдоры», «трояны», «подозрительные фреймы», «подозрительные подключения».

Acunetix проверяет весь сайт на наличие более 500 различных уязвимостей.

Инструмент предоставляет бесплатную пробную версию на 14 дней.

AsafaWeb предлагает сканирование трассировки, пользовательских ошибок, трассировки стека, патча Hash DoS, журнала EMLAH, HTTP Only Cookies, Secure Cookies, Clickjacking и многого другого.

Netsparker Cloud — это сканер безопасности корпоративных веб-приложений, который способен обнаружить более 25 критических уязвимостей. Он бесплатен для проектов с открытым исходным кодом. Также можно запросить пробную версию инструмента.

UpGuard Web Scan — это инструмент оценки внешних рисков, который использует общедоступную информацию по различным факторам, включая SSL, атаки Clickjack, Cookie, DNSSEC, заголовки и т. д. Он все еще находится на стадии бета-тестирования, но его стоит попробовать.

Tinfoil Security сначала проверяет сайт на наличие 10 уязвимостей OWASP, а затем на другие известные угрозы. В конечном итоге вы получите отчет о действиях и сможете повторно просканировать сайт после внесения необходимых исправлений.

Полная настройка займет около 5 минут. Просканировать сайт можно даже если он защищен или для входа на него требуется регистрация.

Одним из основных факторов безопасности любого сайта является постоянный контроль, поэтому вы получите уведомление, когда он дает сбой или подвергается взлому.

Перечисленные инструменты позволяют сканировать сайт по запросу и запланировать автоматическую проверку безопасности. Надеюсь, что приведенный список специализированных средств поможет вам выполнить проверку безопасности сайта.

Данная публикация представляет собой перевод статьи «12 Online Free Tools to Scan Website Security Vulnerabilities & Malware» , подготовленной дружной командой проекта Интернет-технологии.ру

сравниваем восемь популярных сканеров / T.Hunter corporate blog / Habr

Сканеры веб-приложений — довольно популярная сегодня категория софта. Есть платные сканеры, есть бесплатные. У каждого из них свой набор параметров и уязвимостей, возможных для обнаружения. Некоторые ограничиваются только теми, что публикуются в OWASP Top Ten (Open Web Application Security Project), некоторые идут в своем black-box тестировании гораздо дальше.В этом посте мы собрали восемь популярных сканеров, рассмотрели их подробнее и попробовали в деле. В качестве тренировочных мишеней выбрали независимые точки на двух платформах (.NET и php): premium.pgabank.com и php.testsparker.com.

OWASP ZAP

Как можно догадаться по названию, за выпуск OWASP ZAP отвечает та самая организация OWASP, что мы упомянули во вступлении. Это бесплатный инструмент для тестирования на проникновение и для поиска уязвимостей в веб-приложениях.

Основные возможности OWASP ZAP:

- Man-in-the-middle Proxy

- Traditional and AJAX spiders

- Automated scanner

- Passive scanner

- Forced browsing

- Fuzzer

Дополнительные фичи

- Dynamic SSL certificates

- Smartcard and Client Digital Certificates support

- Web sockets support

- Support for a wide range of scripting languages

- Plug-n-Hack support

- Authentication and session support

- Powerful REST based API

- Automatic updating option

- Integrated and growing marketplace of add-ons

Интерфейс программы переведен на русский, что будет удобно для некоторых пользователей. Рабочая область OWASP ZAP складывается из нескольких окон. Внизу — вкладки с текущими заданиями и процесс их выполнения, слева — дерево сайтов, дополнительно можно вывести в правую часть окна запросов и ответов.

С помощью маркетплейса можно немного расширить функциональность сканера.

У каждого компонента программы есть много настраиваемых параметров. Например, мы можем настроить входящие векторы для активного сканирования, сгенерировать динамические SSL-сертификаты, добавить идентификаторы HTTP-сессий и т.д.

Перейдем к тестам. При сканировании сайта php.testsparker.com была найдена Blind SQL Injection. На этом критичные уязвимости заканчиваются.

Полные результаты OWASP ZAP на php.testsparker.comH: Advanced SQL Injection — AND boolean-based blind — WHERE or HAVING clause

M: X-Frame-Options Header Not Set

L: X-Content-Type-Options Header Missing

L: Web browser xss protection is not enabled

На premium.bgabank.com мы видим более интересные результаты: найдена возможность Server Side Include (SSI) и Reflected Cross Site Scripting.Полные результаты OWASP ZAP на premium.bgabank.com

H: Server Side Include

H: Reflected Cross Site Scripting

M: X-Frame-Options Header Not Set

M: Application Error Disclosure

M: Directory Browsing

M: Secure Pages Include Mixed Content (Including Scripts)

L: X-Content-Type-Options Header Missing

L: Web browser xss protection is not enabled

L: Cross-Domain JavaScript Source File Inclusion

L: Incomplete or No Cache-control and Pragma HTTP Header Set

L: Cookie No HttpOnly Flag

L: Cookie Without Secure Flag

L: Content-Type Header Missing

L: Private IP Disclosure

I: Image Exposes Location or Privacy Data

Все результаты сканирования можно экспортировать в отчет (поддерживается *.pdf, *.html, *.xml, *.json). В отчете подробно описываются уязвимости, найденные векторы, а также методы «закрытия» уязвимостей.

В целом работать с OWASP ZAP нам понравилось. Есть все необходимые инструменты для пентеста веб-приложения, простой и понятный интерфейс, быстрое сканирование в один клик. И при этом гибкие, глубокие настройки для более детального сканирования, что может послужить отправной точкой для дальнейшего ручного поиска уязвимостей. Ниже мы еще расскажем о сканере Burp Suite Pro, который имеет с OWASP ZAP много общего. По количеству и качеству найденных уязвимостей первый рассмотренный нами сканер показал очень неплохой результат. Рекомендован к использованию в работе.

W9scan

W9scan — это бесплатный консольный сканер уязвимостей сайта с более чем 1200 встроенными плагинами, которые могут определять отпечатки веб-страниц, портов, проводить анализ структуры веб-сайта, находить различные популярные уязвимости, сканировать на SQL Injection, XSS и т. д.Более полный список возможностей W9scan— Fingerprint detection

- Can identify common website CMS fingerprints ( 300+)

- Recognizable common website frame

- Identify common port service fingerprints

- Detect website scripting language

- Detect operating system type

- Detection Website Firewall (WAF)

— Attack parameter

- SQL injection (based on crawlers)

- XSS injection (based on reptiles)

- A large number of Fuzz parameter scans

- CVE vulnerability

- struts Vulnerability collection (including automatic detection)

- Shellshock cgi test

- heartbeat Bleeding heart

- IIS parsing vulnerability

- IIS Put vulnerability

— Violent cracking

- Backup files and directories (based on crawlers)

- Backup files and directories (based on domain name)

- Common directory

- Common file

- Subdomain violence analysis

- fckeditorPath enumeration

- Common mdbdatabase enumeration

- git svn Leak identification

- TOMCAT web.xml Give way

— Сollect message

- Emails (based on reptiles)

- Private IP (based on reptiles)

- E-mail (based on reptiles)

- Detecting Warnings, Fatal Error,…

- PHP version identification

- IIS information disclosure

- IP address attribution

- Integrated Wappalyzer recognition script

- robots.txt Analysis

- Detecting unsafe headers in headers

- Detecting unsafe factors in cookies

W9scan автоматически генерирует отчеты о результатах сканирования в формате HTML. Для запуска сканирования требуется только указать URL сайта и плагины, которые будут использоваться. Можно выбрать сразу все, дописав «all».

При сканировании php.testsparker.com W9scan нашел svn и возможные пути загрузки payload. Из менее критичного — определил версии используемых сервисов, возможные векторы проведения XXE, XXS-атак, нашел конфигурационные файлы сервера и провел поиск субдоменов.

На сайте premium.bgabank.com ничего критичного найдено не было. Но сканер определил возможные векторы проведения атак, определены версии сервисов, директории и субдомены.

По результатам сканирования W9scan автоматически генерирует файл отчета в формате HTML.

W9scan сканер подойдет для быстрого запуска в одну команду и мы рекомендуем использовать его как вспомогательный инструмент для определения версий сервисов, а также потенциальных векторов атак.

Wapiti

Ещё один неплохой консольный сканер. Так же, как и W9scan, готов к старту в одну команду, при этом имеет больше разных настроек сканирования.

Wapiti производит поиск следующих уязвимостей:

- File disclosure (Local and remote include/require, fopen, readfile…)

- Database Injection (PHP/JSP/ASP SQL Injections and XPath Injections)

- XSS (Cross Site Scripting) injection (reflected and permanent)

- Command Execution detection (eval(), system(), passtru()…)

- CRLF Injection (HTTP Response Splitting, session fixation…)

- XXE (XML External Entity) injection

- SSRF (Server Side Request Forgery)

- Use of know potentially dangerous files

- Weak .htaccess configurations that can be bypassed

- Presence of backup files giving sensitive information

- Shellshock

В дополнение ко всему перечисленному имеется поддержка прокси (HTTP, HTTPs и SOCKS5), различных методов аутентификации (Basic, Digest, Kerberos, NTLM), поддержка SSL-сертификатов, возможность добавления различных HTTP-заголовков или настроек user-agent.

При сканировании сайта php.testsparker.com были найдены уязвимости Blind SQL Injection, Cross Site Scripting, Commands execution. На premium.bgabank.com Wapiti в сравнении с другими сканерами показывает не такие выдающиеся результаты: был обнаружен только Cross Site Scripting.

По результатам работы сканера также формируется отчет в формате HTML, в котором содержатся категории и число найденных уязвимостей, их описание, запросы, команды для curl и советы о том, как закрыть найденные дыры в безопасности.

Как и следовало ожидать, Wapiti до уровня OWASP ZAP, конечно, не дотягивает. Но все же он отработал качественнее W9scan, хотя не был произведен поиск директорий, субдоменов и определение версий сервисов.

Arachni

Мощный бесплатный комбайн для теста защищенности веб-приложений и поиска уязвимостей. Имеет графический интерфейс и огромную функциональность, о которой более подробно можно почитать на официальном сайте.

Активное тестирование:

- SQL injection — Error based detection

- Blind SQL injection using differential analysis

- Blind SQL injection using timing attacks

- NoSQL injection — Error based vulnerability detection

- Blind NoSQL injection using differential analysis

Полный список функций для активного тестирования

- CSRF detection

- Code injection

- Blind code injection using timing attacks

- LDAP injection

- Path traversal

- File inclusion

- Response splitting

- OS command injection

- Blind OS command injection using timing attacks

- Remote file inclusion

- Unvalidated redirects

- Unvalidated DOM redirects

- XPath injection

- XSS

- Path XSS

- XSS in event attributes of HTML elements

- XSS in HTML tags

- XSS in script context

- DOM XSS

- DOM XSS script context

- Source code disclosure

- XML External Entity

Пассивное тестирование:

- Allowed HTTP methods

- Backup files

- Backup directories

- Common administration interfaces

- Common directories

- Common files

Полный список функций для пассивного тестирования

- HTTP PUT

- Insufficient Transport Layer Protection for password forms

- WebDAV detection ( webdav).

- HTTP TRACE detection

- Credit Card number disclosure

- CVS/SVN user disclosure

- Private IP address disclosure

- Common backdoors

- .htaccess LIMIT misconfiguration

- Interesting responses

- HTML object grepper

- E-mail address disclosure

- US Social Security Number disclosure

- Forceful directory listing

- Mixed Resource/Scripting

- Insecure cookies

- HttpOnly cookies

- Auto-complete for password form fields.

- Origin Spoof Access Restriction Bypass

- Form-based upload

- localstart.asp

- Cookie set for parent domain

- Missing Strict-Transport-Security headers for HTTPS sites

- Missing X-Frame-Options headers

- Insecure CORS policy

- Insecure cross-domain policy

- Insecure cross-domain policy

- Insecure client-access policy

Внушительно, не правда ли? Но и это не все. В «паутину» завернута ещё куча плагинов, например Passive Proxy, Dictionary attacker for HTTP Auth, Cookie collector, WAF Detector и др.

Сканер имеет приятный и лаконичный веб-интерфейс:

И вот что нашел Arachni на наших тестовых сайтах. Php.testsparker.com:

- Cross-Site Scripting (XSS) in script context

- Blind SQL Injection (differential analysis)

- Code injection

- Code injection (timing attack)

- Operating system command injection (timing attack)

- Operating system command injection

Остальные уязвимости на php.testsparker.com

H: File Inclusion

H: Cross-Site Scripting (XSS) in HTML tag

H: Cross-Site Scripting (XSS)

H: Path Traversal

M: Backup file

M: Common directory

M: HTTP TRACE

L: Missing ‘X-Frame-Options’ header

L: Password field with auto-complete

L: Insecure client-access policy

L: Insecure cross-domain policy (allow-access-from)

L: Common sensitive file

На premium.bgabank.com из критичного была обнаружена только возможность межсайтовой подделки запросов (CSRF).Полные результаты Arachni на premium.bgabank.com

H: Cross-Site Request Forgery

M: Mixed Resource

M: HTTP TRACE

M: Common directory

M: Missing ‘Strict-Transport-Security’ header

L: Private IP address disclosure

Отдельно отметим, какие симпатичные отчеты выдает нам Arachni. Поддерживается немало форматов — HTML, XML, text, JSON, Marshal, YAML, AFR.

В общем, Arachni оставляет после работы только положительные впечатления. Наше мнение: это «маст хэв» в арсенале любого уважающего себя спеца.

Paros

Еще один сканер веб-уязвимостей с графическим интерфейсом. По умолчанию включен в дистрибутив Kali Linux и установлен там локально. Имеет встроенный прокси, через который добавляются сайты для анализа, встроенный веб-паук, способный анализировать сайт и строить карту запросов.

Для сканирования личного кабинета пользователя необходимо авторизоваться в браузере с включенным перенаправлением трафика через прокси Paros. Сканер будет использовать авторизованные куки в процессе сканирования. Отчет о работе можно экспортировать в HTML. Он сохраняется в файл root/paros/session/LatestScannedReport.htm и в дальнейшем перезаписывается. Если вы хотите сохранить результат предыдущего сканирования, то перед началом следующего сканирования необходимо создать копию имеющегося файла.

Основные возможности (с оглядкой на OWASP TOP 10 2017):

- A1: Injection — SQLinjection, SQLinjection Fingerprint (места, где потенциально может быть SQLinj)

- A6: Security Misconfiguration — Directory browsing, ISS default file, Tomcat source file disclosure, IBM WebSphere default files и некоторые другие стандартные или устаревшие файлы (Obsolete file), содержащие исходный код и прочее.

- A7: XSS

Дополнительные возможности:

- Поиск включенного автозаполнения для форм паролей. При этом если у поля input есть атрибут type=«password», получается ложное срабатывание.

- CRLF injection

- Secure page browser cache (кэширование страниц в браузере c важной информацией)

- Возможность сканирования защищенной области пользователя (личный кабинет)

- Возможность сканирования веб-приложений в локальной сети

В финальном отчете к каждому типу уязвимостей есть более подробная информация и некоторые рекомендации о способе устранения.

В нашем тестировании Paros показал довольно слабые результаты. На php.testsparker.com были найдены:

H: SQL injection

M: XSS

M: Устаревшие файлы с исходным кодом

M: Использование автозаполнения в формах с важной информацией (пароли и прочее).

L: Раскрытие внутренних IP

На premium.bgabank.com и того меньше:

M: Directory browsing

M: Использование автозаполнения в формах с важной информацией (пароли и прочее).

В итоге, хотя сканер Paros прост и достаточно удобен в использовании, слабые результаты сканирования заставляют отказаться от его использования.

Tenable.io

Платный многофункциональный облачный сканер, который умеет находить большое число веб-уязвимостей и почти полностью покрывает OWASP TOP 10 2017.

Сервис имеет встроенного веб-паука. Если в настройках сканирования указать данные авторизации (запрос авторизации, логин и пароль, авторизованные куки), то сканер проверит и личный кабинет (зону авторизованного пользователя).

Кроме сканирования веб-приложений, Tenable.io умеет сканировать сеть — как на предмет известных уязвимостей, так и для поиска хостов. Возможно подключение агентов для сканирования внутренней сети. Есть возможность экспортирования отчета в различные форматы: *.nessus, *.csv, *.db, *.pdf.

На скриншоте все домены «тестовые»

Дополнительные профили сканирования. В данной статье не затрагиваются

После сканирования становится доступна статистика и приоритизация найденных уязвимостей — critical, high, middle, low, information

В карточке уязвимости представлена дополнительная информация о ней и некоторые рекомендации по ее устранению.

Сканируем php.testsparker.com. Уязвимости с приоритетом high:

H: Уязвимости компонентов

— вышедшая из поддержки версия PHP

— вышедшая из поддержки версия Apache

H: Code injection

H: SQLinj

H: XSS

H: LFI

H: Path Traversal

M: Раскрытие ценных данных — полный путь, бекапы

M: Раскрытие внутренних IP

M: Cookie без флага HTTPOnly

M: Отправка пароля по HTTP

L: Использование автозаполнения в формах с важной информацией

L: Ответ сервера на TRACE запросы

L: Не установлены header`ы Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Protection

Теперь premium.bgabank.com. Уязвимости с приоритетом high:

H: Уязвимости компонентов

- вышедшая из поддержки версия PHP

- уязвимости Apache

- уязвимости Bootstrap

- уязвимости JQuery

Middle- и low-уязвимости

M: Web server phpinfo()

M: Совместное использование HTTP и HTTPS

M: Отсутствие перенаправления с HTTP на HTTPS

M: Directory browsing

M: Найдены backup файлы

M: Использование небезопасной версии протокола SSL

M: Истечение срока сертификата SSL/TLS

L: Раскрытие внутренних IP

L: Cookie без флага HTTPOnly

L: Ответ сервера на TRACE запросы

L: Не установлены header`ы Strict-Transport-Security, Cache-Control, X-Content-Type-Options, X-Frame-Options, X-XSS-Protection

Сканер Tenable.io показал себя хорошо, нашел множество уязвимостей. Работу с ним упрощает удобный графический интерфейс и представление данных. Еще один плюс — наличие дополнительных профилей сканирования, в которые мы пока решили не зарываться. Важной особенностью является облачная структура сервиса. С одной стороны, сервис не использует локальные вычислительные ресурсы рабочего компьютера. С другой — не сможет просканировать веб-приложения в локальной сети.

Burp Suite Pro

Burp Suite — это комплексное решение для проверок веб-приложений. Оно включает в себя разнообразные утилиты, позволяющие улучшить и ускорить поиск уязвимостей веб-приложений.

В составе Burp Suite есть следующие утилиты:

- Proxy — прокси-сервер, который перехватывает трафик, проходящий по протоколу HTTP(S), в режиме man-in-the-middle. Находясь между браузером и целевым веб-приложением, эта утилита позволяет перехватывать, изучать и изменять трафик, идущий в обоих направлениях.

- Spider — веб-паук, который в автоматическом режиме собирает информацию о содержимом и функционале приложения (веб-ресурса).

- Scanner (только в Burp Suite Pro) — сканер для автоматического поиска уязвимостей в веб-приложениях.

- Intruder — гибкая утилита, позволяющая в автоматическом режиме производить атаки различного вида. Например, перебор идентификаторов, сбор важной информации и прочее.

- Repeater — инструмент для ручного изменения и повторной отсылки отдельных HTTP-запросов, а также для анализа ответов приложения.

- Sequencer — утилита для анализа случайных данных приложения на возможность предсказания алгоритма их генерации.

- Decoder — утилита для ручного или автоматического кодирования и декодирования данных приложения.

- Comparer — инструмент для поиска визуальных различий между двумя вариациями данных.

- Extender — инструмент для добавления расширений в Burp Suite

Утилита Scanner представлена в одноименной вкладке основного окна программы Burp Suite. Интерфейс англоязычный, но кого сейчас это может отпугнуть?

На вкладке Issue Definition представлен полный список всех уязвимостей, которые способен выявить данный сканер. Следует отметить, что список весьма внушительный.

Все уязвимости разделены на 3 категории: high, medium, low. Также есть категория information, к которой относятся механизмы сбора различной полезной информации о сканируемом ресурсе.

При запуске сканирования в окне Scan queue мы можем наблюдать за прогрессом по этапам. «Цветовая дифференциация штанов» присутствует.

На вкладке Options выполняется основная настройка параметров сканирования.

Для удобства опции разбиты по категориям. При необходимости можно получить справку по каждой категории прямо из окна настройки.

В целом Burp Suite Pro показал неплохой результат. При сканировании php.testsparker.com было найдено и классифицировано достаточно уязвимостей чтобы получить полный контроль над веб приложением и его данными — это и OS command injection, и SSTI, и File path traversal.

Полные результаты Burp Suite Pro на php.testsparker.comH: OS command injection

H: File path traversal

H: Out-of-band resource load (HTTP)

H: Server-side template injection

H: Cross-site scripting (reflected)

H: Flash cross-domain policy

H: Silverlight cross-domain policy

H: Cleartext submission of password

H: External service interaction (DNS)

H: External service interaction (HTTP)

M: SSL certificate (not trusted or expired)

L: Password field with autocomplete enabled

L: Form action hijacking (reflected)

L: Unencrypted communications

L: Strict transport security not enforced

На сайте premium.bgabank.com были найдены:

H: Cross-site scripting (reflected)

M: SSL cookie without secure flag set

M: SSL certificate (not trusted or expired)

L: Cookie without HttpOnly flag set

L: Password field with autocomplete enabled

L: Strict transport security not enforced

Если для веб-пентеста вы часто используете Burp Suite, вам нравится его экосистема, но хотелось бы как-то автоматизировать процесс поиска уязвимостей, то эта утилита отлично впишется в ваш арсенал.

Acunetix

В заключение — еще один весьма неплохой коммерческий сканер. Его очень активно продвигают с помощью рекламы, но Acutenix не добился бы успеха без своей обширной функциональности. Среди доступных ему для обнаружения уязвимостей — все виды SQL injection, Cross site scripting, CRLF injection и прочие радости пентестера веб-приложений. Стоит отметить, что для качественного сканирования требуется выбрать правильный профиль.

Интерфейс дашборда приятный:

Все выявленные уязвимости по традиции раскладываются на четыре категории: High, Medium, Low. Ну и куда же без категории Information, в которую включаются все интересные, по мнению сканера, данные.

На вкладке Scans мы можем наблюдать прогресс сканирования и прочую диагностическую информацию.

После завершения сканирования на вкладке Vulnerabilities мы можем ознакомиться с тем, что и в каком количестве было найдено. Цветовая дифференциация на месте.

В тесте на php.testsparker.com сканер показал неплохой результат, а вот с premium.bgabank.com откровенно подкачал.

Полные результаты Acunetixphp.testsparker.com:H: Apache 2.2.14 mod_isapi Dangling Pointer

H: Blind SQL Injection

H: Cross site scripting

H: Cross site scripting (verified)

H: Directory traversal

H: File inclusion

H: PHP code injection

H: Server-side template injection

H: SVN repository found

H: User controllable script source

M: Access database found

M: Apache 2.x version older than 2.2.9

M: Apache httpd remote denial of service

M: Apache httpOnly cookie disclosure

M: Application error message

M: Backup files

M: Directory listing

M: HTML form without CSRF protection

M: Insecure clientaccesspolicy.xml file

M: Partial user controllable script source

M: PHP hangs on parsing particular strings as floating point number

M: PHP preg_replace used on user input

M: Source code disclosure

M: User credentials are sent in clear text

L: Apache 2.x version older than 2.2.10

L: Apache mod_negotiation filename bruteforcing

L: Clickjacking: X-Frame-Options header missing

L: Login page password-guessing attack

L: Possible relative path overwrite

L: Possible sensitive directories

L: Possible sensitive files

L: TRACE method is enabled

premium.bgabank.com:

L: Clickjacking: X-Frame-Options header missing

Acunetix имеет большие возможности и подойдет, если вы ищете stand-alone решение. Веб-интерфейс прост и понятен, инфографика и отчеты выглядят вполне удобоваримо. Возможны осечки при сканировании, но, как говорил Тони Старк: «С мужиками такое случается. Не часто. Один разок из пяти».

Общие итоги

А теперь выводы по всем протестированным сканерам.

- OWASP ZAP нам понравился. Рекомендуем к использованию.

- W9scan мы рекомендуем использовать как вспомогательный инструмент для определения версий и сервисов, а также потенциальных векторов атак.

- Wapiti до OWASP ZAP не дотягивает, но у нас отработал качественнее W9scan.

- Arachni — это просто «маст-хэв».

- Paros сканирует слабо, и мы его не рекомендуем.

- Tenable.io хорош, находит множество уязвимостей. Но стоит учесть, что он облачный.

- Burp Suite Pro мы советуем тем, кому нравится экосистема Burp Suite, но не хватает автоматизации.

- Acunetix подойдет тем, кто ищет сканер как stand-alone приложение.

Несколько бесплатных средств для обнаружения уязвимостей в Windows

Разделы и категории

Несколько бесплатных средств для обнаружения уязвимостей в приложениях, настройках подключений и работе вашего компьютера, работающего в в операционной системе Windows. Также, при сканировании на предмет уязвимостей могут использоваться облачные технологии.

Secunia PSI — это бесплатный инструмент повышения безопасности, разработанный с единственной целью помочь вам обезопасить свой компьютер от уязвимостей в программах. Сканирование, обнаружение и обновление уязвимостей программы. Secunia Software первый внутренний сканер уязвимости, который сосредоточен исключительно на выявление и оценку отсутствующих обновлений безопасности, и с истекшим сроком эксплуатации программ — результат беспрецедентного уровня точности сканирования. Сканирование отсутствующих обновлений безопасности и уязвимостей никогда не было таким простым и более точным.

4MOSAn Vulnerability Management — уникальный бесплатный сканер уязвимостей, основанный на облачных технологиях. Данная программа зарекомендовала себя как надежное средство позволяющее выявить слабые места в безопасности после сканирования сети. Определяет уровень опасности, который может исходить из отдельно взятого момента на основе мирового рейтинга опасности уязвимостей. Приложение поддерживает IPv4 и IPv6 протоколы.

Windows Vulnerability Scanner — бесплатный сканер, который проверяет вашу систему Windows на наличие уязвимостей. Он поможет вам пропатчить систему, чтобы сделать вашу систему безопасной. Данный сканер уязвимостей, не смотря на сравнительно не большой размер, является довольно серьёзным инструментом для выявления таковых. Программиста компании Proland Software пошли по пути, который предполагает минимальное участие пользователя в процессе проверки компьютера.

Популярные программы

Автоматический поиск уязвимостей — «Хакер»

Ты наверное до сих пор думаешь, что хакеры ищут уязвимости в программных

продуктах в ручную, постоянно смотря в исходный код или ручками вставляя

спецсимволы в переменные скриптов? Ты глубоко ошибаешься, мой дорогой друг.

Существует масса пауков сканеров и вспомогательных программ, которые позволяют

по максимуму сократить время исследования. Конечно, многие из них стоят кучу

денег. поэтому достать их проблематично (хотя вполне реально, те же Xspider,

Nessus), другие же не обладают нужной функциональностью. Но всегда есть золотая

середина. Сейчас я поведаю о очень полезных бесплатных программках которые

окажут отличную помощь взломщику, а также затронем тему локального поиска

уязвимостей в исходниках вебскриптов.

RPVS — во Франции также есть хакеры

Платформа: Windows

Ссылка:

http://81.57.125.106/~slythers/rpvsinstall.exe

Скромную заметку о этой программе я на днях отыскал на одном элитном

международном хакерском форуме. Программа однозначно из класса Must Have. Тем

более, что софтина имеет как консольный, так и графический интерфейс. Полное ее

название — Remote PHP Vulnerability Scanner. Этот сканер затачивался под

удаленное исследование сайтов написанных на PHP. Программа способна находить

такие уязвимости: XSS, SQL-Injection, уязвимости подключения файлов функциями

include() и fopen() и раскрытия инсталляционного пути. Программа работает как с

GET, так и POST запросами. Имеет несколько режимов работы и отличную скорость

сканирования. Принцип ее работы состоит в полном собрании линков с сайта, после

чего подставляют спецсимволы в переменные и проводится анализ на показанных PHP

ошибках и сигнатурах. Протестировав ее на одном из небольших сайтов, я получил

подробный отчет о найденных уязвимостях.

Rapport on http://test3.ru/

Number of made request: 24

vuln include: 0

vuln xss: 12

err fopen: 0

err inc: 0

err sql: 0

—————————————————-

Vuln XSS :

/?year=2006&month=02&day=6941337<a>%22%27

/?year=6941337<a>%22%27&month=01

/?year=6941337<a>%22%27&month=02&day=05

/?year=2006&month=6941337<a>%22%27&day=05

/?year=6941337<a>%22%27&month=03

/?year=6941337<a>%22%27&month=02

/?year=6941337<a>%22%27&month=12

Vuln SQL :

/?id=6941337<a>%22%27

/?id=15&c=6941337<a>%22%27

—

Видишь, неплохой отчет. Автоматизация — отличный процесс, который неплохо

экономит время и нервы. Да, кстати, в сети есть вполне компилируемые исходники

этой чудо программы —

http://81.57.125.106/~slythers/rpvsv1.3-src.rar.

В некоторых случаях, когда масштабное сканирование не удается произвести, работу

можно полуавтомазировать с помощью такого софта как Mini-Browser (http://www.aignes.com)

и Advanced HTTP Header Constructor 1.2 (http://www.ru24-team.net).

Программы умеют многое и в любом случае тебе понадобятся, Mini-Browser позволяет

подделывать POST/GET запросы и кукисы, а также вытаскивать все ссылки на

странице. В программу встроен браузер (на движке ИЕ), что делает работу еще

удобнее. Ну а эстеты могут посмотреть на других вкладках исходник или лог

Клиент-Сервер. Advanced HTTP Header Constructor работает с HTTP-заголовками,

позволяет составлять/подделывать/отсылать POST и GET заголовки, а также многое

другое. Для установки нужен свежий Framework.

Acunetix Web Vulnerability Scanner 3 — Достойная замена XSpider

Платформа: Windows

Ссылка:

http://www.acunetix.com/vulnerability-scanner/vulnerabilityscanner3.exe

Когда-то просматривая каталог линков с astalavista.box.sk я и наткнулся на

эту программу. Ее описание мне пришлось по вкусу. По своим возможностям она даже

превосходит XSpider. Acunetix Web Vulnerability Scanner — cканер уязвимостей

вэб-сайтов, сканирует как комплексно так и профильно, то есть Cross site

scripting, SQL injection, cgi-test, CRLF Injection, Directory traversal,

Authentication hacking. Также в сканере присутствует очень интересный тип атаки

— Google hacking на определенный сайт. Этот тип атаки использует поисковые

системы для поиска уязвимостей, что очень полезно и оригинально. Сканер также

отлично определяет версии веб-сервера и его модули. Плюс в него встроены

различные перекодировщики и шифровальщик, HTTP снифер и средства подмены

заголовков. Этот софт обязательно должен поселится в джентльменском наборе

хакера. Так что не поленись, скачай и зацени! Плохо лишь одно, как и все

программные продукты подобного рода, этот софт стоит больших денег (1500$). Но

все лечится, защита там слабенькая. Тем более обновление доступно и в

trial-версии. Кто ищет, тот всегда найдет. Я нашел 🙂

Google – Величайший сканер уязвимостей

С помощью поисковых систем, на самом деле, очень удобно искать нужные

уязвимые скрипты. Нужно только вспомнить о эпидемии червячка Santy, который

искал в Google все бажные phpBB форумы. Подробнее о червячке можно почитать

здесь —

http://www.f-securлe.com/v-descs/santy_a.shtml. Также примеры реализации

подобных сканеров ты найдешь на сайте команды AntiSecurity (http://antisec.2×4.ru).

Так что при грамотном написании программы и хорошей уязвимости, хакер получает

контроль над огромным количеством сайтов.

Теперь мне бы хотелось затронуть тему переполнения буфера. Искать уязвимости

такого типа вручную можно несколько лет, так что будем автоматизировать 🙂

Кстатиь, компания eyee.com утверждает, что большинство уязвимостей они нашли

автоматически, используя специальное программное обеспечение.

RATS — Грубый Инструмент Ревизии для Защиты

Платформа: Windows

Ссылка:

http://www.securesoftware.com/rats/

RATS, Rough Auditing Tool for Security (Грубый Инструмент Ревизии для Защиты)

является утилитой ревизии защиты для C и C ++ кода. RATS просматривает исходный

текст, находя потенциально опасные обращения к функциям. Цель этого инструмента

— не окончательный поиск ошибки, а скорее обеспечение разумной отправной точки

для выполнения ручной ревизий защиты. Мой хороший знакомый уже давно пользуется

данной программой и очень доволен ее результатами. И еще конечно же радует

открытость ее исходного кода.

Также следует обратить внимание на аналогичный софт под названием ITS4 (http://www.securitylab.ru/_tools/its4-1.1.1.tgz).

Этот инструмент командной строки ищет уязвимости C и C ++ кода и работает на

платформах Windows и Unix. Есть еще одна полезная программа из данного класса —

Flawfinder (http://www.dwheeler.com/flawfinder/).

В отличие от ITS4, flawfinder имеет полностью открытое программное обеспечение

(распространяется согласно лицензии GPL).

BofCheck — Buffer Overflow, Environment Variables Overflow/Format String

Vulnerabilities Binary Tester

Платформа: FreeBSD

Ссылка: http://oc192.1afm.com/

BofCheck используется для проверки программ на наличие основных уязвимостей.

Программа проверяет переполнение буфера и уязвимости в параметрах командной

строки. Софтину стоит использовать только когда нет под рукой исходного кода или

поиск в нем не дал результатов.

Qaudit — Perl приходит на помощь

Оказывается классные вещи можно написать на интерпретируемом языке Perl.

Qaudit.pl — сценарий для быстрой ревизии C и C ++ исходных файлов на наличие

переполнения буфера, ошибок форматной строки, запросов исполняемых вызовов,

переменных среды, и разных функций, которые часто имеют проблемы защиты. Лично я

не ожидал от скрипта таких возможностей 🙂 Кстати, на Perl написано множество

полезных программ, таких как cgi-сканеры, эксплоиты, и даже IDS системы!

Скачивай скриптик от сюда —

http://www.SecurityLab.ru/_exploits/other/qaudit.txt.

Между прочим

Что касается глобальной автоматизации, то автоматизировать можно все. Но

нужно ли это? Не всегда автоматизация помогает, так что ты сам должен решать

каждый раз как действовать. В статье я специально не рассмотрел популярный софт,

такой как XSpider, Hydra и им подобные, о них многие знают, да и писать бы

пришлось целую книгу. Более подробно о способах внутреннего обследования системы

можешь почитать в моей статье «Демократичный

хостинг».

Лучшие инструменты пен-тестера: сканеры безопасности — «Хакер»

Содержание статьи

У каждого из команды ][ — свои предпочтения по части софта и утилит для

пентеста. Посовещавшись, выяснили: выбор так разнится, что можно составить

настоящий джентльменский набор из проверенных программ. На том и решили. Чтобы

не делать сборную солянку, весь список мы разбили на темы. Сегодня мы коснемся

святая святых любого пентестера — сканера уязвимостей.

Nessus

Сайт:

www.nessus.org/plugins/index.php

Распространение: Free/Shareware

Платформа: Win/*nix/Mac

Если кто-то и не пробовал Nessus, то, по меньшей мере, слышал о нем.

Один из самых известных сканеров безопасности имеет богатую историю: будучи

когда-то открытым проектом, программа перестала распространяться в открытых

исходниках. К счастью, осталась бесплатная версия, которая изначально была

сильно обделена в доступе к обновлениям для базы уязвимостей и новым плагинам,

но позже разработчики сжалились и лишь ограничили ее в периодичности апдейтов.

Плагины — ключевая особенность архитектуры приложения: любой тест на

проникновение не зашивается наглухо внутрь программы, а оформляется в виде

подключаемого плагина. Аддоны распределяются на 42 различных типа: чтобы

провести пентест, можно активировать как отдельные плагины, так и все плагины

определенного типа — например, для выполнения всех локальных проверок на

Ubuntu-системе. Причем никто не ограничивает тебя в написании собственных тестов

на проникновения: для этого в Nessus был реализован специальный скриптовый язык

— NASL (Nessus Attack Scripting Language), который позже

позаимствовали и другие утилиты.

Еще большей гибкости разработчики добились, отделив серверную часть сканера,

выполняющего все действия, от клиентской программы, представляющей собой не

более чем графический интерфейс. В последней 4.2 версии демон на 8834 порту

открывает веб-сервер; с ним можно управлять сканером через удобный интерфейс на

Flash’е, имея один лишь браузер. После установки сканера серверная запускается

автоматически, как только укажешь ключ для активации: ты бесплатно можешь

запросить его на домашнем сайте Nessus. Правда, для входа, и локального,

и удаленного, понадобится предварительно создать пользователя: в винде это

делается в два клика мыши через GUI-админку Nesus Server Manager, с ее же

помощью можно запускать и останавливать сервер.

Любой тест на проникновение начинается с создания так называемых Policies —

правил, которых сканер будет придерживаться во время сканирования. Здесь-то и

выбираются виды сканирования портов (TCP Scan, UDP Scan, Syn Scan и т.д.),

количество одновременных подключений, а также типичные чисто для Nessus

опции, как, например, Safe Checks. Последняя включает безопасное сканирование,

деактивируя плагины, которые могут нанести вред сканируемой системе. Важный шаг

в создании правил — это подключение нужных плагинов: можно активизировать целые

группы, скажем, Default Unix Accounts, DNS, CISCO, Slackware Local Security

Checks, Windows и т.д. Выбор возможных атак и проверок — огромный! Отличительная

черта Nessus — умные плагины. Сканер никогда не будет сканировать сервис только

по номеру его порта. Переместив веб-сервер со стандартного 80-го порта, скажем,

на 1234-й, обмануть Nessus не удастся — он это определит. Если на FTP-сервере

отключен анонимный пользователь, а часть плагинов используют его для проверки,

то сканер не будет их запускать, заведомо зная, что толку от них не будет. Если

плагин эксплуатирует уязвимость в Postfix’е, Nessus не будет пытать

счастья, пробуя тесты против sendmail’а — и т.д. Понятно, что для выполнения

проверок на локальной системе, необходимо предоставить сканеру Credentials

(логины и пароли для доступа) — это завершающая часть настройки правил.

OpenVAS

Сайт: www.openvas.org

Распространение: Freeware

Платформа: Win/*nix/Mac

Несмотря на то, что исходные коды Nessus стали закрытыми, движок Nessus 2 и

часть плагинов по-прежнему распространяются по лицензии GPL в виде проекта

OpenVAS (OpenSource Vulnerability Assessment Scanner). Сейчас проект

развивается совершенно независимо от своего старшего брата и делает немалые

успехи: последняя стабильная версия вышла как раз перед отправкой номера в

печать. Неудивительно, что OpenVAS так же использует клиент-серверную

архитектуру, где все операции сканирования выполняются серверной частью — она

работает только под никсами. Для запуска потребуется закачать пакеты

openvas-scanner, а также набор библиотек openvas-libraries. В качестве

клиентской части для OpenVAS 3.0 доступна только никсовая GUI-программа,

но, думаю, что, как у предыдущих версий, скоро появится порт для винды. В любом

случае, проще всего воспользоваться OpenVAS при помощи небезызвестного

LiveCD Bactrack (4-ая версия), в котором он уже установлен. Все основные

операции для начала работы вынесены в пункты меню: OpenVAS Make Cert (создание

SSL-сертификата для доступа к серверу), Add User (создание юзера для доступа к

серверу), NVT Sync (обновление плагинов и баз уязвимостей), и, в конце концов,

OpenVAS Server (запуск сервера через пункт меню). Далее остается только

запустить клиентскую часть и выполнить подключение к серверу для начала пентеста.

Открытость и расширяемость OpenVAS позволила сильно прокачать

программу. Помимо непосредственно плагинов для анализа защищенности, в нее

интегрировано немало известных утилит: Nikto для поиска уязвимых CGI-сценариев,

nmap для сканирования портов и моря других вещей, ike-scan для обнаружения IPSEC

VPN узлов, amap для идентификации сервисов на портах, используя fingerprinting,

ovaldi для поддержки OVAL — стандартного языка для описания уязвимостей — и

множество других.

XSpider 7

Сайт:

www.ptsecurity.ru/xs7download.asp

Распространение: Shareware

Платформа: Win

Первые строчки кода XSpider были написаны 2 декабря 1998 года, а за

прошедшие с тех пор 12 лет этот сканер стал известен каждому российскому

специалисту по информационной безопасности. Вообще, Positive Technologies — одна

из немногих компаний на отечественном рынке информационной безопасности, чьи

сотрудники умеют реально что-то ломать, а не только красиво продавать услуги.

Продукт был написан не программистами, а специалистами по ИБ, знающими, как и

что надо проверять. Что в итоге? Имеем очень качественный продукт с одним лишь,

но весьма серьезным для нас минусом: XSpider платный! Задаром

разработчики предлагают урезанную демо-версию, в которой не реализован целый ряд

проверок, в том числе эвристических, а также онлайн-обновления для базы

уязвимостей. Более того, силы разработчиков сейчас всецело направлены на другой

продукт — систему мониторинга информационной безопасности MaxPatrol, для

которой, увы, нет даже и демки.

Но даже при всех ограничениях XSpider является одним из самых удобных

и эффективных инструментов анализа безопасности сети и конкретных узлов.

Настройки сканирования, как и в случае Nessus, оформляются в виде специального

набора правил, только в данном случае они называются не Policies, а профилями.

Настраиваются как общие параметры для сетевого анализа, так и поведение сканера

для конкретных протоколов: SSH, LDAP, HTTP. Тип исследуемого демона на каждом

порту определяется не по общепринятой классификации, а с использованием

эвристических алгоритмов fingerprinting’а — опция включается одним кликом в

профиле сканирования. Отдельного слова заслуживает обработка RPC-сервисов (Windows

и *nix) с полной идентификацией, благодаря которой удается определить уязвимости

различных сервисов и детальную конфигурацию компьютера в целом. Проверка

слабости парольной защиты реализует оптимизированный подбор паролей практически

во всех сервисах, требующих аутентификации, помогая выявить слабые пароли.

Результат сканирования оформляется в виде удобного отчета, причем для каждой

найденной потенциальной уязвимости выдается крохотное описание и внешний линк,

куда можно обратиться за подробностями.

GFI LANguard

Сайт:

www.gfi.com/lannetscan

Распространение: Freeware/Shareware

Платформа: Win

За что я особенно люблю этот продукт, так это за набор предустановленных

профилей для сканирования. Помимо полного сканирования удаленной системы,

подразумевающего все виды доступных проверок (кстати, есть специальная версия

для медленного коннекта — например, для тормозного VPN-соединения через Штаты),

есть масса отдельных групп проверок. Например, можно быстро проверить десятки

хостов на наличие уязвимостей из Top20, составленной известной

security-корпорацией SANS. Тут же можно активировать и поиск машин с

неустановленными патчами или сервис-паками, выбрать профиль для пентеста

веб-приложений и т.д. Причем, кроме профилей, непосредственно направленных на

поиск уязвимостей, есть и ряд средств для аудита: поиск шар, умный сканер

портов, в том числе для поиска открытых малварью соединений, определение

конфигурации компьютера и т.д. Получается, в одном продукте уживаются масса

полезных утилит.

Постоянно обновляемая база уязвимостей GFI LANguard включает более чем

15000 записей, позволяя сканировать самые разные системы (Windows, Mac OS, Linux),

в том числе, установленные на виртуальных машинах. Сканер автоматически

подтягивает обновления для базы, которые в свою очередь формируются по отчетам

BugTraq, SANS и других компаний. Реализовать свои собственные проверки, как

водится, можешь и ты сам. Для этого тебе предоставляется специальный скриптовый

язык, совместимый с Python и VBScript (какова связка!), а для полного удобства

еще и удобный редактор с дебагером — получается настоящая IDE. Еще одна

уникальная фишка LANguard’а — возможность определения того, что машина запущена

в виртуальном окружении (пока поддерживается VMware и Virtual PC) — это одна из

уникальных фишек сканера.

Retina Network Security Scanner

Сайт: www.eeye.com

Распространение: Shareware

Платформа: Win

Главное разочарование этого легендарного сканера постигло меня сразу после

запуска. Установщик последней версии, выругавшись, сказал, что запустить

Retina на Windows 7 или Windows Server 2008 R2 на текущий момент нельзя. Не

очень-то вежливо, пришлось открывать виртуальную машину, но я-то знал: оно того

стоит. Retina — один из лучших сканеров, который определяет и анализирует

хосты локальной сети. Физические и виртуальные серверы, рабочие станции и

ноутбуки, маршрутизаторы и аппаратные брандмауэры — Retina представит

полный список подключенных к сети устройств, выведет информацию о беспроводных

сетях. Каждый из них она всячески будет пытать в поиске хоть какого-то намека на

уязвимость, и делает это очень шустро. На сканирование локальной сети класса С

уходит примерно 15 минут. Продукт Retina определяет уязвимости ОС,

приложений, потенциально опасные настройки и параметры. В результате можно

получить обзорный план сети с отображением потенциально уязвимых мест. База с

уязвимостями, по заверениям разработчиков, обновляется ежечасно, а информация об

уязвимости попадает в базу не позднее 48 часов после появления о ней первого

багтрака. Впрочем, сам факт, что это продукт фабрики eEye, уже является своего

рода гарантией качества.

Microsoft Baseline Security Analyzer

Сайт: www.microsoft.com

Распространение: Freeeware

Платформа: Win

Что это такое? Анализатор безопасности от компании Microsoft, который

проверяет компьютеры в сети на соответствие требованиям Microsoft, которых

набралось немалое количество. Самый главный критерий — это, конечно же, наличие

на системе всех установленных обновлений. Не надо напоминать, что сделал

Conficker, используя брешь MS08-67, патч для которой вышел за 2 месяца до

эпидемии. Помимо отсутствующих в системе патчей, MBSA обнаруживает и некоторые

распространенные бреши в конфигурации. Перед началом сканирования программа

скачивает обновления для своих баз, поэтому можно быть уверенным: Microsoft

Baseline Security Analyzer знает все о вышедших апдейтах для винды. По

результатам сканирования (домена или диапазона IP-адресов) выдается сводный

отчет. И без того наглядный репорт можно перенести на условную схему сети,

отобразив результаты сканирования в Visio. Для этого на сайте программы доступен

специальный соединитель, который отобразит символами различные узлы локалки,

заполнит параметры объектов, добавив туда информацию о сканировании, и в

удобнейшей форме позволит посмотреть, какие проблемы есть на том или ином компе.

SAINT

Сайт:

http://www.saintcorporation.com

Распространение: Shareware

Платформа: -nix

Всего лишь два IP-адреса, на которые ты сможешь натравить SAINT в

течение триального периода, жестко зашиваются в ключ, и он отправляется тебе на

е-мейл. Ни шагу влево, ни шагу вправо — но этот продукт обязательно стоит

попробовать, даже с такими драконовскими ограничениями. Управление сканером

реализуется через веб-интерфейс, что неудивительно — решения SAINT

продаются, в том числе, в виде серверов для установки в стойку (SAINTbox), а тут

нужно следовать моде. С помощью аскетичного веб-интерфейса очень просто можно

запустить тестирование и использовать многолетние наработки для поиска

потенциально уязвимых мест в системе. Скажу больше: один из модулей SAINTexploit

позволяет не только обнаружить, но еще и эксплуатировать уязвимость! Возьмем

пресловутую ошибку MS08-67. Если сканер обнаруживает неприкрытую дырку и знает,

как ее эксплуатировать, то прямо рядом с описанием уязвимости дает ссылку с

близким сердцу словом EXPLOIT. В один клик ты получаешь описание сплоита и,

более того, — кнопку Run Now для его запуска. Далее, в зависимости от сплоита,

указываются различные параметры, например, точная версия ОС на удаленном хосте,

тип шелла и порт, на котором он будет запущен. Если эксплуатирование цели удачно

завершено, то во вкладке Connections модуля SAINTexploit появляется IP-адрес

жертвы и выбор действий, которые стали доступными в результате запуска

эксплоита: работа с файлами на удаленной системе, командная строка и т.д!

Представляешь: сканер, который сам ломает! Недаром слоган продукта: «Examine.

Expose. Exploit». Система проверок самая разнообразная, причем в последней 7-й

версии появился модуль для пентеста веб-приложений и дополнительные возможности

для анализа баз данных. Обозначив цель через веб-интерфейс, можно наблюдать за

действиями сканера со всеми подробностями, точно зная, что и как сканер делает в

текущий момент.

X-Scan

Сайт: http://www.xfocus.org

Распространение: Freeware

Платформа: Win

Последняя версия этого сканера вышла еще в 2007 году, что вовсе не мешает

использовать его сейчас благодаря системе подключаемых плагинов и скриптов,

написанных на языке NASL, таком же, который используется в Nessus/OpenVAS. Найти

и отредактировать имеющиеся скрипты несложно — все они находятся в папке scripts.

Для запуска сканера необходимо обозначить параметры сканирования через меню

Config -> Scan Parameter. В качестве объекта сканирования может выступать как

конкретный IP, так и диапазон адресов, но в последнем случае надо быть морально

готовым к тому, что тестирование будет длительным. Сканер, увы, не самый

быстрый. На скорость пропорционально влияет и количество подключенных модулей:

дополнения, проверяющие стойкость паролей для SSH/VNC/FTP, одни из самых

прожорливых. Внешне X-Scan больше напоминает самоделку, созданную кем-то

для собственных нужд и пущенную в паблик на свободное плавание. Возможно, он бы

и не получил такой популярности, если не поддержка скриптов Nessus, которые

активируются с помощью модуля Nessus-Attack-Scripts. С другой стороны, стоит

посмотреть отчет о сканировании, и все сомнения в полезности сканера отходят на

второй план. Он не будет оформлен по одному из официальных стандартов ИБ, но

точно расскажет много нового о сети.

Rapid 7 NeXpose

Сайт: www.rapid7.com

Распространение: Freeeware-версия

Платформа: nix/Win

Rapid 7 — одна из самых быстро растущих компаний, специализирующихся

на информационной безопасности в мире. Именно она недавно приобрела проект

Metasploit Framework, и именно ее рук дело — проект NeXpose. Стоимость

«входа» для использования коммерческой версии составляет без малого $3000, но

для энтузиастов есть Community-версия с чуть-чуть урезанными возможностями.

Такая бесплатная версия легко интегрируется с Metasploit’ом (нужна версия не

ниже 3.3.1). Схема работы достаточно хитрая: сначала запускается NeXpose, далее

Metasploit Console (msfconsole), после чего можно запускать процесс сканирования

и настраивать его с помощью ряда команд (nexpose_connect, nexpose_scan,

nexpose_discover, nexpose_dos и другие). Прикольно, что можно совмещать

функциональность NeXpose и других модулей Metasploit’а. Самый простой, но

действенный пример: искать компьютеры с некой уязвимостью и тут же

эксплуатировать ее с помощью соответствующего модуля Metasploit — получаем

авторутинг на новом качественном уровне.

WARNING

Пентест серверов и ресурсов владельца ресурсов без его воли — деяние уголовно

наказуемое. В случае использования полученных знаний в незаконных целях автор и

редакция ответственности не несут.

🧗 10 лучших инструментов сканирования уязвимостей для тестирования на проникновение — 2019 — Information Security Squad

Инструменты сканирования уязвимостей являются одним из важнейших инструментов в ИБ отделах, поскольку уязвимости появляются каждый день и, таким образом, оставляют лазейку для организации.

Инструменты сканирования на уязвимости помогают обнаруживать лазейки безопасности в приложении, операционных системах, оборудовании и сетевых системах.

Хакеры активно ищут эти лазейки, чтобы использовать их в своих интересах.

Уязвимости внутри сети должны быть немедленно идентифицированы и устранены, чтобы злоумышленники были в страхе.

Сканеры уязвимостей являются одним из таких способов сделать это, благодаря своим непрерывным и автоматизированным процедурам сканирования они могут сканировать сеть на наличие потенциальных лазеек.

Они находятся в Интернете или же на любом устройстве, и они помогают отделам ИБ выявить уязвимость и исправить ее как вручную, так и автоматически.

Лучшие на рынке сканеры веб-уязвимостей должны позволять вам выполнять как аутентифицированные, так и неаутентифицированные типы сканирования, чтобы свести к нулю сетевые уязвимости.

В этой статье мы рассмотрим 10 лучших инструментов сканирования уязвимостей, доступных на рынке.

10 лучших инструментов сканирования уязвимостей

1. сканер уязвимостей OpenVAS

Сканер уязвимостей OpenVAS — это инструмент анализа уязвимостей, который позволит сканировать серверы и сетевые устройства благодаря своей комплексной природе.

Этот сканер будет искать IP-адрес и проверять наличие любых открытых служб путем сканирования через открытые порты, неправильной конфигурации и уязвимостей в существующих объектах.

После завершения сканирования, генерируется автоматический отчет и отправляется по электронной почте для дальнейшего изучения и исправления.

OpenVAS также может работать с внешнего сервера, что дает вам представление о хакере, таким образом выявляя открытые порты или сервисы и своевременно обрабатывая их.

Если у вас уже есть собственная система реагирования на инциденты или система обнаружения инцидентов, то OpenVAS поможет вам улучшить мониторинг вашей сети с помощью инструментов тестирования сети и оповещений в целом.

Статьи по теме:

2.Tripwire IP360

Tripwire IP360 — одно из ведущих решений на рынке для управления уязвимостями, позволяющее пользователям идентифицировать все в своей сети, включая локальные, облачные и контейнерные активы.

Tripwire позволит получать доступ к своим ресурсам, используя меньшее количество операций сканирования агентов.

Он также работает в сочетании с управлением уязвимостями и рисками, что позволяет ИБ-администраторам и специалистам по безопасности применять целостный подход к управлению безопасностью.

3. Сканер уязвимостей Nessus

Nessus Professional от Tenable — это разботка для специалистов по безопасности, занимающаяся исправлениями, проблемами с программным обеспечением, средствами удаления вредоносных программ и рекламного ПО, а также неправильной настройкой в широком спектре операционных систем и приложений.

Nessus вводит упреждающую процедуру безопасности, своевременно выявляя уязвимости, прежде чем хакеры используют их для проникновения в сеть, а также устраняет недостатки удаленного выполнения кода.

Он заботится о большинстве сетевых устройств, включая виртуальную, физическую и облачную инфраструктуру.

Tenable также упоминается как Gartner Peer Insights Choice для оценки уязвимости к марту 2019 года.

См. также:

4.Comodo HackerProof

Comodo HackerProof — еще один ведущий сканер уязвимостей с надежными функциями, которые позволяют ежедневно сканировать на поиск своиз уязвимостей.

Варианты сканирования PCI, предотвращение атак и технология site inspector, которая помогает в сканировании веб-сайтов следующего поколения.

Помимо этих льгот, Comodo также предоставляет пользователям индикатор безопасности.

Это уменьшит количество брошенных корзин, улучшит конверсии и увеличит доход в большом соотношении.

Не забывайте об их уникальной технологии site inspector, которая действует как лучший счетчик для атак.

5.Nexpose community

Nexpose — это инструмент сканирования уязвимостей, разработанный Rapid7, это решение с открытым исходным кодом, которое покрывает большинство ваших проверок сети.

Универсальность этого решения является преимуществом для администраторов, ведь его можно встроить в инфраструктуру Metaspoit, способную обнаруживать и сканировать устройства в тот момент, когда любое новое устройство подключается к сети.

Также отслеживает подверженность уязвимости реальному миру и, прежде всего, определяет возможности угрозы соответствующим образом разрабатывать исправления.

Кроме того, сканер уязвимостей также оценивает риск угроз, варьируя его в диапазоне от 1 до 1000, что дает специалистам по безопасности возможность исправить уязвимость до ее использования.

В настоящее время Nexpose предлагает бесплатную пробную версию на один год.

6.Vulnerability Manager Plus

Vulnerability Manager Plus — это новое решение для этого рынка, разработанное ManageEngine.

С его недавним выходом на рынок и функцией, которую он охватывает, это могут быть ожидаемые этические инструменты взлома для организаций.

Он предоставляет аналитику на основе атакующего, позволяющую сетевым администраторам проверять существующие уязвимости с точки зрения хакера.

Кроме того, Vulnerability Manager Plus — это автоматическое сканирование, оценка воздействия, оценка рисков программного обеспечения, неправильная настройка безопасности, исправление, сканер устранения уязвимостей нулевого дня и тестирование и усиление проникновения веб-сервера.

Поставляется совершенно бесплатно для 25 устройств.

7.Nikto

Nikto — еще один бесплатный онлайн-сканер уязвимостей.

Nikto помогает понять функции сервера, проверить их версии, выполнить тестирование веб-серверов, чтобы выявить угрозы и присутствие вредоносных программ, а также сканировать различные протоколы, такие как https, httpd, HTTP и другие.

Также помогает в сканировании нескольких портов сервера в короткие сроки.

Если вы не ищете надежного решения, которое позаботится обо всем управлении уязвимостями для вашего предприятия, тогда Nikto может стать отличным выбором.

8.Wireshark

Wireshark считается одним из самых мощных анализаторов сетевых протоколов на рынке.

Он используется многими правительственными учреждениями, предприятиями, здравоохранением и другими отраслями для тщательного анализа своей сети.

Как только Wireshark идентифицирует угрозу, он отключает ее для проверки.

Wireshark успешно работает на устройствах Linux, macOS и Windows.

Среди других особенностей Wireshark — стандартный трехпанельный браузер пакетов, сетевые данные можно просматривать с помощью графического интерфейса, мощные фильтры отображения, анализ VoIP, поддержка дешифрования для таких протоколов, как Kerberos, WEP, SSL / TLS и другие.

Вы можете пройти полное обучение по Wireshark, чтобы улучшить свои навыки сканирования сети.

см. также

9. Aircrack-ng

Aircrack-ng поможет позаботиться о безопасности сети WiFi.Он используется в сетевых аудитах и обеспечивает безопасность и контроль WiFi, а также работает как одно из лучших хакерских приложений для Wi-Fi с драйверами и картами, воспроизводящими атаки.

Заботится о потерянных ключах, захватывая пакеты данных. Поддержка ОС включает в себя NetBSD, Windows, OS X, Linux и Solaris.

10. Сетевой сканер безопасности Retina

Сканер уязвимостей Retina — это веб-приложение с открытым исходным кодом, которое заботится об управлении уязвимостями из центрального расположения.Его функции включают в себя исправления, соответствие, конфигурирование и создание отчетов.

Заботится о базах данных, рабочих станциях, серверах, анализирует и веб-приложения с полной поддержкой интеграции VCenter и виртуальных сред сканирования приложений.

Он заботится о нескольких платформах, предлагая полную межплатформенную оценку уязвимости и безопасность.

Если вы уже попробовали их, поделитесь своими мыслями о них в разделе комментариев.

Делаем компьютер неуязвимым

Наверх- Рейтинги

- Обзоры

- Смартфоны и планшеты

- Компьютеры и ноутбуки

- Комплектующие

- Периферия

- Фото и видео

- Аксессуары

- ТВ и аудио

- Техника для дома

- Программы и приложения

- Новости

- Советы

- Покупка

- Эксплуатация

- Ремонт

- Подборки

- Смартфоны и планшеты

- Компьютеры

- Аксессуары

- ТВ и аудио

- Фото и видео

- Программы и приложения

- Техника для дома

- Гейминг

- Игры

- Железо

- Еще

- Важное

- Технологии

- Тест скорости

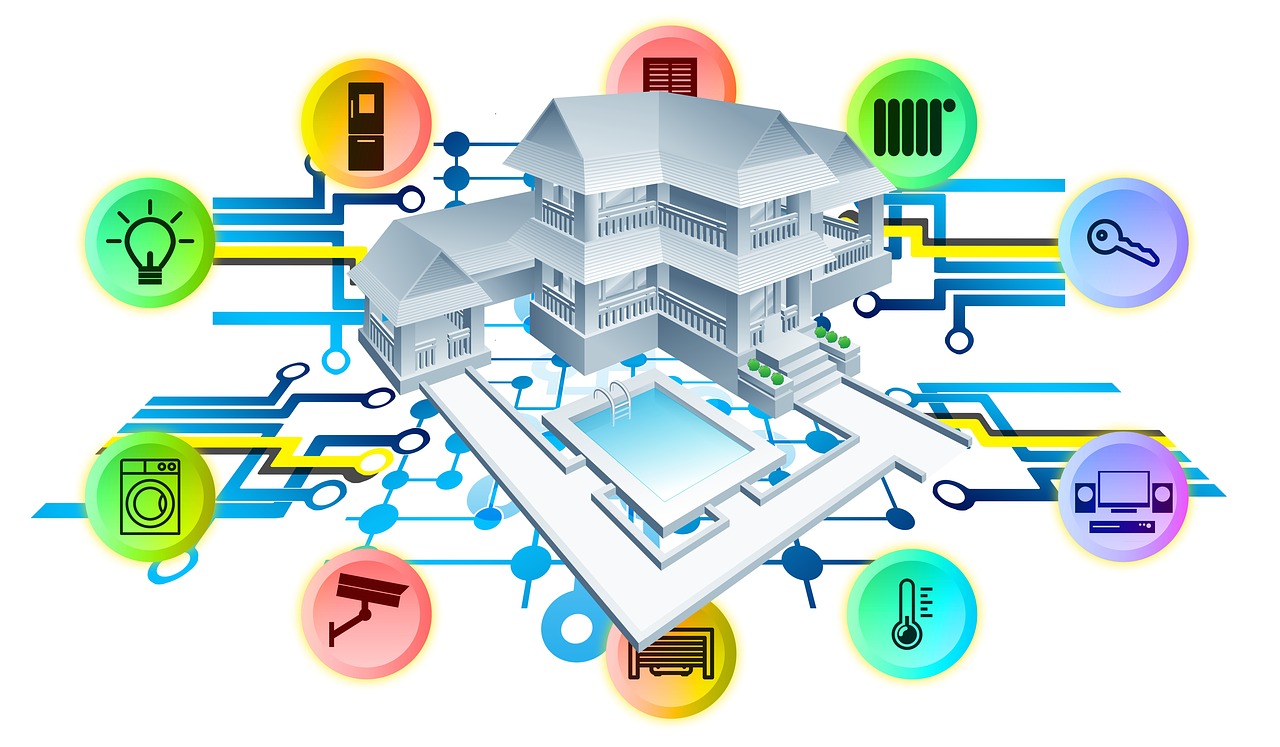

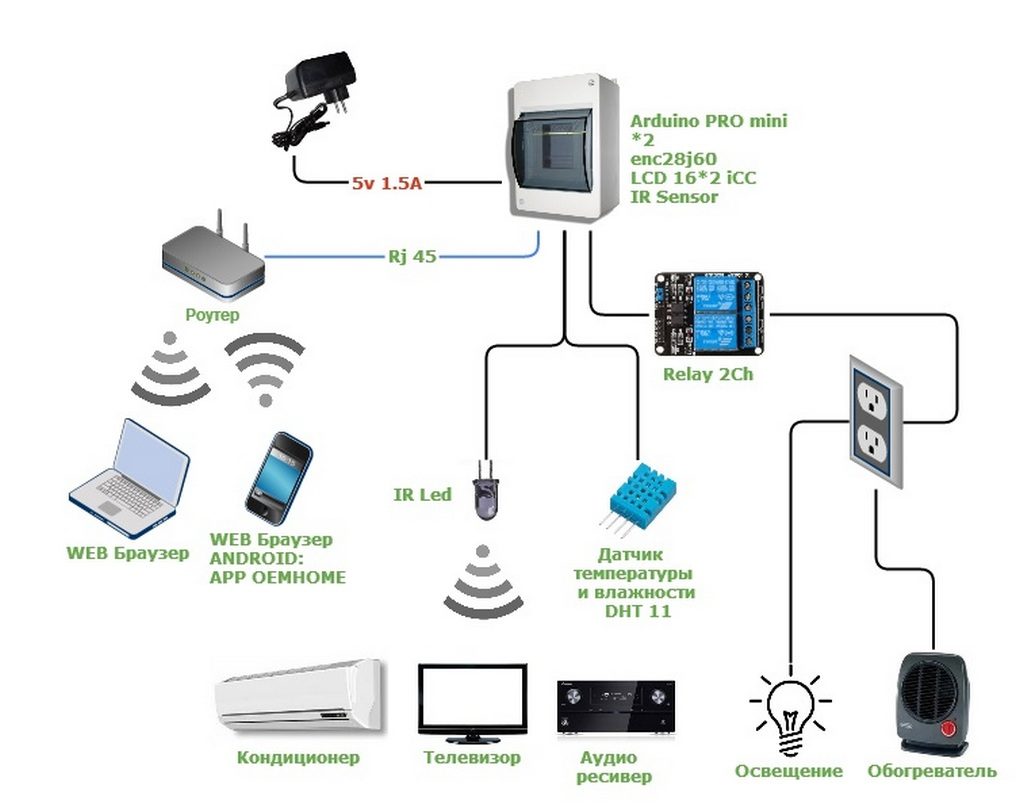

Плата Arduino

Плата Arduino Умный дом на Ардуино

Умный дом на Ардуино Базовый набор Arduino Start

Базовый набор Arduino Start Микрокомпьютер одноплатный Raspberry Pi

Микрокомпьютер одноплатный Raspberry Pi Home Automation Arduino и Raspberry Pi

Home Automation Arduino и Raspberry Pi

плате, записывающих устройств (ВЗУ), имеющих различное строение и функционал. Эту категорию памяти можно разделить на два подтипа.

плате, записывающих устройств (ВЗУ), имеющих различное строение и функционал. Эту категорию памяти можно разделить на два подтипа.

Загрузка…

Загрузка…

Система предлагает множество способов для оплаты покупок и услуг через интернет. Например, простая инструкция, как оплатить Яндекс Деньгами покупку за товар. Вам необходимо:

Система предлагает множество способов для оплаты покупок и услуг через интернет. Например, простая инструкция, как оплатить Яндекс Деньгами покупку за товар. Вам необходимо:

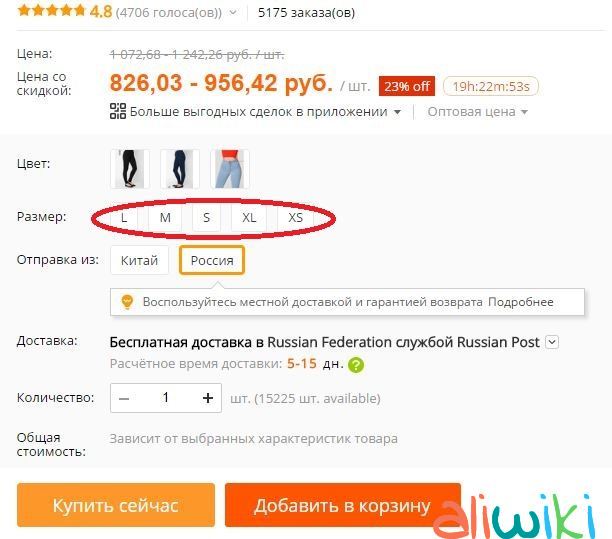

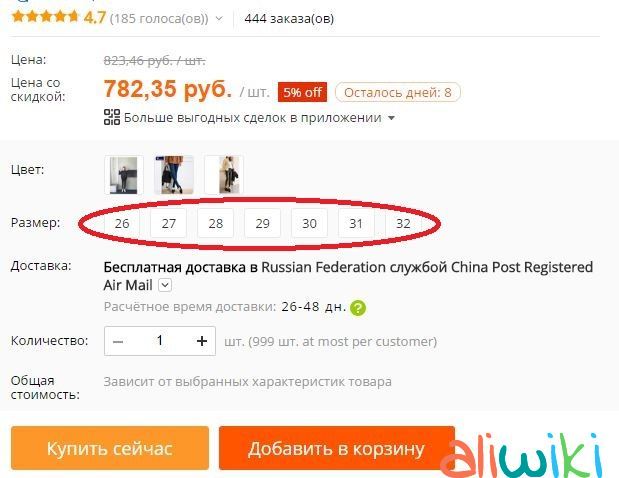

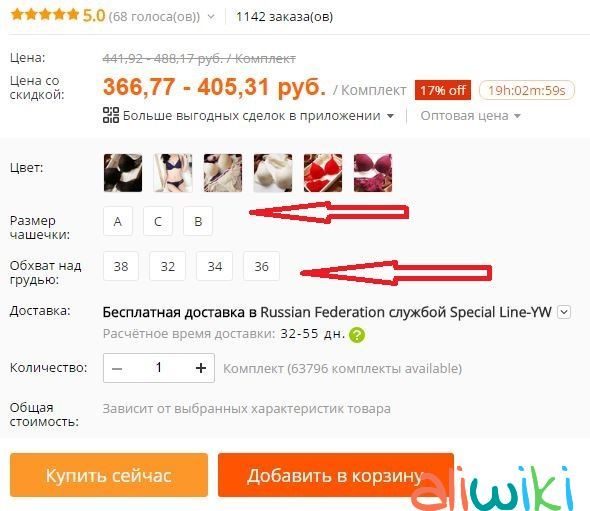

Бывает, что покупка на Aliexpress через Яндекс деньги стала неудачной или был продан некачественный товар, при этом продавцы почему-то не спешат возвращать финансы. Нередко так бывает, средства за покупки пропадают бесследно. Конечно, для возврата своих денежных вложений к Алиэкспресс придется предъявить веские доказательства и претензии, например, в виде фотографий (видео) и обозначить причину возврата при повреждении товара, лома. Если спор пройдет всё-таки в пользу покупателя, то средства должны вернуться на счёт в течение 1 недели.

Бывает, что покупка на Aliexpress через Яндекс деньги стала неудачной или был продан некачественный товар, при этом продавцы почему-то не спешат возвращать финансы. Нередко так бывает, средства за покупки пропадают бесследно. Конечно, для возврата своих денежных вложений к Алиэкспресс придется предъявить веские доказательства и претензии, например, в виде фотографий (видео) и обозначить причину возврата при повреждении товара, лома. Если спор пройдет всё-таки в пользу покупателя, то средства должны вернуться на счёт в течение 1 недели.

Мы рады, что смогли помочь Вам в решении проблемы.

Мы рады, что смогли помочь Вам в решении проблемы.