Программа для взлома Wi-Fi на Android без рута

Многие ищут Программа для взлома Wi-Fi на андроид без рута Существует надежная программа для взлома устройств Wi-Fi для Android, и программа, которая используется для взлома Wi-Fi, является одной из самых мощных программ, поскольку любой может взломать существующий Интернет, содержащий надежный пароль.

Программа для взлома Wi-Fi на андроид без рутаПрограмма для взлома Wi-Fi на андроид без рутаПрограмму, которая зависит от эффективности и мощности, можно загрузить через Google Play Store, так как большинство программ могут быть нечестными, а некоторые из них могут быть честными, а есть программы, которым нужен рут, и чтобы гарантировать, что мы получим конечно программа и без проблем надо скачать из Google Store

приложение для раскрытия пароля Wi-Fi без рутаприложение для раскрытия пароля Wi-Fi Это программа для взлома Wi-Fi для Android без рута. Считается одной из программ, которые могут работать для проникновения в сеть Wi-Fi через маршрутизаторы, где программу можно загрузить через Google Play Store, для загрузки приложения определения пароля Wi-Fi без рута для загрузки нажмите здесь

Особенности программы для взлома Wi-Fi на AndroidВы можете положиться на программу для взлома WiFi для Android, скачав Программа для взлома Wi-Fi на андроид без рута Он имеет несколько характеристик, в том числе следующие:

- Программа небольшая по размеру, не потребляет ресурсы телефона и поддерживает большинство из них.

- Программа также может включать в себя механизм проверки скорости модема-роутера, чтобы вы знали всю информацию.

- Умный поиск доступен через программу.

- Программа может сортировать по ближайшей Wi-Fi сети вокруг вас.

- Вы также можете добавить мобильные точки доступа Wi-Fi.

- Также есть возможность поработать над тем, чтобы поделиться программой с друзьями через социальные сети.

- Через программу вы можете получить доступ к Интернету только после подключения, и это бесплатно.

- Программа проста в использовании для новичков, так как вы можете анализировать сеть и легко узнать, кто звонит,

могу скачать Программа для взлома Wi-Fi на андроид без рута Учитывая, что программа имеет многие из упомянутых функций, но взлом WiFi можно сделать несколькими способами, в том числе:

- Зайдите в настройки телефона.

- Wi-Fi открывается, чтобы он мог подключиться к сети, отправленной маршрутизатором.

- После того, как сеть Wi-Fi будет подключена, с помощью программы мы сможем найти ближайшую к вам сеть Wi-Fi для взлома.

- Появятся все доступные сети, но не все сети могут быть взломаны, каждая сеть в соответствии с настройками маршрутизатора.

- Убедившись, что вы выбрали желаемую сеть, вы можете щелкнуть по ней, чтобы взломать.

- Будет проверено, поддерживает ли система Android вашего устройства root или не поддерживает root, и на основе этого можно будет сделать выбор.

- Если на вашем устройстве нет root, он может взломать WiFi, не показывая пароль.

Считается программой WPSApp هو Программа для взлома Wi-Fi на андроид без рута Программу можно скачать через Google Play Store, и она имеет множество преимуществ, в том числе следующие:

- Программа проста в использовании и очень проста.

- Через программу можно подключиться к сети Wi-Fi, введя восьмизначный секретный номер.

- Это приложение использует эти контакты, чтобы попытаться подключиться и проверить, не находится ли сеть под угрозой.

Он реализует множество известных алгоритмов генерации PIN-кода и некоторые PIN-коды по умолчанию.

Он реализует множество известных алгоритмов генерации PIN-кода и некоторые PIN-коды по умолчанию. - Программа рассчитывает ключ по умолчанию для некоторых роутеров.

- Программа позволяет просматривать пароли Wi-Fi, хранящиеся на устройстве.

- Он также может сканировать устройства, подключенные к вашей сети, и анализировать качество каналов Wi-Fi.

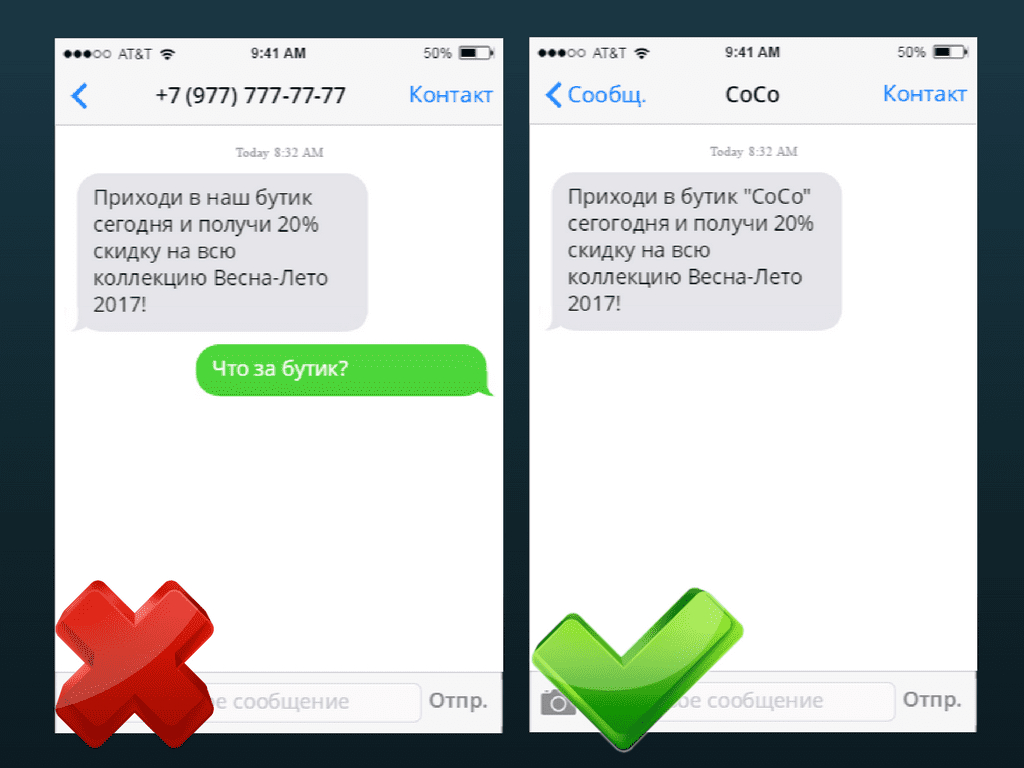

- При проверке сетей вокруг нас вы увидите сети с красным крестом, эти «безопасные» сети, в них отключен протокол WPS и пароль по умолчанию неизвестен.

WPSApp можно скачать который считается Программа для взлома Wi-Fi на андроид без рута Который можно загрузить и воспроизвести через Google Play Store в несколько этапов, в том числе:

- Сначала зайдите в настройки.

- Ваш телефон должен открыть Wi-Fi, чтобы он мог подключиться к маршрутизатору.

- Обыскиваются сети Wi-Fi рядом с нами, чтобы программа могла сработать и проникнуть в них.

- Через поиск появятся все доступные сети, и вы сможете работать над проникновением в сети согласно настройкам каждого роутера.

- Чтобы скачать программу, вы можете нажать здесь

Андро Дамппер Программа для взлома Wi-Fi на андроид без рута Что характерно тем, что есть возможность работать над взломом Wi-Fi, так как это можно сделать с помощью следующих шагов:

- Вы должны сначала открыть программу.

- После этого заходим в настройки телефона, чтобы открыть Wi-Fi, чтобы он мог подключиться к роутеру.

- После этого мы можем сделать, нажав на программу на телефоне.

Читайте также: Как скрыть приложения на iPhone 2021

- Он ищет существующие и близлежащие сети, чтобы его можно было легко взломать.

- Мы можем работать над выбором ближайшей сети, к которой программе будет легко получить доступ и взломать.

- После этого выбирается метод try with, а затем нажимается настраиваемый пин или не настраивается

- После выбора вышеуказанного устройство Android взломает сеть Wi-Fi, так как это может занять некоторое время.

- Сеть взламывается путем рутирования телефона без показа пароля взломанной сети Wi-Fi.

Как взломать Wi-Fi через Android Wi-Fi взлом без рута

может работать через Программа для взлома Wi-Fi на андроид без рута Чтобы проникнуть в различные сети Wi-Fi, вы должны выбрать сеть для взлома через сети, которые могут появляться через ваше телефонное устройство, поскольку мощность и скорость сети могут быть хорошими, а известные методы проникновения для всех сетей могут быть следующим:

- Можно ввести слово «Настроить Bruteforce» и нажать на него, угадав, поскольку программа может работать над его изменением.

- Вы должны выбрать тип символов через словарь, где вы можете выбрать прописные или строчные буквы.

- После этого нажмите save configure, а затем нажмите start, чтобы программа могла выполнить догадки.

- Мы не должны пытаться выбрать более одного варианта угадывания, так как это требует много времени и места для угадывания.

- Через программу можно работать по взлому Wi-Fi сетей иногда не показывая пароль и не узнавая его.

Наконец, мы можем работать над проникновением в сети Wi-Fi через упомянутые приложения, поскольку эти приложения обладают своей силой и способностью декодировать маршрутизаторы, а также они могут проникать в устройства со слабыми существующими паролями.

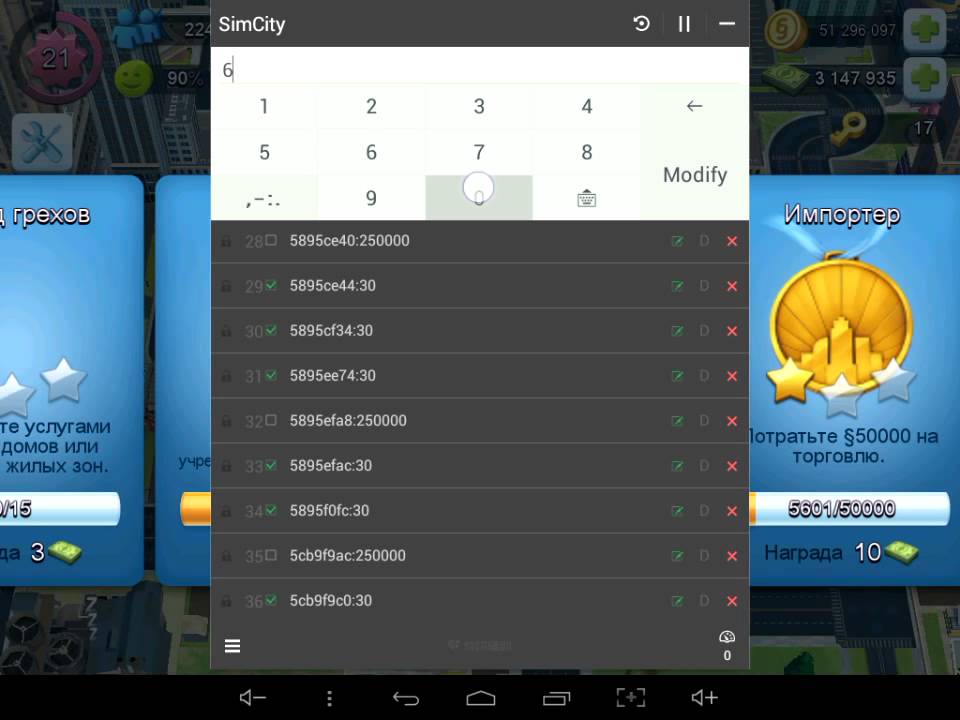

Топ 10 приложений Game Hacker для устройств Android с / без рута

Сегодня многие люди не могут жить без своего смартфона.

Согласно недавнему опросу, видеоигры стали самым популярным способом скоротать время среди пользователей Android; Тем не менее, это раздражает быть остановленным с помощью опции покупки в приложении.

Некоторые люди задаются вопросом, есть ли способ избавиться от всех ограничений и наслаждаться мобильными играми, не платя ни копейки.

Вообще говоря, большинство игр для Android можно настроить и легко взломать. Все, что вам нужно, это правильное хакерское приложение.

В этом посте мы собираемся определить и поделиться 10 лучших игровые хакерские приложения для Android пользователи получают игровую выгоду на разных уровнях.

Приложение Game Hacker для Android

Топ 1: Xmodgames

https://xmodgames.download/

Поддерживаемые устройства: Android-телефоны с рутом.

Плюсы

1. Дружественный интерфейс прост в использовании.

2. Это облегчает повышение эффективности игры на устройствах Android.

3. Разработчик регулярно выпускает обновления, чтобы обеспечить его совместимость с последними версиями ваших игр.

4. Он поддерживает широкий спектр популярных игр, таких как Pokemon Go, Clash of Clans, Minecraft и др.

Минусы

1. Некоторые пользователи сообщают, что этот хакер для Android часто зависал.

Топ 2: свобода APK

https://freedomapk.net/download/

Поддерживаемые устройства: Android-телефоны и планшеты с Android.

Плюсы

1. Он совместим с Android 2.3 и выше.

2. Freedom может разблокировать неограниченное количество монет и получить доступ к премиальной версии вашей игры бесплатно.

3. Он блокирует рекламу в ваших мобильных игровых приложениях.

4. Хакерское приложение для игры совершенно бесплатно.

Минусы

1. Свобода распространяется не на все игровые предметы.

Топ 3: Cheat Engine

https://www.cheatengine.org/

Поддерживаемые устройства: Android-смартфоны с рутом.

Плюсы

1. Он имеет возможность подключения к удаленным или локальным процессам через IP.

2. Сканирует системные файлы мобильных игр автоматически.

3. Вы можете решить взломать процесс или приложение в списке.

4. Пусть вы получаете неограниченное количество золота, монет, жетонов и т. Д.

Минусы

1. Этому хакеру не только нужен root-доступ, но и немного оперативной памяти.

Топ 4: GameCih

Поддерживаемые устройства: Rooted Android

Плюсы

1. Приложение игрового хакера позволяет просматривать и редактировать страницу настроек игр без каких-либо ограничений.

2. Вы можете модифицировать широкий спектр мобильных игр.

3. GameCih можно загрузить бесплатно без вредоносных программ.

4. Доступен как онлайн, так и офлайн игры.

Минусы

1. Вы не можете избавиться от всех ограничений в некоторых игровых приложениях.

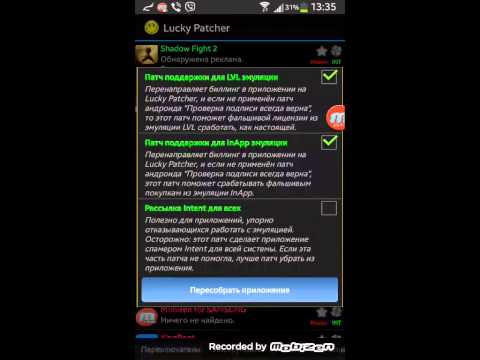

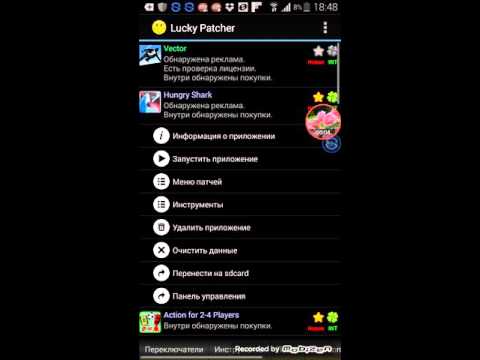

Топ 5: Лаки Патчер

Lucky Patcher V11.3.2 Download Latest APK – [OFFICIAL WEBSITE]

Поддерживаемые устройства: устройства Android с корнем.

Плюсы

1. Он отлично работает на большинстве устройств под управлением Android 2.3 или выше.

2. Как хакер с открытым исходным кодом, вы можете использовать его бесплатно.

3. Интуитивно понятный интерфейс позволяет легко ориентироваться в приложении.

4. Это 100% без вредоносных программ, если вы загружаете его с официального сайта.

Минусы

1. Одна из главных причин, по которой люди избегают приложения, заключается в том, что оно незаконно.

Топ 6: Creehack

https://creehacks.com/

Поддерживаемые устройства: Android без рута и рута.

Плюсы

1. Требуется Android 4.0 и выше.

2. Вы можете скачать его с официального сайта бесплатно.

3. Совместим практически со всеми мобильными играми на Android.

4. Это игровое хакерское приложение поддерживает множество устройств Android.

Минусы

1. Некоторые старые устройства Android не поддерживаются.

Топ 7: SB Game Hacker

https://sbgamehacker.download/apk/

Поддерживаемые устройства: Rooted Android

Плюсы

1. Он имеет простой интерфейс и прост в использовании.

2. Вы можете переключаться между различными языками.

3. Все функции бесплатны для использования.

4. Это игровое хакерское приложение позволяет фильтровать данные.

Минусы

1. Работает только на рутованных телефонах Android.

Топ 8: Leo PlayCard

http://leoplaycard.info/download/

Поддерживаемые устройства: Android без рута и рута.

Плюсы

1. Как популярный хакер среди пользователей Android без прав, Leo PlayCard довольно прост в использовании.

2. Вы можете взломать неограниченное количество приложений для Android и мобильных игр бесплатно.

3. Это поможет вам обойти процесс покупки и оплаты в приложении.

4. Leo PlayCard работает с сотнями приложений и мобильных игр.

Минусы

1. Он не может взломать онлайн мобильные игры.

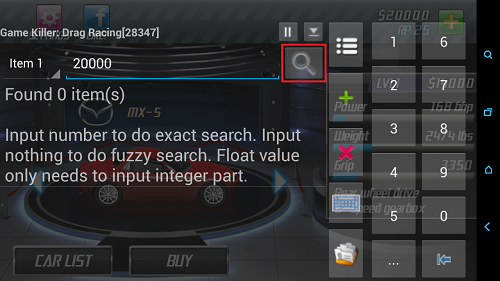

Топ 9: Game Killer

https://game-killer. uptodown.com/android/download

Поддерживаемые устройства: Rooted Android

Плюсы

1. Он способен взломать практически все офлайн мобильные игры на Android.

2. Вы можете заблокировать ваши видеоигры на определенных уровнях.

3. Монеты, драгоценные камни, нефриты, улучшения, оружие и другие функции можно взломать.

4. Это игровое хакерское приложение предназначено для изменения памяти.

Минусы

1. Некоторые устройства Android недоступны.

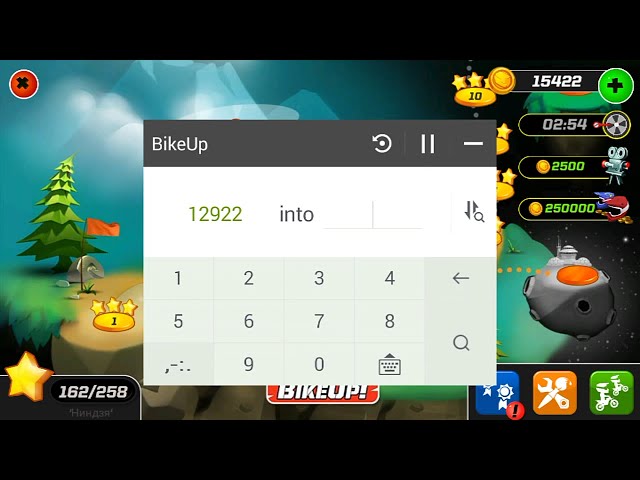

Топ 10: Игровой Страж

http://gameguardianapk.info/

Поддерживаемые устройства: устройства Android с root-доступом.

Плюсы

1. Вы можете просто взломать свою мобильную игру в интуитивно понятном интерфейсе.

2. Это позволяет вам изменять практически все аспекты ваших игр.

3. Game Guardian поддерживает более 90 языков.

4. Все функции бесплатны.

Минусы

1. Его нельзя использовать на устройствах без рута Android.

Заключение

Для устройств Android доступны сотни миллионов мобильных игр. Это делает наш смартфон идеальным местом, чтобы играть в игры и убивать время. Имеет смысл, что программисты разрабатывают различные методы, чтобы заставить вас открыть свой кошелек. Мы предлагаем вам найти подходящее приложение для игр для Android на основе нашего обзора и сэкономить ваши деньги.

Что вы думаете об этом посте.

- 1

- 2

- 3

- 4

- 5

Прекрасно

Рейтинг: 4.6 / 5 (на основе голосов 54)

24 октября 2018 12:00 / Автор: Эндрю Миллер в Андройд Приложение

Объяснение жизненного цикла разработки программного обеспечения (SDLC)

Процесс SDLC

Эффективный жизненный цикл разработки программного обеспечения позволяет создавать высококачественное программное обеспечение с меньшими затратами ресурсов. Интегрируя автоматическое тестирование безопасности в SDLC, вы также можете гарантировать, что ваш продукт будет иметь меньше недостатков безопасности и уязвимостей, которые могут использовать злоумышленники.

Интегрируя автоматическое тестирование безопасности в SDLC, вы также можете гарантировать, что ваш продукт будет иметь меньше недостатков безопасности и уязвимостей, которые могут использовать злоумышленники.

Ниже мы предлагаем обзор каждого этапа процесса разработки программного обеспечения, а также рекомендации и инструменты безопасности.

Этап первый: планирование

На этапе планирования организация определяет содержание, сроки, цель и другие элементы выпуска. Планирование включает в себя сбор требований, установление контрольных показателей, определение ключевых дат и другие действия.

Передовой опыт

- Убедитесь, что программа удовлетворяет бизнес-требованиям

- Применение безопасного проектирования и моделирования угроз по мере необходимости

- Убедитесь, что в процессе разработки используется правильный язык

- Используйте соответствующее отображение для целей тестирования

Инструменты безопасности

Электронное обучение Veracode может научить разработчиков создавать безопасную архитектуру и включать моделирование угроз на этапе планирования.

Второй этап: код и сборка

Второй этап — это то, что неспециалисты обычно называют разработкой программного обеспечения. Программисты и инженеры-программисты пишут код для приложения, придерживаясь требований и других соображений, установленных при планировании.

Передовой опыт

- Обучение программистов безопасной разработке

- Найти и исправить дефекты при написании кода

- Обеспечение безопасности компонентов с открытым исходным кодом

- Уменьшить время тестирования

Инструменты безопасности

Благодаря сканированию среды разработки Veracode со статическим анализом ваши разработчики могут находить дефекты безопасности, получать контекстные рекомендации и за считанные секунды применять исправления в существующей среде разработки.

Pipeline Scan запускается при каждой сборке и обеспечивает быструю обратную связь в среднем за 90 секунд, что упрощает выполнение требований DevSecOps, чтобы разработчики могли быстро устранять недостатки прямо в конвейере, не останавливая производство.

Песочница для разработчиков Veracode также может быть полезна командам разработчиков, упрощая оценку нового кода перед его фиксацией в основной ветке, не влияя на отчеты о соответствии.

Знаете ли вы?

Источник: Veracode.

Фаза третья: тестирование

Тестирование является важной частью любого жизненного цикла разработки программного обеспечения. В дополнение к тестированию безопасности на этом этапе проводятся тесты производительности, модульные тесты и нефункциональное тестирование, такое как тестирование интерфейса.

Передовой опыт

- Использование нескольких методов тестирования для проверки безопасности

- Всеобъемлющее тестирование производительности, функциональное, модульное и интеграционное тестирование важны

Инструменты безопасности

Мощный инструмент статического анализа Veracode упрощает тестирование безопасности, предоставляя быстрые и точные результаты с контекстными инструкциями по устранению уязвимостей.

Знаете ли вы?

Источник: Veracode SOSS v11.

Фаза четвертая: Этап

В ходе подготовки группа разработчиков размещает программное обеспечение на рабочих серверах. Подготовка включает в себя упаковку и управление файлами, а также развертывание сложных выпусков в нескольких средах.

Передовой опыт

- Отслеживание прогресса и компонентов

- Автоматизированные процессы выпуска

- Тестирование безопасности и проверка качества

Знаете ли вы?

43% организаций считают, что интеграция DevOps наиболее важна для улучшения программ AppSec.

Источник: ESG, Modern Application Development Security, август 2020 г.

Этап пятый: развертывание и мониторинг

После завершения выпуска и начала его использования группа разработчиков отслеживает его производительность.

Инструменты безопасности

Инструмент динамического анализа Veracode находит, защищает и контролирует все ваши веб-приложения, снижая риски безопасности. Ручное тестирование на проникновение — еще один важный инструмент обеспечения безопасности после выпуска.

Ручное тестирование на проникновение — еще один важный инструмент обеспечения безопасности после выпуска.

Знаете ли вы?

Источник: DORA and Pullet Labs, Отчет о состоянии DevOps за 2017 г.

Источник: Veracode

Как организовать безопасный жизненный цикл SDLC

Учитывая сложность современного программного обеспечения, надежное тестирование безопасности важнее, чем когда-либо. Вместо того, чтобы заставлять разработчиков работать с несколькими средами тестирования, Veracode можно интегрировать на каждом этапе жизненного цикла разработки программного обеспечения, от планирования до мониторинга после выпуска. Узнайте больше о наших продуктах или запланируйте демонстрацию, связавшись с нами сегодня.

Топ-5 хакерских инструментов для Android для тестировщиков на проникновение

Хакерский инструмент для Android — это широко используемый термин в кругах кибербезопасности. Например, специалисту по информационной безопасности, которому поручено судебно-медицинское расследование устройства Android, может потребоваться взломать устройство, чтобы получить доступ к ОС, или взломать базу данных на устройстве, чтобы получить доступ к важной информации.

В другом сценарии эксперт по кибербезопасности может использовать «инструменты взлома» Android для пентеста своей собственной сетевой среды. В этом случае инструменты взлома Android запускаются с устройства Android, а не с рабочей станции или ПК, если только пентестер не запускал инструменты взлома с помощью эмулятора Android на ПК.

Некоторые инструменты лучше подходят для конкретных задач, чем другие, а некоторые могут не соответствовать стандартам криминалистики требований вашей организации. Это не означает, что следующие инструменты обязательно подходят для целей криминалистических расследований или соответствуют стандартам судебной экспертизы, но всегда полезно посмотреть, какие есть последние примеры хакерских инструментов для мобильных устройств Android.

Имея это в виду, в этой статье будут рассмотрены пять наиболее широко используемых инструментов для взлома Android, как для специалистов-криминалистов, так и для энтузиастов Android. Таким образом, вы можете определить обстоятельства, при которых вы можете найти их полезными, или быть предупрежденными об их присутствии. Этот список ни в коем случае не является исчерпывающим, но определенно даст вам общее представление о том, какие приложения доступны в настоящее время.

Этот список ни в коем случае не является исчерпывающим, но определенно даст вам общее представление о том, какие приложения доступны в настоящее время.

Hackode — любимый набор приложений среди специалистов по безопасности, которым необходимо регулярно проводить тесты на проникновение. Приложение легко запускается с устройств Android и состоит из четырех различных наборов инструментов: сканирование, канал безопасности, разведка и эксплойт. Каждый из них специально разработан, чтобы помочь в различных ситуациях.

Основные функции Hackode:- Разведка: Инструменты для сбора информации включают Google Hacking с шестью специфическими инструментами через Google Dorks. Они предоставляют функциональные возможности для PhpMyAdmin, PhpConfig, SQL Injection, MySQL Server, порталов входа и паролей. Существует также полнофункциональный инструмент WhoIs, который позволяет вам искать доменные имена и IP-адреса.

- Сканирование: Целевые инструменты сканирования включают Ping, Traceroute, MX Record и DNS Dig.

- Эксплойты: Еще не реализовано

- Канал безопасности: Отображает последние новости безопасности

Наличие всех этих инструментов на смартфоне делает этот инструмент очень удобным для людей, которым необходимо посетить несколько объектов и провести базовое тестирование. Все, что требуется, — это Android-устройство, которое многие люди уже носят с собой. Это хорошее приложение, которое можно носить с собой, если вы обнаружите, что вам нужно часто тестировать сеть, и вы не хотите брать с собой полноразмерный ноутбук.

Это мультиплатформенное приложение с установщиками для Ubuntu Linux и Microsoft Windows. Он использует ADB в качестве основного протокола подключения и поэтому может подключаться к телефонам Android через USB в режиме только для чтения. Как вы хорошо знаете, любая криминалистическая работа, проводимая с целью сбора доказательств, не должна взаимодействовать с первоначальным источником данных или вносить в него какие-либо изменения.

Такие инструменты, как Andriller, также должны выполнять неразрушающий сбор данных, а это означает, что при их использовании вероятность того, что данные целевого устройства будут скомпрометированы во время вашего расследования, практически равна нулю.

У Andriller есть несколько действительно полезных функций, таких как взлом шаблона блокировки экрана, расшифровка PIN-кода, взлом пароля, декодирование базы данных и многое другое. Затем эти хранилища данных можно экспортировать в форматы отчетов, которые будут легко читаться и предоставляться в качестве доказательств во время вашего расследования (при условии, что у вас нет определенных форматов и стандартов, которых необходимо придерживаться).

Основные функции Andriller:- Автоматическое извлечение данных, а также декодирование

- Извлечение данных с Android-устройств без рута с помощью Android Backup (Android версии 4.x)

- Извлечение данных с правами root через демон root ADDV, режим восстановления CWM или двоичный файл SU

- Разбор и декодирование данных, что дает структуру папок.

Он также может использовать файлы Tarball из резервных копий NANDroid и файлы backup.ab из Android Backup .

Он также может использовать файлы Tarball из резервных копий NANDroid и файлы backup.ab из Android Backup . - Возможность выбора отдельных декодеров базы данных для конкретных задач

- Расшифровка архивной базы данных WhatsApp (msgstore.db.crypt в *.crypt12)

- Шаблон блокировки экрана, взлом пароля и обнаружение PIN-кода

- Снимок экрана дисплея устройства для сбора улик

Andriller — мощное и серьезное приложение, предназначенное для опытных пользователей и, возможно, даже для следователей-криминалистов. Он предлагает базовый интерфейс с простыми в использовании функциями, что делает программу похожей на инструмент. Цены начинаются примерно с 99 долларов США за рабочую станцию в год. Правительственные и правоохранительные органы имеют право на 50% скидку, что является отличной новостью для руководителей отделов, заботящихся о бюджете. Желающие попробовать некоторые из этих функций могут установить программу на 14-дневную бесплатную пробную версию.

AndroRAT — это инструмент удаленного доступа, который позволяет третьей стороне получать удаленный доступ к информации об устройстве на устройстве Android. Этот инструмент, скорее всего, будет использоваться в качестве диагностического инструмента или удаленного монитора для устранения неполадок и ведения журнала, чем в качестве судебного инструмента или инструмента восстановления. В основном он работает в конфигурации клиент/сервер, при этом на сервере размещается основное приложение и информация о соединении. Приложение также позволяет удаленно выполнять функции, которые могут быть полезны для целей тестирования.

Основные функции AndroRAT:- Удаленный доступ к контактам

- Получить журналы вызовов и сообщения

- Мониторинг системы в реальном времени

- Картирование и мониторинг службы определения местоположения

- Услуги камеры

- Мониторинг микрофона

- Все основные функции телефона, такие как обмен сообщениями, звонки и просмотр Интернета

Как вы, вероятно, уже поняли, AndroRAT — это мощный инструмент, и могут возникнуть проблемы, если он будет установлен на устройстве Android пользователя без его ведома. Его наличие, если оно обнаружено, всегда следует рассматривать как подозрительное, если владелец устройства не установил его намеренно.

Его наличие, если оно обнаружено, всегда следует рассматривать как подозрительное, если владелец устройства не установил его намеренно.

Для настройки серверного приложения потребуются базовые знания о конфигурации сети, включая такие вещи, как перенаправление портов и создание хоста. Доступность IP-адресов обеспечивается поставщиками динамических IP-адресов, такими как No-IP.

В лабораторных условиях его довольно легко установить и настроить, что делает эксперименты простыми и удобными. Приложение свободно доступно для скачивания в формате APK и может быть легко установлено на целевом устройстве и ПК.

zANTI — это набор приложений для тестирования на проникновение, который устанавливается локально на ваш Android-смартфон. Отсюда пользователи могут использовать вредоносное программное обеспечение для атаки на сеть и проверки наличия лазеек в системе безопасности сетевой системы. Затем эти уязвимости исправляются или исправляются, если они используются для тестирования на проникновение.

Пользователи, которые хотят протестировать атаки с перенаправлением и удалением SSL, также могут использовать zANTI, так как приложение может создавать вредоносные точки доступа Wi-Fi. Любой пользователь, который подключается к вашим точкам доступа Wi-Fi, теперь будет подвергаться любым атакам, которые вы для него приготовили. Вы можете редактировать сообщения запросов и ответов с веб-серверов, размещать поддельные версии веб-сайтов со своего смартфона и многое другое.

zANTI — это хороший практический инструмент для людей, которые хотят реконструировать злонамеренную атаку, и предоставит много данных и ценную информацию о том, как можно избежать таких попыток.

Основные функции zANTI:- Инструменты сканирования: Они позволяют обнаруживать бэкдоры, атаки с аутентификацией и методом грубой силы, DNS-атаки, обнаружение мошеннических точек доступа и целый ряд разведывательных сканирований.

- Диагностические функции: Эти функции помогают находить уязвимости, такие как атаки «человек посередине», взлом паролей и активность метасплойтов.

- Средства отчетности: zANTI имеет облачную систему отчетности, которая помогает быстро и легко выявлять угрозы. Это все благодаря консоли отчетов в стиле приборной панели, в которую встроены предложения по корректирующим действиям.

В качестве приложения для тестирования на проникновение zANTI действительно эффективен. Он предоставляет множество функций, которые пригодятся, особенно для специалистов по безопасности. Наличие всех этих приложений на вашем смартфоне также очень удобно, а это означает, что для расследования или моделирования угрозы требуется только смартфон. Лучше всего то, что этот продукт бесплатен для пользователей сообщества.

FaceNiff приобрел известность, когда он был выпущен, благодаря своим приложениям, ориентированным на социальные сети. Его можно использовать для обнаружения файлов cookie популярных социальных сетей, таких как Twitter и Facebook. Обладая этой информацией, потенциальные хакеры смогут войти в ваши учетные записи и нанести ущерб вашему присутствию в социальных сетях или следить за вашей деятельностью без вашего ведома.

FaceNiff может делать все это, не требуя от пользователя каких-либо технических знаний, что является тревожной перспективой, если учесть, насколько важна безопасность ваших паролей в социальных сетях.

Сервисы, которые FaceNiff в настоящее время может захватить:- Твиттер

- Ютуб

- Амазонка

- ВКонтакте

- Тамблер

- MySpace

- Туэнти

- МайнВЗ/СтудиВЗ

- Блогер

- Наша-Класа

Опасности и преимущества хакерских приложений

Изучение того, как работают эти типы хакерских приложений, может помочь вам найти слабые места в текущей защите вашей сети. Если у вас есть общая сеть Wi-Fi или даже гостевая сеть Wi-Fi, вы потенциально подвержены риску для некоторых приложений, которые мы только что рассмотрели. Для целей тестирования эти приложения просто прекрасны. В случае хакерских программ для Android, таких как Andriller, в них также встроена дополнительная криминалистическая функциональность.

Иначе ни Find Your Phone, ни любое другое приложение не сможет обнаружить гаджет. А полиция рассматривает исключительно заявления о краже смартфона.

Иначе ни Find Your Phone, ни любое другое приложение не сможет обнаружить гаджет. А полиция рассматривает исключительно заявления о краже смартфона.

Опубликовано: в .

Опубликовано: в .

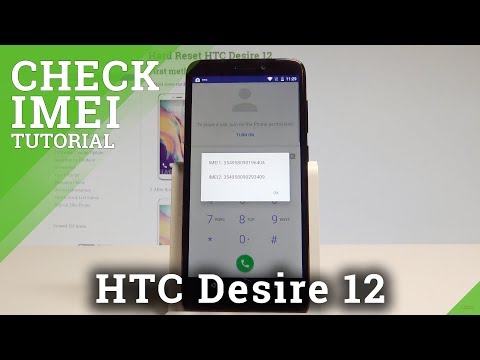

1.exe , нажмите «Создать F** IMEI». Кстати, я понятия не имею, почему программа должна была включать такой язык. Скопируйте IMEI в безопасное место, например, в блокнот, и сохраните.

1.exe , нажмите «Создать F** IMEI». Кстати, я понятия не имею, почему программа должна была включать такой язык. Скопируйте IMEI в безопасное место, например, в блокнот, и сохраните. Это лучше куда-нибудь записать.

Это лучше куда-нибудь записать. Роджерс не разблокировал бы телефон, пока я не зарегистрируюсь у них снова, но на удивление эти ребята смогли получить мне код в течение 9 часов.0075

Роджерс не разблокировал бы телефон, пока я не зарегистрируюсь у них снова, но на удивление эти ребята смогли получить мне код в течение 9 часов.0075

Я заплатил 50 фунтов стерлингов и более 24 часов ждал Huawei от другого сервиса. Вот эти ребята просто бомба

Я заплатил 50 фунтов стерлингов и более 24 часов ждал Huawei от другого сервиса. Вот эти ребята просто бомба

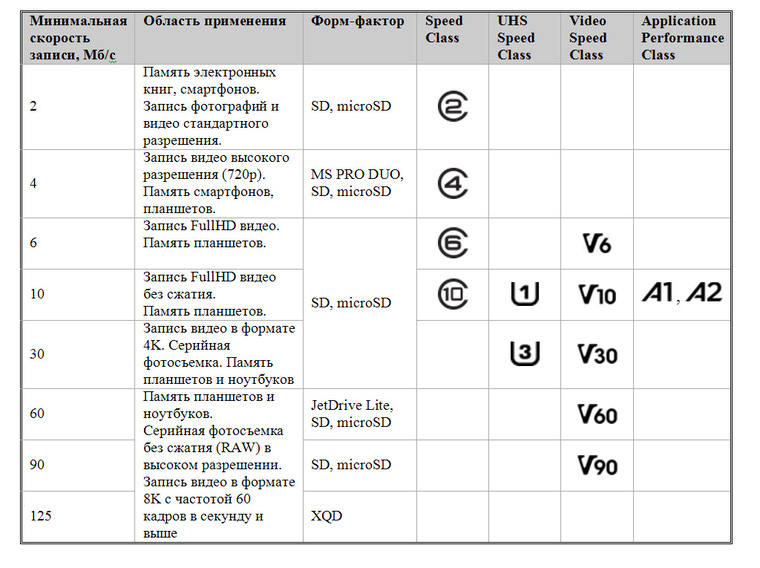

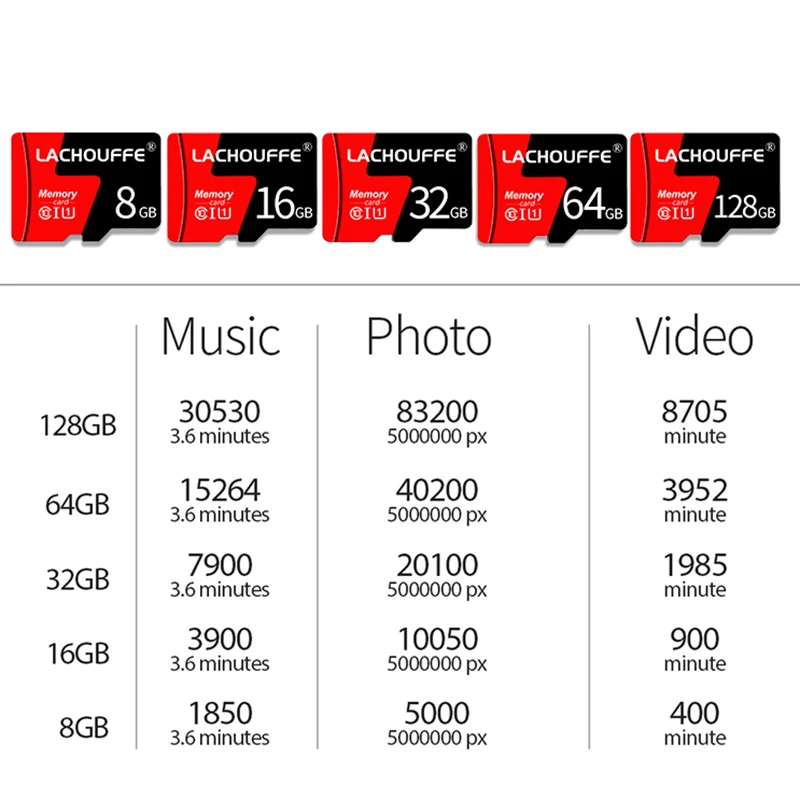

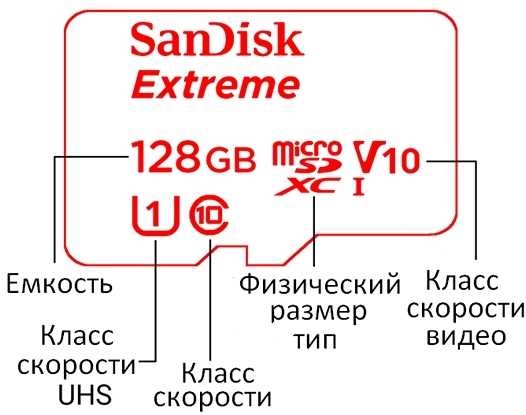

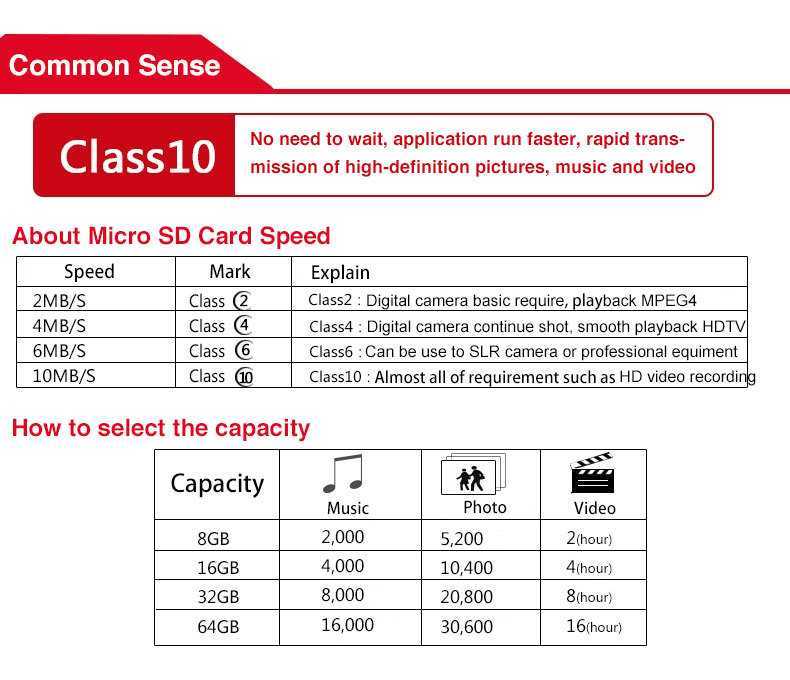

Ведь чем выше этот показатель, тем быстрее ваш планшет будет сохранять и передавать информацию, воспроизводить файлы больших размеров и прочее.

Ведь чем выше этот показатель, тем быстрее ваш планшет будет сохранять и передавать информацию, воспроизводить файлы больших размеров и прочее. Это UHS Speed Class 1 с минимальной скоростью 10 МБ/с и UHS Speed Class 3 с минимальной скоростью записи 30 МБ/с и возможностью воспроизведение файлов в формате 4К.

Это UHS Speed Class 1 с минимальной скоростью 10 МБ/с и UHS Speed Class 3 с минимальной скоростью записи 30 МБ/с и возможностью воспроизведение файлов в формате 4К.

То есть после таких процессов каждая ячейка всё больше и больше теряет свой электрический потенциал, а выход из строя приближается.

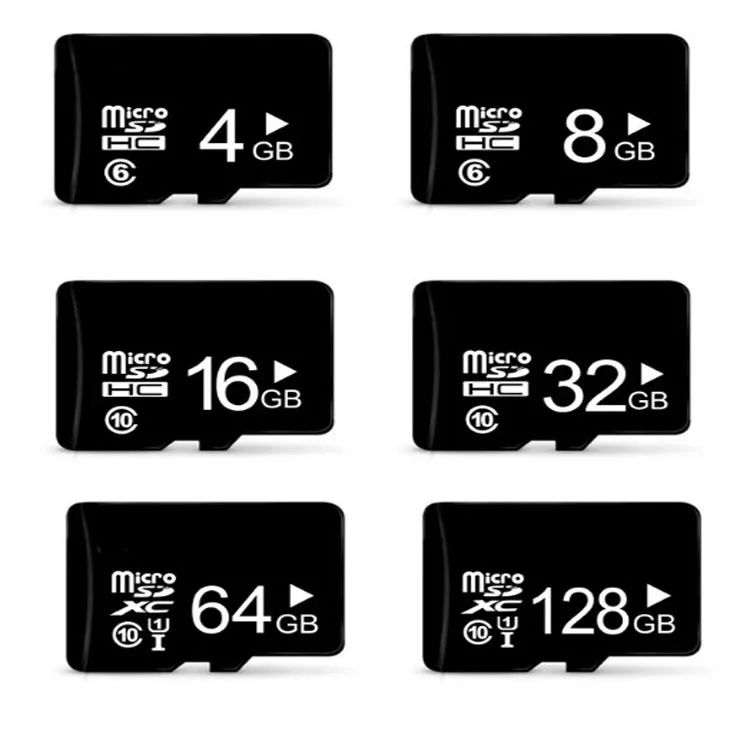

То есть после таких процессов каждая ячейка всё больше и больше теряет свой электрический потенциал, а выход из строя приближается. Встроенная внутренняя память предназначена для размещения ОС, прошивки и стандартных программ. На дополнительных модулях памяти, таких как карта microsd, miniSD, SD, размещаются пользовательские приложения, хранятся фото, видео, документы, музыка. Для конкретного гаджета карту выбирают по формату и параметрам.

Встроенная внутренняя память предназначена для размещения ОС, прошивки и стандартных программ. На дополнительных модулях памяти, таких как карта microsd, miniSD, SD, размещаются пользовательские приложения, хранятся фото, видео, документы, музыка. Для конкретного гаджета карту выбирают по формату и параметрам.

Цифра означает скорость в Мб/сек. Классы 2 и 4 морально устарели. Для записи видео рекомендованы карты класса 6 (стандарт HD) и 10 (стандарт FullHD).

Цифра означает скорость в Мб/сек. Классы 2 и 4 морально устарели. Для записи видео рекомендованы карты класса 6 (стандарт HD) и 10 (стандарт FullHD).

Этот тип карты предлагает до 2 ТБ и повышенную скорость передачи.

Этот тип карты предлагает до 2 ТБ и повышенную скорость передачи. Это обеспечивает дополнительное пространство внутри камеры и экономит деньги фотографа (CF-карты стоят примерно в два раза дороже, чем SD-карты). Надеюсь, в ближайшем будущем они переключат внимание на SD-карты.

Это обеспечивает дополнительное пространство внутри камеры и экономит деньги фотографа (CF-карты стоят примерно в два раза дороже, чем SD-карты). Надеюсь, в ближайшем будущем они переключат внимание на SD-карты.

Карты памяти UHS имеют более высокий потенциал для записи трансляций в реальном времени, захвата HD-видео большого размера и чрезвычайно высокого профессионального качества HD.

Карты памяти UHS имеют более высокий потенциал для записи трансляций в реальном времени, захвата HD-видео большого размера и чрезвычайно высокого профессионального качества HD.

Например, если вы используете CF-карту со скоростью 90 МБ/с в одном слоте и SD-карту со скоростью 45 МБ/с (и вы устанавливаете файлы RAW для обеих карт), то вы не получите преимущества 90 МБ/с и возможность пропустить выстрел. Вы должны использовать обе карты на одинаковой скорости.

Например, если вы используете CF-карту со скоростью 90 МБ/с в одном слоте и SD-карту со скоростью 45 МБ/с (и вы устанавливаете файлы RAW для обеих карт), то вы не получите преимущества 90 МБ/с и возможность пропустить выстрел. Вы должны использовать обе карты на одинаковой скорости. Делитесь своими мыслями в комментариях.

Делитесь своими мыслями в комментариях.

Это минимальная скорость записи для съемки видео 1080p. Поэтому фотографам следует искать SD-карты с рейтингом класса 10, если они хотят снимать видео, а не SD-карты с классами скорости 2, 4 и 6.

Это минимальная скорость записи для съемки видео 1080p. Поэтому фотографам следует искать SD-карты с рейтингом класса 10, если они хотят снимать видео, а не SD-карты с классами скорости 2, 4 и 6. Это означает, что можно использовать более быструю карту UHS-II с камерой UHS-I или карту UHS-I с камерой UHS-II. Однако полная скорость UHS-II будет недоступна, если и камера, и карта не будут поддерживать друг друга. Причина в том, что для достижения высокой скорости требуется дополнительный ряд физических контактов.

Это означает, что можно использовать более быструю карту UHS-II с камерой UHS-I или карту UHS-I с камерой UHS-II. Однако полная скорость UHS-II будет недоступна, если и камера, и карта не будут поддерживать друг друга. Причина в том, что для достижения высокой скорости требуется дополнительный ряд физических контактов. Карты памяти емкостью 128 ГБ также доступны по цене почти такой же, как SD-карты емкостью 64 ГБ. Кроме того, они должны проверить устройство перед покупкой, чтобы убедиться, что оно поддерживает карты SDXC (XC обозначает увеличенную емкость).

Карты памяти емкостью 128 ГБ также доступны по цене почти такой же, как SD-карты емкостью 64 ГБ. Кроме того, они должны проверить устройство перед покупкой, чтобы убедиться, что оно поддерживает карты SDXC (XC обозначает увеличенную емкость).

Он работает правильно, если не неправильно.

Он работает правильно, если не неправильно. В таком случае хранящиеся на нем фото, видео или другие мультимедийные файлы станут недоступны. Фотографы, конечно, не желают такого исхода. Чтобы противодействовать этой недоступности, им следует использовать сторонний инструмент, облегчающий восстановление фотографий, видео и т. д. с поврежденной SD-карты. Например, они могут использовать Stellar Photo Recovery Software. Это многофункциональное программное обеспечение может легко восстанавливать недоступные фотографии и видео, поддерживая широкий спектр форматов фото- и видеофайлов.

В таком случае хранящиеся на нем фото, видео или другие мультимедийные файлы станут недоступны. Фотографы, конечно, не желают такого исхода. Чтобы противодействовать этой недоступности, им следует использовать сторонний инструмент, облегчающий восстановление фотографий, видео и т. д. с поврежденной SD-карты. Например, они могут использовать Stellar Photo Recovery Software. Это многофункциональное программное обеспечение может легко восстанавливать недоступные фотографии и видео, поддерживая широкий спектр форматов фото- и видеофайлов.

В поле системных переменных найдите переменную ExchangeInstallPath. Для этой переменной должно быть задано соответствующее значение

В поле системных переменных найдите переменную ExchangeInstallPath. Для этой переменной должно быть задано соответствующее значение  php, но сайт лег с текстом:

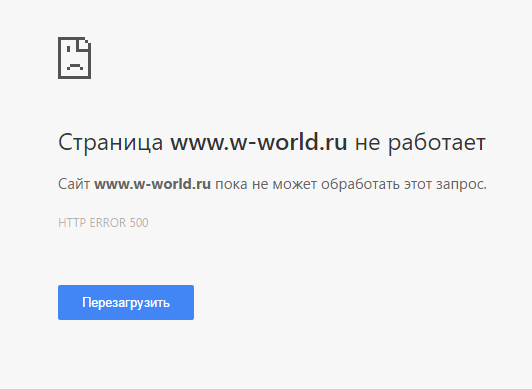

Страница недоступна

Сайт пока не может обработать этот запрос.

php, но сайт лег с текстом:

Страница недоступна

Сайт пока не может обработать этот запрос. org/support/article/editing-wp-config-php/

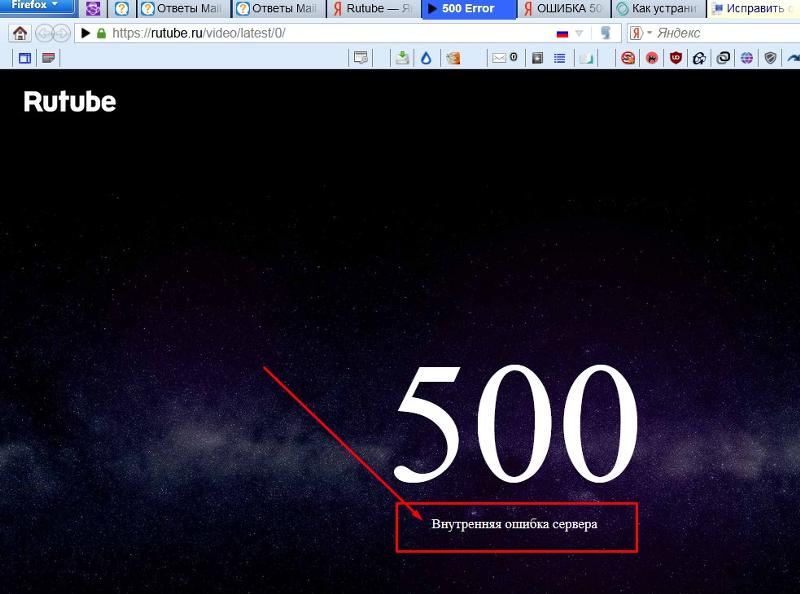

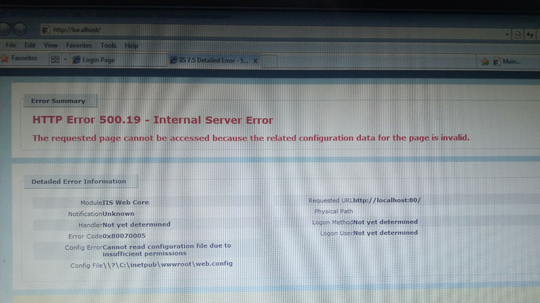

org/support/article/editing-wp-config-php/ Но сообщения об ошибках не всегда ясны. Это особенно касается «Внутренней ошибки сервера 500». Это сообщение указывает на то, что при подключении к серверу произошла ошибка и запрошенная страница недоступна. Тем не менее, он не скажет вам точно, почему это так. К счастью, есть разные методы поиска причины. Мы указываем типичные источники ошибок и дать советы о том, что делать, если вы столкнулись с ошибкой HTTP 500.

Но сообщения об ошибках не всегда ясны. Это особенно касается «Внутренней ошибки сервера 500». Это сообщение указывает на то, что при подключении к серверу произошла ошибка и запрошенная страница недоступна. Тем не менее, он не скажет вам точно, почему это так. К счастью, есть разные методы поиска причины. Мы указываем типичные источники ошибок и дать советы о том, что делать, если вы столкнулись с ошибкой HTTP 500. е. доступ к веб-сайту) успешным или нет. Если браузер получает код состояния 200, он знает, что все прошло хорошо. Однако пользователь никогда не увидит это сообщение, поскольку вместо него появляется запрошенный контент. Иная ситуация с кодами состояния 400 и 500. В то время как первые указывают на ошибки клиента, вторые связаны с сервером. Внутренняя ошибка сервера 500 — это коллективный код состояния для ошибок сервера . Поэтому на первый взгляд невозможно определить, где на самом деле кроется ошибка. Пользователь знает только, что сервер сообщил о непредвиденной ошибке.

е. доступ к веб-сайту) успешным или нет. Если браузер получает код состояния 200, он знает, что все прошло хорошо. Однако пользователь никогда не увидит это сообщение, поскольку вместо него появляется запрошенный контент. Иная ситуация с кодами состояния 400 и 500. В то время как первые указывают на ошибки клиента, вторые связаны с сервером. Внутренняя ошибка сервера 500 — это коллективный код состояния для ошибок сервера . Поэтому на первый взгляд невозможно определить, где на самом деле кроется ошибка. Пользователь знает только, что сервер сообщил о непредвиденной ошибке. 13: веб-сервер слишком занят.

13: веб-сервер слишком занят. Произошла ошибка выполнения исходящего правила. Правило настроено на выполнение до обновления выходного пользовательского кэша.

Произошла ошибка выполнения исходящего правила. Правило настроено на выполнение до обновления выходного пользовательского кэша. Пути, в частности, могут быть смещены.

Пути, в частности, могут быть смещены. Для серверов Linux набор сообщений об ошибках должен находиться по адресу /var/log/httpd/error_log . Имеет смысл перезагрузить веб-сайт, чтобы воспроизвести код ошибки HTTP 500, и посмотреть, как создается файл журнала. Это поможет вам довольно быстро найти источник ошибки. Также учтите, какие изменения были внесены незадолго до этого. Во многих случаях неправильно запрограммированные или несовместимые плагины являются причиной сообщений об ошибках.

Для серверов Linux набор сообщений об ошибках должен находиться по адресу /var/log/httpd/error_log . Имеет смысл перезагрузить веб-сайт, чтобы воспроизвести код ошибки HTTP 500, и посмотреть, как создается файл журнала. Это поможет вам довольно быстро найти источник ошибки. Также учтите, какие изменения были внесены незадолго до этого. Во многих случаях неправильно запрограммированные или несовместимые плагины являются причиной сообщений об ошибках. Они добавляются для каждого типа пользователя и указываются один за другим: rwxr-xr-x (rwx для владельца, r-x для группы и r-x для всех остальных) или 755 . Эта конфигурация (755) должна быть настройкой по умолчанию. Если назначение разрешений установлено по-другому, может возникнуть ошибка. Вы можете изменить это с помощью команды:

Они добавляются для каждого типа пользователя и указываются один за другим: rwxr-xr-x (rwx для владельца, r-x для группы и r-x для всех остальных) или 755 . Эта конфигурация (755) должна быть настройкой по умолчанию. Если назначение разрешений установлено по-другому, может возникнуть ошибка. Вы можете изменить это с помощью команды: Не менее распространенной ошибкой является неправильное форматирование файла .htaccess. Это должно быть создано в формате ASCII или ANSI , а не в Unicode. Поэтому напишите файл в текстовом редакторе, таком как Notepad, Notepad++ или Sublime Text, а не в программе обработки текстов, такой как Microsoft Word. Чтобы проверить, не является ли файл причиной ошибки, вы можете временно переименовать его и перезагрузить сайт. Теперь сервер не будет обращаться к .htaccess при загрузке сайта. Если вы больше не получаете сообщение об ошибке, вы можете восстановить файл или создать новый.

Не менее распространенной ошибкой является неправильное форматирование файла .htaccess. Это должно быть создано в формате ASCII или ANSI , а не в Unicode. Поэтому напишите файл в текстовом редакторе, таком как Notepad, Notepad++ или Sublime Text, а не в программе обработки текстов, такой как Microsoft Word. Чтобы проверить, не является ли файл причиной ошибки, вы можете временно переименовать его и перезагрузить сайт. Теперь сервер не будет обращаться к .htaccess при загрузке сайта. Если вы больше не получаете сообщение об ошибке, вы можете восстановить файл или создать новый. Если это невозможно, вы можете увеличить лимит времени вашего скрипта. Также имеет смысл внедрить эффективные обработка ошибок для более точного обнаружения ошибок в скрипте PHP.

Если это невозможно, вы можете увеличить лимит времени вашего скрипта. Также имеет смысл внедрить эффективные обработка ошибок для более точного обнаружения ошибок в скрипте PHP. Есть большая вероятность, что ошибка может быть найдена в коде вашего сайта.

Есть большая вероятность, что ошибка может быть найдена в коде вашего сайта. Это очень вероятно, особенно у крупных провайдеров. С другой стороны, может случиться так, что вы пытаетесь получить доступ к веб-сайту в неудобное время для веб-сервера. Если вы выбрали точный момент перезагрузки службы, сообщение об ошибке будет отображаться, даже если все идет по плану.

Это очень вероятно, особенно у крупных провайдеров. С другой стороны, может случиться так, что вы пытаетесь получить доступ к веб-сайту в неудобное время для веб-сервера. Если вы выбрали точный момент перезагрузки службы, сообщение об ошибке будет отображаться, даже если все идет по плану. Если вы не зависите от последнего состояния (действующей) страницы, вы можете получить доступ к Кэш Google . Если вы введете команду cache : , а затем соответствующий URL-адрес в строке поиска Google, вы сможете получить доступ к более ранней — надеюсь, все еще работающей — версии веб-сайта. Однако на самом деле вы не будете просматривать страницу, вы будете перемещаться только по копии на сервере Google.

Если вы не зависите от последнего состояния (действующей) страницы, вы можете получить доступ к Кэш Google . Если вы введете команду cache : , а затем соответствующий URL-адрес в строке поиска Google, вы сможете получить доступ к более ранней — надеюсь, все еще работающей — версии веб-сайта. Однако на самом деле вы не будете просматривать страницу, вы будете перемещаться только по копии на сервере Google.

Коды состояния HTTP могут быть особенно раздражающими, особенно если вы не понимаете, что они означают. Сообщение «HTTP 400 — Bad Request» является загадкой для многих интернет-пользователей, но, к счастью, в большинстве случаев ее можно решить. Мы объясняем, что означает сообщение об ошибке и как исправить ошибку.

Коды состояния HTTP могут быть особенно раздражающими, особенно если вы не понимаете, что они означают. Сообщение «HTTP 400 — Bad Request» является загадкой для многих интернет-пользователей, но, к счастью, в большинстве случаев ее можно решить. Мы объясняем, что означает сообщение об ошибке и как исправить ошибку. Это важный индикатор внутренних проблем с оборудованием, программным обеспечением или драйверами. Если Windows больше не может быть запущена в результате такой проблемы, то происходит принудительное завершение работы в виде синего экрана, содержащего сообщение об ошибке. Это может привести к потере несохраненных файлов и документов. Самое главное с…

Это важный индикатор внутренних проблем с оборудованием, программным обеспечением или драйверами. Если Windows больше не может быть запущена в результате такой проблемы, то происходит принудительное завершение работы в виде синего экрана, содержащего сообщение об ошибке. Это может привести к потере несохраненных файлов и документов. Самое главное с… Поскольку ошибка не дает никакой другой информации, многих новичков это очень расстраивает.

Поскольку ошибка не дает никакой другой информации, многих новичков это очень расстраивает.

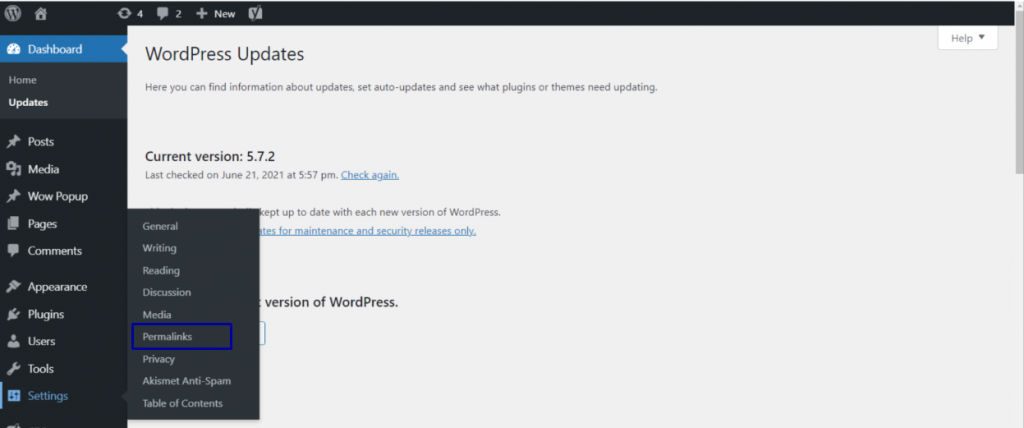

htaccess

htaccess Это создаст для вас новый файл .htaccess с правильными правилами перезаписи, чтобы ваши страницы сообщений не возвращали ошибку 404.

Это создаст для вас новый файл .htaccess с правильными правилами перезаписи, чтобы ваши страницы сообщений не возвращали ошибку 404.

Это папка, в которой есть папки wp-admin, wp-includes, wp-content.

Это папка, в которой есть папки wp-admin, wp-includes, wp-content.

Для того, чтобы сделать это, потребуется следовать инструкциям. В обратном случае пользователь может столкнуться с определенными сложностями и неполадками.

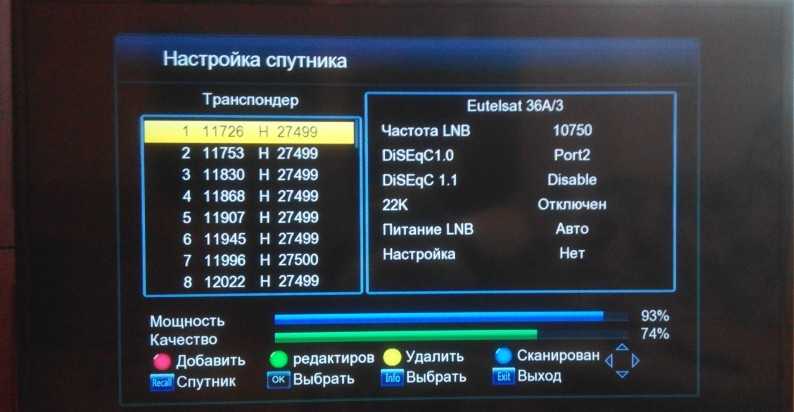

Для того, чтобы сделать это, потребуется следовать инструкциям. В обратном случае пользователь может столкнуться с определенными сложностями и неполадками. Значение в обоих показателях может быть не менее 70%.

Значение в обоих показателях может быть не менее 70%.

Также необходимо убедиться в том, что отсутствуют механические препятствия, например, кабель правильно подключен к антенне и на нем нет каких-либо разрывов или повреждений.

Также необходимо убедиться в том, что отсутствуют механические препятствия, например, кабель правильно подключен к антенне и на нем нет каких-либо разрывов или повреждений. Необходимо дождаться, пока не закончиться этот процесс, а после нужно сохранить новые настройки для программ.

Необходимо дождаться, пока не закончиться этот процесс, а после нужно сохранить новые настройки для программ.

В результате появляются помехи для подачи сигналов со спутника.

В результате появляются помехи для подачи сигналов со спутника. Исправить ее сможет только квалифицированный мастер.

Исправить ее сможет только квалифицированный мастер. Если такое произошло, то ее потребуется переустанавливать.

Если такое произошло, то ее потребуется переустанавливать. Через пару минут система будет подключена.

Через пару минут система будет подключена. Также, лучше всего искать их при помощи автоматического поиска.

Также, лучше всего искать их при помощи автоматического поиска. Частоты каналов можно посмотреть на официальном сайте провайдера;

Частоты каналов можно посмотреть на официальном сайте провайдера;

Значение по умолчанию — 20. Допустимые значения от 1 до 100.

Значение по умолчанию — 20. Допустимые значения от 1 до 100.

Для этого следует выбрать соответствующий раздел на главной странице сайта.

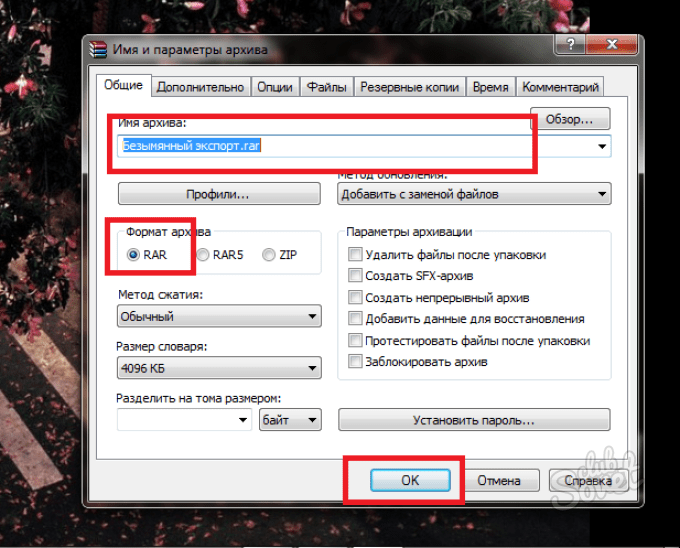

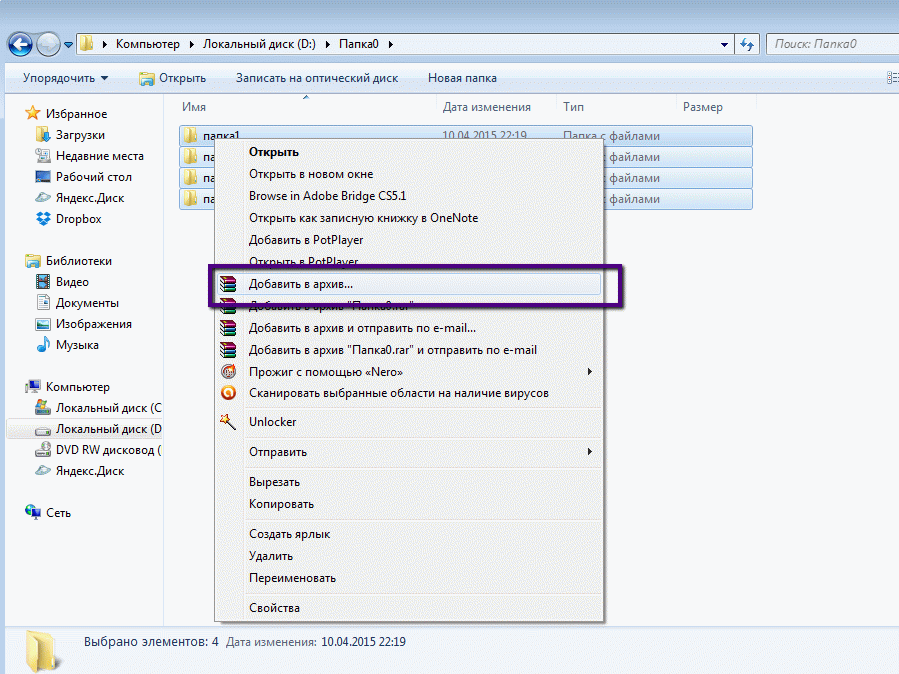

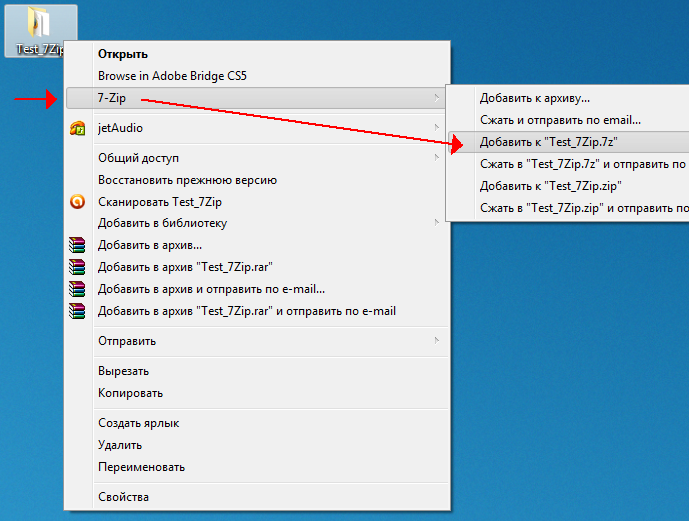

Для этого следует выбрать соответствующий раздел на главной странице сайта. Напишите в комментариях, какой архиватор предпочитаете вы! Кстати, одним из главных плюсов данной программы перед полноценным файловом менеджером, о которых мы говорили выше, является то, что весит он существенно меньше (буквально 5-10 МБ), а количество опций в нём больше. Итак, как же им пользоваться?

Напишите в комментариях, какой архиватор предпочитаете вы! Кстати, одним из главных плюсов данной программы перед полноценным файловом менеджером, о которых мы говорили выше, является то, что весит он существенно меньше (буквально 5-10 МБ), а количество опций в нём больше. Итак, как же им пользоваться?

8.13”, “Mi Проводник”.

8.13”, “Mi Проводник”. Рассмотрим более подробную инструкцию для айфона:

Рассмотрим более подробную инструкцию для айфона: Сегодня цифровые технологии, применяемые в современных фотоаппаратах или мобильных гаджетах, позволяют производить съемку с невероятным качеством и разрешением. А это ведет к увеличению размера изображения. Вот и приходится разбираться, как заархивировать фотографии, чтобы уменьшить занимаемое на диске место.

Сегодня цифровые технологии, применяемые в современных фотоаппаратах или мобильных гаджетах, позволяют производить съемку с невероятным качеством и разрешением. А это ведет к увеличению размера изображения. Вот и приходится разбираться, как заархивировать фотографии, чтобы уменьшить занимаемое на диске место. Или, на крайний случай, как уменьшить их «вес».

Или, на крайний случай, как уменьшить их «вес». В данном случае все просто. Нужно открыть необходимый файл и использовать функцию изменения размера, указав от первоначального 50% по вертикали и горизонтали.

В данном случае все просто. Нужно открыть необходимый файл и использовать функцию изменения размера, указав от первоначального 50% по вертикали и горизонтали. Размер фото лучше выставить на уровне 800х600 пикселей, затем поснимать галочки с параметров типа «Сохранить данные EXIF/IRTC», «Добавить рамку» и т. д. Настройка архивации подразумевает еще и переименование всех обработанных файлов (это уже по желанию). В конечном итоге после небольшого ожидания программа изменит размеры фотографий и упакует их в единый архив, который без проблем можно отослать друзьям.

Размер фото лучше выставить на уровне 800х600 пикселей, затем поснимать галочки с параметров типа «Сохранить данные EXIF/IRTC», «Добавить рамку» и т. д. Настройка архивации подразумевает еще и переименование всех обработанных файлов (это уже по желанию). В конечном итоге после небольшого ожидания программа изменит размеры фотографий и упакует их в единый архив, который без проблем можно отослать друзьям.

Впрочем, в проблеме, как заархивировать папку с фотографиями, такой подход можно назвать самым простым для лентяев. Да и качественный результат гарантирован не всегда.

Впрочем, в проблеме, как заархивировать папку с фотографиями, такой подход можно назвать самым простым для лентяев. Да и качественный результат гарантирован не всегда. Как уже понятно, простейшим способом является использование обычных архиваторов. Архив будет «весить» намного меньше, чем исходная папка, но при извлечении проблема свободного места может появиться снова.

Как уже понятно, простейшим способом является использование обычных архиваторов. Архив будет «весить» намного меньше, чем исходная папка, но при извлечении проблема свободного места может появиться снова. Когда вы покупаете по ссылкам на нашем сайте, мы можем получать партнерскую комиссию. Вот почему вы можете доверять нам.

Когда вы покупаете по ссылкам на нашем сайте, мы можем получать партнерскую комиссию. Вот почему вы можете доверять нам. Изображения по-прежнему будут отображаться в результатах поиска, в альбомах, в которые они были добавлены, и в других папках на устройстве, на котором они хранятся.

Изображения по-прежнему будут отображаться в результатах поиска, в альбомах, в которые они были добавлены, и в других папках на устройстве, на котором они хранятся. Мы рассмотрим, как вы можете архивировать фотографии на Android, компьютере, iPhone и iPad.

Мы рассмотрим, как вы можете архивировать фотографии на Android, компьютере, iPhone и iPad.

Нажмите на это после выбора изображений.

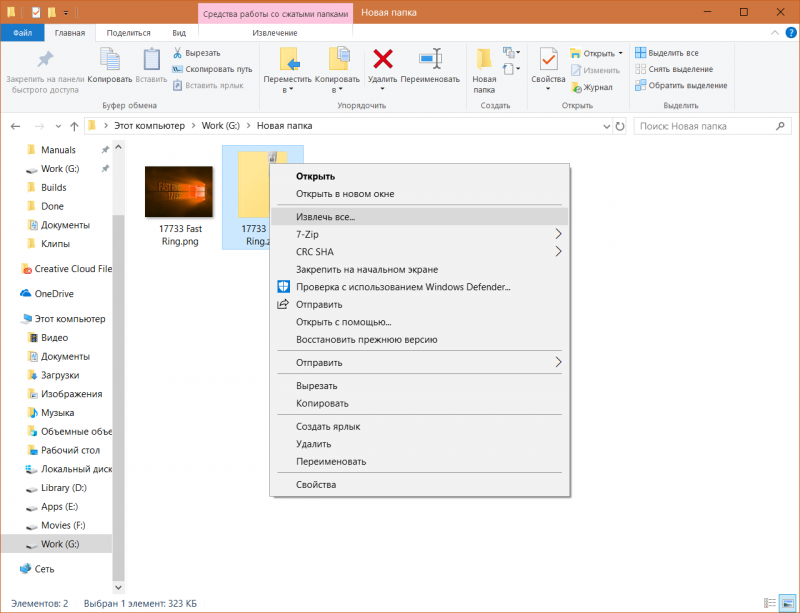

Нажмите на это после выбора изображений. При разархивировании изображения перемещаются на исходное место в представлении «Фотографии».

При разархивировании изображения перемещаются на исходное место в представлении «Фотографии». Нажмите «Переместить в архив», чтобы отправить выбранные изображения в папку архива.

Нажмите «Переместить в архив», чтобы отправить выбранные изображения в папку архива. Архивация упорядочит просмотр ваших фотографий и спрячет заархивированные изображения.

Архивация упорядочит просмотр ваших фотографий и спрячет заархивированные изображения. Он увлечен самопреобразованием и любит исследовать, экспериментировать и писать о технологиях, путешествиях, здоровье и фитнесе. Когда он не пишет, вы обнаружите, что он медитирует, путешествует, открывает для себя новую музыку и предается приключениям и творческим занятиям. .

Он увлечен самопреобразованием и любит исследовать, экспериментировать и писать о технологиях, путешествиях, здоровье и фитнесе. Когда он не пишет, вы обнаружите, что он медитирует, путешествует, открывает для себя новую музыку и предается приключениям и творческим занятиям. . — Stan Washburn, Highlands Ranch

— Stan Washburn, Highlands Ranch  Но поместите фотографии в защищенное холодное хранилище, и они будут нетронутыми в течение 100 лет, сказал он.

Но поместите фотографии в защищенное холодное хранилище, и они будут нетронутыми в течение 100 лет, сказал он. Если технология продвинулась вперед, вам нужно будет перенести фотографии до того, как истечет время.

Если технология продвинулась вперед, вам нужно будет перенести фотографии до того, как истечет время.

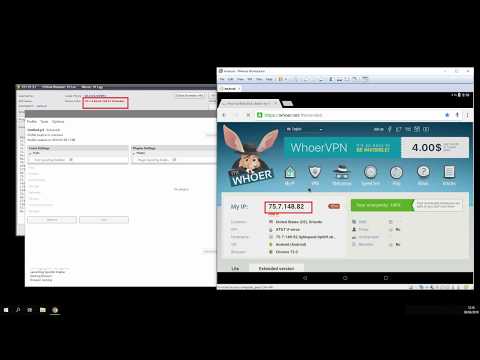

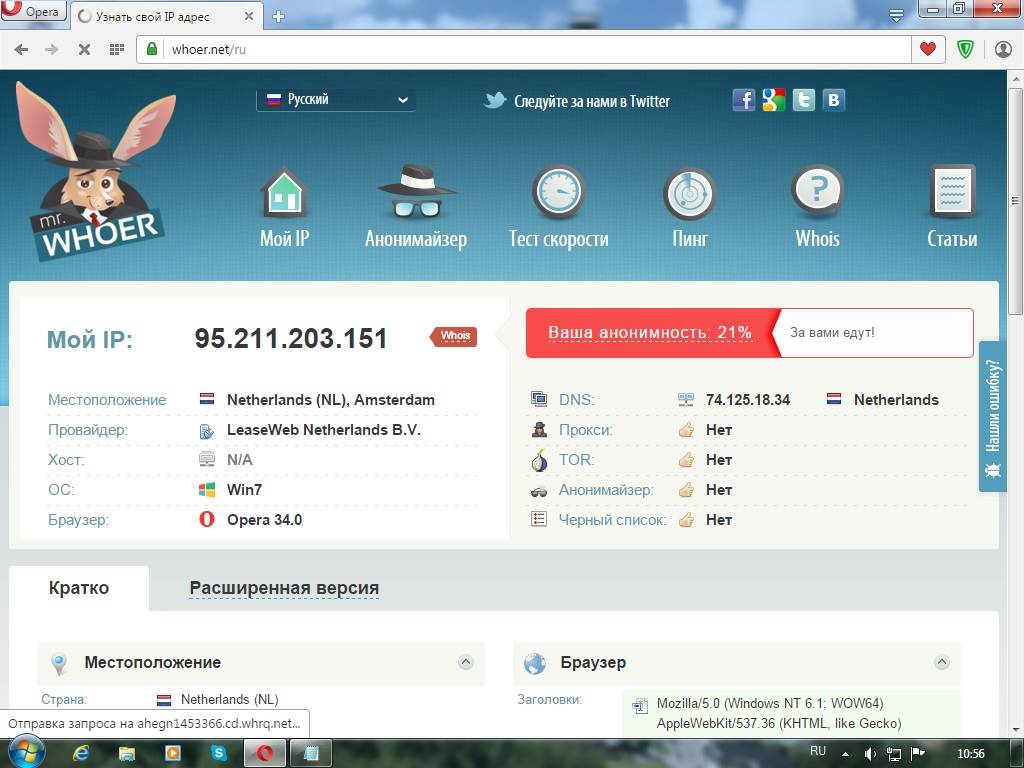

net чтобы проверить, произошла ли подмена IP и DNS, нет ли утечек IP-адреса.

net чтобы проверить, произошла ли подмена IP и DNS, нет ли утечек IP-адреса. Если ваш IP оказался в блэклисте – можно попробовать его оттуда достать, как мы описываем в этой статье, либо, что будет более простым выходом, приобрести доступ к платному серверу, где вероятность получения “чистого IP-адреса” гораздо выше.

Если ваш IP оказался в блэклисте – можно попробовать его оттуда достать, как мы описываем в этой статье, либо, что будет более простым выходом, приобрести доступ к платному серверу, где вероятность получения “чистого IP-адреса” гораздо выше.

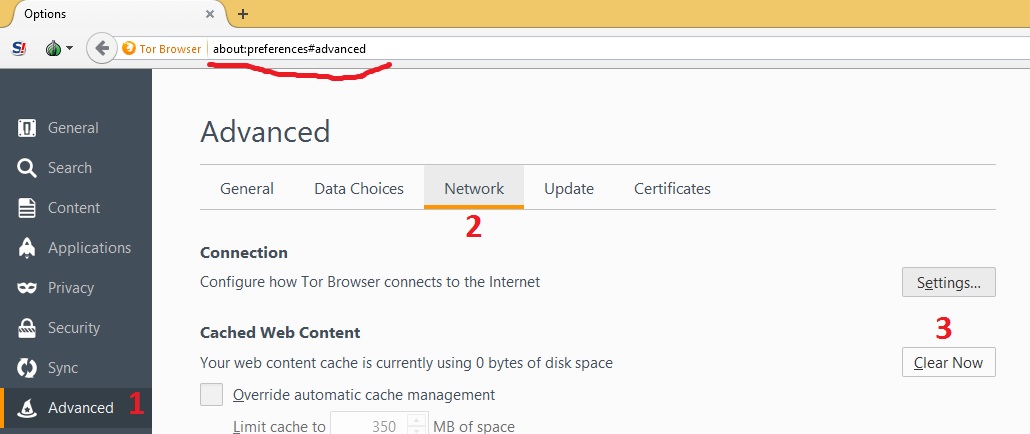

Мы пошагово показываем, как настроить мозиллу в нашей статье и в видеоролике Пошаговая настройка приватности браузера Mozilla Firefox. Также в файрфокс легко установить удобные плагины для еще большей безопасности Топ 10 полезных плагинов для Mozilla Firefox.

Мы пошагово показываем, как настроить мозиллу в нашей статье и в видеоролике Пошаговая настройка приватности браузера Mozilla Firefox. Также в файрфокс легко установить удобные плагины для еще большей безопасности Топ 10 полезных плагинов для Mozilla Firefox. О совместной настройке виртуальной машины и впн читайте в нашей статье.

О совместной настройке виртуальной машины и впн читайте в нашей статье. net

net

Именно с ними и будем работать.

Именно с ними и будем работать. net, замечания DoNotTrack больше нет. Анонимность, по-прежнему, 78%.

net, замечания DoNotTrack больше нет. Анонимность, по-прежнему, 78%. Посмотрим какой язык показывает сервис проверки whoer.net. Чтобы понять какой именно язык необходимо установить, определитесь к какому серверу VPN будет производиться подключение. Все тарифы включают сервера в 17 странах. В бесплатной версии это Нидерланды.

Посмотрим какой язык показывает сервис проверки whoer.net. Чтобы понять какой именно язык необходимо установить, определитесь к какому серверу VPN будет производиться подключение. Все тарифы включают сервера в 17 странах. В бесплатной версии это Нидерланды. 0.2 в Windows 10. Если вы используете другие операционные системы или браузеры, вы можете воспользоваться инструкциями на whoer.net для настройки именно вашей операционной системы и браузера.

0.2 в Windows 10. Если вы используете другие операционные системы или браузеры, вы можете воспользоваться инструкциями на whoer.net для настройки именно вашей операционной системы и браузера. Итак, мы собираемся показать вам пример того, что вы должны сделать, чтобы оставаться на 100% анонимным в Интернете.

Итак, мы собираемся показать вам пример того, что вы должны сделать, чтобы оставаться на 100% анонимным в Интернете. Выберите «Далее» на экране приветствия.

Выберите «Далее» на экране приветствия.

Найдите «Защиту от слежения» и выберите . ВСЕГДА используйте защиту от отслеживания, чтобы блокировать популярные трекеры. Передайте веб-сайту сигнал «Не отслеживать», если вы ВСЕГДА не хотите, чтобы вас отслеживали .

Найдите «Защиту от слежения» и выберите . ВСЕГДА используйте защиту от отслеживания, чтобы блокировать популярные трекеры. Передайте веб-сайту сигнал «Не отслеживать», если вы ВСЕГДА не хотите, чтобы вас отслеживали . Проверим, какой язык показывает сервис проверки whoer.net. Чтобы понять, какой язык следует установить, определите, к какому VPN-серверу вы собираетесь подключаться. Все тарифные планы включают серверы в 16 странах. Бесплатный вариант — Нидерланды.

Проверим, какой язык показывает сервис проверки whoer.net. Чтобы понять, какой язык следует установить, определите, к какому VPN-серверу вы собираетесь подключаться. Все тарифные планы включают серверы в 16 странах. Бесплатный вариант — Нидерланды. 0.2 в Windows 10. Если вы используете другие операционные системы или браузеры, вы можете следовать инструкциям на whoer.net для настройки операционной системы и браузера.

0.2 в Windows 10. Если вы используете другие операционные системы или браузеры, вы можете следовать инструкциям на whoer.net для настройки операционной системы и браузера. На самом деле это ваш уникальный номер, который идентифицирует вас как пользователя Интернета. Любое действие, которое вы совершаете, привязано к этому номеру.

На самом деле это ваш уникальный номер, который идентифицирует вас как пользователя Интернета. Любое действие, которое вы совершаете, привязано к этому номеру. Обычно вы не знаете о таком интересе со стороны других людей, так как он не несет никаких вредных последствий.

Обычно вы не знаете о таком интересе со стороны других людей, так как он не несет никаких вредных последствий. Это слишком мало? К сожалению, это не так. Интернет-провайдеры, предоставляющие вам доступ в Интернет, всегда хранят паспортные данные пользователей. Информация об IP-адресах и соединениях хранится долго и может быть передана по решению суда. Это означает, что вполне возможно сопоставить IP-адрес с регистрационными данными и найти реального пользователя.

Это слишком мало? К сожалению, это не так. Интернет-провайдеры, предоставляющие вам доступ в Интернет, всегда хранят паспортные данные пользователей. Информация об IP-адресах и соединениях хранится долго и может быть передана по решению суда. Это означает, что вполне возможно сопоставить IP-адрес с регистрационными данными и найти реального пользователя. Конечно, вас могут не отследить только некоторые кибер-мошенники. В равной степени возможно, что за вами просто следит ваш работодатель.

Конечно, вас могут не отследить только некоторые кибер-мошенники. В равной степени возможно, что за вами просто следит ваш работодатель. Также представляют интерес анонимайзеры, которые по сути являются веб-серверами со строкой ввода для ввода нужного URL-адреса. Ваш браузер покажет родительский сервер в адресной строке.

Также представляют интерес анонимайзеры, которые по сути являются веб-серверами со строкой ввода для ввода нужного URL-адреса. Ваш браузер покажет родительский сервер в адресной строке. Эта технология отправляет ваши данные и все ответы через прокси (как правило, три), ни один из которых не знает адреса клиента и адресата. Это делает практически невозможным вычисление реального IP-адреса пользователя.

Эта технология отправляет ваши данные и все ответы через прокси (как правило, три), ни один из которых не знает адреса клиента и адресата. Это делает практически невозможным вычисление реального IP-адреса пользователя.

youtube.com. проверьте верхний правый угол экрана и нажмите «Имя пользователя», после чего вам нужно прокрутить опцию в раскрывающемся меню, чтобы нажать «Выйти». После выхода из платформы вы можете следовать методам обхода возрастных ограничений, которые мы описали ниже.

youtube.com. проверьте верхний правый угол экрана и нажмите «Имя пользователя», после чего вам нужно прокрутить опцию в раскрывающемся меню, чтобы нажать «Выйти». После выхода из платформы вы можете следовать методам обхода возрастных ограничений, которые мы описали ниже. nsfwyoutube.com/…

nsfwyoutube.com/… Чтобы начать просмотр видео, коснитесь миниатюры видео на экране, и видео начнет воспроизводиться.

Чтобы начать просмотр видео, коснитесь миниатюры видео на экране, и видео начнет воспроизводиться.

proxysite.com, затем вставьте скопированный URL-адрес со страницы YouTube в это поле поиска.

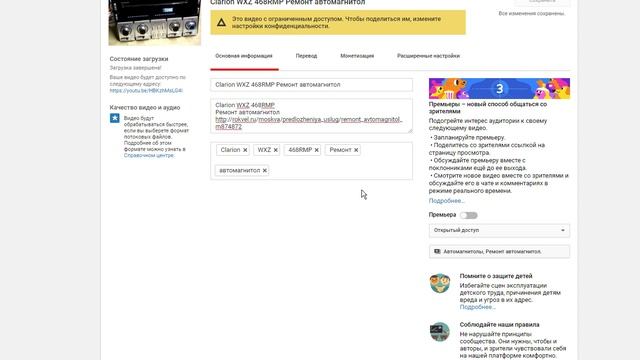

proxysite.com, затем вставьте скопированный URL-адрес со страницы YouTube в это поле поиска. Также пользователи имеют право делиться видео, ставить лайк или комментировать. При публикации видео, оно будет отображаться не только на канале владельца, но и в результатах поисковой выдачи, а также будет рекомендоваться пользователям YouTube в похожих видео.

Также пользователи имеют право делиться видео, ставить лайк или комментировать. При публикации видео, оно будет отображаться не только на канале владельца, но и в результатах поисковой выдачи, а также будет рекомендоваться пользователям YouTube в похожих видео.

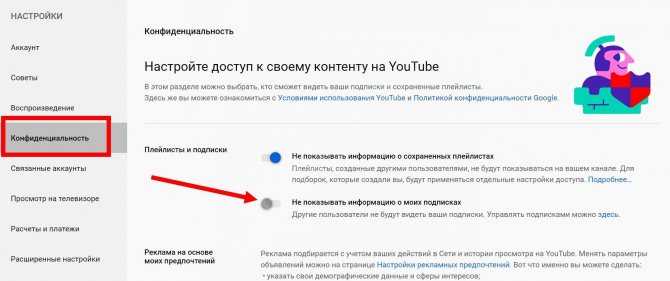

Включите этот параметр для своих детей, чтобы в результатах поиска Google и YouTube был только безопасный контент (без насильственного или сексуального подтекста).

Включите этот параметр для своих детей, чтобы в результатах поиска Google и YouTube был только безопасный контент (без насильственного или сексуального подтекста).

Пожалуйста, обратите внимание, что следующее руководство предназначено только для информационных целей.

Пожалуйста, обратите внимание, что следующее руководство предназначено только для информационных целей. Для этого просто посетите https://freetubeapp.io.

Для этого просто посетите https://freetubeapp.io. Таким образом, в обход политики возрастных ограничений ютуба.

Таким образом, в обход политики возрастных ограничений ютуба. Вы также можете узнать больше о приложении на этой странице.

Вы также можете узнать больше о приложении на этой странице. Поскольку VLC также позволяет своим пользователям транслировать видео напрямую с URL-адреса, вы можете использовать его для обхода возрастного ограничения Youtube. Для этого ознакомьтесь с приведенными здесь инструкциями:

Поскольку VLC также позволяет своим пользователям транслировать видео напрямую с URL-адреса, вы можете использовать его для обхода возрастного ограничения Youtube. Для этого ознакомьтесь с приведенными здесь инструкциями: По сути, это веб-сайт, который просто транслирует видео прямо с Youtube в ваш браузер. Таким образом, вам не нужно будет загружать какое-либо приложение в вашу систему.

По сути, это веб-сайт, который просто транслирует видео прямо с Youtube в ваш браузер. Таким образом, вам не нужно будет загружать какое-либо приложение в вашу систему.

proxysite.com/ в веб-браузере.

proxysite.com/ в веб-браузере.

Стефан Ионеску

Стефан Ионеску Стефан Ионеску

Стефан Ионеску

Некоторая информация может быть по-прежнему видна другим людям, например ваше имя в списках друзей и сообщениях, которые вы отправляли.

Некоторая информация может быть по-прежнему видна другим людям, например ваше имя в списках друзей и сообщениях, которые вы отправляли.

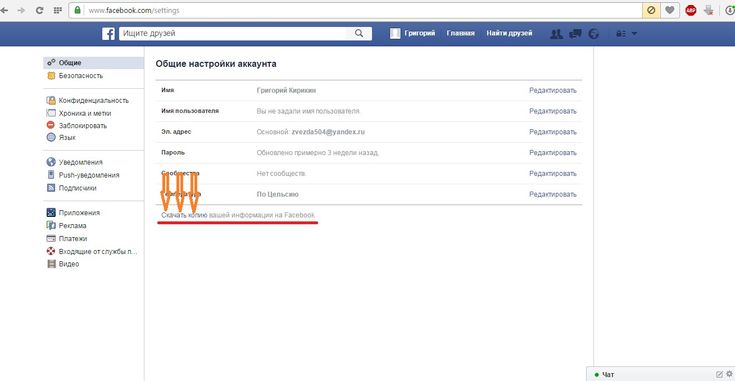

После завершения копирования в разделе «Загрузить копию …» появится зеленая кнопка «Загрузить архив«. Жмем и после этого загружаем.

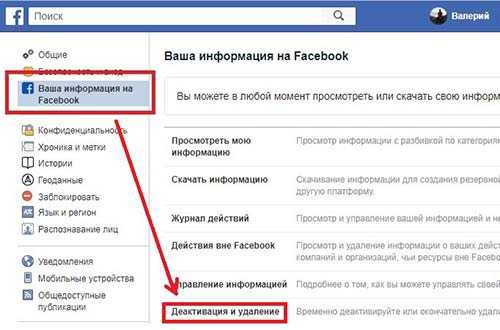

После завершения копирования в разделе «Загрузить копию …» появится зеленая кнопка «Загрузить архив«. Жмем и после этого загружаем. При желании удалить аккаунт можно и через справочный центр. Во всех случаях последовательность действий несколько отличается.

При желании удалить аккаунт можно и через справочный центр. Во всех случаях последовательность действий несколько отличается.

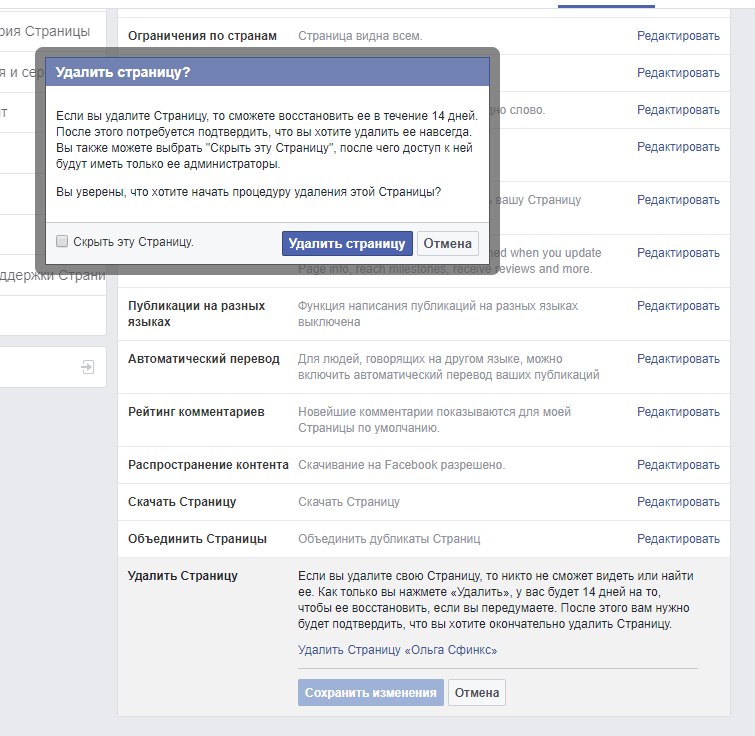

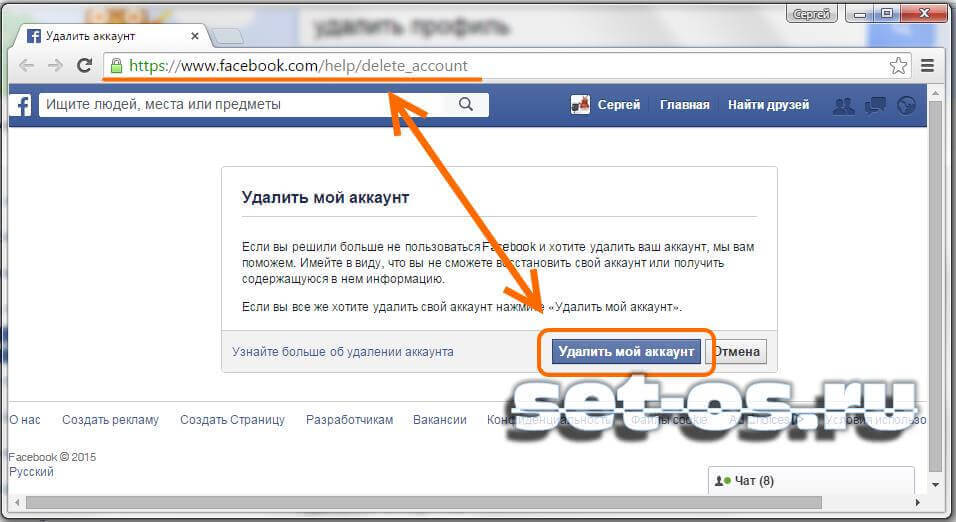

При нажатии на пункт Удалить страницу, Фейсбук предупреждает, что у вас будет всего 2 недели, чтобы восстановить профиль, если вдруг появится желание.

При нажатии на пункт Удалить страницу, Фейсбук предупреждает, что у вас будет всего 2 недели, чтобы восстановить профиль, если вдруг появится желание.

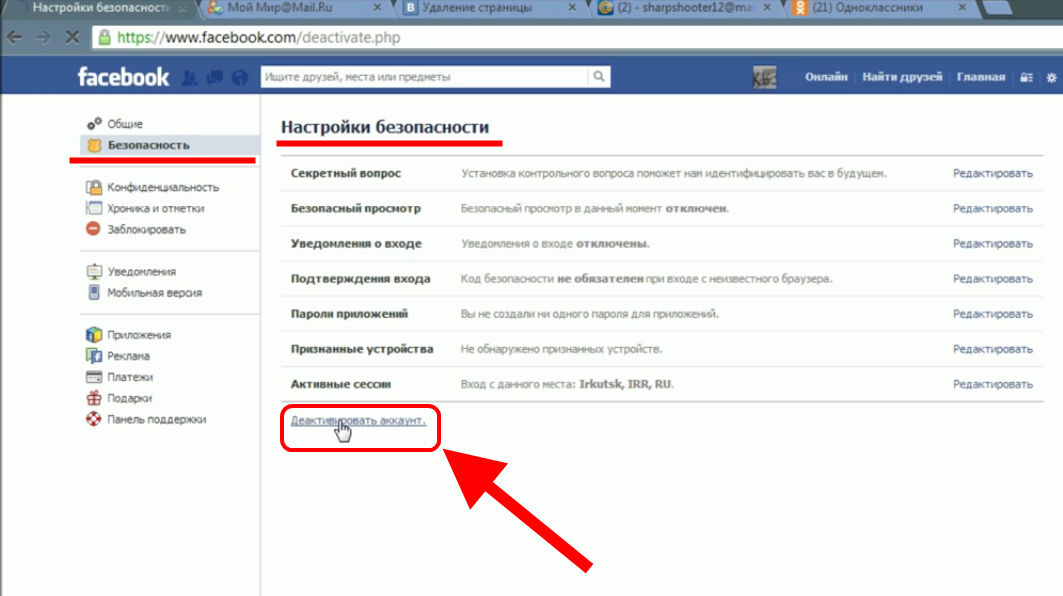

Соцсеть Фейсбук предлагает два решения проблемы:

Соцсеть Фейсбук предлагает два решения проблемы:

Откроется текст с предупреждением о потере данных. А в конце первого абзаца будет ссылка в виде слов «сообщите нам об этом». Нажимаем на нее.

Откроется текст с предупреждением о потере данных. А в конце первого абзаца будет ссылка в виде слов «сообщите нам об этом». Нажимаем на нее.

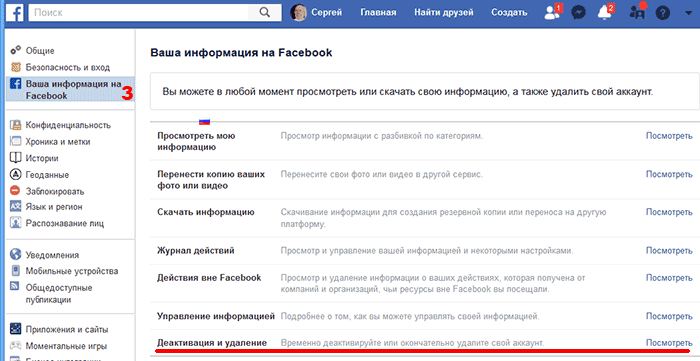

В этом руководстве мы расскажем, как навсегда удалить свою учетную запись Facebook, и пошаговые инструкции.

В этом руководстве мы расскажем, как навсегда удалить свою учетную запись Facebook, и пошаговые инструкции.

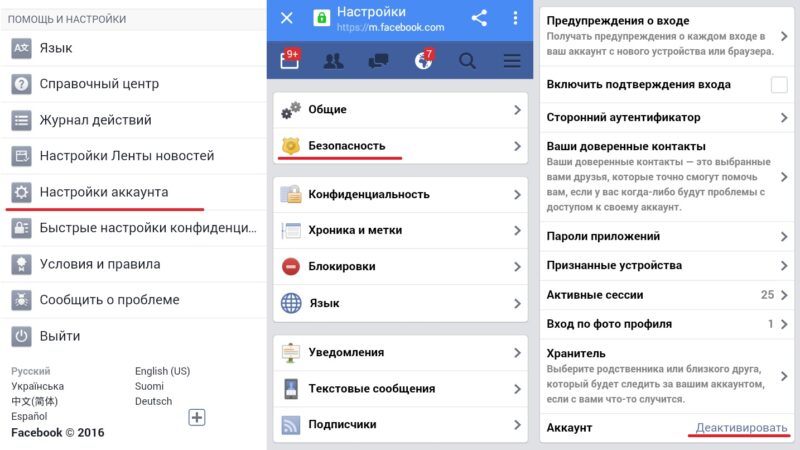

Наконец, выйдите из Facebook на своих устройствах iOS в Настройки → Facebook .

Наконец, выйдите из Facebook на своих устройствах iOS в Настройки → Facebook . Нажмите на нее, и вы попадете на веб-страницу подтверждения.

Нажмите на нее, и вы попадете на веб-страницу подтверждения.

Чаще всего этого хватает, чтобы смартфон освежился, пришел в себя и начал работать нормально. Перезагрузить Айфон можно следующим образом:

Чаще всего этого хватает, чтобы смартфон освежился, пришел в себя и начал работать нормально. Перезагрузить Айфон можно следующим образом: Иногда время играет большое значение.

Иногда время играет большое значение.

БУДЕШЬ УЗНАВАТЬ ВСЕ НОВОЕ САМЫМ ПЕРВЫМ

БУДЕШЬ УЗНАВАТЬ ВСЕ НОВОЕ САМЫМ ПЕРВЫМ

Чтобы получать достоверную информацию, необходимо очистить память телефона от старых ненужных смс. Если позволяют характеристики телефона, то можно выставить автоматическое удаление неактуальных сообщений.

Чтобы получать достоверную информацию, необходимо очистить память телефона от старых ненужных смс. Если позволяют характеристики телефона, то можно выставить автоматическое удаление неактуальных сообщений.

Данный вопрос находится в компетенции сотового оператора – именно он принимает решение о способе рассылки сообщений. Последние поступают в виде sms, а также через WhatsApp или Viber.

Данный вопрос находится в компетенции сотового оператора – именно он принимает решение о способе рассылки сообщений. Последние поступают в виде sms, а также через WhatsApp или Viber.

Подождите несколько секунд.

Подождите несколько секунд. Прокрутите список заблокированных номеров (если они есть) и найдите номер телефона пользователя Android.

Прокрутите список заблокированных номеров (если они есть) и найдите номер телефона пользователя Android. Стефан Ионеску/Инсайдер

Стефан Ионеску/Инсайдер

Стефан Ионеску/Инсайдер

Стефан Ионеску/Инсайдер

Помните, что этот шаг по устранению неполадок удалит все ваши сетевые настройки, включая все сохраненные сетевые пароли WiFi и сопряженные устройства Bluetooth.

Помните, что этот шаг по устранению неполадок удалит все ваши сетевые настройки, включая все сохраненные сетевые пароли WiFi и сопряженные устройства Bluetooth. Стефан Ионеску/Инсайдер

Стефан Ионеску/Инсайдер Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider.

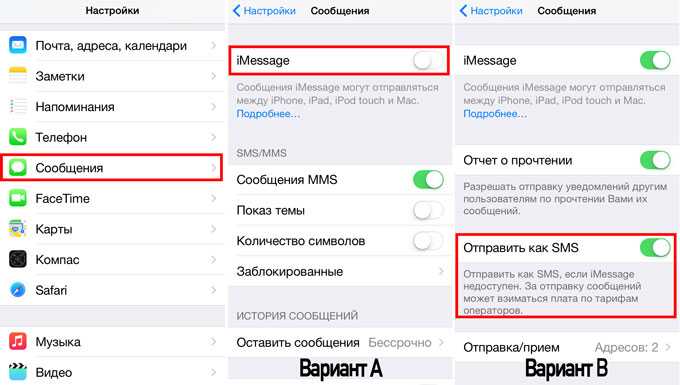

Дэйв вырос в Нью-Джерси, прежде чем поступить в ВВС, чтобы управлять спутниками, преподавать космические операции и планировать космические запуски. Затем он провел восемь лет в качестве руководителя отдела контента в группе Windows в Microsoft. Как фотограф Дэйв фотографировал волков в их естественной среде обитания; он также инструктор по подводному плаванию и соведущий нескольких подкастов. Дэйв является автором более двух десятков книг и участвовал во многих сайтах и публикациях, включая CNET, Forbes, PC World, How To Geek и Insider. Служба Apple iMessage позволяет быстро общаться с другими пользователями Apple, предлагая такие функции, как стикеры Memoji и уведомления о прочтении.

Служба Apple iMessage позволяет быстро общаться с другими пользователями Apple, предлагая такие функции, как стикеры Memoji и уведомления о прочтении. Это потому, что iMessage не требует включения MMS для получения изображений.

Это потому, что iMessage не требует включения MMS для получения изображений. Вы можете сделать это, проведя пальцем влево и нажав Разблокировать .

Вы можете сделать это, проведя пальцем влево и нажав Разблокировать . Если вы его получили, значит проблема была в этом, и все готово. Если нет, попробуйте следующее исправление.

Если вы его получили, значит проблема была в этом, и все готово. Если нет, попробуйте следующее исправление.