Зачем нужен файл подкачки и как настроить его в Windows 10

Часть места на системном диске занимает файл подкачки. Но перед настройкой или удалением стоит узнать, зачем он нужен и какие параметры для него предпочтительнее.

Для чего нужен файл подкачки (ФП)

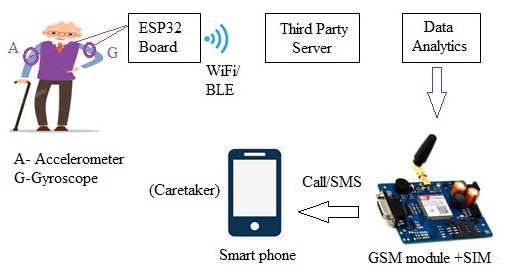

Для работы приложений требуется оперативная память (RAM), которая хранит в себе данные, необходимые для выполнения происходящих в приложении процессов. Количество доступной физической памяти зависит от модели ОЗУ. Чем требовательней программа, тем больше RAM необходимо. Однако в определённый момент физическая память компьютера переполняется. Тогда активируется ФП — появляется дополнительная «виртуальная» оперативная память. Без ФП недостаток памяти приведёт к принудительному завершению приложения.

Если приложение потребует больше памяти, чем есть, появится ошибка

В действительности ФП включается в работу не только при отсутствии физической RAM, но и в других ситуациях. Главная задача файла подкачки — предоставить дополнительную память на тот случай, если физической памяти не хватает или нужно её срочно разгрузить.

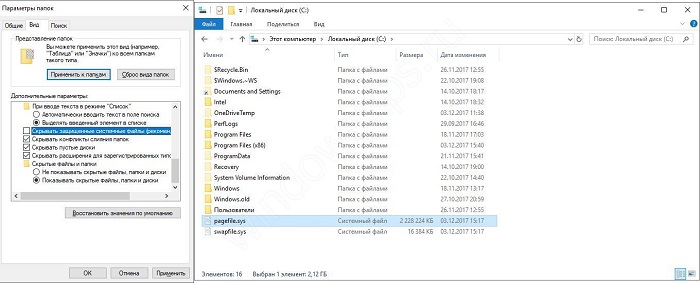

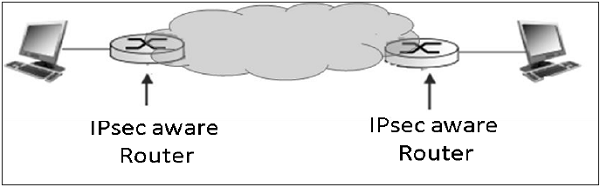

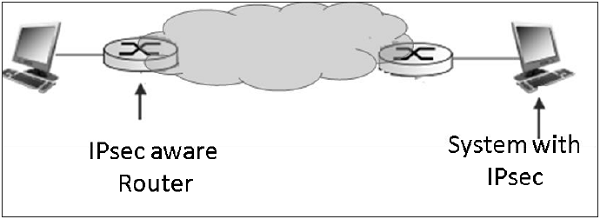

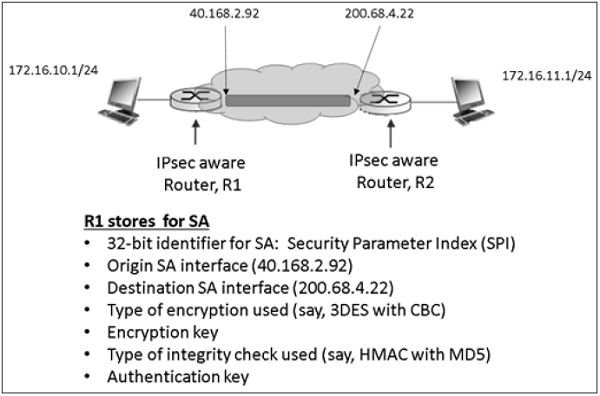

В Windows 10 два ФП: pagefile.sys, созданный ещё в старых версиях ОС, и новый, появившийся с Windows 8, swapfile.sys. Каждый из них работает с определённым типом программ: классическими и универсальными (метро-приложениями) соответственно. Pagefile используется для хранения частей активного приложения, а Swapfile — для хранения целого приложения, что позволяет быстрее запустить программу при необходимости, но требует больше памяти. Поскольку файлы взаимосвязаны, отключение одного приведёт к деактивации другого.

В Windows 10 два файла подкачки — pagefile.sys и swapfile.sys

Оптимальные размеры ФП

По умолчанию Windows 10 автоматически создаёт и задаёт минимальный и максимальный размер ФП. Пользователь может изменить эти значения, а также переместить ФП на другой диск или удалить. Однако трогать параметры ФП не рекомендуется по нескольким причинам:

- система самостоятельно подбирает нужные параметры, а эксперименты могут привести к тому, что некоторые программы перестанут запускаться;

- если у вас хватает физической RAM (от 6–8 ГБ), отключение ФП ускорит работу компьютера, в противном случае это приведёт к нехватке памяти при запуске требовательных приложений. Удаление ФП иногда ускоряет выполнение задач, потому что физическая память работает быстрее, чем «виртуальная», полученная за счёт SSD или HDD диска;

- если решитесь изменять параметры ФП, то вам придётся вручную проверять, ускоряют или замедляют работу системы заданные значения.

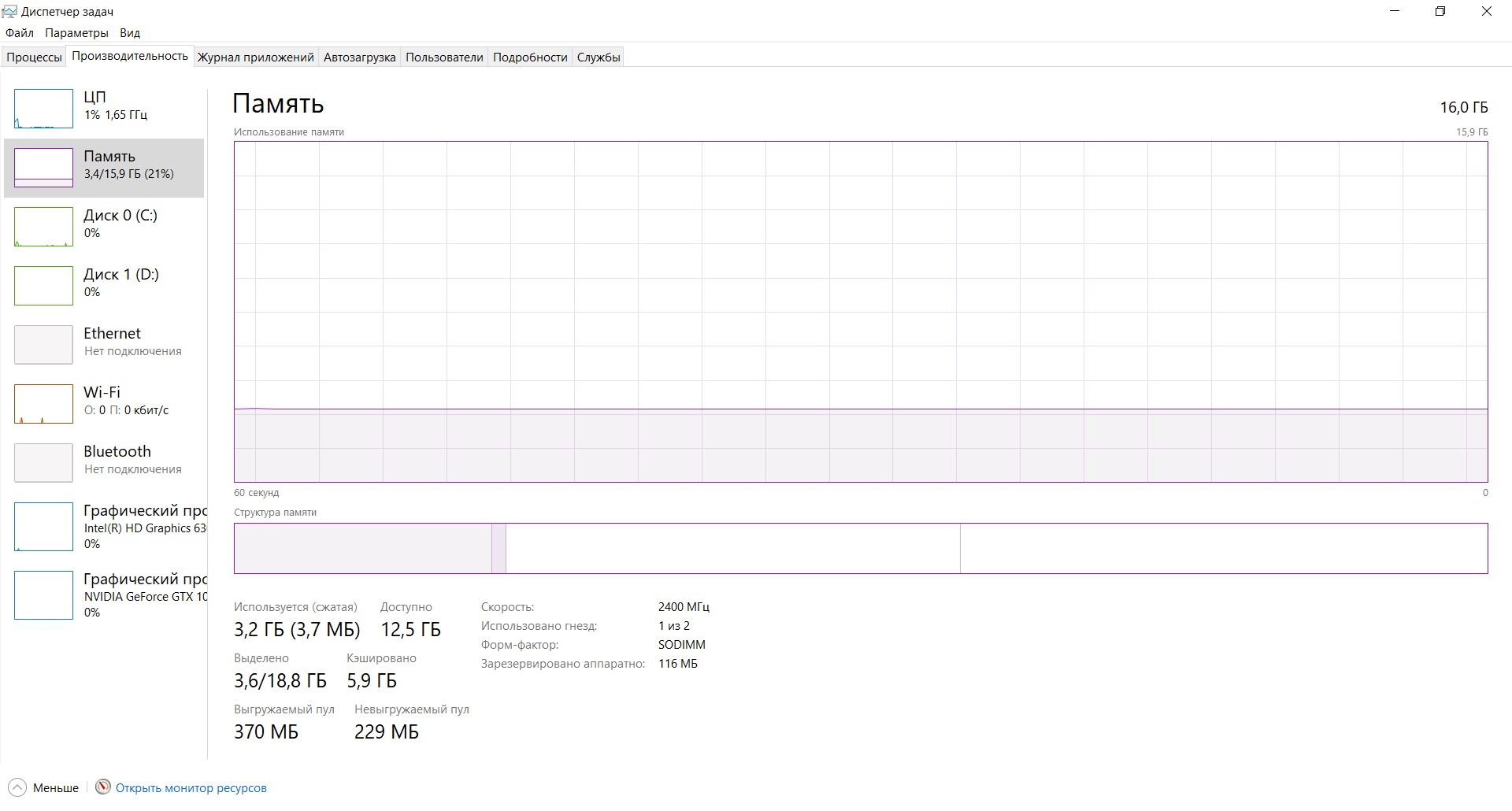

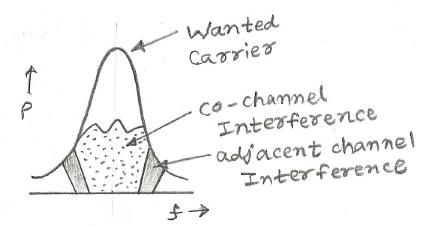

Как вычислить вручную подходящий объем ФП

Чтобы узнать, какой размер ФП актуален в вашем случае, разверните диспетчер задач (комбинация клавиш Ctrl+Alt+Del) и перейдите к вкладке «Производительность». Запустите столько программ и игр, сколько вам потребуется в самый «загруженный» момент. Посмотрите, какое количество RAM используется, вычтите из этого значения физическую память, и вы получите объём задействованной памяти файла подкачки. Это значение станет минимальным, а максимальной планкой будет число, превышающее его в два раза. Если придерживаться таких условий, то о нехватке или избытке виртуальной памяти можно не волноваться.

Рассчитываем оптимальный размер файла подкачки

Для выяснения оптимального размера ФП также используется формула Y=X*2, где X — физическая память, Y — память ФП. Какой вариант выбрать, решать вам. Попробуйте разные значения при разных нагрузках, чтобы выяснить, когда компьютер работает быстрее.

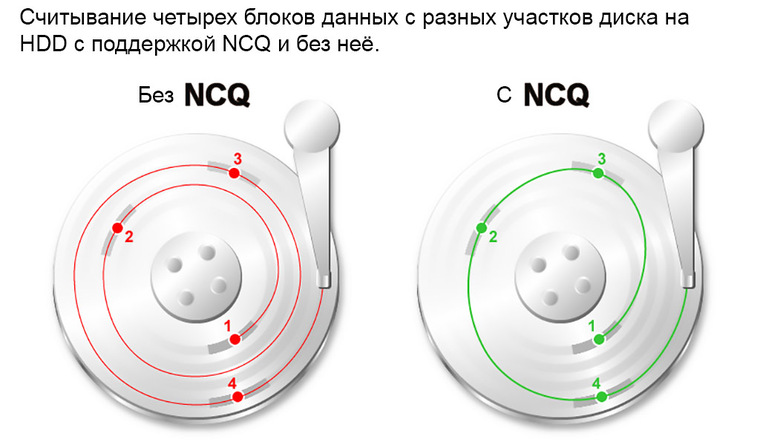

Если вы используете HDD диск, а не SSD, попробуйте установить равные значения минимальной и максимальной планки. Это поможет избежать фрагментации файла и не даст замедлить работу в будущем.

Учтите, максимальная планка ФП — 8 ГБ. Если выделить больше места, оно не будет использоваться, а отданная под ФП память не резервируется и не подлежит заполнению другими файлами, поэтому будет попросту простаивать.

Работа с ФП

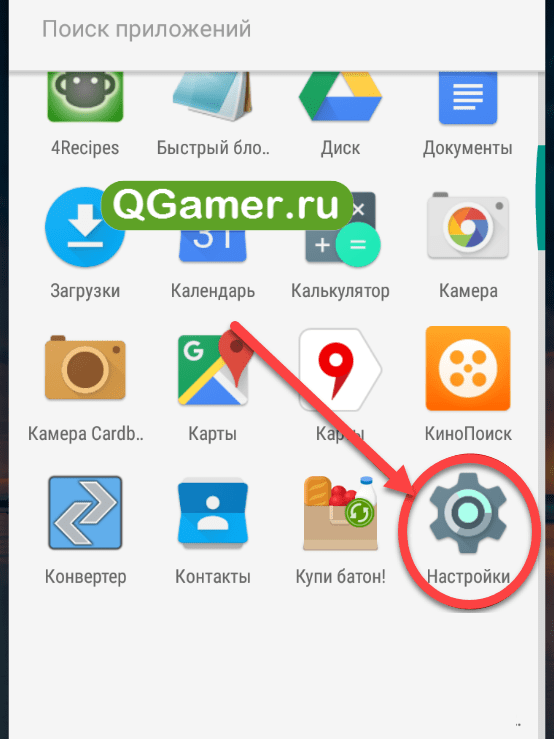

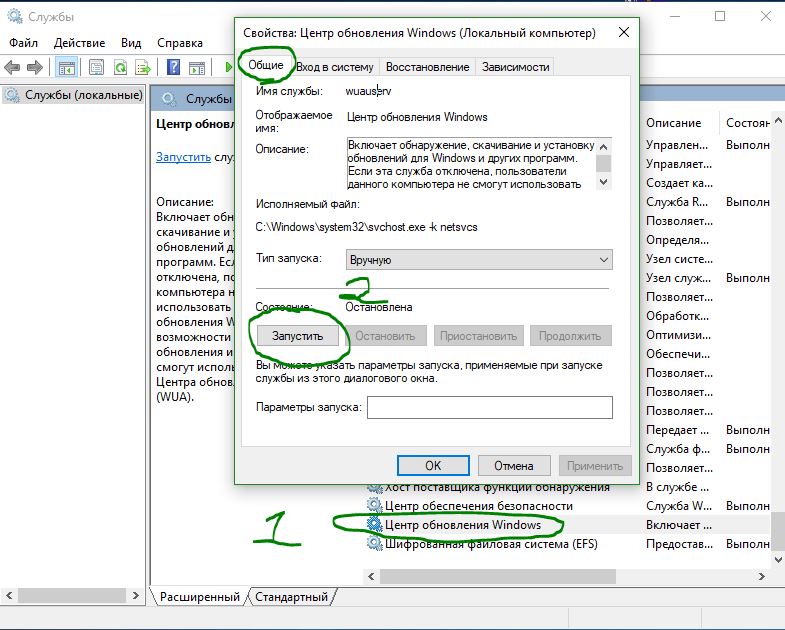

Чтобы перейти к настройке ФП, выполните следующие шаги:

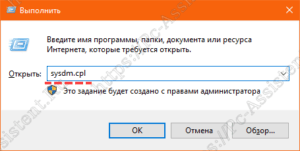

- Зажмите комбинацию Win+R, чтобы открыть окошко «Выполнить», затем пропишите команду sysdm.cpl.

Выполняем команду sysdm.cpl

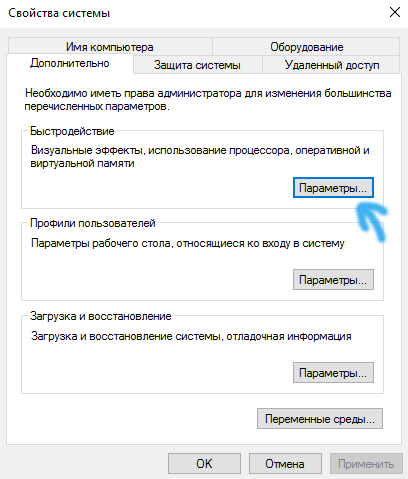

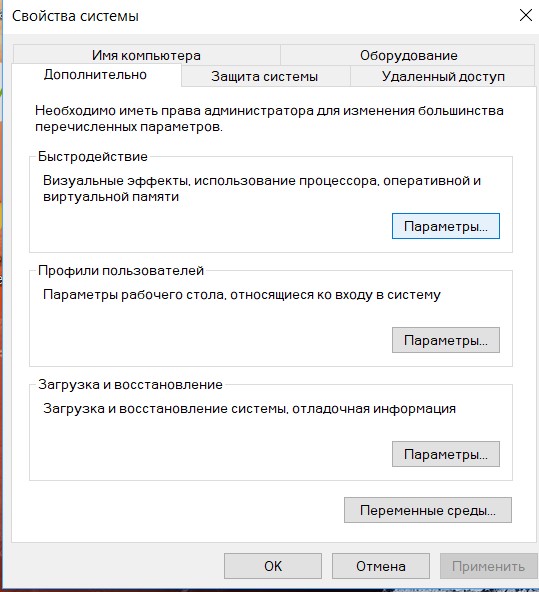

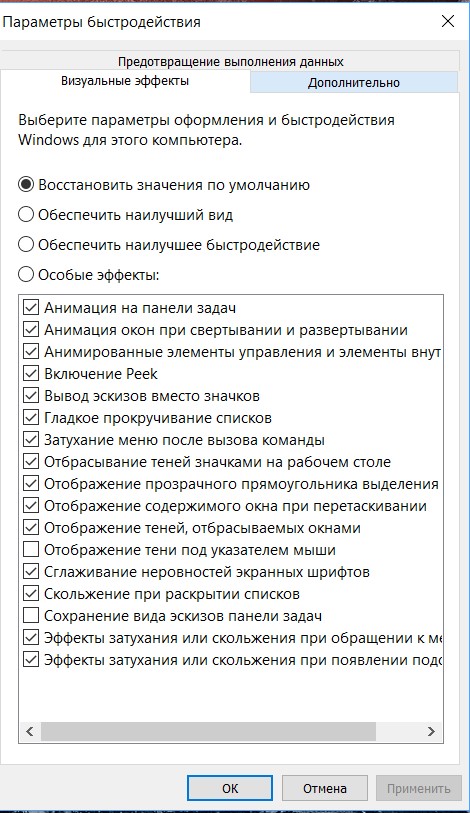

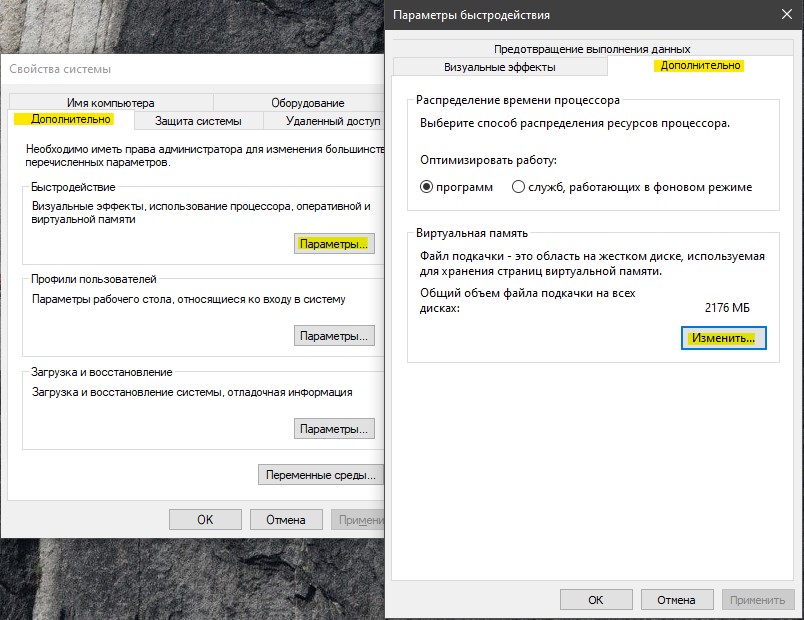

- Перейдите к вкладке «Дополнительно» и кликните по кнопке «Параметры» в блоке «Быстродействие».

Кликаем по кнопке «Параметры»

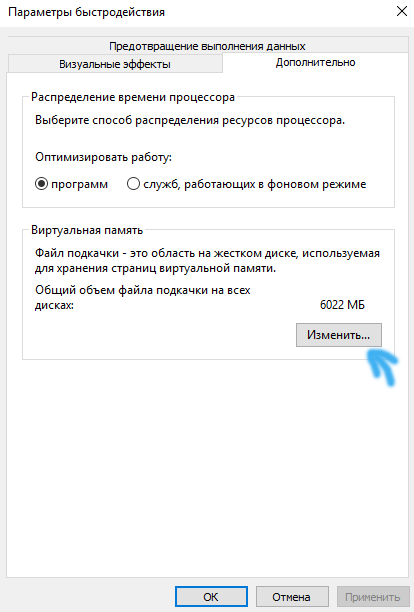

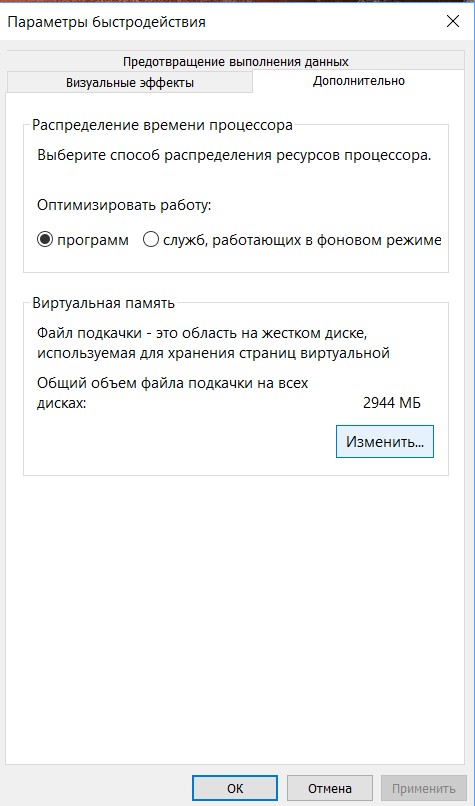

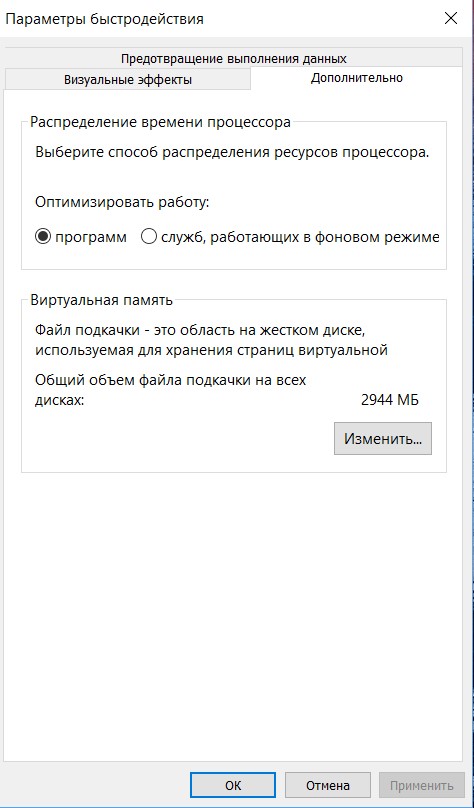

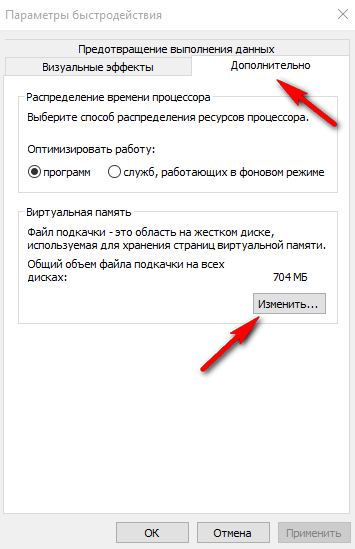

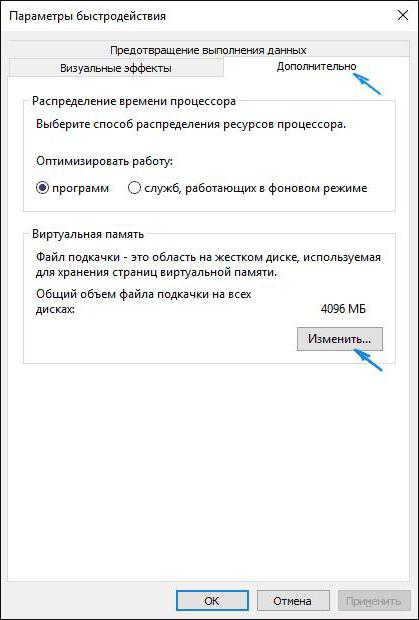

- В развернувшемся окошке перейдите к вкладке «Дополнительно» и в блоке «Виртуальная память» кликните по кнопке «Изменить».

Кликаем по кнопке «Изменить»

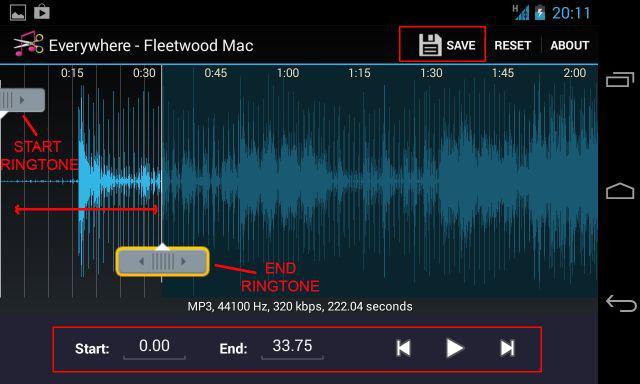

Редактирование размера

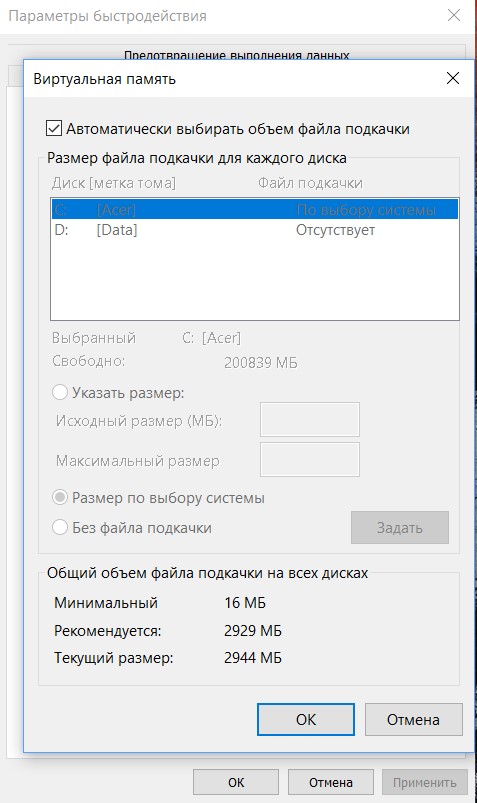

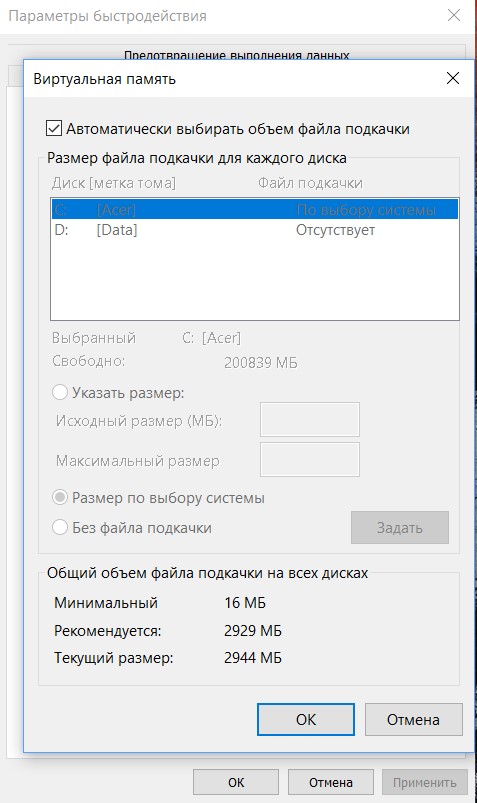

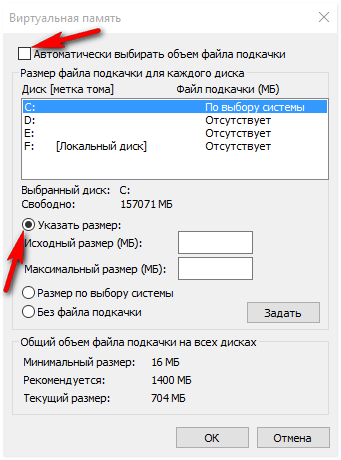

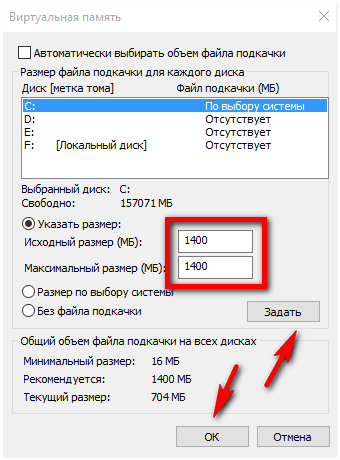

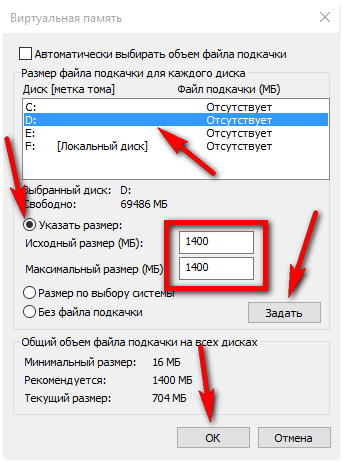

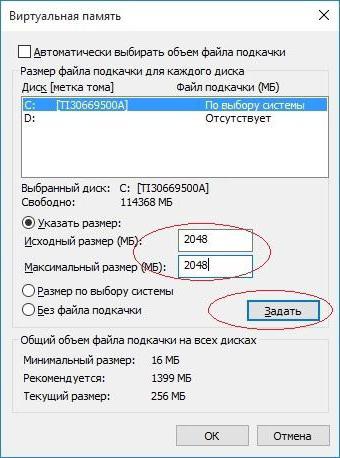

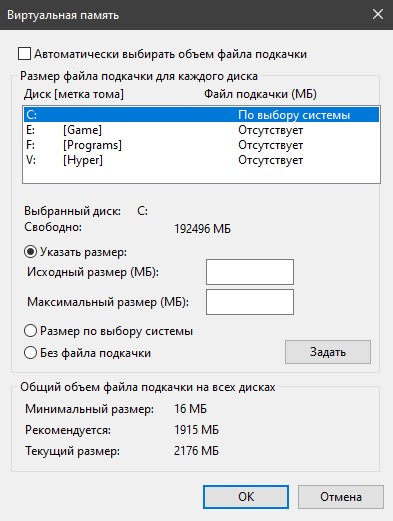

Убрав галочку напротив строки «Автоматически выбирать объём ФП», поставьте её в пункте «Указать размер». Пропишите обе планки и примените изменения, кликнув по кнопке «Задать». Готово, объём ФП изменён и сохранён. Как выбрать подходящий размер, описано выше.

Отключаем автоматический выбор памяти и устанавливаем собственные значения

После смены размера проверьте, не сказались ли ваши действия негативно на производительности компьютера или количестве запускаемых программ.

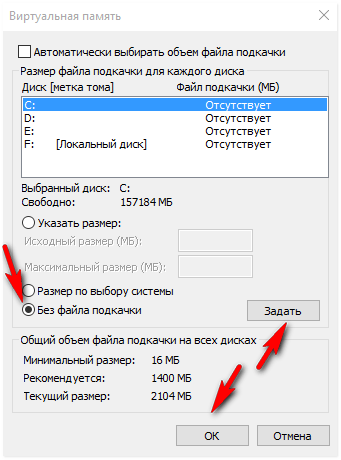

Деактивация файла

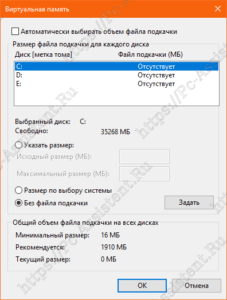

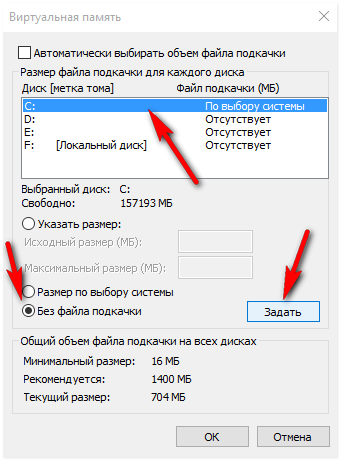

Если вы хотите отключить использование ФП (делать это не рекомендуется), то установите значение «Без ФП» и кликните по кнопке «Задать». Дождитесь, когда система автоматически применит изменения. Готово, вы деактивировали файл, но пропадёт он после перезагрузки системы.

Выбираем вариант «Без файла подкачки»

В будущем вы сможете включить ФП, установив автоматический способ выбора объёма или задав значения минимального и максимального объёма вручную.

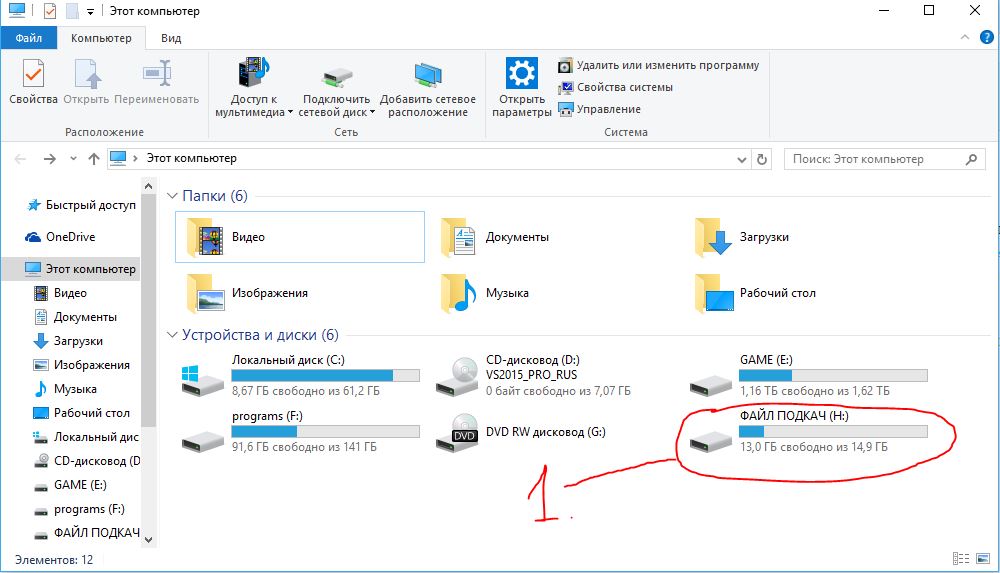

Перенос на другой диск

Часто оказывается, что в системном диске C заканчивается память: либо в нём не осталось места, либо под него изначально выделили недостаточно объёма. Тогда лучше не отказываться от ФП, а перенести файл на другой диск. Для этого выберите стандартный диск (C SYSTEM) в списке и установите для него значение «Без ФП», затем выберите другой подходящий диск и кликните по строке «Размер по выбору системы» или пропишите объем ФП вручную.

Отключаем файл подкачки на одном разделе и включаем на другом

Видео: настройка ФП в Windows 10

Что делать, если ФП не работает

Если вы столкнулись с тем, что ФП не включается в нужный момент, попробуйт деактивировать его, перенести на другой диск, создать заново. Как это сделать, описано выше. Но сначала убедитесь, что на диске есть свободное место.

Если ФП не создаётся, то попробуйте оформить его вручную:

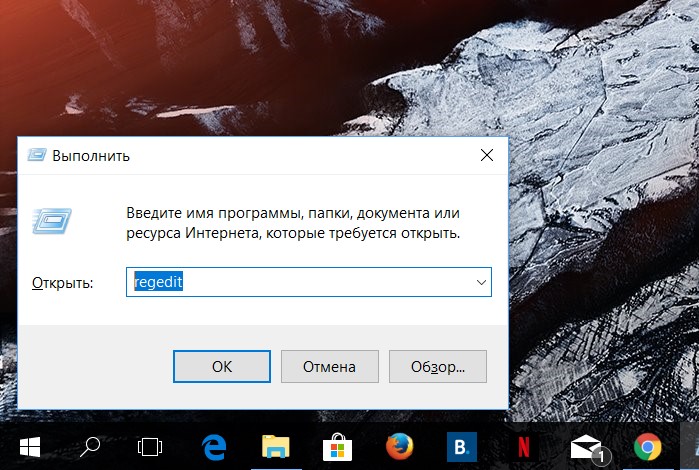

- Зажмите комбинацию Win+R, откроется окошко «Выполнить», и введите команду regedit.

Выполняем команду regedit

- В открывшемся окне пройдите по папкам HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management. В конечном разделе откройте или создайте мультистроковый параметр PagingFiles. Установите для него значение «X:\pagefile.sys Y Z», где X — раздел диска, Y и Z — минимальное и максимальное значение в МБ соответственно. Готово, перезагрузите компьютер для завершения создания файла.

Создаем параметр PagingFiles и устанавливаем в значении путь для файла

Файл подкачки необходим в тех случаях, когда физической RAM не хватает. Параметры ФП можно изменить: установить размер, отключить или перенести на другой диск или раздел диска. Главное, найти то значение, при котором производительность компьютера не упадёт.

Как настроить виртуальную память Windows 10

Файл подкачки — это область на жестком диске, используемая для хранения страниц виртуальной памяти. По умолчанию в Windows 10 установлена галочка на пункте автоматически выбирать размер файла подкачки. В общем файл подкачки это место на Вашем локальном диске которое будет использовать система в случае нехватки оперативной памяти.

Данная статья расскажет как настроить виртуальную память в Windows 10 и как при необходимости увеличить виртуальную память компьютера. Этот способ также без проблем подойдет для пользователей предыдущих операционных систем. А также рассмотрим какой размер виртуальной памяти или файла подкачки рекомендуется устанавливать.

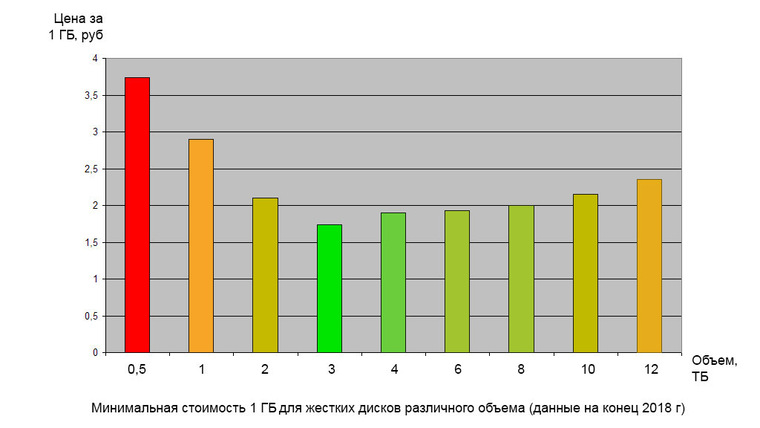

Размер виртуальной памяти в Windows 10

В общем рекомендуется ставить размер файла подкачки в два раза больше чем у Вас установлено ОЗУ на Вашем компьютере, но не больше 8 Гб, поскольку эта память не будет полностью заполнятся и использовать её Вы не сможете. Если у Вас есть хотя бы 4 Гб оперативной памяти, Вам лучше сделать размер файла подкачки поменьше, поскольку это снизит нагрузку на жесткий диск. При этом будет увеличена скорость выполнения задач, поскольку скорость чтения и записи данных в ОЗУ намного больше.

Если у Вас достаточно оперативной памяти рекомендуется оставить значение виртуальной памяти по умолчанию — автоматически выбирать объем файла подкачки.

Как увеличить виртуальную память компьютера на Windows 10

По словам самой Microsoft все фоновые процессы которые запущены на Вашем компьютере система автоматически переносит из оперативной памяти в файл подкачки. Это звучит довольно не плохо, поскольку пользователю будет доступно всегда больше виртуальной памяти и она будет вовремя освобождаться.

Чтобы увеличить файл подкачки в Windows 10 воспользуемся стандартным способом.

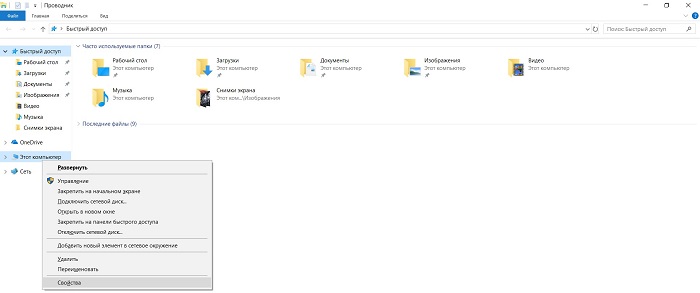

- Для этого на рабочем столе нажмем правой клавишей на иконку Этот компьютер и выберем пункт Свойства. Смотрите при необходимости инструкцию: Как добавить значок Мой компьютер на рабочий стол Windows 10

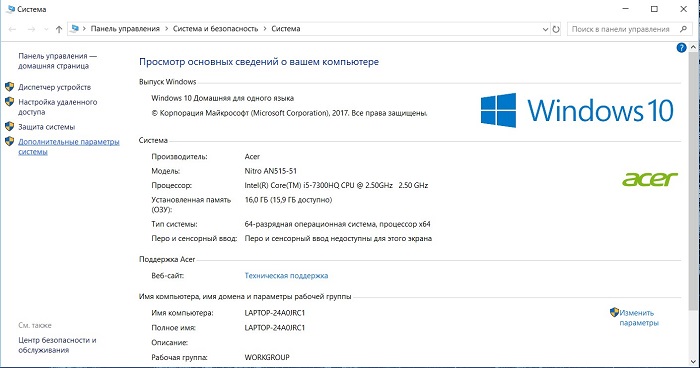

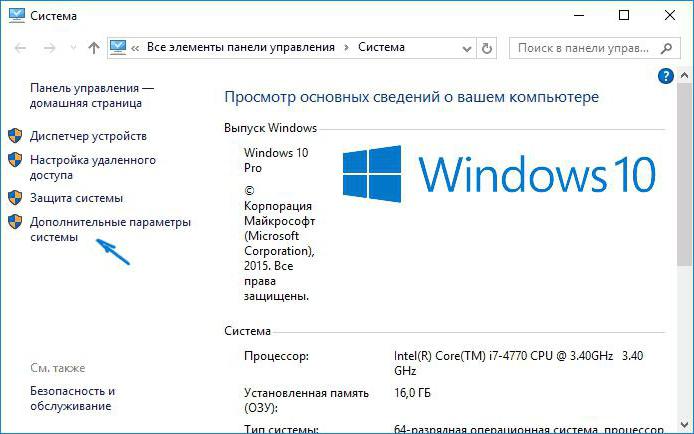

- Перейдем в раздел Дополнительные параметры системы или же выполните команду sysdm.cpl в окне Win+R.

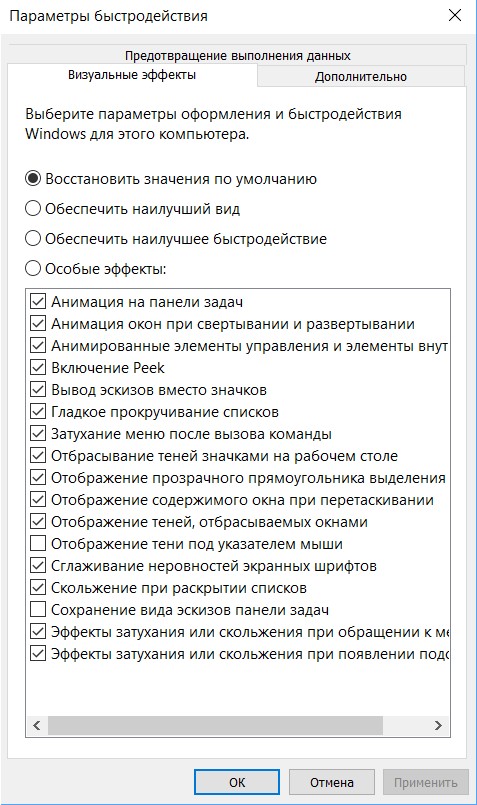

- В открывшемся окне найдите пункт Быстродействие, и откройте Параметры…

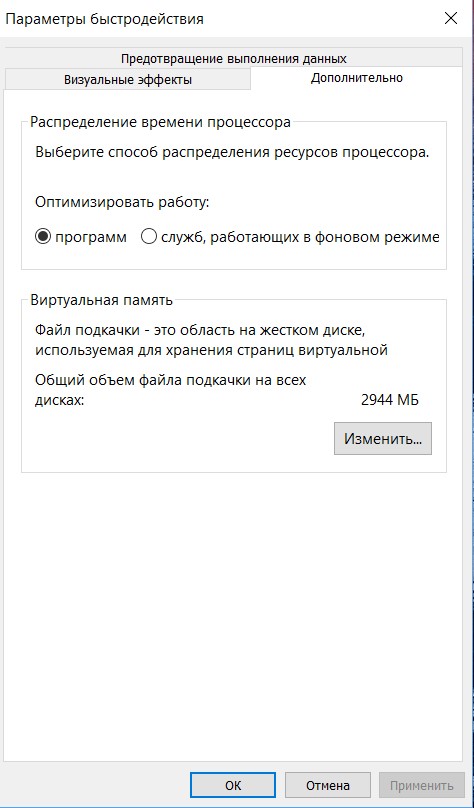

- Дальше перейдите во вкладку Дополнительно и в пункте Виртуальная память нажмите кнопку Изменить…

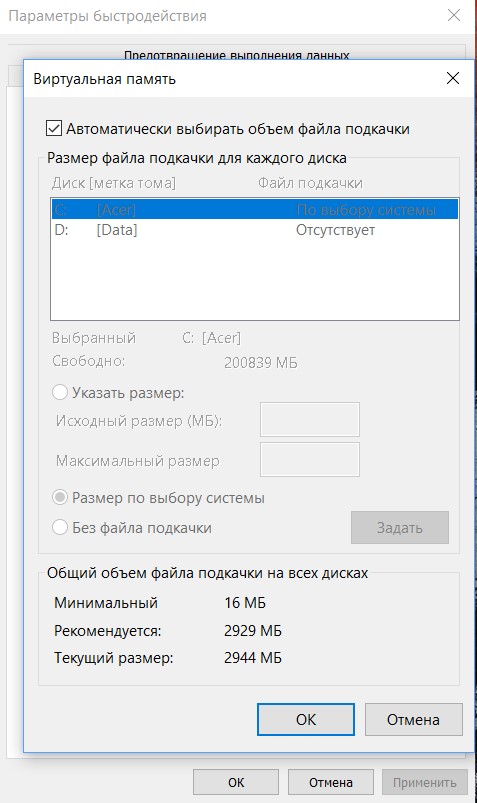

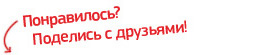

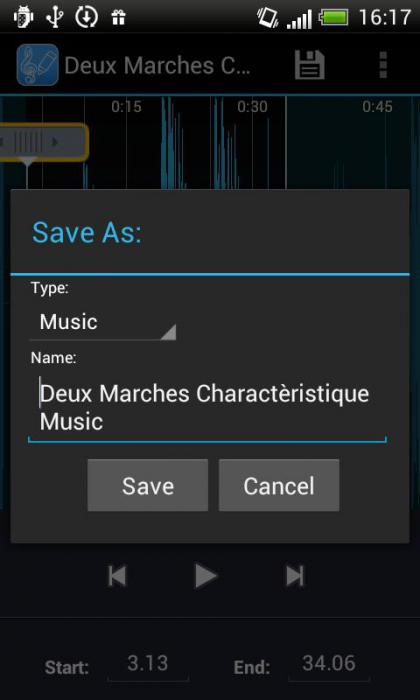

- В этом окне Вы, собственно, и можете настроить виртуальную память Windows 10. Для этого нужно снять галочку Автоматически выбирать объем файла подкачки и отметить пункт Указать размер.

- Введите в поле Исходный размер и Максимальный размер, нажмите Задать и после этого ОК.

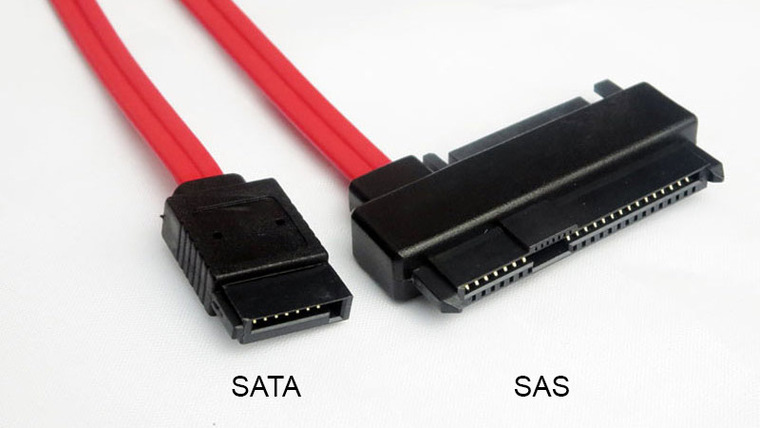

А также у Вас есть возможность выбрать диск на котором будет находиться файл подкачки. Эта функция пригодится если у Вас есть несколько жестких дисков или SSD. Для обладателей SSD лучше перенести файл подкачки на HDD поскольку это может увеличить жизнь Вашего SSD или вообще убрать если у Вас много оперативной памяти.

Как правило, после увеличения файла подкачки перезапуск не требуется. Однако в случае уменьшения размера файла подкачки следует перезапустить компьютер, чтобы изменения вступили в силу. Рекомендуем не отключать и не удалять файл подкачки, а оставить выбор объема виртуальной памяти за системой.

Выводы

Настроить виртуальную память Windows 10 можно буквально в несколько нажатий. Но в первую очередь перед тем как увеличить виртуальную память компьютера на Windows 10 необходимо узнать рекомендованный размер файла подкачки. А также рекомендуем ознакомиться с инструкцией: Как очистить оперативную память на Windows 10.

для чего он и нужно ли его отключать

В операционных системах Windows для работы используется так называемый файл подкачки pagefile.sys (скрытый и системный, обычно находится на диске C), представляющий своего рода «расширение» оперативной памяти компьютера (иначе — виртуальная память) и обеспечивающий работу программ даже в том случае, когда физической памяти RAM недостаточно.

Содержание

- Что такое файл pagefile.sys и как он работает

- Что за файл swapfile.sys

- Оптимальный размер файла подкачки

- Как увеличить или уменьшить файл подкачки

- Можно ли отключать файл подкачки в Windows 10

- Как отключить или удалить файл подкачки pagefile.sys

- Полезные подсказки, которые точно помогут

- Как отключить или удалить swapfile.sys

- Как переместить файл подкачки на другой диск

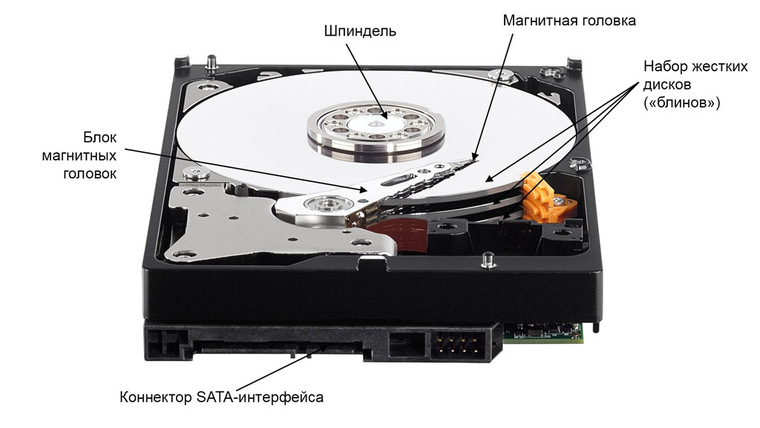

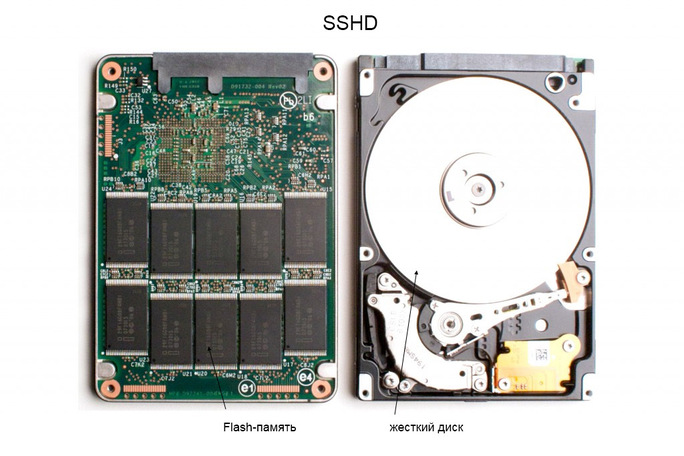

Наверняка каждому известно, что в компьютерах используется как энергонезависимая память (жесткий диск, SSD, флешка и так далее), так и оперативная память (также известная как “RAM” или «ОЗУ»). Чем больше памяти, тем лучше. Это высказывание актуально для всех типов памяти.

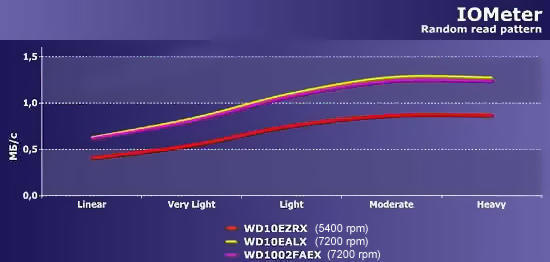

Неотъемлемой частью оперативной памяти вашего компьютера является так называемый «файл подкачки». Он расположен на системном диске компьютера и по умолчанию скрыт. Когда свободная RAM заканчивается, система переносит часть информации в оперативной памяти на жесткий диск, чтобы избежать вылетов приложения и сохранить стабильную работу. Windows сама умеет работать с файлом подкачки и не требует вмешательства со стороны пользователя. С файлом подкачки связано много мифов. Некоторые пользователи винят его в медленной работе их компьютеров. Доля правды в этом все-таки есть. Когда приложение переписывается в файл подкачки, его производительность действительно падает, поскольку скорость чтения жесткого диска или SSD в разы меньше, чем скорость чтения оперативной памяти. Но чтобы понять, действительно нужен ли вам файл подкачки, надо понимать принцип работы этой системы. Если говорить коротко, то включенный файл подкачки – это всегда лучше, чем его отсутствие. Эта статья расскажет вам, почему так.

С файлом подкачки связано много мифов. Некоторые пользователи винят его в медленной работе их компьютеров. Доля правды в этом все-таки есть. Когда приложение переписывается в файл подкачки, его производительность действительно падает, поскольку скорость чтения жесткого диска или SSD в разы меньше, чем скорость чтения оперативной памяти. Но чтобы понять, действительно нужен ли вам файл подкачки, надо понимать принцип работы этой системы. Если говорить коротко, то включенный файл подкачки – это всегда лучше, чем его отсутствие. Эта статья расскажет вам, почему так.

Что такое файл pagefile.sys и как он работает

Давайте более подробно разберёмся во всём. Итак, файл подкачки также известен как “pagefile.sys”, он же “swapfile”. Найти его можно на диске C:\ и только при условии, что вы приказали системе отображать не только скрытые файлы и папки, но и системные. Чтобы увидеть в Проводнике файл подкачки и гибернации, активируйте отображение скрытых файлов и папок в Windows 10.

Ваш компьютер сохраняет разную информацию в оперативной памяти (RAM – random access memory). Она гораздо быстрее жесткого диска. К примеру, при запуске приложения файлы считываются из накопителя и, образно говоря, «переписываются» в оперативную память. Информация в приложениях тоже хранится в оперативной памяти. Открытая страница, загруженное потоковое видео и другая временная информация – все это лежит в оперативной памяти.

Ваш компьютер сохраняет разную информацию в оперативной памяти (RAM – random access memory). Она гораздо быстрее жесткого диска. К примеру, при запуске приложения файлы считываются из накопителя и, образно говоря, «переписываются» в оперативную память. Информация в приложениях тоже хранится в оперативной памяти. Открытая страница, загруженное потоковое видео и другая временная информация – все это лежит в оперативной памяти.

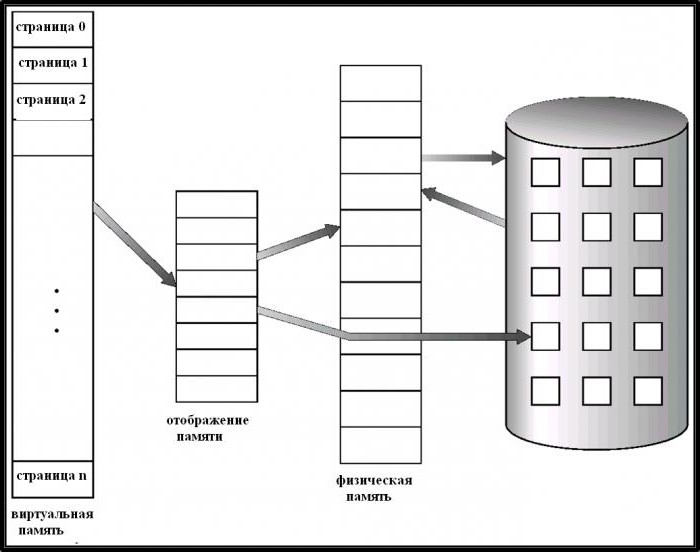

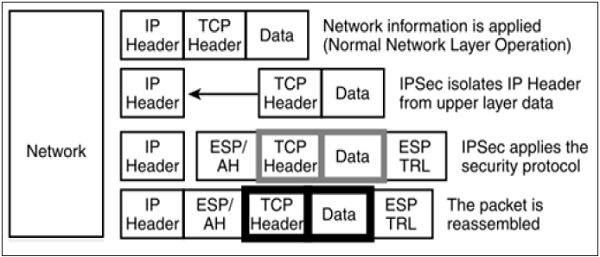

Когда количество оперативной памяти заполняется, система сама решает, какую информацию перенести в файл подкачки (pagefile.sys). Это некая «виртуальная память», всегда готовая прийти на выручку оперативной памяти, в которой закончилось место. Файл подкачки – это очень хорошая система, предотвращающая вылеты приложения. Вместо того, чтобы закрыть или перезагрузить приложение, для которого нет свободной памяти, Windows скидывает его в файл подкачки и при необходимости возвращает обратно. Поскольку скорость работы накопителя ниже скорости работы RAM, здесь пользователь и натыкается на падение скорости и производительности. Если вы заметили, что после разворачивания приложение слегка подлагивает и словно просыпается, а индикаторы использования диска активизировались, значит система восстановила приложение из файла подкачки.

Windows сама решает, какие приложения отправлять на откуп файлу подкачки или виртуальной памяти. К примеру, приложение, которое долго находится в свернутом состоянии может быть помечено системой как менее актуальное и при нехватке RAM оно отправится в виртуальную память на жестком диске.

Поскольку в современных компьютерах устанавливается весьма много оперативной памяти, персональный компьютер среднестатистического пользователя зачастую не использует файл подкачки. Если же вы заметили, что в вашем сценарии работы часто используется файл подкачки, значит пора установить немного дополнительной «рамы» или закрыть часть приложений. И да, не стоит отключать файл подкачки.

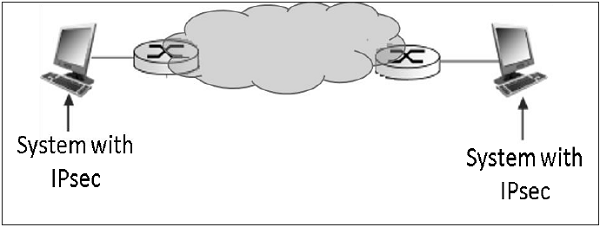

Что за файл swapfile.sys

Если файл pagefile.sys существует еще с более старых версий Windows, то swapfile.sys — куда более молодой объект. Он появился в Windows 8 и по своей сути является еще одним файлом подкачки, ориентированным на другие задачи. Pagefile.sys используется для обычных приложений, а swepfile.sys для универсальных приложений, которые вы можете найти в магазине Microsoft Store. В отличие от pagefile.sys, swapfile.sys занимает гораздо меньше места на диске. Зачастую его объем не превышает пары десятков мегабайт, тогда как традиционный файл подкачки может достигать десятков гигабайт.

Система записывает в файл swapfile.sys информацию с UWP-приложений и выгружает из памяти, когда у пользователя нет необходимости в этих приложениях. Считайте это своеобразным режимом гибернации для приложений. Когда вы восстанавливаете приложение из режима сна, а объем оперативной памяти сильно ограничен, система сбрасывает другое приложение в swapfile (swap – поменять, англ.), чтобы освободить память под нужное для вас в данный момент приложение.

Swapfile и Pagefile всегда работают в паре. Отключение традиционного файла подкачки отключит аналогичный для UWP-приложений. Без swepfile.sys многие приложения из магазина попросту не запустятся, а другие начнут вылетать уже через несколько минут после старта. Если вы хотите отключить только swapfile без pagefile, эта инструкция расскажет вам, как это сделать. Соответствующий раздел вы найдете немного ниже.

Оптимальный размер файла подкачки

Система сама решает, какой объем файла подкачки ей нужен для адекватной работы. Зачастую стандартного размера более чем достаточно. Если вы хотите вручную установить размер файла подкачки, возьмите на вооружение следующий принцип. Откройте все нужные вам приложения и посмотрите на занятый объем RAM, а затем удвойте объем занятой памяти. К примеру, у вас занято 5 ГБ из 8 ГБ. Удваиваем 5 ГБ и получаем 10 ГБ, из которых надо вычесть 8 ГБ. В результате получается, что оптимальный размер файла подкачки будет равен примерно 2 ГБ. Посмотреть на объем свободной и занятой оперативной памяти можно в Диспетчере задач на вкладке Производительность:

Если у вас получился отрицательный размер, значит вам не надо изменять стандартный объем файла подкачки вовсе. Просто оставьте его как есть – маловероятно, что он вам вовсе понадобится (но не отключайте). Если же осталось несколько гигабайт, значит файл подкачки можно увеличить до полученного объема. При этом учитывайте, что Microsoft не рекомендует увеличивать файл подкачки больше чем в три раза от установленного объема RAM.

Если у вас получился отрицательный размер, значит вам не надо изменять стандартный объем файла подкачки вовсе. Просто оставьте его как есть – маловероятно, что он вам вовсе понадобится (но не отключайте). Если же осталось несколько гигабайт, значит файл подкачки можно увеличить до полученного объема. При этом учитывайте, что Microsoft не рекомендует увеличивать файл подкачки больше чем в три раза от установленного объема RAM.

Как увеличить или уменьшить файл подкачки

Если все же вы считаете, что объем файла подкачки не такой, как нужен именно вам, то в любое время можете его увеличить или уменьшить. Немного времени и простых шагов — проблема решена. Вот пошаговая инструкция.

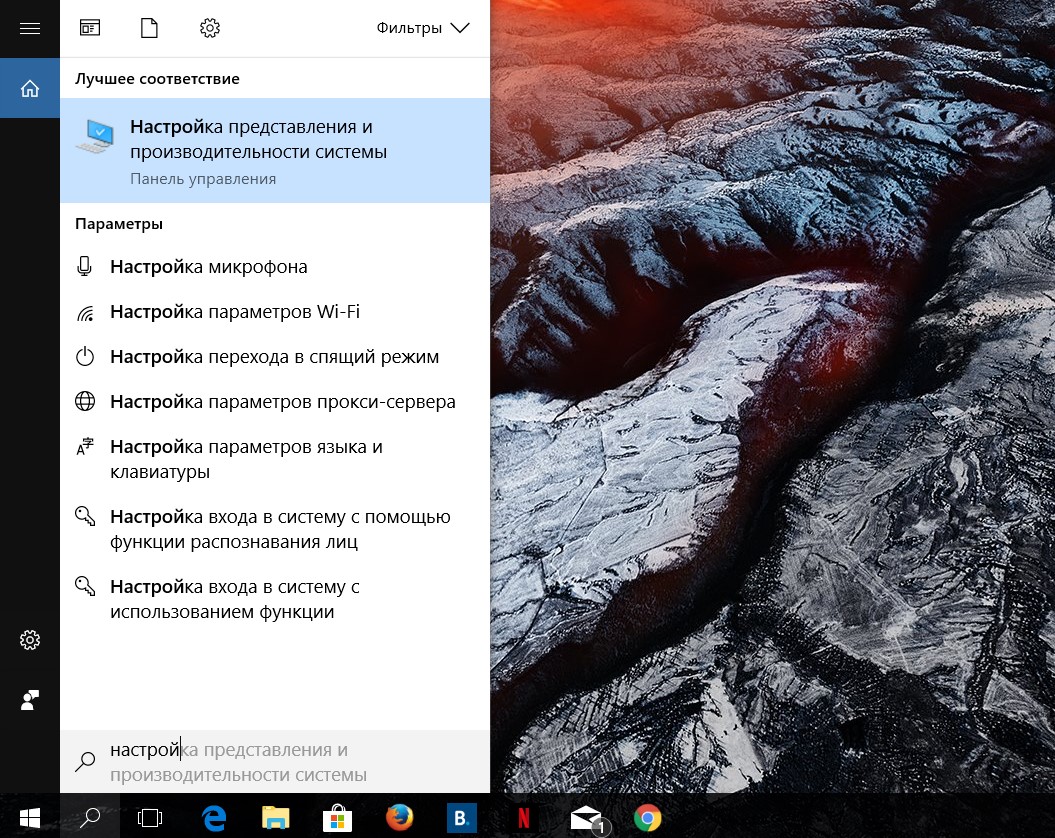

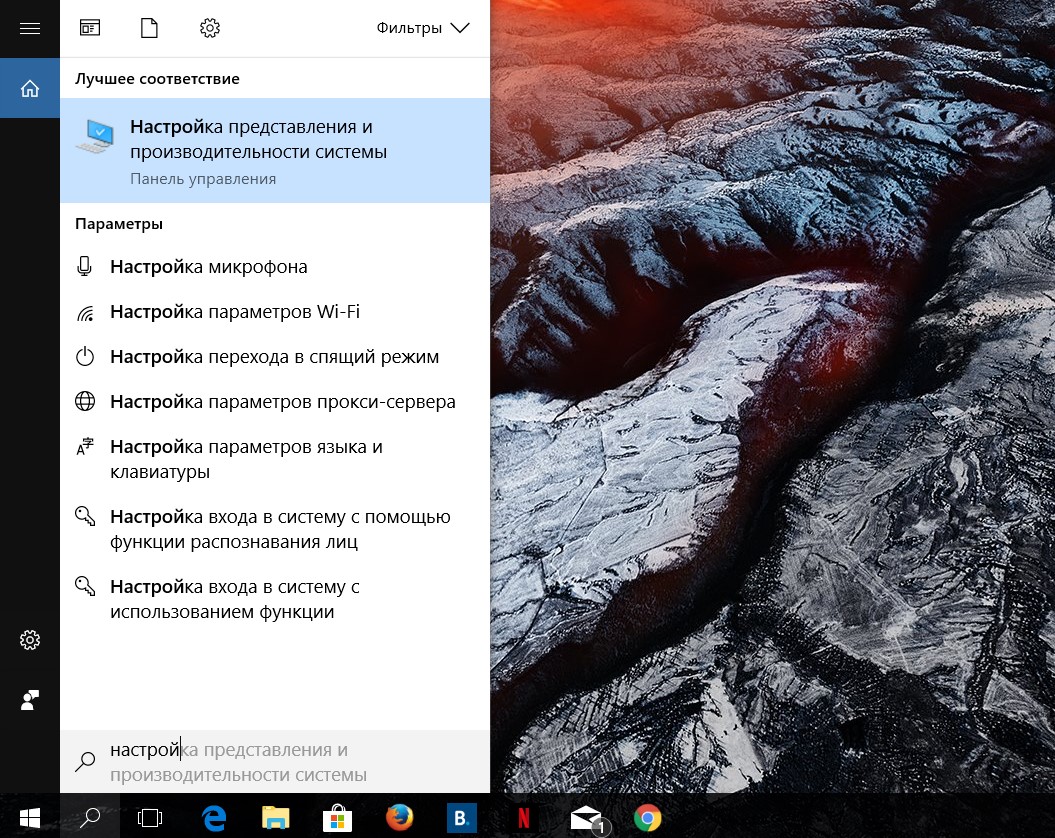

- Откройте меню Пуск и начните вводить Настройка представления и производительности системы. Когда поиск выдаст вам соответствующий результат, откройте этот элемент панели управления.

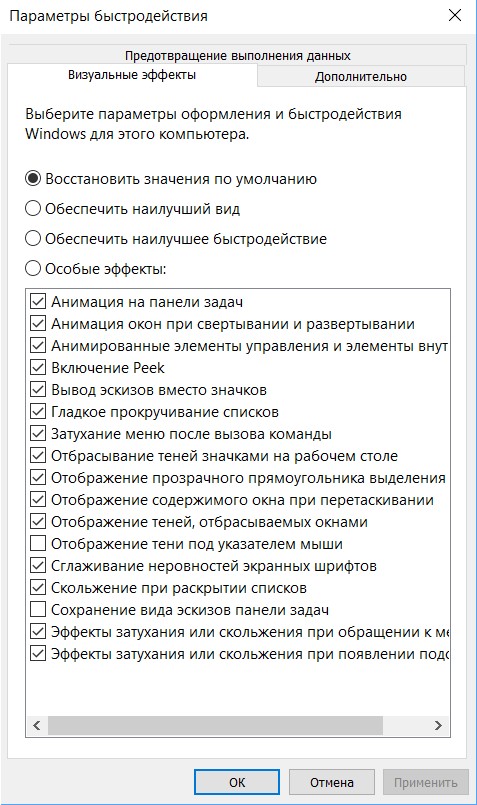

- Перейдите на вкладку Дополнительно и в разделе Виртуальная память щелкните Изменить.

- Снимите отметку возле пункта Автоматически выбирать объем файла подкачки.

- Выделите системный диск из списка, а затем нажмите Указать размер.

- Теперь вам надо изменить два параметра, отвечающих за изначальный объем, который будет зарезервирован всегда (это количество памяти всегда будет занимать файл pagefile.sys и освободить пространство можно будет либо полным отключением файла подкачки, либо его уменьшением), и максимально возможный объем. Если изначального размера файла подкачки оказалось недостаточно для ваших задач, система автоматически его расширит.

- В строке Исходный размер (МБ) укажите объем файла подкачки, который вы хотите установить, а в строку Максимальный размер (МБ) введите максимальный объем, который вы разрешите системе отнять. Можно сделать так, чтобы исходный и максимальный размер были одинаковыми. Значения должны быть указаны в мегабайтах (1 ГБ = 1 024 МБ).

- После ввода новых параметров нажмите Задать, а затем Ок.

Учтите, что Microsoft не рекомендует уменьшать файл подкачки ниже 400 МБ, поэтому оперируйте цифрами в пределах от 400 МБ до тройного размера установленной оперативной памяти (к примеру, если у вас 16 ГБ оперативной памяти, не устанавливайте файл подкачки выше 48 ГБ).

Можно ли отключать файл подкачки в Windows 10

Об этом вопросе уже очень давно все спорят на сайтах и специальных форумах. Выскажу свое субъективное мнение, что можно отключить файл подкачки в Windows 10 , но не нужно. Многие могут «подсказать» вам, что отключение файла подкачки может ускорить ваш компьютер (с таким же самым успехом можно посоветовать покрасить системный блок или ноутбук в красный цвет). Система не записывает приложение на медленный диск и, следовательно, не лагает при его восстановлении.

Хотя технически это утверждение корректно, от отключения файла подкачки будет больше вреда, чем пользы. Прежде всего стоит отметить, что выключенный файл подкачки абсолютно никаким образом не влияет на производительность системы, если в ней есть достаточное количество свободной памяти. Иными словами, система не будет обращаться к виртуальной памяти, если в ее распоряжении еще есть свободная оперативная память. Файл подкачки нужен только при интенсивном потреблении RAM. И если в этот момент виртуальная память отключена, система будет чувствовать себя весьма плохо.

Во-первых, приложения начнут вылетать. Это хорошо известно Android-пользователям. Когда заканчивается оперативная память, приложение просто перезагружается. На Windows вы увидите ошибку о нехватке памяти, а также падения открытых приложений. Во-вторых, некоторые программы вообще не смогут запуститься. К примеру, приложения, требующие большого объема RAM.

Да, отключив файл подкачки вы освободите парочку лишних гигабайт, но когда упретесь в лимит оперативной памяти, вы наверняка пожалеете о своем решении. Лучше потерпеть несколько секунд лагов приложения, которое восстанавливается, нежели мириться с вылетами и потерей информации. Если вы хотите отключить файл подкачки только в целях экономии места на системном диске, лучше воспользуйтесь другими методами, позволяющими выхватить лишнюю парочку гигабайт.

Как отключить или удалить файл подкачки pagefile.sys

Хотя я советую вам не вмешиваться в работу виртуальной памяти, но если очень уж хочется ее отключить (если совсем уж трубы горят и надо срочно освободить место на диске, к примеру), наша обязанность заключается в том, чтобы показать, как это сделать. Но помните, что всё это вы делаете на свой страх и риск.

- Откройте Проводник, нажмите правой кнопкой мыши по Этот Компьютер и выберите Свойства.

- Нажмите в левом меню Дополнительные параметры системы.

- Откроется новое окно, на котором вам надо открыть вкладку Дополнительно. Найдите раздел Быстродействие и нажмите Параметры.

- Снова откроется новое окно. На нем откройте вкладку Дополнительно. В области Виртуальная память нажмите Изменить.

- Вы увидите, что Windows по умолчанию настроена на автоматический подбор объема файла подкачки. Немного ниже будут расположены минимальные и рекомендуемые значения. Рекомендуемый объем виртуальной памяти рассчитывается исходя из объема установленной RAM и накопителя, на котором хранится файл подкачки.

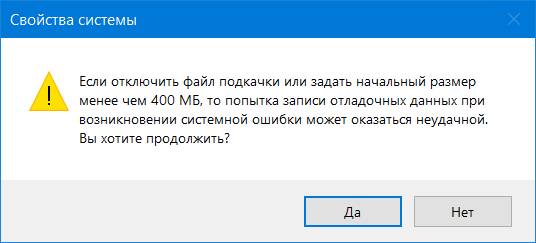

- Чтобы отключить файл подкачки, снимите отметку возле Автоматически выбирать объем файла подкачки. После этого вам будут доступны параметры ручной настройки. Установите отметку в положение Без файла подкачки и кликните Задать. Система предупредит вас, что отключение файла подкачки или установка его объема ниже 400 МБ может привести к нежелательным результатам. Если уверены, то согласитесь, а затем нажмите Ок.

Полезные подсказки, которые точно помогут

Подсказка 1: если вы выключаете файл подкачки из-за необходимости освободить немного места, попробуйте не отключать полностью виртуальную память, а уменьшить ее в разумных пределах. К примеру, на скриншоте выше вы можете увидеть, что файл подкачки равен 3 ГБ. Уменьшение в два раза поможет освободить лишний гигабайт и при этом оставить файл подкачки в более-менее рабочем состоянии (не рекомендуется объем ниже 400 МБ).

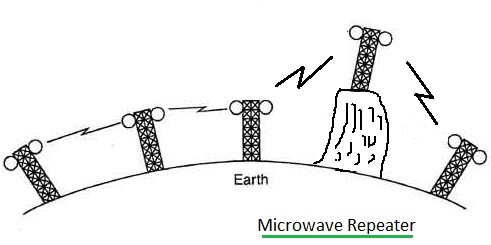

Подсказка 2: если в вашем компьютере используется несколько дисков, можно переместить файл подкачки на тот, что используется меньше. За счет этого получится немного улучшить производительность при восстановлении приложения из файла подкачки. О перемещении файла подкачки на другой диск рассказывается немного ниже. Вы только учтите, что речь идет о перемещении файла подкачки на другой физический диск, а не другой раздел. Иными словами, если у вас установлен один жесткий диск с несколькими разделами, перемещение файла подкачки между ними никаким образом не повлияет на производительность (может даже ухудшить ее).

Подсказка 3: SSD и файл подкачки – дело весьма щепетильное. Использование файла подкачки на SSD теоретически может привести к снижению жизненного цикла носителя. Если у вас установлен жесткий диск параллельно с твердотельным накопителем, лучше переместить файл подкачки с SSD на HDD. Мнения разных пользователей расходятся в этом вопросе, но суть заключается в том, что чем меньше циклов перезаписи информации на SSD, тем дольше он прослужит. И да, перенос файла подкачки с быстрого SSD на более медленный HDD может негативно сказаться на производительности и без того не самой быстрой виртуальной памяти.

Как отключить или удалить swapfile.sys

Как было сказано выше в описании файла swapfile.sys, файл подкачки для UWP-приложений отключается вместе с традиционным файлом подкачки, о чем вы только что прочитали. Если по каким-то причинам вы хотите отключить только свап-файл, сделать это можно через редактор реестра.

Предупреждение: отключать swapfile можно только в том случае, если вы – уверенный в своих силах пользователь, который точно знает, зачем надо отключать свап-файл. Если вы не знаете, для чего отключать отдельный файл подкачки, лучше не рискуйте здоровьем своего компьютера. И не забывайте, что твики реестра всегда несут в себе потенциальную угрозу повредить операционную систему.

- Сделайте точку восстановления системы, чтобы оставить себе дорогу назад в случае непредвиденных последствий экспериментов с файлом подкачки.

- Нажмите Win + R и введите regedit. Этой командой вы откроете встроенный в систему редактор реестра.

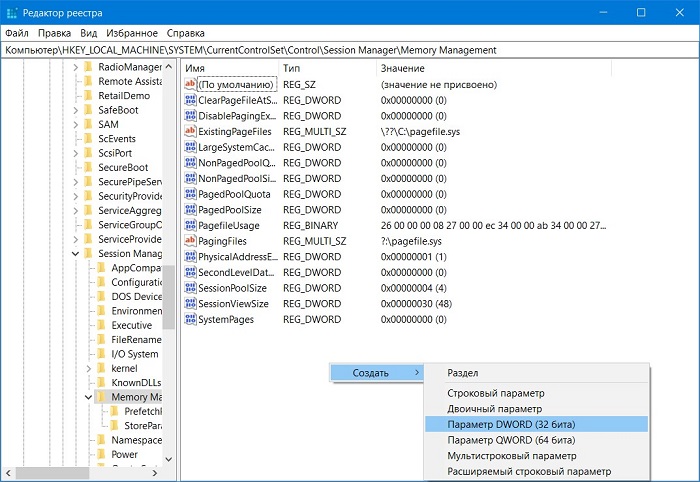

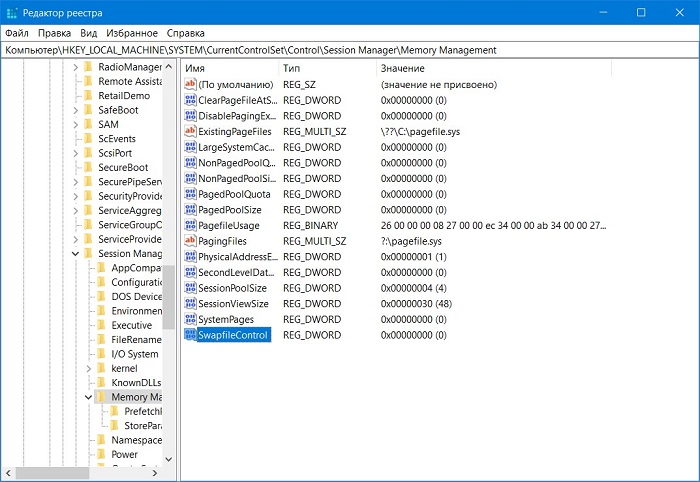

- Скопируйте в адресную строку редактора реестра следующий адрес: Компьютер\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Memory Management. В правой части окна редактора реестра нажмите правую кнопку мыши, выберите Создать – Значение DWORD (32-бита).

- Назовите его SwapfileControl и перезагрузите компьютер.

После этого swapfile будет отключен. Если вы пожелаете активировать его обратно, попросту перейдите по вышеуказанному пути, удалите ключ SwapfileControl и перезагрузите компьютер.

После этого swapfile будет отключен. Если вы пожелаете активировать его обратно, попросту перейдите по вышеуказанному пути, удалите ключ SwapfileControl и перезагрузите компьютер.

Как переместить файл подкачки на другой диск

- Откройте меню Пуск и начните вводить Настройка представления и производительности системы. Когда поиск выдаст вам соответствующий результат, откройте этот элемент панели управления.

- Перейдите на вкладку Дополнительно и в разделе Виртуальная память щелкните Изменить.

- Снимите отметку возле пункта Автоматически выбирать объем файла подкачки.

- Выделите системный диск из списка, а затем нажмите Без файла подкачки. Нажмите Задать и подтвердите свой выбор.

- Выберите диск, на котором вы хотите хранить файл подкачки. Не забывайте, что хранить его надо на отдельном физическом диске, а не отдельном разделе. Перенос на другой раздел того же диска ни к чему хорошему не приведет.

- Укажите нужный размер файла подкачки в полях Указать размер, а затем нажмите Задать. Как вариант (советуем воспользоваться именно им), нажмите Размер по выбору системы и нажмите Задать. В этом случае Windows сама решит, какой размер файла подкачки ей нужен. Кликните Ок и перезагрузите компьютер, чтобы система применила ваши настройки.

Подведём итоги

Файл подкачки – важная часть Windows, необходимая для ее стабильной работы. Даже если вы не забиваете оперативную память на 100%, порой бывают случаи, когда компьютер интенсивно нагружает доступную память. В таком случае виртуальная память избавит вас от головной боли. И не забывайте, что незадействованный файл подкачки никаким образом не влияет на производительность вашего ПК, если не считать занятой пары гигабайт на системном разделе.

Файл подкачки. Правильная настройка файла подкачки и его оптимальный размер.

Здравствуйте уважаемые читатели! Сегодня мы открываем цикл статей про оптимизацию компьютера на ОС Windows. Начнем мы с такой штуки как файл подкачки.  В этой статье вы найдёте ответы на такие вопросы: Где находится файл подкачки?; Как правильно настроить файл подкачки?; Как задать оптимальный размер файла подкачки для разных объемов оперативной памяти?. Поехали!

В этой статье вы найдёте ответы на такие вопросы: Где находится файл подкачки?; Как правильно настроить файл подкачки?; Как задать оптимальный размер файла подкачки для разных объемов оперативной памяти?. Поехали!

Файл подкачки. Терминология.

Файл подкачки (pagefile.sys) — это системный файл на жестком диске (как правило на системном диске) компьютера, который служит как бы дополнением (расширением) к оперативной памяти. Также эту дополнительную память называют виртуальной памятью компьютера.

Виртуальная память — метод управления памятью компьютера для выполнения программ требующих большие объемы оперативной памяти, чем есть реально на компьютере. Недостающую оперативную память такие программы получают из файла подкачки. Другими словами, файл подкачки разгружает оперативную память в периоды её сильной загрузки.

Оперативная память в разы быстрее чем память файла подкачки. Если одновременно запустить несколько приложений в системе, которые потребляют много оперативной памяти, то данные неиспользуемых из них будут выгружены из оперативной памяти в менее быструю виртуальную память. Активные же приложения будут обслуживаться непосредственно оперативной памятью (RAM). Также, если например свернутое приложение развернуть, то данные из виртуальной памяти вновь перейдут в RAM.

Как настроить файл подкачки и изменить его размер?

Грамотная, правильная настройка файла подкачки поможет значительно ускорить работу компьютера. Этим грех было бы не воспользоваться. Где можно его настроить?

- Для Windows XP:

Пуск > Настройка > Панель управления > Система > Дополнительно > Быстродействие > Параметры > Дополнительно > Изменить - Для Windows 7/8/Vista:

Пуск > Настройка > Панель управления > Система > Дополнительные параметры системы > Быстродействие > Параметры > Дополнительно > Виртуальная память > Изменить

До пункта Быстродействие можно дойти также введя команду sysdm.cpl в командной строке Выполнить (командную строку можно открыть нажав WIN+R).

Если вы все сделали правильно, то должны оказаться в окне Виртуальная память.  По умолчанию в Windows 7/8/8.1/10 объём файла подкачки определяется автоматически самой системой.

По умолчанию в Windows 7/8/8.1/10 объём файла подкачки определяется автоматически самой системой.

Как видно на картинке, файл подкачки можно настроить для каждого раздела (и каждого диска) отдельно. Чтобы задать свой размер файла подкачки, нужно:

- В самом верху окна снять галочку с пункта Автоматически выбирать объём файла подкачки.

- Выберите раздел (либо физический диск) для которого настраивается файл подкачки.

- Поставьте переключатель в пункт Указать размер, укажите Исходный размер и Максимальный размер (указывается в мегабайтах)

- Обязательно нажмите на кнопку Задать.

Для отключения файла подкачки поставьте переключатель в пункт Без файла подкачки.

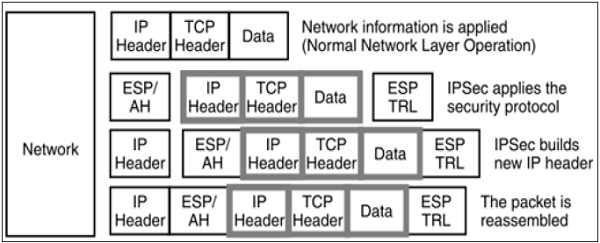

Размер файла подкачки Windows. Какой правильный?

На счет оптимального размера файла подкачки есть разные версии. Я выражу свою точку зрения на этот счет, которая основана на моих наблюдениях и опытах с файлом подкачки на различном оборудовании. Она может совпадать с мнениями некоторых IT-специалистов. Я приверженец версии, что если на компьютере установлено 6-8 Гб и более оперативной памяти, то файл подкачки можно вообще отключить. Считаю, что большие объёмы файла подкачки, только тормозит компьютер. Конечно если объём оперативной памяти менее 6 Гб, то лучше конечно задать определенный объём дополнительной виртуальной памяти.

Как правильно задать объём файла подкачки? Минимальный размер файла подкачки должен совпадать с максимальным. Например: 512-512, 1024-1024, 2048-2048 — это правильное заполнение, а 512-1024, 1024-2048 — неправильное заполнение.

Одинаковые показатели минимального и максимального размера файла подкачки, снижают дефрагментацию этого файла, а это следовательно ускоряет процесс считывания информации из него.

Теперь, в зависимости от объёма оперативной памяти посмотрим какой размер файла подкачки нужно задать. Есть следующие примерные показатели:

- оптимальный размер файла подкачки для 512 Mb оперативной памяти, — 5012 Mb;

- оптимальный размер файла подкачки для 1024 Mb оперативной памяти, — 4012 Mb;

- оптимальный размер файла подкачки для 2048 Mb оперативной памяти, — 3548 Mb;

- оптимальный размер файла подкачки для 4096 Mb оперативной памяти, — 3024 Mb;

- оптимальный размер файла подкачки для 8 Гб оперативной памяти, — 2016 Mb;

- оптимальный размер файла подкачки для 16 Гб оперативной памяти (и больше), — без файла подкачки.

Конечно, это субъективный взгляд и данные показатели не могут быть абсолютно точными, рекомендуемыми, но на практике именно они давали эффект. Вы можете сами поэкспериментировать и найти лучшее сочетание для вашего компьютера. Тут есть и некоторые примечания.

Например:

- Некоторые приложения требуют наличия файла подкачки. Отключение его может привести к ошибкам в работе таких приложений. При отключении виртуальной памяти на системном диске, также станет невозможной запись дампа памяти при BSOD’ах (Синий экран смерти).

- Если вы, как правило, сворачиваете несколько приложений оставляя их запущенными, а сами переключаетесь на другие, то тут вам тоже может понадобиться большой объём файла подкачки, так как данные свернутых приложений записываются именно в него. Хотя, и здесь все зависит от объема RAM.

Правильное расположение файла подкачки. На каком диске включить?

Если у вас на компьютере несколько физических дисков, то устанавливать файл подкачки нужно на наиболее быстром диске. Считается, что файл подкачки делить на 2 части:

- Первая часть на системном диске (разделе) (как раз для записи информации отладочной записи при синих экранах смерти)

- Вторая часть на самом быстром диске

При этом система во время работы обращается к наименее загруженному разделу, не трогая первый.

Также рекомендуется, под файл подкачки создавать отдельный раздел, с объёмом памяти равной либо близкой размеру файла подкачки (например 2024мб). Эта хитрость позволяет избавиться от фрагментации данного файла.

Итоги:

Надеюсь приведенные в статье советы помогут вам правильно настроить файл подкачки на вашем компьютере и оптимизирует его работу. Если есть вопросы пишите в комментариях, постараюсь дать на них исчерпывающие ответы.

Правильный файл подкачки в Windows 10

Доброго времени суток… Для чего нужен файл подкачки (Pagefile.sys) и какой правильный он должен быть в Windows 10. Этот файл расположен на жёстком диске, используется для хранения различных фрагментов файлов. А также некоторых элементов программ, если не хватает оперативной памяти при работе на компьютере. Другими словами файл подкачки используется для расширения оперативной памяти компьютера.

По умолчанию в Windows 10, файл подкачки скрыт и, обычно находится на диске C. Если свободного места в оперативной памяти становится мало, операционная система делает перенос неиспользуемых файлов из оперативки в файл подкачки (Pagefile.sys). Тем самым освобождает место для новых данных. Таким образом можно избежать «зависаний» программ и всей системы в целом.

Размер файла подкачки определяется автоматически операционной системой. Пользователь при желании может увеличить, или уменьшить файл подкачки так, как считает нужным. Обычно размер файла подкачки меньше или равен оперативной памяти. Но бывает и в полтора, два раза больше размера оперативки.

Какой должен быть правильный файл подкачки в Windows 10

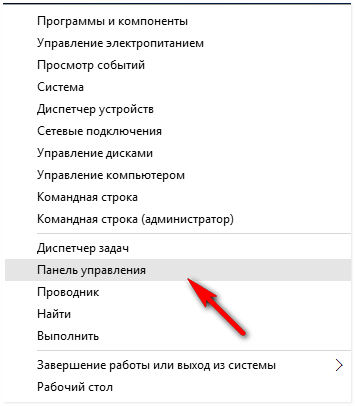

Перед тем как увеличить или уменьшить файл подкачки, первое что нужно сделать, это открыть панель управления. Нажать по значку «Пуск» правой кнопкой мышки. В контекстном меню выбрать «Панель управления»…

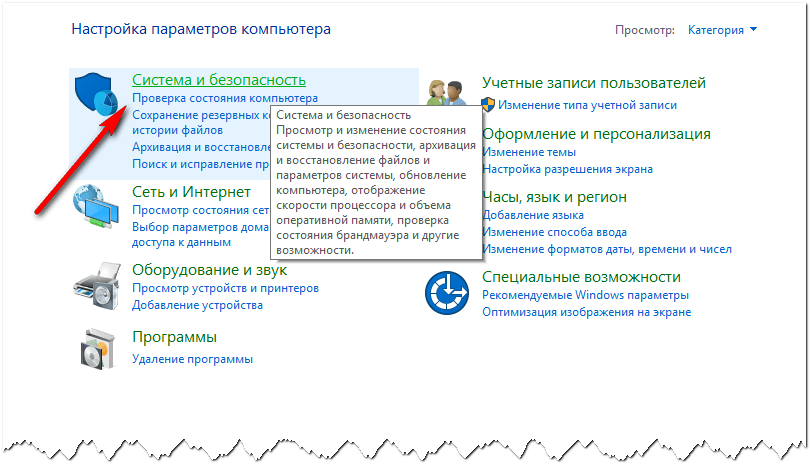

Затем перейдите в раздел «Система и безопасность»…

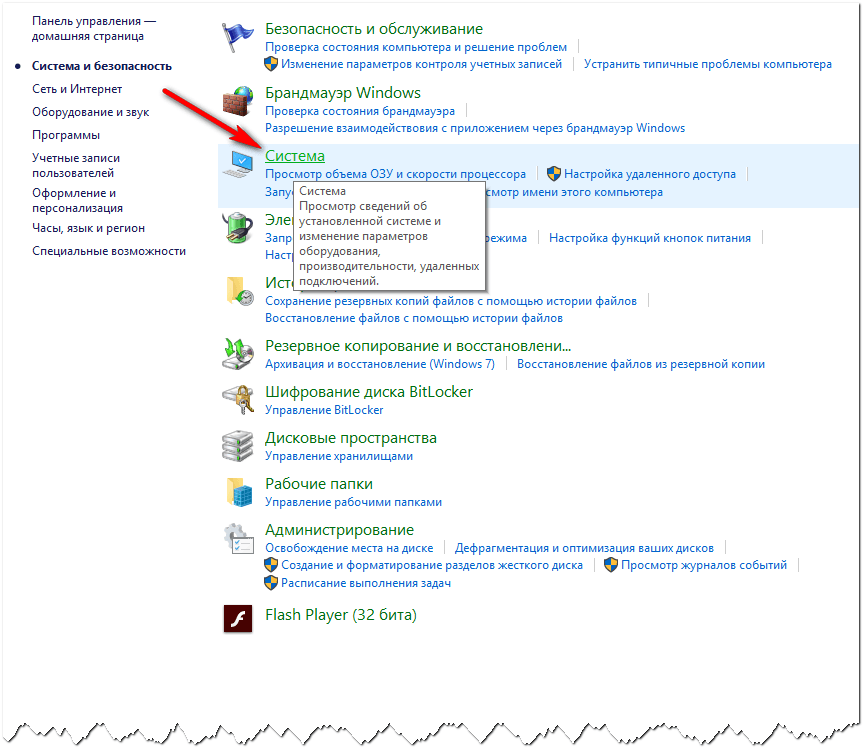

После чего в подраздел «Система»…

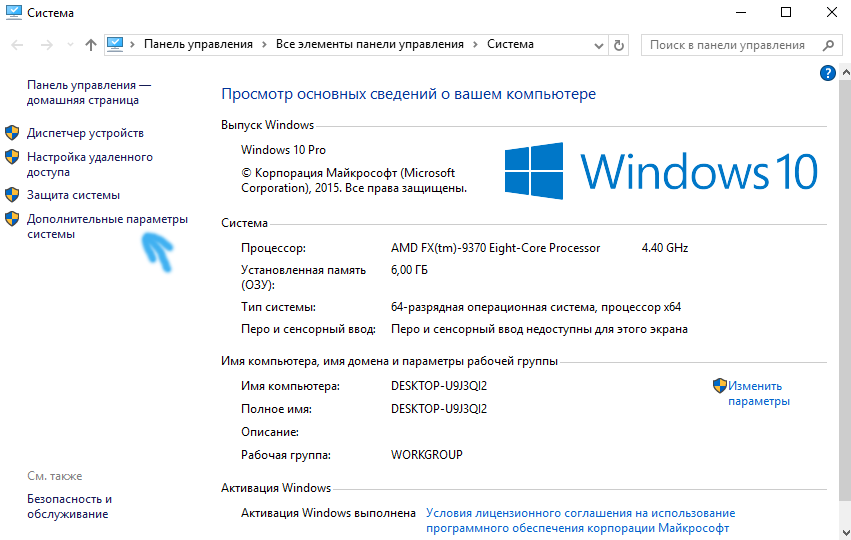

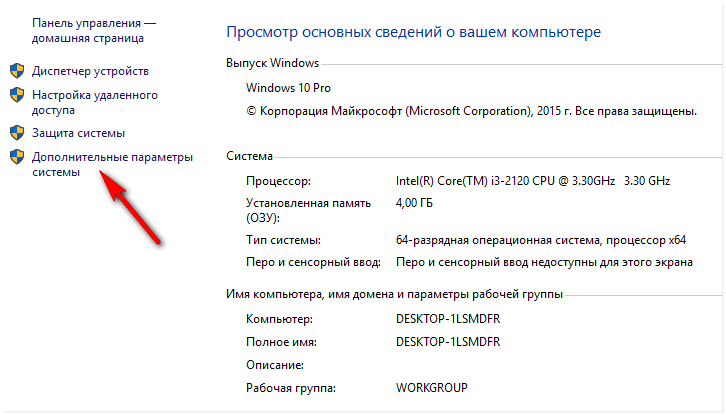

В открывшимся окне с основными сведениями о Вашей системе нажмите по ссылке «Дополнительные параметры системы»…

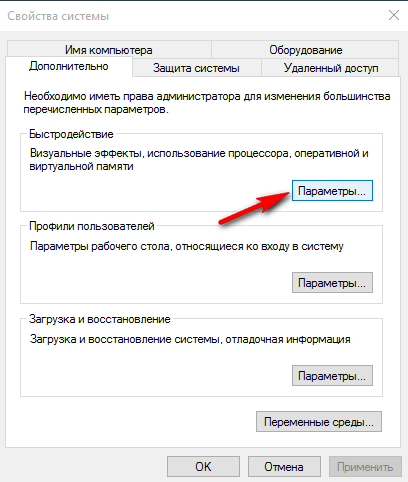

В окне «Свойства системы» нажмите на кнопку «Параметры»…

Далее выберете «Параметры быстродействия». Затем перейдите в раздел «Дополнительно». У меня на компьютере установлено 4 ГБ оперативной памяти. Система автоматически выделила 704 МБ для файла подкачки. Для увеличения или уменьшения файла подкачки нажмите на кнопку «Изменить».

Теперь перед Вами откроется окно с настройками файла подкачки. Напротив пункта «Автоматически выбирать объем файла подкачки» снимите галочку. После чего активируйте пункт «Указать размер».

В поле «Исходный размер» и «Максимальный размер» укажите одинаковый размер файла подкачки в МБ. Это делается для того, чтобы не фрагментировать данные. Затем нажмите на кнопку «Задать», «ОК».

Для того чтобы настройки вступили в силу, необходимо перезагрузить компьютер…

Перенос файла подкачки на другой локальный диск компьютера

Для переноса файла подкачки на другой диск компьютера необходимо его отключить. В настройках выберите системный диск С. Затем выберите вариант «Без файл подкачки». После чего нажмите кнопку «Задать».

Теперь необходимо выбрать другой диск. Например D, активировать пункт «Указать размер», (указываем размер в МБ). Затем нажать кнопку «Задать», «ОК».

Перезагружаем компьютер для изменения настроек. После чего файл подкачки будет располагаться на другом локальном диске Вашего компьютера.

Удаления файла подкачки в Windows 10

Для удаления файла подкачки в окне виртуальная память необходимо снять галочку с пункта «Автоматически выбирать объем файла подкачки». Затем активировать пункт «Без файла подкачки». Далее нажмите на кнопку «Задать», «ОК».

Вообще не рекомендуется отключать файл подкачки. Если даже на компьютере большой объём оперативной памяти. На скорость работы компьютера это не влияет. Но без файла подкачки могут возникнуть зависания при работе отдельных программ.

Заключение

В операционной системе Windows 10 файл подкачки используется для хранения различных фрагментов файлов, А также некоторых элементов программ. Пользователь может настроить его под себя, увеличить или уменьшить размер. Или вовсе отключить его, что я не рекомендую делать.

Как включить файл подкачки Windows 10 и определить его оптимальный размер?

В Windows-системах, в десятой версии в том числе, предусмотрено использование виртуальной памяти, за которую отвечает системный компонент pagefile.sys. О том, как включить файл подкачки и определить его оптимальный размер, далее и пойдет речь. А пока немного теоретических сведений.

Что такое виртуальная память?

Начнем с того, что виртуальная память, сама по себе, это не отвлеченное понятие, как считают некоторые пользователи. Собственно, она представляет собой зарезервированное пространство на винчестере, куда загружаются компоненты (например, динамические библиотеки), необходимые для функционирования программ при нехватке памяти оперативной.

За размер резервируемого дискового пространства как раз и отвечает файл подкачки pagefile.sys, размер которого для систем Windows строго регламентирован, хотя пользователь может самостоятельно устанавливать его параметры или отключить вообще.

Как это работает?

Вопрос того, как включить файл подкачки Windows 10, пока оставим в стороне, а посмотрим на то, как работает виртуальная память.

Считается, что любые последние модификации Windows под собственные системные процессы создают резерв оперативной памяти на уровне 30 % от общего объема. Таким образом, для остальных пользовательских приложений остается только 70 %. Но когда на компьютере одновременно может быть запущено очень много ресурсоемких программ, может происходить переполнение ОЗУ, вследствие чего система начинает тормозить, не успевая справляться с обработкой данных и процессами вычислений. Где взять резерв, который можно было бы использовать дополнительно?

Как раз для этого используется виртуальная память. Но файлы приложений уже загружаются не в ОЗУ, а временно сохраняются на жестком диске. Правда, в отличие от оперативной, доступ к виртуальной памяти имеет меньшую скорость по естественным причинам (скорость обращения к ОЗУ всегда выше, нежели скорость доступа к жесткому диску). Но установка слишком большого объема виртуальной памяти может привести только к тому, что приоритет обращения к ней будет более высоким, вследствие чего быстродействие существенно снизится.

Именно поэтому возникает совершенно логичный вопрос по поводу того, как определить для файла подкачки Windows 10 оптимальный размер. Ниже будут приведены рекомендуемые параметры для систем последних модификаций (заметьте, рекомендуемые, а не обязательные).

Какой файл подкачки Windows 10 является оптимальным?

Вообще, считается, что объем резервируемого дискового пространства, выделяемого под виртуальную память, высчитывается в соответствии с объемом ОЗУ. С этим можно не согласиться, поскольку в данном случае не учитывается класс процессора.

Тем не менее усредненные рекомендуемые значения выглядят следующим образом (виртуальная и оперативная память обозначены как ВП и ОЗУ соответственно):

- 2248 Мб ВП для 512 Мб ОЗУ;

- 2048 Мб ВП для 1 Гб ОЗУ;

- 1512 Мб ВП для 2 Гб ОЗУ;

- 1024 Мб ВП для 4 Гб ОЗУ;

- 0 Мб для 8 Гб ОЗУ и выше.

Как видно из представленных данных, при наличии достаточно большого количества планок оперативной памяти от использования виртуальной памяти можно отказаться вообще. Но, как показывает практика, даже на двух гигабайтах «оперативки» отключить pagefile.sys можно, и это никоим образом не скажется на быстродействии (при условии того, что ресурсоемкие программы на компьютере запускать не предполагается).

Как включить файл подкачки Windows 10

Таковы вкратце теоретические основы. Теперь к вопросу того, как включить файл подкачки Windows 10 или любой другой системы, переходим непосредственно.

Делается это через раздел свойств системы. Его можно вызвать через ПКМ на значке компьютера в «Проводнике» или использовать стандартную «Панель управления» (control в меню «Выполнить»). Здесь необходимо перейти по гиперссылке дополнительных параметров слева, а затем использовать кнопку опций быстродействия.

На вкладке «Дополнительно» и будет указано текущее значение размера, установленного системой по умолчанию.

Но давайте посмотрим, как включить файл подкачки Windows 10 с размером, устанавливаемым пользователем. При переходе в новое окно параметры при включенных настройках по умолчанию окажутся недоступными. Как увеличить файл подкачки в Windows 10?

Просто снимите флажок на самой верхней строке автоматического выбора, а в активированных параметрах ниже выставьте значение выше текущего (или уменьшите его) для каждого диска или раздела.

Можно ли отключить виртуальную память?

Наконец, несколько слов о том, как отключить файл подкачки Windows 10 и можно ли это сделать. Да, действительно, произвести отключение можно (об этом было сказано выше).

Просто активируйте пункт «Без файла подкачки», сохраните изменения и произведите рестарт системы. После этого легковесные программы станут загружаться и работать намного быстрее. Но, опять же, даже такие приложения в большом количестве одновременно запускать не рекомендуется. Если используется ноутбук, в качестве дополнительного решения можете установить режим высокой производительности в схемах электропитания.

Краткий итог

Вот вкратце и все, что касается рассматриваемого объекта pagefile.sys и виртуальной памяти в общем. Остается открытым чисто риторический вопрос по поводу того, оставить память включенной или отказаться от ее использования. Ответ на него зависит только от того, какие именно программы используются на компьютере или ноутбуке. Если пользователь работает только с офисными продуктами и интернетом, в отключении ничего страшного не будет (современные конфигурации на основе тех же 2-ядерных процессоров с 2 Гб «оперативки» прекрасно работают и без нее). В противном случае лучше оставить выбор за системой, а увеличивать размер до максимально возможных пределов не рекомендуется категорически.

Файл подкачки в Windows 10

Файл pagefile.sys в Windows 10, Windows 7 — является файлом подкачки, другими словами это виртуальная физическая оперативная память на диске. Зачем нужен файл подкачки? Файл подкачки действует как виртуальная память на жестком диске, когда вашей основной ОЗУ не хватает ресурсов. К примеру, при переходе от одной программы к другой, которая используется не часто, вы увидите небольшую задержку, прежде чем программа развернется до своего интерфейса. Во время этой задержки, Windows фактически перемещает процессы этой программы из файла подкачки pagefile.sys в ОЗУ (оперативную память), поскольку память на жестком диске недостаточно быстра, чтобы позволить вам работать с программой. В Windows 10 существует новый файл swapfile.sys. Это второй файл подкачки, но он не основной и служит для виртуальной памяти UWP приложений и интерфейса системы, в частности меню пуск. Сам файл swapfile.sys не занимает много места на диске, за него не стоит переживать.

Должен ля удалить или отключить файл подкачки?

Ответ: НЕТ. Когда вы открываете программу, она использует часть оперативной памяти. Когда вы открываете все больше и больше программ, ОЗУ начинает заполняться. Когда оперативная память заполнена, вы не сможете открыть больше программ и они просто начнут виснуть или вылетать. В конце концов, это может привести к нестабильности системы и «синему экрану смерти». Если у вас даже 16 ГБ ОЗУ и более, то вы наверняка скажите, что файл подкачки не нужен. Это не так, наступит тот момент, когда и 16 ГБ могут заполниться, достаточно открыть лишь 15 весомых вкладок в браузере Chrome и играть при этом в игру.

Не стоит рисковать, файл подкачки должен быть в любом случае, даже минимальным, чтобы архивировать системные файлы. Microsoft отлично сбалансировала функцию файла подкачки, что означает, что он автоматически отлично работает. И если у вас много ОЗУ, то файл pagefile.sys не будет много весить в вашей системе, так как ей хватает оперативной памяти.

pagefile.sys много весит, могу ли я переместить его?

Ответ: Да, можете. Дело в том, что не у всех пользователей много места на локальном диске HDD или особенно SSD, где расположена Windows. К примеру, я использую SSD чисто для системы Windows, а остальные файлы храню на HDD. Если у вас мало места на SSD, то лучшим решением будет перенести файл подкачки на HDD. Но учтите тот факт, что файл подкачки будет работать медленнее, чем на SSD. По этой причине, вам легче купить диск с большим пространством.

Если же у вас только один HDD, то для создания правильного файла подкачки лучше всего создать отдельный локальный диск FAT32 на котором будет только файл подкачки, и туда ничего больше не пихать: ни фильмы, ни музыку. Рекомендую создать раздел размером 10-20 Гб. Когда у меня был один HDD, то по тестам это было быстрее, та как FAT32 более оптимален для таких размеров в HDD. Это касается и SSD, но на SSD вы не увидите разницу, так как они и так быстрые.

Какие размеры оптимальны для файла подкачки

Оптимальные размеры виртуальной памяти в windows 10, 7, 8, XP сложно просчитать. Все зависит от множества факторов: какая система — windows 10 или XP, 32-битная или 64-битная, какой пик дампа при нагрузке на систему, сколько ошибок страниц в секунду и много еще каких параметров, которые нужно сидеть, смотреть и вычислять. Если вы запускаете какую-либо игру или программу, и вам выдает ошибку, что «Недостаточно памяти«, то логичным будет увеличить размер файла подкачки. Существует формула, которая вам поможет:

- Исходный размер берется из графы «Рекомендуется». В моем случае это 1915 Мб. Смотрите ниже скриншот.

- На ПК стоит четыре планки по 1 ГБ (1024 Мб), получается 4096 МБ. Далее, 4096 Мб x 1.5 = 6,144 МБ — Это максимальный размер файла подкачки.

Не рекомендую выключать файл подкачки в windows 10, 7, 8 и XP. При запуске толстых программ, если открыть их штук 9, то при переключении между ними, возникнут ошибки и сложности в системе.

Как задать размер файла подкачки в windows 10/7

Нажмите Win + R и введите sysdm.cpl, чтобы открыть свойства системы. Далее перейдите во вкладку «Дополнительно» и нажмите «Параметры» в графе быстродействие. В новом окне перейдите во вкладку «Дополнительно» и ниже нажмите на «Изменить«.

Далее у вас откроется окно виртуальной памяти, где предварительно снимите галочку «Автоматически выбирать объем файла подкачки«, чтобы была возможность задать любые размеры файла подкачки.

comments powered by HyperComments

Изделия из климатической мембраны пользуются большой популярностью у любителей физических нагрузок на свежем воздухе. Во время утренней пробежки, спуска на байдарке по бурной реке или восхождении на вершину горы важно не только достичь результата, но и сохранить здоровье.

Изделия из климатической мембраны пользуются большой популярностью у любителей физических нагрузок на свежем воздухе. Во время утренней пробежки, спуска на байдарке по бурной реке или восхождении на вершину горы важно не только достичь результата, но и сохранить здоровье.

Из тканей мембранного типа, как правило, шьют верхнюю и спортивную одежду. Она наиболее подвержена воздействию погодных условий и других факторов. Влага, пот, пыль, насекомые или случайные пятна солнцезащитного крема могут изменить характеристики материала.

Из тканей мембранного типа, как правило, шьют верхнюю и спортивную одежду. Она наиболее подвержена воздействию погодных условий и других факторов. Влага, пот, пыль, насекомые или случайные пятна солнцезащитного крема могут изменить характеристики материала. Вещи не стоит отжимать в стиральной машине даже на максимально низких оборотах или отжимать вручную. Перекручивание противопоказано.

Вещи не стоит отжимать в стиральной машине даже на максимально низких оборотах или отжимать вручную. Перекручивание противопоказано.

Увеличить

Увеличить Увеличить

Увеличить Увеличить

Увеличить Увеличить

Увеличить Увеличить

Увеличить

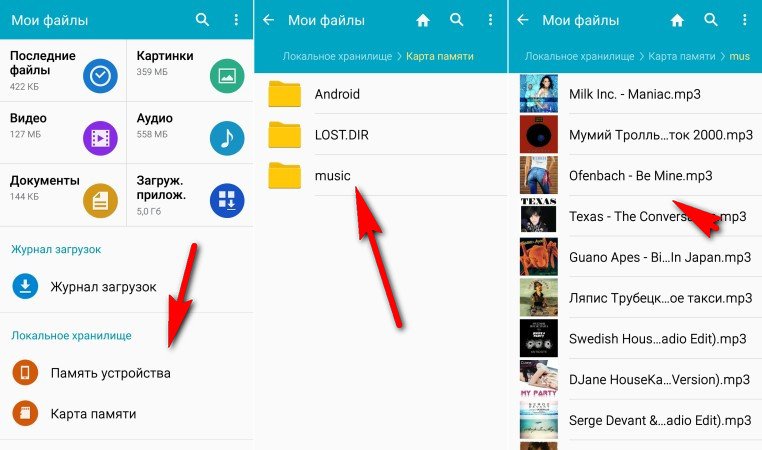

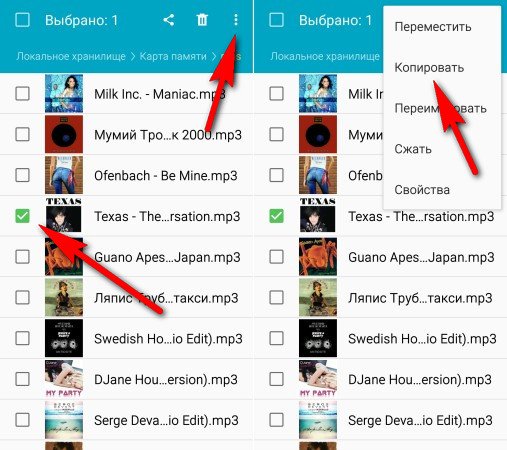

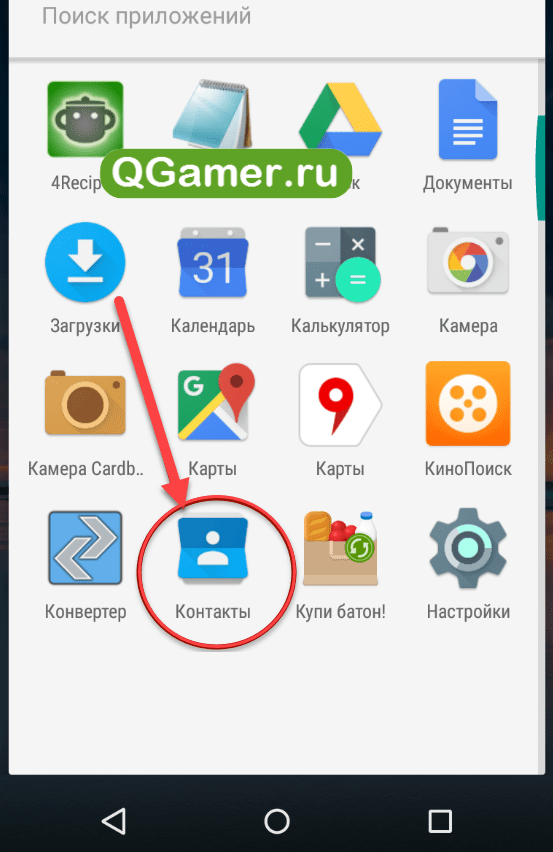

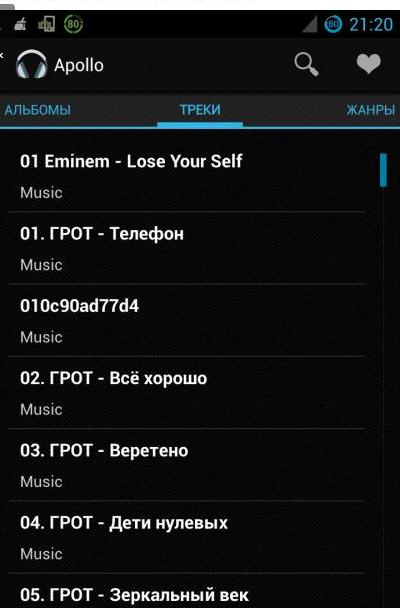

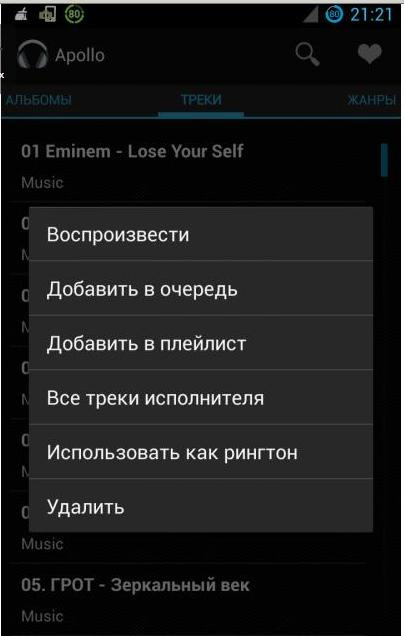

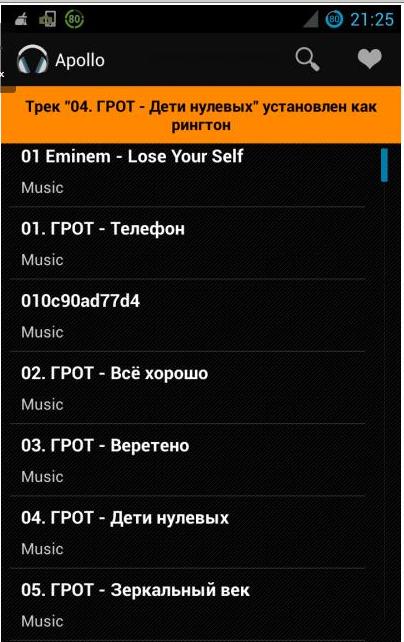

Тоже достойный вариант, практически ничем не отличающийся от предыдущего. Использовать вместо файлового менеджера следует проигрыватель, только обязательно встроенный. То есть, тот, который выполняет воспроизведение по умолчанию.

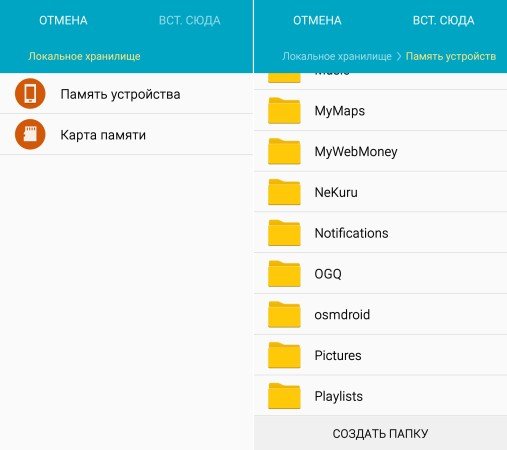

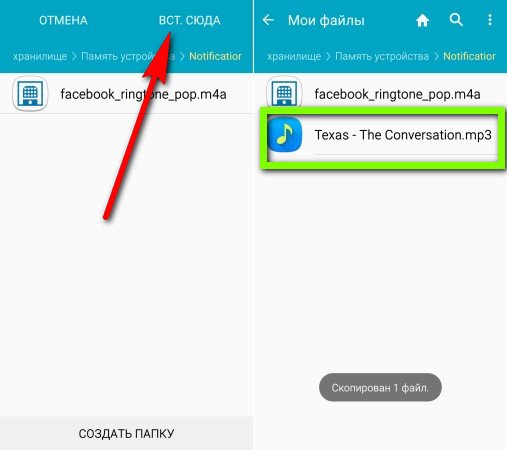

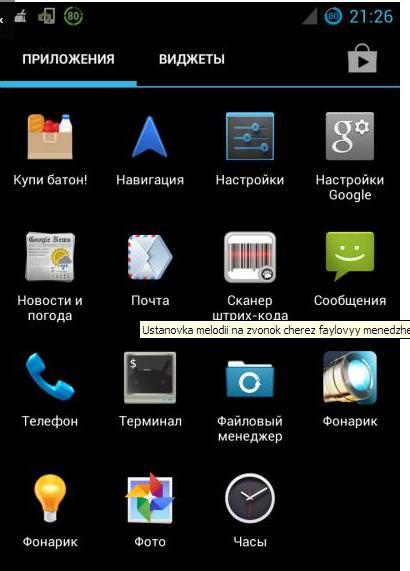

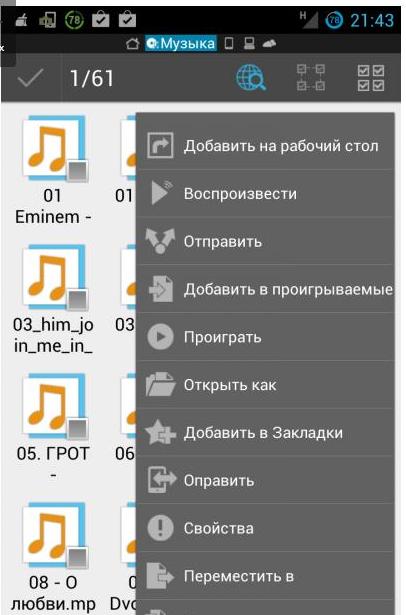

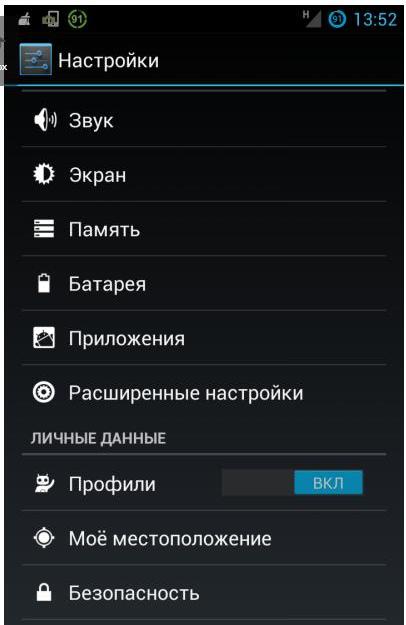

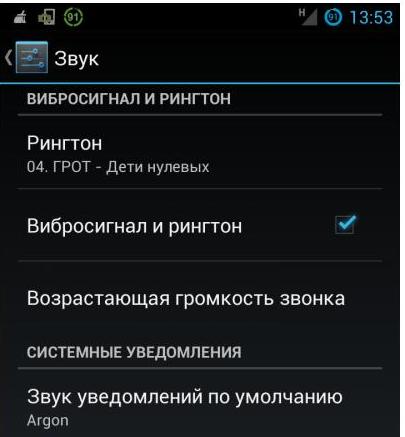

Тоже достойный вариант, практически ничем не отличающийся от предыдущего. Использовать вместо файлового менеджера следует проигрыватель, только обязательно встроенный. То есть, тот, который выполняет воспроизведение по умолчанию.  Еще один неплохой метод, пользоваться которым следует, если два предыдущих у вас не срабатывает по каким-то причинам. Для начала переходим в «Настройки», используя или главный экран смартфона, или шторку уведомлений. Нажимаем на раздел «Звук», где пользователю предоставляются все необходимые опции для настраивания звучания.

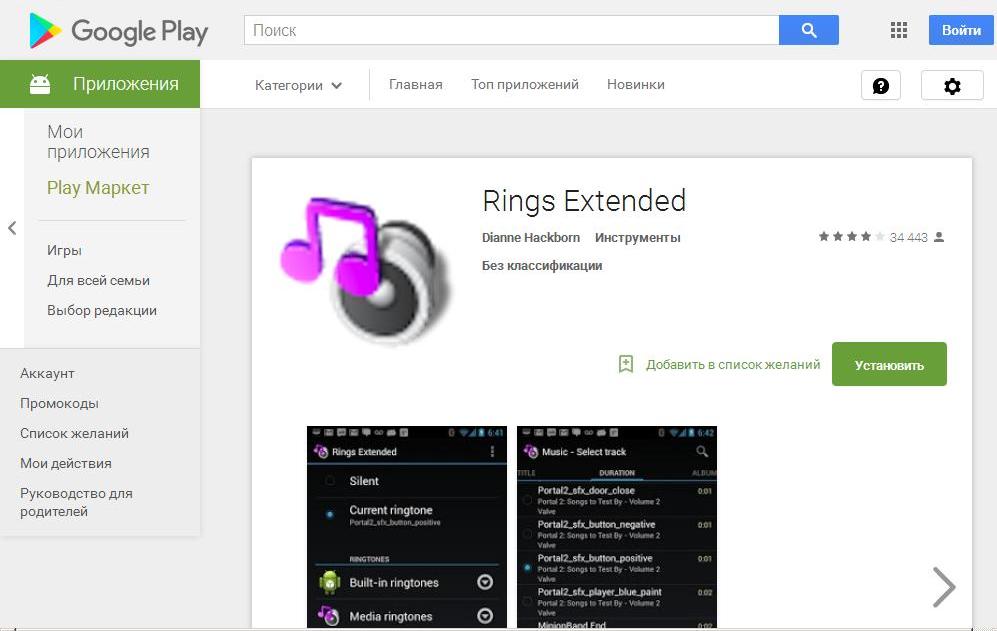

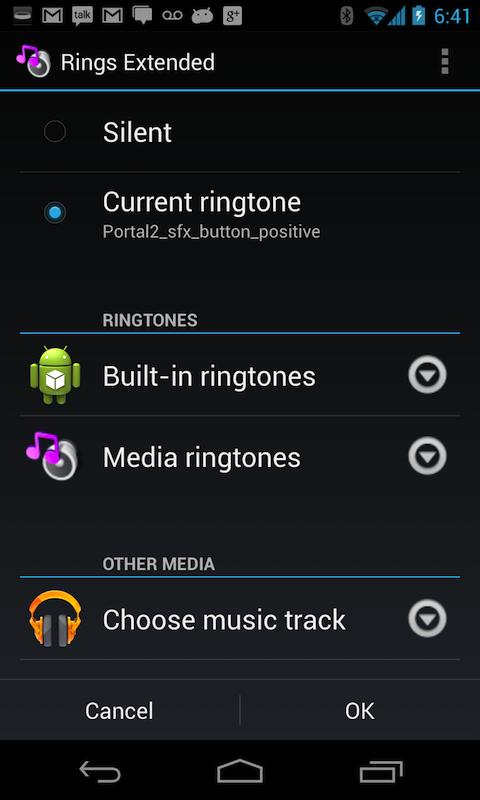

Еще один неплохой метод, пользоваться которым следует, если два предыдущих у вас не срабатывает по каким-то причинам. Для начала переходим в «Настройки», используя или главный экран смартфона, или шторку уведомлений. Нажимаем на раздел «Звук», где пользователю предоставляются все необходимые опции для настраивания звучания. Хотите по одному рингтону определять, кто вам звонит, не знаете, как совместить несколько любимых песен для входящих вызовов? Тогда идеальным решением станет установка нескольких аудиозаписей. Делается все здесь немного иначе, но тоже довольно легко и быстро.

Хотите по одному рингтону определять, кто вам звонит, не знаете, как совместить несколько любимых песен для входящих вызовов? Тогда идеальным решением станет установка нескольких аудиозаписей. Делается все здесь немного иначе, но тоже довольно легко и быстро.

Загрузка …

Загрузка …

Загрузка …

Загрузка …

к содержанию ↑

к содержанию ↑

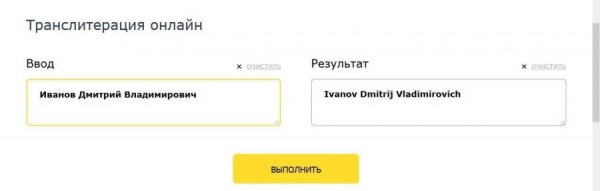

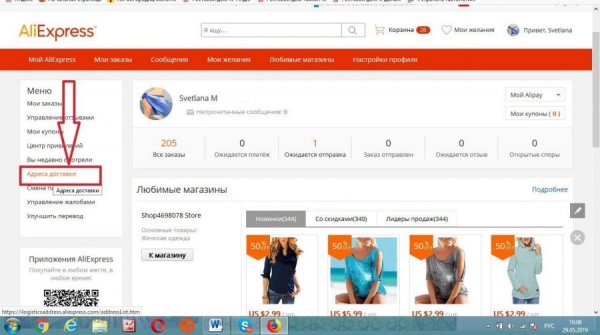

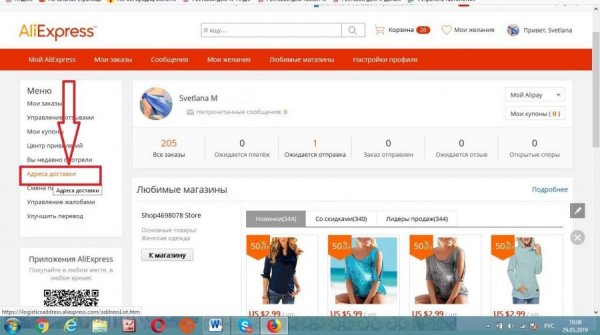

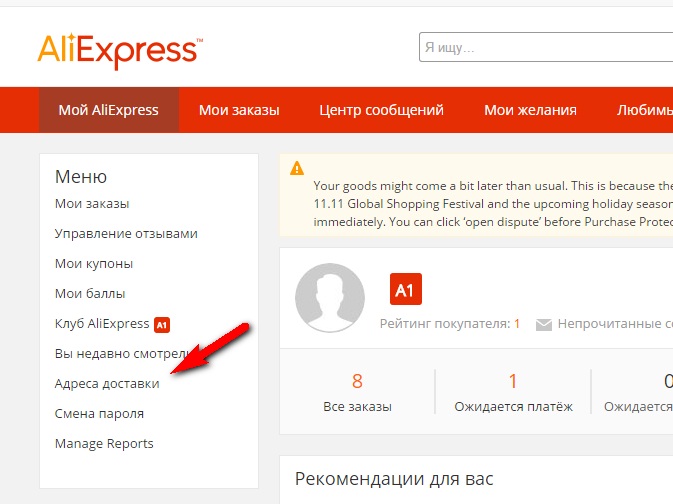

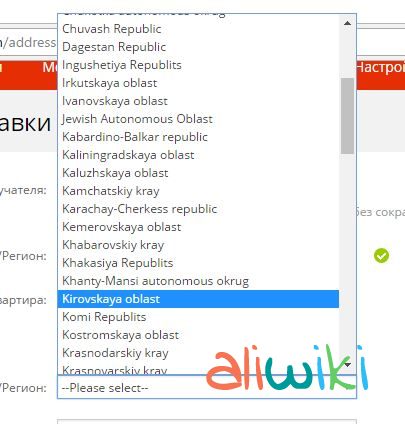

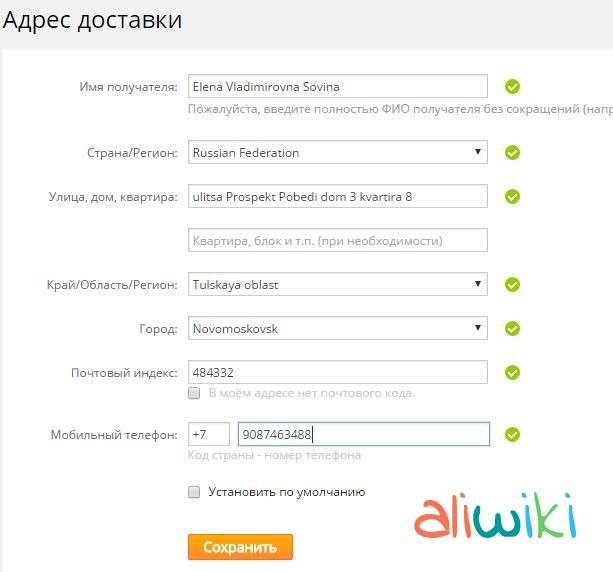

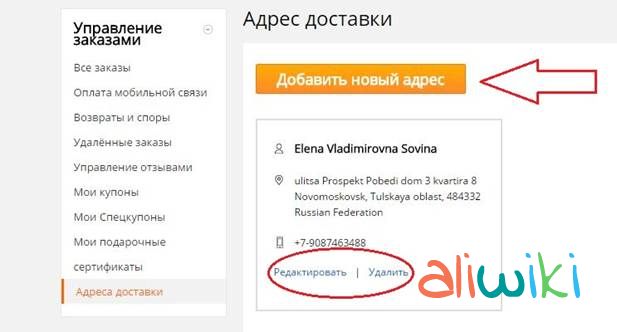

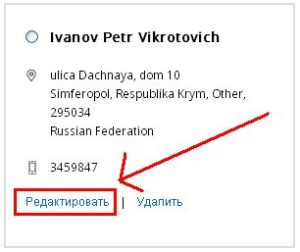

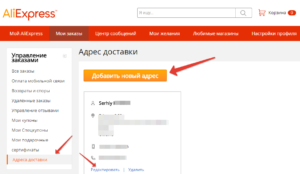

Моей самой первой покупкой на сайте Алиэкспресс стали простенькие парикмахерские ножницы. Я долго искала их по всему интернету, но то не устраивала цена, то вызывал сомнения магазин. И, о чудо, случайно я нашла именно, что хотела и по той цене, которую могла себе позволить. Этот сайт оказался площадкой Алиэкспресс. В процессе регистрации выяснилось, что нужно заполнить свой адрес. Оказалось, что сделать это не так-то и просто. Но все у меня получилось, и все посылки, а их очень много доходят без каких-либо проблем.

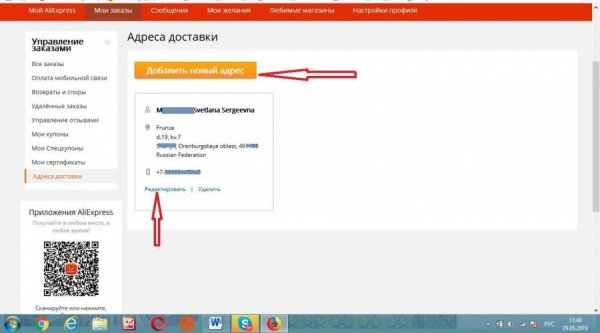

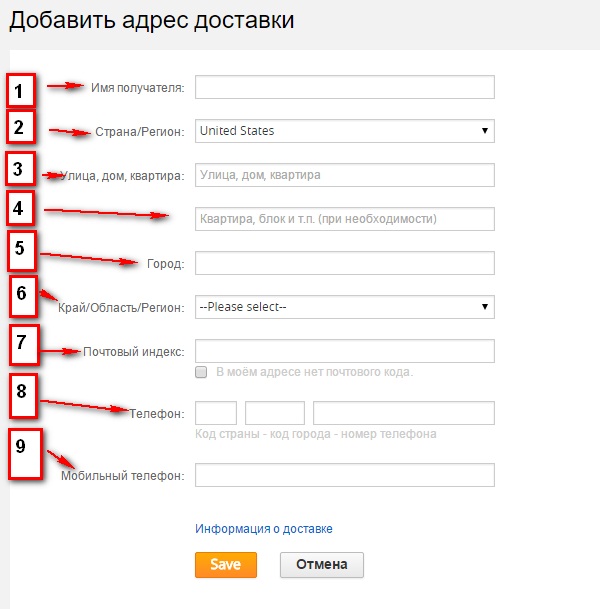

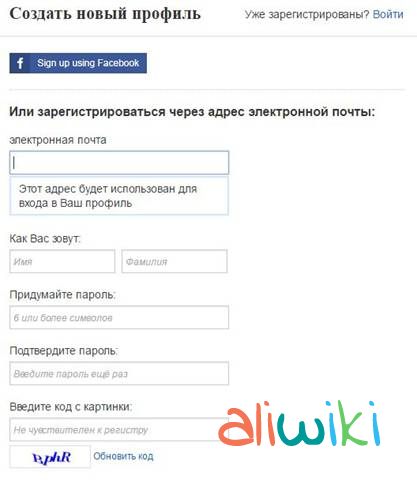

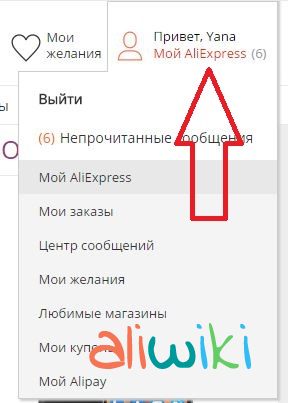

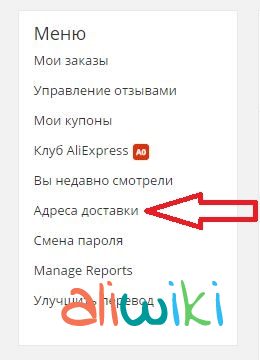

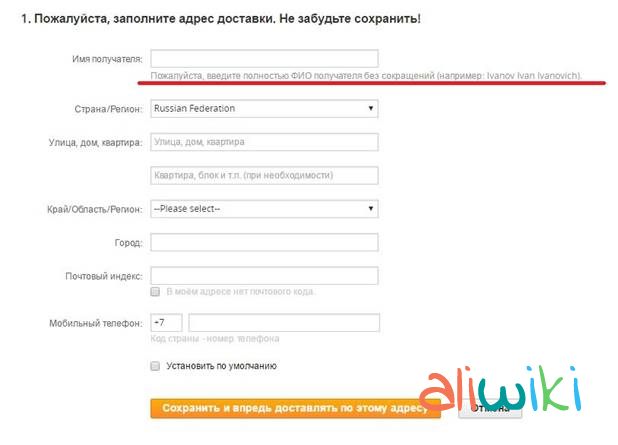

Моей самой первой покупкой на сайте Алиэкспресс стали простенькие парикмахерские ножницы. Я долго искала их по всему интернету, но то не устраивала цена, то вызывал сомнения магазин. И, о чудо, случайно я нашла именно, что хотела и по той цене, которую могла себе позволить. Этот сайт оказался площадкой Алиэкспресс. В процессе регистрации выяснилось, что нужно заполнить свой адрес. Оказалось, что сделать это не так-то и просто. Но все у меня получилось, и все посылки, а их очень много доходят без каких-либо проблем. Если это самый первый заказ, и регистрации на сайте нет, то нужно начинать с этого. Просто заполняете стандартную анкету. В ней вы указываете свой электронный адрес, придумываете пароль, ник, вводите капчу в нижней части страницы. Потом подтверждаете регистрацию стандартным образом. Поскольку вы новый покупатель, вас система автоматически направит на страницу, где и нужно указать адрес доставки.

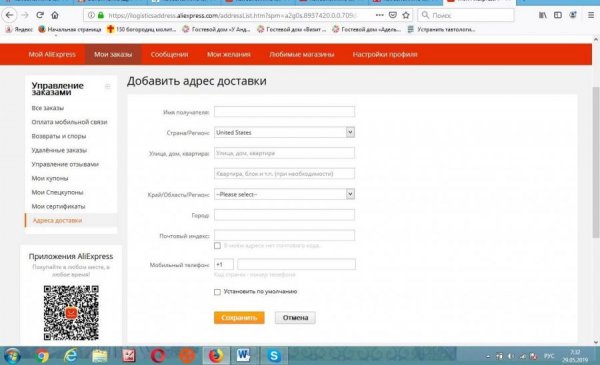

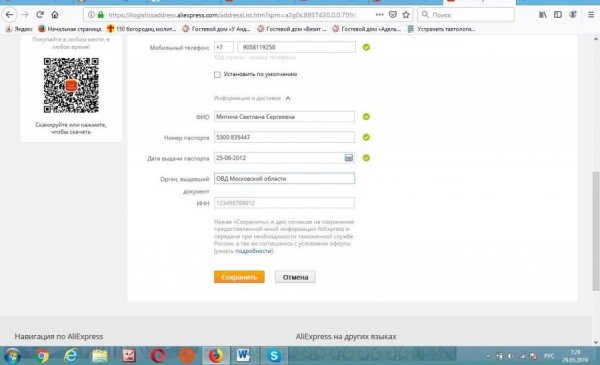

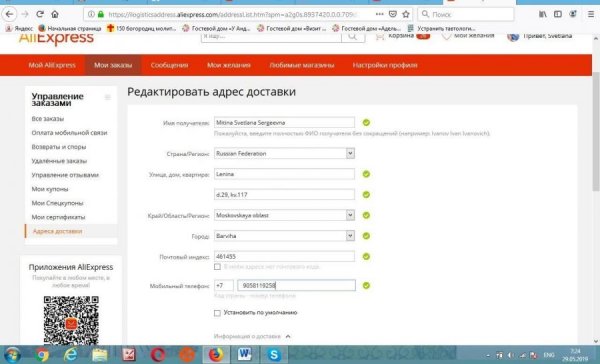

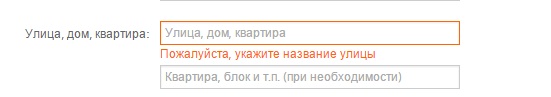

Если это самый первый заказ, и регистрации на сайте нет, то нужно начинать с этого. Просто заполняете стандартную анкету. В ней вы указываете свой электронный адрес, придумываете пароль, ник, вводите капчу в нижней части страницы. Потом подтверждаете регистрацию стандартным образом. Поскольку вы новый покупатель, вас система автоматически направит на страницу, где и нужно указать адрес доставки. Воспользуйтесь любым текстовым редактором и составьте такой шаблон:

Воспользуйтесь любым текстовым редактором и составьте такой шаблон: Скажу честно, я Notepad++ не пользовалась. Просто писала адрес латинскими буквами в транскрипции. То есть:

Скажу честно, я Notepad++ не пользовалась. Просто писала адрес латинскими буквами в транскрипции. То есть: