Как включить клавиатуру на ноутбуке если она отключилась

Работая на ноутбуке, клавиатура может внезапно выйти из строя. После этого не обязательно его сразу нести в сервисный центр. Есть действенные способы включения клавиатуры на ноутбуке.

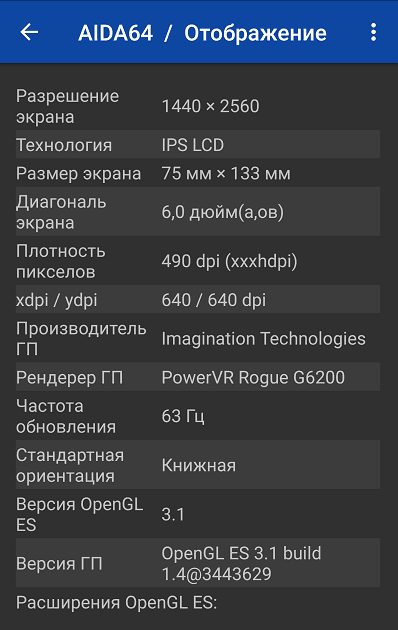

Средства Windows

Стандартные инструменты Windows вызволяют сделать клавиши в кротчайшие сроки. Пользователь должен провести диагностику. Если рассматривать первоочередные способы включения техники, включается BIOS.

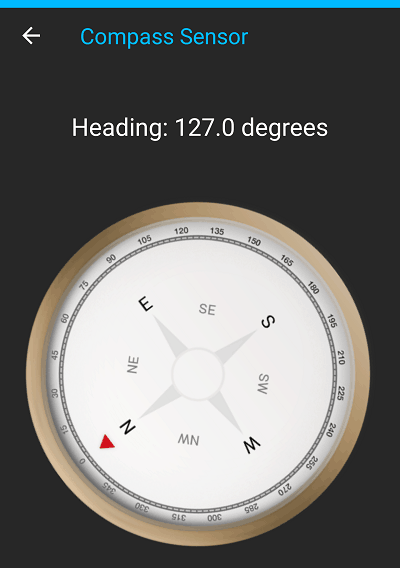

Проверить цифровую клавиатуру удастся при использовании горячих клавиш. Вход в BIOS может быть скрыт за «Del», «F9». Находясь в системе, важно поставить пальцы на цифровую клавиатуру и опробовать стрелки вниз, вверх, по сторонам. Если ноутбук отзывает, значит, проблема кроется в операционной системе.

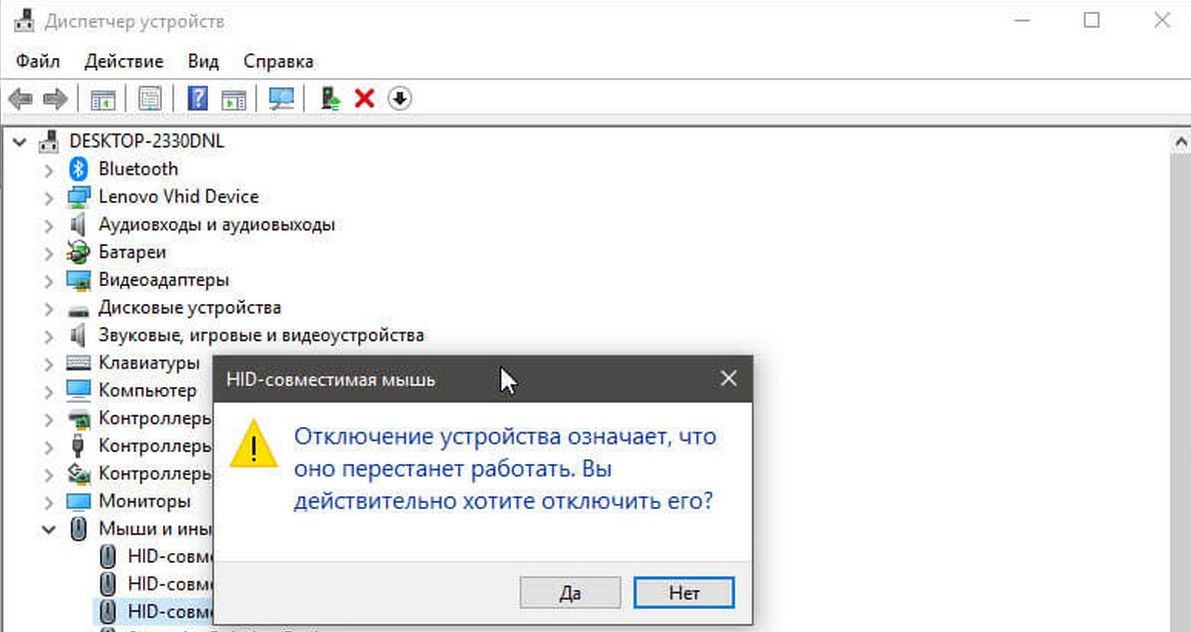

Диспетчер

Если интересно, как включить клавиатуру на ноутбуке HP, стоит поближе познакомиться с диспетчером устройств.

Варианты запуска:

- Свойства компьютера;

- Комбинация Win + R.

Владельцев ноутбуков интересует, как включить цифровую раскладку. При это не все знают, как отыскать свойства компьютера. Если на нем установлена операционная система Windows, надо выбрать кнопку на рабочем столе. Когда появляется значок «мой компьютер», стоит вызвать контентное меню. Теперь ясно, как на ноутбуке найти настройки, но бывает по-другому. Если на рабочем столе отсутствует значок, стоит идти по другому сценарию:

- Вызов проводника;

- Переход на левую панель управления;

- Поиск иконки «мой компьютер»;

- Вызов диспетчера.

Чтобы долго не мучаться над вопросом, как подключить устройство ввода, проще выбрать комбинацию Win + R. Появляется небольшое окошко и в активном поле вставляется надпись devmgmt.msc.

На экране под звуковыми устройствами отображается клавиатура. В верхней части экрана видны позиции:

- Файл;

- Действие;

- Вид;

- Справка.

Чтобы добраться до нужного устройства, стоит развернуть позицию. Для этого важно нажать на значок «стрелочка вправо». Вызвав контактное меню, появляются варианты:

- Обновить;

- Удалить;

- Конфигурация;

- Свойства.

В свойствах отображается не только драйвер, но и общие сведения. Можно сразу знать данные об изготовителе и размещении. Если оборудование работает нормально, появляется текст «активное состояние». По событиям читается информация о последних изменениях. Владельца техники, в первую очередь, должны интересовать данные об установке драйверов. Возможно, последняя версия оказалась лишней. В этом случае происходит откат и можно забыть о сложностях.

Инструкция:

- Свойства.

- Вкладка «драйвер».

- Кнопка «обновить».

Командная строка

Где найти командную строку на ноутбуке, как включить клавиатуру? Для этого проще зайти в пуск и далее внести команду rundll32 keyboard, disable. С английского это переводится, как отключение устройства ввода данных. Чтобы понять на ноутбуке, как вновь включить клавиши, есть опция rundll32 keyboard, enable. Текст необходимо повторно вставить в командную строку и тогда получится снова активировать устройство ввода данных.

Групповые политики

Бывает, что не печатает клавиатура на ноуте. Проблема решаема при помощи перезагрузки. Для этого применима групповая политика.

Инструкция на примере ноутбука Асер с операционной системой Windows 10:

- Вход в пуск.

- Команда выполнить.

- Проводник системы.

- Команда PowerShell.

- Консоль управления.

- Редактор группы.

Если отключилась клавиатура на ноутбуке, требуется отыскать оборудование и произвести перезагрузку.

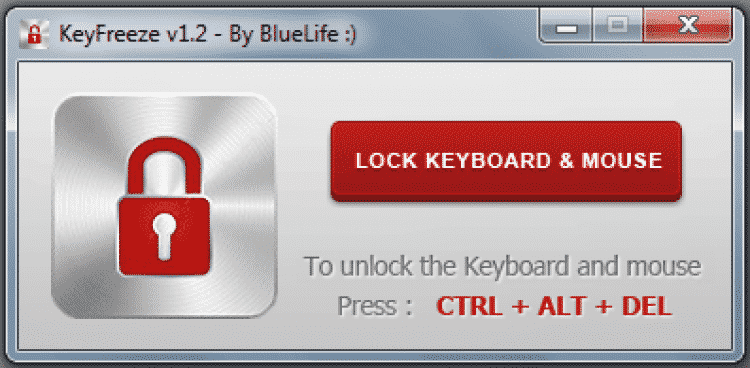

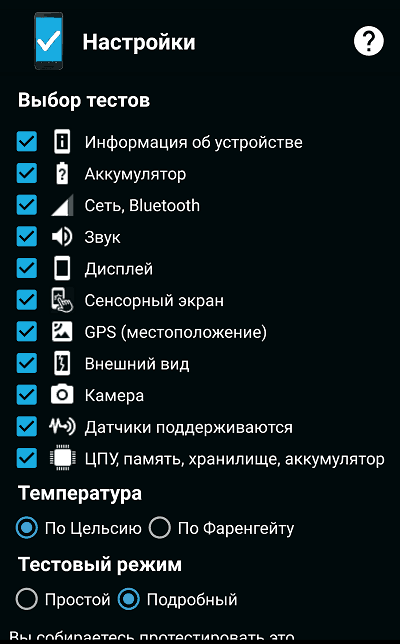

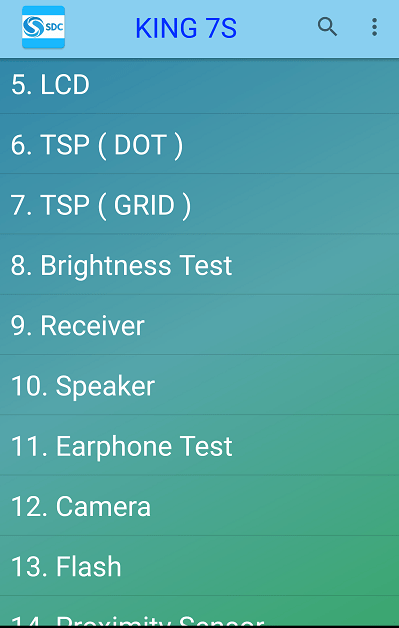

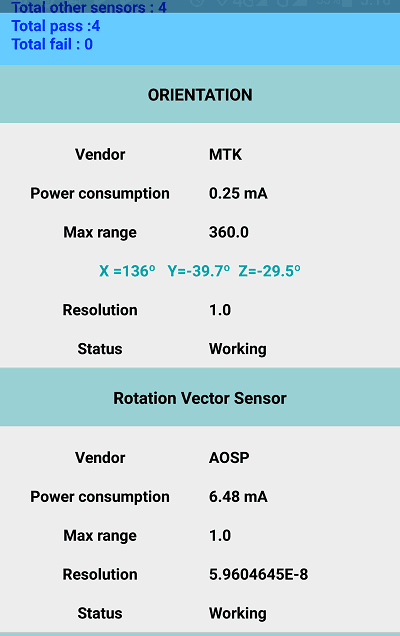

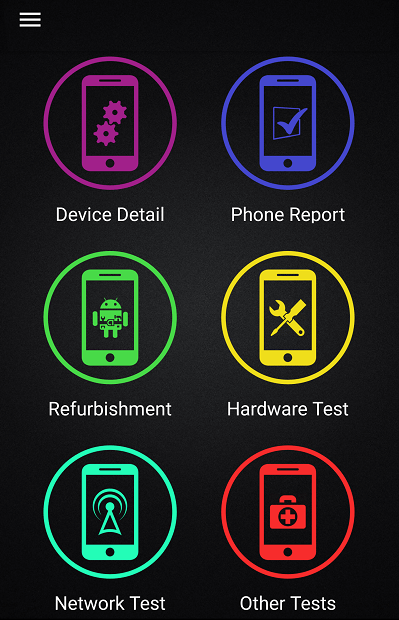

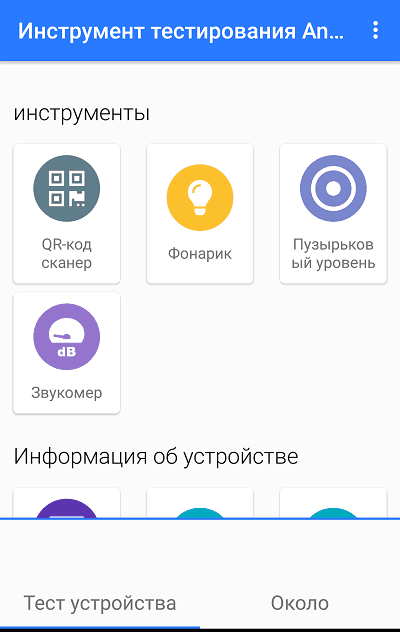

Сторонние программы

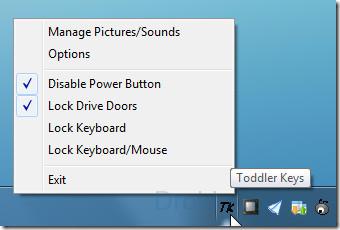

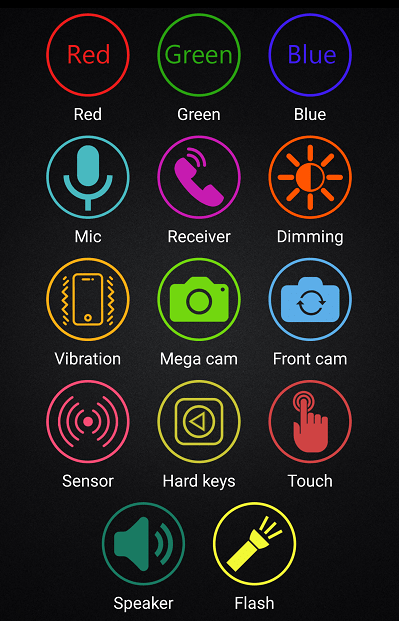

Отключение и включения клавиатуры на ноутбуке Асус, Леново может производится через сторонние программы. Лучшее предложение — Toddler Keys.

ВАЖНО! После загрузки утилиты остаётся перейти в меню.

Если интересует, как подключить оборудование, сперва стоит ознакомиться со справкой. Клавиши выключаются при помощи опции Lock Keyboard (disable).

На официальном сайте компании-разработчика содержится информация о поддержке языка, интерфейса. Продукт является бесплатным, в 2020 году доступна русская версия утилиты. Размер на диске – 500 КВ.

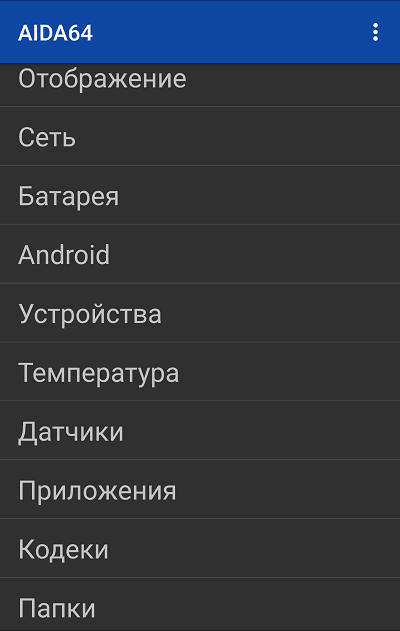

ИНТЕРЕСНО! ATNSOFT Key Manager – ещё один инструмент для управления оборудованием. Его чаще всего применяют для назначения горячих клавиш, однако на этом его преимущества не ограничиваются. При запуске программы отображена версия, файловый запрос и справка.

Функции:

- Выбор оборудования;

- Язык;

- Настройки;

- Пользователь.

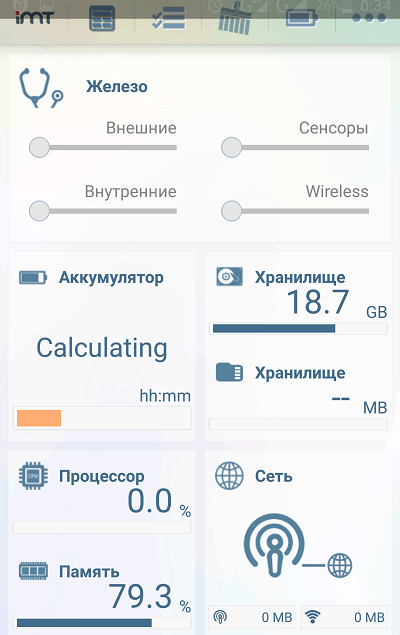

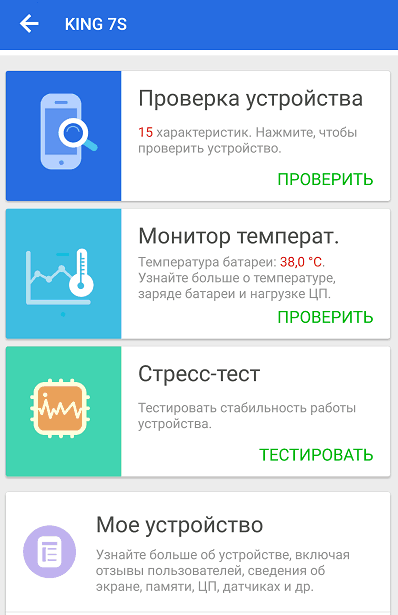

При переходе в окно настроек отображаются данные о текущем статусе. Есть возможность уточнить информацию насчет задержки либо лагов. Пользователь самостоятельно проводит тест и способен контролировать процесс. Чтобы произвести перезагрузку оборудования, стоит выбрать иконку «выкл». После этого требуется перезагрузка ноутбука.

ВАЖНО Программа запустится в автоматическом режиме. Перейдя вновь в настройки, получится повторно включить устройство.

Keyboard Maniac – это программа, которая дает возможность проверить состояние клавиатуры. Бывает, что залипают только некоторые кнопки. Как у ATNSOFT Key Manager, предусмотрена возможность назначения горячих клавиш. Некоторые пользователи называют Keyboard Maniac менеджером, он открывает доступ к расширенным возможностям.

На клавиатуре легко изменить функции, а также интерфейс. Это удобный инструмент для проверки оборудования, если оно перестало реагировать на сигналы. Keyboard Maniac сразу покажет уведомление, когда проблема заключатся не в системе. Последнее обновление вышло в 2007 году, но версия является актуальной.

Плюсы:

- Бесплатно;

- Простой интерфейс;

- Открытый код;

- Отсутствие вирусов;

- Поддержка многих систем.

Key Remapper входит в список универсальных программ. Инструмент работает на ноутбуках разных производителей. Есть опции не только для отключения, назначения кнопок, но и изменения подсветки. Пользователи проверяют оборудование и получают развёрнутую справку.

Плюсы:

- Быстрая работа;

- Создание профиля;

- Русский интерфейс.

Когда пользователь находится в меню, остается выбрать опцию. Работая в основном профиле, открыты все вкладки. Наведя курсор на устройство, появляется окно блокировки, эмулирования и прочего.

Включение цифровой клавиатуры

Любопытно, как активировать раскладку, если нельзя напечатать цифры. Данная опция доступна, когда подсвечивается индикатор NumLock. Чтобы подключить клавиатуру, требуется нажать соответствующую кнопку. При стандартной раскладке она находится над клавишей «7».

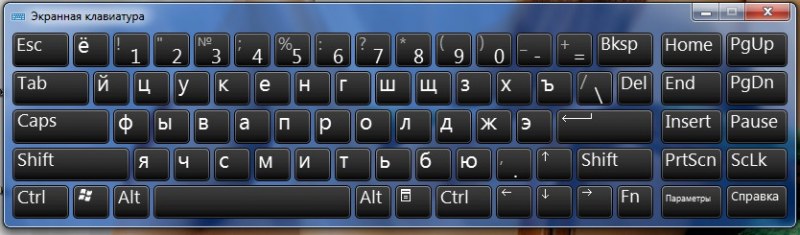

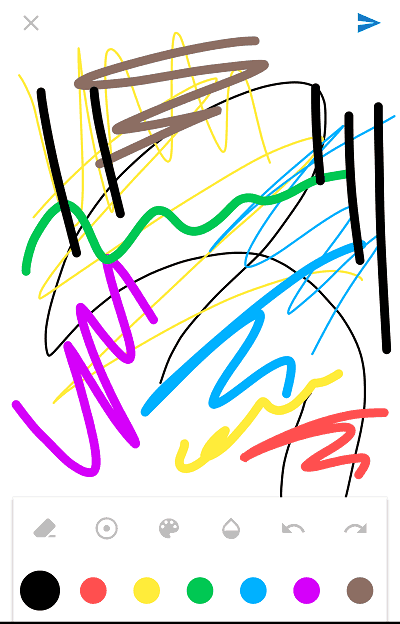

Использование виртуальной клавиатуры

Пользователи пытаются понять, как подключить Леново или Асус, а проблема на самом деле кроется не в программной ошибке. Когда оборудование неисправно, нет смысла скачивать программы. Работая на ноутбуке, как сенсоре, получится вызвать панель ввода информации на экран.

Если не предусмотрено сенсорное управление, буквы, цифры можно выбирать при помощи мыши. Цифровую клавиатуру легко опробовать на текстовом документе либо в поисковой строке браузера. Работая на ноутбуке, как сенсоре, важно выяснить отзывчивость системы. Если получился набор данных, значит, дело 100% заключается в оборудовании. Клавиатуру (keyboard) придётся нести в мастерскую.

Вызов экранной панели зависит от типа операционной системы.

Пример для Windows 10:

- Пуск.

- Панель управления.

- Параметры.

- Клавиатура.

В окне отображаются данные по экранной панели. По умолчанию переключатель стоит в позиции «откл». Чтобы его переставить, придется просто нажать на черную точку.

Второй способ – это вызов центра специальных возможностей. Находясь в панели управления, стоит перейти в окно упрощенной работы с компьютером. На экране отображаются вкладки:

- Лпа;

- Диктор;

- Клавиатура;

- Контраст.

Если выбрать устройство ввода, на экране мгновенно появляется табло. Дополнительную информацию можно получить в разделе «справки».

Когда на ноутбуке применяется операционная система Windows 8.1 и 8, приходится работать по другому алгоритму:

- Пуск.

- Настройки.

- Все приложения.

- Специальные возможности.

На примере ноутбуков Acer, Lenovo, Asus можно рассмотреть более простой вариант. Чтобы не бегать по вкладкам, достаточно в поисковой строке внести надпись «экранная раскладка». В нижнем поле появится заветная иконка, по которой стоит кликнуть левой кнопкой мыши.

Заключение

Выше рассмотрено, почему на ноутбуках Acer, Lenovo, Asus может не работать клавиатура. Проблема часто заключается в системе либо оборудовании. Чтобы провести диагностику, стоит действовать по плану.

Как включить клавиатуру на ноутбуке если она отключилась и не печатает: правила разблокировки

Клавиатура на ноутбуке работает по умолчанию. Если ее залить кофе или чаем, а после разборки пользователем, заново правильно собрать, подсоединив шлейфы, владелец сможет пользоваться ею. Блокируется клава при нажатии сочетания клавиш. А поэтому каждому стоит знать, как включить клавиатуру на ноутбуке, если она не работает.

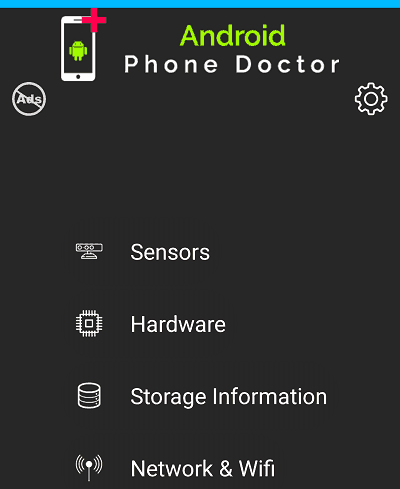

Диагностика причин

Пользователь должен определить причину, по которой выключилась клава на ноутбуке. Их может быть несколько:

- блокировка через горячие клавиши на ноутбуке, зажатые случайно во время игры;

- слетевшие драйвера от клавиатуры на ноутбуке;

- вирусные приложения;

- повреждение шлейфов во время разборки или сборки ноутбука.

Горячие клавиши

На гаджете можно блокировать ввод с клавы специальными горячими клавишами. На различных моделях лэптопов они могут меняться. Представленные ниже описания подходят к любой модели ноутбуков, будь то Acer, HP, Леново или Asus.

Разблокировать часть клавиатуры, состоящую из цифр на ноутбуке Леново можно клавишами: Fn + NumLock.

Перечислим основные сочетания:

- Одновременное нажатие кнопки отключения Fn + NumLock возможно в процессе игры пользователем на ноутбуках с полной клавиатурой.

- Fn + F12, F10 и т.д. – для моделей с укороченной клавиатурой: без блока с цифрами справа. Клавиша F…, блокирующая клавиатуру обычно помечается иконкой.

- Fn + Esc — сочетание этих кнопок характерно для полноразмерных клавиатур и укороченных.

Внимание! Это описание подходит только под современные модификации лэптопов. На старых моделях нет кнопок для блокировки.

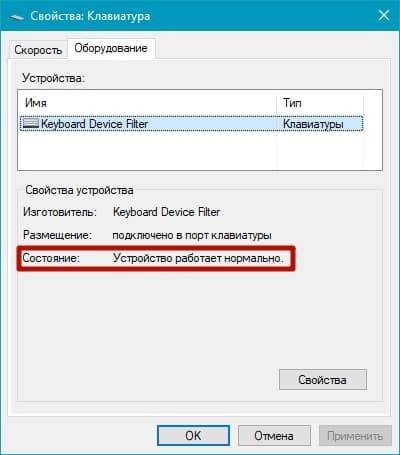

Проверка драйверов

Если разблокировка с помощью клавишей включения не помогает, то нужно проверить драйвера. Последние могут пропадать из-за воздействия посторонних вирусных программ. Но о вирусах в следующем блоке. Сейчас представим инструкцию, как проверить, стоят ли драйвера для клавиатуры:

- Кликнуть «Пуск». Эта кнопка располагается в левом углу экрана лэптопа.

- В правой части открывшегося меню нажать «Панель управления».

- Клацнуть по графе просмотр и открыть пункт «Крупные значки».

- Найти пункт «Клавиатура». Щелкнуть его левой кнопкой мыши.

- Откроется окно, в котором пользователь увидит две вкладки. Выбрать под названием «Оборудование».

- Если в разделе «Состояние» в этой вкладке пользователь увидит надпись: «Устройство работает нормально», то драйвера стоят на месте.

Внимание! Рекомендуется кликнуть правой кнопкой по пункту «Клавиатура». В открывшемся окне выбрать «Удалить». Перезагрузить ноутбук. После этого драйвера должны автоматически переустановиться в системе, проблема включения и выключения клавы решится.

Если она до сих пор выключена, то теперь следует проверить ноутбук на вирусы.

Вирусы

Вирусы – это специальные программы, разработанные злоумышленниками, которые способны воровать информацию с компьютера и даже блокировать его работу. Заразить ими лэптоп пользователь может, скачивая нелицензионные программы с сомнительных сайтов.

Провести проверку на вирусы можно с помощью встроенного в Windows защитника от вирусов или установив сторонний антивирус: Касперский, Eset Nod32, Avast. Необходимо:

- Запустить утилиту.

- Кликнуть по пункту в антивирусной программе «Сканирование на вирусы».

- Подождать, пока закончится сканирование.

- Если программа обнаружит вирусы, то она выдаст информацию на экран и спросит пользователя: удалять их или отправить в карантин.

- После того как будут вирусы удалены, необходимо перезагрузить ноутбук.

Если не удалось активировать клавиатуру таким образом, то, возможно, возникла аппаратная неисправность.

Аппаратная неисправность

Этот вид неполадок происходит по двум причинам:

- Пролитая вода, кофе на ноутбук. Даже капля сможет повредить микросхемы клавиатуры на ноутбуке и вывести ее из строя.

- Самостоятельная разборка и сборка ноутбука. Возможно пользователь повредил шлейф или неправильно его вставил. При повреждении поможет только замена клавиатурного блока. Если же пользователь просто неправильно шлейф вставил в блок, то необходимо разобрать ноутбук снова и аккуратно ввести конец шлейфа в нужное отверстие.

Внимание! Для подключения клавы необязательно разбирать снова целиком ноутбук. Необходимо будет сделать так: подцепить отверткой или ножичком верхний край ее и аккуратно снять с защелок, за счет которых она держится. На некоторых моделях Асус, Самсунг нужно провернуть планку, которая удерживает шлейф. Затем вставить шлейф и вернуть клаву на место.

Далее читатель познакомится со способами включения клавиатуры.

Как активировать клаву

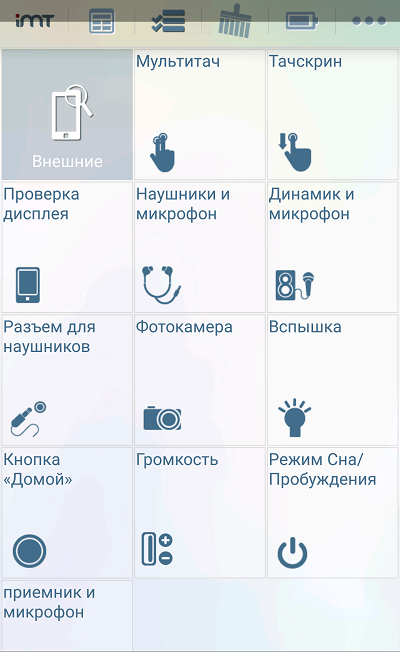

Разблокировку клавиатуры на ноутбуке можно провести несколькими методами:

- Использовать виртуальную клаву.

- Средствами Windows.

- С помощью сторонних программ.

Включение цифровой клавиатуры

Современные модели ноутов поддерживают цифровую клаву. То есть они имеют сенсорный монитор, на котором включив цифровую клавиатуру, пользователь перестает нуждаться в физических клавишах для печатания.

Инструкция по включению цифровой клавы:

- Клацнуть по нижней части экрана ноутбука правой клавишей мыши.

- Выбрать отдел «Панели».

- Пометить галочкой «Включить цифровую клавиатуру».

- Откроется блок клавиатуры на экране, состоящий из букв.

- Чтобы активировать блок для печати чисел, необходимо кликнуть пальцем по клавише «Параметры» на цифровой клаве.

- Справа откроется кнопка NumLock.

- Нажать на нее. Перед пользователем отобразится блок с цифрами.

Этот метод работает на всех моделях Леново, Asus, Dell, которые поддерживают сенсорный монитор. Такой тип клавиатуры считается наиболее удобным нежели обычная виртуальная. Используя последнюю пользователю придется с помощью мышки нажимать на клавиши с буквами.

Этот метод работает на всех моделях Леново, Asus, Dell, которые поддерживают сенсорный монитор. Такой тип клавиатуры считается наиболее удобным нежели обычная виртуальная. Используя последнюю пользователю придется с помощью мышки нажимать на клавиши с буквами.

Использование виртуальной клавиатуры

Если отсутствует сенсорный экран, а физическая клава не печатает, можно воспользоваться виртуальной. Она также имеется на моделях ноутбуков Асер, Сони Вайо и других. Ввод производится с помощью нажатия левой клавиши мышки по клаве, которая отображается на экране. Включить ее можно следующим способом:

- Кликнуть меню «Пуск».

- Если физическая клава не работает, то быстрым поиском не удастся воспользоваться. Поэтому нужно кликнуть «панель управления».

- В правой части этого меню найти «Специальные возможности».

- Нажать на этот пункт.

- Откроется окно, в котором необходимо выбрать «Включить экранную клавиатуру».

Средства Windows

Включить и выключить набор букв с клавиатуры можно с помощью средств Windows и используя сторонние утилиты. Особенно это помогает, когда родители хотят заблокировать ноутбук от действий маленького ребенка.

Диспетчер

Если встроенная клавиатура вышла из строя, то пользователь всегда сможет подключить внешнее устройство для печати. Чтобы было удобно работать, используя внешний гаджет, рекомендуется сделать следующее:

- Открыть меню «Пуск», кликнув по кнопке, располагающейся в левом нижнем углу рабочего стола.

- Найти вкладку «Диспетчер устройств» и щелкнуть по ней левой кнопкой мыши.

- Кликнуть пункт «Клавиатура».

- В появившемся перед пользователем окне зайти в открывшийся пункт «Сведения». Отыскать там «Свойства» и выбрать «ИД устройства».

- Кликнуть по идентификационному номеру гаджета правой кнопкой мыши и выбрать функцию «Копировать».

- После этих шагов необходимо щелкнуть «Пуск» или нажать клавиши Win + R – вывести на экран лэптопа владельца поисковую строку, и ввести в следующее словосочетание на английском «gpedit.msc».

- Войти во вкладку: «Конфигурация компьютера».

- Открыть пункт «Административные шаблоны».

- Отыскать и войти во вкладку «Система», затем перейти на «Установка устройств».

- И выбрать «Ограничения на установку устройств».

- Нажать «Запретить установку устройств с заданными кодами».

- Пометить галочкой пункт «Включить».

- Вставить в специальное окно, скопированное ИД оборудование.

- Кликнуть «Ок».

Важно! Чтобы этот метод был эффективен, рекомендуется удалить в диспетчере устройств драйвера для клавиатуры и перезагрузить ноутбук. Устройство при включении не сможет загрузить драйвера и встроенный гаджет перестанет работать.

Командная строка

Для отключения и включения клавы можно использовать командную строку. Для этого необходимо в меню «Пуск» в поисковой строке прописать «cmd.exe». Далее:

- В отобразившемся списке выбрать пункт с этой надписью и иконкой черного окна.

- Кликнуть по нему.

- Прописать следующую строку: «rundll32 keyboard, disable».

- Кликнуть клавишу «Enter».

Клавиатура отключится. Для включения клавиатурного блока пользователь может снова войти в командную строку и ввести следующие слова «rundll32 keyboard, enable».

Групповые политики

Для отключения или включения клавы можно использовать «Групповые политики». Как войти в них и использовать для отключения или включения описано в блоке «Диспетчер устройств».

Поэтому используя пункты 6, 7 и 8 из блока «Диспетчер устройств», можно проверить была ли отключена специально или нет. Только теперь нужно кликнуть вкладку «Показать». На запрете отключения должен стоять статус «Отключить». Если пользователю нужно включить запрет, то он может следовать пунктам 9, 10, 11 из блока «Диспетчер устройств».

Сторонние программы

Для блокировки работы на клаве, если в доме находится маленький ребенок, можно использовать следующие утилиты:

- Keyfreeze,

- Toddler keys;

- Kid key lock.

Keyfreeze

Это простая утилита для блокировки клавы и мыши. Подходит только для использования на домашнем компьютере или ноутбуке. Необходимо:

- Скачать и установить программу.

- Запустить утилиту.

- В главном окне приложения нажать на «Lock Keybard and mouse».

- Чтобы отключить блокирование нужно одновременно нажать ctrl + alt + del и затем esc.

- Пользователь увидит рабочий стол вместо окна программы на ноутбуке и устройства будут подключены.

Внимание! Она не переведена на русский, но в простом интерфейсе разберется человек и не знающий английского языка.

Toddler Keys

Требуется:

- Загрузить и установить утилиту.

- Запустить ее.

- Иконка в виде двух букв «ТК» отобразится в правой стороне экрана ноутбука на панели задач.

- Клацнуть иконку правой клавишей мыши.

- В появившейся рамке на экране нажать «Lock Keyboard».

- Для отключения блокировки убрать отметку в виде галки с пункта «Lock Keyboard».

Внимание! Когда пользователь будет устанавливать программу, нужно убрать галки со следующих пунктов «Lock Drive Doors» и «Disable power Button». Эти пункты приложения выключают кнопку «Power» ноутбука и открытие DVD-Rom.

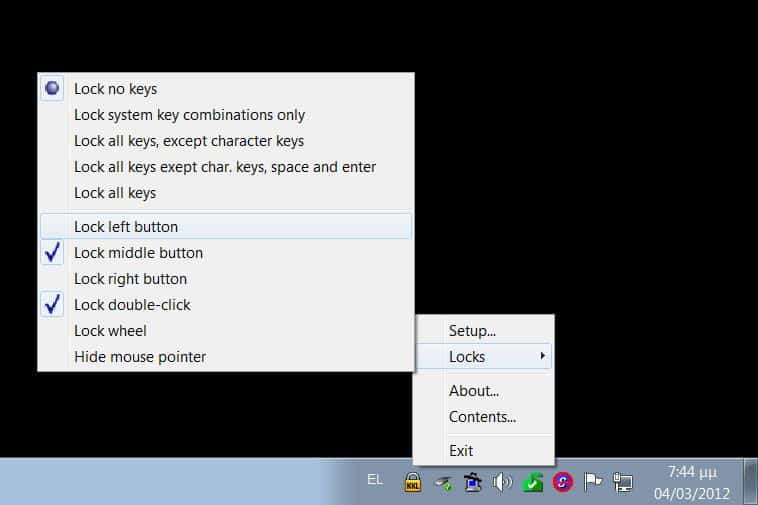

Kid Key Lock

Необходимо:

- Скачать утилиту.

- Установить приложение.

- Запустить его.

- Отметить нужные пункты. Например, «Lock Middle Button Mouse» блокирует клавишу на мышке, находящуюся по центру, «Lock Double Click» — от двойного нажатия мышки.

- Прописать пароль для разблокировки и кликнуть «Ок».

- Когда блокировка работает, то на панели задач горит индикатор, оповещающий об этом.

Все возможности программы доступны для родителей в диалоговом окне, которое появляется после запуска утилиты.

Программой могут пользоваться родители с маленькими детьми, играющими в компьютерные игры на ноутбуке. Если родители не хотят, чтобы ребенком нажимались определенные клавиши на ноутбуке, они могут это настроить в утилите и когда понадобиться подключить.

Применив один из описанных методов, пользователь сможет разобраться, по какой причине он не может печатать на клавиатуре. А также всегда отключить клавиатуру от случайного нажатия малышом во время игры.

Как включить клавиатуру на ноутбуке: быстрые и простые способы

Если клавиатура ноутбука внезапно перестала работать, тогда это статья для вас. Чаще всего причину неисправности стоит искать в действиях владельца или людей, которые работают за лэптопом. В таком случае велика вероятность, что проблему получится решить самостоятельно.

Причиной неисправности ноутбука чаще всего выступает невнимательность или неопытность пользователя. Нередко клавиатура перестает отвечать на нажатия после чистки, обновления драйверов или установки сторонних программ. Если это ваш случай, не отчаивайтесь, все можно исправить. В данной статье мы разберемся, как включить или чем временно заменить клавиатуру на ноутбуке, а также провести простую диагностику неисправности.

Средства Windows

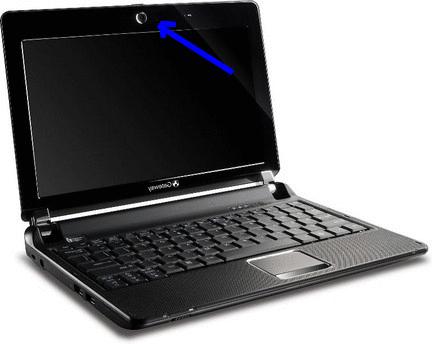

Пример клавиатуры лэптопа

Операционная система Windows не предоставляет пользователю широкий инструментарий по диагностике. Чаще всего, сигнализация о проблеме ограничивается значком в диспетчере устройств. Пользователю приходится самому разбираться в чем заключается неисправность.

Первое, что необходимо сделать – исключить фактор технической неисправности. Это делается при помощи basic input/output system или сокращенно, BIOS. В нем можно проверить клавиши управления курсором (стрелки). Это позволит понять, в какой плоскости лежит проблема: техническая она или программная.

В зависимости от модели ноутбука, вход в BIOS осуществляется по-разному. Наиболее распространенный вариант: сразу после включения зажимаем клавишу «F2», реже используется «Del», «F9» или «Esc». В некоторых случаях их нужно зажимать с функциональной клавишей «Fn». Убедившись, что в этом режиме все работает, можно приступать к ее включению в среде Windows.

Диспетчер

Диспетчер задач ОС Windows

Если вы пользуетесь внешним устройством ввода, его можно включить или выключить в диспетчере устройств. Для открытия диспетчера необходимо нажать сочетание клавиш Win + R и ввести, в открывшемся окне, «devmgmt.msc». В открывшемся диспетчере устройств найдите интересующую категорию и нажатием правой кнопки мыши по устройству выберите необходимо действие.

Иногда устройство ввода перестает работать из-за нестабильного или слетевшего драйвера. При помощи диспетчера устройств можно обновить или переустановить проблемный драйвер. Специалисты рекомендуют проводить только «чистую» установку. Другими словами, перед обновлением драйвер нужно удалить. Поскольку современные ноутбуки все реже комплектуются приводами для оптических дисков, устанавливаем новый драйвер с сайта производителя. Для этого понадобится узнать модель ноутбука или его серийный номер.

Командная строка

Командная строка ОС Windows

Командная строка – еще 1 способ включить или выключить киборд. Для ее вызова обращаемся к уже знакомым клавишам Win + R и вписываем «СMD». В открывшейся командной строке вводим «rundll32 keyboard, disable» — это команда для отключения клавиатуры. Для обратного эффекта прописываем «rundll32 keyboard, enable».

Групповые политики

В интернете описывается немало способов деактивации клавиатуры, некоторые из них сложно назвать полезными, они скорее вредны. Сложно представить человека, который отключит клавиатуру через редактирование групповой политики. Этот способ довольно сложен, а для неопытного пользователя невозможен.

Но если вы один из тех, кто отключил клавиатуру именно так, включить ее обратно можно двумя способами. Переустановкой операционной системы или удалением кода, запрещающего использование устройства.

Сторонние программы

Визуализация программного отключения клавиатуры

Существуют специальные программы, которые позволяют управлять устройствами ввода. Одна из наиболее простых и распространенных – «Toddler Keys». Она позволяет отключать клавиатуру в любое удобное время. После установки и запуска программы в области уведомлений рабочего стола появится соответствующий значок. С его помощью происходит управление утилитой. Нажатием на строку «Lock Keyboard» отключаем или включаем устройство.

Включение цифровой клавиатуры

Пример цифрового блока

Если неисправность заключается в отсутствии реакции на нажатие клавиш цифрового блока, возможно, он просто не включен. Для его активации необходимо нажать на кнопку «NumLock». Она находится на самом цифровом блоке, обычно над клавишей «7».

Использование виртуальной клавиатуры

Если клавиатура ноутбука не работает, а набрать какой-либо текст нужно (например, поисковый запрос), можно вызвать виртуальную экранную клавиатуру. Для ее активации используем комбинацию клавиш Win+R. В появившемся окне поиска вписываем «osk.exe» и завершаем действие клавишей «Enter». Если все сделано правильно, на экране появится виртуальная клавиатура. Для владельцев ноутбуков с сенсорным экраном она способна и вовсе заменить неисправную.

Как включить клавиатуру на ноутбуке?

В современном ритме жизни довольно сложно обходиться без такого гаджета, как ноутбук. С его помощью мы работаем с любой точки земного шара, общаемся с родственниками и друзьями, развлекаемся, делаем покупки в онлайн-магазинах. Как же неприятно, когда любимый компьютер выходит из строя. Банальная блокировка клавиатуры приводит к полной остановке пользования ноутбуком.

Если вы не знаете, как включить клавиатуру на ноутбуке, это может стать большой проблемой для работы и всего остального. Однако отчаиваться не стоит. Есть несколько гарантированных способов разблокировки клавиш и наладки рабочего процесса.

Как включить и выключить клавиатуру на ноутбуке?

Спонтанное выключение клавиатуры зачастую случается из-за одновременного нажатия спецклавиши Win и второй кнопки, которая может отличаться в зависимости от модели ноутбука. Узнать, какая клавиша в вашем случае составляет желаемую комбинацию можно из инструкции к ноутбуку.

Однако, что делать, если инструкции нет или у вас нет к ней доступа? В этом случае можно скачать подробное руководство к своему ПК на веб-сайте соответствующего производителя. Вероятнее всего, вам нужно будет зарегистрироваться, введя серийный номер ноутбука, после чего вы получите необходимое руководство к пользованию.

Но прежде, чем идти этим сложным путем, попробуйте просто нажать сочетание клавиш Fn+NumLock, последняя находится в правой части клавиатуры. Вероятно, вы ошибочно воспользовались этим сочетанием для включения цифровой панели во время онлайн-игры. При этом вы невольно отключили часть клавиатуры.

Если вышеуказанным методом разблокировать клавиатуру не удалось, нужно попробовать сочетание клавиш Fn и одной из кнопок F1-F12. Вам нужна та клавиша из ряда, где изображен замочек или другая картинка, соответствующая блокировке клавиатуры.

Если говорить о конкретных моделях, часто возникают вопросы, как включить клавиатуру на ноутбуке Аcer, Леново, HP, Asus и других. Для этого можно воспользоваться такими сочетаниями: Fn+F12, Fn+NumLock, Fn+F7, Fn+Pause, Fn+Fх, где х – это одна из 12 функциональных клавиш. И чтоб найти, какой именно клавишей включить клавиатуру на ноутбуке, нужно заглянуть в инструкцию или действовать методом подбора.

Как включить дополнительную клавиатуру на ноутбуке?

К таковым клавиатурам можно отнести экранную, которая включается довольно просто и отображает актуальное состояние реальной клавиатуры. Чтобы вывести ее на экран, нужно войти в меню Пуск, далее пройти в Стандартные-Специальные возможности и там отыскать пункт Экранная клавиатура.

Еще проще – после входа в меню Пуск ввести в строку поиска «keyboard» или «клавиатура». Как правило, надпись «Экранная клавиатура» появится первым пунктом среди всех найденных вариантов.

Для чего может понадобиться эта виртуальная клавиатура – спросите вы. Вероятно, она поможет вам найти клавишу Num Lock, если она отсутствует на реальной клавиатуре. А без этой кнопки порой невозможно разблокировать последнюю.

Как разблокировать клавиатуру раз и навсегда?

Если проблема с блокировкой клавиатуры возникает у вас регулярно, решить ее один раз и надолго поможет установка программы All-Unlock v2.0 RC3. Вы можете скачать бесплатную версию на официальном сайте.

При скачивании с других сайтов, убедитесь сперва, что на вашем ПК установлен и работает антивирус, чтобы не стать жертвой мошенников и не нанести вред ноутбуку.

В случае, если у вас не получается включить клавиатуру ни одним из приведенных способов, вероятнее всего, вам лучше обратиться в сервисный центр для привлечения опытных специалистов.

Следующий способ обеспечения анонимности в Интернет, самый надежный на данный момент, это использование socks-протоколов

(перевод с английского также довольно интересный, socks — носки).

Принцип действия чем-то напоминает принцип действия прокси-серверов и выглядит так: socks-сервер принимает данные от

компьютера, принадлежащего пользователю, отправляет их на web-сервера, потом перенаправляет ответную информацию обратно к

пользователю. Но есть и несколько принципиальных отличий технологии socks-серверов и прокси-серверов. Самое координальное

отличие состоит в том, что «общение» клиентского компьютера и socks-сервера происходит не по общепринятым, а по

специальным протоколам (socks4, socks5 и т.д.). В результате передача IP-адреса пользователя невозможна в принципе. Кроме

того, socks-сервер сам преобразовывает информацию от пользователя в запросы для общепринятых протоколов. Таким образом ни

один сервер никогда «не догадается», что отправляет данные не конечному пользователю, а только посреднику в лице

socks-сервера. К томуже работать с технологией socks очень удобно. Установив программу, например Socks-Cap, и запустив ее,

Вам останется лишь выбрать софт, для которого вы хотели бы использовать анонимное соединение (например The Bat или Internet

Explorer), введите адрес и порт socks сервера. И вот теперь вы уже можете ни о чем не беспокоиться.

Следующий способ обеспечения анонимности в Интернет, самый надежный на данный момент, это использование socks-протоколов

(перевод с английского также довольно интересный, socks — носки).

Принцип действия чем-то напоминает принцип действия прокси-серверов и выглядит так: socks-сервер принимает данные от

компьютера, принадлежащего пользователю, отправляет их на web-сервера, потом перенаправляет ответную информацию обратно к

пользователю. Но есть и несколько принципиальных отличий технологии socks-серверов и прокси-серверов. Самое координальное

отличие состоит в том, что «общение» клиентского компьютера и socks-сервера происходит не по общепринятым, а по

специальным протоколам (socks4, socks5 и т.д.). В результате передача IP-адреса пользователя невозможна в принципе. Кроме

того, socks-сервер сам преобразовывает информацию от пользователя в запросы для общепринятых протоколов. Таким образом ни

один сервер никогда «не догадается», что отправляет данные не конечному пользователю, а только посреднику в лице

socks-сервера. К томуже работать с технологией socks очень удобно. Установив программу, например Socks-Cap, и запустив ее,

Вам останется лишь выбрать софт, для которого вы хотели бы использовать анонимное соединение (например The Bat или Internet

Explorer), введите адрес и порт socks сервера. И вот теперь вы уже можете ни о чем не беспокоиться.

Криптографическая хеш-функция – особо значимый базовый элемент, применяемый во многих криптографических протоколах и алгоритмах. Она, как правило, используется для защиты информации. Хеш-функция изымает данные произвольного объёма, кодирует их и отправляет строку, размер которой имеет строго установленную длину. Информация, получения для шифрования, чаще всего, называется «сообщением», а отправляемая строка с генерированным хеш-значением – «дайджестом».

Криптографическая хеш-функция – особо значимый базовый элемент, применяемый во многих криптографических протоколах и алгоритмах. Она, как правило, используется для защиты информации. Хеш-функция изымает данные произвольного объёма, кодирует их и отправляет строку, размер которой имеет строго установленную длину. Информация, получения для шифрования, чаще всего, называется «сообщением», а отправляемая строка с генерированным хеш-значением – «дайджестом». Для большинства инвесторов, вложивших огромные суммы в развитие той или иной криптовалюты, основными критериями являются: децентрализация, анонимность осуществляемых транзакций, а также максимально высокий уровень защиты. На сегодняшний момент невозможно взломать систему, работающую с хеш-функцией высокой криптоустойчивости, так как для этого потребуется привлечь колоссальные вычислительные мощности и огромное количество времени на решение задач. С каждым новым дайджестом система получает дополнительную защиту, которая сводит на нет все усилия, сконцентрированные в хакерской атаке. Поэтому, если не доверять данные третьим лицам, то можно не переживать по поводу безопасности своих криптовалютных сбережений.

Для большинства инвесторов, вложивших огромные суммы в развитие той или иной криптовалюты, основными критериями являются: децентрализация, анонимность осуществляемых транзакций, а также максимально высокий уровень защиты. На сегодняшний момент невозможно взломать систему, работающую с хеш-функцией высокой криптоустойчивости, так как для этого потребуется привлечь колоссальные вычислительные мощности и огромное количество времени на решение задач. С каждым новым дайджестом система получает дополнительную защиту, которая сводит на нет все усилия, сконцентрированные в хакерской атаке. Поэтому, если не доверять данные третьим лицам, то можно не переживать по поводу безопасности своих криптовалютных сбережений.

Портретный режим

Портретный режим

Да, объективы, которыми комплектуются копии уступают им, но они позволят получить вполне детализированные и насыщенные всеми цветами радуги видео и фото. Основная камера имеет разрешение в 13 Мп. Рядом с ней светодиод, выступающий вспышкой. Вторая камера имеет разрешение попроще – 8 Мп. Но, мощный объектив и не нужен. Ведь кроме как для селфи она более ни для каких целей не задействована.

Да, объективы, которыми комплектуются копии уступают им, но они позволят получить вполне детализированные и насыщенные всеми цветами радуги видео и фото. Основная камера имеет разрешение в 13 Мп. Рядом с ней светодиод, выступающий вспышкой. Вторая камера имеет разрешение попроще – 8 Мп. Но, мощный объектив и не нужен. Ведь кроме как для селфи она более ни для каких целей не задействована. Обязательно скажите, что требуется замена экрана iPhone 8, так как присутствуют дефекты изображения.

Обязательно скажите, что требуется замена экрана iPhone 8, так как присутствуют дефекты изображения.

(ЭлДжи Корп.), Sony — правообладатель Sony Corporation (Сони Корпорейшн), ASUS — правообладатель ASUSTeK Computer Inc. (Асустек Компьютер Инкорпорейшн), ACER — правообладатель Acer Incorporated (Эйсер Инкорпорейтед), DELL — правообладатель Dell Inc.(Делл Инк.), HP — правообладатель HP Hewlett-Packard Group LLC (ЭйчПи Хьюлетт Паккард Груп ЛЛК), Toshiba — правообладатель KABUSHIKI KAISHA TOSHIBA, also trading as Toshiba Corporation (КАБУШИКИ КАЙША ТОШИБА также торгующая как Тосиба Корпорейшн). Услуги оказываются в неавторизованных сервисных центрах «re-Center», не связанными с компаниями Правообладателями товарных знаков и/или с ее официальными представителями в отношении товаров, которые уже были введены в гражданский оборот в смысле статьи 1487 ГК РФ

(ЭлДжи Корп.), Sony — правообладатель Sony Corporation (Сони Корпорейшн), ASUS — правообладатель ASUSTeK Computer Inc. (Асустек Компьютер Инкорпорейшн), ACER — правообладатель Acer Incorporated (Эйсер Инкорпорейтед), DELL — правообладатель Dell Inc.(Делл Инк.), HP — правообладатель HP Hewlett-Packard Group LLC (ЭйчПи Хьюлетт Паккард Груп ЛЛК), Toshiba — правообладатель KABUSHIKI KAISHA TOSHIBA, also trading as Toshiba Corporation (КАБУШИКИ КАЙША ТОШИБА также торгующая как Тосиба Корпорейшн). Услуги оказываются в неавторизованных сервисных центрах «re-Center», не связанными с компаниями Правообладателями товарных знаков и/или с ее официальными представителями в отношении товаров, которые уже были введены в гражданский оборот в смысле статьи 1487 ГК РФ

Затем перейдите в «Настройки» > «iTunes Store и App Store» > «Apple ID» > «Выйти».

Затем перейдите в «Настройки» > «iTunes Store и App Store» > «Apple ID» > «Выйти». Затем нажмите «Стереть [устройство]».

Затем нажмите «Стереть [устройство]». После того, как устройство будет стерто, нажмите «Удалить из учетной записи».

После того, как устройство будет стерто, нажмите «Удалить из учетной записи».

Установка винта в неправильном месте может привести к необратимому повреждению.

Установка винта в неправильном месте может привести к необратимому повреждению.

Подготовка

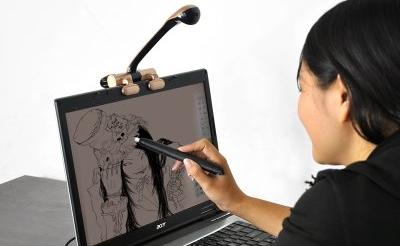

Подготовка Если способ с клавишей «Fn» не помог, можно попробовать вариант со штатными средствами Windows. В меню «Пуск» выбираем пункт «Панель управления», где переходим во вкладку «Администрирование». Ищем в открывшемся окне ярлык «Управление компьютером», где нам нужен «Диспетчер оборудования». Перед вами откроется весь перечень устройств компьютера. Во вкладке «Устройство обработки изображений» должен быть значок web-камеры. Здесь её можно включить, нажав на значке правой кнопкой мыши и выбрав пункт «Включить».

Если способ с клавишей «Fn» не помог, можно попробовать вариант со штатными средствами Windows. В меню «Пуск» выбираем пункт «Панель управления», где переходим во вкладку «Администрирование». Ищем в открывшемся окне ярлык «Управление компьютером», где нам нужен «Диспетчер оборудования». Перед вами откроется весь перечень устройств компьютера. Во вкладке «Устройство обработки изображений» должен быть значок web-камеры. Здесь её можно включить, нажав на значке правой кнопкой мыши и выбрав пункт «Включить».

Необходимые компоненты

Необходимые компоненты